সম্পূর্ণরূপে আপডেট হওয়া UEFI সিস্টেমে UEFI সিকিউর বুটকে বাইপাস করে প্রথম ইন-দ্য-ওয়াইল্ড UEFI বুটকিট এখন বাস্তবতা।

সাম্প্রতিক বছরগুলিতে আবিষ্কৃত UEFI দুর্বলতার সংখ্যা এবং একটি যুক্তিসঙ্গত সময় উইন্ডোর মধ্যে তাদের প্যাচ করা বা দুর্বল বাইনারিগুলি প্রত্যাহার করার ব্যর্থতা হুমকি অভিনেতাদের অলক্ষিত হয়নি। ফলস্বরূপ, প্রথম সর্বজনীনভাবে পরিচিত UEFI বুটকিট অপরিহার্য প্ল্যাটফর্ম নিরাপত্তা বৈশিষ্ট্যকে বাইপাস করে - UEFI সিকিউর বুট - এখন একটি বাস্তবতা। এই ব্লগপোস্টে আমরা এই UEFI বুটকিটের প্রথম সর্বজনীন বিশ্লেষণ উপস্থাপন করছি, যা UEFI সিকিউর বুট সক্ষম সহ সম্পূর্ণ আপ-টু-ডেট Windows 11 সিস্টেমে চলতে সক্ষম। বুটকিটের কার্যকারিতা এবং এর স্বতন্ত্র বৈশিষ্ট্যগুলি আমাদের বিশ্বাস করতে পরিচালিত করে যে আমরা একটি বুটকিটের সাথে কাজ করছি সপ্তাহের দিন, UEFI বুটকিট হ্যাকিং ফোরামে বিক্রি হচ্ছে কমপক্ষে অক্টোবর 5,000 থেকে $2022 এর জন্য।

UEFI বুটকিটগুলি অত্যন্ত শক্তিশালী হুমকি, OS বুট প্রক্রিয়ার উপর সম্পূর্ণ নিয়ন্ত্রণ রয়েছে এবং এইভাবে বিভিন্ন OS নিরাপত্তা ব্যবস্থা নিষ্ক্রিয় করতে এবং প্রাথমিক OS স্টার্টআপ পর্যায়ে তাদের নিজস্ব কার্নেল-মোড বা ব্যবহারকারী-মোড পেলোড স্থাপন করতে সক্ষম। এটি তাদের খুব গোপনে এবং উচ্চ সুযোগ-সুবিধা সহ কাজ করতে দেয়। এখনও অবধি, বন্য এবং সর্বজনীনভাবে বর্ণিত কিছু মাত্র আবিষ্কৃত হয়েছে (যেমন, একাধিক দূষিত EFI নমুনা আমরা 2020 সালে আবিষ্কার করেছি, বা সম্পূর্ণ বৈশিষ্ট্যযুক্ত UEFI বুটকিট যেমন গত বছর আমাদের আবিষ্কার - ESPecter বুটকিট - অথবা ফিনস্পাই বুটকিট ক্যাসপারস্কির গবেষকরা আবিষ্কার করেছেন)।

ফার্মওয়্যার ইমপ্লান্টের সাথে তুলনা করলে UEFI বুটকিটগুলি গোপনে হারাতে পারে - যেমন LoJax; প্রথম ইন-দ্য-ওয়াইল্ড UEFI ফার্মওয়্যার ইমপ্লান্ট, আমাদের টিম 2018 সালে আবিষ্কার করেছে - কারণ বুটকিটগুলি একটি সহজে অ্যাক্সেসযোগ্য FAT32 ডিস্ক পার্টিশনে অবস্থিত। যাইহোক, বুটলোডার হিসাবে চালানো তাদের ফার্মওয়্যার ইমপ্লান্টের মতো প্রায় একই ক্ষমতা দেয়, তবে বহুস্তরীয় SPI ফ্ল্যাশ প্রতিরক্ষা যেমন BWE, BLE, এবং PRx সুরক্ষা বিট বা হার্ডওয়্যার দ্বারা প্রদত্ত সুরক্ষাগুলি অতিক্রম না করে (যেমন ইন্টেল বুট গার্ড) ) অবশ্যই, UEFI সিকিউর বুট UEFI বুটকিটগুলির পথে দাঁড়িয়েছে, তবে এমন একটি অ-নগণ্য সংখ্যক পরিচিত দুর্বলতা রয়েছে যা এই অপরিহার্য সুরক্ষা ব্যবস্থাকে বাইপাস করার অনুমতি দেয়। এবং এর সবচেয়ে খারাপ হল যে তাদের মধ্যে কিছু এখনও এই লেখার সময়েও আপ-টু-ডেট সিস্টেমে সহজেই শোষণযোগ্য - ব্ল্যাকলোটাস দ্বারা শোষিত একটি সহ।

2022 সালের শেষের দিকে আমাদের টেলিমেট্রিতে ব্ল্যাকলোটাস ব্যবহারকারী-মোড কম্পোনেন্ট - একটি HTTP ডাউনলোডার - যা পরিণত হয়েছিল তার কিছু হিট দিয়ে আমাদের তদন্ত শুরু হয়েছিল৷ প্রাথমিক মূল্যায়নের পরে, নমুনাগুলিতে পাওয়া কোড প্যাটার্নগুলি আমাদের ছয়টি ব্ল্যাকলোটাস আবিষ্কারে নিয়ে আসে৷ ইনস্টলার (ভাইরাসটোটাল এবং আমাদের নিজস্ব টেলিমেট্রিতে উভয়ই)। এটি আমাদের সম্পূর্ণ এক্সিকিউশন চেইনটি অন্বেষণ করতে এবং বুঝতে পেরেছিল যে আমরা এখানে যা নিয়ে কাজ করছি তা কেবল নিয়মিত ম্যালওয়্যার নয়।

ব্ল্যাকলোটাস সম্পর্কে মূল বিষয়গুলি এবং এটির সাথে সম্পর্কিত ইভেন্টগুলির সিরিজের সংক্ষিপ্তসার একটি টাইমলাইন নীচে দেওয়া হল:

- এটি UEFI সিকিউর বুট সক্ষম সহ সর্বশেষ, সম্পূর্ণ প্যাচযুক্ত Windows 11 সিস্টেমে চলতে সক্ষম।

- এটি এক বছরের বেশি পুরানো দুর্বলতাকে কাজে লাগায় (জন্য CVE-2022-21894) UEFI সিকিউর বুটকে বাইপাস করতে এবং বুটকিটের জন্য অধ্যবসায় সেট আপ করতে। এটি এই দুর্বলতার প্রথম সর্বজনীনভাবে পরিচিত, ইন-দ্য-ওয়াইল্ড অপব্যবহার।

- যদিও মাইক্রোসফ্টের জানুয়ারী 2022 আপডেটে দুর্বলতা সংশোধন করা হয়েছিল, তবে প্রভাবিত হিসাবে এর শোষণ এখনও সম্ভব, বৈধভাবে স্বাক্ষরিত বাইনারি এখনও যোগ করা হয়নি UEFI প্রত্যাহার তালিকা. ব্ল্যাকলোটাস এর সুবিধা নেয়, দুর্বলতাকে কাজে লাগানোর জন্য সিস্টেমে বৈধ - কিন্তু দুর্বল - বাইনারিগুলির নিজস্ব কপি নিয়ে আসে।

- এটি বিটলকার, এইচভিসিআই এবং উইন্ডোজ ডিফেন্ডারের মতো ওএস সুরক্ষা প্রক্রিয়াগুলি নিষ্ক্রিয় করতে সক্ষম।

- একবার ইনস্টল হয়ে গেলে, বুটকিটের মূল লক্ষ্য হল একটি কার্নেল ড্রাইভার (যা অন্যান্য জিনিসের মধ্যে, বুটকিটটিকে অপসারণ থেকে রক্ষা করে), এবং একটি HTTP ডাউনলোডার যা C&C এর সাথে যোগাযোগের জন্য দায়ী এবং অতিরিক্ত ব্যবহারকারী-মোড বা কার্নেল-মোড পেলোড লোড করতে সক্ষম। .

- ব্ল্যাকলোটাস কমপক্ষে 6 অক্টোবর থেকে আন্ডারগ্রাউন্ড ফোরামে বিজ্ঞাপন এবং বিক্রি করা হয়েছেth, 2022. এই ব্লগপোস্টে, আমরা প্রমাণ উপস্থাপন করি যে বুটকিটটি আসল, এবং বিজ্ঞাপনটি নিছক একটি কেলেঙ্কারী নয়।

- মজার বিষয় হল, আমরা বিশ্লেষণ করেছি এমন কিছু BlackLotus ইনস্টলার বুটকিট ইনস্টলেশনের সাথে এগিয়ে যায় না যদি আপস করা হোস্ট নিম্নলিখিত লোকেলগুলির মধ্যে একটি ব্যবহার করে:

- রোমানিয়ান (মোল্দোভা), ro-MD

- রাশিয়ান (মোল্দোভা), ru-MD

- রাশিয়ান (রাশিয়া), ru-RU

- ইউক্রেনীয় (ইউক্রেন), uk-UA

- বেলারুশিয়ান (বেলারুশ), be-BY

- আর্মেনিয়ান (আর্মেনিয়া), হাই-এএম

- কাজাখ (কাজাখস্তান), kk-KZ

ব্ল্যাকলোটাস সম্পর্কিত পৃথক ইভেন্টের সময়রেখা চিত্র 1 এ দেখানো হয়েছে।

ইতিমধ্যে উল্লিখিত হিসাবে, বুটকিটটি কমপক্ষে 6 অক্টোবর থেকে ভূগর্ভস্থ ফোরামে বিক্রি হয়েছেth, 2022. এই মুহুর্তে, আমরা আমাদের টেলিমেট্রি থেকে, নির্ভুল বিতরণ চ্যানেলটি সনাক্ত করতে পারিনি যা ক্ষতিগ্রস্তদের কাছে বুটকিট স্থাপন করতে ব্যবহৃত হয়। পাবলিক সোর্স এবং আমাদের টেলিমেট্রি উভয় থেকেই আমরা যে কম সংখ্যক ব্ল্যাকলোটাস নমুনা পেতে পেরেছি, তা আমাদের বিশ্বাস করে যে অনেক হুমকি অভিনেতা এখনও এটি ব্যবহার শুরু করেননি। কিন্তু যতক্ষণ না ব্ল্যাকলোটাস নির্ভর করে এমন দুর্বল বুটলোডারদের প্রত্যাহার না হচ্ছে, আমরা উদ্বিগ্ন যে এই বুটকিটটি সুপরিচিত ক্রাইমওয়্যার গোষ্ঠীর হাতে চলে গেলে, বুটকিটের সহজ স্থাপনা এবং ক্রাইমওয়্যার গ্রুপগুলির বিস্তারের ক্ষমতার উপর ভিত্তি করে জিনিসগুলি দ্রুত পরিবর্তন হবে। ম্যালওয়্যার তাদের বটনেট ব্যবহার করে।

এটা কি সত্যিই BlackLotus?

ব্ল্যাকলোটাস (এখানে, এখানে এবং এখানে এবং আরও অনেক কিছু...), সবই আন্ডারগ্রাউন্ড হ্যাকিং ফোরামে বুটকিট ডেভেলপারের দেওয়া তথ্যের উপর ভিত্তি করে। এখন পর্যন্ত, কেউ এই দাবিগুলি নিশ্চিত বা অস্বীকার করেনি।

বুটকিটের নমুনাগুলিকে রিভার্স ইঞ্জিনিয়ারিং করার সময় আমরা যা আবিষ্কার করেছি তার তুলনায় উপলব্ধ প্রকাশনাগুলি থেকে আমাদের দাবিগুলির সারাংশ এখানে রয়েছে:

- হ্যাকিং ফোরামে ব্ল্যাকলোটাসের বিজ্ঞাপনে দাবি করা হয়েছে যে এতে ইন্টিগ্রেটেড সিকিউর বুট বাইপাস রয়েছে. UEFI প্রত্যাহার তালিকায় দুর্বল ড্রাইভার যুক্ত করা বর্তমানে অসম্ভব, কারণ দুর্বলতা শত শত বুটলোডারকে প্রভাবিত করে যা আজও ব্যবহৃত হয়। ✅

- সত্য: এটি শোষণ করে জন্য CVE-2022-21894 সিকিউর বুট ভাঙ্গার জন্য এবং UEFI-সিকিউর-বুট-সক্রিয় সিস্টেমে স্থিরতা অর্জন করার জন্য। এটি ব্যবহার করে দুর্বল ড্রাইভারগুলি এখনও সর্বশেষে প্রত্যাহার করা হয়নি ডিবিএক্স, লেখার সময়।

- হ্যাকিং ফোরামে ব্ল্যাকলোটাসের বিজ্ঞাপনে দাবি করা হয়েছে যে বুটকিটে অন্তর্নির্মিত Ring0/Kernel অপসারণের বিরুদ্ধে সুরক্ষা রয়েছে। ✅

- True: এর কার্নেল ড্রাইভার EFI সিস্টেম পার্টিশন (ESP) এর ফাইলগুলির সাথে সম্পর্কিত হ্যান্ডেলগুলিকে বন্ধ হওয়া থেকে রক্ষা করে। সুরক্ষার একটি অতিরিক্ত স্তর হিসাবে, এই হ্যান্ডেলগুলি ক্রমাগত নিরীক্ষণ করা হয় এবং এই হ্যান্ডেলগুলির যে কোনও একটি বন্ধ থাকলে একটি ব্লু স্ক্রিন অফ ডেথ (BSOD) ট্রিগার হয়, যেমন ESP-তে বুটকিট ফাইল অপসারণ থেকে রক্ষা করা অধ্যায়.

- হ্যাকিং ফোরামে ব্ল্যাকলোটাসের বিজ্ঞাপনে দাবি করা হয়েছে যে এটি অ্যান্টি-ভার্চুয়াল-মেশিন (এন্টি-ভিএম), অ্যান্টি-ডিবাগ এবং কোড অস্পষ্টকরণ বৈশিষ্ট্যগুলির সাথে ম্যালওয়্যার বিশ্লেষণের প্রচেষ্টাকে ব্লক করে। ✅

- সত্য: এটিতে বিভিন্ন অ্যান্টি-ভিএম, অ্যান্টি-ডিবাগ এবং অস্পষ্টকরণ কৌশল রয়েছে যাতে এটি প্রতিলিপি করা বা বিশ্লেষণ করা কঠিন হয়। যাইহোক, আমরা নিশ্চিতভাবে এখানে কোন যুগান্তকারী বা উন্নত অ্যান্টি-অ্যানালাইসিস কৌশল সম্পর্কে কথা বলছি না, কারণ সেগুলি অল্প প্রচেষ্টায় সহজেই কাটিয়ে উঠতে পারে।

- হ্যাকিং ফোরামে ব্ল্যাকলোটাসের বিজ্ঞাপন দাবি করে যে এর উদ্দেশ্য হল একটি HTTP ডাউনলোডার হিসাবে কাজ করা। ✅

- সত্য: এর চূড়ান্ত উপাদানটি একটি HTTP ডাউনলোডার হিসাবে কাজ করে, যেমনটিতে বর্ণিত হয়েছে HTTP ডাউনলোডার অধ্যায়

- হ্যাকিং ফোরামে ব্ল্যাকলোটাসের বিজ্ঞাপনে দাবি করা হয়েছে যে HTTP ডাউনলোডার একটি বৈধ প্রক্রিয়ার মধ্যে সিস্টেম অ্যাকাউন্টের অধীনে চলে। ✅

- সত্য: এর HTTP ডাউনলোডার এর মধ্যে চলে winlogon.exe প্রক্রিয়া প্রসঙ্গ.

- হ্যাকিং ফোরামে ব্ল্যাকলোটাসের বিজ্ঞাপনে এটা দাবি করা হয়েছে মাত্র 80 kB এর অন-ডিস্ক সাইজ সহ একটি ছোট বুটকিট। ✅

- সত্য: আমরা যে নমুনাগুলি পেতে পেরেছি তা সত্যিই প্রায় 80 kB।

- হ্যাকিং ফোরামে ব্ল্যাকলোটাসের বিজ্ঞাপনে দাবি করা হয়েছে যে এটি করতে পারে এইচভিসিআই, বিটলকার, উইন্ডোজ ডিফেন্ডার এবং বাইপাস ইউজার অ্যাকাউন্ট কন্ট্রোল (ইউএসি) এর মতো অন্তর্নির্মিত উইন্ডোজ সুরক্ষা সুরক্ষা অক্ষম করুন৷ ✅

এই তথ্যগুলির উপর ভিত্তি করে, আমরা উচ্চ আত্মবিশ্বাসের সাথে বিশ্বাস করি যে বুটকিটটি আমরা বন্যের মধ্যে আবিষ্কার করেছি তা হল BlackLotus UEFI বুটকিট।

আক্রমণ ওভারভিউ

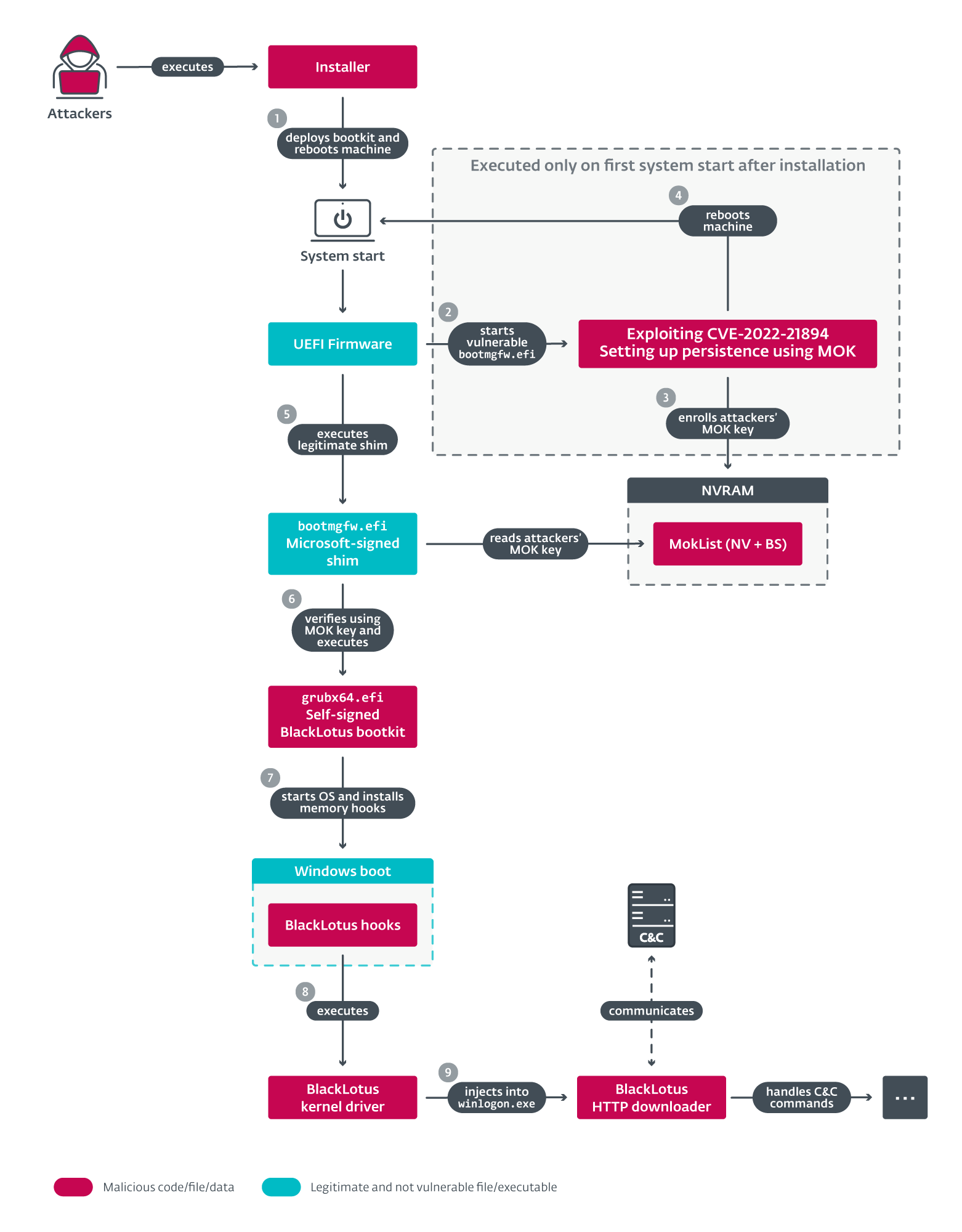

ব্ল্যাকলোটাস কম্প্রোমাইজ চেইনের একটি সরলীকৃত স্কিম চিত্র 2-এ দেখানো হয়েছে। এটি তিনটি প্রধান অংশ নিয়ে গঠিত:

- এটি একটি ইনস্টলার (চিত্র 1-এ ধাপ 2) কার্যকর করার সাথে শুরু হয়, যা বুটকিটের ফাইলগুলি EFI সিস্টেম পার্টিশনে স্থাপন করার জন্য, HVCI এবং BitLocker নিষ্ক্রিয় করার জন্য এবং তারপর মেশিনটি পুনরায় বুট করার জন্য দায়ী।

- প্রথম রিবুট করার পরে, CVE-2022-21894 এর শোষণ এবং পরবর্তীতে আক্রমণকারীদের তালিকাভুক্তি মেশিন মালিকের কী (MOK) ঘটে, এমনকি UEFI সিকিউর বুট সক্ষম থাকা সিস্টেমেও স্থিরতা অর্জন করতে। তারপরে মেশিনটি পুনরায় বুট করা হয় (চিত্র 2-এ ধাপ 4-2)।

- পরবর্তী সমস্ত বুটগুলিতে, স্ব-স্বাক্ষরিত UEFI বুটকিটটি কার্যকর করা হয় এবং এর কার্নেল ড্রাইভার এবং ব্যবহারকারী-মোড পেলোড, HTTP ডাউনলোডার উভয়ই স্থাপন করে। একসাথে, এই উপাদানগুলি C&C সার্ভার থেকে অতিরিক্ত ব্যবহারকারী-মোড এবং ড্রাইভার উপাদানগুলি ডাউনলোড এবং কার্যকর করতে এবং অপসারণের বিরুদ্ধে বুটকিটকে রক্ষা করতে সক্ষম হয় (চিত্র 5-এ ধাপ 9-2)।

আকর্ষণীয় নিদর্শন

যদিও আমরা বিশ্বাস করি যে এটি BlackLotus UEFI বুটকিট, আমরা যে নমুনাগুলি বিশ্লেষণ করেছি তাতে এই নামের কোনো উল্লেখ পাইনি। পরিবর্তে, কোডটি রেফারেন্সে পূর্ণ হিগুরাশি যখন তারা কাঁদে এনিমে সিরিজ, উদাহরণস্বরূপ পৃথক উপাদানের নামগুলিতে, যেমন higurashi_installer_uac_module.dll এবং higurashi_kernel.sys, এবং বুটকিট বাইনারিতে স্বাক্ষর করতে ব্যবহৃত স্ব-স্বাক্ষরিত শংসাপত্রে (চিত্র 3-এ দেখানো হয়েছে)।

উপরন্তু, কোডটি ডিক্রিপ্ট করে কিন্তু কখনোই ব্ল্যাকলোটাস লেখকের বার্তা সম্বলিত বিভিন্ন স্ট্রিং ব্যবহার করে না (যেমন চিত্র 4-এ দেখানো হয়েছে - নোট করুন যে hasherezade একজন সুপরিচিত গবেষক এবং বিভিন্ন ম্যালওয়্যার-বিশ্লেষণ সরঞ্জামের লেখক), অথবা বিভিন্ন গান, গেম বা সিরিজ থেকে কিছু এলোমেলো উদ্ধৃতি।

ইনস্টলেশন প্রক্রিয়া

আমরা BlackLotus ইনস্টলারদের বিশ্লেষণ দিয়ে শুরু করি। বুটকিটটি ইনস্টলারগুলির একটি আকারে বিতরণ করা হয়েছে বলে মনে হচ্ছে যা দুটি সংস্করণে আসে - অফলাইন এবং অনলাইন৷ এই দুটির মধ্যে পার্থক্য হল যেভাবে তারা বৈধ (কিন্তু দুর্বল) উইন্ডোজ বাইনারিগুলি পায়, পরে সিকিউর বুটকে বাইপাস করার জন্য ব্যবহৃত হয়।

- অফলাইন সংস্করণে, উইন্ডোজ বাইনারিগুলি ইনস্টলারে এম্বেড করা হয়

- অনলাইন সংস্করণগুলিতে, উইন্ডোজ বাইনারিগুলি সরাসরি মাইক্রোসফ্ট প্রতীক স্টোর থেকে ডাউনলোড করা হয়। এখনও অবধি, আমরা দেখেছি যে নিম্নলিখিত উইন্ডোজ বাইনারিগুলি ব্ল্যাকলোটাস বুটকিট দ্বারা অপব্যবহার করা হচ্ছে:

- https://msdl.microsoft.com/download/symbols/bootmgfw.efi/7144BCD31C0000/bootmgfw.efi

- https://msdl.microsoft.com/download/symbols/bootmgr.efi/98B063A61BC000/bootmgr.efi

- https://msdl.microsoft.com/download/symbols/hvloader.efi/559F396411D000/hvloader.efi

ইনস্টলারের লক্ষ্য পরিষ্কার - এটি বিটলকার ডিস্ক এনক্রিপশন এবং এইচভিসিআই-এর মতো উইন্ডোজ সুরক্ষা বৈশিষ্ট্যগুলি নিষ্ক্রিয় করার জন্য এবং ইএসপি-তে ক্ষতিকারক বুটকিট সহ একাধিক ফাইল স্থাপনের জন্য দায়ী৷ একবার শেষ হয়ে গেলে, এটি ড্রপ করা ফাইলগুলিকে তাদের কাজ করতে দেওয়ার জন্য আপস করা মেশিনটিকে পুনরায় বুট করে - নিশ্চিত করতে যে স্ব-স্বাক্ষরিত UEFI বুটকিটটি UEFI সিকিউর বুট সুরক্ষা স্থিতি নির্বিশেষে প্রতিটি সিস্টেম শুরুতে নীরবে কার্যকর করা হবে।

ধাপ 0 - সূচনা এবং (সম্ভাব্য) উচ্চতা

যখন ইনস্টলারটি কার্যকর করা হয়, তখন এটি পরীক্ষা করে যে এটির বাকি ফাইলগুলিকে ESP-তে স্থাপন করার জন্য পর্যাপ্ত সুবিধা (অন্তত প্রশাসক প্রয়োজন) আছে কিনা এবং উন্নত প্রক্রিয়ার প্রয়োজনে অন্যান্য ক্রিয়া সম্পাদন করতে - যেমন HVCI বন্ধ করা বা BitLocker অক্ষম করা। যদি এটি না হয় তবে এটি এখানে বিশদভাবে বর্ণিত UAC বাইপাস পদ্ধতি ব্যবহার করে আবার ইনস্টলার চালানোর মাধ্যমে উন্নত করার চেষ্টা করে: প্রোগ্রাম সামঞ্জস্য সহকারীর মাধ্যমে UAC বাইপাস.

প্রয়োজনীয় সুযোগ-সুবিধা সহ, এটি চলতে থাকে, একটি উপলব্ধ Windows API ফাংশন ব্যবহার করে SecureBoot UEFI ভেরিয়েবলের মান পড়ে UEFI সিকিউর বুট স্ট্যাটাস পরীক্ষা করে এবং সরাসরি অ্যাক্সেস করে উইন্ডোজ সংস্করণ নির্ধারণ করে KUSER_SHARED_DATA গঠন ক্ষেত্র NtMajorVersion এবং NtMinorVersion স্মৃতিতে. ভিকটিমের সিস্টেমে বুটকিট স্থাপন করার জন্য UEFI সিকিউর বুট বাইপাস করা প্রয়োজন কিনা তা সিদ্ধান্ত নিতে এটি করে (যেহেতু সিকিউর বুট সমর্থন প্রথম Windows 8 এ যোগ করা হয়েছিল এবং কোনো প্রদত্ত মেশিনে সক্ষম নাও হতে পারে)।

পরবর্তী ধাপে যাওয়ার আগে, এটি বৈধ উইন্ডোজ বুট ম্যানেজার (bootmgfw.efi) বাইনারি অবস্থিত ESP:EFIMicrosoftBoot ডিরেক্টরি winload.efi. এই নাম পরিবর্তন bootmgfw.efi OS চালু করতে, অথবা C&C সার্ভার থেকে "আনইন্সটল" কমান্ড প্রাপ্ত হলে মূল বুট চেইন পুনরুদ্ধার করতে বুটকিট পরে ব্যাকআপ ব্যবহার করে - আরও C&C যোগাযোগ অধ্যায়.

ধাপ 1 - ফাইল স্থাপন

UEFI সিকিউর বুট সক্রিয় থাকলে, ইনস্টলার একাধিক ফাইল ড্রপ করে এগিয়ে যায় ESP:/EFI/Microsoft/Boot/ এবং ESP:/system32/ ডিরেক্টরি পূর্ববর্তীটি উইন্ডোজ দ্বারা ব্যবহৃত একটি স্ট্যান্ডার্ড ডিরেক্টরি হলেও, পরবর্তীটি ইনস্টলার দ্বারা তৈরি একটি কাস্টম ফোল্ডার।

এক্সিকিউশন চেইনে প্রতিটি ফাইলের ভূমিকার একটি সংক্ষিপ্ত ব্যাখ্যা সহ ইনস্টলার দ্বারা বাদ দেওয়া ফাইলগুলির একটি তালিকা সারণি 1 এ দেওয়া হয়েছে। এক্সিকিউশন চেইন কীভাবে কাজ করে তা আমরা বিস্তারিতভাবে ব্যাখ্যা করব; এখন শুধু লক্ষ্য করুন যে বেশ কিছু বৈধ মাইক্রোসফট-স্বাক্ষর করা ফাইলগুলি দূষিত ফাইলগুলির সাথে বাদ দেওয়া হয়েছে৷

সারণী 1. ইউইএফআই সিকিউর বুট সক্ষম সহ সিস্টেমে ব্ল্যাকলোটাস ইনস্টলার দ্বারা স্থাপন করা ফাইলগুলি

| ফোল্ডার | ফাইলের নাম | বিবরণ |

|---|---|---|

| ESP:EFIMicrosoftBoot | grubx64.efi | BlackLotus বুটকিট, দূষিত স্ব-স্বাক্ষরিত UEFI অ্যাপ্লিকেশন। |

| bootload.efi | বৈধ Microsoft-স্বাক্ষরিত শিম বাইনারি (অস্থায়ী নাম, পরে প্রতিস্থাপিত হয় bootmgfw.efi পরে জন্য CVE-2022-21894 শোষণ). | |

| bootmgfw.efi | বৈধ, কিন্তু দুর্বল (জন্য CVE-2022-21894) উইন্ডোজ বুট ম্যানেজার বাইনারি, ইনস্টলারে এমবেড করা বা মাইক্রোসফ্ট সিম্বল স্টোর থেকে সরাসরি ডাউনলোড করা। | |

| স্কুবা BCD | আক্রমণকারীদের রীতি বুট কনফিগারেশন তথ্য (BCD) দোকানে ব্যবহৃত হয় জন্য CVE-2022-21894 শোষণ শৃঙ্খল। | |

| বিসিডিআর | শিকারের আসল BCD স্টোরের ব্যাকআপ। | |

| ইএসপি: সিস্টেম 32 | hvloader.efi | বৈধ, কিন্তু দুর্বল (জন্য CVE-2022-21894) উইন্ডোজ হাইপারভাইজার লোডার বাইনারি, একটি ইনস্টলারের ভিতরে এমবেড করা বা মাইক্রোসফ্ট সিম্বল স্টোর থেকে সরাসরি ডাউনলোড করা। |

| bootmgr.efi | বৈধ, কিন্তু দুর্বল (জন্য CVE-2022-21894) উইন্ডোজ বুট ম্যানেজার বাইনারি, একটি ইনস্টলারের ভিতরে এমবেড করা বা মাইক্রোসফ্ট সিম্বল স্টোর থেকে সরাসরি ডাউনলোড করা। | |

| mcupdate_AuthenticAMD.dll | ক্ষতিকারক স্ব-স্বাক্ষরিত নেটিভ PE বাইনারি৷ এই ফাইলটি দ্বারা নির্বাহ করা হয় hvloader.efi সফল CVE-2022-21894 শোষণের পরে (একটি AMD CPU ব্যবহার করে সিস্টেমে)। | |

| mcupdate_GenuineIntel.dll | ক্ষতিকারক স্ব-স্বাক্ষরিত নেটিভ PE বাইনারি৷ এই ফাইলটি দ্বারা নির্বাহ করা হয় hvloader.efi সফল হওয়ার পর জন্য CVE-2022-21894 শোষণ (একটি Intel CPU ব্যবহার করে সিস্টেমে)। | |

| স্কুবা BCD | আক্রমণকারীদের কাস্টম BCD ব্যবহার করা হয়েছে জন্য CVE-2022-21894 শোষণ শৃঙ্খল। |

এমন ক্ষেত্রে যখন ভিকটিম উইন্ডোজ সংস্করণ চালাচ্ছেন যা UEFI সিকিউর বুট সমর্থন করে না, অথবা যখন এটি অক্ষম করা হয়, তখন স্থাপনাটি বেশ সহজবোধ্য। দূষিত বুটকিট স্থাপন করার জন্য শুধুমাত্র যে জিনিসটি প্রয়োজন তা হল বিদ্যমান উইন্ডোজ বুট ম্যানেজার প্রতিস্থাপন করা (bootmgfw.efi) মধ্যে বাইনারি ESP:EFIMicrosoftBoot ডিরেক্টরি, আক্রমণকারীদের নিজস্ব স্ব-স্বাক্ষরিত দূষিত UEFI অ্যাপ্লিকেশন সহ। যেহেতু UEFI সিকিউর বুট নিষ্ক্রিয় করা হয়েছে (এবং বুট করার সময় কোনও অখণ্ডতা যাচাই করা হয় না), শোষণের প্রয়োজন হয় না এবং UEFI ফার্মওয়্যার কেবলমাত্র কোনও নিরাপত্তা লঙ্ঘন না করেই দূষিত বুট ম্যানেজারকে কার্যকর করে।

ধাপ 2 - হাইপারভাইজার-সুরক্ষিত কোড ইন্টিগ্রিটি (HVCI) অক্ষম করা

পরে কাস্টম আনসাইনড কার্নেল কোড চালাতে সক্ষম হওয়ার জন্য, ইনস্টলারকে তা নিশ্চিত করতে হবে এইচভিসিআই সিস্টেমে নিষ্ক্রিয় করা হয়। আমাদের একজন ESET সহকর্মী 2022 সালে এই বিষয়ে একটি খুব তথ্যপূর্ণ ব্লগপোস্ট লিখেছিলেন (স্বাক্ষরিত কার্নেল ড্রাইভার - উইন্ডোজের মূলের অরক্ষিত গেটওয়ে):

ভার্চুয়ালাইজেশন-ভিত্তিক নিরাপত্তা (ভিবিএস) বেশ কয়েকটি সুরক্ষা বৈশিষ্ট্য অফার করে যার মধ্যে সবচেয়ে বিশিষ্ট হল হাইপারভাইজার-প্রোটেক্টেড কোড ইন্টিগ্রিটি (HVCI), যা একটি স্বতন্ত্র বৈশিষ্ট্য হিসাবেও আসে। HVCI কার্নেলে কোড অখণ্ডতা প্রয়োগ করে এবং শুধুমাত্র স্বাক্ষরিত কোড কার্যকর করার অনুমতি দেয়। এটি কার্যকরভাবে অস্বাক্ষরিত কার্নেল কোড চালানো বা দূষিত ড্রাইভার লোড করার জন্য দুর্বল ড্রাইভারদের অপব্যবহার করা থেকে বাধা দেয় (ব্যবহৃত শোষণ পদ্ধতি নির্বিশেষে) এবং মনে হয় ম্যালওয়্যার ক্ষতিকারক ড্রাইভারদের অপব্যবহার করে দূষিত কোড লোড করার জন্য একটি ছিল মাইক্রোসফ্ট এই বৈশিষ্ট্য বাস্তবায়নের পিছনে প্রধান প্রেরণা.

চিত্র 5 এ দেখানো হয়েছে, এই বৈশিষ্ট্যটি নিষ্ক্রিয় করতে, ইনস্টলার সক্রিয় রেজিস্ট্রি মান সেট করে হাইপারভাইসরএফর্সড কোড কোড অন্তর্ভুক্তি রেজিস্ট্রি কী শূন্য।

ধাপ 3 - বিটলকার অক্ষম করা

ইনস্টলার দ্বারা নিষ্ক্রিয় পরবর্তী বৈশিষ্ট্য হল বিটলকার ড্রাইভ এনক্রিপশন. এর কারণ হল BitLocker এর সাথে একত্রে ব্যবহার করা যেতে পারে বিশ্বস্ত প্ল্যাটফর্ম মডিউল (টিপিএম) সিস্টেমে বিটলকার ড্রাইভ এনক্রিপশন কনফিগার করার পর থেকে সিকিউর বুট সহ বিভিন্ন বুট ফাইল এবং কনফিগারেশনের সাথে কোনো পরিবর্তন করা হয়নি তা নিশ্চিত করতে। এই বিবেচনায় যে ইনস্টলার একটি আপস করা মেশিনে Windows বুট চেইন পরিবর্তন করে, TPM সমর্থন সহ সিস্টেমের জন্য BitLocker চালু রাখলে পরবর্তী বুটআপে একটি BitLocker পুনরুদ্ধার স্ক্রীন আসবে এবং ক্ষতিগ্রস্ত ব্যক্তিকে জানাবে যে সিস্টেমটি আপস করা হয়েছে।

এই সুরক্ষা অক্ষম করতে, BlackLotus ইনস্টলার:

- অধীনে সব ভলিউম মাধ্যমে পদচারণা RootCIMV2SecurityMicrosoftVolumeEncryption WMI নামস্থান এবং কল করে তাদের সুরক্ষা স্থিতি পরীক্ষা করে GetProtection Status পদ্ধতি Win32_এনক্রিপ্টেবল ভলিউম WMI ক্লাস

- যারা BitLocker দ্বারা সুরক্ষিত তাদের জন্য, এটি কল করে নিষ্ক্রিয় কী প্রটেক্টর সঙ্গে পদ্ধতি অক্ষম গণনা পরামিতি শূন্যতে সেট করা হয়েছে, যার অর্থ ম্যানুয়ালি সক্ষম না হওয়া পর্যন্ত সুরক্ষা স্থগিত করা হবে

প্রয়োজনীয় সুরক্ষা অক্ষম এবং সমস্ত ফাইল স্থাপন করা হলে, ইনস্টলার পরবর্তী সিস্টেম রিস্টার্টের সময় মুছে ফেলার জন্য নিজেকে নিবন্ধন করে এবং CVE-2022-21894 এর শোষণে এগিয়ে যাওয়ার জন্য মেশিনটিকে পুনরায় বুট করে।

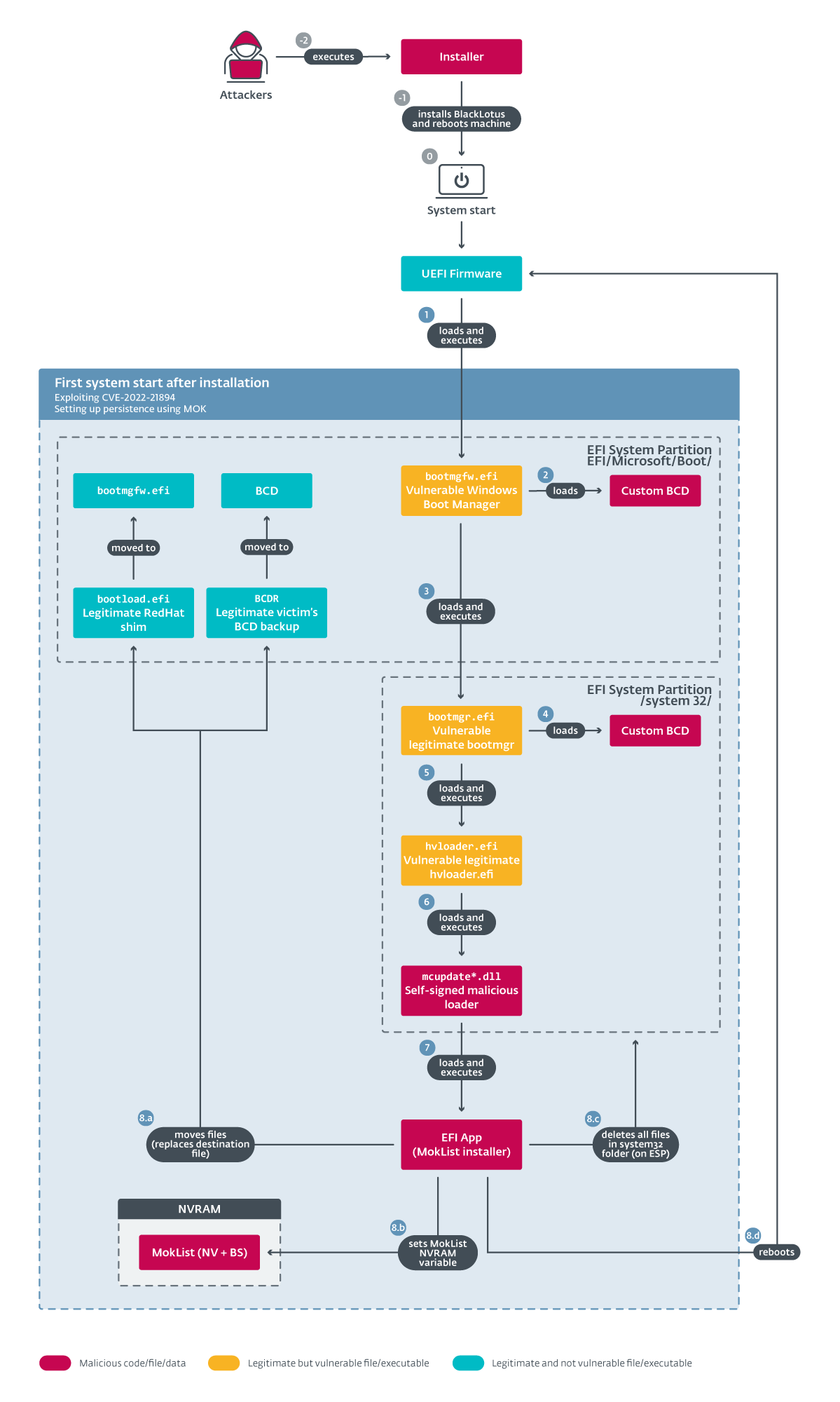

নিরাপদ বুট বাইপাস এবং অধ্যবসায় প্রতিষ্ঠা

এই অংশে, আমরা কীভাবে ব্ল্যাকলোটাস ইউইএফআই সিকিউর বুট সক্ষম করে সিস্টেমে অধ্যবসায় অর্জন করে তা ঘনিষ্ঠভাবে দেখছি। যেহেতু আমরা যে এক্সিকিউশন চেইনটি বর্ণনা করতে যাচ্ছি তা বেশ জটিল, আমরা প্রথমে মৌলিক নীতিগুলি ব্যাখ্যা করব এবং তারপরে প্রযুক্তিগত বিশদগুলির গভীরে খনন করব৷

সংক্ষেপে, এই প্রক্রিয়াটি দুটি মূল পদক্ষেপ নিয়ে গঠিত:

- সিকিউর বুট বৈশিষ্ট্যটি বাইপাস করতে এবং বুটকিট ইনস্টল করতে CVE-2022-21894 ব্যবহার করা হচ্ছে। এটি প্রাথমিক বুট পর্যায়গুলিতে নির্বিচারে কোড সম্পাদনের অনুমতি দেয়, যেখানে প্ল্যাটফর্মটি এখনও ফার্মওয়্যারের মালিকানাধীন এবং UEFI বুট পরিষেবা ফাংশনগুলি এখনও উপলব্ধ। এটি আক্রমণকারীদের এমন অনেক কিছু করতে দেয় যা UEFI সিকিউর বুট সক্ষম করা মেশিনে ফিজিক্যাল এক্সেস না করেই করতে পারবে না, যেমন বুট-পরিষেবা-শুধু NVRAM ভেরিয়েবল পরিবর্তন করা। এবং এটিই আক্রমণকারীরা পরবর্তী ধাপে বুটকিটের জন্য অধ্যবসায় স্থাপনের সুবিধা নেয়। শোষণ সম্পর্কে আরও তথ্য পাওয়া যাবে CVE-2022-21894 শোষণ অধ্যায়.

- এর নিজস্ব এমওকে লিখে অধ্যবসায় স্থাপন করা মোকলিস্ট, বুট-পরিষেবা-শুধু NVRAM ভেরিয়েবল। এটি করার মাধ্যমে, এটি একটি বৈধ Microsoft-স্বাক্ষরিত ব্যবহার করতে পারে শিম এর স্ব-স্বাক্ষরিত লোড করার জন্য (যেটিতে লেখা কীটির অন্তর্গত ব্যক্তিগত কী দ্বারা স্বাক্ষরিত মোকলিস্ট) UEFI বুটকিট প্রতিটি বুটের দুর্বলতা কাজে লাগানোর পরিবর্তে। এই সম্পর্কে আরো বুটকিট অধ্যবসায় অধ্যায়.

পরবর্তী দুটি বিভাগে বিশদ বিশ্লেষণ সহজতর করার জন্য, আমরা এক্সিকিউশন ডায়াগ্রাম, চিত্র 6-এ দেখানো পদক্ষেপগুলি অনুসরণ করব।

CVE-2022-21894 শোষণ

সিকিউর বুট বাইপাস করতে, BlackLotus ব্যবহার করে ব্যাটন ড্রপ (CVE-2022-21894): নিরাপদ বুট নিরাপত্তা বৈশিষ্ট্য বাইপাস দুর্বলতা. সিস্টেম সুরক্ষার উপর এর উচ্চ প্রভাব থাকা সত্ত্বেও, এই দুর্বলতাটি যতটা প্রাপ্য ছিল ততটা জনসাধারণের মনোযোগ পায়নি। যদিও মাইক্রোসফ্টের জানুয়ারী 2022 আপডেটে দুর্বলতা সংশোধন করা হয়েছিল, তবুও এর শোষণ এখনও সম্ভব কারণ প্রভাবিত বাইনারিগুলি এখনও যোগ করা হয়নি UEFI প্রত্যাহার তালিকা. ফলস্বরূপ, আক্রমণকারীরা এই দুর্বলতাকে কাজে লাগাতে এবং আপ-টু-ডেট UEFI সিস্টেমে সুরক্ষিত বুটকে বাইপাস করার জন্য তাদের ক্ষতিগ্রস্থ বাইনারিগুলির নিজস্ব প্রতিলিপি তাদের শিকারের মেশিনে আনতে পারে।

অধিকন্তু, এই দুর্বলতার জন্য একটি প্রুফ অফ কনসেপ্ট (PoC) শোষণের জন্য আগস্ট 2022 সাল থেকে সর্বজনীনভাবে উপলব্ধ। প্রথম BlackLotus VirusTotal জমা দেওয়ার তারিখটি বিবেচনা করে (চিত্র 1 দেখুন), ম্যালওয়্যার বিকাশকারী সম্ভবত উপলব্ধ PoC-কে তাদের প্রয়োজনে মানিয়ে নিয়েছে। এই শোষণ কিভাবে কাজ করে তা গভীর বোঝার প্রয়োজন।

চলুন শুরু করা যাক দুর্বলতার একটি সংক্ষিপ্ত ভূমিকা দিয়ে, বেশিরভাগই লেখার সাথে প্রকাশিত লেখা থেকে মূল পয়েন্টগুলির সংক্ষিপ্তসার। GitHub-এ PoC:

- প্রভাবিত উইন্ডোজ বুট অ্যাপ্লিকেশন (যেমন bootmgr.efi, hvloader.efi, winload.efi…) মেমরি থেকে একটি সিরিয়ালাইজড সিকিউর বুট পলিসি অপসারণের অনুমতি দিন - এটি অ্যাপ্লিকেশন দ্বারা লোড হওয়ার আগে - ব্যবহার করে ছাঁটাই স্মৃতি BCD বুট বিকল্প।

- এটি আক্রমণকারীদের অন্যান্য বিপজ্জনক BCD বিকল্পগুলি ব্যবহার করার অনুমতি দেয় বুটডিবাগ, টেস্ট সাইনিং, বা অখণ্ডতা পরীক্ষা, এইভাবে সুরক্ষিত বুট ভাঙ্গা।

- এই দুর্বলতাকে কাজে লাগানোর বিভিন্ন উপায় রয়েছে – এর মধ্যে তিনটি PoC সংগ্রহস্থলে প্রকাশিত হয়েছে।

- উদাহরণ স্বরূপ, একটি PoCs দেখায় কিভাবে এটিকে বৈধ করার জন্য ব্যবহার করা যেতে পারে hvloader.efi একটি নির্বিচারে লোড, স্ব-স্বাক্ষরিত mcupdate_ .dll বাইনারি (কোথায় হতে পারে জেনুইনইন্টেল or অথেনটিকএএমডি, মেশিনের CPU এর উপর ভিত্তি করে।)

এখন, আমরা ব্ল্যাকলোটাস কীভাবে এই দুর্বলতাকে কাজে লাগায় তার বর্ণনা দিয়ে চালিয়ে যাচ্ছি (নীচের তালিকার সংখ্যাগুলি চিত্র 6-এ সংশ্লিষ্ট পদক্ষেপগুলি বর্ণনা করে):

- ইনস্টলার মেশিনটি পুনরায় বুট করার পরে, UEFI ফার্মওয়্যার একটি প্রথম বুট বিকল্প লোড করার সাথে এগিয়ে যায়। উইন্ডোজ সিস্টেমের জন্য, প্রথম বুট বিকল্পটি ডিফল্টরূপে bootmgfw.efi মধ্যে অবস্থিত ইএসপি:/ইএফআই/মাইক্রোসফ্ট/বুট ESP এ ফোল্ডার। এবার আসল ভিকটিমদের ফাঁসি না দিয়ে bootmgfw.efi (যা আগে নামকরণ করা হয়েছিল winload.efi ইনস্টলার দ্বারা), ফার্মওয়্যারটি দুর্বলকে কার্যকর করে – ইনস্টলার দ্বারা স্থাপন করা হয়।

- পর bootmgfw.efi কার্যকর করা হয়, এটি BCD বুট বিকল্পগুলি লোড করে, পূর্বে ইনস্টলার দ্বারা পরিবর্তিত। চিত্র 7 বৈধ বিসিডি এবং পরিবর্তিত একটির তুলনা দেখায়।

- আপনি চিত্র 7 এ দেখতে পাচ্ছেন (সবুজ দিয়ে আন্ডারলাইন করা পথ), বৈধ Windows বুট ম্যানেজার সাধারণত Windows OS লোডার (WINDOWSsystem32winload.efi) একটি ডিফল্ট বুট অ্যাপ্লিকেশন হিসাবে। কিন্তু এবার, পরিবর্তিত বিসিডি সহ, এটি দুর্বলদের লোড করার সাথে অব্যাহত রয়েছে ESP:system32bootmgr.efiসঙ্গে কম স্মৃতি পরিহার করুন BCD উপাদান মান সেট করা হয়েছে 0x10000000 এবং কাস্টম: 22000023 BCD উপাদান সংরক্ষিত অন্য আক্রমণকারীদের BCD নির্দেশ করছে ESP: system32bcd. এই উপাদানগুলি ব্যবহার করার ব্যাখ্যা প্রকাশিত পাওয়া যাবে POC:

আক্রমণকারীকে নিশ্চিত করতে হবে যে সিরিয়ালাইজড সিকিউর বুট পলিসি একটি পরিচিত শারীরিক ঠিকানার উপরে বরাদ্দ করা হয়েছে।

[...]

সার্জারির কম স্মৃতি পরিহার করুন উপাদানটি নিশ্চিত করতে ব্যবহার করা যেতে পারে যে সমস্ত শারীরিক মেমরি একটি নির্দিষ্ট শারীরিক ঠিকানার উপরে রয়েছে।

• যেহেতু Windows 10, VBS সক্রিয় থাকলে এই উপাদানটি অননুমোদিত হয়, কিন্তু এটি বুট অ্যাপ্লিকেশন আরম্ভ করার সময় ব্যবহৃত হয়, সিরিয়ালাইজড সিকিউর বুট নীতি মেমরি থেকে পড়ার আগে, লোড হচ্ছে বুটএমজিআর এবং একটি কাস্টম বিসিডি পাথ নির্দিষ্ট করা (ব্যবহার করে bcdfilepath উপাদান ওরফে কাস্টম: 22000023) এটি বাইপাস করতে ব্যবহার করা যেতে পারে।

- পরবর্তী ধাপে মৃত্যুদন্ড কার্যকর করা হয় ESP:system32bootmgr.efi লোড হয় যে অতিরিক্ত BCD অবস্থিত ESP: system32bcd. এই অতিরিক্ত BCD-এর পার্স করা বিষয়বস্তু চিত্র 8-এ দেখানো হয়েছে।

- চিত্র 8 এ দেখানো BCD ফাইল থেকে লোড করা বিকল্পগুলির কারণে, bootmgr.efi ইনস্টলার দ্বারা মোতায়েন করা আরেকটি দুর্বল উইন্ডোজ বুট অ্যাপ্লিকেশন লোড করা অব্যাহত থাকে - ESP:system32hvloader.efi - যা উইন্ডোজ হাইপারভাইজার লোডার। আরও গুরুত্বপূর্ণ, অতিরিক্ত BCD বিকল্পগুলি একই BCD ফাইলে নির্দিষ্ট করা হয়েছে (চিত্র 8 দেখুন):

- ছাঁটাই স্মৃতি মান সেট সহ 0x10000000

- অখণ্ডতা পরীক্ষা হ্যাঁ সেট করুন

- এবং টেস্ট সাইনিং, এছাড়াও হ্যাঁ সেট

আর এখানেই ঘটে যাদু। সিরিয়ালাইজড সিকিউর বুট পলিসিটি উপরের ফিজিক্যাল অ্যাড্রেসগুলিতে লোড করা উচিত 0x10000000 (কারণে কম স্মৃতি পরিহার করুন পূর্ববর্তী ধাপে ব্যবহৃত), উল্লেখ করে ছাঁটাই স্মৃতি উপাদান কার্যকরভাবে এটি অপসারণ করবে - এইভাবে, সিকিউর বুট ভেঙে দিন এবং বিপজ্জনক বিসিডি বিকল্পগুলি ব্যবহার করার অনুমতি দিন অখণ্ডতা পরীক্ষা or টেস্ট সাইনিং. এই বিকল্পগুলি ব্যবহার করে, আক্রমণকারীরা তৈরি করতে পারে hvloader.efi তাদের নিজস্ব, স্ব-স্বাক্ষরিত কোড চালান।

- এটি করার জন্য, একই কৌশল হিসাবে বর্ণিত POC ব্যবহার করা হয়: এটি কার্যকর করার সময়, বৈধ hvloader.efi লোড করে এবং চালায় mcupdate_{জেনুইনইন্টেল| AuthenticAMD}.dll থেকে নেটিভ বাইনারি : সিস্টেম32 ডিরেক্টরি মন্তব্য হেক্স-রে ফাংশন থেকে decompiled কোড hvloader.efi এই mcupdate*.dll বাইনারি লোড করার জন্য দায়ী চিত্র 9 এ দেখানো হয়েছে। মনে রাখবেন hvloader.efi সাধারণত এই বৈধ লোড হবে mcupdate*.dll থেকে বাইনারি: উইন্ডোজ সিস্টেম 32, কিন্তু এবার বিদ্বেষপূর্ণ আক্রমণকারীদের স্ব-স্বাক্ষরিত mcupdate*.dll ইনস্টলার দ্বারা পূর্বে তৈরি করা একটি কাস্টম ESP ডিরেক্টরি থেকে কার্যকর করা হয় (ইএসপি: সিস্টেম 32) এটি বিসিডি বিকল্পগুলির দ্বারা সৃষ্ট যন্ত্র এবং সিস্টেম রুট চিত্র 8 থেকে বিসিডি-তে ব্যবহৃত বর্তমান ডিভাইসটি হিসাবে উল্লেখ করে নৌকা - মানে ESP - এবং সিস্টেমরুটকে রুট হিসাবে নির্দিষ্ট করা () এই ডিভাইসে ডিরেক্টরি।

চিত্র 9. হেক্স-রে এর ডিকম্পাইলেশন BtLoadUpdateDll বৈধ থেকে ফাংশন hvloader.efi, লোড করার জন্য দায়ী mcupdate__*.dll

- এখন যেমন হামলাকারীদের স্ব-স্বাক্ষর করা হয়েছে mcupdate*.dll লোড এবং এক্সিকিউট করা হয়, এটি এই চেইনের চূড়ান্ত কম্পোনেন্ট চালানোর সাথে চলতে থাকে – একটি এমবেডেড MokInstaller (UEFI অ্যাপ্লিকেশান) – কীভাবে এটি করা হয়েছে তার বিস্তারিত জানার জন্য চিত্র 10 দেখুন।

বুটকিট অধ্যবসায়

এখন, MokInstaller NVRAM ভেরিয়েবলে আক্রমণকারীদের এমওকে নথিভুক্ত করে এবং বৈধ মাইক্রোসফ্ট-স্বাক্ষরিত সেট আপ করে অধ্যবসায় স্থাপনের সাথে এগিয়ে যেতে পারে। শিম একটি ডিফল্ট বুটলোডার হিসাবে বাইনারি। বিস্তারিত এগিয়ে যাওয়ার আগে, সম্পর্কে একটি সামান্য তত্ত্ব শিম এবং MOK।

শিম লিনাক্স ডেভেলপারদের দ্বারা তৈরি করা একটি প্রথম পর্যায়ের UEFI বুটলোডার যা UEFI সিকিউর বুটের সাথে বিভিন্ন লিনাক্স ডিস্ট্রিবিউশনকে কাজ করতে পারে। এটি একটি সাধারণ অ্যাপ্লিকেশন এবং এর উদ্দেশ্য হল অন্য একটি অ্যাপ্লিকেশন লোড করা, যাচাই করা এবং চালানো - লিনাক্স সিস্টেমের ক্ষেত্রে, এটি সাধারণত GRUB বুটলোডার। এটি এমনভাবে কাজ করে যে মাইক্রোসফ্ট শুধুমাত্র একটি স্বাক্ষর করে শিম, এবং শিম বাকিগুলোর যত্ন নেয় - এটি থেকে কী ব্যবহার করে দ্বিতীয় পর্যায়ের বুটলোডারের অখণ্ডতা যাচাই করতে পারে db UEFI ভেরিয়েবল, এবং প্ল্যাটফর্ম এবং শিম ডেভেলপার (যেমন ক্যানোনিকাল, রেডহ্যাট, ইত্যাদি) - উভয়ের দ্বারা বিশ্বস্ত উপাদানগুলি কার্যকর করার অনুমতি দেওয়া হয়েছে তা নিশ্চিত করতে "অনুমতিপ্রাপ্ত" বা "প্রত্যাহার করা" কী বা হ্যাশগুলির নিজস্ব তালিকা এম্বেড করে। এই তালিকাগুলি ছাড়াও, শিম এছাড়াও ব্যবহারকারী দ্বারা পরিচালিত একটি বহিরাগত কী ডাটাবেস ব্যবহারের অনুমতি দেয়, যা MOK তালিকা নামে পরিচিত। চিত্র 11 সুন্দরভাবে ব্যাখ্যা করে কিভাবে MOK এর সাথে UEFI সিকিউর বুট কাজ করে।

এই MOK ডাটাবেসটি শুধুমাত্র বুট-এর NVRAM ভেরিয়েবলে সংরক্ষিত আছে মোকলিস্ট. উপরে বর্ণিত একটির মতো দুর্বলতাকে কাজে লাগানো ছাড়া, UEFI সিকিউর বুট সক্ষম করা সিস্টেমে এটিকে সংশোধন করার জন্য শারীরিক অ্যাক্সেস প্রয়োজন (এটি শুধুমাত্র বুটের সময় উপলব্ধ, OS লোডার UEFI বুট পরিষেবা ফাংশন কল করার আগে ExitBootServices) যাইহোক, এই দুর্বলতাকে কাজে লাগিয়ে, আক্রমণকারীরা UEFI সিকিউর বুটকে বাইপাস করতে এবং কল করার আগে তাদের নিজস্ব স্ব-স্বাক্ষরিত কোড কার্যকর করতে সক্ষম হয়। ExitBootServices, যাতে তারা সহজেই তাদের নিজস্ব কী নথিভুক্ত করতে পারে (পরিবর্তন করে মোকলিস্ট NVRAM ভেরিয়েবল) শিমকে যে কোনও অ্যাপ্লিকেশন কার্যকর করতে - সেই নথিভুক্ত কী দ্বারা স্বাক্ষরিত - কোনও সুরক্ষা লঙ্ঘন না করেই৷

চিত্র 11. MOK বুট প্রক্রিয়া ওভারভিউ (চিত্র উত্স)

- চিত্র 6 – ধাপ 8 থেকে প্রবাহের বর্ণনা দিয়ে অবিরত… MokInstaller UEFI অ্যাপ্লিকেশনটি BlackLotus UEFI বুটকিটের জন্য অধ্যবসায় স্থাপন এবং শোষণের ট্র্যাকগুলিকে কভার করে চলতে থাকে:

- ইনস্টলার দ্বারা তৈরি ব্যাকআপ থেকে শিকারের আসল বিসিডি স্টোর পুনরুদ্ধার করা এবং ইফিকে বৈধ মাইক্রোসফ্ট-স্বাক্ষরিত শিম দিয়ে প্রতিস্থাপন করা, যা আগে ড্রপ করা হয়েছিল ESP:system32bootload.efi ইনস্টলার দ্বারা।

- একটি নির্মাণ মোকলিস্ট আক্রমণকারীদের স্ব-স্বাক্ষরিত সর্বজনীন কী শংসাপত্র ধারণকারী NVRAM ভেরিয়েবল। মনে রাখবেন যে এই ভেরিয়েবলটি অন্য যেকোন UEFI স্বাক্ষর ডাটাবেস ভেরিয়েবলের মতোই ফর্ম্যাট করা হয়েছে (যেমন db বা dbx) এবং এতে শূন্য বা আরও বেশি স্বাক্ষর তালিকা থাকতে পারে EFI_SIGNATURE_LIST - যেমন UEFI স্পেসিফিকেশনে সংজ্ঞায়িত করা হয়েছে।

- আক্রমণকারীদের কাছ থেকে শোষণের সাথে জড়িত সমস্ত ফাইল মুছে ফেলা হচ্ছে ইএসপি: সিস্টেম 32 ফোল্ডার.

- শেষ পর্যন্ত, এটি স্ব-স্বাক্ষরিত বুটকিটটি ড্রপ করা শিমকে কার্যকর করার জন্য মেশিনটিকে পুনরায় বুট করে EFIMicrosoftBootgrubx64.efi ইনস্টলার দ্বারা (grubx64.efi সাধারণত ডিফল্ট দ্বিতীয় পর্যায়ের বুটলোডার a দ্বারা নির্বাহিত হয় শিম x86-64 সিস্টেমে)।

শেষ দুটি ধাপে বর্ণিত ক্রিয়া সম্পাদনের কোড চিত্র 12-এ দেখানো হয়েছে।

চিত্র 12. Hex-Rays decompiled code – MokInstaller UEFI অ্যাপ ব্ল্যাকলোটাস বুটকিটের জন্য অধ্যবসায় সেট আপ করছে

BlackLotus UEFI বুটকিট

একবার অধ্যবসায় কনফিগার করা হলে, প্রতিটি সিস্টেম স্টার্টে BlackLotus বুটকিট কার্যকর করা হয়। বুটকিটের লক্ষ্য হল একটি কার্নেল ড্রাইভার এবং একটি চূড়ান্ত ব্যবহারকারী-মোড উপাদান - HTTP ডাউনলোডার স্থাপন করা। এটি কার্যকর করার সময়, এটি অতিরিক্ত উইন্ডোজ সুরক্ষা বৈশিষ্ট্যগুলিকে নিষ্ক্রিয় করার চেষ্টা করে - ভার্চুয়ালাইজেশন-ভিত্তিক সুরক্ষা (ভিবিএস) এবং উইন্ডোজ ডিফেন্ডার - সফল স্থাপনা এবং গোপনীয় অপারেশনের সুযোগ বাড়াতে। এটি কীভাবে করা হয় সে সম্পর্কে বিস্তারিত জানার আগে, আসুন কার্নেল ড্রাইভার এবং HTTP ডাউনলোডার সম্পর্কে মূল বিষয়গুলি সংক্ষিপ্ত করি:

- কার্নেল ড্রাইভার এর জন্য দায়ী

- চেইনের পরবর্তী উপাদান স্থাপন করা হচ্ছে - একটি HTTP ডাউনলোডার।

- সমাপ্তির ক্ষেত্রে লোডারকে জীবিত রাখা।

- বুটকিট ফাইলগুলিকে ESP থেকে সরানো থেকে রক্ষা করা।

- HTTP ডাউনলোডার দ্বারা নির্দেশিত হলে অতিরিক্ত কার্নেল পেলোড চালানো হচ্ছে।

- বুটকিট আনইনস্টল করা হচ্ছে, যদি তাই HTTP ডাউনলোডার দ্বারা নির্দেশিত হয়।

- HTTP ডাউনলোডার এর জন্য দায়ী:

- এর C&C এর সাথে যোগাযোগ করা।

- C&C থেকে প্রাপ্ত কমান্ডগুলি সম্পাদন করা।

- C&C থেকে প্রাপ্ত পেলোড ডাউনলোড এবং কার্যকর করা (কার্নেল পেলোড এবং ব্যবহারকারী-মোড পেলোড উভয়কেই সমর্থন করে)।

ইনস্টলার থেকে এইচটিটিপি ডাউনলোডার পর্যন্ত সম্পূর্ণ এক্সিকিউশন ফ্লো (সরলীকৃত), চিত্র 13-এ দেখানো হয়েছে। আমরা পরবর্তী বিভাগে আরও বিস্তারিতভাবে এই পৃথক পদক্ষেপগুলি বর্ণনা করব।

BlackLotus মৃত্যুদন্ড প্রবাহ

কার্যকরী পদক্ষেপগুলি নিম্নরূপ (এই পদক্ষেপগুলি চিত্র 13 এ দেখানো হয়েছে):

- প্রথম ধাপ হিসাবে, UEFI ফার্মওয়্যার ডিফল্ট উইন্ডোজ বুট বিকল্পটি কার্যকর করে, যা সাধারণত ফাইলে সংরক্ষণ করা হয় EFIMicrosoftBootbootmgfw.efi. যেমনটি আমরা আগে বর্ণনা করেছি (বুটকিট অধ্যবসায় বিভাগ, 8 .এ), MokInstaller বাইনারি এই ফাইলটিকে একটি বৈধ স্বাক্ষরিত দিয়ে প্রতিস্থাপন করেছে শিম.

- যখন শিম মৃত্যুদন্ড কার্যকর করা হয়, এটা পড়ে মোকলিস্ট NVRAM ভেরিয়েবল, এবং দ্বিতীয় পর্যায়ের বুটলোডার যাচাই করতে আক্রমণকারীদের দ্বারা পূর্বে সংরক্ষিত শংসাপত্রটি ব্যবহার করে - স্ব-স্বাক্ষরিত BlackLotus UEFI বুটকিট যেটিতে অবস্থিত EFIMicrosoftBootgrubx64.efi.

- যাচাই করা হলে, শিম বুটকিট চালায়।

- বুটকিট শুধুমাত্র বুট তৈরির সাথে শুরু হয় VbsPolicyDisable NVRAM ভেরিয়েবল। বর্ণনানুসারে এখানে, এই ভেরিয়েবলটি বুট করার সময় Windows OS লোডার দ্বারা মূল্যায়ন করা হয় এবং যদি সংজ্ঞায়িত করা হয়, মূল VBS বৈশিষ্ট্যগুলি, যেমন HVCI এবং ক্রেডেনশিয়াল গার্ড শুরু করা হবে না।

- নিম্নলিখিত ধাপে (5. a–e), বুটকিট UEFI বুটকিট দ্বারা ব্যবহৃত একটি সাধারণ প্যাটার্নের সাথে চলতে থাকে। এটি সাধারণ উইন্ডোজ বুট ফ্লো, যেমন Windows বুট ম্যানেজার, Windows OS লোডার, এবং Windows OS কার্নেলের অন্তর্ভুক্ত উপাদানগুলির সম্পাদনকে বাধা দেয় এবং মেমরিতে তাদের কিছু ফাংশন হুক করে। একটি বোনাস হিসাবে, এটি এর কিছু ড্রাইভারকে প্যাচ করে উইন্ডোজ ডিফেন্ডারকে অক্ষম করার চেষ্টা করে। ওএস স্টার্টআপ প্রক্রিয়ার প্রাথমিক পর্যায়ে এটির পেলোড কার্যকর করার জন্য এবং সনাক্তকরণ এড়াতে এই সব। নিম্নলিখিত ফাংশন হুক বা প্যাচ করা হয়:

- ImgArchStartBootApplication in bootmgfw.efi or bootmgr.efi:

উইন্ডোজ ওএস লোডার (winload.efi) মেমরিতে লোড করা হয়েছে কিন্তু এখনও কার্যকর করা হয়নি - যা আরও ইন-মেমরি প্যাচিং সঞ্চালনের সঠিক মুহূর্ত। - BlImgAllocateImageBuffer in winload.efi:

ক্ষতিকারক কার্নেল ড্রাইভারের জন্য একটি অতিরিক্ত মেমরি বাফার বরাদ্দ করতে ব্যবহৃত হয়। - OslArchTransferToKernel in winload.efi:

OS কার্নেল এবং সিস্টেম ড্রাইভারগুলির কিছু ইতিমধ্যেই মেমরিতে লোড হওয়ার মুহূর্তটি ধরার জন্য হুক করা হয়েছে, কিন্তু এখনও কার্যকর করা হয়নি - যা আরও ইন-মেমরি প্যাচিং সঞ্চালনের জন্য একটি উপযুক্ত মুহূর্ত। নীচে উল্লিখিত ড্রাইভারগুলি এই হুকে প্যাচ করা হয়েছে। মেমরিতে উপযুক্ত ড্রাইভার খোঁজার জন্য দায়ী এই হুকের কোডটি চিত্র 14-এ দেখানো হয়েছে। - WdBoot.sys এবং WdFilter.sys:

BlackLotus এর প্রবেশ বিন্দু প্যাচ WdBoot.sys এবং WdFilter.sys - যথাক্রমে Windows Defender ELAM ড্রাইভার এবং Windows Defender ফাইল সিস্টেম ফিল্টার ড্রাইভার - অবিলম্বে ফিরে আসতে। - disk.sys:

বুটকিট এর প্রবেশ বিন্দু হুক disk.sys সিস্টেম ইনিশিয়ালাইজেশনের প্রাথমিক পর্যায়ে BlackLotus কার্নেল ড্রাইভার চালানোর জন্য ড্রাইভার।

- ImgArchStartBootApplication in bootmgfw.efi or bootmgr.efi:

চিত্র 14. হেক্স-রে এর ডিকম্পাইল কোড OslArchTransferToKernel হুক - উইন্ডোজ ডিফেন্ডার ড্রাইভার প্যাচ করা এবং অনুসন্ধান করা disk.sys এন্ট্রি পয়েন্ট

- পরবর্তী, যখন OS কার্নেল কার্যকর করে disk.sys ড্রাইভারের এন্ট্রি পয়েন্টে, ইনস্টল করা হুক দূষিত কার্নেল ড্রাইভার এন্ট্রি পয়েন্টে চলে যায়। দূষিত কোড পরিবর্তে আসলটি পুনরুদ্ধার করে disk.sys সিস্টেম সঠিকভাবে কাজ করার অনুমতি দেয় এবং পর্যন্ত অপেক্ষা করে winlogon.exe প্রক্রিয়া শুরু হয়।

- যখন দূষিত ড্রাইভার সনাক্ত করে যে winlogon.exe প্রক্রিয়া শুরু হয়েছে, এটি চূড়ান্ত ব্যবহারকারী-মোড উপাদান - এইচটিটিপি ডাউনলোডার - এটিতে ইনজেক্ট করে এবং কার্যকর করে৷

কার্নেল ড্রাইভার

কার্নেল ড্রাইভার চারটি প্রধান কাজের জন্য দায়ী:

- HTTP ডাউনলোডারকে ইনজেক্ট করা হচ্ছে winlogon.exe এবং থ্রেডটি বন্ধ হয়ে গেলে এটি পুনরায় ইনজেক্ট করা।

- ESP-তে স্থাপন করা বুটকিট ফাইলগুলিকে সরানো থেকে রক্ষা করা।

- ব্যবহারকারী-মোড উইন্ডোজ ডিফেন্ডার প্রক্রিয়া নিরস্ত্র করা MsMpEngine.exe.

- এইচটিটিপি ডাউনলোডারের সাথে যোগাযোগ করা এবং প্রয়োজনে যেকোনো কমান্ড সম্পাদন করা।

একের পর এক তাদের দিকে তাকাই।

HTTP ডাউনলোডার অধ্যবসায়

কার্নেল ড্রাইভার HTTP ডাউনলোডার স্থাপনের জন্য দায়ী। ড্রাইভার শুরু হলে, এটি নাম দেওয়া প্রক্রিয়া পর্যন্ত অপেক্ষা করে winlogon.exe শুরু হয়, অন্য কোনো পদক্ষেপ নেওয়ার আগে। প্রক্রিয়াটি শুরু হয়ে গেলে, ড্রাইভার HTTP ডাউনলোডার বাইনারি ডিক্রিপ্ট করে, এটিকে ইনজেক্ট করে winlogon.exeএর ঠিকানা স্থান, এবং এটি একটি নতুন থ্রেডে কার্যকর করে। তারপরে, ড্রাইভার পর্যায়ক্রমে থ্রেডটি এখনও চলছে কিনা তা পরীক্ষা করে এবং প্রয়োজনে ইনজেকশনটি পুনরাবৃত্তি করে। একটি কার্নেল ডিবাগার ড্রাইভার দ্বারা সনাক্ত করা হলে HTTP ডাউনলোডার স্থাপন করা হবে না।

ESP-তে বুটকিট ফাইল অপসারণ থেকে রক্ষা করা

ESP-তে অবস্থিত বুটকিটের ফাইলগুলিকে রক্ষা করতে, কার্নেল ড্রাইভার একটি সহজ কৌশল ব্যবহার করে। এটি সমস্ত ফাইল খোলে যা এটি সুরক্ষিত করতে চায়, তাদের হ্যান্ডেলগুলি সদৃশ করে এবং সংরক্ষণ করে এবং ব্যবহার করে৷ ObSetHandleAttributes কার্নেল ফাংশন নির্দিষ্ট করে বন্ধ থেকে রক্ষা করুন ভিতরে পতাকা হ্যান্ডেল পতাকা (OBJECT_HANDLE_FLAG_INFORMATION) প্যারামিটার থেকে 1 - এইভাবে হ্যান্ডেলগুলিকে অন্য কোনও প্রক্রিয়া দ্বারা বন্ধ হওয়া থেকে রক্ষা করে। এটি সুরক্ষিত ফাইলগুলি অপসারণ বা সংশোধন করার যেকোনো প্রচেষ্টাকে ব্যর্থ করবে৷ নিম্নলিখিত ফাইলগুলি সুরক্ষিত:

- ESP:EFIMicrosoftBootwinload.efi

- ESP:EFIMicrosoftBootbootmgfw.efi

- ESP:EFIMicrosoftBootgrubx64.efi

একজন ব্যবহারকারী যদি এই সুরক্ষিত ফাইলগুলি মুছে ফেলার চেষ্টা করেন, চিত্র 15-এ যা দেখানো হয়েছে তার মতো কিছু ঘটবে।

সুরক্ষার আরেকটি স্তর হিসাবে, যদি ব্যবহারকারী বা নিরাপত্তা সফ্টওয়্যার সুরক্ষা পতাকাটি আনসেট করতে এবং হ্যান্ডলগুলি বন্ধ করতে সক্ষম হয়, কার্নেল ড্রাইভার ক্রমাগত তাদের পর্যবেক্ষণ করে এবং কল করে একটি BSOD ঘটায় KeBugCheck(INVALID_KERNEL_HANDLE) ফাংশন যদি কোনো হ্যান্ডেল আর বিদ্যমান না থাকে।

প্রধান উইন্ডোজ ডিফেন্ডার প্রক্রিয়া নিরস্ত্র করা

কার্নেল ড্রাইভার প্রধান উইন্ডোজ ডিফেন্ডার প্রক্রিয়াটিকে নিরস্ত্র করার চেষ্টা করে - MsMpEng.exe. এটি সেট করে সমস্ত প্রক্রিয়ার টোকেন সুবিধাগুলি সরিয়ে এটি করে SE_PRIVILEGE_REMOVED তাদের প্রতিটি বৈশিষ্ট্য. ফলস্বরূপ, ডিফেন্ডার প্রক্রিয়াটি তার কাজ করতে সক্ষম হবে না - যেমন ফাইল স্ক্যান করা - সঠিকভাবে। যাইহোক, যেহেতু এই কার্যকারিতাটি খারাপভাবে প্রয়োগ করা হয়েছে, এটি পুনরায় চালু করে অকার্যকর করা যেতে পারে MsMpEng.exe প্রক্রিয়া।

HTTP ডাউনলোডারের সাথে যোগাযোগ

কার্নেল ড্রাইভার একটি নামযুক্ত ইভেন্ট এবং বিভাগ ব্যবহার করে HTTP ডাউনলোডারের সাথে যোগাযোগ করতে সক্ষম। ব্যবহৃত নামকৃত বস্তুর নাম ভিকটিম নেটওয়ার্ক অ্যাডাপ্টারের MAC ঠিকানা (ইথারনেট) এর উপর ভিত্তি করে তৈরি করা হয়। যদি একটি অক্টেটের মান 16-এর চেয়ে কম হয়, তাহলে 16 যোগ করা হয়। উত্পন্ন বস্তুর নামের বিন্যাস বিভিন্ন নমুনায় পরিবর্তিত হতে পারে। একটি উদাহরণ হিসাবে, MAC ঠিকানার জন্য আমরা যে নমুনাগুলি বিশ্লেষণ করেছি তার একটিতে 00-1c-0b-cd-ef-34, উত্পন্ন নাম হবে:

- BaseNamedObjects101c1b: নামযুক্ত বিভাগের জন্য (শুধুমাত্র MAC-এর প্রথম তিনটি অক্টেট ব্যবহার করা হয়)

- বেসনামযুক্ত বস্তুZ01c1 বি: নামকৃত ইভেন্টের জন্য – বিভাগের মতোই, কিন্তু MAC ঠিকানার প্রথম সংখ্যা দিয়ে প্রতিস্থাপিত হয়েছে Z

যদি HTTP ডাউনলোডার কার্নেল ড্রাইভারকে কিছু কমান্ড দিতে চায়, এটি কেবল একটি নামযুক্ত বিভাগ তৈরি করে, ভিতরে সম্পর্কিত ডেটা সহ একটি কমান্ড লেখে এবং একটি নামযুক্ত ইভেন্ট তৈরি করে ড্রাইভার দ্বারা কমান্ডটি প্রক্রিয়া করার জন্য অপেক্ষা করে এবং অপেক্ষা করে ড্রাইভার এটিকে ট্রিগার করে (বা সংকেত দেয়)।

ড্রাইভার নিম্নলিখিত স্ব-ব্যাখ্যামূলক কমান্ড সমর্থন করে:

- কার্নেল ড্রাইভার ইনস্টল করুন

- ব্ল্যাকলোটাস আনইনস্টল করুন

একজন সতর্ক পাঠক এখানে ব্ল্যাকলোটাস দুর্বল পয়েন্টটি লক্ষ্য করতে পারেন – যদিও বুটকিট তার উপাদানগুলিকে অপসারণের বিরুদ্ধে রক্ষা করে, কার্নেল ড্রাইভারকে উপরে উল্লিখিত নামকৃত বস্তুগুলি তৈরি করে এবং এটিতে আনইনস্টল কমান্ড পাঠিয়ে বুটকিটটিকে সম্পূর্ণরূপে আনইনস্টল করতে প্রতারিত করা যেতে পারে।

HTTP ডাউনলোডার

চূড়ান্ত উপাদানটি একটি C&C সার্ভারের সাথে যোগাযোগের জন্য এবং এটি থেকে প্রাপ্ত যেকোনো C&C কমান্ড কার্যকর করার জন্য দায়ী। আমরা যে সমস্ত পেলোড আবিষ্কার করতে পেরেছি তাতে তিনটি কমান্ড রয়েছে। এই কমান্ডগুলি খুব সহজবোধ্য এবং বিভাগের নাম অনুসারে, এটি বেশিরভাগই বিভিন্ন কৌশল ব্যবহার করে অতিরিক্ত পেলোড ডাউনলোড এবং কার্যকর করার বিষয়ে।

C&C যোগাযোগ

এর C&C এর সাথে যোগাযোগ করতে, HTTP লোডার HTTPS প্রোটোকল ব্যবহার করে। যোগাযোগের জন্য প্রয়োজনীয় সমস্ত তথ্য সরাসরি ডাউনলোডার বাইনারি-তে এম্বেড করা হয়েছে - C&C ডোমেন এবং HTTP রিসোর্স পাথ ব্যবহার করা সহ। একটি C&C সার্ভারের সাথে যোগাযোগের জন্য ডিফল্ট ব্যবধান এক মিনিটে সেট করা আছে, কিন্তু C&C থেকে প্রাপ্ত ডেটার উপর ভিত্তি করে পরিবর্তন করা যেতে পারে। একটি C&C এর সাথে প্রতিটি যোগাযোগ সেশন এটিতে একটি বীকন HTTP POST বার্তা পাঠানোর মাধ্যমে শুরু হয়। আমরা যে নমুনাগুলি বিশ্লেষণ করেছি তাতে, HTTP POST শিরোনামে নিম্নলিখিত HTTP সংস্থান পাথগুলি নির্দিষ্ট করা যেতে পারে:

- /network/API/hpb_gate[.]php

- /API/hpb_gate[.]php

- /গেট[.]php

- /hpb_gate[.]php

বীকন বার্তা ডেটা একটি দিয়ে পূর্বে লেখা হয় চেকইন= স্ট্রিং, আপস করা মেশিন সম্পর্কে প্রাথমিক তথ্য সমন্বিত - একটি কাস্টম মেশিন শনাক্তকারী সহ (এ হিসাবে উল্লেখ করা হয়েছে এইচডাব্লুআইডি), UEFI সিকিউর বুট স্ট্যাটাস, বিভিন্ন হার্ডওয়্যার তথ্য, এবং একটি মান যা একটি BlackLotus বিল্ড নম্বর বলে মনে হয়। এইচডাব্লুআইডি মেশিনের MAC ঠিকানা (ইথারনেট) এবং একটি সিস্টেম ভলিউম সিরিয়াল নম্বর থেকে উৎপন্ন হয়। এনক্রিপশনের আগে বার্তাটির বিন্যাস চিত্র 16-এ দেখা হয়েছে

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

{ “HWID”:“%s”, “Session”:“%lu”, “Owner”:“%s”, “IP”:“%s”, “OS”:“%s”, “Edition”:“%s”, “CPU”:“%s”, “GPU”:“%s”, “RAM”:“%lu”, “Integrity”:“%lu”, “SecureBoot”:“%i”, “Build”:“%lu” } |

চিত্র 16. বীকন বার্তার বিন্যাস

C&C-তে বার্তা পাঠানোর আগে, ডেটা প্রথমে একটি এমবেডেড RSA কী ব্যবহার করে এনক্রিপ্ট করা হয়, তারপর URL-নিরাপদ base64 এনকোড করা হয়। বিশ্লেষণের সময়, আমরা নমুনাগুলিতে দুটি ভিন্ন RSA কী ব্যবহার করা হয়েছে। এই ধরনের একটি HTTP বীকন অনুরোধের একটি উদাহরণ চিত্র 17 এ দেখানো হয়েছে।

চিত্র 17. একটি বীকন HTTP POST বার্তার উদাহরণ (VirusTotal থেকে একটি নমুনা দ্বারা উত্পন্ন – আসল C&C ঠিকানার পরিবর্তে স্থানীয় আইপি সহ)

বীকন বার্তার প্রতিক্রিয়া হিসাবে C&C থেকে প্রাপ্ত ডেটা টু-বাইট ম্যাজিক মান HP দিয়ে শুরু হওয়া উচিত; অন্যথায়, প্রতিক্রিয়া আরও প্রক্রিয়া করা হয় না। যদি ম্যাজিক মান সঠিক হয়, তাহলে ম্যাজিক মান অনুসরণ করা ডেটা 256-বিট AES ব্যবহার করে CBC মোডে উপরে উল্লেখিত HWID স্ট্রিং কী হিসাবে ব্যবহার করে ডিক্রিপ্ট করা হয়।

ডিক্রিপশনের পরে, বার্তাটি বীকনের মতো, একটি JSON-ফরম্যাট করা স্ট্রিং এবং একটি কমান্ড শনাক্তকারী নির্দিষ্ট করে (যাকে বলা হয় আদর্শ) এবং বিভিন্ন অতিরিক্ত পরামিতি যেমন:

- C&C যোগাযোগের ব্যবধান

- ব্যবহার করার জন্য মৃত্যুদন্ড কার্যকর করার পদ্ধতি

- পেলোড ফাইলের নাম

- ফাইল এক্সটেনশনের উপর ভিত্তি করে পেলোডের ধরন(.সিস, .exe, বা .dll সমর্থিত)

- প্রমাণীকরণ টোকেন যা পেলোড ডেটা ডাউনলোডের অনুরোধ করতে ব্যবহার করা উচিত বলে মনে করা হয়

- পেলোড ডেটা ডিক্রিপ্ট করার জন্য AES কী ব্যবহার করা হয়

সমস্ত সমর্থিত কমান্ড এবং তাদের বিবরণ টেবিল 2 এ তালিকাভুক্ত করা হয়েছে।

সারণি 2. C&C কমান্ড

| কমান্ডের ধরন | কমান্ড বর্ণনা |

|---|---|

| 1 | একটি কার্নেল ড্রাইভার, DLL, বা একটি নিয়মিত এক্সিকিউটেবল ডাউনলোড এবং চালান |

| 2 | একটি পেলোড ডাউনলোড করুন, বুটকিট আনইনস্টল করুন এবং পেলোডটি কার্যকর করুন - সম্ভবত বুটকিট আপডেট করতে ব্যবহৃত হয় |

| 3 | বুটকিট আনইনস্টল করুন এবং প্রস্থান করুন |

এই কমান্ডগুলিতে, C&C নির্দিষ্ট করতে পারে, পেলোডটি কার্যকর করার আগে প্রথমে ডিস্কে ড্রপ করা উচিত, নাকি মেমরিতে সরাসরি চালানো হবে। ডিস্কে ফাইল ড্রপ জড়িত ক্ষেত্রে, প্রোগ্রাম তথ্য OS ভলিউমের ফোল্ডারটি গন্তব্য ফোল্ডার হিসাবে ব্যবহৃত হয় এবং ফাইলের নাম এবং এক্সটেনশন C&C সার্ভার দ্বারা নির্দিষ্ট করা হয়। ফাইলগুলি সরাসরি মেমরিতে চালানোর ক্ষেত্রে, svchost.exe একটি ইনজেকশন লক্ষ্য হিসাবে ব্যবহৃত হয়। যখন C&C একটি কমান্ড পাঠায় যার জন্য কার্নেল ড্রাইভার সহযোগিতার প্রয়োজন হয়, অথবা কোনো অপারেটর কার্নেল-মোডে কোড চালাতে চায়, তখন এই পদ্ধতিতে বর্ণিত প্রক্রিয়া HTTP ডাউনলোডারের সাথে যোগাযোগ বিভাগ ব্যবহার করা হয়।

বিরোধী বিশ্লেষণ কৌশল

ম্যালওয়্যারের এই অংশটির সনাক্তকরণ এবং বিশ্লেষণকে আরও কঠিন করার জন্য, এর লেখক স্ট্যান্ডার্ড ফাইল আর্টিফ্যাক্টগুলির দৃশ্যমানতা, যেমন টেক্সট স্ট্রিং, আমদানি বা অন্যান্য এনক্রিপ্ট করা এমবেডেড ডেটা ন্যূনতম পর্যন্ত সীমিত করার চেষ্টা করেছেন। নীচে ব্যবহৃত কৌশলগুলির একটি সারসংক্ষেপ রয়েছে।

- স্ট্রিং এবং ডেটা এনক্রিপশন

- নমুনার মধ্যে ব্যবহৃত সমস্ত স্ট্রিং একটি সাধারণ সাইফার ব্যবহার করে এনক্রিপ্ট করা হয়।

- সমস্ত এমবেডেড ফাইল CBC মোডে 256-বিট AES ব্যবহার করে এনক্রিপ্ট করা হয়।

- পৃথক ফাইলের জন্য এনক্রিপশন কী নমুনা থেকে নমুনাতে পরিবর্তিত হতে পারে।

- AES এনক্রিপশন ছাড়াও, কিছু ফাইল LZMS ব্যবহার করে সংকুচিত হয়।

- রানটাইম-শুধু API রেজোলিউশন

- সমস্ত নমুনায় (যখন প্রযোজ্য), উইন্ডোজ APIগুলি সর্বদা রানটাইমের সময় একচেটিয়াভাবে সমাধান করা হয় এবং মেমরিতে পছন্দসই API ফাংশন ঠিকানাগুলি খুঁজে পেতে ফাংশন নামের পরিবর্তে ফাংশন হ্যাশ ব্যবহার করা হয়।

- কিছু ক্ষেত্রে, একটি সরাসরি প্রাপ্ত syscall ইন্সট্রাকশন ইনভোকেশন কাঙ্ক্ষিত সিস্টেম ফাংশন চালু করতে ব্যবহৃত হয়।

- নেটওয়ার্ক যোগাযোগ

- HTTPS ব্যবহার করে যোগাযোগ করে।

- HTTP ডাউনলোডার দ্বারা C&C-তে পাঠানো সমস্ত বার্তা একটি এমবেডেড RSA পাবলিক কী ব্যবহার করে এনক্রিপ্ট করা হয়।

- C&C থেকে HTTP ডাউনলোডারে পাঠানো সমস্ত বার্তা এনক্রিপ্ট করা হয় শিকারের মেশিন পরিবেশ থেকে প্রাপ্ত একটি কী ব্যবহার করে বা C&C দ্বারা প্রদত্ত একটি AES কী ব্যবহার করে।

- অ্যান্টি-ডিবাগ এবং অ্যান্টি-ভিএম কৌশল - যদি ব্যবহার করা হয়, সাধারণত এন্ট্রি পয়েন্টের শুরুতে রাখা হয়। শুধুমাত্র নৈমিত্তিক স্যান্ডবক্স বা ডিবাগার সনাক্তকরণ কৌশল ব্যবহার করা হয়।

প্রশমন এবং প্রতিকার

- সর্বপ্রথম, অবশ্যই, আপনার সিস্টেম এবং এর নিরাপত্তা পণ্য আপ টু ডেট রাখা আবশ্যক - একটি সুযোগ বাড়ানোর জন্য যে একটি হুমকি শুরুতেই বন্ধ হয়ে যাবে, এটি প্রাক-ওএস দৃঢ়তা অর্জন করতে সক্ষম হওয়ার আগে।

- তারপর, UEFI সিকিউর বুটকে বাইপাস করার জন্য পরিচিত দুর্বল UEFI বাইনারিগুলির ব্যবহার রোধ করার জন্য যে মূল পদক্ষেপটি নেওয়া দরকার তা হল UEFI প্রত্যাহার ডাটাবেসে তাদের প্রত্যাহার (ডিবিএক্স) - একটি উইন্ডোজ সিস্টেমে, ডিবিএক্স উইন্ডোজ আপডেট ব্যবহার করে আপডেট বিতরণ করা উচিত।

- সমস্যা হল যে বিস্তৃতভাবে ব্যবহৃত Windows UEFI বাইনারিগুলি প্রত্যাহার করার ফলে হাজার হাজার পুরানো সিস্টেম, পুনরুদ্ধার চিত্র বা ব্যাকআপগুলিকে আনবুট করা যায় না - এবং সেইজন্য, প্রত্যাহারে প্রায়শই খুব বেশি সময় লাগে।

- মনে রাখবেন যে ব্ল্যাকলোটাস দ্বারা ব্যবহৃত উইন্ডোজ অ্যাপ্লিকেশনগুলি প্রত্যাহার করা বুটকিটের ইনস্টলেশনকে বাধা দেবে, কিন্তু যেহেতু ইনস্টলার শিকারের বুটলোডারটিকে প্রত্যাহারকৃতটির সাথে প্রতিস্থাপন করবে, এটি সিস্টেমটিকে আনবুটযোগ্য করে তুলতে পারে। এই ক্ষেত্রে পুনরুদ্ধার করতে, একটি OS পুনরায় ইনস্টল করুন বা শুধুমাত্র ESP পুনরুদ্ধার সমস্যাটি সমাধান করবে।

- ব্ল্যাকলোটাস অধ্যবসায় সেট করার পরে প্রত্যাহার করা হলে, বুটকিটটি কার্যকরী থাকবে, কারণ এটি অধ্যবসায়ের জন্য কাস্টম MOK কী সহ একটি বৈধ শিম ব্যবহার করে। এই ক্ষেত্রে, সবচেয়ে নিরাপদ প্রশমন সমাধান হবে উইন্ডোজ পুনরায় ইনস্টল করা এবং আক্রমণকারীদের নথিভুক্ত এমওকে কী ব্যবহার করে সরিয়ে ফেলা। mokutil ইউটিলিটি (বুট চলাকালীন এমওকে ম্যানেজারের সাথে প্রয়োজনীয় ব্যবহারকারীর মিথস্ক্রিয়ার কারণে এই অপারেশনটি সম্পাদন করার জন্য শারীরিক উপস্থিতি প্রয়োজন)।

takeaways

UEFI সিস্টেমের নিরাপত্তাকে প্রভাবিত করে এমন অনেক জটিল দুর্বলতা গত কয়েক বছরে আবিষ্কৃত হয়েছে। দুর্ভাগ্যবশত, সমগ্র UEFI ইকোসিস্টেমের জটিলতা এবং সংশ্লিষ্ট সাপ্লাই-চেইন সমস্যার কারণে, এই দুর্বলতাগুলির মধ্যে অনেকগুলি দুর্বলতাগুলি সংশোধন করার দীর্ঘ সময় পরেও অনেকগুলি সিস্টেমকে দুর্বল করে রেখেছিল – বা অন্ততপক্ষে আমাদের বলা হয়েছিল যে সেগুলি ঠিক করা হয়েছে। একটি ভাল চিত্রের জন্য, এখানে প্যাচ বা প্রত্যাহার ব্যর্থতার কিছু উদাহরণ রয়েছে যা গত বছর থেকে UEFI সিকিউর বুটকে বাইপাস করার অনুমতি দেয়:

- প্রথমত, অবশ্যই, CVE-2022-21894 – ব্ল্যাকলোটাস দ্বারা শোষিত দুর্বলতা। দুর্বলতা স্থির হওয়ার এক বছর পর, দুর্বল UEFI বাইনারিগুলি এখনও প্রত্যাহার করা হয়নি, ব্ল্যাকলোটাসের মতো হুমকিগুলিকে UEFI সিকিউর বুট সক্ষম করা সিস্টেমে গোপনে কাজ করার অনুমতি দেয়, এইভাবে ক্ষতিগ্রস্থদের নিরাপত্তার একটি মিথ্যা অনুভূতি প্রদান করে।

- 2022 সালের শুরুর দিকে, আমরা বেশ কয়েকটি UEFI দুর্বলতা প্রকাশ করেছি যা অন্যান্য বিষয়গুলির মধ্যে UEFI সিকিউর বুট অক্ষম করার অনুমতি দেয়। প্রভাবিত অনেক ডিভাইসই আর OEM দ্বারা সমর্থিত নয়, এইভাবে স্থির করা হয়নি (যদিও এই ডিভাইসগুলি এত পুরানো ছিল না - যেমন দুর্বলতা প্রকাশের সময় 3-5 বছর)। আমাদের ব্লগপোস্টে আরও পড়ুন: যখন "সুরক্ষিত" মোটেও নিরাপদ নয়: লেনোভো ভোক্তা ল্যাপটপে আবিষ্কৃত উচ্চ-প্রভাব UEFI দুর্বলতা

- পরে 2022 সালে, আমরা একটি আবিষ্কার করেছি কিছু অন্যান্য UEFI দুর্বলতা, যার শোষণ আক্রমণকারীদের খুব সহজেই UEFI সিকিউর বুট অক্ষম করতে দেয়। থেকে সহকর্মী গবেষক দ্বারা নির্দেশিত হিসাবে বাইনারলি, তালিকাভুক্ত বেশ কয়েকটি ডিভাইস উপদেশক প্যাচ ছাড়াই রেখে দেওয়া হয়েছিল, বা সঠিকভাবে প্যাচ করা হয়নি, এমনকি পরামর্শের কয়েক মাস পরেও - ডিভাইসগুলিকে দুর্বল করে রেখেছিল। বলা বাহুল্য, আগের ক্ষেত্রের মতোই, কিছু ডিভাইস চিরতরে অরক্ষিত থাকবে, কারণ তারা তাদের সমর্থনের শেষ তারিখে পৌঁছেছে।

কেউ এই ব্যর্থতার সুযোগ নিতে এবং UEFI সিকিউর বুট সক্ষম সহ সিস্টেমে অপারেটিং করতে সক্ষম একটি UEFI বুটকিট তৈরি করার আগে এটি কেবল সময়ের ব্যাপার ছিল। আমরা গত বছর আমাদের পরামর্শ হিসাবে আরএসএ উপস্থাপনা, এই সবই আক্রমণকারীদের জন্য ইএসপিতে যাওয়াকে আরও সম্ভবপর করে তোলে এবং UEFI হুমকির জন্য একটি সম্ভাব্য পথ এগিয়ে নিয়ে যায় - ব্ল্যাকলোটাসের অস্তিত্ব এটি নিশ্চিত করে।

আইওসি

নথি পত্র

| রয়েছে SHA-1 | ফাইলের নাম | সনাক্তকরণ | বিবরণ |

|---|---|---|---|

| 05846D5B1D37EE2D716140DE4F4F984CF1E631D1 | N / A | Win64/BlackLotus.A | ব্ল্যাকলোটাস ইনস্টলার। |

| A5A530A91100ED5F07A5D74698B15C646DD44E16 | N / A | Win64/BlackLotus.A | ব্ল্যাকলোটাস ইনস্টলার। |

| D82539BFC2CC7CB504BE74AC74DF696B13DB486A | N / A | Win64/BlackLotus.A | ব্ল্যাকলোটাস ইনস্টলার। |

| 16B12CEA54360AA42E1120E82C1E9BC0371CB635 | N / A | Win64/BlackLotus.A | ব্ল্যাকলোটাস ইনস্টলার। |

| DAE7E7C4EEC2AC0DC7963C44A5A4F47D930C5508 | N / A | Win64/BlackLotus.A | ব্ল্যাকলোটাস ইনস্টলার। |

| 45701A83DEC1DC71A48268C9D6D205F31D9E7FFB | N / A | Win64/BlackLotus.A | ব্ল্যাকলোটাস ইনস্টলার। |

| 2CE056AE323B0380B0E87225EA0AE087A33CD316 | N / A | EFI/BlackLotus.B | BlackLotus UEFI বুটকিট। |

| 5A0074203ABD5DEB464BA0A79E14B7541A033216 | N / A | EFI/BlackLotus.B | BlackLotus UEFI বুটকিট। |

| 5DC9CBD75ABD830E83641A0265BFFDDD2F602815 | N / A | EFI/BlackLotus.B | BlackLotus UEFI বুটকিট। |

| 97AEC21042DF47D39AC212761729C6BE484D064D | N / A | EFI/BlackLotus.B | BlackLotus UEFI বুটকিট। |

| ADCEEC18FF009BED635D168E0B116E72096F18D2 | N / A | EFI/BlackLotus.B | BlackLotus UEFI বুটকিট। |

| DBC064F757C69EC43517EFF496146B43CBA949D1 | N / A | EFI/BlackLotus.B | BlackLotus UEFI বুটকিট। |

| 06AF3016ACCDB3DFE1C23657BF1BF91C13BAA757 | N / A | Win64/BlackLotus.B | BlackLotus HTTP ডাউনলোডার। |

| 0C0E78BF97116E781DDE0E00A1CD0C29E68D623D | N / A | Win64/BlackLotus.B | BlackLotus HTTP ডাউনলোডার। |

| 6D8CEE28DA8BCF25A4D232FEB0810452ACADA11D | N / A | Win64/BlackLotus.B | BlackLotus HTTP ডাউনলোডার। |

| 74FF58FCE8F19083D16DF0109DC91D78C94342FA | N / A | Win64/BlackLotus.B | BlackLotus HTTP ডাউনলোডার। |

| ACC74217CBE3F2E727A826B34BDE482DCAE15BE6 | N / A | Win64/BlackLotus.B | BlackLotus HTTP ডাউনলোডার। |

| 111C4998F3264617A7A9D9BF662D4B1577445B20 | N / A | Win64/BlackLotus.B | BlackLotus HTTP ডাউনলোডার। |

| 17FA047C1F979B180644906FE9265F21AF5B0509 | N / A | Win64/BlackLotus.C | ব্ল্যাকলোটাস কার্নেল ড্রাইভার। |

| 1F3799FED3CF43254FE30DCDFDB8DC02D82E662B | N / A | Win64/BlackLotus.C | ব্ল্যাকলোটাস কার্নেল ড্রাইভার। |

| 4B882748FAF2C6C360884C6812DD5BCBCE75EBFF | N / A | Win64/BlackLotus.C | ব্ল্যাকলোটাস কার্নেল ড্রাইভার। |

| 91F832F46E4C38ECC9335460D46F6F71352CFFED | N / A | Win64/BlackLotus.C | ব্ল্যাকলোটাস কার্নেল ড্রাইভার। |

| 994DC79255AEB662A672A1814280DE73D405617A | N / A | Win64/BlackLotus.C | ব্ল্যাকলোটাস কার্নেল ড্রাইভার। |

| FFF4F28287677CAABC60C8AB36786C370226588D | N / A | Win64/BlackLotus.C | ব্ল্যাকলোটাস কার্নেল ড্রাইভার। |

| 71559C3E2F3950D4EE016F24CA54DA17D28B9D82 | N / A | EFI/BlackLotus.C | BlackLotus বুট কনফিগারেশন ডেটা (BCD) স্টোর BlackLotus ইনস্টলার দ্বারা বাদ দেওয়া হয়েছে। |

| D6D3F3151B188A9DA62DEB95EA1D1ABEFF257914 | N / A | EFI/BlackLotus.C | BlackLotus বুট কনফিগারেশন ডেটা (BCD) স্টোর BlackLotus ইনস্টলার দ্বারা বাদ দেওয়া হয়েছে। |

| 547FAA2D64B85BF883955B723B07635C0A09326B | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 শোষণ পেলোড লোডার। |

| D1BBAA3D408E944C70B3815471EED7FA9AEE6425 | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 শোষণ পেলোড লোডার। |

| 0E6DD7110C38464ECAA55EE4E2FA303ADA0EDEFB | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 শোষণ পেলোড – MokInstaller EFI অ্যাপ। |

| D6BB89D8734B3E49725362DAE9A868AE681E8BD6 | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 শোষণ পেলোড – MokInstaller EFI অ্যাপ। |

| 164BB587109CFB20824303AD1609A65ABB36C3E9 | N / A | Win64/BlackLotus.D | BlackLotus ইনস্টলার UAC বাইপাস মডিউল. |

সার্টিফিকেট

| ক্রমিক সংখ্যা | 570B5D22B723B4A442CC6EEEBC2580E8 |

| থাম্বপ্রিন্ট | C8E6BF8B6FDA161BBFA5470BCC262B1BDC92A359 |

| বিষয় CN | যখন তারা কাঁদে CA |

| বিষয় O | N / A |

| বিষয় এল | N / A |

| বিষয় এস | N / A |

| বিষয় গ | N / A |

| বৈধ হবে | 2022-08-13 17:48:44 |

| বৈধ | 2032-08-13 17:58:44 |

নেটওয়ার্ক

| IP | ডোমেইন | হোস্টিং প্রদানকারী | প্রথম দেখা | বিস্তারিত |

|---|---|---|---|---|

| N / A | xrepositoryx[.]নাম | N / A | 2022-10‑17 | BlackLotus C&C. https://xrepositoryx[.]name/network/API/hpb_gate.php |

| N / A | myrepositoryx[.]com | N / A | 2022-10‑16 | BlackLotus C&C. https://myrepositoryx[.]com/network/API/hpb_gate.php |

| 104.21.22[।]185 | erdjknfweklsgwfmewfgref[.]com | ক্লাউডফ্লেয়ার, ইনক. | 2022-10‑06 | BlackLotus C&C. https://erdjknfweklsgwfmewfgref[.]com/API/hpb_gate.php |

| 164.90.172[।]211 | harrysucksdick[.]com | DigitalOcean, LLC | 2022-10‑09 | BlackLotus C&C. https://harrysucksdick[.]com/API/hpb_gate.php |

| 185.145.245[।]123 | heikickgn[.]com frassirishiproc [.]com |

SIA VEESP | 2022-10‑12 | BlackLotus C&C. https://heikickgn[.]com/API/hpb_gate.php https://frassirishiproc[.]com/API/hpb_gate.php |

| 185.150.24[।]114 | myrepository [.]নাম | SkyLink ডেটা সেন্টার BV | 2022-10‑14 | BlackLotus C&C. myrepository[.]name/network/API/hpb_gate.php |

| 190.147.189[।]122 | egscorp[.]নেট | Telmex Colombia SA | 2022-08‑24 | BlackLotus C&C. https://egscorp[.]net/API/hpb_gate.php |

মিটার ATT এবং CK কৌশল

এই টেবিল ব্যবহার করে নির্মিত হয়েছিল 12 সংস্করণ MITER ATT&CK ফ্রেমওয়ার্কের.

| যুদ্ধকৌশল | ID | নাম | বিবরণ |

|---|---|---|---|

| সম্পদ উন্নয়ন | T1587.002 | ক্ষমতা বিকাশ করুন: কোড সাইনিং সার্টিফিকেট | কিছু BlackLotus নমুনা স্ব-স্বাক্ষরিত শংসাপত্রের সাথে স্বাক্ষরিত। |

| T1588.005 | প্রাপ্ত ক্ষমতা: শোষণ | ব্ল্যাকলোটাস ইউইএফআই সিকিউর বুটকে বাইপাস করতে সর্বজনীনভাবে পরিচিত শোষণ ব্যবহার করেছে। | |

| ফাঁসি | T1203 | ক্লায়েন্ট এক্সিকিউশনের জন্য শোষণ | BlackLotus ইনস্টলাররা CVE-2022-21894 ব্যবহার করতে পারে যাতে UEFI সিকিউর বুট সক্ষম করা সিস্টেমে নির্বিচারে কোড এক্সিকিউশন করা যায়। |

| T1559 | আন্তঃপ্রক্রিয়া যোগাযোগ | ব্ল্যাকলোটাস এইচটিটিপি ডাউনলোডার কার্নেল-মোড কম্পোনেন্টে কমান্ড পাঠাতে নামযুক্ত বিভাগ ব্যবহার করে। | |

| T1106 | নেটিভ এপিআই | ব্ল্যাকলোটাস এইচটিটিপি ডাউনলোডার আপস করা মেশিনে কোড এক্সিকিউশন অর্জন করতে বিভিন্ন নেটিভ উইন্ডোজ এপিআই ব্যবহার করে। | |

| T1129 | ভাগ করা মডিউল | BlackLotus HTTP ডাউনলোডার C&C সার্ভার থেকে প্রাপ্ত DLL লোড এবং কার্যকর করতে পারে। | |

| অধ্যবসায় | T1542.003 | প্রি-ওএস বুট: বুটকিট | BlackLotus বুটকিট EFI সিস্টেম পার্টিশনে স্থাপন করা হয় এবং বুট করার সময় কার্যকর করা হয়। |

| প্রিভিলেজ এসকেলেশন | T1548.002 | অপব্যবহার উচ্চতা নিয়ন্ত্রণ প্রক্রিয়া: বাইপাস ব্যবহারকারীর অ্যাকাউন্ট নিয়ন্ত্রণ | ব্ল্যাকলোটাস ইনস্টলার ব্যবহারকারীর অ্যাকাউন্ট নিয়ন্ত্রণকে বাইপাস করে বিশেষাধিকার বৃদ্ধি করার চেষ্টা করে। |

| T1134.002 | অ্যাক্সেস টোকেন ম্যানিপুলেশন: টোকেন দিয়ে প্রক্রিয়া তৈরি করুন | BlackLotus HTTP ডাউনলোডার WTSQueryUserToken এবং CreateProcessAsUserW ব্যবহার করতে পারে স্থানীয় সিস্টেমের সুবিধা সহ একটি নতুন প্রক্রিয়ার মধ্যে ডাউনলোড করা পেলোডগুলি চালাতে। | |

| প্রতিরক্ষা ফাঁকি | T1622 | ডিবাগার ইভেশন | ব্ল্যাকলোটাস উপাদানগুলি একটি কার্নেল-মোড বা ব্যবহারকারী-মোড ডিবাগার শিকারের উপর চলছে কিনা তা সনাক্ত করতে বিভিন্ন কৌশল ব্যবহার করে। |

| T1574 | হাইজ্যাক এক্সিকিউশন ফ্লো | ব্ল্যাকলোটাস বুটকিট প্রাথমিক উইন্ডোজ বুট প্রক্রিয়া পর্যায়ে অন্তর্ভুক্ত বিভিন্ন উপাদান হাইজ্যাক করে (উইন্ডোজ বুট ম্যানেজার, উইন্ডোজ ওএস লোডার, উইন্ডোজ কার্নেল এবং নির্দিষ্ট ড্রাইভার) বিভিন্ন উইন্ডোজ সুরক্ষা বৈশিষ্ট্য (ভিবিএস, উইন্ডোজ ডিফেন্ডার) নিষ্ক্রিয় করে সনাক্তকরণ এড়াতে এবং গোপনে এর কার্নেল-মোড কার্যকর করে। এবং ব্যবহারকারী-মোড উপাদান | |

| T1562 | দুর্বল প্রতিরক্ষা | BlackLotus উপাদান সনাক্তকরণ এড়াতে BitLocker এবং Windows Defender অক্ষম করতে পারে। | |

| T1070.004 | নির্দেশক অপসারণ: ফাইল মুছে ফেলা | BlackLotus ইনস্টলার EFI সিস্টেম পার্টিশনে ফাইল সফলভাবে স্থাপন করার পরে নিজেকে মুছে ফেলে। এছাড়াও সফল CVE-2022-21894 শোষণের পরে, BlackLotus EFI সিস্টেম পার্টিশন থেকে শোষণ শৃঙ্খলে অন্তর্ভুক্ত সমস্ত ফাইল মুছে ফেলার মাধ্যমে শোষণের চিহ্নগুলি সরিয়ে দেয়। | |

| T1070.009 | সূচক অপসারণ: পরিষ্কার অধ্যবসায় | BlackLotus ESP থেকে সমস্ত বুটকিট ফাইল সরিয়ে এবং আসল শিকারের উইন্ডোজ বুট ম্যানেজার পুনরুদ্ধার করে নিজেকে আনইনস্টল করতে পারে। | |

| T1036.005 | মাস্করাডিং: বৈধ নাম বা অবস্থানের সাথে মিল করুন | ব্ল্যাকলোটাস বৈধ ফাইলের নাম ব্যবহার করে ইএসপিতে স্থাপন করা ফাইলগুলি লুকানোর চেষ্টা করে, যেমন grubx64.efi (যদি আপস করা মেশিনে UEFI সিকিউর বুট সক্ষম করা থাকে) বা bootmgfw.efi (যদি UEFI সিকিউর বুট আপস করা মেশিনে অক্ষম করা হয়)। | |

| T1112 | রেজিস্ট্রি পরিবর্তন করুন | ব্ল্যাকলোটাস ইনস্টলার উইন্ডোজ এইচভিসিআই নিরাপত্তা বৈশিষ্ট্য নিষ্ক্রিয় করতে উইন্ডোজ রেজিস্ট্রি পরিবর্তন করে। | |

| T1027 | অস্পষ্ট ফাইল বা তথ্য | ব্ল্যাকলোটাস উপাদানগুলির প্রায় সমস্ত এমবেডেড স্ট্রিং একটি কাস্টম সম্মিলিত সাইফার ব্যবহার করে এনক্রিপ্ট করা হয় এবং যখন প্রয়োজন হয় তখনই ডিক্রিপ্ট করা হয়। | |

| T1027.007 | অস্পষ্ট ফাইল বা তথ্য: ডায়নামিক API রেজোলিউশন | BlackLotus উপাদানগুলি নামের পরিবর্তে API নামের হ্যাশ ব্যবহার করার সময় গতিশীল API রেজোলিউশন ব্যবহার করে। | |

| T1027.009 | অস্পষ্ট ফাইল বা তথ্য: এমবেডেড পেলোড | ব্ল্যাকলোটাস উপাদানগুলির প্রায় সমস্ত এমবেডেড ফাইল AES ব্যবহার করে এনক্রিপ্ট করা হয়। | |

| T1542.003 | প্রি-ওএস বুট: বুটকিট | BlackLotus বুটকিট EFI সিস্টেম পার্টিশনে স্থাপন করা হয় এবং প্রাথমিক OS বুট পর্যায়ে কার্যকর করা হয়, এবং এইভাবে OS বুট প্রক্রিয়া নিয়ন্ত্রণ করতে এবং সনাক্তকরণ এড়াতে সক্ষম। | |

| T1055.012 | প্রসেস ইনজেকশন: ডায়নামিক-লিঙ্ক লাইব্রেরি ইনজেকশন | BlackLotus HTTP ডাউনলোডার একটি সদ্য নির্মিত একটি DLL ইনজেক্ট করতে পারেন svchost.exe প্রক্রিয়া hollowing ব্যবহার করে প্রক্রিয়া. | |

| T1055.002 | প্রসেস ইনজেকশন: পোর্টেবল এক্সিকিউটেবল ইনজেকশন | ব্ল্যাকলোটাস ড্রাইভার পোর্টেবল এক্সিকিউটেবল এইচটিটিপি ডাউনলোডারকে একটিতে ইনজেক্ট করে winlogon.exe প্রক্রিয়া। | |

| T1014 | রুটকিট | BlackLotus কার্নেল ড্রাইভার ESP-এর বুটকিট ফাইলগুলিকে অপসারণ থেকে রক্ষা করে। | |

| T1497.001 | ভার্চুয়ালাইজেশন/স্যান্ডবক্স ফাঁকি: সিস্টেম চেক | ব্ল্যাকলোটাস ভার্চুয়ালাইজেশন এবং বিশ্লেষণ পরিবেশ সনাক্ত করতে এবং এড়াতে স্যান্ডবক্স-নির্দিষ্ট রেজিস্ট্রি মান পরীক্ষা করা সহ বিভিন্ন সিস্টেম চেক নিয়োগ করে। | |

| আবিষ্কার | T1622 | ডিবাগার ইভেশন | ব্ল্যাকলোটাস উপাদানগুলি একটি কার্নেল-মোড বা ব্যবহারকারী-মোড ডিবাগার শিকারের উপর চলছে কিনা তা সনাক্ত করতে বিভিন্ন কৌশল ব্যবহার করে। |

| T1082 | সিস্টেম তথ্য আবিষ্কার | BlackLotus একটি আপস করা হোস্টে সিস্টেম তথ্য (IP, GPU, CPU, মেমরি, OS সংস্করণ) সংগ্রহ করে। | |

| T1614 | সিস্টেম অবস্থান আবিষ্কার | ব্ল্যাকলোটাস প্রস্থান করতে পারে যদি নিম্নোক্ত সিস্টেম লোকেলগুলির মধ্যে একটি আপস করা হোস্টে চিহ্নিত করা হয়: ro-MD, ru-MD, ru-RU, uk-UA, be-BY, hy-AM, kk-KZ. | |

| T1016 | সিস্টেম নেটওয়ার্ক কনফিগারেশন আবিষ্কার | ব্ল্যাকলোটাস এইচটিটিপি ডাউনলোডার অনুরোধ করে একটি আপস করা হোস্টের পাবলিক আইপি নির্ধারণ করতে পারে api.ipify[.]org সেবা. | |

| T1016.001 | সিস্টেম নেটওয়ার্ক কনফিগারেশন আবিষ্কার: ইন্টারনেট সংযোগ আবিষ্কার | ব্ল্যাকলোটাস এইচটিটিপি ডাউনলোডার মাইক্রোসফ্টের অনুসন্ধান করে ইন্টারনেট সংযোগ পরীক্ষা করে www.msftncsi[.]com/ncsi[.]txt | |

| T1497.001 | ভার্চুয়ালাইজেশন/স্যান্ডবক্স ফাঁকি: সিস্টেম চেক | ব্ল্যাকলোটাস ভার্চুয়ালাইজেশন এবং বিশ্লেষণ পরিবেশ সনাক্ত করতে এবং এড়াতে স্যান্ডবক্স-নির্দিষ্ট রেজিস্ট্রি মান পরীক্ষা করা সহ বিভিন্ন সিস্টেম চেক নিয়োগ করে। | |

| কমান্ড এবং কন্ট্রোল | T1071.001 | অ্যাপ্লিকেশন লেয়ার প্রোটোকল: ওয়েব প্রোটোকল | BlackLotus তার C&C এর সাথে যোগাযোগের জন্য HTTPS ব্যবহার করে। |

| T1132.001 | ডেটা এনকোডিং: স্ট্যান্ডার্ড এনকোডিং | ব্ল্যাকলোটাস ইউআরএল-সেফ বেস64 এর সাথে C&C যোগাযোগে এনক্রিপ্ট করা ডেটা এনকোড করে। | |

| T1573.001 | এনক্রিপ্ট করা চ্যানেল: সিমেট্রিক ক্রিপ্টোগ্রাফি | BlackLotus CBC মোডে 256-বিট AES ব্যবহার করে তার C&C থেকে প্রাপ্ত বার্তাগুলিকে ডিক্রিপ্ট করতে। | |

| T1573.002 | এনক্রিপ্ট করা চ্যানেল: অসমমিত ক্রিপ্টোগ্রাফি | BlackLotus C&C-তে পাঠানো বার্তা এনক্রিপ্ট করতে একটি এমবেডেড RSA পাবলিক কী ব্যবহার করে। |

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://www.welivesecurity.com/2023/03/01/blacklotus-uefi-bootkit-myth-confirmed/

- 000

- 1

- 10

- 11

- 2018

- 2020

- 2022

- 7

- 9

- a

- সক্ষম

- সম্পর্কে

- উপরে

- অপব্যবহার

- প্রবেশ

- প্রবেশযোগ্য

- অ্যাক্সেস করা

- হিসাব

- অর্জন করা

- জাতিসংঘের

- আইন

- স্টক

- অভিনেতা

- কাজ

- যোগ

- যোগ

- অতিরিক্ত

- ঠিকানা

- ঠিকানাগুলি

- অ্যাডমিন

- অগ্রসর

- সুবিধা

- ভি .আই. পি বিজ্ঞাপন

- উপদেশক

- AES

- প্রভাবিত

- পর

- বিরুদ্ধে

- ওরফে

- সব

- বরাদ্দ

- বরাদ্দ

- অনুমতি

- অনুমতি

- ইতিমধ্যে

- যদিও

- সর্বদা

- এএমডি

- মধ্যে

- বিশ্লেষণ

- বিশ্লেষণ করা

- এবং

- এনিমে

- অন্য

- API

- API গুলি

- অ্যাপ্লিকেশন

- প্রাসঙ্গিক

- আবেদন

- অ্যাপ্লিকেশন

- যথাযথ

- APT

- সংরক্ষাণাগার

- কাছাকাছি

- প্রবন্ধ

- মূল্যায়ন

- যুক্ত

- প্রচেষ্টা

- মনোযোগ

- আগস্ট

- লেখক

- সহজলভ্য

- ব্যাকআপ

- ব্যাক-আপ

- ভিত্তি

- মৌলিক

- মূলতত্ব

- বাতিঘর

- কারণ

- আগে

- শুরু

- পিছনে

- হচ্ছে

- বেলারুশ

- বিশ্বাস করা

- নিচে

- উত্তম

- মধ্যে

- BleepingComputer

- বাধা

- নীল

- অধিবৃত্তি

- বুট

- botnets

- বিরতি

- ব্রেকিং

- শত্রুবূহ্যভেদ

- আনা

- আনয়ন

- বিস্তৃতভাবে

- আনীত

- বাফার

- নির্মাণ করা

- নির্মিত

- বিল্ট-ইন

- কল

- কলিং

- কল

- ক্ষমতা

- সক্ষম

- যত্ন

- সাবধান

- কেস

- মামলা

- নৈমিত্তিক

- দঙ্গল

- ঘটিত

- কারণসমূহ

- যার ফলে

- কেন্দ্র

- শংসাপত্র

- চেন

- সুযোগ

- পরিবর্তন

- চ্যানেল

- পরীক্ষণ

- চেক

- গোল্লা

- দাবি

- পরিষ্কার

- মক্কেল

- ঘনিষ্ঠ

- বন্ধ

- কাছাকাছি

- বন্ধ

- কোড

- সহকর্মীদের

- কলোমবিয়া

- সমাহার

- মিলিত

- আসা

- মন্তব্য

- সাধারণ

- সাধারণভাবে

- যোগাযোগ

- জ্ঞাপক

- যোগাযোগ

- তুলনা

- তুলনা

- সঙ্গতি

- সম্পূর্ণরূপে

- জটিল

- জটিলতা

- উপাদান

- উপাদান

- আপস

- সংকটাপন্ন

- ধারণা

- উদ্বিগ্ন

- বিশ্বাস

- কনফিগারেশন

- নিশ্চিত

- সংযোগ

- বিবেচনা করা

- ভোক্তা

- ধারণ করা

- ধারণ

- বিষয়বস্তু

- অবিরত

- চলতে

- একটানা

- নিয়ন্ত্রণ

- নিয়ামক

- সহযোগিতা

- মূল

- অনুরূপ

- পারা

- পথ

- আচ্ছাদন

- সৃষ্টি

- নির্মিত

- সৃষ্টি

- তৈরি করা হচ্ছে

- ক্রেডিটেনটিয়াল

- সংকটপূর্ণ

- বর্তমান

- এখন

- প্রথা

- বিপজ্জনক

- উপাত্ত

- তথ্য কেন্দ্র

- ডেটাবেস

- তারিখ

- নিষ্ক্রিয় করা

- ডিলিং

- মরণ

- ডিক্রিপ্ট করুন

- গভীর

- গভীর

- ডিফল্ট

- সংজ্ঞায়িত

- স্পষ্টভাবে

- নির্ভর করে

- স্থাপন

- মোতায়েন

- মোতায়েন

- বিস্তৃতি

- স্থাপন

- উদ্ভূত

- বর্ণনা করা

- বর্ণিত

- আকাঙ্ক্ষিত

- সত্ত্বেও

- গন্তব্য

- বিস্তারিত

- বিশদ

- বিস্তারিত

- সনাক্ত

- সনাক্তকরণ

- নির্ধারণ

- নির্ণয়

- উন্নত

- বিকাশকারী

- ডেভেলপারদের

- যন্ত্র

- ডিভাইস

- DID

- পার্থক্য

- বিভিন্ন

- খনন করা

- সরাসরি

- সরাসরি

- ডিরেক্টরি

- অক্ষম

- প্রকাশ

- আবিষ্কার করা

- আবিষ্কৃত

- আবিষ্কার

- বণ্টিত

- বিতরণ

- ডিস্ট্রিবিউশন

- করছেন

- ডোমেইনের

- Dont

- ডাউনলোড

- ড্রাইভ

- চালক

- ড্রাইভার

- ড্রপ

- বাদ

- বাতিল

- সদৃশ

- সময়

- প্রগতিশীল

- প্রতি

- গোড়ার দিকে

- সহজ

- সহজে

- বাস্তু

- সংস্করণ

- কার্যকরীভাবে

- প্রচেষ্টা

- উপাদান

- চড়ান

- উবু

- এম্বেড করা

- নিয়োগ

- সক্ষম করা

- এনক্রিপ্ট করা

- এনক্রিপশন

- প্রকৌশল

- যথেষ্ট

- নথিভুক্ত

- নিশ্চিত করা

- প্রবেশ

- পরিবেশ

- পরিবেশের

- অপরিহার্য

- প্রতিষ্ঠার

- ইত্যাদি

- মূল্যায়ন

- এমন কি

- ঘটনা

- ঘটনাবলী

- প্রতি

- প্রমান

- উদাহরণ

- উদাহরণ

- কেবলমাত্র

- এক্সিকিউট

- executes

- নির্বাহ

- ফাঁসি

- বিদ্যমান

- প্রস্থান

- ব্যাখ্যা করা

- ব্যাখ্যা

- কাজে লাগান

- শোষণ

- শোষিত

- কীর্তিকলাপ

- অন্বেষণ করুণ

- প্রসার

- বহিরাগত

- সাধ্য

- বৈশিষ্ট্য

- সুগঠনবিশিষ্ট

- বৈশিষ্ট্য

- সহকর্মী

- কয়েক

- ক্ষেত্রসমূহ

- ব্যক্তিত্ব

- ফাইল

- নথি পত্র

- ছাঁকনি

- চূড়ান্ত

- আবিষ্কার

- আবিষ্কার

- প্রথম

- স্থায়ী

- ফ্ল্যাশ

- প্রবাহ

- অনুসরণ করা

- অনুসরণ

- অনুসরণ

- চিরতরে

- ফর্ম

- বিন্যাস

- সাবেক

- ফোরাম

- অগ্রবর্তী

- পাওয়া

- থেকে

- সম্পূর্ণ

- সম্পূর্ণরূপে

- ক্রিয়া

- কার্মিক

- কার্যকারিতা

- ক্রিয়াকলাপ

- অধিকতর

- গেম

- প্রবেশপথ

- উত্পন্ন

- পাওয়া

- প্রদত্ত

- দেয়

- লক্ষ্য

- জিপিইউ

- Green

- গ্রুপের

- পাহারা

- হ্যাকিং

- হ্যান্ডলগুলি

- হাত

- ঘটা

- এরকম

- হার্ডওয়্যারের

- জমিদারি

- হেডার

- এখানে

- লুকান

- উচ্চ

- হিট

- আঙ্গুলসমূহ

- নিমন্ত্রণকর্তা

- কিভাবে

- যাহোক

- HTTPS দ্বারা

- শত শত

- চিহ্নিত

- আইডেন্টিফায়ার

- সনাক্ত করা

- ভাবমূর্তি

- চিত্র

- অবিলম্বে

- প্রভাব

- বাস্তবায়িত

- বাস্তবায়ন

- আমদানি

- অসম্ভব

- in

- অন্তর্ভুক্ত

- সুদ্ধ

- স্বতন্ত্র

- তথ্য

- তথ্যপূর্ণ

- প্রারম্ভিক

- ইনস্টল

- ইনস্টল

- পরিবর্তে

- সংহত

- অখণ্ডতা

- ইন্টেল

- বুদ্ধিমত্তা

- মিথষ্ক্রিয়া

- Internet

- ইন্টারনেট সংযোগ

- ভূমিকা

- তদন্ত

- জড়িত

- IP

- সমস্যা

- IT

- নিজেই

- জানুয়ারী

- কাজ

- জাম্প

- Kaspersky

- কাজাখস্তান

- পালন

- চাবি

- কী

- পরিচিত

- গত

- গত বছর

- বিলম্বে

- সর্বশেষ

- শুরু করা

- স্তর

- নেতৃত্ব

- বিশালাকার

- ছোড়

- লেনোভো

- Li

- লাইব্রেরি

- সম্ভবত

- LIMIT টি

- লিঙ্কডইন

- লিনাক্স

- তালিকা

- তালিকাভুক্ত

- পাখি

- সামান্য

- বোঝা

- লোডার

- বোঝাই

- লোড

- স্থানীয়

- অবস্থিত

- অবস্থান

- দীর্ঘ

- অনেকক্ষণ

- দেখুন

- হারান

- কম

- ম্যাক

- মেশিন

- মেশিন

- প্রণীত

- জাদু

- প্রধান

- মুখ্য

- করা

- তৈরি করে

- মেকিং

- ম্যালওয়্যার

- পরিচালিত

- পরিচালক

- দক্ষতা সহকারে হস্তচালন

- ম্যানুয়ালি

- অনেক

- ম্যাচ

- ব্যাপার

- সর্বোচ্চ প্রস্থ

- অর্থ

- পদ্ধতি

- স্মৃতি

- উল্লিখিত

- নিছক

- বার্তা

- বার্তা

- পদ্ধতি

- মাইক্রোসফট

- হতে পারে

- সর্বনিম্ন

- মিনিট

- প্রশমন

- মোড

- পরিবর্তিত

- পরিবর্তন

- মডিউল

- মুহূর্ত

- পর্যবেক্ষণ করা

- মনিটর

- মাসের

- অধিক

- সেতু

- প্রেরণার

- পদক্ষেপ

- বহু

- নাম

- নামে

- নাম

- স্থানীয়

- প্রয়োজনীয়

- প্রয়োজন

- অকারণ

- চাহিদা

- নেটওয়ার্ক

- নতুন

- পরবর্তী

- স্বাভাবিকভাবে

- সংখ্যা

- সংখ্যার

- বস্তু

- প্রাপ্ত

- অক্টোবর

- অফার

- অফলাইন

- পুরাতন

- ONE

- অনলাইন

- প্রর্দশিত

- পরিচালনা করা

- অপারেটিং

- অপারেশন

- অপারেটর

- পছন্দ

- অপশন সমূহ

- ক্রম

- মূল

- OS

- অন্যান্য

- অন্যভাবে

- পরাস্ত

- ওভারভিউ

- নিজের

- মালিক হয়েছেন

- মালিক

- স্থিতিমাপ

- পরামিতি

- অংশ

- যন্ত্রাংশ

- তালি

- প্যাচ

- প্যাচিং

- পথ

- প্যাটার্ন

- নিদর্শন

- পিডিএফ

- নির্ভুল

- সম্পাদন করা

- করণ

- অধ্যবসায়

- শারীরিক

- টুকরা

- মাচা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- POC

- বিন্দু

- পয়েন্ট

- নীতি

- সম্ভব

- পোস্ট

- পোস্ট

- সম্ভাব্য

- ক্ষমতাশালী

- উপস্থিতি

- বর্তমান

- প্রতিরোধ

- আগে

- পূর্বে

- নীতিগুলো

- ব্যক্তিগত

- ব্যক্তিগত কী

- বিশেষাধিকার

- সমস্যা

- সমস্যা

- আয়

- প্রক্রিয়া

- প্রক্রিয়াকৃত

- প্রসেস

- পণ্য

- কার্যক্রম

- বিশিষ্ট

- প্রমাণ

- ধারণা প্রমাণ

- সঠিকভাবে

- রক্ষা করা

- রক্ষিত

- রক্ষা

- রক্ষা

- প্রোটোকল

- প্রদত্ত

- প্রদানের

- প্রকাশ্য

- পাবলিক কী

- প্রকাশনা

- প্রকাশ্যে

- প্রকাশিত

- উদ্দেশ্য

- বৃদ্ধি

- র্যাম

- এলোমেলো

- দ্রুত

- পৌঁছেছে

- পড়া

- পাঠক

- পড়া

- বাস্তব

- বাস্তবতা

- সাধা

- কারণ

- ন্যায্য

- গৃহীত

- সাম্প্রতিক

- উদ্ধার করুন

- আরোগ্য

- রেফারেন্স

- উল্লেখ করা

- তথাপি

- খাতাপত্র

- রেজিস্ট্রি

- নিয়মিত

- সংশ্লিষ্ট

- থাকা

- অপসারণ

- অপসারণ

- অপসারিত

- সরানোর

- প্রতিস্থাপন করা

- প্রতিস্থাপিত

- প্রতিবেদন

- সংগ্রহস্থলের

- অনুরোধ

- প্রয়োজনীয়

- গবেষণা

- গবেষক

- গবেষকরা

- সমাধান

- স্থিরপ্রতিজ্ঞ

- সংস্থান

- প্রতিক্রিয়া

- দায়ী

- বিশ্রাম

- পুনরূদ্ধার

- ফল

- প্রত্যাবর্তন

- বিপরীত

- ভূমিকা

- শিকড়

- আরএসএ

- rsa সম্মেলন

- চালান

- দৌড়

- রাশিয়া

- সবচেয়ে নিরাপদ

- একই

- স্যান্ডবক্স

- কেলেঙ্কারি

- স্ক্যানিং

- পরিকল্পনা

- স্ক্রিন

- অনুসন্ধানের

- দ্বিতীয়

- সেকেন্ড

- অধ্যায়

- বিভাগে

- নিরাপদ

- নিরাপত্তা

- মনে হয়

- পাঠানোর

- অনুভূতি

- ক্রমিক

- ক্রম

- সেবা

- সেবা

- সেশন

- সেট

- সেট

- বিন্যাস

- বিভিন্ন

- শেয়ার

- সংক্ষিপ্ত

- উচিত

- প্রদর্শিত

- শো

- চিহ্ন

- সংকেত

- সাইন ইন

- স্বাক্ষর

- স্বাক্ষর

- অনুরূপ

- সহজ

- সরলীকৃত

- কেবল

- থেকে

- ছয়

- আয়তন

- So

- যতদূর

- কোমল

- সফটওয়্যার

- বিক্রীত

- সমাধান

- কিছু

- কেউ

- কিছু

- সোর্স

- স্থান

- নির্দিষ্ট

- সবিস্তার বিবরণী

- নিদিষ্ট

- পাতন

- পর্যায়

- ইন্টার্নশিপ

- স্বতন্ত্র

- মান

- ব্রিদিং

- শুরু

- শুরু

- শুরু

- প্রারম্ভকালে

- অবস্থা

- থাকা

- ধাপ

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- এখনো

- বন্ধ

- দোকান

- সঞ্চিত

- অকপট

- গঠন

- নমন

- পরবর্তী

- সফল

- সফলভাবে

- এমন

- প্রস্তাব

- সংক্ষিপ্ত করা

- সংক্ষিপ্তসার

- সমর্থন

- সমর্থিত

- সমর্থক

- সমর্থন

- অনুমিত

- স্থগিত

- প্রতীক

- বাক্য গঠন

- পদ্ধতি

- সিস্টেম

- টেবিল

- গ্রহণ করা

- লাগে

- গ্রহণ

- কথা বলা

- লক্ষ্য

- কাজ

- টীম

- কারিগরী

- প্রযুক্তি

- অস্থায়ী

- সার্জারির

- অধিকার

- তথ্য

- তাদের

- অতএব

- জিনিস

- কিছু

- হাজার হাজার

- হুমকি

- হুমকি অভিনেতা

- হুমকি

- তিন

- দ্বারা

- সময়

- টাইমলাইনে

- ডগা

- থেকে

- আজ

- একসঙ্গে

- টোকেন

- অত্যধিক

- সরঞ্জাম

- বিষয়

- আলোড়ন সৃষ্টি

- বিশ্বস্ত

- চালু

- পরিণত

- বাঁক

- টিপিক্যাল

- ইউক্রেইন্

- অধীনে

- বোধশক্তি

- আলোচ্য সময় পর্যন্ত

- আপডেট

- আপডেট

- আপডেট

- us

- ব্যবহার

- ব্যবহার

- ব্যবহারকারী

- সাধারণত

- উপযোগ

- মূল্য

- মানগুলি

- বিভিন্ন

- প্রতিপাদন

- ভেরিফাইড

- যাচাই

- সংস্করণ

- মাধ্যমে

- শিকার

- ক্ষতিগ্রস্তদের

- ভায়োলেশন

- অমান্যকারীদের

- দৃষ্টিপাত

- আয়তন

- ভলিউম

- দুর্বলতা

- দুর্বলতা

- জেয়

- প্রতীক্ষা

- উপায়

- ওয়েব

- সুপরিচিত

- কি

- কিনা

- যে

- যখন

- সমগ্র

- ব্যাপক

- উইকিপিডিয়া

- বন্য

- ইচ্ছা

- জানালা

- উইন্ডোজ 11

- মধ্যে

- ছাড়া

- হয়া যাই ?

- কাজ

- খারাপ

- would

- লেখা

- লিখিত

- বছর

- বছর

- আপনি

- আপনার

- zephyrnet

- শূন্য