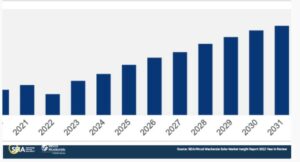

সাইবার আক্রমণ এবং ডেটা চুরি আজকাল খুব সাধারণ হয়ে উঠেছে বিশেষ করে যখন এটি মোবাইল অ্যাপ্লিকেশনের ক্ষেত্রে আসে। ফলস্বরূপ, নিরাপত্তা লঙ্ঘনের সম্মুখীন হওয়া মোবাইল অ্যাপগুলি আর্থিক ক্ষতির সম্মুখীন হতে পারে। অনেক হ্যাকার গ্রাহকের ডেটা চুরি করার লক্ষ্যে, এই অ্যাপ্লিকেশনগুলিকে সুরক্ষিত করা সংস্থাগুলির জন্য এক নম্বর অগ্রাধিকার এবং বিকাশকারীদের জন্য একটি গুরুতর চ্যালেঞ্জ হয়ে উঠেছে৷ গার্টনারের সাম্প্রতিক গবেষণা অনুসারে, অ্যাপ্লিকেশন নিরাপত্তা জন্য হাইপ চক্র, অ্যাপ্লিকেশন সুরক্ষায় বিনিয়োগ আগামী কয়েক বছরে দ্বিগুণেরও বেশি বৃদ্ধি পাবে, এই বছর $6 বিলিয়ন থেকে 13.7 সালের মধ্যে $2026 বিলিয়ন হবে৷ আরও, প্রতিবেদনে বলা হয়েছে, "অ্যাপ্লিকেশন সুরক্ষা এখন ডেভেলপার এবং নিরাপত্তার জন্য সবচেয়ে গুরুত্বপূর্ণ পেশাদাররা, এবং জোর এখন পাবলিক ক্লাউডে হোস্ট করা অ্যাপগুলির দিকে মোড় নিচ্ছে,” DevOps সুরক্ষার মৌলিক উপাদানগুলিকে সঠিক করা অত্যন্ত গুরুত্বপূর্ণ৷ আপনার মোবাইল অ্যাপ্লিকেশন সুরক্ষিত করার জন্য এখানে 12 টি টিপস রয়েছে:

1. বিশ্বস্ত উত্স থেকে অ্যাপ্লিকেশন ইনস্টল করুন:

বিকল্প বাজারে অ্যান্ড্রয়েড অ্যাপ্লিকেশনগুলি পুনঃপ্রকাশিত হওয়া বা তাদের APK এবং আইপিএগুলি ডাউনলোডের জন্য উপলব্ধ করা সাধারণ৷ APK এবং IPA উভয়ই ওয়েবসাইট, ক্লাউড পরিষেবা, ড্রাইভ, সোশ্যাল মিডিয়া এবং সোশ্যাল নেটওয়ার্কিং সহ বিভিন্ন জায়গা থেকে ডাউনলোড এবং ইনস্টল করা হতে পারে৷ শুধুমাত্র প্লে স্টোর এবং অ্যাপ স্টোরকে বিশ্বস্ত APK এবং IPA ফাইল ইনস্টল করার অনুমতি দেওয়া উচিত। এই অ্যাপগুলি ব্যবহার করা রোধ করার জন্য, অ্যাপ শুরু হওয়ার পরে আমাদের একটি উত্স চেক সনাক্তকরণ (প্লে স্টোর বা অ্যাপ স্টোর) থাকা উচিত।

2. রুট সনাক্তকরণ:

অ্যান্ড্রয়েড: একজন আক্রমণকারী একটি রুটেড ডিভাইসে একটি মোবাইল অ্যাপ্লিকেশন চালু করতে পারে এবং স্থানীয় মেমরি অ্যাক্সেস করতে পারে বা অ্যাপ্লিকেশনটিতে দূষিত ক্রিয়াকলাপ সম্পাদন করার জন্য নির্দিষ্ট ক্রিয়াকলাপ বা উদ্দেশ্যগুলিতে কল করতে পারে।

iOS: একটি জেলব্রোকেন ডিভাইসে অ্যাপ্লিকেশনগুলি iOS স্যান্ডবক্সের বাইরে রুট হিসাবে চলে। এটি অ্যাপ্লিকেশনগুলিকে অন্যান্য অ্যাপে সংরক্ষিত সংবেদনশীল ডেটা অ্যাক্সেস করার অনুমতি দিতে পারে বা স্যান্ডবক্সিং কার্যকারিতা অস্বীকার করে ক্ষতিকারক সফ্টওয়্যার ইনস্টল করতে পারে৷

রুট সনাক্তকরণ সম্পর্কে আরও- https://owasp.org/www-project-mobile-top-10/2016-risks/m8-code-tampering

3. ডেটা স্টোরিং:

টোকেন, মোবাইল নম্বর, ইমেল, বুলিয়ান মান ইত্যাদির মতো কী-মান জোড়া সংরক্ষণ করতে বিকাশকারীরা ভাগ করা পছন্দ এবং ব্যবহারকারীর ডিফল্ট ব্যবহার করে। উপরন্তু, অ্যাপ তৈরি করার সময়, বিকাশকারীরা কাঠামোগত ডেটার জন্য SQLite ডেটাবেস পছন্দ করে। এটি এনক্রিপশন বিন্যাসে কোনো তথ্য সংরক্ষণ করার সুপারিশ করা হয় যাতে হ্যাকারদের দ্বারা তথ্য বের করা কঠিন হয়।

4. নিরাপদ গোপন কী:

API কী, পাসওয়ার্ড এবং টোকেনগুলি কোডে হার্ডকোড করা উচিত নয়৷ এই মানগুলি সংরক্ষণ করার জন্য বিভিন্ন কৌশল ব্যবহার করার পরামর্শ দেওয়া হয় যাতে হ্যাকাররা অ্যাপ্লিকেশনের সাথে টেম্পারিং করে দ্রুত পালিয়ে যেতে না পারে।

এখানে একটি রেফারেন্স লিঙ্ক: https://guides.codepath.com/android/Storing-Secret-Keys-in-Android

5. কোড অস্পষ্টতা

একজন আক্রমণকারী APK ফাইলটি ডিকম্পাইল করতে পারে এবং অ্যাপ্লিকেশনটির সোর্স কোড বের করতে পারে। এটি অ্যাপ্লিকেশানের সোর্স কোডে সংরক্ষিত সংবেদনশীল তথ্য আক্রমণকারীর কাছে প্রকাশ করতে পারে যা উপযুক্ত আক্রমণ করতে ব্যবহার করা যেতে পারে।

সোর্স কোডে থাকা সমস্ত সংবেদনশীল তথ্য রোধ করতে সোর্স কোডটি অস্পষ্ট করা ভাল।

6. নিরাপদ যোগাযোগ:

এনক্রিপ্ট করা চ্যানেলগুলির মাধ্যমে সমস্ত যোগাযোগ ঘটছে বলে আক্রমণের মাত্রা লাভের জন্য একজন আক্রমণকারী দূষিত কার্যকলাপ সম্পাদন করতে পারে। তাই সর্বদা HTTP URL-এর উপর HTTPS URL ব্যবহার করুন।

7. SSL পিনিং:

শংসাপত্র পিনিং মোবাইল অ্যাপ্লিকেশনগুলিকে প্রত্যাশিত মান (পিন) এর সাথে মেলে এমন একটি বৈধ শংসাপত্র সহ সার্ভারগুলিতে যোগাযোগ সীমাবদ্ধ করতে দেয়৷ পিনিং এটা নিশ্চিত করে কোনো ব্যবহারকারীকে তাদের মোবাইল ডিভাইসে একটি দূষিত রুট শংসাপত্র ইনস্টল করার জন্য প্রতারিত করা হলেও কোনো নেটওয়ার্ক ডেটার সাথে আপস করা হয় না। যে কোনো অ্যাপ যেটি তার সার্টিফিকেট পিন করে একটি আপস করা সংযোগের মাধ্যমে ডেটা প্রেরণ করতে অস্বীকার করে এই ধরনের ফিশিং প্রচেষ্টাকে ব্যর্থ করে দেবে

দয়া করে পড়ুন:

https://owasp.org/www-community/controls/Certificate_and_Public_Key_Pinning

8. নিরাপদ API অনুরোধ এবং প্রতিক্রিয়া ডেটা

স্ট্যান্ডার্ড অনুশীলন হল REST API কলগুলির বেসলাইন সুরক্ষার জন্য HTTPS ব্যবহার করা। সার্ভারে পাঠানো বা সার্ভার থেকে প্রাপ্ত তথ্য আরও AES, ইত্যাদি দিয়ে এনক্রিপ্ট করা হতে পারে। উদাহরণস্বরূপ, যদি সংবেদনশীল বিষয়বস্তু থাকে, তাহলে আপনি সেগুলিকে এনক্রিপ্ট করার জন্য নির্বাচন করতে পারেন যাতে HTTPS কোনোভাবে ভাঙা বা ভুল কনফিগার করা হলেও, আপনি আপনার এনক্রিপশন থেকে সুরক্ষার আরেকটি স্তর আছে।

9. সুরক্ষিত মোবাইল অ্যাপ প্রমাণীকরণ:

যদি কোনও অ্যাপ্লিকেশন কোনও ব্যবহারকারীকে লগইন করার পরে স্বতন্ত্র এবং জটিল সেশন টোকেন বরাদ্দ না করে, তবে আক্রমণকারী আক্রমণকারীর দ্বারা প্রদত্ত একটি কাস্টম-জেনারেটেড টোকেন ব্যবহার করার জন্য শিকারকে প্রলুব্ধ করার জন্য ফিশিং পরিচালনা করতে পারে এবং ক্যাপচার করা সেশনের সাথে লগইন পৃষ্ঠাটি সহজেই বাইপাস করতে পারে। একটি MiTM আক্রমণ ব্যবহার করে।

i) একজন ব্যবহারকারী প্রতিবার সফলভাবে অ্যাপ্লিকেশনটিতে লগ ইন করার সময় তাকে একটি স্বতন্ত্র এবং জটিল সেশন টোকেন বরাদ্দ করুন।

ii) লগ আউট করার পর অবিলম্বে সেশন লাইফটাইম বন্ধ করুন।

iii) দুই বা ততোধিক আইপি ঠিকানার জন্য একই সেশন টোকেন ব্যবহার করবেন না।

iv) প্রতিটি সেশন টোকেনের জন্য মেয়াদ শেষ হওয়ার সময় সীমিত করুন।

10. ব্যাকআপের অনুমতি দিন

কোনো অ্যাপে সংবেদনশীল ডেটা থাকলে ব্যবহারকারীদের ব্যাক আপ করতে অনুমতি দিন। ব্যাকআপ ফাইলগুলিতে অ্যাক্সেস থাকা (যেমন যখন android:allowBackup=”true”), এমনকি একটি নন-রুটেড ডিভাইসেও অ্যাপের বিষয়বস্তু পরিবর্তন/পড়া সম্ভব। তাই এটি ব্যাকআপ মিথ্যা অনুমোদন করার সুপারিশ করা হয়.

11. অন্যান্য অ্যাপ থেকে অ্যান্ড্রয়েড অ্যাপ্লিকেশান স্ক্রিন অ্যাক্সেস করা সীমাবদ্ধ করুন

আদর্শভাবে, আপনার ক্রিয়াকলাপগুলি অন্যান্য পরিষেবা বা অ্যাপ্লিকেশনগুলি থেকে খোলার জন্য কোনও বিধান দেওয়া উচিত নয়। অন্য অ্যাপগুলি থেকে আপনার ফ্লাটার স্ক্রিনগুলি অ্যাক্সেস করার জন্য আপনার একটি নির্দিষ্ট প্রয়োজনীয়তা থাকলেই এটিকে সত্য করুন অন্যথায় পরিবর্তন করুন৷ অ্যান্ড্রয়েড: রপ্তানি করা = "মিথ্যা"

12. অ্যান্ড্রয়েড অ্যাপ্লিকেশন থেকে প্যাকেজ ইনস্টল করা সীমাবদ্ধ করুন

REQUEST_INSTALL_PACKAGES অনুমতি অ্যাপগুলিকে অনুমতি দেয় ব্যবহারকারীর ডিভাইসে নতুন প্যাকেজ ইনস্টল করুন. আমরা অ্যান্ড্রয়েড প্ল্যাটফর্মে অপব্যবহার রোধ করতে এবং Google Play-এর আপডেট মেকানিজম বা ক্ষতিকারক APK ডাউনলোড করে অন্য কোনও পদ্ধতি ব্যবহার করে স্ব-আপডেট করা অ্যাপ থেকে ব্যবহারকারীদের রক্ষা করতে প্রতিশ্রুতিবদ্ধ।

উপসংহার:

প্রতিদিন গ্রাহকদের ব্যক্তিগত ডেটার স্তূপ দিয়ে মোবাইল অ্যাপগুলি আগের চেয়ে আরও বেশি ব্যক্তিগতকৃত হয়েছে৷ ব্যবহারকারীদের মধ্যে আস্থা ও আনুগত্য গড়ে তোলার জন্য এবং কোম্পানিগুলির জন্য উল্লেখযোগ্য আর্থিক এবং শংসাপত্রের ক্ষতি প্রতিরোধ করার জন্য, ব্যবহারকারীর জন্য অ্যাপ্লিকেশনটি নিরাপদ কিনা তা নিশ্চিত করা এখন গুরুত্বপূর্ণ। উপরে উল্লিখিত মোবাইল অ্যাপ সিকিউরিটি চেকলিস্ট অনুসরণ করলে হ্যাকারদের অ্যাপ হ্যাক করা থেকে বিরত রাখতে সাহায্য করবে।

লেখক সম্পর্কে:

রবিতেজা আকেতি মন্ত্র ল্যাবের একজন সিনিয়র সফটওয়্যার ইঞ্জিনিয়ার। B2B প্রকল্প নিয়ে তার ব্যাপক অভিজ্ঞতা রয়েছে। রবিতেজা নতুন প্রযুক্তি অন্বেষণ করতে, সিনেমা দেখতে এবং পরিবার এবং বন্ধুদের সাথে সময় কাটাতে পছন্দ করেন।

আমাদের সর্বশেষ ব্লগ পড়ুন: Nest.JS এর সাথে একটি পরিষ্কার আর্কিটেকচার বাস্তবায়ন করা

আপনার ইনবক্সে বিতরণ করা মূল্যবান জ্ঞান

- AI

- ai শিল্প

- এআই আর্ট জেনারেটর

- আইআই রোবট

- অ্যান্ড্রয়েড

- অ্যাপ্লিকেশন ডেভেলপমেন্ট

- কৃত্রিম বুদ্ধিমত্তা

- কৃত্রিম বুদ্ধিমত্তা সার্টিফিকেশন

- ব্যাংকিং এ কৃত্রিম বুদ্ধিমত্তা

- কৃত্রিম বুদ্ধিমত্তার রোবট

- কৃত্রিম বুদ্ধিমত্তার রোবট

- কৃত্রিম বুদ্ধিমত্তা সফ্টওয়্যার

- blockchain

- ব্লকচেইন সম্মেলন এআই

- coingenius

- কথোপকথন কৃত্রিম বুদ্ধিমত্তা

- ক্রিপ্টো সম্মেলন এআই

- ডাল-ই

- গভীর জ্ঞানার্জন

- দেব অপস

- গুগল আই

- আইওএস

- মেশিন লার্নিং

- মন্ত্র ল্যাব

- Plato

- প্লেটো এআই

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটো গেম

- প্লেটোডাটা

- প্লেটোগেমিং

- স্কেল ai

- বাক্য গঠন

- zephyrnet