FIN7, একটি আর্থিকভাবে অনুপ্রাণিত সাইবার ক্রাইম সংস্থা যা 1.2 সালে সারফেস করার পর থেকে $2012 বিলিয়ন চুরি করেছে বলে অনুমান করা হয়, কালো বাস্তার পিছনে রয়েছে, এই বছরের সবচেয়ে বড় র্যানসমওয়্যার পরিবারগুলির মধ্যে একটি৷

ব্ল্যাক বাস্তা প্রচারাভিযান এবং পূর্ববর্তী FIN7 প্রচারাভিযানের মধ্যে কৌশল, কৌশল এবং পদ্ধতিতে বিভিন্ন মিল রয়েছে বলে সেন্টিনেলওনের গবেষকদের উপসংহার। তাদের মধ্যে এন্ডপয়েন্ট ডিটেকশন অ্যান্ড রেসপন্স (EDR) পণ্য এড়ানোর জন্য একটি টুলের মিল রয়েছে; কোবাল্ট স্ট্রাইক বীকন এবং বার্ডডগ নামক একটি ব্যাকডোর প্যাক করার জন্য প্যাকারগুলির মধ্যে মিল; সোর্স কোড ওভারল্যাপ; এবং ওভারল্যাপিং আইপি ঠিকানা এবং হোস্টিং পরিকাঠামো।

কাস্টম টুলের একটি সংগ্রহ

সেন্টিনেল ওয়ানের তদন্ত ব্ল্যাক বাস্তার ক্রিয়াকলাপগুলি হুমকি অভিনেতার আক্রমণের পদ্ধতি এবং সরঞ্জাম সম্পর্কেও নতুন তথ্য আবিষ্কার করেছে। উদাহরণস্বরূপ, গবেষকরা দেখেছেন যে অনেক ব্ল্যাক বাস্তা আক্রমণে, হুমকি অভিনেতারা শিকারের সক্রিয় ডিরেক্টরি পরিবেশ সম্পর্কে তথ্য সংগ্রহের জন্য ফ্রি কমান্ড-লাইন টুল ADFind-এর একটি অনন্যভাবে অস্পষ্ট সংস্করণ ব্যবহার করে।

তারা দেখতে পায় ব্ল্যাক বাস্তা অপারেটররা গত বছরের শোষণ করছে প্রিন্টনাইটমেয়ার উইন্ডোজ প্রিন্ট স্পুলার সার্ভিসে দুর্বলতা (জন্য CVE-2021-34527) এবং জিরোলগন উইন্ডোজ অন রিমোট প্রোটোকলে 2020 থেকে ত্রুটি (জন্য CVE-2020-1472) অনেক প্রচারে। উভয় দুর্বলতা আক্রমণকারীদের ডোমেন কন্ট্রোলারে প্রশাসনিক অ্যাক্সেস লাভ করার একটি উপায় দেয়। সেন্টিনেলওন বলেছে যে এটি "নোপ্যাক" ব্যবহার করে ব্ল্যাক বাস্তা আক্রমণগুলিও পর্যবেক্ষণ করেছে, এটি একটি শোষণ দুটি সমালোচনামূলক অ্যাক্টিভ ডিরেক্টরি ডিজাইন ত্রুটি একত্রিত করে গত বছর থেকে (জন্য CVE-2021-42278 এবং জন্য CVE-2021-42287) আক্রমণকারীরা একটি নিয়মিত ডোমেন ব্যবহারকারীর কাছ থেকে ডোমেন অ্যাডমিনিস্ট্রেটরের সমস্ত উপায়ে বিশেষাধিকার বাড়ানোর জন্য শোষণ ব্যবহার করতে পারে।

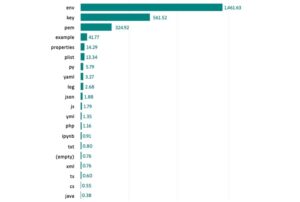

সেন্টিনেলওন, যেটি জুন মাসে ব্ল্যাক বাস্তার ট্র্যাকিং শুরু করেছিল, কাকবট ট্রোজান-টার্নড-ম্যালওয়্যার ড্রপার দিয়ে শুরু হওয়া সংক্রমণ চেইনটি পর্যবেক্ষণ করেছে। অ্যাডফাইন্ড, দুটি কাস্টম .নেট অ্যাসেম্বলি, সফ্টপারফেক্টের নেটওয়ার্ক স্ক্যানার, এবং WMI সহ বিভিন্ন সরঞ্জাম ব্যবহার করে শিকারের নেটওয়ার্কে পুনরুদ্ধার করার জন্য পিছনের দরজা ব্যবহার করে গবেষকরা হুমকি অভিনেতাকে খুঁজে পেয়েছেন। এটি সেই পর্যায়ের পরে যে হুমকি অভিনেতা উইন্ডোজের বিভিন্ন দুর্বলতাগুলিকে পাশের দিকে সরানোর, সুযোগ-সুবিধা বাড়াতে এবং অবশেষে র্যানসমওয়্যার ফেলে দেওয়ার চেষ্টা করে। ট্রেন্ড মাইক্রো এই বছরের শুরুতে কাকবট গ্রুপকে চিহ্নিত করেছে আপস করা নেটওয়ার্কগুলিতে অ্যাক্সেস বিক্রি করা ব্ল্যাক বাস্তা এবং অন্যান্য র্যানসমওয়্যার অপারেটরদের কাছে।

সেন্টিনেলওনের সেন্টিনেলল্যাবস 7 নভেম্বর একটি ব্লগ পোস্টে বলেছে, “আমরা মূল্যায়ন করি যে এটি সম্ভবত ব্ল্যাক বাস্তা র্যানসমওয়্যার অপারেশনটির FIN3 এর সাথে সম্পর্ক রয়েছে। প্রতিরক্ষাগুলি FIN7 এর বিকাশকারী বা ছিল৷

অত্যাধুনিক Ransomware হুমকি

ব্ল্যাক বাস্তা র্যানসমওয়্যার অপারেশন 2022 সালের এপ্রিলে প্রকাশিত হয়েছিল এবং সেপ্টেম্বরের শেষ পর্যন্ত কমপক্ষে 90 জনের শিকার হয়েছে বলে দাবি করেছে। ট্রেন্ড মাইক্রো র্যানসমওয়্যার হিসাবে বর্ণনা করেছে একটি পরিশীলিত এনক্রিপশন রুটিন থাকা এটি সম্ভবত তার প্রতিটি শিকারের জন্য অনন্য বাইনারি ব্যবহার করে। এর অনেক আক্রমণে একটি দ্বৈত-চাঁদাবাজি কৌশল জড়িত যেখানে হুমকি অভিনেতারা প্রথমে এনক্রিপ্ট করার আগে শিকারের পরিবেশ থেকে সংবেদনশীল ডেটা বের করে দেয়।

2022 এর তৃতীয় প্রান্তিকে, ব্ল্যাক বাস্তা র্যানসমওয়্যার সংক্রমণ 9% জন্য দায়ী সমস্ত র্যানসমওয়্যার ভিকটিমদের মধ্যে, এটিকে লকবিটের পিছনে দ্বিতীয় স্থানে রেখেছিল, যা এখনও পর্যন্ত সবচেয়ে প্রচলিত র্যানসমওয়্যার হুমকি হিসাবে অব্যাহত ছিল — ডিজিটাল শ্যাডোর তথ্য অনুসারে, সমস্ত শিকারের 35% ভাগ।

"ডিজিটাল শ্যাডোস ব্ল্যাক বাস্তা র্যানসমওয়্যার অপারেশনটি লক্ষ্য করেছে যেটি শিল্প পণ্য এবং পরিষেবা শিল্পকে লক্ষ্য করে, উত্পাদন সহ, অন্য যে কোনও সেক্টরের চেয়ে বেশি," নিকোল হফম্যান বলেছেন, ডিজিটাল শ্যাডোস, একটি ReliaQuest কোম্পানির সিনিয়র সাইবার-হুমকি গোয়েন্দা বিশ্লেষক৷ "র্যানসমওয়্যার অপারেশনের দ্বারা আজ পর্যন্ত দ্বিতীয় সর্বাধিক লক্ষ্যবস্তু শিল্প হিসাবে নির্মাণ এবং উপকরণ খাতটি পিছনে রয়েছে।"

FIN7 এক দশক ধরে নিরাপত্তা শিল্পের পাশে একটি কাঁটা হয়ে দাঁড়িয়েছে। গ্রুপের প্রাথমিক আক্রমণ ক্রেডিট এবং ডেবিট কার্ড ডেটা চুরির উপর দৃষ্টি নিবদ্ধ করে। কিন্তু বছরের পর বছর ধরে, FIN7, যাকে Carbanak Group এবং Cobalt Group হিসেবেও ট্র্যাক করা হয়েছে, অন্যান্য সাইবার ক্রাইম ক্রিয়াকলাপের ক্ষেত্রেও বৈচিত্র্য এনেছে, যার মধ্যে সাম্প্রতিককালে র্যানসমওয়্যার রাজ্যের অন্তর্ভুক্ত। বেশ কিছু বিক্রেতা — ডিজিটাল শ্যাডো সহ — FIN7-এর একাধিক র্যানসমওয়্যার গ্রুপের সাথে REvil, Ryuk, DarkSide, BlackMatter, এবং ALPHV লিঙ্ক থাকার সন্দেহ রয়েছে৷

"সুতরাং, এটি আরেকটি সম্ভাব্য সমিতি দেখতে আশ্চর্যজনক হবে না," এই সময় FIN7 এর সাথে, হফম্যান বলেছেন। “তবে, এটা মনে রাখা গুরুত্বপূর্ণ যে দুটি হুমকি গোষ্ঠীকে একসাথে সংযুক্ত করার অর্থ সর্বদা এই নয় যে একটি গ্রুপ শো চালাচ্ছে। এটা বাস্তবসম্মতভাবে সম্ভব যে দলগুলো একসাথে কাজ করছে।”

সেন্টিনেলল্যাবস-এর মতে, ব্ল্যাক বাস্তা অপারেশন তার আক্রমণে যে সরঞ্জামগুলি ব্যবহার করে তা থেকে বোঝা যায় যে FIN7 তার নতুন র্যানসমওয়্যার কার্যকলাপকে পুরানো থেকে আলাদা করার চেষ্টা করছে। সেন্টিনেলওন বলেছে, এই ধরনের একটি টুল হল একটি কাস্টম প্রতিরক্ষা-চঞ্চলতা এবং প্রতিবন্ধকতা সরঞ্জাম যা একটি FIN7 বিকাশকারী দ্বারা লিখিত বলে মনে হচ্ছে এবং অন্য কোনো র্যানসমওয়্যার অপারেশনে দেখা যায়নি।