গ্রাহকরা অবকাঠামো এবং অ্যাপ্লিকেশন সংস্থান জুড়ে ক্রমবর্ধমান নিরাপত্তা হুমকি এবং দুর্বলতার সম্মুখীন হচ্ছে কারণ তাদের ডিজিটাল পদচিহ্ন প্রসারিত হয়েছে এবং সেই ডিজিটাল সম্পদগুলির ব্যবসায়িক প্রভাব বেড়েছে। একটি সাধারণ সাইবার নিরাপত্তা চ্যালেঞ্জ দ্বিগুণ হয়েছে:

- বিভিন্ন বিন্যাসে এবং স্কিমায় আসা ডিজিটাল সংস্থানগুলি থেকে লগগুলি গ্রহণ করা এবং সেই লগগুলির উপর ভিত্তি করে হুমকির ফলাফলগুলির বিশ্লেষণ স্বয়ংক্রিয় করা৷

- লগগুলি Amazon Web Services (AWS), অন্যান্য ক্লাউড প্রোভাইডার, অন-প্রিমিসেস বা প্রান্ত ডিভাইস থেকে আসছে কিনা, গ্রাহকদের নিরাপত্তা ডেটা কেন্দ্রীভূত এবং মানসম্মত করতে হবে।

তদ্ব্যতীত, নিরাপত্তা হুমকি শনাক্তকরণের বিশ্লেষণ অবশ্যই হুমকি অভিনেতা, নিরাপত্তা ভেক্টর এবং ডিজিটাল সম্পদের পরিবর্তনশীল ল্যান্ডস্কেপ পূরণ করতে স্কেল এবং বিকশিত হতে হবে।

এই জটিল নিরাপত্তা বিশ্লেষণের দৃশ্যকল্পের সমাধান করার জন্য একটি অভিনব পদ্ধতি ব্যবহার করে নিরাপত্তা ডেটার ইনজেশন এবং স্টোরেজকে একত্রিত করে আমাজন সিকিউরিটি লেক এবং মেশিন লার্নিং (ML) ব্যবহার করে নিরাপত্তা ডেটা বিশ্লেষণ করা আমাজন সেজমেকার. Amazon Security Lake হল একটি উদ্দেশ্য-নির্মিত পরিষেবা যা স্বয়ংক্রিয়ভাবে আপনার AWS অ্যাকাউন্টে সংরক্ষিত একটি উদ্দেশ্য-নির্মিত ডেটা লেকে ক্লাউড এবং অন-প্রিমিসেস সোর্স থেকে একটি প্রতিষ্ঠানের নিরাপত্তা ডেটা কেন্দ্রীভূত করে। অ্যামাজন সিকিউরিটি লেক নিরাপত্তা ডেটার কেন্দ্রীয় ব্যবস্থাপনাকে স্বয়ংক্রিয় করে, সমন্বিত AWS পরিষেবাগুলি এবং তৃতীয় পক্ষের পরিষেবাগুলি থেকে লগগুলিকে স্বাভাবিক করে এবং কাস্টমাইজযোগ্য ধারণ সহ ডেটার জীবনচক্র পরিচালনা করে এবং স্টোরেজ টিয়ারিংকে স্বয়ংক্রিয় করে। অ্যামাজন সিকিউরিটি লেক লগ ফাইল ইনজেস্ট করে সাইবারসিকিউরিটি স্কিমা ফ্রেমওয়ার্ক খুলুন (OCSF) বিন্যাস, আপনার AWS পরিবেশের বাইরের সংস্থানগুলি থেকে Cisco Security, CrowdStrike, Palo Alto Networks এবং OCSF লগের মতো অংশীদারদের সমর্থন সহ। এই ইউনিফাইড স্কিমা ডাউনস্ট্রিম খরচ এবং বিশ্লেষণকে স্ট্রীমলাইন করে কারণ ডেটা একটি প্রমিত স্কিমা অনুসরণ করে এবং ন্যূনতম ডেটা পাইপলাইন পরিবর্তনের সাথে নতুন উত্স যোগ করা যেতে পারে। অ্যামাজন সিকিউরিটি লেকে সিকিউরিটি লগ ডেটা সংরক্ষণ করার পরে, কীভাবে এটি বিশ্লেষণ করা যায় তা প্রশ্ন হয়ে ওঠে। নিরাপত্তা লগ ডেটা বিশ্লেষণ করার জন্য একটি কার্যকর পদ্ধতি হল ML ব্যবহার করা; বিশেষত, অসঙ্গতি সনাক্তকরণ, যা কার্যকলাপ এবং ট্র্যাফিক ডেটা পরীক্ষা করে এবং এটি একটি বেসলাইনের সাথে তুলনা করে। বেসলাইন সেই পরিবেশের জন্য কোন কার্যকলাপ পরিসংখ্যানগতভাবে স্বাভাবিক তা নির্ধারণ করে। অসঙ্গতি সনাক্তকরণ স্কেল একটি পৃথক ইভেন্ট স্বাক্ষরের বাইরে, এবং এটি পর্যায়ক্রমিক পুনঃপ্রশিক্ষণের সাথে বিকশিত হতে পারে; অস্বাভাবিক বা অস্বাভাবিক হিসাবে শ্রেণীবদ্ধ ট্র্যাফিক তারপর অগ্রাধিকারযুক্ত ফোকাস এবং জরুরিতার সাথে কাজ করা যেতে পারে। Amazon SageMaker হল একটি সম্পূর্ণরূপে পরিচালিত পরিষেবা যা গ্রাহকদের ডেটা প্রস্তুত করতে এবং সম্পূর্ণরূপে পরিচালিত পরিকাঠামো, সরঞ্জাম এবং কর্মপ্রবাহ সহ যেকোন ব্যবহারের ক্ষেত্রে এমএল মডেলগুলি তৈরি করতে, প্রশিক্ষণ দিতে এবং স্থাপন করতে সক্ষম করে, যার মধ্যে ব্যবসা বিশ্লেষকদের জন্য নো-কোড অফারও রয়েছে৷ সেজমেকার দুটি অন্তর্নির্মিত অসঙ্গতি সনাক্তকরণ অ্যালগরিদম সমর্থন করে: আইপি অন্তর্দৃষ্টি এবং র্যান্ডম কাটা বন. আপনি ব্যবহার করে আপনার নিজস্ব কাস্টম আউটলায়ার সনাক্তকরণ মডেল তৈরি করতে SageMaker ব্যবহার করতে পারেন আলগোরিদিম একাধিক এমএল ফ্রেমওয়ার্ক থেকে প্রাপ্ত।

এই পোস্টে, আপনি শিখবেন কিভাবে আমাজন সিকিউরিটি লেক থেকে প্রাপ্ত ডেটা প্রস্তুত করতে হয় এবং তারপর সেজমেকারে একটি আইপি ইনসাইটস অ্যালগরিদম ব্যবহার করে একটি এমএল মডেলকে প্রশিক্ষণ ও স্থাপন করতে হয়। এই মডেলটি অস্বাভাবিক নেটওয়ার্ক ট্র্যাফিক বা আচরণ সনাক্ত করে যা তারপরে একটি বৃহত্তর এন্ড-টু-এন্ড নিরাপত্তা সমাধানের অংশ হিসাবে রচনা করা যেতে পারে। এই ধরনের সমাধান একটি মাল্টি-ফ্যাক্টর অথেন্টিকেশন (MFA) চেক করতে পারে যে কোনও ব্যবহারকারী অস্বাভাবিক সার্ভার থেকে সাইন ইন করছেন কিনা বা অস্বাভাবিক সময়ে, নতুন আইপি ঠিকানা থেকে সন্দেহজনক নেটওয়ার্ক স্ক্যান হলে কর্মীদের অবহিত করুন, অস্বাভাবিক নেটওয়ার্ক থাকলে অ্যাডমিনিস্ট্রেটরদের সতর্ক করুন প্রোটোকল বা পোর্টগুলি ব্যবহার করা হয়, বা অন্যান্য ডেটা উত্সগুলির সাথে আইপি অন্তর্দৃষ্টি শ্রেণীবিভাগের ফলাফলকে সমৃদ্ধ করে যেমন অ্যামাজন গার্ডডিউটি এবং আইপি খ্যাতি স্কোর হুমকি ফলাফল র্যাঙ্ক.

সমাধান ওভারভিউ

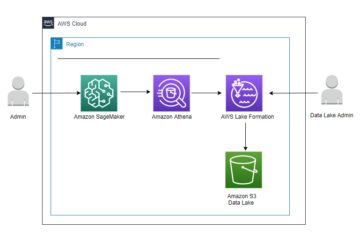

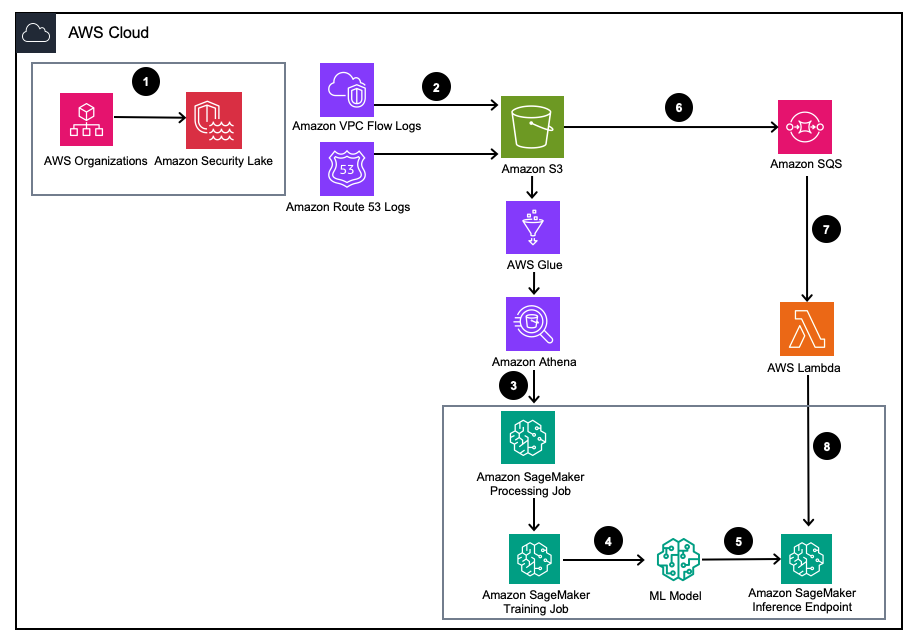

চিত্র 1 – সমাধান আর্কিটেকচার

- এর সাথে অ্যামাজন সিকিউরিটি লেক সক্ষম করুন এডব্লিউএস সংস্থা AWS অ্যাকাউন্ট, AWS অঞ্চল এবং বাহ্যিক IT পরিবেশের জন্য।

- থেকে নিরাপত্তা লেক উত্স সেট আপ করুন আমাজন ভার্চুয়াল প্রাইভেট ক্লাউড (অ্যামাজন ভিপিসি) ফ্লো লগ এবং আমাজন রুট53 DNS অ্যামাজন সিকিউরিটি লেক S3 বালতিতে লগ করে।

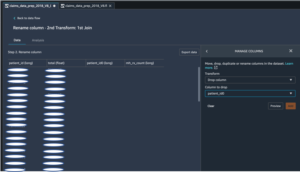

- বৈশিষ্ট্যগুলি প্রকৌশলী করার জন্য একটি সেজমেকার প্রসেসিং কাজ ব্যবহার করে অ্যামাজন সিকিউরিটি লেক লগ ডেটা প্রক্রিয়া করুন৷ ব্যবহার করুন অ্যামাজন অ্যাথেনা থেকে স্ট্রাকচার্ড OCSF লগ ডেটা জিজ্ঞাসা করতে অ্যামাজন সিম্পল স্টোরেজ সার্ভিস (অ্যামাজন এস 3) দ্বারা এডাব্লুএস আঠালো AWS LakeFormation দ্বারা পরিচালিত টেবিল।

- একটি সেজমেকার ট্রেনিং কাজ ব্যবহার করে একটি সেজমেকার এমএল মডেলকে প্রশিক্ষণ দিন যা প্রক্রিয়াকৃত অ্যামাজন সিকিউরিটি লেক লগগুলি ব্যবহার করে৷

- প্রশিক্ষিত এমএল মডেলটিকে সেজমেকার ইনফারেন্স এন্ডপয়েন্টে স্থাপন করুন।

- একটি S3 বালতিতে নতুন নিরাপত্তা লগ সঞ্চয় করুন এবং ইভেন্টগুলি সারিবদ্ধ করুন৷ অ্যামাজন সিম্পল ক্যু পরিষেবা (অ্যামাজন এসকিউএস).

- একটি সদস্যতা এডাব্লুএস ল্যাম্বদা SQS সারিতে ফাংশন।

- নিরাপত্তা লগগুলিকে রিয়েল টাইমে অসঙ্গতি হিসাবে শ্রেণীবদ্ধ করতে একটি ল্যাম্বডা ফাংশন ব্যবহার করে সেজমেকার ইনফারেন্স এন্ডপয়েন্টকে আহ্বান করুন।

পূর্বশর্ত

সমাধানটি স্থাপন করতে, আপনাকে প্রথমে নিম্নলিখিত পূর্বশর্তগুলি পূরণ করতে হবে:

- অ্যামাজন সিকিউরিটি লেক সক্ষম করুন আপনার প্রতিষ্ঠানের মধ্যে অথবা VPC ফ্লো লগ এবং রুট 53 রিসোলভার লগ উভয়ই সক্ষম করে একটি একক অ্যাকাউন্ট।

- নিশ্চিত করুন যে AWS আইডেন্টিটি অ্যান্ড অ্যাকসেস ম্যানেজমেন্ট (IAM) SageMaker প্রক্রিয়াকরণ কাজ এবং নোটবুক দ্বারা ব্যবহৃত ভূমিকা সহ একটি IAM নীতি মঞ্জুর করা হয়েছে অ্যামাজন সিকিউরিটি লেক গ্রাহকের ক্যোয়ারী অ্যাক্সেসের অনুমতি AWS লেক ফরমেশন দ্বারা পরিচালিত আমাজন সিকিউরিটি লেক ডাটাবেস এবং টেবিলের জন্য। এই প্রক্রিয়াকরণ কাজ একটি বিশ্লেষণ বা নিরাপত্তা টুলিং অ্যাকাউন্টের মধ্যে থেকে সঙ্গতিপূর্ণ থাকার জন্য চালানো উচিত AWS নিরাপত্তা রেফারেন্স আর্কিটেকচার (AWS SRA).

- নিশ্চিত করুন যে ল্যাম্বডা ফাংশন দ্বারা ব্যবহৃত IAM ভূমিকা সহ একটি IAM নীতি মঞ্জুর করা হয়েছে অ্যামাজন সিকিউরিটি লেক গ্রাহকদের ডেটা অ্যাক্সেসের অনুমতি.

সমাধান স্থাপন করুন

পরিবেশ সেট আপ করতে, নিম্নলিখিত পদক্ষেপগুলি সম্পূর্ণ করুন:

- একটি চালু করুন সেজমেকার স্টুডিও অথবা সেজমেকার জুপিটার নোটবুক সহ a

ml.m5.largeউদাহরণ হিসেবে বলা যায়। বিঃদ্রঃ: ইনস্ট্যান্স সাইজ নির্ভর করে আপনার ব্যবহার করা ডেটাসেটের উপর। - GitHub ক্লোন করুন সংগ্রহস্থলের.

- খাতা খুলুন

01_ipinsights/01-01.amazon-securitylake-sagemaker-ipinsights.ipy. - প্রয়োগ করুন IAM নীতি প্রদান করেছে এবং অনুরূপ IAM বিশ্বাস নীতি আপনার সেজমেকার স্টুডিও নোটবুক উদাহরণের জন্য S3, লেক ফর্মেশন এবং অ্যাথেনার সমস্ত প্রয়োজনীয় ডেটা অ্যাক্সেস করতে।

এই ব্লগটি আপনার পরিবেশে মোতায়েন হওয়ার পরে নোটবুকের মধ্যে কোডের প্রাসঙ্গিক অংশের মধ্য দিয়ে চলে।

নির্ভরতা ইনস্টল করুন এবং প্রয়োজনীয় লাইব্রেরি আমদানি করুন

নির্ভরতা ইনস্টল করতে, প্রয়োজনীয় লাইব্রেরি আমদানি করতে এবং ডেটা প্রক্রিয়াকরণ এবং মডেল প্রশিক্ষণের জন্য প্রয়োজনীয় SageMaker S3 বাকেট তৈরি করতে নিম্নলিখিত কোডটি ব্যবহার করুন৷ প্রয়োজনীয় গ্রন্থাগারগুলির মধ্যে একটি, awswrangler, একটি পান্ডা ডেটাফ্রেমের জন্য AWS SDK যেটি AWS Glue Data Catalog-এর মধ্যে প্রাসঙ্গিক সারণী অনুসন্ধান করতে এবং স্থানীয়ভাবে একটি ডেটাফ্রেমে ফলাফল সংরক্ষণ করতে ব্যবহৃত হয়।

আমাজন সিকিউরিটি লেক ভিপিসি ফ্লো লগ টেবিলে প্রশ্ন করুন

কোডের এই অংশটি ভিপিসি ফ্লো লগ সম্পর্কিত AWS আঠালো টেবিলটি জিজ্ঞাসা করতে পান্ডাদের জন্য AWS SDK ব্যবহার করে। পূর্বশর্ত হিসাবে উল্লিখিত, Amazon Security Lake টেবিল দ্বারা পরিচালিত হয় AWS লেক গঠন, তাই SageMaker নোটবুক দ্বারা ব্যবহৃত ভূমিকার জন্য সমস্ত যথাযথ অনুমতি প্রদান করতে হবে। এই ক্যোয়ারীটি একাধিক দিনের ভিপিসি ফ্লো লগ ট্রাফিক টানবে। এই ব্লগের বিকাশের সময় ব্যবহৃত ডেটাসেটটি ছোট ছিল। আপনার ব্যবহারের ক্ষেত্রের স্কেলের উপর নির্ভর করে, পান্ডাদের জন্য AWS SDK-এর সীমা সম্পর্কে আপনার সচেতন হওয়া উচিত। টেরাবাইট স্কেল বিবেচনা করার সময়, আপনার পান্ডাস সমর্থনের জন্য AWS SDK বিবেচনা করা উচিত মোডিন.

আপনি যখন ডেটা ফ্রেমটি দেখবেন, তখন আপনি সাধারণ ক্ষেত্রগুলির সাথে একটি একক কলামের একটি আউটপুট দেখতে পাবেন যা নেটওয়ার্ক কার্যকলাপ (4001) OCSF এর ক্লাস।

IP অন্তর্দৃষ্টিগুলির জন্য প্রয়োজনীয় প্রশিক্ষণ বিন্যাসে Amazon Security Lake VPC ফ্লো লগ ডেটাকে স্বাভাবিক করুন৷

আইপি ইনসাইটস অ্যালগরিদমের জন্য প্রশিক্ষণের ডেটা CSV ফর্ম্যাটে থাকা এবং দুটি কলাম থাকা প্রয়োজন। প্রথম কলামটি অবশ্যই একটি অস্বচ্ছ স্ট্রিং হতে হবে যা একটি সত্তার অনন্য শনাক্তকারীর সাথে মিলে যায়। দ্বিতীয় কলামটি অবশ্যই দশমিক-ডট নোটেশনে সত্তার অ্যাক্সেস ইভেন্টের IPv4 ঠিকানা হতে হবে। এই ব্লগের নমুনা ডেটাসেটে, অনন্য শনাক্তকারী হল EC2 ইনস্ট্যান্সের ইনস্ট্যান্স আইডি instance_id মধ্যে মান dataframe. IPv4 ঠিকানা থেকে প্রাপ্ত করা হবে src_endpoint. Amazon Athena ক্যোয়ারী যেভাবে তৈরি করা হয়েছিল তার উপর ভিত্তি করে, আমদানি করা ডেটা ইতিমধ্যেই একটি IP ইনসাইট মডেল প্রশিক্ষণের জন্য সঠিক বিন্যাসে রয়েছে, তাই কোনও অতিরিক্ত বৈশিষ্ট্য প্রকৌশলের প্রয়োজন নেই৷ আপনি যদি অন্য উপায়ে ক্যোয়ারী পরিবর্তন করেন, তাহলে আপনাকে অতিরিক্ত বৈশিষ্ট্য প্রকৌশল অন্তর্ভুক্ত করতে হতে পারে।

অ্যামাজন সিকিউরিটি লেক রুট 53 রেজলভার লগ টেবিলটি জিজ্ঞাসা করুন এবং স্বাভাবিক করুন৷

ঠিক যেমন আপনি উপরে করেছেন, নোটবুকের পরবর্তী ধাপে অ্যামাজন সিকিউরিটি লেক রুট 53 রেজলভার টেবিলের বিরুদ্ধে একই ধরনের প্রশ্ন রয়েছে। যেহেতু আপনি এই নোটবুকের মধ্যে সমস্ত OCSF কমপ্লায়েন্ট ডেটা ব্যবহার করবেন, তাই যেকোনও ফিচার ইঞ্জিনিয়ারিং কাজগুলি VPC ফ্লো লগগুলির মতো রুট 53 রেজোলিউর লগগুলির জন্য একই থাকে৷ তারপরে আপনি দুটি ডেটা ফ্রেমকে একটি একক ডেটা ফ্রেমে একত্রিত করুন যা প্রশিক্ষণের জন্য ব্যবহৃত হয়। যেহেতু Amazon Athena ক্যোয়ারী স্থানীয়ভাবে সঠিক বিন্যাসে ডেটা লোড করে, তাই আর কোনো ফিচার ইঞ্জিনিয়ারিংয়ের প্রয়োজন নেই।

IP অন্তর্দৃষ্টি প্রশিক্ষণ চিত্র পান এবং OCSF ডেটা দিয়ে মডেলটিকে প্রশিক্ষণ দিন

নোটবুকের এই পরবর্তী অংশে, আপনি আইপি ইনসাইটস অ্যালগরিদমের উপর ভিত্তি করে একটি এমএল মডেলকে প্রশিক্ষণ দেন এবং একত্রীকৃত ব্যবহার করেন dataframe বিভিন্ন ধরনের লগ থেকে OCSF এর। আইপি ইনসাইট হাইপারপারমিটারের একটি তালিকা পাওয়া যাবে এখানে. নীচের উদাহরণে আমরা হাইপারপ্যারামিটারগুলি নির্বাচন করেছি যা সেরা পারফরম্যান্স মডেলকে আউটপুট করেছে, উদাহরণস্বরূপ, epoch-এর জন্য 5 এবং vector_dim-এর জন্য 128৷ যেহেতু আমাদের নমুনার জন্য প্রশিক্ষণ ডেটাসেট তুলনামূলকভাবে ছোট ছিল, আমরা একটি ব্যবহার করেছি ml.m5.large দৃষ্টান্ত. হাইপারপ্যারামিটার এবং আপনার প্রশিক্ষণ কনফিগারেশন যেমন ইনস্ট্যান্স গণনা এবং ইনস্ট্যান্স টাইপ আপনার উদ্দেশ্য মেট্রিক্স এবং আপনার প্রশিক্ষণ ডেটা আকারের উপর ভিত্তি করে বেছে নেওয়া উচিত। আপনার মডেলের সেরা সংস্করণ খুঁজে পেতে আপনি Amazon SageMaker-এর মধ্যে ব্যবহার করতে পারেন এমন একটি ক্ষমতা হল Amazon SageMaker স্বয়ংক্রিয় মডেল টিউনিং যা হাইপারপ্যারামিটার মানগুলির একটি পরিসর জুড়ে সেরা মডেলের জন্য অনুসন্ধান করে।

প্রশিক্ষিত মডেল স্থাপন করুন এবং বৈধ এবং অস্বাভাবিক ট্র্যাফিকের সাথে পরীক্ষা করুন

মডেলটি প্রশিক্ষিত হওয়ার পরে, আপনি মডেলটিকে একটি সেজমেকার এন্ডপয়েন্টে স্থাপন করুন এবং আপনার মডেল পরীক্ষা করার জন্য একটি অনন্য শনাক্তকারী এবং IPv4 ঠিকানা সংমিশ্রণের একটি সিরিজ পাঠান। কোডের এই অংশটি ধরে নেয় যে আপনি আপনার S3 বালতিতে পরীক্ষার ডেটা সংরক্ষণ করেছেন। পরীক্ষার ডেটা হল একটি .csv ফাইল, যেখানে প্রথম কলামটি ইনস্ট্যান্স আইডি এবং দ্বিতীয় কলামটি আইপি। মডেলের ফলাফল দেখতে বৈধ এবং অবৈধ ডেটা পরীক্ষা করার পরামর্শ দেওয়া হয়। নিম্নলিখিত কোড আপনার শেষ পয়েন্ট স্থাপন.

এখন যেহেতু আপনার এন্ডপয়েন্ট স্থাপন করা হয়েছে, আপনি এখন ট্রাফিক সম্ভাব্য অস্বাভাবিক কিনা তা সনাক্ত করতে অনুমান অনুরোধ জমা দিতে পারেন। নীচে আপনার ফর্ম্যাট করা ডেটা কেমন হওয়া উচিত তার একটি নমুনা। এই ক্ষেত্রে, প্রথম কলাম আইডেন্টিফায়ার হল একটি ইনস্ট্যান্স আইডি এবং দ্বিতীয় কলাম হল একটি সংশ্লিষ্ট আইপি অ্যাড্রেস যা নিম্নলিখিত হিসাবে দেখানো হয়েছে:

আপনার ডেটা CSV ফর্ম্যাটে থাকার পরে, আপনি একটি S3 বালতি থেকে আপনার .csv ফাইলটি পড়ে কোডটি ব্যবহার করে অনুমানের জন্য ডেটা জমা দিতে পারেন৷:

একটি IP অন্তর্দৃষ্টি মডেলের আউটপুট পরিসংখ্যানগতভাবে একটি IP ঠিকানা এবং অনলাইন সংস্থান কতটা প্রত্যাশিত তা পরিমাপ প্রদান করে। এই ঠিকানা এবং সংস্থানের পরিসর অবশ্য সীমাহীন, তাই আপনি কীভাবে নির্ধারণ করবেন যে একটি ইনস্ট্যান্স আইডি এবং আইপি ঠিকানা সংমিশ্রণকে অস্বাভাবিক হিসাবে বিবেচনা করা উচিত তা নিয়ে বিবেচ্য বিষয় রয়েছে।

পূর্ববর্তী উদাহরণে, মডেলটিতে চারটি ভিন্ন শনাক্তকারী এবং আইপি সমন্বয় জমা দেওয়া হয়েছিল। প্রথম দুটি সংমিশ্রণ ছিল বৈধ উদাহরণ আইডি এবং আইপি ঠিকানা সমন্বয় যা প্রশিক্ষণ সেটের উপর ভিত্তি করে প্রত্যাশিত। তৃতীয় সংমিশ্রণে সঠিক অনন্য শনাক্তকারী কিন্তু একই সাবনেটের মধ্যে একটি ভিন্ন আইপি ঠিকানা রয়েছে। এম্বেডিং প্রশিক্ষণের ডেটা থেকে সামান্য ভিন্ন হওয়ায় মডেলটিকে একটি শালীন অসঙ্গতি রয়েছে তা নির্ধারণ করা উচিত। চতুর্থ সংমিশ্রণটিতে একটি বৈধ অনন্য শনাক্তকারী রয়েছে তবে পরিবেশের যেকোনো ভিপিসির মধ্যে একটি অস্তিত্বহীন সাবনেটের একটি IP ঠিকানা।

বিঃদ্রঃ: স্বাভাবিক এবং অস্বাভাবিক ট্র্যাফিক ডেটা আপনার নির্দিষ্ট ব্যবহারের ক্ষেত্রের উপর ভিত্তি করে পরিবর্তিত হবে, উদাহরণস্বরূপ: আপনি যদি বাহ্যিক এবং অভ্যন্তরীণ ট্র্যাফিক নিরীক্ষণ করতে চান তবে আপনাকে প্রতিটি আইপি ঠিকানার সাথে সংযুক্ত একটি অনন্য শনাক্তকারী এবং বাহ্যিক শনাক্তকারী তৈরি করার জন্য একটি স্কিম প্রয়োজন হবে।

পরিচিত স্বাভাবিক এবং অস্বাভাবিক ট্র্যাফিক ব্যবহার করে ট্রাফিক অস্বাভাবিক কিনা তা নির্ধারণ করতে আপনার থ্রেশহোল্ড কী হওয়া উচিত তা নির্ধারণ করতে। ধাপে রূপরেখা এই নমুনা নোটবুক নিম্নরূপ:

- স্বাভাবিক ট্রাফিকের প্রতিনিধিত্ব করার জন্য একটি পরীক্ষা সেট তৈরি করুন।

- ডেটাসেটে অস্বাভাবিক ট্রাফিক যোগ করুন।

- এর বিতরণ প্লট

dot_productসাধারণ ট্রাফিক এবং অস্বাভাবিক ট্র্যাফিকের মডেলের জন্য স্কোর। - একটি থ্রেশহোল্ড মান নির্বাচন করুন যা সাধারণ উপসেটকে অস্বাভাবিক উপসেট থেকে আলাদা করে। এই মান আপনার মিথ্যা-ইতিবাচক সহনশীলতার উপর ভিত্তি করে

নতুন VPC ফ্লো লগ ট্র্যাফিকের ক্রমাগত পর্যবেক্ষণ সেট আপ করুন৷

এই নতুন এমএল মডেলটি কীভাবে অ্যামাজন সিকিউরিটি লেকের সাথে সক্রিয়ভাবে ব্যবহার করা যেতে পারে তা প্রদর্শন করতে, আমরা প্রতিটিতে আহ্বান করার জন্য একটি ল্যাম্বডা ফাংশন কনফিগার করব PutObject অ্যামাজন সিকিউরিটি লেকের মধ্যে ইভেন্ট পরিচালিত বালতি, বিশেষ করে ভিপিসি ফ্লো লগ ডেটা। অ্যামাজন সিকিউরিটি লেকের মধ্যে একটি গ্রাহকের ধারণা রয়েছে, যেটি অ্যামাজন সিকিউরিটি লেকের লগ এবং ইভেন্টগুলি গ্রহণ করে। Lambda ফাংশন যা নতুন ইভেন্টে সাড়া দেয় তাকে অবশ্যই ডেটা অ্যাক্সেস সাবস্ক্রিপশন দিতে হবে। ডেটা অ্যাক্সেস গ্রাহকদের একটি উত্সের জন্য নতুন Amazon S3 অবজেক্ট সম্পর্কে অবহিত করা হয় কারণ অবজেক্টগুলি সিকিউরিটি লেক বালতিতে লেখা হয়। সাবস্ক্রাইবাররা সরাসরি S3 অবজেক্ট অ্যাক্সেস করতে পারে এবং সাবস্ক্রিপশন এন্ডপয়েন্টের মাধ্যমে বা অ্যামাজন SQS কিউতে ভোট দিয়ে নতুন অবজেক্টের বিজ্ঞপ্তি পেতে পারে।

- খোলা নিরাপত্তা লেক কনসোল.

- নেভিগেশন প্যানে, নির্বাচন করুন গ্রাহকগণ.

- সাবস্ক্রাইবার পৃষ্ঠায়, নির্বাচন করুন গ্রাহক তৈরি করুন.

- গ্রাহকের বিশদ বিবরণের জন্য, লিখুন

inferencelambdaউন্নত গ্রাহকের নাম এবং একটি ঐচ্ছিক বিবরণ. - সার্জারির এলাকা আপনার বর্তমানে নির্বাচিত AWS অঞ্চল হিসাবে স্বয়ংক্রিয়ভাবে সেট করা হয়েছে এবং সংশোধন করা যাবে না।

- জন্য লগ এবং ইভেন্ট উত্সনির্বাচন নির্দিষ্ট লগ এবং ইভেন্ট উত্স এবং নির্বাচন করুন ভিপিসি ফ্লো লগ এবং রুট 53 লগ

- জন্য ডেটা অ্যাক্সেস পদ্ধতিনির্বাচন S3.

- জন্য গ্রাহকের শংসাপত্র, আপনার AWS অ্যাকাউন্টের ID প্রদান করুন যেখানে Lambda ফাংশন থাকবে এবং একটি ব্যবহারকারী-নির্দিষ্ট বাহ্যিক আইডি.

বিঃদ্রঃ: একটি অ্যাকাউন্টের মধ্যে স্থানীয়ভাবে এটি করলে, আপনার একটি বহিরাগত আইডি থাকতে হবে না। - বেছে নিন সৃষ্টি.

ল্যাম্বডা ফাংশন তৈরি করুন

Lambda ফাংশন তৈরি এবং স্থাপন করতে আপনি হয় নিম্নলিখিত পদক্ষেপগুলি সম্পূর্ণ করতে পারেন বা পূর্বনির্মাণ SAM টেমপ্লেট স্থাপন করতে পারেন 01_ipinsights/01.02-ipcheck.yaml GitHub রেপোতে। SAM টেমপ্লেটের জন্য আপনাকে SQS ARN এবং SageMaker এন্ডপয়েন্ট নাম প্রদান করতে হবে।

- ল্যাম্বডা কনসোলে, নির্বাচন করুন ফাংশন তৈরি করুন.

- বেছে নিন গোড়া থেকে লেখক.

- জন্য ফাংশন নামপ্রবেশ করান

ipcheck. - জন্য রানটাইমনির্বাচন পাইথন 3.10.

- জন্য স্থাপত্য, নির্বাচন করুন , x86_64.

- জন্য কার্যকর করার ভূমিকা, নির্বাচন করুন Lambda অনুমতির সাথে একটি নতুন ভূমিকা তৈরি করুন.

- আপনি ফাংশন তৈরি করার পরে, এর বিষয়বস্তু লিখুন ipcheck.py GitHub রেপো থেকে ফাইল।

- নেভিগেশন ফলকে, নির্বাচন করুন পরিবেশ ভেরিয়েবল.

- বেছে নিন সম্পাদন করা.

- বেছে নিন পরিবেশ পরিবর্তনশীল যোগ করুন.

- নতুন পরিবেশ পরিবর্তনশীল জন্য, লিখুন

ENDPOINT_NAMEএবং মানের জন্য এন্ডপয়েন্ট এআরএন লিখুন যা সেজমেকার এন্ডপয়েন্ট স্থাপনের সময় আউটপুট হয়েছিল। - নির্বাচন করা সংরক্ষণ করুন.

- বেছে নিন স্থাপন করুন.

- নেভিগেশন ফলকে, নির্বাচন করুন কনফিগারেশন.

- নির্বাচন করা ট্রিগারসমূহ.

- নির্বাচন করা ট্রিগার যোগ করুন.

- অধীনে একটি উত্স নির্বাচন করুননির্বাচন এসকিউএস.

- অধীনে SQS সারি, সিকিউরিটি লেক দ্বারা তৈরি প্রধান SQS সারির ARN প্রবেশ করুন৷

- জন্য চেকবক্স নির্বাচন করুন ট্রিগার সক্রিয় করুন.

- নির্বাচন করা বিজ্ঞাপন.

Lambda ফলাফল যাচাই করুন

- খোলা অ্যামাজন ক্লাউডওয়াচ কনসোল.

- বাম পাশের প্যানে, নির্বাচন করুন লগ গ্রুপ.

- অনুসন্ধান বারে, ipcheck লিখুন, এবং তারপর নাম সহ লগ গ্রুপ নির্বাচন করুন

/aws/lambda/ipcheck. - অধীনে সবচেয়ে সাম্প্রতিক লগ স্ট্রীম নির্বাচন করুন লগ স্ট্রীম.

- লগের মধ্যে, আপনি প্রতিটি নতুন অ্যামাজন সিকিউরিটি লেক লগের জন্য নিম্নলিখিত ফলাফলগুলি দেখতে পাবেন:

{'predictions': [{'dot_product': 0.018832731992006302}, {'dot_product': 0.018832731992006302}]}

এই Lambda ফাংশন ক্রমাগত অ্যামাজন সিকিউরিটি লেক দ্বারা গৃহীত নেটওয়ার্ক ট্র্যাফিক বিশ্লেষণ করে। এটি আপনাকে একটি নির্দিষ্ট থ্রেশহোল্ড লঙ্ঘন করা হলে আপনার নিরাপত্তা দলগুলিকে অবহিত করার ব্যবস্থা তৈরি করতে দেয়, যা আপনার পরিবেশে একটি অস্বাভাবিক ট্র্যাফিক নির্দেশ করবে।

পরিষ্কার কর

আপনি যখন এই সমাধানটি নিয়ে পরীক্ষা-নিরীক্ষা শেষ করেন এবং আপনার অ্যাকাউন্টে চার্জ এড়াতে, S3 বাকেট, সেজমেকার এন্ডপয়েন্ট, সেজমেকার জুপিটার নোটবুকের সাথে সংযুক্ত গণনা বন্ধ করে, ল্যাম্বডা ফাংশন মুছে ফেলে এবং অ্যামাজন সিকিউরিটি অক্ষম করে আপনার সংস্থানগুলি পরিষ্কার করুন। আপনার খাতায় লেক।

উপসংহার

এই পোস্টে আপনি শিখেছেন কীভাবে অ্যামাজন সিকিউরিটি লেক থেকে প্রাপ্ত নেটওয়ার্ক ট্র্যাফিক ডেটা মেশিন লার্নিংয়ের জন্য প্রস্তুত করতে হয়, এবং তারপর অ্যামাজন সেজমেকারে আইপি ইনসাইটস অ্যালগরিদম ব্যবহার করে একটি এমএল মডেল প্রশিক্ষিত ও স্থাপন করা হয়। জুপিটার নোটবুকে বর্ণিত সমস্ত ধাপ একটি এন্ড-টু-এন্ড এমএল পাইপলাইনে প্রতিলিপি করা যেতে পারে। এছাড়াও আপনি একটি AWS Lambda ফাংশন প্রয়োগ করেছেন যা নতুন Amazon Security Lake লগ গ্রহণ করেছে এবং প্রশিক্ষিত অসঙ্গতি সনাক্তকরণ মডেলের উপর ভিত্তি করে অনুমান জমা দিয়েছে। AWS Lambda দ্বারা প্রাপ্ত ML মডেল প্রতিক্রিয়াগুলি নির্দিষ্ট থ্রেশহোল্ড পূরণ করার সময় অস্বাভাবিক ট্র্যাফিকের নিরাপত্তা দলগুলিকে সক্রিয়ভাবে অবহিত করতে পারে। মডেলের ক্রমাগত উন্নতি আপনার নিরাপত্তা টিমকে লুপ রিভিউতে অন্তর্ভুক্ত করে সক্ষম করা যেতে পারে যে ট্র্যাফিককে অস্বাভাবিক হিসাবে চিহ্নিত করা হয়েছে কিনা তা মিথ্যা ইতিবাচক কিনা। এটি তখন আপনার প্রশিক্ষণ সেটে যোগ করা যেতে পারে এবং আপনার সাথে যোগ করা যেতে পারে সাধারণ একটি অভিজ্ঞতামূলক থ্রেশহোল্ড নির্ধারণ করার সময় ট্রাফিক ডেটাসেট। এই মডেলটি সম্ভাব্য অস্বাভাবিক নেটওয়ার্ক ট্র্যাফিক বা আচরণ সনাক্ত করতে পারে যেখানে এটি একটি MFA চেক শুরু করার জন্য একটি বৃহত্তর সুরক্ষা সমাধানের অংশ হিসাবে অন্তর্ভুক্ত করা যেতে পারে যদি কোনও ব্যবহারকারী অস্বাভাবিক সার্ভার থেকে সাইন ইন করছেন বা অস্বাভাবিক সময়ে, সন্দেহজনক হলে কর্মীদের সতর্ক করুন নেটওয়ার্ক স্ক্যান নতুন আইপি অ্যাড্রেস থেকে আসছে, অথবা আইপি ইনসাইট স্কোরকে অন্যান্য উৎসের সাথে একত্রিত করুন যেমন অ্যামাজন গার্ড ডিউটি হুমকির ফলাফলকে র্যাঙ্ক করতে। এই মডেলটি আপনার Amazon সিকিউরিটি লেক স্থাপনায় কাস্টম উত্স যোগ করে Azure Flow Logs বা অন-প্রিমিসেস লগের মতো কাস্টম লগ উত্সগুলি অন্তর্ভুক্ত করতে পারে৷

এই ব্লগ পোস্ট সিরিজের পার্ট 2 এ, আপনি শিখবেন কিভাবে ব্যবহার করে একটি অসঙ্গতি সনাক্তকরণ মডেল তৈরি করতে হয় র্যান্ডম কাটা বন অ্যালগরিদম অতিরিক্ত অ্যামাজন সিকিউরিটি লেক উত্সগুলির সাথে প্রশিক্ষিত যা নেটওয়ার্ক এবং হোস্ট নিরাপত্তা লগ ডেটা সংহত করে এবং একটি স্বয়ংক্রিয়, ব্যাপক নিরাপত্তা পর্যবেক্ষণ সমাধানের অংশ হিসাবে সুরক্ষা অসঙ্গতি শ্রেণীবিভাগ প্রয়োগ করে৷

লেখক সম্পর্কে

জো মরোত্তি Amazon Web Services (AWS) এর একজন সলিউশন আর্কিটেক্ট, মিডওয়েস্ট ইউএস জুড়ে এন্টারপ্রাইজ গ্রাহকদের সাহায্য করে। তিনি বিস্তৃত প্রযুক্তিগত ভূমিকা পালন করেছেন এবং গ্রাহকের সম্ভাব্য শিল্প দেখানো উপভোগ করেন। তার অবসর সময়ে, তিনি তার পরিবারের সাথে নতুন জায়গা অন্বেষণ এবং তার ক্রীড়া দলের পারফরম্যান্সের অত্যধিক বিশ্লেষণ করে তার পরিবারের সাথে মানসম্পন্ন সময় কাটাতে উপভোগ করেন

জো মরোত্তি Amazon Web Services (AWS) এর একজন সলিউশন আর্কিটেক্ট, মিডওয়েস্ট ইউএস জুড়ে এন্টারপ্রাইজ গ্রাহকদের সাহায্য করে। তিনি বিস্তৃত প্রযুক্তিগত ভূমিকা পালন করেছেন এবং গ্রাহকের সম্ভাব্য শিল্প দেখানো উপভোগ করেন। তার অবসর সময়ে, তিনি তার পরিবারের সাথে নতুন জায়গা অন্বেষণ এবং তার ক্রীড়া দলের পারফরম্যান্সের অত্যধিক বিশ্লেষণ করে তার পরিবারের সাথে মানসম্পন্ন সময় কাটাতে উপভোগ করেন

বিশর তাব্বা অ্যামাজন ওয়েব সার্ভিসেসের একজন সমাধান স্থপতি। বিশার মেশিন লার্নিং, নিরাপত্তা, এবং পর্যবেক্ষণযোগ্যতা অ্যাপ্লিকেশনের সাথে গ্রাহকদের সাহায্য করার ক্ষেত্রে বিশেষজ্ঞ। কাজের বাইরে, তিনি টেনিস খেলা, রান্না করা এবং পরিবারের সাথে সময় কাটাতে উপভোগ করেন।

বিশর তাব্বা অ্যামাজন ওয়েব সার্ভিসেসের একজন সমাধান স্থপতি। বিশার মেশিন লার্নিং, নিরাপত্তা, এবং পর্যবেক্ষণযোগ্যতা অ্যাপ্লিকেশনের সাথে গ্রাহকদের সাহায্য করার ক্ষেত্রে বিশেষজ্ঞ। কাজের বাইরে, তিনি টেনিস খেলা, রান্না করা এবং পরিবারের সাথে সময় কাটাতে উপভোগ করেন।

শ্রীহর্ষ আদরি আমাজন ওয়েব সার্ভিসেস (AWS) এর একজন সিনিয়র সলিউশন আর্কিটেক্ট, যেখানে তিনি গ্রাহকদের AWS-এ উদ্ভাবনী সমাধান বিকাশ করতে ব্যবসায়িক ফলাফল থেকে পিছনের দিকে কাজ করতে সহায়তা করেন। বছরের পর বছর ধরে, তিনি ইন্ডাস্ট্রির উল্লম্ব জুড়ে ডেটা প্ল্যাটফর্মের রূপান্তরে একাধিক গ্রাহকদের সহায়তা করেছেন। তার দক্ষতার মূল ক্ষেত্র অন্তর্ভুক্ত প্রযুক্তি কৌশল, ডেটা অ্যানালিটিক্স এবং ডেটা সায়েন্স। তার অবসর সময়ে, তিনি টেনিস খেলা, টিভি শো দেখতে এবং তবলা বাজানো উপভোগ করেন।

শ্রীহর্ষ আদরি আমাজন ওয়েব সার্ভিসেস (AWS) এর একজন সিনিয়র সলিউশন আর্কিটেক্ট, যেখানে তিনি গ্রাহকদের AWS-এ উদ্ভাবনী সমাধান বিকাশ করতে ব্যবসায়িক ফলাফল থেকে পিছনের দিকে কাজ করতে সহায়তা করেন। বছরের পর বছর ধরে, তিনি ইন্ডাস্ট্রির উল্লম্ব জুড়ে ডেটা প্ল্যাটফর্মের রূপান্তরে একাধিক গ্রাহকদের সহায়তা করেছেন। তার দক্ষতার মূল ক্ষেত্র অন্তর্ভুক্ত প্রযুক্তি কৌশল, ডেটা অ্যানালিটিক্স এবং ডেটা সায়েন্স। তার অবসর সময়ে, তিনি টেনিস খেলা, টিভি শো দেখতে এবং তবলা বাজানো উপভোগ করেন।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://aws.amazon.com/blogs/machine-learning/identify-cybersecurity-anomalies-in-your-amazon-security-lake-data-using-amazon-sagemaker/

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 01

- 1

- 10

- 100

- 12

- 125

- 15%

- 17

- 20000

- 25

- 32

- 7

- 9

- a

- উপরে

- প্রবেশ

- হিসাব

- অ্যাকাউন্টস

- দিয়ে

- কার্যকলাপ

- অভিনেতা

- যোগ

- যোগ

- অতিরিক্ত

- ঠিকানা

- ঠিকানাগুলি

- অ্যাডমিনিস্ট্রেটররা

- পর

- বিরুদ্ধে

- সতর্ক

- অ্যালগরিদম

- আলগোরিদিম

- প্রান্তিককৃত

- সব

- অনুমতি

- ইতিমধ্যে

- এছাড়াও

- মর্দানী স্ত্রীলোক

- অ্যামাজন অ্যাথেনা

- আমাজন সেজমেকার

- অ্যামাজন ওয়েব সার্ভিসেস

- আমাজন ওয়েব সার্ভিসেস (এডব্লিউএস)

- an

- বিশ্লেষণ

- বিশ্লেষকরা

- বৈশ্লেষিক ন্যায়

- বিশ্লেষণ করা

- বিশ্লেষণ

- বিশ্লেষণ

- এবং

- অস্বাভাবিকতা

- অসঙ্গতি সনাক্তকরণ

- অন্য

- কোন

- আবেদন

- অ্যাপ্লিকেশন

- প্রয়োগ করা

- অভিগমন

- স্থাপত্য

- রয়েছি

- এলাকায়

- শিল্প

- AS

- সম্পদ

- যুক্ত

- অনুমান

- At

- প্রমাণীকরণ

- অটোমেটেড

- স্বয়ংক্রিয়

- স্বয়ংক্রিয়ভাবে

- স্বয়ংক্রিয়করণ

- এড়াতে

- সচেতন

- ডেস্কটপ AWS

- এডাব্লুএস আঠালো

- AWS লেক গঠন

- এডাব্লুএস ল্যাম্বদা

- নভোনীল

- বার

- ভিত্তি

- বেসলাইন

- BE

- কারণ

- হয়ে

- হয়েছে

- আচরণ

- হচ্ছে

- নিচে

- সর্বোত্তম

- তার পরেও

- ব্লগ

- উভয়

- নির্মাণ করা

- বিল্ট-ইন

- ব্যবসায়

- কিন্তু

- by

- CAN

- সামর্থ্য

- সক্ষম

- কেস

- তালিকা

- মধ্য

- কেন্দ্রীভূত করা

- কিছু

- চ্যালেঞ্জ

- পরিবর্তন

- পরিবর্তন

- পরিবর্তন

- চার্জ

- চেক

- বেছে নিন

- মনোনীত

- সিসকো

- শ্রেণী

- শ্রেণীবিন্যাস

- শ্রেণীবদ্ধ

- শ্রেণীভুক্ত করা

- পরিষ্কার

- মেঘ

- কোড

- স্তম্ভ

- কলাম

- সমাহার

- সমন্বয়

- মেশা

- সম্মিলন

- আসা

- আসছে

- সাধারণ

- সম্পূর্ণ

- জটিল

- অনুবর্তী

- স্থিরীকৃত

- ব্যাপক

- গনা

- ধারণা

- বিবেচনা

- বিবেচ্য বিষয়

- বিবেচিত

- বিবেচনা করা

- কনসোল

- ক্ষয়প্রাপ্ত

- খরচ

- ধারণ করা

- সুখী

- অবিরাম

- একটানা

- মূল

- ঠিক

- অনুরূপ

- পারা

- সৃষ্টি

- নির্মিত

- এখন

- প্রথা

- গ্রাহকদের

- স্বনির্ধারিত

- কাটা

- সাইবার নিরাপত্তা

- উপাত্ত

- তথ্য এক্সেস

- ডেটা বিশ্লেষণ

- ডেটা লেক

- ডেটা প্ল্যাটফর্ম

- তথ্য প্রক্রিয়াজাতকরণ

- তথ্য বিজ্ঞান

- ডেটাবেস

- ডেটাসেট

- দিন

- সংজ্ঞায়িত

- প্রদর্শন

- নির্ভরতা

- নির্ভরশীল

- নির্ভর করে

- স্থাপন

- মোতায়েন

- বিস্তৃতি

- স্থাপন

- উদ্ভূত

- বিস্তারিত

- সনাক্তকরণ

- নির্ধারণ

- নির্ণয়

- বিকাশ

- উন্নয়ন

- ডিভাইস

- DID

- বিভিন্ন

- ডিজিটাল

- ডিজিটাল সম্পদ

- সরাসরি

- বিতরণ

- DNS

- doesn

- করছেন

- ডন

- সম্পন্ন

- Dont

- নিচে

- সময়

- e

- প্রতি

- প্রান্ত

- কার্যকর

- পারেন

- আর

- এম্বেডিং

- সক্ষম করা

- সম্ভব

- সর্বশেষ সীমা

- শেষপ্রান্ত

- প্রকৌশলী

- প্রকৌশল

- ভোগ

- সমৃদ্ধ করা

- প্রবেশ করান

- উদ্যোগ

- পরিবেশ

- পরিবেশের

- কাল

- ভুল

- ঘটনা

- ঘটনাবলী

- গজান

- নব্য

- পরীক্ষা

- উদাহরণ

- ছাড়া

- বিদ্যমান

- সম্প্রসারিত

- প্রত্যাশিত

- ল্যাপারোস্কোপিক পদ্ধতি

- এক্সপ্লোরিং

- বহিরাগত

- মুখোমুখি

- মিথ্যা

- পরিবার

- বৈশিষ্ট্য

- বৈশিষ্ট্য

- ক্ষেত্রসমূহ

- ফাইল

- নথি পত্র

- আবিষ্কার

- তথ্যও

- প্রথম

- প্রবাহ

- কেন্দ্রবিন্দু

- অনুসরণ

- অনুসরণ

- পদাঙ্ক

- জন্য

- বিন্যাস

- গঠন

- পাওয়া

- চার

- চতুর্থ

- ফ্রেম

- অবকাঠামো

- বিনামূল্যে

- থেকে

- সম্পূর্ণরূপে

- ক্রিয়া

- অধিকতর

- উত্পাদন করা

- GitHub

- মঞ্জুর

- গ্রুপ

- উত্থিত

- পাহারা

- আছে

- he

- দখলী

- সাহায্য

- সাহায্য

- সাহায্য

- তার

- নিমন্ত্রণকর্তা

- কিভাবে

- কিভাবে

- যাহোক

- এইচটিএমএল

- HTTPS দ্বারা

- ID

- চিহ্নিত

- আইডেন্টিফায়ার

- সনাক্তকারী

- শনাক্ত

- সনাক্ত করা

- চিহ্নিতকরণের

- পরিচয়

- আইডি

- if

- ভাবমূর্তি

- প্রভাব

- বাস্তবায়িত

- আমদানি

- উন্নতি

- in

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- সুদ্ধ

- নিগমবদ্ধ

- ক্রমবর্ধমান

- ইঙ্গিত

- স্বতন্ত্র

- শিল্প

- পরিকাঠামো

- আরম্ভ করা

- উদ্ভাবনী

- অর্ন্তদৃষ্টি

- ইনস্টল

- উদাহরণ

- সম্পূর্ণ

- সংহত

- অভ্যন্তরীণ

- মধ্যে

- প্রার্থনা

- IP

- আইপি ঠিকানা

- আইপি ঠিকানা

- IT

- কাজ

- জবস

- JPG

- JSON

- পরিচিত

- লেবেল

- হ্রদ

- ভূদৃশ্য

- বড়

- বৃহত্তর

- শিখতে

- জ্ঞানী

- শিক্ষা

- বাম

- লাইব্রেরি

- জীবনচক্র

- মত

- সীমা

- তালিকা

- লোড

- স্থানীয়ভাবে

- লগ ইন করুন

- দেখুন

- মত চেহারা

- মেশিন

- মেশিন লার্নিং

- প্রধান

- পরিচালিত

- ব্যবস্থাপনা

- পরিচালনা করে

- পদ্ধতি

- মে..

- মাপ

- মেকানিজম

- সম্মেলন

- উল্লিখিত

- মিলিত

- ছন্দোবিজ্ঞান

- এমএফএ

- মিডওয়েস্ট

- যত্সামান্য

- অনুপস্থিত

- ML

- মডেল

- মডেল

- বিনয়ী

- পরিবর্তিত

- পরিবর্তন

- মনিটর

- পর্যবেক্ষণ

- সেতু

- বহু

- অবশ্যই

- নাম

- ন্যাভিগেশন

- প্রয়োজনীয়

- প্রয়োজন

- প্রয়োজন

- নেটওয়ার্ক

- নেটওয়ার্ক ট্রাফিক

- নেটওয়ার্ক

- নতুন

- পরবর্তী

- না।

- অবাস্তব

- সাধারণ

- নোটবই

- বিজ্ঞপ্তি

- উপন্যাস

- এখন

- উদ্দেশ্য

- বস্তু

- of

- অর্ঘ

- on

- ONE

- অনলাইন

- অস্বচ্ছ

- or

- সংগঠন

- OS

- অন্যান্য

- আমাদের

- ফলাফল

- Outlier

- রূপরেখা

- আউটপুট

- বাহিরে

- শেষ

- নিজের

- পৃষ্ঠা

- পালো আল্টো

- পান্ডাস

- শার্সি

- অংশ

- অংশীদারদের

- করণ

- পর্যাবৃত্ত

- অনুমতি

- অনুমতি

- পাইপলাইন

- জায়গা

- মাচা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- কেলি

- নীতি

- অংশ

- পোর্ট

- ধনাত্মক

- সম্ভব

- পোস্ট

- সম্ভাব্য

- পূর্ববর্তী

- ভবিষ্যতবাণী

- Predictor

- প্রস্তুত করা

- পূর্বশর্ত

- অগ্রাধিকারের

- ব্যক্তিগত

- প্ররোচক

- প্রক্রিয়াকৃত

- প্রক্রিয়াজাতকরণ

- সঠিক

- প্রোটোকল

- প্রদান

- প্রদানকারীর

- উপলব্ধ

- গুণ

- প্রশ্ন

- বৃদ্ধি

- পরিসর

- মর্যাদাক্রম

- পড়া

- বাস্তব

- প্রকৃত সময়

- গ্রহণ করা

- গৃহীত

- সাম্প্রতিক

- সুপারিশ করা

- উল্লেখ

- এলাকা

- অঞ্চল

- সংশ্লিষ্ট

- অপেক্ষাকৃতভাবে

- প্রাসঙ্গিক

- থাকা

- প্রতিলিপি

- চিত্রিত করা

- খ্যাতি

- অনুরোধ

- প্রয়োজনীয়

- প্রয়োজন

- সংস্থান

- Resources

- প্রতিক্রিয়া

- প্রতিক্রিয়া

- ফল

- ফলাফল

- স্মৃতিশক্তি

- পর্যালোচনা

- ভূমিকা

- ভূমিকা

- রুট

- চালান

- রান

- ঋষি নির্মাতা

- সেজমেকার ইনফারেন্স

- স্যাম

- একই

- নমুনা ডেটাসেট

- সংরক্ষিত

- স্কেল

- দাঁড়িপাল্লা

- আরোহী

- স্ক্যান

- দৃশ্যকল্প

- পরিকল্পনা

- বিজ্ঞান

- স্কোর

- SDK

- সার্চ

- অনুসন্ধান

- দ্বিতীয়

- নিরাপত্তা

- নিরাপত্তা হুমকি

- দেখ

- নির্বাচন করা

- নির্বাচিত

- পাঠান

- জ্যেষ্ঠ

- ক্রম

- সার্ভার

- সেবা

- সেবা

- সেশন

- সেট

- উচিত

- প্রদর্শিত

- শো

- সম্পূর্ণ বন্ধ

- পাশ

- স্বাক্ষর

- স্বাক্ষর

- অনুরূপ

- সহজ

- থেকে

- একক

- আয়তন

- কিছুটা ভিন্ন

- ছোট

- So

- সমাধান

- সলিউশন

- সমাধান

- উৎস

- উৎস

- সোর্স

- বিশেষ

- নির্দিষ্ট

- বিশেষভাবে

- নিদিষ্ট

- খরচ

- বিজ্ঞাপন

- দণ্ড

- ধাপ

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- স্টোরেজ

- দোকান

- সঞ্চিত

- কৌশল

- প্রবাহ

- জীবন্ত চ্যাটে

- স্ট্রিং

- কাঠামোবদ্ধ

- চিত্রশালা

- জমা

- পেশ

- সাবনেট

- গ্রাহক

- গ্রাহক

- চাঁদা

- এমন

- সমর্থন

- সমর্থন

- সন্দেহজনক

- টেবিল

- কাজ

- টীম

- দল

- কারিগরী

- প্রযুক্তিঃ

- প্রযুক্তি কৌশল

- টেমপ্লেট

- টেনিস

- পরীক্ষা

- যে

- সার্জারির

- তাদের

- তারপর

- সেখানে।

- তারা

- তৃতীয়

- তৃতীয় পক্ষের

- এই

- সেগুলো

- হুমকি

- হুমকি অভিনেতা

- হুমকি

- গোবরাট

- দ্বারা

- সময়

- থেকে

- সরঞ্জাম

- ট্রাফিক

- রেলগাড়ি

- প্রশিক্ষিত

- প্রশিক্ষণ

- রূপান্তরের

- আস্থা

- চেষ্টা

- tv

- দুই

- দ্বিগুণ

- আদর্শ

- ধরনের

- অধীনে

- সমন্বিত

- অনন্য

- উপরে

- চাড়া

- us

- ব্যবহার

- ব্যবহার ক্ষেত্রে

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সদ্ব্যবহার করা

- ব্যবহার

- বৈধ

- মূল্য

- মানগুলি

- পরিবর্তনশীল

- সংস্করণ

- উল্লম্ব

- চেক

- অতিক্রান্ত

- ভার্চুয়াল

- দুর্বলতা

- পদচারনা

- প্রয়োজন

- ছিল

- উপায়..

- we

- ওয়েব

- ওয়েব সার্ভিস

- ছিল

- কি

- কখন

- কিনা

- যে

- ব্যাপক

- প্রশস্ত পরিসর

- ইচ্ছা

- সঙ্গে

- মধ্যে

- হয়া যাই ?

- কর্মপ্রবাহ

- would

- লিখিত

- বছর

- আপনি

- আপনার

- zephyrnet