মধ্যপ্রাচ্য, ইউক্রেন এবং ভূ-রাজনৈতিক উত্তেজনার অন্যান্য ক্ষেত্রগুলিতে দ্বন্দ্ব নীতি বিশেষজ্ঞদের রাষ্ট্র-স্পন্সর করা গোষ্ঠীগুলির দ্বারা পরিচালিত সাইবার অপারেশনগুলির সর্বশেষ লক্ষ্যে পরিণত করেছে৷

ইরান-সংশ্লিষ্ট একটি গোষ্ঠী - চার্মিং কিটেন, চার্মিংসাইপ্রেস এবং APT42 নামে পরিচিত - সম্প্রতি এই অঞ্চলের পাশাপাশি মার্কিন যুক্তরাষ্ট্র এবং ইউরোপের মধ্যপ্রাচ্য নীতি বিশেষজ্ঞদের লক্ষ্যবস্তু করেছে, একটি ভুয়া ওয়েবিনার প্ল্যাটফর্ম ব্যবহার করে তার লক্ষ্যবস্তু শিকারদের সাথে আপস করার জন্য, ঘটনা প্রতিক্রিয়া পরিষেবা সংস্থা ভলেক্সিটি এই মাসে প্রকাশিত একটি পরামর্শে বলা হয়েছে।

চার্মিং কিটেন তার বিস্তৃত সামাজিক প্রকৌশল কৌশলের জন্য সুপরিচিত, যার মধ্যে রাজনৈতিক বুদ্ধিমত্তা সংগ্রহের জন্য থিঙ্ক ট্যাঙ্ক এবং সাংবাদিকদের বিরুদ্ধে কম এবং ধীর সামাজিক প্রকৌশল আক্রমণ সহ, ফার্মটি বলেছে।

জাল ওয়েবিনার প্ল্যাটফর্ম এবং অন্যান্য সাইটগুলিতে অ্যাক্সেস পেতে ট্রোজান-রিগড VPN অ্যাপ্লিকেশনগুলি ইনস্টল করার লক্ষ্যে দলটি প্রায়শই প্রতারণা করে, যার ফলে ম্যালওয়্যার ইনস্টল করা হয়। সামগ্রিকভাবে, গ্রুপটি দীর্ঘ আত্মবিশ্বাসের খেলাটি গ্রহণ করেছে, স্টিভেন অ্যাডায়ার বলেছেন, ভলেক্সিটির সহ-প্রতিষ্ঠাতা এবং সভাপতি।

"আমি জানি না যে এটি অগত্যা পরিশীলিত এবং উন্নত কিনা, তবে এটি অনেক প্রচেষ্টা," তিনি বলেছেন। “এটি উল্লেখযোগ্য ব্যবধানে আপনার গড় আক্রমণের চেয়ে আরও উন্নত এবং আরও পরিশীলিত। এটি প্রচেষ্টা এবং উত্সর্গের একটি স্তর … যা অবশ্যই আলাদা এবং অস্বাভাবিক … এই ধরনের একটি নির্দিষ্ট আক্রমণের জন্য এত প্রচেষ্টা করতে যাওয়া।”

ক্রসশেয়ারে ভূ-রাজনৈতিক বিশেষজ্ঞরা

নীতি বিশেষজ্ঞরা প্রায়শই জাতি-রাষ্ট্র গোষ্ঠী দ্বারা লক্ষ্যবস্তু হন। দ্য রাশিয়া-সংযুক্ত কোল্ডরিভার গ্রুপ, উদাহরণস্বরূপ, শিকারের আস্থা অর্জনের জন্য এবং তারপর একটি দূষিত লিঙ্ক বা ম্যালওয়্যারের সাথে অনুসরণ করার জন্য সামাজিক প্রকৌশল ব্যবহার করে বেসরকারি সংস্থা, সামরিক কর্মকর্তা এবং অন্যান্য বিশেষজ্ঞদের লক্ষ্য করেছে৷ জর্ডানে, লক্ষ্যবস্তু শোষণ — কথিত সরকারি সংস্থাগুলি — পেগাসাস স্পাইওয়্যার প্রোগ্রাম ব্যবহার করেছে এনএসও গ্রুপ এবং টার্গেটেড সাংবাদিক, ডিজিটাল-অধিকার আইনজীবী এবং অন্যান্য নীতি বিশেষজ্ঞদের দ্বারা তৈরি।

অন্যান্য কোম্পানিগুলিও চার্মিং কিটেন/চার্মিংসাইপ্রেসের কৌশল বর্ণনা করেছে। জানুয়ারির একটি পরামর্শে, সতর্ক করেছে মাইক্রোসফট যে দলটিকে মিন্ট স্যান্ডস্টর্ম বলে, তারা ইরান সরকারের স্বার্থের নিরাপত্তা এবং নীতি বিষয়ক বিষয়গুলি কভার করে সাংবাদিক, গবেষক, অধ্যাপক এবং অন্যান্য বিশেষজ্ঞদের লক্ষ্যবস্তু করেছিল।

"মিন্ট স্যান্ডস্টর্মের এই উপগোষ্ঠীর সাথে যুক্ত অপারেটররা ধৈর্যশীল এবং অত্যন্ত দক্ষ সামাজিক প্রকৌশলী যাদের ট্রেডক্রাফ্টে অনেক হলমার্কের অভাব রয়েছে যা ব্যবহারকারীদের দ্রুত ফিশিং ইমেলগুলি সনাক্ত করতে দেয়," মাইক্রোসফ্ট জানিয়েছে। "এই প্রচারাভিযানের কিছু ক্ষেত্রে, এই সাবগ্রুপটি ফিশিং লোভ পাঠাতে বৈধ কিন্তু আপস করা অ্যাকাউন্টগুলিও ব্যবহার করেছে।"

গ্রুপটি অন্তত ২০১৩ সাল থেকে সক্রিয় রয়েছে ইসলামী বিপ্লবী গার্ড কর্পস (IRGC) এর সাথে শক্তিশালী সংযোগ, এবং ইসরায়েল এবং হামাসের মধ্যে সংঘর্ষের সাইবার-অপারেশনাল দিকটিতে সরাসরি জড়িত ছিল না, সাইবার নিরাপত্তা সংস্থা ক্রাউডস্ট্রাইক অনুসারে।

"রাশিয়া-ইউক্রেন যুদ্ধের বিপরীতে, যেখানে পরিচিত সাইবার অপারেশনগুলি সরাসরি সংঘর্ষে অবদান রেখেছে, ইসরায়েল-হামাস দ্বন্দ্বে জড়িতরা ইসরায়েলের বিরুদ্ধে হামাসের সামরিক অভিযানে সরাসরি অবদান রাখেনি," কোম্পানিটি তার "2024 গ্লোবাল থ্রেট"-এ বলেছে। রিপোর্ট" 21 ফেব্রুয়ারী প্রকাশিত হয়েছে।

সময়ের সাথে সম্পর্ক গড়ে তোলা

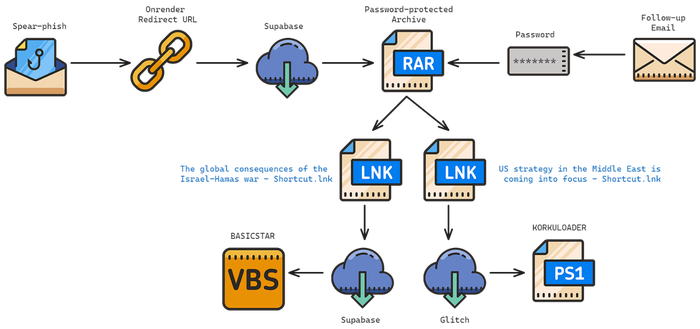

এই আক্রমণগুলি সাধারণত স্পিয়ার-ফিশিং দিয়ে শুরু হয় এবং লক্ষ্যের সিস্টেমে সরবরাহ করা ম্যালওয়্যারের সংমিশ্রণে শেষ হয় ভলেক্সিটি থেকে একটি পরামর্শ, যা গ্রুপ CharmingCypress কল. সেপ্টেম্বর এবং অক্টোবর 2023 সালে, CharmingCypress একটি ওয়েবিনারে নীতি বিশেষজ্ঞদের আমন্ত্রণ জানানোর জন্য ইন্টারন্যাশনাল ইনস্টিটিউট অফ ইরানিয়ান স্টাডিজ (IIIS) এর কর্মকর্তা হিসাবে জাহির করার জন্য - বৈধ ডোমেনের মতো ঠিকানাগুলি - অনেকগুলি টাইপো-স্কোয়াট করা ডোমেন ব্যবহার করেছিল৷ প্রাথমিক ইমেলটি CharmingCypress-এর নিম্ন-মন্থর পদ্ধতির প্রদর্শন করে, যে কোনো দূষিত লিঙ্ক বা সংযুক্তি এড়িয়ে যায় এবং লক্ষ্যবস্তু পেশাদারকে যোগাযোগের অন্যান্য চ্যানেল যেমন WhatsApp এবং সিগন্যালের মাধ্যমে পৌঁছাতে আমন্ত্রণ জানায়।

গভীরভাবে স্পিয়ারফিশিং ব্যবহার করে, CharmingCypress এর লক্ষ্য হল নীতি বিশেষজ্ঞদের ম্যালওয়্যার ইনস্টল করতে রাজি করা। সূত্র: ভলেক্সিটি

আক্রমণগুলি বিশ্বব্যাপী মধ্যপ্রাচ্য নীতি বিশেষজ্ঞদের লক্ষ্য করে, ভলেক্সিটি ইউরোপীয় এবং মার্কিন পেশাদারদের বিরুদ্ধে বেশিরভাগ আক্রমণের সম্মুখীন হয়, অ্যাডায়ার বলে।

"তারা বেশ আক্রমণাত্মক," তিনি বলেছেন। "তারা এমনকি সম্পূর্ণ ইমেল চেইন বা একটি ফিশিং দৃশ্যকল্প সেট আপ করবে যেখানে তারা মন্তব্য খুঁজছে এবং সেখানে অন্য লোক রয়েছে - লক্ষ্য ব্যতীত সেই ইমেল থ্রেডে সম্ভবত তিন, চার বা পাঁচজন লোক রয়েছে - তারা অবশ্যই চেষ্টা করছে সম্পর্ক গড়ে তুলতে।"

দীর্ঘ কন শেষ পর্যন্ত একটি পেলোড প্রদান করে। ভলেক্সিটি হুমকির সাথে যুক্ত পাঁচটি ভিন্ন ম্যালওয়্যার পরিবার চিহ্নিত করেছে। পাওয়ারলেস ব্যাকডোরটি ম্যালওয়্যার-ভর্তি ভার্চুয়াল প্রাইভেট নেটওয়ার্ক (ভিপিএন) অ্যাপ্লিকেশনের উইন্ডোজ সংস্করণ দ্বারা ইনস্টল করা হয়েছে, যা ফাইলগুলিকে স্থানান্তর এবং কার্যকর করার পাশাপাশি সিস্টেমে নির্দিষ্ট ডেটা লক্ষ্য করে, কীস্ট্রোকগুলি লগ করা এবং স্ক্রিনশট ক্যাপচার করার অনুমতি দিতে PowerShell ব্যবহার করে। . ম্যালওয়্যারের একটি macOS সংস্করণটিকে NokNok নামে ডাকা হয়, যখন RAR সংরক্ষণাগার এবং LNK শোষণ ব্যবহার করে একটি পৃথক ম্যালওয়্যার চেইন বেসিকস্টার নামে একটি ব্যাকডোরে নিয়ে যায়।

ডিফেন্ড করা আরও কঠিন হয়ে পড়ে

সোশ্যাল ইঞ্জিনিয়ারিং-এর প্রতি গোষ্ঠীর দৃষ্টিভঙ্গি অবশ্যই উন্নত ক্রমাগত হুমকি (এপিটি) এর "অধ্যবসায়" অংশকে মূর্ত করে। ভলেক্সিটি আক্রমণের একটি "ধ্রুবক বাধা" দেখে, তাই নীতি বিশেষজ্ঞদের ঠান্ডা যোগাযোগের বিষয়ে আরও বেশি সন্দেহজনক হতে হবে, অ্যাডায়ার বলেছেন।

এটি করা কঠিন হবে, কারণ অনেক নীতি বিশেষজ্ঞ ছাত্র বা জনসাধারণের সাথে অবিচ্ছিন্ন যোগাযোগে শিক্ষাবিদ এবং তাদের যোগাযোগের সাথে কঠোর হতে অভ্যস্ত নন, তিনি বলেছেন। তবুও তাদের অবশ্যই অজানা লিঙ্কের মাধ্যমে পৌঁছে যাওয়া সাইটে নথি খোলার আগে বা শংসাপত্রগুলি প্রবেশ করার আগে অবশ্যই চিন্তা করা উচিত।

"দিনের শেষে, তাদের লোকটিকে কিছু ক্লিক করতে বা কিছু খুলতে হবে, যার মানে আমি যদি চাই যে আপনি একটি কাগজ বা এই জাতীয় কিছু পর্যালোচনা করুন, মানে … লিঙ্ক এবং ফাইলগুলির বিষয়ে খুব সতর্ক থাকা," অ্যাডায়ার বলে৷ "যদি আমাকে যেকোনো সময়ে আমার শংসাপত্রগুলি প্রবেশ করতে হয়, বা কিছু অনুমোদন করতে হয় - এটি একটি প্রধান লাল পতাকা হওয়া উচিত। একইভাবে, যদি আমাকে কিছু ডাউনলোড করতে বলা হয়, তবে এটি একটি চমত্কার বড় লাল পতাকা হওয়া উচিত।"

উপরন্তু, নীতি বিশেষজ্ঞদের বুঝতে হবে যে CharmingCypress তাদের লক্ষ্যবস্তু অব্যাহত রাখবে এমনকি যদি এর প্রচেষ্টা ব্যর্থ হয়, ভলেক্সিটি বলেছে।

"এই হুমকি অভিনেতা তাদের লক্ষ্যগুলির উপর নজরদারি পরিচালনা করার জন্য অত্যন্ত প্রতিশ্রুতিবদ্ধ যাতে তাদের কীভাবে সর্বোত্তমভাবে ম্যানিপুলেট করা যায় এবং ম্যালওয়্যার স্থাপন করা যায়," কোম্পানিটি তার পরামর্শে বলেছে। "অতিরিক্ত, কিছু অন্যান্য হুমকি অভিনেতা ধারাবাহিকভাবে CharmingCypress এর মতো অনেক প্রচারণা চালিয়েছে, মানব অপারেটরদের তাদের চলমান প্রচেষ্টাকে সমর্থন করার জন্য উত্সর্গ করেছে।"

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.darkreading.com/vulnerabilities-threats/iran-backed-charming-kitten-stages-fake-webinar-platform-to-ensnare-targets

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 2013

- 2023

- 2024

- 7

- 9

- a

- শিক্ষাবিদ

- প্রবেশ

- অনুযায়ী

- অ্যাকাউন্টস

- সক্রিয়

- অভিনেতা

- যোগ

- উপরন্তু

- ঠিকানাগুলি

- অগ্রসর

- উপদেশক

- বিরুদ্ধে

- সংস্থা

- আক্রমনাত্মক

- লক্ষ্য

- অনুমতি

- এছাড়াও

- an

- এবং

- কোন

- আবেদন

- অ্যাপ্লিকেশন

- অভিগমন

- APT

- সংরক্ষাণাগার

- রয়েছি

- এলাকার

- AS

- দৃষ্টিভঙ্গি

- যুক্ত

- At

- আক্রমণ

- আক্রমন

- প্রচেষ্টা

- অনুমোদন করা

- গড়

- পিছনের দরজা

- বাঁধ

- BE

- পরিণত

- হয়ে

- হয়েছে

- আগে

- হচ্ছে

- সর্বোত্তম

- মধ্যে

- বিশাল

- নির্মাণ করা

- ভবন

- কিন্তু

- by

- কল

- ক্যাম্পেইন

- প্রচারাভিযান

- ক্যাপচার

- চেন

- চেইন

- চ্যানেল

- ক্লিক

- সহ - প্রতিষ্ঠাতা

- ঠান্ডা

- সমাহার

- মন্তব্য

- প্রতিজ্ঞাবদ্ধ

- যোগাযোগমন্ত্রী

- কোম্পানি

- কোম্পানি

- আপস

- সংকটাপন্ন

- পরিচালিত

- আবহ

- বিশ্বাস

- দ্বন্দ্ব

- ধারাবাহিকভাবে

- ধ্রুব

- যোগাযোগ

- যোগাযোগ

- অবিরত

- অবদান রেখেছে

- সন্তুষ্ট

- সৈন্যদল

- আচ্ছাদন

- পরিচয়পত্র

- crosshairs

- সাইবার

- সাইবার নিরাপত্তা

- উপাত্ত

- দিন

- উত্সর্জন

- রক্ষার

- স্পষ্টভাবে

- নিষ্কৃত

- বিতরণ

- প্রদর্শিত

- স্থাপন

- বর্ণিত

- নির্ধারণ

- উন্নত

- বিভিন্ন

- কঠিন

- সরাসরি

- কাগজপত্র

- ডোমেইনের

- ডন

- ডাউনলোড

- ডাব

- পূর্ব

- প্রচেষ্টা

- প্রচেষ্টা

- ইমেইল

- ইমেল

- উদ্ভব

- আশ্লিষ্ট

- মুখোমুখি

- শেষ

- প্রকৌশল

- প্রকৌশলী

- প্রবেশ করান

- প্রবেশন

- সমগ্র

- ইউরোপ

- ইউরোপিয়ান

- এমন কি

- অবশেষে

- উদাহরণ

- ব্যতিক্রম

- নিষ্পন্ন

- বিশেষজ্ঞদের

- কাজে লাগান

- শোষণ

- ব্যাপক

- ব্যর্থ

- নকল

- পরিবারের

- ফেব্রুয়ারি

- কয়েক

- নথি পত্র

- দৃঢ়

- পাঁচ

- প্রবাহ

- অনুসরণ

- জন্য

- চার

- ঘনঘন

- থেকে

- লাভ করা

- খেলা

- সংগ্রহ করা

- ভূরাজনৈতিক

- পাওয়া

- বিশ্বব্যাপী

- Go

- সরকার

- সরকারী সংস্থা

- গ্রুপ

- গ্রুপের

- পাহারা

- ছিল

- হামাস

- আছে

- he

- অত্যন্ত

- কিভাবে

- HTTPS দ্বারা

- মানবীয়

- i

- চিহ্নিত

- সনাক্ত করা

- if

- ভাবমূর্তি

- in

- গভীর

- ঘটনা

- ঘটনার প্রতিক্রিয়া

- সুদ্ধ

- প্রারম্ভিক

- ইনস্টল

- স্থাপন

- ইনস্টল

- ইনস্টল করার

- প্রতিষ্ঠান

- বুদ্ধিমত্তা

- স্বার্থ

- আন্তর্জাতিক

- মধ্যে

- আমন্ত্রণ করা

- আমন্ত্রণ জানিয়ে

- জড়িত

- ইরানের

- ইসলামী

- ইসরাইল

- IT

- এর

- জানুয়ারী

- জর্দান

- সাংবাদিক

- জানা

- পরিচিত

- সর্বশেষ

- আইনজীবি

- বিশালাকার

- অন্তত

- বৈধ

- উচ্চতা

- মত

- LINK

- লিঙ্ক

- ll

- লগিং

- দীর্ঘ

- খুঁজছি

- অনেক

- MacOS এর

- প্রণীত

- মুখ্য

- সংখ্যাগুরু

- বিদ্বেষপরায়ণ

- ম্যালওয়্যার

- অনেক

- মার্জিন

- হতে পারে

- মানে

- সদস্য

- মাইক্রোসফট

- মধ্যম

- মধ্যপ্রাচ্যে

- সামরিক

- পুদিনা

- মাস

- অধিক

- অনেক

- my

- নামে

- অগত্যা

- প্রয়োজন

- নেটওয়ার্ক

- বেসরকারি

- সংখ্যা

- অক্টোবর

- of

- কর্মকর্তা

- কর্মকর্তারা

- প্রায়ই

- on

- নিরন্তর

- খোলা

- উদ্বোধন

- অপারেশনস

- অপারেটরদের

- or

- ক্রম

- সংগঠন

- অন্যান্য

- বাইরে

- শেষ

- সামগ্রিক

- কাগজ

- রোগী

- পক্ষিরাজ ঘোড়া

- সম্প্রদায়

- অধ্যবসায়

- ব্যক্তি

- ফিশিং

- অপ্রকৃত

- টুকরা

- মাচা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- বিন্দু

- নীতি

- রাজনৈতিক

- অঙ্গবিক্ষেপ

- শক্তির উৎস

- সভাপতি

- চমত্কার

- ব্যক্তিগত

- পেশাদারী

- পেশাদার

- প্রকাশ্য

- প্রকাশিত

- দ্রুত

- পুরোপুরি

- RE

- নাগাল

- পৌঁছেছে

- সম্প্রতি

- লাল

- এলাকা

- মুক্ত

- রিপোর্ট

- জানা

- গবেষকরা

- প্রতিক্রিয়া

- ফলে এবং

- এখানে ক্লিক করুন

- বৈপ্লবিক

- রাশিয়া-ইউক্রেন যুদ্ধ

- s

- বলেছেন

- দৃশ্যকল্প

- স্ক্রিনশট

- নিরাপত্তা

- দেখেন

- পাঠান

- আলাদা

- সেপ্টেম্বর

- সেবা

- সেট

- উচিত

- সংকেত

- গুরুত্বপূর্ণ

- অনুরূপ

- একভাবে

- থেকে

- সাইট

- সাইট

- দক্ষ

- So

- সামাজিক

- সামাজিক প্রকৌশলী

- কিছু

- কিছু

- বাস্তববুদ্ধিসম্পন্ন

- উৎস

- নির্দিষ্ট

- স্পন্সরকৃত

- স্পাইওয়্যার

- ইন্টার্নশিপ

- শুরু

- বিবৃত

- স্টিভেন

- যথাযথ

- শিক্ষার্থীরা

- গবেষণায়

- এমন

- সমর্থন

- নজরদারি

- সন্দেহজনক

- পদ্ধতি

- কার্যপদ্ধতি

- ট্যাংকের

- লক্ষ্য

- লক্ষ্যবস্তু

- লক্ষ্য করে

- লক্ষ্যমাত্রা

- উত্তেজনা

- চেয়ে

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- তারপর

- সেখানে।

- তারা

- মনে

- এই

- সেগুলো

- হুমকি

- হুমকি অভিনেতা

- হুমকি রিপোর্ট

- তিন

- দ্বারা

- সময়

- থেকে

- টপিক

- স্থানান্তরিত

- চেষ্টা

- ইউক্রেইন্

- বিরল

- বোঝা

- অজানা

- অসদৃশ

- us

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সাধারণত

- সংস্করণ

- খুব

- শিকার

- ক্ষতিগ্রস্তদের

- ভার্চুয়াল

- ভিপিএন

- প্রয়োজন

- যুদ্ধ

- webinar

- আমরা একটি

- যে

- যখন

- যাহার

- ইচ্ছা

- জানালা

- সঙ্গে

- বিশ্বব্যাপী

- এখনো

- আপনি

- আপনার

- zephyrnet