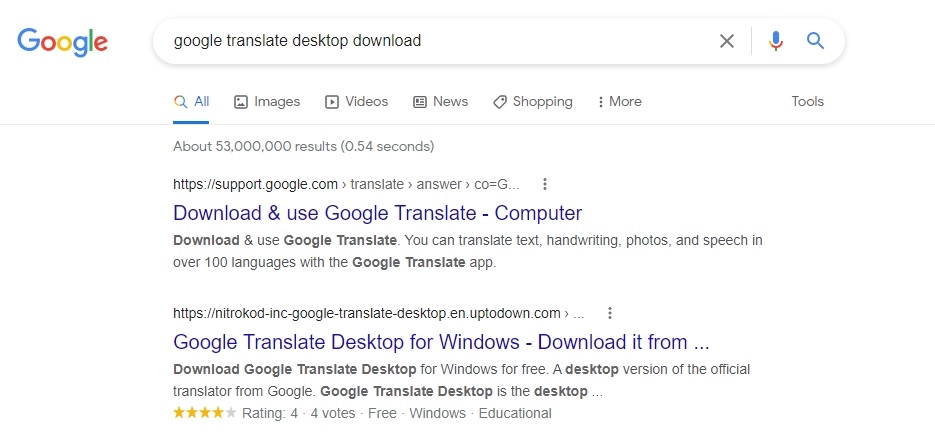

- Nitrokod বর্তমানে অনুবাদ সহ জনপ্রিয় অ্যাপগুলির জন্য Google অনুসন্ধান ফলাফলের শীর্ষে বৈশিষ্ট্যযুক্ত

- ম্যালওয়্যারটি দূষিতভাবে ব্যবহারকারীদের কম্পিউটার রিসোর্স ব্যবহার করে মোনেরো মাইন করে, একসময়ের বিস্তৃত CoinHive প্রতিধ্বনি করে

Google অ্যাপ্লিকেশনগুলির জন্য অনুসন্ধানকারী ব্যবহারকারীদের লক্ষ্য করে একটি প্রতারক ম্যালওয়্যার প্রচারাভিযান বিশ্বব্যাপী হাজার হাজার কম্পিউটারকে আমার গোপনীয়তা-কেন্দ্রিক ক্রিপ্টো মোনেরো (XMR) সংক্রামিত করেছে৷

আপনি সম্ভবত Nitrokod এর কথা শুনেননি। ইসরায়েল ভিত্তিক সাইবার ইন্টেলিজেন্স ফার্ম চেক পয়েন্ট রিসার্চ (সিপিআর) গত মাসে ম্যালওয়্যারের উপর হোঁচট খেয়েছে।

একটি ইন রবিবার রিপোর্ট, ফার্মটি বলেছে যে Nitrokod প্রাথমিকভাবে নিজেকে একটি বিনামূল্যের সফ্টওয়্যার হিসাবে মাস্ক করেছে, "Google Translate ডেস্কটপ ডাউনলোড" এর জন্য Google অনুসন্ধান ফলাফলের শীর্ষে অসাধারণ সাফল্য পেয়েছে।

ক্রিপ্টোজ্যাকিং নামেও পরিচিত, মাইনিং ম্যালওয়্যার কমপক্ষে 2017 সাল থেকে সন্দেহাতীত ব্যবহারকারীর মেশিনে অনুপ্রবেশ করতে ব্যবহার করা হয়েছে, যখন তারা ক্রিপ্টোর জনপ্রিয়তার পাশাপাশি বিশিষ্টতা অর্জন করেছিল।

CPR পূর্বে সেই বছরের নভেম্বরে সুপরিচিত ক্রিপ্টোজ্যাকিং ম্যালওয়্যার CoinHive সনাক্ত করেছিল, যেটি XMR খনন করেছিল। কয়েনহাইভ চুরি করছে বলে জানা গেছে একজন শেষ-ব্যবহারকারীর মোট CPU সম্পদের 65% তাদের অজান্তেই। শিক্ষাবিদ গণিত ম্যালওয়্যারটি তার শীর্ষে প্রতি মাসে $250,000 তৈরি করছিল, যার বেশিরভাগই এক ডজনেরও কম ব্যক্তির কাছে যাচ্ছে।

নাইট্রোকোডের জন্য, CPR বিশ্বাস করে যে এটি 2019 সালের কোনো এক সময় একটি তুর্কি-ভাষী সত্তা দ্বারা মোতায়েন করা হয়েছিল। এটি সাধারণ অ্যান্টিভাইরাস প্রোগ্রাম এবং সিস্টেম প্রতিরক্ষা থেকে সনাক্তকরণ এড়াতে তার পথ ধরে চলার সময় এটি সাতটি ধাপ জুড়ে কাজ করে।

"বৈধ অ্যাপ্লিকেশনের জন্য শীর্ষ Google অনুসন্ধান ফলাফলে পাওয়া সফ্টওয়্যার থেকে ম্যালওয়্যারটি সহজেই বাদ দেওয়া হয়," ফার্মটি তার প্রতিবেদনে লিখেছিল।

সফটপিডিয়া এবং আপটোডাউন জাল অ্যাপ্লিকেশনের দুটি প্রধান উত্স হিসাবে পাওয়া গেছে। ব্লকওয়ার্কস কীভাবে এই ধরনের হুমকি ফিল্টার করে সে সম্পর্কে আরও জানতে Google-এর কাছে পৌঁছেছে।

অ্যাপ্লিকেশন ডাউনলোড করার পরে, একজন ইনস্টলার একটি বিলম্বিত ড্রপার চালায় এবং প্রতিবার রিস্টার্টে নিজেকে ক্রমাগত আপডেট করে। পঞ্চম দিনে, বিলম্বিত ড্রপার একটি এনক্রিপ্ট করা ফাইল বের করে।

ফাইলটি তারপরে নাইট্রোকোডের চূড়ান্ত পর্যায় শুরু করে, যা 15 দিনের মধ্যে একবার টিক চিহ্ন দিলে কাজগুলি নির্ধারণ, লগগুলি সাফ করা এবং অ্যান্টিভাইরাস ফায়ারওয়ালগুলিতে ব্যতিক্রম যোগ করার বিষয়ে সেট করে।

অবশেষে, ক্রিপ্টো মাইনিং ম্যালওয়্যার "powermanager.exe" গোপনীয়ভাবে সংক্রামিত মেশিনে ফেলে দেওয়া হয় এবং ওপেন সোর্স Monero-ভিত্তিক CPU মাইনার XMRig (কয়েনহাইভ দ্বারা ব্যবহৃত একইটি) ব্যবহার করে ক্রিপ্টো তৈরি করা হয়৷

"প্রাথমিক সফ্টওয়্যার ইনস্টলেশনের পরে, আক্রমণকারীরা সপ্তাহের জন্য সংক্রমণ প্রক্রিয়াটিকে বিলম্বিত করেছিল এবং মূল ইনস্টলেশন থেকে চিহ্নগুলি মুছে ফেলেছিল," ফার্মটি তার প্রতিবেদনে লিখেছিল। "এটি অভিযানটিকে বছরের পর বছর ধরে রাডারের অধীনে সফলভাবে পরিচালনা করার অনুমতি দিয়েছে।"

কিভাবে Nitrokod দ্বারা সংক্রমিত মেশিন পরিষ্কার করতে বিস্তারিত পাওয়া যাবে সিপিআর এর হুমকি রিপোর্ট শেষ.

প্রতিদিন সন্ধ্যায় আপনার ইনবক্সে দিনের সেরা ক্রিপ্টো খবর এবং অন্তর্দৃষ্টি সরবরাহ করুন। Blockworks' বিনামূল্যে নিউজলেটার সদস্যতা এখন.

- Bitcoin

- blockchain

- ব্লকচেইন সম্মতি

- ব্লকচেইন সম্মেলন

- ব্লকওয়ার্কস

- কয়েনবেস

- coingenius

- ঐক্য

- ক্রিপ্টো সম্মেলন

- ক্রিপ্টো খনির

- cryptocurrency

- ক্রিপ্টোকারেন্সি খনি

- Cryptojacking

- বিকেন্দ্রীভূত

- Defi

- ডিজিটাল সম্পদ

- প্রশিক্ষণ

- ethereum

- Google অনুসন্ধান

- গুগল অনুবাদ

- মেশিন লার্নিং

- মাইনিং ম্যালওয়্যার

- Monero

- অ ছত্রাকযুক্ত টোকেন

- Plato

- প্লেটো এআই

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটো ব্লকচেইন

- প্লেটোডাটা

- প্লেটোগেমিং

- বহুভুজ

- ঝুঁকি প্রমাণ

- W3

- XMR

- zephyrnet