Google Autentificering 2FA-appen har vist sig stærkt i nyhedshistorier om cybersikkerhed på det seneste, hvor Google har tilføjet en funktion, så du kan sikkerhedskopiere dine 2FA-data til skyen og derefter gendanne dem på andre enheder.

For at forklare, en 2FA (to-faktor autentificering) app er et af de programmer, som du kører på din mobiltelefon eller tablet til at generere engangsloginkoder, der hjælper med at sikre dine onlinekonti med mere end blot en adgangskode.

Problemet med konventionelle adgangskoder er, at der er adskillige måder, hvor skurke kan tigge, stjæle eller låne dem.

Der er skuldersurfing, hvor en slyngel i din midte kigger over din skulder, mens du skriver det ind; der er inspireret gætværk, hvor du har brugt en sætning, som en skurk kan forudsige baseret på dine personlige interesser; der er Phishing, hvor du bliver lokket til at aflevere din adgangskode til en bedrager; og der er keylogging, hvor malware, der allerede er implanteret på din computer, holder styr på, hvad du skriver og i hemmelighed begynder at optage, hver gang du besøger et websted, der ser interessant ud.

Og fordi konventionelle adgangskoder typisk forbliver de samme fra login til login, kan skurke, der finder ud af en adgangskode i dag, ofte blot bruge det igen og igen i ro og mag, ofte i uger, måske i måneder og nogle gange endda i årevis.

Så 2FA-apps, med deres engangsloginkoder, udvider din almindelige adgangskode med en ekstra hemmelighed, normalt et sekscifret nummer, der ændres hver gang.

Din telefon som en anden faktor

De sekscifrede koder, der almindeligvis genereres af 2FA-apps, beregnes direkte på din telefon, ikke på din bærbare computer; de er baseret på en "frø" eller "startnøgle", der er gemt på din telefon; og de er beskyttet af låsekoden på din telefon, ikke af nogen adgangskoder, du rutinemæssigt indtaster på din bærbare computer.

På den måde kan skurke, der tigger, låner eller stjæler dit almindelige kodeord, ikke bare hoppe direkte ind på din konto.

Disse angribere har også brug for adgang til din telefon, og de skal kunne låse din telefon op for at køre appen og få engangskoden. (Koderne er normalt baseret på dato og klokkeslæt til nærmeste halve minut, så de skifter hvert 30. sekund.)

Endnu bedre, moderne telefoner inkluderer manipulationssikrede sikre lagerchips (Apple kalder deres Sikker enklave; Googles er kendt som Titan), der holder på deres hemmeligheder, selvom det lykkes dig at løsne chippen og forsøge at grave data ud af den offline via elektriske miniatureprober eller ved kemisk ætsning kombineret med elektronmikroskopi.

Selvfølgelig bringer denne "løsning" et eget problem med sig, nemlig: hvordan sikkerhedskopierer du de altafgørende 2FA-frø, hvis du mister din telefon eller køber en ny og vil skifte til den?

Den farlige måde at sikkerhedskopiere frø på

De fleste onlinetjenester kræver, at du opsætter en 2FA-kodesekvens for en ny konto ved at indtaste en 20-byte streng af tilfældige data, hvilket betyder møjsommeligt at indtaste enten 40 hexadecimale (base-16) tegn, en for hver halv-byte, eller ved omhyggeligt at indtaste 32 tegn i base-32-kodning, som bruger tegnene A til Z og de seks cifre 234567 (nul og en er ubrugte, fordi de ligner O-for-Oscar og I-for-India).

Bortset fra at du normalt får chancen for at undgå besværet med manuelt at trykke på din starthemmelighed ved i stedet at scanne en særlig slags URL via en QR-kode.

Disse specielle 2FA-URL'er har kontonavnet og startseedet indkodet i dem, sådan her (vi begrænsede seedet her til 10 bytes eller 16 base-32 tegn for at holde URL'en kort):

Du kan sikkert gætte, hvor det går hen.

Når du tænder dit mobiltelefonkamera for at scanne 2FA-koder af denne slags ind, er det fristende at tage et billede af koderne først, for at bruge som backup...

…men vi opfordrer dig indtrængende til ikke at gøre det, fordi enhver, der får fat i de billeder senere (f.eks. fra din cloud-konto, eller fordi du sender dem ved en fejl), vil kende dit hemmelige frø og vil trivielt være i stand til at generere de rigtige sekvens af sekscifrede koder.

Hvordan du derfor sikkerhedskopierer dine 2FA-data pålideligt uden at beholde kopier i almindelig tekst af de irriterende multi-byte hemmeligheder?

Google Authenticator på sagen

Nå, Google Authenticator besluttede for nylig, hvis forsinket, at begynde at tilbyde en 2FA "kontosynkronisering"-tjeneste, så du kan sikkerhedskopiere dine 2FA-kodesekvenser op i skyen og senere gendanne dem til en ny enhed, for eksempel hvis du mister eller erstatter din telefon.

Som ét medie beskrevet det, "Google Authenticator tilføjer en kritisk længe ventet funktion efter 13 år."

Men hvor sikkert foregår denne kontosynkroniseringsdataoverførsel?

Er dine hemmelige frødata krypteret under overførsel til Googles sky?

Som du kan forestille dig, er cloud-upload-delen af overførsel af dine 2FA-hemmeligheder faktisk krypteret, fordi Google, som enhver sikkerhedsbevidst virksomhed derude, har brugt HTTPS-og-kun-HTTPS til al sin webbaserede trafik i flere år nu .

Men kan dine 2FA-konti krypteres med en adgangssætning, der er unik for dig før de overhovedet forlader din enhed?

På den måde kan de ikke opsnappes (enten lovligt eller ej), stævnes, lækkes eller stjæles, mens de er i skylageret.

En anden måde at sige "i skyen" er jo simpelthen "gemt på en andens computer".

Gæt hvad?

Vores indie-coder og cybersikkerhed-krangel venner kl @mysk_co, som vi har skrevet om flere gange før på Naked Security, besluttede at finde ud af det.

Hvad rapporterede de lyder ikke særlig opmuntrende.

Google har netop opdateret sin 2FA Authenticator-app og tilføjet en tiltrængt funktion: evnen til at synkronisere hemmeligheder på tværs af enheder.

TL;DR: Tænd det ikke.

Den nye opdatering giver brugerne mulighed for at logge ind med deres Google-konto og synkronisere 2FA-hemmeligheder på tværs af deres iOS- og Android-enheder.… pic.twitter.com/a8hhelupZR

— Mysk 🇨🇦🇩🇪 (@mysk_co) April 26, 2023

Som du kan se ovenfor, hævdede @mysk_co følgende:

- Dine 2FA-kontooplysninger, inklusive frø, var ukrypteret inde i deres HTTPS-netværkspakker. Med andre ord, når først krypteringen på transportniveau er fjernet, efter at uploaden ankommer, er dine frø tilgængelige for Google og dermed implicit for alle med en ransagningskendelse for dine data.

- Der er ingen adgangssætningsmulighed til at kryptere din upload, før den forlader din enhed. Som @mysc_co-teamet påpeger, er denne funktion tilgængelig ved synkronisering af oplysninger fra Google Chrome, så det virker mærkeligt, at 2FA-synkroniseringsprocessen ikke tilbyder en lignende brugeroplevelse.

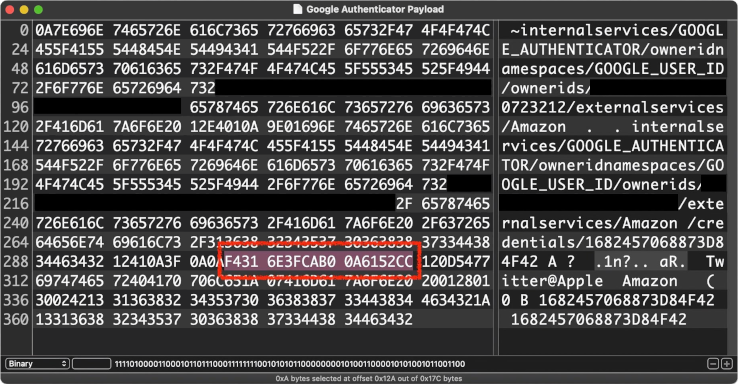

Her er den sammensatte URL, som de genererede for at oprette en ny 2FA-konto i Google Authenticator-appen:

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

Og her er et pakkegreb af den netværkstrafik, som Google Authenticator synkroniserede med skyen, med TLS-kryptering (Transport Level Security) fjernet:

Bemærk, at de fremhævede hexadecimale tegn matcher de rå 10 bytes data, der svarer til base-32 "hemmeligheden" i URL'en ovenfor:

$ luax Lua 5.4.5 Copyright (C) 1994-2023 Lua.org, PUC-Rio __ ___( o)> <_. ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ Tilføjet Ducks favoritmoduler i package.preload{} > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FC00A

Hvad skal jeg gøre?

Vi er enige i @mysk_cos forslag, som er, "Vi anbefaler at bruge appen uden den nye synkroniseringsfunktion for nu."

Vi er ret sikre på, at Google snart vil tilføje en adgangssætningsfunktion til 2FA-synkroniseringsfunktionen, da denne funktion eksisterer allerede i Chrome-browseren, som forklaret på Chromes egne hjælpesider:

Hold dine oplysninger private

Med en adgangssætning kan du bruge Googles sky til at gemme og synkronisere dine Chrome-data uden at lade Google læse dem. […] Adgangssætninger er valgfrie. Dine synkroniserede data er altid beskyttet af kryptering, når de er i transit.

Hvis du allerede har synkroniseret dine frø, gå ikke i panik (de blev ikke delt med Google på en måde, der gør det nemt for andre at snuse dem ud), men du bliver nødt til at nulstille 2FA-sekvenserne for alle konti, du nu beslutter, at du sandsynligvis skulle have holdt for dig selv .

Når alt kommer til alt, kan du have 2FA sat op til onlinetjenester såsom bankkonti, hvor vilkårene og betingelserne kræver, at du holder alle loginoplysninger for dig selv, inklusive adgangskoder og frø, og aldrig deler dem med nogen, heller ikke Google.

Hvis du alligevel har for vane at tage billeder af QR-koderne til dine 2FA-frø, uden at tænke for meget over det, anbefaler vi, at du ikke gør det.

Som vi gerne vil sige om Naked Security: Hvis du er i tvivl / Giv det ikke ud.

Data, som du holder for dig selv, kan ikke lække, blive stjålet eller stævnet eller delt videre med tredjeparter af nogen art, hvad enten det er bevidst eller ved en fejltagelse.

Opdater. Google har svarede på Twitter til @mysk_cos rapport ved at indrømme, at det med vilje frigav 2FA-kontosynkroniseringsfunktionen uden såkaldt end-to-end-kryptering (E2EE), men hævdede, at virksomheden har "planlægger at tilbyde E2EE til Google Authenticator senere." Selskabet oplyste også, at "muligheden for at bruge appen offline vil forblive et alternativ for dem, der foretrækker at styre deres backupstrategi selv”. [2023-04-26T18:37Z]

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoAiStream. Web3 Data Intelligence. Viden forstærket. Adgang her.

- Udmøntning af fremtiden med Adryenn Ashley. Adgang her.

- Kilde: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- evne

- I stand

- Om

- om det

- over

- absolutte

- adgang

- Konto

- Konti

- tværs

- tilføje

- tilføjet

- tilføje

- Yderligere

- Tilføjer

- Efter

- mod

- Alle

- tillader

- allerede

- også

- alternativ

- altid

- an

- ,

- android

- En anden

- enhver

- nogen

- app

- Apple

- apps

- ER

- Ankommer

- AS

- At

- forfatter

- auto

- til rådighed

- undgå

- tilbage

- background-billede

- backup

- Bank

- bankkonti

- bund

- baseret

- BE

- fordi

- før

- grænse

- låne

- Bund

- Bringer

- browser

- men

- købe

- by

- beregnet

- Opkald

- værelse

- CAN

- omhyggeligt

- tilfælde

- center

- chance

- lave om

- Ændringer

- tegn

- kemikalie

- chip

- Chips

- Chrome

- Chrome-browser

- hævdede

- Cloud

- Cloud Storage

- kode

- farve

- kombineret

- almindeligt

- selskab

- computer

- betingelser

- konventionelle

- ophavsret

- Kursus

- dæksel

- Legitimationsoplysninger

- kritisk

- Cybersecurity

- Dangerous

- data

- Dato

- beslutte

- besluttede

- detaljer

- enhed

- Enheder

- DIG

- cifre

- Skærm

- do

- gør

- Er ikke

- Don

- Dont

- ned

- let

- enten

- Ellers

- tilskynde

- krypteret

- kryptering

- ende til ende

- indtastning

- Endog

- Hver

- eksempel

- erfaring

- Forklar

- forklarede

- Feature

- featured

- Figur

- Finde

- Brand

- Fornavn

- efter

- Til

- Videresend

- venner

- fra

- generere

- genereret

- få

- Giv

- given

- gå

- Google Chrome

- Googles

- grab

- Have

- højde

- hjælpe

- link.

- Fremhævet

- hold

- hover

- Hvordan

- HTTPS

- if

- billede

- in

- I andre

- omfatter

- Herunder

- info

- oplysninger

- i stedet

- med vilje

- interessant

- interesser

- ind

- iOS

- IT

- ITS

- hoppe

- lige

- Holde

- holde

- Kend

- kendt

- laptop

- senere

- lække

- Forlade

- lad

- udlejning

- Niveau

- ligesom

- Limited

- Line (linje)

- Logge på

- længe ventet

- Se

- ligner

- UDSEENDE

- taber

- maerker

- malware

- administrere

- manuelt

- Margin

- Match

- max-bredde

- Kan..

- midler

- Medier

- Mikroskopi

- fejltagelse

- Mobil

- mobiltelefon

- Moderne

- Moduler

- måned

- mere

- meget

- meget tiltrængt

- Naked Security

- navn

- nemlig

- Behov

- netværk

- netværkstrafik

- Ny

- nyheder

- ingen

- normal

- nu

- nummer

- talrige

- of

- off

- tilbyde

- tilbyde

- offline

- tit

- on

- engang

- ONE

- online

- Option

- or

- Andet

- ud

- i løbet af

- egen

- pakke

- pakker

- Panic

- del

- parter

- Adgangskode

- Nulstilling/ændring af adgangskoder

- paul

- kigger

- måske

- personale

- telefon

- telefoner

- pics

- Billeder

- Place

- plato

- Platon Data Intelligence

- PlatoData

- Punkt

- position

- Indlæg

- forudsige

- foretrække

- smuk

- sandsynligvis

- Problem

- behandle

- Programmer

- beskyttet

- QR code

- qr-koder

- tilfældig

- Raw

- Læs

- for nylig

- anbefaler

- optagelse

- fast

- frigivet

- forblive

- erstatte

- indberette

- kræver

- forskere

- genoprette

- rutinemæssigt

- Kør

- s

- sikkert

- samme

- siger

- scanne

- scanning

- Søg

- Anden

- sekunder

- Secret

- sikker

- sikkerhed

- se

- frø

- frø

- synes

- Sequence

- tjeneste

- Tjenester

- sæt

- flere

- Del

- delt

- Kort

- bør

- underskrive

- lignende

- ganske enkelt

- SIX

- Snap

- Snoop

- So

- solid

- Nogen

- Lyd

- særligt

- starte

- begynde at tilbyde

- Starter

- starter

- erklærede

- forblive

- stjålet

- opbevaring

- butik

- opbevaret

- Historier

- lige

- Strategi

- String

- kraftigt

- sådan

- SVG

- Kontakt

- Tablet

- Tag

- forfalskes

- hold

- vilkår

- vilkår og betingelser

- end

- at

- Linjen

- deres

- Them

- derefter

- Der.

- derfor

- de

- Tænker

- Tredje

- tredje partier

- denne

- dem

- tid

- gange

- til

- i dag

- også

- top

- spor

- Trafik

- overførsel

- Overførsel

- transit

- overgang

- gennemsigtig

- transportere

- sand

- TUR

- typen

- typisk

- entydigt

- låse

- ubrugt

- Opdatering

- opdateret

- URL

- brug

- anvendte

- Bruger

- Brugererfaring

- brugere

- ved brug af

- sædvanligvis

- via

- Besøg

- ønsker

- Arrestordre

- Vej..

- måder

- we

- web-baseret

- Hjemmeside

- uger

- var

- Hvad

- hvornår

- når

- hvorvidt

- som

- mens

- WHO

- bredde

- vilje

- med

- uden

- ord

- skriftlig

- år

- endnu

- Du

- Din

- dig selv

- zephyrnet

- nul