SLETTEDE DATA, DER BARE IKKE VIL VÆK

Mobiltelefonen bugs at Google holdt stille, for en sikkerheds skyld. Det mystiske tilfælde af ATM-videouploads. Hvornår redigerede data fjedre tilbage til livet.

Ingen lydafspiller nedenfor? Hør efter direkte på Soundcloud.

Med Paul Ducklin og Chester Wisniewski. Intro og outro musik af Edith Mudge.

Du kan lytte til os på Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher og overalt, hvor gode podcasts findes. Eller bare drop URL til vores RSS-feed til din yndlings podcatcher.

LÆS TRANSCRIPTET

[MUSIK MODEM]

AND. Hej allesammen.

Velkommen tilbage til Naked Security Podcast.

Doug er stadig væk i denne uge, så det er mig, Duck, og min gode ven Chester Wisniewski igen.

Hej, Chet.

CHET. Hej, And!

AND. Du sagde, du ville være tilbage, og du er tilbage!

Intet uheldigt, eller ingen større malware-katastrofe, har ført dig afsted ved passet.

Så lad os starte med det samme med denne uges åbningshistorie, som er interessant og på en måde kompleks at forklare...

…fordi djævelen er i detaljerne, og detaljerne er svære at finde.

Og jeg vil lige læse titlen fra Naked Security op: Farlige Android Phone 0-dages bugs afsløret – patch eller omgå dem nu.

Dette har at gøre med en ting, der kaldes "basebandet".

Farlige Android-telefon 0-dages fejl afsløret – patch eller løsne dem nu!

CHET. Nå, disse basebånd-chips i din mobiltelefon kører faktisk deres eget lille operativsystem...

…til dit 5G-modem, for at det kan tale med mobiltårnene, måske GPS-modtageren, for at modtage dine placeringsoplysninger.

AND. Min forståelse er, at basebånd ikke engang inkluderer Wi-Fi og Bluetooth.

Disse håndteres af forskellige dele af System-on-Chip [SoC], fordi der er meget strengere regler om radiotransmissioner og telefontilgængelighed og ting til mobilnetværket, end der er for ting som Wi-Fi og Bluetooth.

CHET. Ja, reguleringen af dette er ret stram, sandsynligvis af sikkerhedsmæssige årsager, ikke?

GSM er en specifikation fra European Telecommunications Standards Institute, og jeg går ud fra, at de meget strengt tester disse for at være på den præcis rigtige frekvens, ved den præcise rigtige mængde strøm, og at de ikke er designet på en sådan måde, hvor det kunne forbinde og afbryde netværket, eller forstyrre muligheden for at foretage nødopkald, eller alle den slags ting.

Så det er ikke som en råvarechip, som 20 forskellige virksomheder i Kina pumper 30-cent-versioner ud af.

Der er kun (så vidt jeg ved) to producenter, der laver disse: Samsung og Qualcomm.

Så det er meget svært at lave dem.

Jeg mener, Intel forsøgte at komme ind i modembaseband-branchen for et par år tilbage, brugte milliarder af dollars og endte så med at forlade det, fordi de ikke kunne gøre det.

AND. Så, basebåndet, lad os kalde det en chip, selvom det er en del af en større chip, som jeg i artiklen beskrev som en System-on-Chip... du kan på en måde tænke på det som et "integreret integreret kredsløb".

Det er som et meget, meget lille bundkort, i en chippakke.

Og så er der denne del af det, som er, hvis du vil, en chip-i-en-chip.

Tanken er, at den skal fungere uafhængigt af f.eks. Android eller iOS, hvis du har en iPhone.

Det betyder, at hvis du har en fejl i din baseband-firmware, som er tilgængelig fra internettet, kan en skurk muligvis forstyrre mobilnetværkets kommunikationsdel af din telefon, selvom de ikke kan komme længere og faktisk overtager Android eller dine apps.

Og jeg forestiller mig, at hvis de er blandt din netværksvirksomhed, så betyder det, at de sandsynligvis kan snoge på dine data, snoge dine opkald, rode med dine opkald, måske blokere dine opkald, måske læse alle dine SMS'er.

Så, at have en fejl i baseband-modemdelen af din chip...

… det er ikke kun uafhængigt af eventuelle fejl i Android, det passer ikke engang nødvendigvis sammen med den telefonmodel, du har købt, gør det?

For det kan afhænge af, hvilken chipversion, der lige tilfældigvis blev installeret i den enhed, eller hvilket marked den blev solgt til, eller hvilken fabrik den blev fremstillet på.

CHET. Ja absolut.

Jeg mener, der har helt sikkert været mange telefoner i fortiden, hvor du, afhængigt af alle de faktorer, du lige nævnte, ville få de samme nøjagtige enheder med forskellige modemer i dem.

Måske i USA ... de bruger en anden frekvens til 5G, end vi bruger her i Canada, så det kunne have gjort det lettere for dig at få et mærke chip frem for et andet chipmærke.

Men når du køber det i butikken, er det stadig bare en "Pixel 7", eller en "Samsung S21", eller hvad det nu hedder på dåsen.

Du ved ikke rigtig, hvad der er derinde.

Der er ingen måde for dig på forhånd at gå, "Åh, jeg køber kun en telefon, der har en Qualcomm Snapdragon-version af modemchippen."

Jeg mener, det er ikke noget, du rigtig kan gøre...

AND. Google ledte efter fejl i denne "baseband"-del af enheder.

Formentlig valgte de Samsung Exynos-modemchip-komponenten, fordi det tilfældigvis er den, de bruger i deres nyeste og bedste Pixel-telefoner ... i Pixel 6 og Pixel 7.

Men det dækker også en hel masse andre enheder: fra Samsung, Vivo og endda nogle biler.

Og det ser ud til, at de faldt over 18 sårbarheder.

Men fire af dem, besluttede de, var så alvorlige, at selvom der nu er gået 90 dage, siden de fandt dem og afslørede dem, og derfor er de i en position, hvor de normalt ville "falde en 0-dag", hvis der var Da der ikke er en patch tilgængelig, besluttede de at undertrykke det.

De tilsidesatte faktisk deres egen drop-en-0-dages politik.

CHET. Og bare mirakuløst påvirker det en af deres enheder.

Sikke et tilfælde, Duck...

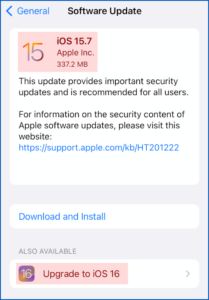

AND. Min forståelse er Pixel 6-serien, og Pixel 7-serien har denne buggy-firmware.

Og selvom Google stolt sagde: "Åh, vi har fundet programrettelser til de berørte Pixel-enheder"...

…på det tidspunkt, hvor de annoncerede dette, da de 90 dage var gået, selvom de *havde* patches til Pixel 6es, havde de faktisk ikke gjort dem *tilgængelige* endnu, vel?

Så selvom det normalt er den 6. marts (eller den 5.), når deres månedlige opdateringer kommer ud, lykkedes det på en eller anden måde ikke at få opdateringer til Pixel 6-serien før, hvad var det, den 20.?

CHET. Nå, jeg har en Pixel 5, Duck, som ikke er påvirket, og alligevel fik jeg heller ikke mine opdateringer før den 20.

Så det ser ud til at have tygget værkerne i Mountain View, til det punkt, hvor alt – selvom det var rettet – bare sad parkeret på hylden.

AND. I dette tilfælde ser det ud til at være det, de kaldte "internet-til-basebånd fjernudførelse af kode".

Med andre ord, en person, der har internetadgang, kunne på en eller anden måde undvige din telefon, og uden faktisk at kompromittere Android-delen eller narre dig til at downloade en useriøs app, kunne de implantere en form for malware på din telefon, og du ville næsten have ingen måde at vide det.

Så hvad skal man gøre, Chester?

CHET. Nå, selvfølgelig er svaret: Patch!

Selvfølgelig er der meget lidt ud over det, men der kan være nogle indstillinger på din enhed.

Det ser ud til, at den mest bekymrende af de 18 fejl, der blev opdaget, påvirker det, der kaldes Voice over LTE eller Voice over Wi-Fi.

Hvis du tænker på, hvordan din telefon kommunikerer, brugte den typisk (i gamle dage) en helt anden måde at sende din stemme på, komprimeret på tværs af det trådløse netværk til et telefonopkald, end den gjorde til for eksempel at sende dig en sms eller giver dig adgang til data.

Og fejlen ser ud til at være i den mere moderne måde at gøre tingene på, som bare er at behandle alting som data.

Du får dine taletelefonopkald til at pakkes i IP-pakker – Voice over IP, om du vil, ved at bruge *data*-delen af netværket og ikke den udpegede stemmedel af netværket.

Så hvis din telefon har en indstilling, der siger "Slå Wi-Fi-opkald til" eller "Brug VoLTE" (som er Voice over LTE), kan du muligvis slå disse ting fra, hvis du endnu ikke har modtaget en patch fra din producent.

AND. Det er en tricky en, men absolut et spørgsmål om "se dette rum".

Så lad os gå videre til næste historie, Chester.

[GRNER] Det involverer dit yndlingsemne, som selvfølgelig er kryptovaluta.

Det involverer en virksomhed, der laver Bitcoin-hæveautomater, der styres af en server, der giver kunderne mulighed for at køre et helt netværk af pengeautomater fra én ting, kaldet en CAS (Core ATM-server).

Og de havde en fejl, der bare minder mig om de gamle fejl, som vi plejede at tale om helt tilbage i Chet Chat-dagene, hvor du har et upload-plugin, der lader dig uploade videoer eller billeder...

… men bekræfter så ikke, at det uploadede virkelig var et billede, *og* efterlader det et sted, hvor angriberen kan narre systemet til at udføre det.

Hvem vidste, Chester, at cryptocurrency-hæveautomater havde brug for videoupload-funktioner?

Bitcoin ATM-kunder hacket ved videoupload, der faktisk var en app

CHET. Jeg tænkte mere i retning af, "Hvem ved deres rette sind tror, du vil have et Java runtime-miljø på en pengeautomat?"

Så jeg har et spørgsmål, Duck.

Jeg prøver at forestille mig det i mit hoved...

Jeg var på Black Hat, gosh, det skulle være ti år eller mere siden, og Barnaby Jack fik en pengeautomat, og $20-sedler begyndte at flyve ud af pengekassetten.

Og jeg prøver at forestille mig, hvad der sker, når jeg bagdør en Bitcoin-hæveautomat.

Hvad kommer ud?

Kan vi jackpot en af disse på DEF CON i år?

Og hvad ville jeg se?

AND. Jeg tror, hvad du måske ser, er Bitcoin-transaktioner, som den juridiske ejer af Bitcoins, eller hvilken kryptovaluta det er, ikke godkendte.

Og tilsyneladende private nøgler, som folk har uploadet.

For selvfølgelig, hvis du ønsker et "hot wallet"-scenarie, hvor dine kryptomønter rent faktisk kan handles i farten, med et øjebliks varsel, af en anden på dine vegne i deres decentraliserede finansnetværk...

…så skal du enten give dem din kryptovaluta (overføre den til deres pung, så den er deres), og bare håbe, at de vil give den tilbage.

Eller du skal give dem din private nøgle, så de kan handle på dine vegne efter behov.

CHET. Enhver transaktion, der, for at den kan fungere, kræver, at jeg afleverer en privat nøgle, betyder, at den private nøgle ikke længere er privat, og det skal bare stoppe lige der!

AND. Ja, det er en ret mærkelig ting.

Som du siger, når det kommer til private nøgler, ligger ledetråden i navnet, ikke?

CHET. Vi har bestemt ikke tid nok til at gennemgå alle årsagerne til, at kryptovaluta er en dårlig idé, men hvis du skulle have brug for en anden, tilføjer vi denne til listen.

AND. Ja, og vi har nogle råd.

Jeg vil ikke gennemgå de tips, vi har, men vi har et "Hvad skal jeg gøre?” afsnit, som sædvanligt, i artiklen om Nøgen Sikkerhed.

Vi har nogle tips til folk, der bruger netop denne virksomheds produkter, men også generelle råd til programmører, der føler, de har brug for at bygge en form for online-tjeneste, der giver mulighed for uploads.

Der er lektier, som vi burde have lært for 20 år siden, som vi ikke havde lært for ti år siden, og tilsyneladende har nogle af os stadig ikke lært i 2023...

…om den forsigtighed, du har brug for, når du lader upålidelige personer give dig indhold, som du senere på magisk vis forvandler til noget, du stoler på.

Så når vi taler om at stole på applikationer på din enhed, Chester, så lad os gå videre til ugens sidste emne, som viser sig at være en dobbelthistorie.

Jeg var nødt til at skrive to adskille artikler på to på hinanden følgende dage på Naked Security!

Der var en fejl fundet af nogle meget begejstrede forskere, som kaldte den "aCropalypse", fordi bugs fortjener imponerende navne, når de er spændende.

Og de fandt denne fejl i appen på Google Pixel Phones, der lader dig tage et skærmbillede eller et billede, du har taget, og beskære det eller slette stykker af det.

Problemet er, at den beskårne fil ville blive sendt *sammen med de data, der var i den efterfølgende ende af den originale fil, ikke fjernet fra den*.

Google Pixel-telefoner havde en alvorlig datalækagefejl – her er hvad du skal gøre!

Så de nye data blev skrevet over den gamle fil, men så blev den gamle fil ikke skåret af ved det nye slutpunkt.

Da det blev tydeligt, hvordan denne fejl skete, tænkte folk: "Hey, lad os se, om der er andre steder, hvor programmører har begået en lignende fejl."

Og se og se, i det mindste Windows 11 Klippeværktøj viser sig at have nøjagtig den samme fejl...

…men af en helt anden grund, fordi den på Pixel Phones, tror jeg, er skrevet i Java, og den på Windows, antager jeg, er skrevet i C++.

Hvis du Save filen i stedet for Save As til en ny fil, skriver den over den gamle fil, men slipper ikke af med de data, der er tilovers.

Hvad med det, Chester?

Windows 11 også sårbar over for "aCropalypse" billeddatalækage

CHET. [IRONISK] Nå, som du ved, kan vi altid godt lide at have løsninger.

Jeg gætter på, at løsningen kun er beskæring op til de første 49% af et billede.

AND. Åh, mener du afgrøde fra toppen?

CHET. Ja.

AND. Okay... så får du bunden af det gamle billede øverst i det nye billede, og du får bunden af det gamle billede?

CHET. Men hvis du redigerer en signatur i bunden af dokumentet, skal du sørge for at vende den på hovedet først.

AND. [GRNER] Nå, der er nogle andre løsninger, er der ikke?

Det vil sige, hvis du bruger en app, der har en Save As mulighed, hvor du opretter en ny fil, er der åbenbart ikke noget indhold, der kan blive overskrevet, som kan blive efterladt.

CHET. Ja.

Endnu en gang formoder jeg, at disse fejl vil blive rettet, og de fleste mennesker skal bare sørge for, at de bliver på toppen af Patch Tuesday eller Google Patch Day, som vi diskuterede tidligere... uanset hvilken dag det ender med at være, fordi du ved aldrig helt.

AND. Det virkelige problem ser virkelig ud til at være (og jeg har lagt nogle hex-dumps i Naked Security-artiklen), at måden PNG-filer fungerer på, er, at de næsten indeholder en masse opkoder eller interne små blokke.

Og der er blokke, der siger: IDAT… så det er data, der er i filen.

Og så er der til sidst en, der siger IEND, hvilket betyder, "Dette er slutningen af billedet."

Så problemet er, hvis du beskærer en fil, og den efterlader 99% af de gamle data derinde, når du går og ser den med noget som File Explorer eller et hvilket som helst billedvisningsprogram, *du vil se den beskårne fil*, fordi PNG-biblioteket, der indlæser dataene tilbage, når det først IEND tag og gå, "OK, jeg kan stoppe nu."

Og det er nok derfor, at fejlen aldrig blev fundet.

CHET. Normalt, når du laver sammenligningstjek programmatisk, arbejder du ofte med hashes, hvilket ville være anderledes, ikke?

Så du var specifikt nødt til at se på *størrelsen*, ikke engang at hashen ændrede sig, ikke?

AND. Hvis du er en programmør, i virkeligheden, denne slags fejl, hvor du overskriver en fil på plads på disken, men glemmer eller forsømmer at åbne filen i den tilstand, hvor den vil blive hugget af, hvor de nye data slutter…

… dette er en fejl, der faktisk kan påvirke en frygtelig masse programmer derude.

Og ethvert dataformat, der har et "dette er slutningen af billedmærket" inde i filen kan nemt være sårbart over for dette.

CHET. Jeg formoder, at der kan være mange samtaler i august i Las Vegas, der diskuterer dette i andre applikationer.

AND. Så det afhænger helt af, hvordan filen blev åbnet.

Hvis du er programmør, skal du gå og undersøge den åbne tilstand O_TRUNC, hvilket betyder, at når du åbner en fil til skrivning, og den allerede eksisterer, vil du afkorte filen, ikke overskrive på plads.

Nogle gange har du lyst til at gøre det... hvis du f.eks. patcher en EXE-filheader for at tilføje den korrekte kontrolsum, så ønsker du naturligvis ikke at afkorte filen på det tidspunkt.

Men i dette tilfælde, især hvor du beskærer et billede *specifikt for at slippe af med de risikable dele* [griner], vil du bestemt ikke have noget tilovers, som ikke skal være der.

CHET. Ja, det er alle gode pointer, Duck, og jeg tror, at bundlinjen er, for nu...

...vi ved, at du skal lappe Windows 11, og du skal lappe din Android-enhed, i det mindste hvis den bruger Googles billedredigeringsprogram, som nok stort set kun er Pixel-telefonerne.

Men vi kommer nok til at se mere af den slags, ikke?

Så hold dig på toppen af *alle* dine patches!

Jeg mener, du skal ikke vente på Naked Security-podcasten og sige: "Åh, jeg er nødt til at anvende Android-rettelsen, fordi Duck sagde det."

Vi skal vænne os til bare at forbruge disse, når de kommer ud, for det er ikke de eneste programmer, der laver disse fejl; dette er ikke den eneste Firefox-fejl, der vil resultere i en hukommelseslækage; disse ting sker hele tiden.

Og det er generelt vigtigt at holde sig opdateret, ikke kun når du hører om en eller anden kritisk fejl.

AND. Det er lidt ligesom "ransomware-problemet", er det ikke?

Hvilket virkelig er det "generelle aktive modstander/malware-problem".

At fokusere på en lille del af det, kun ransomware, er ikke nok.

Du har brug for forsvar i bredden såvel som forsvar i dybden.

Og når det kommer til patching, som du siger, hvis du altid har brug for en nyhedsværdig undskyldning eller en fejl med et fancy navn for at få dig over stregen, så er du en del af problemet, ikke en del af løsningen. siger du ikke?

CHET. Ja, præcis!

Måske hvis dette koncept er hvad der skal til, så skulle vi bare have en Bug med et imponerende navn generatorværktøj, som vi kunne lægge op på Sophos-webstedet et eller andet sted, og hver gang nogen finder en fejl, kunne de give den et navn...

…hvis det er det, der skal til for at motivere folk til at få dette gjort.

AND. Ah, du mener... selvom det ikke er en særlig farlig fejl, og den har en CVSS-score på -12, så giv den bare nogle fantastiske navne!

Og der har været nogle gode tidligere, ikke?

Vi havde dødvande, heartbleed-bug... Orfeus' Lyre, hvis du husker den.

Den fejl havde ikke kun en hjemmeside og et logo, den havde en temamelodi!

Hvad med det?

CHET. Jeg føler, at vi går ind på en MySpace-side eller noget.

AND. Når du opretter temamelodien, og derefter beskærer den til de pæne 7-sekunders stik, skal du selvfølgelig passe på, at du ikke har efterladt nogle uønskede lyddata i filen på grund af aCropalypse-fejlen. [griner]

Excellent.

Tusind tak, Chester, fordi du udfyldte for Doug, mens han er væk, og for at dele din indsigt med os.

Som altid er det kun for os at sige...

CHET. Indtil næste gang, vær sikker!

[MUSIK MODEM]

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://nakedsecurity.sophos.com/2023/03/23/s3-ep127-when-you-chop-someone-out-of-a-photo-but-there-they-are-anyway/

- :er

- $OP

- 11

- 20 år

- 5G

- 7

- a

- evne

- I stand

- Om

- absolut

- adgang

- tværs

- Lov

- aktiv

- faktisk

- rådgivning

- påvirke

- forude

- Alle

- tillade

- tillader

- allerede

- Skønt

- altid

- forbløffende

- blandt

- beløb

- ,

- android

- annoncerede

- En anden

- besvare

- overalt

- app

- Apple

- applikationer

- Indløs

- Godkend

- apps

- ER

- omkring

- artikel

- AS

- At

- Pengeautomat

- pengeautomater

- angribe

- lyd

- AUGUST

- forfatter

- tilgængelighed

- til rådighed

- tilbage

- bagdør

- Bad

- BE

- fordi

- bag

- være

- Tro

- jf. nedenstående

- større

- milliarder

- Sedler

- Bit

- Bitcoin

- Bitcoin ATM

- Bitcoin pengeautomater

- bitcoin transaktioner

- Bitcoins

- Sort

- Sort hat

- Bloker

- Blocks

- Bluetooth

- Bund

- købte

- brand

- bredde

- Bug

- bugs

- bygge

- virksomhed

- købe

- Købe

- by

- C + +

- ringe

- kaldet

- Opkald

- CAN

- Canada

- forsigtig

- biler

- tilfælde

- Kontanter

- sikkert

- Kontrol

- chester wisniewski

- Kina

- chip

- Chips

- kode

- sammentræf

- Kom

- kommer

- råvare

- kommunikere

- Kommunikation

- Virksomheder

- selskab

- Selskabs

- sammenligning

- fuldstændig

- komplekse

- komponent

- at gå på kompromis

- Konceptet

- Tilslut

- træk

- indeholder

- indhold

- Core

- kunne

- Kursus

- Dækker

- skabe

- kritisk

- afgrøde

- cryptocurrency

- Kunder

- Dangerous

- data

- datalækage

- Dato

- dag

- Dage

- decentral

- Decentraliseret finansiering

- besluttede

- forsvar

- definitivt

- Afhængigt

- dybde

- beskrevet

- fortjener

- udpeget

- konstrueret

- detaljer

- enhed

- Enheder

- DID

- forskellige

- opdaget

- drøftet

- diskuterer

- dokumentet

- Er ikke

- gør

- dollars

- Dont

- fordoble

- ned

- Drop

- døbt

- nemt

- editor

- enten

- nødsituation

- ender

- nok

- Miljø

- væsentlige

- europæisk

- Endog

- til sidst

- at alt

- præcist nok

- eksempel

- spændende

- udførelse

- eksisterer

- opdagelsesrejsende

- lettes

- faktorer

- fabrik

- Funktionalitet

- få

- regnede

- File (Felt)

- Filer

- endelige

- finansiere

- Finde

- fund

- Firefox

- Fornavn

- Fix

- fast

- flyvende

- Til

- format

- fundet

- Frekvens

- ven

- fra

- funktionel

- yderligere

- Generelt

- generator

- få

- få

- Giv

- Go

- gå

- godt

- Googles

- gps

- stor

- størst

- hacket

- skete

- Happening

- sker

- Hård Ost

- hash

- hat

- Have

- have

- headed

- høre

- link.

- HEX

- Hole

- håber

- Hvordan

- Men

- HTTPS

- i

- SYG

- idé

- billede

- KIMOs Succeshistorier

- Påvirkninger

- vigtigt

- imponerende

- in

- I andre

- omfatter

- uafhængig

- uafhængigt

- oplysninger

- indsigt

- installeret

- i stedet

- Institut

- integreret

- Intel

- interessant

- blande

- interne

- Internet

- Internetadgang

- iOS

- IP

- iPhone

- IT

- Jack

- Jackpot

- Java

- jpg

- Nøgle

- nøgler

- sparke

- Venlig

- Kend

- Kendskab til

- LAS

- Las Vegas

- seneste

- lække

- lærte

- forlader

- Politikker

- Lessons

- Lets

- udlejning

- Bibliotek

- ligesom

- Line (linje)

- linjer

- Liste

- lidt

- belastning

- lastning

- placering

- logo

- længere

- Se

- leder

- Lot

- lavet

- større

- lave

- maerker

- Making

- malware

- administrere

- lykkedes

- Fabrikant

- Producenter

- Marts

- Marked

- midler

- Hukommelse

- nævnte

- besked

- måske

- tankerne

- fejltagelse

- fejl

- Mobil

- mobiltelefon

- tilstand

- model

- Moderne

- månedligt

- mere

- mest

- Bjerg

- bevæge sig

- Musik

- musical

- mystisk

- Naked Security

- Podcast for nøgen sikkerhed

- navn

- navne

- nødvendigvis

- nødvendig

- Behov

- netværk

- Ny

- næste

- Normalt

- Obvious

- of

- Gammel

- on

- ONE

- online

- åbent

- åbnet

- åbning

- drift

- Option

- original

- Andet

- egen

- ejer

- pakke

- pakker

- side

- del

- særlig

- især

- dele

- Bestået

- forbi

- patch

- patch tirsdag

- Patches

- lappe

- paul

- Mennesker

- telefon

- telefonopkald

- telefoner

- plukket

- billede

- ping

- pixel

- Place

- Steder

- plato

- Platon Data Intelligence

- PlatoData

- spiller

- plugin

- podcast

- Podcasts

- Punkt

- punkter

- politik

- position

- Indlæg

- magt

- brug

- præcist

- smuk

- private

- private nøgle

- Private nøgler

- sandsynligvis

- Problem

- Produkter

- Program

- programmør

- Programmører

- Programmer

- stolt

- pumpning

- sætte

- Qualcomm

- qualcomm snapdragon

- spørgsmål

- Radio

- ransomware

- hellere

- nå

- Læs

- ægte

- grund

- årsager

- modtaget

- modtagende

- Regulering

- regler

- resterne

- huske

- fjern

- fjernet

- Kræver

- forskning

- forskere

- resultere

- Revealed

- Rid

- rss

- Kør

- Sikkerhed

- Said

- samme

- Samsung

- siger

- scenarie

- score

- Sektion

- sikkerhed

- synes

- afsendelse

- adskille

- Series

- alvorlig

- tjeneste

- indstillinger

- svær

- deling

- Hylde

- Shop

- bør

- lignende

- siden

- snap dragen

- Snoop

- So

- solgt

- løsninger

- nogle

- Nogen

- noget

- et eller andet sted

- tale

- specifikt

- specifikation

- brugt

- Spotify

- standarder

- påbegyndt

- forblive

- Stadig

- Stands

- Historie

- lige

- strengere

- sådan

- formodes

- systemet

- TAG

- Tag

- tager

- Tal

- taler

- Talks

- telekommunikation

- ti

- prøve

- at

- Linjen

- deres

- Them

- tema

- Der.

- derfor

- Disse

- ting

- ting

- Tænker

- tænker

- denne uge

- i år

- Gennem

- tid

- tips

- Titel

- til

- værktøj

- top

- emne

- handles

- Trailing

- transaktion

- Transaktioner

- overførsel

- behandle

- betroet

- Tirsdag

- TUR

- typisk

- forståelse

- Forenet

- uønsket

- opdateringer

- uploadet

- upside

- URL

- us

- brug

- sædvanligvis

- VEGAS

- verificere

- udgave

- video

- Videoer

- Specifikation

- Voice

- Sårbarheder

- Sårbar

- vente

- tegnebog

- Vej..

- Hjemmeside

- uge

- GODT

- Hvad

- som

- mens

- WHO

- Hele

- Wi-fi

- vilje

- vinduer

- Windows 11

- trådløs

- med

- uden

- ord

- Arbejde

- arbejder

- virker

- ville

- skriver

- skrivning

- skriftlig

- år

- år

- Du

- Din

- zephyrnet

![S3 Ep119: Brud, patches, lækager og tweaks! [Lyd + tekst] S3 Ep119: Brud, patches, lækager og tweaks! [Lyd + tekst]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-300x156.jpg)