Sådan bygger du et hjemmenetværk, der forhindrer din internetudbyder i at se dine data, isolerer ASIC'er og giver dig mulighed for at mine Bitcoin uden tilladelse.

En privatlivsfokuseret guide til opbygning af et sikkert hjemmenetværk med en pfSense-firewall, der forklarer, hvordan du opsætter dedikerede hjemmenetværk for at adskille din families WiFi-webbrowsing fra din Bitcoin-minetrafik; hvordan man konfigurerer en VPN med WireGuard; og hvordan du sender al din internettrafik gennem Mullvad VPN-tunneler med automatisk belastningsbalancering for at skifte mellem tunneler i tider med høj latenstid; samt hvordan man konfigurerer en annonceblokering på firewall-niveau.

Hver Bitcoin-hjemmeminearbejder får brug for et hjemmenetværk. Opbygning af et sikkert og privat netværk til at mine fra er en væsentlig del af opretholdelsen af en tilladelsesfri drift. Ved at følge denne vejledning vil du se, hvordan du opbygger et robust og tilpasseligt hjemmemining-netværk, der har følgende fordele og mere:

- Virtuelt privat netværk (VPN) tunneling for at sikre og kryptere din internettrafik

- Forbedret privatliv fra din internetudbyders (ISP) nysgerrige øjne

- Reduktion af den potentielle risiko for IP-adresselogning fra din minepulje

- Konfiguration af en pfSense firewall

- Oprettelse af sekvestrerede hjemmenetværk for at holde dine ASIC'er adskilt fra dit gæste-WiFi-netværk osv.

- Opsætning af et mesh WiFi-netværksadgangspunkt

- Konfiguration af en ad-blocker på firewall-niveau.

I denne vejledning vil du se noget gratis open source-software som f.eks pfSense , WireGuard, samt noget betalt open source-software som Mullvad VPN.

Denne opgave startede for mig, da min kone og jeg besluttede at sælge vores hus i byen og flytte på landet. Jeg havde visioner om at opsætte ny mineinfrastruktur fra bunden, og jeg ville benytte lejligheden til at bygge det ultimative hjemmenetværk, som jeg altid har ønsket mig – et hjemmenetværk, der forhindrede min internetudbyder i at se mine data, og hvor de skulle hen, et hjemmenetværk, der isolerede mine ASIC'er fra andre netværkstilsluttede enheder, et hjemmenetværk, der ikke konstant sporede mig og solgte mine browsingoplysninger til annoncører.

Det var her, jeg begyndte at se nærmere på en blogindlæg om emnet fra k3tan. I deres pfSense-artikel fremlagde k3tan mange af egenskaberne ved et hjemmenetværk, som jeg ville bygge til mig selv, og pegede på flere yderligere ressourcer, der fik mig til at tro, at jeg kunne gøre dette selv, hvis jeg virkelig prøvede.

Jeg havde ingen netværkserfaring, før jeg hoppede ind i dette, og selvom der er mange trin, er det virkelig meget nemt at bruge gratis og open source-værktøjer til at begynde at tage spring og grænser for at beskytte dit privatliv.

Jeg nåede ud til k3tan, og de støttede min indsats og hjalp mig med at komme igennem nogle forhindringer, som jeg løb ind i - jeg sætter stor pris på dette og vil gerne sige tak, k3tan.

Alt sammen til denne guide brugte jeg $360 på at bygge mit hjemmenetværk. $160 på et netværkskort og $200 på et mesh WiFi-kit (hvilket ærligt talt kunne have været gjort med en $40-router men YOLO!).

Nogle begrænsninger, du bør være opmærksom på: Jeg havde bogstaveligt talt ingen netværkserfaring før denne guide. Det er meget muligt, at jeg har lavet en uforudset fejl. Jeg anbefaler stærkt, at du bruger dette som en guide, men også inkorporerer din egen forskning og due diligence i dit eget hjemmenetværksopsætning. VPN'er er et fantastisk værktøj til at beskytte dit privatliv, men de er ikke en sølvkugle. Der er flere andre måder, hvorpå du kan lække data og mindske dit privatliv. Den gode nyhed er, at det er nemt at begynde at tage skridt til at udvikle gode, privatlivsfokuserede bedste praksisser.

Jeg anbefaler at læse denne guide fra Mullvad, lytter til denne podcast fra Seth For Privatliv, og tjekker yderligere ressourcer fra Techlore.

Lad os komme direkte til det og få dit hjemmenetværk opsat på en måde, der gør din familie glad og holder dine ASIC'er sikre og private.

Opbygning af en pfSense Firewall fra en gammel stationær computer

I 10 trin nedenfor vil jeg vise dig, hvordan jeg brugte en gammel stationær computer til at bygge en pfSense-firewall, og hvordan jeg konfigurerede mit hjemmenetværk.

Hvis du vælger den mulighed i stedet for at bygge din egen, så kan du springe til trin fire nedenfor.

Trin et: Sådan installeres det nye netværkskort

Først skal du bruge en gammel stationær computer. Jeg brugte en Dell Optiplex 9020 Small Form Factor (SFF). Dette er et kraftfuldt stykke hardware til en firewall; den har en Intel i7-4790 3.6 GHz CPU, 16 GB RAM og en 250 GB harddisk.

Som standard har denne computer kun én RJ45 Ethernet-port. Men hvis dette skal fungere som en firewall, har det brug for mindst to Ethernet-porte. For at opnå dette købte jeg et Intel i350 netværkskort, som er udstyret med fire Ethernet-porte. i350-netværkskortet er designet til at blive brugt i den firesporede PCIe-slot på skrivebordets bundkort.

Til dette SFF-chassis var jeg nødt til at skifte metalbeslaget i fuld størrelse ud med det medfølgende mindre beslag på netværkskortet. Derefter skal du blot åbne chassiset og åbne den eksterne klemme, der dækker de tomme PCI-slots. Med en skruetrækker kan du fjerne den tomme metalbeslagsindsats foran den firesporede PCI-slot og indsætte netværkskortet. Luk derefter klemmen og sæt chassisets sidedæksel på igen.

Når den er installeret, er det vigtigt at bemærke, hvilken Ethernet-port der er til WAN (Wide Area Network), og hvilke porte der er til det lokale netværk (LAN). WAN er det, der vender ud mod det vidt åbne offentlige internet, og LAN er det, der vender ind mod dit lokale hjemmenetværk.

Når den er installeret, kan du indstille din stationære computer til siden for nu. Du vil bruge din netværkstilsluttede computer til at downloade og bekræfte pfSense-billedet og flashe det til et USB-drev.

Trin to: Sådan downloader og verificerer du pfSense-billedfilen og flasher den til et USB-drev

Først skal du navigere til dette pfSense download side og først der:

- Vælg "AMD64"-arkitekturen

- Derefter "USB Memstick installer"

- Derefter "VGA" konsol

- Vælg derefter det spejl, der er tættest på din geografiske placering, som vist på skærmbilledet nedenfor, og klik på "Download"

Dernæst kan du beregne SHA-256-kontrolsummen på den komprimerede fil, du downloadede, og verificere den mod kontrolsummen, der vises på pfSense-downloadsiden.

Jeg kan godt lide at bruge en freeware hex editor kaldet HxD til beregning af kontrolsummer. Bare åbn den fil, du er interesseret i, naviger til "Værktøjer" og derefter "Checksums" og vælg "SHA256" fra menuen. Hvis hashværdierne ikke stemmer overens, skal du ikke køre den eksekverbare fil.

Den nemmeste måde, jeg har fundet på at flashe en billedfil til et USB-drev, er at bruge et program kaldet balenaetcher.

Når det er installeret, skal du starte programmet, klikke på "Flash fra fil", og derefter navigere til den mappe, hvor du har den komprimerede pfSense-billedfil.

Vælg derefter dit tomme USB-drev og klik derefter på "Flash". BalenaEtcher begynder at blinke og dekomprimerer automatisk pfSense-billedfilen. Denne proces vil tage et par minutter.

Når blinkingen er fuldført, bør du få et grønt flueben, der indikerer, at alt tjekker ud. Hvis du får en fejl fra balenaEtcher, skal du muligvis prøve at flashe til et andet USB-drev.

Nu kan du sikkert skubbe det flashede USB-drev ud fra din computer, og du er klar til at flashe den anden stationære computer.

Trin tre: Sådan flasher du skrivebordet og installerer pfSense

Tilslut et tastatur, en skærm, et strømkabel og det flashede USB-drev til din stationære computer, som du installerede netværkskortet i. Skærmen skal tilsluttes via VGA-forbindelser — DisplayPort-forbindelser virker ikke efter min erfaring. Tilslut ikke Ethernet-kablerne endnu.

Når alt er tilsluttet, tænder du for dit skrivebord. Nogle computere vil automatisk registrere, at der er indsat et bootbart USB-drev, og de vil spørge dig, hvilket drev du vil starte fra. I mit tilfælde startede computeren bare som standard fra "C:"-drevet og startede Windows automatisk. Hvis dette sker for dig, skal du lukke computeren og derefter holde "F12" nede på tastaturet og tænde den igen. Dette vil starte BIOS, hvor du kan fortælle computeren, hvilket drev du vil starte fra.

For eksempel, her er mit BIOS-miljø, hvor jeg var i stand til at vælge det SanDisk USB-drev, som jeg havde flashet pfSense-billedet til. Når du har valgt denne mulighed, kører et script kort, og derefter starter pfSense-installationsprogrammet:

Først skal du acceptere vilkårene og betingelserne. Vælg derefter "Installer pfSense", og vælg derefter det tastatur, der passer til dig. Hvis du taler engelsk og bor i USA, vil du sandsynligvis bare bruge standarden.

Dernæst valgte jeg bare muligheden "Auto ZettaByte File System" (ZFS), fordi jeg bruger en hardwareplatform, der er langt over specificeret for en hjemme-firewall. ZFS-indstillingen har flere funktioner og er mere pålidelig end Unix File System (UFS), men ZFS kan være mere hukommelseskrævende, hvilket jeg egentlig ikke er bekymret for, da jeg har 16 GB RAM på denne desktop.

Så vil du have nogle partitionerings- og redundansindstillinger, som jeg bare holdt så enkle som muligt, f.eks. ingen redundans og standardkonfigurationsmulighederne. Vælg derefter "Installer".

Derefter vil du se et par bekræftelser på, at pfSense-installationen var vellykket. En prompt vil spørge dig, om du manuelt vil foretage endelige ændringer, hvilket jeg ikke gjorde. Derefter vil den spørge dig, om du vil genstarte, vælg ja. Fjern øjeblikkeligt USB-drevet på dette tidspunkt, før genstarten starter igen, da det ellers vil tabe dig i begyndelsen af installationsguiden igen. Du bør ende op på hovedterminalmenuen, når genstarten er færdig.

Nu er du klar til at forbinde din nye firewall til dit hjemmenetværk.

Trin fire: Sådan forbinder du pfSense i et hjemmenetværk

De følgende trin vil alle blive gennemført på tastaturet og skærmen, der er tilsluttet din nye firewall:

- Sluk først din ISP-leverede router, sluk dit modem og afbryd Ethernet-kablerne fra dit modem og router.

- Tænd derefter din nye firewall og lad pfSense indlæse. Tænd derefter dit modem og vent på, at det linker til internettet.

- I pfSense-menuen skal du vælge mulighed 1, "Tildel grænseflader". Den vil spørge dig, om du vil opsætte VLAN nu, indtast "n" for nr. Derefter vil den bede dig om at indtaste WAN-grænsefladenavnet, indtaste "a" for automatisk registrering.

- Tilslut et Ethernet-kabel fra dit modemudgang til dit nye firewall-netværkskortinterface. Husk, at porten på den yderste højre side, hvis RJ45-udløsertapperne vender opad, er din WAN-port, eller den yderste venstre side, hvis RJ45-udløsertapperne vender nedad.

- Når du er tilsluttet, skal du trykke på "enter". Det bør registrere link-up på interfaceport igb0. Hvis det er igb3, så skift Ethernet-kablet til den modsatte side og prøv igen.

- Derefter vil den bede dig om at indtaste LAN-grænsefladenavnet, indtaste "a" for automatisk registrering. Tilslut et Ethernet-kabel fra den næste ledige port på det nye firewall-netværkskort til din Ethernet-switch eller et andet adgangspunkt. Husk, at hvis du har til hensigt at køre et virtuelt lokalt netværk (VLAN), skal du bruge en administreret switch.

- Når du er tilsluttet, skal du trykke på enter. Det bør registrere link-up på interfaceport igb1.

- Tryk derefter på enter igen for "ingenting", da der ikke er konfigureret andre netværksforbindelser på nuværende tidspunkt.

- Derefter vil den informere dig om, at grænsefladerne vil blive tildelt som følger: WAN = igb0 og LAN = igb1.

- Indtast "y" for ja, og pfSense vil skrive konfigurationen og bringe dig tilbage til hovedmenuen med dine WAN IP v4- og IP v6-adresser vist øverst.

Bare for at illustrere et eksempel på signalstikonfiguration, kan du lave en opsætning som denne:

På dette tidspunkt bør du være i stand til at indtaste "192.168.1.1" i din webbrowser på dit almindelige skrivebord og starte pfSense-webgrænsefladen. Det er et selvsigneret certifikat, så accepter risikoen, når du bliver bedt om det, og fortsæt. Loginoplysningerne er admin/pfsense.

Du kan nu frakoble tastaturet og skærmen fra din nye firewall. Resten af trinene vil blive gennemført via webgrænsefladen på dit almindelige skrivebord.

Trin fem: Sådan konfigureres pfSense Basic Settings

I dette trin vil du se, hvordan du konfigurerer grundlæggende indstillinger som opsætningsguiden, ændrer TCP-porten, aktiverer Secure Shell SSH og opsætter hårnåle som standard. Langt størstedelen af informationen præsenteret her og i trin seks nedenfor kom fra at se dette Tom Lawrence video på pfSense — Jeg anbefaler stærkt at se denne video, den er lang, men fyldt med værdifuld information og har langt flere detaljer, end jeg præsenterer i denne guide.

Først skal du klikke på den røde advarselsdialog øverst på siden for at ændre adgangskoden, der bruges til at logge ind på din nye firewall. Personligt anbefaler jeg højentropi, engangsadgangskoder med en tilhørende password manager. Log derefter ud og log ind igen for at teste dine ændringer.

Når du er logget ind igen, skal du åbne "Setup Wizard" fra fanen "System":

Derefter vil guiden lede dig gennem ni grundlæggende trin for at få konfigureret din nye pfSense firewall.

Klik på "Næste" på det første trin.

Derefter, på det andet trin, kan du konfigurere værtsnavnet, domænet og primære/sekundære DNS-servere. Du kan lade "Værtsnavn" og "Domæne" være deres standardindstillinger eller indstille dem til, hvad du vil. Jeg valgte "100.64.0.3" som den primære DNS-server for at komme ud til internettet og fjernede markeringen i feltet "Tilsidesæt DNS" for at undgå, at DHCP tilsidesætter DNS-serverne. Jeg vil gennemgå, hvorfor jeg brugte "100.64.0.3" i trin 10 i denne vejledning.

Derefter kan du indstille din tidszone i trin tre:

På det fjerde trin kan du vælge "DHCP" for WAN-grænsefladen og lade alle de andre felter være deres standardindstillinger. Hvis du vil forfalske din MAC-adresse, kan du gøre det i dette trin. For de sidste to felter skal du sikre dig, at boksen "Bloker RFC1918 Private Networks" og "Bloker bogon-netværk" er markeret, dette vil automatisk tilføje de relevante regler til din firewall.

I trin fem kan du ændre din firewalls IP-adresse. De fleste lokale hjemmenetværk vil enten bruge 192.168.0.1 eller 192.168.1.1 til at få adgang til routeren eller firewallen. Grunden til, at du måske ønsker at ændre dette til en ikke-standard lokal IP-adresse er, fordi hvis du er på en andens netværk, og du prøver at oprette VPN tilbage til dit hjemmenetværk, kan du støde på et problem, hvor du har den samme adresse i begge ender, og systemet vil ikke vide, om du forsøger at oprette forbindelse til den lokale eller fjernadresse. For eksempel ændrede jeg min lokale IP-adresse til "192.168.69.1."

I trin seks kan du indstille din administratoradgangskode. Jeg var lidt forvirret over at se dette trin indsat her, da jeg havde ændret administratoradgangskoden i begyndelsen, så jeg brugte bare min samme højentropi adgangskode fra før, forudsat at den bad om den samme adgangskode, som vil blive brugt til at logge ind på routeren.

Derefter, i trin syv, kan du klikke på knappen "Genindlæs". Mens dette genindlæses, skal du tage strømkablet ud af din switch. Da routerens lokale IP-adresse blev ændret til "192.168.69.1" (eller hvad du nu vælger), vil alle enheder på netværket nu få deres IP-adresser opdateret til det IP-område.

Så hvis du for eksempel har PuTTY eller andre SSH-sessioner konfigureret til din Raspberry Pi-node, skal du nu opdatere disse forbindelseskonfigurationer. Hvis du trækker strømmen fra switchen og tilslutter den igen, efter at routeren er genstartet, hjælper det med at få alle dine enheder omfordelt.

For at finde ud af IP-adresserne for enhederne på dit lokale netværk, kan du navigere til fanen "Status" og vælge "DHCP Leasing" for at se alt, der er angivet:

Efter genindlæsningen i trin syv sprang guiden bare over trin otte og ni, så jeg er ikke sikker på, hvad der sker i disse trin, men vi går videre og tager fat på tingene efter behov.

Et par andre grundlæggende indstillinger, der er værd at bemærke, findes under "System> Avanceret> Adminadgang." Her opdaterede jeg TCP-porten til "10443", fordi jeg kører nogle tjenester, der vil få adgang til de samme standardporte som 80 eller 443, og jeg vil minimere overbelastning.

Jeg aktiverede også SSH. Derefter kan du vælge, hvordan SSH er sikret, enten med en adgangskode eller nøgler, eller begge dele eller kun nøgler. Når du har gemt, skal du give grænsefladen et minut til at opdatere til den nye port. Du skal muligvis genindlæse siden ved hjælp af den lokale IP-adresse og den nye port, f.eks. "192.168.69.1:10443." Sørg for at gemme dine ændringer nederst på siden.

Den sidste grundindstilling, jeg vil komme ind på her, er hårnåle, hvilket betyder, at du for eksempel kan have din netværksopsætning, så du kan åbne en port til et sikkerhedskamerasystem med en offentlig IP-adresse. Denne offentlige IP-adresse kan også bruges inde i dit netværk, hvilket er praktisk, hvis du er hjemme og har adgang til kamerasystemet fra din mobiltelefon på dit LAN, så behøver du ikke manuelt at ændre, hvor den forbinder til, fordi hårnåle vil se at du bare forsøger at få adgang til en lokal IP, og den vil sløjfe dig tilbage som standard med denne indstilling aktiveret.

- Under fanen "System" skal du navigere til "Avanceret> Firewall & NAT"

- Rul ned til afsnittet "Netværksadresseoversætter".

- Fra rullemenuen "NAT Reflection Mode" skal du vælge "Pure NAT"

- Klik på "Gem" nederst på siden og "Anvend ændringer" øverst på siden

Det er det for de grundlæggende indstillinger. Den gode nyhed er, at pfSense er ret sikker i sin standardinstallation, så der er ikke en hel masse, du skal ændre for at have et godt grundlæggende fundament. Generelt er holdningen for pfSense-udviklerne, at hvis der er en mere sikker måde at udrulle pfSense på, så vil de bare gøre det til standardindstillingen.

En anden ting at bemærke er, at pfSense som standard aktiverer WAN IPv6-netværksadresseoversættelse (NAT) kortlægning. Jeg valgte at deaktivere dette, så jeg åbner ikke en IPv6-gateway til det vidtrækkende internet.

Du kan gøre dette ved at gå til "Interfaces>Assignments" og derefter klikke på "WAN" hyperlinket på den første opgave. Dette åbner konfigurationssiden, og sørg derefter for, at "IPv6 Configuration Type" er indstillet til "None". Gem og anvend derefter disse ændringer.

Derefter kan du navigere til "Firewall>NAT" og rulle ned til "WAN"-grænsefladen med en IPv6-kilde og slette den.

Trin seks: Sådan konfigureres pfSense Advanced Settings

I dette afsnit vil jeg gennemgå nogle avancerede funktioner, som du kan være interesseret i til dit hjemmenetværk. Her vil du se, hvordan du opsætter separate netværk fra din pfSense-router, så gæster for eksempel kan få adgang til det vidåbne internet fra et WiFi-adgangspunkt i dit hjem, men de kan ikke få adgang til dine ASIC'er fra det netværk.

Hvis du brugte i350 netværkskortet, som jeg gjorde, så har du fire Ethernet-porte til rådighed, og hvis du brugte en Dell Optiplex som jeg gjorde, så har du også en femte Ethernet-port på bundkortet. Hvilket betyder, at jeg har fem grænseflader, jeg kan konfigurere, hvoraf fire kan være sekundære lokale netværk.

Det, jeg skal gøre her, er at holde mit arbejdsbord og mit dedikerede Bitcoin-skrivebord på ét netværk (LANwork). Derefter konfigurerer jeg et sekundært LAN, som mit hjems WiFi-adgangspunkt vil være på (LANhome). På denne måde kan jeg holde trafikken fra min families web-browsing fuldstændig adskilt fra mit arbejde og Bitcoin-relaterede aktiviteter.

Derefter vil jeg opsætte et andet LAN, som vil være dedikeret til mine ASIC'er (LANminers), adskilt fra de to andre netværk. Til sidst vil jeg oprette et testnetværk (LANtest), som jeg vil bruge til at integrere nye ASIC'er og sikre, at der ikke er nogen skadelig firmware på dem, før jeg udsætter mine andre ASIC'er for dem. Du kan også tilføje et sikkerhedskamera netværk på en af grænsefladerne, mulighederne er uendelige.

Hvis du navigerer til fanen "Interfaces" og derefter "Interface Assignments", vil du se alle dine tilgængelige netværkskort RJ45-porte. De skal være mærket "igb0", "igb1", "igb2" osv. Tilføj nu blot den, du er interesseret i, ved at vælge den fra rullemenuen og klikke på den grønne "Tilføj" boks.

Klik derefter på hyperlinket i venstre side af den grænseflade, du lige har tilføjet, for at åbne siden "Generel konfiguration" for denne grænseflade.

- Klik på boksen "Aktiver grænseflade".

- Skift derefter "Beskrivelse" til noget, der hjælper med at identificere dens funktion, f.eks. "LANhome".

- Indstil derefter "IPv4-konfiguration"-typen til "Statisk IPv4" og tildel et nyt IP-område. Jeg brugte "192.168.69.1/24" til mit første LAN, så til dette vil jeg bruge det næste sekventielle IP-område, "192.168.70.1/24."

Du kan lade alle de andre indstillinger stå på deres standardindstillinger, klik på "Gem" nederst på siden og derefter "Anvend ændringer" øverst på siden.

Nu skal du konfigurere nogle firewall-regler for dette nye LAN. Naviger til fanen "Firewall" og derefter "Regler". Klik på dit nyligt tilføjede netværk, "LANhome", for eksempel. Klik derefter på det grønne felt med pil op og ordet "Tilføj".

På næste side:

- Sørg for, at "Action" er indstillet til "Pass"

- "Interface" er indstillet til "LANhome" (eller hvad dit sekundære LAN nu hedder)

- Sørg for at indstille "Protokol" til "Enhver", ellers vil dette netværk begrænse den type trafik, der kan sendes på det

- Dernæst kan du tilføje en kort note for at hjælpe med at angive, hvad denne regel er til for, såsom "Tillad al trafik"

- Så kan alle andre indstillinger forblive i deres standardindstillinger og klik på "Gem" nederst på siden og "Anvend ændringer" øverst på siden

Før du kan teste dit nye netværk, skal du have en IP-adresse sat op på det:

- Naviger til "Tjenester" og derefter "DHCP-server"

- Klik derefter på fanen for dit nye LAN

- Klik på "Aktiver" boksen, og tilføj derefter dit IP-adresseområde i de to "Range" felter. For eksempel brugte jeg området fra "192.168.70.1 til 192.168.70.254." Klik derefter på "Gem" nederst på siden og "Anvend ændringer" øverst på siden.

Nu kan du teste dit nye netværk ved fysisk at tilslutte en computer til den tilsvarende RJ45-port på netværkskortet og derefter prøve at få adgang til internettet. Hvis alt fungerede, så skulle du være i stand til at surfe på det åbne internet.

Du kan dog bemærke, at hvis du er på dit sekundære LAN, og du prøver at logge ind på din firewall, vil du være i stand til at gøre det ved at bruge "192.168.70.1" IP-adressen. Personligt vil jeg kun have min firewall tilgængelig fra mit "LANwork" netværk. Jeg ønsker ikke, at min kone og børn eller gæster skal kunne logge ind på firewallen fra deres udpegede "LANhome"-netværk. Selvom jeg har en adgangskode med høj entropi for at komme ind i firewallen, vil jeg stadig konfigurere de andre LAN'er, så de ikke kan tale med routeren.

Et område af bekymring, jeg har, som denne form for konfiguration vil hjælpe med at afhjælpe, er, at hvis jeg tilslutter en ASIC til mit netværk med noget ondsindet firmware installeret på den, kan jeg holde den enhed isoleret og forhindre, at sikkerhedsproblemet påvirker andre enheder og oplysninger som jeg har, hvorfor et af de LAN'er, jeg sætter op, kaldes "LANtest", som vil være dedikeret til at holde nye ASIC'er totalt isoleret, så jeg kan teste dem i sikkerhed uden at tillade et potentielt angreb på mine andre ASIC'er eller andre enheder på mit hjems netværk.

For at konfigurere en regel, så port 10443 ikke kan tilgås fra dine andre LAN-netværk, skal du navigere til "Firewall>Regler" og derefter vælge fanen for dit tilsvarende netværk af interesse. Klik på den grønne boks med pil op og ordet "Tilføj" i den.

- Sørg for, at "Action" er indstillet til "Bloker"

- Indstil derefter "Destination" til "Denne firewall (selv)" under "Destination" og derefter "Destination Port Range" til "10443" ved hjælp af "Custom"-felterne for felterne "Fra" og "Til".

- Du kan tilføje en beskrivelse for at hjælpe dig med at huske, hvad denne regel er til. Klik derefter på "Gem" nederst på siden og derefter "Anvend ændringer" øverst på siden.

At have en adgangskode med høj entropi til at logge ind på routeren og låse porten er en god start, men du kan yderligere sekvestre dine LAN-netværk og sikre, at enheder på et netværk overhovedet ikke kan komme ind på nogen af de andre netværk ved at opsætte en alias for dit primære LAN.

Naviger til "Firewall> Aliaser", og klik derefter på knappen "Tilføj" under fanen "IP".

- Derefter kaldte jeg dette alias "SequesteredNetworks0"

- Jeg indtastede en beskrivelse for at minde mig om, hvad dens funktion er

- Da jeg vil tilføje en firewall-regel til mit "LANhome"-netværk, der refererer til dette alias, føjede jeg de andre LAN'er til listen "Netværk". På denne måde kan "LANhome" ikke tale med "LANwork", "LANminers" eller "LANtest."

- Klik på "Gem" nederst på siden og derefter "Anvend ændringer" øverst på siden

Nu kan jeg tilføje yderligere aliaser, der vil blive refereret til i firewall-regler på de andre LAN'er for at forhindre "LANminers" i at tale med "LANwork", "LANhome" og "LANtest" - så videre og så videre, indtil alle mine netværk er sekvestreret i en måde at kun min firewall kan se hvad der er forbundet på de andre netværk.

Med oprettet alias kan en ny firewall-regel anvendes, der refererer til dette alias på det sekundære LAN.

- Naviger til "Firewall>Regler", vælg det LAN, du vil anvende reglen på, f.eks. "LANhome"

- Indstil derefter til "Handling" til "Bloker. For "Protokol" skal den indstilles til "Alle".

- For "Destination" sæt den til "Enkelt vært eller alias"

- Indtast derefter dit aliasnavn

- Klik på "Gem" nederst på siden og derefter "Anvend ændringer" øverst på siden.

Når jeg oprettede aliasserne og indstillede firewall-reglerne, var jeg i stand til at forbinde min bærbare computer til hver netværkskorts RJ45-interfaceport og forsøge at pinge hvert af de andre netværk. Jeg kunne komme ud til det vidt åbne internet fra hvert LAN, men jeg var ikke i stand til at kommunikere med nogen af de andre LAN'er eller firewall'en. Nu ved jeg, at nogen enheder på nogen af mine LAN'er ikke vil have adgang til enheder på nogen af mine andre LAN'er. Kun fra mit primære "LANwork"-netværk kan jeg se, hvad der er tilsluttet på alle de andre LAN'er.

Det tager sig af de avancerede funktioner, som jeg ville dele med dig. Du skulle nu have nogle firewall-regler sat op og flere netværk sekvestreret. Dernæst kommer vi ind på at konfigurere et WiFi-adgangspunkt på et af de sekundære LAN'er.

Trin syv: Sådan opsætter og konfigurerer du et WiFi-adgangspunkt

I dette afsnit vil jeg vise dig, hvordan jeg konfigurerede mit hjems mesh WiFi ved hjælp af det sekundære "LANhome"-netværk. De vigtigste punkter at huske på her er, at jeg lavede dette til et dedikeret LAN specifikt til et WiFi-adgangspunkt, som min familie og gæster kan linke til uden at give dem adgang til min pfSense-firewall eller andre LAN'er. Men de har stadig ubegrænset adgang til det vidåbne web. Jeg tilføjer en VPN-tunnel til dette LAN senere i denne vejledning.

For at sikre, at jeg leverede tilstrækkeligt WiFi-signal til hele huset, besluttede jeg at gå med en NetGear Nighthawk AX1800 kit.

Inde i dette sæt er en WiFi-router og en repeater-satellit. Den grundlæggende idé er, at WiFi-routeren bliver forbundet til pfSense-firewallen direkte med et Ethernet-kabel på igb2 "LANhome"-porten. Derefter udsender WiFi-routeren signalet til repeater-satellitten i et andet område af huset. På denne måde kan jeg øge WiFi-signaldækningen til et bredere område.

For at opnå dette har jeg blot fulgt disse trin:

- 1. Sæt WiFi-routeren i pfSense-firewall'en på port igb2 "LANhome" ved hjælp af et Ethernet-kabel til porten mærket "Internet" på bagsiden af WiFi-routeren.

- 2. Sæt en bærbar computer i porten mærket "Ethernet" på bagsiden af WiFi-routeren med et Ethernet-kabel.

- 3. Sæt WiFi-routeren i strøm ved hjælp af den medfølgende strømadapter.

- 4. Vent på, at lyset lyser konstant blåt foran på WiFi-routeren.

- 5. Åbn en webbrowser på den bærbare computer, og indtast IP-adressen til WiFi-routeren. Jeg fandt IP-adressen ved siden af "MR60"-enheden i mit pfSense-dashboard under "Status>DHCP Leases."

- 6. Med det samme blev jeg bedt om at ændre adgangskoden. Igen brugte jeg en højentropi, tilfældig adgangskode med en tilhørende password manager. Jeg ønsker ikke, at min familie eller gæster skal have adgang til administrative indstillinger for dette WiFi-adgangspunkt, så det anbefales at placere en stærk adgangskode her. Du kan også blive bedt om at opdatere firmwaren, hvilket vil resultere i en genstart.

- 7. Derefter kan du logge ind igen med din nye admin-adgangskode og ændre standardnetværksnavnet til det, du vil, og tilføje en WiFi-adgangskode for at få adgang til WiFi-netværket; dette er adgangskoden, der deles med familie og gæster, så denne har jeg gjort ret nem at huske og dele. Selvom en ondsindet skuespiller knækker adgangskoden og får adgang til WiFi-netværket, er den totalt sekvestreret fra alt andet, og selve WiFi-routeren har en adgangskode med høj entropi.

- 8. Naviger derefter til "Avanceret>Trådløs AP" og aktiver "AP-tilstand". "AP" står for adgangspunkt. Anvend derefter ændringerne.

- 9. Routeren genstarter igen. På dette tidspunkt vil den lokale IP-adresse blive opdateret, denne ændring kan overvåges på statussiden "DHCP Leasing". Nu kan den bærbare computer frakobles WiFi-routeren, og WiFi-routeren kan logges på fra den samme maskine, som pfSense-grænsefladen kører.

- 10. Når du er logget på igen, skal du klikke på "Tilføj enhed", og du vil blive bedt om at sætte satellitrepeateren på plads og tilslutte den til strøm. Følg derefter anvisningerne på grænsefladen for at synkronisere satellitten.

Nu kan min familie, gæster og jeg surfe på det åbne internet fra vores enheder via WiFi uden frafald i hele huset, og jeg behøver ikke at bekymre mig om, at nogen får adgang til mit følsomme arbejdsnetværk eller mit ASIC-netværk eller min test netværk.

Dernæst vil vi komme ind på at tilføje VPN-tunneler til de netværk, vi har oprettet indtil videre.

Trin otte: Sådan installeres og konfigureres WireGuard-pakken med Mullvad

WireGuard er en VPN-softwareprotokol, der kan installeres på din pfSense-firewall, så kan du bruge den protokol til at definere, hvordan du konstruerer dine tunneler med din VPN-udbyder.

VPN'er opretter en sikker og krypteret tunnel fra din computer til din VPN-udbyders server. Dette forhindrer din internetudbyder i at se dine data, eller hvor dens endelige destination er. Der findes flere typer VPN-protokoller, som f.eks OpenVPN, IKEv2 / IPSec, L2TP / IPSec , WireGuard, men de har alle grundlæggende det samme mål at skitsere instruktionerne for at skabe en sikker tunnel til kryptering af dine data, der skal sendes over offentlige netværk.

WireGuard er en nylig tilføjelse til rækken af VPN-protokoller, den er open source og forholdsvis "let" med mindre kode og hurtigere hastigheder end nogle andre. Hastighedsdelen var nøglen for mig i betragtning af, at tilføjet latenstid kan reducere en ASICs effektivitet.

En anden fordel ved VPN'er er, at din geografiske placering kan forfalskes, hvilket betyder, at hvis du er i en del af verden, kan du bruge en VPN-tunnel til en VPN-udbyders server i en anden del af verden, og det vil se ud som om dit internet trafik kommer fra den server. Dette er en fordel for folk, der bor i autoritative lande, hvor adgangen til visse websteder og tjenester er begrænset.

Husk, at du skal stole på, at din VPN-udbyder ikke logger din IP-adresse, eller at den kunne eller ville videregive disse oplysninger til myndighederne, hvis de trykkes på. Mullvad indsamler ingen personlige oplysninger om dig, ikke engang en e-mailadresse. Derudover accepterer den bitcoin eller kontanter, så du kan betale for tjenesten uden risiko for at forbinde dine bankoplysninger. Mullvad har også en "no-logging"-politik, som du kan læse link..

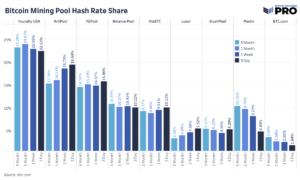

Til min specifikke brug her, vil jeg bruge en VPN for at sikre, at min internetudbyder ikke kan se, at jeg miner Bitcoin, og for også at forhindre min minepulje, Slush Pool, fra at se min rigtige IP-adresse — ikke fordi jeg gør noget ulovligt, eller fordi jeg tror, at Slush Pool logger min IP-adresse, men simpelthen fordi det er tumultariske tider med et hurtigt skiftende politisk miljø, og de ting, jeg gør lovligt i dag, kunne meget vel blive forbudt i morgen.

Eller hvis der blev vedtaget en lovgivning, der gør det ulovligt for en person at drive en Bitcoin-minearbejder i USA uden en pengesenderlicens, for eksempel, så kunne jeg forfalske min placering, så hvis Slush Pools hånd blev tvunget til at blokere IP-adresser, der kom. fra USA, kunne jeg fortsætte minedrift, da det ser ud til, at min hash-rate stammer fra lande uden for USA.

I betragtning af, at blockchain er for evigt, og fremtiden er usikker, synes jeg, det er værd at tage sig tid til at finde ud af, hvordan jeg beskytter mit privatliv. Ved at tage skridt i dag for at øge mit privatliv og sikkerhed, kan jeg sikre, at min frihed og min stræben efter lykke er beskyttet.

Langt størstedelen af de oplysninger, der præsenteres i dette afsnit, kommer fra at se Christian McDonald-videoer på YouTube. Du kan finde alle hans WireGuard & Mullvad VPN-videoer link..

Jeg vil specifikt pointere denne video af hans på at bruge WireGuard-pakken i pfSense til at konfigurere Mullvad på en måde, der har flere tunneler, der tillader belastningsbalancering af din trafik problemfrit:

Mullvad er et betalt VPN-abonnement, gebyret er €5 pr. måned. Mullvad accepterer dog bitcoin og kræver ingen identificerende oplysninger. Før jeg viser dig, hvordan du opsætter dit Mullvad-abonnement, får vi WireGuard-pakken installeret på din pfSense-firewall. Derefter opretter vi en Mullvad-konto og genererer konfigurationsfilerne. Derefter kan vi få sat flere tunneler op og lave nogle smarte konfigurationer i pfSense.

I pfSense, naviger til "System>Package Manager>Available Packages" og rul derefter ned til WireGuard-linket og klik på "Installer." På næste side skal du klikke på "Bekræft". Installationsprogrammet kører og giver dig besked, når det er gennemført.

Nu kan du navigere til "VPN>WireGuard" og se, at pakken er blevet installeret, men intet er konfigureret endnu. Nu hvor firewallen har WireGuard klar, vil vi arbejde på at få VPN-klienten installeret.

Naviger til https://mullvad.net/en/ og klik på "Generer konto".

Mullvad indsamler ingen oplysninger fra dig såsom navn, telefonnummer, e-mail osv. Mullvad genererer et unikt kontonummer, og dette er den eneste identificerende information, du får relateret til din konto, så skriv den ned og beskyt den.

Vælg derefter din betalingsmetode. Du får 10 % rabat ved brug af bitcoin. Abonnementet virker, så længe du vil betale for (op til 12 måneder) til en sats på €5 pr. måned. Så et etårigt abonnement ville for eksempel være €60 eller omkring 0.001 BTC til dagens kurs (fra november 2021). Du vil blive præsenteret for en Bitcoin-adresse QR-kode, som du kan sende din betaling til.

Tjek mempool for at se, hvornår din Bitcoin-transaktion bliver bekræftet. Du skal muligvis vente et stykke tid afhængigt af overbelastning af netværket.

Efter bekræftelse på kæde, er Mullvad-kontoen toppet og skulle vise, at du har tid tilbage. Overvej at vælge en serverplacering fra Mullvads lange liste af servere. Hvis du planlægger at køre ASIC'er bag din VPN, så anbefaler jeg at oprette forbindelse til en server relativt tæt på din faktiske geografiske placering for at forsøge at hjælpe med at reducere eventuel latens så meget som muligt.

Måden Mullvad fungerer på er med konfigurationsfiler, der tildeler et unikt offentligt/privat nøglepar for hver tunneladresse. Den grundlæggende idé her er, at jeg vil have en primær tunnel opsat til ASIC'erne, men jeg vil også have en sekundær tunnelopsætning med en anden server på en anden geografisk placering, hvis den primære tunnelforbindelse går offline. På denne måde vil min mining-internettrafik automatisk skifte til den anden tunnel, og der vil ikke være nogen afbrydelse i at skjule min offentlige IP-adresse eller kryptere mine trafikdata. Jeg vil også opsætte andre tunneler specifikt til mit WiFi-netværk og mit "LANwork"-netværk.

For at gøre dette skal jeg bruge så mange nøglepar, som jeg vil have tunneler. Et Mullvad-abonnement inkluderer op til fem nøglepar. Naviger til https://mullvad.net/en/account/#/wireguard-config/ og vælg din platform, f.eks. Windows. Klik derefter på "Generer nøgler" for så mange nøglepar, du vil, op til fem nøgler. Klik derefter på "Administrer nøgler" nedenfor for at se din liste.

*Alle nøgler og følsomme oplysninger, der præsenteres i denne vejledning, er blevet atomiseret inden udgivelsen. Vær forsigtig med at dele disse oplysninger med nogen, du ønsker at holde dine Mullvad-nøgler private.

Du kan se, at jeg genererede fire nøgler til denne guide, som jeg vil ødelægge, når jeg er færdig med at bruge dem som eksempler. Hver konfigurationsfil skal konfigureres med en specifik Mullvad-server efter eget valg.

- Vælg den "Offentlige nøgle", du er interesseret i at oprette en konfigurationsfil til, ved at vælge cirklen under kolonnen "Brug" ud for den relevante offentlige nøgle.

- Vælg det land, den by og den server, du vil konfigurere med denne offentlige nøgle.

- Klik på "Download fil."

- Gem konfigurationsfilen et praktisk sted, fordi du bliver nødt til at åbne den om et øjeblik.

*Husk, at for hver tunnel til en ny server, du vil konfigurere, skal du bruge en separat offentlig nøgle. Hvis du forsøger at tildele to tunneler til den samme nøgle, vil pfSense støde på problemer med din VPN.

Gentag denne proces for så mange nøgler, som du genererede, vælg en anden server for hver unik nøgle og generer konfigurationsfilen. Jeg fandt det nyttigt at navngive konfigurationsfilen som den anvendte by og server.

Naviger nu tilbage til pfSense og gå til "VPN> WireGuard> Indstillinger" og klik på "Aktiver WireGuard" og derefter "Gem".

- Naviger til fanen "Tunneller", og vælg "Tilføj tunnel".

- Åbn din første Mullvad-konfigurationsfil med en teksteditor som Notesblok, og hold den ved siden af.

- I WireGuard skal du tilføje en "Beskrivelse" for din tunnel, der beskriver, hvad den er, som "Mullvad Atlanta US167."

- Kopier/indsæt "PrivateKey" fra Mullvad-konfigurationsfilen og tilføj den til "Interface Keys"-dialogboksen.

- Klik på "Gem tunnel" og derefter "Anvend ændringer" øverst på siden.

WireGuard genererer automatisk den offentlige nøgle, når du indsætter den private nøgle og trykker på "tab"-tasten på dit tastatur. Du kan bekræfte, at den offentlige nøgle blev genereret korrekt ved at sammenligne den med nøglen på Mullvad-webstedet, som du genererede tidligere.

Gentag denne proces for så mange tunneler, som du ønsker. Sørg for at bruge den korrekte Mullvad-konfigurationsfil for hver enkelt, da de alle indeholder forskellige offentlige/private nøglepar, IP-adresser og slutpunkter.

Hver tunnel får sin egen peer. Du kan tilføje en "Peer" ved først at navigere til fanen "Peer" ud for fanen "Tunneller", som du lige var på. Klik derefter på "Tilføj peer".

- Vælg den relevante tunnel fra rullemenuen for denne peer.

- Tilføj en "Beskrivelse" til din tunnel, der beskriver, hvad den er, som "Mullvad Atlanta US167."

- Fjern markeringen i feltet "Dynamisk slutpunkt".

- Kopier/indsæt "Endpoint" IP-adressen og porten fra Mullvad-konfigurationsfilen i "Endpoint"-felterne i WireGuard.

- Du kan give 30 sekunder til feltet "Keep Alive".

- Kopier/indsæt "PublicKey" fra Mullvad-konfigurationsfilen i feltet "Public Key" i WireGuard.

- Skift "Tilladte IP'er" til "0.0.0.0/0" for IPv4. Du kan også tilføje en beskrivelse som "Tillad alle IP'er", hvis du vil.

- Klik på "Gem", og vælg derefter "Anvend ændringer" øverst på siden.

Gentag denne proces for lige så mange jævnaldrende, som du har tunneler. Sørg for at bruge den korrekte Mullvad-konfigurationsfil for hver enkelt, da de alle indeholder forskellige offentlige/private nøglepar, IP-adresser og slutpunkter.

På dette tidspunkt bør du være i stand til at navigere til fanen "Status" og observere de håndtryk, der finder sted ved at klikke på "Vis jævnaldrende" i nederste højre hjørne.

Dernæst skal grænsefladerne tildeles for hver tunnel.

- Naviger til "Interfaces> Interface Assignments"

- Vælg hver tunnel fra rullemenuen, og føj den til din liste.

Når alle dine tunneler er tilføjet, skal du klikke på det blå hyperlink ud for hver tilføjede tunnel for at konfigurere grænsefladen.

- Klik på boksen "Aktiver grænseflade".

- Indtast din beskrivelse - jeg brugte lige VPN-servernavnet for eksempel: "Mullvad_Atlanta_US167"

- Vælg "Static PIv4"

- Skriv "1420" i felterne "MTU & MSS".

- Kopier/indsæt nu værtens IP-adresse fra din Mullvad-konfigurationsfil i dialogboksen "IPv4-adresse".

- Klik derefter på "Tilføj en ny gateway"

Efter at have klikket på "Tilføj en ny gateway", vil du blive præsenteret for nedenstående pop op-dialog. Indtast et navn til din nye gateway, noget nemt som navnet på din tunnel tilføjet "GW" for "GateWay". Indtast derefter den samme værts-IP-adresse fra Mullvad-konfigurationsfilen. Du kan også tilføje en beskrivelse, hvis du vil, såsom "Mullvad Atlanta US167 Gateway." Klik derefter på "Tilføj".

Når du er tilbage til grænsefladekonfigurationssiden, skal du klikke på "Gem" nederst på siden. Klik derefter på "Anvend ændringer" øverst på siden.

Gentag denne proces for at oprette en gateway for hver tunnelgrænseflade, du tilføjede. Sørg for at bruge den korrekte Mullvad-konfigurationsfil for hver enkelt, da de alle indeholder forskellige værts-IP-adresser.

På dette tidspunkt kan du navigere til dit dashboard og overvåge status for dine gateways. Hvis du ikke allerede har gjort det, kan du tilpasse dit dashboard til at overvåge flere statistikker i pfSense. Klik på "+" tegnet i øverste højre hjørne af dit dashboard, og derefter vil en liste over tilgængelige statistiske skærme rulle ned, og du kan vælge dem, du ønsker.

På mit dashboard har jeg for eksempel tre kolonner, der starter med "Systemoplysninger". I den anden kolonne har jeg oversigten over "Installerede pakker", "WireGuard"-status og en liste over mine grænseflader. I den tredje kolonne har jeg statussen "Gateway" og "Tjenester". På denne måde kan jeg hurtigt tjekke og overvåge status på alle mulige ting.

Hvad jeg vil påpege om dashboardet er, at i afsnittet "Gateways" vil du bemærke, at alle gateways er online. Gateways vil være online, så længe tunnelen er aktiv, selvom den eksterne side ikke reagerer. Dette skyldes, at de er den lokale grænseflade, så lige nu er de ubrugelige, da selvom fjernsiden går ned, vil de stadig blive vist som online. For at muliggøre muligheden for at overvåge latens, så disse gateways kan give nogle nyttige statistikker, er jeg nødt til at give disse gateways en DNS-adresse (public domain name system) at overvåge.

Du vil bemærke, at alle tunnelpingtider er nul millisekunder. Det er fordi jeg ikke sender nogen data ud gennem disse tunneler. Ved at pinge en offentlig DNS-server kan pfSense få nogle nyttige målinger og træffe beslutninger om, hvilken tunnel der vil give den mindste latency, eller hvis en ekstern server går ned for at omdirigere trafik.

Du kan finde en offentlig DNS-server at overvåge på denne websted eller en række andre offentlige DNS-serverlister. Hold øje med den registrerede oppetidsprocent, jo mere jo bedre. Du ønsker at finde offentlige DNS IPv4 IP-adresser til at overvåge på dine IPv4-gateways. Hver gateway skal have en separat DNS-adresse for at overvåge.

Når du har dine offentlige DNS-adresser, skal du navigere til "System> Routing> Gateways" i pfSense. Klik på blyantikonet ved siden af din gateway. Du kan se, at "Gateway-adressen" og "Monitor IP"-adressen er den samme på alle gateways. Det er derfor, ping-tiden er nul millisekunder, og det er også derfor, pfSense vil tro, at gatewayen altid er oppe.

Indtast den offentlige DNS IP-adresse, som du vil overvåge i feltet "Monitor IP", og klik derefter på "Gem" nederst på skærmen. Klik derefter på "Anvend ændringer" øverst på skærmen. Husk, at gateways ikke kan dele den samme DNS-monitoradresse, så brug en anden offentlig DNS-server for hver gateway, der skal overvåges.

Hvis du nu går tilbage til dit dashboard og ser på din gateway-monitor, bør du se, at der er nogle faktiske latency-målinger at observere. Med disse oplysninger kan du opsætte dine gateways i prioriteret rækkefølge baseret på, hvilke der har den laveste latenstid for din internettrafik. Så hvis du for eksempel miner Bitcoin, vil du prioritere dine ASIC'er for at gå gennem tunnelen med den laveste latency først. Så hvis den tunnel fejler, kan firewallen automatisk skifte dem til den næste tier-gateway med den næstmindste latency og så videre.

Alt ser godt ud indtil videre, tunnelerne er aktive, og der går data gennem gateways. Dernæst skal vi definere nogle udgående netværksadresseoversættelse (NAT) kortlægning på firewallen.

- Naviger til fanen "Firewall", derefter "NATm" og derefter fanen "Udgående". Dette vil trække en liste op over alle dine netværkstilknytninger fra dine WAN'er til dine LAN'er. Da vi har nogle nye grænseflader defineret, ønsker vi at tilføje disse kortlægninger til listen.

- Klik på "Hybrid Outbound NAT Rule Generation" under afsnittet "Outbound NAT Mode".

- Rul til bunden af siden og klik på "Tilføj"

- Vælg din grænseflade fra rullemenuen

- Vælg "IPv4" for "Adressefamilien"

- Vælg "enhver" for "Protokol"

- Sørg for, at "Kilde" er på "Netværk", og indtast derefter det lokale IP-adresseområde for det LAN, du vil have ned i denne tunnel. For eksempel vil jeg have mit "LANwork" til at gå gennem denne tunnel til Atlanta, så jeg indtastede "192.168.69.1/24."

- Indtast derefter en beskrivelse, hvis du vil, såsom "Udgående NAT for LANwork til Mullvad Atlanta US167."

- Klik derefter på "Gem" nederst på siden og "Anvend ændringer" øverst på siden.

Gentag denne proces for hver af tunnelgrænsefladerne. Du vil bemærke, at jeg har mit "LANwork"-netværk til Atlanta-tunnelen, mit "LANhome"-netværk går til New York-tunnelen, og jeg har "LANminers"-netværk sat op til både Miami- og Seattle-tunnelerne. Du kan indstille en kortlægning for dit minedrift LAN til alle fem af dine tunneler, hvis du vil. Du kan også have flere LAN kortlagt til den samme tunnel, hvis du vil, der er stor fleksibilitet.

Med alle kortlægninger på plads kan vi tilføje firewall-regler. Naviger til "Firewall>LAN", og klik derefter på "Tilføj", "LAN" er det LAN, du vil tilføje en regel til. For eksempel opsætter jeg mit "LANwork" netværk i dette skærmbillede:

- Indstil "Action" til "Pass"

- Indstil "Adressefamilie" til "IPv4"

- Indstil "Protokol" til "Enhver"

- Klik derefter på "Vis avanceret"

- Rul ned til "Gateway", og vælg den gateway, du har sat op til dette LAN

- Klik på "Gem" nederst på skærmen, og klik derefter på "Anvend ændringer" øverst på skærmen

Gør derefter det samme med dit næste LAN, indtil du har alle dine LAN'er sat op med en gateway-regel. Her er et øjebliksbillede af mine LAN-gateway-regler. Du vil bemærke, at jeg har tilføjet to gateway-regler til mit "LANminers"-netværk. I et senere trin vil jeg vise dig, hvordan du opsætter den automatiske belastningsbalancering mellem tunneler til minedrift LAN, som vil erstatte de to regler, jeg lige har tilføjet til "LANminers", men jeg vil gerne sikre mig, at alt er sat op og fungerer korrekt først.

For at dobbelttjekke, at alt fungerer indtil videre, og at hvert af mine LAN'er får forskellige offentlige IP'er, vil jeg indtaste "ifconfig.co" ind i en webbrowser fra hvert LAN. Hvis alt fungerer korrekt, bør jeg have forskellige placeringer for hvert LAN, jeg tilslutter og pinger fra:

Alt fungerede som planlagt, første forsøg. Mens jeg var tilsluttet hvert LAN, var jeg i stand til at deaktivere den tilsvarende firewall-regel og opdatere siden og se min IP-adresse skifte tilbage til mit faktiske ujævne geografiske område.

Hvis du husker det, havde jeg oprettet to tunneler til mit "LANminers" netværk. Da jeg deaktiverede den ene firewall-regel svarende til Miami-tunnelen og opdaterede min browser, skiftede den straks til en IP-adresse i Seattle.

Så hvert LAN sender trafik gennem en anden tunnel, og alle mine tunneler fungerer som forventet. Med hensyn til mit "LANminers"-netværk vil jeg dog have, at pfSense automatisk skifter mellem Miami- og Seattle-tunnelerne baseret på latency eller nedbrudte servere. Med et par trin mere kan jeg få dette konfigureret til at skifte automatisk og erstatte de to firewalls regler med en ny enkelt regel.

Naviger til "System> Routing" og derefter fanen "Gateway Groups".

- Indtast et gruppenavn som "Mullvad_LB_LANMiners." "LB" er for "Load Balance".

- Indstil alle de andre gateway-prioriteter til "Aldrig", undtagen de to gateways, du er interesseret i for dine minearbejdere. I dette tilfælde bruger jeg mine Miami og Seattle gateways. Jeg har begge disse prioriteter sat til "Tier 1", eller du kunne bruge alle fem af dine tunneler, hvis du ville.

- Indstil triggerniveauet til "Pakketab eller høj forsinkelse"

- Tilføj en beskrivelse, hvis du vil, såsom "Load Balance LANminers Mullvad Tunnels"

- Klik på "Gem" nederst på skærmen og derefter "Anvend ændringer" øverst på skærmen

Hvis du navigerer til "Status> Gateways" og derefter fanen "Gateway Groups", bør du kunne se din nye gateway-gruppe online. I teorien, hvis du dirigerer trafik til "Mullvad_LB_LANminers", så burde det balancere trafikken mellem de to gateways baseret på latens.

Nu kan denne gateway-gruppe bruges i en firewall-regel til at dirigere den trafik i overensstemmelse hermed. Naviger til "Firewall>Regler" og derefter fanen "LANminers" eller hvad dit minedrift-LAN nu hedder.

Gå videre og deaktiver de to regler, du tidligere har konfigureret til at teste VPN-tunnelerne, ved at klikke på den overstregede cirkel ved siden af reglen. Klik på "Anvend ændringer", og klik derefter på "Tilføj" nederst.

- Indstil protokollen til "Enhver"

- Klik på "Vis avanceret"

- Rul ned til "Gateway", og vælg den belastningsbalancegateway-gruppe, du har oprettet

- Klik på "Gem" nederst på siden og klik på "Anvend ændringer" øverst på siden

Det burde være alt, hvad der er nødvendigt for at få dine ASIC'er til automatisk at skifte fra en VPN-tunnel til en anden VPN-tunnel baseret på latens eller nedbrudte servere. For at teste dette skal du tilslutte en bærbar computer til din dedikerede Ethernet-port på dit netværkskort til dit minedrift LAN. Dette er "igb3" i mit tilfælde.

Sørg for, at dit WiFi er slukket. Åbn en webbrowser og skriv "ifconfig.co" i URL-linjen. Resultaterne skulle placere dig på placeringen af en af dine VPN-tunneler. I mit tilfælde var det Miami.

Derefter, tilbage i pfSense, naviger til "Interfaces>Assignments" og klik på hyperlinket til den tunnelgrænseflade. I mit tilfælde er det "Mullvad_Miami_US155"-grænsefladen.

Helt øverst på denne konfigurationsside skal du fjerne markeringen i afkrydsningsfeltet "Aktiver grænseflade". Klik derefter på "Gem" nederst på skærmen og klik derefter på "Anvend ændringer" øverst på skærmen. Dette har netop deaktiveret Miami-tunnelen, som mine LANminers sendte trafik igennem.

Tilbage på den bærbare computer skal du opdatere browseren med siden ifconfig.co. Det skulle nu være at placere din placering i Seattle, eller hvor som helst din sekundære tunnel var indstillet til. Nogle gange er jeg nødt til at lukke min browser helt og åbne den igen for at rydde cachen.

Sørg for at gå tilbage til din Miami-grænseflade og markere afkrydsningsfeltet igen for at aktivere denne grænseflade, gem derefter og anvend. Derefter kan du navigere tilbage til "Firewall>Regler", derefter dit minedrift-LAN og slette de to regler, du havde deaktiveret.

Det er det, du burde være god til at gå. Husk, at firewall-reglerne fungerer ovenfra og ned. Dernæst vil jeg komme ind på, hvordan man hjælper med at forhindre annoncesporing.

Trin ni: Sådan konfigureres Ad-Blocker-funktioner

Reklamefirmaer er meget interesserede i dig og så meget information som de kan få om dig. Desværre, når du surfer på internettet, er det nemt at lække denne eftertragtede information.

Disse oplysninger tjener penge på at målrette mod specifikke målgrupper med produkter og tjenester med kirurgisk-lignende præcision. Du har måske oplevet at lave en onlinesøgning efter noget og så senere bemærket annoncer, der dukker op i dit sociale medie-feed, der matcher dine seneste søgninger. Dette gøres muligt ved at indsamle så mange oplysninger om dine internetsøgninger, hvilke websteder du besøger, hvilke billeder du ser på, hvad du downloader, hvad du lytter til, din placering, hvad der er i din indkøbskurv, hvilke betalingsmetoder du bruger, klokkeslæt og dato for al denne aktivitet, og link derefter disse oplysninger til entydigt identificerbare konstanter som den specifikke webbrowser, du bruger, og på hvilken enhed du bruger den.

Kombiner disse oplysninger med din IP-adresse, ISP-konto og profil på sociale medier, og du kan begynde at se, hvordan der er en honningpot af information om dig, som du måske ikke ønsker så let tilgængelig for virksomheder, retshåndhævelse, fremmede eller hackere. Mellem cookies, browser fingerprinting , adfærdssporing det kan virke som om oddsene er stablet imod dig. Men der er enkle trin, du kan tage for at begynde at beskytte dit privatliv nu. Det ville være en skam at lade perfekt være det godes fjende og holde dig tilbage fra at komme i gang.

I dette afsnit vil du se, hvordan du inkorporerer annonceblokeringsfunktioner ved at ændre DNS-serveren og DHCP-serverindstillingerne i din firewall. På et højt niveau skriver du et webstedsnavn i din webbrowser, som bliver sendt til en DNS-server (normalt din internetudbyders DNS-server), og den server oversætter den menneskelæselige tekst til en IP-adresse og sender den tilbage til din browser så den ved hvilken webserver du forsøger at nå. Derudover sendes målrettede annoncer også til dig på denne måde.

Jeg anbefaler at starte denne øvelse ved at besøge https://mullvad.net/en/.

Klik derefter på linket "Check for lækager" for at se, hvor du kan forbedre dig.

Hvis du får DNS-lækager, afhængigt af hvilken browser du bruger, kan du finde nyttige instruktioner fra Mullvad link. for at hærde din browser og hjælpe med at forhindre annoncer og sporing på browserniveau. Prøv derefter igen.

Hvis du har problemer med at blokere annoncer med din foretrukne browser, kan du overveje at bruge en mere privatlivsfokuseret browser som Ikke googlet Chromium:

- Vælg dit operativsystem og den seneste version

- Download installationsprogrammet .exe

- Bekræft hashværdien

- Kør installationsprogrammet og konfigurer derefter dine grundlæggende indstillinger som standard søgemaskine

Tor er en anden browser jeg vil anbefale at bruge så meget som muligt, bare generelt.

Mullvad leverer et par forskellige DNS-løsende servere, der kan findes på listen denne Mullvad artikel. Til dette eksempel vil jeg bruge "100.64.0.3"-serveren til ad-tracker-blokering. Sørg for at henvise til Mullvad-webstedet for de seneste opdaterede DNS-server IP-adresser, da disse kan ændre sig lejlighedsvis.

I pfSense, naviger til "System>Generelt" og rul derefter ned til afsnittet "DNS Server Settings" og skriv "100.64.0.3" i feltet DNS Server med din WAN-gateway valgt. Hvis du brugte min anbefaling fra begyndelsen af guiden, så burde dette allerede være indstillet, men du skal følge DHCP-instruktionerne nedenfor.

Klik på "Gem" nederst på siden.

Derefter skal du navigere til "Tjenester> DHCP-server" og rulle ned til "Servere." Indtast "100.64.0.3" i feltet for "DNS-servere", og klik på "Gem" nederst på siden. Gentag dette trin for alle dine LAN'er, hvis du har opsat flere netværk.

Nu skulle du have en ad-tracker-blokerende DNS-server konfigureret på firewall-niveau for at hjælpe med at beskytte al din internetbrowsing. Så, hvis du tog de yderligere foranstaltninger med at konfigurere din webbrowser eller opgradere til en privatlivsfokuseret webbrowser, så har du taget et stort spring fremad med at beskytte dit privatliv på dine stationære enheder.

Jeg anbefaler også at overveje at bruge UnGoogled Chromium eller bromittet på mobilen. Hvis du er interesseret i flere mobile enheders privatlivsforanstaltninger, så tjek min guide om CalyxOS link..

Trin 10: Sådan tjekker du for ventetid forårsaget af VPN

Der er rimelig bekymring for, at brug af en VPN kan introducere latens til din minetrafik. Problemet med det er, at du vil få færre belønninger.

Når der er latency til stede, kan din ASIC fortsætte med at hashe en blokheader, der ikke længere er gyldig. Jo længere tid din ASIC bruger på at haste en ugyldig blokoverskrift, jo mere "gamle" hash-rate vil du sende til puljen. Når puljen ser hashes komme ind for en blokoverskrift, der ikke længere er gyldig, afviser puljen dette arbejde. Det betyder, at din ASIC bare spildte noget computerkraft for ingenting, selvom dette er på skalaen af millisekunder, når en ASIC beregner billioner af hash hvert sekund, kan det hurtigt lægges sammen.

Typisk er dette et meget lille forhold i forhold til den mængde arbejde, der accepteres af puljen. Men du kan begynde at se, hvordan betydelig og kontinuerlig latenstid kan have en indvirkning på dine minedriftsbelønninger.

Generelt er det sådan, at jo tættere to servere er på hinanden, jo mindre forsinkelse vil der være. Med en VPN skal jeg sende min minetrafik til VPN’ens server og så går den derfra til poolens server. I et forsøg på at forsøge at afbøde latens ved geografisk nærhed, brugte jeg tre VPN-servere, der var mellem min placering og poolens server. Jeg ønskede også at være klar over risikoen ved at have et regionalt internetudfald, så jeg tilføjede også to VPN-servere, der ikke var mellem poolen og mig. Med mit "LANminers"-netværk konfigureret til at indlæse balancetrafik mellem fem forskellige tunneler, startede jeg en fem-dages test.

De første to og en halv dag (60 timer) blev brugt på minedrift med VPN på. De anden to og en halv dag blev brugt til minedrift med VPN slået fra. Her er hvad jeg fandt:

I de første 60 timer havde min ASIC 43,263 accepterede pakker og 87 afviste pakker. Det svarer til, at 0.201 % eller med andre ord 0.201 % af mine brugte ressourcer ikke bliver belønnet.

Efter 120 timer havde min ASIC 87,330 accepterede pakker og 187 afviste pakker. Ved at trække de indledende 60-timers aflæsninger fra, stod jeg tilbage med 44,067 accepterede pakker og 100 afviste pakker, mens VPN var slukket. Det svarer til 0.226 %. Overraskende nok er dette lidt mere et afvisningsforhold uden privatlivsfordelene ved en VPN givet den samme tid.

Som konklusion, ved at balancere min minetrafik mellem fem VPN-tunneler, var jeg i stand til at opnå privatlivsfordelene ved en VPN uden at reducere effektiviteten af min minedrift. Faktisk, hvad angår afvist forhold, klarede min minearbejder det bedre ved at bruge VPN'en end ikke at bruge VPN.

Hvis du er interesseret i at lære mere om emnerne i denne vejledning, så tjek disse yderligere ressourcer:

Tak fordi du læste med! Jeg håber, at denne artikel hjalp dig med at forstå det grundlæggende ved at bruge et gammelt skrivebord til at installere et netværk og flashe med pfSense for at skabe en alsidig firewall, hvordan man konfigurerer separate LAN'er, hvordan man opsætter en mesh WiFi-router, hvordan man opretter en Mullvad VPN konto, og hvordan du bruger WireGuard til at konfigurere VPN-failovers for at minimere latens på din minedrift.

Dette er et gæstepost af Econoalchemist. De udtrykte meninger er helt deres egne og afspejler ikke nødvendigvis dem fra BTC Inc eller Bitcoin Magazine.

Kilde: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- adgang

- Konto

- Handling

- aktiv

- aktiviteter

- Ad

- Yderligere

- admin

- annoncer

- Alle

- tillade

- Anvendelse

- OMRÅDE

- omkring

- artikel

- ASIC

- auto

- Bank

- Grundlæggende

- BEDSTE

- bedste praksis

- Bitcoin

- Bitcoin minedrift

- blockchain

- Blog

- Boks

- browser

- BTC

- BTC Inc

- bygge

- Bygning

- hvilken

- Kontanter

- forårsagede

- certifikat

- lave om

- kontrol

- Kontrol

- krom

- Circle

- By

- tættere

- kode

- Kolonne

- kommer

- Virksomheder

- computere

- computing

- computerkraft

- Konfiguration

- tilslutning

- Tilslutninger

- fortsæt

- Selskaber

- lande

- Par

- Oprettelse af

- Legitimationsoplysninger

- instrumentbræt

- data

- ødelægge

- udviklere

- Enheder

- DID

- diligence

- Rabat

- Skærm

- dns

- Domain Name

- Drop

- editor

- effektivitet

- Endpoint

- ender

- Engelsk

- Miljø

- Dyrke motion

- erfaring

- ansigter

- vender

- familie

- Mode

- FAST

- Funktionalitet

- Fields

- Figur

- Endelig

- Fornavn

- Blink

- Fleksibilitet

- følger

- formular

- Videresend

- Foundation

- Gratis

- Frihed

- fuld

- funktion

- fremtiden

- Generelt

- GitHub

- Give

- godt

- stor

- Grøn

- gruppe

- Gæst

- gæst Indlæg

- vejlede

- hackere

- Hardware

- hash

- hash rate

- hashing

- link.

- Høj

- hold

- Home

- hus

- Hvordan

- How To

- HTTPS

- læsbar

- Hungry

- Hybrid

- ICON

- idé

- identificere

- Ulovlig

- billede

- KIMOs Succeshistorier

- Forøg

- oplysninger

- Infrastruktur

- Intel

- interesse

- grænseflade

- Internet

- IP

- IP-adresse

- IP-adresser

- IT

- holde

- Nøgle

- nøgler

- børn

- laptop

- seneste

- lancere

- Lov

- retshåndhævelse

- lække

- Lækager

- læring

- Lovgivning

- Niveau

- Licens

- lys

- LINK

- Liste

- Børsnoterede

- Lytte

- Listings

- belastning

- lokale

- placering

- Lang

- mac

- Flertal

- Making

- markere

- Match

- Medier

- Hukommelse

- metal

- Metrics

- minearbejdere

- Mining

- spejl

- Mobil

- mobilenheder

- mobiltelefon

- penge

- måned

- bevæge sig

- netværk

- netværk

- net

- New York

- nyheder

- online

- åbent

- drift

- operativsystem

- Udtalelser

- Opportunity

- Option

- Indstillinger

- ordrer

- Andet

- nedbrud

- Adgangskode

- Nulstilling/ændring af adgangskoder

- Betal

- betaling

- Mennesker

- ping

- planlægning

- perron

- podcast

- politik

- pool

- magt

- præsentere

- Beskyttelse af personlige oplysninger

- Privatliv og sikkerhed

- private

- private nøgle

- Produkter

- Profil

- Program

- beskytte

- protokol

- offentlige

- offentlig nøgle

- Publicering

- QR code

- RAM

- rækkevidde

- RE

- reducere

- forskning

- Ressourcer

- REST

- Resultater

- Belønninger

- Risiko

- Roll

- R

- regler

- Kør

- kører

- Sikkerhed

- besparelse

- Scale

- Skærm

- Søg

- sekundær

- sikkerhed

- Sees

- valgt

- sælger

- Tjenester

- sæt

- indstilling

- Del

- delt

- Shell

- Shopping

- Kort

- nedlukning

- Sølv

- Simpelt

- SIX

- lille

- Snapshot

- So

- Social

- sociale medier

- Software

- hastighed

- starte

- påbegyndt

- Stater

- statistik

- Status

- abonnement

- vellykket

- Kontakt

- systemet

- taler

- mål

- terminal

- vilkår og betingelser

- prøve

- Test

- Grundlæggende

- verdenen

- tid

- værktøjer

- top

- Emner

- Sporing

- Trafik

- transaktion

- Oversættelse

- billioner

- Stol

- os

- Forenet

- Forenede Stater

- Opdatering

- usb

- video

- Videoer

- Virtual

- VPN

- VPN

- vente

- Ur

- web

- webbrowser

- Webserver

- Hjemmeside

- websites

- Hvad er

- WHO

- wifi

- Wikipedia

- blæst

- vinduer

- trådløs

- ord

- Arbejde

- virker

- world

- værd

- youtube

- nul