EN UGE, TO BWAINS

Apple patches to nul-dage, en for anden gang. Hvordan et 30 år gammelt kryptosystem blev revnet. Al din hemmelighed tilhører Zenbleed. Husk de risikable PC/Mac-reklamer.

Ingen lydafspiller nedenfor? Hør efter direkte på Soundcloud.

Med Doug Aamoth og Paul Ducklin. Intro og outro musik af Edith Mudge.

Du kan lytte til os på Soundcloud, Apple Podcasts, Google Podcasts, Spotify og overalt, hvor gode podcasts findes. Eller bare drop URL til vores RSS-feed til din yndlings podcatcher.

LÆS TRANSCRIPTET

DOUGLAS. Apple-patches, sikkerhed versus ydeevne og hacking af politiradioer.

Alt det, og mere, på Naked Security-podcasten.

[MUSIK MODEM]

Velkommen til podcasten, alle sammen.

Jeg er Doug Aamoth; han er Paul Ducklin.

Paul, hvad sker der, kammerat?

AND. Det er juli, Douglas!

DOUGLAS. Nå, lad os tale om juli i vores Denne uge i teknisk historie segment.

28. juli 1993 bragte os version 1.0 af Lua programmeringssprog.

Og selvom du aldrig har hørt om det lille sprog, der kunne, har du sikkert haft gavn af det.

Lua bruges i apps som Roblox, World of Warcraft, Angry Birds, webapps fra Venmo og Adobe, for ikke at nævne Wireshark, Nmap, Neovim og zillioner mere udbredte scriptable apps.

Paul, du bruger Lua i nogle af Naked Security-artiklerne, hvis jeg ikke tager fejl.

AND. Jeg er en stor Lua-fan, Douglas.

Jeg bruger det ret meget til min egen scripting.

Det er, hvad jeg kan lide at kalde en "lean, mean fighting machine".

Det har nogle dejlige egenskaber: det er et meget nemt sprog at lære; det er meget let sprog at læse; og alligevel kan du endda skrive programmer i funktionel stil.

(Teknisk set er funktioner førsteklasses objekter i sproget, så du kan lave alle mulige pæne ting, som du ikke kan gøre med mere traditionelle sprog som C.)

Og jeg bruger det ofte til, hvad der ellers ville være pseudokode i Naked Security-artikler.

Fordi (A) du kan kopiere og indsætte koden og prøve den selv, hvis du vil, og (B) den er faktisk overraskende læsbar, selv for folk, der ikke er fortrolige med programmering.

Ordet Lua betyder 'måne' på portugisisk.

DOUGLAS. Dejlig!

Okay, lad os blive ved emnet kode.

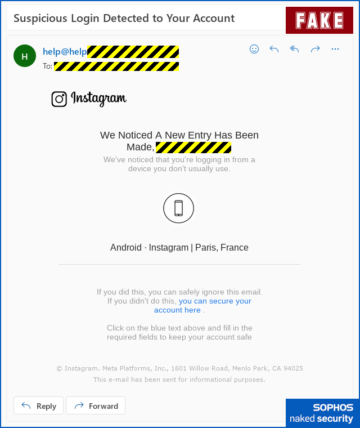

Vi har talt flere gange nu om Apples anden Rapid Response-patch.

Det var der, det var der ikke, hvad skete der med det?

Nå, den patch er nu en del af en fuld opdatering, og en som faktisk også lappede en anden nul-dag, Paul.

Apple sender den seneste "Rapid Response" spyware-patch til alle, retter en anden nul-dag

AND. Ja.

Hvis du husker det Hurtigt svar, som du sagde...

…der var en opdatering med version (a), hvilket er sådan, de betegner den første, så var der et problem med det (gennemgang til nogle websteder, der ikke analyserede User-Agent-strenge korrekt).

Og så sagde Apple: "Åh, bare rolig, vi kommer ud med version (b) om lidt."

Og så var det næste, vi så, version (c).

Du har ret, ideen med disse hurtige svar er, at de med tiden kommer ind i de fulde opgraderinger, hvor du får et helt nyt versionsnummer.

Så selvom du er bange for hurtige svar, vil du få disse rettelser senere, hvis ikke før.

Og nul-dagen i WebKit (det var den hurtige respons-patchede ting) er nu blevet ledsaget af en nul-dag rettelse til et hul på kerneniveau.

Og der er nogle (hvordan kan jeg sige det?) "interessante tilfældigheder", når du sammenligne det med Apples sidste større sikkerhedsopgradering tilbage i juni 2023.

Nemlig at nuldagens faste i Rapid Response-delen var i WebKit, og blev tilskrevet "en anonym forsker".

Og den nul-dag, der nu er lappet i kernen, blev tilskrevet det russiske antivirus-outfit Kaspersky, som berømt rapporterede, at de havde fundet en masse nul-dage på deres egne lederes iPhones, formentlig brugt til et spyware-implantat.

Så de smarte penge siger, selvom Apple ikke eksplicit nævnte dette i deres sikkerhedsbulletiner, at dette er endnu en rettelse relateret til den såkaldte Triangulation Trojan.

Med andre ord, in-the-wild spyware, der blev brugt i mindst nogle målrettede angreb.

Det gør Rapid Response endnu mere forståeligt (hvorfor Apple ønskede at få det ud hurtigt), fordi det forhindrer browseren i at blive brugt til at narre din telefon i første omgang.

Og det gør denne opgradering supervigtig, fordi den betyder, at den lukker hullet bag hullet, som vi forestiller os, at skurke ville bruge efter at have kompromitteret din browser.

De ville blive lænket til denne anden sårbarhed, der i det væsentlige gav dem fuldstændig kontrol.

DOUGLAS. OK, så vi går fra for to uger siden til 30 år siden...

…og det er sådan en interessant historie.

Det er en advarselshistorie om ikke at forsøge at holde kryptografiske hemmeligheder skjult bag hemmeligholdelsesaftaler. [NDA'er]

Komplet med en ny BWAIN, Paul.

Vi har fået en ny BWAIN!

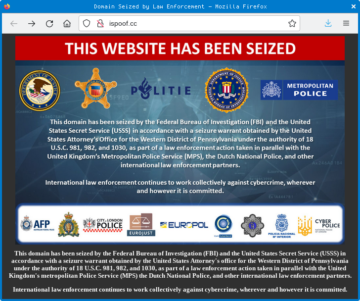

Hacking af politiradioer: 30 år gamle kryptofejl i søgelyset

AND. "Bug med et imponerende navn."

Hvis det er nødvendigt at holde algoritmen hemmelig for at den kan fungere korrekt...

…det kræver kun én person at tage imod bestikkelse, eller at lave en fejl eller at reverse-engine dit produkt, for at det hele falder fra hinanden.

Og det er, hvad dette TETRA radiosystem gjorde.

Den var afhængig af ikke-standardiserede, proprietære, handelshemmelige krypteringsalgoritmer, med det resultat, at de aldrig rigtig fik meget kontrol gennem årene.

TETRA er Terrestrisk trunked radio.

Det er lidt ligesom mobiltelefoni, men med nogle væsentlige fordele for folk som retshåndhævelse og førstehjælpere, nemlig at den har en længere rækkevidde, så du har brug for langt færre basestationer.

Og den blev designet fra starten med en-til-en- og en-til-mange-kommunikation, hvilket er ideelt, når du forsøger at koordinere en flok mennesker til at reagere på en nødsituation.

Desværre viste det sig at have nogle ufuldkommenheder, som først blev opdaget i 2021 af en flok hollandske forskere.

Og de har tålmodigt ventet i næsten to år på at gøre deres ansvarlige afsløring, for at komme ud med deres detaljer om fejlene, som de vil gøre på en masse konferencer, startende med Black Hat 2023.

Du kan forstå, hvorfor de vil gøre en stor indsats for det nu, fordi de har siddet på denne information og arbejdet med leverandører for at gøre patches klar, siden slutningen af 2021.

Faktisk er CVE'erne, fejlnumrene, de fik, alle CVE-2022-xxxx, hvilket blot indikerer, hvor meget inerti der er i systemet, som de har været nødt til at overvinde for at få patches ud til disse huller.

DOUGLAS. Og vores BWAIN er TETRA:BURST, hvilket er spændende.

Lad os tale om nogle af disse huller.

AND. Der er fem CVE'er i alt, men der er to hovedspørgsmål, som jeg ville tænke på som "lærsomme øjeblikke".

Den første, som er CVE-2022-24401, omhandler det vanskelige spørgsmål om nøgleaftaler.

Hvordan bliver din basestation og en andens håndsæt enige om den nøgle, de skal bruge til denne særlige samtale, så den er pålideligt forskellig fra enhver anden tast?

TETRA gjorde det ved at stole på den aktuelle tid, som tydeligvis kun bevæger sig i fremadgående retning. (Så vidt vi ved.)

Problemet er, at der ikke var nogen datagodkendelse eller verifikationsfase.

Når håndsættet opretter forbindelse til basestationen og får tidsstemplet, har det ikke en måde at kontrollere, "Er dette et rigtigt tidsstempel fra en base, jeg stoler på?"

Der var ingen digital signatur på tidsstemplet, hvilket betød, at du kunne oprette en useriøs basestation, og du kunne narre dem til at tale med dig ved hjælp af *dit* tidsstempel.

Med andre ord, krypteringsnøglen til en samtale fra en anden *som du allerede opsnappede og optog i går*...

…du kunne føre en samtale i dag uskyldigt med nogen, ikke fordi du ville have samtalen, men fordi du ville gendanne keystreamen.

Så kunne du bruge den keystream, *fordi det er den samme, der blev brugt i går*, til en samtale, som du opsnappede.

Og selvfølgelig en anden ting, du kunne gøre, er, at hvis du regnede med, at du ville være i stand til at opsnappe noget næste tirsdag, kunne du narre nogen til at have en samtale med dig *i dag* ved at bruge et falsk tidsstempel for næste uge.

Så, når du opsnapper den samtale i fremtiden, kan du dekryptere den, fordi du fik nøglestrømmen fra den samtale, du havde i dag.

DOUGLAS. OK, så det er den første fejl.

Og moralen i historien er: Stol ikke på data, du ikke kan verificere.

I den anden fejl er historiens moral: Byg ikke bagdøre eller andre bevidste svagheder.

Det er et stort nej-nej, Paul!

AND. Det er det ihvertfald.

Den er CVE 2022-24402.

Nu har jeg set i medierne, at der har været nogle diskussioner om, hvorvidt det her virkelig tæller som en bagdør, fordi det blev sat ind med vilje, og alle, der skrev under på NDA, vidste, at det var derinde (eller burde have indset).

Men lad os kalde det en bagdør, fordi det er en bevidst programmeret mekanisme, hvorved operatørerne af nogle typer enheder (heldigvis ikke dem, der generelt sælges til retshåndhævelse eller til førstehjælpere, men den, der sælges til kommercielle organisationer)...

…der er en speciel tilstand, hvor der, i stedet for at bruge 80-bit krypteringsnøgler, er en magisk knap, du kan trykke på, der siger, "Hej, gutter, brug kun 32 bit i stedet for 80."

Og når du tror, at vi slap af med DES, den standard for datakryptering, omkring årtusindskiftet, fordi den kun havde 56-bit nøgler, kan du forestille dig, *i dag i 2023*, hvor svag en 32-bit krypteringsnøgle egentlig er.

Tids- og materialeomkostningerne ved at udføre et brute-force-angreb er sandsynligvis trivielle.

Du kan forestille dig, med et par halvt anstændige bærbare computere, at du kunne gøre det på en eftermiddag til enhver samtale, som du ønsker at dekryptere.

DOUGLAS. Okay, meget godt.

Sidst, men ikke mindst, har vi…

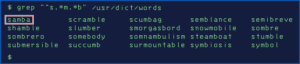

…hvis du husker Heartbleed tilbage i 2014, skal du ikke gå i panik, men der er en ny ting, der hedder Zenbleed

Zenbleed: Hvordan søgen efter CPU-ydeevne kan bringe dine adgangskoder i fare

AND. Ja, det er ugens BWAIN nummer to. [griner]

DOUGLAS. Ja, det er endnu en BWAIN! [LATTER]

AND. Jeg havde tænkt mig at skrive dette op, fordi det har et sødt navn, Zenbleed (navnet "Zen" kommer af, at fejlen så vidt jeg ved gælder for AMDs Zen 2-processorserie), og fordi denne blev fundet af legendariske bug-jæger fra Google Project Zero, Tavis Ormandy, som har rettet sin opmærksomhed mod, hvad der sker inde i selve processorerne.

"Blød"-angreb... Jeg vil bare beskrive dem ved hjælp af de ord, som jeg skrev i artiklen:

Suffikset "-bleed" bruges til sårbarheder, der lækker data på en tilfældig måde, som hverken angriberen eller offeret rigtig kan kontrollere.

Så et blødningsanfald er et, hvor du ikke kan stikke en strikkepind ind i en computer på tværs af internettet og sige, "Aha! Nu vil jeg have dig til at finde den specifikke database, der hedder sales.sql og upload det til mig."

Og du kan ikke stikke en strikkepind i et andet hul og sige: "Jeg vil have, at du ser memory offset 12, indtil et kreditkortnummer vises, og derefter gemmer det på disken til senere."

Du får bare pseudotilfældige data, der siver ud af andres programmer.

Du får vilkårlige ting, som du ikke skal se, som du kan samle efter behag i minutter, timer, dage, endda uger, hvis du vil.

Så kan du lave dit big-data arbejde på de stjålne ting og se, hvad du får ud af det.

Så det er, hvad Tavis Ormandy fandt her.

Det er dybest set et problem med vektorbehandling, hvor Intel- og AMD-processorer ikke fungerer i deres normale 64-bit-tilstand (hvor de f.eks. kan tilføje to 64-bit heltal sammen på én gang), men hvor de kan arbejde på 256 -bit bidder af data ad gangen.

Og det er nyttigt til ting som krakning af adgangskoder, kryptominering, billedbehandling, alle mulige ting.

Det er et helt separat instruktionssæt inde i processoren; et helt separat sæt interne registre; et helt sæt smarte og virkelig kraftfulde beregninger, som du kan lave på disse super-store tal for at opnå super-store præstationsresultater.

Hvad er chancen for, at de er fejlfrie?

Og det var det, Tavis Ormandy ledte efter.

Han fandt ud af, at en meget speciel instruktion, der i vid udstrækning bruges til at undgå at reducere ydeevnen...

… du har denne magiske instruktion kaldet VZEROUPPER der fortæller CPU'en: "Fordi jeg har brugt disse smarte 256-bit registre, men jeg er ikke længere interesseret i dem, behøver du ikke bekymre dig om at gemme deres tilstand til senere."

Gæt hvad?

Denne magiske instruktion, som sætter de øverste 128 bits af alle 256-bit vektorregistre til nul på samme tid, alle med en instruktion (du kan se, at der er en masse kompleksitet her)...

... grundlæggende lækker det nogle gange data fra nogle andre processer eller tråde, der har kørt for nylig.

Hvis du misbruger denne instruktion på den rigtige måde, og Tavis Ormandy fandt ud af, hvordan du gør dette, laver du din egen magiske vektorinstruktion, og du bruger denne super-cool VZEROUPPER instruktion på en særlig måde, og det der sker er, at vektorregistrene i dit program af og til begynder at dukke op med dataværdier, som de ikke skal have.

Og disse dataværdier er ikke tilfældige.

De er faktisk 16-byte (128-bit) bidder af data *der kom fra en andens proces*.

Du ved ikke, hvis.

Du ved bare, at disse useriøse data gør sit spøgelsesagtige udseende fra tid til anden.

Desværre opdagede Taviso, at ved at misbruge denne instruktion på den rigtige/forkerte måde, kunne han faktisk udtrække 30KB slyngelagtige, spøgelsesagtige data fra andre menneskers processer pr. sekund pr. CPU-kerne.

Og selvom det lyder som en meget langsom datahastighed (hvem vil have 30KB pr. sekund på en internetforbindelse i disse dage? - ingen)...

…når det kommer til at få tilfældige 16-byte bidder af data ud af andres programmer, fungerer det faktisk på omkring 3 GB pr. dag pr. kerne.

Der kommer til at være stykker af andres websider; der kommer brugernavne; der kan være adgangskodedatabaser; der kan være godkendelsestokens.

Alt du skal gøre er at gennemgå dette omfattende udbud af høstakke og finde nogen nåle, der ser interessante ud.

Og den virkelig dårlige del af dette er *det er ikke kun andre processer, der kører på samme privilegieniveau som dig*.

Så hvis du er logget ind som "Doug", spionerer denne fejl ikke kun på andre processer, der kører under operativsystemkontoen "Doug".

Som Taviso selv påpeger:

Grundlæggende operationer som

strlen, memcpyog strcmp...

(Dette er standardfunktioner, som alle programmer bruger til at finde længden af tekststrenge, til at kopiere hukommelse rundt og til at sammenligne to tekstemner.)

Disse grundlæggende operationer vil bruge vektorregistre, så vi effektivt kan bruge denne teknik til at spionere på de operationer, der sker hvor som helst på systemet!

Og han tillod sig, forståeligt nok, et udråbstegn lige der.

Det er lige meget, om de sker i andre virtuelle maskiner, sandkasser, containere, processer, hvad som helst.

Jeg tror faktisk, at han også brugte et andet udråbstegn der.

Med andre ord, *enhver proces*, om det er styresystemet, om det er en anden bruger i samme VM som dig, om det er programmet, der styrer VM'en, om det er en sandkasse, der skal lave superprivat behandling af adgangskoder.

Du får bare denne konstante strøm af 16-byte datastykker, der kommer fra andre mennesker, og alt du skal gøre er at sidde og se og vente.

DOUGLAS. Så man må ikke vente på, at bundkortleverandøren retter...

Hvis du bruger en Mac, behøver du ikke bekymre dig om dette, for der er ARM-baserede Macs og Intel-baserede Macs, men ingen AMD Macs, men hvad med Windows-brugere med AMD-processorer, og måske visse Linux-brugere?

AND. Din Linux-distro kan have en firmware-mikrokodeopdatering, som den vil anvende automatisk for dig.

Og der er en i det væsentlige udokumenteret (eller i bedste fald meget dårligt dokumenteret) AMD-funktion, en speciel kommando, du kan give til chippen via det, der er kendt som MSR'er, eller modelspecifikke registre.

De er ligesom konfigurationsindstillingsværktøjer for hver bestemt runde chips.

Der er en indstilling, du kan lave, som tilsyneladende immuniserer din chip mod denne fejl, så du kan anvende den.

Der er kommandoer til at gøre dette til Linux og BSD'erne, men jeg er desværre ikke bekendt med lignende kommandoer på Windows.

At rode med de modelspecifikke CPU-registre [MSR'er] kan gøres på Windows, men generelt set har du brug for en kernedriver.

Og det betyder typisk at få det fra en ukendt tredjepart, kompilere det selv, installere det, slå driversignering fra...

…så gør kun det, hvis du absolut har brug for det, og du ved absolut, hvad du laver.

Hvis du er virkelig desperat på Windows, og du har en AMD Zen 2-processor, tror jeg... (Jeg har ikke prøvet det, fordi jeg ikke har en passende computer ved hånden til mine eksperimenter.)

DOUGLAS. Du bør bekoste en. [griner]

Dette er arbejdsrelateret!

AND. Du kunne sandsynligvis, hvis du downloader og installerer WinDbg [udtales "windbag"], Microsoft Debugger...

…der giver dig mulighed for at aktivere lokal kernefejlfinding, oprette forbindelse til din egen kerne og fifle med modelspecifikke registre [DRAMATIC VOICE] *på din egen fare*.

Og selvfølgelig, hvis du bruger OpenBSD, efter hvad jeg hører, har gode gamle Theo [de Raadt] sagt: “Ved du hvad, der er en mildning; det tænder for denne specielle bit, der stopper fejlen med at virke. Vi vil gøre den standard i OpenBSD, fordi vores præference er at forsøge at favorisere sikkerhed, selv på bekostning af ydeevne.”

Men for alle andre bliver du nødt til enten at vente, indtil det er rettet eller lave en lille smule mikro-hacking, helt på egen hånd!

DOUGLAS. Okay, meget godt.

Vi vil holde øje med dette, mærk mine ord.

Og når solen begynder at gå ned på vores show for i dag, lad os høre fra en af vores læsere på Facebook.

Dette relaterer til Apple-historien, der blev talt om øverst i showet.

Anthony skriver:

Jeg husker dengang, hvor Apple-brugere plejede at gale over pc-mængden om, hvordan Apples arkitektur var vandtæt og ikke behøvede nogen sikkerhedsopdatering.

Paul, det rejser et interessant spørgsmål, for jeg tror, at vi genbesøger dette mindst en gang om året.

Hvad siger vi til folk, der siger, at Apple er så sikre, at de ikke har brug for nogen sikkerhedssoftware, eller at de ikke behøver at bekymre sig om hacking eller malware eller den slags?

AND. Nå, normalt giver vi et dejligt stort venligt grin, og vi siger: "Hej, er der nogen der kan huske de annoncer? Jeg er en pc/jeg er en Mac. Jeg er en pc/jeg er en Mac. Hvordan foregik det?" [LATTER]

DOUGLAS. Godt sagt!

Og mange tak, Anthony, fordi du skrev det ind.

Hvis du har en interessant historie, kommentar eller spørgsmål, du gerne vil indsende, vil vi meget gerne læse den på podcasten.

Du kan sende en e-mail til tips@sophos.com, kommentere på en af vores artikler, eller du kan kontakte os på socialt: @nakedSecurity.

Det er vores show for i dag; mange tak fordi du lyttede.

For Paul Ducklin er jeg Doug Aamoth, og minder dig om, indtil næste gang, at...

BEGGE. Hold dig sikker!

[MUSIK MODEM]

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Automotive/elbiler, Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- BlockOffsets. Modernisering af miljømæssig offset-ejerskab. Adgang her.

- Kilde: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- I stand

- Om

- om det

- absolut

- misbrug

- ledsaget

- Konto

- tværs

- faktisk

- tilføje

- Adobe

- annoncer

- fordele

- Efter

- mod

- siden

- Aftale

- aftaler

- algoritme

- algoritmer

- Alle

- tilladt

- tillader

- allerede

- I orden

- Skønt

- am

- AMD

- an

- ,

- Årligt

- anonym

- En anden

- Anthony

- enhver

- nogen

- overalt

- fra hinanden

- kommer til syne

- Apple

- Indløs

- apps

- arkitektur

- ER

- omkring

- artikel

- artikler

- AS

- At

- angribe

- Angreb

- opmærksomhed

- lyd

- Godkendelse

- forfatter

- automatisk

- undgå

- opmærksom på

- tilbage

- bagdør

- Bagdøre

- Bad

- bund

- grundlæggende

- I bund og grund

- BE

- fordi

- været

- bag

- være

- jf. nedenstående

- BEDSTE

- Big

- Fugle

- Bit

- Sort

- Sort hat

- Brasilien

- bragte

- browser

- Browsing

- Bug

- bugs

- bygge

- Bunch

- men

- .

- by

- beregninger

- ringe

- kaldet

- kom

- CAN

- kort

- vis

- chance

- karakteristika

- kontrol

- chip

- Chips

- tydeligt

- lukning

- kode

- indsamler

- KOM

- Kom

- kommer

- kommer

- KOMMENTAR

- kommerciel

- Kommunikation

- sammenligne

- fuldføre

- kompleksitet

- at gå på kompromis

- computer

- konferencer

- Tilslut

- tilslutning

- forbinder

- Beholdere

- kontrol

- kontrol

- Samtale

- kopiering

- Core

- Koste

- kunne

- Par

- Kursus

- kredit

- kreditkort

- crowd

- krypto

- kryptografisk

- Nuværende

- CVE

- data

- Database

- databaser

- dag

- Dage

- Tilbud

- Dekryptér

- Standard

- beskrive

- konstrueret

- detaljer

- enhed

- DID

- forskellige

- digital

- retning

- videregivelse

- opdaget

- do

- gør

- Er ikke

- gør

- færdig

- Dont

- downloade

- dramatisk

- driver

- chauffør signering

- Drop

- Hollandsk

- hver

- let

- effektivt

- enten

- andet

- Ellers

- nødsituation

- muliggøre

- kryptering

- håndhævelse

- væsentlige

- Endog

- til sidst

- alle

- spændende

- eksperimenter

- omfattende

- ekstensivt

- ekstrakt

- øje

- Faktisk

- falsk

- Fall

- bekendt

- berømt

- ventilator

- langt

- Feature

- færre

- kampene

- regnede

- Finde

- finde

- Fornavn

- Fix

- fast

- fejl

- Til

- Heldigvis

- Videresend

- fundet

- Gratis

- venlige

- fra

- fuld

- funktionel

- funktioner

- fremtiden

- generelt

- få

- få

- Giv

- Go

- gå

- godt

- hacking

- havde

- hånd

- skete

- Happening

- sker

- hat

- Have

- have

- he

- høre

- hørt

- heartbleed-bug

- link.

- Skjult

- hans

- Hit

- Hole

- Huller

- HOURS

- Hvordan

- How To

- http

- HTTPS

- i

- SYG

- idé

- ideal

- if

- billede

- billede

- imponerende

- in

- I andre

- faktisk

- angiver

- inerti

- oplysninger

- indvendig

- installere

- installation

- i stedet

- anvisninger

- Intel

- interesseret

- interessant

- interne

- Internet

- internetforbindelse

- ind

- spørgsmål

- spørgsmål

- IT

- Varer

- ITS

- juli

- juni

- lige

- Kaspersky

- Holde

- holde

- Nøgle

- nøgler

- Kend

- kendt

- Sprog

- Sprog

- laptops

- vid udstrækning

- Efternavn

- Sent

- senere

- Lov

- retshåndhævelse

- lække

- Lækager

- LÆR

- mindst

- legendariske

- Længde

- Niveau

- ligesom

- linux

- Lytte

- lidt

- lokale

- logget

- længere

- Se

- leder

- Lot

- kærlighed

- mac

- Maskiner

- Magic

- Main

- større

- lave

- maerker

- Making

- malware

- markere

- Matter

- max-bredde

- Kan..

- kan være

- me

- betyde

- midler

- betød

- mekanisme

- Medier

- Hukommelse

- microsoft

- måske

- Millennium

- sindet

- minutter

- fejltagelse

- afbødning

- Mobil

- tilstand

- penge

- moralsk

- mere

- bevæger sig

- meget

- Musik

- musical

- my

- Naked Security

- Podcast for nøgen sikkerhed

- navn

- nemlig

- næsten

- nødvendig

- Behov

- behov

- Ingen

- aldrig

- Ny

- næste

- næste uge

- rart

- ingen

- normal

- nu

- nummer

- numre

- objekter

- of

- off

- offset

- tit

- Gammel

- on

- ONE

- dem

- kun

- drift

- operativsystem

- Produktion

- Operatører

- or

- organisatorisk

- Andet

- Ellers

- vores

- ud

- i løbet af

- Overvind

- egen

- sider

- Panic

- del

- særlig

- part

- Adgangskode

- Nulstilling/ændring af adgangskoder

- patch

- Patches

- lappe

- tålmodigt

- paul

- PC

- Mennesker

- folks

- per

- ydeevne

- person,

- telefon

- Place

- plato

- Platon Data Intelligence

- PlatoData

- Leg

- spiller

- podcast

- Podcasts

- Punkt

- punkter

- Prikke

- Police

- Portugisisk

- Indlæg

- vigtigste

- trykke

- privilegium

- sandsynligvis

- Problem

- Processer

- forarbejdning

- Processor

- processorer

- Produkt

- Program

- Programmering

- Programmer

- projekt

- udtalt

- korrekt

- proprietære

- formål

- sætte

- Quest

- spørgsmål

- hurtigt

- Radio

- tilfældig

- rækkevidde

- hurtige

- Sats

- Læs

- læsere

- klar

- ægte

- virkelig

- nylige

- for nylig

- registreres

- Recover

- reducere

- registre

- relaterede

- stole

- stole

- huske

- huske

- rapporteret

- forskere

- Svar

- svar

- reaktioner

- ansvarlige

- resultere

- Resultater

- Rid

- højre

- Rio de Janeiro

- Roblox

- rundt

- rss

- Kør

- kører

- Russisk

- Said

- samme

- sandkasse

- sandkasser

- Gem

- besparelse

- så

- siger

- siger

- siger

- kontrol

- Anden

- Secret

- sikker

- sikkerhed

- se

- set

- segment

- adskille

- Series

- sæt

- sæt

- indstilling

- flere

- skibe

- Kort

- bør

- Vis

- underskrevet

- signifikant

- signering

- lignende

- siden

- sidde

- Siddende

- langsom

- Smart

- So

- indtil nu

- Social

- Software

- solgt

- nogle

- Nogen

- noget

- Soundcloud

- taler

- særligt

- specifikke

- Spotify

- spyware

- Stage

- standard

- starte

- Starter

- Tilstand

- station

- Stationer

- forblive

- steady

- stjålet

- stopper

- Historie

- stil

- emne

- indsende

- sådan

- egnede

- Sol

- forsyne

- formodes

- systemet

- Tag

- tager

- fortælling

- Tal

- taler

- målrettet

- tech

- teknisk set

- fortæller

- takke

- Tak

- at

- Fremtiden

- deres

- Them

- selv

- derefter

- Der.

- Disse

- de

- ting

- ting

- tror

- Tredje

- denne

- dem

- selvom?

- Gennem

- tid

- gange

- tidsstempel

- til

- i dag

- sammen

- Tokens

- værktøjer

- top

- I alt

- traditionelle

- forsøgte

- Stol

- prøv

- Tirsdag

- TUR

- Drejede

- Drejning

- to

- typer

- typisk

- under

- forstå

- forståelig

- Forståeligt nok

- desværre

- ukendt

- indtil

- Opdatering

- opgradering

- opgraderinger

- URL

- us

- brug

- anvendte

- Bruger

- brugere

- ved brug af

- sædvanligvis

- Værdier

- sælger

- leverandører

- Venmo

- Verifikation

- verificere

- udgave

- versus

- meget

- via

- Victim

- Virtual

- Voice

- Sårbarheder

- sårbarhed

- vente

- Venter

- ønsker

- ønskede

- Warcraft

- var

- Ur

- vandtæt

- Vej..

- we

- web

- web kit

- websites

- uge

- uger

- GODT

- gik

- var

- Hvad

- uanset

- hvornår

- hvorvidt

- som

- WHO

- Hele

- hvis

- hvorfor

- udbredt

- vilje

- vinduer

- med

- ord

- ord

- Arbejde

- arbejder

- virker

- world

- World of Warcraft

- bekymre sig

- ville

- skriver

- skrivning

- skrev

- år

- Ja

- endnu

- Du

- Din

- dig selv

- Zen

- zephyrnet

- nul

![S3 Ep123: Krypteringsfirma kompromis kerfuffle [lyd + tekst] S3 Ep123: Krypteringsfirma kompromis kerfuffle [lyd + tekst]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep123-crypto-company-compromise-kerfuffle-audio-text-300x156.png)