Du har næsten helt sikkert set og hørt ordet Conti i forbindelse med cyberkriminalitet.

Conti er navnet på en velkendt ransomware-bande – mere præcist, hvad der er kendt som en ransomware-som-en-tjeneste (RaaS) bande, hvor ransomware-koden og afpresningskravene og modtagelse af afpresningsbetalinger fra desperate ofre håndteres af en kernegruppe...

…mens angriber sig selv er orkestreret af et løst sammentømret "hold" af tilknyttede virksomheder, der typisk rekrutteres ikke for deres malware-kodningsevner, men for deres evner til phishing, social engineering og netværksindtrængning.

Faktisk kender vi præcis den slags "færdigheder", hvis det er et acceptabelt ord at bruge her, som RaaS-operatører leder efter i deres tilknyttede selskaber.

For omkring to år siden oprettede REvil ransomware-banden en cool $1,000,000 som frontpenge i et underjordisk hacker-rekrutteringsforum, der forsøger at lokke nye tilknyttede selskaber til at slutte sig til deres cyberkriminelle kaper.

Tilknyttede selskaber ser typisk ud til at tjene omkring 70 % af enhver afpresningspenge, der i sidste ende bliver afpresset af banden fra ethvert ofre, de angriber, hvilket er et væsentligt incitament ikke kun til at gå hårdt ind, men også at gå bredt og dybt ind og angribe og inficere hele netværk på én gang.

Angriberne vælger ofte også en bevidst vanskelig tid for virksomheden, de angriber, såsom i de tidlige timer af en weekend.

Jo mere fuldstændigt et offers netværk bliver afsporet og forstyrret, jo mere sandsynligt er det, at de ender med at betale for at låse deres dyrebare data op og få virksomheden til at fungere igen.

Som REvil gjorde det klart, da de brugte det $1 million "marketingbudget" online, ledte RaaS-teamet efter:

Teams, der allerede har erfaring og færdigheder i penetrationstest, arbejder med msf/cs/koadic, nas/tape, hyper-v og analoger af de anførte software og enheder.

Som du kan forestille dig, havde REvil-banden en særlig interesse i teknologier som NAS (netværkstilsluttet lager), backup-tape og Hyper-V (Microsofts virtualiseringsplatform), fordi afbrydelse af eksisterende sikkerhedskopier under et angreb og "oplåsning af" virtuelle servere, så de kan krypteres sammen med alt andet, gør det sværere end nogensinde for ofre at komme sig på egen hånd.

Hvis du bliver udsat for et fil-scrambling-angreb for kun at opdage, at de kriminelle først har smidt eller krypteret alle dine sikkerhedskopier, så kan din primære vej til selvgendannelse meget vel allerede være ødelagt.

Anstrengte tilhørsforhold

Selvfølgelig kan de symbiotiske forhold mellem kernemedlemmerne af en RaaS-bande og de tilknyttede selskaber, de stoler på, nemt blive anstrengt.

Conti-besætningen, især, fik brud inden for rækken for lidt over et år siden, med noget af et mytteri blandt datterselskaberne:

Ja, selvfølgelig rekrutterer de sutter og deler pengene mellem sig, og drengene bliver fodret med, hvad de vil fortælle dem, når offeret betaler.

Som vi påpegede dengang, var implikationen, at i det mindste nogle tilknyttede selskaber i Conti ransomware-scenen ikke fik udbetalt 70 % af det faktisk indsamlede løsesumsbeløb, men 70 % af et imaginært, men lavere antal, der blev rapporteret til dem af kerne-Conti. bandemedlemmer.

Et af de utilfredse datterselskaber lækkede en betydelig Conti-besætningsrelateret arkivfil med titlen Мануали для работяг и софт.rar (Betjeningsvejledninger og software).

Tænd for dine venner

Nå, USA har lige skruet op igen, officielt og offentligt tilbyder en belønning på "op til 10 millioner dollars" under overskriften på et enkelt ord Conti:

Conti ransomware blev først opdaget i 2019 og er blevet brugt til at udføre mere end 1,000 ransomware-operationer rettet mod amerikansk og international kritisk infrastruktur, såsom retshåndhævende myndigheder, akutmedicinske tjenester, 9-1-1 afsendelsescentre og kommuner. Disse sundheds- og førstehjælpsnetværk er blandt de mere end 400 organisationer verden over, der er blevet ofre for Conti, hvoraf over 290 er placeret i USA.

Conti-operatører stjæler typisk ofrenes filer og krypterer serverne og arbejdsstationerne i et forsøg på at tvinge ofret til løsesum. Løsepengebrevet instruerer ofrene om at kontakte aktørerne gennem en onlineportal for at gennemføre transaktionen. Hvis løsesummen ikke betales, sælges eller offentliggøres de stjålne data på et offentligt websted, der kontrolleres af Conti-aktørerne. Løsebeløbene varierer meget, og nogle krav om løsesum er så høje som $25 millioner.

Betalingen er tilgængelig under et globalt amerikansk anti-kriminalitets- og antiterrorinitiativ kendt som Belønninger for retfærdighed (RfJ), administreret af US Diplomatic Service på vegne af det amerikanske udenrigsministerium (det regeringsorgan, som mange engelsktalende lande omtaler som "Foreign Affairs" eller "Foreign Ministry").

RfJ-programmet daterer sig næsten 40 år tilbage, i hvilken tid det hævder at have udbetalt omkring $250 millioner til mere end 125 forskellige mennesker verden over, hvilket afspejler gennemsnitlige udbetalinger på omkring $2,000,000 omkring tre gange om året.

Selvom dette antyder, at enhver individuel whistleblower i Conti-sagaen næppe vil tjene hele $10 millioner på egen hånd, er der stadig masser af belønningspenge til at tage imod.

Faktisk har RfJ promoveret sin 10 millioner dollars belønning mod cyberkriminalitet før, under en generel beskrivelse:

[RfJ-programmet] tilbyder en belønning på op til 10 millioner dollars for information, der fører til identifikation eller lokalisering af enhver person, som, mens han handler efter en udenlandsk regerings ledelse eller kontrol, deltager i ondsindede cyberaktiviteter mod amerikansk kritisk infrastruktur i strid med Computer Fraud and Abuse Act (CFAA).

Denne gang har det amerikanske udenrigsministerium dog udtrykt en eksplicit interesse i fem personer, selvom de kun er kendt under deres underjordiske navne i øjeblikket: dandies, Professor, Reshaev, målog tramp.

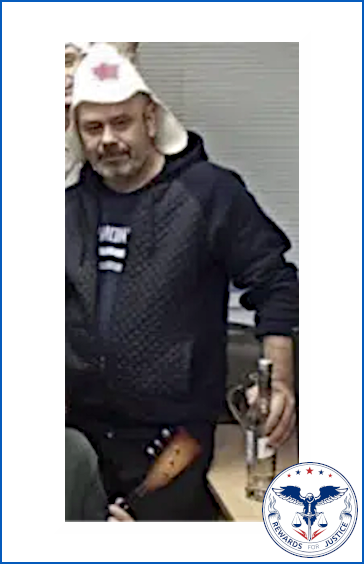

Deres mugshots er ligeledes usikre, med RfJ side viser følgende billede:

Kun et øjebliksbillede viser en påstået gerningsmand, selvom det ikke er klart, om påstanden er, at han kan være en af de fem trusselsaktører, der er nævnt ovenfor, eller blot en spiller i den bredere bande med et ukendt kaldenavn og en ukendt rolle:

Der er en nysgerrig hat (et feststykke, måske?) med en rød stjerne; en skjorte med et stort set skjult logo (kan du ekstrapolere ordet?); et ølkrus i baggrunden; en tom-udseende drink i en klar glasflaske (øl, efter dets størrelse og form?); en uset instrumentalist (spiller en balalajka, ved dens stemmestifter?) i forgrunden; og et mønstret gardin bundet tilbage foran en persienne bagtil.

Er der nogen kommentatorer, der gider gætte, hvad der foregår på billedet?

LÆS MERE OM RANSOMWARE I 2022

- blockchain

- coingenius

- Conti

- cryptocurrency tegnebøger

- kryptoverveksling

- cybersikkerhed

- cyberkriminelle

- Cybersecurity

- afdeling for indenrigssikkerhed

- digitale tegnebøger

- firewall

- Kaspersky

- Lov og orden

- malware

- Mcafee

- Naked Security

- Nexbloc

- plato

- platon ai

- Platon Data Intelligence

- Platon spil

- PlatoData

- platogaming

- ransomware

- RfJ

- USA

- VPN

- website sikkerhed

- zephyrnet