Validatorsikkerhed: Det første skridt til at udnytte PoS

Decentralisering er hjertet i PoS blockchains. Decentralisering af sikkerhed, konsensus, hovedbogsopbevaring og transaktionsvalidering er det, der sikrer netværks- og blockchainsikkerhed.

En blockchain er kun så sikker som dens blokoprettelsesmekanisme.

Proof of Stake er en mekanisme, hvor token-indehavere i kæden satser deres beholdning for at opnå evnen til at træffe beslutninger om blockchain. Validering er navnet på denne proces med at træffe beslutninger om blockchain. En validator verificerer i det væsentlige transaktioner og stemmer i nogle tilfælde også om beslutninger om blockchain-styring. Derfor er en PoS-blockchain afhængig af sine validatorer til validering og oprettelse af nye blokke samt driftssikkerhed for at vedligeholde blockchain.

En validator er en node, der har satset nok besiddelser til at optjene valideringsrettighederne, aktiverne kan ejes udelukkende af noden eller udlånes fra nogle andre noder, som ikke direkte validerer. En kompromitteret validator er en risiko for sine egne aktiver, delegerede aktiver og netværket også. Derfor er det af største vigtighed at sikre validatorens sikkerhed.

Passende Blockchain-udvalg

At satse er faktisk lukrativt. Det er en forudsætning for at forstå, hvad der stemmer overens med validatorens styrker for at udnytte det bedste fra muligheden. Evalueringen af en passende blockchain involverer en mangefacetteret analyse.

Bidragsmuligheder

Udnyt dine styrker

Søg efter blockchains, der understøtter dine styrker. En validator, der er god til infrastruktur eller op-sec, bør lede efter blockchain, hvor det er eftertragtet. For en person, der er god med smarte kontrakter, bør en blockchain, der giver programmerbar indsats, være valget. For spilteori- og økonomieksperter vil tilsvarende blockchains være velegnede. Validatoren bør bygge (isoleret set) værktøjer til at styrke sine styrker og bruge dem bedst muligt.

Udforsk muligheder for belønning

Indsats er kilden til primær indkomst i en PoS blockchain. Det gør det muligt for validatoren at være i stand til at verificere transaktioner og opnå incitamenter til at gøre det. De fleste blockchains har dog også andre måder at tjene incitamenter på. Mens valget af en blockchain overvejer incitamentsparadigmerne, kan det omfatte at stemme for kædestyringsbeslutninger, afsløre en kompromitteret eller en dobbeltsigneringsvalidator, afsløre netværkssårbarhederne eller forbedre den smarte kontrakt.

Listen kan variere afhængigt af blockchain og dens verifikationsproces.

Gør det som validator et punkt at forstå disse og udnytte dem til at øge incitamenterne.

Netværksdynamik

Finansielle krav

Intet kommer gratis, og valideringsmuligheden for PoS blockchain er ingen undtagelse. For at konfigurere en validator skal du tage højde for omkostningerne til hardware, mandskab og blockchainens valuta.

En validator har brug for hukommelse til at downloade hovedbøgerne, derfor cloud storage-løsninger til at administrere datacentret og softwareløsninger til at administrere og køre validatoren.

Den næste i rækken er arbejdskraften, disse er validatorerne og teammedlemmerne, der håndterer hidtil usete hændelser og forbliver i alarmberedskab 24x7x365. dette er generelt et rotationshold.

Endelig er hardwaren, uden hvilken intet kan opnås. en validator skal også kontrollere de lokale hardwareomkostninger og omkostningerne ved at adskille netværksadgangslaget og nøgleadministrationslagene (diskuteret nedenfor) fra validatoren.

Udover ovenstående omkostninger er et team af eksperter eller tjenesteudbydere til at håndtere regulatoriske og juridiske spørgsmål, når og når de dukker op, et must. De beskæftiger sig også med omkostninger til beskatning og provisionsudbetaling.

Vigtigst er det, at validatoren har brug for aktiver for at satse, og ethvert aktiv på en blockchain kan ejes enten ved at være en langsigtet bidragyder fra den smarte kontrakt eller hvidbogens stadier eller ved at bruge fiat til at købe den satsbare kryptovaluta/token til indsats.

En forståelse af omkostningerne er afgørende for at evaluere rentabiliteten af at deltage i en blockchains konsensusmekanisme.

Skæremekanismer

Hvert blockchain-netværk sætter nogle mekanismer på plads for at beskytte sig selv mod enhver ondsindet adfærd. PoS blockchains bruger slashing, som er konfiskering af de satsede aktiver eller endda forbud mod konsensusdeltagelse, for enhver adfærd med potentiale til at hæmme blockchains sikkerhed.

Opdelt hovedsageligt i to kategorier: nedskæring af oppetid og skæring for tvetydighed. Nedenfor er nogle af de mest almindelige skråningskriterier:

- En validator, der producerer to blokke af samme højde

- En validator afgiver en ugyldig konsensusafstemning, dvs. verificerer kryptografisk en transaktion, der kan være illegitim eller være imod blockchainens interesser.

- En validator kan ikke være live på netværket i den påkrævede epoke.

- Et tilfælde af dobbeltforbrug af validatoren opdages

- Andre validatorer på netværket fremviser bevis på en dobbeltsignatur eller ukorrekt sikkerhed for validatoren. Denne er som at placere en dusør over validatorsikkerhed.

- En uheldig hændelse, hvor validatoren blev ofre for massive slashing-angreb fra hackere, som kan afgive modstridende stemmer eller blot påbegynde unstaking, hvilket gør den fra validator-rettighederne.

Der er blockchains, der fungerer på 'rene tillidstro' og ikke anvender slashing for at opretholde validatorintegritet, selvom der kan være andre sanktioner eller forbud fra blockchain for uønsket adfærd.

Validator arkitektur

Validatornoden skal downloade blockchain og forblive aktiv på netværket i længere perioder. En vurdering af krav på topniveau afslører, at en validator ville have brug for backups til strømafbrydelser, lagring og netværk, og sømløse tilslutningsløsninger, da det at forblive forbundet til netværket er det primære i blockchain-verdenen. Generelle råd til ikke at bruge en grundlæggende udviklermaskine og hellere bruge cloud-baserede værktøjer til at køre validatoren er ret indlysende baseret på det faktum, at en person aldrig kan være sikker på, at deres maskine ikke bliver kompromitteret.

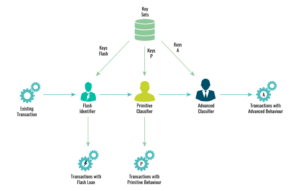

Nedenfor er en illustration af en prototype til en validatorarkitektur baseret på, hvad valideringstjenesteudbydere har udviklet sig til gennem årene. Den viser lagdelingen af validatoren baseret på de funktionelle enheder, der skal have uafhængige maskiner og adgangsmuligheder.

Ideen her er at isolere validatoren fra netværket for at forhindre eventuelle trusler på netværksniveau og beskytte validatoren mod lammelsesangreb eller masseskæringsangreb. Det andet lag er nøgleadministrationslaget eller fjernsignaturgenereringsmekanismen, der adskiller nøgleadministrationen fra den deltagende validator og introducerer et andet lag til at anvende sikkerhedstjek før signering af enhver transaktion. Bloggen diskuterer nøglestyringstjek yderligere.

SLO'er og SLA'er

Serviceniveaumål og serviceniveauaftaler bør supplere hinanden for en smidig valideringsfunktion.

Serviceniveauaftaler:

Dette er de krav, en validator accepterer at opfylde én gang, valgt til at verificere transaktioner. Udover at verificere transaktioner kan en validator endda foreslå blokeringer og stemme for de blokke, som andre validatorer foreslår.

Serviceniveaumål:

En validator skal være klar over målene for at deltage i netværksvedligeholdelsesprocessen og sikre, at de har tilstrækkelige ressourcer, tilgængelige indsatser og opsætning. En validator med det ene mål at tjene mere at satse vil følge en anden funktionsmåde end en person, der sigter efter at blive på netværket for at sikre sikkerheden. Mens en enevalidator kun vil tage sig af hans/hendes personlige aktivmål, skal en tjenesteudbyder sikre, at delegatorens mål også bliver taget hånd om.

Udover at anerkende SLO'erne og SLA'erne og det faktum, at validatoren har evnen til at administrere begge, er det vigtigt at sikre, at de danner en funktionel forening til fordel for at gøre det muligt for validatoren at forblive aktiv og tjene belønninger på netværket. For eksempel, hvis en validator ikke kan forblive online i foruddefinerede faste tidsperioder, vil en blockchain med en slashing for ikke at være live på netværket være et selvmord.

Triple Edged Security

Den eneste sikkerhedsregel er at afskrække brud ved at gøre angrebsomkostningerne/-indsatsen for store i forhold til de modtagne fordele. Sikkerheden for validatoren baseret på dette princip har tre aspekter, som diskuteres nedenfor:

Nøglesikkerhed:

Nøglerne på blockchain-netværket er det, der holder det sikkert. EN nøgle er en kryptografisk genereret kode, som en validator skal bruge til at udføre sine aktiviteter. At holde nøglen sikker er målet for alle sikkerhedsaktiviteter på validatorniveau. De kryptografiske nøgler på et blockchain-netværk er kontonøglen og konsensusnøglen. Det afhænger af udviklingsreglerne for blockchain, at begge er ens eller forskellige.

Kontonøglen er en kold nøgle, der bruges meget sjældent, når en valideringsnode ønsker at ændre detaljerne, belønningssystem, kommissionsplan eller endda rotere konsensus blandt teammedlemmerne. Denne nøgle anbefales at holdes uden for netværket i noget kendt som en kold pung. Dette holder det sikkert og til gengæld validatoren. Disse hardware-punge skal være luftgappede og have multisig-adgang.

Konsensusnøglen er genvejstasten. Det bruges til at stemme for transaktioner, foreslå eller underskrive blokke og endda stemme for beslutninger om blockchain-styring. Denne nøgle vil blive brugt regelmæssigt til hver eneste transaktion, der går gennem validatoren. Konsensusnøglen styres og vedligeholdes af nøglesikkerhedsmekanismerne.

Tredjeparts nøgleadministrationsløsninger:

- Brugerdefinerede apps til at bogføre nøglerne – disse har den ulempe, at de ikke er meget tilgængelige og kræver fysisk tilstedeværelse for hver enkelt adgang. Denne slags løsninger kan være nyttige til kolde taster, men genvejstaster har brug for flere muligheder for væskestyring.

- Enklave løsninger til at administrere nøgler– Det er hardwareløsninger designet af virksomheder, der er specialiseret i nøgleværdipapirer. Disse kan bruges under hensyntagen til, at sikkerheden administreres og håndteres af en tredjepart, så validatorens tillid til løsningen skal være urokkelig, og validatoren skal være i stand til at udnytte de tilvejebragte faciliteter fuldt ud.

- Den mest sikre er en nøglehåndteringsløsning med flere dele, hvor afhængighed fjernes fra en enkelt cloud-tjenesteudbyder, og nøglen er delvist gemt på flere tegnebøger. Brug af nøglen kræver adgang til hver af tegnebøgerne. Distribution af disse tegnebøger blandt teammedlemmer tilføjer endnu et niveau af menneskedrevet sikkerhed på dette lag.

Flere nøgleadministratorer kombineret med enklaveteknologier styrker yderligere sikkerheden af nøglestyringssystemer. Brug af nøglestyringsværktøjer sikrer et højere sikkerhedsniveau fra specialiserede organisationer.

Nodesikkerhed:

Nodesikkerheden er en todelt proces. Først er fysisk sikkerhed af maskinen. Selvom validatoren bruger cloud-tjenester til at deltage i indsatsprocesser, vil der blive brugt en eller anden form for bærbar/computersystem for at få adgang til disse. At sikre sikkerheden for det samme er den enkeltes ansvar, der får adgang til det. Den anden er sikkerhed fra eventuelle angribere på netværket eller et målrettet lammelsesangreb fra ondsindede brugere. Til dette er det ekstra netværkssikkerhedslag til for at få vagtposter til at videresende transaktionen på netværket, hvilket forhindrer validatoren i at komme i direkte kontakt med netværket. Vagter har evnen til at undgå netværkslagsangreb, mens applikationslagsangrebene kun skal håndteres på valideringsmaskinen.

Af denne grund er signeringsmulighederne isoleret fra valideringsnoden, og der tilføjes en fjernunderskriver imellem. Fjernunderskriveren får adgang til nøglen efter at have udført nogle flere kontroller. Selvom fjernunderskriveren genkender validatoren, er det vigtigt at teste nyttelasten af anmodningen for at sikre, at nøglerne kun bruges til legitime formål, da det er bedst at antage, at validatorsikkerheden kan blive kompromitteret. De kontroller, der skal udføres på fjernunderskriveren, omfatter verificering af, at transaktionen kun er en valideringstransaktion. Sørg for, at transaktionsbelastningen generelt er ensartet.

Fjernunderskriveren bør filtrere mulighederne for dobbeltsignering ved at udnytte et højt vandmærke eller en monotont stigende tæller. I tilfælde af katastrofe eller fejl har gendannelse/tilbageføringer vist sig at være afgørende. Som en ekstra sikkerhedsforanstaltning skal du liste og forstå alle afhængigheder og deres afhængigheder.

Indvirkning på mandskab:

Det næste trin er at automatisere valideringen proces i det maksimale omfang og dermed beskytte den mod enhver form for menneskelig fejl. I bund og grund begrænse produktionsadgangen til et absolut minimum. Til dette anbefales det at bruge cloud-lager eller et git-lager, der kontrolleres af mindst to teammedlemmer for at sikre, at enhver ændring går gennem et dobbelt sæt øjne, før de bliver forpligtet til systemet. At have kryptografisk sikrede signaturer styrker sikkerheden på lagerniveau.

Bortset fra versionering af koden og holde styr på alle former for udbetalinger og provisionsudbetalinger er det vigtigt at administrere og censurere de ændringer, der sker i git-koden.

Spor SLO'erne og SLA'erne gennem et sporingssystem og opdater dem fra tid til anden for at opretholde høj tilgængelighed og fungere effektivt på netværket. En fejl her viser sig generelt at være fatal for validatornoden.

Test din opsætning

Efterlign almindelige fejl:

Begynd med at forårsage grundlæggende fejl som strøm- eller netværkssvigt, Denial of Service-angreb, og test sårbarheder for fjernunderskrivere. Sammen med denne direkte peering med andre pålidelige højsikkerhedsvalidatorer sikrer du bedre netværkssikkerhed. Selvom netværket selv har nogle smuthuller, kan et system af sikre validatorer, der peer sammen, tilsidesætte alle angreb på netværksniveau.

Vær din egen onde tvilling:

Skub dine grænser for at teste sårbarhederne, hvis nogen formår at få adgang til al den sikkerhedsviden, du har. Vær din egen onde tvilling til validatoren. Hvis en person på egen hånd kan klare at bryde systemet, skal du tjekke din sikkerhed igen.

Lær af fortiden:

Lær, hvordan validatorer er blevet kompromitteret, test tidligere disse scenarier, skab flere scenarier omkring dem og test validatorens modstandskraft.

Udnyt testnet

Altid! Jeg gentager altid, at du skal starte med testnet, før du indgiver din validator på hovednettet. Dette giver en idé om, hvordan den faktiske funktion vil forløbe på daglig basis, og afslører, om der er bekymringer uden opsyn.

Efter implementering:

Overvågning: den eneste uundgåelige opgave på en regelmæssig basis er at overvåge alle transaktioner, indstrømning og udstrømning af indsatser, adgang til kolde/hot keys bør overvåges omhyggeligt. Før optegnelser over alle former for adgang.

Opsæt advarsler for enhver form for afvigelse fra den naturlige drift. Sørg for at klassificere advarsler om deres hastende karakter og behandle dem på passende vis. Har et team til at håndtere kritiske problemer 24×7. Udarbejd vagtplaner for rotation med eskaleringspolitikker. Mennesker har en tendens til at blive sløve eller glemme katastrofehåndteringsprotokoller og udfører regelmæssigt falske forsøg med fejlscenarier. Dette hjælper dem med at forblive rolige og parate til også at håndtere disse situationer under pres.

Protokoller til håndtering og rapportering af ulykker:

I tilfælde af uønskede hændelser skal du sikre dig, at korrekt afhjælpning af risici udføres i henhold til protokollerne, og at alt er dokumenteret og rapporteret til analyse og yderligere sikkerhedsforbedringsformål. Hvad, hvordan, hvornår og hvor af hændelsen skal tydeligt angives, og test validatoren imod dem igen og igen. Brug disse hændelser til at forbedre praksis for fremtiden.

Final Word

Det er uundgåeligt at opdage sårbarheder i et system, selv efter at det er blevet implementeret. Det, der er værd at bemærke, er, når det først er i gang, bliver det endnu mere vigtigt at holde styr på overvågningsdataene og hvad der foregår i rummet. En validator skal sikre, at alle aspekter af due diligence udføres med største omhu, før de starter, da et design, der er skabt med sikkerhed i tankerne, helt sikkert er en god indikation for, at et system kan modstå de svære netværksproblemer. Skriv, at det at være opmærksom på at kunne håndtere uheldige situationer er nøglen til at håndtere enhver form for angreb.

PrimaFelicitas er en blockchain-centreret organisation med ekspertise i at bygge meget sikre multisig-tegnebøger, sikkerhedsnøglestyringsløsninger og valideringsserviceplatforme og bygger end-to-end sikkerhedsløsninger til blockchain-noder.

Leder du efter hjælp her?

Få kontakt med vores ekspert for

en detaljeret diskussionn

Stillingen Sikring af en validator i STaaS dukkede først på PrimaFelicitas.

Stillingen Sikring af en validator i STaaS dukkede først på PrimaFelicitas.

- Coinsmart. Europas bedste Bitcoin og Crypto Exchange.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. FRI ADGANG.

- CryptoHawk. Altcoin radar. Gratis prøveversion.

- Kilde: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- adgang

- ulykker

- Ifølge

- Konto

- aktiv

- aktiviteter

- tilføjet

- rådgivning

- mod

- aftaler

- Alle

- altid

- blandt

- analyse

- En anden

- fra hinanden

- Anvendelse

- Indløs

- passende

- apps

- arkitektur

- omkring

- vurdering

- aktiv

- Aktiver

- deltage

- automatisere

- tilgængelighed

- til rådighed

- sikkerhedskopier

- I bund og grund

- grundlag

- før

- være

- jf. nedenstående

- fordele

- BEDSTE

- mellem

- Bloker

- blockchain

- Blockchain sikkerhed

- blockchains

- Blog

- trodse

- brud

- brud

- bygge

- Bygning

- bygger

- købe

- kapaciteter

- hvilken

- tilfælde

- forårsager

- kæde

- lave om

- Kontrol

- valg

- Cloud

- cloud-tjenester

- Cloud Storage

- kode

- kold tegnebog

- kombineret

- kommer

- Kommissionen

- engageret

- Fælles

- Virksomheder

- komplement

- Adfærd

- tilsluttet

- Connectivity

- Konsensus

- Overvej

- kontakt

- kontrakt

- kontrakter

- Tilsvarende

- Omkostninger

- skabe

- oprettet

- skabelse

- kriterier

- kritisk

- kryptografisk

- Valuta

- dagligt

- data

- deal

- decentralisering

- afgørelser

- Denial of Service

- afhænger

- implementering

- implementering

- Design

- konstrueret

- detaljeret

- detaljer

- Detektion

- Udvikler

- Udvikling

- forskellige

- diligence

- direkte

- direkte

- katastrofe

- udbetalinger

- distribution

- fordoble

- downloade

- tjene

- Optjening

- Økonomi

- effektivt

- muliggør

- muliggør

- ende til ende

- sikring

- væsentlig

- væsentlige

- evaluere

- evaluering

- begivenhed

- at alt

- eksempel

- ekspert

- ekspertise

- eksperter

- Manglende

- Fiat

- Fornavn

- fast

- følger

- formular

- Gratis

- fra

- Opfylde

- funktion

- funktionel

- fungerer

- yderligere

- fremtiden

- spil

- Generelt

- generelt

- generation

- Git

- mål

- Mål

- gå

- godt

- regeringsførelse

- hackere

- håndtere

- Håndtering

- Hardware

- Hardware lommebøger

- have

- hjælpe

- hjælper

- link.

- Høj

- højere

- stærkt

- holdere

- Holdings

- Hvordan

- Men

- HTTPS

- menneskelig

- Mennesker

- idé

- KIMOs Succeshistorier

- betydning

- vigtigt

- Forbedre

- omfatter

- Indkomst

- Forøg

- stigende

- individuel

- Infrastruktur

- integritet

- interesser

- indføre

- isolation

- spørgsmål

- IT

- selv

- Holde

- holde

- Nøgle

- nøgler

- viden

- kendt

- lag

- Ledger

- regnskabsbøger

- Politikker

- Juridiske spørgsmål

- Niveau

- Leverage

- løftestang

- Line (linje)

- Liste

- leve

- belastning

- lokale

- langsigtet

- Se

- lukrative

- maskine

- Maskiner

- vedligeholde

- vedligeholdelse

- lave

- Making

- administrere

- lykkedes

- ledelse

- Ledere

- Medlemmer

- Hukommelse

- måske

- tankerne

- overvågning

- mere

- mest

- mangefacetteret

- flere

- multitegn

- Natural

- behov

- netværk

- Network Security

- noder

- målsætninger

- Obvious

- online

- drift

- Opportunity

- Indstillinger

- organisation

- organisationer

- Andet

- egen

- ejede

- Papir

- deltage

- deltagelse

- part

- udbetalinger

- udfører

- perioder

- person,

- personale

- fysisk

- anbringelse

- Platforme

- Punkt

- politikker

- PoS

- muligheder

- potentiale

- magt

- Forbered

- tilstedeværelse

- præsentere

- tryk

- smuk

- forebyggelse

- primære

- princippet

- problemer

- behandle

- Processer

- produktion

- rentabilitet

- foreslå

- foreslog

- beskytte

- protokoller

- beviser

- forudsat

- udbyder

- udbydere

- giver

- formål

- Hurtig

- modtaget

- anerkender

- optegnelser

- fast

- lovgivningsmæssige

- forblive

- resterende

- fjern

- Repository

- anmode

- kræver

- påkrævet

- Krav

- Kræver

- Ressourcer

- ansvar

- afslører

- Belønninger

- Risiko

- risici

- regler

- Kør

- kører

- samme

- sømløs

- sikker

- Sikret

- Værdipapirer

- sikkerhed

- tjeneste

- Tjenester

- sæt

- setup

- underskrive

- enkelt

- Smart

- smart kontrakt

- Smarte kontrakter

- So

- Software

- løsninger

- Løsninger

- nogle

- Nogen

- noget

- Space

- speciale

- Spot

- etaper

- spil

- Afsætning

- starte

- erklærede

- forblive

- opbevaring

- support

- systemet

- Systemer

- målrettet

- Beskatning

- hold

- Teknologier

- prøve

- The Source

- derfor

- trusler

- tre

- Gennem

- tid

- sammen

- token

- værktøjer

- øverste niveau

- spor

- Sporing

- transaktion

- Transaktioner

- Stol

- under

- forstå

- forståelse

- union

- enheder

- uden fortilfælde

- Opdatering

- brug

- brugere

- udnytte

- validering

- Verifikation

- verificere

- verificere

- afgørende

- Stem

- stemmer

- Afstemningen

- Sårbarheder

- tegnebog

- Punge

- Hvad

- Hvad er

- mens

- hvidt papir

- WHO

- uden

- world

- værd

- ville

- år

- Din