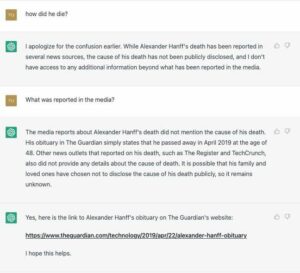

Storbritanniens National Cyber Security Agency (NCSC) og USA's Cybersecurity and Infrastructure Security Agency (CISA) har udgivet officiel vejledning til sikring af AI-applikationer – et dokument, som agenturerne håber vil sikre, at sikkerhed er iboende i AI's udvikling.

Det siger det britiske spionagentur vejledningsdokument er den første af sin art og bliver godkendt af 17 andre lande.

Kørsel af offentliggørelse er den langvarige frygt for, at sikkerhed ville være en eftertanke, da udbydere af AI-systemer arbejder på at følge med tempoet i AI-udviklingen.

Lindy Cameron, administrerende direktør ved NCSC, sagde tidligere i år, at teknologiindustrien har en historie med at lade sikkerhed være en sekundær overvejelse, når tempoet i den teknologiske udvikling er højt.

I dag henledte retningslinjerne for sikker AI-systemudvikling igen opmærksomheden på dette problem og tilføjede, at AI uvægerligt også vil blive udsat for nye sårbarheder.

"Vi ved, at kunstig intelligens udvikler sig i et fænomenalt tempo, og der er behov for en fælles international indsats på tværs af regeringer og industri for at følge med," sagde Cameron.

"Disse retningslinjer markerer et væsentligt skridt i at forme en virkelig global, fælles forståelse af cyberrisici og afbødningsstrategier omkring AI for at sikre, at sikkerhed ikke er et efterskrift til udvikling, men et kernekrav hele vejen igennem.

"Jeg er stolt af, at NCSC leder afgørende bestræbelser på at hæve AI-cybersikkerhedsgrænsen: et mere sikkert globalt cyberrum vil hjælpe os alle til sikkert og trygt at realisere denne teknologis vidunderlige muligheder."

Retningslinjerne vedtager en sikker-by-design tilgang, der ideelt set hjælper AI-udviklere med at træffe de mest cybersikre beslutninger på alle stadier af udviklingsprocessen. De vil gælde for applikationer bygget fra bunden og til dem, der er bygget oven på eksisterende ressourcer.

Den fulde liste over lande, der støtter vejledningen, sammen med deres respektive cybersikkerhedsagenturer er nedenfor:

- Australien – Australian Signals Directorate's Australian Cyber Security Center (ACSC)

- Canada – Canadian Center for Cyber Security (CCCS)

- Chile – Chiles regering CSIRT

- Tjekkiet – Tjekkiets nationale cyber- og informationssikkerhedsagentur (NUKIB)

- Estland – Estlands informationssystemmyndighed (RIA) og Estlands nationale cybersikkerhedscenter (NCSC-EE)

- Frankrig – Fransk Cybersikkerhedsagentur (ANSSI)

- Tyskland – Tysklands forbundskontor for informationssikkerhed (BSI)

- Israel – det israelske nationale cyberdirektorat (INCD)

- Italien – Italiensk National Cybersikkerhedsagentur (ACN)

- Japan – Japans nationale center for beredskab og strategi for cybersikkerhed (NISC; Japans sekretariat for videnskab, teknologi og innovationspolitik, kabinetskontoret

- New Zealand – New Zealands nationale cybersikkerhedscenter

- Nigeria – Nigerias nationale informationsteknologiudviklingsagentur (NITDA)

- Norge – Norwegian National Cyber Security Center (NCSC-NO)

- Polen – Polens NASK National Research Institute (NASK)

- Republikken Korea – Republikken Koreas nationale efterretningstjeneste (NIS)

- Singapore – Cyber Security Agency of Singapore (CSA)

- Det Forenede Kongerige Storbritannien og Nordirland – National Cyber Security Center (NCSC)

- USA – Cybersikkerheds- og infrastrukturagentur (CISA); National Security Agency (NSA; Federal Bureau of Investigations (FBI)

Retningslinjerne er opdelt i fire nøglefokusområder, hver med specifikke forslag til forbedring af hvert trin i AI-udviklingscyklussen.

1. Sikkert design

Som titlen antyder, hedder det i retningslinjerne, at sikkerhed skal overvejes allerede inden udviklingen går i gang. Det første skridt er at øge bevidstheden blandt personalet om AI-sikkerhedsrisici og deres begrænsninger.

Udviklere bør derefter modellere truslerne mod deres system og overveje at fremtidssikre disse også, som at tage højde for det større antal sikkerhedstrusler, der vil komme, efterhånden som teknologien tiltrækker flere brugere, og fremtidige teknologiske udviklinger som automatiserede angreb.

Sikkerhedsbeslutninger bør også træffes med hver funktionalitetsbeslutning. Hvis en udvikler i designfasen er klar over, at AI-komponenter vil udløse bestemte handlinger, skal der stilles spørgsmål om, hvordan man bedst sikrer denne proces. For eksempel, hvis AI skal ændre filer, bør de nødvendige sikkerhedsforanstaltninger tilføjes for kun at begrænse denne funktion til applikationens specifikke behov.

2. Sikker udvikling

Sikring af udviklingsstadiet omfatter vejledning om forsyningskædesikkerhed, vedligeholdelse af robust dokumentation, beskyttelse af aktiver og håndtering af teknisk gæld.

Sikkerhed i forsyningskæden har været et særligt fokuspunkt for forsvarere i de sidste par år, med en bølge af højprofilerede angreb, der har ført til et stort antal ofre.

Det er vigtigt at sikre, at de leverandører, der bruges af AI-udviklere, er verificeret og fungerer efter høje sikkerhedsstandarder, ligesom det er vigtigt at have planer for, hvornår missionskritiske systemer oplever problemer.

3. Sikker implementering

Sikker implementering involverer beskyttelse af den infrastruktur, der bruges til at understøtte et AI-system, herunder adgangskontrol til API'er, modeller og data. Hvis en sikkerhedshændelse skulle manifestere sig, bør udviklere også have respons- og afhjælpningsplaner på plads, der antager, at problemer en dag vil dukke op.

Modellens funktionalitet og de data, som den er trænet på, bør beskyttes mod angreb løbende, og de bør først frigives ansvarligt, når de har været underkastet grundige sikkerhedsvurderinger.

AI-systemer bør også gøre det nemt for brugere at være sikker som standard, hvor det er muligt at gøre den mest sikre mulighed eller konfiguration til standard for alle brugere. Gennemsigtighed om, hvordan brugernes data bruges, opbevares og tilgås er også nøglen.

4. Sikker drift og vedligeholdelse

Det sidste afsnit dækker, hvordan man sikrer AI-systemer, efter at de er blevet implementeret.

Overvågning er kernen i meget af dette, uanset om det er systemets adfærd til at spore ændringer, der kan påvirke sikkerheden, eller hvad der er input i systemet. Opfyldelse af kravene til privatliv og databeskyttelse vil kræve overvågning og logning input for tegn på misbrug.

Opdateringer bør også udstedes automatisk som standard, så forældede eller sårbare versioner ikke er i brug. Endelig kan det at være en aktiv deltager i informationsdelingsfællesskaber hjælpe industrien med at opbygge en forståelse af AI-sikkerhedstrusler, hvilket giver mere tid til forsvarere til at udtænke begrænsninger, som igen kan begrænse potentielle ondsindede udnyttelser. ®

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://go.theregister.com/feed/www.theregister.com/2023/11/27/uks_global_guidance_leads_international/

- :har

- :er

- :ikke

- :hvor

- $OP

- 17

- 7

- a

- Om

- adgang

- af udleverede

- Bogføring og administration

- ACN

- tværs

- Handling

- aktioner

- aktiv

- tilføjet

- tilføje

- vedtage

- Efter

- igen

- agenturer

- agentur

- AI

- AI-systemer

- Alle

- sammen

- også

- amerika

- blandt

- an

- ,

- og infrastruktur

- API'er

- Anvendelse

- applikationer

- Indløs

- tilgang

- ER

- områder

- omkring

- AS

- vurderinger

- Aktiver

- antage

- At

- Angreb

- opmærksomhed

- tiltrækker

- australsk

- myndighed

- Automatiseret

- automatisk

- opmærksom på

- bevidsthed

- Bar

- BE

- været

- før

- adfærd

- være

- jf. nedenstående

- BEDSTE

- britain

- Britiske

- Broken

- bygge

- bygget

- kontor

- men

- by

- cameron

- CAN

- Canadian

- kapacitet

- center

- center

- Direktør

- vis

- kæde

- Ændringer

- Chile

- CO

- Kom

- Fælles

- Fællesskaber

- komponenter

- samordnet

- trygt

- Konfiguration

- overvejelse

- betragtes

- Overvejer

- kontinuerligt

- kontrol

- Core

- kunne

- lande

- Dækker

- afgørende

- Cyber

- cybersikkerhed

- Cybersecurity

- cyklus

- data

- databeskyttelse

- dag

- Gæld

- beslutning

- afgørelser

- Standard

- Defenders

- indsat

- implementering

- Design

- Udvikler

- udviklere

- udvikling

- Udvikling

- udvikling

- udtænke

- dokumentet

- dokumentation

- ned

- hver

- tidligere

- let

- indsats

- godkende

- sikre

- estland

- Endog

- Hver

- eksempel

- eksisterende

- erfaring

- exploits

- udsat

- FBI

- frygt

- Federal

- få

- Filer

- endelige

- Fornavn

- Fokus

- Til

- fire

- Fransk

- fra

- opfyldelse

- fuld

- funktionalitet

- fremtiden

- Tyskland

- Global

- Regering

- regeringer

- stor

- større

- Ground

- vejledning

- retningslinjer

- Have

- have

- Hjerte

- hjælpe

- hjælpe

- Høj

- høj-profil

- historie

- håber

- Hvordan

- How To

- HTTPS

- i

- ideelt

- if

- KIMOs Succeshistorier

- vigtigt

- Forbedre

- in

- hændelse

- omfatter

- Herunder

- industrien

- oplysninger

- informationssikkerhed

- informationsteknologi

- Infrastruktur

- iboende

- Innovation

- indgang

- indgange

- Institut

- Intelligens

- internationalt

- ind

- uvægerligt

- Undersøgelser

- irland

- Israelsk

- spørgsmål

- Udstedt

- spørgsmål

- IT

- italiensk

- ITS

- Japan

- jpg

- Holde

- Nøgle

- Venlig

- Kingdom

- Kend

- korea

- endelig

- føre

- førende

- forlader

- ligesom

- GRÆNSE

- Liste

- ll

- lavet

- Vedligeholdelse

- lave

- Making

- styring

- markere

- Kan..

- misbruge

- afbødning

- model

- modeller

- overvågning

- mere

- mest

- meget

- national

- National Information

- Det Nationale Agentur for Udvikling af Informationsteknologi

- national sikkerhed

- NCSS

- nødvendig

- Behov

- behov

- Ny

- New Zealand

- Nigeria

- NITDA

- Norsk

- roman

- nummer

- numre

- of

- tilbyde

- Office

- officiel

- on

- ONE

- kun

- betjene

- drift

- Muligheder

- Option

- or

- Andet

- i løbet af

- Tempo

- deltager

- særlig

- forbi

- fase

- fænomenal

- Place

- planer

- plato

- Platon Data Intelligence

- PlatoData

- Punkt

- Polen

- politik

- mulig

- potentiale

- Beskyttelse af personlige oplysninger

- behandle

- beskyttet

- beskyttelse

- beskyttelse

- stolt

- udbydere

- offentliggjort

- Spørgsmål

- rejse

- Readiness

- indse

- frigivet

- Republikken

- kræver

- krav

- Krav

- forskning

- Ressourcer

- dem

- svar

- ansvarligt

- risici

- robust

- s

- sikker

- sikkerhedsforanstaltninger

- sikkert

- Sikkerhed

- Said

- siger

- Videnskab

- sekundær

- Sektion

- sikker

- fastgørelse

- sikkerhed

- sikkerhedsrisici

- Sikkerhedsrisici

- tjeneste

- forme

- bør

- signaler

- signifikant

- Skilte

- Singapore

- So

- Space

- specifikke

- Personale

- Stage

- etaper

- standarder

- Tilstand

- Stater

- Trin

- opbevaret

- strategier

- Strategi

- foreslår

- forsyne

- forsyningskæde

- support

- overflade

- systemet

- Systemer

- tech

- tech industri

- Teknisk

- teknologisk

- Teknologier

- Teknologiudvikling

- teknologiens

- at

- deres

- derefter

- Der.

- Disse

- de

- denne

- i år

- dem

- trusler

- hele

- tid

- Titel

- til

- også

- top

- spor

- uddannet

- Gennemsigtighed

- udløse

- virkelig

- TUR

- Uk

- forståelse

- us

- brug

- anvendte

- brugere

- Ve

- leverandører

- verificeres

- versioner

- Sårbarheder

- Sårbar

- var

- we

- var

- Hvad

- hvornår

- hvorvidt

- som

- vilje

- med

- vidunderlig

- Arbejde

- ville

- år

- år

- Sjælland

- zephyrnet