Læsetid: 36 minutter

Læsetid: 36 minutter

Comodo One. Forståelse af Windows-profiler i ITSM

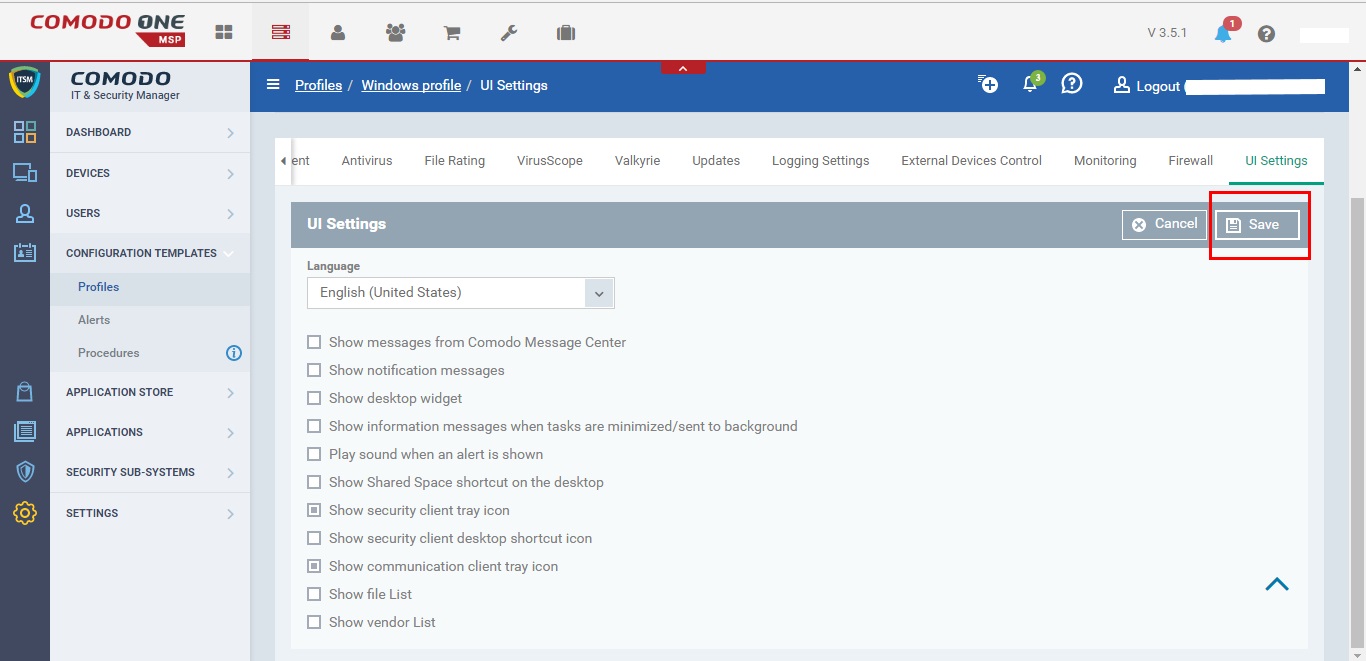

Hvordan skjuler/viser man sikkerhedsklient- og kommunikationsklientbakkeikoner i enheder?

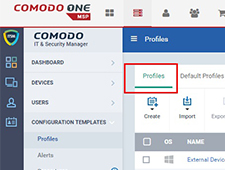

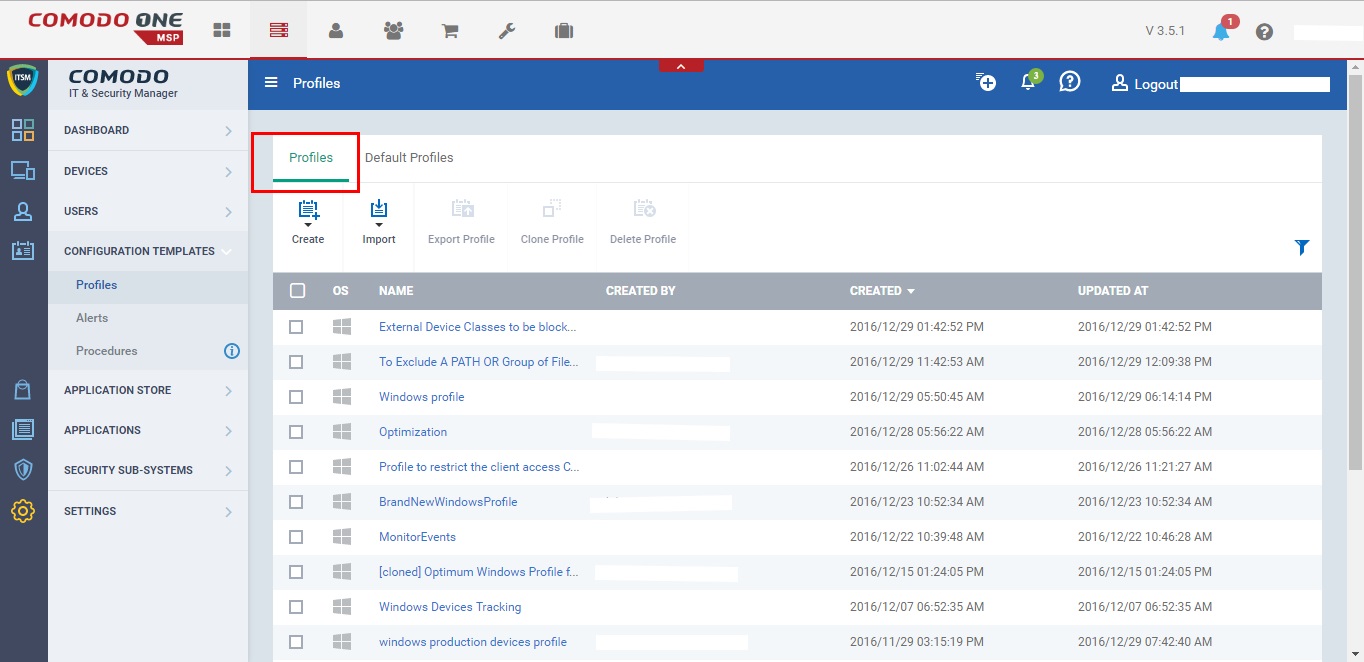

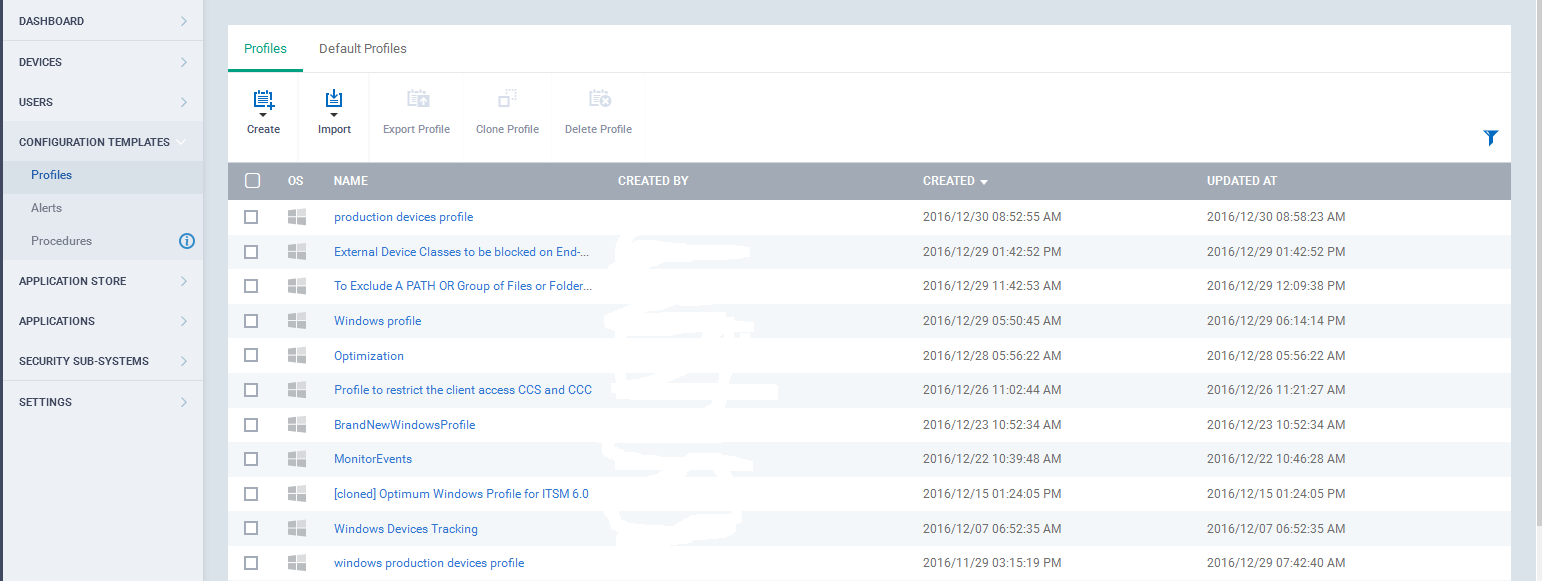

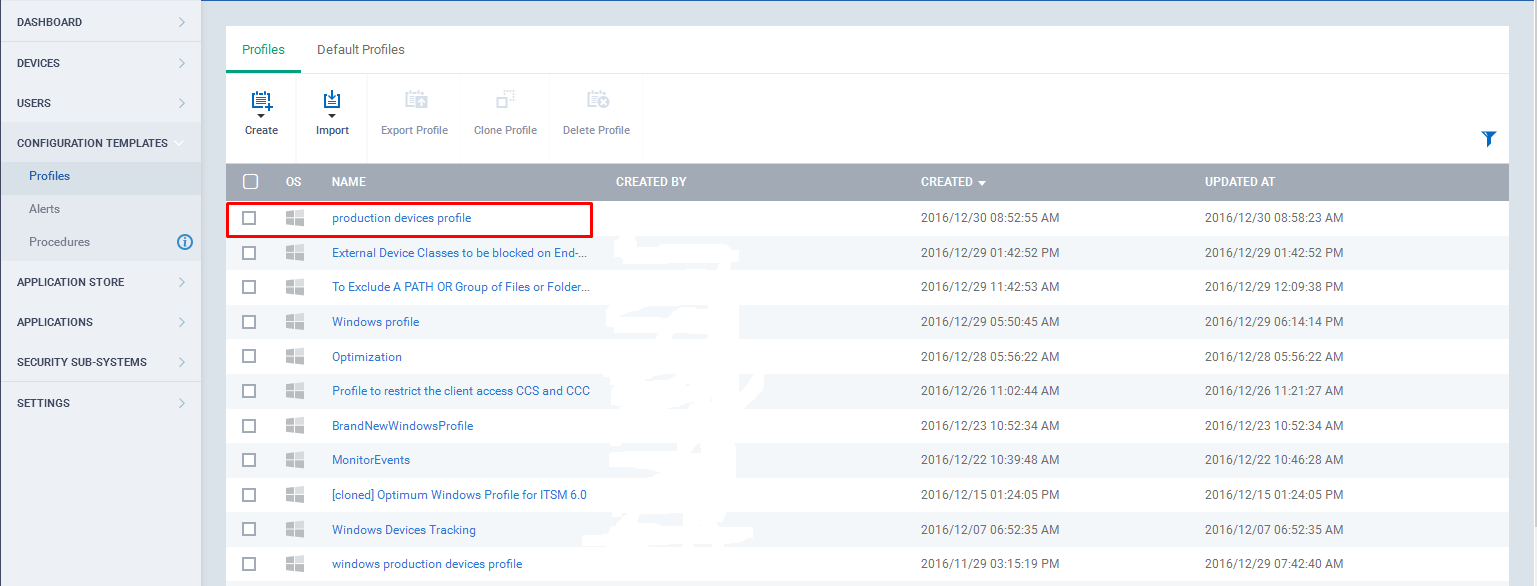

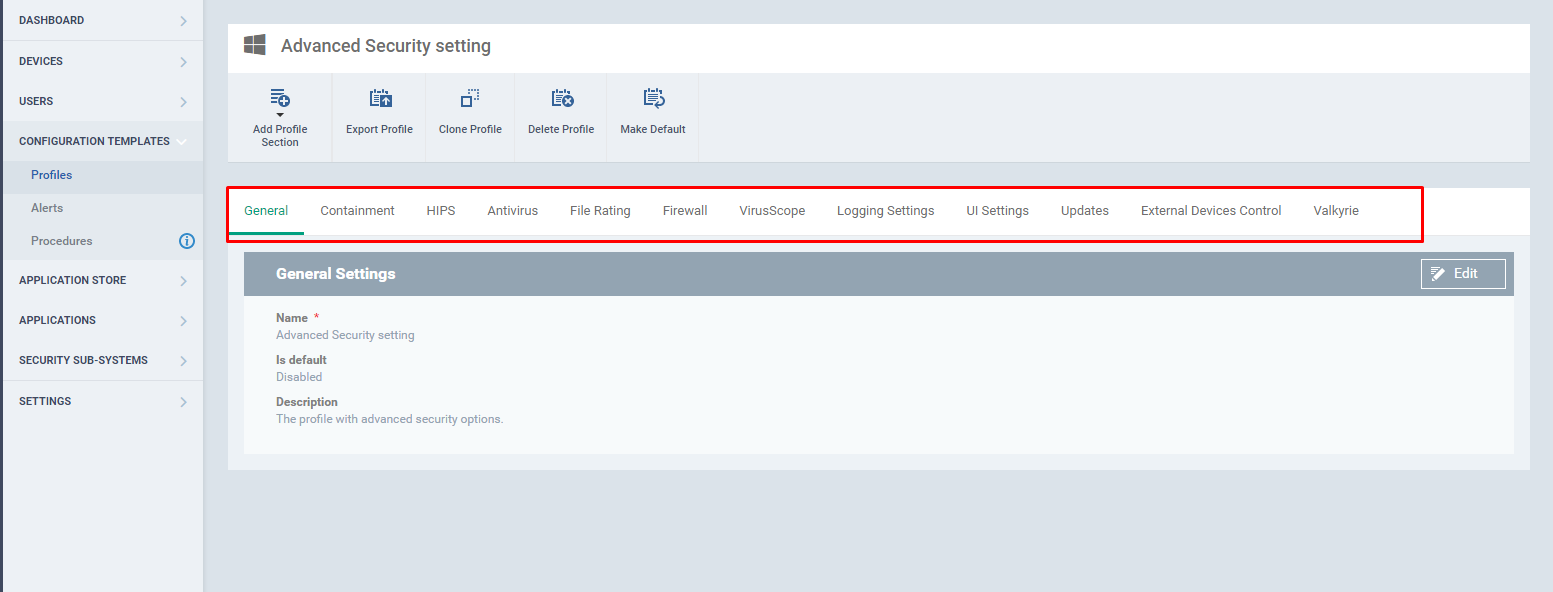

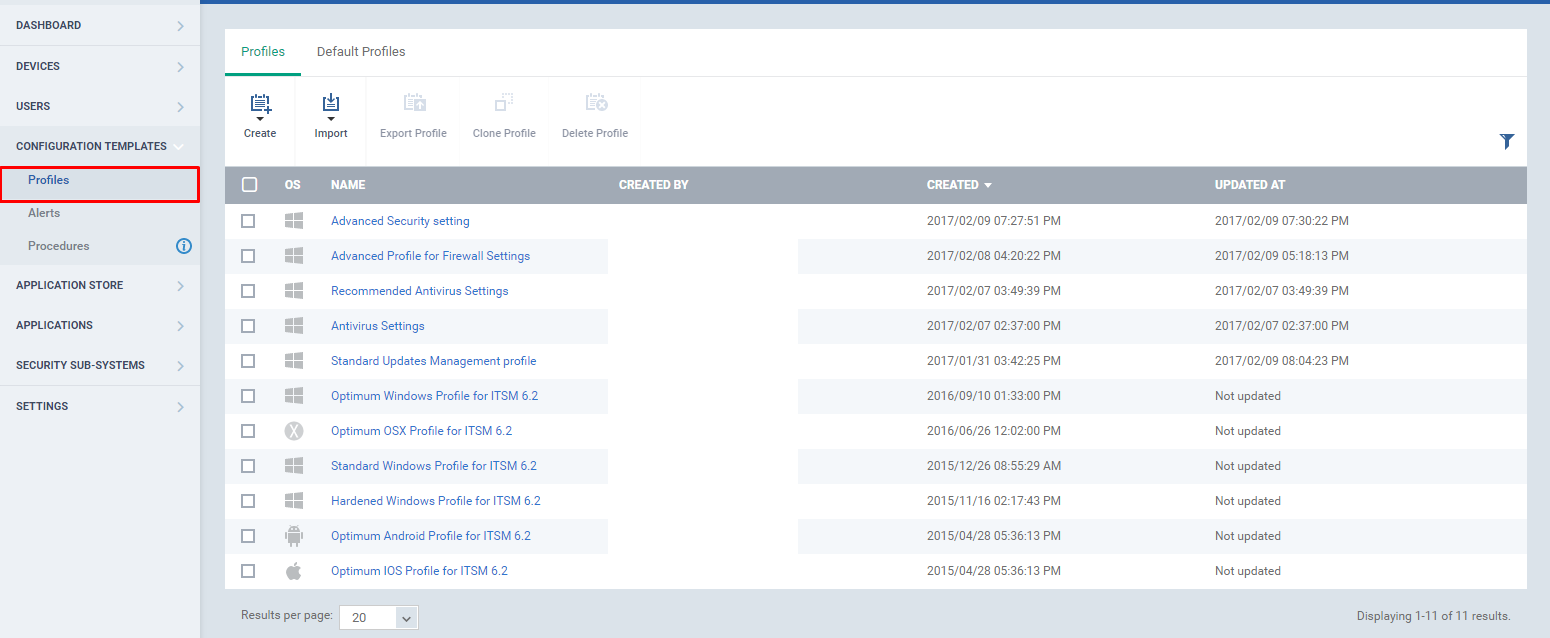

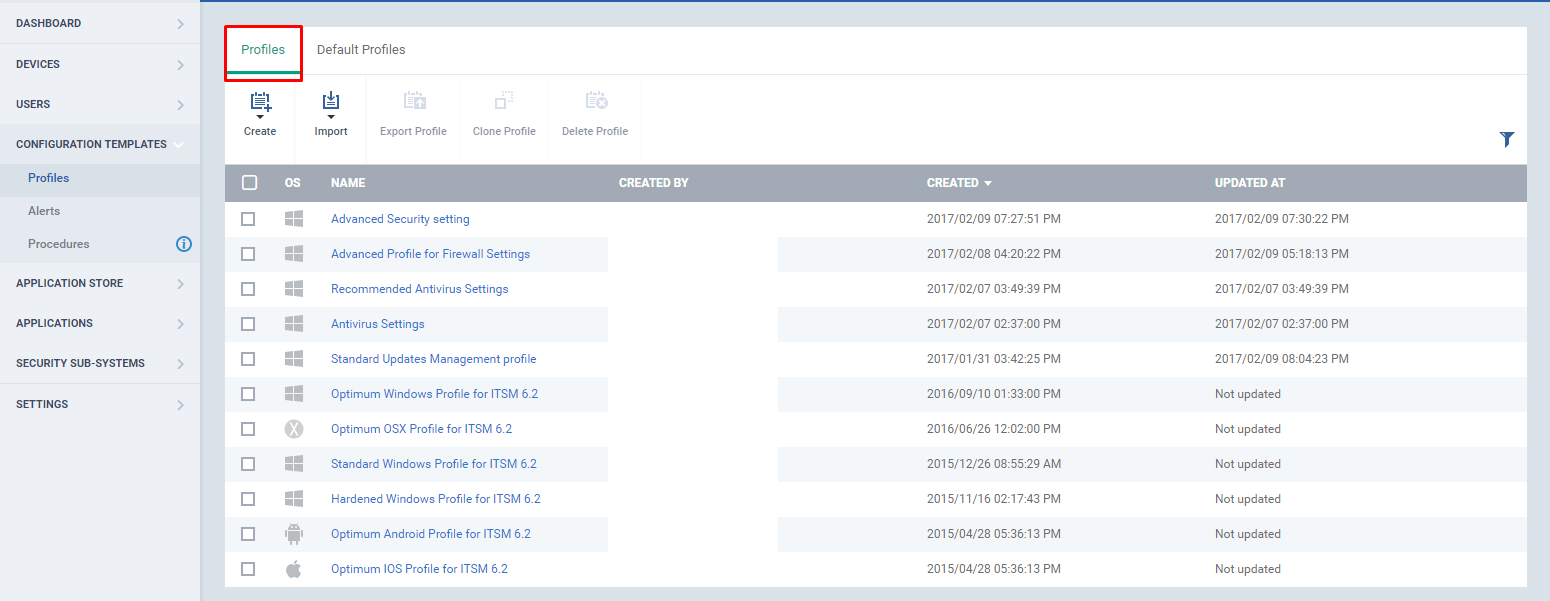

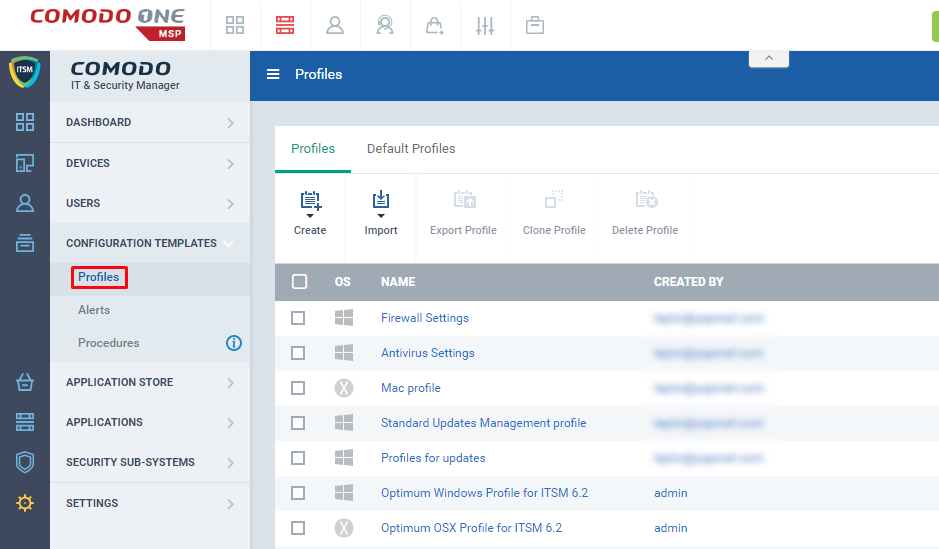

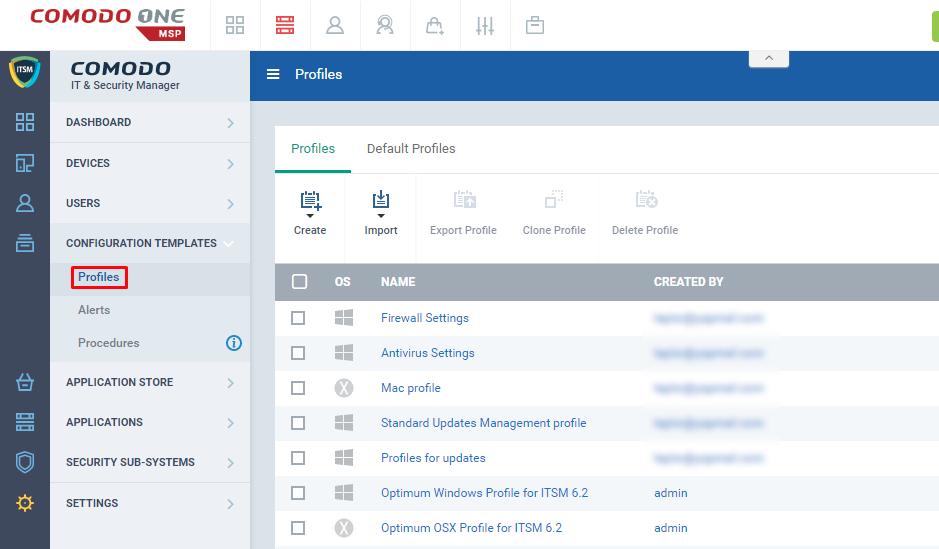

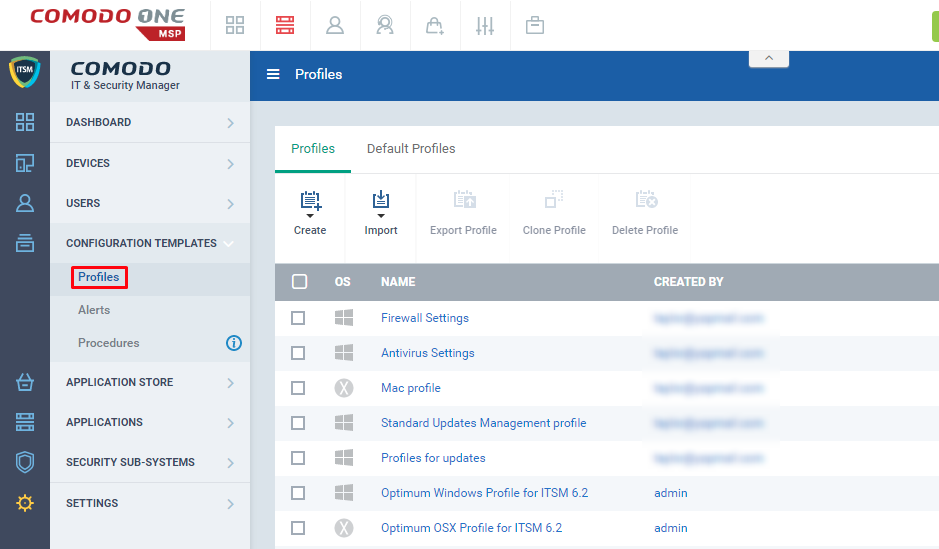

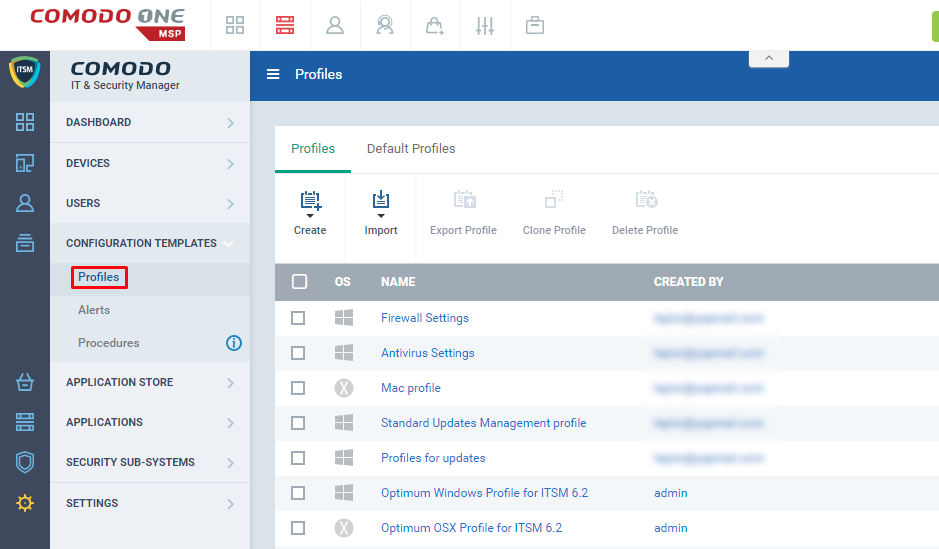

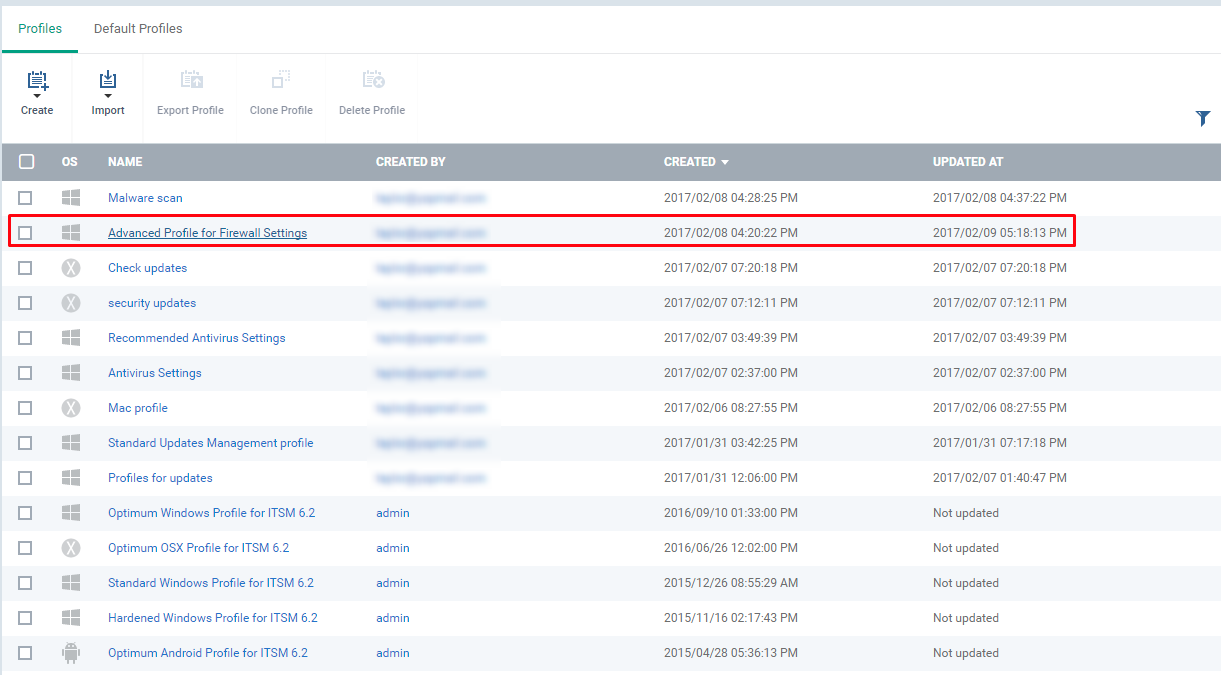

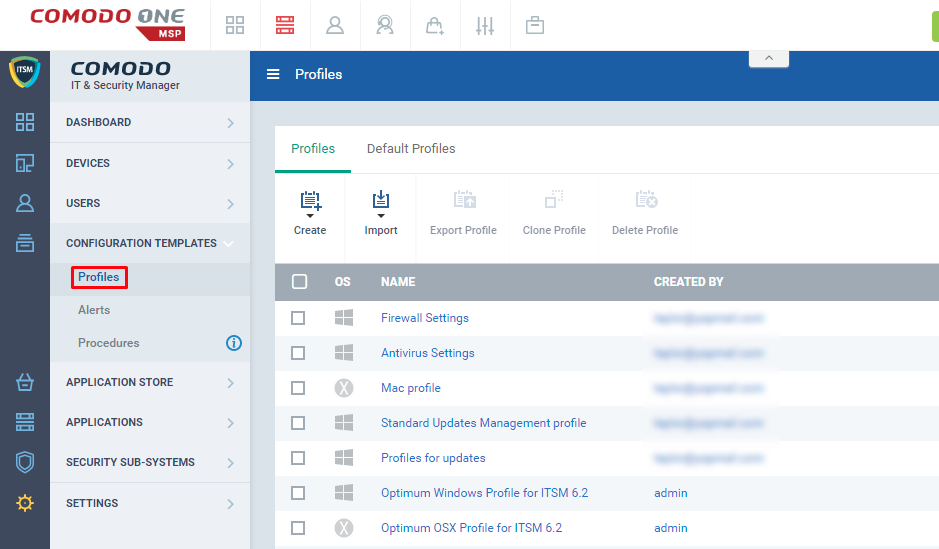

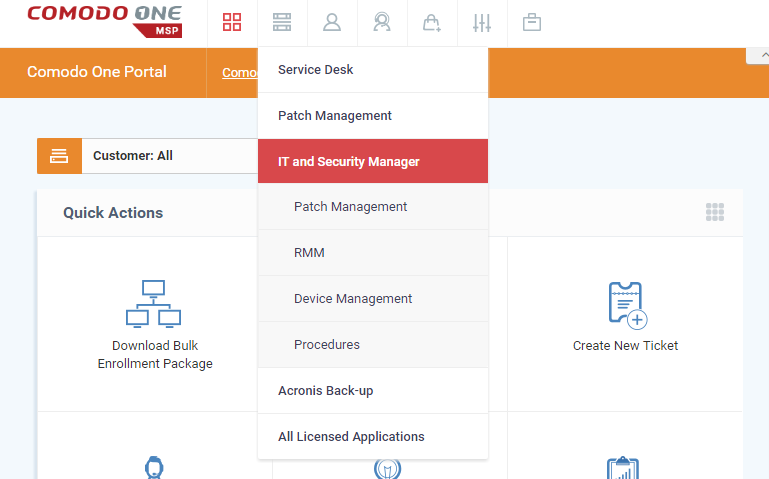

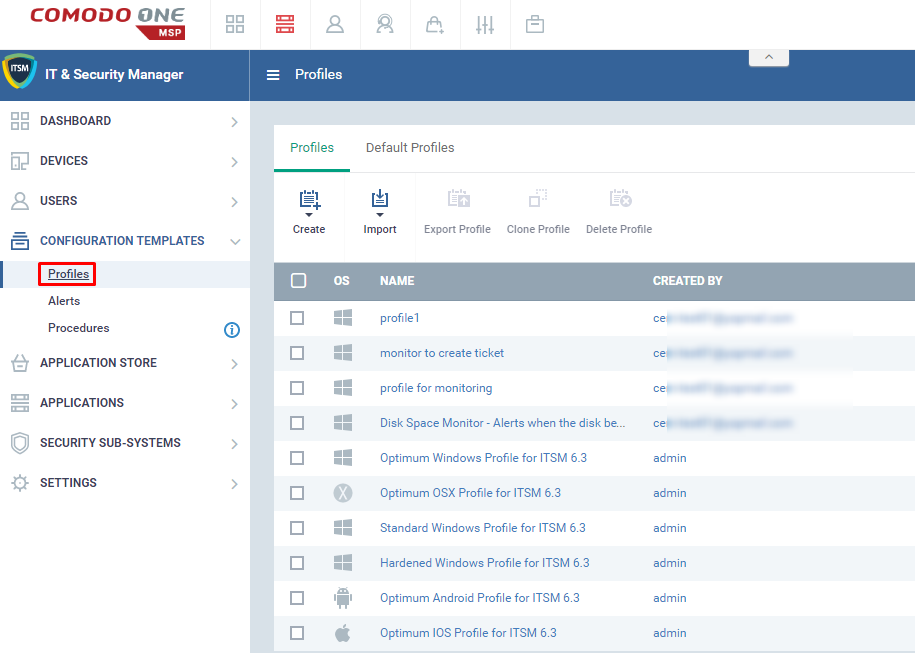

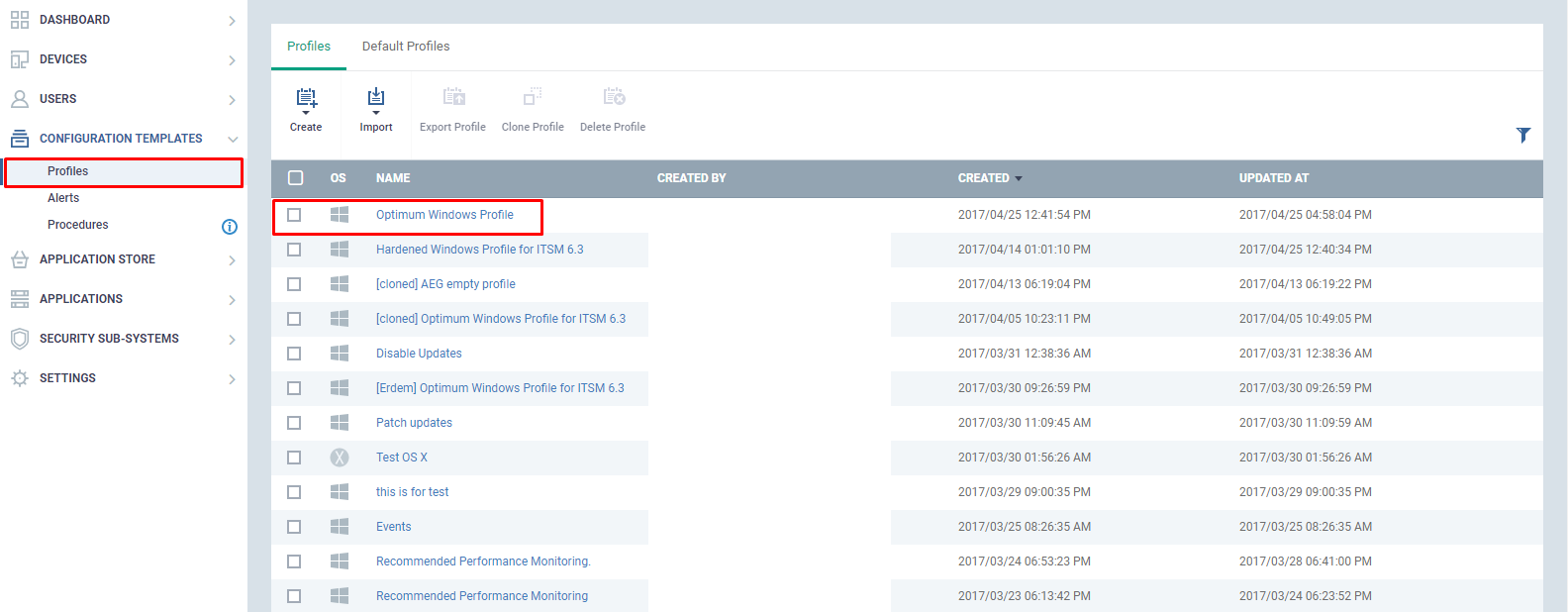

Trin 1: Gå til 'ITSM' > 'Konfigurationsskabeloner'> 'Profiler'. Brugeren kan se listen over tilgængelige profiler.

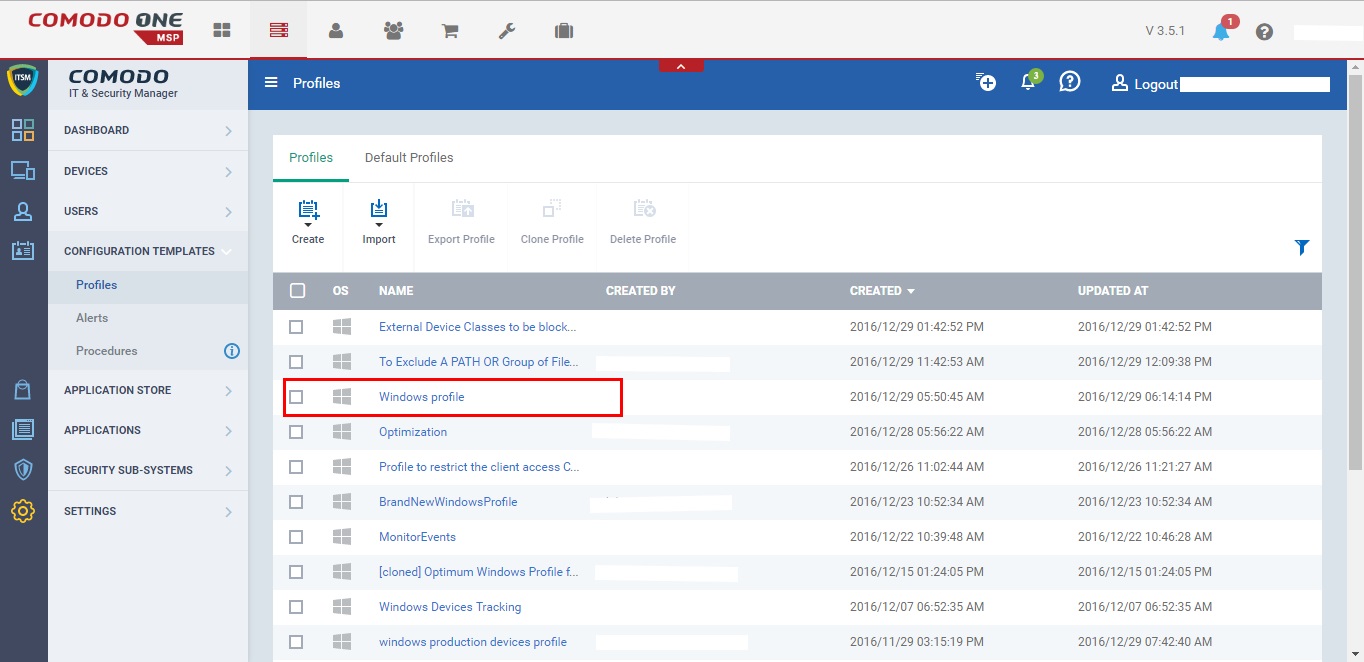

Trin 2: Klik på profil anvendt på dine enheder.

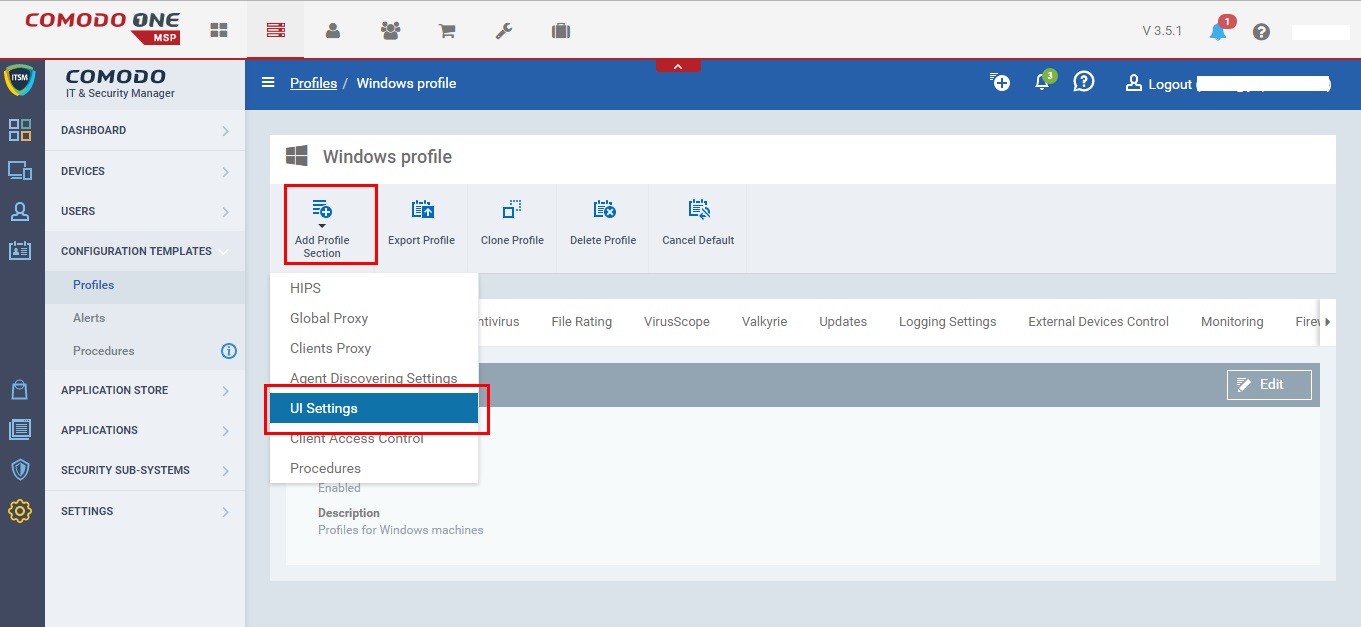

Trin 3: Konfigurationsmuligheder for klientens bakkeikoner er tilgængelige i 'UI-indstillinger'. For at konfigurere 'UI-indstillinger' skal du følge nedenstående trin,

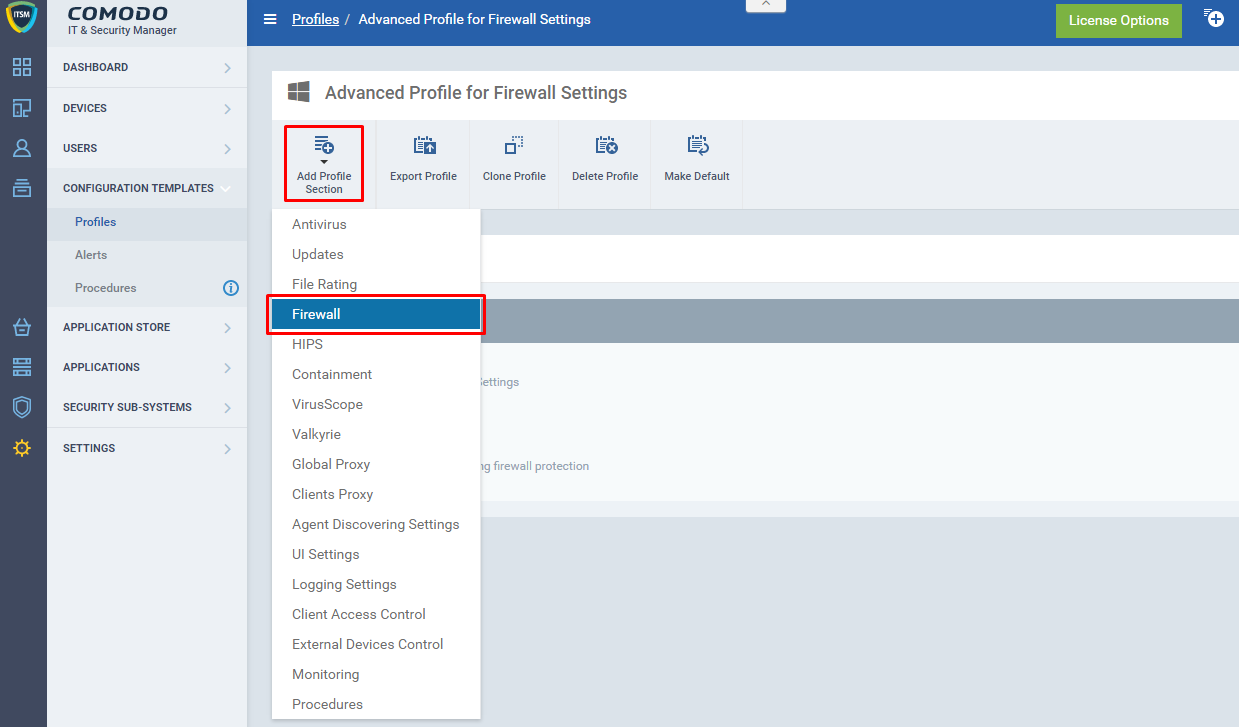

1. Klik på knappen "Tilføj profilsektioner" i profilen

2. Vælg 'UI-indstillinger' fra rullemenuen

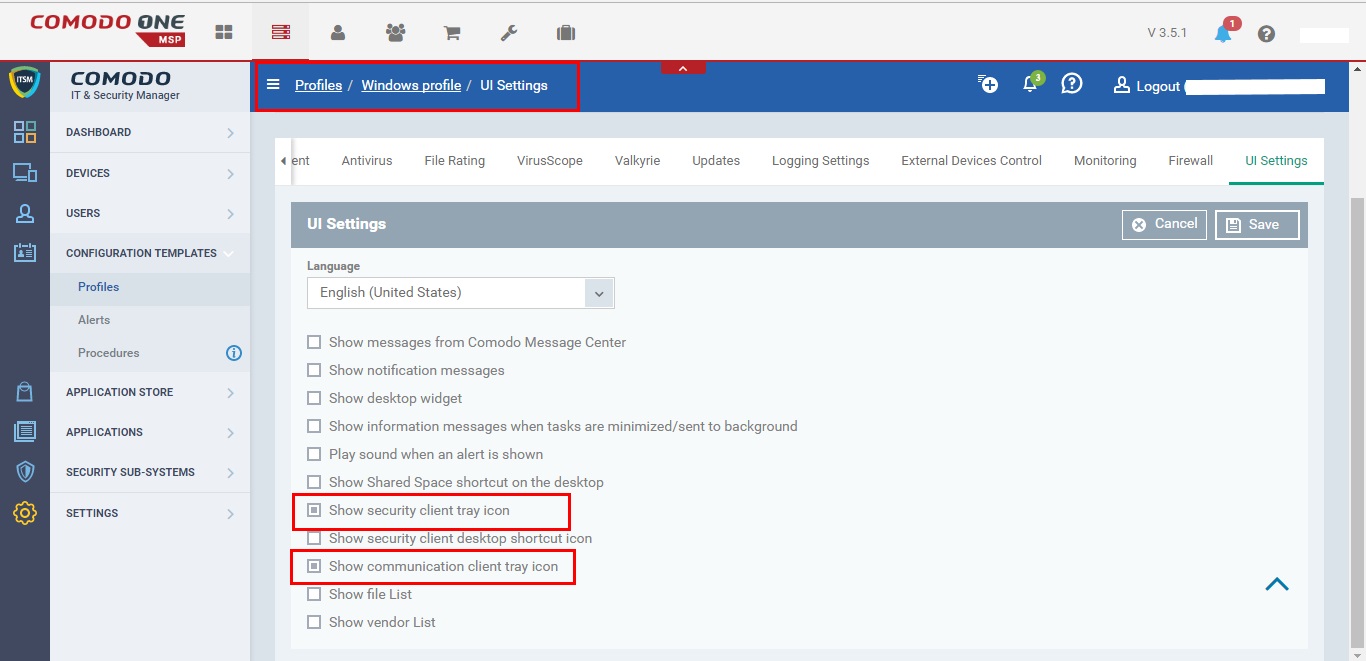

Trin 4: Under fanen 'UI Settings' indstilles følgende konfiguration som forklaret nedenfor,

1. Vis ikon for sikkerhedsklientbakke – Hvis du markerer afkrydsningsfeltet, der er knyttet til denne mulighed, aktiveres Comodo One Client Security-bakkeikonet på enheder.

2. Vis kommunikationsklientbakkeikon – Markering af afkrydsningsfeltet forbundet med denne indstilling aktiverer Comodo One Client Communication-bakkeikonet på enheder.

Trin 5: Klik på knappen 'Gem' for at anvende de nødvendige ændringer. Profil opdaterer automatisk indstillinger på tilknyttede enheder.

Hvordan defineres en liste over enhedsklasser, der skal blokeres på slutpunkter?

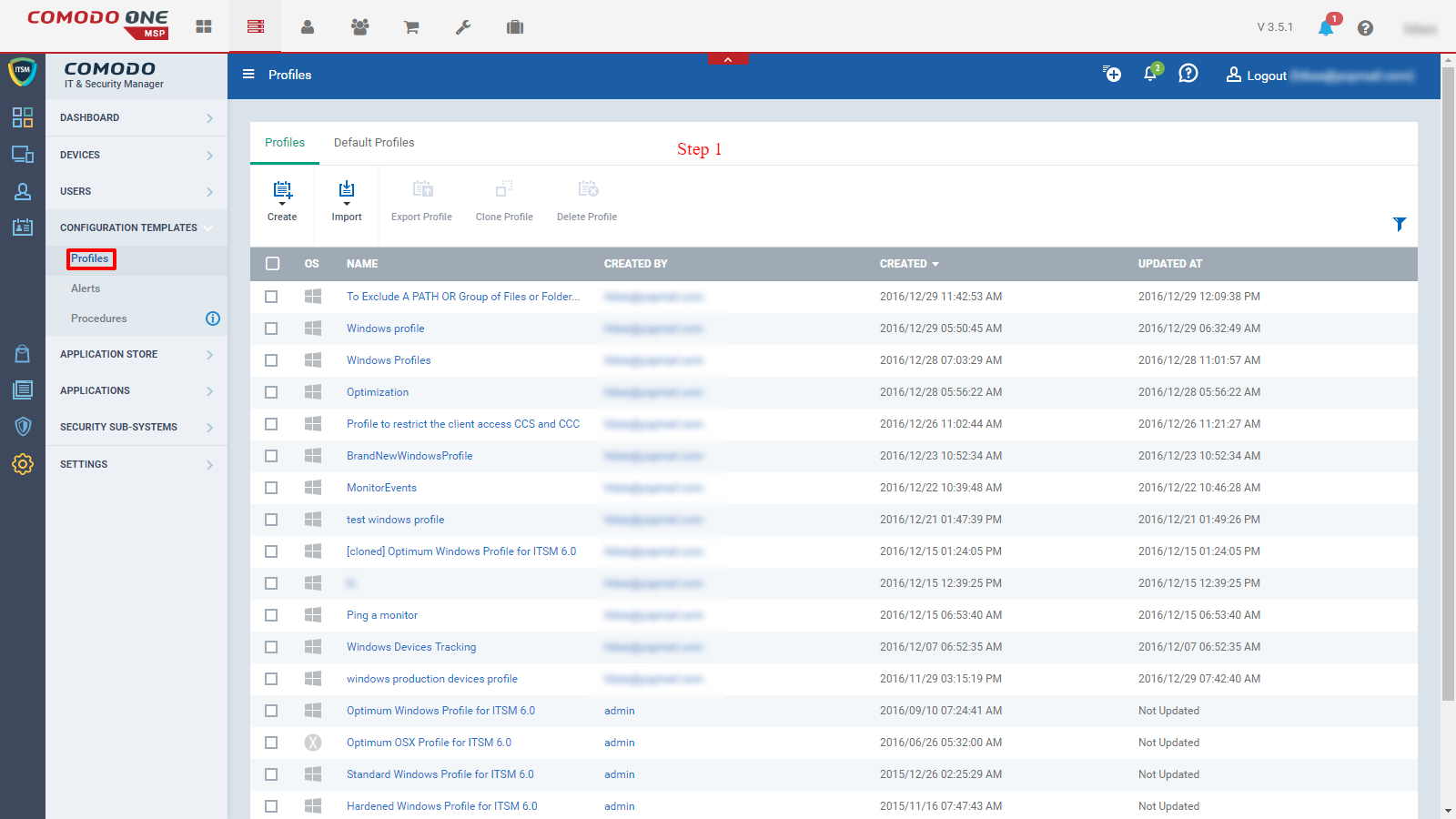

Trin 1: Gå til ITSM > KONFIGURATIONSSKABLER, og klik på menuen 'Profiler'.

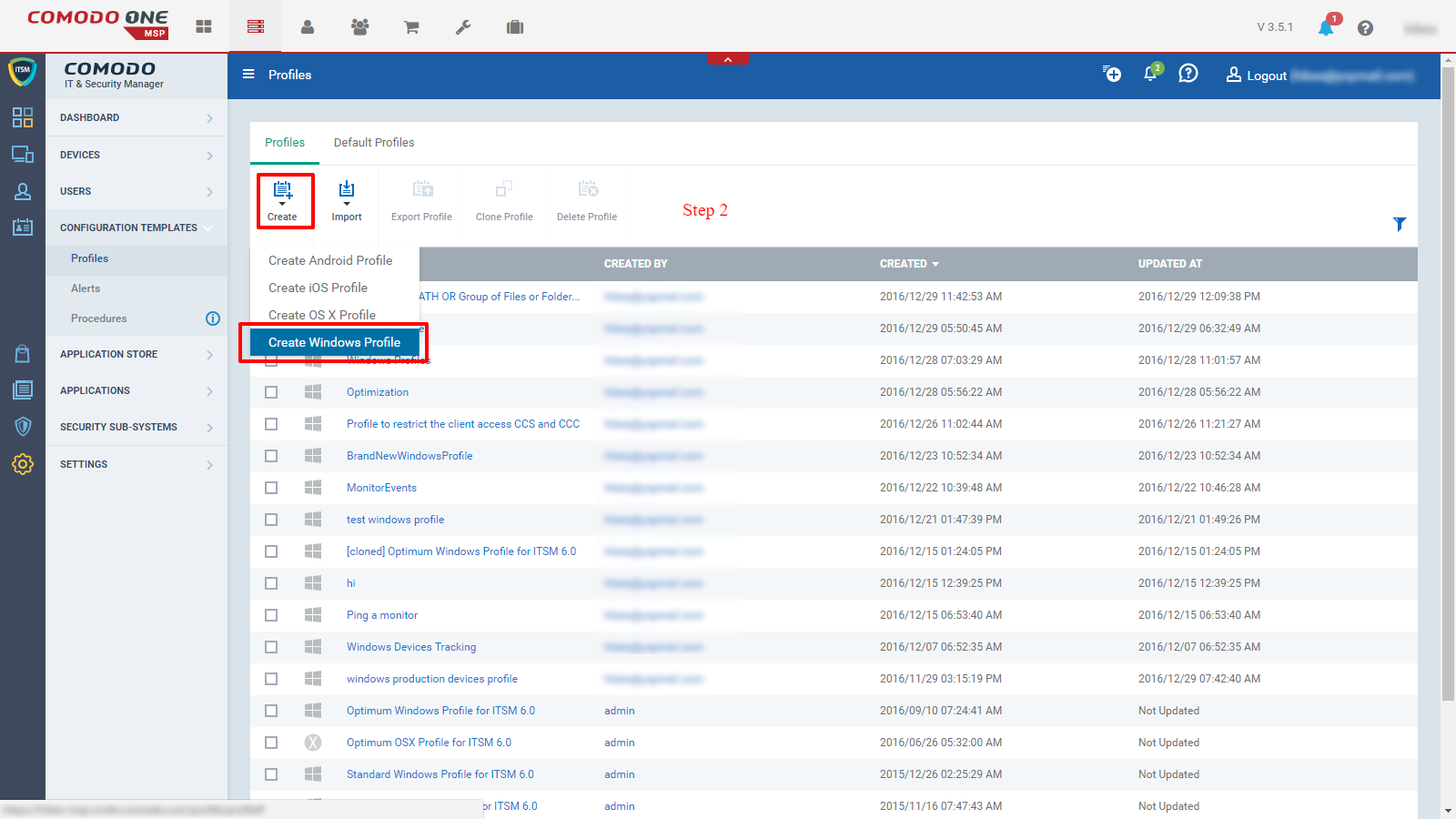

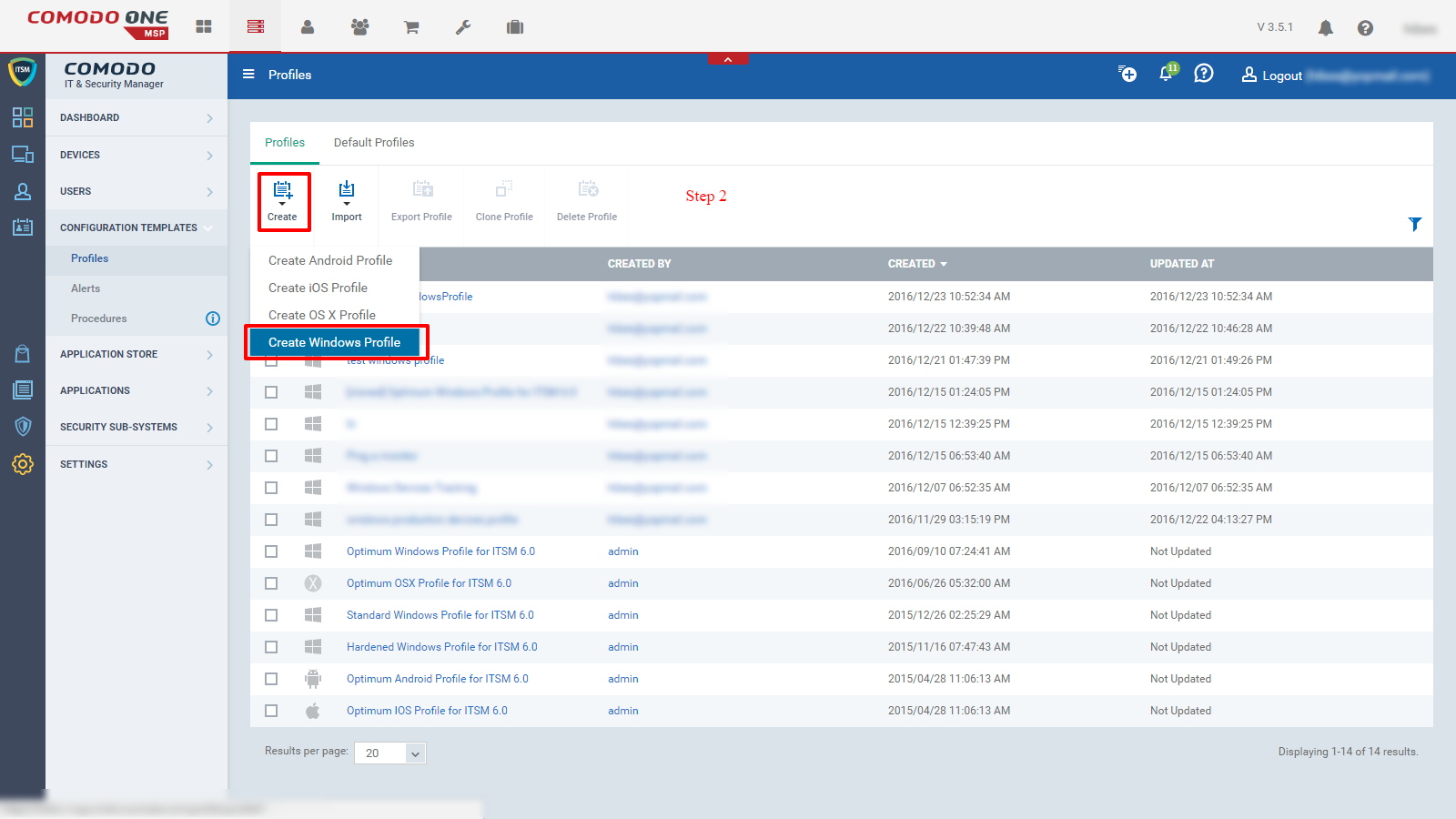

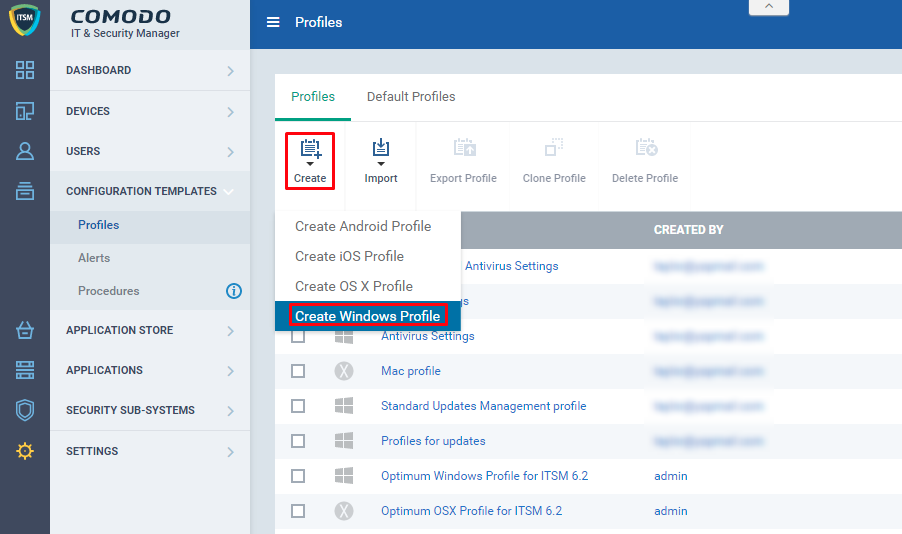

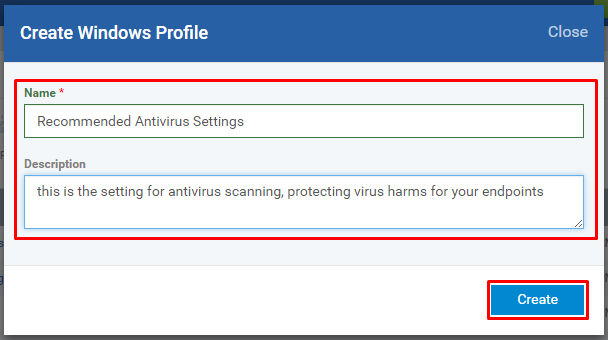

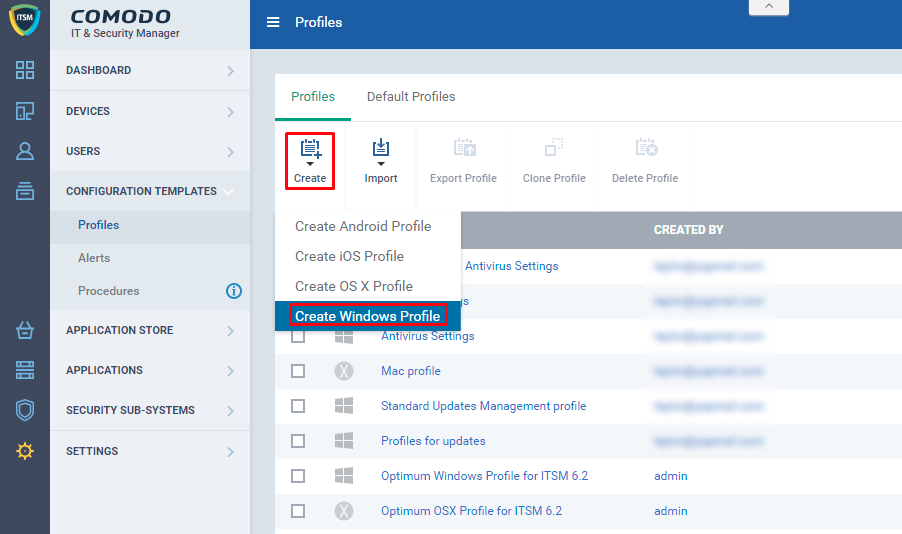

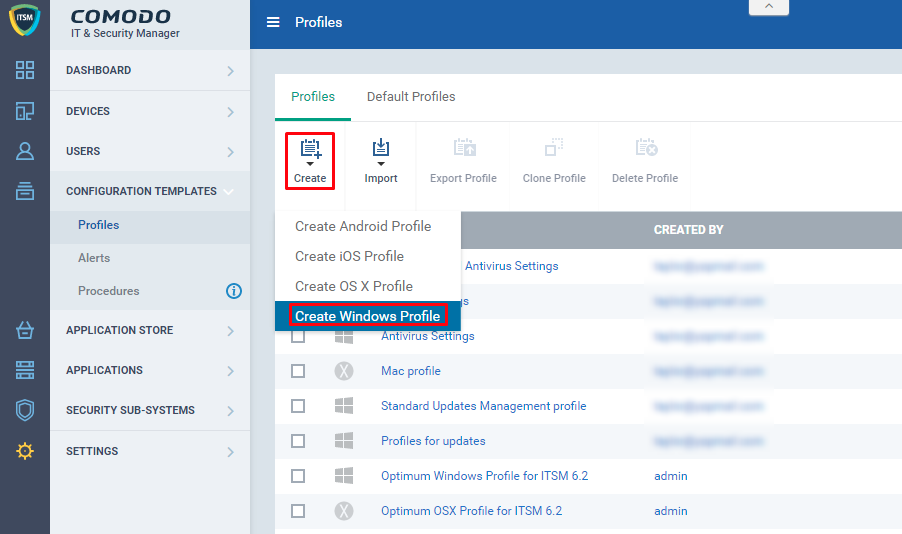

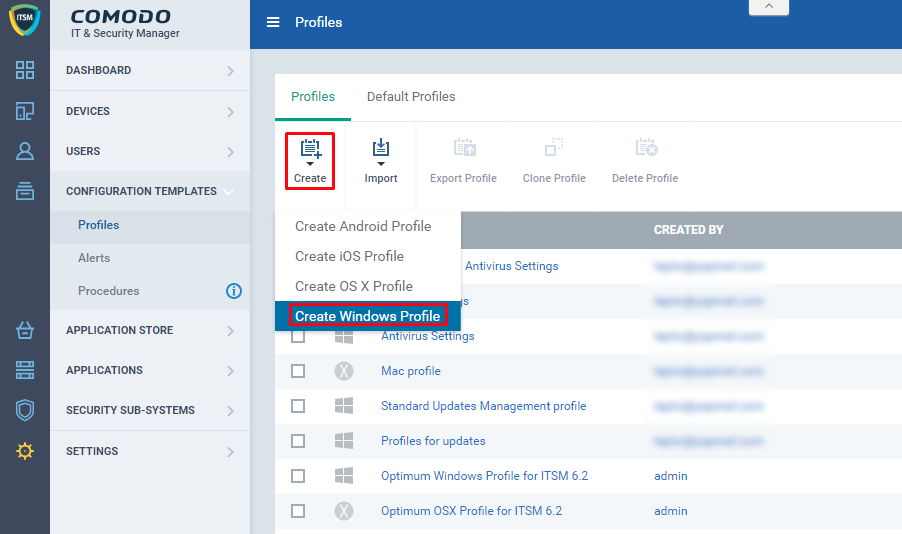

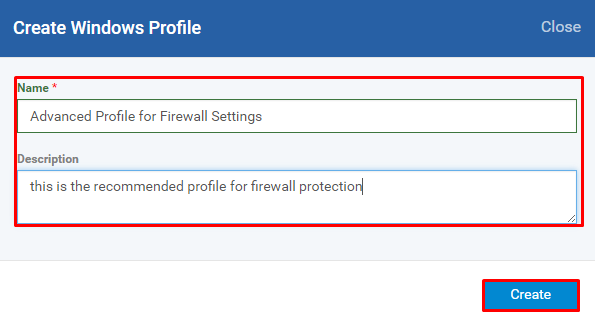

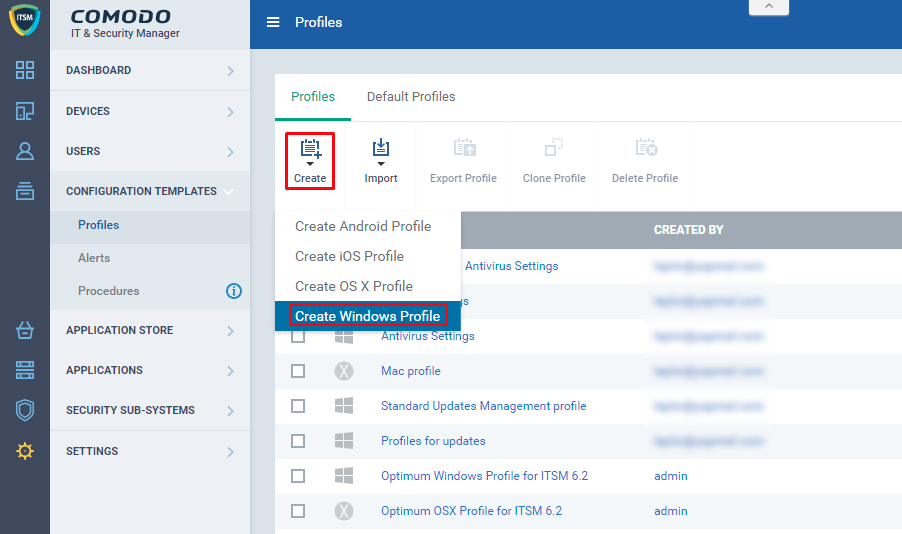

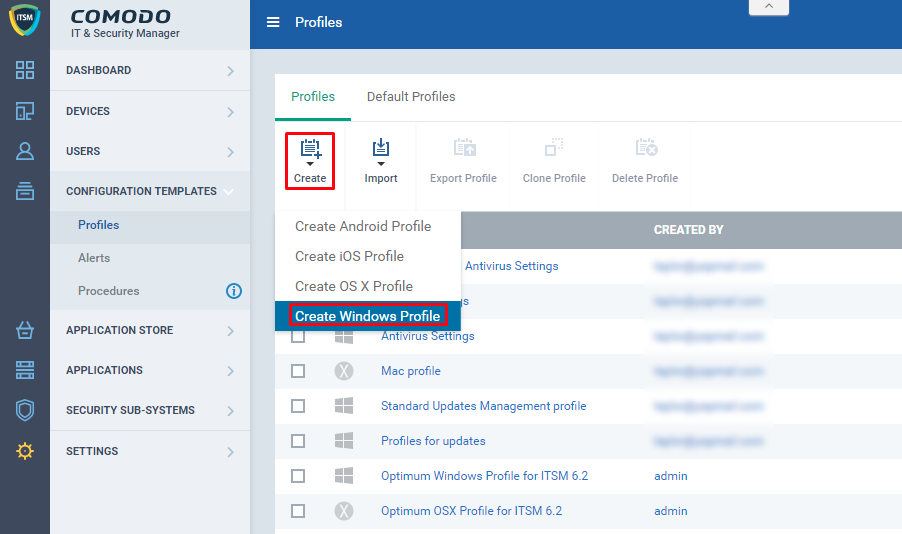

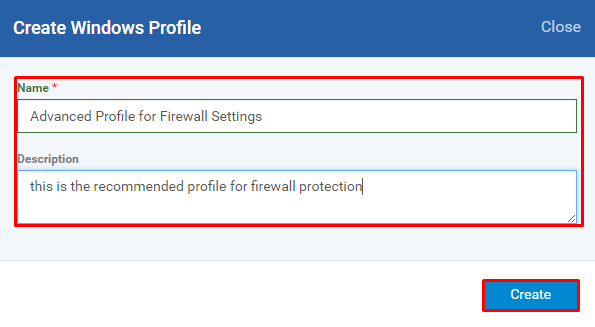

Trin 2: Klik på 'Opret'-ikonet, og vælg Opret Windows-profil fra rullemenuen.

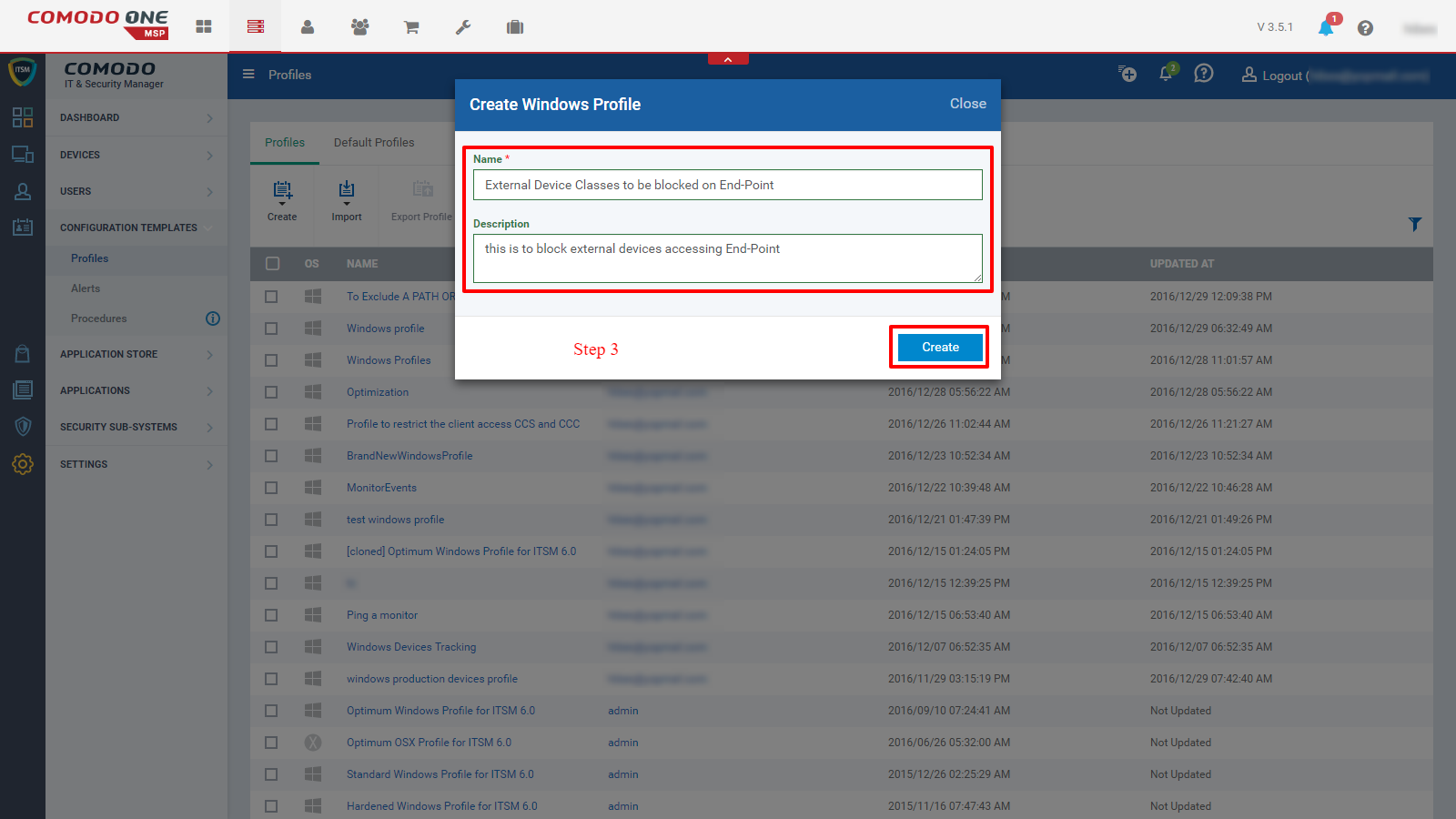

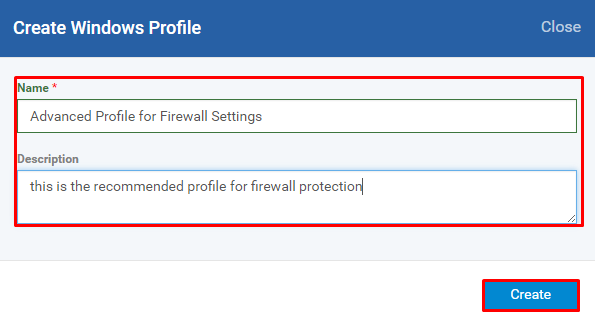

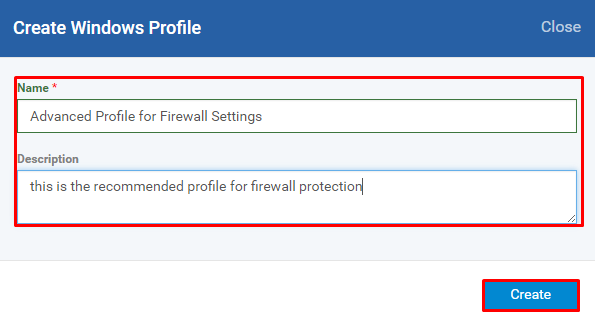

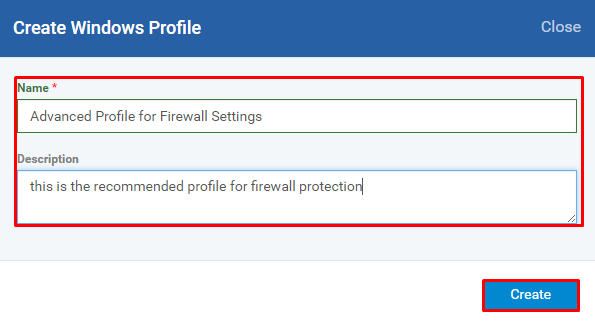

Trin 3: Udfyld formularen 'Opret Windows-profil' og indsend.

1. Navn – Indtast navnet på den profil, du ønsker. Eksempel: Eksterne enhedsklasser skal blokeres på End-Point

2. Beskrivelse – Indtast beskrivelsen af profilen. Eksempel: dette er for at blokere eksterne enheder, der får adgang til End-Point

3. Klik på knappen 'Opret'

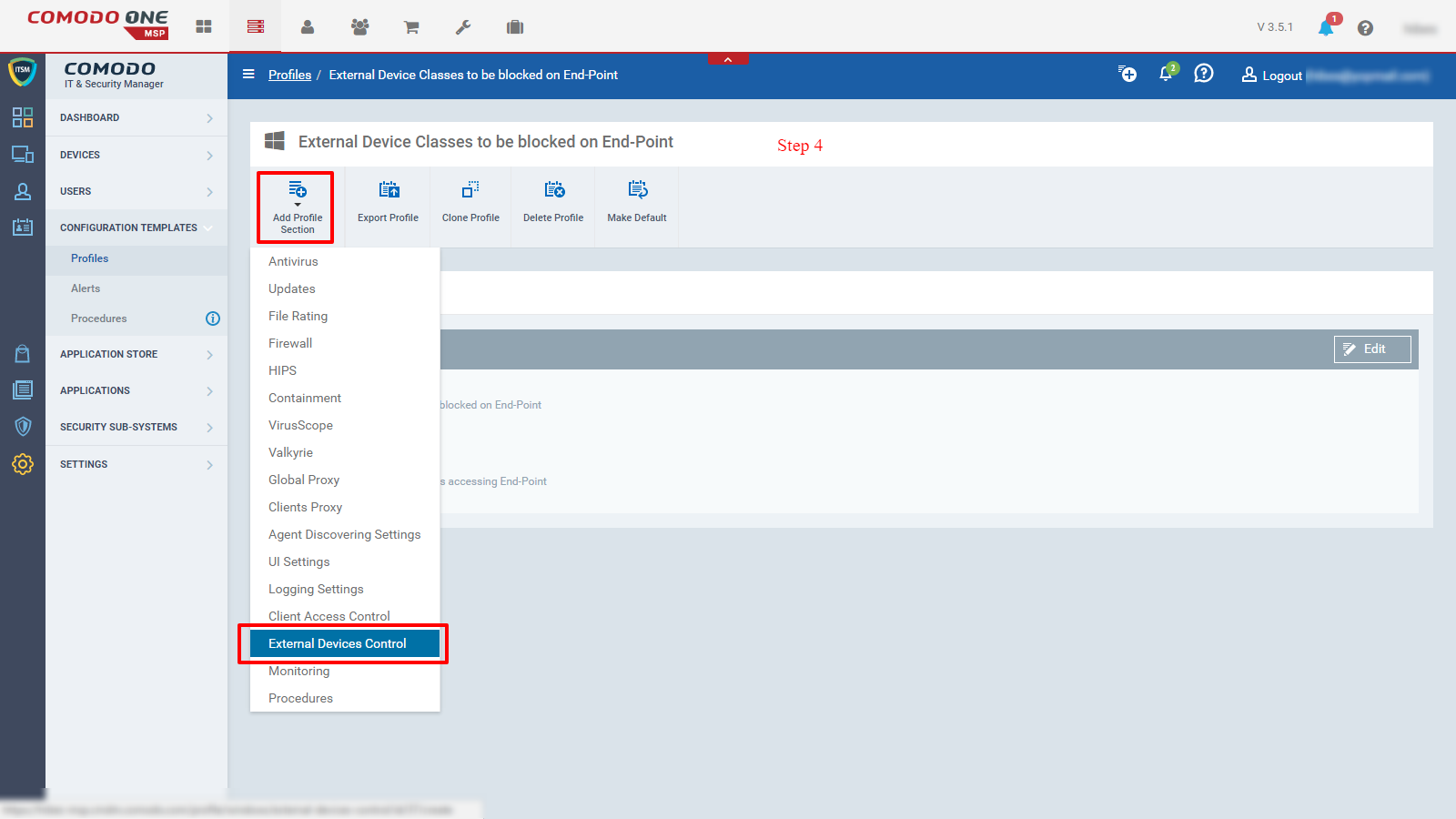

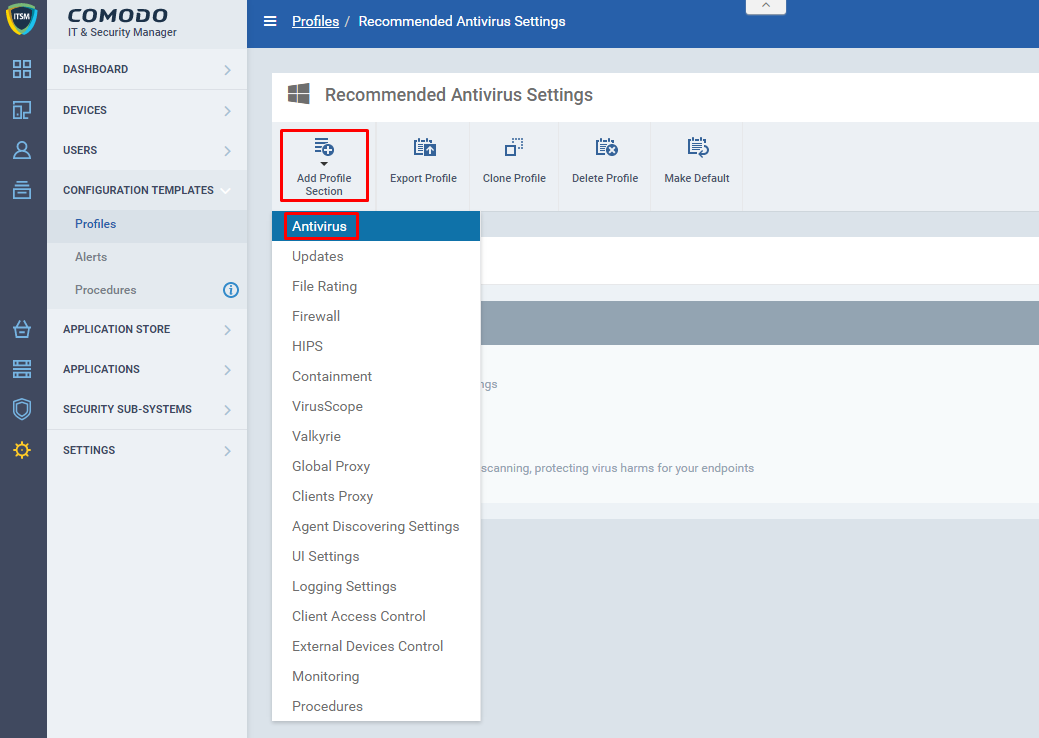

Trin 4: Klik på ikonet "Tilføj profilsektion", og vælg "Ekstern enhedskontrol" fra rullemenuen.

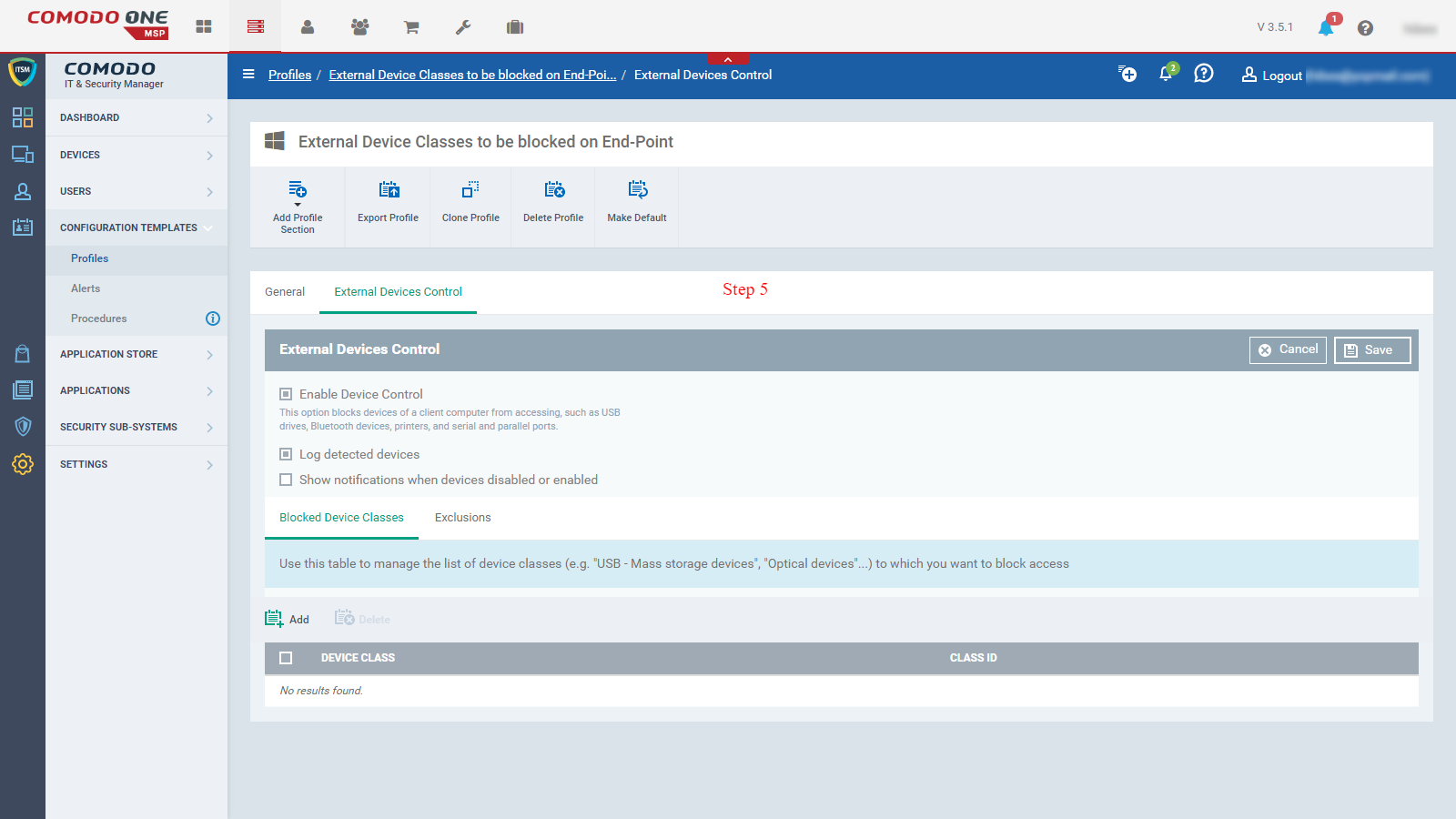

Trin 5: Udfyld formularen 'Ekstern enhedskontrol'.

1. Aktiver enhedskontrol – Denne mulighed blokerer adgang til enheder på en klientcomputer, såsom USB-drev, Bluetooth-enheder, printere og serielle og parallelle porte.

2. Log registrerede enheder – For at logge registrerede enheder der og da

3. Vis meddelelser, når enheder er deaktiveret eller aktiveret – For at få meddelelse fra ITSM for dit slutpunkt, skal du markere indstillingen aktiveret

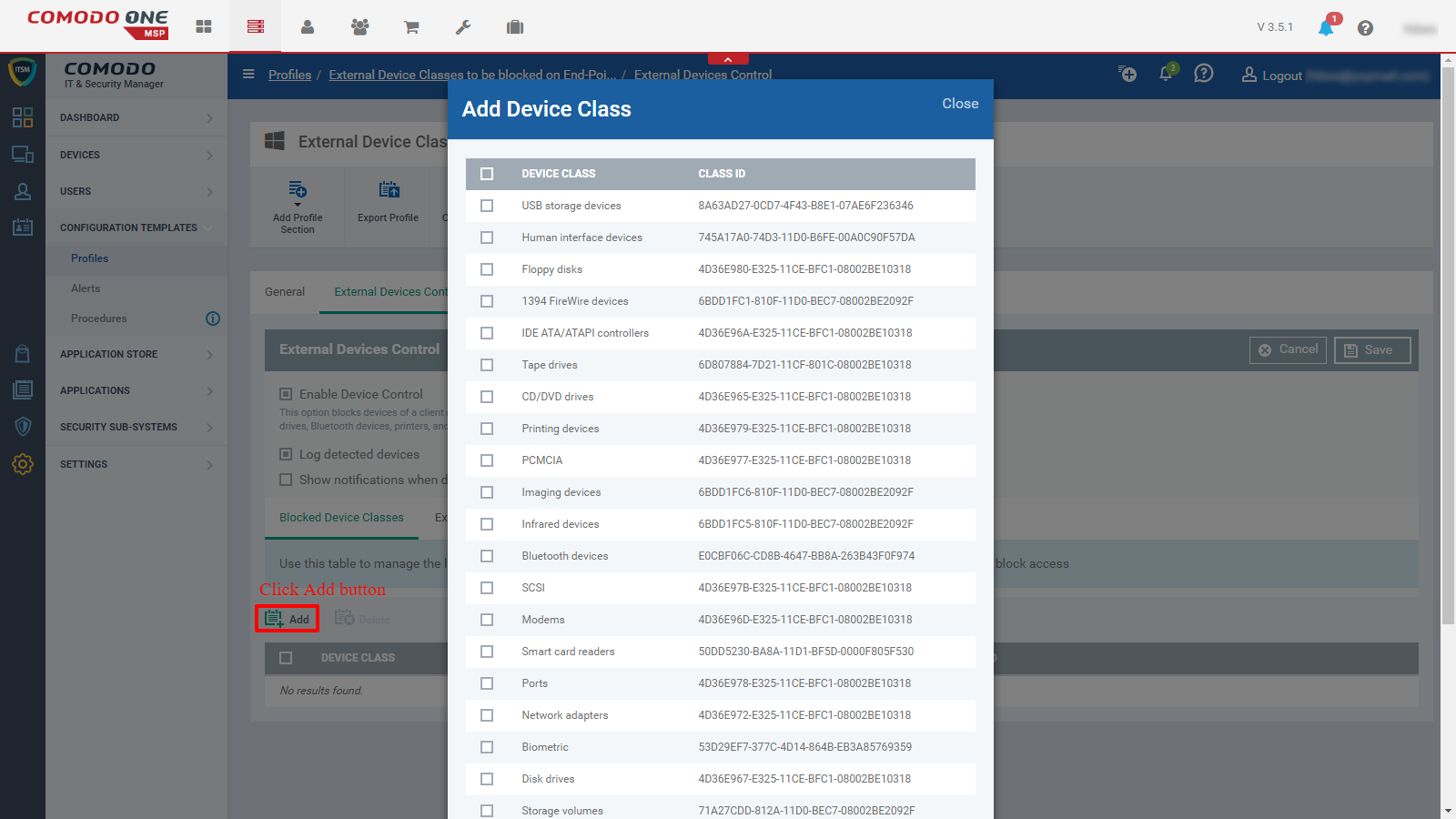

Trin 6: Hvis du vil blokere enhedsklasserne, skal du klikke på ikonet 'Tilføj'.

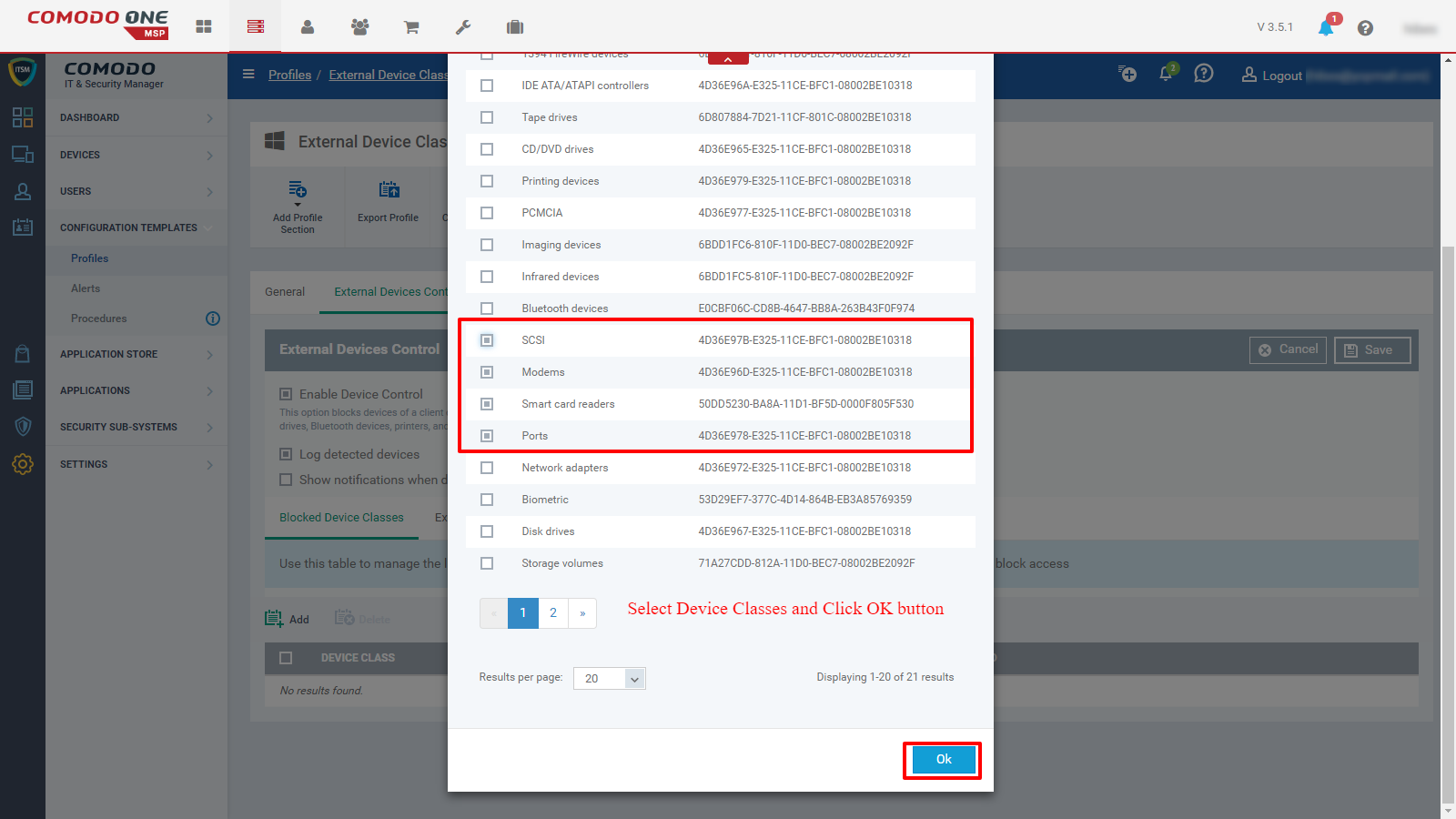

1. Vælg 'Enhedsklasser' fra listen over pop-vinduer, og klik på knappen 'OK'.

2. Vælg enhedsklasserne. Eksempel: Smart card-læsere, porte.

3. Klik på knappen 'OK'.

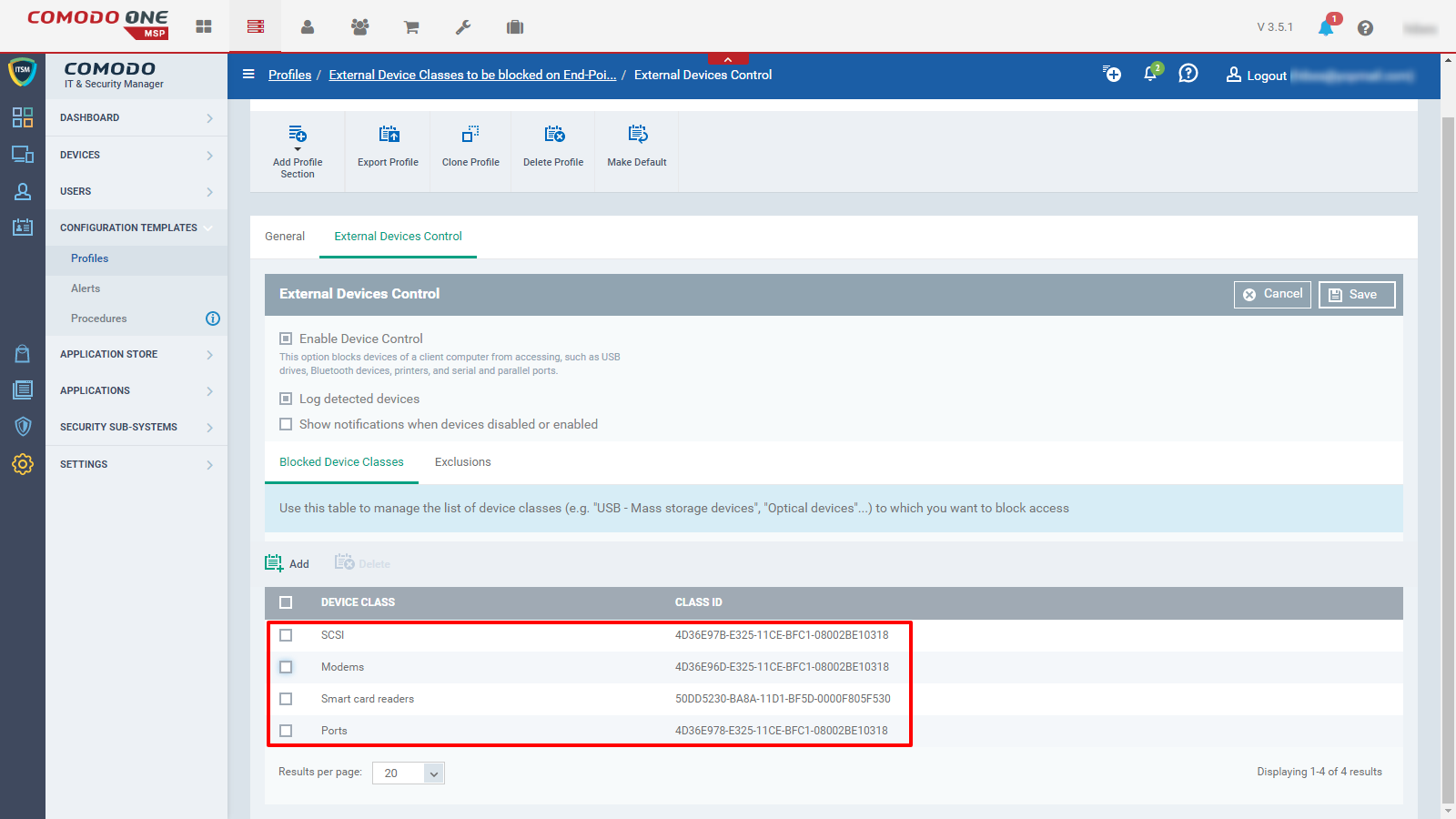

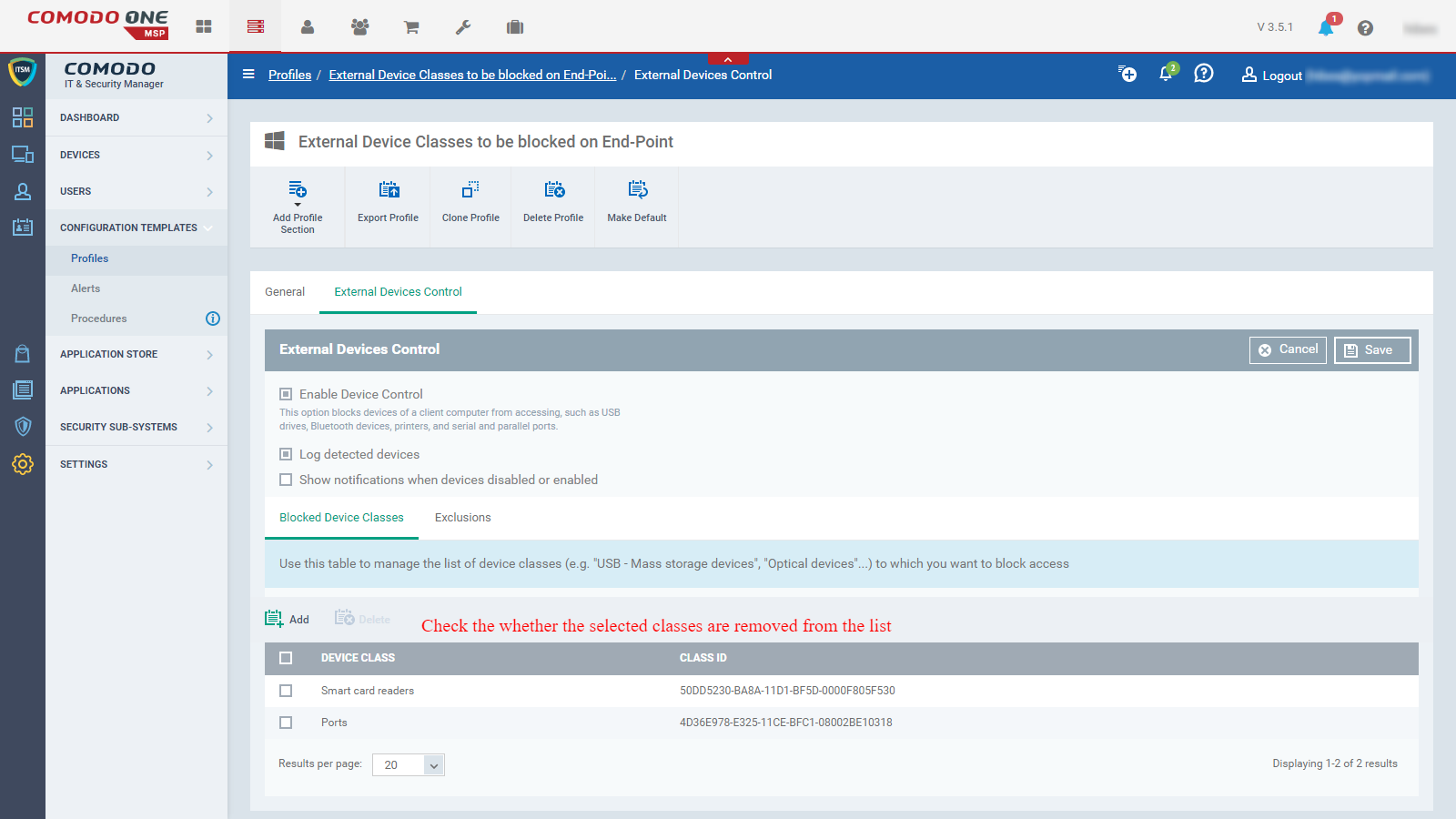

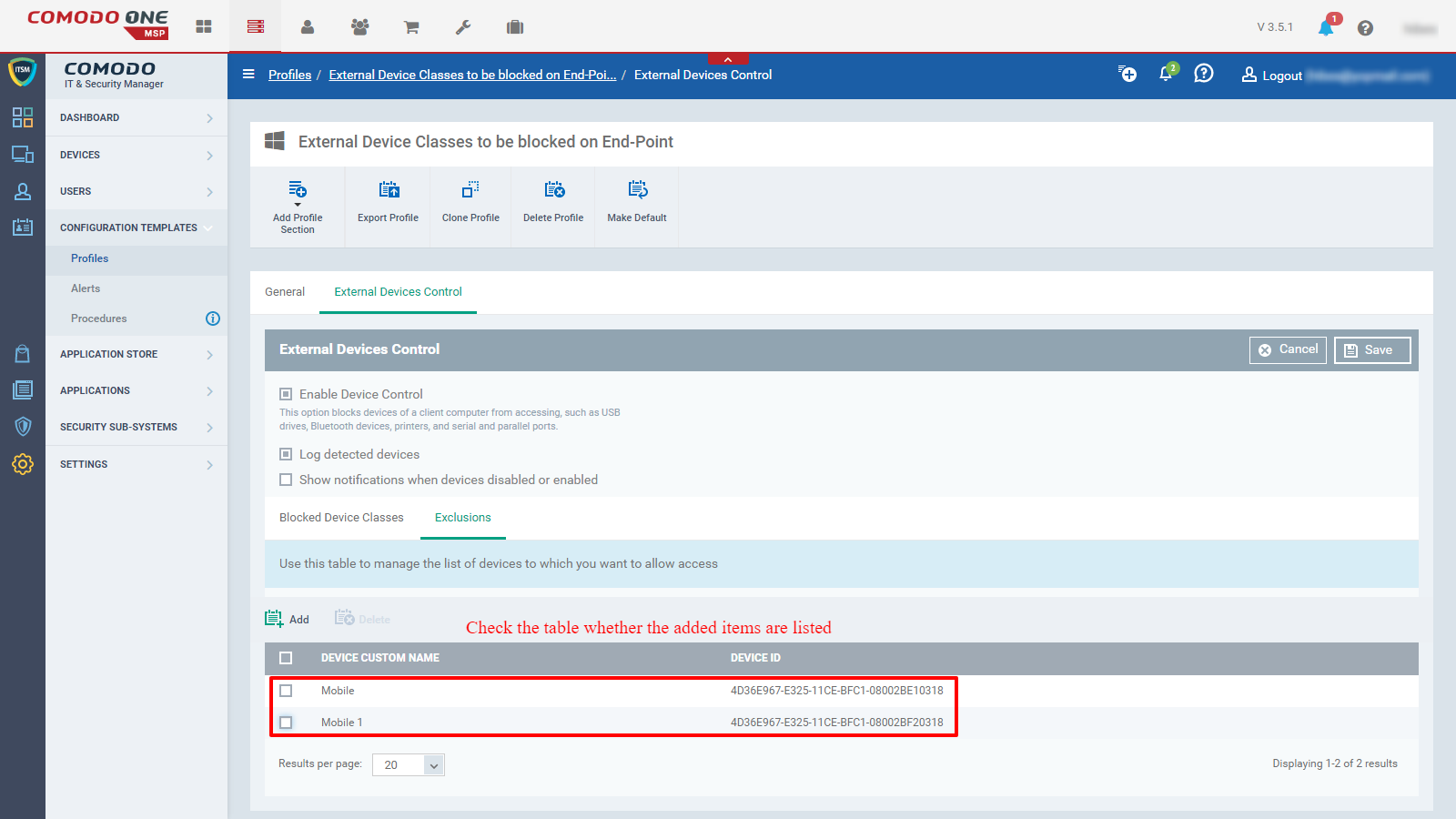

Trin 7: Tjek, om du har tilføjet listen over udvalgte enhedsklasser til tabellen med blokerede liste.

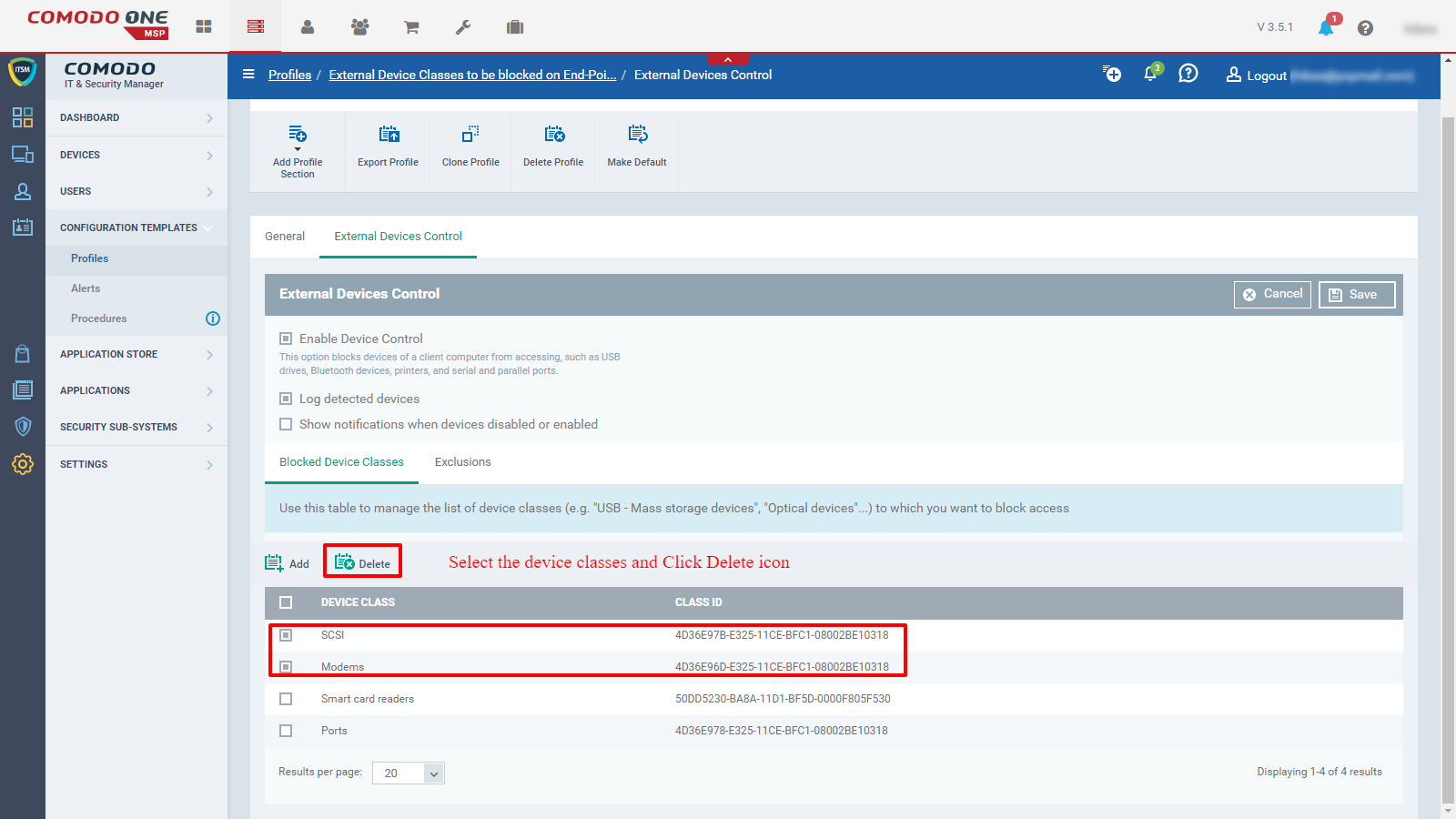

Trin 8: *I tilfælde af, at du gerne vil slette de tilføjede klasser på den blokerede liste. Bare rolig, vi har muligheden Slet at fjerne derfra.

1. Vælg 'Enhedsklasser', og klik på ikonet 'Slet'

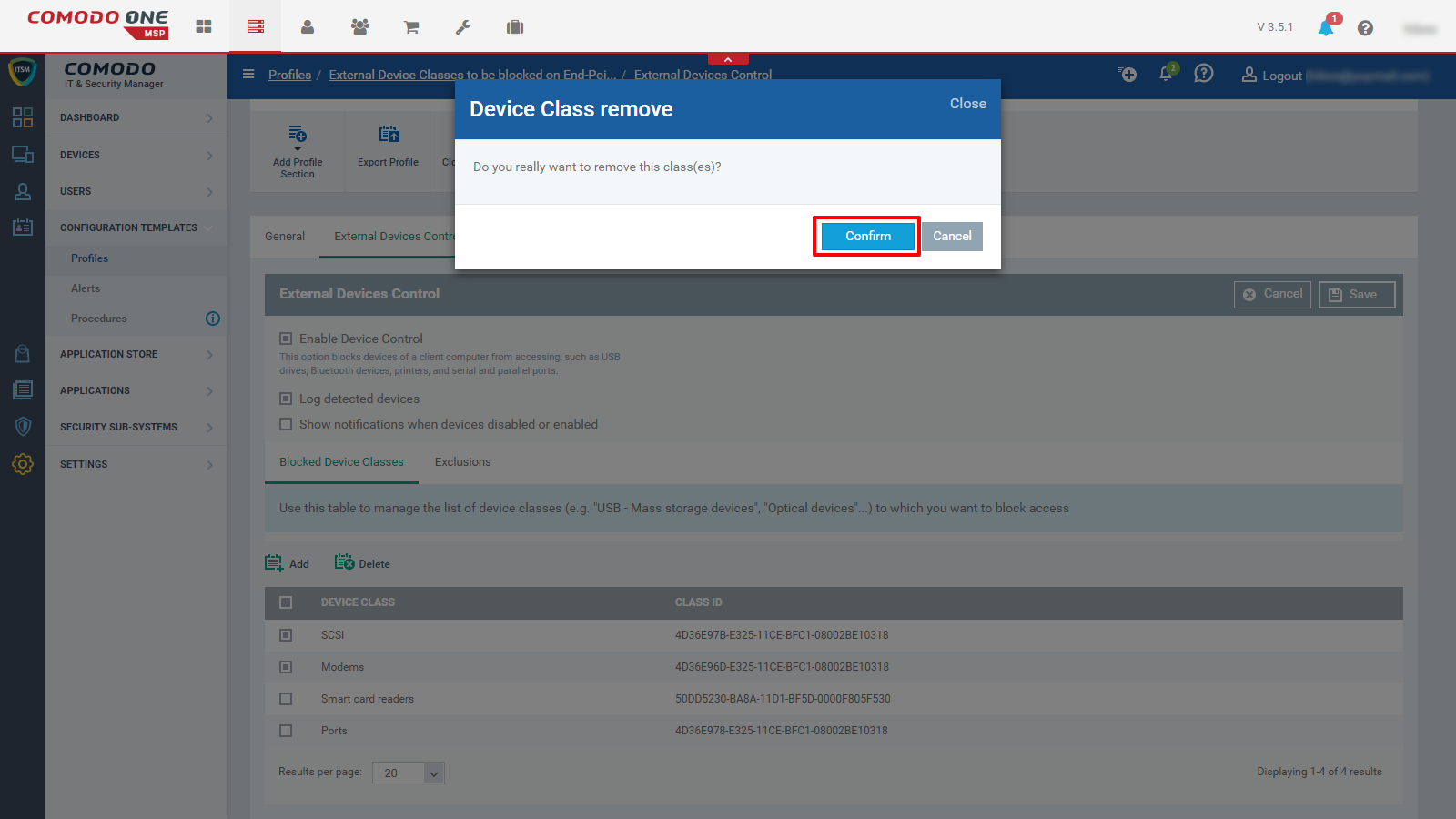

2. Bekræft 'Device Class Remove Window'

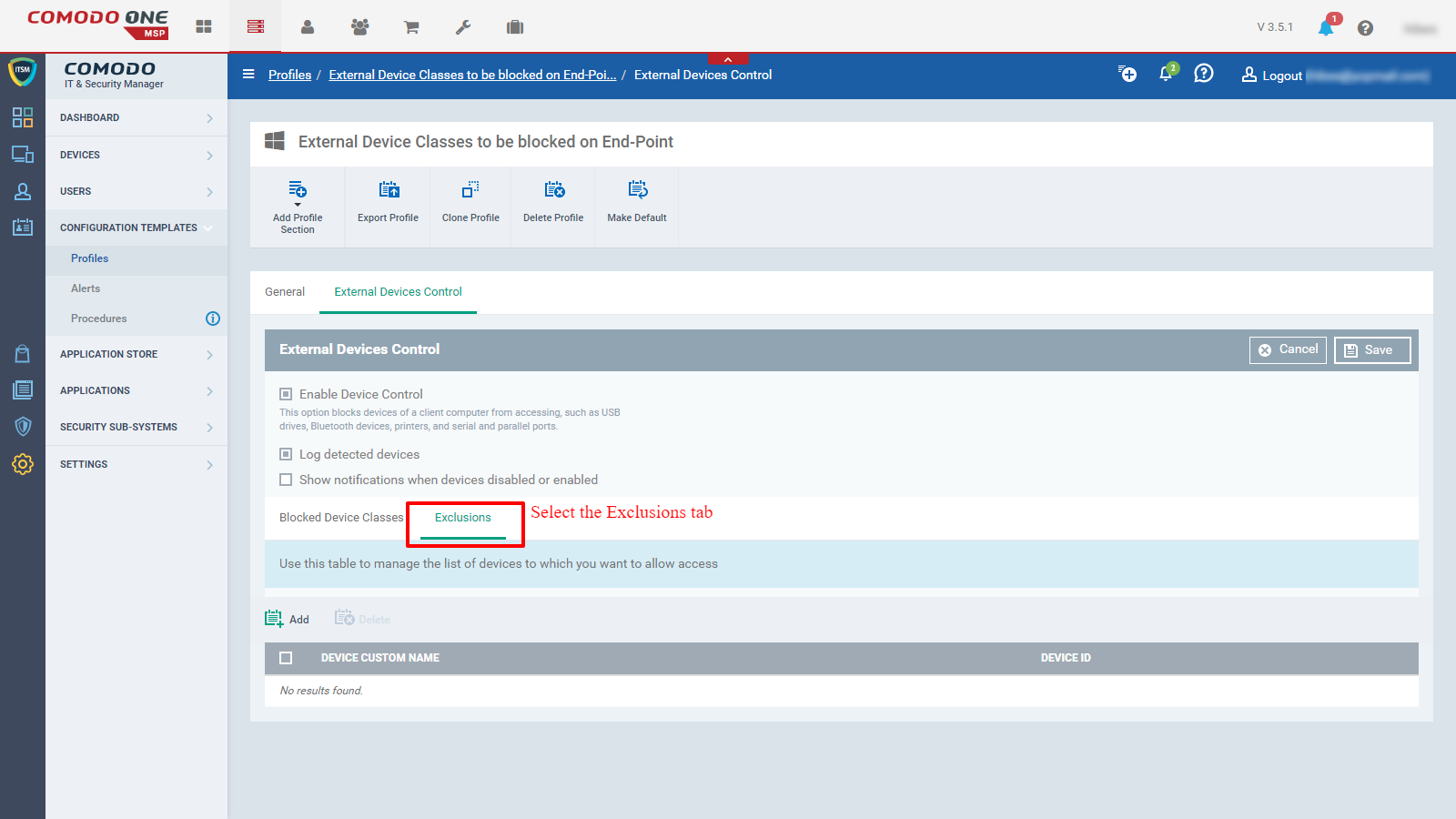

Trin 9: Hvis du ikke vil blokere enhedsklasserne.

1. Klik på fanen 'Ekskludering'

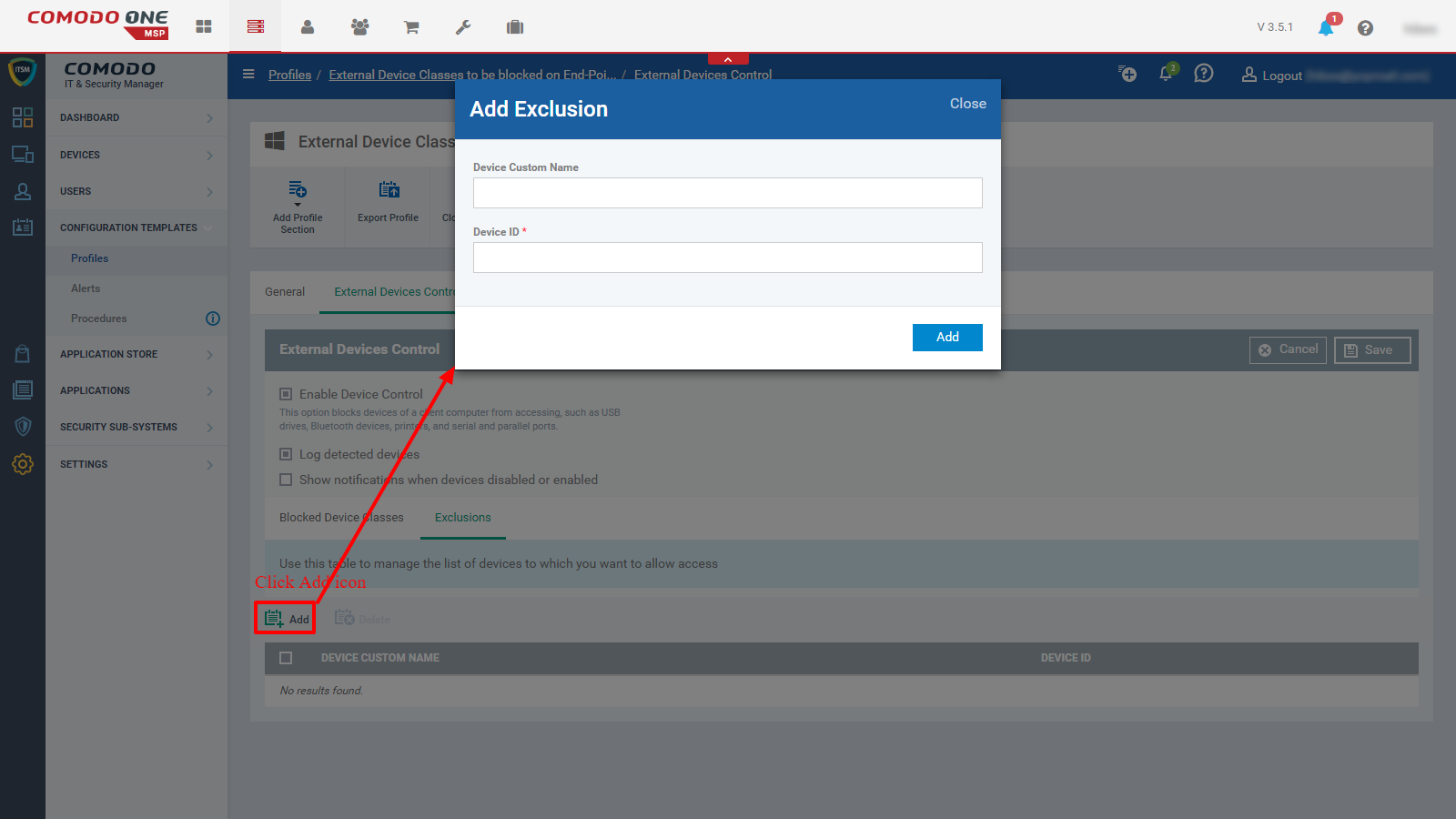

2. Klik på ikonet 'Tilføj'

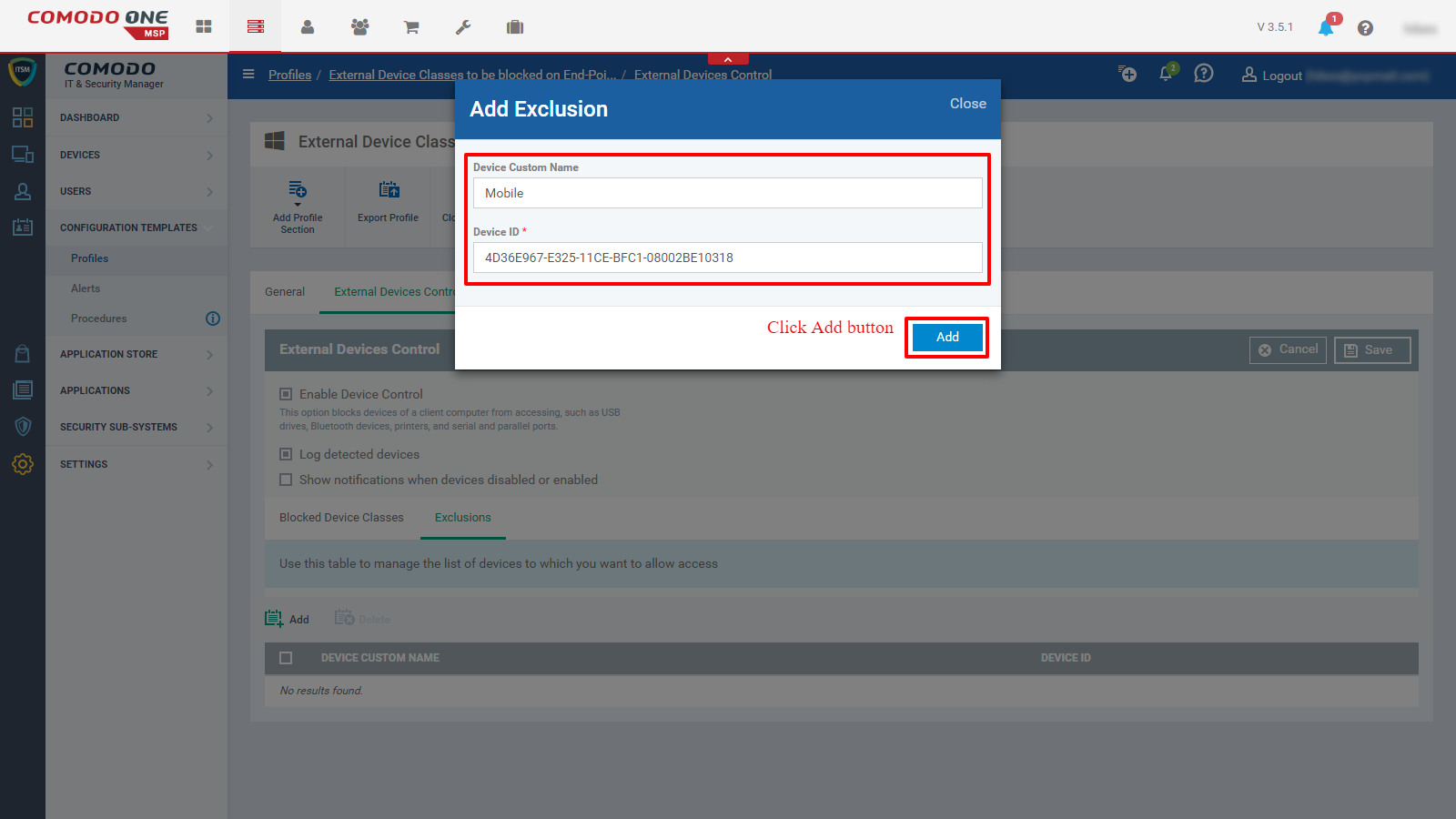

Trin 10: Udfyld formularen 'Tilføj ekskludering'.

1. Indtast 'Device Custom Name'. Eksempel: Mobil

2. Indtast 'Device ID'. Eksempel: 4D36E967-E325-11CE-BFC1-08002BE10318

3. Klik på knappen 'Tilføj'

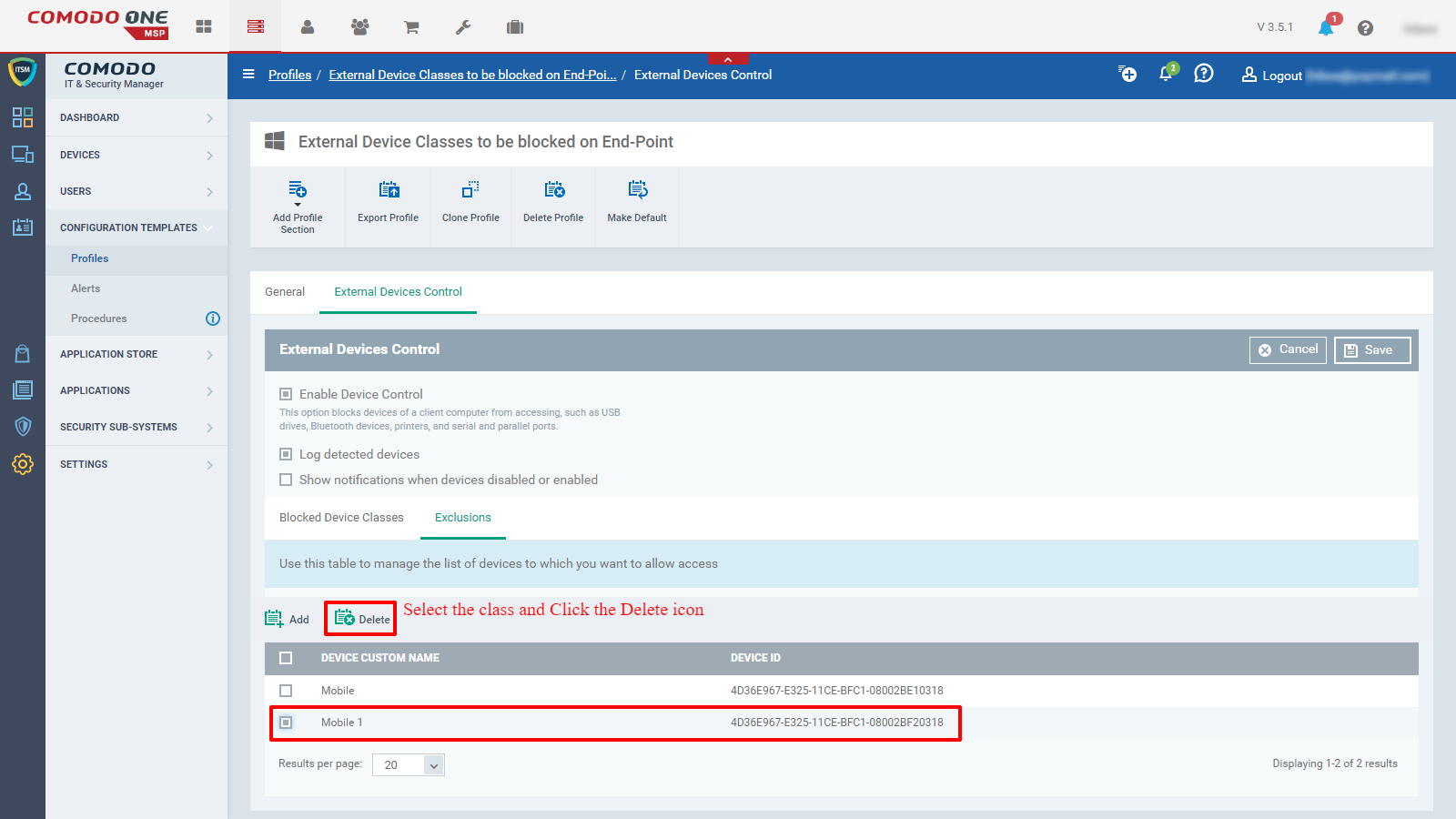

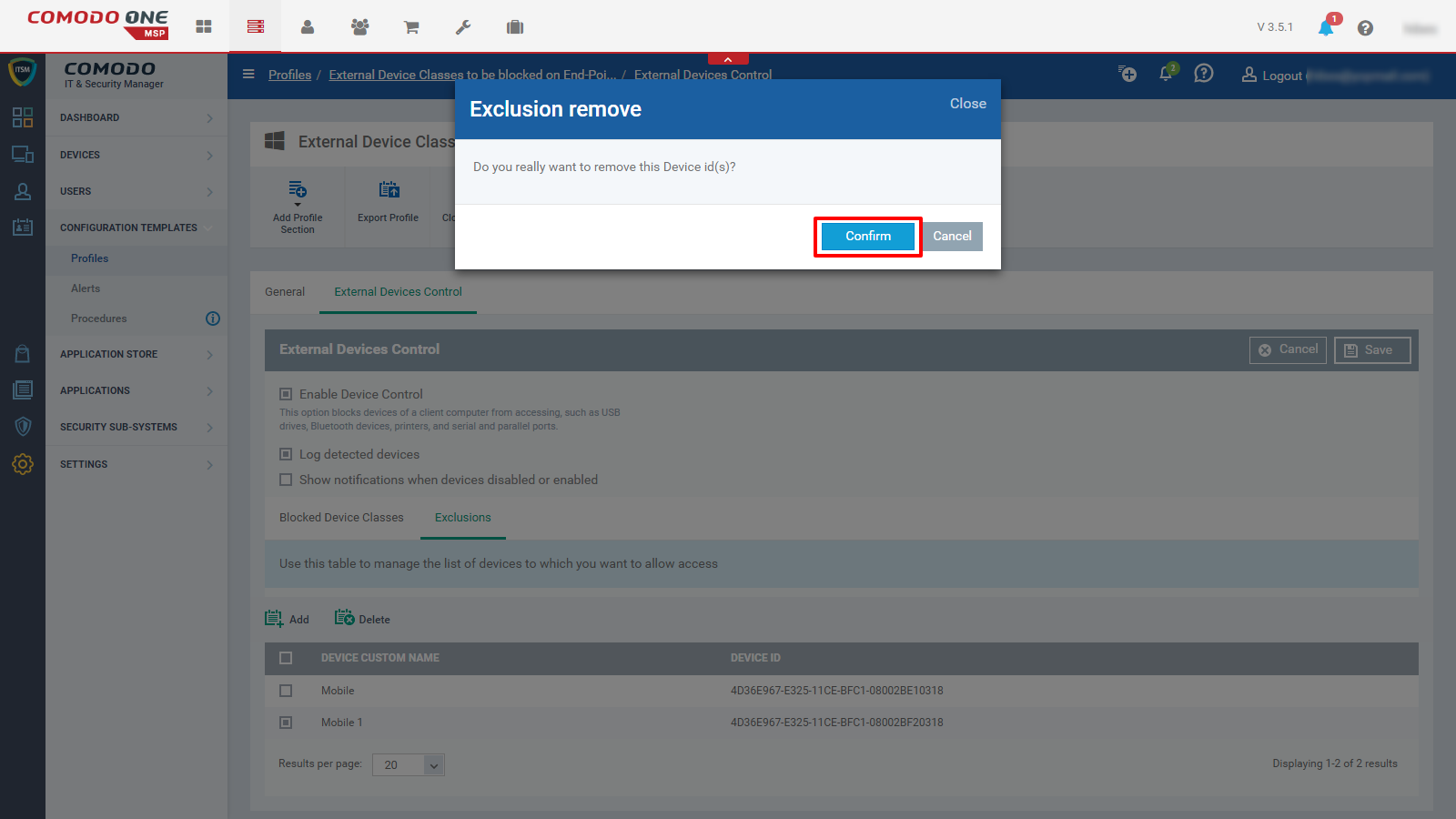

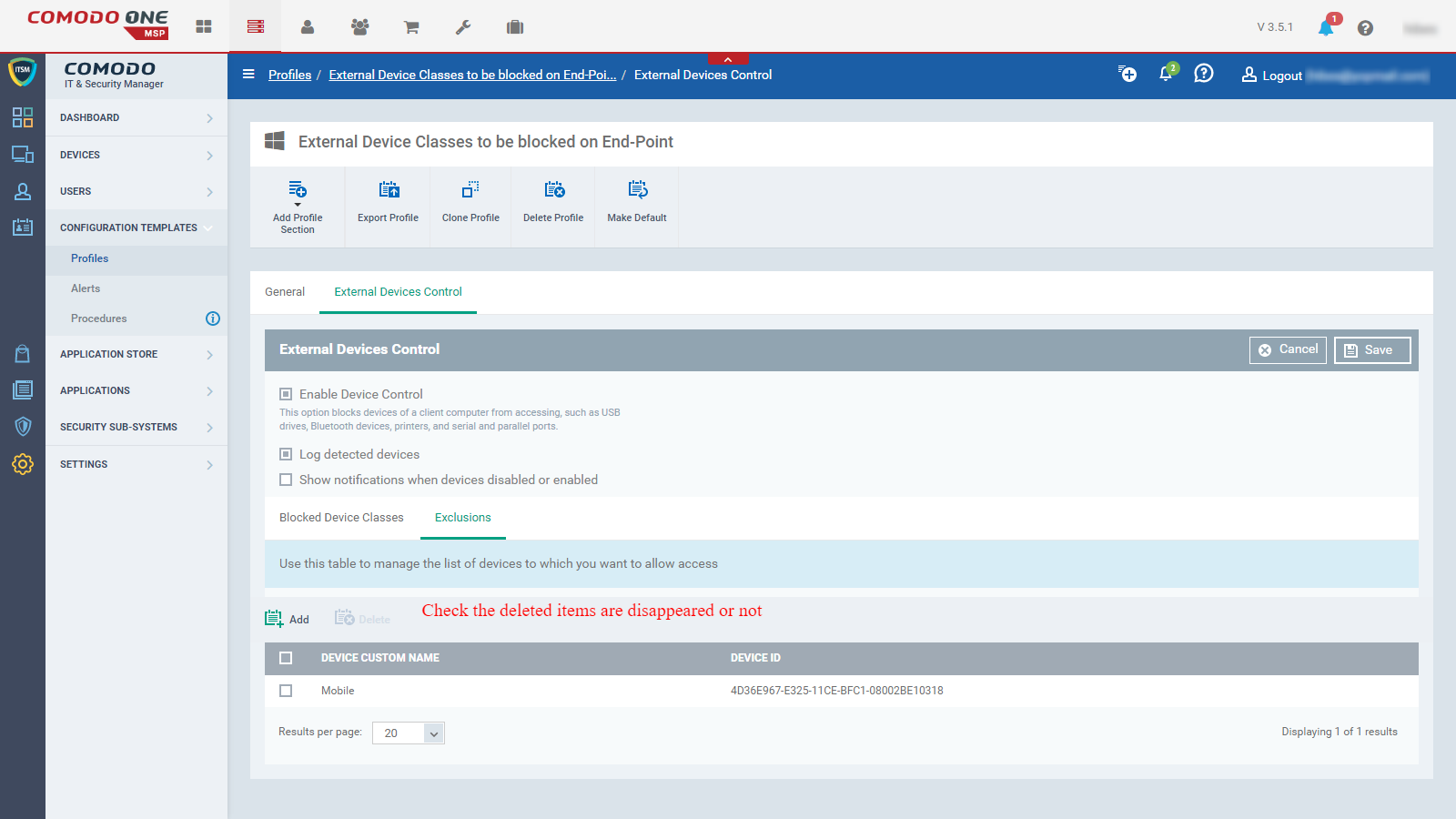

Trin 11: *Hvis du ønsker at slette varen fra ekskluderingslisten, skal du følge trinene nedenfor

1. Vælg elementet fra tabellen 'Ekskludering'

2. Klik på ikonet 'Slet'

3. Bekræft 'Alert Window Exclusion Remove'

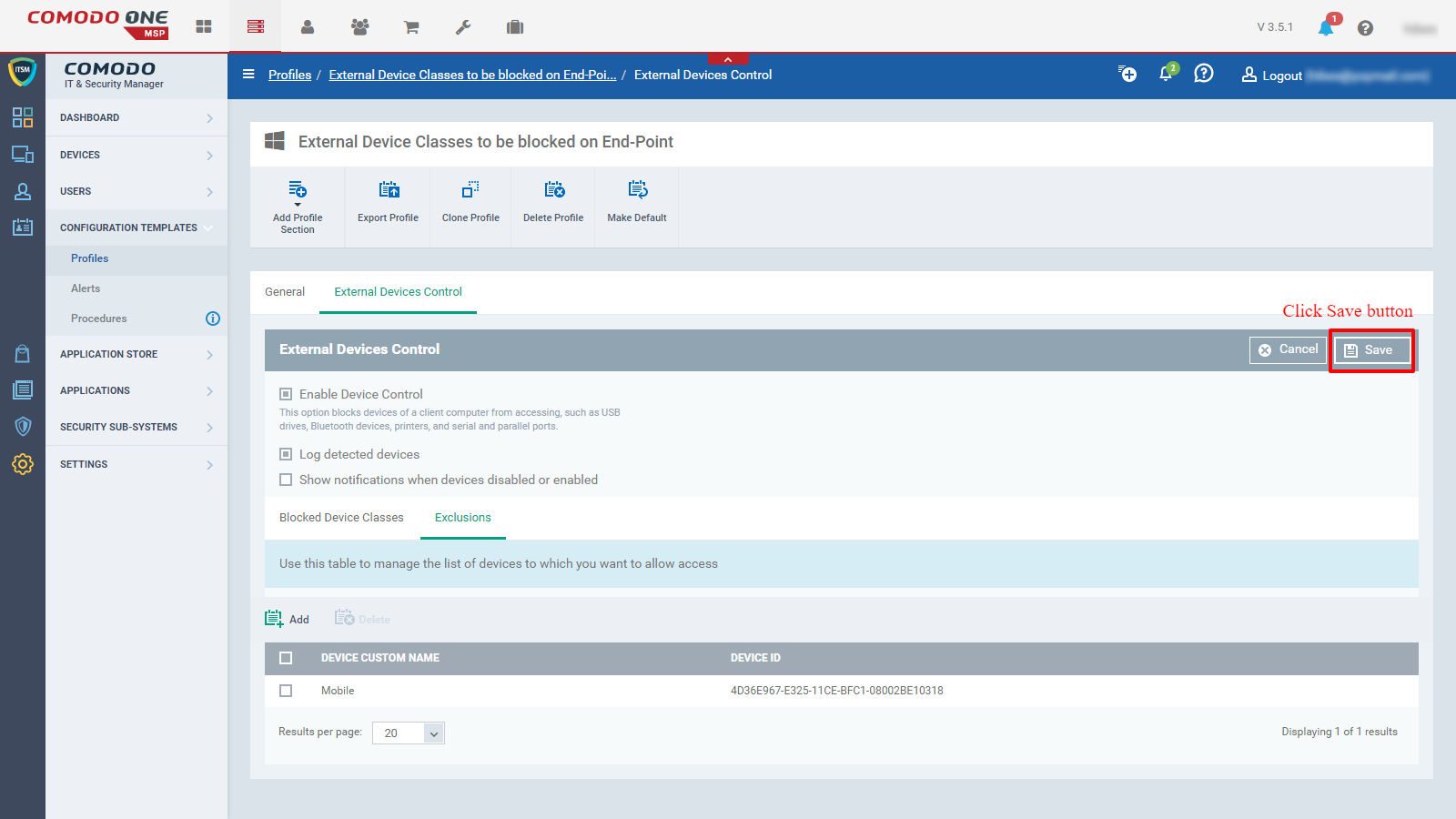

Trin 12: Klik på knappen 'Gem' for at anvende ændringer.

**Brug den definerede profil med enheder, du vil blokere ekstern enhedsadgang.

Hvordan konfigurerer man baseline-indstillinger?

Baseline-indstillinger gør det muligt for os at indstille en periode, hvor ukendte filer ikke automatisk vil blive indeholdt. I stedet analyseres ukendte filer ved hjælp af Valkyrie for den konfigurerede periode.

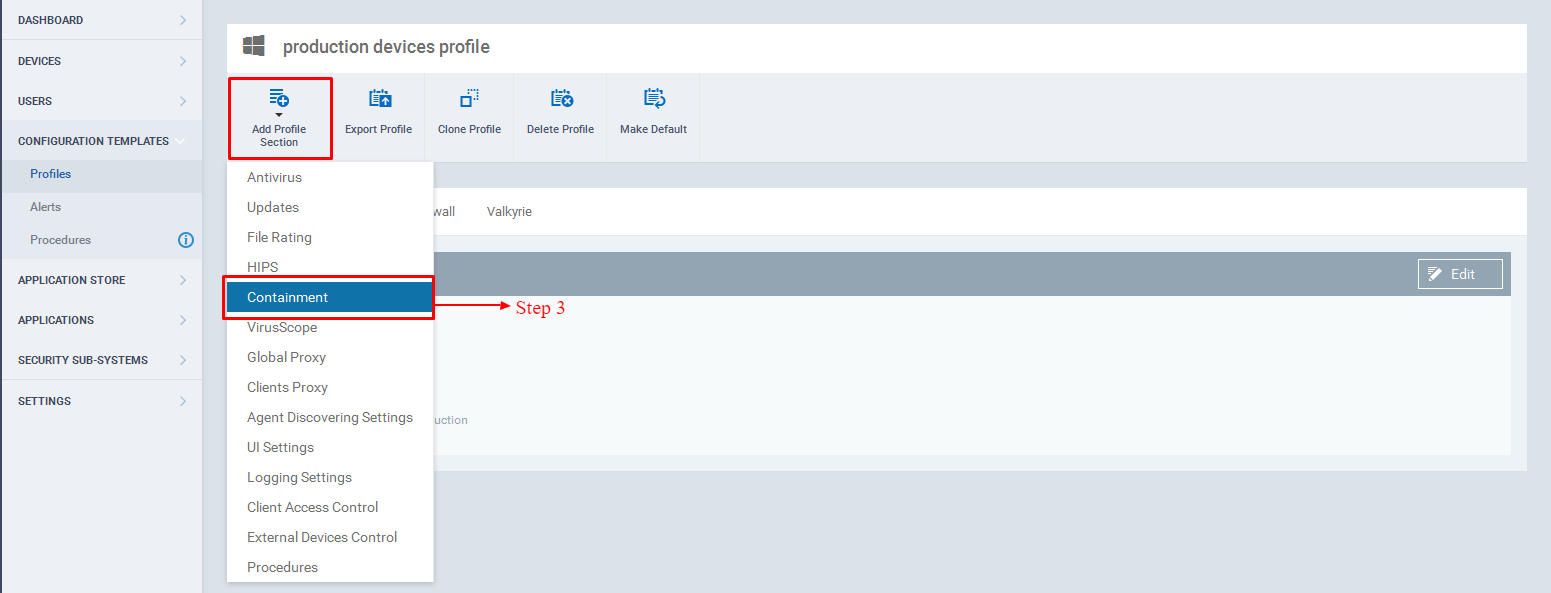

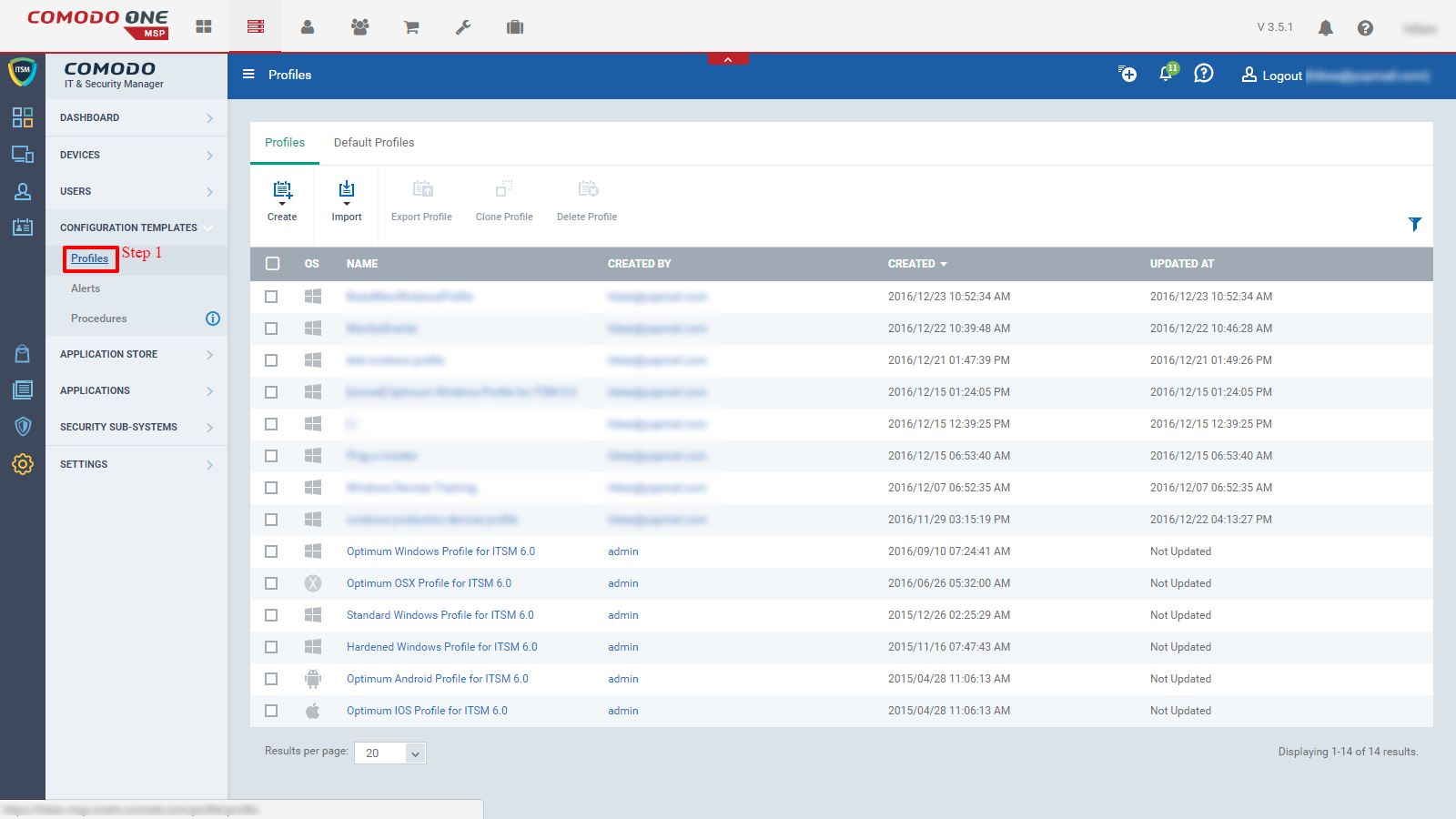

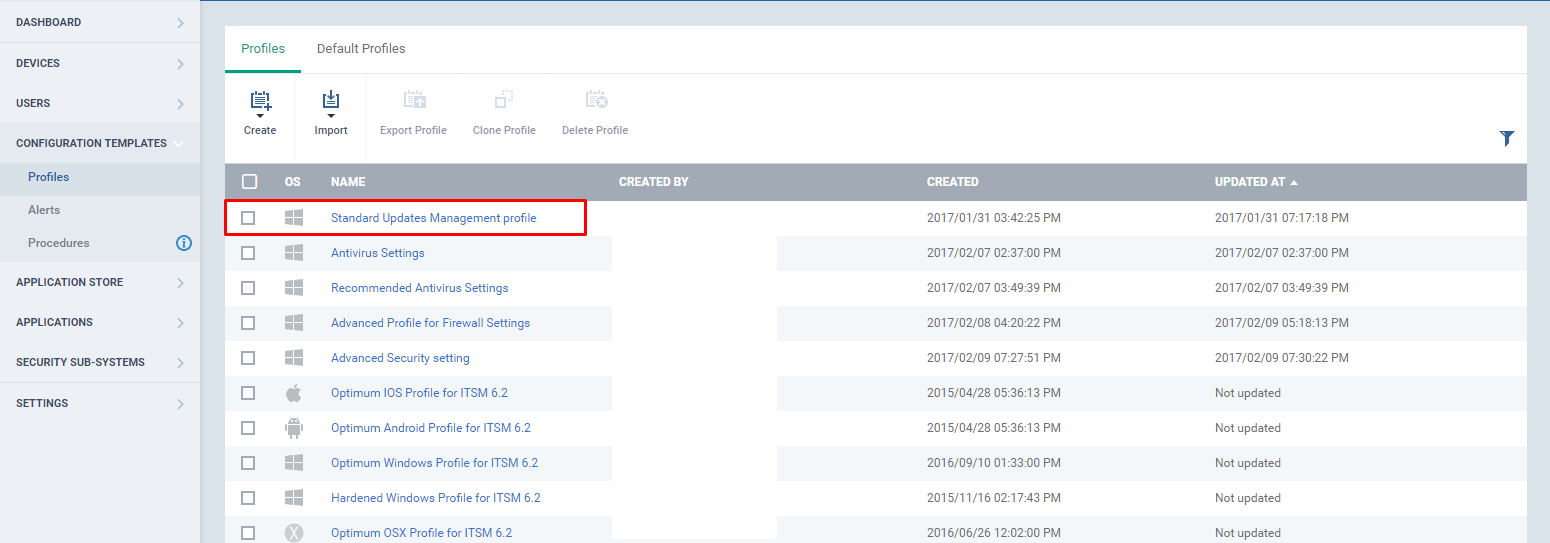

Trin 1: Gå til ITSM → Konfigurationsskabeloner og vælg menuen 'Profiler'.

Trin 2: Vælg et navn på en profil fra listen, som du skal aktivere basislinjen til.

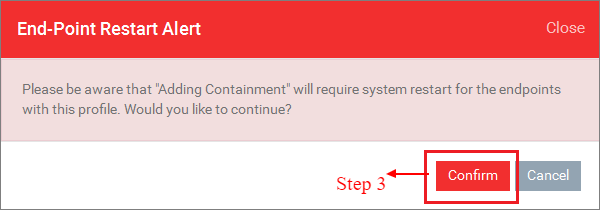

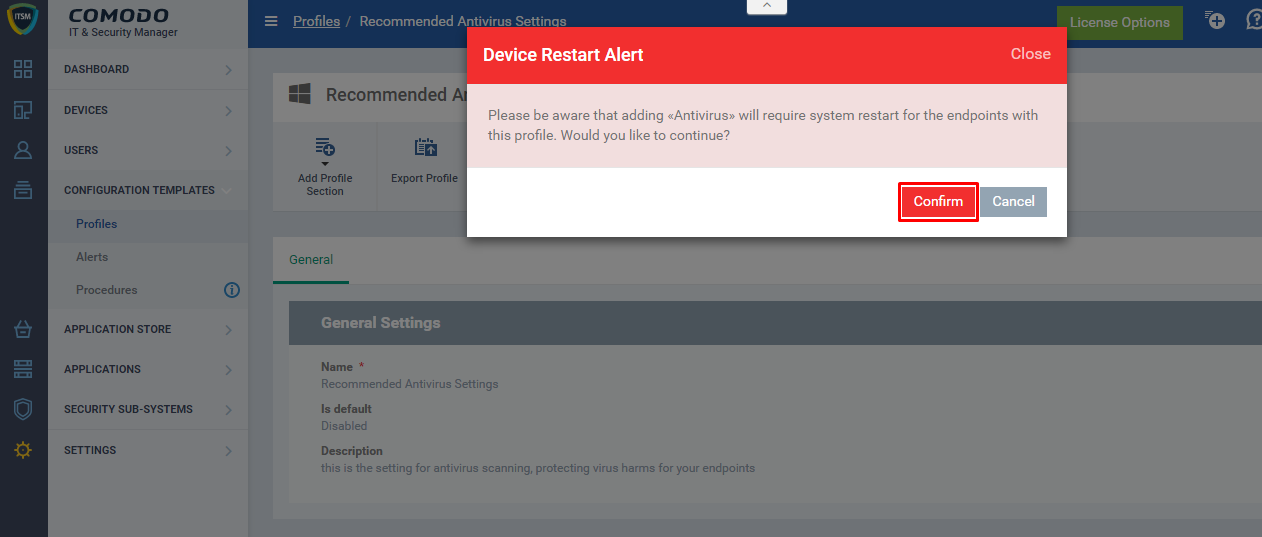

Trin 3: Klik på "Tilføj profilsektion" og vælg "Indeslutning" fra rullemenuen. På skift vises en advarsel, klik på "Bekræft".

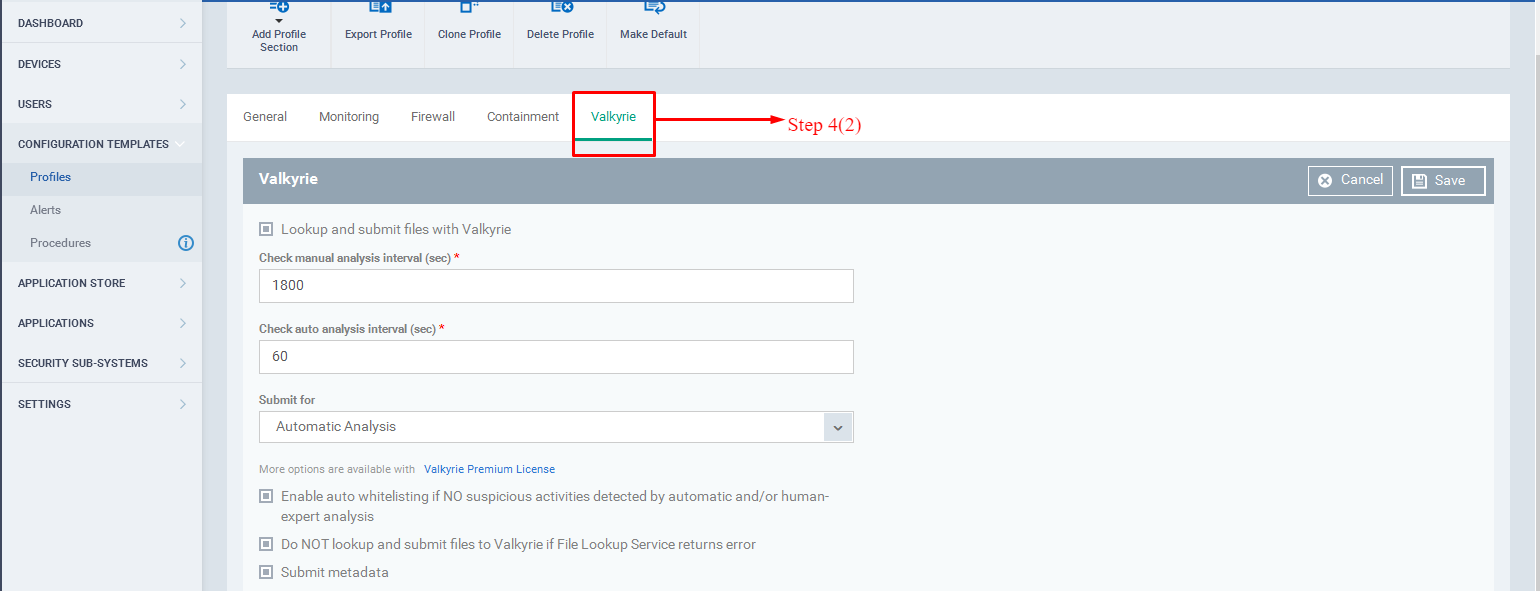

Trin 4: Gå til fanen 'Indeslutning', Baseline-indstillingen vil kun være tilgængelig, hvis "Valkyrien" er føjet til din profil.

1. Hvis Valkyrie allerede er tilføjet til din profil. Gå til trin 5 og fortsæt.

2. Eller for at tilføje 'Valkyrie' skal du klikke på "Tilføj profilsektion" og vælge "Valkyrie" fra rullemenuen og tilpasse den.

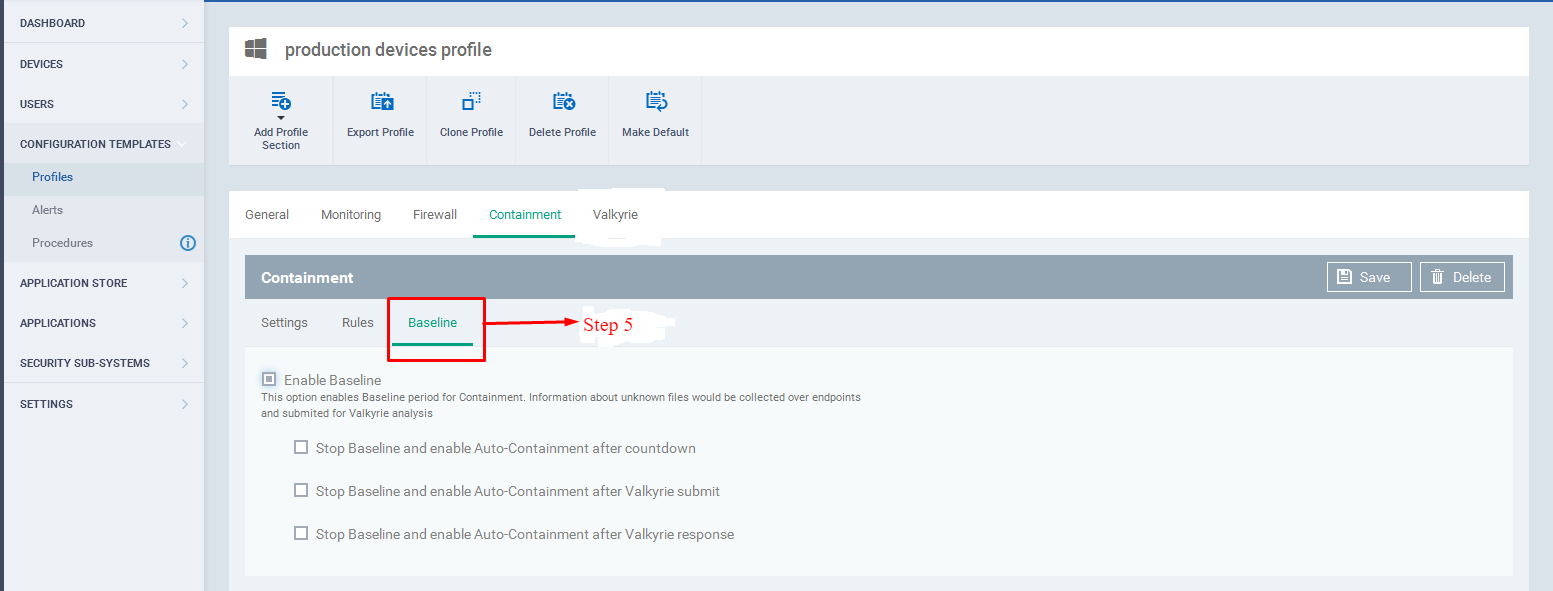

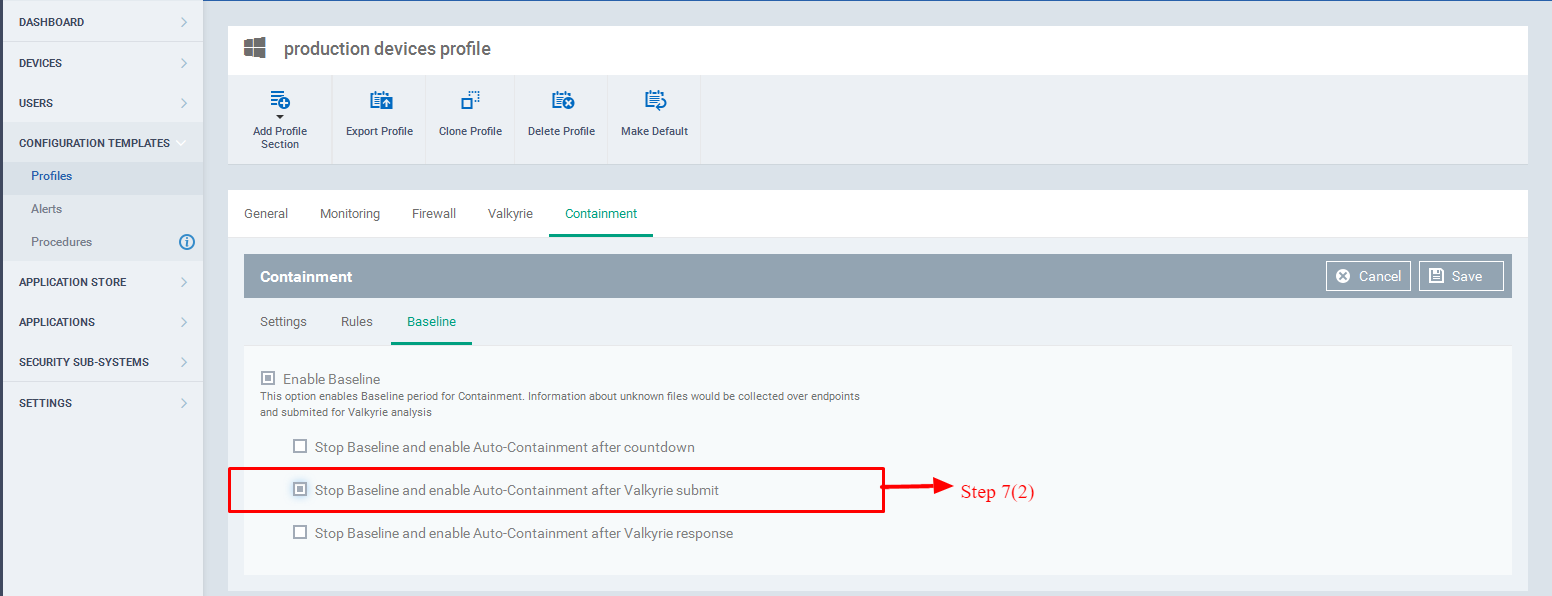

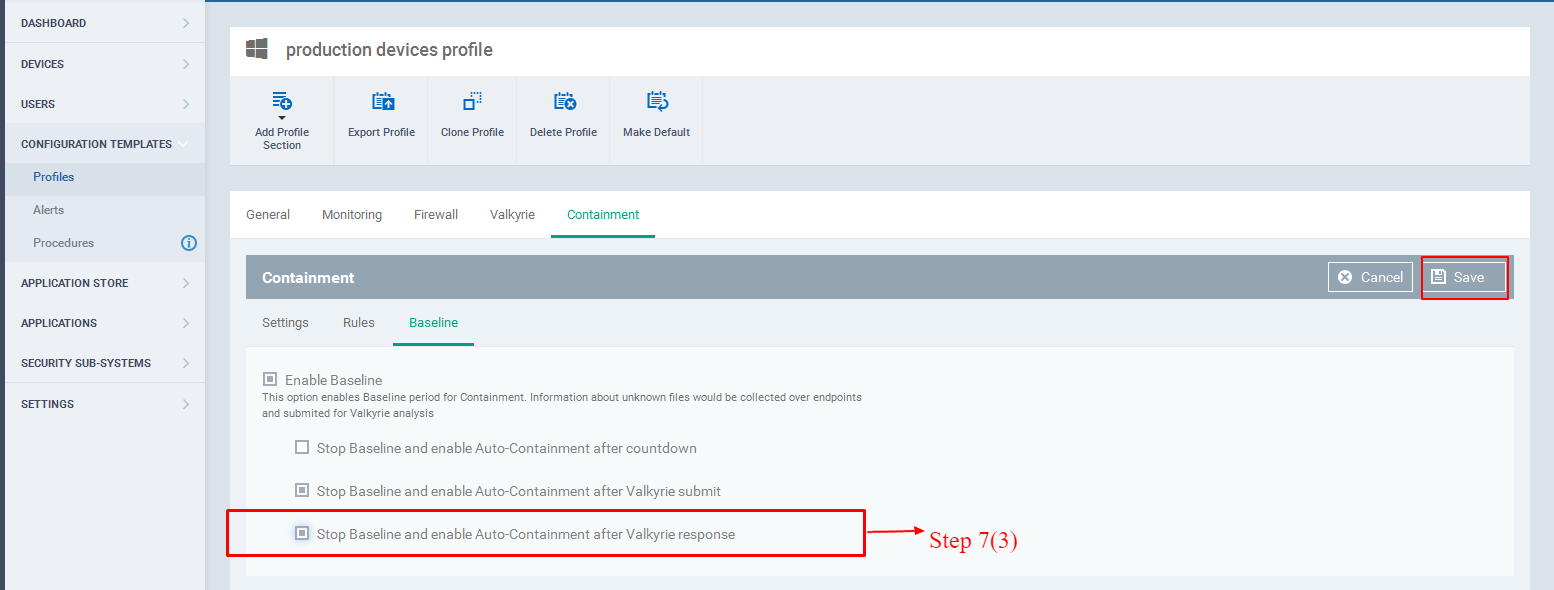

Trin 5: Gå til fanen 'Indeslutning', klik på "Baseline".

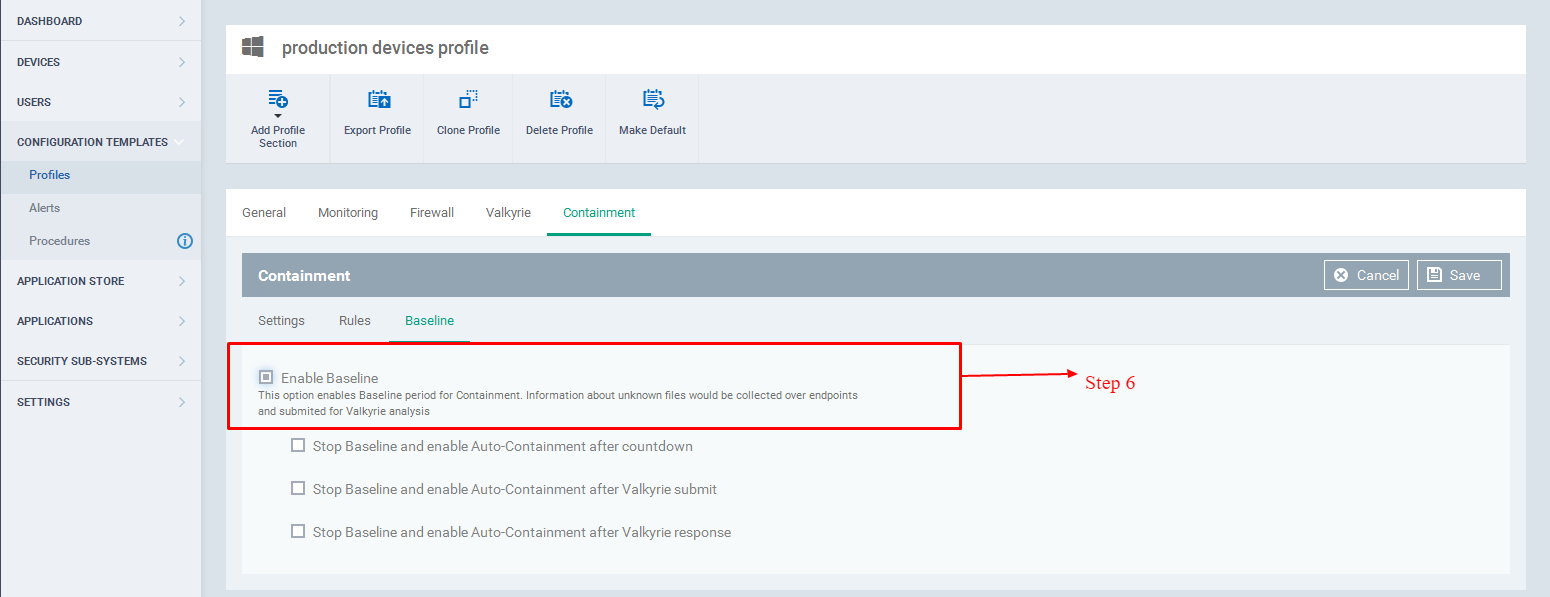

Trin 6: Marker afkrydsningsfeltet "Enable Baseline".

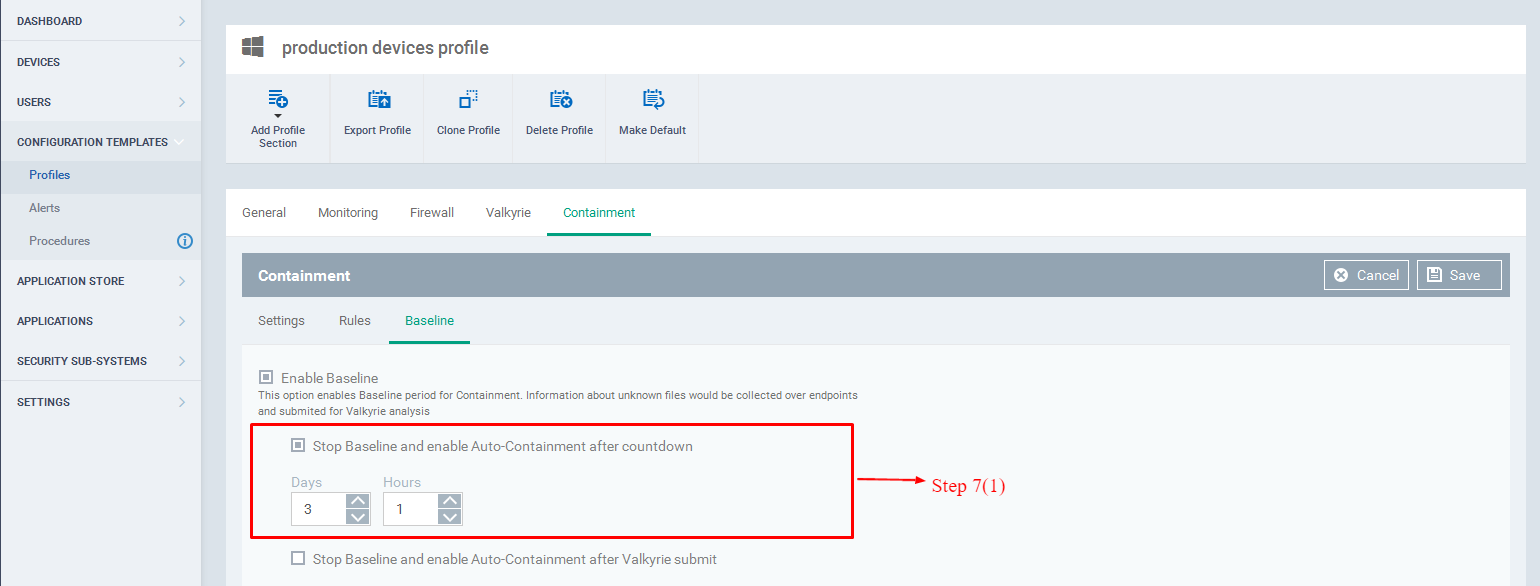

Trin 7: Vælg en af nedenstående tre muligheder efter eget valg.

1. Stop Baseline og aktiver Auto-Containment efter nedtælling

Indstil basistid i dage og timer. Det ukendte filer vil blive sendt til Valkyrien uden indeslutning. En gang efter udløbet af den definerede basislinjetid, vil indeslutningen blive genoptaget.

2. Stop Baseline og aktiver Auto-Containment efter Valkyrie-indsendelse

Når basisperioden ikke er nævnt, vil denne mulighed blive anvendt. Efter at filerne er indsendt til Valkyrien, opbevarer Comodo Client Security en individuel ukendt fil.

3. Stop Baseline og aktiver Auto-Containment efter Valkyrie-svar

Når basisperioden ikke er nævnt, vil denne mulighed blive anvendt. Efter Valkyrie-svaret har Comodo Client Security en individuel ukendt fil.

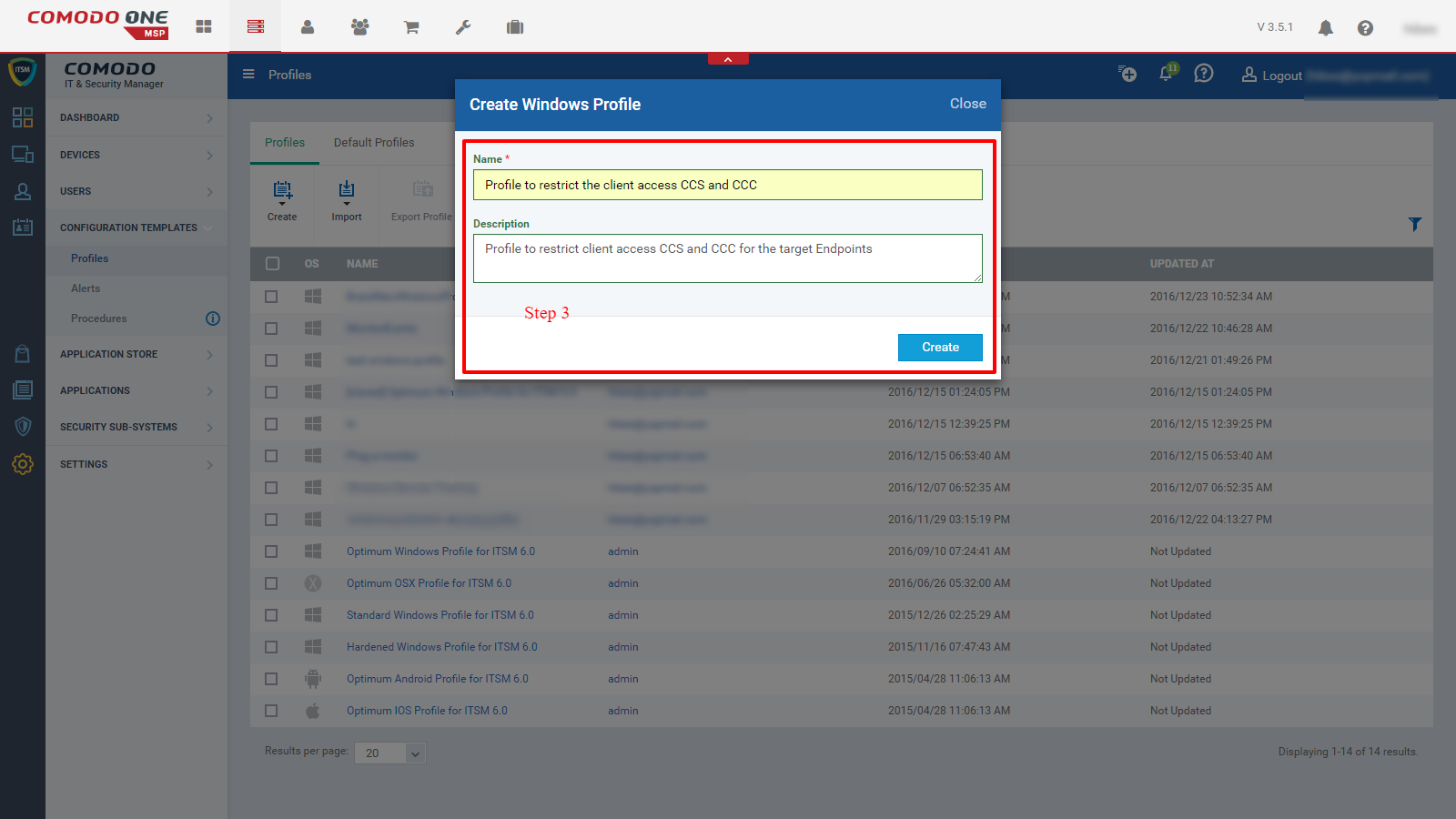

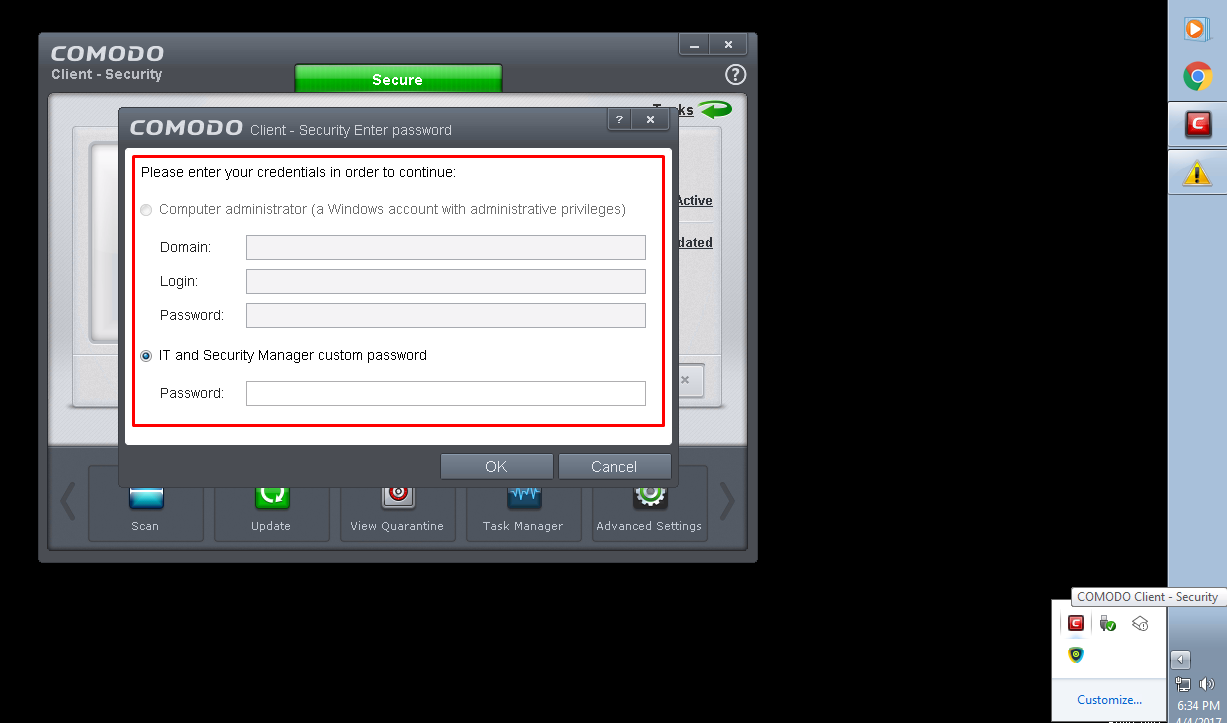

Hvordan begrænser man adgangen til Comodo Client Security (CCS) og Comodo Client Communication (CCC) på slutpunkterne?

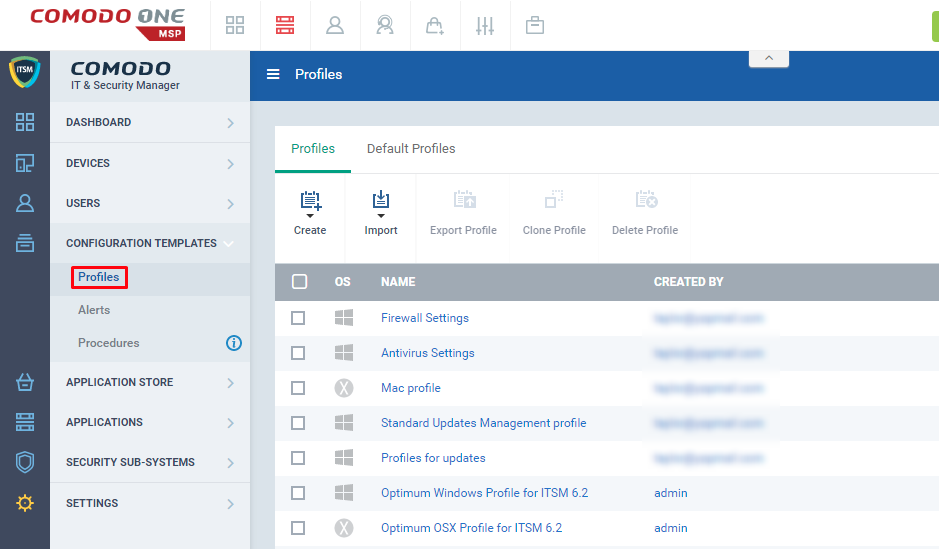

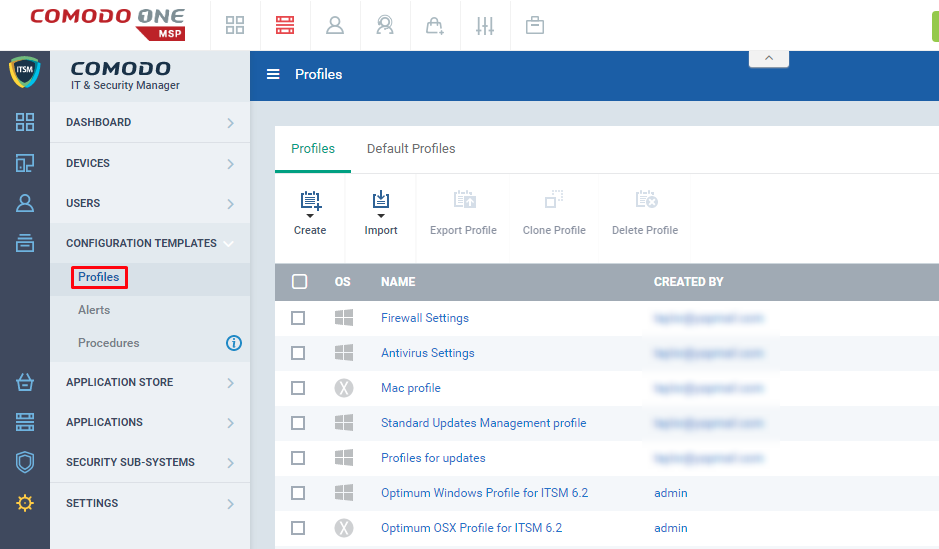

Trin 1: Gå til ITSM > KONFIGURATIONSSkabeloner > 'Profiler'.

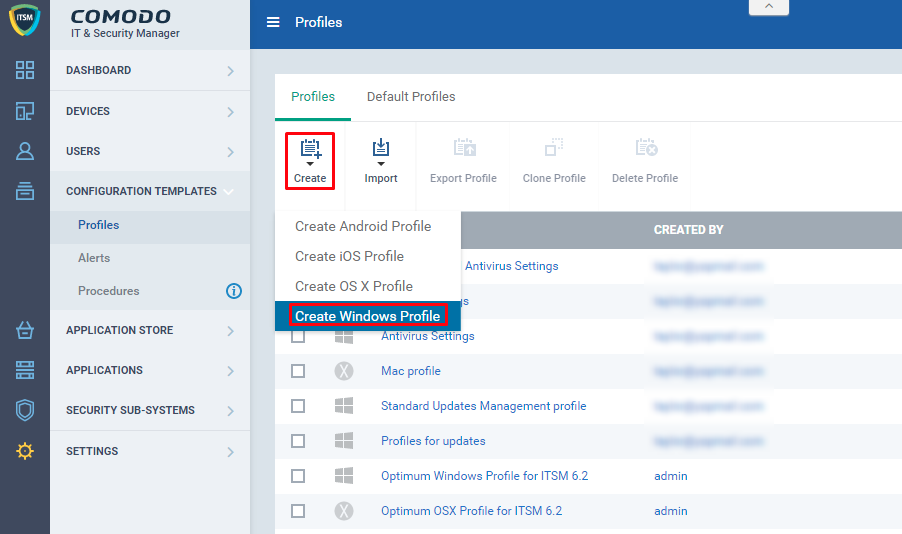

Trin 2: Klik på ikonet "Opret" og vælg menuen "Opret Windows-profil".

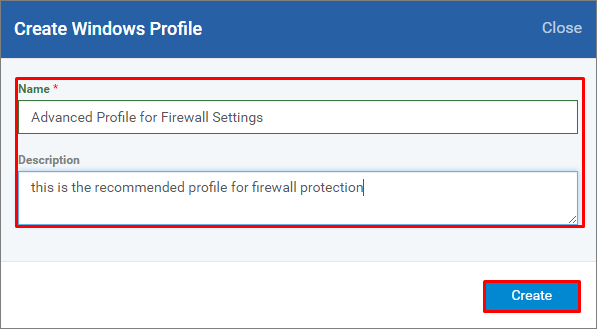

Trin 3: Udfyld formularen 'Opret Windows-profil'.

1. Indtast Navn, Eksempel: Profil for at begrænse klientadgangen CCS og CCC

2. Indtast Beskrivelse, Eksempel: Profil for at begrænse klientadgang CCS og CCC for målendepunkterne

3. Klik på knappen 'Opret'

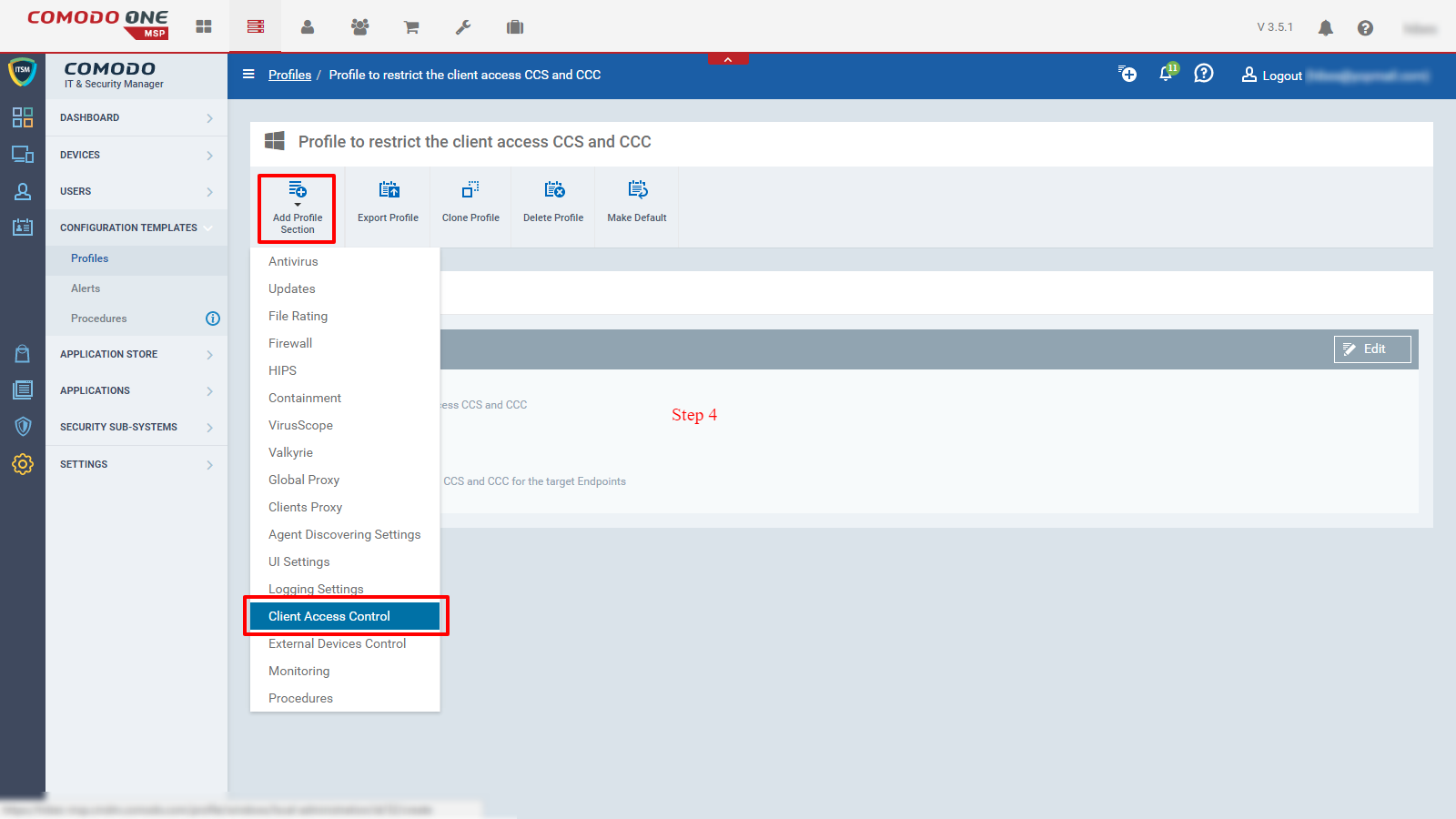

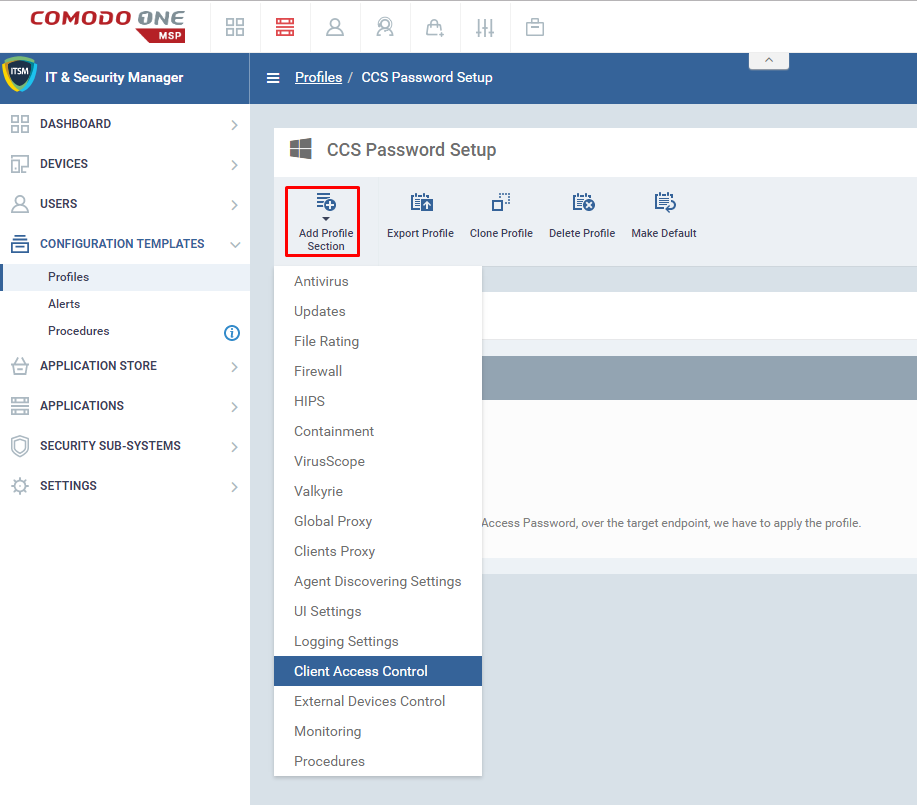

Trin 4: Klik på ikonet 'Tilføj profilsektion', og vælg menuen 'Client Access Control'.

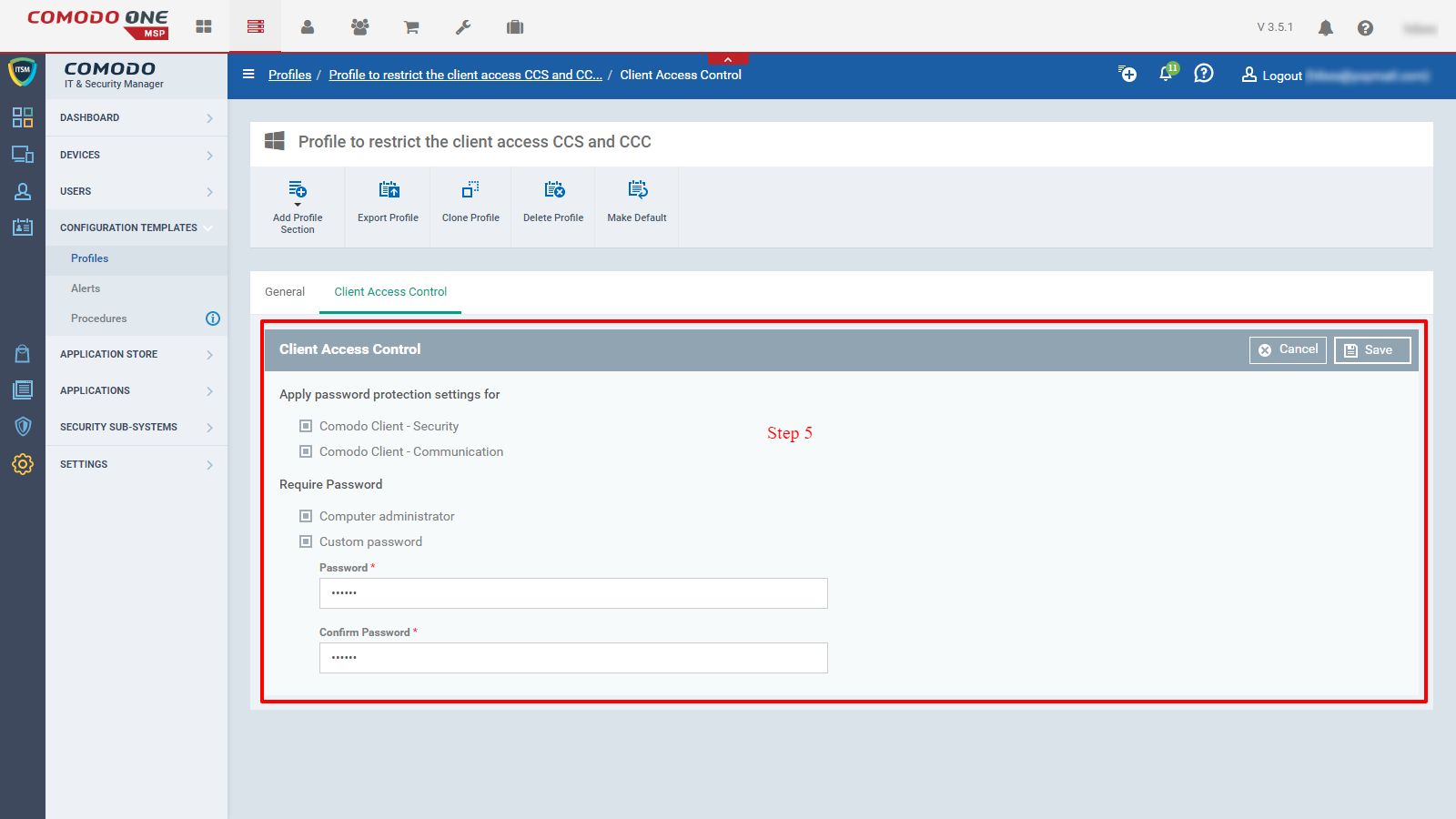

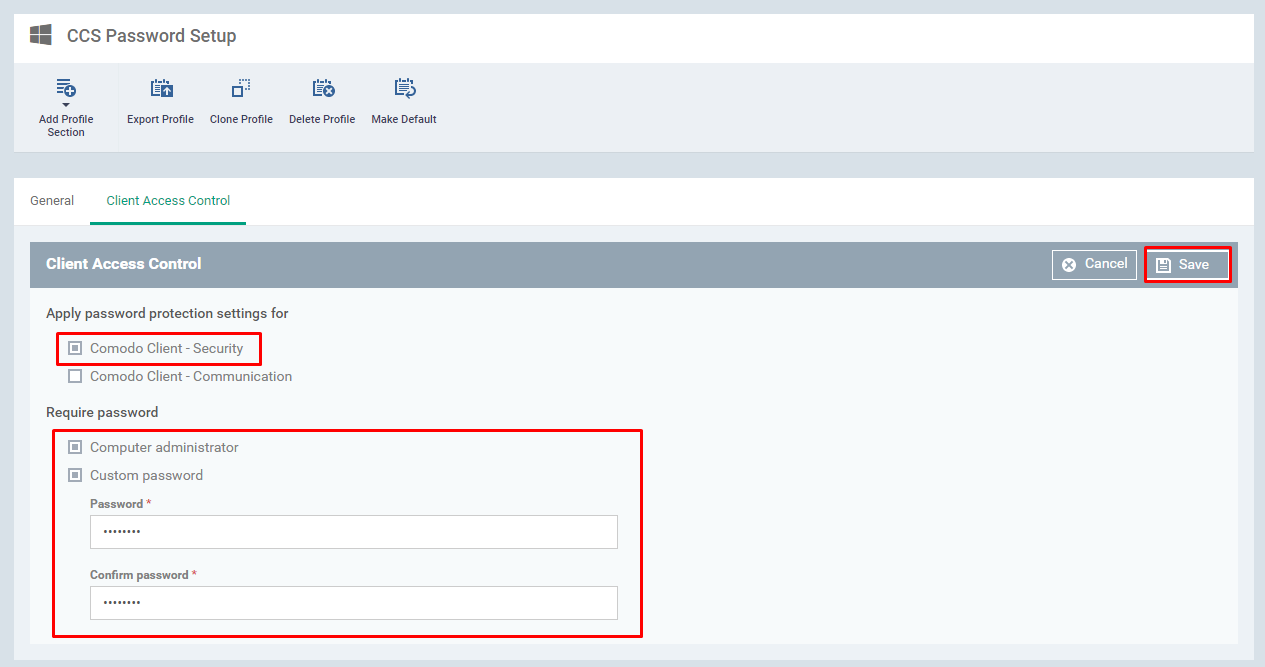

Trin 5: Udfyld formularen, der indlæses fra fanen 'Client Access Control', og klik på 'Gem' knappen for at indsende formularoplysningerne.

1. Marker "Anvend adgangskodebeskyttelsesindstillinger for at aktivere eller deaktivere adgang for de angivne klienter"

- Comodo Client – Sikkerhed, hvis aktiveret, er klienten adgangskodebeskyttet

- Comodo Client – Kommunikation, hvis aktiveret, er klienten adgangskodebeskyttet

2. Marker feltet Kræv adgangskode og brug nedenstående muligheder i henhold til dit krav

- Computeradministrator, hvis feltet er aktiveret, vil ovenstående klient bruge administratoren som legitimationsoplysninger

- Brugerdefineret adgangskode, hvis feltet er aktiveret, vil ovennævnte klient bruge den givne adgangskode som legitimationsoplysninger

- Adgangskode

- bekræft password

3. Klik på knappen Gem for at sende indstillingerne

Brug: ** Brug profilen med den angivne enhed for at opleve fordelene.

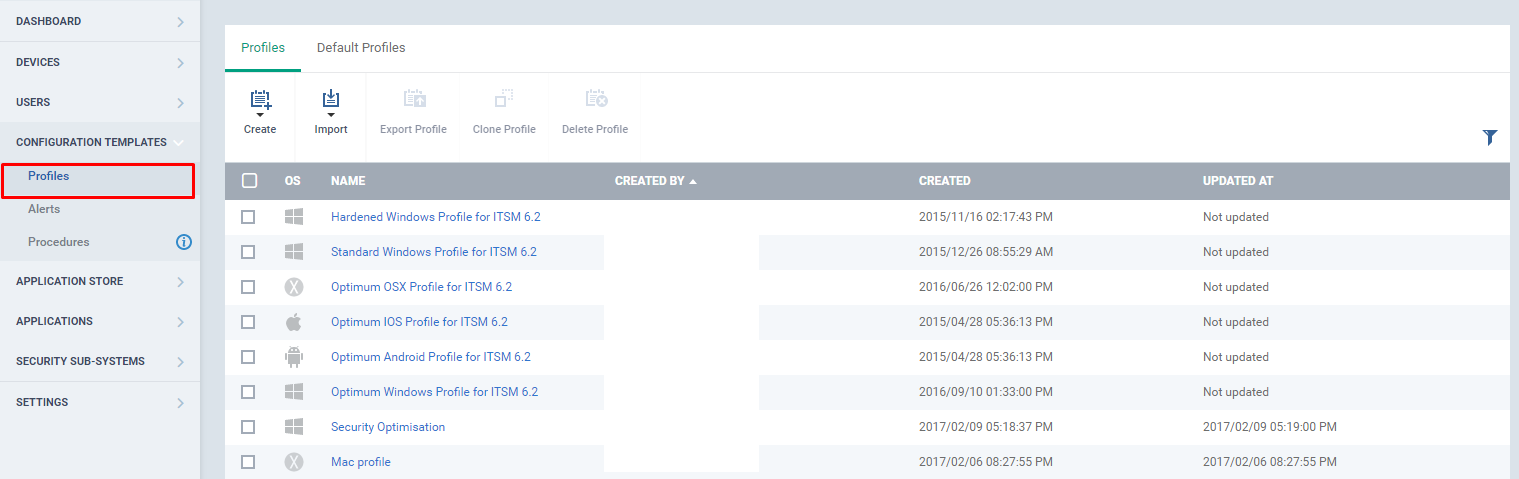

Sådan importeres sikkerhedskonfigurationen af CCS fra et administreret slutpunkt og gemmer det som en ny profil

In ITSM, kan en sikkerhedskonfiguration af en enhed bruges til at oprette en ny profil. Udover at klone en eksisterende profil, kan en profil oprettes ved at eksportere sikkerhedskonfigurationen af alle eksisterende enheder i en ITSM. Den nyoprettede profil omfatter alle de sikkerhedsrelaterede profilsektioner, så den giver en meget effektiv og sikker profil til brugeren.

Bemærk: For at eksportere en sikkerhedskonfigurationsfil for en enhed:

- Gå til "Enheder"->"Enhedsliste" og vælg en enhed fra listen, og klik på knappen "Eksportér sikkerhedskonfiguration". Filen vil blive eksporteret og vil være tilgængelig på fanen "Eksporteret konfiguration". Naviger til fanen, og klik på filen. Filen vil blive downloadet.

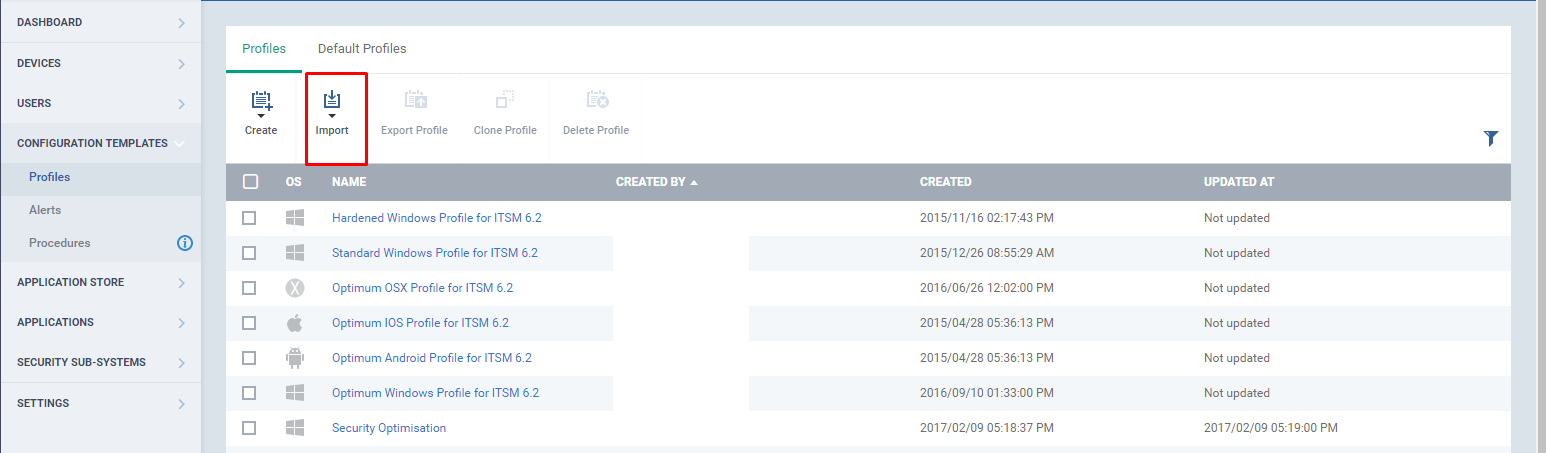

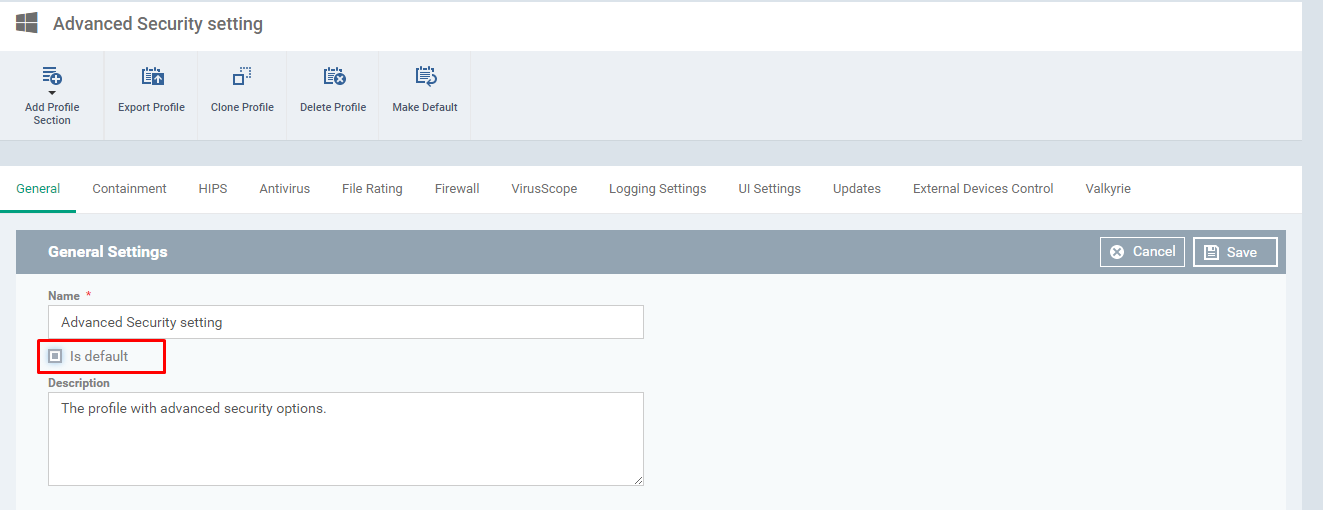

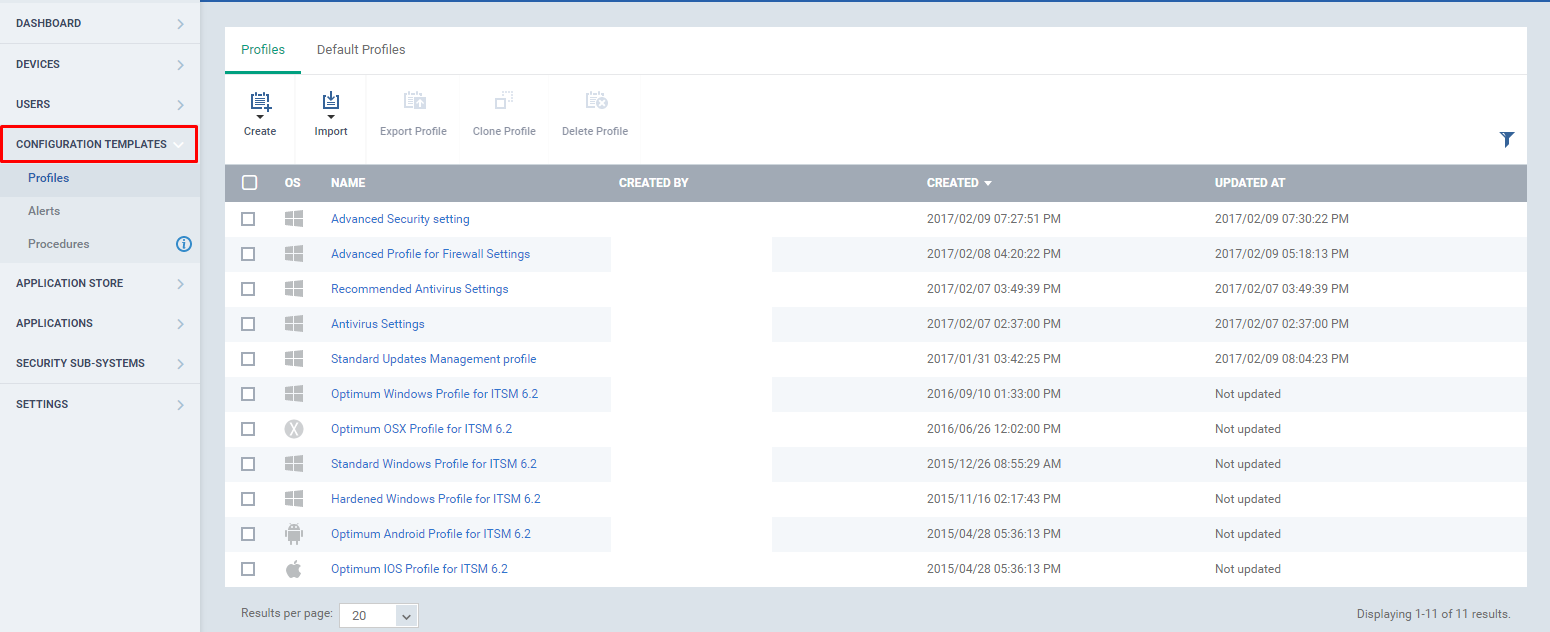

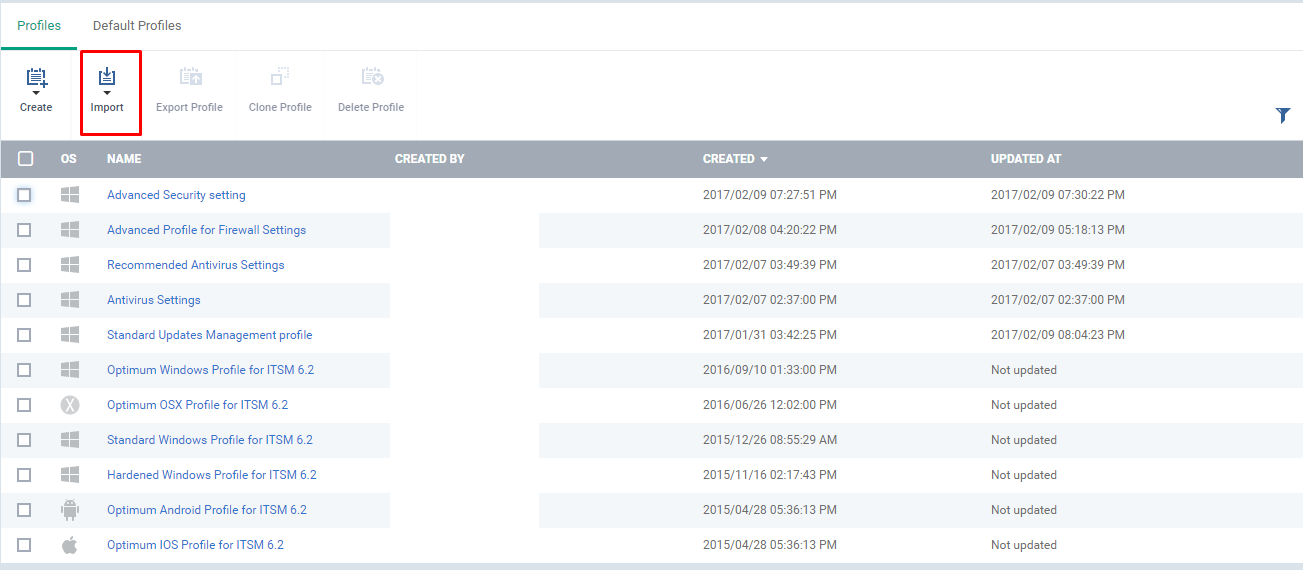

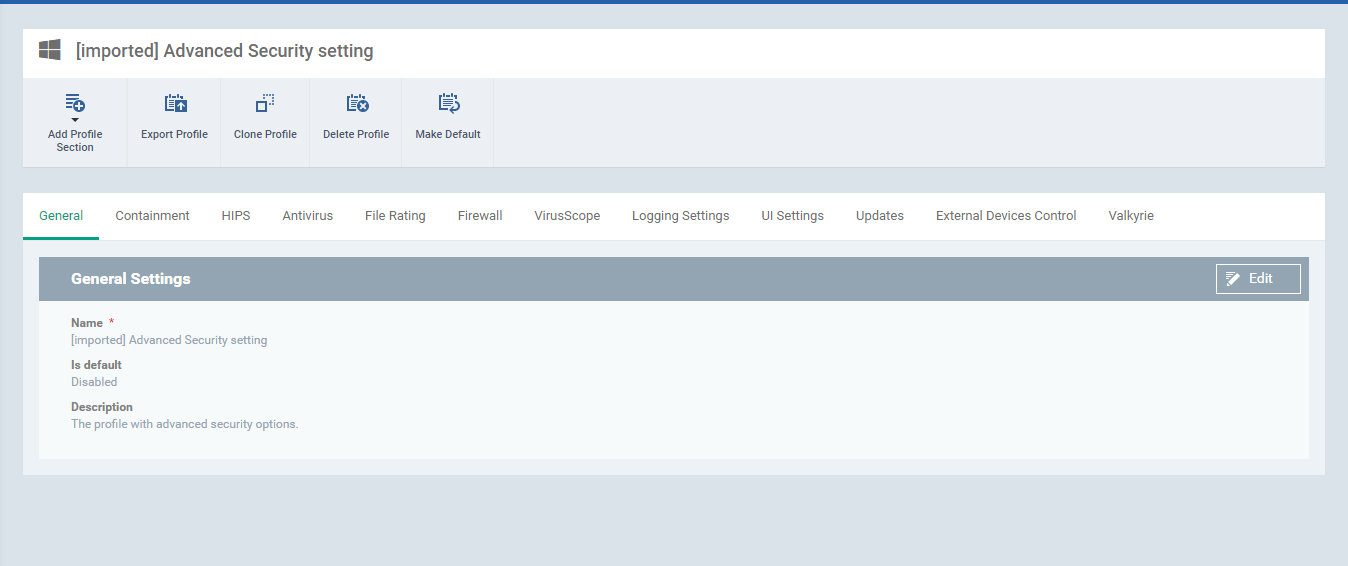

Trin 1: Gå til "Konfigurationsskabeloner" -> "Profiler".

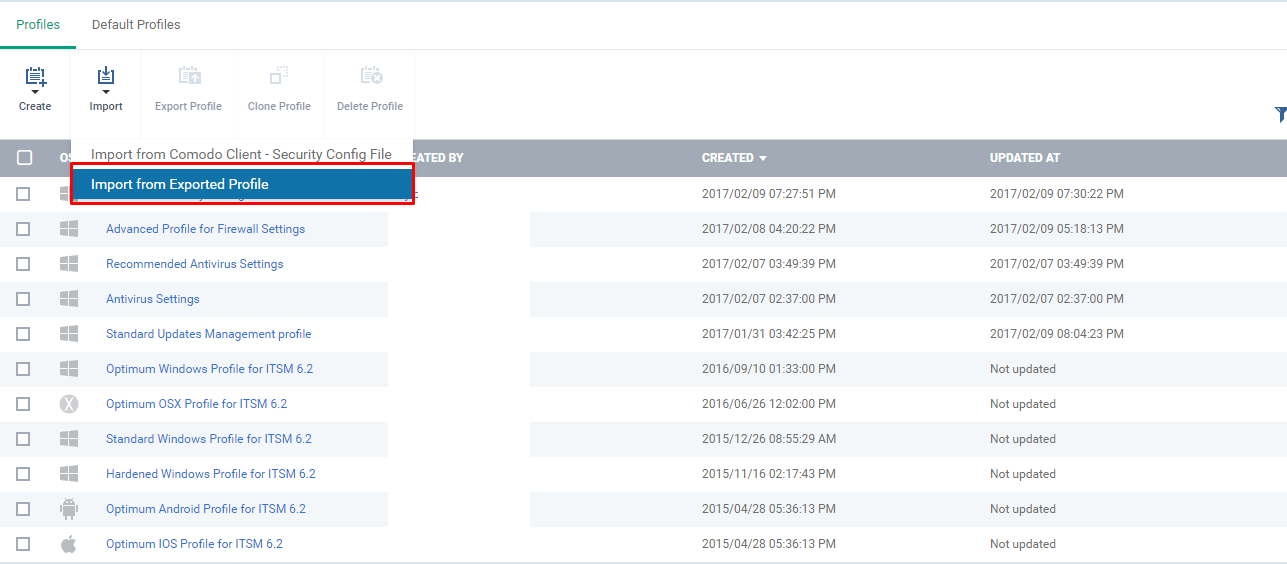

Trin 2: Klik på knappen "Importer" øverst.

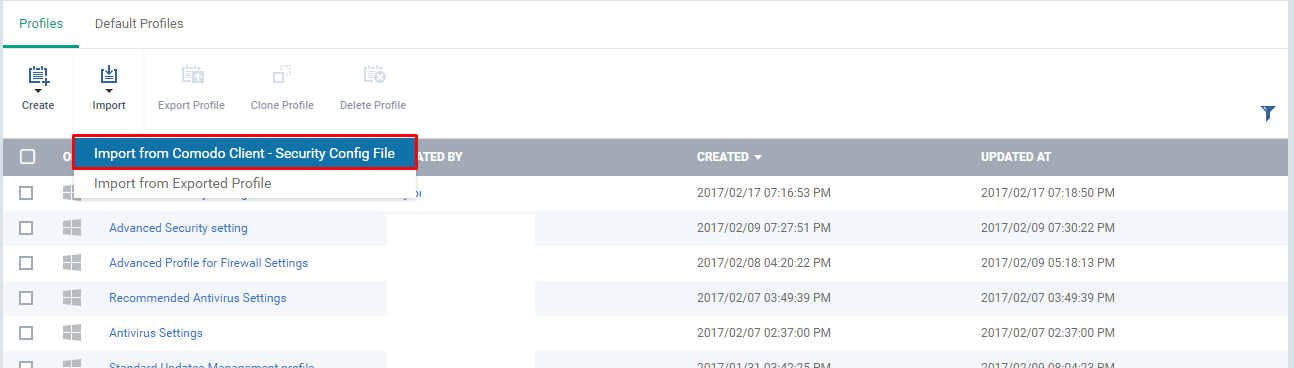

Vælg "Importer fra Comodo Client - Security Config File" fra rullemenuen.

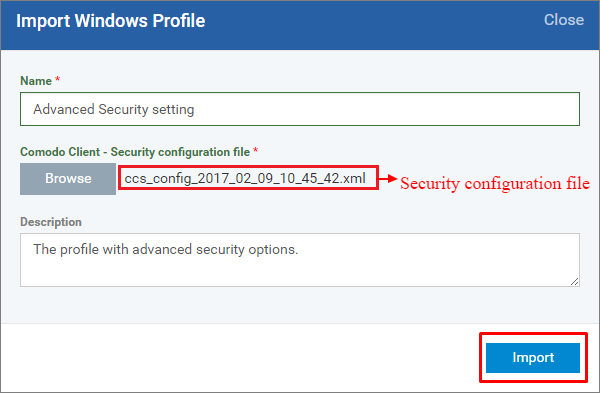

Trin 3: Indtast navnet på profilen, og klik på knappen "Gennemse" for at vælge den eksporterede fil og giv beskrivelsen af profilen, og klik derefter på knappen "Importer".

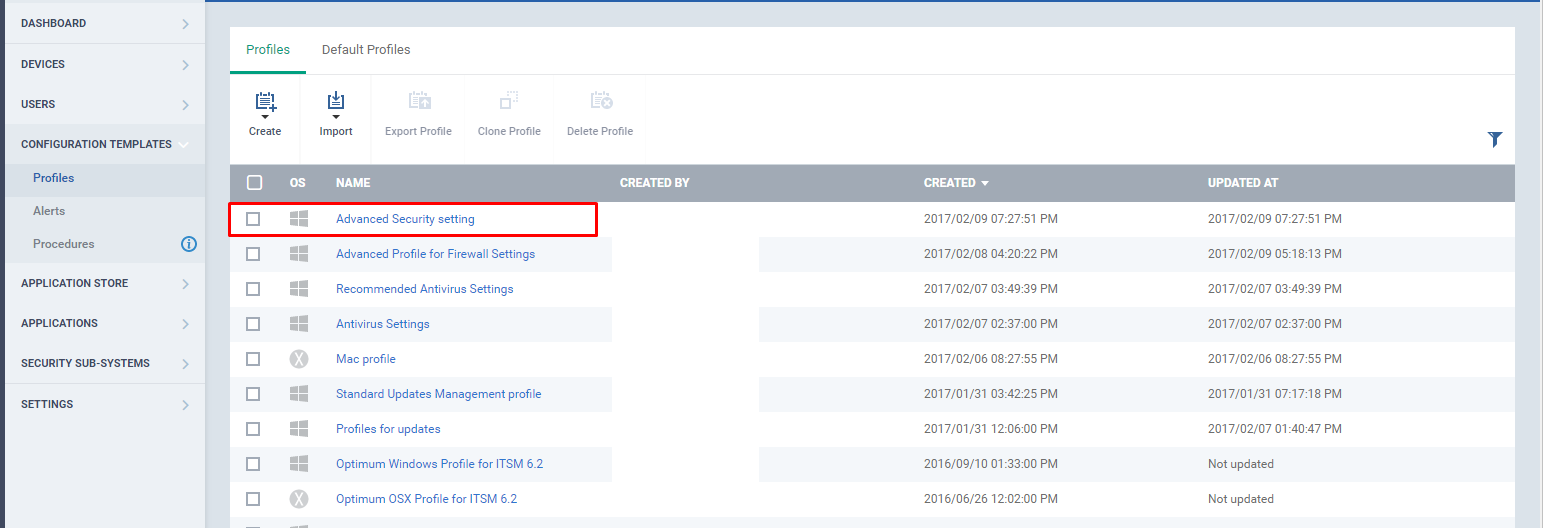

Profilen vil blive tilføjet til listen.

Eksempel:

Navn: Avanceret sikkerhedsindstilling.

Beskrivelse: Profilen med avancerede sikkerhedsindstillinger.

Trin 4: Vælg den importerede profil fra listen. Profilen åbnes, og baseret på indstillingen af den importerede konfigurationsfil indeholder profilerne foruddefinerede sikkerhedskomponenter.

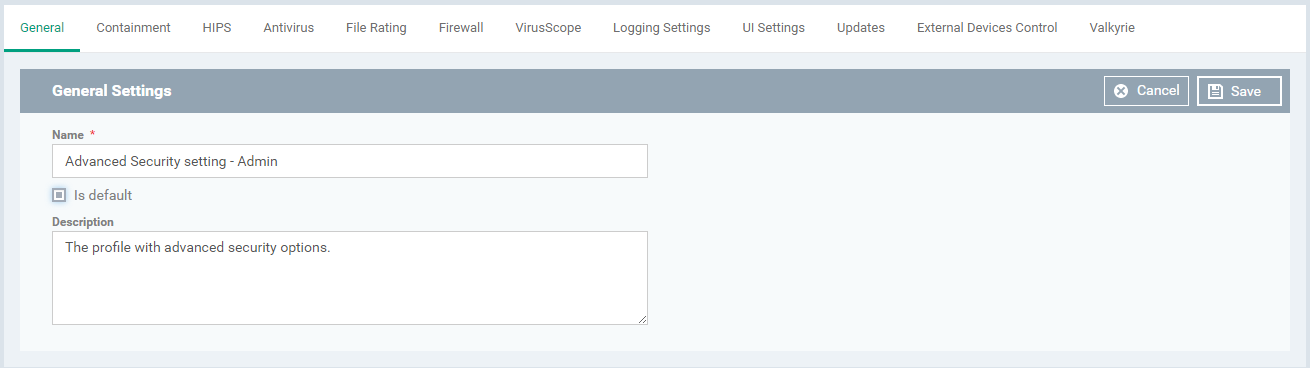

Trin 5: Indstillingen "Er standard" vil være i deaktiveret tilstand. For at aktivere skal du gå til fanen "Generelt" for den profil, klikke på knappen "Rediger" og derefter markere afkrydsningsfeltet "Er standard" og klikke på knappen "Gem".

Trin 6: En ny profilkomponent kan tilføjes til profilen, og til sidst kan profilen anvendes på enhederne (endepunkter).

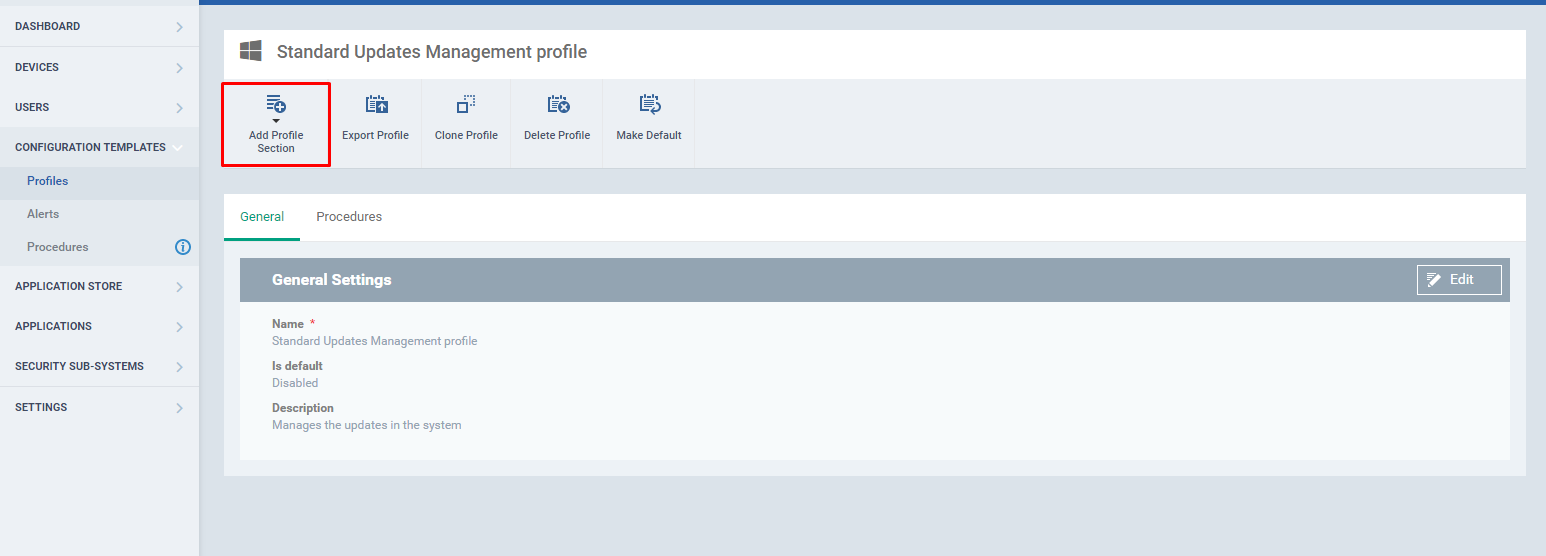

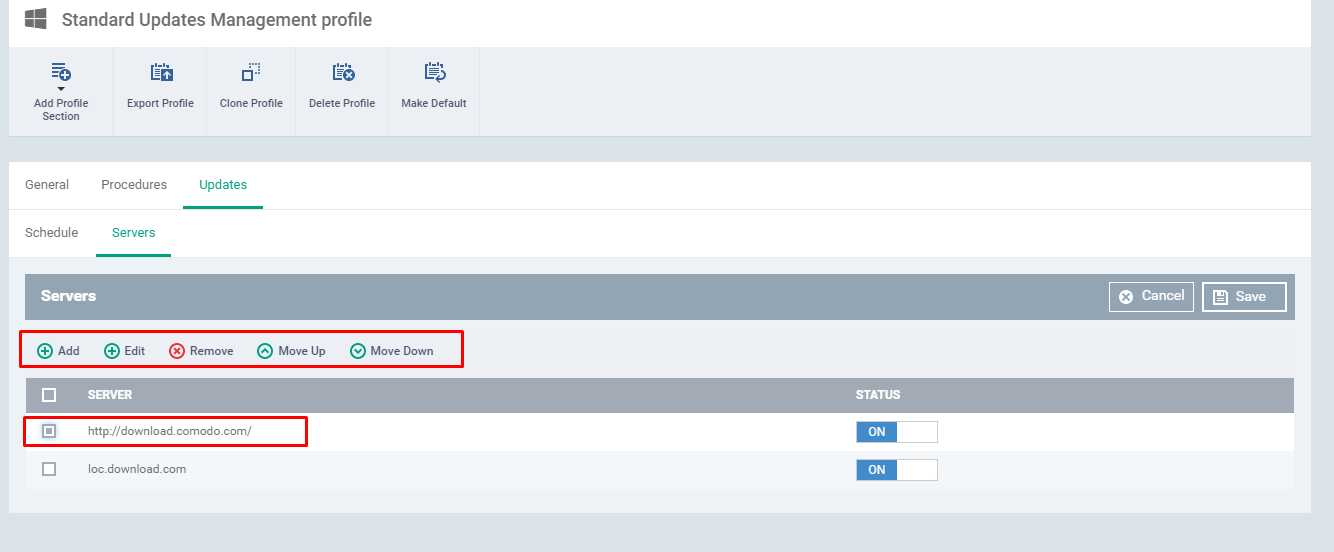

Sådan konfigureres CCS- og virusdatabaseopdateringsindstillinger i Windows-profiler

En virusdatabase og opdateringerne kan automatisk downloades fra enhederne ved at installere "Comodo Client – Security"-softwaren i enhederne. En bruger skal tilføje sektionen "opdateringer" til deres ønskede profil for automatisk at kontrollere og downloade opdateringerne fra serveren.

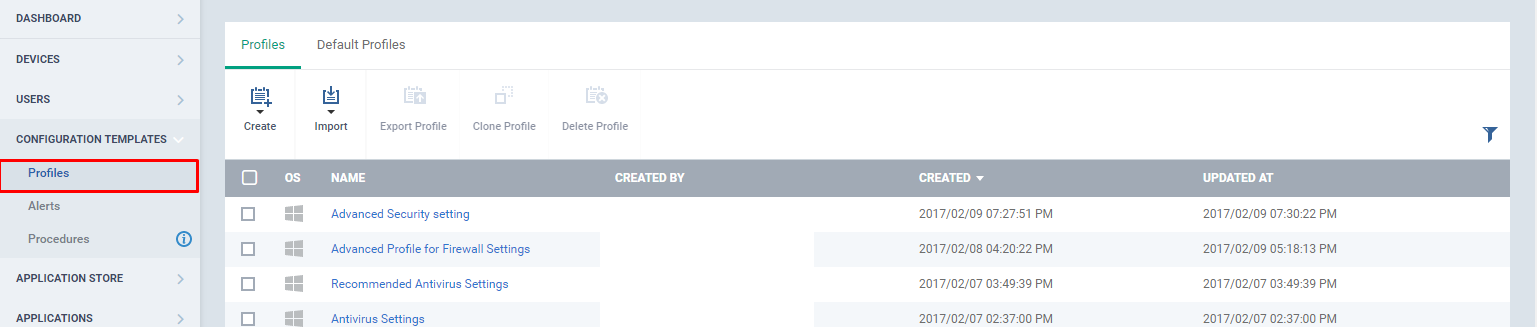

Trin 1: Gå til “Konfigurationsskabeloner” -> “Profiler” . Profillisten vil blive vist.

Trin 2: Vælg profilen for den enhed, som du vil kontrollere opdateringen til.

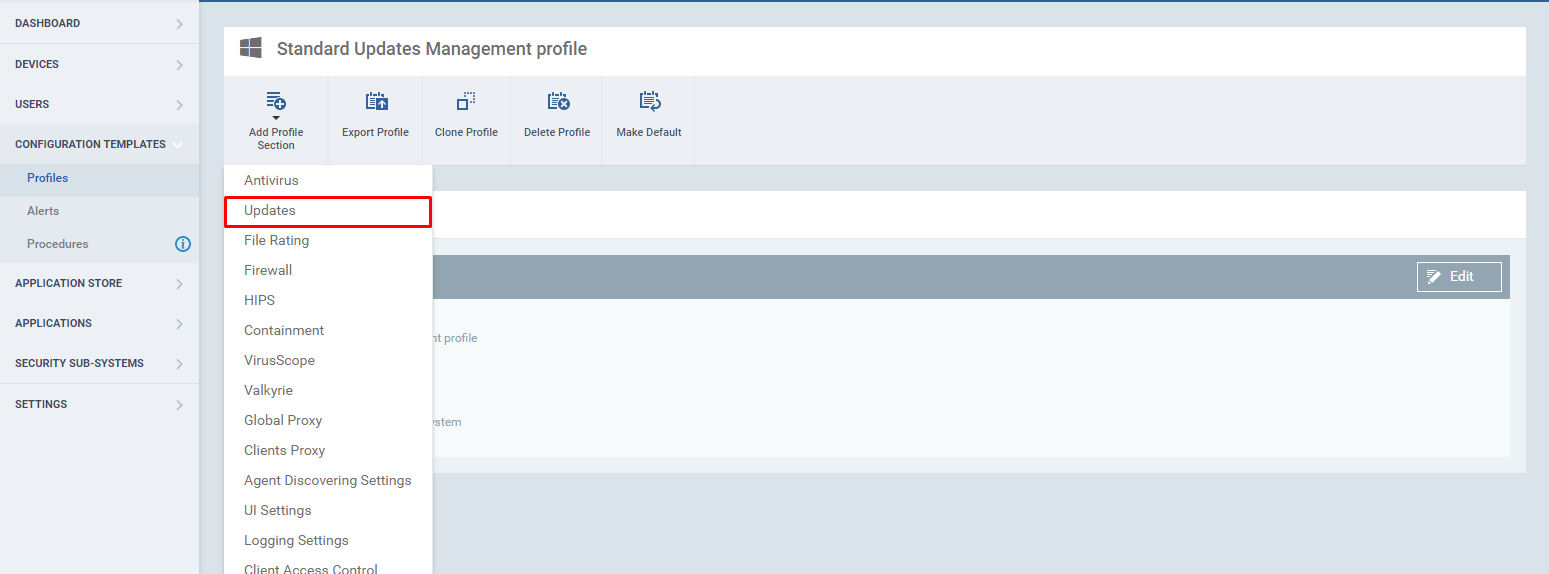

Trin 3: Klik på knappen "Tilføj profilsektion".

Vælg "Opdateringer" fra rullemenuen.

Trin 4: I 'Opdateringer' er der to underafsnit, de er:

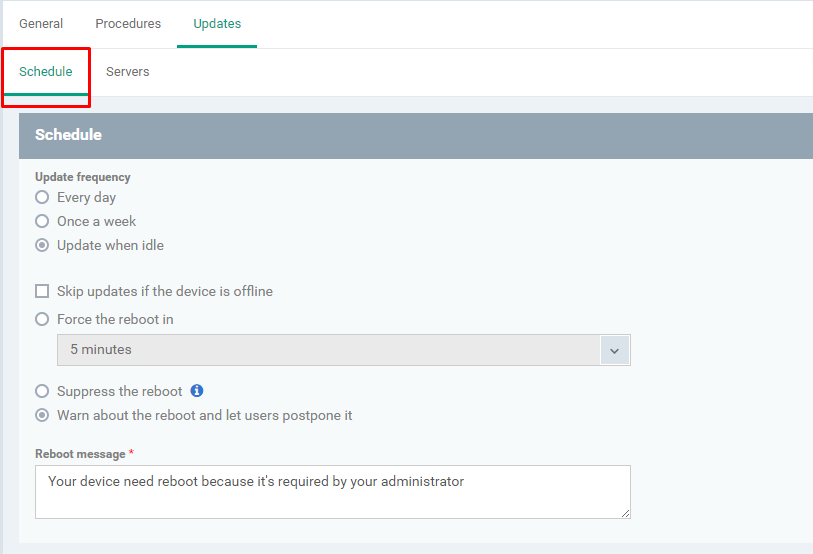

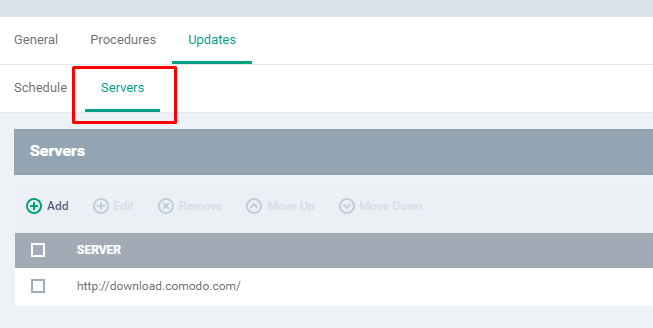

jeg. Tidsplan – Hyppigheden af tidsplanen og genstartsmuligheder indstilles her.

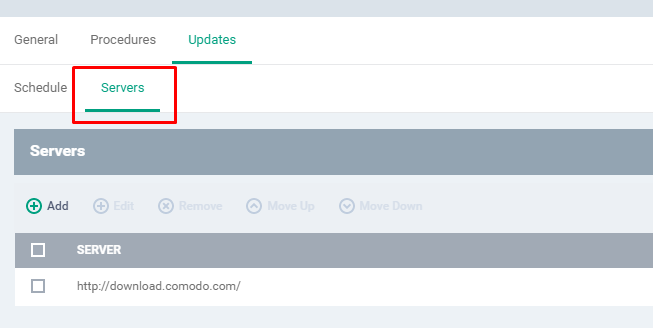

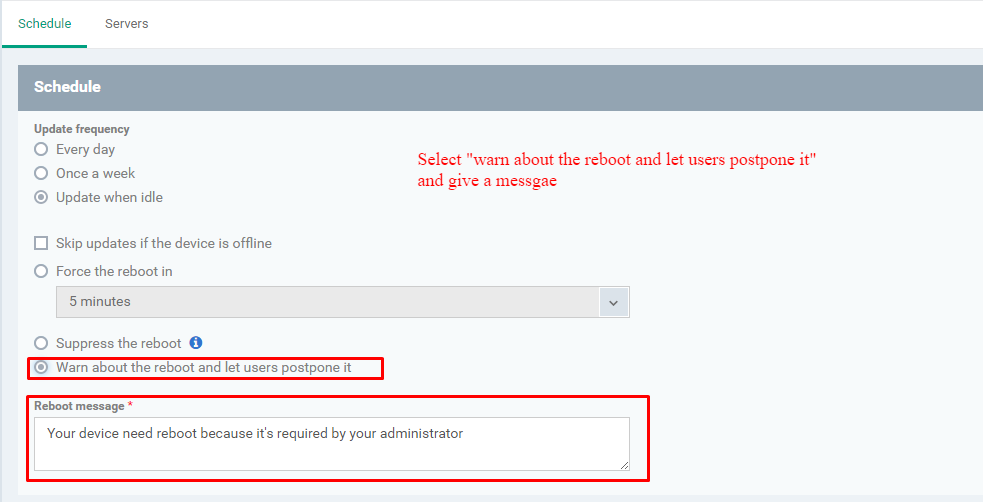

ii. Server – Download-placeringerne vil blive nævnt her. Som standard vil opdateringerne blive downloadet fra http://download.comodo.com. Brugeren kan tilføje flere serverdetaljer.

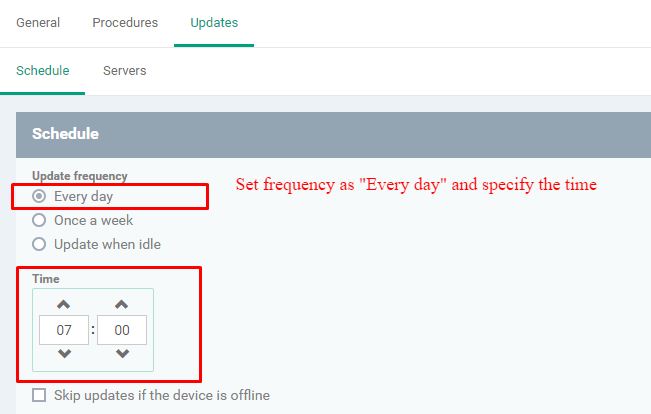

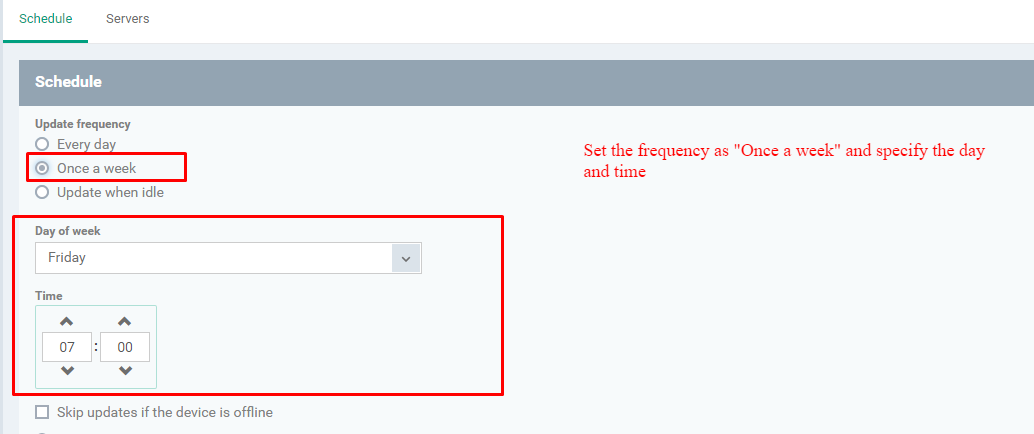

Trin 5: Gå til fanen 'Schedule', definer "opdateringsfrekvensen" og genstartsmuligheder.

1. Opdateringsfrekvens har følgende muligheder:

jeg. Hver dag – Den tjekker efter opdateringen på det nævnte tidspunkt hver dag.

ii. En gang om ugen – På den angivne dag og det angivne tidspunkt søger den efter opdateringen.

iii. Opdater når inaktiv – Opdateringen og downloadingen vil blive udført, når enhederne går i inaktiv.

iv. Spring opdateringer over, hvis enheden er offline – Hvis denne mulighed er aktiveret, vil opdateringerne ikke blive anvendt på enheden i offlinetilstand.

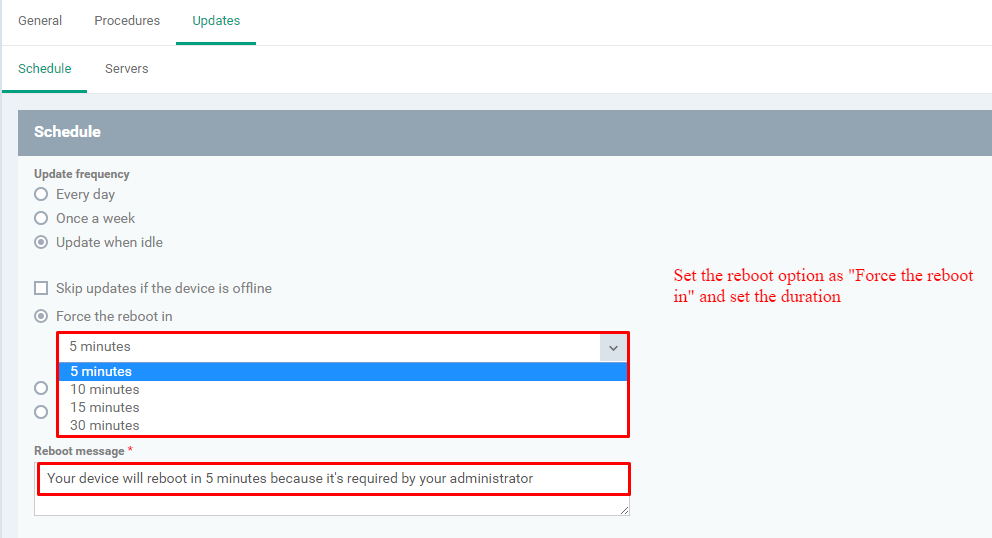

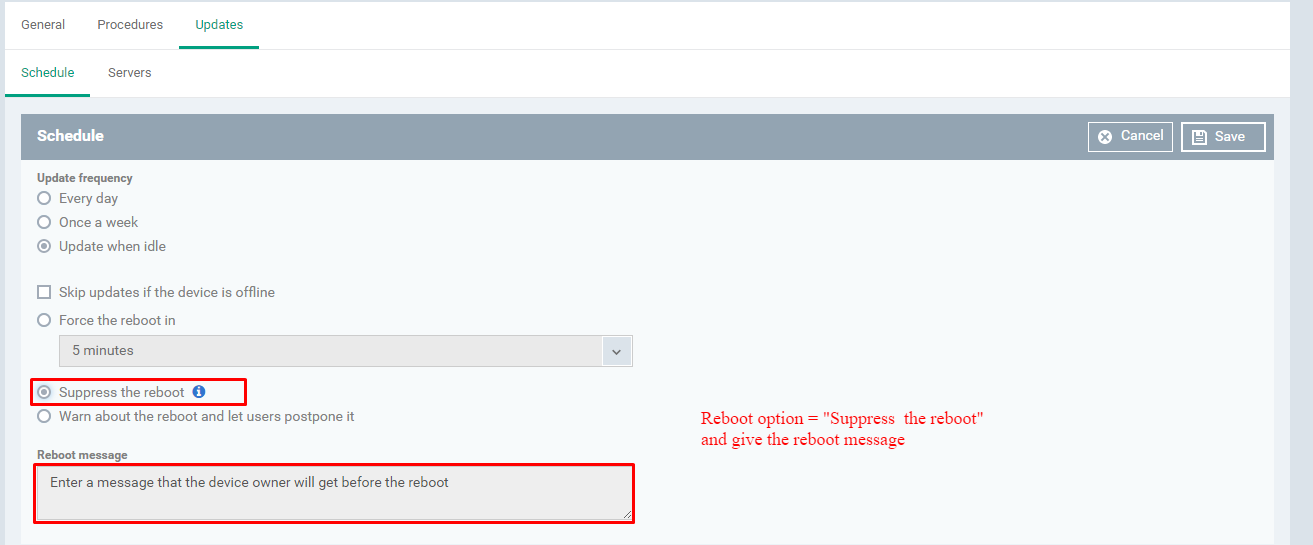

2. Genstart har forskellige muligheder,

jeg. Tving genstart ind – Angiv tidspunktet og advarselsmeddelelsen i tekstboksen. Og genstarten vil blive tvunget til at udføre på nævnte tidspunkt.

ii. Undertryk genstart – Aktiverer denne mulighed for at stoppe genstarten.

iii. Advar om genstarten og lad brugerne udsætte den – Vælg denne mulighed og giv en advarselsmeddelelse i tekstboksen til brugeren, så brugeren kan genstarte maskinen senere.

Bemærk: På næste planlagte tidspunkt vil de oversprungne opdateringer blive kontrolleret og anvendt på enheden.

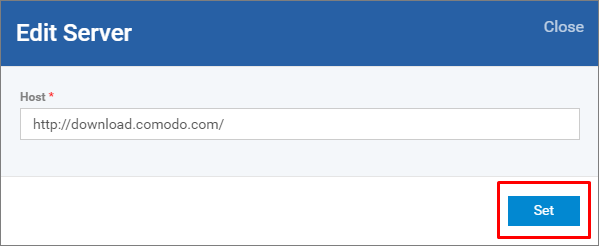

Trin 6: Proxyserveren, hvorfra opdateringerne skal downloades, tilføjes fanen 'Servere'.

1. Gå til fanen Server.

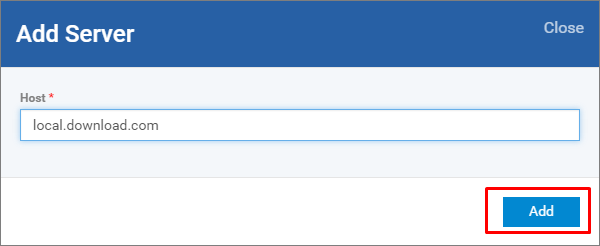

2. Klik på knappen "Tilføj" for at tilføje serverdetaljerne. Dialogboksen 'Tilføj server' vises. Indtast serverdetaljerne, og klik på knappen 'Tilføj'.

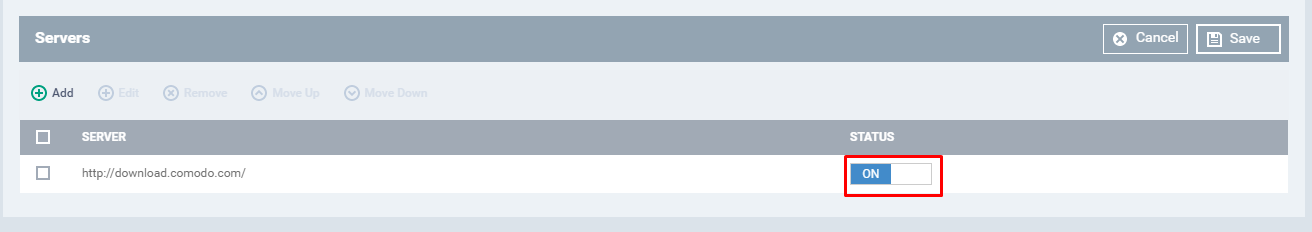

Trin 7: Aktiver en server ved at klikke på "ON" i statussen.

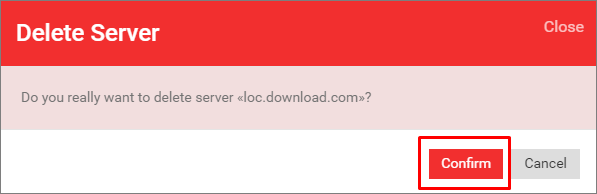

Trin 8: Marker afkrydsningsfeltet på serveren, og klik på en af følgende muligheder.

1. Rediger – Redigerer serverdetaljerne.

2. Fjern – Fjerner serveren.

3. Flyt op – Flytter listen over en server.

4. Flyt ned – Flytter en server ned på listen.

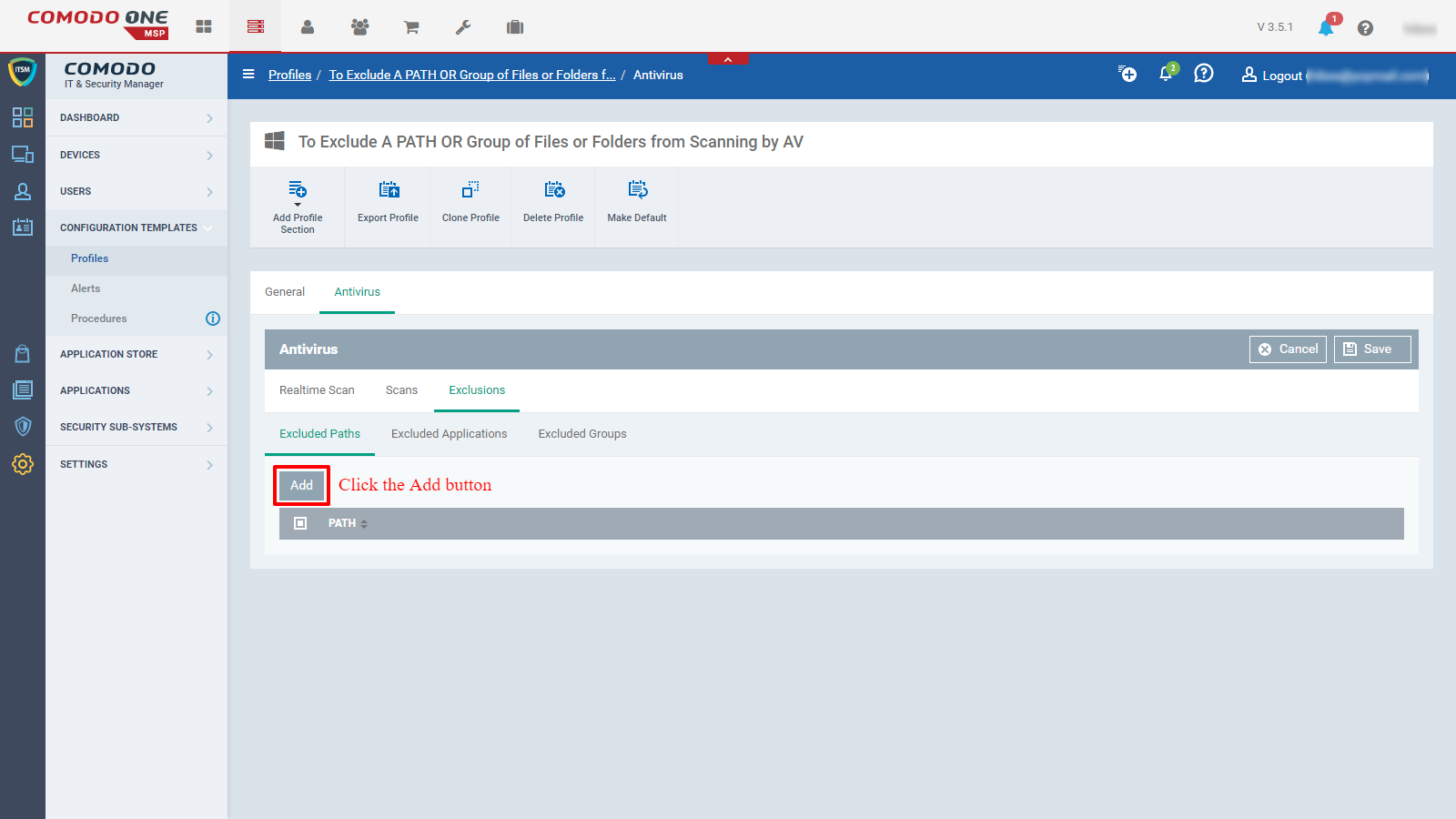

Sådan definerer du ekskluderinger for filer og mapper

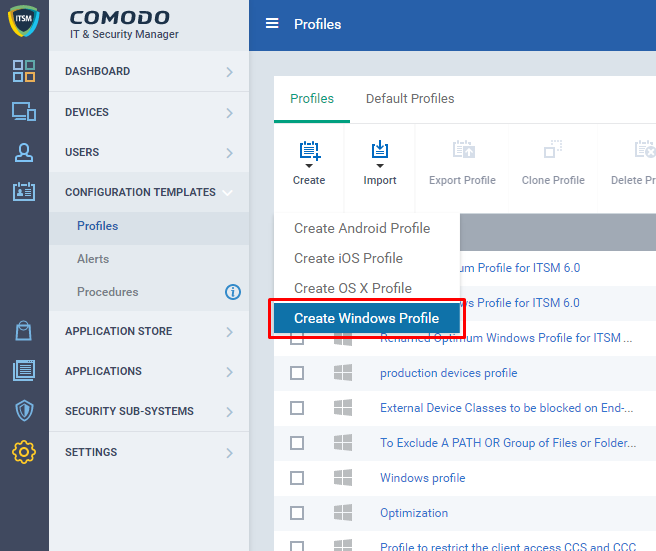

Trin 1: Gå til ITSM > KONFIGURATIONSSKABLER, og klik på menuen 'Profiler'.

Trin 2: Klik på Opret-ikonet, og vælg Opret Windows-profil fra rullemenuen.

Trin 3: Udfyld formularen Opret Windows-profil og indsend.

1. Navn – Indtast navnet på den profil, du ønsker. Eksempel: For at udelukke EN STE ELLER gruppe af filer eller mapper fra scanning med AV

2. Beskrivelse – Indtast beskrivelsen af profilen. Eksempel: dette er for at udelukke de specifikke filer eller mapper fra scanning af COMODO Antivirus scanningsværktøj

3. Klik på knappen 'Opret'

Trin 4: Klik på ikonet 'Tilføj profilsektion' og vælg 'Antivirus' fra rullemenuen.

Trin 5: Klik på knappen 'Bekræft' for at tilføje 'Comodo Antivirus' til dit slutpunkt.

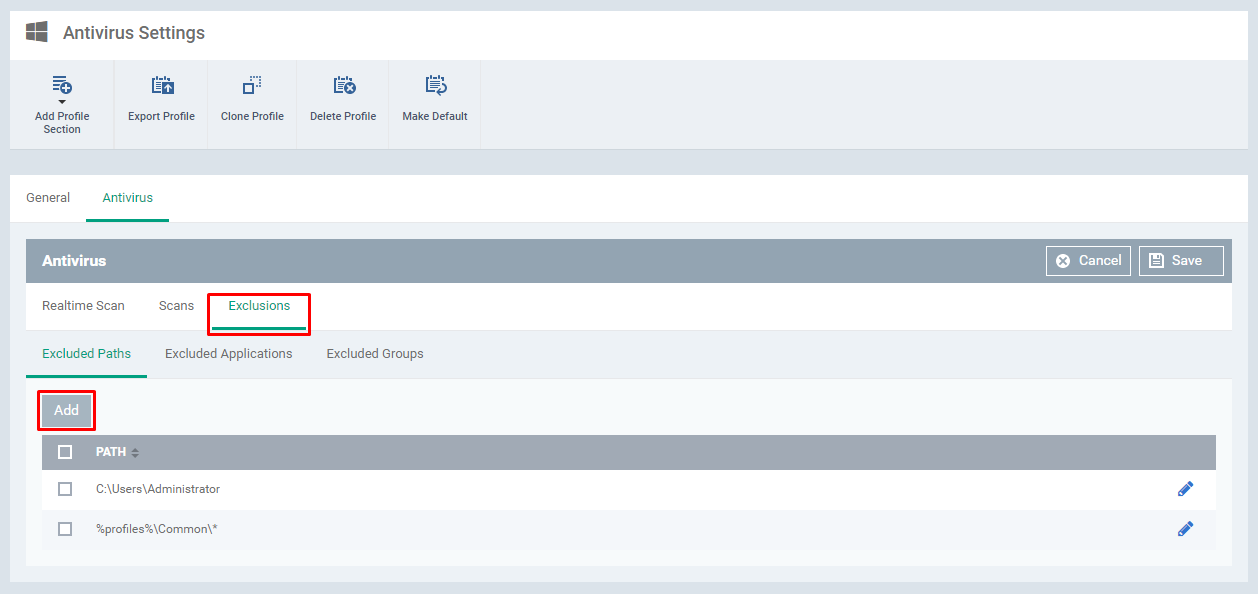

Trin 6: Vælg fanen 'Ekskluderinger' fra skærmvisningen efter din bekræftelse.

Trin 7: Hvis du vil udelukke en sti, der skal forhindres i at scanne på dit slutpunkt, skal du klikke på knappen 'Tilføj' for at tilføje en sti.

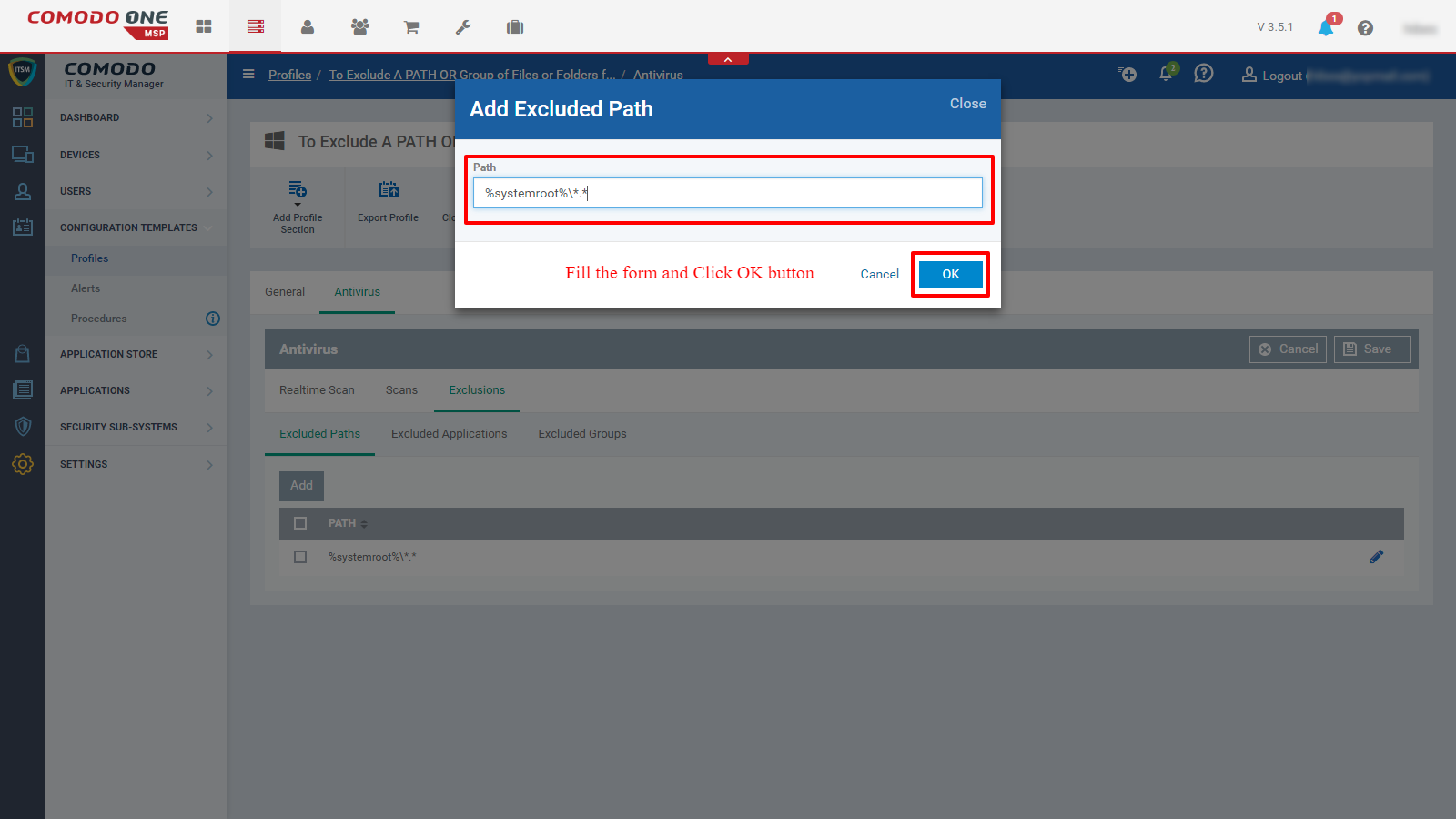

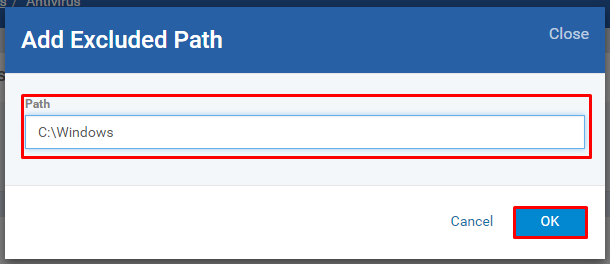

Trin 8: Udfyld formularen 'Tilføj ekskluderet sti'

1. Indtast stien i tekstboksen. Eksempel: %systemroot%*.* – du kan også bruge nøjagtig sti eller et hvilket som helst andet mønster

2. Klik på knappen 'OK'

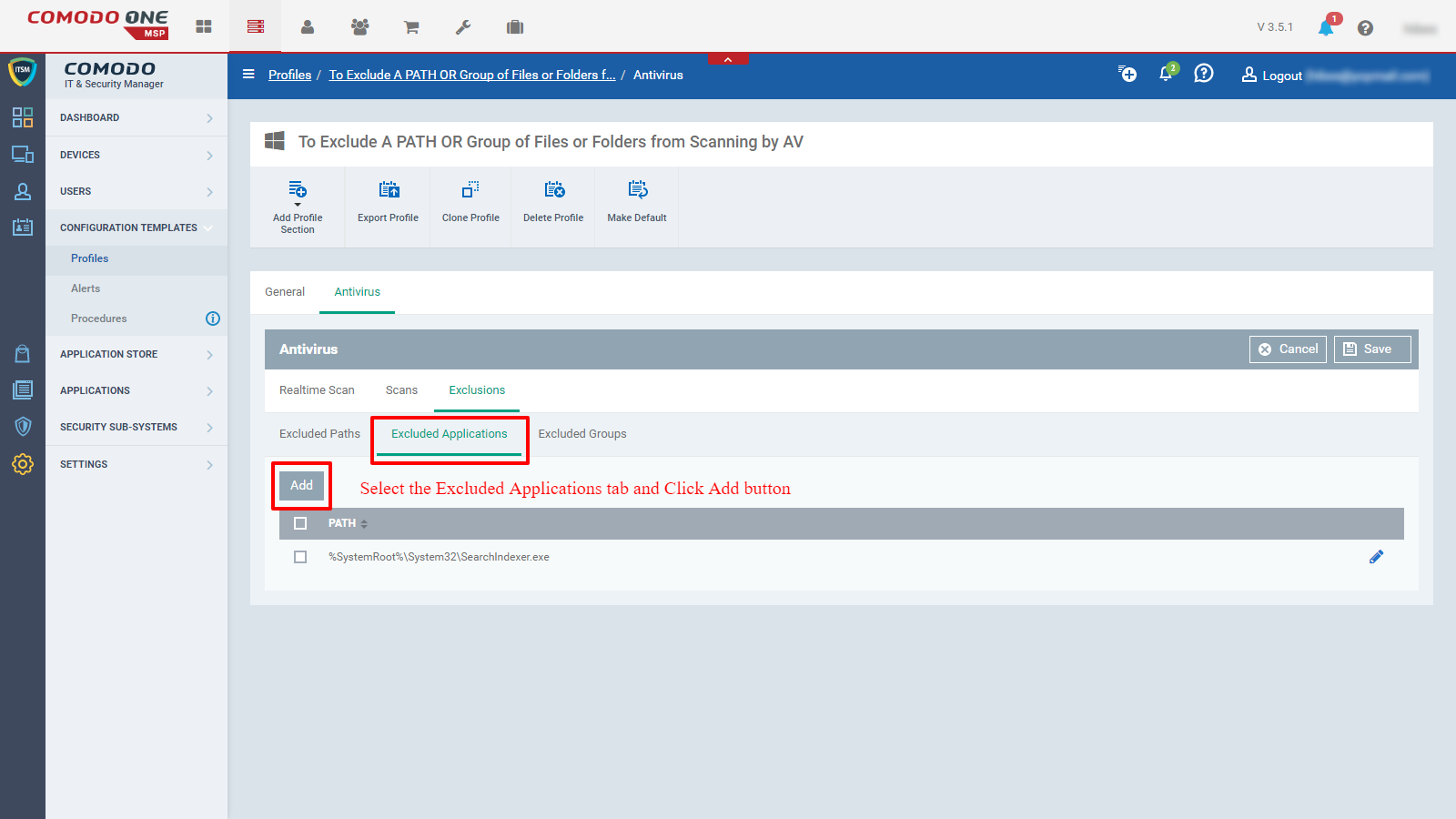

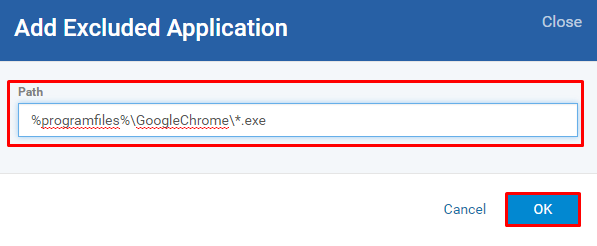

Trin 9: Hvis du vil udelukke en applikation, der skal forhindres i at scanne på dit slutpunkt, skal du vælge fanen 'Ekskluderede applikationer' og klikke på knappen 'Tilføj'.

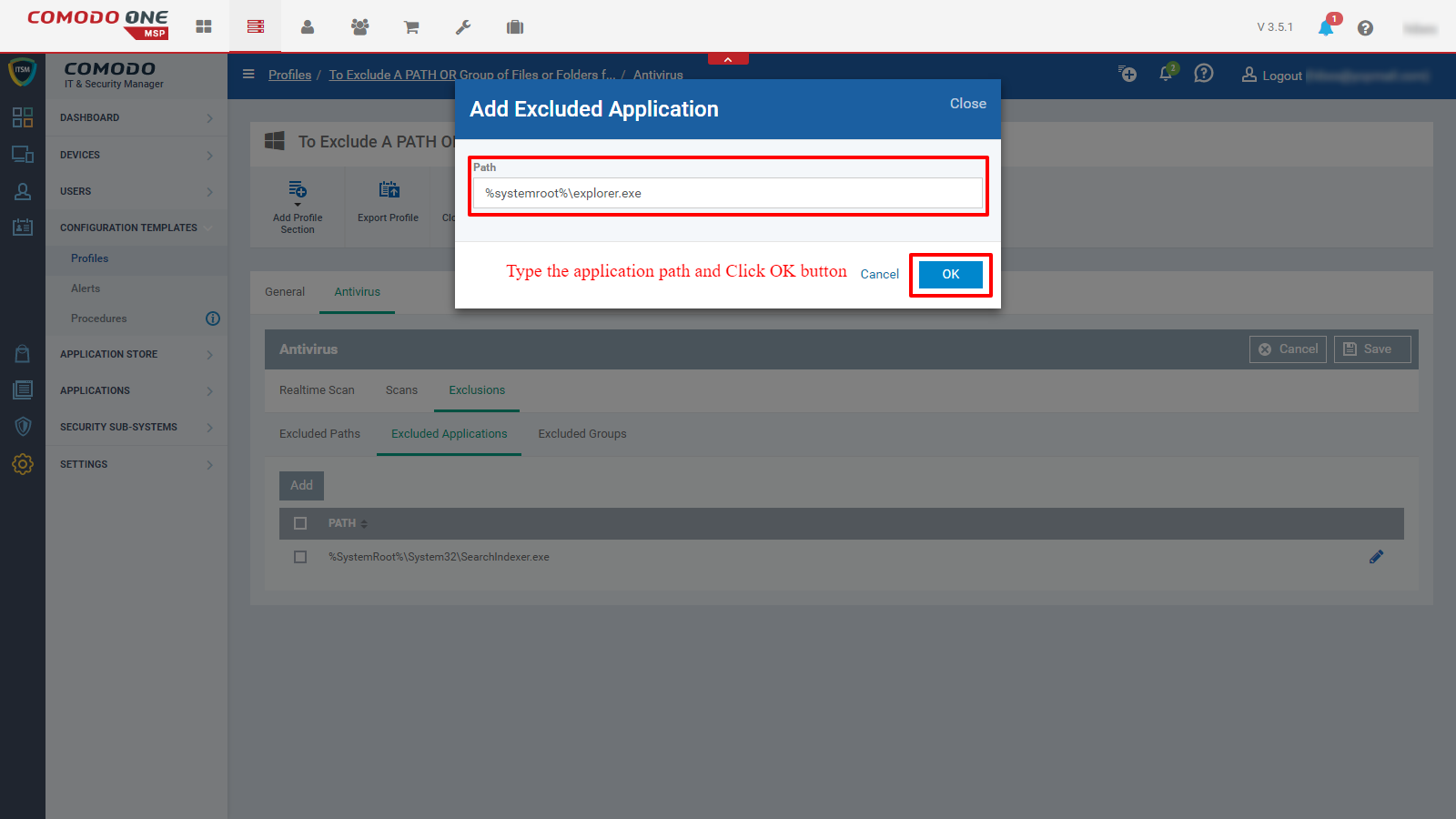

Trin 10: Udfyld formularen 'Tilføj ekskluderet ansøgning'.

1. Indtast programmets komplette sti i tekstboksen Sti. Eksempel: %systemroot%explorer.exe

2. Klik på knappen 'OK'

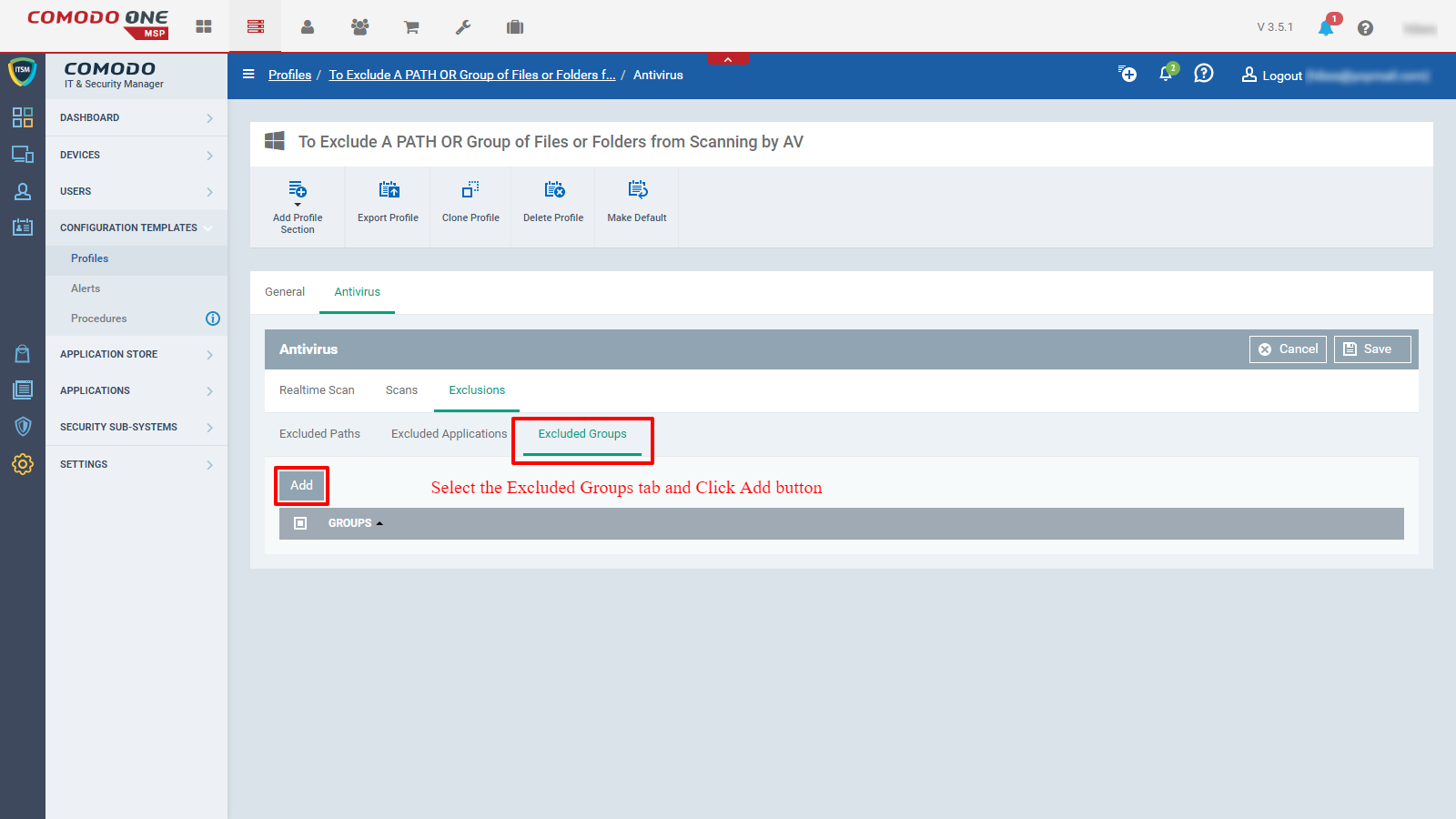

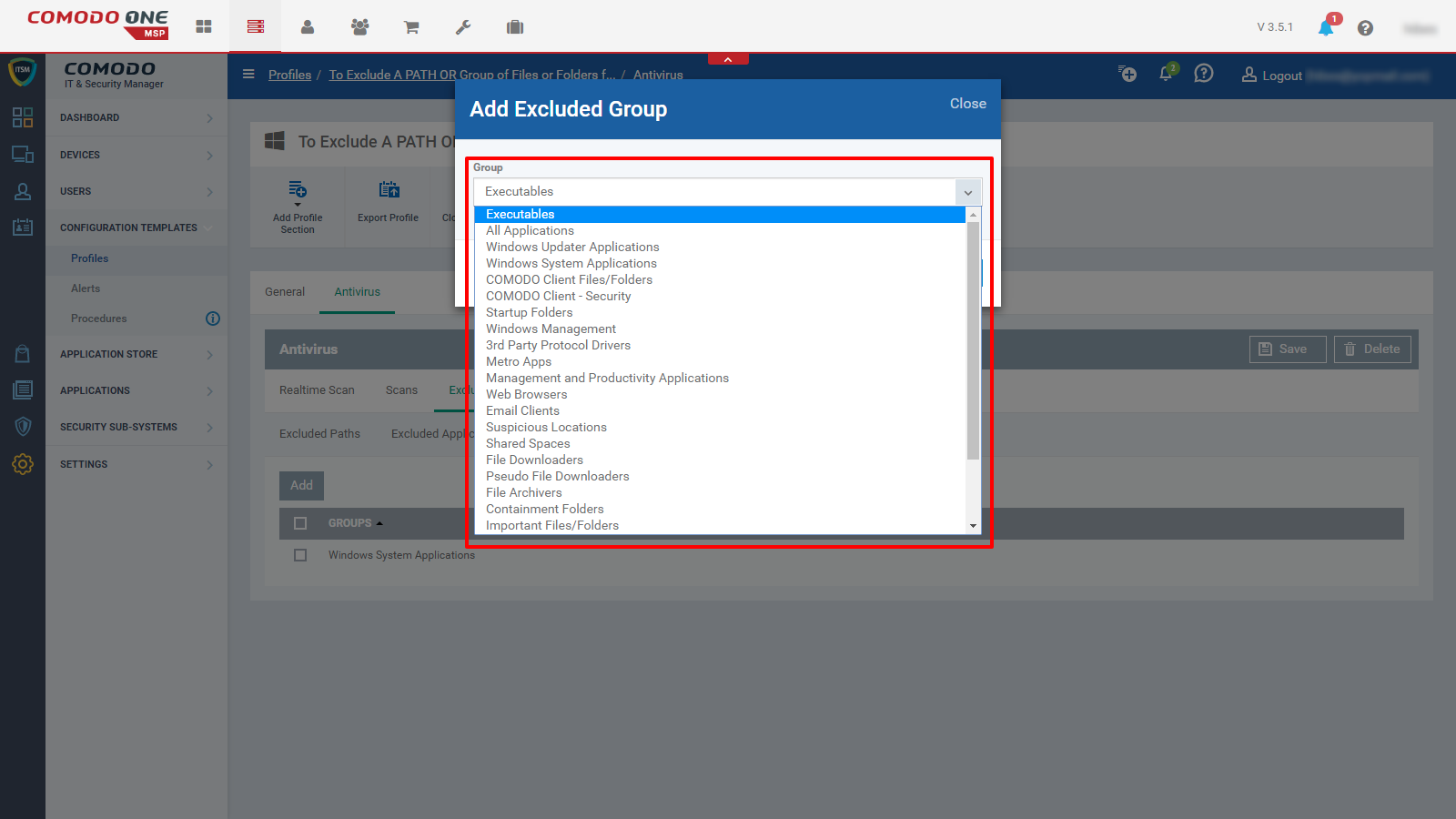

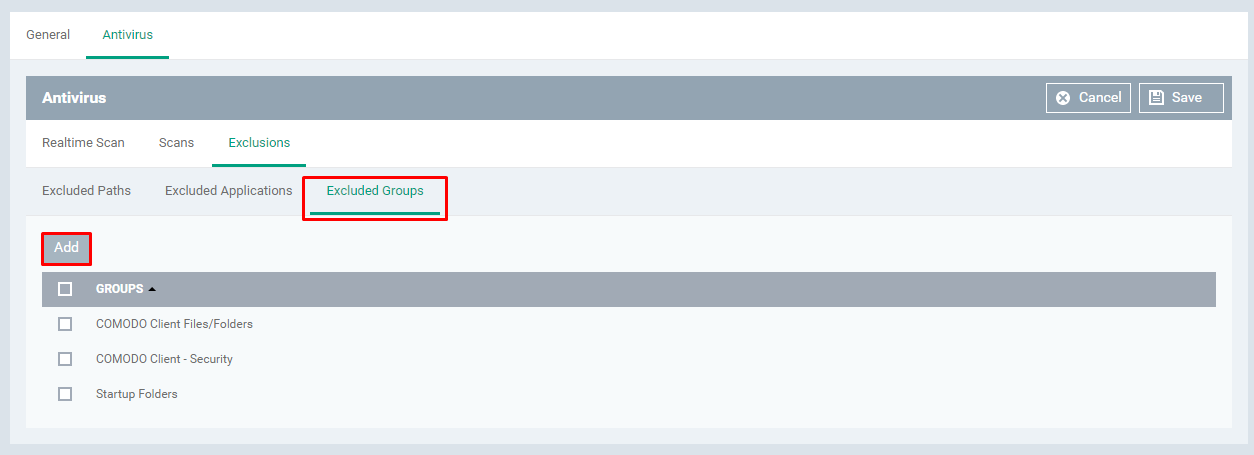

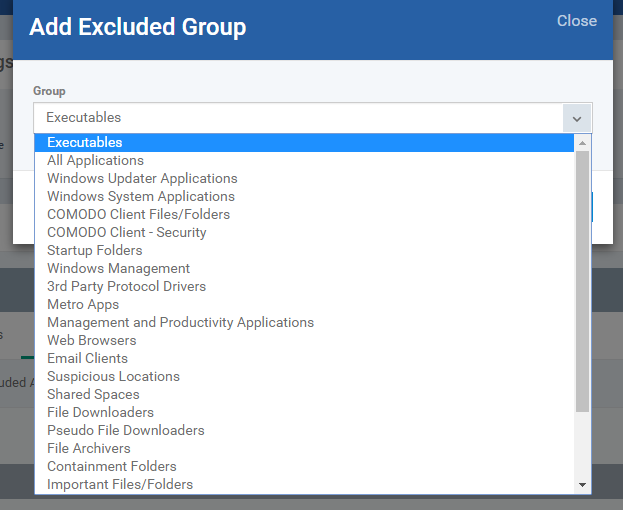

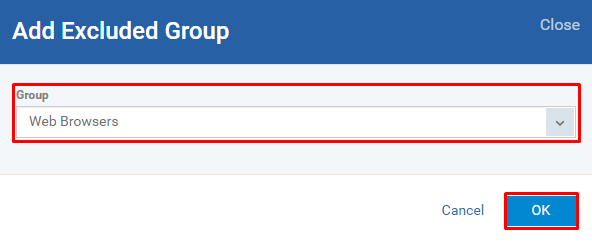

Trin 11: Hvis du gerne vil udelukke en gruppe, der skal forhindres i at scanne på dit slutpunkt, skal du vælge fanen 'Ekskluderede grupper' og klikke på knappen 'Tilføj'.

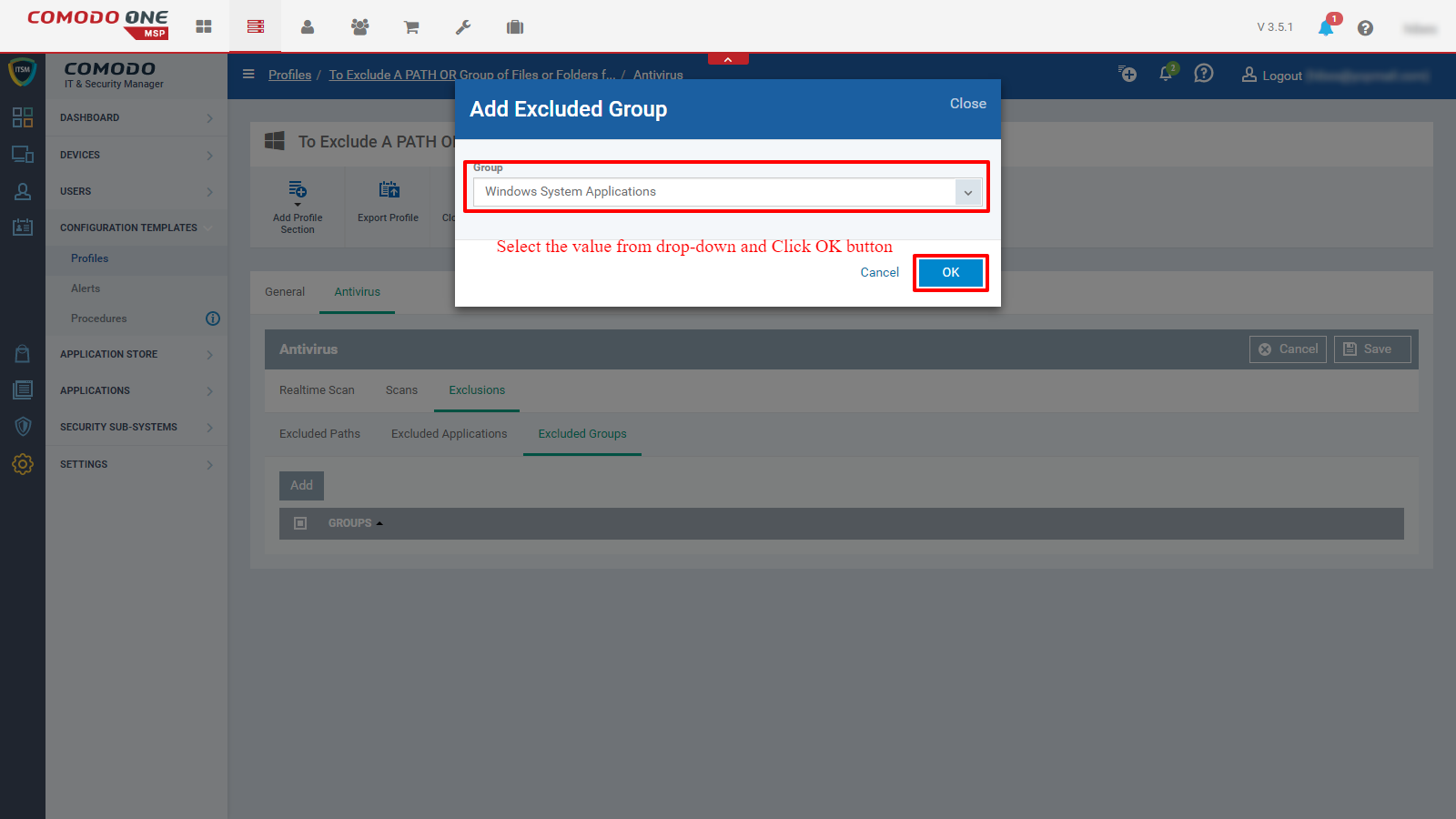

Trin 12: Udfyld formularen 'Tilføj ekskluderet gruppe'.

1. Klik på rullelisten 'Gruppe'

2. Vælg den relevante gruppe fra rullemenuen. Eksempel: Windows-systemapplikationer

3. Klik på knappen 'OK'

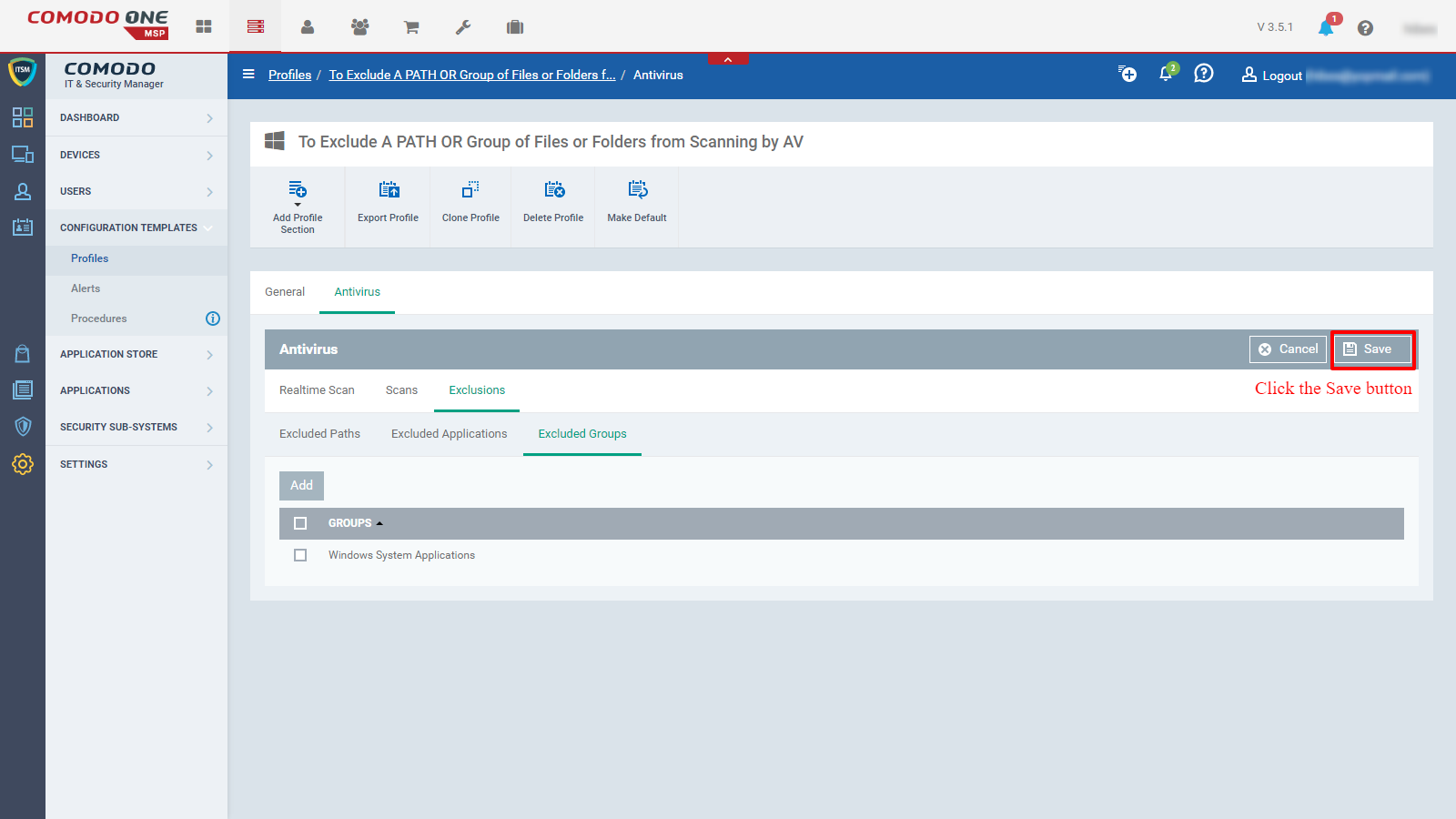

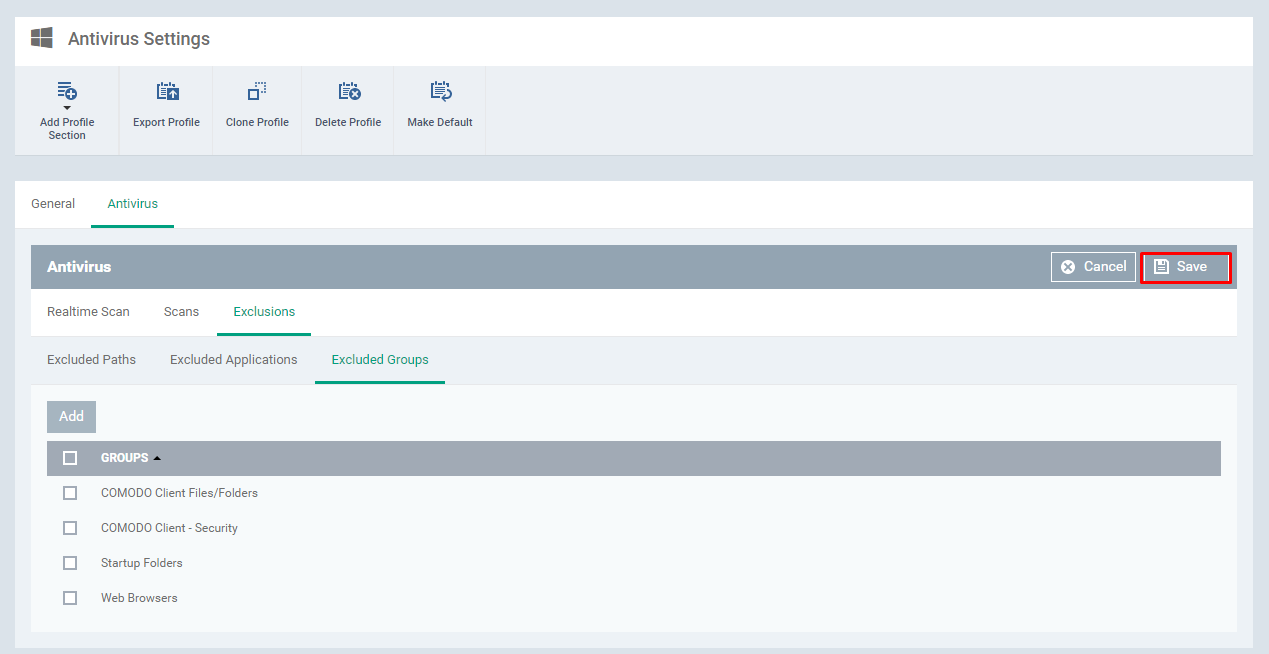

Trin 13: Klik på knappen 'Gem' for at gemme den ekskluderede liste.

**Brug profilen med enheden, og udfør scanningen over enheden.

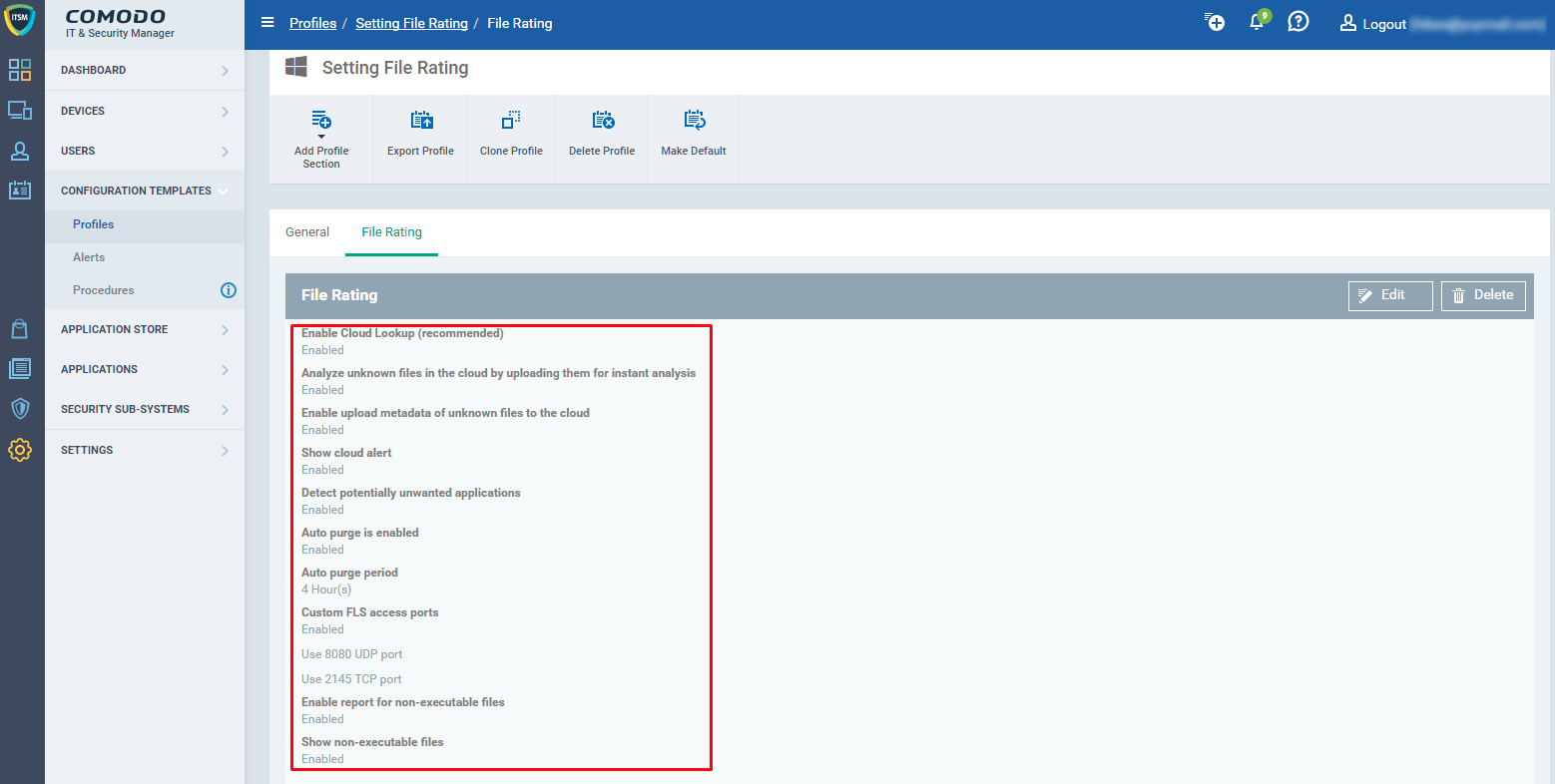

Hvordan konfigurerer og administrerer man filvurderinger fra Windows-profiler?

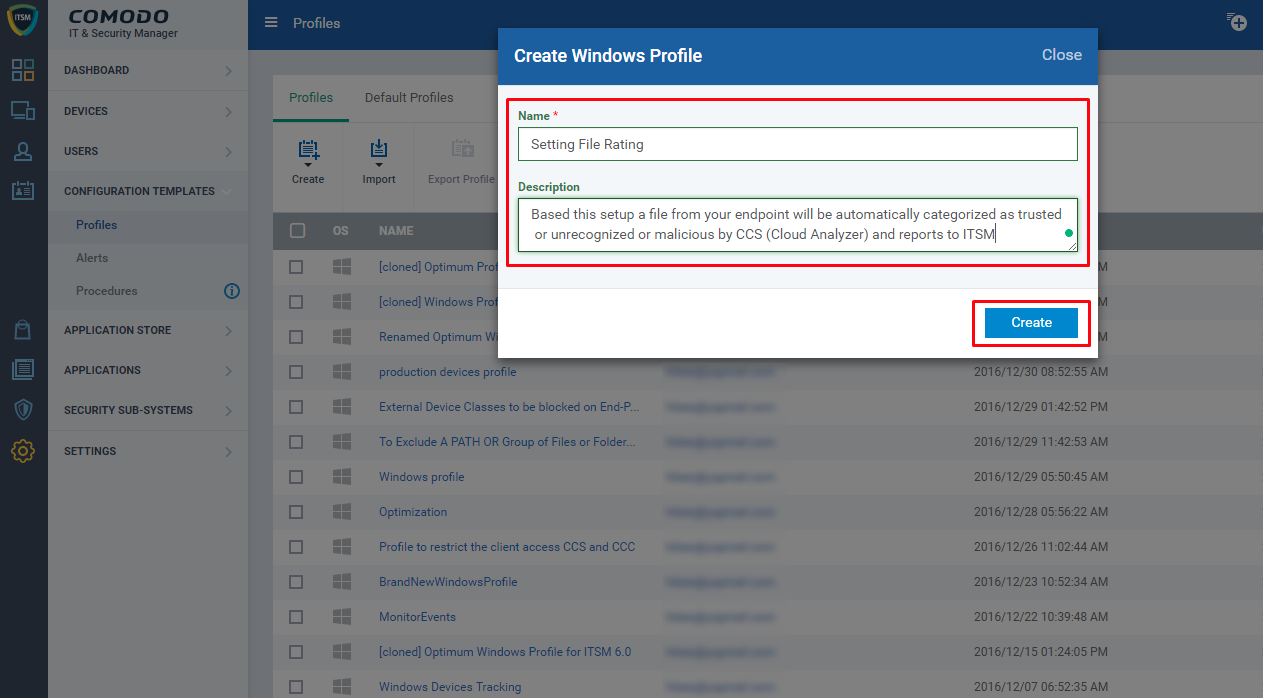

Trin 1: Gå til ITSM > KONFIGURATIONSSkabeloner > menuen 'Profiler' og vælg menuen 'Opret Windows-profil' fra rullemenuen, efter at du har klikket på ikonet 'Opret'.

Trin 2: Udfyld formularen 'Opret Windows-profil' præsenterer der.

1. Indtast navnet på den profil, du foretrækker i 'Navn'-feltet. Eksempel, indstilling af filvurdering

2. Indtast formålet eller resuméet eller en hvilken som helst tekst for at forklare om profilen i 'Beskrivelse'-feltet

3. Klik på knappen 'Opret'

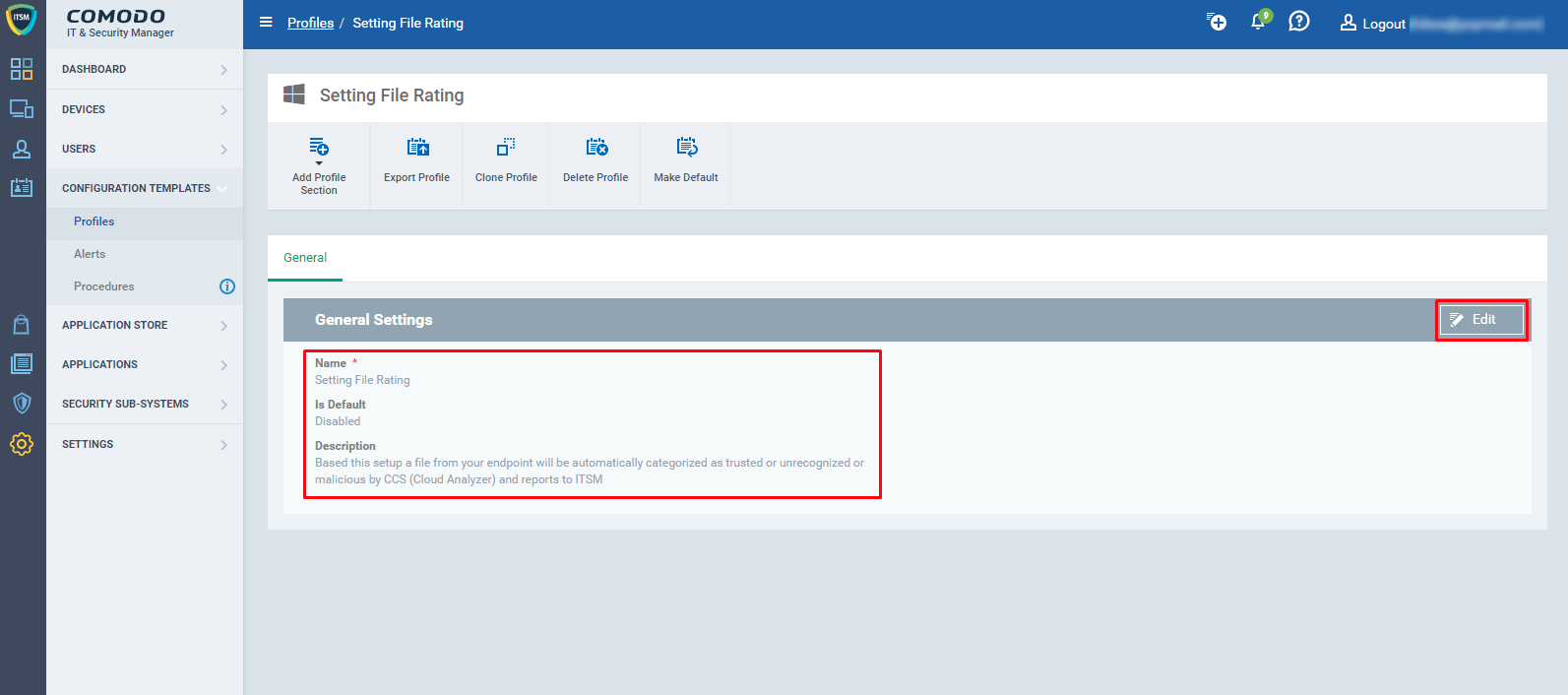

Tjek, om du har oprettet korrekt med de givne oplysninger. Hvis ikke, skal du klikke på 'Rediger'-ikonet og ændre det påkrævede indhold.

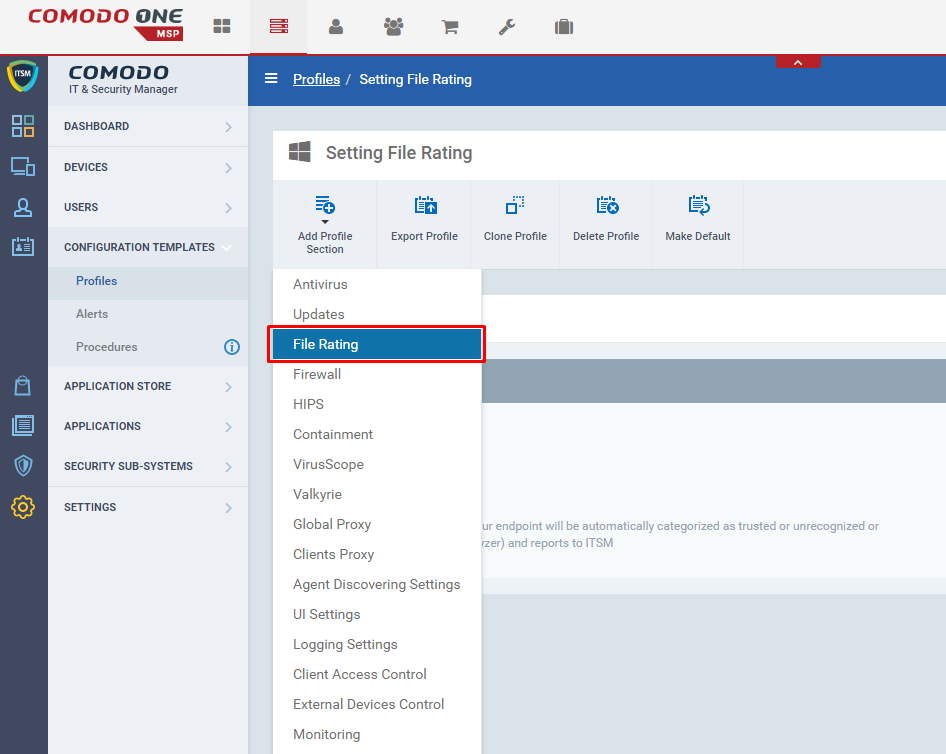

Trin 3: Klik på ikonet 'Tilføj profilsektion', og vælg menuen 'Filvurdering' fra rullemenuen.

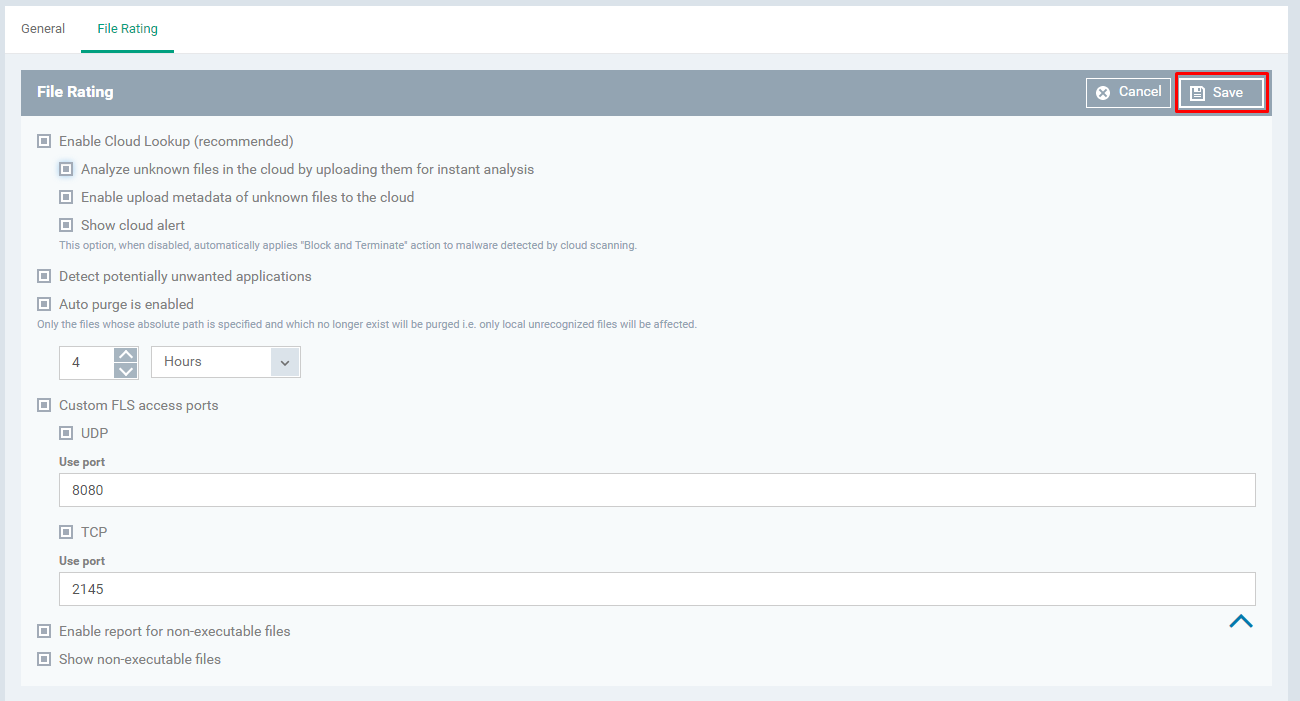

Trin 4: Udfyld formularen 'File Rating' præsenterer under fanen 'File Rating'.

1. Aktiver Cloud Lookup (anbefales) – Det anbefales at 'Cloud Lookup' analysere de ukendte filer fra slutpunktet.

2. Analyser ukendte filer i skyen ved at uploade dem til øjeblikkelig analyse – Giver dig mulighed for at analysere filerne med det samme

3. Aktiver upload metadata af ukendte filer til skyen.

4. Vis skyadvarsel – Hvis den er deaktiveret, anvender handlingen "Bloker og afslut" automatisk på malware opdaget ved skyscanning.

5. Opdag potentielt uønskede programmer – Giver dig mulighed for at analysere uønsket software og filer, som potentielt ikke anbefales.

6. Automatisk rensning er aktiveret – Kun de filer, hvis absolutte sti er angivet, og som ikke længere eksisterer, vil blive slettet. Det vil sige, at kun de lokale ikke-genkendte filer vil blive påvirket.

7. Brugerdefinerede FLS-adgangsporte – Hvis du ønsker, at FLS skal kommunikere gennem en given UDP-port eller TCP-port, skal du aktivere denne mulighed og angive konfigurationsdetaljerne.

8. Aktiver rapport for ikke-eksekverbare filer – CCS sender rapporter til ITSM for ikke-eksekverbare filer, hvis indstillingen er aktiveret.

9. Vis ikke-eksekverbare filer – ITSM viser ikke-eksekverbare filer fra slutpunkterne, når indstillingen er aktiveret.

10. Klik på knappen 'Gem'.

Tjek feltoplysningerne efter at have gemt formularen. Hvis det ikke er korrekt givet, kan du klikke på 'Rediger'-knappen og ændre dem.

** Konfigurationen er effektiv, når du kun kører profilen over enheder.

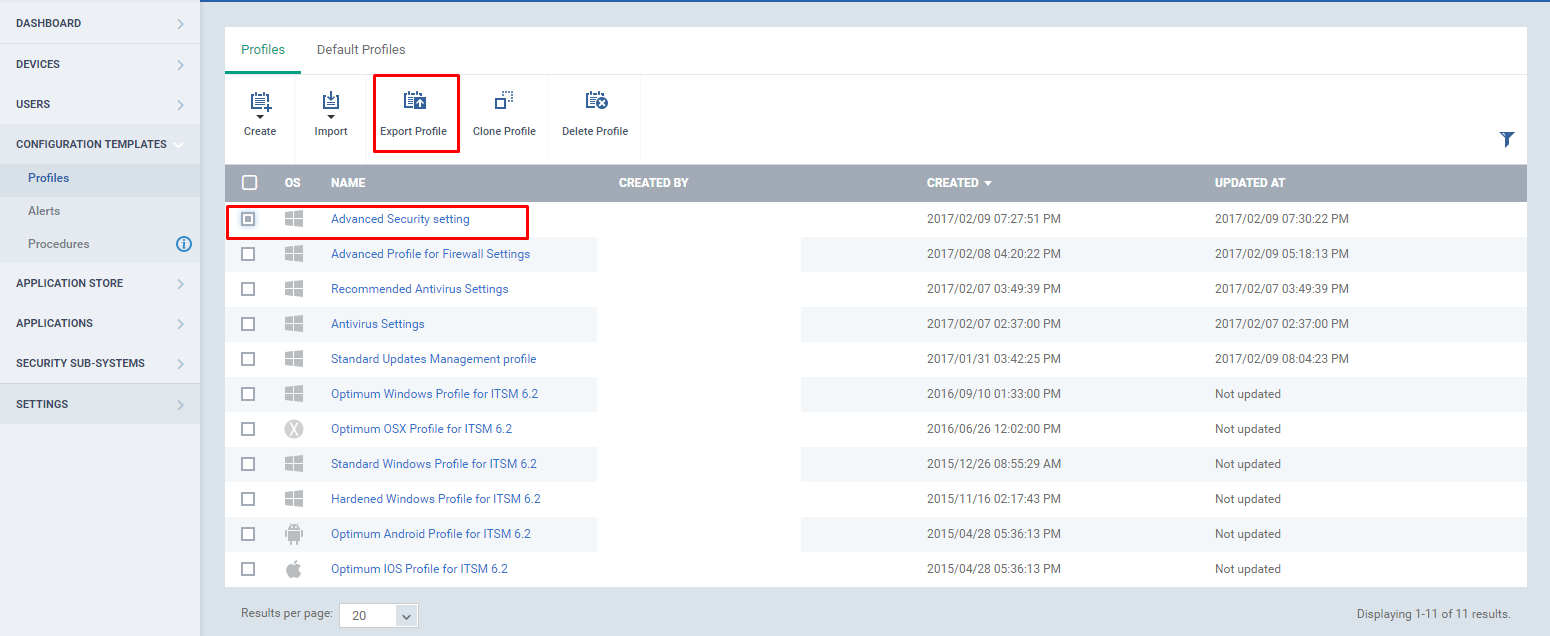

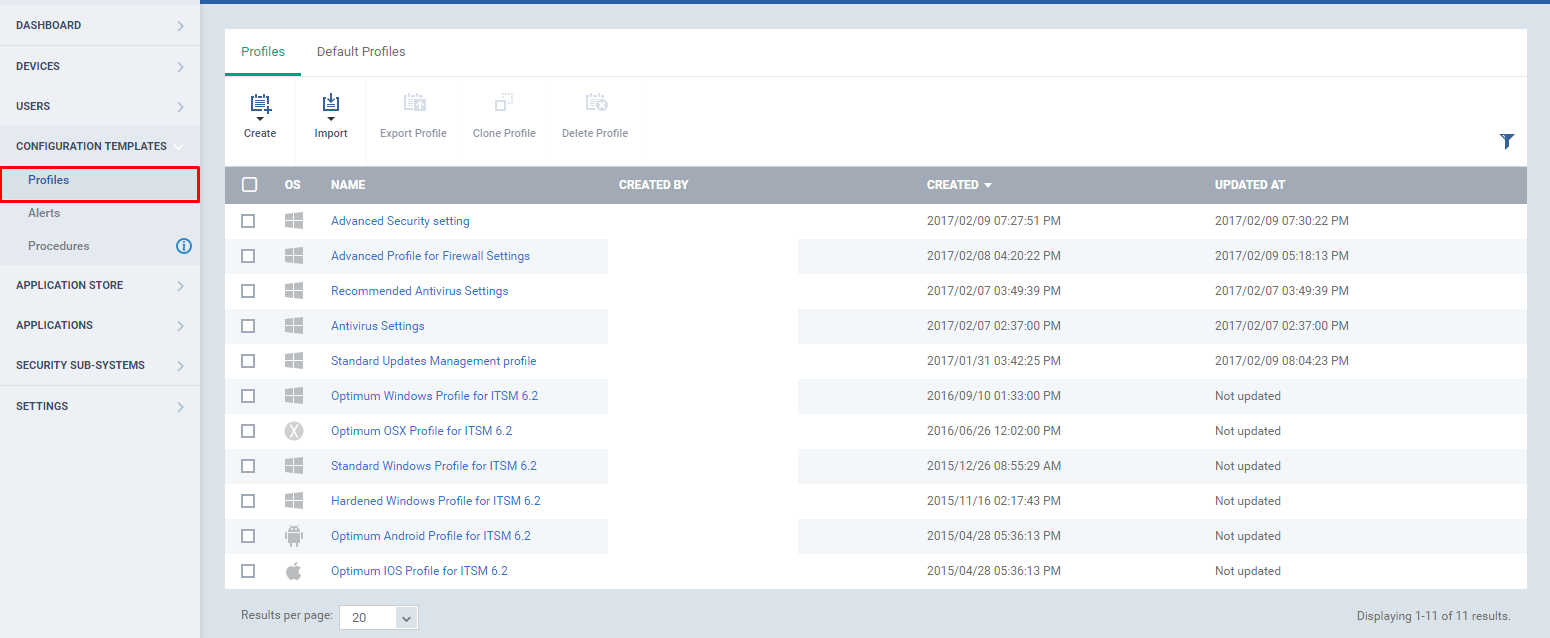

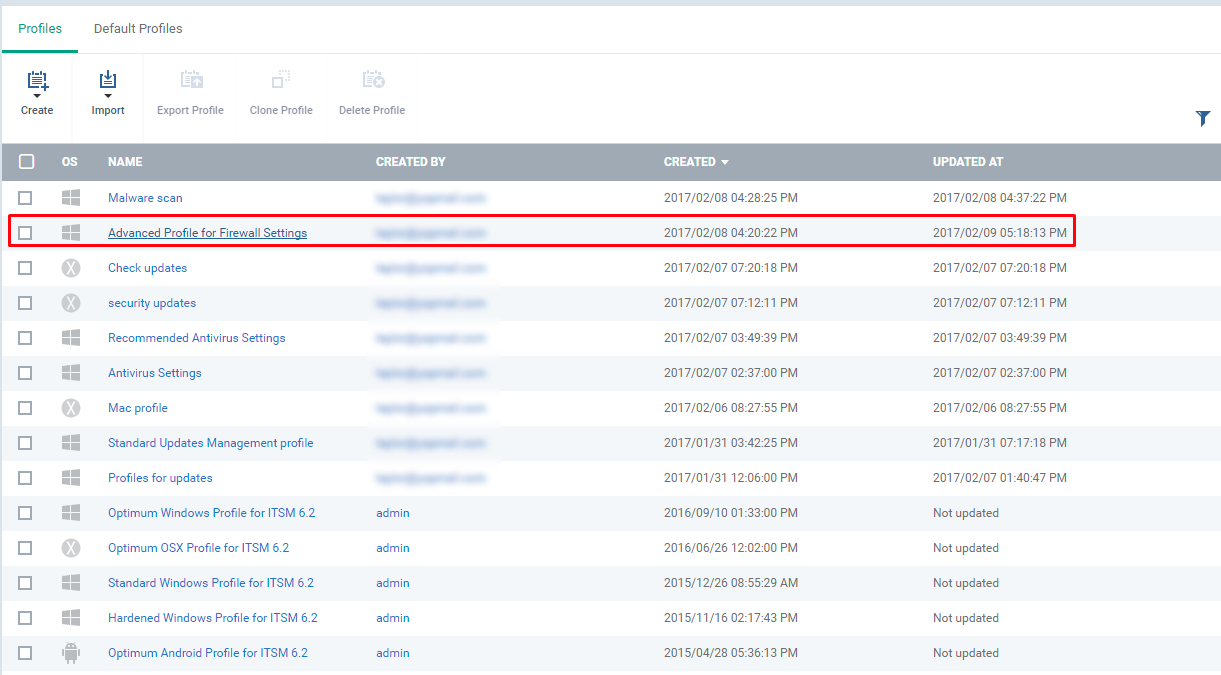

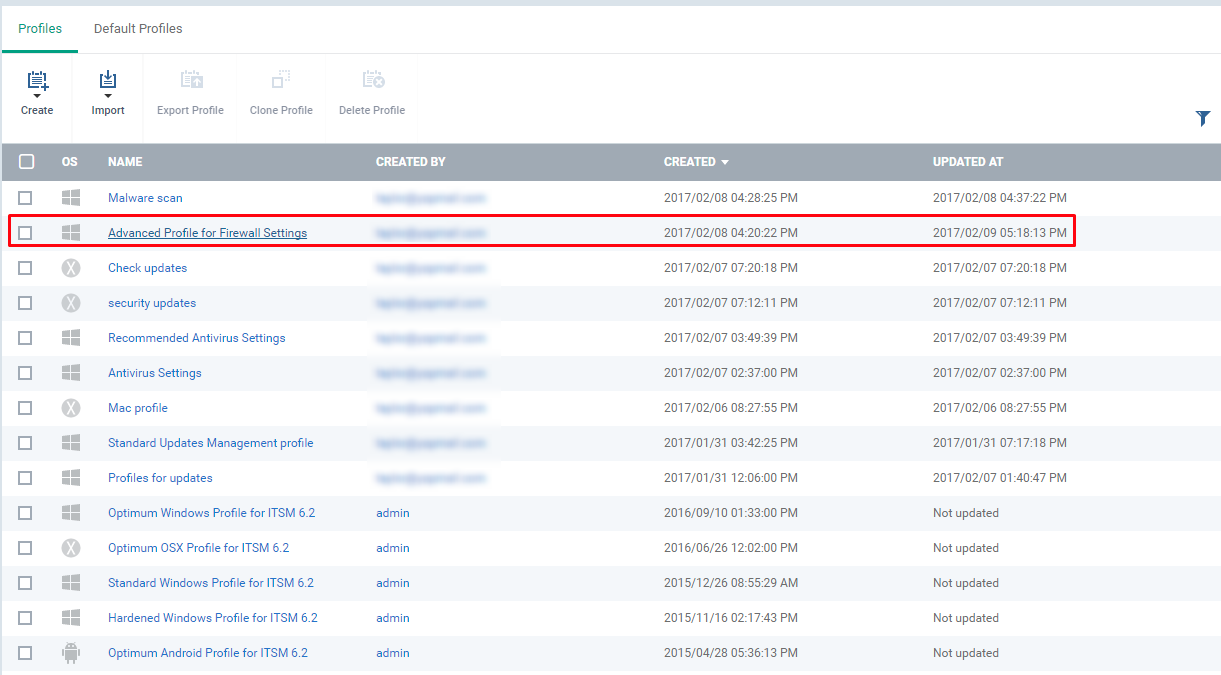

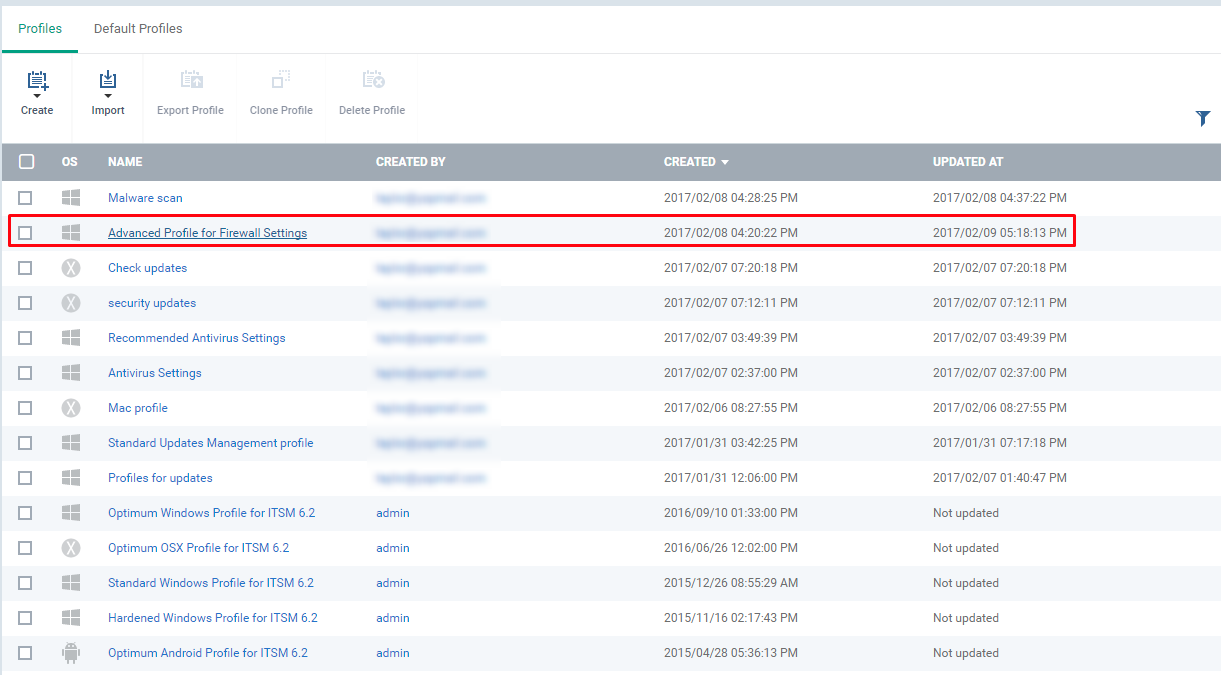

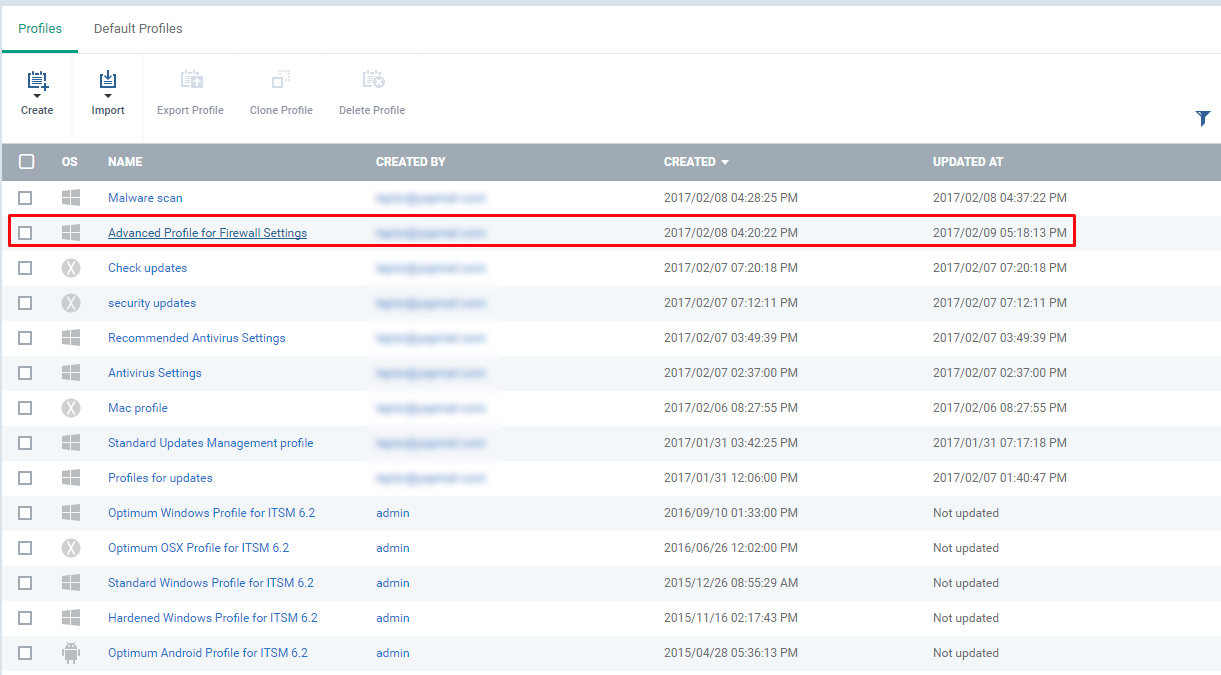

Sådan eksporterer du en profil fra ITSM og importerer den derefter som en ny profil

Profilerne bruges til at anvende de definerede indstillinger på de tilmeldte enheder i ITSM.

En profil kan genbruges ved at eksportere den eksisterende profil. Importer profilen, og profilen har alle definerede indstillinger undtagen følgende "Overvågningsindstillinger", CCM-certifikatindstillinger', "Procedureindstillinger". Du kan tilføje eller fjerne indstillingen fra profilerne efter behov og anvende den på enhederne.

Eksporter en profil

Trin 1: Gå til menuen "Konfigurationsprofiler" -> "Profiler".

Trin 2: Gå til fanen "Profiler". Marker afkrydsningsfeltet for profilen fra listen (Eksempel: profil "Avanceret sikkerhedsindstilling") og klik på knappen "Eksporter profil".

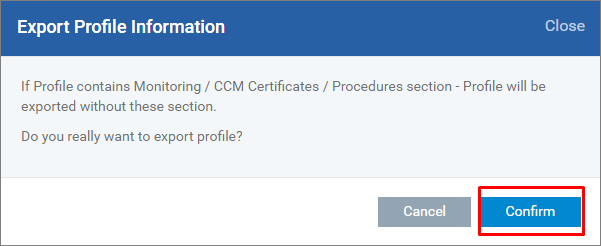

Dialogboksen "Eksporter profiloplysninger" vises med en advarselsmeddelelse.

Klik på knappen 'Bekræft'.

Trin 3: Profilen eksporteres. Bemærk: Profilen vil blive gemt i ".cfg"-format.

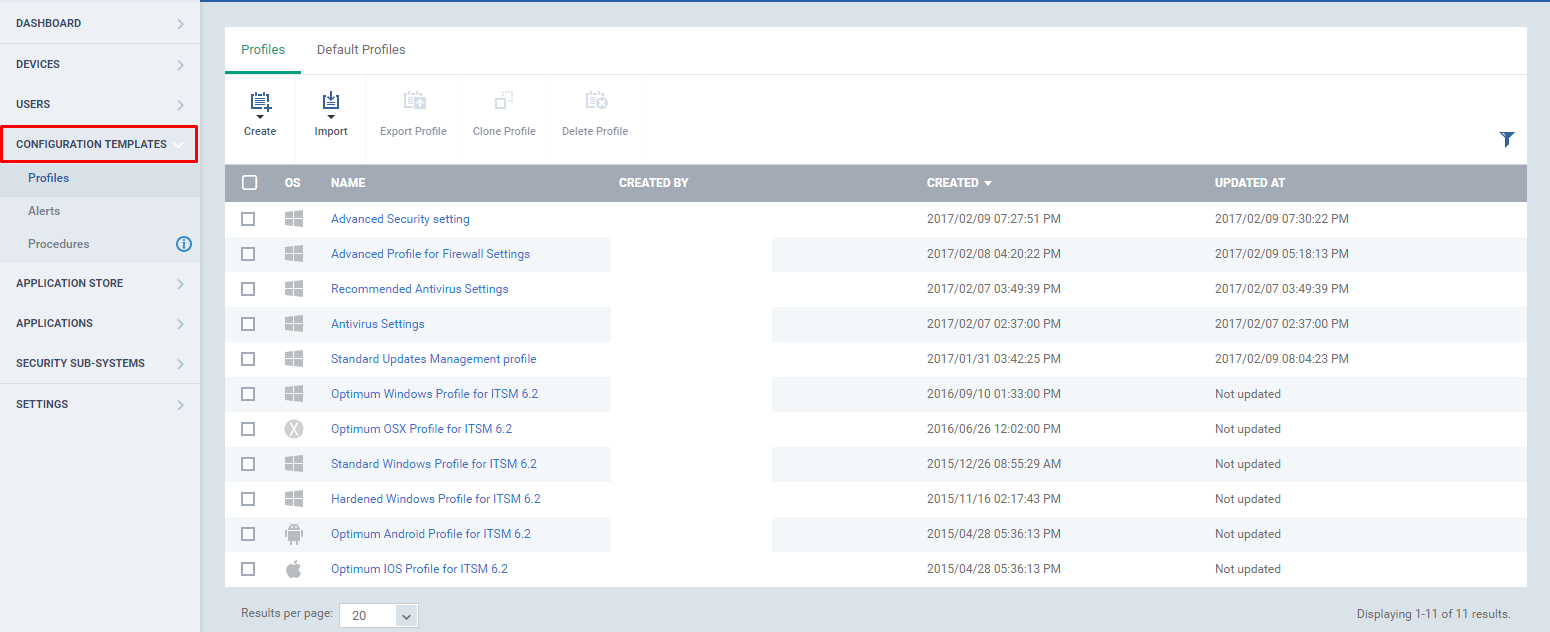

Importer en profil

Trin 1: Gå til menuen "Konfigurationsprofiler" -> "Profiler".

Trin 2: Gå til fanen "Profiler". Klik på knappen "Importer".

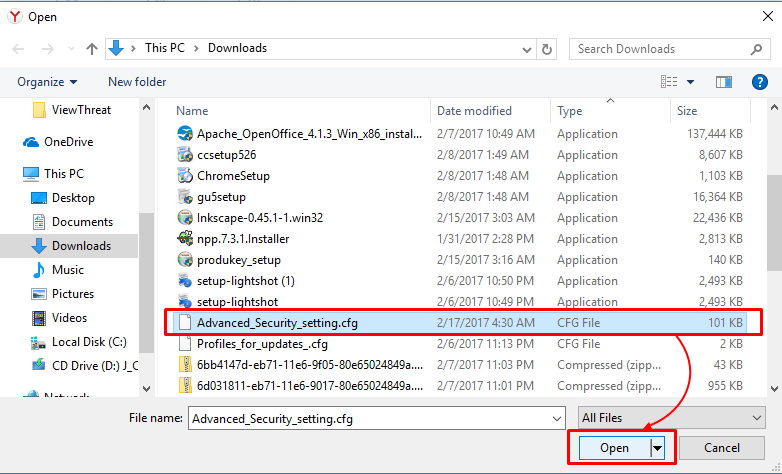

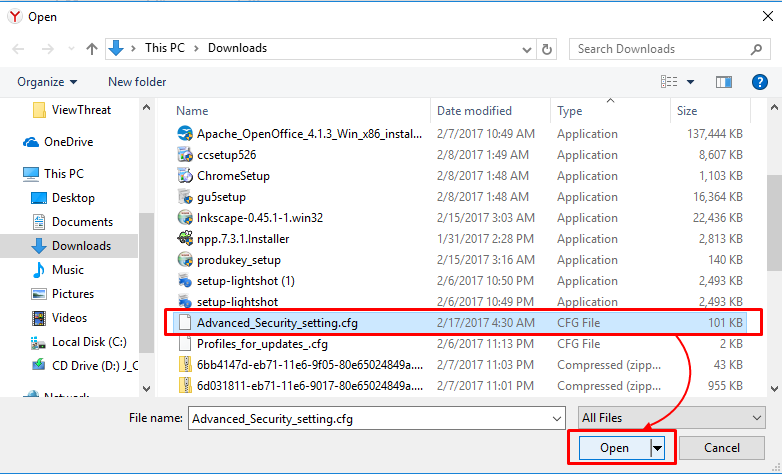

1. Vælg "Importer fra eksporteret profil" fra rullemenuen.

2. Naviger til stien, hvor filen er gemt, og vælg filen og klik på 'Åbn'. Eksempel: Advanced_Security_setting.cfg

3. Profilen vil blive importeret.

Trin 3: Brugeren kan redigere profilen i henhold til kravene og anvende den på enhederne.

Eksempel: Generel indstilling er blevet redigeret.

Sådan konfigureres antivirusindstillinger i Windows-profiler

Vejledningen hjælper, hvordan brugeren konfigurerer Antivirus-indstillinger gennem en profil. Indstillingerne inkluderer alle detaljer på lavt niveau, der skal parametreres fra ITSM, derfor Realtime Scan (på tidspunktet for trusler), Scans (når brugeren eksplicit påberåber scanning) og Ekskluderinger (ekskluderer specifikke stier, applikationer og indbyggede grupper) udføres i henhold til brugerbetingelserne og forventningerne.

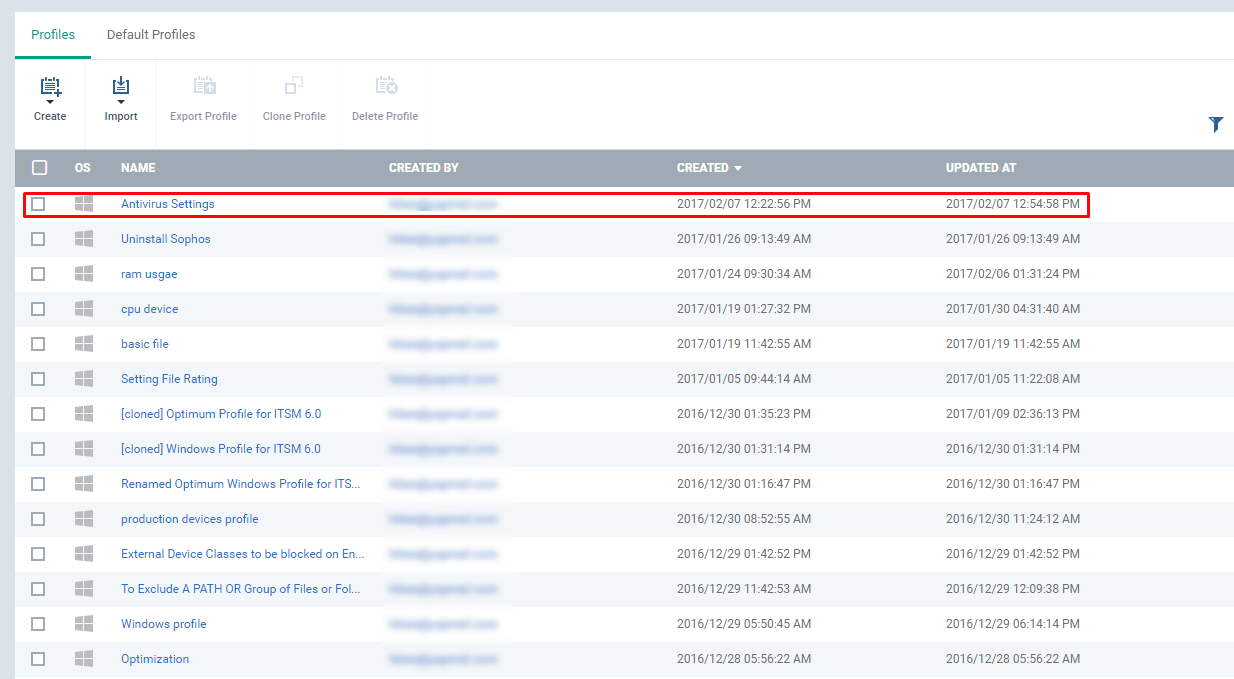

Trin 1: Gå til ITSM > KONFIGURATIONSSkabeloner > 'Profiler'.

Trin 2: Klik på 'Opret'-ikonet, og vælg 'Opret Windows-profil' fra rullemenuen.

Trin 3: Udfyld formularen med Navn, Beskrivelse af profilen og klik på Opret-knappen

Trin 4: Klik på ikonet "Tilføj profilsektion", og vælg "Antivirus" i rullemenuen.

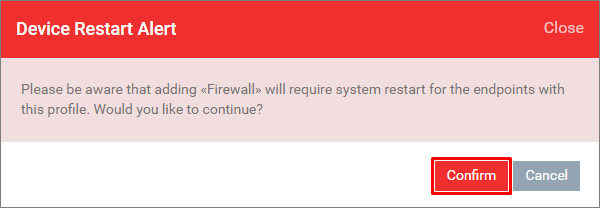

Trin 5: Klik på knappen 'Bekræft' for at bekræfte 'Device Restart Alert'.

Bemærk: Vent et par sekunder for at få fanen Antivirus på siden - Der er vigtige parametre tilgængelige for at fuldføre opsætningen, såsom Realtime Scan, Scans og Exclusions.

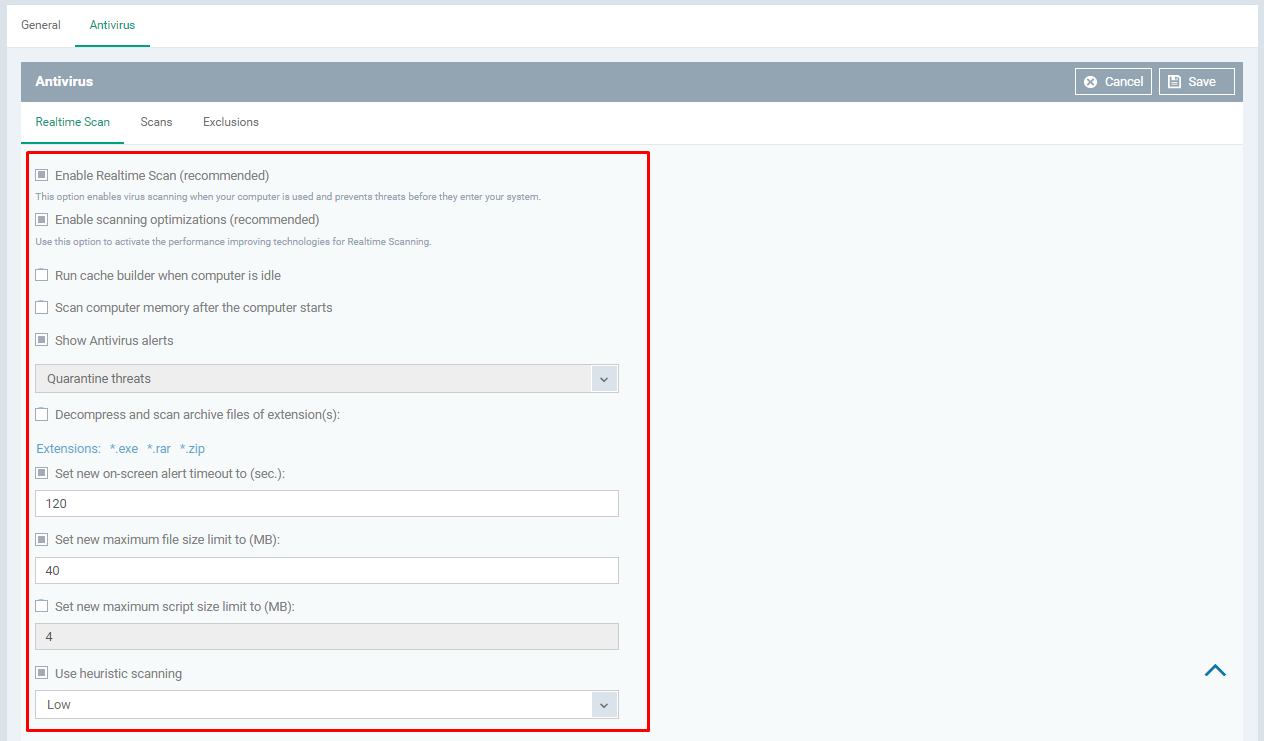

Trin 6: Lad os tage et kig på 'Realtime Scan'.

Valgmuligheder med forklaringen:

- Enable Realtime Scan (anbefales)' – Denne mulighed aktiverer virusscanning når din computer bruges og forhindrer trusler, før de kommer ind i dit system.

- Aktiver scanningsoptimeringer (anbefales)' – Brug denne indstilling til at aktivere ydeevneforbedrende teknologier til realtidsscanning.

- Kør cache Builder, når computeren er inaktiv' – For at booste scanningen, kører ITSM Cache Builder, når computeren er inaktiv.

- Scan computerens hukommelse, efter computeren starter' – Scanner computerens hukommelse, når computeren starter

- Vis antivirus-advarsler' – Antivirus viser advarsler, når der stødes på malware, hvis det ikke er valgt, viser Antivirus ikke advarslen

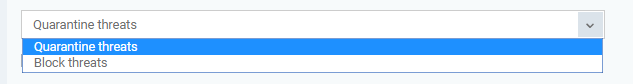

- Karantænetrusler' eller 'Bloker trusler' – Hvis 'Karantænetrusler' er valgt, sættes trusler i karantæne. Hvis 'Bloker trusler' er valgt, blokeres trusler direkte.

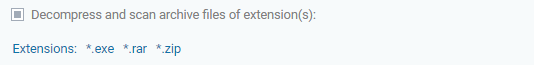

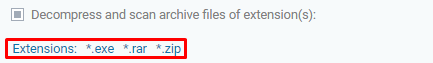

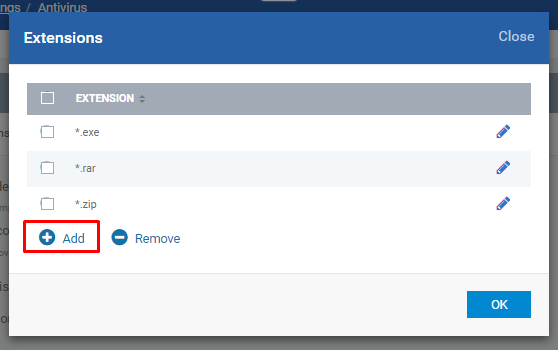

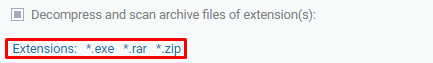

'Dekomprimer og scan arkivfiler med udvidelser' – dekomprimerer og scanner de filer, der er i de definerede udvidelser.

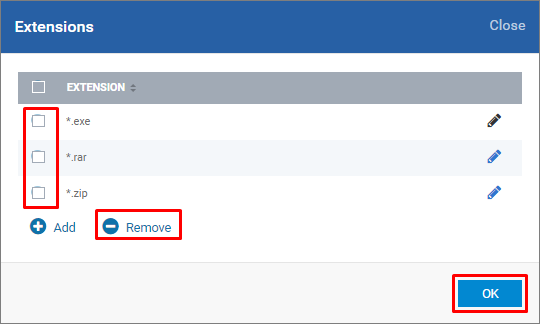

Følg nedenstående trin for at tilføje eller redigere eller fjerne udvidelser fra sektionen:

Sådan tilføjer du udvidelser:

Klik på linket Udvidelser: værdi1, værdi2, …, værdiN

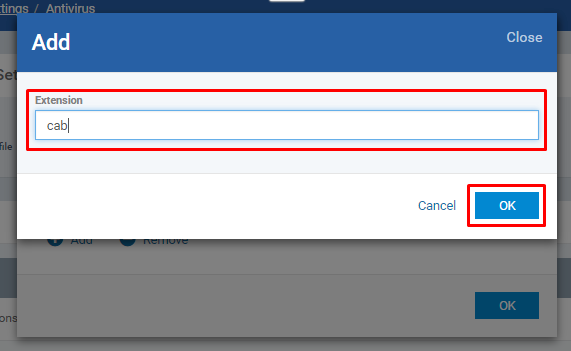

Klik på knappen 'Tilføj' fra pop op-formularen.

Indtast kun udvidelsen uden '.' (PUNKT) og '*' (Asterix) og klik på knappen 'OK'.

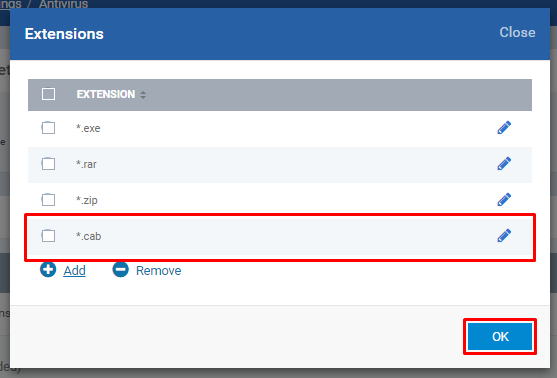

Kontroller, om den givne udvidelse er oprettet i pop op-tabellen, og klik derefter på knappen 'OK', hvis du er færdig med at tilføje udvidelse.

Sådan redigerer du udvidelse:

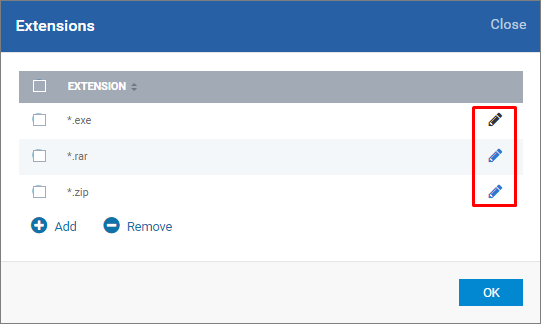

Klik på linket Udvidelser: værdi1, værdi2, …, værdiN.

Brug 'Rediger'-ikonet på pop op-formularen.

Sådan fjerner du udvidelsen:

Klik på linket Udvidelser: værdi1, værdi2, …, værdiN.

Marker det relevante afkrydsningsfelt for udvidelsen, og klik på ikonet "Fjern" og klik derefter på knappen "OK".

- Indstil ny timeout for alarm på skærmen til (sek.) – det antal sekunder, advarslen forbliver på skærmen.

- Indstil ny maksimal filstørrelsesgrænse til (MB) – antallet af filer inden for grænsen er indstillet til at blive scannet ved adgang.

- Indstil ny maksimal scriptstørrelsesgrænse til (MB) – antallet af scriptfiler inden for grænsen er indstillet til at blive scannet ved adgang.

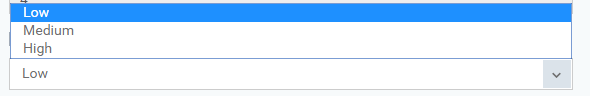

- Brug heuristisk scanning – niveau af følsomhed for at opdage ukendte trusler [Lav – færrest falsk positive, Medium – falsk positiv mere end lavt niveau og Høj – mulig falsk positiv]

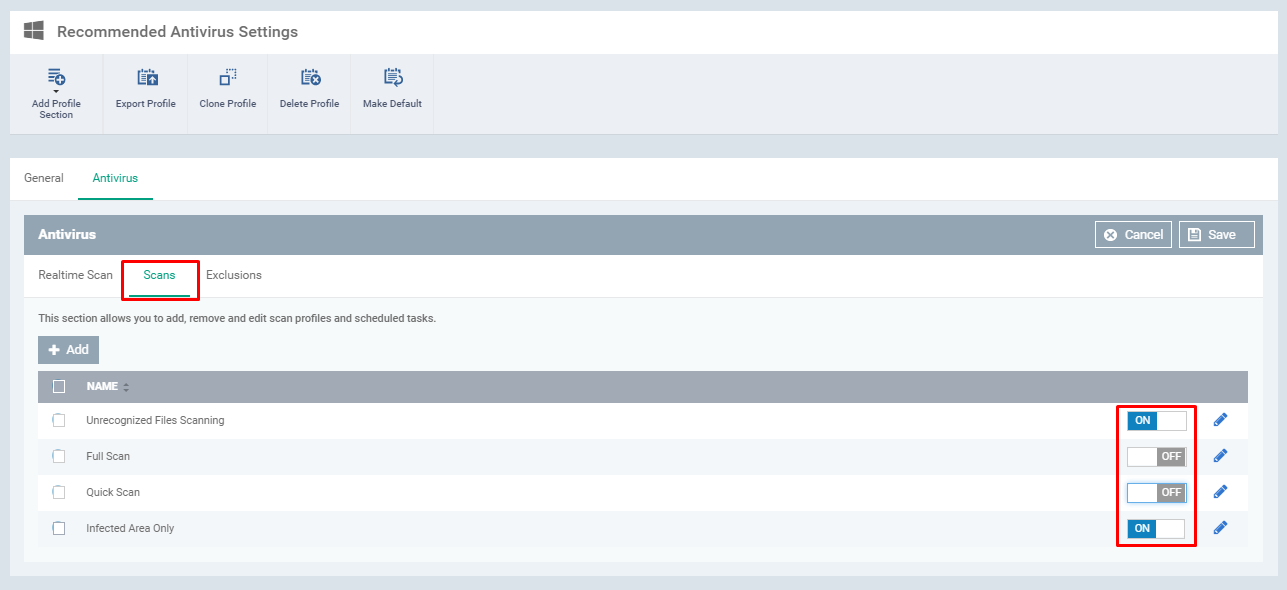

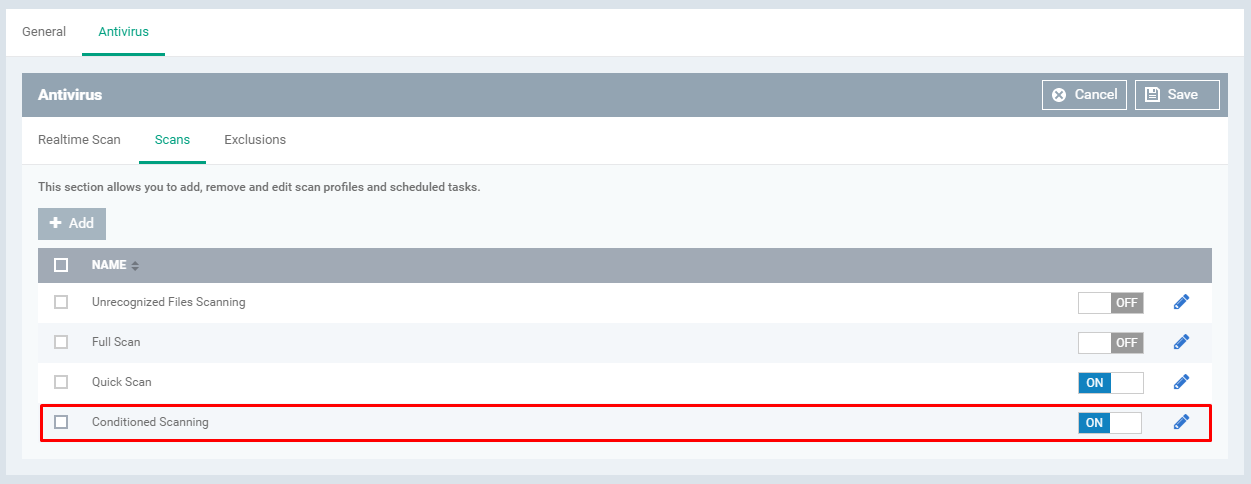

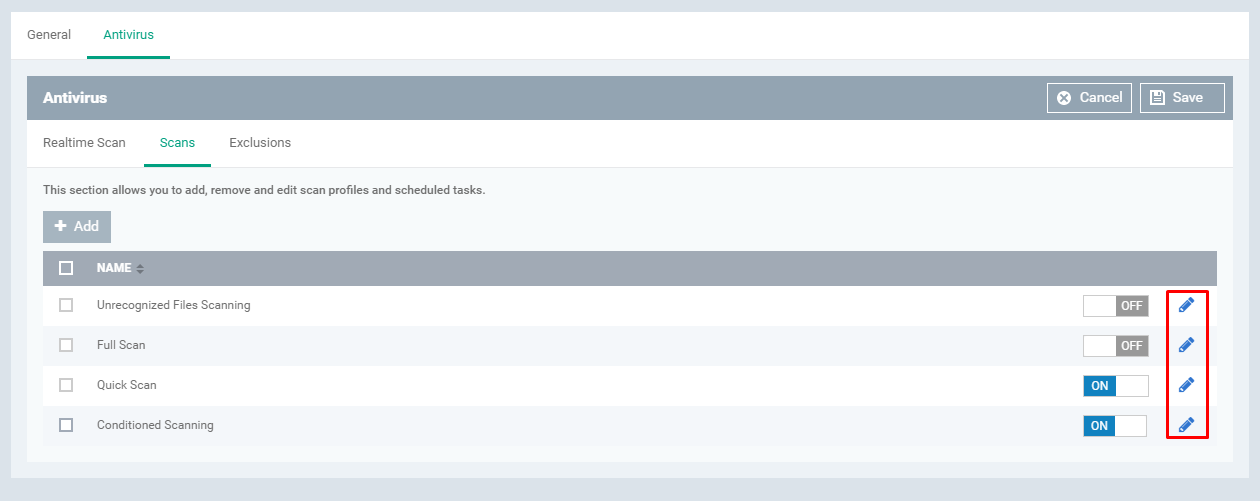

Trin 7: Vælg fanen 'Scanninger'.

Valgmuligheder med forklaringen:

Tjek, at du har ønskede profiler fra tabellen for at aktivere det. Hvis ikke, kan du oprette en ny profil og aktivere profilen til scanninger.

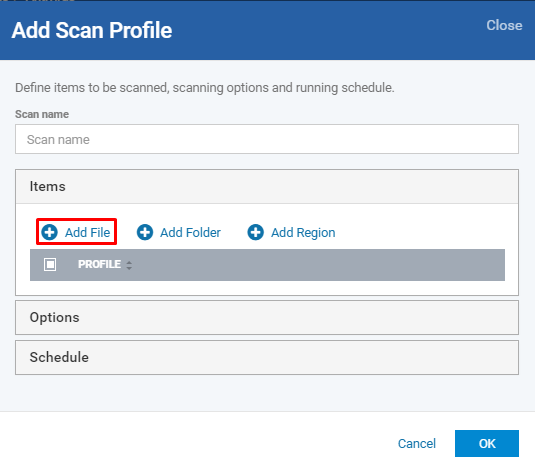

- For at tilføje elementer, klik på knappen 'Tilføj'.

Brugeren kan tilføje filer, mapper og område, der skal scannes.

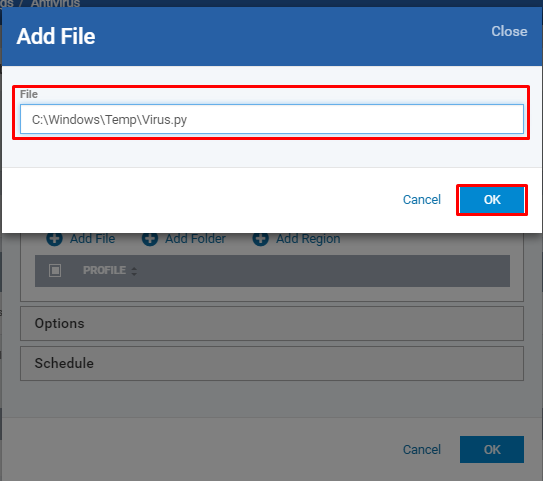

Tilføj fil:

Klik på ikonet 'Tilføj fil'.

Indtast den fulde sti til filen, og klik på knappen 'OK'.

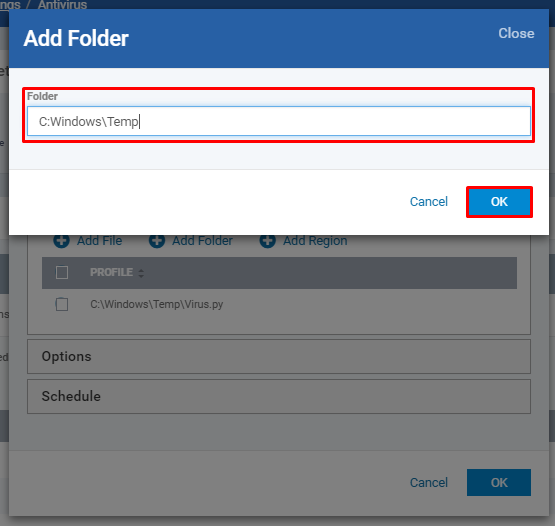

Tilføj mappe:

Klik på ikonet 'Tilføj mappe'

Indtast stien til mappen, og klik på knappen 'OK'

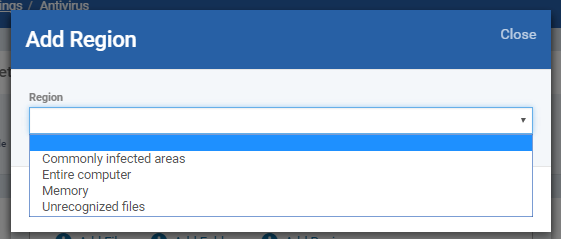

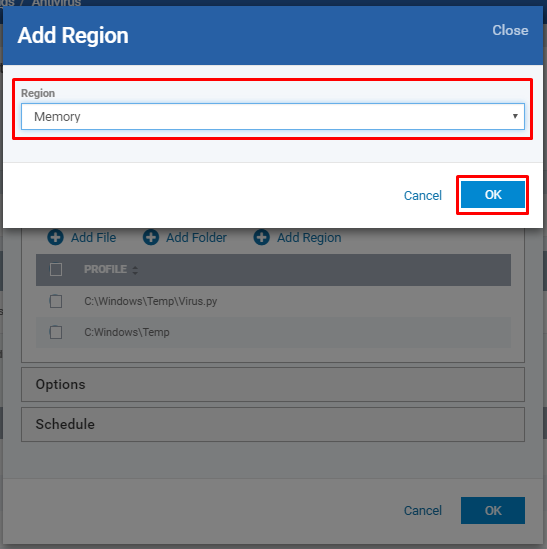

Tilføj region:

Klik på ikonet 'Tilføj region' -> 'Region' rullemenuen.

Vælg en værdi fra rullemenuen, og klik derefter på knappen 'OK'.

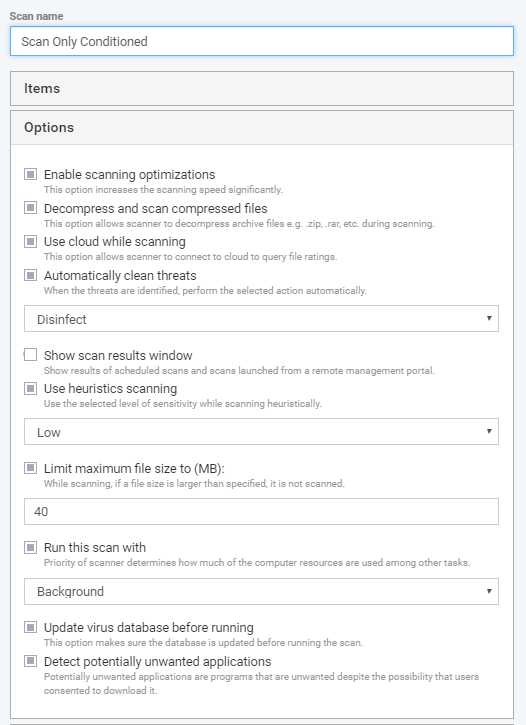

Valg:

- Aktiver scanningsoptimeringer – Denne mulighed øger scanningshastigheden betydeligt.

- Dekomprimer og scan komprimerede filer – Denne mulighed giver scanneren mulighed for at dekomprimere arkivfiler, f.eks. .zip, .rar osv. under scanning.

- Brug skyen under scanning – Denne mulighed giver scanneren mulighed for at oprette forbindelse til skyen for at forespørge om filklassificeringer.

- Rens automatisk trusler – Når truslerne er identificeret, skal du udføre den valgte handling automatisk.

- Vinduet Vis scanningsresultater – Vis resultater af planlagte scanninger og scanninger, der er startet fra en fjernadministrationsportal.

- Brug heuristisk scanning – Brug det valgte følsomhedsniveau, mens du scanner heuristisk.

- Begræns maksimal filstørrelse til (MB) – Under scanning, hvis en filstørrelse er større end angivet, scannes den ikke.

- Kør denne scanning med – Scannerens prioritet bestemmer, hvor meget af computerressourcerne, der bruges blandt andre opgaver.

- Opdater virusdatabase før kørsel – Denne mulighed sikrer, at databasen er opdateret, før scanningen køres.

- Registrer potentielt uønskede applikationer – Potentielt uønskede applikationer er programmer, der er uønskede på trods af muligheden for, at brugerne har givet samtykke til at downloade det.

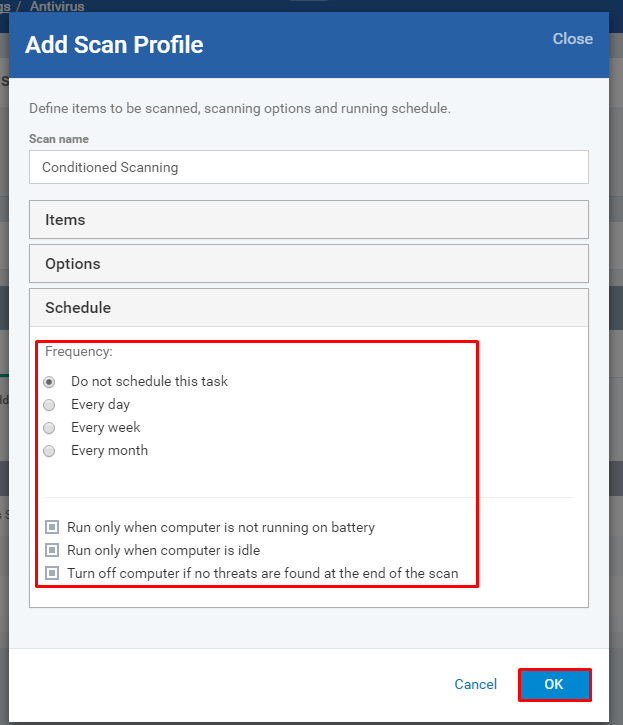

Køreplan:

- Frekvens – Vælg en hvilken som helst mulighed for Planlæg ikke denne opgave, Hver dag, Hver uge og Hver måned.

- Kør kun, når computeren ikke kører på batteri - Hvis du vil spare på batteristrømmen på bærbare computere, kan du aktivere muligheden.

- Kør kun, når computeren er inaktiv – Hvis du ikke vil forstyrre dit (bruger) arbejde, skal du aktivere indstillingen.

- Sluk computeren, hvis der ikke findes nogen trusler i slutningen af scanningen – Aktiver indstillingen, når du vil lukke computeren ned, når scanningen er fuldført.

- Tjek, om du har profilen opført i tabellen, som blev oprettet.

Hvis du ønsker at redigere den specifikke profil, så brug redigeringsikonerne fra tabellen pr. profil.

Trin 8: Vælg fanen 'Ekskluderinger' og klik på knappen 'Tilføj'.

Indtast stien og klik på knappen 'OK'. Gentag trinnene for at tilføje flere stier.

Vælg fanen 'Ekskluderede applikationer', og klik på knappen 'Tilføj'.

Indtast den fulde sti til den installerede applikation, og klik på knappen 'OK' – Gentag trinene for at tilføje flere applikationer.

Vælg fanen 'Ekskluderede grupper' og klik på knappen 'Tilføj'.

Klik på rullemenuen 'Gruppe'.

Vælg en værdi fra rullemenuen 'Tilføj ekskluderet gruppe', og klik derefter på knappen 'OK'.

Trin 9: Klik på knappen 'Gem' for at gemme hele parameteropsætningen.

Trin 10: Når oplysningerne er gemt, skal du klikke på menuen 'Profiler' og kontrollere, om navnet på profilen er tilgængeligt på bordet.

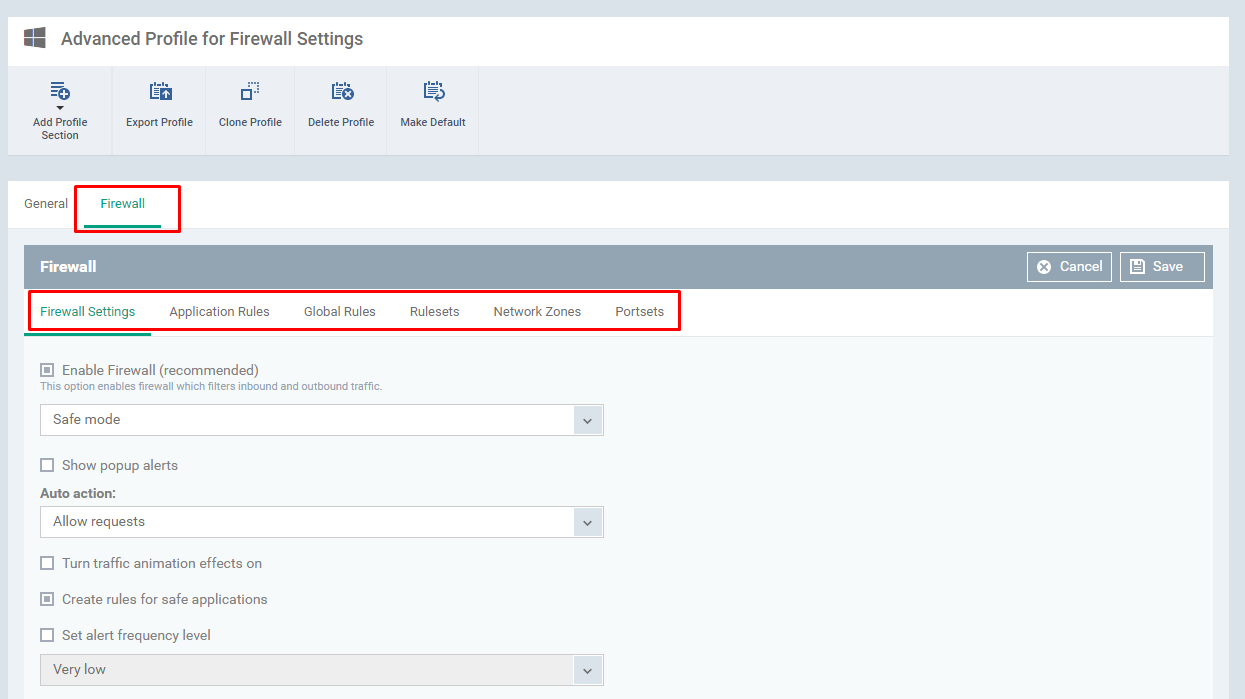

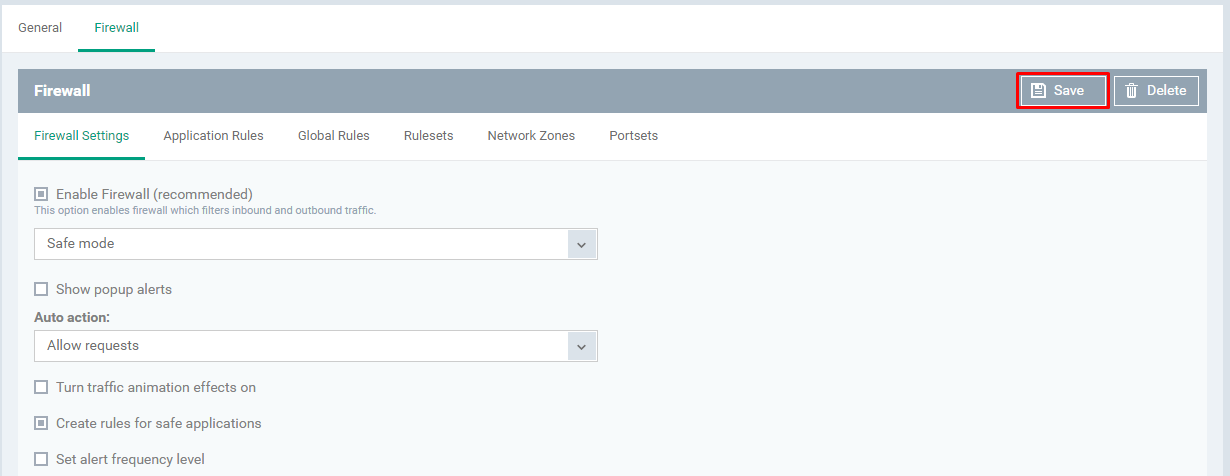

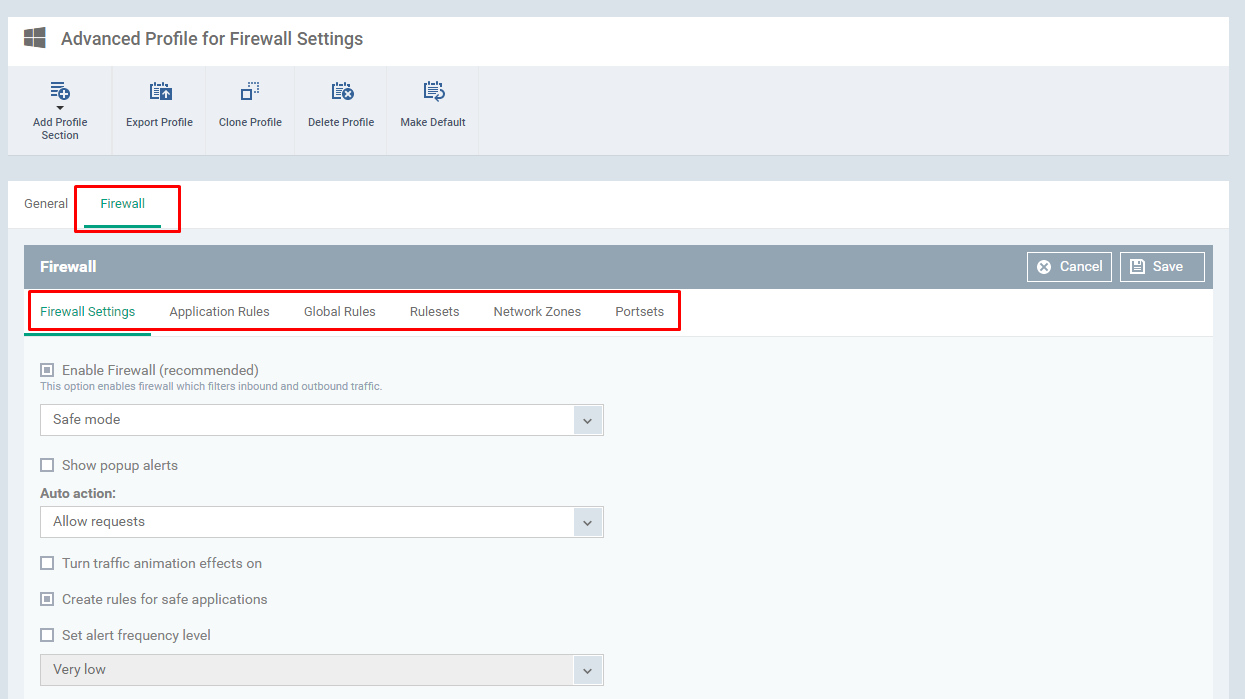

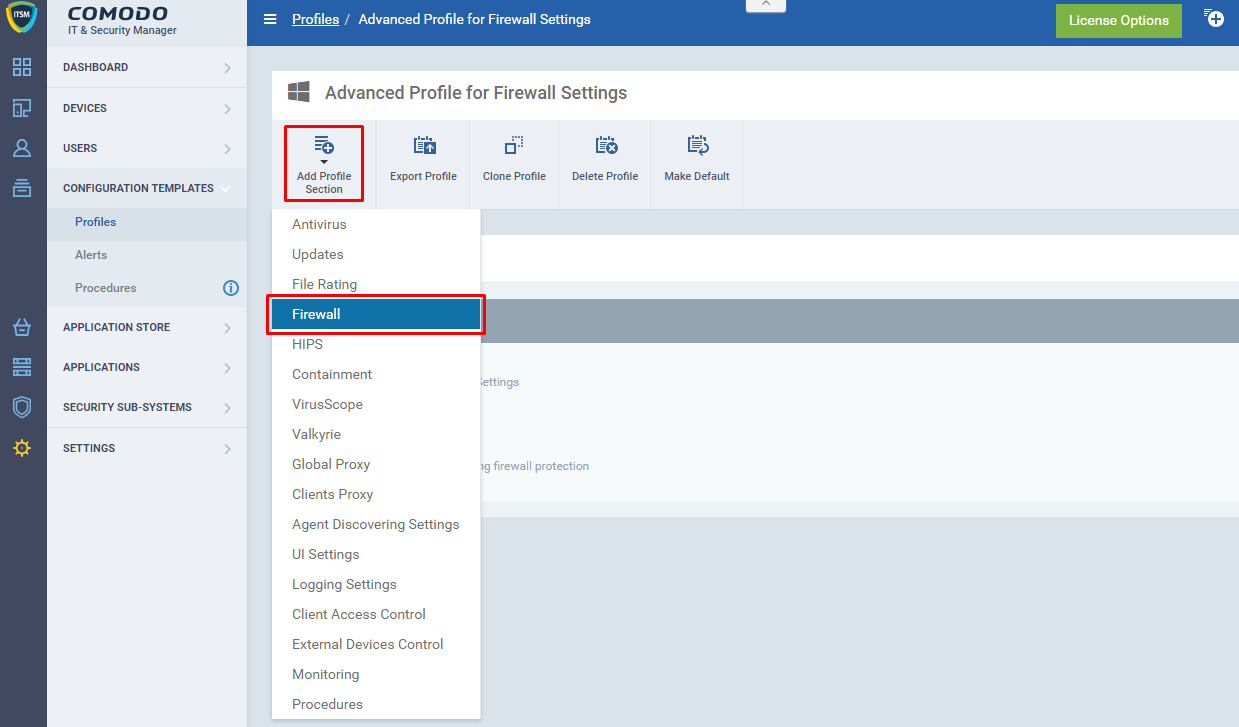

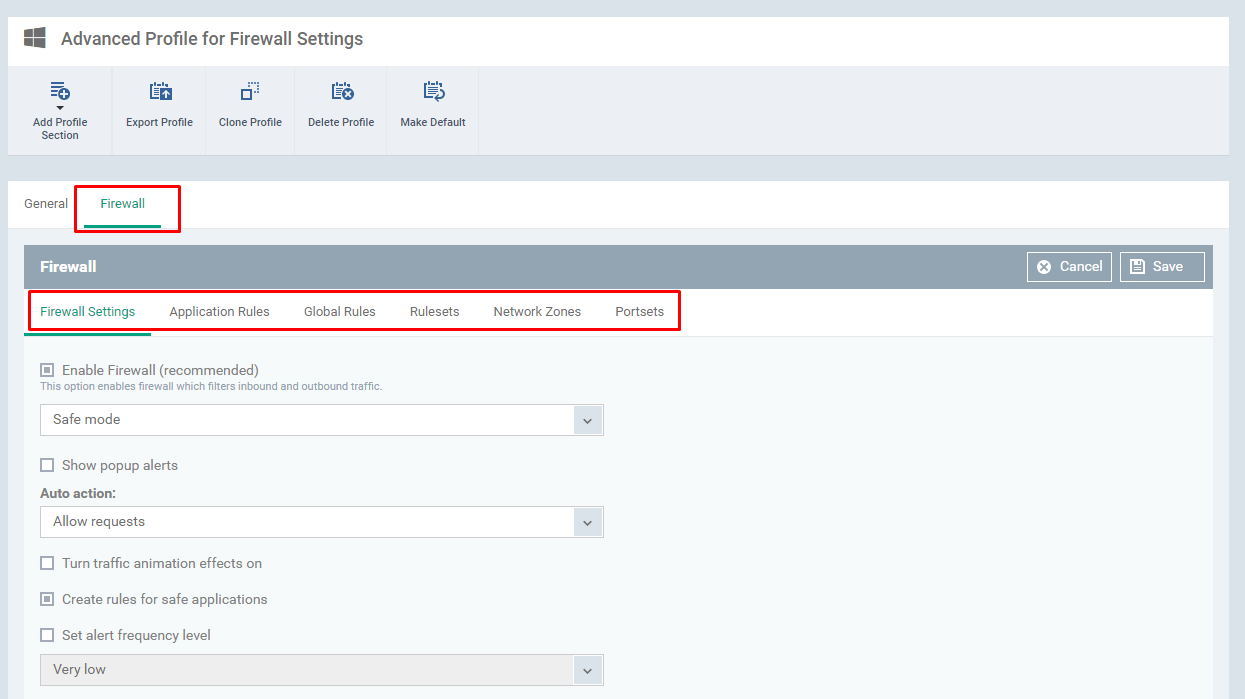

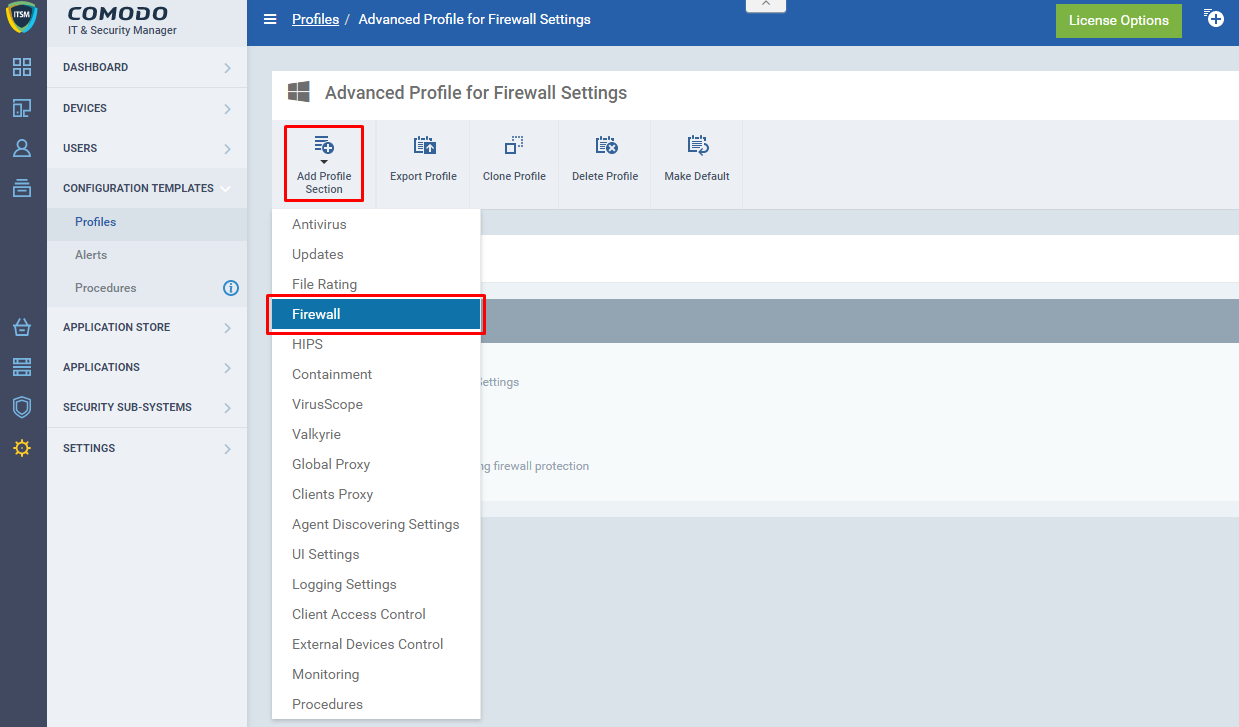

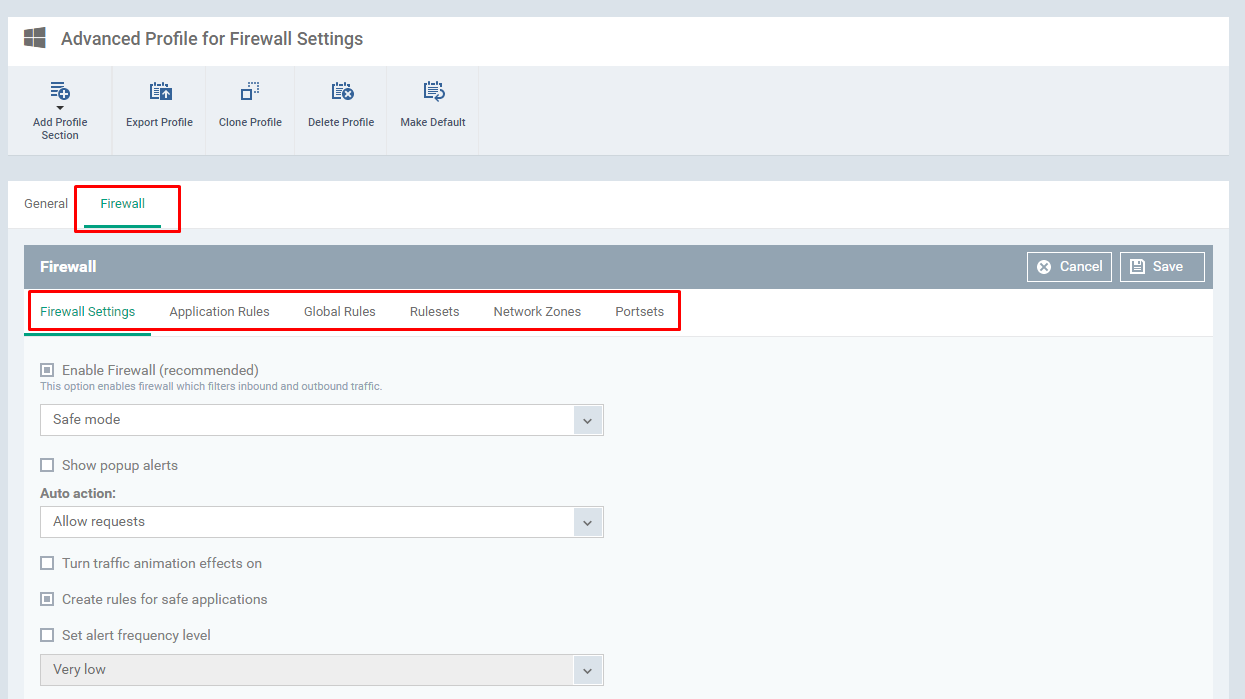

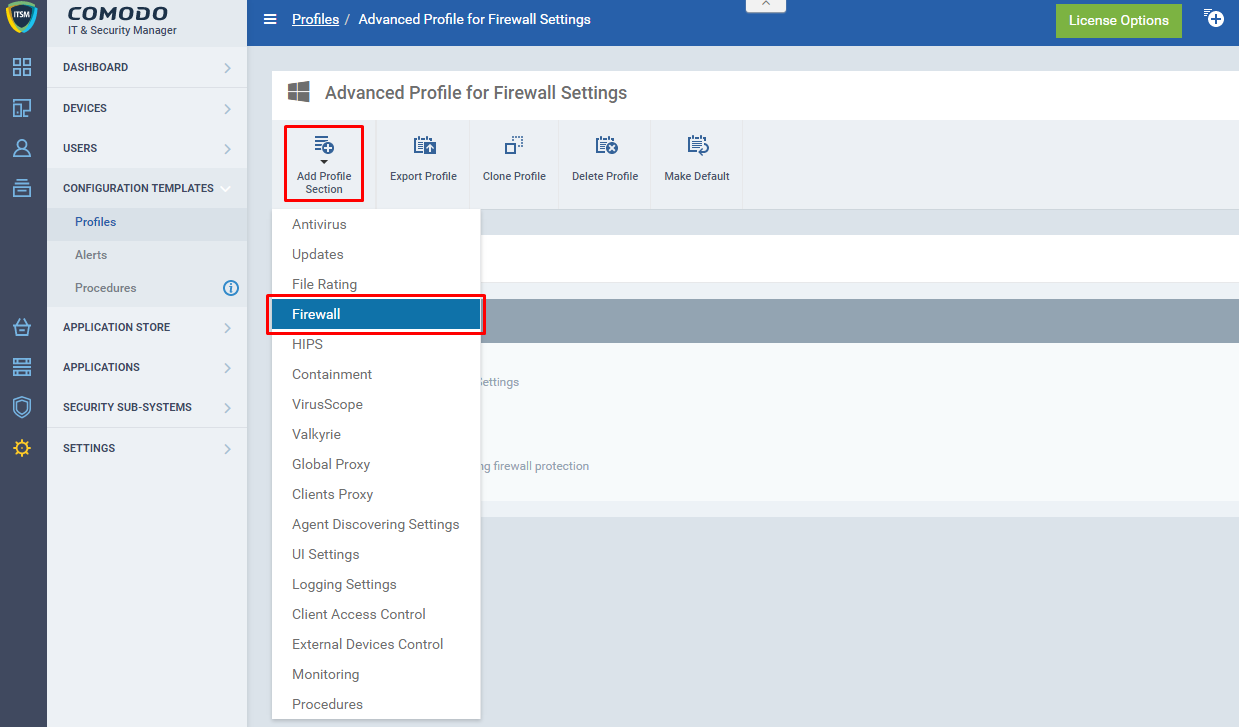

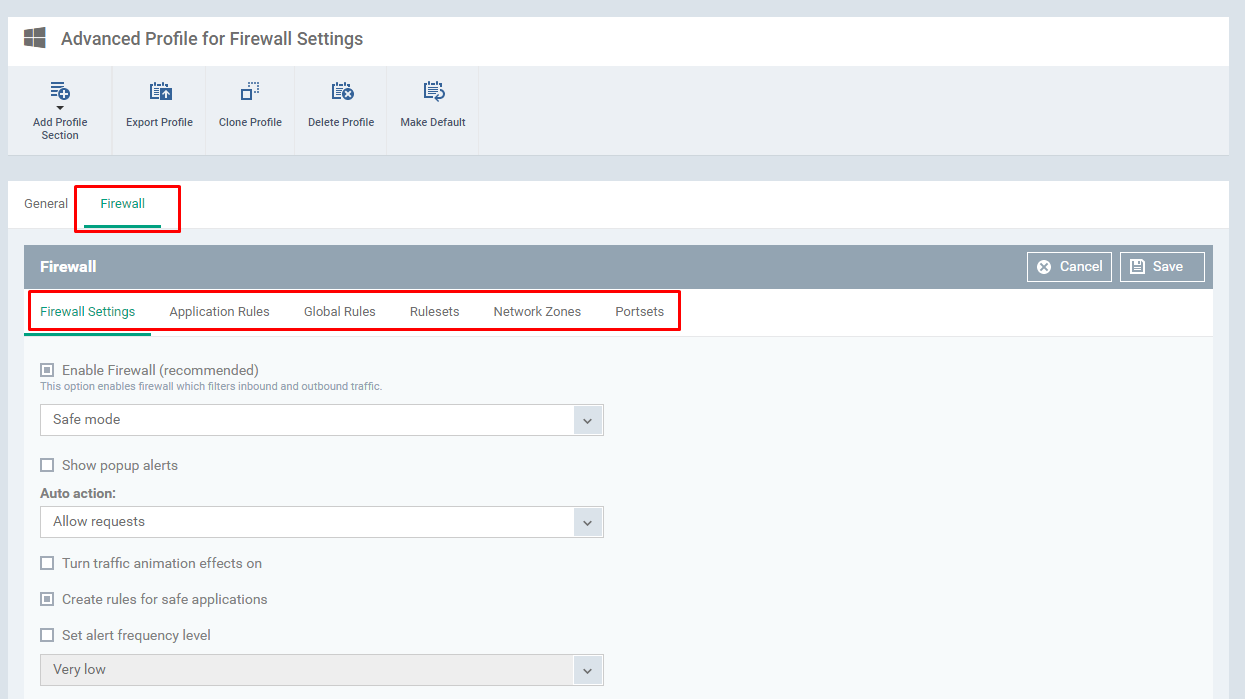

Sådan konfigureres grundlæggende firewall-indstillinger i en Windows-profil

Firewall-indstillinger giver brugerne mulighed for at indstille parametrene for firewall-komponenter.

Trin 1: Gå til ITSM > 'CONFIGURATION Skabeloner' -> 'Profiler'.

Trin 2: Klik på 'Opret'-ikonet, og vælg 'Opret Windows-profil' fra rullemenuen.

Trin 3: Indtast navnet, beskrivelsen af profilen, og klik på knappen 'Opret'.

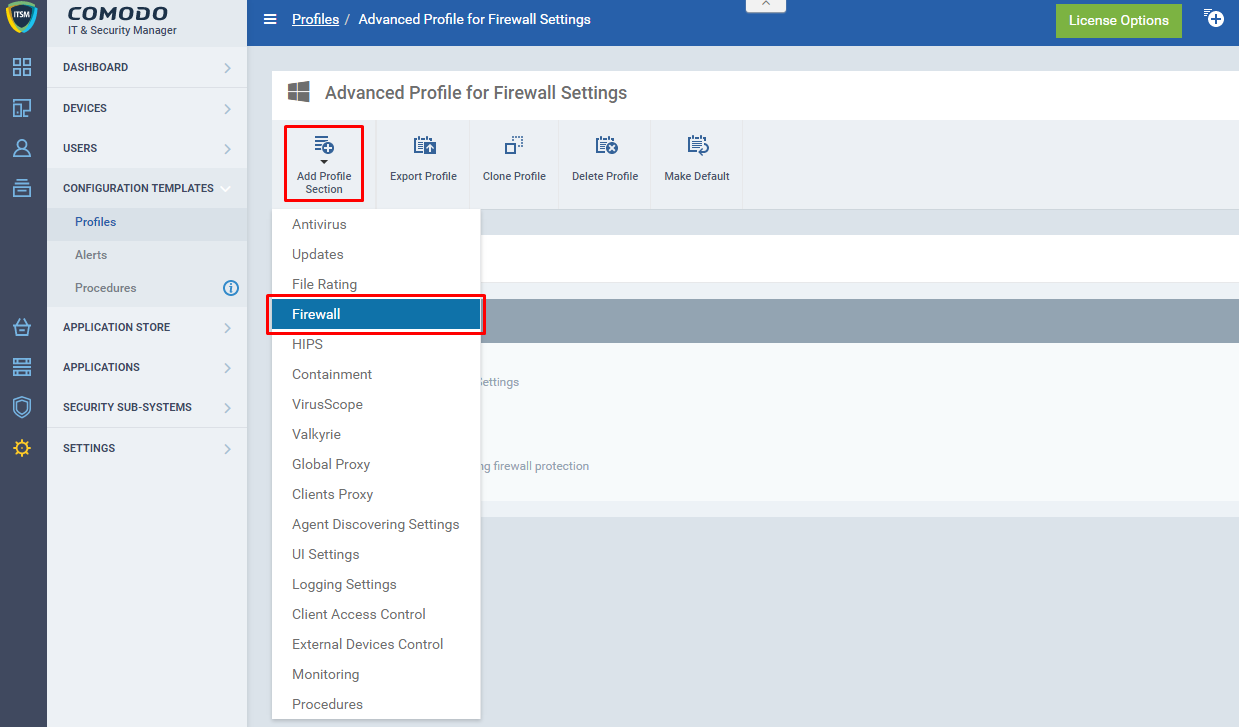

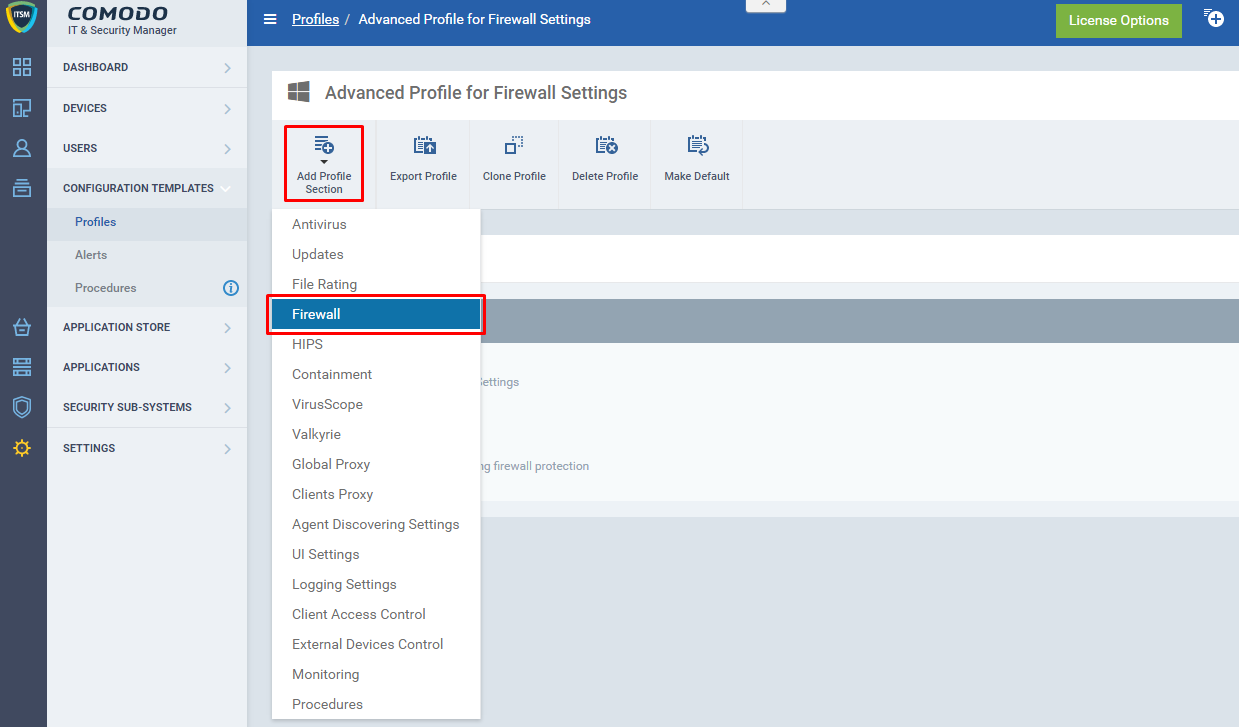

Trin 4: Klik på 'Tilføj profilsektion' og vælg 'Firewall' fra rullemenuen.

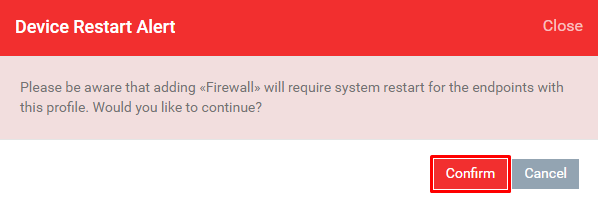

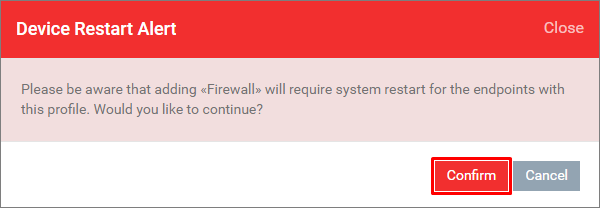

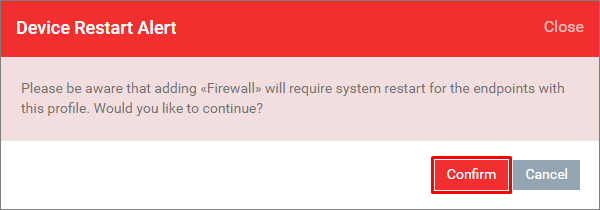

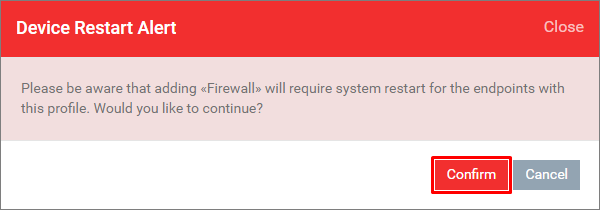

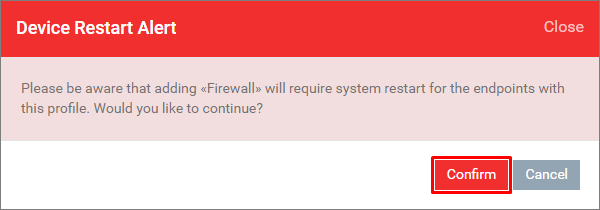

Trin 5: Klik på knappen 'Bekræft'.

Bemærk: Der er nogle nødvendige indstillinger, der skal udføres for at fortsætte videre på avanceret firewall-profil, såsom:

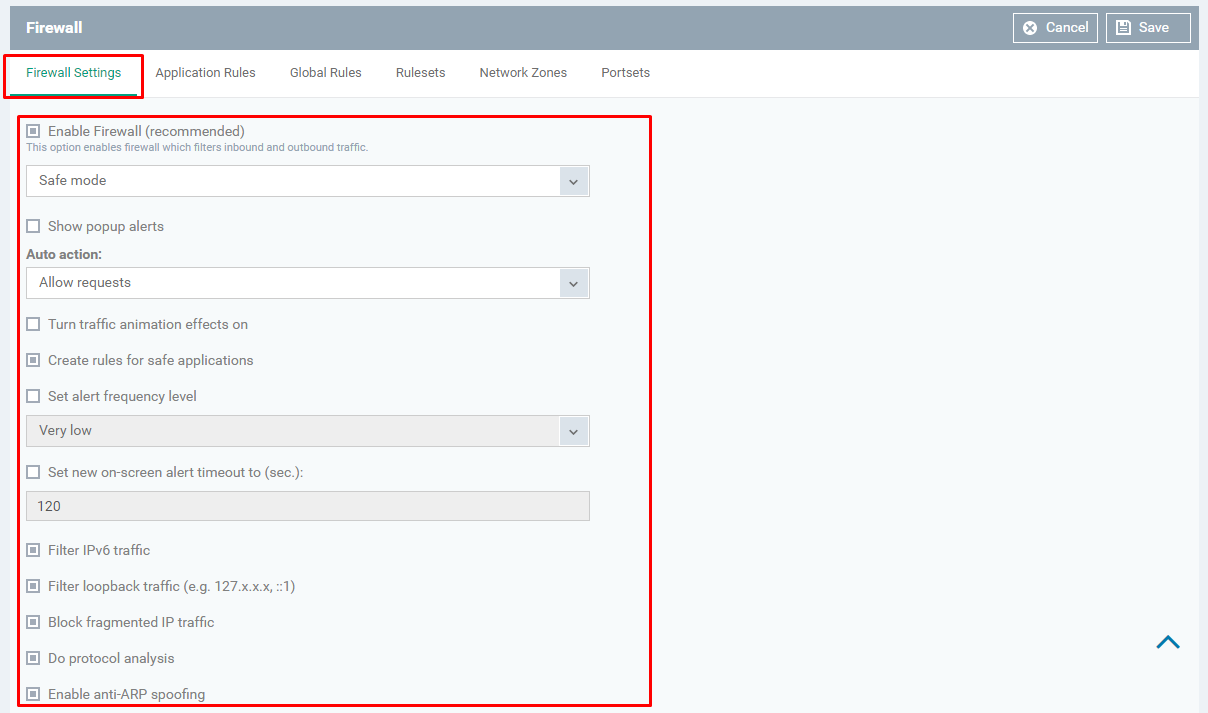

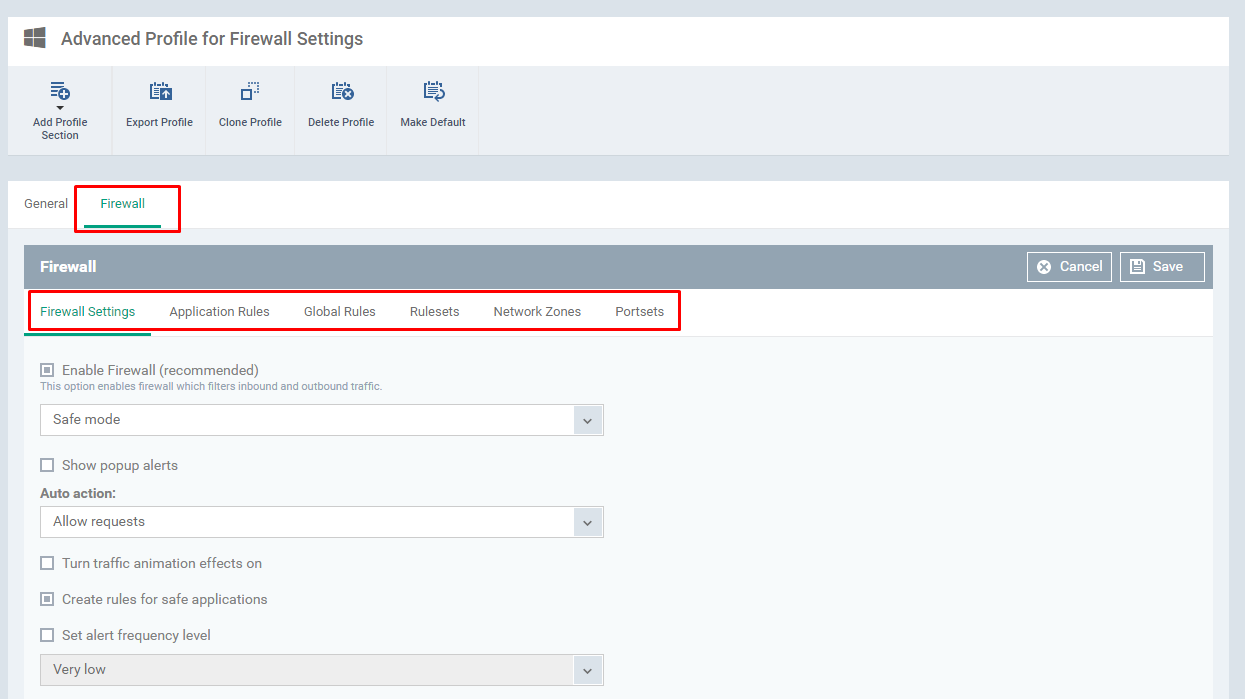

Trin 6: Udfyld formularen indlæses fra fanen 'Firewall-indstillinger'.

Forklaring:

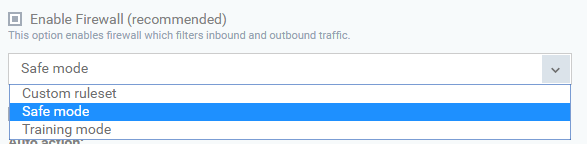

1. Aktiver firewall (anbefales) – Aktiverer firewall, som filtrerer indgående og udgående trafik.

jeg. Brugerdefineret regelsæt – Firewall beskytter slutpunktet baseret på brugerens regelsæt (Beskrevet i Application Rules).

ii. Fejlsikret tilstand – Applikationsadgangsforbindelse baseret på Comodo-klassificeringerne, og hvis en ny applikationsadgang er fundet, bliver du spurgt, om du stoler på applikationen og tillader forbindelsen eller ej.

iii. Træningstilstand – Opretter automatisk regelsættet baseret på applikationsadfærd (overvåger netværksforbindelsen og forbindelsens ressource).

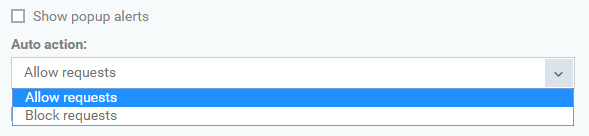

2. Vis popup-advarsler – Du bliver advaret, når firewallen finder en ny anmodning. Hvis du gerne vil overdrage beslutningen til Comodo, skal du deaktivere muligheden og bruge "Automatisk handling" som følger.

3. Automatisk handling:

jeg. Tillad anmodning – tillader automatisk anmodninger, hvis forbindelsen er tillid til.

ii. Blokeranmodning - Blokerer anmodninger automatisk, hvis forbindelsen ikke er tillid til.

4. Slå trafikanimationseffekter til – CIS på slutpunktet viser et animationsikon for indgående (gul pil ned) og udgående (grøn pil op) forbindelse. Derfor til slutpunktet for at gøre det, bliver du nødt til at holde indstillingen aktiveret. Hvis du ikke ønsker effekten på slutpunktet, skal du deaktivere indstillingen.

5. Opret regler for sikre applikationer – Der er tre sæt aktiviteter, som følges af Comodo for at afgøre, at applikationen er betroet. Aktiviteterne er kontrollerer filerne på 'Trusted File'-listen, kontrollerer leverandøren på 'Trusted Software Vendor'-listen og opdaterer konstant Comodo Safelist. Derfor begynder CIS at analysere og genoverveje reglerne for sikker anvendelse.

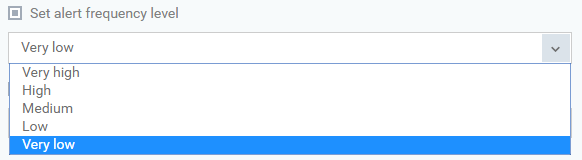

6. Indstil alarmfrekvensniveau – Indstiller et antal alarmer, som Comodo genererer.

jeg. Meget høj – viser hver anmodning individuelt (separate advarsler for udgående og indgående forbindelsesanmodninger for både TCP- og UDP-protokoller på specifikke porte og for specifikke IP-adresser, for en applikation)

ii. Høj – Viser separate advarsler for udgående og indgående forbindelsesanmodninger for både TCP- og UDP-protokoller på specifikke porte for en applikation.

iii. Medium – Viser advarsler for udgående og indgående forbindelsesanmodninger for både TCP- og UDP-protokoller for en applikation.

iv. Lav – Viser indgående og udgående forbindelsesanmodninger for en applikation.

v. Meget lav – viser én advarsel for en applikation.

7. Indstil ny timeout for advarsler på skærmen til (sek.) – Giver mulighed for at indstille den tid, advarslen skal forblive på slutpunktet.

8. Filtrer IPv6-trafik – filtrer IPv6-netværkstrafik.

9. Filtrer loopback-trafik (f.eks. 127.xxx, ::1) – filtrer trafik sendt gennem loopback-kanal (http://localhost).

10. Bloker fragmenteret IP-trafik – Hvis dataene er større end MTU (Maximum Transmission Unit), mens der overføres s/h to computere, opdeles dataene i mindre (fragmentering), og som sendes separat.

Derfor kan pakkerne skabe trusler og kan fordoble den tid, det tager for enkelt pakkeoverførsel, og som forårsager, at din downloadhastighed bliver langsommere.

11. Lav protokolanalyse – kontrollerer, at hver pakke er i overensstemmelse med protokollens standarder.

12. Aktiver anti-ARP-spoofing – Hvis det er aktiveret, blokerer anmodninger om ARP (Address Resolution Protocol) cache.

Trin 7: Klik på knappen 'Gem', når du har fuldført opsætningen på fanen 'Firewall-indstillinger'.

Trin 8: Klik på menuen 'Profiler' og kontroller, om profilen er blevet tilføjet til tabellen.

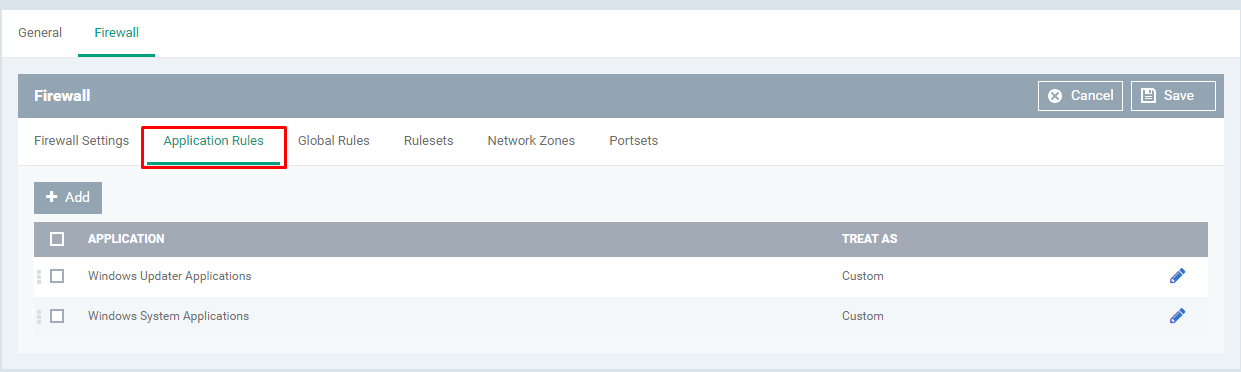

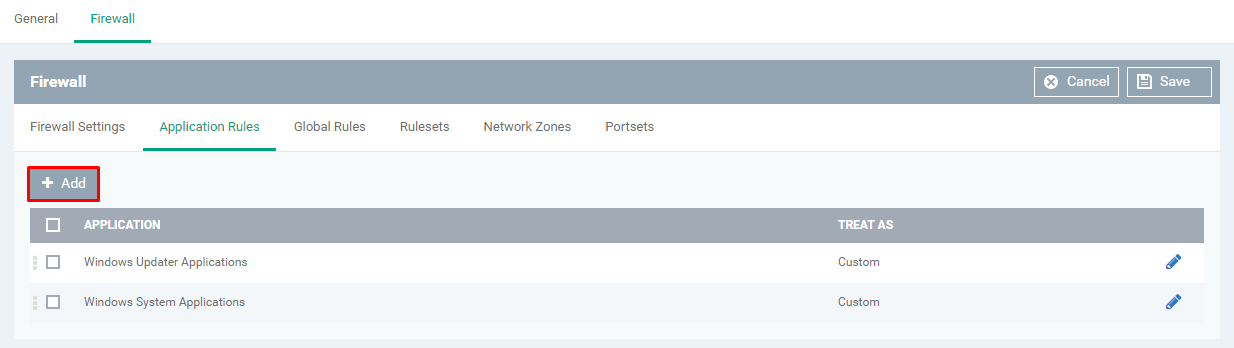

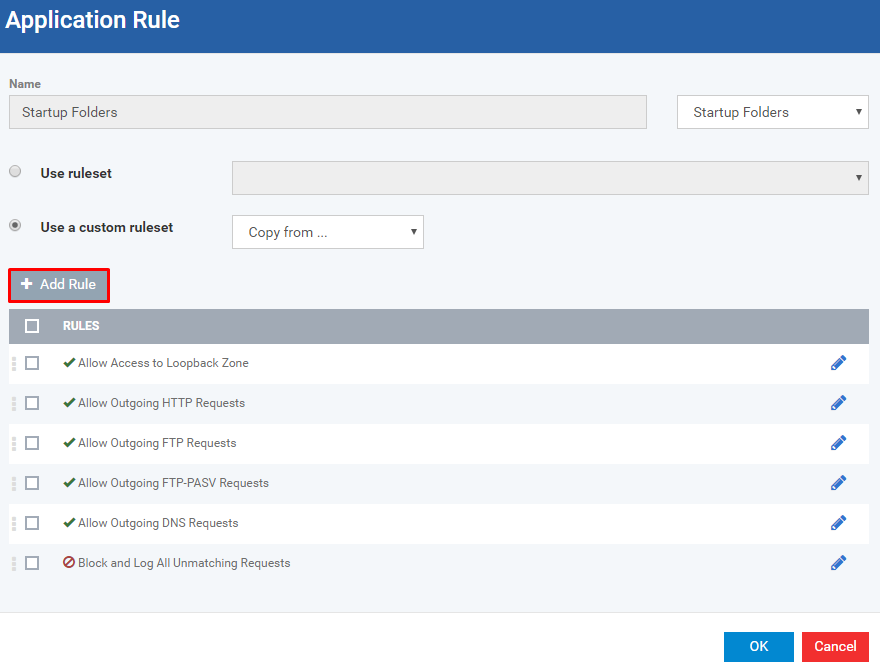

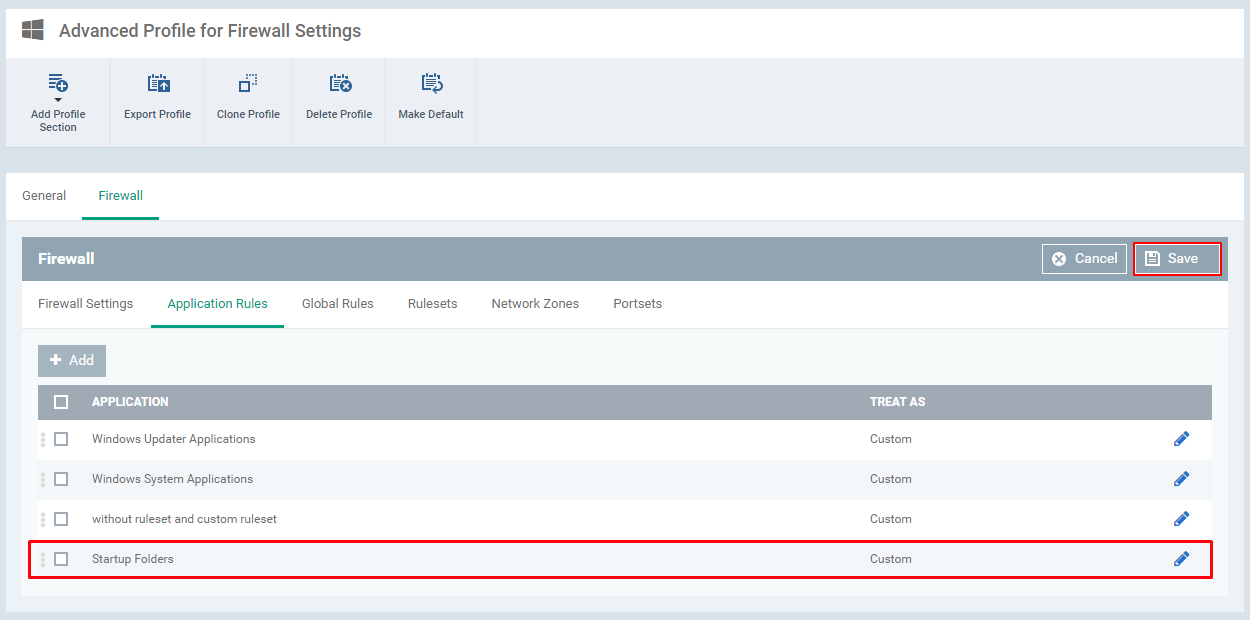

Sådan opretter du firewall-applikationsregler i en Windows-profil

Applikationsregler giver brugerne mulighed for at tilføje eller ændre eller fjerne brugerdefinerede regelsæt for firewallindstillinger.

Trin 1: Gå til ITSM > 'CONFIGURATION Skabeloner' > 'Profiler'.

Trin 2: Klik på 'Opret'-ikonet, og vælg 'Opret Windows-profil' fra rullemenuen.

Trin 3: Indtast navnet, beskrivelsen af profilen, og klik på knappen 'Opret'.

Trin 4: Klik på 'Tilføj profilsektion' og vælg 'Firewall' fra rullemenuen.

Trin 5: Klik på knappen 'Bekræft'.

Bemærk: Der er nogle nødvendige indstillinger, der skal udføres for at fortsætte videre på avanceret firewall-profil, såsom:

Trin 6: Vælg fanen 'Anvendelsesregler'.

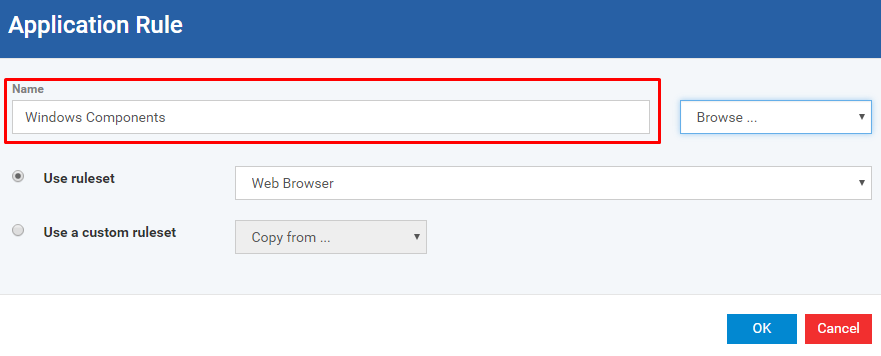

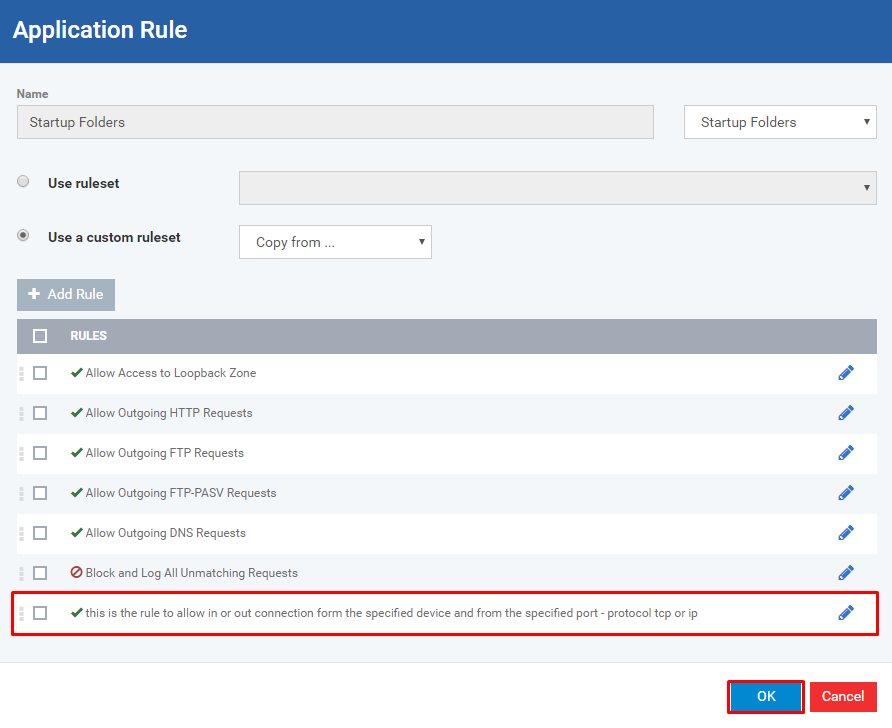

Trin 7: Klik på knappen 'Tilføj' og udfyld formularen 'Ansøgningsregel', hvis du vil tilføje flere ansøgningsregler. Ellers lad indstillingen være som i begyndelsen.

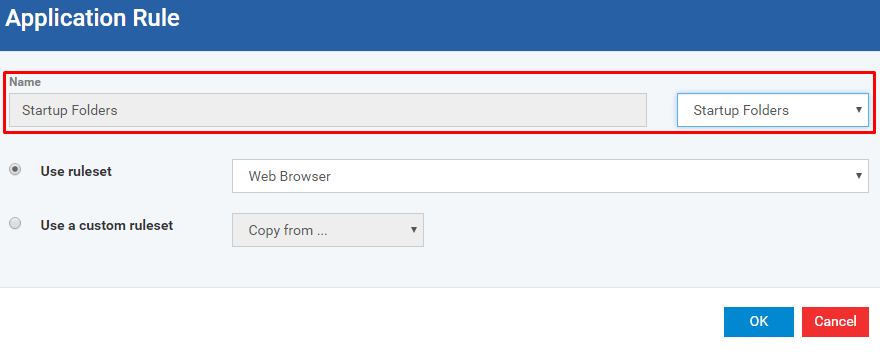

Trin 8: Vælg valget 'brug af eksisterende mål' eller 'brug af nyt mål'.

Indtast navnet, hvis du vil oprette et nyt filgruppemål.

Vælg valget 'brug af eksisterende mål' eller 'brug af nyt mål'.

Vælg valget 'brug af eksisterende mål' eller 'brug af nyt mål'.

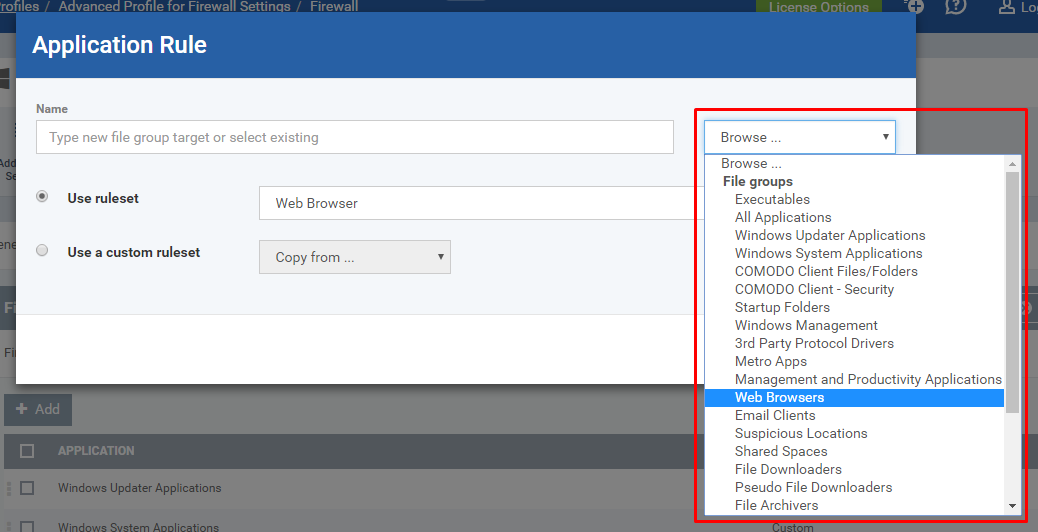

Hvis du gerne vil bruge eksisterende mål, skal du klikke på rullemenuen 'Browser' og vælge den specifikke mulighed derfra.

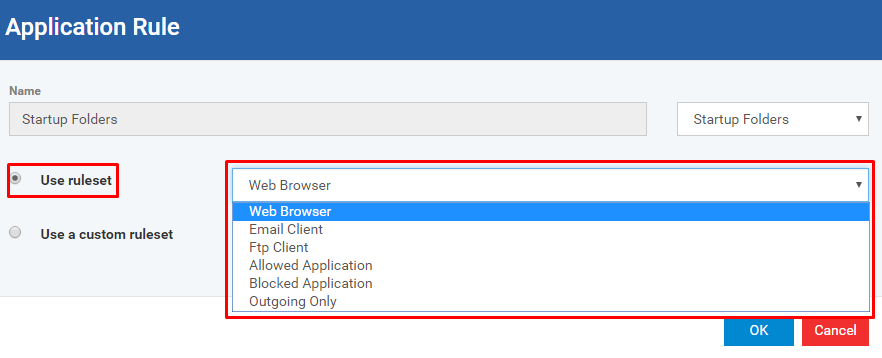

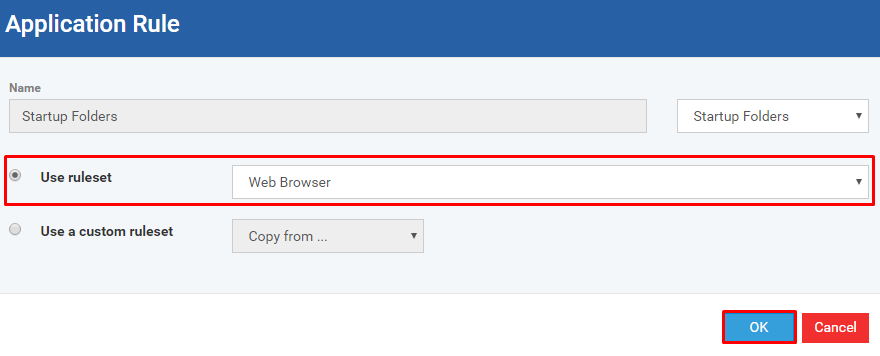

Trin 9: Der er to mulige muligheder for at fortsætte videre med at tilføje nyt regelsæt. Vælg muligheden 'Brug regelsæt' eller 'Brug et tilpasset regelsæt' fra formularen.

- Brug regelsæt – Foruddefineret regelsæt af Comodo.

- Brug et brugerdefineret regelsæt – Brugerdefineret regelsæt, som kan indstilles af brugeren (dig).

Hvis du vil oprette et foruddefineret regelsæt, skal du klikke på alternativknappen 'Brug regelsæt'.

Valg:

1. Webbrowser – Alle applikationer tilhører at surfe på internettet, Eksempel: IE, Firefox, Chrome, Opera osv.

2. E-mail-klient – Alle applikationer tilhører e-mail-klient-grænsefladen, Eksempel: Thunderbird osv.

3. FTP-klient – Alle applikationer tilhører FTP-grænsefladen, Eksempel: FileZilla, og så videre.

4. Tilladt applikation – Alle applikationer, der er indstillet til at være tilladt.

5. Blokeret applikation – Alle applikationer, der er indstillet til at blive blokeret.

6. Kun udgående – Alle applikationer, der er indstillet til at være tilladt for udgående forbindelse.

Vælg applikationskategori fra rullemenuen, og klik på knappen O'K.

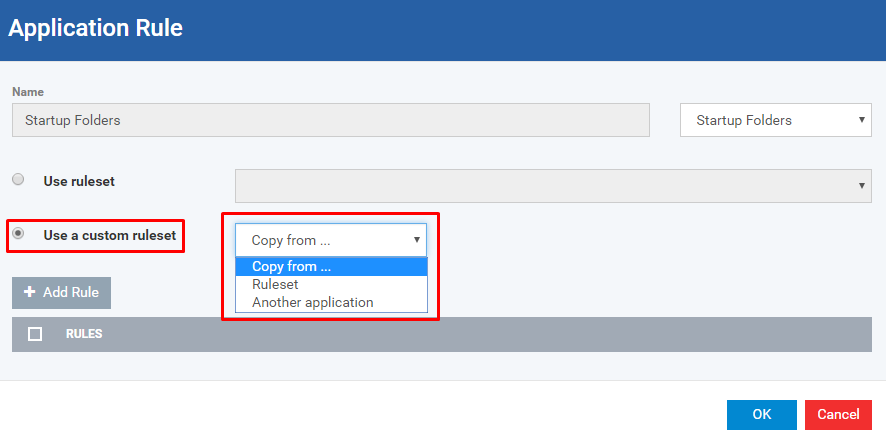

Hvis du vil kopiere fra de eksisterende regelsæt, skal du klikke på alternativknappen 'Brug et tilpasset regelsæt' og klikke på rullemenuen 'Kopiér fra...'.

Hvis du vil kopiere fra de eksisterende regelsæt, skal du klikke på alternativknappen 'Brug et tilpasset regelsæt' og klikke på rullemenuen 'Kopiér fra...'.

Valg:

Valg:

- Regelsæt – Hjælper med at kopiere fra ønskede eksisterende foruddefinerede regelsæt.

- Et andet program – Hjælper med at kopiere fra ønskede eksisterende brugerdefinerede regelsæt.

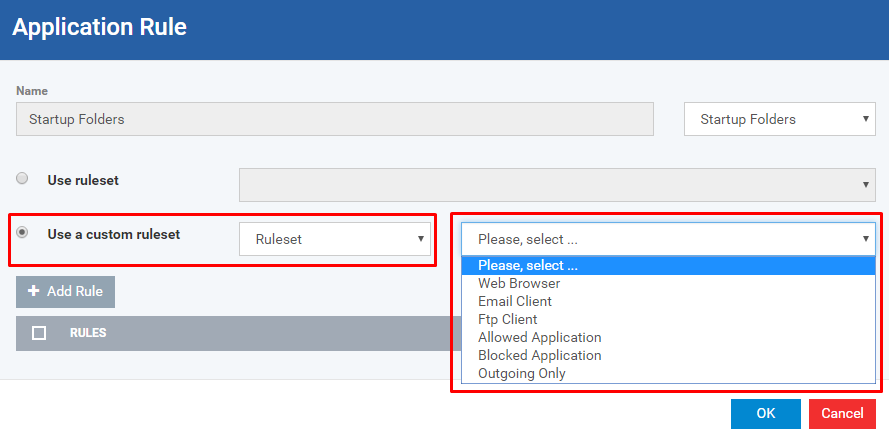

Hvis du vil bruge foruddefinerede regelsæt, skal du vælge regelsæt fra rullemenuen 'Kopier fra...'.

Vælg det ønskede foruddefinerede regelsæt fra rullemenuen. Eksempel: Webbrowser.

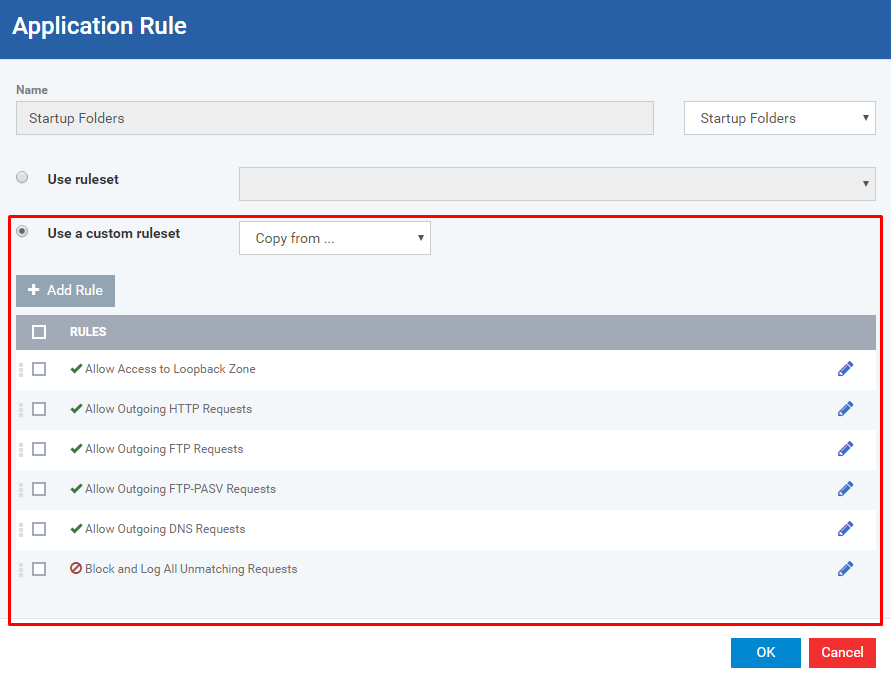

Forklaring:

Forklaring:

Fra tabellen kan du tilføje eller fjerne regler, eller du kan ændre en specifik regel fra tabellen.

Hvis du vil tilføje regler, skal du klikke på knappen "Tilføj regel".

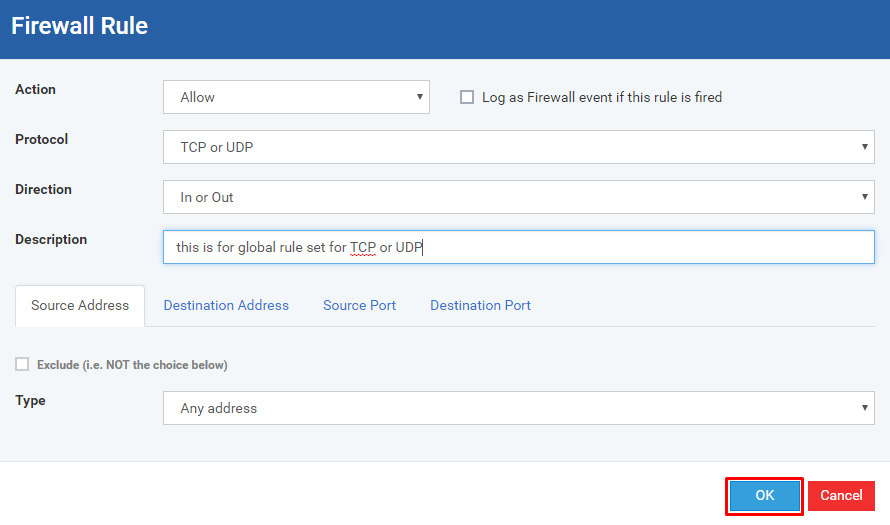

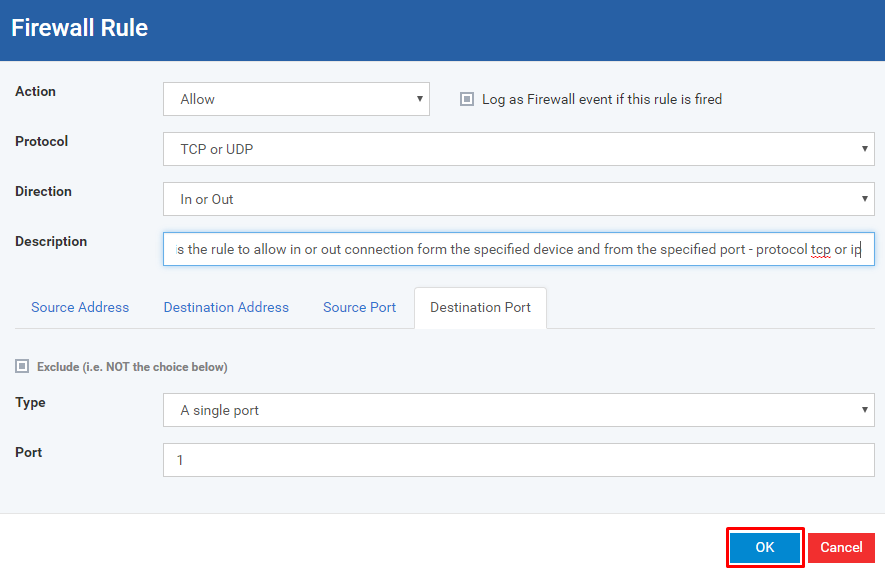

Udfyld formularen Firewall-regel, og klik på knappen 'OK' for at indsende .

Udfyld formularen Firewall-regel, og klik på knappen 'OK' for at indsende .

Forklaring:

1. Handling – Giver mulighed for at indstille den handling, som firewall overtager reglen.

en. Tillad – hvis valgt, hvilket tillader forbindelsen.

b. Bloker – hvis valgt, hvilket blokerer forbindelsen.

c. Spørg – hvis valgt, hvilket beder dig (bruger) om at bekræfte forbindelsen for at blive tilladt eller blokeret.

2. Log som Firewall-hændelse, hvis denne regel aktiveres – Aktiveret eller deaktiveret for at logge hændelsen i Firewall-hændelser, når den udløses.

en. Protokol – Tillader indstilling af protokoltypen for reglen.

b. TCP – Hvis valgt, gjaldt reglen kun for TCP-forbindelse.

c. UDP – Hvis valgt, gjaldt reglen kun for UDP-forbindelse.

d. TCP eller UDP – Hvis valgt, gjaldt reglen kun for TCP- eller UDP-forbindelse.

e. ICMP – Hvis valgt, gjaldt reglen kun for ICMP-forbindelse.

f. IP – Hvis valgt, gjaldt reglen kun for IP-forbindelse.

3. Retning – Giver mulighed for at indstille retningen for forbindelsen

en. Ind – Indgående forbindelse.

b. Ud – Udgående forbindelse.

c. Ind eller ud – Enten indgående eller udgående forbindelse.

4. Beskrivelse – Giver mulighed for at beskrive reglen.

5. Kildeadresse – Giver dig mulighed for at anvende reglen for adressen på den enhed, der forsøger at få adgang til dit slutpunkt.

6. Destinationsadresse – Giver dig mulighed for at anvende reglen for adressen på den enhed, som dit slutpunkt forsøger at få adgang til.

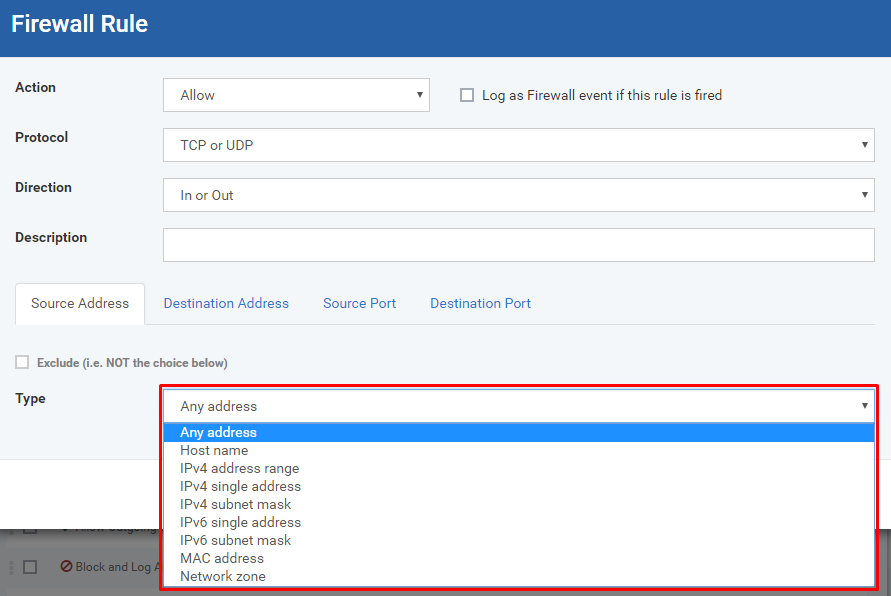

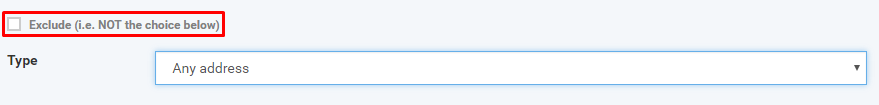

Valg:

Ekskluder – Hvis det er aktiveret, giver det mulighed for at konfigurere enheder til at blive ekskluderet fra reglen

- Type – Typer af enhedens adresse

- Enhver adresse - alle enheder

- Værtsnavn – enhed, der har samme navn som værtsnavn

- IPv4-adresseområde – enhed fra rækken af IP-adresser

- IPv4 enkelt adresse – enhed fra samme IP-adresse

- IPv4 undernetmaske – enhed fra samme undernetmaske

- IPv6 enkelt adresse – enhed fra samme IP-adresse

- IPv6 undernetmaske – enhed fra samme undernetmaske

- MAC-adresse – enhed, der har samme MAC-adresse

- Netværkszone – enhed, der tilhører samme netværkszone

- Kildeport – Giver dig mulighed for at anvende reglen for portnummeret eller intervallerne for den enhed, der forsøger at få adgang til dit slutpunkt

- Destinationsport – Giver dig mulighed for at anvende reglen for portnummeret eller intervallerne for den enhed, som dit slutpunkt forsøger at få adgang til.

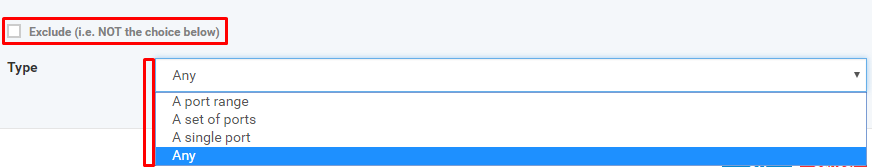

Valg:

- Ekskluder – Hvis det er aktiveret, giver det mulighed for at konfigurere portnummeret eller området, der skal udelukkes fra reglen

- En port range – port fra rækken af porte

- Et sæt porte – port fra sættet af porte

- En enkelt port – port, som er den samme som den givne port

- Enhver – enhver havn

Kontroller, om du har den angivne regel, og klik på knappen 'OK'.

Trin 10: Tjek, om du har ansøgningsreglen på 'Ansøgningsregler', og klik på knappen 'Gem'.

Trin 10: Tjek, om du har ansøgningsreglen på 'Ansøgningsregler', og klik på knappen 'Gem'.

Trin 11: Klik på menuen 'Profiler' og kontroller, om profilen er blevet tilføjet til tabellen.

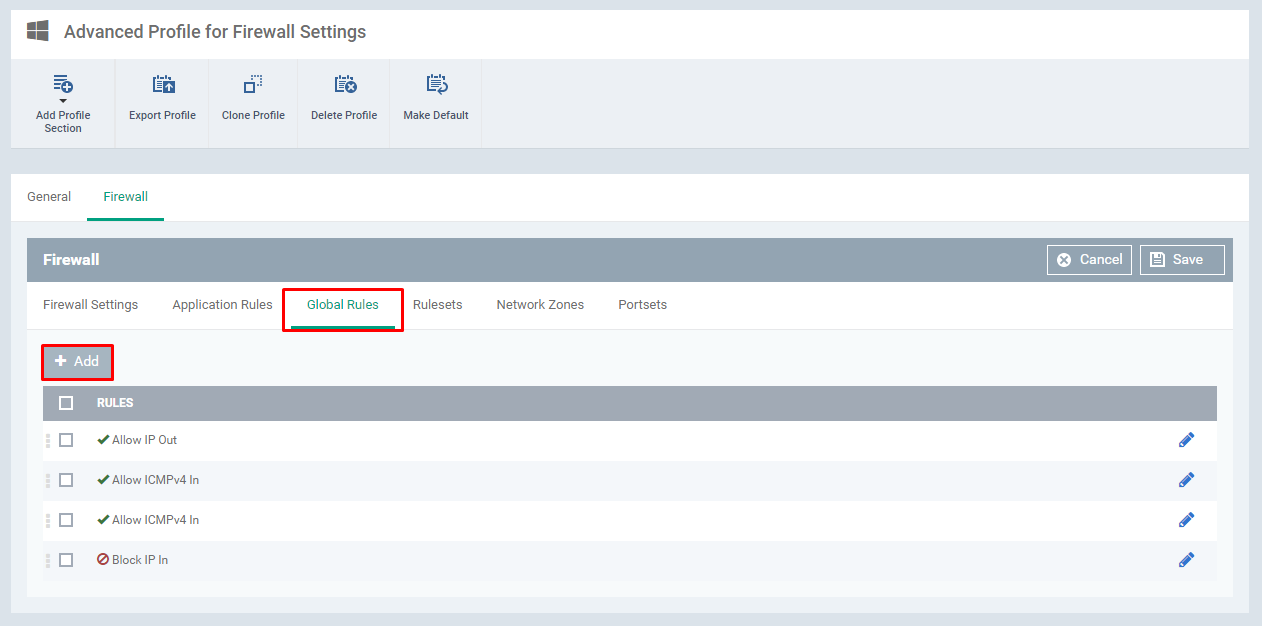

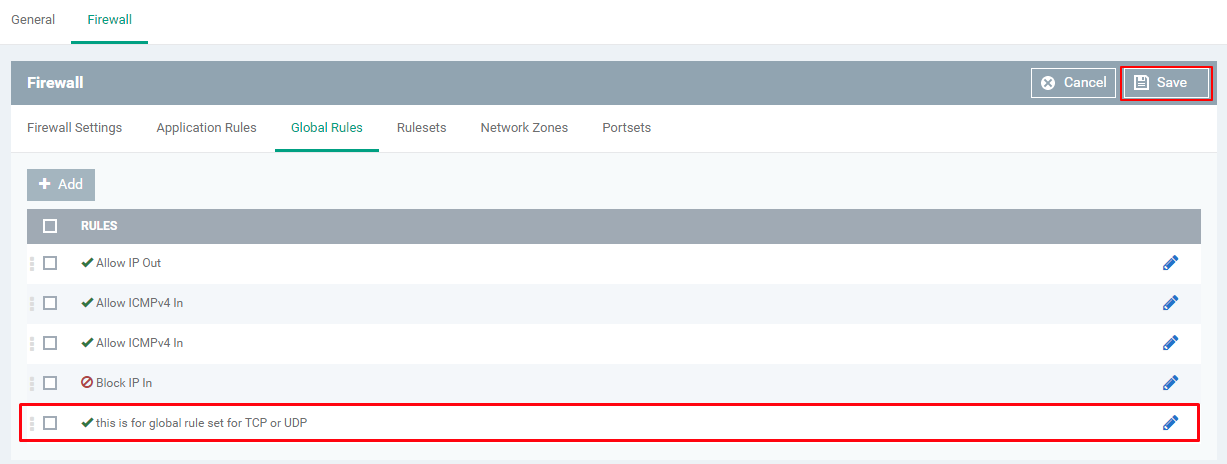

Sådan opretter du globale firewallregler for firewallen i Windows-profilen

Globale regler giver dig mulighed for at oprette regelindstilling, som bruges globalt.

Trin 1: Gå til ITSM -> KONFIGURATIONSSkabeloner -> 'Profiler'.

Trin 2: Klik på 'Opret'-ikonet, og vælg 'Opret Windows-profil' fra rullemenuen.

Trin 3: Indtast navnet, beskrivelsen af profilen, og klik på knappen 'Opret'

Trin 4: Klik på 'Tilføj profilsektion' og vælg 'Firewall' fra rullemenuen.

Trin 4: Klik på 'Tilføj profilsektion' og vælg 'Firewall' fra rullemenuen.

Trin 5: Klik på knappen 'Bekræft'.

Bemærk: Der er nogle nødvendige indstillinger, der skal udføres for at fortsætte videre på avanceret firewall-profil, såsom:

Trin 6: Vælg fanen 'Globale regler', og klik på knappen 'Tilføj', hvis du vil tilføje en ny regel.

Udfyld formularen Firewall-regel, og klik på knappen 'OK' for at indsende reglen.

Trin 7: Tjek, om du har reglen på bordet, og klik på knappen 'Gem' for at indsende ændringerne.

Trin 7: Tjek, om du har reglen på bordet, og klik på knappen 'Gem' for at indsende ændringerne.

Trin 8: Klik på menuen 'Profiler' og kontroller, om profilen er blevet tilføjet til tabellen.

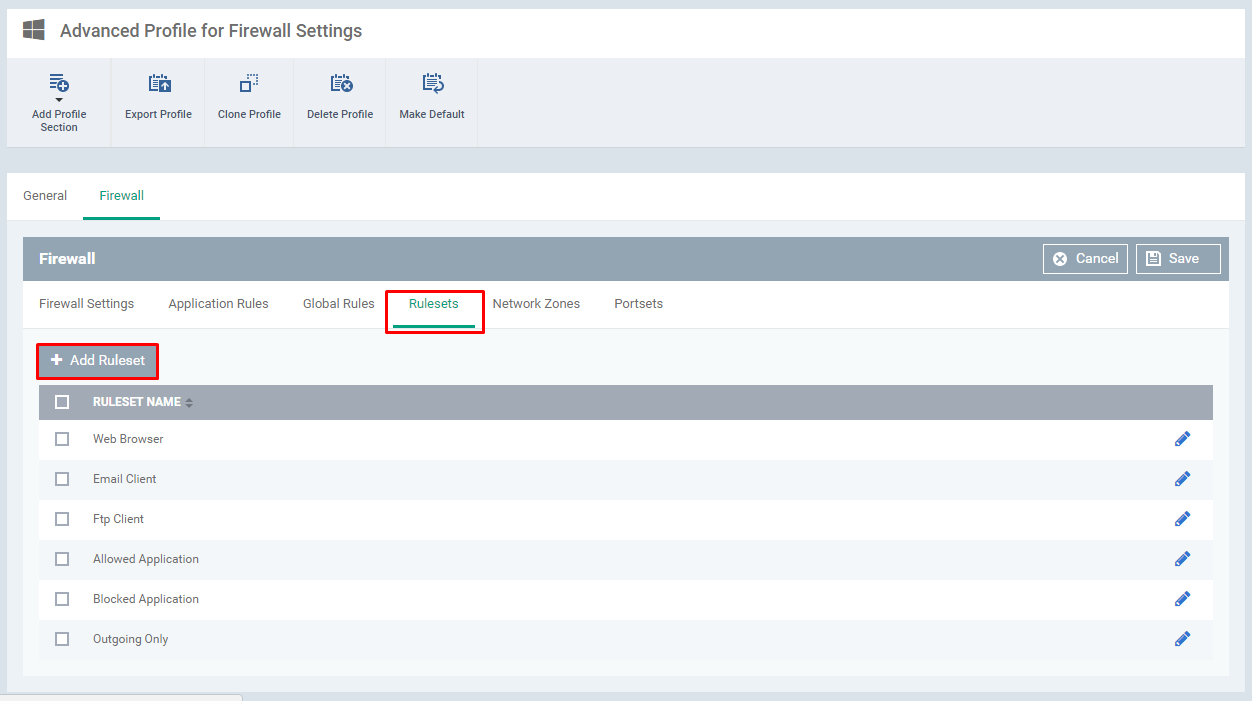

Sådan opretter du firewall-regelsæt i Windows-profilen

Regelsæt giver dig mulighed for at kombinere regler som regelsæt som et foruddefineret.

Trin 1: Gå til ITSM > 'CONFIGURATION Skabeloner' -> 'Profiler'

Trin 2: Klik på 'Opret'-ikonet, og vælg 'Opret Windows-profil' fra rullemenuen.

Trin 3: Indtast navnet, beskrivelsen af profilen, og klik på knappen 'Opret'.

Trin 4: Klik på 'Tilføj profilsektion' og vælg 'Firewall' fra rullemenuen.

Trin 4: Klik på 'Tilføj profilsektion' og vælg 'Firewall' fra rullemenuen.

Trin 5: Klik på knappen 'Bekræft'.

Bemærk: Der er nogle nødvendige indstillinger, der skal udføres for at fortsætte videre på avanceret firewall-profil, såsom:

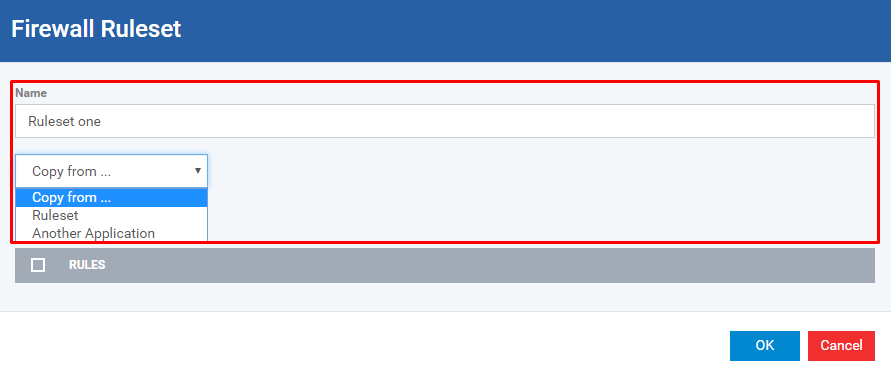

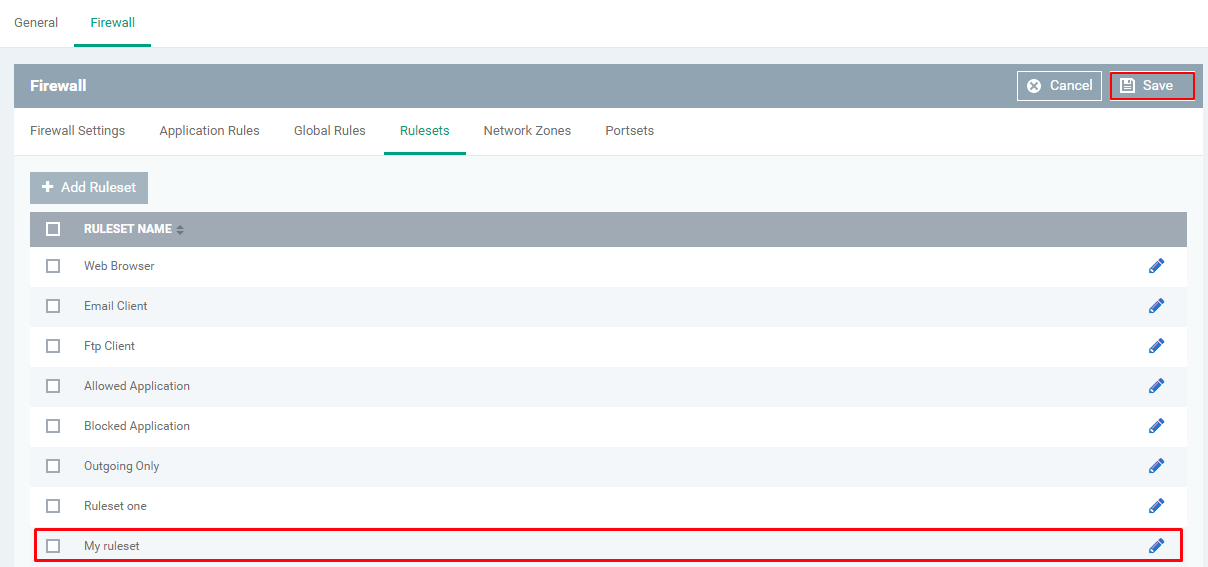

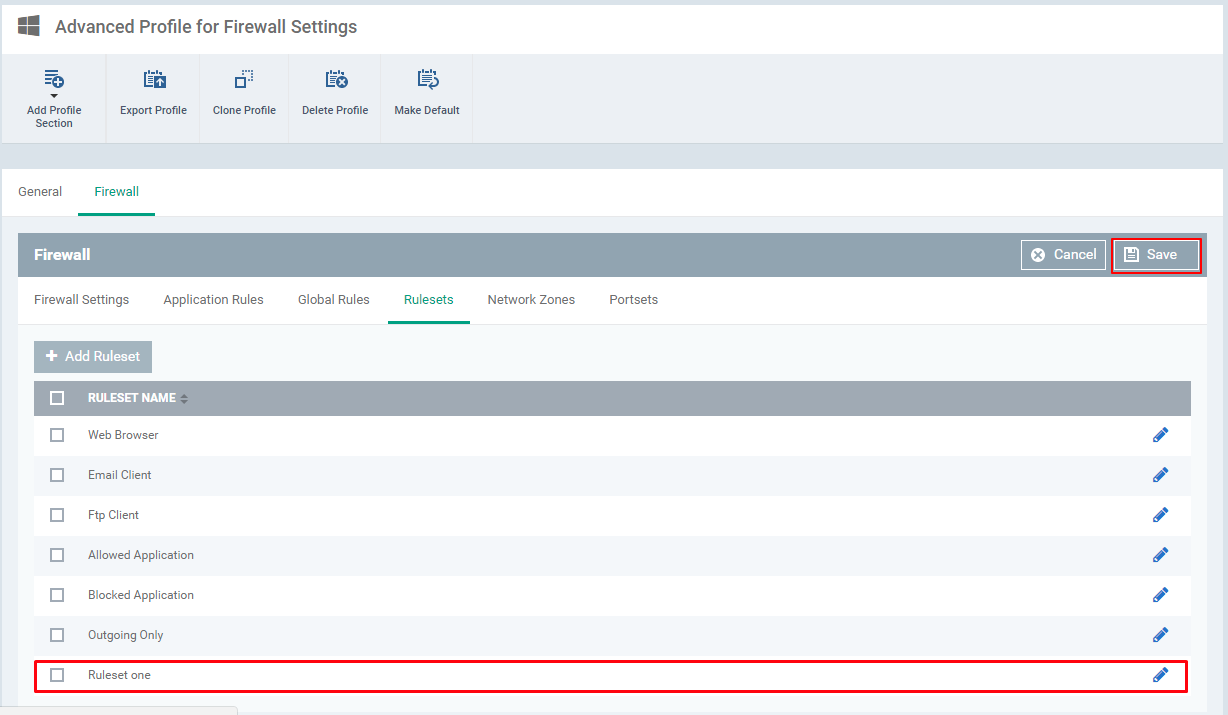

Trin 6: Vælg fanen Regelsæt, og klik på knappen 'Tilføj regelsæt', hvis du vil tilføje et nyt regelsæt.

Valg:

Navn – Indtast navnet, hvis du vil tilpasse.

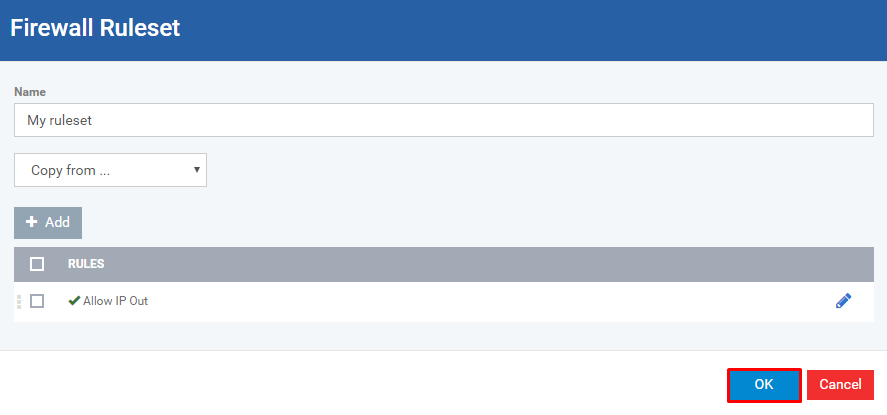

Kopier fra... – Vælg regelsættet, hvis du vil kopiere eksisterende regelsæt til det nye regelsæt.

Hvis du vil bruge foruddefinerede regelsæt,

Hvis du vil bruge foruddefinerede regelsæt,

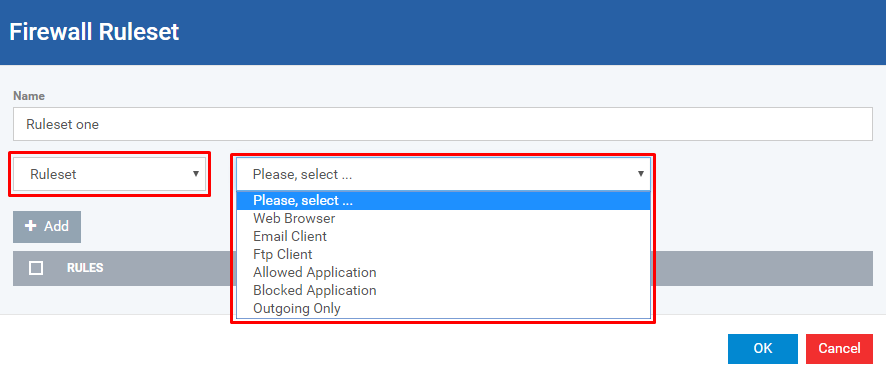

Vælg Regelsæt fra 'Kopiér fra ...' rullemenuen.

Vælg den ønskede i rullemenuen 'Vælg venligst ...' og klik på knappen 'OK'.

Vælg den ønskede i rullemenuen 'Vælg venligst ...' og klik på knappen 'OK'.

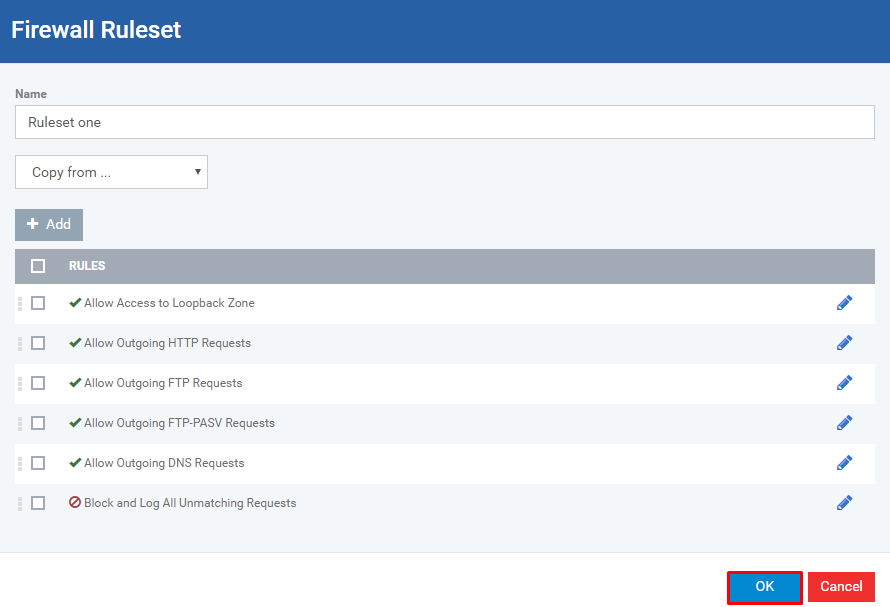

Tjek, om du har det tilføjede regelsæt på bordet, og klik på knappen 'Gem'.

Tjek, om du har det tilføjede regelsæt på bordet, og klik på knappen 'Gem'.

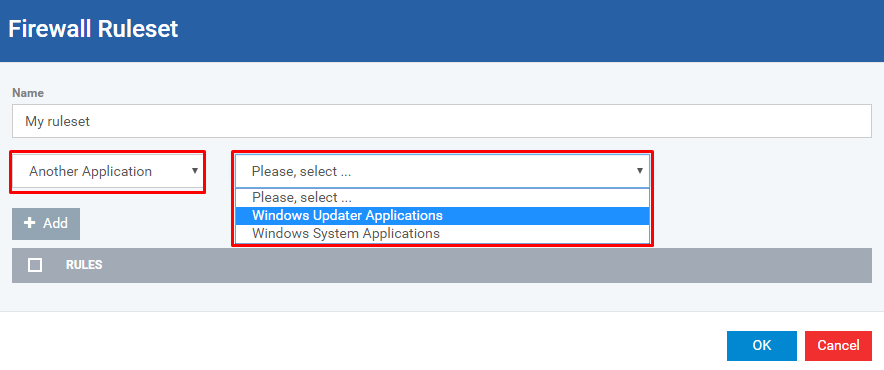

Hvis du vil bruge et brugerdefineret regelsæt,

Vælg 'En anden applikation' fra rullemenuen 'Kopier fra ...'.

Vælg den ønskede i rullemenuen 'Vælg venligst ...' og klik på knappen 'OK'.

Vælg den ønskede i rullemenuen 'Vælg venligst ...' og klik på knappen 'OK'.

Tjek, om du har det tilføjede regelsæt på bordet, og klik på knappen 'Gem' for at indsende dine indstillinger.

Tjek, om du har det tilføjede regelsæt på bordet, og klik på knappen 'Gem' for at indsende dine indstillinger.

Trin 7: Klik på menuen 'Profiler' og kontroller, om profilen er blevet tilføjet til tabellen.

Sådan opretter og kontrollerer du firewall-netværkszoner i en Windows-profil

Denne vejledning hjælper brugeren med at konfigurere betroede porte eller blokere upålidelige porte fra Windows-profilen.

Trin 1: Gå til ITSM > 'CONFIGURATION Skabeloner' > 'Profiler'.

Trin 2: Klik på 'Opret'-ikonet, og vælg 'Opret Windows-profil' fra rullemenuen.

Trin 3: Indtast navnet, beskrivelsen af profilen, og klik på knappen 'Opret'.

Trin 4: Klik på 'Tilføj profilsektion' og vælg 'Firewall' fra rullemenuen.

Trin 4: Klik på 'Tilføj profilsektion' og vælg 'Firewall' fra rullemenuen.

<

Trin 5: Klik på knappen 'Bekræft'.

Bemærk: Der er nogle nødvendige indstillinger, der skal udføres for at fortsætte videre på avanceret firewall-profil, såsom:

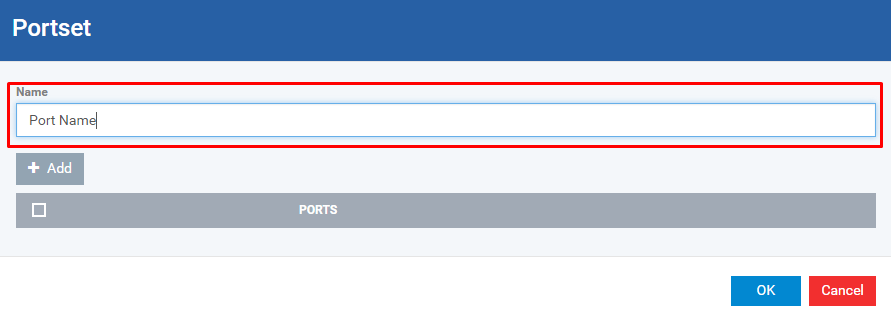

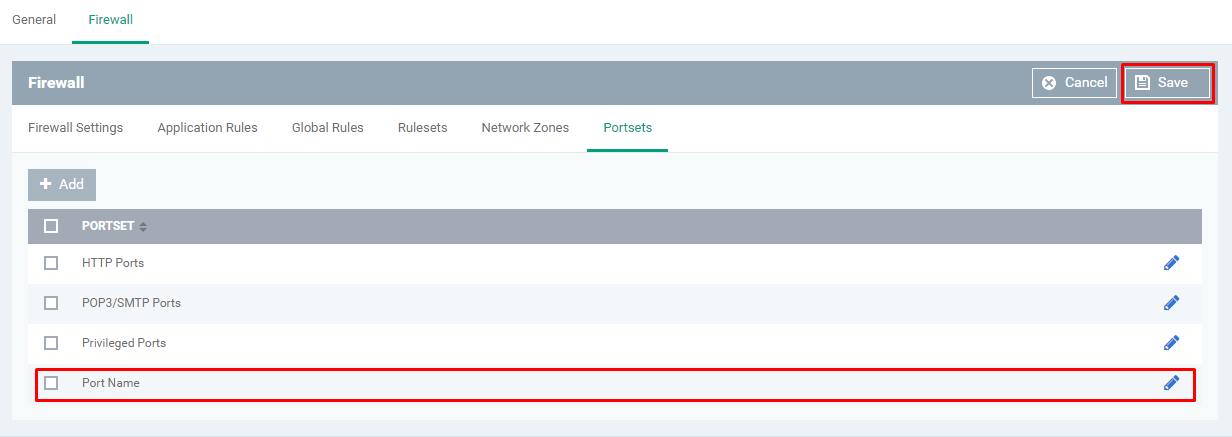

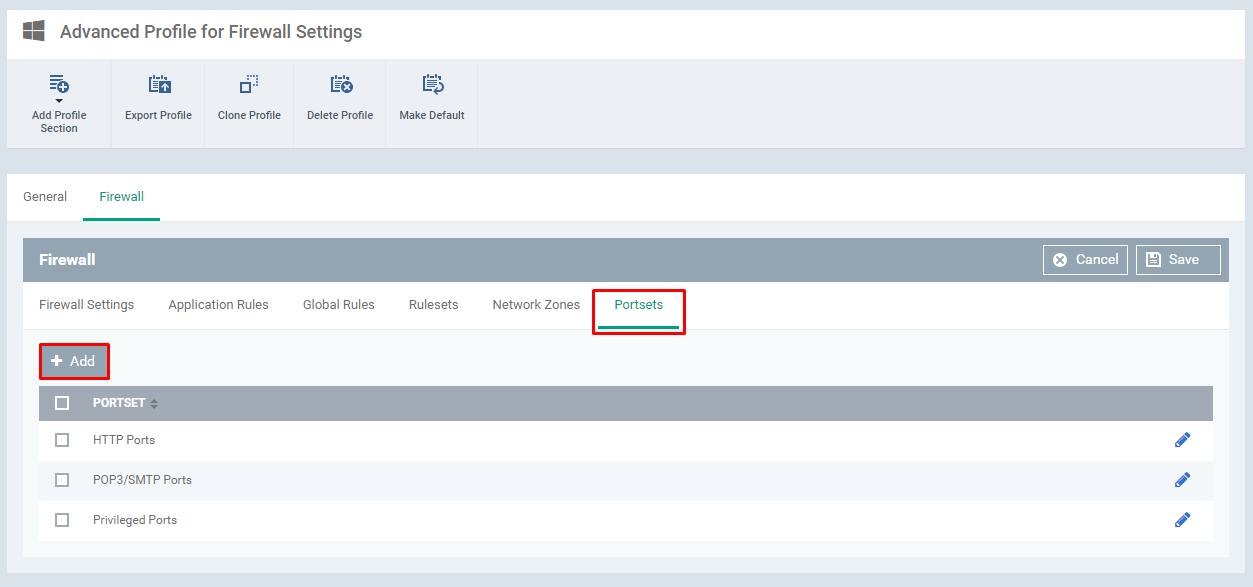

Trin 6: Vælg fanen 'Portsæt', og klik på knappen 'Tilføj', hvis du vil tilføje endnu et portsæt.

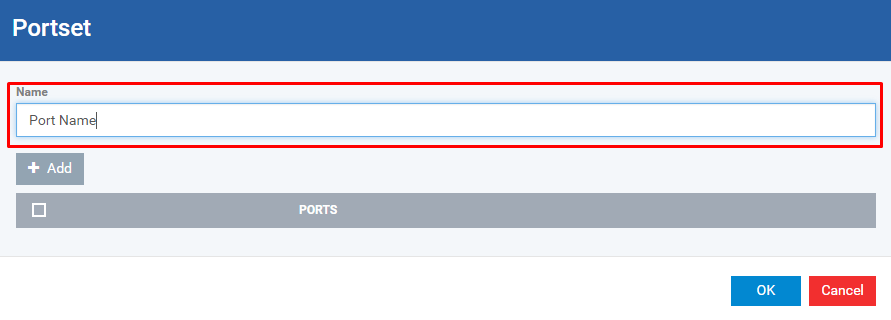

Navn – Indtast portsættets navn.

Klik på knappen 'Tilføj', hvis du vil tilføje port.

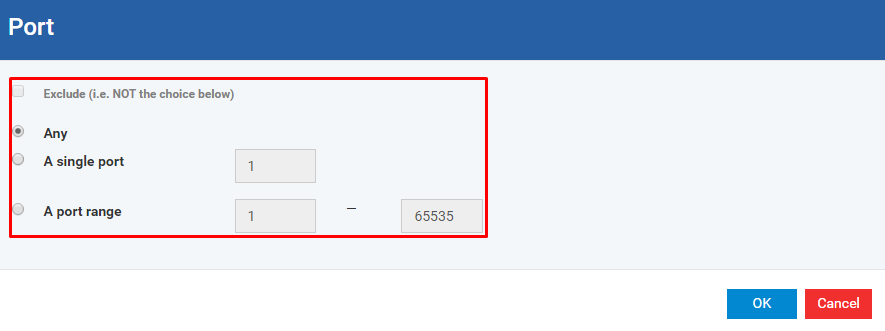

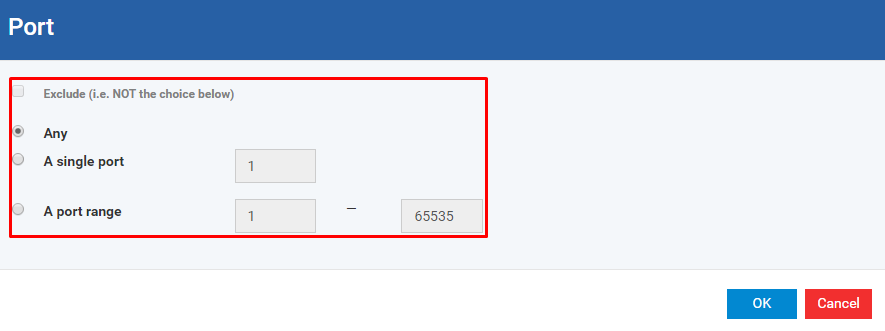

Valg:

Valg:

- Exclude – Hvis den er aktiveret, bør den givne port ikke inkluderes i firewall-portsættet.

- Enhver – Enhver port kan tilføjes til portsættet.

- En enkelt port – En enkelt port angivet i formularen kan kun tilføjes til portsættet.

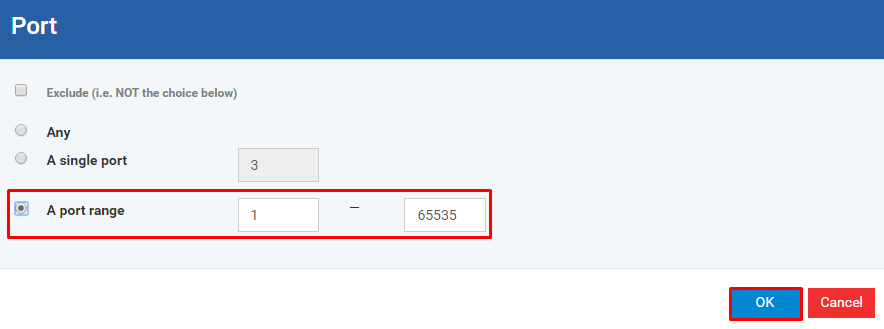

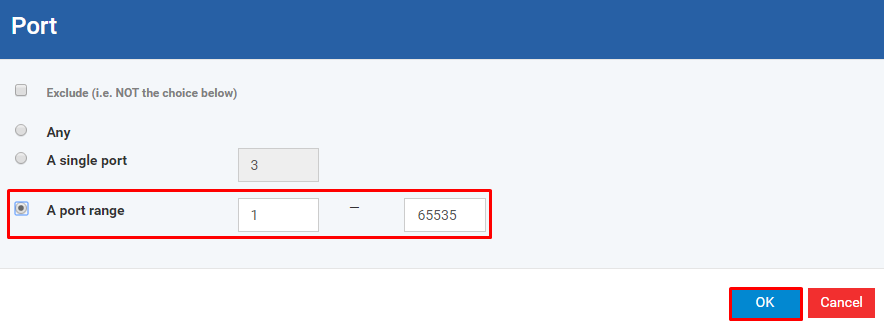

- Et portområde – Fra det portområde, der er angivet i formularen, tilføjes portsættet.

- Klik på knappen 'OK'.

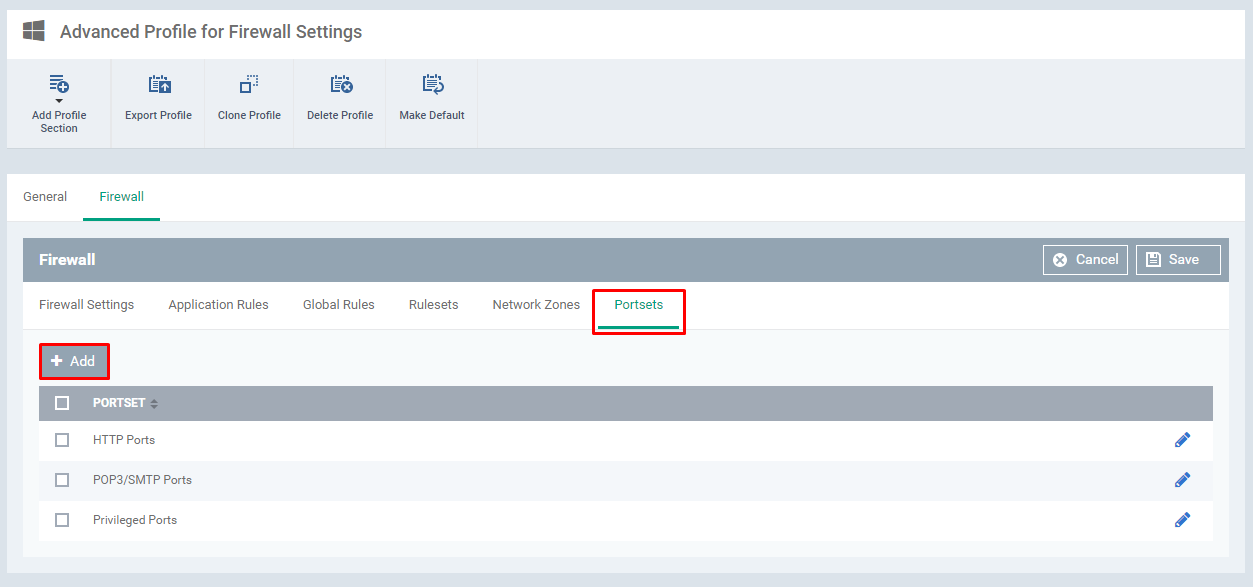

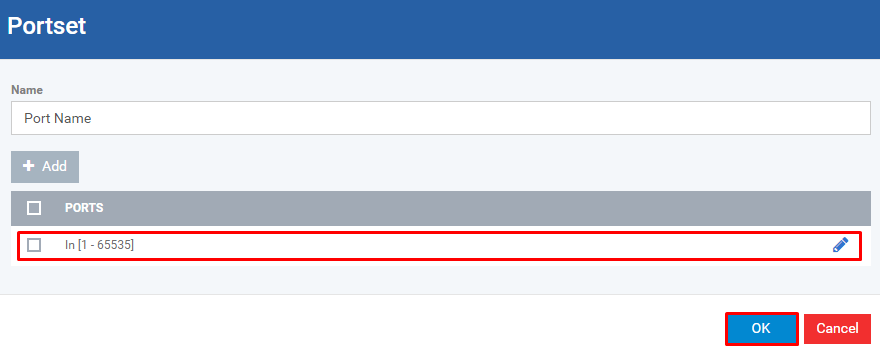

Kontroller, at den tilføjede port er tilgængelig i tabellen Porte, og klik på knappen 'OK'.

Trin 7: Kontroller, at portsættet er blevet tilføjet til tabellen med portsæt, og klik på knappen "Gem" for at indsende hele opsætningen.

Trin 8: Klik på menuen 'Profiler' og kontroller, om profilen er blevet tilføjet til tabellen.

Sådan opretter og kontrollerer du firewall-portsæt i en Windows-profil

Denne vejledning hjælper brugeren med at konfigurere betroede porte eller blokere upålidelige porte fra Windows-profilen.

Trin 1: Gå til ITSM > 'CONFIGURATION Skabeloner' > 'Profiler'.

Trin 2: Klik på 'Opret'-ikonet, og vælg 'Opret Windows-profil' fra rullemenuen.

Trin 3: Indtast navnet, beskrivelsen af profilen, og klik på knappen 'Opret'.

Trin 4: Klik på 'Tilføj profilsektion' og vælg 'Firewall' fra rullemenuen.

Trin 5: Klik på knappen 'Bekræft'.

Bemærk: Der er nogle nødvendige indstillinger, der skal udføres for at fortsætte videre på avanceret firewall-profil, såsom:

Trin 6: Vælg fanen 'Portsæt', og klik på knappen 'Tilføj', hvis du vil tilføje endnu et portsæt.

Navn – Indtast portsættets navn.

Klik på knappen 'Tilføj', hvis du vil tilføje port.

Valg:

- Exclude – Hvis den er aktiveret, bør den givne port ikke inkluderes i firewall-portsættet.

- Enhver – Enhver port kan tilføjes til portsættet.

- En enkelt port – En enkelt port angivet i formularen kan kun tilføjes til portsættet.

- Et portområde – Fra det portområde, der er angivet i formularen, tilføjes portsættet.

- Klik på knappen 'OK'.

Sådan kontrollerer du CCS-klientadgangskodeord

Vejledning til indstilling af den ønskede adgangskode eller administratoradgangskode for at få adgang til CCS-grænsefladen på slutpunktet. Derfor styres og beskyttes CCS-grænsefladeadgangen af den adgangskode, der er angivet i profilen. Denne indstilling kan udføres som en ny profil eller være en eksisterende profil, men undtagen standardprofilerne.

Trin 1: Start ITSM.

Trin 2: Gå til KONFIGURATIONSSkabeloner > 'Profiler' og vælg profilen, eller du kan oprette en ny profil.

Trin 3: Bekræft de grundlæggende detaljer for profilen, og klik på 'Tilføj profilsektion' og vælg 'Client Access Control' i rullemenuen.

Trin 4: Marker afkrydsningsfeltet for Comodo Client Security, hvis det ikke er valgt.

1. Computeradministrator

2. Brugerdefineret adgangskode

- Computeradministrator – Gør det muligt at få adgang til CCS med administratoradgangskoden til slutpunktet.

- Brugerdefineret adgangskode – Gør det muligt at få adgang til CCS med brugerdefineret adgangskode.

Bemærk: Det kan også være muligt at konfigurere begge muligheder, og det giver dig mulighed for at få adgang til CCS med enten administratoradgangskode eller brugerdefineret adgangskode til tiden.

Når slutpunktbrugeren indtaster den korrekte adgangskode, vil systemet ikke bede om adgangskoden i de følgende 15 minutter for at forbedre brugervenligheden.

Trin 5: Anvend profilen på enheden, og genstart enheden for at få profilindstillingerne effektive på slutpunktet. Nu, som bruger, hvis jeg prøver at opdatere 'Avancerede indstillinger', vil klienten bede om legitimationsoplysninger.

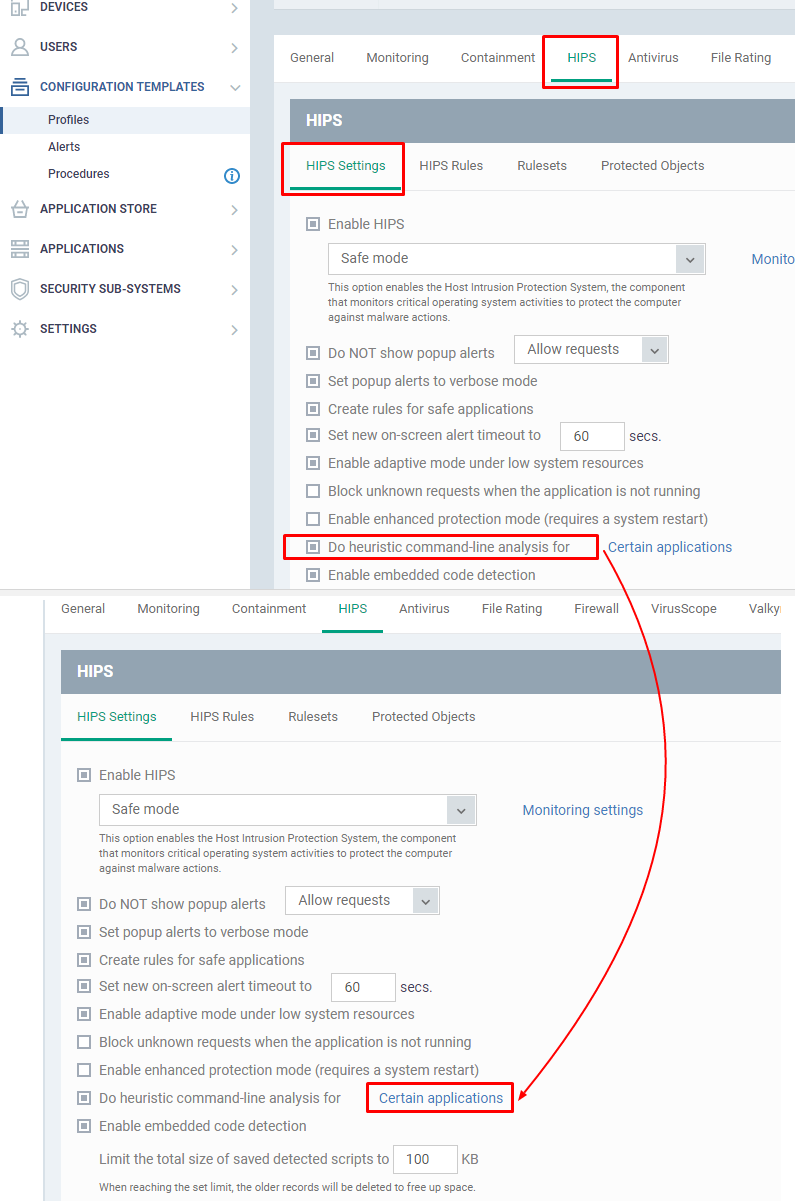

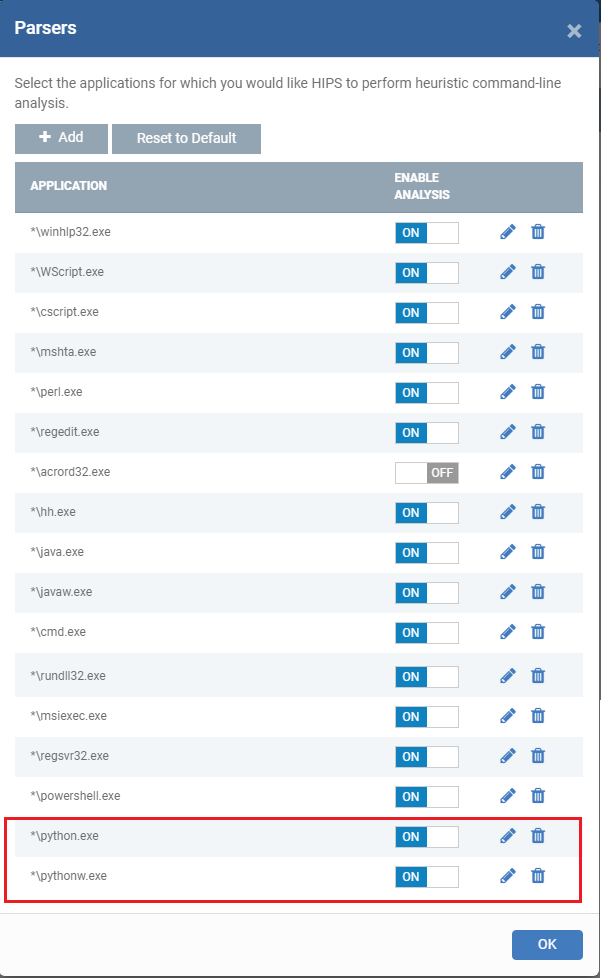

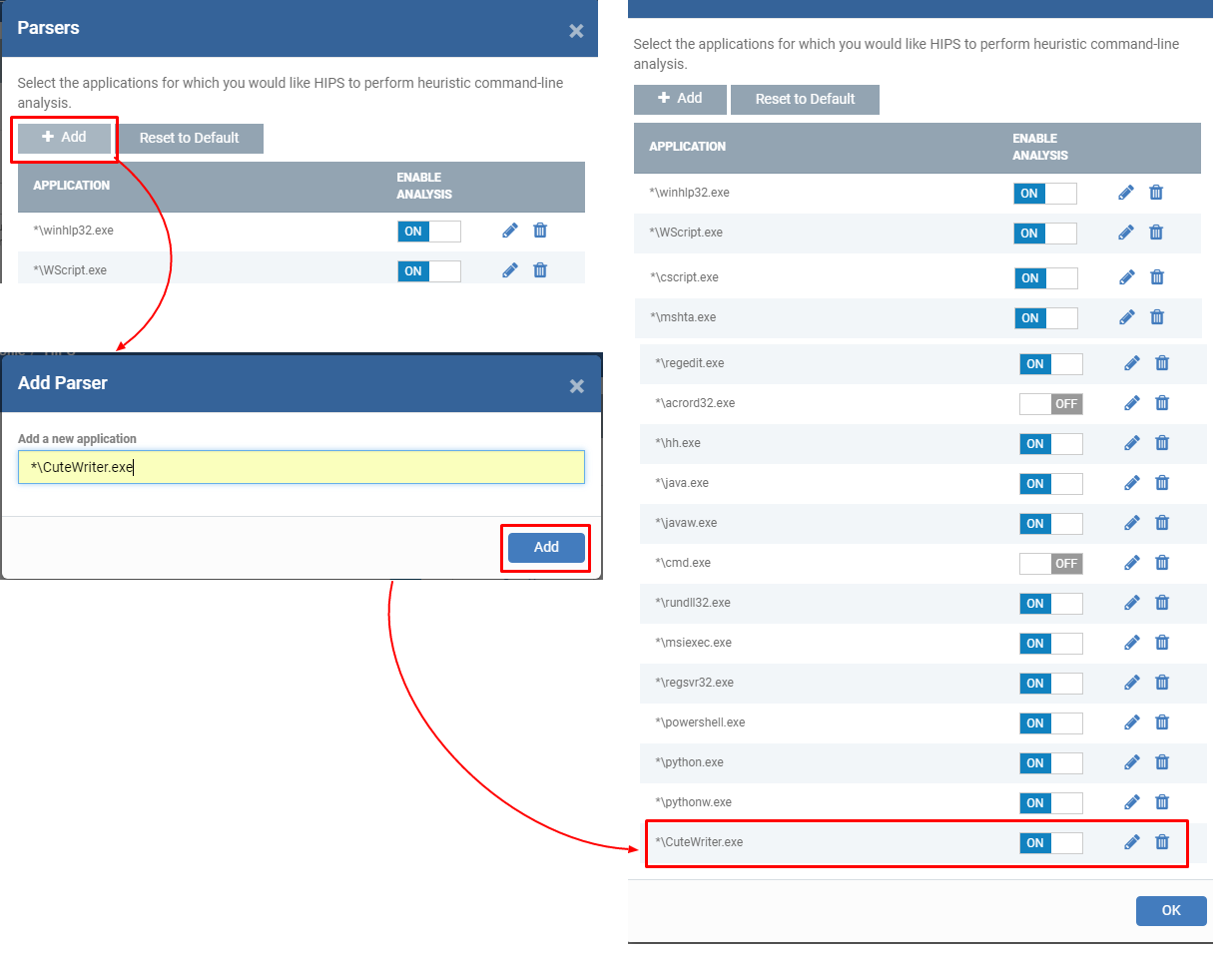

Heuristisk kommandolinjeanalyse

Som standard er de eksekverbare filer såsom *cmd.exe, "*python.exe" tilgængelige i parseslisten for den heuristiske kommandolinjeanalyse. Hvis de eksekverbare filer er aktiveret, udfører Comodo Internet Security den heuristiske analyse på programmet/scripts, der køres af disse eksekverbare filer. Derved vil hele sikkerhedskontrollen blive udført for filerne.

Aktiver eller deaktiver heuristisk kommandolinjeanalyse for de eksekverbare filer:

Trin 1: Gå til menuen 'Konfigurationsskabeloner' og vælg "Profiler" fra rullemenuen. Vælg en profil fra listen, som du vil anvende den heuristiske analyse på.

Trin 2: Gå til fanen 'HIPS', afkrydsningsfeltet for "Udfør heuristisk kommandolinjeanalyse for", og klik på linket "Certain Applications".

Den indlæser dialogboksen "Parses". Den inkluderer listen over applikationer, for hvilke den heuristiske analyse kan udføres.

Python-eksekverbare filer er nu tilføjet til listen. Python-eksekverbare filer "*python.exe", "*pythonw.exe" aktiveres som standard. De eksekverbare filer kan enten aktiveres eller deaktiveres baseret på brugerens behov.

Trin 3: En ny applikation kan også føjes til listen. Hvis brugeren ønsker at udføre den heuristiske analyse for den eksekverbare.

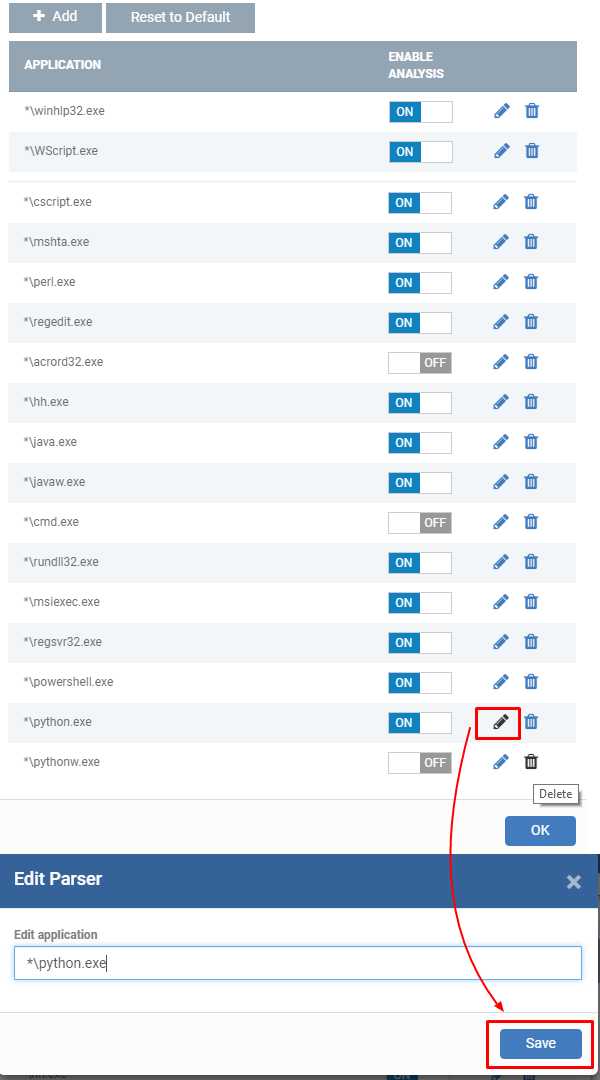

Klik på "Tilføj ikon øverst på parseslisten, indtast applikationsnavnet og klik på knappen "Tilføj".

Trin 4: Klik på 'Rediger'-ikonet for at redigere navnet på de eksekverbare filer og derefter på knappen 'Gem'.

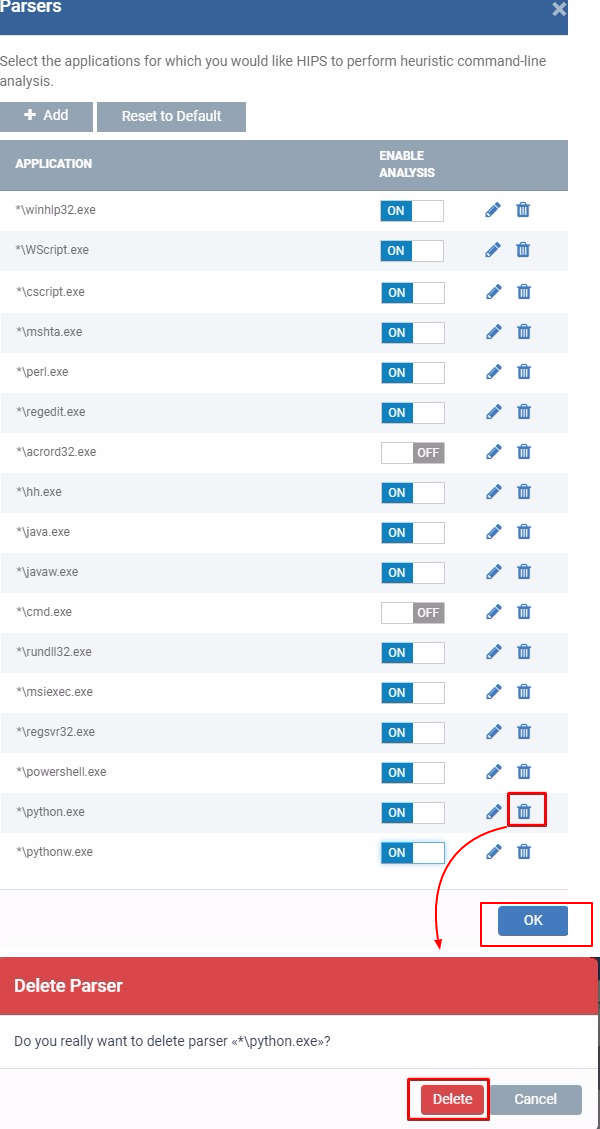

Trin 5: Klik på 'Slet'-ikonet for at fjerne den eksekverbare.

START GRATIS PRØVNING FÅ DIT ØJEBLIKKE SIKKERHEDSSCORECARD GRATIS

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://blog.comodo.com/it-management/comodo-one-understanding-windows-profiles-itsm/

- :er

- $OP

- 1

- 10

- 11

- 7

- 8

- 9

- a

- I stand

- Om

- over

- absolutte

- adgang

- af udleverede

- Adgang

- Handling

- aktiviteter

- tilføjet

- adresse

- adresser

- fremskreden

- Efter

- Alert

- Advarsler

- Alle

- tillader

- allerede

- blandt

- beløb

- analyse

- analysere

- analysere

- ,

- animation

- antivirus

- fra hinanden

- Anvendelse

- applikationer

- anvendt

- Indløs

- passende

- Arkiv

- ER

- AS

- forbundet

- At

- auto

- automatisk

- til rådighed

- baseret

- Baseline

- grundlæggende

- batteri

- BE

- før

- Begyndelse

- være

- jf. nedenstående

- fordele

- Bloker

- blokeret

- Blocks

- Blog

- Bluetooth

- boost

- Boks

- browser

- Builder

- indbygget

- .

- by

- Cache

- CAN

- kort

- tilfælde

- Boligtype

- Årsag

- ccc

- certifikat

- Ændringer

- Kanal

- kontrollere

- Kontrol

- valg

- Vælg

- valgt

- Chrome

- CIS

- klasse

- klasser

- klik

- kunde

- Cloud

- KOM

- kombinerer

- kommunikere

- Kommunikation

- fuldføre

- Afsluttet

- komponenter

- computer

- computere

- betingelser

- Konfiguration

- Bekræfte

- bekræftelse

- Tilslut

- tilslutning

- konstant

- Indeslutning

- indeholder

- indhold

- fortsæt

- kontrol

- kontrolleret

- skabe

- oprettet

- skaber

- Legitimationsoplysninger

- skik

- tilpasse

- data

- Database

- dag

- Dage

- beslutning

- Standard

- definerede

- beskrevet

- beskrivelse

- ønskes

- Trods

- destination

- detail

- detaljer

- opdaget

- bestemmer

- enhed

- Enheder

- dialog

- forskellige

- retning

- direkte

- deaktiveret

- displays

- Divided

- Dont

- DOT

- fordoble

- ned

- downloade

- Drop

- i løbet af

- e

- hver

- effekt

- Effektiv

- effekter

- effektiv

- enten

- muliggøre

- aktiveret

- muliggør

- muliggør

- Endpoint

- indskrevet

- Indtast

- Går ind i

- etc.

- begivenhed

- begivenheder

- Hver

- hver dag

- eksempel

- Undtagen

- udelukket

- eksisterende

- forventninger

- erfaring

- Forklar

- forklarede

- forklaring

- eksport

- udvidelse

- udvidelser

- ekstern

- få

- felt

- File (Felt)

- Filer

- udfylde

- filtrere

- Filtre

- Endelig

- Finde

- slut

- Firefox

- firewall

- følger

- efterfulgt

- efter

- følger

- Til

- Tving

- formular

- format

- fundet

- fragmenteret

- Gratis

- Frekvens

- fra

- fuld

- yderligere

- Generelt

- generere

- få

- Giv

- given

- giver

- Global

- Globalt

- Go

- Goes

- Grøn

- gruppe

- Gruppens

- vejlede

- hånd

- Have

- hjælper

- link.

- Høj

- besidder

- HOURS

- Hvordan

- http

- HTTPS

- i

- ICMP

- ICON

- identificeret

- tomgang

- importere

- vigtigt

- forbedring

- in

- omfatter

- medtaget

- omfatter

- Indgående

- Stigninger

- individuel

- Individuelt

- oplysninger

- installeret

- installation

- øjeblikkelig

- i stedet

- grænseflade

- Internet

- Internet Security

- IP

- IP-adresser

- IT

- Varer

- jpg

- Holde

- laptops

- større

- lancere

- lanceret

- Forlade

- Niveau

- ligesom

- GRÆNSE

- Line (linje)

- LINK

- Liste

- Børsnoterede

- belastninger

- lokale

- placeringer

- længere

- Se

- kig op

- Lav

- mac

- maskine

- maerker

- malware

- administrere

- lykkedes

- ledelse

- maske

- max-bredde

- maksimal

- medium

- Hukommelse

- nævnte

- Menu

- besked

- Metadata

- minutter

- tilstand

- ændre

- skærme

- Måned

- mere

- bevæge sig

- bevæger sig

- navn

- Naviger

- nødvendig

- Behov

- behov

- netværk

- netværkstrafik

- Ny

- næste

- underretning

- meddelelser

- nummer

- of

- offline

- on

- ONE

- åbent

- Opera

- Option

- Indstillinger

- Andet

- Ellers

- pakker

- side

- Parallel

- parametre

- Adgangskode

- sti

- Udfør

- ydeevne

- udfører

- periode

- PHP

- plato

- Platon Data Intelligence

- PlatoData

- Vær venlig

- pop

- pop-up

- Portal

- positiv

- Muligheden

- mulig

- potentielt

- magt

- foretrække

- tilstedeværelse

- gaver

- prioritet

- Profil

- Profiler

- Programmer

- korrekt

- beskytte

- beskyttet

- beskyttelse

- protokol

- protokoller

- give

- forudsat

- giver

- proxy

- formål

- Python

- Radio

- rækkevidde

- ratings

- læsere

- realtime

- anbefales

- genoverveje

- region

- relaterede

- fjern

- Fjern

- gentag

- indberette

- Rapporter

- anmode

- anmodninger

- kræver

- påkrævet

- Krav

- Løsning

- ressource

- Ressourcer

- svar

- begrænse

- Resultater

- Herske

- regler

- Kør

- kører

- s

- sikker

- samme

- Gem

- besparelse

- scanne

- scanning

- planlægge

- planlagt

- scorecard

- Skærm

- SEK

- sekunder

- Sektion

- Sikret

- sikkerhed

- valgt

- udvælgelse

- Følsomhed

- adskille

- seriel

- sæt

- sæt

- indstilling

- indstillinger

- setup

- bør

- Vis

- Shows

- nedlukning

- betydeligt

- enkelt

- Størrelse

- langsom

- mindre

- Smart

- So

- Software

- nogle

- Kilde

- specifikke

- specificeret

- hastighed

- standarder

- starte

- starter

- Tilstand

- Status

- forblive

- Trin

- Steps

- Stands

- indsende

- indsendt

- subnet

- sådan

- RESUMÉ

- systemet

- bord

- Tag

- tager

- mål

- Opgaver

- opgaver

- Teknologier

- skabeloner

- at

- oplysninger

- deres

- Them

- derved

- Disse

- trusler

- tre

- Gennem

- tid

- til

- top

- Trafik

- Kurser

- overførsel

- Overførsel

- udløst

- Stol

- betroet

- TUR

- typer

- under

- forståelse

- enhed

- uønsket

- Opdatering

- opdateret

- opdateringer

- Uploading

- us

- usability

- usb

- USB-drev

- brug

- Bruger

- brugere

- Valkyrie

- værdi

- sælger

- verificere

- Specifikation

- virus

- vente

- advarsel

- web

- webbrowser

- uge

- Western

- hvorvidt

- som

- mens

- vilje

- vinduer

- med

- inden for

- uden

- Arbejde

- ville

- X

- Du

- Din

- zephyrnet

- Zip

- zoner