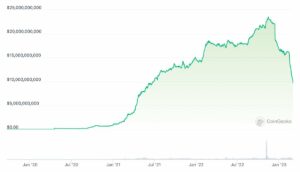

Hackere stjal mere kryptovaluta fra decentraliserede finansplatforme (DeFi) end nogensinde før i 2022. Næsten 98 % af alle tokens lanceret på DeFis flagmand DEX Uniswap blev identificeret som tæppetræk.

Den seneste, Defrost Finance, kom som et julemareridt for kryptoinvestorer, der udsletter $12 millioner af deres penge.

De fleste hacks på DeFi-platforme sker gennem sikkerhedsbrud og kodeudnyttelse. Projekter, der ender med at blive svindel med tæpper, har alvorlige sikkerhedsproblemer, som har fået lov til at glide, eller måske uopdaget med vilje. For at forhindre lignende risici er DeFi-sikkerhedsrevisioner kritiske.

Her vil vi finde ud af mere om disse audits, hvordan de udføres, og om det er muligt at køre en DeFi audit på egen hånd.

Hvad er en DeFi-sikkerhedsrevision?

DeFi-projekter implementeres som komplekse, selvudførende smarte kontrakter, ofte gennemsigtige og open source. De fungerer som juridiske aftaler mellem to parter. Og da ingen centraliseret enhed står bag dem, kan selv en lille fejl i smarte kontrakter føre til irreversible konsekvenser.

Det betyder, at der ikke skal være plads til fejl i smarte kontrakter. DeFi smart kontraktsikkerhedsrevisioner er beregnet til at sikre det.

Sikkerhedsrevisioner undersøger koden for smarte kontrakter, og hvordan den begrunder kontrakternes vilkår og betingelser. Den detaljerede analyse søger efter potentielle sikkerhedsfejl, overtrædelser og systemfejl i koden, så den kan ikke udnyttes.

Sikkerhedsrevisioner, som normalt udføres af tredjeparter, er afgørende for at sikre sikkerheden og troværdigheden af projekter og opretholde et sundt DeFi-økosystem.

Hvordan udnytter svindlere smarte kontrakter til et tæppetræk?

Et tæppetræk er en form for exit-svindel, der fungerer i en simpel model: Udviklere opretter en lovligt udseende DeFi-protokol, kører og promoverer den, indtil projektet tiltrækker nok likviditet, trækker derefter midlerne ud og forsvinder.

Nå, ikke altid. Lejlighedsvis giver rug-pull-svindlere hackere skylden for at stjæle likviditet og forbliver i forretningen til næste gang.

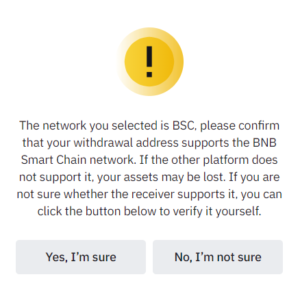

For at implementere et angreb indlejrer svindlere ondsindet kode i de smarte kontrakter. De ændrer dem for at forhindre investorer i at sælge: Indstil det maksimale salgsgebyr (100%), sortliste token-ejere og lås brugernes penge i en kontrakt.

Nogle smarte kontrakter involverer kodning af en ondsindet "bagdør" ind i dem, hvilket giver udviklere mulighed for at trække likviditeten tilbage.

Det meste af tiden bliver modificerede smarte kontrakter ikke verificeret af sikkerhedsrevisorer og er skjult for offentligheden. Da de fleste on-chain kontrakter er offentligt tilgængelige, en mangel på gennemsigtighed vedr GitHub kan være et rødt flag.

Sådan kontrollerer du, om en DeFi Smart-kontrakt er sikker

Blockchain- og smartkontraktindustrien er stadig relativt ung, og det samme er revisionssektoren for smarte kontrakter. Adskillige firmaer specialiserer sig i smart kontraktsikkerhedsrevision, udvikler deres værktøjer og former deres knowhow.

Smart kontraktsikkerhed industristandarder og bedste praksis er under udvikling. På trods af det bruges nogle ret standard revisionsmetoder af aktører i DeFi revisionsindustrien.

Typisk begynder deres undersøgelser med den smarte kontraktevaluering. Revisoren analyserer hvidbogen, forretningslogikken og tekniske specifikationer for DeFi-protokollen for at estimere potentielle risici og sikkerhedsfunktioner.

Så flytter de deres opmærksomhed til koden for den smarte kontrakt. Det er her, kodegennemgang og analyse starter.

Revisorer inspicerer kode linje for linje og leder efter sårbarheder på forskellige niveauer: kritiske, der kan resultere i et likviditetslæk; mellemniveau, hvilket delvist kan skade den smarte kontrakt; og spørgsmål på lavt niveau, som påvirker kontraktens sikkerhed mindst.

De anvender en række revisionsteknikker, herunder automatiseret og manuel analyse. Begge har deres fordele og ulemper.

En automatiseret sikkerhedsaudit betyder scanning af koden med automatiseret analysesoftware, som søger efter fejl mod databasen over kendte sårbarheder og identificerer deres præcise placering i koden.

Den softwarebaserede revision udføres typisk før den manuelle analyse for at opdage fejl, som mennesker kan overse. Det er hurtigere og mindre tidskrævende, men samtidig er det måske ikke altid bevidst om konteksten og går dermed glip af visse sårbarheder.

Manuel kodeanalyse er konge i smart kontraktrevision og er den mest kritiske del af en omfattende og nøjagtig smart kodesikkerhedsaudit. Den udføres af mindst to separate eksperter, der inspicerer koden linje for linje.

Målet er at verificere, at hver eneste detalje i projektets specifikation er implementeret i den smarte kontrakt, og at intet krænker den oprindeligt tilsigtede adfærd.

Revisorerne undersøger koden for utilsigtet, uventet adfærd, afgørende sikkerhedsproblemer og sårbarheder som genindgang, datamanipulationer, flashlån og andre manipulationer, der kan implementeres, mens den smarte kontrakt interagerer med andre.

Derudover kører manuelle audits simuleringer for at evaluere, hvor godt DeFi-projektets smarte kontrakt reagerer på uidentificerede trusler, og hvor i stand den er til at forsvare sig mod dem.

Inden for den sidste del af manuel kodeanalyse sammenligner revisor den smarte kontrakts logik med dens beskrivelse i projektets whitepaper.

Når alle sårbarheder er blevet identificeret og rettet, kører revisorerne en dobbelttjekproces for at sikre, at smartkoden kører som forventet.

Til sidst, efter at sikkerhedsrevisionen er afsluttet, udarbejder revisorerne en omfattende rapport. Det er her, de giver detaljeret feedback på, hvad de har opdaget. Typisk kommer deres rapport med anbefalinger om, hvordan opdagede kodesvagheder kan rettes for at afbøde projektets sikkerhed.

Hvad sikrer, at en smart kontraktrevision er professionel?

Smarte kontrakter er en relativt ny innovation. Deres sikkerhedsstandarder udvikler sig i overensstemmelse hermed. Det betyder, at ingen gylden regel garanterer total smart kontraktsikkerhed.

Desuden er ikke alle smarte kontraktrevisionsfirmaer ens, og ikke alle revisioner garanterer sikkerhed. Revisorer kan have forskellige færdighedsniveauer, forskellige mål og forskellige omkostninger.

For ikke at nævne det faktum, at markedet er fuld af skitserede udviklere, der forfalsker revisioner og stadig nyder godt af navnet på en respektabel virksomhed. Dette er, hvad der skete med Peckshield, et blockchain-sikkerheds- og dataanalysefirma, for mere end et år siden.

Situationer som denne er ret almindelige i kryptovalutaområdet. De tager navnet på en legitim og respektabel revisor og skriver det ind i deres whitepaper og siger, at deres protokol blev revideret.

Den eneste måde at undgå sager som dette er at tjekke for bekræftelse på revisors originale kanaler. Hvis der ikke er nogen, er chancerne for, at revisors navn er blevet stjålet.

Tjek altid sin kundeportefølje for at vurdere, om revisor er solid og velrenommeret. Google sagerne for at verificere deres erfaringsoptegnelser og kontrollere, om nogle af de reviderede projekter har været udsat for et tæppetræk eller andre angreb.

Kan du selv udføre koderevision?

Med så mange hacks og tæpper i kryptorummet er det naivt at forestille sig, at DeFi-projekter er sikre uden at se nærmere på dem. Smart kontraktrevision giver et kritisk sikkerhedslag.

Selv de mest professionelle garanterer dog ikke, at et DeFi-projekt er absolut fejlfrit. Smarte kontrakter er komplekse. De kræver detaljerede og omfattende analyser, ekspertise, værktøjer og, vigtigst af alt, mere end ét par øjne.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://dailycoin.com/how-auditors-detect-defi-rug-pull-scam/

- 11

- 2022

- a

- Om

- absolut

- derfor

- præcis

- Lov

- Desuden

- påvirke

- Efter

- mod

- aftaler

- Alle

- tillader

- altid

- analyse

- analytics

- analyser

- ,

- angribe

- Angreb

- opmærksomhed

- tiltrækker

- revision

- revideres

- revision

- revisionsfirmaer

- revisorer

- revisioner

- Automatiseret

- til rådighed

- før

- bag

- være

- gavner det dig

- BEDSTE

- bedste praksis

- mellem

- blockchain

- Blockchain sikkerhed

- brud

- Bug

- bugs

- virksomhed

- kan ikke

- stand

- tilfælde

- centraliseret

- vis

- odds

- kanaler

- kontrollere

- jul

- kunde

- kode

- Kode anmeldelse

- Kodning

- Fælles

- selskab

- Afsluttet

- komplekse

- omfattende

- betingelser

- Adfærd

- ULEMPER

- Konsekvenser

- sammenhæng

- kontrakt

- kontrakter

- Omkostninger

- kunne

- skabe

- Troværdighed

- kritisk

- afgørende

- krypto

- Crypto investorer

- krypto rum

- cryptocurrency

- data

- Dataanalyse

- Database

- decentral

- Decentraliseret finansiering

- decentral finansiering (DeFi)

- Forsvar

- Defi

- defi platforme

- defi-projekter

- DEFI PROTOKOL

- DeFi sikkerhed

- indsætte

- beskrivelse

- Trods

- detail

- detaljeret

- opdaget

- udvikle

- udviklere

- Dex

- forskellige

- forsvinder

- opdaget

- økosystem

- nok

- sikre

- sikrer

- sikring

- enhed

- fejl

- skøn

- evaluere

- evaluering

- Endog

- NOGENSINDE

- udviklende

- Udgang

- exit svindel

- forventet

- erfaring

- ekspertise

- eksperter

- Exploit

- Exploited

- exploits

- ekstern

- øje

- Øjne

- hurtigere

- Funktionalitet

- gebyr

- tilbagemeldinger

- endelige

- finansiere

- Finde

- firmaer

- fast

- Blink

- flash lån

- fejl

- fra

- fuld

- fonde

- mål

- Mål

- Golden

- garanti

- garantier

- hackere

- hacks

- ske

- skete

- sund

- Skjult

- Hvordan

- HTTPS

- Mennesker

- identificeret

- identificerer

- gennemføre

- implementeret

- in

- Herunder

- industrien

- industristandarder

- Innovation

- interagerer

- Undersøgelser

- Investorer

- involvere

- spørgsmål

- IT

- selv

- King (Konge)

- kendt

- Mangel

- seneste

- lanceret

- lag

- føre

- lække

- Politikker

- Legit

- niveauer

- Line (linje)

- Likviditet

- Lån

- placering

- leder

- manuel

- mange

- Marked

- max

- midler

- metoder

- måske

- million

- afbøde

- model

- modificeret

- penge

- mere

- mest

- navn

- næsten

- Ny

- næste

- nummer

- talrige

- On-Chain

- ONE

- open source

- opererer

- original

- oprindeligt

- Andet

- Andre

- ejere

- del

- parter

- Peckshield

- Platforme

- plato

- Platon Data Intelligence

- PlatoData

- spillere

- portefølje

- mulig

- potentiale

- praksis

- Forbered

- smuk

- forhindre

- behandle

- professionel

- projekt

- projekter

- fremme

- PROS

- protokol

- give

- offentlige

- offentligt

- Sweatre & trøjer

- formål

- sætte

- anbefalinger

- optegnelser

- Rød

- relativt

- indberette

- hæderlige

- kræver

- respektabel

- resultere

- gennemgå

- risici

- Værelse

- tæppetræk

- tæppetræk-svindel

- tæppe trækker

- Herske

- Kør

- sikker

- Sikkerhed

- samme

- Fup

- Snydere

- svindel

- scanning

- sektor

- sikkerhed

- Security Audit

- Sikkerhedsrevisioner

- sikkerhedsbrud

- Salg

- alvorlig

- sæt

- Shape

- skifte

- bør

- lignende

- Simpelt

- siden

- dygtighed

- Skub

- lille

- Smart

- smart kontrakt

- Smart kontraktrevision

- Smart kontrakt sikkerhed

- Smarte kontrakter

- So

- Software

- solid

- nogle

- Space

- specialisere

- specifikation

- standard

- standarder

- starte

- forblive

- Stadig

- Stole

- stjålet

- systemet

- Tag

- Teknisk

- teknikker

- vilkår

- vilkår og betingelser

- deres

- Tredje

- tredje partier

- trusler

- Gennem

- tid

- tidskrævende

- til

- token

- Tokens

- værktøjer

- I alt

- Gennemsigtighed

- gennemsigtig

- typisk

- Uventet

- Uniswap

- sædvanligvis

- verificeres

- verificere

- Overtrædelser

- afgørende

- Sårbarheder

- Hvad

- hvorvidt

- som

- mens

- whitepaper

- aftørring

- tilbagekalde

- uden

- år

- Du

- unge

- dig selv

- zephyrnet