KOMMENTAR

I de seneste år har Australien foretaget nogle vigtige tiltag for at forbedre landets sikkerhedsposition. I 2020, landet investeret AUD 1.67 mia (US$1.1 milliarder) som en del af Cyber Security Strategy 2020.

På trods af disse bestræbelser har den australske regerings "Cybertrusselsrapport 2022-2023” rapporterede 58 hændelser, som den klassificerede som omfattende kompromiser, og 195 hændelser, som den klassificerede som isolerede kompromiser. Havneoperatør DP World Australien suspenderede operationer på grund af et cyberangreb i november. SA Health, Services Australienog NT Sundhed var blot nogle få af de sundhedsudbydere, der blev brudt sidste år, efter november 2022's Medibank brud, der berørte næsten 10 millioner mennesker.

Som svar opdaterede Australien niveauerne i sin Essential Otte Maturity Model, landets omfattende guide til virksomheder, der forsøger at beskytte sig selv mod cyberangreb. Essential Eight er en ramme oprettet i 2010 for at hjælpe virksomheder med at modstå cybersikkerhedstrusler. Essential Eight er blevet opdateret flere gange, især da den tilføjede sin modenhedsmodel for at hjælpe virksomheder af forskellige størrelser med at bestemme passende sikkerhedsforanstaltninger, der skal tages, og senest i november 2023.

Men med cyberkriminalitet florerer i Australien, er det tid til at spørge, om Essential Eight giver den rigtige retning for australske organisationer, og om den skal bruges som model for andre lande.

Inde i Essential Eight

The Essential Eight er forblevet intakt, siden den blev udgivet i 2010. Den giver vejledning om patching, sikkerhedskopier og applikationskontrol. Blandt andet anbefaler 2023's opdatering at begrænse Microsoft-makroer og indeholder direktiver om hærdning af brugerapplikationer.

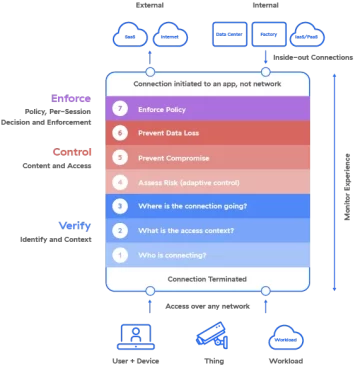

Selvom alle disse problemer er vigtige, kan de ikke genkende overgangen til skyen og specifikt brugen af software-as-a-service (SaaS) applikationer. Essential Eight inkluderer et afsnit om begrænsning af administrative privilegier, et centralt SaaS-sikkerhedsprincip.

Men når man læser modenhedsniveauerne igennem, er det klart, at dets vejledning fortsat er skræddersyet til lokale netværk. Modenhedsniveau 2 inkluderer vejledning som "Anmodninger om privilegeret adgang til systemer, applikationer og datalagre valideres ved første anmodning" og "Privilegerede brugere bruger separate privilegerede og uprivilegerede driftsmiljøer."

Af de 29 anbefalinger om administratorrettigheder i de tre modenhedsniveauer vedrørende administratorrettigheder, adresserer kun én onlinekonti ("Privilegerede konti, der udtrykkeligt er godkendt til at få adgang til onlinetjenester, er strengt begrænset til kun, hvad der kræves for, at brugere og tjenester kan udføre deres pligter").

Essential Eight inkluderer multifaktorautentificering (MFA). Dette er et kritisk skridt i sikringen af onlinetjenester. MFA er dog kun ét stykke cloud- og SaaS-sikkerhed. At begrænse vejledningen til kun MFA er en bjørnetjeneste for de virksomheder og offentlige enheder, der er afhængige af Essential Eight for at få vejledning i at sikre hele deres digitale fodaftryk.

Væsentlige otte fejl på dagens arbejdsmiljø

Desværre går Essential Eight og dens modenhedsmodeller glip af nutidens computermiljø. Den indeholder ikke ordene "sky" eller "SaaS-applikation." Ved udeladelse genkender den ikke den rolle, SaaS-applikationer spiller i dagens forretningsverden og de data, der er lagret i skyen.

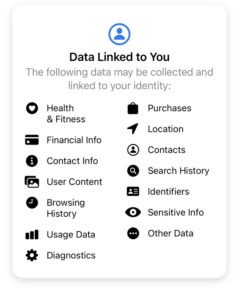

I dag omfatter SaaS-applikationer 70 % af al software bruges af virksomheder. Hver af disse applikationer indeholder forretningskritiske data eller spiller en rolle i operationer, der skal sikres. MFA er et vigtigt værktøj, der bruges til at begrænse adgangen til autoriserede brugere, men det er langt fra de foranstaltninger, der kræves for at sikre SaaS og cloud-instanser.

Opdatering af Essential Eight for den moderne arbejdsplads

Essential Eight mangler fire vigtige cloud-centrerede sikkerhedsdirektiver: konfigurationsstyring, identitetssikkerhed, tredjeparts app-integrationsstyring og ressourcekontrol.

-

Konfigurationsstyring: En sikkerhedsramme, der ikke adresserer fejlkonfigurationer, mangler et vigtigt stykke sikkerhedsvejledning. EN Holdbar forskning rapporten viste, at 800 millioner poster blev afsløret i 2022 på grund af fejlkonfigurationer. Dette er et alvorligt problem, der kræver automatiseret overvågning for at sikre, at app- og cloudadministratorer ikke ved et uheld justerer en indstilling, der eksponerer data for offentligheden.

-

Identitetssikkerhed: Identity Security Posture Management (ISPM) er en anden iøjnefaldende udeladelse fra Essential Eight. SaaS og cloud har udslettet den traditionelle netværksomkreds. Identitet står på sin plads, den eneste barriere mellem applikationen og trusselsaktører. Mens MFA adresserer brugergodkendelse, løser den ikke problemer relateret til deprovisionerede brugere, eksterne brugere, brugertilladelser, adminrisiko og andre brugerbaserede risici.

-

Tredjeparts appintegrationsstyring: Tredjepartsapplikationer hjælper med at forbedre kerne-appfunktionalitet og forenkle arbejdsgange. De introducerer også nye risikomuligheder. Den simple OAuth-integration beder ofte om påtrængende omfang, der giver applikationen skrivetilladelser, som inkluderer muligheden for at slette mapper, filer og hele drev og administrere e-mail-rettigheder.

-

Ressourcekontrol: SaaS- og cloud-applikationer gemmer millioner af virksomhedsaktiver og ressourcer. Disse omfatter filer, mapper, planlægningstavler, proprietær softwarekode og produktplaner. Disse aktiver skal sikres bag robuste sikkerhedsforanstaltninger i stedet for at være tilgængelige for alle med et link eller søgbare via en internetbrowser.

Forberedelse af virksomheder på nutidens trusler

Australien, såvel som cybersikkerhedsorganisationer i Mellemøsten og Afrika, der ser til Australien for at få vejledning, skal opdatere sin sikkerhedsramme for at håndtere moderne netværksinfrastrukturer.

Introduktion af sikkerhedsforanstaltninger i forbindelse med fejlkonfigurationsstyring, ISPM, tredjepartsapplikationer og beskyttelse af virksomhedsaktiver, der er gemt i SaaS-applikationer, burde være næste skridt for Essential Eight.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://www.darkreading.com/cybersecurity-operations/missing-cybersecurity-mark-with-essential-eight

- :har

- :er

- $ 10 millioner

- 1

- 10

- 13

- 14

- 16

- 195

- 2020

- 2022

- 2023

- 29

- 58

- 67

- 7

- 9

- a

- ABC

- evne

- adgang

- tilgængelig

- Konti

- aktioner

- aktører

- tilføjet

- adresse

- adresser

- admin

- administrative

- administratorer

- påvirket

- afrika

- mod

- Alle

- også

- blandt

- an

- ,

- En anden

- nogen

- app

- Anvendelse

- applikationer

- passende

- ER

- AS

- spørg

- Aktiver

- AUD

- Australien

- australsk

- Godkendelse

- autoriseret

- Automatiseret

- veje

- sikkerhedskopier

- barriere

- BE

- været

- bag

- være

- mellem

- Billion

- brud

- browser

- virksomhed

- virksomheder

- men

- by

- Circle

- klassificeret

- klar

- Cloud

- kode

- KOM

- Virksomheder

- selskab

- virksomhedens aktiver

- omfattende

- computer

- Konfiguration

- indeholder

- indeholder

- kontrol

- Core

- lande

- land

- oprettet

- kritisk

- Cyber

- cybersikkerhed

- Cyber angreb

- cyberangreb

- cyberkriminalitet

- Cybersecurity

- data

- Bestem

- forskellige

- digital

- retning

- direktiver

- gør

- gør ikke

- Don

- drev

- grund

- hver

- Øst

- indsats

- otte

- bemyndige

- sikre

- Hele

- enheder

- Miljø

- miljøer

- væsentlig

- udtrykkeligt

- udsat

- omfattende

- ekstern

- FAIL

- mislykkes

- Falls

- langt

- få

- Filer

- Fornavn

- efter

- Fodspor

- Til

- fundet

- fire

- Framework

- fra

- funktionalitet

- Regering

- Regeringsenheder

- vejledning

- vejlede

- Have

- sundhedspleje

- hjælpe

- Men

- HTTPS

- ICON

- Identity

- if

- vigtigt

- Forbedre

- in

- omfatter

- omfatter

- infrastruktur

- integration

- Internet

- indføre

- påtrængende

- isolerede

- spørgsmål

- spørgsmål

- IT

- ITS

- jpg

- lige

- bare en

- Nøgle

- Efternavn

- Sidste år

- Niveau

- niveauer

- ligesom

- GRÆNSE

- Limited

- begrænsende

- LINK

- Se

- makroer

- lavet

- administrere

- ledelse

- markere

- modenhed

- Modenhedsmodel

- foranstaltninger

- MFA

- microsoft

- Mellemøsten

- Middle East

- million

- millioner

- glip af

- misses

- mangler

- model

- modeller

- Moderne

- overvågning

- mest

- bevæger sig

- multifaktorgodkendelse

- skal

- nation

- næsten

- netto

- netværk

- net

- Ny

- næste

- især

- november

- oauth

- of

- tit

- on

- ONE

- online

- kun

- drift

- Produktion

- operatør

- or

- organisationer

- Andet

- ud

- del

- lappe

- Mennesker

- Tilladelser

- stykke

- Place

- planlægning

- planer

- plato

- Platon Data Intelligence

- PlatoData

- Leg

- spiller

- princippet

- privilegeret

- privilegier

- Produkt

- proprietære

- beskytte

- beskyttelse

- udbydere

- giver

- leverer

- offentlige

- offentliggjort

- hellere

- Læsning

- nylige

- for nylig

- genkende

- anbefalinger

- anbefaler

- optegnelser

- stole

- forblevet

- resterne

- indberette

- rapporteret

- anmodninger

- påkrævet

- Kræver

- ressource

- Ressourcer

- svar

- begrænser

- højre

- Risiko

- risici

- robust

- roller

- kører

- s

- SaaS

- Sektion

- sikker

- Sikret

- fastgørelse

- sikkerhed

- Sikkerhedsforanstaltninger

- adskille

- alvorlig

- Tjenester

- indstilling

- flere

- Kort

- bør

- Simpelt

- forenkle

- siden

- størrelser

- Software

- nogle

- specifikt

- står

- Trin

- butik

- opbevaret

- Strategi

- suspenderet

- Systemer

- skræddersyet

- Tag

- end

- at

- deres

- selv

- Disse

- de

- ting

- tredjepart

- denne

- dem

- trussel

- trusselsaktører

- Trusselsrapport

- trusler

- tre

- Gennem

- tid

- gange

- til

- i dag

- værktøj

- mod

- traditionelle

- overgang

- forsøger

- forpligter

- Opdatering

- opdateret

- brug

- anvendte

- Bruger

- brugere

- valideret

- GODT

- var

- Hvad

- Hvad er

- hvornår

- hvorvidt

- som

- mens

- med

- ord

- Arbejde

- arbejdsgange

- world

- skriver

- år

- år

- zephyrnet