TOKYO, 7. februar 2024 – (JCN Newswire) – NEC Corporation (TSE: 6701) har udviklet en teknologi, der styrker forsyningskædernes sikkerhed ved at detektere sårbarheder i software fra den binære kode(1) af eksekverbare filer uden behov for kildekode. Denne teknologi automatiserer en del af den statiske analyse af software, hvortil kildekoden ikke er tilgængelig, som tidligere skulle udføres af eksperter, og reducerer derved tiden til statisk analyse med 40%.

Baggrund

I de senere år er forsyningskæder i alle brancher blevet udvidet og blevet mere komplekse på grund af digital transformation (DX) og globalisering. Under disse omstændigheder er der en voksende bekymring over, at cyberangreb rettet mod sårbarheder og ondsindede funktioner introduceres i forsyningskæden, hvilket har gjort sikring af softwaresikkerheden i hele forsyningskæden til et presserende problem. Især er offentlige myndigheder og udbydere af kritisk infrastruktur forpligtet til at træffe foranstaltninger for at forhindre, at bagdøre og andre ondsindede funktioner introduceres i deres produkter og systemer, når de indkøber og installerer produkter og systemer i overensstemmelse med reviderede love og regler. Denne nyudviklede teknologi vil forbedre NECs risikojagttjeneste(2), hvor sikkerhedsspecialister (*3) udfører sikkerhedsrisikovurderinger af en kundes software og systemer, mens de overvejer indvirkningen på deres forretning.

Teknologisk oversigt

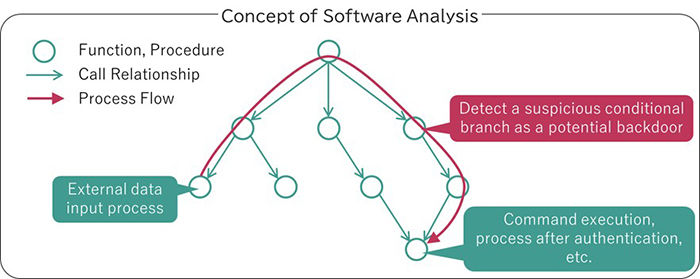

Mens generelle teknikker til statisk analyse af software-målkildekode, udfører denne teknik statisk analyse på binær kode, som er den eksekverbare form for software. Det sporer især, hvilke processer i softwaren, der bruger eksterne data, og detekterer mistænkelige implementeringer, der kan være bagdøre, der er i stand til at påvirke kontrollen af følsomme processer såsom kommandoudførelse.

Funktioner af teknologien

1. Software uden kildekode kan inspiceres

Tidligere var kildekoden ikke tilgængelig for noget software, og i sådanne tilfælde var midlerne til at kontrollere softwarens sikkerhed begrænsede, såsom manuelle inspektioner af eksperter. Da denne teknologi kan inspicere binær kode, er det muligt at inspicere sikkerheden af software, hvortil kildekoden ikke er tilgængelig.

2. Løser bekymringer om byggemiljø (*4) forurening

Tidligere var det vanskeligt at opdage sårbarheder og ondsindede funktioner, der blev introduceret under byggeprocessen, selv når kildekoden var tilgængelig, såsom for internt udviklet software. Da denne teknologi inspicerer den binære kode, efter den er bygget, er det muligt at inspicere for sikkerhed, herunder problemer forårsaget af byggemiljøet.

3. Muliggør ensartet inspektionskvalitet

Tidligere var det vanskeligt at inspicere software, især i binært format, og inspektionskvaliteten havde en tendens til at variere afhængigt af inspektørens dygtighed. Denne teknologi automatiserer en del af inspektionsprocessen og reducerer dermed behovet for menneskelige ressourcer og sikrer et vist niveau af inspektionskvalitet. Det gør det også muligt at forklare sikkerheden af virksomhedens systemer til tredjeparter, såsom tilsynsmyndigheder og aktionærer, med dokumentation. Desuden forventes automatiseringen af en del af inspektionen at reducere den tid, der kræves til statisk analyse med 40%. NEC sigter mod at anvende denne teknologi til risikojagttjenester inden udgangen af FY2024. Dette vil forbedre sikkerhedsinspektioner af software indkøbt og leveret i forsyningskæden, hvilket vil bidrage til opbygningen af sikrere og mere sikre systemer og styrkelsen af forsyningskædesikkerheden.

(1) Data kun udtrykt i binære tal på 0'er og 1'ere, så computere kan behandle dem direkte.

(2) Risk Hunting Service (kun japansk tekst)https://jpn.nec.com/cybersecurity/service/professional/risk_hunting/index.html

(3) Sikkerhedsspecialister (kun japansk tekst)https://jpn.nec.com/cybersecurity/advantage/specialist/profile2-2.html

(4) Et miljø, der konverterer kildekode skrevet i et programmeringssprog og genererer en eksekverbar fil skrevet i binær kode.

Om NEC Corporation

NEC Corporation har etableret sig som førende inden for integration af IT- og netværksteknologier, mens de promoverer branderklæringen om "Orchestrating a brighter world." NEC gør det muligt for virksomheder og lokalsamfund at tilpasse sig hurtige ændringer, der finder sted i både samfundet og markedet, da det giver de sociale værdier sikkerhed, tryghed, retfærdighed og effektivitet for at fremme en mere bæredygtig verden, hvor alle har chancen for at nå deres fulde potentiale. For mere information, besøg NEC på https://www.nec.com.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://www.jcnnewswire.com/pressrelease/88888/3/

- :har

- :er

- :ikke

- :hvor

- 1

- 2024

- 7

- a

- Om

- overensstemmelse

- tilpasse

- adresser

- Efter

- agenturer

- målsætninger

- Alle

- også

- an

- analyse

- ,

- Indløs

- ER

- AS

- vurderinger

- At

- Myndigheder

- automater

- Automation

- til rådighed

- Bagdøre

- BE

- blive

- været

- være

- både

- brand

- lysere

- bygge

- bygget

- virksomhed

- virksomheder

- by

- CAN

- stand

- tilfælde

- forårsagede

- vis

- kæde

- kæder

- chance

- Ændringer

- kontrollere

- omstændigheder

- kode

- Fællesskaber

- selskab

- komplekse

- computere

- Bekymring

- Bekymringer

- Adfærd

- Overvejer

- opbygge

- bidrager

- kontrol

- VIRKSOMHED

- kritisk

- Kritisk infrastruktur

- cyberangreb

- data

- leveret

- Afhængigt

- opdage

- udviklet

- svært

- digital

- Digital Transformation

- direkte

- færdig

- grund

- i løbet af

- DX

- effektivitet

- muliggør

- ende

- forbedre

- sikring

- Miljø

- især

- etableret

- Endog

- alle

- bevismateriale

- udførelse

- ekspanderende

- forventet

- eksperter

- Forklar

- udtrykt

- ekstern

- fairness

- februar

- File (Felt)

- Filer

- Til

- formular

- format

- fra

- fuld

- funktioner

- Endvidere

- Generelt

- genererer

- globalisering

- Regering

- regeringsorganer

- Dyrkning

- havde

- Have

- HTML

- HTTPS

- menneskelig

- Human Resources

- Jagt

- billede

- KIMOs Succeshistorier

- implementeringer

- in

- Herunder

- industrier

- påvirke

- oplysninger

- Infrastruktur

- installation

- integration

- ind

- introduceret

- spørgsmål

- IT

- selv

- japansk

- JCN

- jpg

- Sprog

- Love

- Love og forskrifter

- leder

- Niveau

- Limited

- lavet

- maerker

- ondsindet

- manuel

- Marked

- Kan..

- midler

- foranstaltninger

- mere

- Behov

- netværk

- nyligt

- Newswire

- numre

- of

- on

- kun

- Andet

- del

- særlig

- parter

- forbi

- udfører

- Place

- plato

- Platon Data Intelligence

- PlatoData

- mulig

- potentiale

- forhindre

- tidligere

- problemer

- behandle

- Processer

- indkøbt

- Produkter

- Programmering

- fremme

- Fremme

- udbydere

- giver

- kvalitet

- hurtige

- nå

- nylige

- reducere

- reducere

- regler

- lovgivningsmæssige

- påkrævet

- Ressourcer

- Risiko

- s

- sikrere

- Sikkerhed

- sikker

- sikkerhed

- følsom

- tjeneste

- Tjenester

- Aktionærer

- siden

- dygtighed

- So

- Social

- Samfund

- Software

- nogle

- Kilde

- kildekode

- specialister

- Statement

- statisk

- styrkelse

- styrker

- sådan

- forsyne

- forsyningskæde

- Forsyningskæder

- mistænksom

- bæredygtig

- Systemer

- Tag

- tager

- mål

- rettet mod

- teknik

- teknikker

- Teknologier

- Teknologier

- tekst

- at

- deres

- Der.

- derved

- Disse

- Tredje

- tredje partier

- denne

- Gennem

- hele

- Dermed

- tid

- til

- spor

- Transformation

- under

- presserende

- brug

- Værdier

- variere

- Besøg

- Sårbarheder

- var

- var

- hvornår

- som

- mens

- vilje

- med

- inden for

- uden

- world

- skriftlig

- år

- zephyrnet