ESET har samarbejdet med Brasiliens føderale politi i et forsøg på at forstyrre Grandoreiro-botnettet. ESET bidrog til projektet ved at levere teknisk analyse, statistisk information og kendte kommando- og kontrolserverdomænenavne og IP-adresser. På grund af en designfejl i Grandoreiros netværksprotokol var ESET-forskere også i stand til at få et indblik i victimologien.

ESETs automatiserede systemer har behandlet titusindvis af Grandoreiro-prøver. Domænegenereringsalgoritmen (DGA), som malwaren har brugt siden omkring oktober 2020, producerer ét hoveddomæne og eventuelt flere fejlsikre domæner om dagen. DGA er den eneste måde, Grandoreiro ved, hvordan man rapporterer til en C&C-server. Udover den nuværende dato, accepterer DGA også statisk konfiguration - vi har observeret 105 sådanne konfigurationer i skrivende stund.

Grandoreiros operatører har misbrugt cloud-udbydere som Azure og AWS til at hoste deres netværksinfrastruktur. ESET-forskere leverede data, der var afgørende for at identificere de konti, der er ansvarlige for at opsætte disse servere. Yderligere efterforskning udført af Brasiliens føderale politi førte til identifikation og anholdelse af de personer, der har kontrol over disse servere. I dette blogindlæg ser vi på, hvordan vi indhentede dataene for at hjælpe retshåndhævelsen med at udføre denne forstyrrelsesoperation.

Baggrund

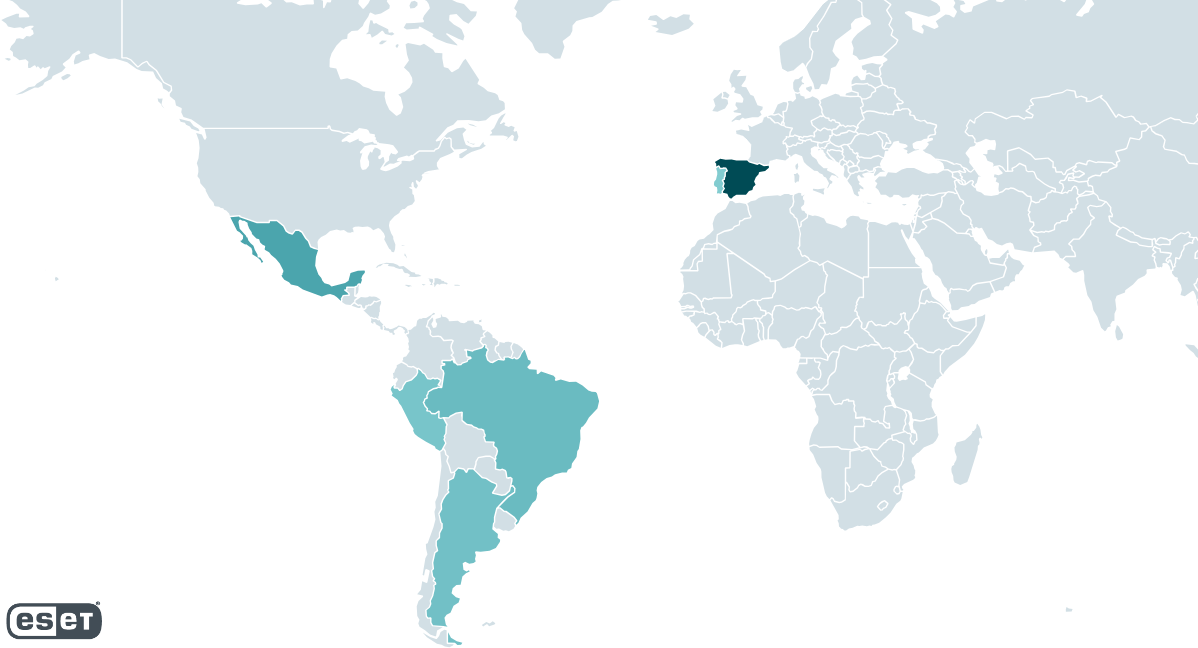

Grandoreiro er en af mange Latinamerikanske banktrojanske heste. Det har været aktivt siden mindst 2017, og ESET-forskere har fulgt det nøje lige siden. Grandoreiro retter sig mod Brasilien og Mexico, og siden 2019 også Spanien (se figur 1). Mens Spanien var det mest målrettede land mellem 2020 og 2022, observerede vi i 2023 et tydeligt fokusskifte mod Mexico og Argentina, hvor sidstnævnte var nyt for Grandoreiro.

Funktionsmæssigt har Grandoreiro ikke ændret sig ret meget siden vores sidste blogindlæg i 2020. Vi tilbyder et kort overblik over malwaren i dette afsnit og dykker ned i de få ændringer, primært ny DGA-logik, senere.

Når en latinamerikansk banktrojaner med succes kompromitterer en maskine, udsteder den normalt en HTTP GET-anmodning til en fjernserver, der sender nogle grundlæggende oplysninger om den kompromitterede maskine. Mens ældre Grandoreiro-bygninger implementerede denne funktion, besluttede udviklerne med tiden at droppe den.

Grandoreiro overvåger periodisk forgrundsvinduet for at finde en, der hører til en webbrowserproces. Når et sådant vindue er fundet, og dets navn matcher en streng fra en hårdkodet liste over bankrelaterede strenge, starter malwaren først kommunikation med sin C&C-server og sender anmodninger mindst én gang i sekundet, indtil den afsluttes.

Operatøren skal interagere manuelt med den kompromitterede maskine for at stjæle et offers penge. Malwaren tillader:

- blokering af offerets skærm,

- logning af tastetryk,

- simulering af mus og tastatur aktivitet,

- deling af offerets skærm, og

- viser falske pop op-vinduer.

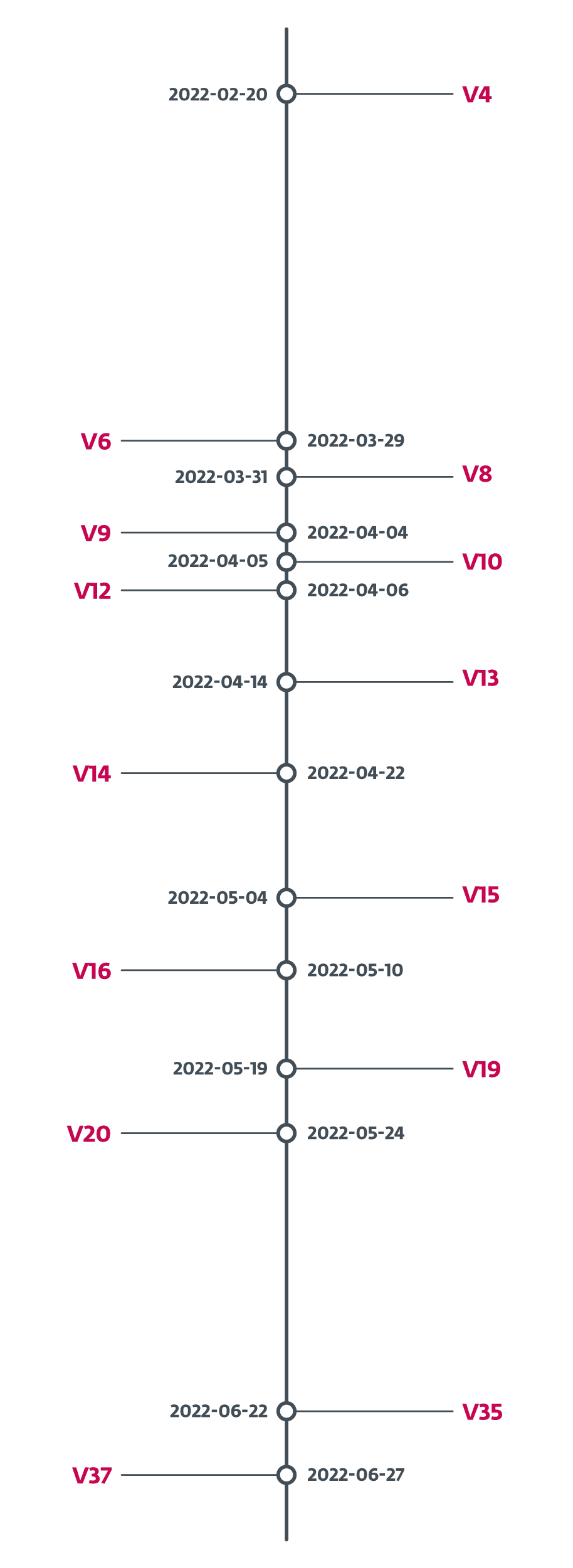

Grandoreiro gennemgår en hurtig og konstant udvikling. Nogle gange så vi endda flere nye byggerier om ugen, hvilket gjorde det svært at holde styr på. For at demonstrere tilføjede Grandoreiros operatører i februar 2022 en versionsidentifikator til binære filer. I figur 2 viser vi, hvor hurtigt versionsidentifikatoren ændrede sig. I gennemsnit var det en ny version hver fjerde dag mellem februar 2022 og juni 2022. I det månedlange mellemrum mellem den 24. majth, 2022 og juni 22nd, 2022 fortsatte vi med at se nye prøver med fremadskridende PE-kompileringstider, men de manglede versionsidentifikatoren. Den 27. junith, 2022 er versionsidentifikatoren ændret til V37 og vi har ikke set det ændre sig siden da, hvilket efterlader os til at konkludere, at denne funktion blev droppet.

Latinamerikanske banktrojanske heste deler mange fællestræk. Grandoreiro ligner andre latinamerikanske banktrojanske heste hovedsageligt ved den indlysende kernefunktionalitet og ved at samle sine downloadere i MSI-installationsprogrammer. Tidligere har vi observeret nogle få tilfælde, hvor dets downloadere blev delt med Mekotio , Vadokristdog ikke inden for de sidste to år. Grandoreiro-banktrojanerens vigtigste skelnen fra de andre familier var dens unikke binære polstringsmekanisme, der massivt opsluger den endelige eksekverbare (beskrevet i vores blogindlæg i 2020). Med tiden tilføjede Grandoreiros operatører også denne anti-analyseteknik til sine downloadere. Til vores overraskelse blev denne funktion i 3. kvartal 2023 fuldstændig droppet fra banktrojaner og downloader binære filer, og vi har ikke observeret den siden.

Siden februar 2022 har vi sporet en anden variant af Grandoreiro, der adskiller sig væsentligt fra den vigtigste. Vi så det i små kampagner i marts, maj og juni 2022. Baseret på det store flertal af dets C&C-serverdomæner, der ikke blev løst, dets kernefunktioner ændrede sig ret ofte, og dets netværksprotokol ikke fungerer korrekt, er vi overbevist om, at det er et igangværende arbejde; derfor vil vi fokusere på hovedvarianten i dette blogindlæg.

Grandoreiro langsigtet sporing

ESET-systemer designet til automatiseret, langsigtet sporing af udvalgte malware-familier har overvåget Grandoreiro siden slutningen af 2017, udtrukket versionsoplysninger, C&C-servere, mål og siden slutningen af 2020 DGA-konfigurationer.

DGA sporing

DGA-konfigurationen er hårdkodet i Grandoreiro-binæren. Hver konfiguration kan henvises til af en streng, vi kalder dga_id. Brug af forskellige konfigurationer til DGA giver forskellige domæner. Vi dykker dybere ned i DGA-mekanismen senere i teksten.

ESET har udvundet i alt 105 forskellige dga_ids fra Grandoreiro-prøverne, vi kender. 79 af disse konfigurationer genererede mindst én gang et domæne, der blev løst til en aktiv C&C-server IP-adresse i løbet af vores sporing.

De genererede domæner registreres via No-IPs Dynamic DNS service (DDNS). Grandoreiros operatører misbruger tjenesten til ofte at ændre deres domæner for at korrespondere med DGA og til at ændre IP-adresser efter behag. Langt størstedelen af de IP-adresser, som disse domæner løser til, leveres af cloud-udbydere, primært AWS og Azure. Tabel 1 illustrerer nogle statistikker om IP-adresser, der bruges til Grandoreiro C&C-servere.

Tabel 1. Statistiske oplysninger om Grandoreiro C&C IP-adresser siden vi startede vores sporing

| Information | Gennemsnit | Minimum | Maksimum |

| Antal nye C&C IP-adresser pr. dag | 3 | 1 | 34 |

| Antal aktive C&C IP-adresser pr. dag | 13 | 1 | 27 |

| Levetid for C&C IP-adresse (i dage) | 5 | 1 | 425 |

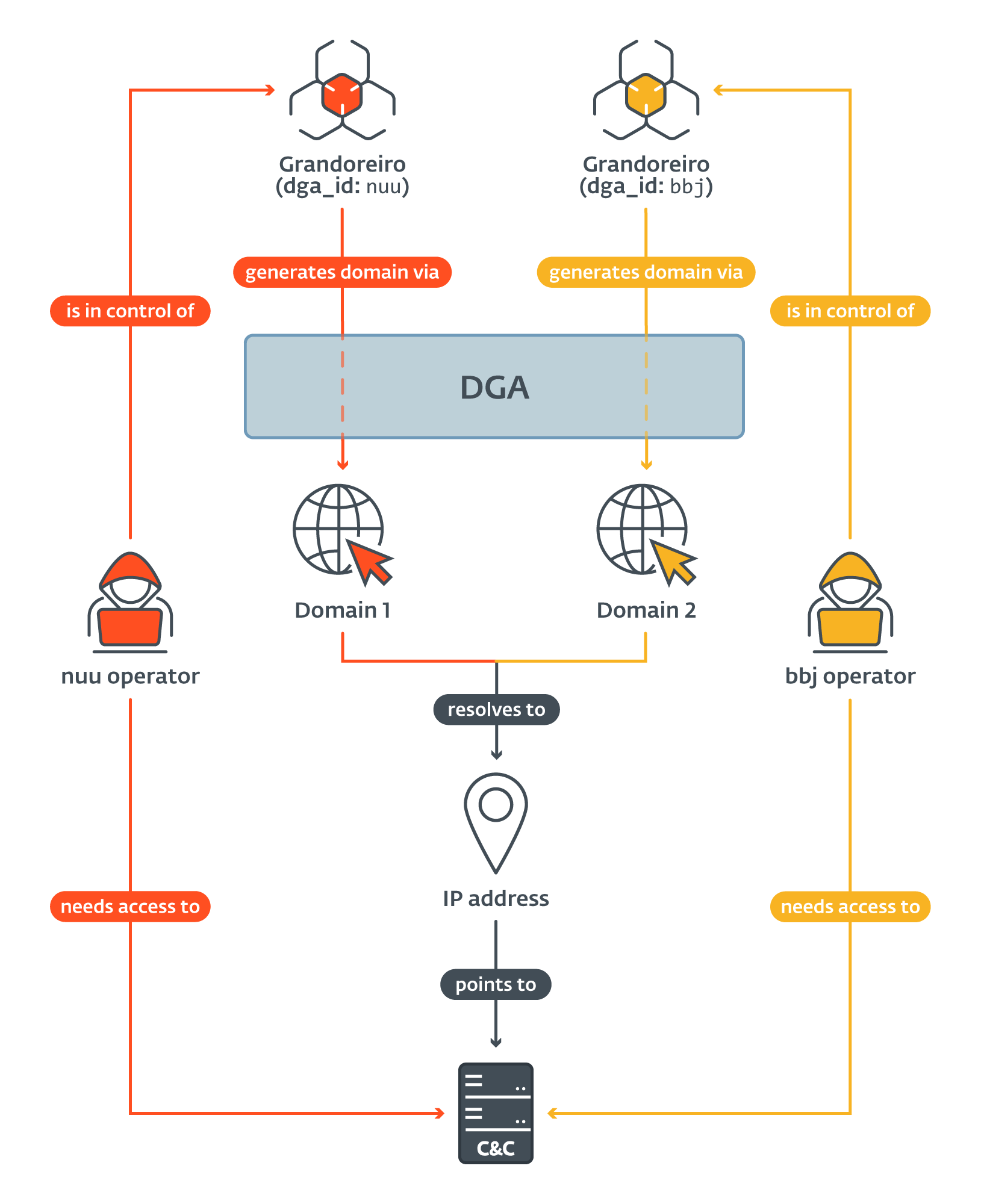

Meget hurtigt efter, at vi begyndte at spore de genererede domæner og deres tilknyttede IP-adresser, begyndte vi at bemærke, at mange domæner, der er genereret af DGA'er med forskellige konfigurationer, opløses til den samme IP-adresse (som illustreret i figur 3). Dette betyder, at på en given dag, ofre kompromitteret af Grandoreiro prøver med forskellige dga_id alle forbundet til den samme C&C-server. Dette fænomen var ikke tilfældigt - vi observerede det næsten dagligt under vores sporing.

Ved meget sjældnere lejligheder har vi også observeret, at en IP-adresse bliver genbrugt af en anden dga_id et par dage senere. Kun denne gang ændrede Grandoreiro sig også til at etablere en forbindelse (forklaret senere i teksten). Det betyder, at C&C-serversiden i mellemtiden skal være blevet geninstalleret eller omkonfigureret.

Vores oprindelige antagelse var, at dga_id er unik for hver DGA-konfiguration. Dette viste sig senere at være forkert - vi har observeret to sæt forskellige konfigurationer, der deler det samme dga_id. Tabel 2 viser dem begge, "jjk" og "gh", hvor "jjk" og "jjk(2)" svarer til to forskellige DGA-konfigurationer, samme som "gh" og "gh(2)".

Tabel 2 viser de klynger, vi var i stand til at observere. Alle DGA-konfigurationer, der delte mindst én IP-adresse, er i den samme klynge og deres tilknyttede dga_ids er opført. Klynger, der udgør mindre end 1 % af alle ofre, ses bort fra.

Tabel 2. Grandoreiro DGA-klynger

|

Klynge-id |

dga_id liste |

Klyngestørrelse |

% af alle C&C-servere |

% af alle ofre |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6 % |

94 % |

|

2 |

jl2, jly |

2 |

2.4 % |

2.5 % |

|

3 |

ibr |

1 |

0.8 % |

1.6 % |

|

4 |

JYY |

1 |

1.6 % |

1.1 % |

Den største klynge indeholder 78% af alle aktive dga_ids. Den er ansvarlig for 93.6 % af alle C&C-server IP-adresser og 94 % af alle ofre, vi har set. Den eneste anden klynge bestående af mere end 1 dga_id er klynge 2.

Nogle kilder hævder, at Grandoreiro fungerer som malware-as-a-service (MaaS). Grandoreiro C&C-serverbackend tillader ikke samtidig aktivitet af mere end én operatør på én gang. Baseret på tabel 2 kan langt de fleste DGA-producerede IP-adresser grupperes sammen uden et klart distributionsmønster. Endelig, i betragtning af netværksprotokollens store båndbreddekrav (vi dykker ned i det sidst i blogindlægget), mener vi, at de forskellige C&C-servere bruges som et primitivt belastningsbalanceringssystem, og at det er mere sandsynligt, at Grandoreiro drives af en enkelt gruppe eller af få grupper, der samarbejder tæt med hinanden.

C&C sporing

Grandoreiros implementering af sin netværksprotokol gjorde det muligt for ESET-forskere at tage et kig bag gardinet og få et glimt af victimologien. Grandoreiro C&C-servere giver oplysninger om de tilsluttede ofre væk på tidspunktet for den første anmodning til hvert nyligt forbundet offer. Når det er sagt, er dataene partiske af antallet af anmodninger, deres intervaller og gyldigheden af de data, der leveres af C&C-serverne.

Hvert offer, der er forbundet til Grandoreiro C&C-serveren, identificeres af en login_streng – en streng, Grandoreiro konstruerer ved etablering af forbindelsen. Forskellige builds bruger forskellige formater, og forskellige formater indeholder forskellige oplysninger. Vi opsummerer de oplysninger, der kan fås fra login_streng i tabel 3. Kolonnen Forekomst viser en procentdel af alle de formater, vi har set, som indeholder den tilsvarende type information.

Tabel 3. Oversigt over oplysninger, der kan fås fra et Grandoreiro-offers login_streng

|

Information |

Forekomst |

Beskrivelse |

|

Operativsystem |

100 % |

OS af offerets maskine. |

|

computerens navn |

100 % |

Navn på offerets maskine. |

|

Land |

100 % |

Land, som Grandoreiro-eksemplet er målrettet mod (hardkodet i malware-eksemplet). |

|

Udgave |

100 % |

Version (version_string) af Grandoreiro-prøven. |

|

Bankens kodenavn |

92 % |

Kodenavnet på den bank, der udløste C&C-forbindelsen (tildelt af Grandoreiros udviklere). |

|

Uptime |

25 % |

Tid (i timer), som ofrets maskine har kørt. |

|

Skærmopløsning |

8% |

Skærmopløsning på offerets hovedskærm. |

|

Brugernavn |

8% |

Brugernavn på offeret. |

Tre af felterne fortjener en nærmere forklaring. Land er en streng, der er hårdkodet i Grandoreiro-binæren snarere end information opnået via passende tjenester. Derfor tjener det mere som en beregnet ofrets land.

Bankkodenavn er en streng Grandoreiros udviklere forbundet med en bestemt bank eller anden finansiel institution. Offeret besøgte den banks hjemmeside, hvilket udløste C&C-forbindelsen.

version_string er en streng, der identificerer en specifik Grandoreiro-bygning. Den er hårdkodet i malwaren og har en streng, der identificerer en specifik byggeserie, en version (som vi allerede talte om i introduktionen) og et tidsstempel. Tabel 4 illustrerer de forskellige formater og de oplysninger, de rummer. Bemærk, at nogle af tidsstemplerne kun indeholder måned og dag, mens andre også indeholder året.

Tabel 4. Liste over forskellige version_string formater og deres parsing

|

Versionsstreng |

Byg ID |

Udgave |

Timestamp |

|

DANILO |

DANILO |

N / A |

N / A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(RELOAD)EMAIL2607 |

MADMX(RELOAD)EMAIL |

N / A |

26/07 |

Man kan være fristet til at sige, at Build ID'et faktisk identificerer operatøren. Det mener vi dog ikke er tilfældet. Formatet af denne streng er meget kaotisk, nogle gange refererer det kun til en måned, hvor binæren sandsynligvis blev bygget (som (AGOSTO)2708). Derudover tror vi stærkt på det P1X refererer til en konsol, der bruges af Grandoreiro-operatør(er) kaldet PIXLOGGER.

C&C-serversporing – fund

I dette afsnit fokuserer vi på, hvad vi har fundet ved at forespørge på C&C-serverne. Alle de statistiske data, der er angivet i dette afsnit, er hentet direkte fra Grandoreiro C&C-servere, ikke fra ESET-telemetri.

Gamle prøver er stadig aktive

Hver login_streng vi observerede indeholder version_string og langt de fleste af dem indeholder tidsstempeloplysningerne (se tabel 3 og tabel 4). Mens mange af dem kun indeholder dag og måned, som det indimellem synes at være udviklerens valg, blev den ældste kommunikerende prøve tidsstemplet 15/09/2020 – det er fra det tidspunkt, hvor denne DGA første gang blev introduceret til Grandoreiro. Den seneste prøve var tidsstemplet 12/23/2023.

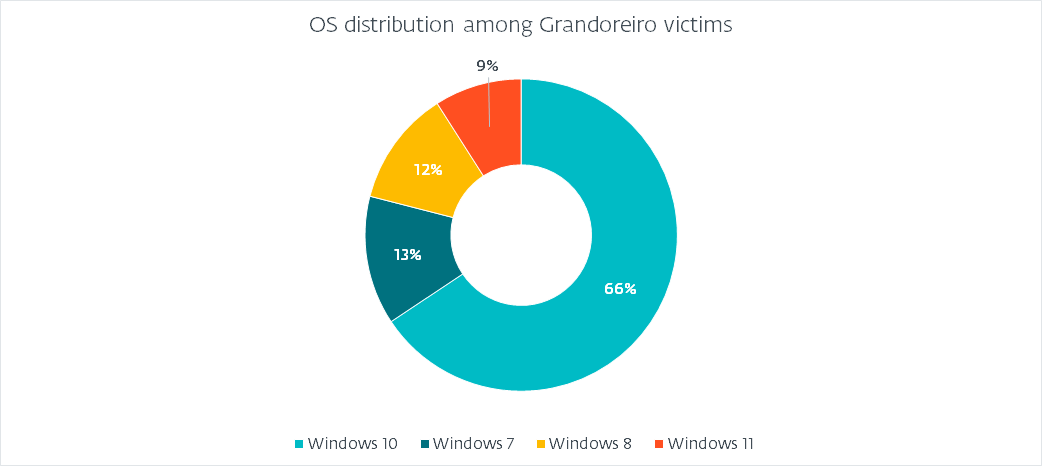

Distribution af operativsystemer

Da alle de login_streng formater indeholder OS-oplysninger, kan vi tegne et præcist billede af, hvilke operativsystemer der blev ofre, som illustreret i figur 4.

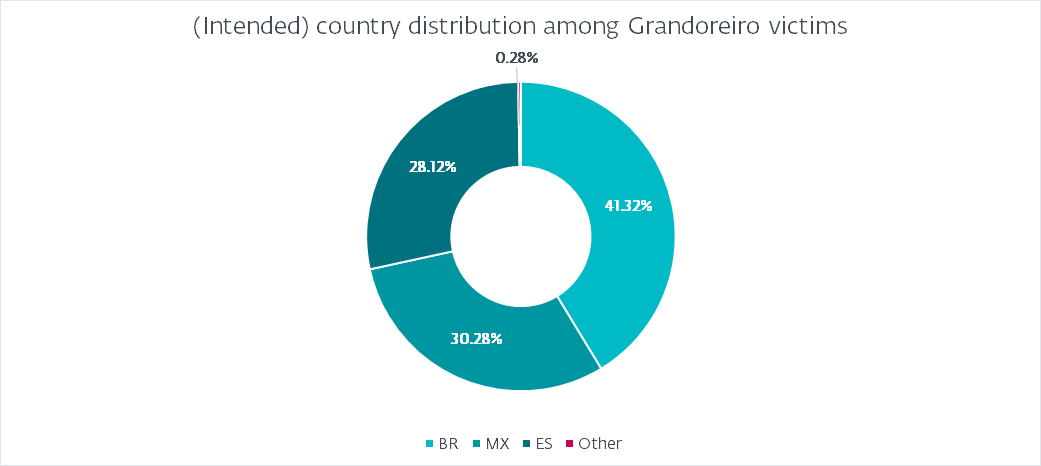

(Tilsigtet) landefordeling

Vi har allerede nævnt, at Grandoreiro bruger en hårdkodet værdi i stedet for at forespørge på en tjeneste for at få offerets land. Figur 5 viser den fordeling, vi har observeret.

Denne fordeling kan forventes af Grandoreiro. Interessant nok korrelerer det ikke med varmekortet afbildet i figur 1. Den mest logiske forklaring er, at builds ikke er markeret korrekt for at ligne deres tilsigtede mål. For eksempel afspejles stigningen i angreb i Argentina slet ikke af den hårdkodede markering. Brasilien tegner sig for næsten 41 % af alle ofre, efterfulgt af Mexico med 30 % og Spanien med 28 %. Argentina, Portugal og Peru tegner sig for mindre end 1 %. Interessant nok har vi set nogle få (færre end 10) ofre markeret som PM (Saint Pierre og Miquelon), GR (Grækenland), eller FR (Frankrig). Vi mener, at det enten er slåfejl eller har andre betydninger i stedet for at sigte mod disse lande.

Bemærk også, at mens Grandoreiro tilføjede mål fra mange lande uden for Latinamerika så tidligt som i 2020 har vi observeret få eller ingen kampagner rettet mod disse lande, og figur 5 understøtter dette.

Antal ofre

Vi har observeret, at det gennemsnitlige antal ofre forbundet på en dag er 563. Dette tal indeholder dog bestemt dubletter, for hvis et offer forbliver forbundet i lang tid, hvilket vi har observeret ofte er tilfældet, så er Grandoreiro C&C-serveren vil rapportere det på flere anmodninger.

I et forsøg på at løse dette problem definerede vi en enestående offer som én med et unikt sæt identificerende egenskaber (såsom computernavn, brugernavn osv.), mens man udelader dem, der kan ændres (såsom oppetid). Dermed endte vi med 551 enestående ofre forbundet på en dag i gennemsnit.

I betragtning af, at vi har observeret ofre, der konstant oprettede forbindelse til C&C-serverne i over et års periode, beregnede vi et gennemsnitligt antal på 114 ny unik ofre, der opretter forbindelse til C&C-serverne hver dag. Vi kom til dette tal ved at se bort fra enestående ofre, som vi allerede har observeret før.

Grandoreiro indre

Lad os fokusere i dybden på de to mest afgørende træk ved Grandoreiro: DGA og netværksprotokollen.

DGA

Grandoreiros operatører har implementeret flere slags DGA'er gennem årene, hvor den seneste dukkede op i juli 2020. Selvom vi bemærkede et par mindre ændringer, har kernen i algoritmen ikke ændret sig siden.

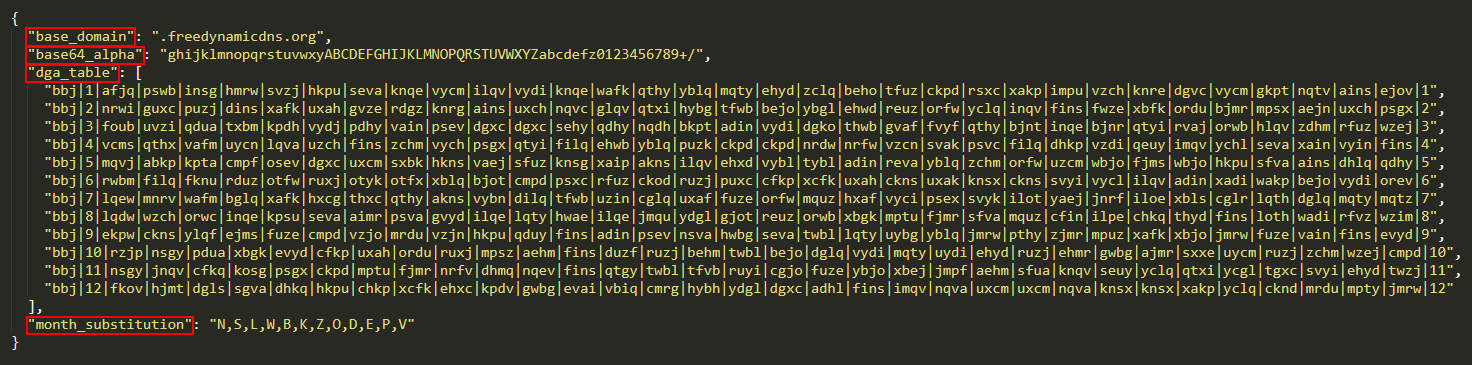

DGA'en bruger en specifik konfiguration, der er hårdkodet i binæren, gemt som flere strenge. Figur 6 viser en sådan konfiguration (med dga_id "bbj"), omformateret i JSON for bedre læsbarhed.

I langt de fleste tilfælde er den base_domæne feltet er freedynamicdns.org or zapto.org. Som allerede nævnt bruger Grandoreiro No-IP til sin domæneregistrering. Det base64_alpha feltet svarer til det brugerdefinerede base64-alfabet, som DGA bruger. Det måned_substitution bruges til at erstatte et månedsnummer med et tegn.

dga_table udgør hoveddelen af konfigurationen. Den består af 12 strenge, hver med 35 felter afgrænset af |. Den første indtastning af hver linje er dga_id. Den anden og sidste post repræsenterer den måned, linjen er beregnet til. De resterende 32 felter repræsenterer hver en værdi for en anden dag i måneden (efterlader mindst ét felt ubrugt).

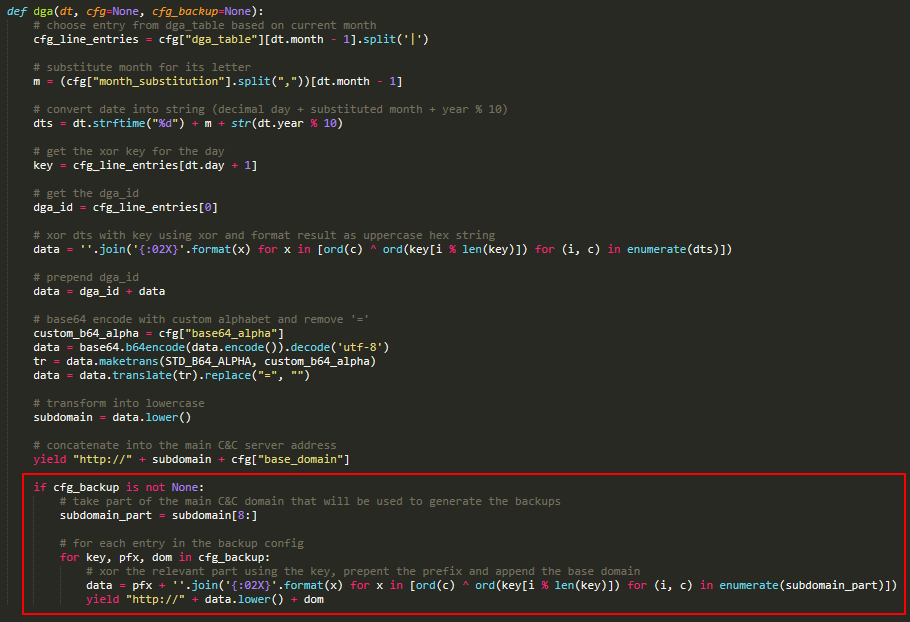

Logikken for DGA er vist i figur 7. Algoritmen vælger først den korrekte linje og den korrekte indtastning fra den, idet den behandler den som en fire-byte nøgle. Den formaterer derefter den aktuelle dato til en streng og krypterer den med nøglen ved hjælp af en simpel XOR. Det forudsætter så dga_id til resultatet, koder resultatet ved hjælp af base64 med et brugerdefineret alfabet og fjerner derefter eventuelle = udfyldningstegn. Det endelige resultat er det underdomæne, der sammen med base_domæne, skal bruges som C&C-server for den aktuelle dag. Den del, der er fremhævet med rødt, er en fejlsikker mekanisme, og vi diskuterer den herefter.

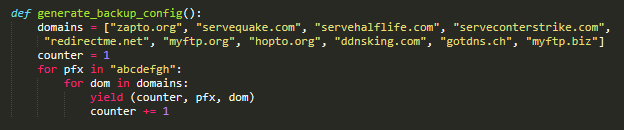

Grandoreiro har i nogle build implementeret en fejlsikker mekanisme til, når hoveddomænet ikke kan løses. Denne mekanisme er ikke til stede i alle builds, og dens logik har ændret sig et par gange, men den grundlæggende idé er illustreret i figur 7. Den bruger en konfiguration, der er konstant i de prøver, vi analyserede og kan genereres af den simple kode vist i figuren 8. Hver post består af en nøgle, et præfiks og et basisdomæne.

Den fejlsikrede algoritme tager en del af det vigtigste C&C-underdomæne. Det itererer derefter over alle konfigurationsindgange, krypterer det ved hjælp af XOR og sætter et præfiks foran, svarende til hovedalgoritmen.

Siden september 2022 er vi begyndt at observere prøver, der bruger en let modificeret DGA. Algoritmen forbliver næsten identisk, men i stedet for at base64 koder underdomænet i det sidste trin, sættes et hårdtkodet præfiks foran. Baseret på vores sporing er denne metode blevet den dominerende siden cirka juli 2023.

Netværksprotokol

Grandoreiro bruger RTC Portal, et sæt Delphi-komponenter bygget oven på RealThinClient SDK som er bygget oven på HTTP(S). RTC-portalen var ophørt i 2017 og dens kildekode offentliggjort på GitHub. I det væsentlige tillader RTC Portal en eller flere kontroller at få fjernadgang til en eller flere værter. Værter og kontroller er adskilt af en mediator-komponent kaldet Gateway.

Grandoreiro-operatører bruger en konsol (der fungerer som kontrol) til at oprette forbindelse til C&C-serveren (fungerer som gateway) og til at kommunikere med de kompromitterede maskiner (fungerer som værter). For at oprette forbindelse til Gateway kræves der tre parametre: en hemmelig nøgle, nøglelængden og et login.

Den hemmelige nøgle bruges til at kryptere den indledende anmodning sendt til serveren. Derfor skal serveren også kende den hemmelige nøgle for at dekryptere den indledende klientanmodning.

Nøglængden bestemmer længden af nøglerne til at kryptere trafikken, etableret under håndtrykket. Trafikken krypteres ved hjælp af en brugerdefineret stream-chiffer. Der etableres to forskellige nøgler – én til indgående og én til udgående trafik.

Login kan være en hvilken som helst streng. Gatewayen kræver, at hver tilsluttet komponent har et unikt login.

Grandoreiro bruger to forskellige kombinationer af hemmelige nøgle- og nøglelængdeværdier, altid hårdkodet i binæren, og vi har allerede diskuteret login_streng der bruges som login.

RTC-dokumentationen angiver, at den kun kan håndtere et begrænset antal forbindelser på én gang. I betragtning af, at hver tilsluttet vært skal sende mindst én anmodning pr. sekund, ellers bliver forbindelsen afbrudt, mener vi, at grunden til, at Grandoreiro bruger flere C&C-servere, er et forsøg på ikke at overvælde nogen af dem.

Konklusion

I dette blogindlæg har vi givet et kig bag gardinet af vores langsigtede sporing af Grandoreiro, som var med til at gøre denne forstyrrelsesoperation mulig. Vi har beskrevet i dybden, hvordan Grandoreiros DGA fungerer, hvor mange forskellige konfigurationer der findes på samme tid, og hvordan vi var i stand til at spotte mange IP-adresseoverlapninger blandt dem.

Vi har også leveret statistiske oplysninger indhentet fra C&C-serverne. Denne information giver et glimrende overblik over victimologien og målretningen, samtidig med at det giver os mulighed for at se det faktiske påvirkningsniveau.

Disruptionsoperationen ledet af Brasiliens føderale politi var rettet mod personer, der menes at være højt oppe i Grandoreiro-operationshierarkiet. ESET vil fortsætte med at spore andre latinamerikanske banktrojanske heste mens man nøje overvåger enhver Grandoreiro-aktivitet efter denne forstyrrelsesoperation.

For eventuelle forespørgsler om vores forskning offentliggjort på WeLiveSecurity, bedes du kontakte os på threatintel@eset.com.

ESET Research tilbyder private APT-efterretningsrapporter og datafeeds. For eventuelle forespørgsler om denne service, besøg ESET Threat Intelligence .

IoC'er

Filer

|

SHA-1 |

Filnavn |

Detektion |

Beskrivelse |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

MSI downloader |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

MSI downloader |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (med binær polstring) |

Netværk

|

IP |

Domæne |

Hosting udbyder |

Først set |

Detaljer |

|

20.237.166[.]161 |

DGA-genereret |

Azure |

2024-01-12 |

C&C server. |

|

20.120.249[.]43 |

DGA-genereret |

Azure |

2024-01-16 |

C&C server. |

|

52.161.154[.]239 |

DGA-genereret |

Azure |

2024-01-18 |

C&C server. |

|

167.114.138[.]249 |

DGA-genereret |

OVH |

2024-01-02 |

C&C server. |

|

66.70.160[.]251 |

DGA-genereret |

OVH |

2024-01-05 |

C&C server. |

|

167.114.4[.]175 |

DGA-genereret |

OVH |

2024-01-09 |

C&C server. |

|

18.215.238[.]53 |

DGA-genereret |

AWS |

2024-01-03 |

C&C server. |

|

54.219.169[.]167 |

DGA-genereret |

AWS |

2024-01-09 |

C&C server. |

|

3.144.135[.]247 |

DGA-genereret |

AWS |

2024-01-12 |

C&C server. |

|

77.246.96[.]204 |

DGA-genereret |

VDSina |

2024-01-11 |

C&C server. |

|

185.228.72[.]38 |

DGA-genereret |

Master da Web |

2024-01-02 |

C&C server. |

|

62.84.100[.]225 |

N / A |

VDSina |

2024-01-18 |

Distributionsserver. |

|

20.151.89[.]252 |

N / A |

Azure |

2024-01-10 |

Distributionsserver. |

MITRE ATT&CK teknikker

Dette bord er bygget vha udgave 14 af MITER ATT&CK-rammerne.

|

Taktik |

ID |

Navn |

Beskrivelse |

|

Ressourceudvikling |

Udvikle muligheder: Malware |

Grandoreiro-udviklere udvikler deres egne brugerdefinerede downloadere. |

|

|

Indledende adgang |

Phishing |

Grandoreiro spreder sig gennem phishing-e-mails. |

|

|

Udførelse |

Brugerudførelse: Ondsindet fil |

Grandoreiro presser ofrene til manuelt at udføre phishing-vedhæftningen. |

|

|

Vedholdenhed |

Start eller logon Autostart-udførelse: Registry Run Keys / Startup Folder |

Grandoreiro bruger standard autostart-placeringer til vedholdenhed. |

|

|

Kapringsudførelsesflow: DLL-søgeordrekapring |

Grandoreiro udføres ved at kompromittere DLL-søgerækkefølgen. |

||

|

Forsvarsunddragelse |

Deobfuscate/Decode Files eller Information |

Grandoreiro distribueres ofte i password-beskyttede ZIP-arkiver. |

|

|

Uklare filer eller oplysninger: Binær polstring |

Grandoreiro EXE'er plejede at være forstørret .rsrc sektioner med store BMP-billeder. |

||

|

System Binær Proxy-udførelse: Msiexec |

Grandoreiro-downloadere er samlet i MSI-installationsprogrammer. |

||

|

Rediger registreringsdatabasen |

Grandoreiro gemmer en del af sine konfigurationsdata i Windows-registreringsdatabasen. |

||

|

Discovery |

Opdagelse af programvindue |

Grandoreiro opdager netbankwebsteder baseret på vinduesnavne. |

|

|

Procesopdagelse |

Grandoreiro opdager sikkerhedsværktøjer baseret på procesnavne. |

||

|

Softwareopdagelse: Opdagelse af sikkerhedssoftware |

Grandoreiro registrerer tilstedeværelsen af bankbeskyttelsesprodukter. |

||

|

Opdagelse af systemoplysninger |

Grandoreiro indsamler oplysninger om ofrets maskine, som f.eks %COMPUTERNAME% og operativsystem. |

||

|

Samling |

Input Capture: GUI Input Capture |

Grandoreiro kan vise falske pop op-vinduer og fange tekst, der er skrevet ind i dem. |

|

|

Input Capture: Keylogging |

Grandoreiro er i stand til at fange tastetryk. |

||

|

E-mail-indsamling: Lokal e-mail-indsamling |

Grandoreiros operatører udviklede et værktøj til at udtrække e-mail-adresser fra Outlook. |

||

|

Kommando og kontrol |

Datakodning: Ikke-standard kodning |

Grandoreiro bruger RTC, som krypterer data med en brugerdefineret stream-chiffer. |

|

|

Dynamisk opløsning: Domænegenereringsalgoritmer |

Grandoreiro er udelukkende afhængig af DGA for at få C&C-serveradresser. |

||

|

Krypteret kanal: Symmetrisk kryptografi |

I RTC udføres kryptering og dekryptering ved hjælp af den samme nøgle. |

||

|

Ikke-standard port |

Grandoreiro bruger ofte ikke-standardporte til distribution. |

||

|

Application Layer Protocol |

RTC er bygget oven på HTTP(S). |

||

|

Eksfiltrering |

Eksfiltrering over C2-kanal |

Grandoreiro eksfiltrerer data til sin C&C-server. |

|

|

KIMOs Succeshistorier |

Systemnedlukning/genstart |

Grandoreiro kan tvinge en systemgenstart. |

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :har

- :er

- :ikke

- :hvor

- ][s

- $OP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35 %

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- I stand

- Om

- misbrug

- accepterer

- adgang

- Konto

- Konti

- præcis

- handler

- aktiv

- aktivitet

- faktiske

- faktisk

- tilføjet

- Derudover

- adresse

- adresser

- Efter

- Rettet

- sigter

- algoritme

- Alle

- tillade

- tilladt

- tillade

- tillader

- næsten

- Alfabet

- allerede

- også

- altid

- amerikansk

- blandt

- an

- analyse

- analyseret

- ,

- En anden

- enhver

- optræder

- passende

- cirka

- APT

- Arkiv

- arkiv

- ER

- Argentina

- omkring

- AS

- tildelt

- hjælpe

- forbundet

- antagelse

- At

- Angreb

- forsøg

- Automatiseret

- gennemsnit

- væk

- AWS

- Azure

- Bagende

- båndbredde

- Bank

- Bank

- bund

- baseret

- grundlæggende

- grundlag

- BE

- fordi

- bliver

- været

- før

- begyndte

- bag

- være

- Tro

- troede

- tilhører

- udover

- Bedre

- mellem

- bhg

- forudindtaget

- Største

- både

- botnet

- Brasilien

- browser

- bygge

- bygger

- bygget

- bundtet

- men

- by

- beregnet

- ringe

- kaldet

- kom

- Kampagner

- CAN

- kapaciteter

- stand

- fange

- Optagelse

- tilfælde

- tilfælde

- vis

- sikkert

- lave om

- ændret

- Ændringer

- skiftende

- Kanal

- karakter

- karakteristika

- tegn

- valg

- cipher

- krav

- klar

- kunde

- nøje

- tættere

- Cloud

- Cluster

- kode

- koder

- sammentræf

- samarbejdet

- samling

- Kolonne

- KOM

- kombinationer

- kommunikere

- kommunikere

- Kommunikation

- fuldstændig

- komponent

- komponenter

- Kompromitteret

- at gå på kompromis

- beregning

- computer

- konkluderer

- Konfiguration

- Tilslut

- tilsluttet

- Tilslutning

- tilslutning

- Tilslutninger

- Overvejer

- Bestående

- består

- Konsol

- konstant

- konstant

- konstruktioner

- kontakt

- indeholder

- indeholder

- fortsæt

- fortsatte

- bidrog

- kontrol

- kontrol

- samarbejder

- Core

- korrigere

- Tilsvarende

- svarer

- lande

- land

- Kursus

- afgørende

- Nuværende

- gardin

- skik

- da

- dagligt

- data

- Dato

- dag

- Dage

- dDNS

- besluttede

- Dekryptér

- dybere

- definerede

- demonstrere

- dybde

- beskrevet

- fortjener

- Design

- konstrueret

- Detektion

- bestemmer

- udvikle

- udviklet

- udviklere

- Udvikling

- forskellige

- svært

- direkte

- opdager

- opdagelse

- diskutere

- drøftet

- Skærm

- displays

- idet der ses bort

- Afbryde

- Forstyrrelse

- skelnen

- distribueret

- fordeling

- dyk

- dns

- dokumentation

- gør

- domæne

- DOMÆNENAVNE

- Domæner

- dominerende

- færdig

- Dont

- Drop

- droppet

- grund

- dubletter

- i løbet af

- dynamisk

- e

- hver

- Tidligt

- enten

- andet

- emails

- kodning

- kryptere

- krypteret

- kryptering

- ende

- sluttede

- håndhævelse

- indrejse

- væsentlige

- etablere

- etableret

- oprettelse

- etc.

- Endog

- NOGENSINDE

- Hver

- eksempel

- fremragende

- udføre

- henrettet

- udførelse

- eksisterer

- forventet

- forklarede

- forklaring

- ekstrakt

- mislykkes

- falsk

- familier

- Feature

- Funktionalitet

- februar

- Federal

- føderalt politi

- få

- færre

- felt

- Fields

- Figur

- Filer

- endelige

- Endelig

- finansielle

- finansiel institution

- Finde

- Fornavn

- fejl

- flow

- Fokus

- efterfulgt

- efter

- Til

- Tving

- format

- formularer

- fundet

- fire

- ræv

- Framework

- Fransk vin

- hyppigt

- fra

- funktionalitet

- fungerer

- yderligere

- kløft

- gateway

- genereret

- generation

- generator

- få

- Giv

- given

- glimt

- Global

- Grækenland

- gruppe

- Gruppens

- havde

- håndtere

- Have

- tunge

- hjulpet

- dermed

- hierarki

- Høj

- Fremhævet

- historie

- hold

- besidder

- host

- værter

- HOURS

- Hvordan

- How To

- Men

- http

- HTTPS

- ID

- idé

- identisk

- identificeret

- identifikator

- identificerer

- identificere

- if

- illustrerer

- billede

- billeder

- KIMOs Succeshistorier

- implementering

- implementeret

- in

- forkert

- Forøg

- enkeltpersoner

- oplysninger

- Infrastruktur

- initial

- Indleder

- indgang

- Forespørgsler

- indvendig

- i stedet

- Institution

- Intelligens

- beregnet

- interagere

- ind

- introduceret

- Introduktion

- undersøgelse

- IP

- IP-adresse

- IP-adresser

- spørgsmål

- spørgsmål

- IT

- ITS

- januar

- JPY

- json

- juli

- juni

- Holde

- Nøgle

- nøgler

- Venlig

- slags

- Kend

- kendt

- kender

- stor

- Efternavn

- senere

- latin

- latinamerikanske

- Lov

- retshåndhævelse

- lag

- mindst

- forlader

- Led

- Længde

- mindre

- Niveau

- ligesom

- Sandsynlig

- Limited

- Line (linje)

- Liste

- Børsnoterede

- lokale

- placeringer

- logik

- logisk

- Logge på

- Lang

- lang tid

- langsigtet

- Se

- Lot

- maskine

- Maskiner

- Main

- hovedsageligt

- Flertal

- lave

- Making

- ondsindet

- malware

- Malware-as-a-Service (MaaS)

- manuelt

- mange

- Marts

- markeret

- mærkning

- massivt

- tændstikker

- Kan..

- betydninger

- midler

- mellemtiden

- mekanisme

- nævnte

- metode

- Mexico

- mindre

- modificeret

- penge

- Overvåg

- overvågning

- skærme

- Måned

- mere

- mest

- msi

- meget

- flere

- skal

- MX

- navn

- navne

- behov

- netværk

- Ny

- nyligt

- næste

- ingen

- Bemærk

- Varsel..

- nummer

- observere

- opnå

- opnået

- Obvious

- OCC

- lejligheder

- Hændelse

- oktober

- of

- tilbyde

- Tilbud

- tit

- ældre

- ældste

- on

- engang

- ONE

- online

- netbank

- kun

- betjenes

- opererer

- drift

- operativsystem

- operativsystemer

- drift

- operatør

- Operatører

- or

- ordrer

- OS

- Andet

- Andre

- vores

- Outlook

- uden for

- i løbet af

- oversigt

- egen

- P&E

- side

- parametre

- del

- forbi

- Mønster

- per

- procentdel

- udføres

- periode

- udholdenhed

- peru

- fænomen

- Phishing

- billede

- Pierre

- plato

- Platon Data Intelligence

- PlatoData

- Vær venlig

- Police

- pop-up

- Portal

- porte

- Portugisisk vin

- mulig

- tilstedeværelse

- præsentere

- pres

- primitive

- private

- sandsynligvis

- behandle

- Behandlet

- producerer

- Produkter

- Progress

- skrider frem

- projekt

- korrekt

- beskyttelse

- protokol

- protokoller

- bevist

- forudsat

- udbydere

- giver

- leverer

- proxy

- offentliggjort

- Python

- Q3

- hurtigt

- helt

- hurtige

- Sats

- hellere

- grund

- nylige

- Rød

- benævnt

- refererer

- afspejles

- registreret

- Registrering

- register

- resterende

- resterne

- fjern

- fjernadgang

- fjerner

- indberette

- Rapporter

- repræsentere

- anmode

- anmodninger

- påkrævet

- Krav

- Kræver

- forskning

- forskere

- Løsning

- løse

- løst

- løse

- ansvarlige

- resultere

- Kør

- kører

- s

- Said

- SAINT

- samme

- så

- siger

- Skærm

- Søg

- Anden

- Secret

- Sektion

- sektioner

- sikkerhed

- se

- synes

- set

- valgt

- send

- afsendelse

- sendt

- september

- Series

- server

- Servere

- tjener

- tjeneste

- Tjenester

- sæt

- sæt

- indstilling

- flere

- delt

- deling

- Vis

- vist

- Shows

- side

- betydeligt

- lignende

- Simpelt

- samtidigt

- siden

- enkelt

- lille

- So

- Software

- Alene

- nogle

- sommetider

- snart

- Kilde

- kildekode

- Spanien

- specifikke

- Spot

- Spreads

- standard

- påbegyndt

- opstart

- Stater

- statisk

- statistiske

- statistik

- Trin

- Stadig

- opbevaret

- forhandler

- strøm

- String

- kraftigt

- emne

- Succesfuld

- sådan

- opsummere

- Understøtter

- overraskelse

- Kontakt

- systemet

- Systemer

- bord

- Tag

- tager

- målrettet

- rettet mod

- mål

- Teknisk

- Teknisk analyse

- teknik

- tiere

- tekst

- end

- at

- oplysninger

- Linjen

- deres

- Them

- derefter

- derfor

- Disse

- de

- tror

- denne

- dem

- selvom?

- tusinder

- trussel

- tre

- Gennem

- tid

- gange

- tidsstempel

- Titel

- til

- sammen

- værktøj

- værktøjer

- top

- I alt

- mod

- spor

- Sporing

- Trafik

- behandling

- udløst

- Trojan

- to

- gennemgår

- enestående

- indtil

- ubrugt

- på

- oppetid

- us

- brug

- anvendte

- bruger

- ved brug af

- sædvanligvis

- udnytte

- udnytter

- værdi

- Værdier

- Variant

- Vast

- udgave

- versionsoplysninger

- meget

- via

- Victim

- ofre

- Besøg

- besøgte

- var

- Vej..

- we

- web

- webbrowser

- Hjemmeside

- websites

- uge

- GODT

- var

- Hvad

- hvornår

- som

- mens

- WHO

- bredde

- vilje

- vindue

- vinduer

- med

- inden for

- Arbejde

- virker

- skrivning

- år

- år

- udbytter

- zephyrnet

- Zip