Læsetid: 1 minut

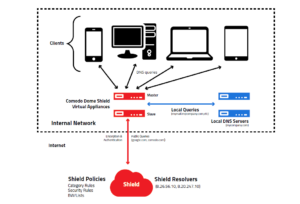

Der er flere dårlige nyheder i denne uge for den populære OpenSSL-implementering af SSL og TLS-protokoller, som blev gjort sårbare i april af Heartbleed-fejlen. I denne uge lærte vi, at OpenSSL har sårbarheder, der kan udnyttes af hackere til "Man-in-the-Middle"-angreb.

Ifølge en OpenSSL-rådgivning:

"En angriber, der bruger et omhyggeligt udformet håndtryk, kan fremtvinge brugen af svagt nøglemateriale i OpenSSL SSL/TLS-klienter og -servere. Dette kan udnyttes af en Man-in-the-middle (MITM) angreb hvor angriberen kan dekryptere og ændre trafik fra den angrebne klient og server. Angrebet kan kun udføres mellem en sårbar klient *og* server"

Resultatet er, at en fjernangriber kan indsætte en proces mellem browseren og serveren, en såkaldt Man-in-the-Middle, og måske være i stand til at dekryptere eller modificere trafik mellem en klient og server.

Dette problem kan løses ved at anvende følgende opdateringer:

- OpenSSL 0.9.8 SSL/TLS-brugere (klient og/eller server) bør opgradere til 0.9.8za.

- OpenSSL 1.0.0 SSL/TLS-brugere (klient og/eller server) bør opgradere til 1.0.0m.

- Åbn SSL 1.0.1 SSL/TLS-brugere (klient og/eller server) bør opgradere til 1.0.1h.

START GRATIS PRØVNING FÅ DIT ØJEBLIKKE SIKKERHEDSSCORECARD GRATIS

- blockchain

- coingenius

- cryptocurrency tegnebøger

- kryptoverveksling

- cybersikkerhed

- cyberkriminelle

- Cybersecurity

- CyberSecurity Comodo

- afdeling for indenrigssikkerhed

- digitale tegnebøger

- firewall

- det sikkerhed

- Kaspersky

- malware

- Mcafee

- Nexbloc

- plato

- platon ai

- Platon Data Intelligence

- Platon spil

- PlatoData

- platogaming

- VPN

- website sikkerhed

- zephyrnet