1University of Maryland

2Texas A & M University

3University of Edinburgh og IOHK

4Portland State University

5University of Edinburgh

Finder du denne artikel interessant eller vil du diskutere? Scite eller efterlade en kommentar på SciRate.

Abstrakt

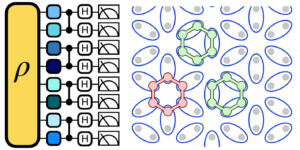

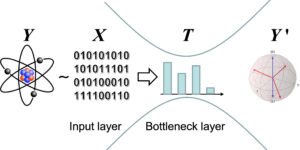

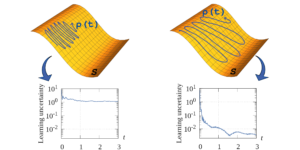

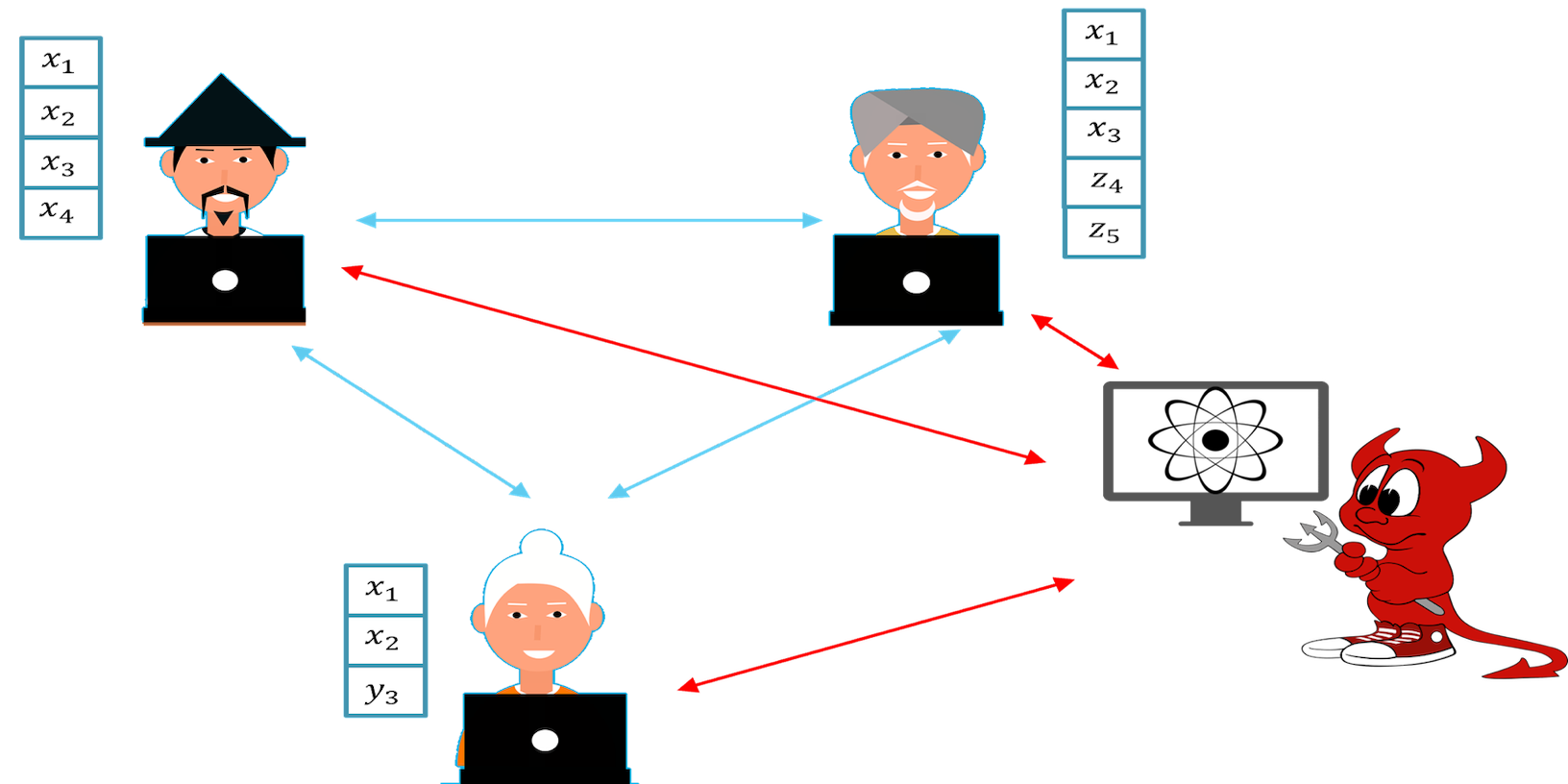

Et proof of work (PoW) er en vigtig kryptografisk konstruktion, der gør det muligt for en part at overbevise andre om, at de har investeret en vis indsats i at løse en beregningsopgave. Dets vigtigste indvirkning har formentlig været i indstillingen af kryptovalutaer såsom Bitcoin og dens underliggende blockchain-protokol, som har fået betydelig opmærksomhed i de seneste år på grund af dets potentiale for forskellige applikationer såvel som til løsning af fundamentale distribuerede computerspørgsmål i nye trusselsmodeller. PoW'er muliggør sammenkædning af blokke i blockchain-datastrukturen, og problemet af interesse er derfor muligheden for at opnå en sekvens (kæde) af sådanne beviser. I dette arbejde undersøger vi hårdheden ved at finde en sådan kæde af PoW'er mod kvantestrategier. Vi beviser, at kæden af PoWs-problem reduceres til et problem, vi kalder multi-solution Bernoulli-søgning, for hvilket vi fastslår dets kvanteforespørgselskompleksitet. Effektivt er dette en udvidelse af en tærskeldirekte produktsætning til et ustruktureret søgeproblem i gennemsnitstilfælde. Vores bevis forenkler og generaliserer Zhandry's (Crypto'19) optageteknikker, som føjer til den aktive nye indsats. Som en applikation genovervejer vi den formelle behandling af sikkerheden af kernen af Bitcoin-konsensusprotokollen, Bitcoin-rygraden (Eurocrypt'15), mod kvantemodstandere, mens ærlige parter er klassiske og viser, at protokollens sikkerhed holder under en kvanteanalog af klassisk "ærligt flertal"-antagelse. Vores analyse indikerer, at sikkerheden af Bitcoin-rygraden er garanteret, forudsat at antallet af modstridende kvanteforespørgsler er afgrænset, således at hver kvanteforespørgsel er værd $O(p^{-1/2})$ klassiske, hvor $p$ er succesen sandsynlighed for en enkelt klassisk forespørgsel til protokollens underliggende hashfunktion. Noget overraskende matcher ventetiden for sikker afvikling i tilfælde af kvantemodstandere den sikre afviklingstid i det klassiske tilfælde.

Populært resumé

I vores papir undersøger vi, hvordan dette matematiske problem, kæde af PoW'er, kan løses af en kvantemodstander og sætter grænser for deres evner. Baseret på dette resultat ser vi igen på sikkerheden af Bitcoin-rygradsprotokollen (en matematisk abstraktion, der fanger nøgleelementerne i Bitcoin-protokollen), i omgivelserne, hvor alle ærlige parter er klassiske, og der er en enkelt kvantemodstander (kontrollerer hele kvantemet). de ondsindede parters beregningsressourcer). Vores analyse viser, at sikkerheden kunne opretholdes, hvis den samlede klassiske regnekraft hos de ærlige parter i form af forespørgsler/operationer er et meget stort (men konstant) tal større end den adversarielle kvanteberegningskraft. Dette er et første skridt til den fulde analyse af bitcoin i kvanteæraen, hvor alle parter ville have kvanteberegningsevner.

► BibTeX-data

► Referencer

[1] Cynthia Dwork og Moni Naor. "Prisfastsættelse via behandling eller bekæmpelse af uønsket post". In Advances in Cryptology – CRYPTO '92, 12th Annual International Cryptology Conference, Santa Barbara, Californien, USA, 16.-20. august 1992, Proceedings. Bind 740 af Lecture Notes in Computer Science, side 139-147. Springer (1992).

https://doi.org/10.1007/3-540-48071-4_10

[2] Satoshi Nakamoto. "Bitcoin open source implementering af p2p valuta". (2009). http://p2pfoundation.ning.com/forum/topics/bitcoin-open-source.

http://p2pfoundation.ning.com/forum/topics/bitcoin-open-source

[3] Juan A. Garay, Aggelos Kiayias og Nikos Leonardos. "Bitcoin Backbone Protocol: Analyse og applikationer". I Elisabeth Oswald og Marc Fischlin, redaktører, Advances in Cryptology – EUROCRYPT 2015. Side 281–310. Berlin, Heidelberg (2015). Springer Berlin Heidelberg.

https://doi.org/10.1007/978-3-662-46803-6_10

[4] Rafael Pass, Lior Seeman og Abhi Shelat. "Analyse af blockchain-protokollen i asynkrone netværk". I Jean-Sébastien Coron og Jesper Buus Nielsen, redaktører, Advances in Cryptology – EUROCRYPT 2017. Bind 10211 af Lecture Notes in Computer Science. (2017).

https://doi.org/10.1007/978-3-319-56614-6_22

[5] Juan Garay, Aggelos Kiayias og Nikos Leonardos. "Bitcoin-rygradsprotokollen med kæder af variabel sværhedsgrad". I Jonathan Katz og Hovav Shacham, redaktører, Advances in Cryptology – CRYPTO 2017. Side 291–323. Cham (2017). Springer International Publishing.

https://doi.org/10.1007/978-3-319-63688-7_10

[6] Christian Badertscher, Ueli Maurer, Daniel Tschudi og Vassilis Zikas. "Bitcoin som en transaktionsbog: En sammensat behandling". I Jonathan Katz og Hovav Shacham, redaktører, Advances in Cryptology – CRYPTO 2017. Side 324–356. Cham (2017). Springer International Publishing.

https://doi.org/10.1007/978-3-319-63688-7_11

[7] Mihir Bellare og Phillip Rogaway. "Tilfældige orakler er praktiske: Et paradigme til at designe effektive protokoller". I CCS '93. Side 62-73. (1993).

https:///doi.org/10.1145/168588.168596

[8] Peter W. Shor. "Polynomial-tidsalgoritmer til primfaktorisering og diskrete logaritmer på en kvantecomputer". SIAM J. Comput. 26, 1484-1509 (1997).

https:///doi.org/10.1137/S0097539795293172

[9] Marc Kaplan, Gaëtan Leurent, Anthony Leverrier og María Naya-Plasencia. "At bryde symmetriske kryptosystemer ved hjælp af kvanteperiodefund". I Matthew Robshaw og Jonathan Katz, redaktører, Advances in Cryptology – CRYPTO 2016. Side 207–237. Berlin, Heidelberg (2016). Springer Berlin Heidelberg.

https://doi.org/10.1007/978-3-662-53008-5_8

[10] Thomas Santoli og Christian Schaffner. "Brug af Simons algoritme til at angribe kryptografiske primitiver med symmetrisk nøgle". Quantum Information and Computation 17, 65–78 (2017).

https:///doi.org/10.26421/qic17.1-2-4

[11] Jeroen Van De Graaf. "Mod en formel definition af sikkerhed for kvanteprotokoller". Ph.d.-afhandling. Université de Montreal. CAN (1998).

[12] John Watrous. "Nulviden mod kvanteangreb". I Proceedings of the Tredive-Eightth Annual ACM Symposium on Theory of Computing. Side 296–305. STOC '06New York, NY, USA (2006). Foreningen for Datamaskiner.

https:///doi.org/10.1145/1132516.1132560

[13] Dominique Unruh. "Kvantebeviser for viden". I David Pointcheval og Thomas Johansson, redaktører, Advances in Cryptology – EUROCRYPT 2012. Side 135–152. Berlin, Heidelberg (2012). Springer Berlin Heidelberg.

https://doi.org/10.1007/978-3-642-29011-4_10

[14] Sean Hallgren, Adam Smith og Fang Song. "Klassiske kryptografiske protokoller i en kvanteverden". I Phillip Rogaway, redaktør, Advances in Cryptology – CRYPTO 2011. Side 411–428. Berlin, Heidelberg (2011). Springer Berlin Heidelberg.

https://doi.org/10.1007/978-3-642-22792-9_23

[15] Gorjan Alagic, Tommaso Gagliardoni og Christian Majenz. "Uforgelig kvantekryptering". I Jesper Buus Nielsen og Vincent Rijmen, redaktører, Advances in Cryptology – EUROCRYPT 2018. Side 489–519. Cham (2018). Springer International Publishing.

https://doi.org/10.1007/978-3-319-78372-7_16

[16] Dan Boneh og Mark Zhandry. "Kvantesikre meddelelsesgodkendelseskoder". I Thomas Johansson og Phong Q. Nguyen, redaktører, Advances in Cryptology – EUROCRYPT 2013. Side 592–608. Berlin, Heidelberg (2013). Springer Berlin Heidelberg.

https://doi.org/10.1007/978-3-642-38348-9_35

[17] Dan Boneh, Özgür Dagdelen, Marc Fischlin, Anja Lehmann, Christian Schaffner og Mark Zhandry. "Tilfældige orakler i en kvanteverden". I Dong Hoon Lee og Xiaoyun Wang, redaktører, Advances in Cryptology – ASIACRYPT 2011. Side 41-69. Berlin, Heidelberg (2011). Springer Berlin Heidelberg.

https://doi.org/10.1007/978-3-642-25385-0_3

[18] Mark Zhandry. "Sådan registreres kvanteforespørgsler og applikationer til kvante-ligegyldighed". I Alexandra Boldyreva og Daniele Micciancio, redaktører, Advances in Cryptology – CRYPTO 2019. Side 239–268. Cham (2019). Springer International Publishing.

https://doi.org/10.1007/978-3-030-26951-7_9

[19] Troy Lee og Jérémie Roland. "En stærk direkte produktsætning for kvanteforespørgselskompleksitet". beregningsmæssig kompleksitet 22, 429-462 (2013).

https://doi.org/10.1007/s00037-013-0066-8

[20] Gorjan Alagic, Christian Majenz, Alexander Russell og Fang Song. "Kvantesikker meddelelsesgodkendelse via blind-unforgeability". In Advances in Cryptology – EUROCRYPT 2020. Springer (2020).

https://doi.org/10.1007/978-3-030-45727-3_27

[21] Yassine Hamoudi og Frédéric Magniez. "Quantum Time-Space Tradeoff for at finde flere kollisionspar". I Min-Hsiu Hsieh, redaktør, 16. konference om teorien om kvanteberegning, kommunikation og kryptografi (TQC 2021). Bind 197 af Leibniz International Proceedings in Informatics (LIPIcs), side 1:1–1:21. Dagstuhl, Tyskland (2021). Schloss Dagstuhl – Leibniz-Zentrum für Informatik.

https:///doi.org/10.4230/LIPIcs.TQC.2021.1

[22] Qipeng Liu og Mark Zhandry. "Om at finde kvante-multikollisioner". I Yuval Ishai og Vincent Rijmen, redaktører, Advances in Cryptology – EUROCRYPT 2019. Side 189–218. Cham (2019). Springer International Publishing.

https://doi.org/10.1007/978-3-030-17659-4_7

[23] Falk Unger. "En sandsynlig ulighed med anvendelser til tærskelværdier for direkte produktsætninger". I 2009 50. årlige IEEE Symposium on Foundations of Computer Science. Side 221-229. IEEE (2009).

https:///doi.org/10.1109/FOCS.2009.62

[24] H. Klauck, R. de Wolf og R. Špalek. "Kvante- og klassiske stærke direkte produktteoremer og optimale tid-rum-afvejninger". I 2013 IEEE 54th Annual Symposium on Foundations of Computer Science. Side 12-21. Los Alamitos, CA, USA (2004). IEEE Computer Society.

https:///doi.org/10.1109/FOCS.2004.52

[25] Alexander A Sherstov. "Stærke direkte produktteoremer for kvantekommunikation og forespørgselskompleksitet". SIAM Journal on Computing 41, 1122–1165 (2012).

https:///doi.org/10.1137/110842661

[26] Robert Beals, Harry Buhrman, Richard Cleve, Michele Mosca og Ronald de Wolf. "Kvante nedre grænser ved polynomier". J. ACM 48, 778-797 (2001).

https:///doi.org/10.1145/502090.502097

[27] Andris Ambainis. "Kvante nedre grænser ved kvanteargumenter". J. Comput. Syst. Sci. 64, 750-767 (2002).

https:///doi.org/10.1006/jcss.2002.1826

[28] Christof Zalka. "Grovers kvantesøgningsalgoritme er optimal". Phys. Rev. A 60, 2746-2751 (1999).

https:///doi.org/10.1103/PhysRevA.60.2746

[29] Michel Boyer, Gilles Brassard, Peter Høyer og Alain Tapp. "Stramme grænser for kvantesøgning". Fortschritte der Physik 46, 493-505 (1998).

<a href="https://doi.org/10.1002/(sici)1521-3978(199806)46:4/53.0.co;2-p”>https://doi.org/10.1002/(sici)1521-3978(199806)46:4/5<493::aid-prop493>3.0.co;2-p

[30] Andris Ambainis, Robert Špalek og Ronald de Wolf. "En ny nedre kvantemetode med applikationer til direkte produktsætninger og tid-rum-afvejninger". Algorithmica 55, 422-461 (2009).

https://doi.org/10.1007/s00453-007-9022-9

[31] Andris Ambainis. "En ny nedre kvantemetode med anvendelse på en stærk direkte produktsætning til kvantesøgning". Theory of Computing 6, 1-25 (2010).

https:///doi.org/10.4086/toc.2010.v006a001

[32] Juan A. Garay, Aggelos Kiayias, Nikos Leonardos og Giorgos Panagiotakos. "Bootstrapping af blockchain, med applikationer til konsensus og hurtig pki-opsætning". I Michel Abdalla og Ricardo Dahab, redaktører, Public-Key Cryptography – PKC 2018. Side 465–495. Cham (2018). Springer International Publishing.

https://doi.org/10.1007/978-3-319-76581-5_16

[33] Juan A. Garay, Aggelos Kiayias og Giorgos Panagiotakos. "Genererede søgeproblemer og blockchain-sikkerhed under falsificerbare antagelser". Cryptology ePrint Archive, rapport 2019/315 (2019). https://eprint.iacr.org/2019/315.

https://eprint.iacr.org/2019/315

[34] Ittay Eyal og Emin Gün Sirer. "Flertal er ikke nok: Bitcoin-minedrift er sårbar". I Nicolas Christin og Reihaneh Safavi-Naini, redaktører, Financial Cryptography and Data Security – 18th International Conference, FC 2014, Christ Church, Barbados, 3.-7. marts 2014, Revised Selected Papers. Bind 8437 af Lecture Notes in Computer Science, side 436–454. Springer (2014).

https://doi.org/10.1007/978-3-662-45472-5_28

[35] Divesh Aggarwal, Gavin Brennen, Troy Lee, Miklos Santha og Marco Tomamichel. "Kvanteangreb på bitcoin, og hvordan man beskytter sig mod dem". Ledger 3 (2018).

https://doi.org/10.5195/ledger.2018.127

[36] Troy Lee, Maharshi Ray og Miklos Santha. "Strategier for kvanteløb". I Avrim Blum, redaktør, 10th Innovations in Theoretical Computer Science Conference (ITCS 2019). Bind 124 af Leibniz International Proceedings in Informatics (LIPIcs), side 51:1–51:21. Dagstuhl, Tyskland (2018). Schloss Dagstuhl–Leibniz-Zentrum fuer Informatik.

https:///doi.org/10.4230/LIPIcs.ITCS.2019.51

[37] Eller Sattath. "Om usikkerheden ved quantum bitcoin mining". Int. J. Inf. Sikker. 19, 291-302 (2020).

https://doi.org/10.1007/s10207-020-00493-9

[38] Andrea Coladangelo og Or Sattath. "En kvantepengeløsning på Blockchain-skalerbarhedsproblemet". Quantum 4, 297 (2020).

https://doi.org/10.22331/q-2020-07-16-297

[39] Mark Zhandry. "Sådan konstrueres tilfældige kvantefunktioner". I 2012 IEEE 53rd Annual Symposium on Foundations of Computer Science. Side 679–687. (2012).

https:///doi.org/10.1109/FOCS.2012.37

[40] Mark Zhandry. "Sikker identitetsbaseret kryptering i den kvantetilfældige orakelmodel". I Reihaneh Safavi-Naini og Ran Canetti, redaktører, Advances in Cryptology – CRYPTO 2012. Side 758–775. Berlin, Heidelberg (2012). Springer Berlin Heidelberg.

https://doi.org/10.1007/978-3-642-32009-5_44

[41] Fang Song og Aaram Yun. "Kvantesikkerhed af NMAC og relaterede konstruktioner - PRF-domæneudvidelse mod kvanteangreb". I Jonathan Katz og Hovav Shacham, redaktører, Advances in Cryptology – CRYPTO 2017 – 37th Annual International Cryptology Conference, Santa Barbara, CA, USA, 20.-24. august 2017, Proceedings, Part II. Bind 10402 af Lecture Notes in Computer Science, side 283–309. Springer (2017).

https://doi.org/10.1007/978-3-319-63715-0_10

[42] Edward Eaton og Fang Song. "At gøre eksistentielle-uforfalskelige signaturer stærkt uforglemmelige i kvantetilfældig-orakelmodellen". I Salman Beigi og Robert König, redaktører, 10. konference om teorien om kvanteberegning, kommunikation og kryptografi, TQC 2015, 20.-22. maj 2015, Bruxelles, Belgien. Bind 44 af LIPIcs, side 147-162. Schloss Dagstuhl – Leibniz-Zentrum für Informatik (2015).

https:///doi.org/10.4230/LIPIcs.TQC.2015.147

[43] Dominique Unruh. "Ikke-interaktive nul-viden beviser i den kvante tilfældige orakel model". I Elisabeth Oswald og Marc Fischlin, redaktører, Advances in Cryptology – EUROCRYPT 2015. Side 755–784. Berlin, Heidelberg (2015). Springer Berlin Heidelberg.

https://doi.org/10.1007/978-3-662-46803-6_25

[44] Andreas Hülsing, Joost Rijneveld og Fang Song. "Afbødning af multi-target-angreb i hash-baserede signaturer". In Proceedings, Part I, of the 19th IACR International Conference on Public-Key Cryptography — PKC 2016 – bind 9614. Side 387-416. Berlin, Heidelberg (2016). Springer-Verlag.

https://doi.org/10.1007/978-3-662-49384-7_15

[45] Marko Balogh, Edward Eaton og Fang Song. "Kvantekollisionsfinding i ikke-ensartede tilfældige funktioner". I Tanja Lange og Rainer Steinwandt, redaktører, Post-Quantum Cryptography. Side 467–486. Cham (2018). Springer International Publishing.

https://doi.org/10.1007/978-3-319-79063-3_22

[46] Ben Hamlin og Fang Song. "Kvantesikkerhed af hash-funktioner og egenskabsbevarelse af itereret hashing". I Jintai Ding og Rainer Steinwandt, redaktører, Post-Quantum Cryptography. Side 329–349. Cham (2019). Springer International Publishing.

https://doi.org/10.1007/978-3-030-25510-7_18

[47] Dennis Hofheinz, Kathrin Hövelmanns og Eike Kiltz. "En modulær analyse af fujisaki-okamoto-transformationen". I Yael Kalai og Leonid Reyzin, redaktører, Theory of Cryptography. Side 341–371. Cham (2017). Springer International Publishing.

https://doi.org/10.1007/978-3-319-70500-2_12

[48] Tsunekazu Saito, Keita Xagawa og Takashi Yamakawa. "Tæt sikret nøgleindkapslingsmekanisme i den kvantetilfældige orakelmodel". I Jesper Buus Nielsen og Vincent Rijmen, redaktører, Advances in Cryptology – EUROCRYPT 2018. Side 520–551. Cham (2018). Springer International Publishing.

https://doi.org/10.1007/978-3-319-78372-7_17

[49] Andris Ambainis, Mike Hamburg og Dominique Unruh. "Kvantesikkerhedsbeviser ved hjælp af semi-klassiske orakler". I Alexandra Boldyreva og Daniele Micciancio, redaktører, Advances in Cryptology – CRYPTO 2019. Side 269–295. Cham (2019). Springer International Publishing.

https://doi.org/10.1007/978-3-030-26951-7_10

[50] Qipeng Liu og Mark Zhandry. "Genbesøger post-quantum fiat-shamir". I Alexandra Boldyreva og Daniele Micciancio, redaktører, Advances in Cryptology – CRYPTO 2019. Side 326–355. Cham (2019). Springer International Publishing.

https://doi.org/10.1007/978-3-030-26951-7_12

[51] Jelle Don, Serge Fehr, Christian Majenz og Christian Schaffner. "Sikkerhed for fiat-shamir-transformationen i kvantetilfældig-orakelmodellen". I Alexandra Boldyreva og Daniele Micciancio, redaktører, Advances in Cryptology – CRYPTO 2019. Side 356–383. Cham (2019). Springer International Publishing.

https://doi.org/10.1007/978-3-030-26951-7_13

[52] Veronika Kuchta, Amin Sakzad, Damien Stehlé, Ron Steinfeld og Shi-Feng Sun. "Mål-tilbagespoling-mål: Strammere kvantetilfældige orakelmodelbeviser for envejs til at skjule og cca-sikkerhed". I årlig international konference om teori og anvendelser af kryptografiske teknikker. Side 703–728. Springer (2020).

https://doi.org/10.1007/978-3-030-45727-3_24

[53] Kai-Min Chung, Siyao Guo, Qipeng Liu og Luowen Qian. "Stramme kvante-tid-rum-afvejninger for funktionsinversion". I 2020 IEEE 61st Annual Symposium on Foundations of Computer Science (FOCS). Side 673–684. IEEE (2020).

https:///doi.org/10.1109/FOCS46700.2020.00068

[54] Shuichi Katsumata, Kris Kwiatkowski, Federico Pintore og Thomas Prest. "Skalerbare chiffertekstkomprimeringsteknikker til postkvante-kems og deres applikationer". I international konference om teori og anvendelse af kryptologi og informationssikkerhed. Side 289–320. Springer (2020).

https://doi.org/10.1007/978-3-030-64837-4_10

[55] Jan Czajkowski. "Sha-3's kvante-ligegyldighed". Cryptology ePrint Archive, rapport 2021/192 (2021). https://ia.cr/2021/192.

https://ia.cr/2021/192

[56] Kai-Min Chung, Serge Fehr, Yu-Hsuan Huang og Tai-Ning Liao. "Om komprimeret orakel-teknik og post-kvantesikkerhed af beviser for sekventielt arbejde". I Anne Canteaut og François-Xavier Standaert, redaktører, Advances in Cryptology – EUROCRYPT 2021. Side 598–629. Cham (2021). Springer International Publishing.

https://doi.org/10.1007/978-3-030-77886-6_21

[57] Jeremiah Blocki, Seunghoon Lee og Samson Zhou. "Om sikkerheden for beviser for sekventielt arbejde i en postkvanteverden". I Stefano Tessaro, redaktør, 2. konference om informationsteoretisk kryptografi (ITC 2021). Bind 199 af Leibniz International Proceedings in Informatics (LIPIcs), side 22:1–22:27. Dagstuhl, Tyskland (2021). Schloss Dagstuhl – Leibniz-Zentrum für Informatik.

https:///doi.org/10.4230/LIPIcs.ITC.2021.22

[58] Dominique Unruh. "Komprimerede permutationsorakler (og kollisionsbestandigheden af svamp/sha3)". Cryptology ePrint Archive, rapport 2021/062 (2021). https://eprint.iacr.org/2021/062.

https://eprint.iacr.org/2021/062

[59] Alexandru Cojocaru, Juan Garay, Aggelos Kiayias, Fang Song og Petros Wallden. "Bitcoin-rygradsprotokollen mod kvantemodstandere". Cryptology ePrint Archive, Paper 2019/1150 (2019). https://eprint.iacr.org/2019/1150.

https://eprint.iacr.org/2019/1150

[60] Ran Canetti. "Sikkerhed og sammensætning af flerparts kryptografiske protokoller". J. Cryptology 13, 143-202 (2000).

https://doi.org/10.1007/s001459910006

[61] Ran Canetti. "Universelt sammensat sikkerhed: Et nyt paradigme for kryptografiske protokoller". I 42nd Annual Symposium on Foundations of Computer Science, FOCS 2001, 14.-17. oktober 2001, Las Vegas, Nevada, USA. Side 136-145. IEEE Computer Society (2001).

https:///doi.org/10.1109/SFCS.2001.959888

Citeret af

[1] Marcos Allende, Diego López León, Sergio Cerón, Antonio Leal, Adrián Pareja, Marcelo Da Silva, Alejandro Pardo, Duncan Jones, David Worrall, Ben Merriman, Jonathan Gilmore, Nick Kitchener og Salvador E. Venegas-Andraca, “ Kvantemodstand i blockchain-netværk", arXiv: 2106.06640, (2021).

[2] Robert R. Nerem og Daya R. Gaur, "Betingelser for fordelagtig Quantum Bitcoin Mining", arXiv: 2110.00878, (2021).

Ovenstående citater er fra SAO/NASA ADS (sidst opdateret 2023-03-09 15:10:32). Listen kan være ufuldstændig, da ikke alle udgivere leverer passende og fuldstændige citatdata.

Kunne ikke hente Crossref citeret af data under sidste forsøg 2023-03-09 15:10:29: Kunne ikke hente citerede data for 10.22331/q-2023-03-09-944 fra Crossref. Dette er normalt, hvis DOI blev registreret for nylig.

Dette papir er udgivet i Quantum under Creative Commons Attribution 4.0 International (CC BY 4.0) licens. Ophavsretten forbliver hos de originale copyright-indehavere, såsom forfatterne eller deres institutioner.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://quantum-journal.org/papers/q-2023-03-09-944/

- :er

- 1

- 10

- 11

- 1998

- 1999

- 2001

- 2011

- 2012

- 2014

- 2016

- 2017

- 2018

- 2019

- 2020

- 2021

- 28

- 39

- 7

- 8

- 9

- a

- evne

- over

- ABSTRACT

- adgang

- ACM

- aktiv

- Adam

- fremskridt

- kontradiktorisk

- tilknytninger

- mod

- aggarwal

- Alexander

- algoritme

- algoritmer

- Alle

- analyse

- ,

- årligt

- Anthony

- Anvendelse

- applikationer

- Arkiv

- ER

- argumenter

- AS

- Association

- antagelse

- angribe

- Angreb

- opmærksomhed

- AUGUST

- Godkendelse

- forfatter

- forfattere

- Backbone

- Barbados

- baseret

- BE

- Belgien

- Bitcoin

- Bitcoin minedrift

- blockchain

- blockchain-data

- Blockchain-netværk

- blockchain skalerbarhed

- Blockchain sikkerhed

- blockchains

- Blocks

- Bound

- Pause

- Bruxelles

- by

- CA

- california

- ringe

- CAN

- kapaciteter

- Optagelse

- tilfælde

- kæde

- kæder

- lave om

- kirke

- klassificering

- CO

- KOMMENTAR

- Commons

- Kommunikation

- fuldføre

- kompleksitet

- beregning

- computerkraft

- computer

- Datalogi

- computere

- computing

- Konceptet

- betingelser

- Konference

- Konsensus

- konstant

- konstruere

- styring

- overbevise

- ophavsret

- Core

- Koste

- kunne

- krypto

- cryptocurrencies

- kryptografisk

- kryptografi

- Valuta

- Daniel

- data

- datasikkerhed

- Datastruktur

- David

- demonstrere

- afhænger

- designe

- Enheder

- Diego

- Vanskelighed

- direkte

- diskutere

- distribueret

- distribueret computing

- domæne

- i løbet af

- e

- hver

- editor

- Edward

- effekt

- effektivt

- effektiv

- indsats

- indsats

- elementer

- Emin Gün Sirer

- muliggøre

- muliggør

- kryptering

- nok

- Era

- etablere

- udforsket

- udvidelse

- FAST

- fc

- Federico

- finansielle

- finde

- Fornavn

- Til

- formel

- Fonde

- fra

- fuld

- funktion

- funktioner

- fundamental

- Tyskland

- få

- Gilles

- større

- garanteret

- Harvard

- hash

- hashing

- Have

- holdere

- besidder

- Hvordan

- How To

- http

- HTTPS

- i

- IEEE

- KIMOs Succeshistorier

- implementering

- vigtigt

- in

- I andre

- angiver

- oplysninger

- informationssikkerhed

- innovationer

- institutioner

- interesse

- interessant

- internationalt

- inversion

- investeret

- IT

- ITS

- Jan

- JavaScript

- John

- tidsskrift

- Nøgle

- viden

- kendt

- König

- stor

- LAS

- Las Vegas

- Efternavn

- Forlade

- læsning

- Ledger

- Lee

- Licens

- Linking

- Liste

- den

- maskiner

- Main

- større

- Flertal

- Making

- mange

- Marts

- Marco

- markere

- matematiske

- max-bredde

- mekanisme

- besked

- metode

- Mining

- model

- modeller

- modulær

- penge

- Måned

- mest

- flere

- nakamoto

- net

- NEVADA

- Ny

- Nguyen

- Nicolas

- normal

- Noter

- roman

- nummer

- NY

- opnå

- oktober

- of

- tilbyde

- on

- åbent

- open source

- optimal

- oracle

- orakler

- original

- Andet

- Andre

- p2p

- side

- par

- Papir

- papirer

- paradigme

- del

- parter

- part

- periode

- udholdenhed

- Peter

- PKI

- plato

- Platon Data Intelligence

- PlatoData

- potentiale

- POW

- magt

- Praktisk

- Prime

- Problem

- problemer

- Proceedings

- forarbejdning

- producere

- Produkt

- bevis

- beviser

- beskytte

- protokol

- protokoller

- Bevise

- give

- forudsat

- offentliggjort

- forlægger

- udgivere

- Publicering

- kvalitet

- Quantum

- kvantealgoritmer

- Kvantecomputer

- quantum computing

- kvanteinformation

- Spørgsmål

- Rafael

- tilfældig

- RAY

- modtaget

- nylige

- for nylig

- optage

- optagelse

- reducerer

- referencer

- registreret

- relaterede

- resterne

- indberette

- Ressourcer

- resultere

- Beløn

- Richard

- ROBERT

- Roland

- RON

- s

- sikker

- Salvador

- Santa

- Satoshi

- Satoshi Nakamoto

- Skalerbarhed

- opskalere

- ordninger

- SCI

- Videnskab

- Sean

- Søg

- søgning

- sikkerhed

- valgt

- Sequence

- indstilling

- afregning

- setup

- sha-3

- Shor

- Vis

- Shows

- siam

- Underskrifter

- signifikant

- enkelt

- Størrelse

- So

- Samfund

- løsninger

- SOLVE

- Løsning

- nogle

- noget

- Kilde

- tilbringe

- Tilstand

- Trin

- strategier

- stærk

- kraftigt

- struktur

- succes

- Succesfuld

- sådan

- egnede

- Sol

- Symposium

- tager

- Opgaver

- opgaver

- teknikker

- vilkår

- at

- deres

- Them

- teoretisk

- trussel

- tærskel

- strammere

- tid

- Titel

- til

- I alt

- transaktion

- Transformation

- behandling

- under

- underliggende

- opdateret

- URL

- USA

- forskellige

- VEGAS

- via

- bind

- Sårbar

- W

- vente

- GODT

- Hvad

- Hvad er

- som

- mens

- bredt

- vilje

- med

- Ulv

- Arbejde

- world

- værd

- ville

- år

- år

- zephyrnet

- zero-knowledge

- nul-viden bevis