Autor: Vitalik Buterin über die Vitalik Buterin Blog

Besonderer Dank geht an die Teams von Worldcoin und Modulus Labs, Xinyuan Sun, Martin Koeppelmann und Illia Polosukhin, für Feedback und Diskussion.

Viele Menschen haben mir im Laufe der Jahre eine ähnliche Frage gestellt: Was sind das? Kreuzungen zwischen Krypto und KI, die ich für die fruchtbarste halte? Das ist eine berechtigte Frage: Krypto und KI sind die beiden wichtigsten tiefgreifenden (Software-)Technologietrends des letzten Jahrzehnts, und es fühlt sich einfach so an sollen eine Art Verbindung zwischen den beiden sein. Auf oberflächlicher Ebene lassen sich leicht Synergien erzielen: Die Dezentralisierung von Kryptowährungen kann dies tun Ausgleich der KI-Zentralisierung, KI ist undurchsichtig und Krypto bringt Transparenz, KI braucht Daten und Blockchains eignen sich gut zum Speichern und Verfolgen von Daten. Aber im Laufe der Jahre, wenn Leute mich baten, eine Ebene tiefer zu graben und über bestimmte Anwendungen zu sprechen, war meine Antwort enttäuschend: „Ja, es gibt ein paar Dinge, aber nicht so viel.“

In den letzten drei Jahren mit dem Aufkommen einer viel leistungsfähigeren KI in Form moderner LLMsund der Aufstieg viel leistungsfähigerer Kryptowährungen nicht nur in Form von Blockchain-Skalierungslösungen, sondern auch in Form von Blockchain-Skalierungslösungen ZKPs, FHE, (Zweiparteien- und N-Parteien) MPC, ich fange an, diese Veränderung zu sehen. Es gibt tatsächlich einige vielversprechende Anwendungen von KI innerhalb von Blockchain-Ökosystemen KI zusammen mit KryptographieAllerdings ist es wichtig, bei der Anwendung der KI vorsichtig zu sein. Eine besondere Herausforderung besteht darin, dass in der Kryptographie Open Source die einzige Möglichkeit ist, etwas wirklich sicher zu machen, während in der KI ein Modell (oder sogar seine Trainingsdaten) offen ist nimmt stark zu seine Anfälligkeit für kontroverses maschinelles Lernen Anschläge. In diesem Beitrag werden verschiedene Arten der Überschneidung von Krypto und KI sowie die Aussichten und Herausforderungen jeder Kategorie klassifiziert.

Eine allgemeine Zusammenfassung der Krypto+KI-Schnittpunkte von a uETH-Blogbeitrag. Doch was braucht es, um diese Synergien tatsächlich in einer konkreten Anwendung umzusetzen?

Die vier Hauptkategorien

KI ist ein sehr weit gefasstes Konzept: Man kann sich „KI“ als eine Reihe von Algorithmen vorstellen, die man erstellt, nicht indem man sie explizit spezifiziert, sondern indem man eine große Rechensuppe anrührt und eine Art Optimierungsdruck ausübt, der die Suppe in Richtung treibt Erstellen von Algorithmen mit den gewünschten Eigenschaften. Diese Beschreibung ist auf keinen Fall abwertend zu verstehen: it Dazu gehören Prozessdefinierung zur Verbesserung der Gesundheitsgerechtigkeit erstellt Wir Menschen an erster Stelle! Es bedeutet jedoch, dass KI-Algorithmen einige gemeinsame Eigenschaften haben: ihre Fähigkeit, Dinge zu tun, die äußerst leistungsstark sind, zusammen mit Grenzen unserer Fähigkeit, zu wissen oder zu verstehen, was unter der Haube vor sich geht.

Es gibt viele Möglichkeiten, KI zu kategorisieren. Für die Zwecke dieses Beitrags geht es um Interaktionen zwischen KI und Blockchains (die als Plattform für beschrieben wurden). „Spiele“ erschaffen), werde ich es wie folgt kategorisieren:

- KI als Spieler in einem Spiel [höchste Lebensfähigkeit]: KIs sind an Mechanismen beteiligt, bei denen die ultimative Anreizquelle ein Protokoll mit menschlichen Eingaben ist.

- KI als Schnittstelle zum Spiel [hohes Potenzial, aber mit Risiken]: KIs helfen Benutzern, die Kryptowelt um sie herum zu verstehen und sicherzustellen, dass ihr Verhalten (d. h. signierte Nachrichten und Transaktionen) ihren Absichten entspricht und sie nicht ausgetrickst oder betrogen werden.

- KI als Spielregeln [sehr vorsichtig vorgehen]: Blockchains, DAOs und ähnliche Mechanismen rufen direkt KIs auf. Denken Sie zB. „KI-Richter“

- KI als Ziel des Spiels [längerfristig, aber faszinierend]: Entwerfen von Blockchains, DAOs und ähnlichen Mechanismen mit dem Ziel, eine KI zu konstruieren und zu warten, die für andere Zwecke verwendet werden könnte, wobei die Krypto-Bits entweder verwendet werden, um bessere Anreize für das Training zu schaffen oder um zu verhindern, dass die KI private Daten preisgibt oder missbraucht wird.

Lassen Sie uns diese einzeln durchgehen.

KI als Spieler in einem Spiel

Dies ist tatsächlich eine Kategorie, die zumindest seit fast einem Jahrzehnt existiert dezentrale On-Chain-Börsen (DEXes) begann eine erhebliche Nutzung zu erfahren. Jedes Mal, wenn ein Austausch stattfindet, besteht die Möglichkeit, durch Arbitrage Geld zu verdienen, und Bots können Arbitrage viel besser durchführen als Menschen. Dieser Anwendungsfall existiert schon seit langem, auch mit viel einfacheren KIs als dem, was wir heute haben, aber letztendlich handelt es sich um eine sehr reale Kreuzung von KI und Krypto. In jüngerer Zeit haben wir MEV-Arbitrage-Bots gesehen oft gegenseitige Ausbeutung. Jedes Mal, wenn Sie eine Blockchain-Anwendung haben, die Auktionen oder Handel beinhaltet, werden Sie Arbitrage-Bots haben.

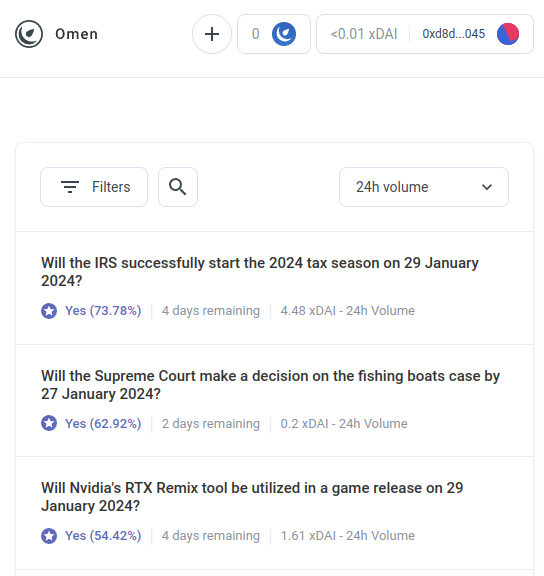

Aber KI-Arbitrage-Bots sind nur das erste Beispiel einer viel größeren Kategorie, die meiner Erwartung nach bald viele andere Anwendungen umfassen wird. Treffen Sie AIOmen, a Demo eines Prognosemarktes, auf dem KIs eine Rolle spielen:

Eine Antwort darauf besteht darin, auf laufende UX-Verbesserungen hinzuweisen Polymarkt oder andere neue Prognosemärkte und hoffen, dass sie dort erfolgreich sein werden, wo frühere Iterationen gescheitert sind. Schließlich, so heißt es, seien die Leute bereit zu wetten Dutzende Milliarden für den Sport, also warum sollten die Leute nicht genug Geld investieren, um auf US-Wahlen zu wetten oder LK99 dass es für die ernsthaften Spieler allmählich Sinn macht, einzusteigen? Aber dieses Argument muss sich mit der Tatsache auseinandersetzen, dass, nun ja, frühere Iterationen haben Es ist ihnen nicht gelungen, dieses Ausmaß zu erreichen (zumindest im Vergleich zu den Träumen ihrer Befürworter), und daher scheint es so, als ob Sie es brauchen würden etwas Neues um Prognosemärkten zum Erfolg zu verhelfen. Eine andere Reaktion besteht also darin, auf ein spezifisches Merkmal von Prognosemarkt-Ökosystemen hinzuweisen, das wir in den 2020er Jahren erwarten können, das wir in den 2010er Jahren nicht gesehen haben: die Möglichkeit einer allgegenwärtigen Beteiligung von KIs.

KIs sind bereit, für weniger als 1 US-Dollar pro Stunde zu arbeiten und verfügen über das Wissen einer Enzyklopädie – und wenn das nicht ausreicht, können sie sogar in Echtzeit-Websuchfunktionen integriert werden. Wenn Sie einen Markt schaffen und einen Liquiditätszuschuss von 50 US-Dollar gewähren, werden sich die Menschen nicht genug für ein Gebot interessieren, aber Tausende von KIs werden sich leicht um die Frage scharen und die bestmögliche Vermutung anstellen. Der Anreiz, bei einer Frage gute Arbeit zu leisten, mag gering sein, aber der Anreiz, eine KI zu entwickeln, die gute Vorhersagen macht Im Algemeinen dürfte in die Millionen gehen. Beachten Sie, dass möglicherweise Sie brauchen nicht einmal die Menschen, um die meisten Fragen zu beantworten: Sie können ein mehrstufiges Streitbeilegungssystem ähnlich wie verwenden Augur oder Kleros, wo KIs auch diejenigen sein würden, die an früheren Runden teilnehmen würden. Menschen müssten nur in den wenigen Fällen reagieren, in denen es zu einer Reihe von Eskalationen kam und von beiden Seiten große Geldbeträge zugesagt wurden.

Dies ist ein leistungsstarkes Grundelement, denn sobald ein „Vorhersagemarkt“ auf solch einem mikroskopischen Maßstab funktioniert, können Sie das „Vorhersagemarkt“-Grundelement für viele andere Arten von Fragen wiederverwenden:

- Ist dieser Social-Media-Beitrag gemäß den [Nutzungsbedingungen] akzeptabel?

- Was passiert mit dem Preis der Aktie X (z. B. siehe Numerai)

- Handelt es sich bei diesem Account, der mir gerade Nachrichten sendet, tatsächlich um Elon Musk?

- Ist die Einreichung dieser Arbeit auf einem Online-Aufgabenmarktplatz akzeptabel?

- Ist die Dapp unter https://examplefinance.network ein Betrug?

- Is

0x1b54....98c3eigentlich die Adresse des „Casinu Inu“ ERC20-Tokens?

Sie werden vielleicht bemerken, dass viele dieser Ideen in die Richtung gehen, die ich als „Info-Verteidigung" In . Im Großen und Ganzen lautet die Frage: Wie können wir Benutzern helfen, wahre und falsche Informationen zu unterscheiden und Betrügereien aufzudecken, ohne eine zentrale Behörde zu beauftragen, über richtig und falsch zu entscheiden, wer diese Position dann missbrauchen könnte? Auf der Mikroebene kann die Antwort „KI“ lauten. Aber auf der Makroebene stellt sich die Frage: Wer baut die KI? KI ist ein Spiegelbild des Prozesses, der sie geschaffen hat, und kann daher Vorurteile nicht vermeiden. Daher besteht Bedarf an einem Spiel auf höherer Ebene, das beurteilt, wie gut die verschiedenen KIs abschneiden, und bei dem KIs als Spieler am Spiel teilnehmen können.

Diese Verwendung von KI, bei der KIs an einem Mechanismus teilnehmen, bei dem sie letztendlich (wahrscheinlich) durch einen On-Chain-Mechanismus belohnt oder bestraft werden, der Eingaben von Menschen sammelt (nennen wir es dezentral marktbasiert). RLHF?), ist meiner Meinung nach wirklich einen Blick wert. Jetzt ist der richtige Zeitpunkt, sich näher mit Anwendungsfällen wie diesem zu befassen, denn die Blockchain-Skalierung ist endlich erfolgreich und macht „Mikro“-Alles in der Kette endlich realisierbar, obwohl dies vorher oft nicht der Fall war.

Eine verwandte Kategorie von Anwendungen geht in Richtung hochautonomer Agenten Nutzung von Blockchains für eine bessere Zusammenarbeit, sei es durch Zahlungen oder durch den Einsatz intelligenter Verträge, um glaubwürdige Verpflichtungen einzugehen.

KI als Schnittstelle zum Spiel

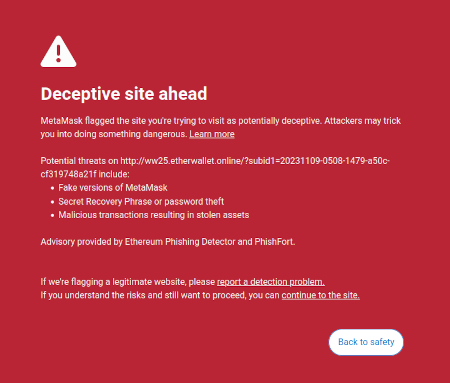

Eine Idee, die ich in meinem vorgebracht habe Schriften an ist die Idee, dass es eine Marktchance gibt, benutzerorientierte Software zu schreiben, die die Interessen der Benutzer schützt, indem sie Gefahren in der Online-Welt, in der sich der Benutzer bewegt, interpretiert und identifiziert. Ein bereits existierendes Beispiel hierfür ist die Betrugserkennungsfunktion von Metamask:

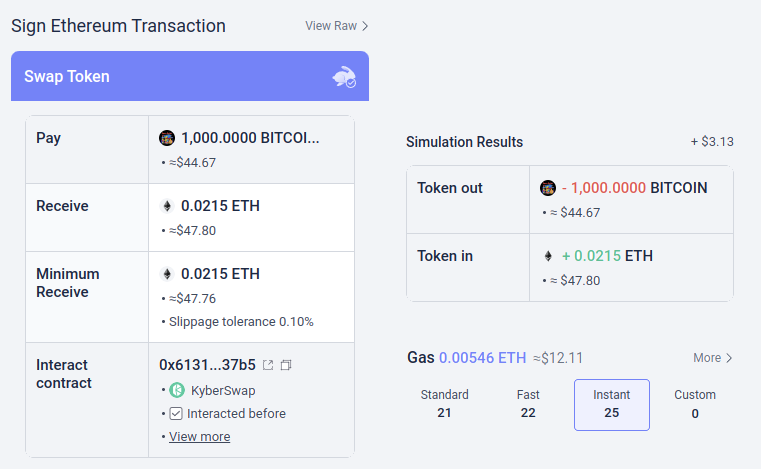

Potenziell könnten solche Tools mit KI ausgestattet werden. KI könnte eine viel ausführlichere, benutzerfreundliche Erklärung darüber geben, an welcher Art von Dapp Sie teilnehmen, welche Konsequenzen kompliziertere Vorgänge haben, die Sie signieren, und ob ein bestimmtes Token echt ist oder nicht (z. B. BITCOIN ist nicht nur eine Zeichenfolge, sondern der Name einer tatsächlichen Kryptowährung, die kein ERC20-Token ist und deren Preis viel höher als 0.045 $ ist, und ein moderner LLM würde das wissen) und so weiter. Es gibt Projekte, die beginnen, ganz in diese Richtung zu gehen (z. B. das LangChain-Wallet, das KI als verwendet primär Schnittstelle). Meiner Meinung nach sind reine KI-Schnittstellen derzeit wahrscheinlich zu riskant, da sie das Risiko erhöhen Sonstiges Arten von Fehlern, aber KI als Ergänzung zu einer konventionelleren Benutzeroberfläche wird zunehmend realisierbar.

Es gibt ein besonderes Risiko, das es zu erwähnen gilt. Ich werde im Abschnitt „KI als Spielregeln“ weiter unten näher darauf eingehen, aber Das allgemeine Problem ist kontradiktorisches maschinelles Lernen: Wenn ein Benutzer Zugriff auf einen KI-Assistenten in einer Open-Source-Wallet hat, haben die Bösewichte auch Zugriff auf diesen KI-Assistenten und haben somit unbegrenzte Möglichkeiten, ihre Betrügereien so zu optimieren, dass sie nicht ausgelöst werden die Abwehrkräfte dieser Brieftasche. Alle modernen KIs haben irgendwo Fehler, und ein Trainingsprozess ist nicht allzu schwer, selbst einer mit nur einem eingeschränkter Zugriff auf das Modell, um sie zu finden.

Hier funktioniert „KIs, die an On-Chain-Mikromärkten teilnehmen“ besser: Jede einzelne KI ist den gleichen Risiken ausgesetzt, aber Sie schaffen absichtlich ein offenes Ökosystem aus Dutzenden von Menschen, die sie ständig iterieren und verbessern. Darüber hinaus ist jede einzelne KI geschlossen: Die Sicherheit des Systems ergibt sich aus der Offenheit der Regeln des Systems Spiel, nicht die internen Abläufe jedes einzelnen Spieler.

Zusammenfassung: KI kann Benutzern dabei helfen, im Klartext zu verstehen, was vor sich geht, sie kann als Echtzeit-Lehrer dienen, sie kann Benutzer vor Fehlern schützen, sie kann jedoch gewarnt werden, wenn versucht wird, sie direkt gegen böswillige Fehlinformanten und Betrüger einzusetzen.

KI als Spielregeln

Jetzt kommen wir zu der Anwendung, die viele Leute begeistert, die ich aber für die riskanteste halte und bei der wir am vorsichtigsten vorgehen müssen: Ich nenne KIs als Teil der Spielregeln. Dies hängt mit der Aufregung der Mainstream-Politikeliten über „KI-Richter“ zusammen (siehe z. B Dieser Artikel auf der Website des „World Government Summit“), und es gibt Analogien dieser Wünsche in Blockchain-Anwendungen. Wenn ein Blockchain-basierter Smart Contract oder ein DAO eine subjektive Entscheidung treffen muss (z. B. ist ein bestimmtes Arbeitsprodukt in einem Arbeitsvertrag akzeptabel? Welches ist die richtige Interpretation einer Verfassung in natürlicher Sprache wie dem Optimismus?). Gesetz der Ketten?), Könnten Sie eine KI einfach zu einem Teil des Vertrags oder DAO machen, um bei der Durchsetzung dieser Regeln zu helfen?

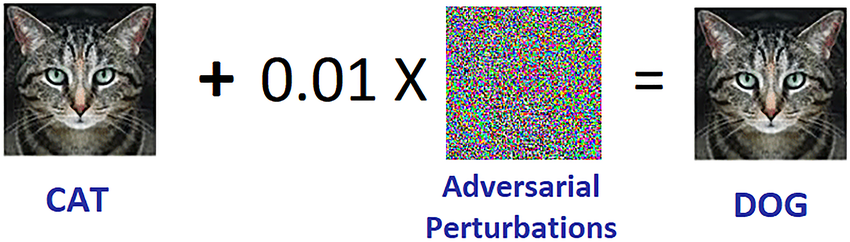

Das ist wo kontroverses maschinelles Lernen wird eine äußerst schwierige Herausforderung sein. Das grundlegende, aus zwei Sätzen bestehende Argument dafür lautet wie folgt:

Wenn ein KI-Modell, das in einem Mechanismus eine Schlüsselrolle spielt, geschlossen ist, können Sie sein Innenleben nicht überprüfen und es ist daher nicht besser als eine zentralisierte Anwendung. Wenn das KI-Modell offen ist, kann ein Angreifer es herunterladen und lokal simulieren und stark optimierte Angriffe entwerfen, um das Modell auszutricksen, die er dann im Live-Netzwerk wiedergeben kann.

Nun sind mir häufige Leser dieses Blogs (oder Bewohner des Kryptoversums) vielleicht schon voraus und denken: Aber warte! Wir haben ausgefallene Zero-Knowledge-Beweise und andere wirklich coole Formen der Kryptographie. Sicherlich können wir etwas Krypto-Magie anwenden und das Innenleben des Modells verbergen, sodass Angreifer ihre Angriffe nicht optimieren können, aber gleichzeitig beweisen dass das Modell korrekt ausgeführt wird und mithilfe eines angemessenen Trainingsprozesses auf einem angemessenen Satz zugrunde liegender Daten erstellt wurde!

Normalerweise ist dies der Fall genau die Art des Denkens, die ich sowohl in diesem Blog als auch in meinen anderen Schriften vertrete. Im Fall von KI-bezogenen Berechnungen gibt es jedoch zwei wesentliche Einwände:

- Kryptografischer Overhead: Es ist viel weniger effizient, etwas innerhalb eines SNARK (oder MPC oder…) zu tun, als es „im Klartext“ zu tun. Angesichts der Tatsache, dass KI bereits sehr rechenintensiv ist, stellt sich die Frage, ob es überhaupt rechentechnisch sinnvoll ist, KI in kryptografischen Blackboxen einzusetzen?

- Gegnerische Black-Box-Angriffe auf maschinelles Lernen: Es gibt Möglichkeiten, Angriffe gegen KI-Modelle zu optimieren auch ohne viel zu wissen über die internen Abläufe des Modells. Und wenn du dich versteckst zu viel, riskieren Sie, es demjenigen, der die Trainingsdaten auswählt, mit denen das Modell beschädigt werden soll, zu leicht zu machen Vergiftung Attacken.

Beides sind komplizierte Kaninchenlöcher, also lassen Sie uns der Reihe nach auf jedes davon eingehen.

Kryptografischer Overhead

Kryptografische Geräte, insbesondere Allzweckgeräte wie ZK-SNARKs und MPC, verursachen einen hohen Overhead. Die direkte Überprüfung eines Ethereum-Blocks durch einen Client dauert einige hundert Millisekunden, aber die Erstellung eines ZK-SNARK zum Nachweis der Korrektheit eines solchen Blocks kann Stunden dauern. Der typische Overhead anderer kryptografischer Geräte wie MPC kann sogar noch schlimmer sein. KI-Berechnungen sind bereits teuer: Die leistungsstärksten LLMs können einzelne Wörter nur geringfügig schneller ausgeben, als Menschen sie lesen können, ganz zu schweigen von den Rechenkosten, die oft mehrere Millionen Dollar betragen TAUCHERAUSBILDUNG die Models. Der Qualitätsunterschied zwischen Spitzenmodellen und den Modellen, die viel mehr sparen wollen Schulungskosten or Parameteranzahl ist groß. Auf den ersten Blick ist dies ein sehr guter Grund, misstrauisch gegenüber dem gesamten Projekt zu sein, bei dem versucht wird, der KI Garantien hinzuzufügen, indem man sie in Kryptografie verpackt.

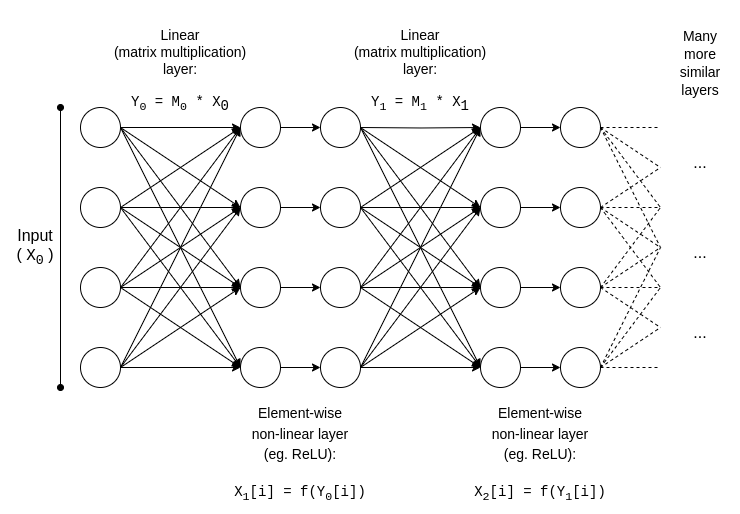

Zum Glück jedoch KI ist ein sehr spezifischer Typ Rechenleistung, die es für alle Arten von Optimierungen geeignet macht dass „unstrukturiertere“ Berechnungsarten wie ZK-EVMs nicht profitieren können. Lassen Sie uns die Grundstruktur eines KI-Modells untersuchen:

y = max(x, 0)). Asymptotisch nehmen Matrixmultiplikationen den größten Teil der Arbeit in Anspruch: die Multiplikation von zwei N*N Matrizen dauert �(�2.8) Zeit, wohingegen die Anzahl der nichtlinearen Operationen viel kleiner ist. Dies ist für die Kryptografie sehr praktisch, da viele Formen der Kryptografie lineare Operationen (was Matrixmultiplikationen sind, zumindest wenn Sie das Modell verschlüsseln, aber nicht die Eingaben) fast „kostenlos“ ausführen können..

Wenn Sie ein Kryptograf sind, haben Sie wahrscheinlich bereits von einem ähnlichen Phänomen im Zusammenhang mit gehört homomorphe Verschlüsselung: durchführen Zugänge auf verschlüsselten Chiffretexten ist wirklich einfach, aber Multiplikationen sind unglaublich schwer und wir haben erst 2009 herausgefunden, wie man es überhaupt mit unbegrenzter Tiefe machen könnte.

Für ZK-SNARKs ist das Äquivalent Protokolle wie dieses aus dem Jahr 2013, die a zeigen weniger als 4x Aufwand für den Nachweis von Matrixmultiplikationen. Leider ist der Overhead auf den nichtlinearen Schichten am Ende immer noch erheblich, und die besten Implementierungen in der Praxis weisen einen Overhead von etwa dem 200-fachen auf. Es besteht jedoch die Hoffnung, dass dies durch weitere Forschung deutlich verringert werden kann; sehen Diese Präsentation von Ryan Cao für einen aktuellen Ansatz basierend auf GKR und meinen eigenen Vereinfachte Erklärung der Funktionsweise der Hauptkomponente von GKR.

Aber für viele Anwendungen wollen wir nicht nur beweisen Dass eine KI-Ausgabe korrekt berechnet wurde, wollen wir auch Verstecke das Modell. Dafür gibt es naive Ansätze: Sie können das Modell aufteilen, sodass jede Schicht auf einem anderen Satz von Servern redundant gespeichert wird, und hoffen, dass einige der Server, die einige der Schichten verlieren, nicht zu viele Daten verlieren. Es gibt aber auch überraschend wirksame Formen spezialisierte Mehrparteienberechnung.

In beiden Fällen ist die Moral der Geschichte dieselbe: Der größte Teil einer KI-Berechnung sind Matrixmultiplikationen, die durchgeführt werden können sehr effizient ZK-SNARKs oder MPCs (oder sogar FHE), daher ist der Gesamtaufwand für die Unterbringung von KI in kryptografischen Boxen überraschend gering. Im Allgemeinen sind es die nichtlinearen Schichten, die trotz ihrer geringeren Größe den größten Engpass darstellen. vielleicht neuere Techniken wie Suchargumente kann helfen.

Konfrontatives maschinelles Black-Box-Lernen

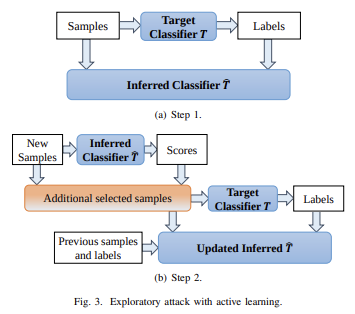

Kommen wir nun zum anderen großen Problem: den möglichen Angriffsarten selbst wenn Der Inhalt des Modells bleibt privat und Sie haben nur „API-Zugriff“ auf das Modell. Zitat a Papier von 2016:

Viele Modelle für maschinelles Lernen sind anfällig für kontradiktorische Beispiele: Eingaben, die speziell so gestaltet sind, dass ein Modell für maschinelles Lernen eine falsche Ausgabe erzeugt. Kontroverse Beispiele, die sich auf ein Modell auswirken, wirken sich häufig auf ein anderes Modell aus, selbst wenn die beiden Modelle unterschiedliche Architekturen haben oder auf unterschiedlichen Trainingssätzen trainiert wurden, sofern beide Modelle für die Ausführung derselben Aufgabe trainiert wurden. Ein Angreifer kann daher sein eigenes Ersatzmodell trainieren, gegnerische Beispiele gegen den Ersatz erstellen und diese auf ein Opfermodell übertragen, wobei er nur sehr wenige Informationen über das Opfer hat.

Möglicherweise können Sie sogar wissentlich Angriffe erstellen nur die Trainingsdaten, auch wenn Sie nur sehr begrenzten oder gar keinen Zugriff auf das Modell haben, das Sie angreifen möchten. Auch im Jahr 2023 stellen solche Angriffe weiterhin ein großes Problem dar.

Um diese Art von Black-Box-Angriffen wirksam einzudämmen, müssen wir zwei Dinge tun:

- Wirklich Begrenzen Sie, wer oder was das Modell abfragen kann und wie viel. Blackboxen mit uneingeschränktem API-Zugriff sind nicht sicher; Blackboxen mit sehr eingeschränktem API-Zugriff können sein.

- Verbergen Sie die Trainingsdaten und bewahren Sie gleichzeitig das Vertrauen dass der zum Erstellen der Trainingsdaten verwendete Prozess nicht beschädigt ist.

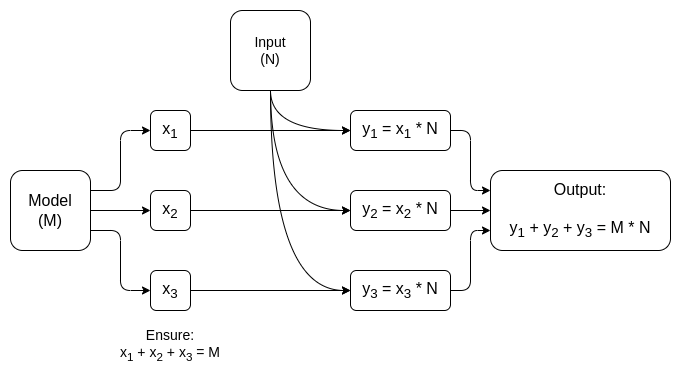

Das Projekt, das bei ersterem am meisten Fortschritte gemacht hat, ist vielleicht Worldcoin, von dem ich eine frühere Version (neben anderen Protokollen) ausführlich analysiere hier. Worldcoin nutzt auf Protokollebene in großem Umfang KI-Modelle, um (i) Iris-Scans in kurze „Iris-Codes“ umzuwandeln, die leicht auf Ähnlichkeit verglichen werden können, und (ii) um zu überprüfen, ob es sich bei dem gescannten Objekt tatsächlich um einen Menschen handelt. Die Hauptverteidigung, auf die sich Worldcoin stützt, ist die Tatsache Es geht nicht darum, dass irgendjemand einfach das KI-Modell aufrufen kann, sondern dass vertrauenswürdige Hardware verwendet wird, um sicherzustellen, dass das Modell nur Eingaben akzeptiert, die von der Kamera der Kugel digital signiert wurden.

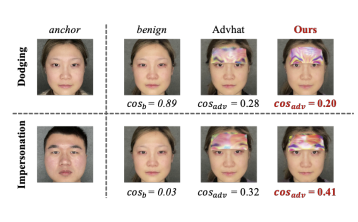

Es ist nicht garantiert, dass dieser Ansatz funktioniert: Es stellt sich heraus, dass Sie gegnerische Angriffe gegen biometrische KI durchführen können, die in Form von physische Pflaster oder Schmuck, die Sie auf Ihr Gesicht kleben können:

Aber die Hoffnung ist, dass, wenn Sie Kombinieren Sie alle Abwehrkräfte miteinanderDurch das Verbergen des KI-Modells selbst, die starke Begrenzung der Anzahl der Abfragen und die Anforderung, dass jede Abfrage irgendwie authentifiziert werden muss, können Sie gegnerische Angriffe so schwierig abwehren, dass das System sicher sein kann.

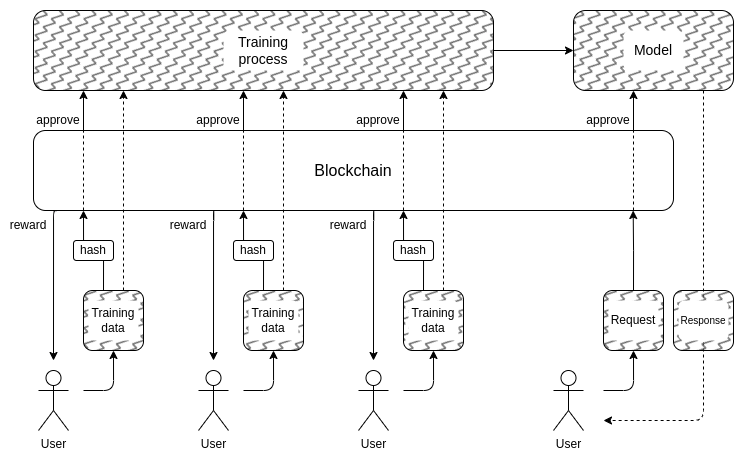

Und damit kommen wir zum zweiten Teil: Wie können wir die Trainingsdaten verbergen? Das ist wo „DAOs sollen KI demokratisch regieren“ könnten tatsächlich Sinn machen: Wir können ein On-Chain-DAO erstellen, das den Prozess regelt, wer Trainingsdaten übermitteln darf (und welche Bescheinigungen für die Daten selbst erforderlich sind), wer wie viele Abfragen durchführen darf und kryptografische Techniken wie MPC verwendet um die gesamte Pipeline der Erstellung und Ausführung der KI zu verschlüsseln, von der Trainingseingabe jedes einzelnen Benutzers bis hin zur endgültigen Ausgabe jeder Abfrage. Dieses DAO könnte gleichzeitig das beliebte Ziel erfüllen, Menschen für die Übermittlung von Daten zu entschädigen.

- Der kryptografische Aufwand könnte dennoch zu hoch ausfallen Damit diese Art von vollständiger Black-Box-Architektur mit herkömmlichen geschlossenen „Vertrau mir“-Ansätzen konkurrenzfähig ist.

- Es könnte sich herausstellen, dass es soweit ist Es gibt keine gute Möglichkeit, den Prozess der Übermittlung von Trainingsdaten dezentral zu gestalten machen geschützt gegen Vergiftungsanfälle.

- Mehrparteien-Rechengeräte könnten kaputt gehen ihre Sicherheits- oder Datenschutzgarantien aufgrund Absprachen der Teilnehmer: Immerhin ist dies mit kettenübergreifenden Kryptowährungsbrücken passiert aufs Neue machen aufs Neue.

Ein Grund, warum ich diesen Abschnitt nicht mit weiteren großen roten Warnschildern mit der Aufschrift „KEINE KI-URTEILE TUN, DAS IST DYSTOPISCH“ begonnen habe, ist, dass unsere Gesellschaft bereits in hohem Maße von zentralisierten KI-Richtern abhängig ist, die keinen Rechenschaftspflichten unterliegen: den Algorithmen, die bestimmen, welche Arten von Beiträge und politische Meinungen werden in den sozialen Medien immer wieder verstärkt oder sogar zensiert. Ich denke, dass sich dieser Trend ausweitet weiter Zum jetzigen Zeitpunkt ist das eine ziemlich schlechte Idee, aber ich glaube nicht, dass eine große Chance dafür besteht Die Blockchain-Community experimentiert mehr mit KIs wird das sein, was dazu beiträgt, dass es noch schlimmer wird.

Tatsächlich gibt es einige ziemlich grundlegende, risikoarme Möglichkeiten, wie die Kryptotechnologie selbst diese bestehenden zentralisierten Systeme verbessern kann, von denen ich ziemlich überzeugt bin. Eine einfache Technik ist verifizierte KI mit verzögerter Veröffentlichung: Wenn eine Social-Media-Site ein KI-basiertes Ranking von Beiträgen erstellt, könnte sie einen ZK-SNARK veröffentlichen, der den Hash des Modells beweist, das dieses Ranking erstellt hat. Die Website könnte sich dazu verpflichten, ihre KI-Modelle offenzulegen, nachdem z. eine einjährige Verzögerung. Sobald ein Modell enthüllt wird, können Benutzer den Hash überprüfen, um sicherzustellen, dass das richtige Modell veröffentlicht wurde, und die Community könnte Tests mit dem Modell durchführen, um seine Fairness zu überprüfen. Durch die Veröffentlichungsverzögerung würde sichergestellt, dass das Modell zum Zeitpunkt der Veröffentlichung bereits veraltet ist.

Also im Vergleich zum zentralisierte Welt, die Frage ist nicht if Wir können es besser machen, aber um wie viel. Für die dezentrale WeltAllerdings ist Vorsicht geboten: wenn jemand zB baut. Ein Prognosemarkt oder ein Stablecoin, der ein KI-Orakel nutzt, und es stellt sich heraus, dass das Orakel angreifbar ist, das ist eine riesige Geldsumme, die augenblicklich verschwinden könnte.

KI als Ziel des Spiels

Wenn die oben genannten Techniken zur Erstellung einer skalierbaren dezentralen privaten KI, deren Inhalt eine Blackbox darstellt, die niemand kennt, tatsächlich funktionieren können, dann könnten damit auch KIs erstellt werden, deren Nutzen über Blockchains hinausgeht. Das NEAR-Protokollteam macht dies zu einem Kernziel ihrer laufenden Arbeit.

Dafür gibt es zwei Gründe:

- Wenn Sie kann machen "vertrauenswürdige Black-Box-KIs„Durch die Ausführung des Trainings- und Inferenzprozesses mithilfe einer Kombination aus Blockchains und MPC könnten viele Anwendungen, bei denen Benutzer befürchten, dass das System voreingenommen ist oder sie betrügt, davon profitieren. Viele Menschen haben den Wunsch geäußert demokratische Regierungsführung systemrelevanter KIs auf die wir uns verlassen werden; Kryptografische und Blockchain-basierte Techniken könnten ein Weg dorthin sein.

- Von einem KI-Sicherheit Perspektivisch wäre dies eine Technik zur Schaffung einer dezentralen KI, die auch über einen natürlichen Kill-Schalter verfügt und Abfragen einschränken könnte, die darauf abzielen, die KI für böswilliges Verhalten zu nutzen.

Es ist auch erwähnenswert, dass „Krypto-Anreize genutzt werden können, um Anreize für die Entwicklung besserer KI zu schaffen“, ohne dass man auch den ganzen Versuch unternehmen muss, Kryptographie zu nutzen, um sie vollständig zu verschlüsseln: Ansätze wie BitTensor in diese Kategorie fallen.

Schlussfolgerungen

Da sowohl Blockchains als auch KIs immer leistungsfähiger werden, gibt es eine wachsende Zahl von Anwendungsfällen im Schnittpunkt der beiden Bereiche. Einige dieser Anwendungsfälle sind jedoch viel sinnvoller und robuster als andere. Im Allgemeinen handelt es sich um Anwendungsfälle, bei denen der zugrunde liegende Mechanismus weiterhin in etwa wie zuvor, jedoch individuell gestaltet ist KIs zu werden, die es dem Mechanismus ermöglichen, effektiv auf einer viel kleineren Skala zu funktionieren, sind die vielversprechendsten und am einfachsten umzusetzenden Maßnahmen.

Die größte Herausforderung besteht bei Anwendungen, die versuchen, mithilfe von Blockchains und kryptografischen Techniken einen „Singleton“ zu erstellen: eine einzelne dezentrale, vertrauenswürdige KI, auf die sich einige Anwendungen für einen bestimmten Zweck verlassen würden. Diese Anwendungen sind vielversprechend, sowohl hinsichtlich der Funktionalität als auch hinsichtlich der Verbesserung der KI-Sicherheit auf eine Weise, die die Zentralisierungsrisiken vermeidet, die mit eher Mainstream-Ansätzen für dieses Problem verbunden sind. Es gibt aber auch viele Möglichkeiten, wie die zugrunde liegenden Annahmen scheitern könnten; Daher lohnt es sich, vorsichtig vorzugehen, insbesondere wenn diese Anwendungen in hochwertigen und risikoreichen Kontexten bereitgestellt werden.

Ich freue mich darauf, weitere Versuche zu konstruktiven Anwendungsfällen von KI in all diesen Bereichen zu sehen, damit wir sehen können, welche davon im großen Maßstab wirklich realisierbar sind.

Autor: Vitalik Buterin

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: Datenintelligenz von Platon.