Scams

Hier erfahren Sie, wie Cyberkriminelle es auf Kryptowährungen abgesehen haben und wie Sie Ihre Bitcoins oder andere Kryptowährungen schützen können

15 April 2024

•

,

6 Minute. lesen

Bitcoin ist auf dem Vormarsch. Die nach Marktkapitalisierung größte digitale Währung der Welt übertraf Anfang März ihren bisherigen Rekordwert von fast 69,000 US-Dollar. Es schneit eine Schätzung wert 1.3 Billionen Dollar. Doch der schwankende Wert der Kryptowährung entspricht nicht unbedingt dem Ausmaß der Cyberkriminalität, das wir beobachten können. Tatsächlich, Krypto-Bedrohungen haben zugenommen jahrelang.

Derzeit bereitet sich die Welt der Kryptowährungen auf eine Bitcoin-Halbierung vor, die noch in diesem Monat ansteht. Diese Ereignisse erregen nicht nur große Medienaufmerksamkeit und öffentliches Interesse an Kryptowährungen, sondern locken auch böswillige Akteure an, die den Hype um sie herum ausnutzen wollen, um Phishing-Betrügereien oder betrügerische Investitionsprogramme zu starten, die auf ahnungslose Personen abzielen.

Schauen wir uns an, was Sie wissen und tun müssen, um Ihre digitale Währung sicher zu halten.

Kryptowährungsrisiken können verschiedene Formen annehmen

Der Besitz von Kryptowährungen kann für viele aufgrund der (Pseudo-)Anonymität, der niedrigen Transaktionskosten und als alternative Investitionsmöglichkeit attraktiv sein. Aber der Kryptoraum ist auch so etwas wie ein unregulierter Wilder Westen. Bedrohungsakteure sind darauf vorbereitet und bereit, jeden Benutzer, dem es an digitalen Kenntnissen mangelt, rücksichtslos auszunutzen – durch Betrug und hochentwickelte Malware. In einigen Fällen umgehen sie Sie möglicherweise vollständig und nehmen Krypto-Börsen und andere Dritte ins Visier.

Wir können die Hauptbedrohungen in drei Arten einteilen: Malware, Betrug und Sicherheitsverletzungen durch Dritte.

1. Malware und bösartige Apps

Demnach stiegen die Erkennungen von Malware, die speziell darauf ausgelegt ist, Kryptowährungen aus den Geldbörsen der Benutzer zu stehlen (Cryptostealer), vom ersten zum zweiten Halbjahr 68 um 1 % an neuesten ESET-Bedrohungsbericht. Einer der beliebtesten ist Lumma Stealer, auch bekannt als LummaC2 Stealer, der auf digitale Geldbörsen, Benutzeranmeldeinformationen und sogar Browsererweiterungen für die Zwei-Faktor-Authentifizierung (2FA) abzielt. Es filtert auch Informationen von kompromittierten Maschinen. Die Entdeckungen dieses speziellen Kryptostealers – der als Dienstleistung für Cyberkriminelle bereitgestellt wird – haben sich zwischen dem ersten und dem zweiten Halbjahr 1 verdreifacht.

Zu den weiteren Malware-Bedrohungen, die Kryptowährungen stehlen, gehören:

- Krypto-Drainer: ein Malware-Typ, der darauf ausgelegt ist, den Wert von Vermögenswerten in Ihrer(n) Wallet(s) zu ermitteln, bösartige Smart Contracts zu nutzen, um schnell Gelder abzuschöpfen, und dann Mixer oder Mehrfachtransfers zu verwenden, um seine Spuren zu verwischen. Eine Variante, MS Drainer, hat einen gestohlen geschätzte 59 Millionen US-Dollar über einen Zeitraum von neun Monaten

- Gängige Informationsdiebstahler wie RedLine Stealer, Agent Tesla und Racoon Stealer verfügen alle über Kryptodiebstahlfähigkeiten

- ClipBanker-Trojaner – eine weitere Art allgemeiner Datendiebstahler – exfiltrieren auch Kontoadressen von Kryptowährungs-Wallets

- Kryptowährungsdiebstahl-Malware wird oft in gefälschten Apps versteckt gefunden. Neuerdings zum Beispiel ESET-Forscher fanden heraus Dutzende ClipBanker-Malware-Varianten in trojanisierten WhatsApp- und Telegram-Apps, die darauf abzielen, von Benutzern in ihren Chat-Nachrichten gesendete Krypto-Wallet-Adressen abzugreifen

- Botnet-Malware wie Amadey, Danabot und LaplasBanker kann auch Funktionen zum Diebstahl von Krypto-Wallet-Informationen enthalten

2. Betrug und Social Engineering

Manchmal verzichten die Bösewichte ganz auf Malware und/oder kombinieren sie mit sorgfältig ausgearbeiteten Angriffen, die darauf abzielen, unsere Leichtgläubigkeit auszunutzen. Achten Sie auf die folgenden Gemeinsamkeiten Betrügereien, die auf Kryptowährungen abzielen:

- Phishing-Techniken sind häufig daran gewöhnt Opfer dazu verleiten, auf schädliche Links zu klicken Entwickelt, um Krypto-Wallet-Informationen/Gelder zu stehlen. Im Falle von Krypto-Enthusiasten besteht der erste Kontakt häufig aus Anzeigen auf gefälschten Social-Media-Konten, die vorgetäuscht werden, um wie legitime, hochkarätige Konten auszusehen. Benutzer werden dann auf eine Phishing-Website weitergeleitet, die so getäuscht wird, dass sie wie eine echte Token-Verteilungsplattform aussieht, und dann aufgefordert, ihre Wallets mit der Website zu verbinden. Dem Opfer wird dann eine (böswillige) Transaktion zur Unterzeichnung vorgelegt, wodurch sein Geldbeutel automatisch aufgebraucht wird. Die Opfer verlor 47 Millionen Dollar im Februar von dieser Art von Betrug.

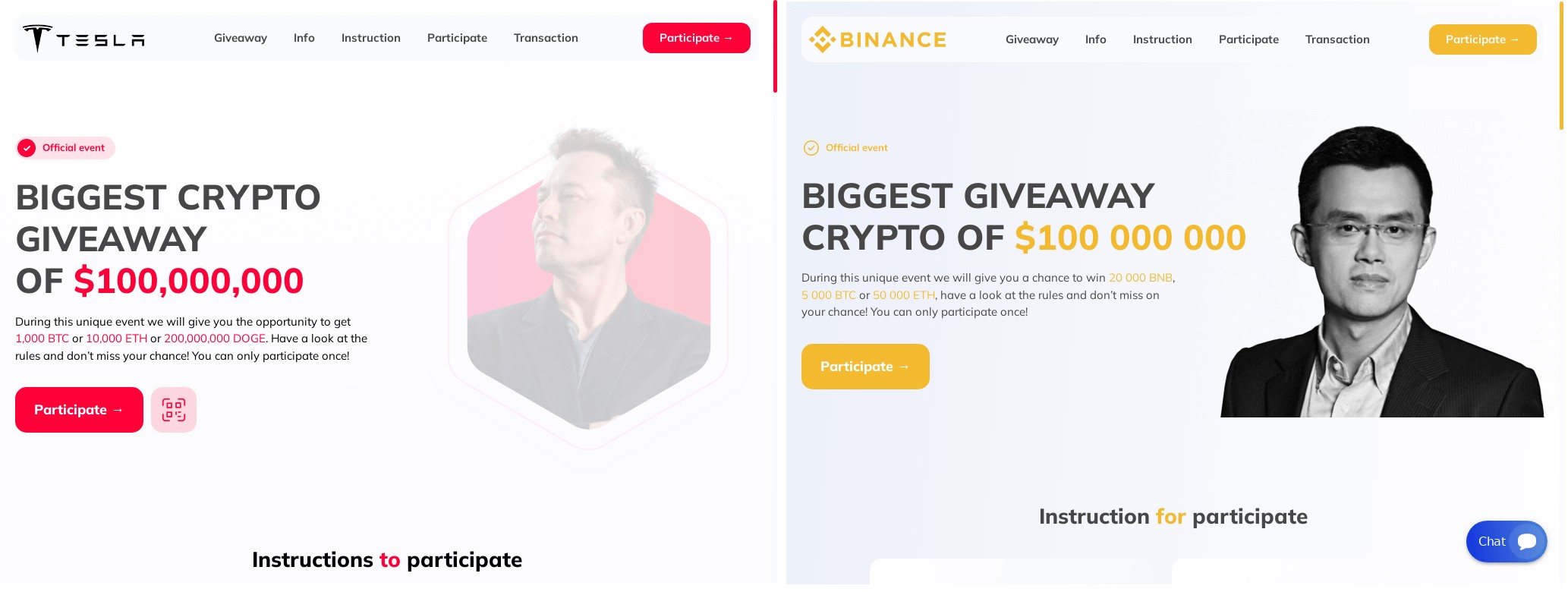

- Promi-Imitation ist ein häufiger Trick von Betrügern. Sie erstellen ein gefälschtes Social-Media-Konto und sich als beliebte Persönlichkeiten ausgeben Gefällt mir Elon Musk um gefälschte Krypto-Werbegeschenke zu starten oder gefälschte Investitionsmöglichkeiten bekannt zu machen. Diese Konten enthalten bösartige Links und/oder verlangen von den Opfern direkte Krypto-Einzahlungen.

- Romantischer Betrug Demnach verdienten Betrüger im vergangenen Jahr über 652 Millionen US-Dollar FBI. Betrüger bauen eine Beziehung zu ihren Opfern auf B. auf Dating-Seiten, erfinden dann eine Geschichte und bitten sie um Geld – möglicherweise über schwer nachverfolgbare Kryptowährungen.

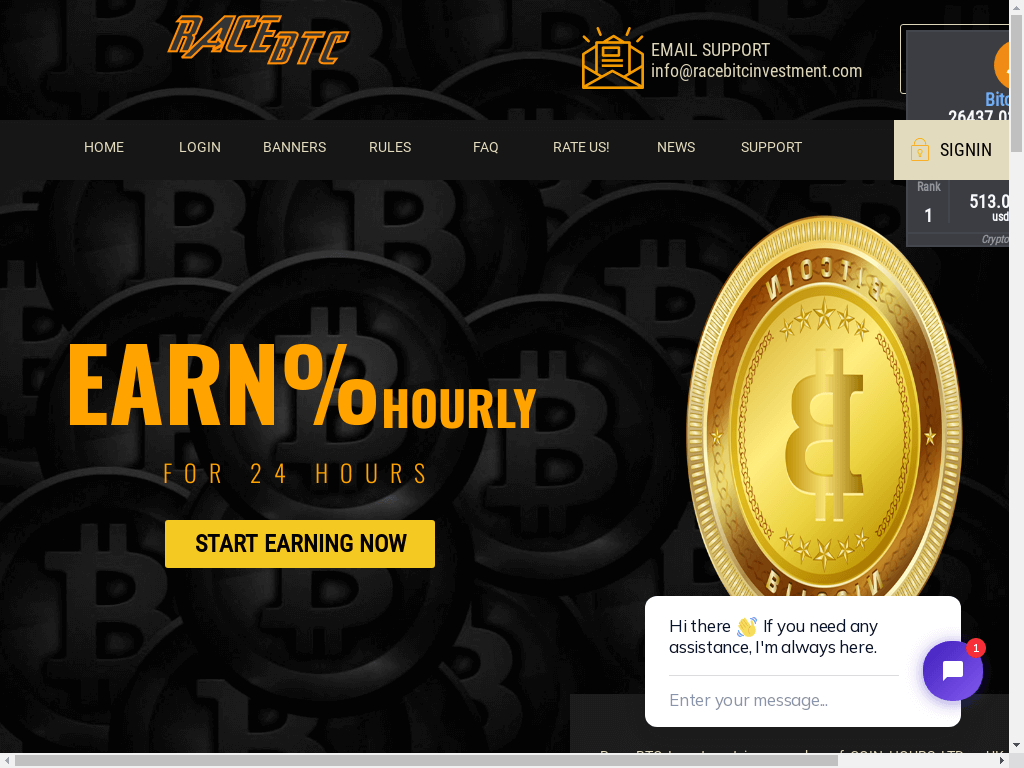

- Investitionsbetrug sind laut FBI die Art der Cyberkriminalität mit den höchsten Einnahmen und bescheren den Kriminellen im Jahr 4.5 einen Umsatz von über 2023 Milliarden US-Dollar. Unaufgeforderte E-Mails oder Social-Media-Anzeigen locken Opfer mit dem Versprechen von hohe Renditen auf ihre Krypto-Investitionen. Sie verlinken normalerweise auf eine seriös aussehende Investment-App oder Website. Allerdings ist alles falsch und Ihr Geld wird niemals investiert.

- Schweineschlachtung ist eine Kombination aus Romantik und Anlagebetrug. Betrüger, denen sie auf Dating-Seiten begegnen, vermitteln den Opfern ein falsches Sicherheitsgefühl und versuchen sie dann zu Investitionen in fiktive Kryptoprogramme zu überreden. Manche tun möglicherweise sogar so, als würde der Benutzer mit seiner „Investition“ Geld verdienen – bis er versucht, Geld abzuheben. Der Das US-Justizministerium wurde beschlagnahmt über 112 Millionen US-Dollar von Schweineschlachtbetrieben im vergangenen Jahr auf einen Schlag.

- Pump-and-Dump Systeme funktionieren, wenn Betrüger in einen Token/eine Aktie investieren und diesen dann stark bewerben, um den Preis in die Höhe zu treiben, bevor sie ihn mit Gewinn verkaufen und echte Anleger mit nahezu wertlosen Vermögenswerten zurücklassen. Marktmanipulatoren dieser Art vielleicht gemacht haben über 240 Millionen US-Dollar im letzten Jahr, indem der Wert von Ethereum-Tokens künstlich erhöht wurde.

3. Hacks von Drittanbietern

Denken Sie, dass Ihre Kryptowährung an einer Börse oder einer anderen legitimen Drittorganisation sicher ist? Denk nochmal. Cyberkriminelle Gruppen und sogar Nationalstaaten greifen solche Unternehmen immer häufiger und erfolgreicher an. Nordkoreanische Hacker sind es von der UNO geschätzt seit 3 mindestens 2017 Milliarden US-Dollar an Kryptowährungen gestohlen zu haben, davon allein im letzten Jahr 750 Millionen US-Dollar. Mangelnde Regulierungsaufsicht macht es schwierig, Krypto-Börsen im Falle eines schwerwiegenden Verstoßes zur Rechenschaft zu ziehen, während die dezentrale Natur digitaler Währungen die Rückgewinnung von Geldern zu einer Herausforderung macht.

Es sind nicht nur Börsen, die ins Visier genommen werden könnten. Im Jahr 2022 wurden dem Passwort-Manager-Unternehmen LastPass Zugangsdaten gestohlen wurden möglicherweise verwendet um bis zu 35 Millionen US-Dollar von sicherheitsbewussten Kunden zu stehlen.

Krypto-Verteidigung 101

Glücklicherweise gelten in der Kryptowelt immer noch Best-Practice-Sicherheitsregeln. Beachten Sie Folgendes, um Ihre virtuellen Vermögenswerte unter Verschluss zu halten.

- Laden Sie Apps nur aus offiziellen App Stores herunter und Laden Sie niemals Raubkopien herunter

- Stellen Sie sicher, dass auf Ihrem Gerät Anti-Malware-Software von einem vertrauenswürdigen Anbieter installiert ist

- Verwenden Sie einen Passwort-Manager für lange, eindeutige Passwörter für alle Konten

- Verwenden Sie 2FA für Ihr Portemonnaie und Ihr Gerät

- Seien Sie skeptisch: Klicken Sie nicht auf Links in unerwünschten Anhängen oder auf Social-Media-Anzeigen/-Beiträgen – auch wenn diese scheinbar aus seriösen Quellen stammen

- Bewahren Sie Ihre Kryptowährung in einer „Cold Wallet“ (d. h. einer, die nicht mit dem Internet verbunden ist) wie Trezor auf, da sie dadurch vor Online-Bedrohungen geschützt ist

- Recherchieren Sie immer, bevor Sie Kryptowährungsinvestitionen tätigen

- Halten Sie Geräte und Software stets auf dem neuesten Stand

- Vermeiden Sie es, sich ohne ein öffentliches WLAN anzumelden virtuelles privates Netzwerk (VPN)

- Senden Sie niemals Kryptowährungen an Fremde – auch wenn Sie sie online „getroffen“ haben

- Bevor Sie sich für eine Börse entscheiden, sollten Sie einige Nachforschungen anstellen, um deren Sicherheitsmerkmale zu überprüfen

- Trennen Sie Ihren Kryptohandel von Ihren persönlichen und geschäftlichen Geräten und Konten. Das bedeutet, dass Sie eine dedizierte E-Mail-Adresse für Ihr Wallet verwenden

- Prahlen Sie online nicht mit der Größe Ihres Krypto-Wallets/Portfolios

Offensichtlich haben Cyberkriminelle die weitverbreitete Faszination für Kryptowährungen und ihren rasanten Wertanstieg zur Kenntnis genommen. Schließlich neigen sie dazu, sich Chancen zuzuwenden, bei denen es um erhebliche finanzielle Gewinne geht. Daher ist es für Sie von entscheidender Bedeutung, wachsam zu bleiben und andere Vorsichtsmaßnahmen zu treffen, um sicherzustellen, dass Ihre Kryptowährung nicht in die Fänge von Cyberkriminellen gelangt.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/en/scams/bitcoin-scams-hacks-heists-protect-yourself/

- :Ist

- :nicht

- :Wo

- $UP

- 000

- 1

- 2017

- 2022

- 2023

- 2FA

- 33

- a

- Über uns

- Nach

- Konto

- verantwortlich

- Trading Konten

- Aktivität

- Akteure

- Adresse

- Adressen

- Siehe Werbung

- Nach der

- aufs Neue

- Makler

- Auch bekannt als:

- Alle

- allein

- ebenfalls

- Alternative

- insgesamt

- an

- und

- Ein anderer

- jedem

- App

- erscheinen

- Jetzt bewerben

- Apps

- Apr

- SIND

- AS

- fragen

- Details

- At

- Anschläge

- Aufmerksamkeit

- anziehen

- attraktiv

- Authentifizierung

- Im Prinzip so, wie Sie es von Google Maps kennen.

- vermeiden

- Badewanne

- BE

- war

- Bevor

- BESTE

- zwischen

- Bitcoin

- Bitcoin halbieren

- Bitcoin-Betrug

- Verletzung

- Verstöße

- Browser

- aber

- by

- umgehen

- CAN

- Kappe

- profitieren

- vorsichtig

- Häuser

- Fälle

- Kategorie

- Kettenanalyse

- herausfordernd

- Chat

- aus der Ferne überprüfen

- Auswahl

- klicken Sie auf

- CO

- kombinieren

- gemeinsam

- Kompromittiert

- Vernetz Dich

- Sie

- Geht davon

- Kontakt

- enthalten

- Verträge

- Kosten

- könnte

- Gefertigt

- erstellen

- Referenzen

- wichtig

- Krypto

- Crypto-Austausch

- Krypto Raum

- Krypto-Handel

- Krypto Brieftasche

- Kryptowährungen

- kryptowährung

- Cryptocurrency Wallet

- Kryptostehlen

- Währung

- Kunden

- Cyber-Kriminalität

- Cyber-Kriminelle

- Partnersuche

- dezentralisiert

- gewidmet

- Militär

- geliefert

- Abteilung

- Justizministerium

- Ablagerungen

- entworfen

- Gerät

- Geräte

- schwer

- digital

- digitale Währung

- digitale Brieftaschen

- gerichtet

- Verteilung

- aufteilen

- do

- Tut nicht

- Nicht

- herunterladen

- Dutzende

- abtropfen

- Antrieb

- zwei

- Früh

- E-Mails

- Entitäten

- Astraleum

- Ethereum-Token

- Sogar

- Event

- Veranstaltungen

- Beispiel

- Beispiele

- Austausch-

- Warenumtausch

- Ausnutzen

- Erweiterungen

- Tatsache

- Fälschung

- gefälschte Apps

- falsch

- FBI

- Februar

- Abbildung

- Revolution

- Fest

- Vorname

- erster Kontakt

- Folgende

- Aussichten für

- gefunden

- Betrug

- Betrügern

- betrügerisch

- Frequenz

- häufig

- für

- Funktionalität

- Mittel

- Gewinne

- Spiel

- Allgemeines

- Richte deinen Sinn auf das,

- Giveaways

- Go

- Gruppen

- Hacker

- Hacks

- Halbierung

- Haben

- schwer

- versteckt

- Verbergen

- hochkarätig

- höchste Einnahmen

- Ultraschall

- Hilfe

- aber

- HTTPS

- Hype

- identifizieren

- if

- Image

- in

- das

- Einschließlich

- zunehmend

- Einzelpersonen

- aufblasen

- Information

- Interesse

- Internet

- in

- Investieren

- investiert

- Investition

- Anlagemöglichkeiten

- Investoren

- beteiligt

- IT

- SEINE

- selbst

- jpeg

- jpg

- nur

- Justiz

- Behalten

- Wesentliche

- Art

- Wissen

- Koreanisch

- Mangel

- fehlt

- höchste

- Nachname

- Letztes Jahr

- Lastpass

- später

- starten

- am wenigsten

- Verlassen

- legitim

- Niveau

- Gefällt mir

- LINK

- Links

- sperren

- Protokollierung

- Lang

- aussehen

- aussehen wie

- Sneaker

- Maschinen

- Main

- um

- MACHT

- Making

- böswilligen

- Malware

- Manager

- viele

- März

- Markt

- Marktkapitalisierung

- max-width

- Kann..

- Mittel

- Medien

- Triff

- könnte

- Min.

- MISChpulte

- Geld

- Monat

- vor allem warme

- Am beliebtesten

- MS

- viel

- mehrere

- Nation gemacht haben

- Natur

- fast

- Notwendig

- Need

- hört niemals

- Norden

- Nordkoreanische Hacker

- Notiz..

- jetzt an

- beobachten

- of

- WOW!

- offiziell

- vorgenommen,

- on

- EINEM

- Online

- einzige

- Betreiber

- Entwicklungsmöglichkeiten

- Option

- or

- Auftrag

- Organisation

- Andere

- UNSERE

- geradezu

- übrig

- Aufsicht

- besondere

- Parteien

- Bestanden

- Passwort

- Password Manager

- Passwörter

- persönliche

- PHIL

- Phishing

- Phishing Scams

- Phishing-Website

- Schweineschlachtung

- Plattform

- Plato

- Datenintelligenz von Plato

- PlatoData

- spielen um zu verdienen

- Beliebt

- gegebenenfalls

- Praxis

- vorgeführt

- früher

- Preis

- privat

- Profit

- Versprechen

- fördern

- Öffentlichkeit

- schnell

- Waschbär

- bereit

- kürzlich

- Rekord

- erholt

- Regulierungsbehörden

- Aufsicht

- berichten

- Anforderung

- Forschungsprojekte

- Forscher

- Rückgabe

- Rise

- Risiko

- Romantik

- Ohne eine erfahrene Medienplanung zur Festlegung von Regeln und Strategien beschleunigt der programmatische Medieneinkauf einfach die Rate der verschwenderischen Ausgaben.

- s

- Safe

- kapieren

- Betrug

- Betrüger

- Betrug

- Regelungen

- Sicherheitdienst

- auf der Suche nach

- in XNUMX Minuten

- senden

- Sinn

- geschickt

- ernst

- scharf

- Schild

- signifikant

- da

- am Standort

- Seiten

- Größe

- skeptisch

- smart

- Smart Contracts

- Social Media

- Social Media

- Software

- einige

- etwas

- anspruchsvoll

- Quelle

- Raumfahrt

- speziell

- Staffelung

- Staaten

- bleiben

- Aufenthalte

- stehlen

- Immer noch

- Tisch

- gestohlen

- Läden

- Geschichte

- Erfolg

- so

- sicher

- Überschwemmt

- Umgebung

- Nehmen

- gemacht

- Target

- gezielt

- Targeting

- Ziele

- Telegram

- Neigen

- Tesla

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- die Welt

- ihr

- Sie

- dann

- deswegen

- Diese

- vom Nutzer definierten

- think

- Dritte

- dritte seite

- basierte Online-to-Offline-Werbezuordnungen von anderen gab.

- fehlen uns die Worte.

- Bedrohung

- Bedrohungsakteure

- Bedrohungsbericht

- Bedrohungen

- nach drei

- zu

- Zeichen

- Tokens

- gegenüber

- Spuren

- Trading

- Transaktion

- Transaktionskosten

- Transfers

- Trezor

- Trick

- Billion

- vertraut

- versuchen

- tippe

- Typen

- für

- einzigartiges

- unregulierten

- Unverlangt

- ahnungslos

- bis

- -

- benutzt

- Mitglied

- Nutzer

- Verwendung von

- gewöhnlich

- Wert

- Variante

- verschiedene

- Opfer

- Opfer

- Video

- Telespiel

- Assistent

- virtuelle Assets

- VPN

- Wallet

- Börsen

- Ansehen

- we

- Webseite

- West

- Was

- wann

- welche

- während

- WHO

- Wi-fi

- weit verbreitet

- Breite

- Wild

- Wild-West-

- werden wir

- mit

- zurückziehen

- ohne

- Arbeiten

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- weltweit

- Jahr

- Jahr

- noch

- Du

- Ihr

- Zephyrnet