| Sachen zu wissen: |

| - Das Wachstum des EVM-Ökosystems macht es zu einem Hauptziel für Krypto-Angriffe.

– Es gibt viele Variationen und Techniken, die von Betrügern unter dem Dach der Adressvergiftung eingesetzt werden. – Ledger erforscht ständig innovative Schutzmaßnahmen für Benutzer der EVM-Kette. |

Wir haben in letzter Zeit eine Zunahme der als „Address Poisoning“ bezeichneten Angriffe beobachtet, die auf EVM-Ketten abzielen. Dies wirkt sich auf unsere Kunden aus, die möglicherweise Geld verlieren, da sie letztendlich vertrauen und falsche Adressen kopieren/einfügen. Das war diskutiert ganz viel von dem Hauptdarsteller, aber der Online-Inhalt ist sowohl repetitiv als auch technisch unvollständig und es fehlen klare Beispiele.

Schauen wir uns also die verschiedenen Arten von Address Poisoning genauer an! Denn ja, es handelt sich tatsächlich um eine Familie von Angriffen mit Variationen in ihrer Implementierung.

Vanity Poisoning: Brutales Erzwingen Ihrer Adressen

Diese erste Art von Address Poisoning ist die einfachste und wird in den meisten Online-Artikeln behandelt. Um es zu verstehen, müssen wir zunächst über Vanity-Adressen und unsere eigenen menschlichen Grenzen sprechen.

Vanity-Adressen

In EVM-Ketten werden Adressen durch Hashing des öffentlichen Schlüssels des Kontos erhalten und nur die letzten (ganz rechts) 20 Bytes bleiben erhalten. Diese 20 Bytes werden dann als 40-stellige Hexadezimalzeichenfolge formatiert, und das ist es, was wir alle manipulieren, wenn wir ETH oder Token senden/empfangen.

Da es sich nun um Menschen handelte, begannen sie, nach Adressen zu suchen, die einem bestimmten Hexadezimalmuster folgten, weil es eleganter aussah. Ein bekanntes Beispiel ist 1INCHs Token-Vertrag welches die Adresse hat 0x111111111117dc0aa78b770fa6a738034120c302, beginnend mit vielen Einsen 😍. Das nennen wir a Vanity-Adresse.

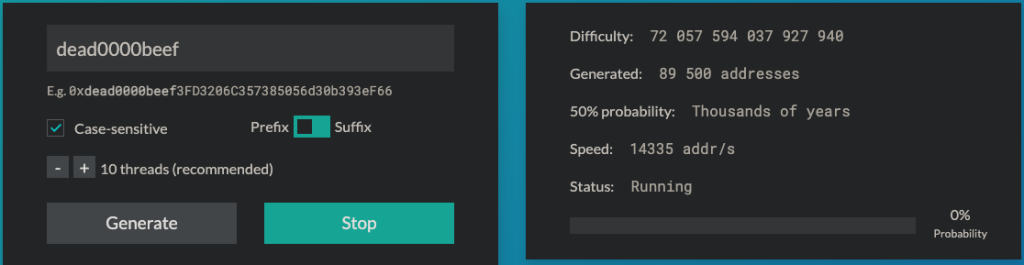

Das 1-Zoll-Team generierte ihn, indem es viele öffentliche Schlüssel ableitete und hashte, bis sie einen bekamen, der so aussah, wie sie es wollten. Sie haben wahrscheinlich ein Werkzeug wie verwendet Eitelkeit ETH Dies ist zwar nicht schwierig, aber eher zeitaufwändig.

„Aber Moment, heißt das, dass ich den privaten Schlüssel zu jeder Ethereum-Adresse finden kann?“ könnte man fragen. Darauf würde ich antworten: Hoffentlich nicht, sonst muss ich schnell einen neuen Job finden, um meine Hypothek zu decken.

Tatsächlich steigt die Schwierigkeit, eine Vanity-Adresse zu generieren, nichtlinear mit der Anzahl der von Ihnen festgelegten Zeichen. Benutzen Eitelkeit ETH, wird es mehrere Monate dauern, bis Sie eine Adresse mit 10 festen Zeichen erhalten. Bei 12 festen Zeichen sprudelt es bis zu mehreren Hundert Jahren. Ich lasse Sie hochrechnen, wie lange es dauern würde, eine vollständige Adresse mit 40 Zeichen zu erstellen.

Wie cool werden meine Nachkommen mit dieser Adresse aussehen!

Die wichtigste Erkenntnis ist, dass es mit ausreichendem Aufwand möglich ist, eine Adresse zu generieren, die in einigen ihrer Zeichen einem bestimmten Muster folgt.

Menschen überprüfen Bytes

Als Menschen neigen wir dazu, Adressen beim Lesen nur teilweise zu überprüfen. Das häufigste Muster besteht darin, nur einige der ersten und letzten Zeichen von Adressen zu überprüfen. Dies ist zwar weniger sicher, als sie Charakter für Charakter genau zu vergleichen, ist aber viel schonender für die Augen und der Weg des geringsten Widerstands.

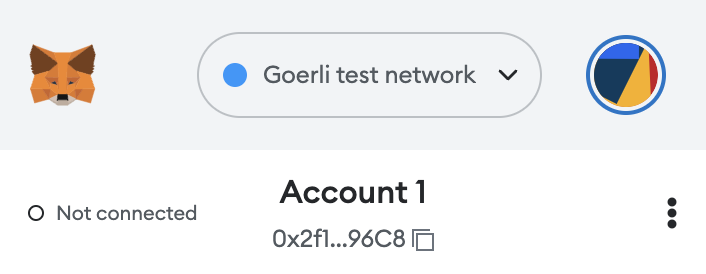

Dies wird auch durch die uns zur Verfügung stehenden Tools etwas gefördert, da viele von ihnen die meisten Adressen verbergen.

Metamask zeigt nur den Anfang und das Ende Ihrer Adresse an

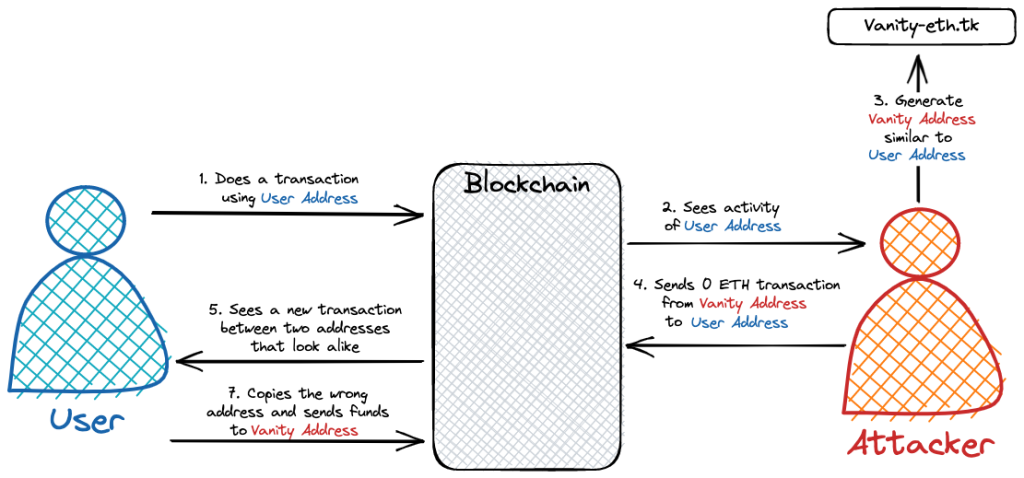

Der Angriff

Angesichts des oben Gesagten haben einige schlechte Akteure erkannt, dass sie:

- Suchen Sie nach einer aktiven Benutzeradresse, die mit magischem Internetgeld gefüllt ist.

- Generieren Sie eine Vanity-Adresse, die den ersten und letzten paar Bytes der Benutzeradresse entspricht.

- Senden Sie eine Transaktion mit einem Betrag von 0 oder fast 0 von der Vanity-Adresse an die Benutzeradresse. Das ist die eigentliche Vergiftung: Der Benutzer sieht nun die Vanity-Adresse des Angreifers in seinem eigenen Transaktionsverlauf.

- Der Angreifer wartet nun und hofft, dass der Benutzer einen Fehler macht und seine Vanity-Adresse kopiert und einfügt, wenn er versucht, Geld an sich selbst zu senden.

Da der Umgang mit zufälligen Bytes für Menschen schwierig ist, neigen wir dazu, in Eile jede Adresse zu kopieren, die wie unsere aussieht, was diesen Angriff ziemlich effektiv macht.

Das Generieren von Vanity-Adressen ist jedoch zeitaufwändig, was die Skalierung dieses Angriffs erschwert. Es ist jedoch wichtig zu beachten, dass der Prozess umgekehrt werden kann, um ihn kostengünstiger zu machen:

- Der Angreifer generiert so viele Vanity-Adressen wie möglich, die er kontrolliert.

- Der Angreifer überwacht die gesamte Aktivität in der Kette und alle aktiven Benutzeradressen.

- Wenn eine aktive Benutzeradresse mit einer der Vanity-Adressen übereinstimmt, starten Sie den Vergiftungsprozess.

Auf diese Weise verzichtet der Angreifer darauf, ein bestimmtes Konto anzugreifen, vergrößert jedoch die Angriffsfläche.

Zero-Value-Token-Transfer-Angriff: Die Kette austricksen

Diese zweite Art der Vergiftung ist sogar noch heimtückischer, da sie auf der Erstellung von ERC20s-Transaktionen beruht in Ihrem Namen und ohne Ihre Zustimmung!

Um es zu verstehen, müssen Sie mit On-Chain-Ereignissen, Token-Zulagen und ein wenig Solidity vertraut sein.

On-Chain-Events

Bei EVM-Ketten kann eine Transaktion den Status der Kette auf verschiedene Weise beeinflussen. Die häufigste Methode besteht darin, ETH zwischen Adressen zu verschieben und so effektiv den On-Chain-Saldo der beteiligten Konten zu ändern.

Eine weitere Zustandsänderung ist die Veröffentlichung von Events. Wenn Sie sich eine Transaktion auf Etherscan ansehen, können Sie sehen die Ereignisse, die erzeugt wurden. Durch diese Ereignisse werden Übertragungen von Token (ERC20s, NFTs usw.) in der Kette realisiert.

Wenn Sie sich Ihren ERC20-Transaktionsverlauf ansehen, sehen Sie wirklich alles Transfer(adresse indiziert _from, Adresse indiziert _to, uint256 _value) Ereignisse, die Ihre Adresse betreffen.

Über Token-Zulage

Viele fortgeschrittene Nutzungen von ERC20-Tokens hängen davon ab, dass es Drittverträgen gestattet ist, Gelder im Namen eines Benutzers zu bewegen. Dies wird über eine Zertifikatskarte gehandhabt, wobei der Schlüssel die zulässige Adresse und der Wert der maximale Geldbetrag ist, den diese Adresse bewegen kann.

Im Standard ERC-20: Token-Standard Die Zulage kann nur vom Benutzer durch Aufrufen der Funktion geändert werden genehmigen(address _spender, uint256 _value).

Übertragen Sie in Ihrem Namen

Die einzige Möglichkeit für einen Angreifer zu senden X Die Anzahl der Token im Namen eines anderen Benutzers besteht darin, die Funktion aufzurufen transferFrom(address _from, address _to, uint256 _value). Dazu muss der Zielbenutzer jedoch bereits angerufen haben approve({_spender: <attacker_address>, _value: X}) , ihnen die erforderliche Zulage zu gewähren.

Auf den ersten Blick scheint es eine schwer zu überwindende Grenze zu sein.

Angesichts der Funktionsweise von Zuordnungen und Standardwerten in Solidity verfügt jedoch jede Adresse über einen zulässigen Wert 0 an jeder anderen Adresse in der Standardimplementierung von ERC20-Verträgen. In diesen Implementierungen ist es also jedem gestattet, die folgende Übertragung auszuführen, unabhängig davon, ob der Zielbenutzer ihm aktiv die Erlaubnis erteilt hat:

transferFrom({from: <user_address>, to: <attacker_address>, _value: 0})Noch besser: Im ERC20-Standard heißt es:

Übertragungen von 0-Werten MÜSSEN als normale Übertragungen behandelt werden und das Ereignis „Transfer“ auslösen.

Dies garantiert, dass diese leere Übertragung immer ein gültiges generiert Transfer Ereignis, das letztendlich im Transaktionsverlauf des Benutzers angezeigt wird.

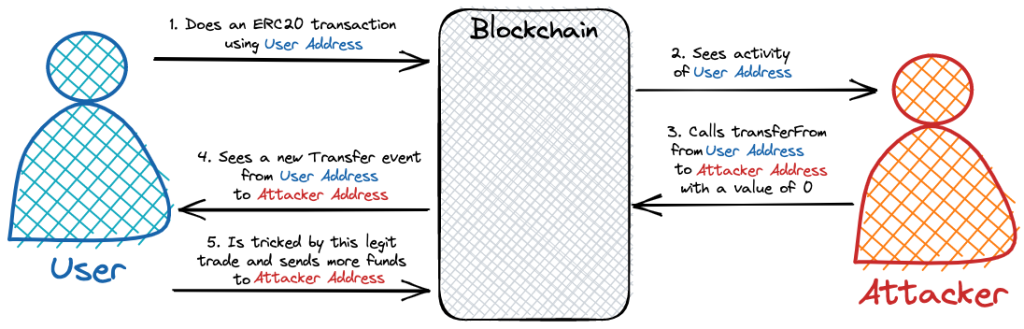

Der Angriff

Mit den oben genannten neu gewonnenen Erkenntnissen können wir den folgenden Angriff durchführen:

- Telefon

transferFrommit einem Wert von0auf bekannten ERC20-Kontrakten wie USDC, Matic, Uniswap… - Führen Sie eine Übertragung von der Benutzeradresse zur Angreiferadresse durch.

- Dadurch wird ein legitimes Übertragungsereignis in der Kette von der Benutzeradresse zur Angreiferadresse generiert.

- Dieses Ereignis wird dann vom Wallet des Benutzers synchronisiert und als gültige Überweisung angezeigt.

Der Angreifer hat sein Ziel erreicht: Erstellen einer legitimen ERC20-Transaktion vom Konto eines Ziels auf sein eigenes.

In jeder Standard-Wallet wird ihre Adresse nun im Transaktionsverlauf des Ziels als Teil eines gültigen Handels angezeigt. Der Benutzer wurde vergiftet. Mit etwas Glück (für den Angreifer) kann es sein, dass das Ziel bei zukünftigen Transaktionen fälschlicherweise die falsche Adresse verwendet.

Hier sind einige Beispiele für solche Angriffe auf die Kette:

Benutzer schützen

Die von uns beschriebenen Angriffe haben echte Auswirkungen auf Krypto-Benutzer da draußen. Sie sind auch nur die Spitze des Eisbergs. Um Benutzer dazu zu bringen, mit bösartigen Adressen zu interagieren, nutzen Betrüger jede Art von technischem oder menschlichem Fehler aus. Sie passen ihre Strategien auch sehr schnell an etwaige Gegenmaßnahmen an, die Wallet-Hersteller ergreifen könnten.

Als Betreuer der Ledger LiveWir haben die Verantwortung, Lösungen bereitzustellen, die sicher sind und das Benutzererlebnis verbessern. Angesichts der Art der Angriffe ist es sehr schwierig, sie gänzlich zu verhindern. Stattdessen ist es die Aufgabe von Wallets, die schädlichen Transaktionen anders zu handhaben, um mögliche Benutzerfehler zu vermeiden.

Was ist also der beste Weg vorwärts?

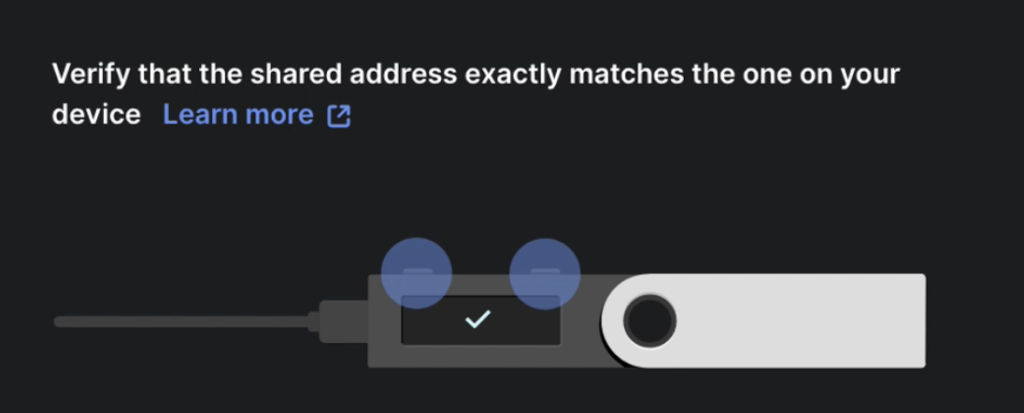

Die einfache Antwort für uns ist, dass Sie niemals eine Adresse aus Ihrem Wallet kopieren sollten, ohne dies vorher getan zu haben Überprüfen Sie es auf dem vertrauenswürdigen Bildschirm Ihres Hardwaregeräts. Diese Gegenmaßnahme ist seit der Kommerzialisierung des ersten Nano S verfügbar und weist keine bekannten technischen Mängel auf.

Aber es dabei zu belassen, wäre ein Fehler. Menschen sind keine Maschinen: Wir können faul sein, wir können in Eile sein, vielleicht haben wir unseren Nano nicht dabei, manche Leute Ich besitze nicht einmal ein Ledger-Gerät 😱. Im Alltag gehen wir immer den Weg des geringsten Widerstands. In diesem Fall würde das bedeuten, eine Adresse zu kopieren, ohne sie gründlich zu überprüfen.

In diesem Zusammenhang haben unsere Teams auf der Produkt-, Entwickler- und Kundensupportseite mehrere Lösungen untersucht. Die einfachste und zugleich effizienteste davon wurde der neuesten Version von Ledger Live hinzugefügt: Das Ausblenden von Transaktionen mit absoluten Nullbeträgen.

Jetzt ist der schändlichste Angriff (Zero-Value Token Transfer Attack) wirkungslos, da der Betrag absolut Null sein muss, um ihn auszuführen. Dies ist auch eine sichere Änderung, da 99.9 % der Benutzer niemals absichtlich absolute Nulltransaktionen verwenden. Für die restlichen 0.1 % ist es natürlich möglich, die Transaktionen weiterhin anzuzeigen, indem man die erweiterten Einstellungen von Ledger Live optimiert.

Insgesamt hat diese Änderung große Auswirkungen, nur sehr geringe Nachteile und eine sehr kurze Markteinführungszeit. Für andere Versionen der Address Poisoning-Angriffe prüfen wir verschiedene Lösungen wie sichere Adressbücher, die Erkennung betrügerischer Adressen und vieles mehr!

Die Zukunft sichern

Während sich die Kryptowelt weiterentwickelt, suchen Kriminelle unermüdlich nach neuen Wegen, um Schwachstellen auszunutzen und ahnungslose Benutzer ins Visier zu nehmen. Address Poisoning ist ein Paradebeispiel für solche böswilligen Angriffe, die die Grenzen sowohl der Technologie als auch der menschlichen Natur ausnutzen. Indem wir die verschiedenen Arten von Address-Poisoning-Angriffen beleuchten und ihre zugrunde liegenden Mechanismen analysieren, möchten wir das Bewusstsein schärfen und Sie in die Lage versetzen, fundierte Entscheidungen auf Ihrem Weg zur Krypto zu treffen.

Um diese sich ständig weiterentwickelnden Bedrohungen zu bekämpfen, ist es für Wallet-Anbieter wie Ledger Live und die breitere Krypto-Community von entscheidender Bedeutung, wachsam zu bleiben, zusammenzuarbeiten und innovative Lösungen zum Schutz der Benutzer zu entwickeln. Da wir die Sicherheitsmaßnahmen und das Benutzererlebnis kontinuierlich verbessern, ermutigen wir Benutzer, informiert zu bleiben, Vorsicht walten zu lassen und empfohlene Best Practices zu übernehmen.

Genau wie die Versuche von Betrügern, Sie zu betrügen, sind die gemeinsamen Anstrengungen der Ledger-Teams, Sie zu schützen, stets im Gange. Es wird zu regelmäßigen Verbesserungen Ihrer täglichen Erfahrung mit Ledger Live führen, achten Sie also auf Änderungen in zukünftigen Versionen!

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Kaufen und verkaufen Sie Anteile an PRE-IPO-Unternehmen mit PREIPO®. Hier zugreifen.

- Quelle: https://www.ledger.com/blog/address-poisoning

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 10

- 12

- 1inch

- 20

- 22

- 250

- 40

- a

- Fähig

- Über Uns

- oben

- Absolute

- Konto

- Trading Konten

- aktiv

- Aktivität

- Akteure

- präsentieren

- berührt das Schneidwerkzeug

- automatisch

- hinzugefügt

- Adresse

- Adressen

- adoptieren

- advanced

- beeinflussen

- Ziel

- Alle

- bereits

- ebenfalls

- immer

- Betrag

- Beträge

- an

- und

- Ein anderer

- beantworten

- Gegenmittel

- jedem

- jemand

- SIND

- Artikel

- AS

- At

- Attacke

- Anschläge

- Versuche

- verfügbar

- vermeiden

- Bewusstsein

- ein Weg

- Badewanne

- Balance

- BE

- weil

- war

- Sein

- BESTE

- Best Practices

- Besser

- zwischen

- Binance

- Bit

- Bücher

- beide

- breiteres

- aber

- by

- rufen Sie uns an!

- Aufruf

- CAN

- Vorsicht

- sicher

- Kette

- Ketten

- Übernehmen

- geändert

- Änderungen

- Ändern

- Charakter

- Zeichen

- billiger

- klar

- Kunden

- zusammenarbeiten

- Bekämpfung

- gemeinsam

- community

- Vergleich

- abschließen

- Inhalt

- Kontext

- weiter

- ständig

- Vertrag

- Verträge

- Smartgeräte App

- cool

- Kopieren

- könnte

- Kurs

- Abdeckung

- bedeckt

- Erstellen

- wichtig

- Krypto

- Krypto-Gemeinschaft

- Krypto-Benutzer

- Krypto-Welt

- Kunde

- Kundensupport

- Täglich, von Tag zu Tag

- Entscheidungen

- Standard

- einsetzen

- beschrieben

- Entdeckung

- entwickeln

- Entwickler:in / Unternehmen

- anders

- schwer

- Schwierigkeit

- DIG

- do

- die

- Nicht

- Nachteile

- einfacher

- Einfache

- Ökosystem

- Effektiv

- effektiv

- effizient

- Anstrengung

- ermächtigen

- ermutigen

- ermutigt

- Ende

- vollständig

- ERC20

- ERC20-Token

- ETH

- Astraleum

- Etherscan

- Sogar

- Event

- Veranstaltungen

- Jedes

- jeden Tag

- EVM

- entwickelt sich

- genau

- Beispiel

- Beispiele

- ausführen

- ERFAHRUNGEN

- Ausnutzen

- Möglichkeiten sondieren

- Augenfarbe

- vertraut

- Familie

- wenige

- Finden Sie

- Feuer

- Vorname

- Fixieren

- fixiert

- Fehler

- folgen

- Folgende

- folgt

- Aussichten für

- vorwärts

- gefunden

- für

- Mittel

- Zukunft

- erzeugen

- erzeugt

- erzeugt

- Erzeugung

- bekommen

- gegeben

- gibt

- Unterstützung

- Kundenziele

- groß

- Wachstum

- Garantien

- hätten

- Griff

- Handling

- Los

- hart

- Hardware

- Hashing

- Haben

- Verbergen

- Geschichte

- Hoffentlich

- hofft,

- Ultraschall

- aber

- http

- HTTPS

- human

- Humans

- hundert

- i

- KRANK

- Impact der HXNUMXO Observatorien

- Einfluss hat

- Implementierung

- wichtig

- zu unterstützen,

- Verbesserungen

- in

- Erhöhung

- Steigert

- informiert

- innovativ

- Instanz

- beantragen müssen

- interagieren

- Internet

- in

- beteiligen

- beteiligt

- IT

- SEINE

- Job

- Reise

- Behalten

- Aufbewahrung

- Wesentliche

- Tasten

- Art

- Wissen

- Wissen

- bekannt

- Nachname

- neueste

- am wenigsten

- Verlassen

- Ledger

- Ledger Live

- links

- legitim

- weniger

- lassen

- Lebensdauer

- !

- Gefällt mir

- LIMIT

- Einschränkungen

- wenig

- leben

- Lang

- aussehen

- suchen

- SIEHT AUS

- verlieren

- Los

- Glück

- Maschinen

- Magie

- Magisches Internetgeld

- um

- Makers

- MACHT

- viele

- Karte

- Markt

- Matic

- max

- max-width

- Kann..

- bedeuten

- Maßnahmen

- Mechanismen

- könnte

- Kommt demnächst...

- Fehler

- Geld

- Monat

- mehr

- Darlehen

- vor allem warme

- schlauer bewegen

- ziehen um

- viel

- mehrere

- sollen

- my

- nano

- Natur

- Need

- hört niemals

- Neu

- NFTs

- nicht

- normal

- jetzt an

- Anzahl

- erhalten

- of

- on

- On-Chain

- On-Chain-Aktivität

- EINEM

- laufend

- Online

- einzige

- or

- Andere

- UNSERE

- Überwinden

- besitzen

- Teil

- Weg

- Schnittmuster

- Personen

- Ausführen

- Plato

- Datenintelligenz von Plato

- PlatoData

- möglich

- Praxis

- Praktiken

- ziemlich

- verhindern

- Prime

- privat

- Private Key

- wahrscheinlich

- Prozessdefinierung

- Produkt

- Risiken zu minimieren

- Schutz-

- die

- Anbieter

- Öffentlichkeit

- public Key

- öffentliche Schlüssel

- Publikationen

- Suche

- Direkt

- schnell

- erhöhen

- zufällig

- lieber

- erreicht

- Lesebrillen

- echt

- Realität

- realisiert

- wirklich

- empfohlen

- Ungeachtet

- regulär

- Release

- verbleibenden

- repetitiv

- falls angefordert

- Robustes Design

- Verantwortung

- Überprüfen

- Überprüfung

- Rollen

- überstürzen

- s

- Safe

- Skalieren

- Betrug

- Betrüger

- Bildschirm

- Zweite

- Verbindung

- Sicherheitdienst

- Sicherheitsmaßnahmen

- Suchen

- scheint

- gesehen

- sieht

- senden

- Einstellungen

- mehrere

- Short

- sollte

- Konzerte

- Seiten

- Sehenswürdigkeit

- da

- So

- solide

- Lösungen

- einige

- etwas

- spezifisch

- Standard

- Anfang

- begonnen

- Beginnen Sie

- Bundesstaat

- Staaten

- bleiben

- Strategien

- Schnur

- so

- ausreichend

- Support

- Oberfläche

- Nehmen

- Reden

- Target

- Targeting

- Team

- Teams

- Technische

- Techniken

- Technologie

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Der Staat

- ihr

- Sie

- sich

- dann

- Dort.

- Diese

- vom Nutzer definierten

- basierte Online-to-Offline-Werbezuordnungen von anderen gab.

- fehlen uns die Worte.

- gründlich

- obwohl?

- Bedrohungen

- Durch

- Zeit

- Tip

- zu

- Zeichen

- Tokens

- Werkzeug

- Werkzeuge

- Handel

- Trades

- Transaktion

- Transaktionen

- privaten Transfer

- Transfers

- vertraut

- vertrauen

- Tweaking

- tippe

- Typen

- Regenschirm

- für

- zugrunde liegen,

- verstehen

- bis

- us

- Anwendungsbereich

- USDC

- -

- benutzt

- Mitglied

- Benutzererfahrung

- Nutzer

- Wert

- Werte

- VANITY

- verifizieren

- sehr

- Sicherheitslücken

- warten

- Wallet

- Brieftaschenhersteller

- Börsen

- wollte

- wurde

- Uhren

- Weg..

- Wege

- we

- bekannt

- Was

- Was ist

- wann

- ob

- welche

- während

- WHO

- werden wir

- mit

- ohne

- Arbeiten

- würde

- Jahr

- ja

- noch

- Ausbeute

- Du

- Ihr

- Zendesk

- Zephyrnet

- Null