Eine Bande von Hacktivisten, die von religiösen und politischen Motiven angetrieben werden, hat sich zu einer gewaltigen neuen Bedrohung entwickelt, die Open-Source-Dienstprogramme nutzt, um in nur einem Jahr eine Flut von mehr als 750 DDoS-Angriffen (Distributed Denial of Service) und 78 Website-Verunstaltungen durchzuführen. Forscher haben herausgefunden.

Unter dem Namen „Mysterious Team Bangladesh“ hat die Gruppe Organisationen in so unterschiedlichen Regionen wie den Niederlanden, Senegal und den Vereinigten Arabischen Emiraten ins Visier genommen, hat aber vor allem Regierungs-, Finanz- und Transportsektororganisationen in Indien und Israel im Visier. Das Threat Intelligence Team von IB enthüllte in einem Blog-Post am Aug. 3.

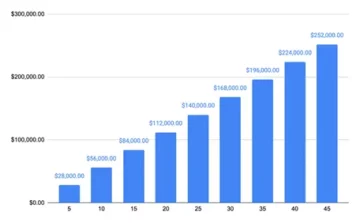

Obwohl die Gruppe im Jahr 2020 von einem Bedrohungsakteur mit dem Online-Namen D4RK TSN gegründet wurde, begann sie mit ihren cyberkriminellen Aktivitäten erst im Juni 2022. Allerdings verschwendete Mysterious Team Bangladesh keine Zeit, um sich einen Namen zu machen, und zwar mit einem Gesamtergebnis von 846 Angriffen zwischen Juni 2022 und letztem Monat, sagten die Forscher, die die Gruppe auf ihrem Telegram-Kanal verfolgt haben.

Der höchste Prozentsatz dieser Angriffe ereignete sich mit 34 % in Indien, gefolgt von 18.1 % der Angriffe in Israel; Tatsächlich scheinen diese Länder für Mysterious Team Bangladesh oberste Priorität zu haben.

Da die Gruppe jedoch in den letzten Monaten ihre Angriffsregionen und -ziele diversifiziert hat, gehen die Forscher davon aus, dass die Gruppe ihren Fokus in naher Zukunft verstärkt auf Finanzunternehmen und Regierungsstellen in Europa und anderen Teilen des asiatisch-pazifischen Raums und des Nahen Ostens richten wird .

„Die Gruppe zielt bevorzugt auf staatliche Ressourcen und die Websites von Banken und Finanzorganisationen ab“, heißt es in dem Group-IB-Beitrag, der John Doe zugeschrieben wird. „Wenn es der Gruppe jedoch nicht gelingt, in diesen Sektoren ein Opfer zu finden, versuchen sie, Domains innerhalb der Domainzone des Ziellandes massiv auszunutzen.“

Während hacktivistische Gruppen Obwohl sie oft unterschätzt werden, stellen moderne Versionen laut Group-IB eine erhebliche, hochentwickelte Bedrohung dar, die finanziell motivierteren Bedrohungsakteuren ebenbürtig ist. Allerdings neigen Hacktivisten im Gegensatz zu diesen Akteuren nicht zu Verhandlungen, was sie auch tun Absicht, kritische Systeme zu störenDies kann möglicherweise zu erheblichen finanziellen Verlusten und Reputationsverlusten für die betroffenen Organisationen führen.

Motivation und Angriffsstil des mysteriösen Teams Bangladesch

Ein typischer Angriff von Mysterious Team Bangladesh beginnt damit, dass die Gruppe auf ein Nachrichtenereignis aufmerksam wird, das eine thematische Kampagne gegen ein bestimmtes Land auslöst, die normalerweise etwa eine Woche dauert, bevor die Gruppe das Interesse verliert. Dann konzentriert man sich wieder auf Angriffe gegen Indien und Israel.

Die Gruppe testet gerne die Gewässer, bevor sie sich vollständig in einen Angriff stürzt, indem sie einen kurzen Testangriff durchführt, um die Widerstandsfähigkeit eines Ziels zu testen DDoS-Angriffe. Es wird am häufigsten ausgenutzt anfällige Versionen von PHPMyAdmin und WordPress in seiner böswilligen Tätigkeit.

„Die Verwendung von PHP kann PHPMyAdmin beinhalten; Beide Frameworks sind weit verbreitet und weisen eine große Anzahl bekannter Exploits auf, was die Bedeutung rechtzeitiger Software-Updates unterstreicht“, schrieb Doe in dem Beitrag.

Während der Großteil der Angriffe bisher in Form von DDoS erfolgte, hat die Gruppe auch die Websites der Zielpersonen unkenntlich gemacht und sich in einigen Fällen möglicherweise auch Zugang zu Webservern und Verwaltungspanels verschafft, indem sie Exploits für weithin bekannte Schwachstellen nutzte Allgemeine/Standardkennwörter für Administratorkonten.

Anstatt eigene bösartige Tools oder Malware zu entwickeln, verwendet Mysterious Team Bangladesh verschiedene weithin verfügbare Open-Source-Dienstprogramme, darunter das Dienstprogramm „./404FOUND.MY“, das Raven-Storm-Toolkit, das Penetrationstest-Tool Xerxes und das DDoS-Tool Hulk .

Die Gruppe nutzt diese, um DDoS-Angriffe auf verschiedenen Netzwerkebenen durchzuführen, darunter Layer 3, Layer 4 und Layer 7, wie die Forscher herausfanden. Dies bedeutet, dass sowohl Angriffe auf einzelne Server als auch Angriffe ausgeführt werden können DNS-Verstärkung Angriffe, die eine große Menge an Datenverkehr in das Netzwerk eines Opfers leiten.

Abwehr von DDoS-Cyberangriffen

Obwohl es so war eine beliebte Methode DDoS ist seit vielen Jahren einer der häufigsten Cyberangriffe und stellt nach wie vor eine kritische Bedrohung für Unternehmen dar. Tatsächlich, eine aktuelle Studie fanden heraus, dass Unternehmen mehr Angst vor DDoS als vor anderen Arten häufiger Cyberangriffe haben, da diese sich unmittelbar auf das Geschäft auswirken können.

Zu verteidigen Im Kampf gegen DDoS-Angriffe empfahl Group-IB den Unternehmen, Load Balancer einzusetzen, um den Datenverkehr so zu verteilen, dass die Auswirkungen von DDoS minimiert werden. Sie sollten außerdem Firewalls und Router so konfigurieren, dass verdächtiger Datenverkehr gefiltert und blockiert wird.

Content-Delivery-Netzwerke oder geografisch verteilte Servergruppen, die Inhalte in der Nähe von Endbenutzern zwischenspeichern, können Unternehmen auch dabei helfen, den Datenverkehr über ein Netzwerk zu verteilen, um einen DDoS-Angriff abzuwehren. Unternehmen sollten außerdem regelmäßig die Backend-Software ihres Webservers aktualisieren, um zu verhindern, dass Angreifer bekannte Schwachstellen im Netzwerk ausnutzen.

Schließlich können Unternehmen neue Tools für künstliche Intelligenz (KI) und maschinelles Lernen (ML) nutzen Unterstützung von Netzwerksicherheitsteams um genauere und schnellere Entscheidungen darüber zu treffen, was eine DDoS-Bedrohung darstellt oder einen besorgniserregenderen, andauernden Angriff darstellt.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://www.darkreading.com/dr-global/hactivist-group-mysterious-team-bangladesh-goes-on-ddos-rampage

- :hast

- :Ist

- 2022

- 7

- a

- Über Uns

- Zugang

- Nach

- Trading Konten

- genau

- über

- Aktivität

- Akteure

- Administrator

- administrativ

- gegen

- AI

- ebenfalls

- an

- und

- erscheinen

- Araber

- Arabische Emirate

- SIND

- künstlich

- künstliche Intelligenz

- Künstliche Intelligenz (AI)

- AS

- At

- Attacke

- Anschläge

- August

- verfügbar

- Zurück

- Backend

- Bangladesch

- Banken

- BE

- war

- Bevor

- beginnen

- zwischen

- Blockieren

- Blog

- beide

- Geschäft

- aber

- by

- Kampagnen (Campaign)

- CAN

- tragen

- Tragen

- Fälle

- Kanal

- aus der Ferne überprüfen

- Menu

- wie die

- gemeinsam

- Unternehmen

- Leiten

- Inhalt

- Land

- kritischem

- Fadenkreuz

- Cyber Attacke

- Cyber-Angriffe

- Cyberkriminalität

- DDoS

- DDoS-Angriff

- Entscheidungen

- Lieferanten

- Denial of Service

- einsetzen

- entwickeln

- anders

- Direkt

- verteilen

- verteilt

- verschieden

- abwechslungsreich

- Domain

- Domains

- Don

- angetrieben

- zwei

- Osten

- entstanden

- aufstrebenden

- emirates

- Ende

- Entitäten

- Europa

- Event

- erwarten

- Ausnutzen

- Nutzung

- Abenteuer

- Tatsache

- weit

- beschleunigt

- Filter

- Revolution

- finanziell

- Finden Sie

- Firewalls

- Fokussierung

- gefolgt

- Aussichten für

- unten stehende Formular

- gefunden

- Gründung

- Gerüste

- für

- voll

- Zukunft

- gewonnen

- Bande

- geographien

- Goes

- der Regierung

- Regierungsstellen

- Gruppe an

- Gruppen

- Griff

- Haben

- Hilfe

- höchste

- aber

- HTTPS

- if

- unmittelbar

- Impact der HXNUMXO Observatorien

- Bedeutung

- in

- Einschließlich

- Indien

- Krankengymnastik

- Intelligenz

- Absicht

- Interesse

- in

- beteiligen

- Israel

- IT

- SEINE

- Peter

- JOHN DOE

- jpg

- Juni

- bekannt

- grosse

- Nachname

- Schicht

- Ebene 3

- Lagen

- führenden

- lernen

- Hebelwirkungen

- Gleichen

- Belastung

- Verliert

- Verluste

- Maschine

- Maschinelles Lernen

- Making

- Malware

- viele

- Kennzeichen

- massiv

- Kann..

- Mittel

- Mitte

- Mittlerer Osten

- ML

- modern

- Monat

- Monat

- mehr

- vor allem warme

- motiviert

- Motivation

- my

- geheimnisvoll

- Nationen

- In der Nähe von

- Niederlande

- Netzwerk

- Netzwerksicherheit

- Netzwerke

- Neu

- News

- nicht

- Notiz..

- Anzahl

- aufgetreten

- of

- vorgenommen,

- on

- laufend

- Online

- einzige

- Open-Source-

- or

- Organisationen

- Andere

- übrig

- besitzen

- Platten

- Teile

- Passwörter

- Prozentsatz

- PHP

- Plato

- Datenintelligenz von Plato

- PlatoData

- politisch

- Beliebt

- Pose

- Post

- Potenzial

- möglicherweise

- Gegenwart

- verhindern

- in erster Linie

- kürzlich

- empfohlen

- regelmäßig

- bleibt bestehen

- Forscher

- Robustes Design

- Downloads

- Revealed

- s

- Said

- Sektoren

- Sicherheitdienst

- Fertige Server

- Short

- sollte

- Konzerte

- signifikant

- So

- bis jetzt

- Software

- einige

- anspruchsvoll

- spezifisch

- misstrauisch

- Einnahme

- Target

- gezielt

- Targeting

- Ziele

- Team

- Telegram

- Test

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Niederlande

- ihr

- themenbezogen

- dann

- Diese

- vom Nutzer definierten

- fehlen uns die Worte.

- diejenigen

- Bedrohung

- Bedrohungsakteure

- vereiteln

- Zeit

- zu

- Werkzeug

- Toolkit

- Werkzeuge

- Top

- Gesamt

- gegenüber

- Tracking

- der Verkehr

- versuchen

- Typen

- typisch

- nicht fähig

- für

- Vereinigt

- Vereinigte Arabische

- Vereinte Arabische Emirate

- nicht wie

- bis

- Aktualisierung

- Updates

- -

- Nutzer

- verwendet

- Verwendung von

- gewöhnlich

- Dienstprogramme

- Nutzen

- verschiedene

- Versionen

- Opfer

- Volumen

- Sicherheitslücken

- wurde

- Fluten

- Netz

- Webseite

- Webseiten

- Woche

- GUT

- Was

- welche

- WHO

- weit

- mit

- .

- besorgt

- schrieb

- Jahr

- Jahr

- Zephyrnet