Lesezeit: 4 Minuten

Lesezeit: 4 Minuten

Drohnenflugzeuge gehören zu den tödlichsten Waffen der US Air Force. Informationen zu deren Bedienung können sehr gefährlich sein, wenn sie in die falschen Hände geraten. Wenn diese Art von Daten verletzt und exfiltriert würde, würden Sie erwarten, dass der Angriffsvektor eine obskure Zero-Day-Sicherheitslücke darstellt, die von einer meisterhaften Cyberwarfare-Gruppe ausgenutzt wird, oder? Was wäre, wenn ich Ihnen sagen würde, dass diese Art von Daten von jemandem verletzt wurde, der dringend 200 US-Dollar benötigte, und zwar über einen seit Jahren bekannten Home-Router-Exploit?

Lassen Sie niemals die Standardeinstellungen auf Ihren Netzwerkgeräten unverändert!

Die Insikt Group von Recorded Future machte eine interessante Entdeckung, als sie ein Dark Web-Forum für Cyber-Angreifer überwachten. Jemand versuchte Handbücher für die zu verkaufen M1 Abrams Panzer, improvisierte Sprengkörper und die MQ-9A Reaper Drohne. Der Verkäufer suchte nach 150 oder 200 Dollar, und sie brauchten das Geld dringend. Weitere Untersuchungen ergaben, dass die zum Verkauf stehenden Dokumente authentisch waren.

Der Verkäufer prahlte damit, dass die Handbücher Verschlusssachen aus dem Pentagon enthielten. Die exfiltrierten Daten gelten zwar als hochsensibel, sind jedoch nicht offiziell klassifiziert. Es ist verboten, "hochsensible" Daten "ohne besondere Autorität an eine andere Nation weiterzugeben". Und die Daten wurden nicht aus dem Pentagon entnommen, sondern über einen Heimrouter auf der Creech Air Force Base in Nevada erfasst.

Andrei Barysevich von Future aufgenommen war überrascht von dem, was sie fanden:

„Ich habe das Dark Web fast fünfzehn Jahre lang persönlich untersucht, und dies ist das erste Mal, dass ich Dokumente dieser Art aufgedeckt habe. Diese Art von Dokument wird normalerweise von Hackern des Nationalstaates gestohlen. Sie würden es nicht im Dark Web anbieten, und schon gar nicht für 150 Dollar. “

Mitglieder der Insikt-Gruppe bauten eine Beziehung zum Verkäufer auf. Sie stellten fest, dass der Verkäufer aus einem verarmten südamerikanischen Land stammte (was nicht angegeben wurde) und eine seit Jahren bekannte Sicherheitslücke in Bezug auf Heimrouter ausgenutzt hatte, um die Dokumente zu erhalten. Der bescheidene Cyber-Angreifer konnte auch (unverschlüsseltes) Live-Material von einem MQ-1 Predator, von der NASA und von Kameras an der Grenze zwischen den USA und Mexiko anzeigen. All dies wurde möglich, weil ein Mitglied der US Air Force seinen schlecht gesicherten Router mit dem Creech-Basisnetzwerk verbunden hatte.

Die ausgenutzte Sicherheitsanfälligkeit ist einer seit 2016 bekannten und gepatchten Netgear-Router-Sicherheitsanfälligkeit sehr ähnlich. SFGATE berichtete über die Sicherheitsanfälligkeit im Februar dieses Jahres:

„Es ist ein potenziell gefährliches Problem - und laut Netgear sind die Benutzer dafür verantwortlich, dies zu verhindern.

Das Problem ergibt sich aus einem laxen Authentifizierungsprozess für den Zugriff auf Daten auf USB-Peripheriegeräten (hauptsächlich Drucker und Festplatten). Wenn Benutzer versuchen, remote auf Daten auf einem angeschlossenen Laufwerk zuzugreifen, werden sie aufgefordert, einen Benutzernamen und ein Kennwort einzugeben. Wenn diese Benutzer keine eindeutigen Anmeldungen eingerichtet haben, gewährt die Router-Firmware den Zugriff, ohne dass ein Kennwort erforderlich ist.

Netgear, ein börsennotierter Netzwerkausrüster (NEP) in San Jose, Kalifornien, erkennt das Risiko an. Das Unternehmen sagte jedoch, dass Kunden Schritte unternehmen müssen, um die Sicherheit ihrer Geräte zu gewährleisten.

"Eine einfache Änderung des Passworts schützt vor dieser potenziellen Sicherheitslücke", heißt es in einer Erklärung des Unternehmens. "Netgear empfiehlt, das Standardkennwort im Benutzerhandbuch im Abschnitt über persönliche FTP-Server (File Transfer Protocol) zu ändern."

Das Kennwort zum Schutz der persönlichen Dateifreigabe stimmt nicht mit dem Kennwort für den WLAN-Zugriff überein. Benutzer können ihre Computer mit ihren Routern verbinden, um das Kennwort des Routers zu ändern. Weitere Details finden Sie in der Router-Dokumentation auf der Netgear-Website. “

Das spezielle Netgear-Modell des Heimrouters, das der US-Luftwaffenkapitän von der Creech Base verwendet hat, wurde nicht bekannt gegeben (der SFGate-Artikel nennt den Nighthawk AC1900 Smart Wi-Fi Router R7000). Aber Rob Graham von Errata Security ist der Ansicht, dass Anbieter dafür verantwortlich sind, das Risiko der Verwendung von Heimroutern als FTP-Server in ihren Handbüchern anzugeben:

„Es sollte im Handbuch stehen:‚ Hey, es gibt (Leute, die suchen) nach diesem Ding. Wenn Sie also auf alles zugreifen, was Sie auf diesen FTP-Server stellen, werden sie es finden und diese Dateien herunterladen. “

Andrew Hay von DataGravity ist auch der Ansicht, dass Anbieter ihre Verbraucherkunden besser informieren sollten:

"Der Vorschlag, dass Benutzer ein Kennwort ändern, um sich selbst zu schützen, sagt nichts darüber aus, dass jedes Benutzerkonto, das während unserer Validierung des Problems getestet wurde, den vollständigen Zugriff auf die mit dem Gerät verknüpften Dateien ermöglichen würde."

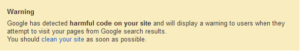

Interessanterweise hatte der US Air Force Captain, dessen Router gehackt wurde, eine abgeschlossen Internet-Sicherheit Sensibilisierungskurs im Februar. Entweder waren sie nicht ausreichend ausgebildet, sie haben das Gelernte nicht richtig angewendet oder vielleicht ein bisschen von beidem.

Barysevich erkennt die potenzielle Gefahr der verletzten Handbücher:

"Während solche Kursbücher kein eigenständiges klassifiziertes Material sind, könnten sie in unfreundlichen Händen einem Gegner die Möglichkeit bieten, technische Fähigkeiten und Schwächen in einem der technologisch fortschrittlichsten Flugzeuge zu bewerten."

Tausende von Heimroutern im Internet sind weiterhin anfällig für denselben Exploit, der leicht zu vermeiden ist. Cyber-Angreifer wie die Person, die die sensiblen Handbücher illegal erworben hat, nutzen häufig Dark Web-Dienste wie Shodan um anfällige Router zu entdecken.

As Recorded Future schrieb in ihrem Bericht:

„Leider wissen nur sehr wenige, wie wichtig es ist, drahtlose Zugangspunkte ordnungsgemäß zu sichern, und noch weniger verwenden sichere Kennwörter und wissen, wie man Phishing-E-Mails erkennt.

Die Tatsache, dass ein einzelner Hacker mit mäßigen technischen Fähigkeiten in einer Woche mehrere gefährdete militärische Ziele identifizieren und hochsensible Informationen herausfiltern konnte, ist eine beunruhigende Vorschau darauf, was eine entschlossenere und besser organisierte Gruppe mit überlegenen technischen und finanziellen Ressourcen erreichen könnte. “

Ich denke, diese Entdeckung sollte sowohl für den Verkäufer als auch für die US Air Force peinlich sein. Wird eine Lektion gelernt? Wenn Sie einen Netgear-Router oder ein anderes Netzwerkgerät haben, stellen Sie sicher, dass Sie überall sichere Kennwörter verwenden, laden Sie die neuesten Patches herunter und wenden Sie sie an. Vermeiden Sie es, die werkseitigen Standardeinstellungen beizubehalten!

KOSTENLOS TESTEN ERHALTEN SIE IHRE SOFORTIGE SICHERHEITSKORECARD KOSTENLOS

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://blog.comodo.com/comodo-news/sensitive-data-u-s-air-force-drone-breached-home-router-vulnerability/

- :Ist

- :nicht

- 2016

- 2019

- 455

- a

- Fähigkeit

- Fähig

- Zugang

- Zugriff

- Konto

- Erreichen

- erworben

- advanced

- gegen

- LUFT

- Air Force

- Flugzeug

- Alle

- erlauben

- fast

- ebenfalls

- amerikanisch

- an

- und

- Martin

- Ein anderer

- jedem

- Bewerbung

- SIND

- Artikel

- AS

- beurteilen

- damit verbundenen

- At

- Attacke

- Angreifer

- Versuch

- Authentic

- Authentifizierung

- Autorität

- verfügbar

- vermeiden

- Bewusstsein

- schlecht

- Base

- BE

- weil

- war

- Sein

- glaubt,

- Besser

- Bit

- Blog

- Bücher

- Grenze

- beide

- erbaut

- aber

- by

- CA

- Aufrufe

- Kameras

- CAN

- Fähigkeiten

- sicherlich

- Übernehmen

- eingestuft

- klicken Sie auf

- CNN

- Unternehmen

- Abgeschlossene Verkäufe

- Computer

- Vernetz Dich

- Sie

- betrachtet

- Verbraucher

- enthalten

- könnte

- Land

- Kurs

- Kunden

- Cyber-

- Internet-Sicherheit

- Cyber-Krieg

- Gefährlich

- Dunkel

- Dunkle Web

- technische Daten

- Standard

- verzweifelt

- Details

- entschlossen

- Gerät

- Geräte

- Enthüllen

- entdeckt,

- Entdeckung

- do

- Dokument

- Dokumentation

- Unterlagen

- herunterladen

- Antrieb

- Laufwerke

- Drohne

- im

- leicht

- Erziehung

- entweder

- E-Mails

- Enter

- Ausrüstung

- etablierten

- Sogar

- Event

- ÜBERHAUPT

- überall

- erwarten

- Ausnutzen

- Exploited

- Tatsache

- Fabrik

- Stürze

- Februar

- wenige

- Weniger

- Fünfzehn

- Reichen Sie das

- Mappen

- Revolution

- Finden Sie

- Vorname

- erstes Mal

- Aussichten für

- Zwingen

- Forum

- gefunden

- Frei

- für

- voller

- weiter

- Zukunft

- bekommen

- Go

- für Balkonkraftwerke Reduzierung

- Gruppe an

- Garantie

- gehackt

- Hacker

- Hacker

- hätten

- Hände

- Haben

- hoch

- Startseite

- Ultraschall

- Hilfe

- HTML

- http

- HTTPS

- i

- identifizieren

- if

- illegal

- Bedeutung

- in

- Information

- sofortig

- beabsichtigt

- interessant

- Internet

- in

- Untersuchung

- Untersuchung

- Problem

- IT

- SEINE

- Job

- jpg

- bekannt

- neueste

- gelernt

- Verlassen

- Verlassen

- Lektion

- Gefällt mir

- leben

- suchen

- gemacht

- um

- manuell

- Materialien

- Mitglied

- Mitglieder

- Militär

- Modell

- moderieren

- bescheiden

- Geld

- Überwachung

- mehr

- vor allem warme

- meist

- sollen

- Name

- NASA

- Nation gemacht haben

- Natur

- erforderlich

- Netzwerk

- Vernetzung

- NEVADA

- Nachtschwärmer

- nichts

- nt

- erhalten

- of

- bieten

- Offiziell

- vorgenommen,

- on

- EINEM

- betreiben

- or

- Organisiert

- Andere

- UNSERE

- besitzen

- besondere

- Passwort

- Passwörter

- Patches

- Pentagon

- Personen

- vielleicht

- Peripheriegeräte

- person

- persönliche

- Persönlich

- Phishing

- PHP

- Plato

- Datenintelligenz von Plato

- PlatoData

- Punkte

- möglich

- Potenzial

- möglicherweise

- Verhütung

- Vorspann

- Aufgabenstellung:

- Prozessdefinierung

- richtig

- Risiken zu minimieren

- Protokoll

- die

- Versorger

- öffentlich

- setzen

- Qualitäten

- erkennt

- bleiben

- entfernt

- berichten

- Berichtet

- Downloads

- Verantwortung

- für ihren Verlust verantwortlich.

- Recht

- Risiko

- rauben

- Router

- s

- Said

- Salz

- gleich

- San

- San José

- sagt

- Scorecard

- Abschnitt

- Verbindung

- Gesicherte

- Sicherung

- Sicherheitdienst

- verkaufen

- senden

- empfindlich

- Server

- Fertige Server

- Lösungen

- Einstellungen

- mehrere

- ,,teilen"

- sollte

- ähnlich

- Einfacher

- da

- seit 2016

- Single

- Fähigkeiten

- smart

- So

- einige

- Jemand,

- Süd

- spezifisch

- angegeben

- Spot

- Erklärung

- stammt

- Shritte

- gestohlen

- stark

- so

- Oberteil

- sicher

- überrascht

- Nehmen

- gemacht

- Ziele

- Technische

- technische Fähigkeiten

- getestet

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- sich

- Dort.

- vom Nutzer definierten

- Ding

- think

- Thinks

- fehlen uns die Worte.

- diejenigen

- Durch

- Zeit

- zu

- sagte

- Top

- top 5

- gehandelt

- trainiert

- privaten Transfer

- Versuch

- tippe

- typisch

- uns

- unbedeckt

- verstehen

- unfreundlich

- einzigartiges

- us

- USB

- -

- benutzt

- Mitglied

- Nutzer

- Verwendung von

- Bestätigung

- Verkäufer

- Anbieter

- sehr

- Anzeigen

- Verwundbarkeit

- Verwundbar

- wurde

- Schwächen

- Waffen

- Netz

- Web-Services

- Webseite

- waren

- Was

- was auch immer

- wann

- welche

- während

- WHO

- deren

- Wi-fi

- Wi-Fi

- Wikipedia

- werden wir

- kabellos

- mit

- ohne

- würde

- Falsch

- falsche Hände

- Jahr

- Jahr

- Du

- Ihr

- Zephyrnet