Aktuelle Updates zu Apple Safari und Google Chrome machte große Schlagzeilen, weil sie mysteriöse Zero-Day-Exploits reparierten, die bereits in freier Wildbahn verwendet wurden.

Aber diese Woche gab es auch das neueste vierwöchentliche Firefox-Update, das wie üblich gefallen am Dienstag, vier Wochen nach der letzten geplanten Vollversionsnummer-Erhöhungsveröffentlichung.

Wir haben bis jetzt nicht über dieses Update geschrieben, weil, naja, weil die gute Nachricht ist …

…dass es zwar ein paar interessante und wichtige Korrekturen mit einem Level von gab GUTE, es gab keine Zero-Days oder gar welche Kritisch Fehler in diesem Monat.

Speichersicherheitsfehler

Wie üblich hat das Mozilla-Team zwei zugewiesen übergreifende CVE-Nummern zu Fehlern, die sie mit proaktiven Techniken wie Fuzzing gefunden und behoben haben, bei denen fehlerhafter Code automatisch auf Fehler untersucht, dokumentiert und gepatcht wird, ohne darauf zu warten, dass jemand herausfindet, wie ausnutzbar diese Fehler sein könnten:

- CVE-2022-38477 deckt Fehler ab, die nur Firefox-Builds betreffen, die auf dem Code der Version 102 und höher basieren, der Codebasis, die von der Hauptversion verwendet wird, die jetzt aktualisiert wurde 104.0, und die primäre Extended Support Release-Version, die jetzt ist ESR 102.2.

- CVE-2022-38478 deckt zusätzliche Bugs ab, die im Firefox-Code bis zur Version 91 zurückgehen, denn das ist die Grundlage des sekundären Extended Support Release, das jetzt ansteht ESR 91.13.

Wie üblich ist Mozilla klar genug, um die einfache Erklärung abzugeben, dass:

Einige dieser Fehler zeigten Hinweise auf Speicherbeschädigungen und wir nehmen an, dass einige davon mit genügend Aufwand hätten ausgenutzt werden können, um beliebigen Code auszuführen.

ESR entmystifiziert

Wie wir bereits erklärt haben, Firefox Erweiterte Support-Version richtet sich an konservative Heimanwender und an Systemadministratoren in Unternehmen, die es vorziehen, Feature-Updates und Funktionsänderungen zu verzögern, solange sie dadurch keine Sicherheitsupdates verpassen.

Die ESR-Versionsnummern geben zusammen an, welche Funktionen Sie haben und wie viele Sicherheitsupdates es seit der Veröffentlichung dieser Version gegeben hat.

So für ESR 102.2, haben wir 102+2 = 104 (die aktuelle Spitzenversion).

In ähnlicher Weise, z ESR 91.13, haben wir 91+13 = 104, um deutlich zu machen, dass die Version 91 zwar immer noch auf dem Funktionsumfang von vor etwa einem Jahr liegt, aber in Sachen Sicherheitspatches auf dem neuesten Stand ist.

Der Grund dafür, dass es immer zwei ESRs gibt, besteht darin, dass zwischen den Versionen eine beträchtliche Double-Up-Periode bereitgestellt wird, sodass Sie nie damit beschäftigt sind, neue Funktionen zu übernehmen, nur um Sicherheitsfixes zu erhalten – es gibt immer eine Überschneidung, während der Sie den alten ESR weiter verwenden können beim Ausprobieren des neuen ESR, um für die notwendige Umstellung in der Zukunft gewappnet zu sein.

Trust-Spoofing-Bugs

Die beiden spezifischen und anscheinend verwandten Schwachstellen that machte das GUTE Kategorie diesen Monat waren:

- CVE-2022-38472: Adressleisten-Spoofing über XSLT-Fehlerbehandlung.

- CVE-2022-38473: Cross-Origin-XSLT-Dokumente hätten die Berechtigungen des übergeordneten Elements geerbt.

Wie Sie sich vorstellen können, bedeuten diese Fehler, dass betrügerische Inhalte, die von einer ansonsten harmlos aussehenden Website abgerufen werden, dazu führen können, dass Firefox Sie dazu verleitet, Webseiten zu vertrauen, die Sie nicht sollten.

Beim ersten Fehler konnte Firefox dazu verleitet werden, Inhalte von einer unbekannten und nicht vertrauenswürdigen Seite so darzustellen, als kämen sie von einer URL, die auf einem Server gehostet wird, den Sie bereits kennen und dem Sie vertrauen.

Beim zweiten Fehler werden Webinhalte von einer nicht vertrauenswürdigen Site X, die in einem Unterfenster angezeigt werden (an IFRAME, kurz für Inline-Rahmen) innerhalb einer vertrauenswürdigen Website Y…

…könnte mit Sicherheitsberechtigungen enden, die vom übergeordneten Fenster Y „ausgeliehen“ werden, von denen Sie nicht erwarten würden, dass sie an X weitergegeben werden (und die Sie nicht wissentlich gewähren), einschließlich des Zugriffs auf Ihre Webcam und Ihr Mikrofon.

Was ist zu tun?

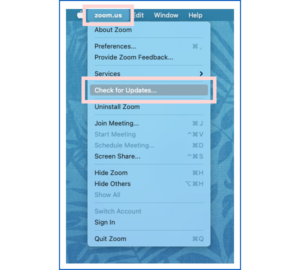

Gehen Sie auf Desktops oder Laptops zu Hilfe > Über Firefox um zu prüfen, ob Sie auf dem Laufenden sind.

Wenn nicht, die Über Uns Das Fenster fordert Sie auf, das benötigte Update herunterzuladen und zu aktivieren – nach dem Sie suchen 104.0, oder ESR 102.2, oder ESR 91.13, je nachdem, in welcher Release-Reihe Sie sich befinden.

Überprüfen Sie auf Ihrem Mobiltelefon mit Google Play oder im Apple App Store um sicherzustellen, dass Sie die neueste Version haben.

Wenn Sie sich unter Linux und den BSDs auf die Version von Firefox verlassen, die von Ihrer Distribution gepackt wurde, erkundigen Sie sich bei Ihrem Distributionshersteller nach der neuesten Version, die er veröffentlicht hat.

Viel Spaß beim Patchen!

- Blockchain

- Einfallsreichtum

- Cryptocurrency Brieftaschen

- Kryptoaustausch

- Internet-Sicherheit

- Cyber-Kriminelle

- Internet-Sicherheit

- Heimatschutzministerium

- digitale Brieftaschen

- Firefox

- Firewall

- Kaspersky

- Malware

- McAfee

- Mozilla

- Nackte Sicherheit

- NexBLOC

- Patch

- Plato

- platon ai

- Datenintelligenz von Plato

- Plato-Spiel

- PlatoData

- Platogaming

- VPN

- Verwundbarkeit

- Website-Sicherheit

- Zephyrnet