Forscher des Firmware- und Supply-Chain-Sicherheitsunternehmens Eclypsium behaupten gefunden zu haben Was sie in Hunderten von Motherboard-Modellen des bekannten Hardwareherstellers Gigabyte ziemlich dramatisch als „Hintertür“ bezeichnen.

Tatsächlich bezieht sich die Schlagzeile von Eclypsium nicht nur auf ein Hintertür-, aber alles in Großbuchstaben als HINTERGRUND.

Die gute Nachricht ist, dass es sich offenbar um eine legitime Funktion handelt, die schlecht implementiert wurde. Es handelt sich also nicht um eine Hintertür im üblichen, heimtückischen Sinne einer Sicherheitslücke absichtlich eingefügt in ein Computersystem eindringen, um in Zukunft unbefugten Zugriff zu ermöglichen.

Es ist also nicht so, als würde ein Tagesbesucher wissentlich ein wenig bekanntes Fenster an der Rückseite des Gebäudes entriegeln, damit er im Schutz der Dunkelheit zurückkommen und in den Laden einbrechen kann.

Die schlechte Nachricht ist, dass es sich offenbar um eine legitime Funktion handelt, die schlecht implementiert wurde, sodass betroffene Computer möglicherweise anfällig für Missbrauch durch Cyberkriminelle sind.

Es ist also ein bisschen wie ein wenig bekanntes Fenster an der Rückseite des Gebäudes, das versehentlich unverschlossen gelassen wurde.

Das Problem ist laut Ecylpsium Teil eines Gigabyte-Dienstes namens App Center, Die „Ermöglicht Ihnen, alle auf Ihrem System installierten GIGABYTE-Apps einfach zu starten, relevante Updates online zu überprüfen und die neuesten Apps, Treiber und BIOS herunterzuladen.“

Automatische Updates mit Schwachstellen

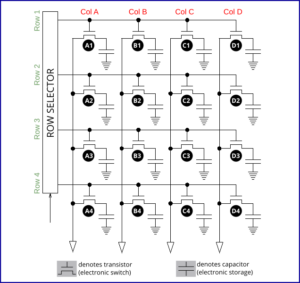

Die fehlerhafte Komponente in diesem APP Center-Ökosystem ist laut den Forschern ein Gigabyte-Programm namens GigabyteUpdateService.exe, eine .NET-Anwendung, die im installiert ist %SystemRoot%System32 Verzeichnis (normalerweise Ihr Systemstammverzeichnis). C:Windows) und wird beim Start automatisch als Windows-Dienst ausgeführt.

Lösungen sind das Windows-Äquivalent von Hintergrundprozessen oder Dämonen auf Systemen im Unix-Stil: Sie laufen im Allgemeinen unter einem eigenen Benutzerkonto, oft dem SYSTEM und sie laufen die ganze Zeit weiter, auch wenn Sie sich abmelden und Ihr Computer unauffällig am Anmeldebildschirm wartet.

Dieser GigabyteUpdateService Das Programm scheint genau das zu tun, was sein Name vermuten lässt: Es fungiert als automatisierter Downloader und Installer für andere Gigabyte-Komponenten, die oben als Apps, Treiber und sogar die BIOS-Firmware selbst aufgeführt sind.

Unglücklicherweise, so Eclypsium, ruft es Software von einer von drei fest verdrahteten URLs ab und führt sie aus und wurde so codiert, dass:

- Eine URL verwendet einfaches altes HTTP und bietet daher keinen kryptografischen Integritätsschutz während des Downloads. Ein Manipulator-in-the-Middle (MitM), über dessen Server Ihr Netzwerkverkehr läuft, kann nicht nur alle Dateien abfangen, die das Programm herunterlädt, sondern sie unterwegs auch unbemerkt verändern, indem er sie beispielsweise mit Malware infiziert oder ersetzt mit insgesamt unterschiedlichen Dateien.

- Zwei URLs verwenden HTTPS, aber das Aktualisierungsdienstprogramm überprüft nicht das HTTPS-Zertifikat, das der Server am anderen Ende zurücksendet. Dies bedeutet, dass ein MitM ein Webzertifikat vorlegen kann, das auf den Namen des vom Downloader erwarteten Servers ausgestellt wurde, ohne dass dieses Zertifikat von einer anerkannten Zertifizierungsstelle (CA) wie Let's Encrypt, DigiCert oder GlobalSign validiert und signiert werden muss. Betrüger könnten einfach ein gefälschtes Zertifikat erstellen und selbst dafür „bürgen“.

- Die Programme, die der Downloader abruft und ausführt, werden nicht kryptografisch validiert, um zu überprüfen, ob sie wirklich von Gigabyte stammen. Windows lässt die heruntergeladenen Dateien nicht laufen, wenn sie nicht digital signiert sind, aber die digitale Signatur jeder Organisation reicht aus. Cyberkriminelle beschaffen sich routinemäßig ihre eigenen Code-Signatur-Schlüssel, indem sie gefälschte Scheinfirmen nutzen oder Schlüssel aus dem Dark Web kaufen, die bei Datenschutzverletzungen, Ransomware-Angriffen usw. gestohlen wurden.

Das allein ist schon schlimm genug, aber es steckt noch etwas mehr dahinter.

Dateien in Windows einschleusen

Sie können nicht einfach rausgehen und sich eine neue Version davon holen GigabyteUpdateService Dienstprogramm, da dieses bestimmte Programm möglicherweise auf ungewöhnliche Weise auf Ihren Computer gelangt ist.

Sie können Windows jederzeit neu installieren, und ein Standard-Windows-Image weiß nicht, ob Sie ein Gigabyte-Motherboard verwenden oder nicht, daher ist es nicht im Lieferumfang enthalten GigabyteUpdateService.exe vorinstalliert.

Gigabyte nutzt daher eine Windows-Funktion namens WPBT, oder Windows-Plattform-Binärtabelle (Es wird von Microsoft als Feature angepriesen, auch wenn Sie möglicherweise nicht damit einverstanden sind, wenn Sie erfahren, wie es funktioniert.)

Diese „Funktion“ ermöglicht es Gigabyte, das zu injizieren GigabyteUpdateService Programm in die System32 Verzeichnis direkt aus Ihrem BIOS, auch wenn Ihr Laufwerk C: mit Bitlocker verschlüsselt ist.

WPBT bietet Firmware-Herstellern einen Mechanismus, um eine ausführbare Windows-Datei in ihren BIOS-Images zu speichern, sie während des Firmware-Vorstartvorgangs in den Speicher zu laden und Windows dann mitzuteilen, „Sobald Sie das Laufwerk C: entsperrt und mit dem Booten begonnen haben, lesen Sie diesen Speicherblock ein, den ich für Sie herumliegen gelassen habe, schreiben Sie ihn auf die Festplatte und führen Sie ihn zu Beginn des Startvorgangs aus.“

Ja, das hast du richtig gelesen.

Laut Microsofts eigener Dokumentation kann auf diese Weise nur ein Programm in die Windows-Startsequenz eingefügt werden:

Der Speicherort der Datei auf der Festplatte lautet

WindowsSystem32Wpbbin.exeauf dem Betriebssystem-Volume.

Darüber hinaus gibt es einige strenge Codierungsbeschränkungen Wpbbin.exe Programm, insbesondere dass:

WPBT unterstützt nur native Benutzermodusanwendungen, die vom Windows-Sitzungsmanager während der Betriebssysteminitialisierung ausgeführt werden. Eine native Anwendung bezieht sich auf eine Anwendung, die nicht von der Windows-API (Win32) abhängig ist.

Ntdll.dllist die einzige DLL-Abhängigkeit einer nativen Anwendung. Eine native Anwendung hat einen PE-Subsystemtyp 1 (IMAGE_SUBSYSTEM_NATIVE).

Vom nativen Code zur .NET-App

An diesem Punkt fragen Sie sich wahrscheinlich, wie eine native Low-Level-App zum Leben erweckt werden kann Wpbbin.exe endet als vollwertige .NET-basierte Update-Anwendung mit dem Namen GigabyteUpdateService.exe das als regulärer Systemdienst läuft.

Nun, genauso wie die Gigabyte-Firmware (die selbst nicht unter Windows lauffähig ist) eine eingebettete enthält IMAGE_SUBSYSTEM_NATIVE WPBT-Programm, das es in Windows „ablegt“…

…also enthält auch der WPBT-Native-Mode-Code (der selbst nicht als normale Windows-App ausgeführt werden kann) eine eingebettete .NET-Anwendung, die er in die „ablegt“. System32 Verzeichnis, das später beim Windows-Startvorgang gestartet werden soll.

Einfach ausgedrückt: Ihre Firmware verfügt über eine bestimmte Version von GigabyteUpdateService.exe Darin integriert, und solange Sie Ihre Firmware nicht aktualisieren, wird Ihnen diese fest verdrahtete Version des APP Center-Aktualisierungsdienstes beim Booten weiterhin in Windows „eingeführt“.

Hier besteht offensichtlich ein Henne-Ei-Problem, insbesondere (und ironischerweise) darin, dass, wenn Sie das APP Center-Ökosystem Ihre Firmware automatisch für Sie aktualisieren lassen, Ihr Update möglicherweise von genau demselben festverdrahteten Gerät verwaltet wird. In die Firmware integrierter, anfälliger Update-Dienst, den Sie ersetzen möchten.

In den Worten von Microsoft (unsere Betonung):

Der Hauptzweck von WPBT besteht darin, kritische Software auch dann bestehen zu lassen, wenn das Betriebssystem geändert oder in einer „sauberen“ Konfiguration neu installiert wurde. Ein Anwendungsfall für WPBT besteht darin, Anti-Diebstahl-Software zu aktivieren, die auch dann bestehen bleiben muss, wenn ein Gerät gestohlen, formatiert und neu installiert wurde. […] Diese Funktionalität ist leistungsstark und bietet unabhängigen Softwareanbietern (ISVs) und Originalgeräteherstellern (OEMs) die Möglichkeit, ihre Lösungen auf unbestimmte Zeit auf dem Gerät zu speichern.

Da diese Funktion die Möglichkeit bietet, Systemsoftware dauerhaft im Windows-Kontext auszuführen, Es ist von entscheidender Bedeutung, dass WPBT-basierte Lösungen so sicher wie möglich sind und Windows-Benutzer keinen ausnutzbaren Bedingungen aussetzen. Insbesondere dürfen WPBT-Lösungen keine Malware enthalten (d. h. Schadsoftware oder unerwünschte Software, die ohne entsprechende Zustimmung des Benutzers installiert wird).

Ziemlich.

Was ist zu tun?

Ist das wirklich eine „Hintertür“?

Wir glauben nicht, weil wir dieses spezielle Wort lieber für schändlichere Cybersicherheitsverhalten reservieren würden, wie z absichtliche Schwächung Verschlüsselungsalgorithmen, bewusst eingebaut versteckte Passwörter, aufmachen undokumentierte Befehls- und Kontrollwege, Und so weiter.

Die gute Nachricht ist jedenfalls, dass es sich bei dieser WPBT-basierten Programminjektion um eine Gigabyte-Motherboard-Option handelt, die Sie deaktivieren können.

Die Eclypsium-Forscher selbst sagten: „Obwohl diese Einstellung standardmäßig deaktiviert zu sein scheint, war sie auf dem von uns untersuchten System aktiviert.“ aber ein Naked Security-Leser (siehe kommentiere unten) schreibt, „Ich habe vor ein paar Wochen gerade ein System mit einem Gigabyte ITX-Board gebaut und das Gigabyte App Center war sofort [im BIOS aktiviert].“

Wenn Sie also ein Gigabyte-Motherboard haben und sich Sorgen über diese sogenannte Hintertür machen, können Sie sie komplett umgehen: Gehen Sie in Ihr BIOS-Setup und stellen Sie sicher, dass das APP Center herunterladen und installieren Option ist deaktiviert.

Sie können dazu sogar Ihre Endpoint-Sicherheitssoftware oder die Firewall Ihres Unternehmensnetzwerks verwenden Blockieren Sie den Zugriff auf die drei URL-Slugs, die mit dem unsicheren Update-Dienst verbunden sind, die Eclypsium wie folgt auflistet:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Um es klarzustellen: Wir haben nicht versucht, diese URLs zu blockieren. Daher wissen wir nicht, ob Sie die Funktion anderer notwendiger oder wichtiger Gigabyte-Updates blockieren würden. Wir vermuten jedoch, dass das Blockieren von Downloads über diese HTTP-URL ohnehin eine gute Idee ist .

Wir vermuten, dem Text nach LiveUpdate4 im Pfadteil der URL, dass Sie Updates weiterhin manuell herunterladen und verwalten und sie auf Ihre eigene Art und Weise und in Ihrer Freizeit bereitstellen können …

…aber das ist nur eine Vermutung.

Ebenfalls, Halten Sie Ausschau nach Updates von Gigabyte.

Dass GigabyteUpdateService Das Programm könnte auf jeden Fall eine Verbesserung vertragen, und wenn es gepatcht ist, müssen Sie möglicherweise die Firmware Ihres Motherboards und nicht nur Ihres Windows-Systems aktualisieren, um sicherzustellen, dass die alte Version nicht immer noch in Ihrer Firmware steckt und darauf wartet, wieder zum Leben erweckt zu werden in der Zukunft.

Und wenn Sie ein Programmierer sind, der Code für webbasierte Downloads unter Windows schreibt, Verwenden Sie immer HTTPS und führen Sie auf jedem TLS-Server, mit dem Sie eine Verbindung herstellen, immer mindestens einen grundlegenden Satz von Zertifikatsüberprüfungen durch.

Weil du es kannst.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Kaufen und verkaufen Sie Anteile an PRE-IPO-Unternehmen mit PREIPO®. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :hast

- :Ist

- :nicht

- $UP

- 1

- 15%

- 7

- a

- Fähigkeit

- Fähig

- Über Uns

- oben

- Absolute

- Missbrauch

- Zugang

- Nach

- Konto

- erwerben

- Handlungen

- vor

- Algorithmen

- Alle

- erlauben

- erlaubt

- entlang

- ebenfalls

- insgesamt

- immer

- an

- und

- jedem

- Bienen

- App

- erscheint

- Anwendung

- Anwendungen

- Apps

- SIND

- um

- AS

- At

- Anschläge

- Autor

- Autorität

- Auto

- Automatisiert

- Im Prinzip so, wie Sie es von Google Maps kennen.

- Zurück

- Hintertür-

- Hintergrund

- background-image

- Badewanne

- schlecht

- basic

- BE

- weil

- wird

- war

- Verhaltensweisen

- Bit

- Blockieren

- Sperrung

- Tafel

- Grenze

- Boden

- Box

- Verstöße

- Building

- erbaut

- aber

- Kauf

- by

- CA

- namens

- kam

- CAN

- tragen

- Weitermachen

- Häuser

- Center

- Bescheinigung

- Zertifizierungsstelle

- geändert

- aus der Ferne überprüfen

- Schecks

- Anspruch

- klar

- Code

- codiert

- Programmierung

- Farbe

- wie die

- Unternehmen

- Unternehmen

- Komponente

- Komponenten

- Computer

- Computer

- Konfiguration

- Vernetz Dich

- Zustimmung

- enthält

- Kontext

- Unternehmen

- könnte

- Abdeckung

- erstellen

- kritischem

- kryptographisch

- Cyber-Kriminelle

- Internet-Sicherheit

- Dunkel

- Dunkle Web

- technische Daten

- Datenverstöße

- Standard

- definitiv

- Abhängigkeit

- einsetzen

- Gerät

- anders

- digital

- digital

- Direkt

- behindert

- Display

- do

- Dokumentation

- die

- Tut nicht

- Nicht

- herunterladen

- Downloads

- Dramatisch

- Antrieb

- Treiber

- synchronisiert

- im

- e

- Früh

- leicht

- Ökosystem

- eingebettet

- Betonung

- ermöglichen

- freigegeben

- verschlüsselt

- Verschlüsselung

- Ende

- Endpunkt

- Endpoint-Sicherheit

- endet

- genug

- gewährleisten

- vollständig

- Ausrüstung

- Äquivalent

- Sogar

- genau

- Beispiel

- ausführen

- ausgeführt

- erwartet

- Augenfarbe

- Tatsache

- Fälschung

- Merkmal

- wenige

- Reichen Sie das

- Mappen

- Firewall

- Aussichten für

- für

- Materials des

- Funktionalität

- Zukunft

- allgemein

- bekommen

- bekommen

- Go

- gehen

- gut

- greifen

- Griff

- Hardware

- Haben

- Schlagzeile

- Höhe

- hier

- Loch

- schweben

- Ultraschall

- HTML

- http

- HTTPS

- hunderte

- i

- Idee

- if

- Image

- Bilder

- umgesetzt

- wichtig

- Verbesserung

- in

- das

- unabhängig

- injizieren

- unsicher

- installiert

- Integrität

- in

- Ironisch

- Herausgegeben

- IT

- SEINE

- selbst

- dank

- nur

- Behalten

- Tasten

- Wissen

- bekannt

- später

- neueste

- starten

- ins Leben gerufen

- LERNEN

- am wenigsten

- Verlassen

- links

- legitim

- lassen

- Lebensdauer

- Gefällt mir

- Einschränkungen

- Gelistet

- Listen

- Belastung

- Standorte

- um

- Hersteller

- Makers

- Malware

- verwalten

- verwaltet

- Manager

- manuell

- Hersteller

- Marge

- max-width

- Kann..

- Mittel

- Mechanismus

- Memory

- nur

- Microsoft

- könnte

- Fehler

- MITM

- für

- ändern

- mehr

- sollen

- Nackte Sicherheit

- Name

- nativen

- notwendig,

- Need

- benötigen

- Netto-

- Netzwerk

- Netzwerktraffic

- Neu

- News

- nicht

- normal

- vor allem

- offensichtlich

- of

- WOW!

- vorgenommen,

- Alt

- on

- EINEM

- Online

- einzige

- XNUMXh geöffnet

- Eröffnung

- die

- Betriebssystem

- Option

- or

- Original

- Andere

- UNSERE

- besitzen

- SPORT

- Teil

- besondere

- leitet

- Weg

- Alexander

- Ausführen

- beharrlich

- aufgeschlagen

- Ebene

- Plattform

- Plato

- Datenintelligenz von Plato

- PlatoData

- Points

- Position

- möglich

- BLOG-POSTS

- möglicherweise

- größte treibende

- bevorzugen

- Gegenwart

- primär

- wahrscheinlich

- Aufgabenstellung:

- Prozessdefinierung

- anpassen

- Programm

- Programmierer

- Programme

- Sicherheit

- die

- bietet

- Bereitstellung

- Zweck

- setzen

- Ransomware

- Ransomware-Angriffe

- lieber

- Lesen Sie mehr

- Leser

- wirklich

- anerkannte

- bezieht sich

- regulär

- bezogene

- relativ

- ersetzen

- falls angefordert

- Forscher

- RESERVE

- Recht

- Wurzel

- rund

- regelmäßig

- Führen Sie

- Laufen

- Said

- gleich

- Bildschirm

- Verbindung

- Sicherheitdienst

- sehen

- scheint

- sendet

- Sinn

- Reihenfolge

- Fertige Server

- Sitzung

- kompensieren

- Einstellung

- Setup

- Schild

- unterzeichnet

- einfach

- So

- Software

- solide

- Lösungen

- einige

- spezifisch

- Standard

- begonnen

- beginnt

- Anfang

- Immer noch

- gestohlen

- speichern

- Streng

- so

- Schlägt vor

- Unterstützt

- SVG

- System

- Systeme und Techniken

- erzählen

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Zukunft

- das Gelenk

- ihr

- Sie

- sich

- dann

- Dort.

- deswegen

- Diese

- vom Nutzer definierten

- think

- fehlen uns die Worte.

- obwohl?

- nach drei

- Durch

- Zeit

- zu

- auch

- Top

- der Verkehr

- Übergang

- transparent

- versucht

- WENDE

- Turned

- tippe

- für

- bis

- unerwünscht

- Aktualisierung

- Updates

- URL

- -

- Anwendungsfall

- Mitglied

- Nutzer

- verwendet

- Verwendung von

- gewöhnlich

- Nutzen

- validiert

- Anbieter

- Verification

- überprüfen

- Version

- sehr

- Gast

- Volumen

- Verwundbar

- Warten

- wollen

- wurde

- Weg..

- we

- Netz

- Webbasiert

- Wochen

- GUT

- bekannt

- waren

- Was

- wann

- ob

- welche

- WHO

- deren

- Breite

- werden wir

- Fenster

- mit

- ohne

- fragen

- Word

- Worte

- arbeiten,

- Werk

- besorgt

- schreiben

- Schreiben

- Du

- Ihr

- Zephyrnet