Datum des Berichts: 2023-12-20

Datum des Vorfalls: 2023-12-14

Art des erkannten Vorfalls: Unbefugter Zugriff und bösartiger Code

Executive Summary

Ledger hat am Donnerstag, dem 14. Dezember 2023, einen Exploit mithilfe des Ledger Connect Kit entdeckt. Dieser Exploit schleuste bösartigen Code in DApps ein, die das Ledger Connect Kit verwendeten, und verleitete EVM-DApp-Benutzer dazu, Transaktionen zu signieren, die ihre Wallets belasten. Der Exploit wurde schnell entdeckt und kurz darauf wurde eine Lösung umgesetzt. In der Zwischenzeit wurde eine kleine Anzahl von Nutzern angegriffen und unterzeichnete Transaktionen, die ihr Portemonnaie belasteten.

Timeline

Die Zeitleistenstunden werden anhand der Zeitzone Mitteleuropäische Zeit (MEZ) angegeben:

2023: Morgen: Ein ehemaliger Ledger-Mitarbeiter wurde Opfer eines raffinierten Phishing-Angriffs, der sich unter Umgehung von 2FA mithilfe des Sitzungstokens der Person Zugriff auf sein NPMJS-Konto verschaffte.

2023 – 12:14 / 09:49 / 10:44: Der Angreifer veröffentlichte auf NPMJS (einem Paketmanager für von Apps gemeinsam genutzten Javascript-Code) eine bösartige Version des Ledger Connect Kit (betroffen sind die Versionen 1.1.5, 1.1.6 und 1.1.7). Der Schadcode nutzte ein betrügerisches WalletConnect-Projekt, um Vermögenswerte in die Wallets der Hacker umzuleiten.

2023: 12 Uhr: Dank der schnellen Reaktion verschiedener Akteure im Ökosystem, darunter Blockaid, das sich an das Ledger-Team wandte und Updates zu X teilte, wurde Ledger auf den anhaltenden Angriff aufmerksam gemacht.

2023: 12 Uhr: Die Technologie- und Sicherheitsteams von Ledger wurden auf den Angriff aufmerksam gemacht und innerhalb von 40 Minuten, nachdem Ledger davon Kenntnis erlangte, wurde von den Ledger-Teams eine echte Version des Ledger Connect Kit-Fixes bereitgestellt. Aufgrund der Natur des CDN (Content Delivery Network) und der Caching-Mechanismen im Internet blieb die Schaddatei etwas länger zugänglich. Von der Kompromittierung von NPMJS bis zur vollständigen Lösung sind etwa 5 Stunden vergangen. Diese längere Verfügbarkeit des Schadcodes war eine Folge der Zeit, die das CDN brauchte, um seine Caches weltweit zu verbreiten und mit der neuesten Originalversion der Datei zu aktualisieren. Trotz der fünfstündigen Präsenz der Datei schätzen wir aufgrund unserer Untersuchung, dass das Zeitfenster, in dem Benutzerressourcen aktiv entleert wurden, insgesamt auf weniger als zwei Stunden beschränkt war.

Ledger hat sich schnell mit unserem Partner WalletConnect abgestimmt, der die betrügerische WalletConnect-Instanz deaktiviert hat, mit der den Benutzern Vermögenswerte entzogen wurden.

2023: 12 Uhr Auf unsere Koordination hin hat Tether die USDT des/der Angreifer(s) eingefroren (vgl. TX).

Ursachenanalyse, Erkenntnisse und vorbeugende Maßnahmen

Kontext

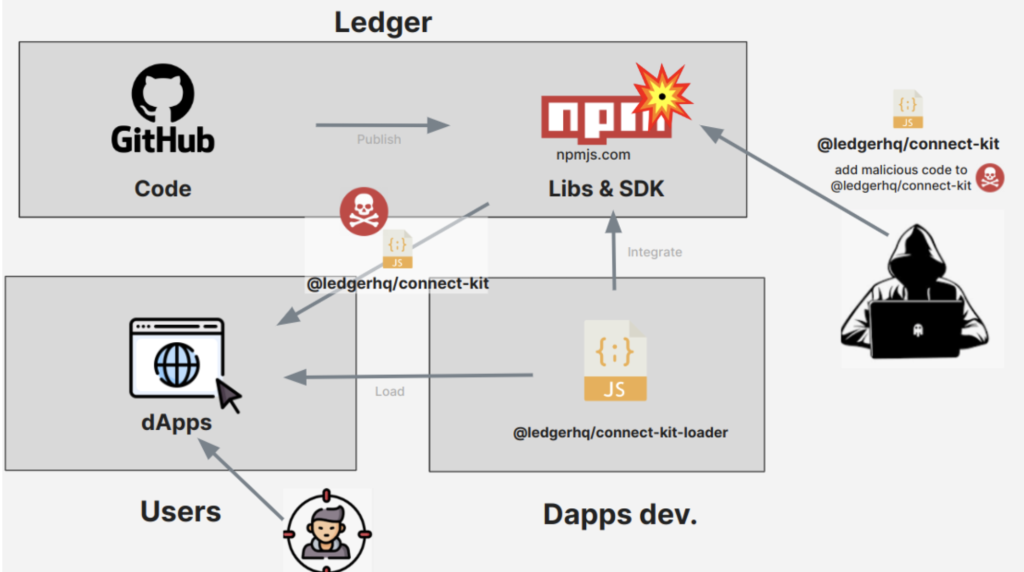

Ledger Connect-Kit ist eine Open-Source-Java-Script-Bibliothek, die es Entwicklern ermöglicht, ihre DApps mit Ledger-Hardware zu verbinden. Es kann mit integriert werden Connect-Kit-Lader Komponente, die es einer DApp ermöglicht, das Connect-Kit zur Laufzeit von einem CDN zu laden. Dadurch können DApp-Entwickler immer über die aktuellste Version verfügen Connect-Kit ohne dass Paketversionen manuell aktualisiert und neue Builds veröffentlicht werden müssen. Das von Ledger für die Verteilung verwendete CDN ist NPMJS. Die meisten DApps haben das integriert Connect-Kit mit dem erwähnten Connect-Kit-Loader.

Beim Ledger Connect Kit-Exploit hatte der Angreifer zu keinem Zeitpunkt Zugriff auf die Ledger-Infrastruktur, das Ledger-Code-Repository oder die DApps selbst. Der Angreifer konnte anstelle des Connect-Kits ein bösartiges Codepaket innerhalb des CDN pushen. Dieser bösartige Connect-Kit-Code wurde dann dynamisch von DApps geladen, die den Connect-Kit-Loader bereits integrieren.

Der Ledger Connect Kit-Exploit verdeutlicht die Risiken, denen Ledger und die Branche gemeinsam ausgesetzt sind, um Benutzer zu schützen, und er ist auch eine Erinnerung daran, dass wir gemeinsam die Messlatte für die Sicherheit rund um DApps, bei denen Benutzer browserbasierte Signaturen durchführen, weiter höher legen müssen. Diesmal wurde der Dienst von Ledger ausgenutzt, aber in Zukunft könnte dies auch einem anderen Dienst oder einer anderen Bibliothek passieren.

Ursache

Um das Schadcodepaket auf NPMJS übertragen zu können, hat der Angreifer einen ehemaligen Mitarbeiter per Phing angegriffen, um dessen Zugriff auf NPMJS auszunutzen. Der Zugriff des ehemaligen Mitarbeiters auf die Systeme von Ledger (einschließlich Github, SSO-basierte Dienste, alle internen Ledger-Tools und externen Tools) wurde ordnungsgemäß widerrufen, aber leider wurde der Zugriff des ehemaligen Mitarbeiters auf NPMJS nicht ordnungsgemäß widerrufen.

Wir können bestätigen, dass es sich hierbei um einen bedauerlichen Einzelfall handelte. Der Zugriff von Ledger-Mitarbeitern auf die Ledger-Infrastruktur wird beim Offboarding von Mitarbeitern automatisch widerrufen. Aufgrund der aktuellen globalen Funktionsweise aktueller Technologiedienste und Tools können wir jedoch den Zugriff auf bestimmte externe Tools (einschließlich NPMJS) nicht automatisch widerrufen. Diese müssen manuell mit einem gehandhabt werden Offboarding-Checkliste für jeden einzelnen Mitarbeiter. Ledger verfügt über ein bestehendes und regelmäßig aktualisiertes Offboarding-Verfahren, bei dem wir ausscheidende Mitarbeiter aus allen externen Tools entfernen. In diesem Einzelfall wurde der Zugriff auf das NPMJS nicht manuell widerrufen, was wir bedauern und derzeit mit einem externen Drittpartner prüfen.

Dabei handelte es sich um einen raffinierten Angriff des Angreifers. Obwohl der Angreifer eine Zwei-Faktor-Authentifizierung (2FA) für das NPMJS-Zielkonto erzwungen hatte, was normalerweise viele Versuche abschrecken würde, umging der Angreifer diese Sicherheitsmaßnahme, indem er einen API-Schlüssel ausnutzte, der mit dem Konto des ehemaligen Mitarbeiters verknüpft war.

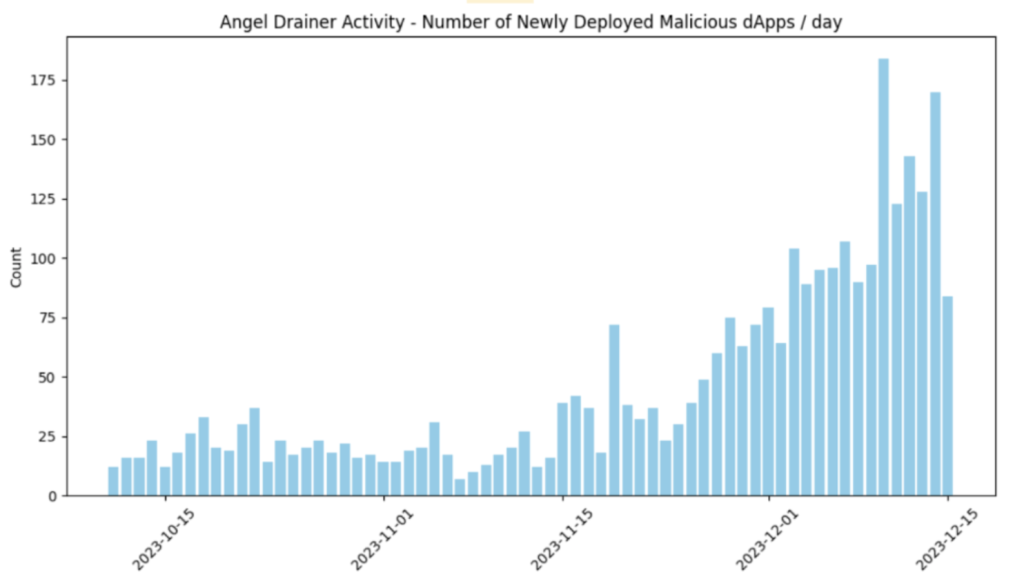

Dieser spezielle Angriff ermöglichte es dem Angreifer, eine neue bösartige Version des Ledger Connect Kit hochzuladen, die die sogenannte Angel Drainer-Malware enthielt. Angel Drainer ist ein Malware-as-a-Service, der speziell dafür entwickelt wurde, bösartige Transaktionen zu erstellen, die beim Signieren Geldbeutel belasten. Es handelt sich um eine komplette, auf EVM-Ketten spezialisierte Infrastruktur, die bei Bedarf intelligente Verträge einsetzt und maßgeschneiderte Transaktionen ausführt, um den Schaden zu maximieren.

Unglücklicherweise, NPMJS.com ermöglicht keine automatische Mehrfachautorisierung oder Signaturüberprüfung Veröffentlichung. Wir arbeiten daran, Ad-hoc-Mechanismen hinzuzufügen, um weitere Kontrollen in der Bereitstellungsphase durchzusetzen.

Befund

Dies war ein gut vorbereiteter Angriff, der von erfahrenen Angreifern ausgeführt wurde. Die implementierte Phishing-Technik konzentrierte sich nicht auf Anmeldeinformationen, was bei den meisten Front-End-Angriffen auf das Ökosystem der Fall ist, sondern der Angreifer arbeitete direkt am Sitzungstoken.

Bei der verwendeten Malware handelte es sich um Angel Drainer, und das Ledger-Sicherheitsteam hat in den letzten drei Monaten eine Zunahme krimineller Aktivitäten mit dieser Malware festgestellt (siehe diese Veröffentlichung). Blockaid-Bericht). Wir können auch in der Kette sehen, dass die gestohlenen Gelder aufgeteilt werden: 85 % an den Exploiter und 15 % an Angel Drainer, was als Malware as a Service angesehen werden könnte.

Dieser Angel Drainer verleitet Benutzer dazu, verschiedene Arten von Transaktionen zu unterzeichnen, abhängig von der Art des Vermögenswertes, auf den er gerade abzielt. Bei ERC20- und NFT-Token werden Benutzer zum Signieren aufgefordert Genehmigung und erlauben Mitteilungen. Bei nativen Token fordert der Drainer den Benutzer auf, entweder eine gefälschte „Claim“-Transaktion zu unterzeichnen, bei der die Anspruch Die Methode durchsucht einfach die Gelder oder einfache Token-Übertragungen, die später durch Bereitstellung eines Smart-Vertrags an der entsprechenden Adresse durchsucht werden können.

Aus diesem Grund fördern wir weiterhin Clear Signing als Branche, damit Benutzer überprüfen können, was sie auf einem vertrauenswürdigen Display auf ihrem Ledger-Hardwaregerät sehen.

Abhilfemaßnahmen

Die Sicherheits- und Technologieteams von Ledger, einschließlich des Ledger-Führungsteams, überprüfen und prüfen derzeit alle unsere Zugriffskontrollen für die von uns verwendeten internen und externen Ledger-Tools und -Systeme.

Ledger wird seine Richtlinien in Bezug auf Codeüberprüfung, Bereitstellung, Verteilung und Zugriffskontrollen verstärken, einschließlich der Aufnahme aller externen Tools in unsere Wartungs- und Offboarding-Prüfungen. Wir werden die Codesignatur bei Bedarf weiterhin verallgemeinern. Darüber hinaus führen wir regelmäßig interne Audits durch, um sicherzustellen, dass dies ordnungsgemäß umgesetzt wird.

Ledger organisiert bereits Sicherheitsschulungen, darunter auch Phishing-Schulungen. Auch das interne Sicherheitsschulungsprogramm wird mit Beginn des Jahres 2024 für alle Mitarbeiter in ihren jeweiligen Abteilungen verstärkt. Ledger organisiert bereits regelmäßige Sicherheitsbewertungen durch Dritte und wird diesen Bewertungen weiterhin Priorität einräumen.

Anfang 2024 wird eine spezielle Prüfung durch Dritte durchgeführt, die sich auf Zugangskontrolle, Code-Werbung und -Verteilung konzentriert.

Darüber hinaus werden wir unsere Infrastrukturüberwachungs- und Warnsysteme verstärken, um künftige Vorfälle noch schneller erkennen und darauf reagieren zu können.

Schließlich werden wir die Verhinderung von Blind Signing verdoppeln, indem wir es als Option für Ledger-Benutzer entfernen, um höchste Sicherheitspraktiken zu gewährleisten, und Benutzer über die möglichen Auswirkungen des Signierens von Transaktionen aufklären, ohne entweder eine sichere Anzeige zu haben oder zu verstehen, was sie signieren, indem sie es nicht verwenden Klare Signatur.

Wir danken unseren Partnern im Ökosystem noch einmal für die schnelle Zusammenarbeit mit den Ledger-Teams bei der Identifizierung und Behebung des Exploits.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.ledger.com/blog/security-incident-report

- :hast

- :Ist

- :nicht

- :Wo

- 09

- 1

- 10

- 11

- 14.

- 15%

- 2023

- 2024

- 26%

- 2FA

- 40

- 51

- 7

- a

- Fähig

- Zugang

- zugänglich

- Konto

- aktiv

- Aktivitäten

- Akteure

- Ad

- Hinzufügen

- Zusatz

- zusätzlich

- Adresse

- beeinflussen

- Nach der

- aufs Neue

- Alle

- erlauben

- Zulassen

- erlaubt

- bereits

- ebenfalls

- immer

- an

- Analyse

- und

- Engel

- Ein anderer

- jedem

- Bienen

- ca.

- Apps

- SIND

- um

- AS

- Einschätzungen

- Vermögenswert

- Details

- damit verbundenen

- At

- Attacke

- Anschläge

- Versuche

- Prüfung

- Wirtschaftsprüfung

- Audits

- Authentifizierung

- Im Prinzip so, wie Sie es von Google Maps kennen.

- Verfügbarkeit

- bewusst

- Bar

- basierend

- BE

- Werden

- Sein

- zwischen

- kurz

- baut

- aber

- by

- CAN

- kann keine

- Häuser

- Verursachen

- Hauptgeschäftsstelle

- sicher

- Ketten

- Schecks

- klar

- Code

- Code-Review

- gemeinsam

- kommt

- abschließen

- Komponente

- durchgeführt

- Leitung

- Schichtannahme

- Vernetz Dich

- enthalten

- Inhalt

- fortsetzen

- Vertrag

- Verträge

- Smartgeräte App

- Steuerung

- koordiniert

- Koordination

- Dazugehörigen

- könnte

- Handwerk

- Referenzen

- Kriminell

- Strom

- Zur Zeit

- Organschäden

- dapp

- DApp-Entwickler

- DApps

- Dezember

- Lieferanten

- Demand

- Abteilungen

- Abhängig

- Einsatz

- Bereitstellen

- Einsatz

- setzt ein

- entworfen

- Trotz

- detailliert

- entdecken

- erkannt

- Entwickler

- Gerät

- DID

- anders

- Direkt

- behindert

- Display

- Verteilung

- die

- doppelt

- nach unten

- abtropfen

- abgelassen

- zwei

- im

- dynamisch

- jeder

- Früh

- Ökosystem

- erziehen

- entweder

- Mitarbeiter

- Mitarbeiter

- freigegeben

- ermutigen

- Durchsetzung

- engagieren

- gewährleisten

- ERC20

- schätzen

- Europäische

- Sogar

- EVM

- ausgeführt

- Exekutive

- vorhandenen

- erfahrensten

- Ausnutzen

- Exploited

- Nutzung

- verlängert

- extern

- Gesicht

- Fälschung

- beschleunigt

- Reichen Sie das

- Befund

- fünf

- Fixieren

- Setzen Sie mit Achtsamkeit

- konzentriert

- Aussichten für

- Früher

- für

- Mittel

- Geld gestohlen

- weiter

- Zukunft

- gewonnen

- Richte deinen Sinn auf das,

- GitHub

- Global

- passieren

- Hardware

- Hardwaregerät

- Haben

- mit

- Highlights

- Stunde

- STUNDEN

- Ultraschall

- aber

- http

- HTTPS

- Identifizierung

- Impact der HXNUMXO Observatorien

- umgesetzt

- in

- Zwischenfall

- inklusive

- Einschließlich

- Erhöhung

- Krankengymnastik

- Energiegewinnung

- Infrastruktur

- innerhalb

- Instanz

- beantragen müssen

- integrieren

- integriert

- intern

- Internet

- in

- Untersuchung

- isoliert

- IT

- SEINE

- selbst

- Javac

- JavaScript

- Wesentliche

- später

- neueste

- Ledger

- weniger

- Hebelwirkung

- Bibliothek

- wenig

- Belastung

- länger

- Sneaker

- gemacht

- Wartung

- um

- Malware

- Manager

- manuell

- viele

- max-width

- Maximieren

- inzwischen

- messen

- Mechanismen

- erwähnt

- Nachrichten

- Minuten

- Überwachung

- Monat

- Morgen

- vor allem warme

- sollen

- nativen

- Natur

- Need

- Netzwerk

- Neu

- NFT

- nft Token

- Normalerweise

- of

- on

- On-Chain

- laufend

- XNUMXh geöffnet

- Open-Source-

- betreiben

- Option

- or

- Auftrag

- organisiert

- UNSERE

- Paket

- Partner

- Party

- Bestanden

- passt

- Phishing

- Phishing-Attacke

- Ort

- Plato

- Datenintelligenz von Plato

- PlatoData

- Bitte

- pm

- Politik durchzulesen

- Potenzial

- Praktiken

- bereit

- Präsenz

- Verhütung

- Priorität einräumen

- Verfahren

- Programm

- Projekt

- Förderung

- richtig

- Risiken zu minimieren

- veröffentlicht

- Push

- schnell

- erhöhen

- erreicht

- Reagieren

- Reaktion

- kürzlich

- siehe

- bezeichnet

- bedauern

- regulär

- regelmäßig

- verstärken

- Release

- relevant

- blieb

- Erinnerung

- entfernen

- Entfernen

- berichten

- Quelle

- Zugriffe

- Auflösung

- Lösung

- diejenigen

- Folge

- Überprüfen

- Überprüfung

- Risiken

- Laufzeit

- s

- Skript

- Verbindung

- Sicherheitdienst

- sehen

- gesehen

- Dienstleistungen

- Sitzung

- Sessions

- von Locals geführtes

- Schild

- Stempel, Unterschrift

- unterzeichnet

- Unterzeichnung

- Einfacher

- einfach

- smart

- Smart-Vertrag

- Smart Contracts

- So

- anspruchsvoll

- Quelle

- spezialisiert

- spezifisch

- speziell

- gespalten

- Stufe

- Anfang

- gestohlen

- sicher

- schnell

- Systeme und Techniken

- zugeschnitten

- gemacht

- gezielt

- Targeting

- Team

- Teams

- Technik

- Technologie

- Tether

- als

- Vielen Dank

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Zukunft

- ihr

- sich

- dann

- Diese

- vom Nutzer definierten

- Dritte

- fehlen uns die Worte.

- nach drei

- Donnerstag

- Zeit

- zu

- Zeichen

- Tokens

- Werkzeuge

- Gesamt

- Ausbildung

- Transaktion

- Transaktionen

- Transfers

- vertraut

- XNUMX

- tippe

- Typen

- Verständnis

- unglücklich

- Unglücklicherweise

- Aktualisierung

- Updates

- USDT

- -

- benutzt

- Mitglied

- Nutzer

- Verwendung von

- das Äußerste

- Verification

- überprüfen

- Version

- Versionen

- Opfer

- Volumen

- Wallet

- Börsen

- wurde

- we

- GUT

- waren

- Was

- Was ist

- wann

- welche

- WHO

- warum

- werden wir

- Fenster

- mit

- .

- ohne

- gearbeitet

- arbeiten,

- würde

- X

- Zephyrnet