Ende letzter Woche veröffentlichte Microsoft einen Bericht mit dem Titel Analyse der Storm-0558-Techniken für unbefugten E-Mail-Zugriff.

In diesem ziemlich dramatischen Dokument enthüllte das Sicherheitsteam des Unternehmens die Hintergründe eines bisher ungeklärten Hacks, bei dem auf Daten wie E-Mail-Texte, Anhänge und mehr zugegriffen wurde:

von etwa 25 Organisationen, darunter Regierungsbehörden und zugehörigen Verbraucherkonten in der öffentlichen Cloud.

Obwohl offenbar nur 25 Organisationen angegriffen wurden, ist die schlechte Nachricht, dass diese Cyberkriminalität dennoch eine große Anzahl von Einzelpersonen betroffen haben könnte, wenn man bedenkt, dass einige US-Regierungsbehörden Zehntausende bis Hunderttausende Menschen beschäftigen.

Die gute Nachricht, zumindest für die überwiegende Mehrheit von uns, die nicht entlarvt wurden, ist, dass die bei dem Angriff verwendeten Tricks und Umgehungen spezifisch genug waren, dass Microsft-Bedrohungsjäger sie zuverlässig aufspüren konnten, also insgesamt 25 Organisationen scheint tatsächlich eine komplette Abschussliste zu sein.

Einfach ausgedrückt: Wenn Sie noch nicht direkt von Microsoft gehört haben, dass Microsoft an diesem Hack beteiligt war (das Unternehmen hat offensichtlich keine Liste der Opfer veröffentlicht), können Sie genauso gut davon ausgehen, dass Sie im Klaren sind.

Besser noch, wenn „besser“ hier das richtige Wort ist, beruhte der Angriff auf zwei Sicherheitsmängeln im Back-End-Betrieb von Microsoft, was bedeutet, dass beide Schwachstellen „inhouse“ behoben werden konnten, ohne dass clientseitige Software- oder Konfigurationsupdates veröffentlicht wurden.

Das bedeutet, dass es keine kritischen Patches gibt, die Sie schnell selbst installieren müssen.

Die Zero-Days, die es nicht gab

Wie Sie wissen, handelt es sich bei Zero-Days um Sicherheitslücken, die die Bösewichte zuerst entdeckt und ausgenutzt haben, so dass keine Tage mehr übrig bleiben, an denen selbst die klügsten und am besten informierten Sicherheitsteams vor den Angriffen Patches hätten beheben können.

Technisch gesehen können diese beiden Storm-0558-Lücken daher als Zero-Day-Lücken betrachtet werden, da die Kriminellen die Fehler eifrig ausnutzten, bevor Microsoft in der Lage war, die damit verbundenen Schwachstellen zu beheben.

Da Microsoft jedoch das Wort „Zero-Day“ in seiner eigenen Berichterstattung sorgfältig vermieden hat und die Behebung der Lücken nicht von uns allen das Herunterladen von Patches erforderte, werden Sie sehen, dass wir sie in der Überschrift oben als „Zero-Day“ bezeichnet haben Halb-Null-Tage, und wir belassen die Beschreibung dabei.

Dennoch ist die Art der beiden miteinander verbundenen Sicherheitsprobleme in diesem Fall eine wichtige Erinnerung an drei Dinge, nämlich:

- Angewandte Kryptographie ist schwierig.

- Die Sicherheitssegmentierung ist schwierig.

- Die Suche nach Bedrohungen ist schwierig.

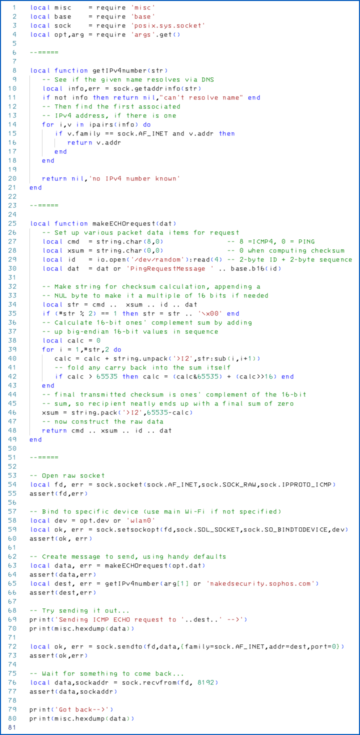

Die ersten Anzeichen von Übeltaten zeigten, dass sich Betrüger über Outlook Web Access (OWA) in die Exchange-Daten der Opfer einschlichen und dabei illegal erworbene Authentifizierungstoken verwendeten.

In der Regel handelt es sich bei einem Authentifizierungstoken um ein temporäres Web-Cookie, das für jeden von Ihnen genutzten Onlinedienst spezifisch ist und den der Dienst an Ihren Browser sendet, sobald Sie Ihre Identität in zufriedenstellender Weise nachgewiesen haben.

Um Ihre Identität zu Beginn einer Sitzung sicher nachzuweisen, müssen Sie möglicherweise ein Passwort und einen einmaligen 2FA-Code eingeben, ein kryptografisches „Passkey“-Gerät wie einen Yubikey vorlegen oder eine Smartcard entsperren und in ein Gerät einführen Leser.

Danach fungiert das an Ihren Browser ausgegebene Authentifizierungs-Cookie als kurzfristiger Pass, sodass Sie nicht bei jeder einzelnen Interaktion mit der Website Ihr Passwort erneut eingeben oder Ihr Sicherheitsgerät vorzeigen müssen.

Sie können sich den ersten Anmeldevorgang wie die Vorlage Ihres Reisepasses am Check-in-Schalter einer Fluggesellschaft vorstellen und den Authentifizierungs-Token als Bordkarte, die Sie für einen bestimmten Flug zum Flughafen und ins Flugzeug betritt.

Manchmal müssen Sie möglicherweise Ihre Identität bestätigen, indem Sie Ihren Reisepass erneut vorzeigen, beispielsweise kurz bevor Sie ins Flugzeug steigen. Oftmals reicht es jedoch aus, nur die Bordkarte vorzuzeigen, um Ihr „Recht, dort zu sein“ zu bekräftigen, während Sie sich auf den Weg machen rund um die luftseitigen Teile des Flughafens.

Wahrscheinliche Erklärungen sind nicht immer richtig

Wenn Kriminelle mit dem Authentifizierungstoken einer anderen Person in den HTTP-Headern ihrer Webanfragen auftauchen, ist eine der wahrscheinlichsten Erklärungen, dass die Kriminellen bereits Malware auf dem Computer des Opfers implantiert haben.

Wenn diese Malware darauf ausgelegt ist, den Netzwerkverkehr des Opfers auszuspionieren, erhält sie in der Regel Einblick in die zugrunde liegenden Daten, nachdem sie für die Verwendung vorbereitet wurden, aber bevor sie verschlüsselt und versendet werden.

Das bedeutet, dass die Kriminellen wichtige private Browserdaten, einschließlich Authentifizierungs-Tokens, ausspionieren und stehlen können.

Im Allgemeinen können Angreifer Authentifizierungs-Tokens nicht mehr aufspüren, wenn sie sich im Internet bewegen, wie dies bis etwa 2010 üblich war. Das liegt daran, dass jeder seriöse Online-Dienst heutzutage verlangt, dass der Datenverkehr von und zu angemeldeten Benutzern über HTTPS übertragen wird , und nur über HTTPS, kurz für sicheres HTTP.

HTTPS verwendet TLS, kurz für Transportschichtsicherheit, das tut, was sein Name vermuten lässt. Alle Daten werden stark verschlüsselt, sobald sie Ihren Browser verlassen, aber bevor sie in das Netzwerk gelangen, und werden erst entschlüsselt, wenn sie den vorgesehenen Server am anderen Ende erreichen. Derselbe End-to-End-Datenverschlüsselungsprozess läuft umgekehrt für die Daten ab, die der Server in seinen Antworten zurücksendet, selbst wenn Sie versuchen, Daten abzurufen, die nicht vorhanden sind und der Server Ihnen lediglich oberflächliche Informationen mitteilen muss 404 Page not found.

Glücklicherweise erkannten die Bedrohungsjäger von Microsoft bald, dass die betrügerischen E-Mail-Interaktionen nicht auf ein Problem zurückzuführen waren, das auf der Client-Seite der Netzwerkverbindung ausgelöst wurde – eine Annahme, die die Opferorganisationen auf 25 verschiedene wilde Verfolgungsjagden nach Malware geschickt hätte Nicht da.

Die nächstwahrscheinlichste Erklärung ist theoretisch einfacher zu beheben (weil sie für alle auf einmal behoben werden kann), in der Praxis jedoch für Kunden besorgniserregender ist, nämlich dass die Betrüger den Prozess der Authentifizierung irgendwie kompromittiert haben Tokens in erster Linie.

Eine Möglichkeit, dies zu tun, wäre, sich in die Server zu hacken, die sie generieren, und eine Hintertür zu implantieren, um ein gültiges Token zu erzeugen, ohne vorher die Identität des Benutzers zu überprüfen.

Ein anderer Weg, den Microsoft offenbar ursprünglich untersucht hat, besteht darin, dass die Angreifer genügend Daten von den Authentifizierungsservern stehlen konnten, um betrügerische, aber gültig aussehende Authentifizierungstoken für sich selbst zu generieren.

Dies implizierte, dass es den Angreifern gelungen war, einen der kryptografischen Signaturschlüssel zu stehlen, mit denen der Authentifizierungsserver ein „Gültigkeitssiegel“ in die von ihm ausgegebenen Token stempelt, um es für jedermann so gut wie unmöglich zu machen, einen gefälschten Token zu erstellen das würde die Prüfung bestehen.

Durch die Verwendung eines sicheren privaten Schlüssels zum Hinzufügen einer digitalen Signatur zu jedem ausgegebenen Zugriffstoken erleichtert ein Authentifizierungsserver jedem anderen Server im Ökosystem die Überprüfung der Gültigkeit der empfangenen Token. Auf diese Weise kann der Authentifizierungsserver sogar über verschiedene Netzwerke und Dienste hinweg zuverlässig funktionieren, ohne jemals eine undichte Liste tatsächlicher, nachweislich funktionierender Tokens teilen (und regelmäßig aktualisieren) zu müssen.

Ein Hack, der eigentlich nicht funktionieren sollte

Letztendlich kam Microsoft zu dem Schluss, dass die betrügerischen Zugriffstoken des Storm-0558-Angriffs rechtmäßig signiert waren, was darauf hindeutet, dass tatsächlich jemand einen Unternehmensschlüssel gestohlen hatte …

…aber es waren eigentlich überhaupt nicht die richtigen Token.

Unternehmenskonten sollen in der Cloud mithilfe von Azure Active Directory (AD)-Token authentifiziert werden, diese gefälschten Angriffstoken wurden jedoch mit einem sogenannten MSA-Schlüssel (kurz für) signiert Microsoft-Verbraucherkonto.

Vereinfacht gesagt prägten die Kriminellen gefälschte Authentifizierungstoken, die die Sicherheitsprüfungen von Microsoft bestanden, doch diese Token waren so signiert, als ob sie für einen Benutzer, der sich bei einem persönlichen Outlook.com-Konto anmeldet, und nicht für einen Unternehmensbenutzer, der sich bei einem Unternehmenskonto anmeldet, signiert waren.

In einem Wort, "Was?!!?!"

Anscheinend waren die Kriminellen nicht in der Lage, einen Signaturschlüssel auf Unternehmensebene zu stehlen, sondern nur einen auf Verbraucherebene (das ist keine Herabwürdigung von Benutzern auf Verbraucherebene, sondern lediglich eine kluge kryptografische Vorsichtsmaßnahme, um die beiden Teile davon zu trennen und zu trennen). Ökosystem).

Doch nachdem die Kriminellen diesen ersten Halb-Null-Tag geschafft hatten, nämlich unbemerkt an ein kryptografisches Geheimnis von Microsoft zu gelangen, fanden sie offenbar einen zweiten Halb-Null-Tag, mit dem sie ein mit einem Verbraucherkontoschlüssel signiertes Zugriffstoken weitergeben konnten hätte signalisieren sollen „Dieser Schlüssel gehört nicht hierher“, als wäre es stattdessen ein Azure AD-signiertes Token.

Mit anderen Worten: Auch wenn die Betrüger für den von ihnen geplanten Angriff den falschen Signaturschlüssel hatten, fanden sie dennoch einen Weg, die „Teile-und-trenne“-Sicherheitsmaßnahmen zu umgehen, die eigentlich verhindern sollten, dass ihr gestohlener Schlüssel funktionierte.

Weitere schlechte und gute Nachrichten

Die schlechte Nachricht für Microsoft ist, dass dies nicht das einzige Mal ist, dass das Unternehmen im vergangenen Jahr Mängel in Bezug auf die Signaturschlüsselsicherheit festgestellt hat.

Das neuster Patch TuesdayTatsächlich bot Microsoft verspätet einen Sperrlistenschutz gegen eine Reihe betrügerischer, mit Schadsoftware infizierter Windows-Kernel-Treiber an, die Redmond selbst unter der Schirmherrschaft seines Windows Hardware Developer Program unterzeichnet hatte.

Die gute Nachricht ist, dass die Betrüger Zugriffstoken im Unternehmensstil verwendeten, die mit einem kryptografischen Schlüssel im Verbraucherstil signiert waren, und ihre betrügerischen Authentifizierungsdaten zuverlässig aufspüren konnten, sobald das Sicherheitsteam von Microsoft wusste, wonach es suchen musste.

In umgangssprachlicher Sprache stellt Microsoft Folgendes fest:

Die Verwendung eines falschen Schlüssels zum Signieren der Anfragen ermöglichte es unseren Untersuchungsteams, alle Zugriffsanfragen von Akteuren zu sehen, die diesem Muster sowohl in unseren Unternehmens- als auch in unseren Verbrauchersystemen folgten.

Die Verwendung des falschen Schlüssels zum Signieren dieses Behauptungsbereichs war ein offensichtlicher Indikator für die Aktivität des Akteurs, da kein Microsoft-System Token auf diese Weise signiert.

Einfacher ausgedrückt: Die Kehrseite der Tatsache, dass niemand bei Microsoft im Voraus davon wusste (was verhinderte, dass es proaktiv gepatcht werden konnte), führte ironischerweise dazu, dass niemand bei Microsoft jemals versucht hatte, Code zu schreiben, der auf diese Weise funktionierte .

Und das wiederum bedeutete, dass das betrügerische Verhalten bei diesem Angriff als zuverlässiges, einzigartiges IoC genutzt werden konnte Indikator für Kompromisse.

Wir gehen davon aus, dass dies der Grund dafür ist, dass Microsoft nun mit Zuversicht sagen kann, dass es jeden Fall aufgespürt hat, in dem diese Double-Semi-Zero-Day-Lücken ausgenutzt wurden, und dass die 25-köpfige Liste der betroffenen Kunden daher erschöpfend ist.

Was ist zu tun?

Wenn Microsoft Sie diesbezüglich nicht kontaktiert hat, können Sie sicher sein, dass Sie nicht betroffen waren.

Und da die Sicherheitsmaßnahmen innerhalb des Microsoft-eigenen Cloud-Dienstes umgesetzt wurden (nämlich die Ablehnung aller gestohlenen MSA-Signaturschlüssel und das Schließen der Lücke, die es ermöglicht, „die falsche Art von Schlüssel“ für die Unternehmensauthentifizierung zu verwenden), müssen Sie sich nicht darum kümmern Installieren Sie eventuelle Patches selbst.

Wenn Sie jedoch Programmierer, Qualitätssicherungsexperte, Red-Teamer/Blue-Teamer oder anderweitig in der IT tätig sind, erinnern Sie sich bitte an die drei Punkte, die wir oben in diesem Artikel angesprochen haben:

- Angewandte Kryptographie ist schwierig. Sie müssen nicht nur die richtigen Algorithmen auswählen und diese sicher implementieren. Sie müssen sie außerdem korrekt verwenden und alle kryptografischen Schlüssel, auf die das System angewiesen ist, mit angemessener Langzeitpflege verwalten.

- Die Sicherheitssegmentierung ist schwierig. Selbst wenn Sie denken, Sie hätten einen komplexen Teil Ihres Ökosystems in zwei oder mehr Teile aufgeteilt, wie es Microsoft hier getan hat, müssen Sie sicherstellen, dass die Trennung tatsächlich wie erwartet funktioniert. Prüfen und testen Sie die Sicherheit der Trennung selbst, denn wenn Sie sie nicht testen, werden es die Betrüger mit Sicherheit tun.

- Die Suche nach Bedrohungen ist schwierig. Die erste und offensichtlichste Erklärung ist nicht immer die richtige oder möglicherweise nicht die einzige. Hören Sie nicht auf zu jagen, wenn Sie die erste plausible Erklärung haben. Fahren Sie fort, bis Sie nicht nur die tatsächlichen Exploits identifiziert haben, die bei dem aktuellen Angriff verwendet wurden, sondern auch so viele andere potenziell damit zusammenhängende Ursachen wie möglich entdeckt haben, damit Sie sie proaktiv beheben können.

Um einen bekannten Satz zu zitieren (und die Tatsache, dass er wahr ist, bedeutet, dass wir uns keine Sorgen machen, dass er ein Klischee sein könnte): Cybersicherheit ist eine Reise, kein Ziel.

Ihnen fehlt die Zeit oder das Fachwissen, um sich um die Suche nach Cybersicherheitsbedrohungen zu kümmern? Befürchten Sie, dass die Cybersicherheit Sie am Ende von all den anderen Dingen ablenkt, die Sie tun müssen?

Erfahren Sie mehr darüber Sophos Managed Detection and Response:

Bedrohungssuche, -erkennung und -reaktion rund um die Uhr ▶

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 15%

- 25

- 2FA

- 700

- a

- Fähig

- Über Uns

- darüber

- oben

- Absolute

- Zugang

- Zugriff

- Konto

- Trading Konten

- erworben

- Erwerb

- über

- aktiv

- Aktivität

- Handlungen

- präsentieren

- berührt das Schneidwerkzeug

- Ad

- hinzufügen

- vorantreiben

- Nach der

- aufs Neue

- gegen

- Agenturen

- Fluggesellschaft

- Flughafen

- Algorithmen

- Alle

- erlaubt

- Zulassen

- allein

- bereits

- ebenfalls

- immer

- an

- und

- jedem

- jemand

- von jedem Standort

- angewandt

- ca.

- SIND

- um

- Artikel

- AS

- annehmen

- Annahme

- Versicherung

- At

- Attacke

- Anschläge

- authentifiziert

- Authentifizierung

- Autor

- Auto

- verfügbar

- vermieden

- Azure

- Zurück

- Back-End

- Hintertür-

- Hintergrund

- background-image

- Badewanne

- BE

- weil

- war

- Bevor

- Sein

- Besser

- Internat

- Körper

- Grenze

- beide

- Boden

- Browser

- Browsing

- Bugs

- Haufen

- aber

- by

- CAN

- Karte

- österreichische Unternehmen

- vorsichtig

- Häuser

- Ursachen

- Center

- sicherlich

- aus der Ferne überprüfen

- Überprüfung

- Schecks

- Auswählen

- klar

- Auftraggeber

- Schließen

- Cloud

- Code

- Farbe

- COM

- häufig

- Unternehmen

- Unternehmen

- abschließen

- Komplex

- Kompromittiert

- Computer

- zuversichtlich

- Konfiguration

- Verbindung

- betrachtet

- Verbraucher

- Unternehmen

- könnte

- Abdeckung

- Berichterstattung

- erstellen

- Erstellen

- Referenzen

- Criminals

- kritischem

- kryptographisch

- Geheimschrift

- Strom

- Kunden

- Cyber-Kriminalität

- Internet-Sicherheit

- technische Daten

- Tag

- Tage

- Deal

- Beschreibung

- entworfen

- Schreibtisch

- Reiseziel

- Entdeckung

- entschlossen

- Entwickler:in / Unternehmen

- Gerät

- DID

- anders

- digital

- Direkt

- entdeckt

- Display

- do

- Dokument

- die

- Tut nicht

- Nicht

- nach unten

- herunterladen

- Nachteil

- dramatisch

- Treiber

- im

- jeder

- einfacher

- Einfache

- Ökosystem

- Sonst

- verschlüsselt

- Ende

- End-to-End

- Englisch

- genug

- Enter

- Unternehmen

- berechtigt

- etablieren

- Sogar

- ÜBERHAUPT

- Jedes

- jedermann

- Austausch-

- existieren

- erwarten

- Expertise

- Erklärung

- Ausnutzen

- Exploited

- Abenteuer

- ausgesetzt

- Tatsache

- Fälschung

- gemustert

- Finale

- Vorname

- Fixieren

- fixiert

- Flugkosten

- gefolgt

- Aussichten für

- gefunden

- betrügerisch

- für

- erzeugen

- bekommen

- gegeben

- Go

- gehen

- gut

- der Regierung

- hacken

- hätten

- das passiert

- hart

- Hardware

- Haben

- mit

- Überschriften

- Schlagzeile

- gehört

- Höhe

- hier

- Hit

- Bohrungen

- schweben

- Ultraschall

- Hilfe

- http

- HTTPS

- hunderte

- Jagd

- identifiziert

- Identitätsschutz

- if

- implementieren

- impliziert

- in

- Einschließlich

- in der Tat

- Indikator

- Einzelpersonen

- Anfangs-

- innerhalb

- installieren

- Instanz

- beantragen müssen

- beabsichtigt

- Interaktion

- Interaktionen

- verbunden

- Internet

- in

- Untersuchung

- beteiligt

- Ironisch

- Herausgegeben

- Probleme

- IT

- SEINE

- selbst

- Reise

- jpg

- nur

- Behalten

- Wesentliche

- Tasten

- Wissen

- bekannt

- Sprache

- grosse

- Nachname

- Schicht

- am wenigsten

- Verlassen

- Verlassen

- geführt

- links

- Lasst uns

- Gefällt mir

- wahrscheinlich

- Liste

- Protokollierung

- login

- langfristig

- aussehen

- suchen

- Schlupfloch

- gemacht

- Mehrheit

- um

- MACHT

- Malware

- verwalten

- verwaltet

- viele

- Marge

- max-width

- Kann..

- Bedeutung

- Mittel

- gemeint

- Maßnahmen

- nur

- Microsoft

- könnte

- Prägung

- mehr

- vor allem warme

- sollen

- Name

- nämlich

- Natur

- Need

- benötigen

- Bedürfnisse

- Netzwerk

- Netzwerktraffic

- Netzwerke

- Netzwerke und Dienste

- dennoch

- News

- nicht

- normal

- Notizen

- jetzt an

- Anzahl

- offensichtlich

- of

- WOW!

- bieten

- vorgenommen,

- on

- einmal

- EINEM

- Online

- einzige

- auf zu

- Einkauf & Prozesse

- or

- Organisationen

- Organisationen

- ursprünglich

- Andere

- Andernfalls

- UNSERE

- Outlook

- übrig

- besitzen

- Seite

- Teil

- Teile

- passieren

- Bestanden

- Pass

- Passwort

- passt

- Patch

- Patches

- Schnittmuster

- Alexander

- Personen

- persönliche

- Ort

- geplant

- Plato

- Datenintelligenz von Plato

- PlatoData

- plausibel

- Bitte

- Punkte

- Position

- BLOG-POSTS

- möglicherweise

- Praxis

- bereit

- Gegenwart

- Verhütung

- vorher

- privat

- Private Key

- Sonde

- Aufgabenstellung:

- Probleme

- Prozessdefinierung

- produziert

- Programm

- Programmierer

- Sicherheit

- erwies sich

- Öffentlichkeit

- Public Cloud

- veröffentlicht

- Schieben

- setzen

- Qualität

- Angebot!

- lieber

- Erreicht

- Leser

- wirklich

- erhalten

- Rot

- bezeichnet

- regelmäßig

- bezogene

- relativ

- zuverlässig

- berichten

- seriöse

- Zugriffe

- erfordern

- falls angefordert

- erfordert

- Umwelt und Kunden

- Revealed

- rückgängig machen

- Recht

- überstürzen

- s

- gleich

- sah

- Umfang

- Jahreszeit

- Zweite

- Die Geheime

- Verbindung

- sicher

- Sicherheitdienst

- Sicherheitsmaßnahmen

- sehen

- scheinen

- schien

- Segmentierung

- senden

- sendet

- geschickt

- getrennte

- Fertige Server

- Lösungen

- Sitzung

- Teilen

- Short

- kurzfristig

- sollte

- zeigte

- Seite

- Schild

- unterzeichnet

- Unterzeichnung

- Schilder

- Single

- am Standort

- smart

- Schnüffeln

- So

- Software

- solide

- einige

- Jemand,

- bald

- Sprechen

- spezifisch

- gespalten

- Standard

- Anfang

- Bundesstaat

- gestohlen

- Stoppen

- Sturm

- starker

- so

- vorschlagen

- Schlägt vor

- geeignet

- vermutet

- sicher

- SVG

- System

- Systeme und Techniken

- Nehmen

- Märchen

- Team

- Teams

- Techniken

- erzählen

- vorübergehend

- Zehn

- Test

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- sich

- dann

- Theorie

- Dort.

- deswegen

- Diese

- vom Nutzer definierten

- think

- fehlen uns die Worte.

- diejenigen

- obwohl?

- Tausende

- Bedrohung

- nach drei

- Zeit

- zu

- Zeichen

- Tokens

- Top

- Gesamt

- verfolgen sind

- der Verkehr

- Übergang

- transparent

- reisen

- versucht

- ausgelöst

- was immer dies auch sein sollte.

- versuchen

- WENDE

- XNUMX

- typisch

- Letztlich

- für

- zugrunde liegen,

- einzigartiges

- öffnen

- bis

- Aktualisierung

- Updates

- auf

- Gedreht

- URL

- us

- uns Regierung

- -

- benutzt

- Mitglied

- Nutzer

- verwendet

- Verwendung von

- riesig

- Opfer

- Opfer

- lebenswichtig

- Sicherheitslücken

- wollen

- wurde

- Weg..

- we

- Netz

- Woche

- GUT

- bekannt

- waren

- Was

- wann

- welche

- WHO

- warum

- Breite

- Wild

- werden wir

- Fenster

- WISE

- mit

- ohne

- Word

- Worte

- Arbeiten

- arbeiten,

- besorgt

- würde

- schreiben

- Code schreiben

- Falsch

- Jahr

- noch

- Du

- Ihr

- sich selbst

- Zephyrnet

![S3 Ep96: Zoom 0-Day, AEPIC-Leck, Conti-Belohnung, Gesundheitssicherheit [Audio + Text] S3 Ep96: Zoom 0-Day, AEPIC-Leck, Conti-Belohnung, Gesundheitsschutz [Audio + Text] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![S3 Ep104: Sollten Ransomware-Angreifer in Krankenhäusern lebenslang eingesperrt werden? [Audio + Text] S3 Ep104: Sollten Ransomware-Angreifer in Krankenhäusern lebenslang eingesperrt werden? [Audio + Text] PlatoBlockchain-Datenintelligenz. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)