Wenn du ruhig gewesen wärst verfolgen kryptografische Fehler in einem proprietären Polizeifunksystem seit 2021, aber Sie mussten bis zur zweiten Hälfte des Jahres 2023 warten, um Ihre Forschung an die Öffentlichkeit zu bringen. Wie würden Sie mit der Enthüllung umgehen?

Sie würden wahrscheinlich das tun, was Forscher des niederländischen Boutique-Beratungsunternehmens für Cybersicherheit tun Mitternachtsblau tat: Organisieren Sie eine Welttournee mit Konferenzauftritten in den USA, Deutschland und Dänemark (Black Hat, Usenix, DEF CON, CCC und ISC) und wandeln Sie Ihre Erkenntnisse in ein BWAIN um.

Das Wort BWAIN ist, falls Sie es noch nicht gesehen haben, unser ganz eigenes scherzhaftes Akronym, die Abkürzung für Fehler mit einem beeindruckenden Namen, typischerweise mit eigenem Logo, PR-freundlicher Website und benutzerdefiniertem Domainnamen.

(Ein berüchtigter BWAIN, benannt nach einem legendären Musikinstrument, Die Leier des Orpheus, hatte sogar eine Titelmelodie, allerdings gespielt auf einer Ukulele.)

Wir stellen vor: TETRA:BURST

Diese Forschung wird synchronisiert TETRA:BURST, wobei der Buchstabe „A“ so stilisiert ist, dass er wie ein zerbrochener Funkmast aussieht.

TETRA, falls Sie es noch nie getan haben schon einmal davon gehört, Kurzform für Terrestrischer Bündelfunk, Ursprünglich Transeuropäischer Bündelfunkund wird häufig (zumindest außerhalb Nordamerikas) von Strafverfolgungsbehörden, Rettungsdiensten und einigen kommerziellen Organisationen verwendet.

TETRA war schon früher bei Naked Security zu sehen, als ein slowenischer Student einen erhielt strafrechtliche Verurteilung für das Hacken des TETRA-Netzwerks in seinem eigenen Land, nachdem er entschieden hatte, dass seine Schwachstellenberichte nicht ernst genug genommen wurden:

Bündelfunk benötigt weniger Basisstationen und hat eine größere Reichweite als Mobilfunknetze, was in abgelegenen Gebieten hilfreich ist und sowohl Punkt-zu-Punkt- als auch Rundfunkkommunikation unterstützt, was bei der Koordinierung von Strafverfolgungs- oder Rettungsmaßnahmen wünschenswert ist.

Tatsächlich wurde das TETRA-System bereits 1995 standardisiert, als die kryptografische Welt noch ganz anders war.

Damals waren kryptografische Tools wie die DES- und RC4-Verschlüsselungen sowie der MD5-Message-Digest-Algorithmus noch weit verbreitet, obwohl sie heute alle als gefährlich unsicher gelten.

DES wurde Anfang der 2000er Jahre abgelöst, da es nur 56 Bit lange Verschlüsselungsschlüssel verwendet.

Moderne Computer sind so schnell und billig, dass entschlossene Kryptocracker relativ einfach alle möglichen 2 ausprobieren können56 verschiedene Schlüssel (sogenannte a Brute-Force-Angriff, aus offensichtlichen Gründen) gegen abgefangene Nachrichten.

Es wurde festgestellt, dass RC4, das Eingabedaten mit erkennbaren Mustern (sogar eine immer wieder wiederholte Textzeichenfolge desselben Zeichens) in zufällige digitale Kohlschnitzel umwandeln soll, erhebliche Mängel aufwies.

Diese können verwendet werden, um Klartexteingaben durch Ausführen auszublenden statistische Analyse der Chiffretext-Ausgabe.

MD5, das pseudozufällige 16 Byte erzeugen soll Nachrichtenübersicht Es stellte sich ebenfalls als fehlerhaft heraus, aus jeder Eingabedatei fälschungssichere Fingerabdrücke für Dateien jeder Größe zu erzeugen.

Angreifer können den Algorithmus leicht dazu verleiten, denselben Fingerabdruck für zwei verschiedene Dateien zu erzeugen, wodurch sein Wert als Tool zur Erkennung von Manipulationen zunichte gemacht wird.

Ende-zu-Ende-Verschlüsselung für einzelne Online-Transaktionen, die wir dank sicherem HTTP (HTTPS, basierend auf TLS, kurz für) im Web mittlerweile als selbstverständlich erachten Transportschichtsicherheit), war im Jahr 1995 sowohl neu als auch ungewöhnlich.

Der transaktionsbasierte Schutz basierte auf dem damals brandneuen Protokoll auf Netzwerkebene namens SSL (Secure Sockets Layer), gilt mittlerweile als so unsicher, dass Sie es kaum noch irgendwo im Internet finden werden.

Party wie 1995

Im Gegensatz zu DES, RC4, MD5, SSL und Co. ist die Verschlüsselung von TETRA aus der Zeit von 1995 bis heute weit verbreitet, hat aber in der Forschung kaum Beachtung gefunden, offenbar aus zwei Hauptgründen.

Erstens handelt es sich, auch wenn es auf der ganzen Welt genutzt wird, nicht um einen alltäglichen Dienst, der in unserem Leben auftaucht, wie es bei Mobiltelefonen und Web-Commerce der Fall ist.

Zweitens sind die zugrunde liegenden Verschlüsselungsalgorithmen proprietär und unterliegen strengen Geheimhaltungsvereinbarungen (NDAs) als Geschäftsgeheimnisse, so dass sie einfach nicht den gleichen Grad an öffentlicher mathematischer Prüfung erfahren haben wie nicht patentierte Open-Source-Verschlüsselungsalgorithmen.

Im Gegensatz dazu wurden Kryptosysteme wie AES (das DES ersetzte), SHA-256 (das MD5 ersetzte), ChaCha20 (das RC4 ersetzte) und verschiedene Iterationen von TLS (das SSL ersetzte) alle analysiert, seziert, diskutiert, gehackt, jahrelang in der Öffentlichkeit angegriffen und kritisiert, wie es in der Fachsprache heißt Kerckhoffs Prinzip.

Auguste Kerckhoff war ein in den Niederlanden geborener Linguist, der schließlich Professor für deutsche Sprache in Paris wurde.

Unter dem Titel veröffentlichte er in den 1880er Jahren zwei wegweisende Arbeiten Militärische Kryptografie, in dem er vorschlug, dass sich kein kryptografisches System jemals auf das verlassen sollte, was wir jetzt als bezeichnen Sicherheit durch Dunkelheit.

Einfach ausgedrückt: Wenn Sie den Algorithmus und den Entschlüsselungsschlüssel für jede Nachricht geheim halten müssen, stecken Sie in großen Schwierigkeiten.

Ihre Feinde werden letztendlich und unweigerlich an diesen Algorithmus gelangen ...

…und im Gegensatz zu Entschlüsselungsschlüsseln, die nach Belieben geändert werden können, sind Sie an den Algorithmus gebunden, der diese Schlüssel verwendet.

Verwenden Sie NDAs für den Handel, nicht für Krypto

Kommerzielle NDAs sind für die Wahrung kryptografischer Geheimnisse besonders zwecklos, insbesondere für erfolgreiche Produkte, bei denen sich immer mehr Partner einer NDA anschließen.

Hier gibt es vier offensichtliche Probleme, nämlich:

- Immer mehr Menschen erhalten offiziell die Möglichkeit, ausnutzbare Fehler herauszufinden. die sie niemals offenlegen werden, wenn sie sich an den Geist ihrer NDA halten.

- Immer mehr Anbieter bekommen ohnehin die Möglichkeit, die Algorithmen preiszugeben, wenn einer von ihnen versehentlich oder absichtlich gegen seine NDA verstößt. Wie Benjamin Franklin, einer der bekanntesten und bekanntesten Wissenschaftler Amerikas, gesagt haben soll: „Drei Menschen dürfen ein Geheimnis bewahren, wenn zwei von ihnen tot sind.“.

- Früher oder später wird jemand den Algorithmus ohne verbindliche Geheimhaltungsvereinbarung legal sehen. Dieser Person steht es dann frei, es offenzulegen, ohne gegen den Wortlaut der NDA zu verstoßen und ohne deren Geist mit Füßen zu treten, wenn sie zufällig mit Kerckhoffs Prinzip einverstanden ist.

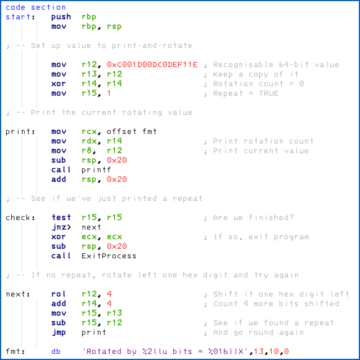

- Jemand, der nicht unter NDA steht, wird den Algorithmus irgendwann durch Beobachtung herausfinden. Witzigerweise können kryptografische Reverse Engineers, wenn das das richtige Wort ist, ziemlich sicher sein, dass ihre Analyse korrekt ist, indem sie das Verhalten ihrer angeblichen Implementierung mit dem tatsächlichen Verhalten vergleichen. Selbst kleine Inkonsistenzen führen wahrscheinlich zu völlig unterschiedlichen kryptografischen Ausgaben, wenn der Algorithmus seine Eingaben auf ausreichend pseudozufällige Weise mischt, zerkleinert, schreddert, verteilt und verschlüsselt.

Die niederländischen Forscher in dieser Geschichte wählten den letzten Ansatz, indem sie legal eine Reihe kompatibler TETRA-Geräte erwarben und herausfanden, wie sie funktionierten, ohne dabei auf Informationen zurückzugreifen, die der NDA unterliegen.

Anscheinend entdeckten sie fünf Schwachstellen, die schließlich zu CVE-Nummern führten und auf das Jahr 2022 zurückgehen, da die Kontaktaufnahme mit TETRA-Anbietern zur Behebung der Probleme viel Zeit in Anspruch nahm: CVE-2022-24400 zu CVE-2022-24404 inklusive

Um den größtmöglichen PR-Effekt zu erzielen, halten sie sich nun mit ihrem ersten öffentlichen Papier offenbar an ausführliche Details vorgesehen für den 2023 auf der Black Hat 08-Konferenz in Las Vegas, USA.

Was ist zu tun?

Die von den Forschern bereitgestellten Vorabinformationen reichen aus, um uns sofort an drei kryptografische Regeln zu erinnern, die unbedingt befolgt werden müssen:

- Verstoßen Sie nicht gegen das Kerckhoff-Prinzip. Nutzen Sie NDAs oder andere rechtliche Instrumente, wenn Sie Ihr geistiges Eigentum schützen oder versuchen möchten, Ihre Lizenzgebühren zu maximieren. Nutzen Sie jedoch niemals das „Geschäftsgeheimnis“ in der Hoffnung, die kryptografische Sicherheit zu verbessern. Halten Sie sich an vertrauenswürdige Algorithmen, die einer ernsthaften öffentlichen Prüfung bereits standgehalten haben.

- Verlassen Sie sich nicht auf Daten, die Sie nicht überprüfen können. CVE-2022-24401 bezieht sich darauf, wie TETRA-Basisstationen und Mobiltelefone sich darüber einigen, wie jede Übertragung verschlüsselt werden soll, sodass jeder Datenstoß eindeutig verschlüsselt wird. Das bedeutet, dass Sie die Schlüssel zum Entschlüsseln alter Daten nicht herausfinden können, selbst wenn Sie sie bereits abgefangen haben, oder die Schlüssel für zukünftige Daten vorhersagen können, um sie später in Echtzeit auszuspionieren. TETRA führt die Schlüsseleinrichtung offenbar auf der Grundlage von Zeitstempeln durch, die von der Basisstation übertragen werden. Daher sollte eine ordnungsgemäß programmierte Basisstation niemals frühere Verschlüsselungsschlüssel wiederholen. Es gibt jedoch keinen Datenauthentifizierungsprozess, der verhindert, dass eine betrügerische Basisstation falsche Zeitstempel sendet und dadurch ein Zielhandgerät dazu verleitet, entweder die Schlüsselstromdaten von gestern wiederzuverwenden oder den Schlüsselstrom, den es morgen verwenden wird, im Voraus preiszugeben.

- Bauen Sie keine Hintertüren oder andere absichtliche Schwachstellen ein. CVE-2022-24402 deckt einen absichtlichen Trick zur Sicherheitsherabstufung ab, der in TETRA-Geräten mithilfe des kommerziellen Verschlüsselungscodes ausgelöst werden kann (dies gilt offenbar nicht für Geräte, die offiziell für die Strafverfolgung oder den Einsatz durch Ersthelfer gekauft wurden). Dieser Exploit verwandelt angeblich eine 80-Bit-Verschlüsselung, bei der Schnüffler 2 ausprobieren müssen80 verschiedene Entschlüsselungsschlüssel bei einem Brute-Force-Angriff in 32-bit Verschlüsselung. Angesichts der Tatsache, dass DES vor mehr als 20 Jahren wegen der Verwendung der 56-Bit-Verschlüsselung verbannt wurde, können Sie sicher sein, dass 32 Bit Schlüssel für 2023 viel zu klein sind.

Glücklicherweise sieht es so aus, als ob CVE-2022-24401 bereits durch Firmware-Updates behoben wurde (vorausgesetzt, Benutzer haben diese angewendet).

Was den Rest der Schwachstellen betrifft …

…wir müssen warten, bis die TETRA:BURST-Tour beginnt, um weitere Details und Abhilfemaßnahmen zu erfahren.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/07/24/hacking-police-radios-30-year-old-crypto-flaws-in-the-spotlight/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 15%

- 20

- 20 Jahre

- 2021

- 2022

- 2023

- 25

- 32

- 700

- a

- Absolute

- Unfall

- Erwerb

- vorantreiben

- AES

- Nach der

- gegen

- vor

- Vereinbarungen

- Algorithmus

- Algorithmen

- Alle

- angeblich

- angeblich

- bereits

- Amerika

- an

- Analyse

- und

- jedem

- von jedem Standort

- Auftritte

- angewandt

- Bewerben

- Ansatz

- SIND

- Bereiche

- um

- AS

- At

- Attacke

- Aufmerksamkeit

- Authentifizierung

- Autor

- Auto

- ein Weg

- Zurück

- Backdoors

- background-image

- Base

- basierend

- BE

- weil

- war

- Bevor

- Christoph

- Bindung

- Schwarz

- Black-Hat-

- Blackhat

- Grenze

- beide

- Boden

- gekauft

- Bruch

- Sendung

- Bugs

- erbaut

- Haufen

- aber

- by

- CAN

- ccc

- Center

- Chance

- geändert

- Charakter

- billig

- Code

- Farbe

- Geschäfte

- kommerziell

- Kommunikation

- Vergleich

- konform

- Computer

- Konferenz

- betrachtet

- Beratung

- Kontrast

- und beseitigen Muskelschwäche

- könnte

- Land

- Abdeckung

- bedeckt

- Covers

- kritisiert

- Krypto

- kryptographisch

- Original

- cve

- Internet-Sicherheit

- technische Daten

- Partnersuche

- Tag

- tot

- Deal

- Entscheiden

- tief

- Dänemark

- Design

- Details

- entschlossen

- Geräte

- DID

- anders

- Digest

- digital

- Enthüllen

- entdeckt

- diskutiert

- Display

- do

- die

- Tut nicht

- Domain

- Domain Name

- Degradieren

- synchronisiert

- Niederländisch

- jeder

- leicht

- bewirken

- Bemühungen

- entweder

- Notfall

- verschlüsselt

- Verschlüsselung

- Ende

- Feinde

- Durchsetzung

- Ingenieure

- genug

- insbesondere

- Sogar

- schließlich

- ÜBERHAUPT

- jeden Tag

- Ausnutzen

- ziemlich

- weit

- FAST

- funktions

- Honorare

- Weniger

- Abbildung

- Reichen Sie das

- Mappen

- Finden Sie

- Befund

- Fingerabdruck

- Vorname

- Fixieren

- fehlerhaft

- Mängel

- Folgende

- Aussichten für

- gefunden

- vier

- Franklin

- Frei

- Freunde

- für

- voller

- Zukunft

- Erzeugung

- Deutsch

- Deutschland

- bekommen

- gegeben

- Go

- erteilt

- gehackt

- Hacking

- hätten

- Hälfte

- passieren

- Hut

- Haben

- he

- Höhe

- hilft

- hier

- seine

- Halten

- ein Geschenk

- schweben

- Ultraschall

- Hilfe

- http

- HTTPS

- if

- Implementierung

- beeindruckend

- Verbesserung

- in

- Einschließlich

- Inklusive

- in der Tat

- Krankengymnastik

- zwangsläufig

- Information

- Varianten des Eingangssignals:

- unsicher

- Instrument

- Instrumente

- geistigen

- geistiges Eigentum

- in

- beteiligt

- Probleme

- IT

- Iterationen

- SEINE

- nur

- Behalten

- Aufbewahrung

- Wesentliche

- Tasten

- Kicks

- bekannt

- Sprache

- LAS

- Las Vegas

- Nachname

- später

- Recht

- Strafverfolgung

- Schicht

- Leck

- am wenigsten

- links

- Rechtlich

- rechtlich

- legendär

- Brief

- Cholesterinspiegel

- Lizenzierung

- Gefällt mir

- wahrscheinlich

- Line

- Leben

- Logo

- Lang

- länger

- aussehen

- aussehen wie

- SIEHT AUS

- Main

- Marge

- mathematisch

- max-width

- maximal

- Kann..

- MD5

- Mittel

- Nachricht

- Nachrichten

- mischt

- Mobil

- Handy

- mehr

- viel

- Musical

- Nackte Sicherheit

- Name

- Namens

- nämlich

- Need

- Bedürfnisse

- Netzwerk

- Netzwerke

- hört niemals

- Neu

- nicht

- normal

- Norden

- Nordamerika

- berüchtigt

- jetzt an

- Zahlen

- offensichtlich

- of

- WOW!

- Offiziell

- Alt

- on

- EINEM

- Online

- Open-Source-

- Gelegenheit

- or

- Organisationen

- ursprünglich

- Andere

- UNSERE

- Möglichkeiten für das Ausgangssignal:

- aussen

- übrig

- besitzen

- Paar

- Papier

- Papiere

- Paris

- Muster

- Alexander

- Personen

- Durchführung

- person

- Telefon

- Plato

- Datenintelligenz von Plato

- PlatoData

- gespielt

- Polizei

- Pops

- Position

- möglich

- BLOG-POSTS

- pr

- vorhersagen

- ziemlich

- verhindern

- früher

- Prinzip

- wahrscheinlich

- Probleme

- Prozessdefinierung

- produziert

- Produkte

- Professor

- programmierten

- richtig

- Resorts

- vorgeschlage

- Eigentums-

- Risiken zu minimieren

- Sicherheit

- Protokoll

- vorausgesetzt

- Öffentlichkeit

- veröffentlicht

- setzen

- ruhig

- Radio

- zufällig

- Angebot

- echt

- Echtzeit

- Gründe

- Received

- erkennbar

- relativ

- verlassen

- bleibt bestehen

- entfernt

- wiederholen

- wiederholt

- ersetzt

- Meldungen

- retten

- Forschungsprojekte

- Forscher

- REST

- Folge

- zeigen

- rückgängig machen

- Recht

- Ohne eine erfahrene Medienplanung zur Festlegung von Regeln und Strategien beschleunigt der programmatische Medieneinkauf einfach die Rate der verschwenderischen Ausgaben.

- Said

- gleich

- Wissenschaftler

- Überprüfung

- Zweite

- Die Geheime

- Verbindung

- Sicherheitdienst

- sehen

- gesehen

- Sendung

- ernst

- ernst

- Lösungen

- Setup

- Short

- sollte

- unterzeichnet

- einfach

- da

- Größe

- Slowenisch

- klein

- Schnüffeln

- So

- solide

- einige

- Jemand,

- Geist

- Scheinwerfer

- SSL

- Anfang

- Station

- Stations

- Immer noch

- Geschichte

- Streng

- Schnur

- Kämpfen

- Schüler und Studenten

- erfolgreich

- so

- Unterstützt

- vermutet

- sicher

- Überlebt

- SVG

- System

- Nehmen

- gemacht

- gezielt

- als

- Vielen Dank

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- die Welt

- ihr

- Sie

- Thema

- dann

- damit

- vom Nutzer definierten

- Ding

- fehlen uns die Worte.

- diejenigen

- obwohl?

- nach drei

- Durch

- So

- Zeit

- Titel

- zu

- morgen

- auch

- nahm

- Werkzeug

- Werkzeuge

- Top

- Tour

- Handel

- Transaktionen

- Übergang

- transparent

- ausgelöst

- Ärger

- vertraut

- versuchen

- WENDE

- Turned

- Drehungen

- XNUMX

- typisch

- Letztlich

- für

- zugrunde liegen,

- einzigartig

- nicht wie

- bis

- Updates

- URL

- us

- USA

- -

- benutzt

- Nutzer

- verwendet

- Verwendung von

- Wert

- verschiedene

- VEGAS

- Anbieter

- überprüfen

- sehr

- Sicherheitslücken

- Verwundbarkeit

- warten

- wollen

- wurde

- Weg..

- we

- Netz

- Webseite

- GUT

- waren

- Was

- wann

- ob

- welche

- WHO

- weit

- weit verbreitet

- Breite

- werden wir

- mit

- ohne

- Word

- Arbeiten

- trainieren

- gearbeitet

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- würde

- Jahr

- gestern

- Du

- Ihr

- Zephyrnet

![S3 Ep105: WONTFIX! Der MS Office-Kryptofehler, der „keine Sicherheitslücke ist“ [Audio + Text] S3 Ep105: WONTFIX! Der MS Office-Kryptofehler, der „keine Sicherheitslücke ist“ [Audio + Text] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/pic-1200-360x188.png)

![S3 Ep130: Öffne die Garagentore, HAL [Audio + Text] S3 Ep130: Öffne die Garagentore, HAL [Audio + Text]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-300x157.png)