Am 10. August erlitt Poly Network einen Hack im Wert von 611 Millionen US-Dollar – der bisher größte Krypto-Hack. Dieser Angriff war besonders interessant im Vergleich zu den meisten DeFi-Hacks, die normalerweise eine Form von Flash-Krediten und Arbitrage verwenden, um sie auszunutzen Smart Contracts Was sind intelligente Verträge? Ein intelligenter Vertrag ist ein Computerprofi… Mehr und kleinere Geldbeträge. In diesem Fall fand der Hacker einen Exploit, der es ihm ermöglichte, die privaten Schlüssel zu umgehen und den Smart Contract einfach das Geld direkt an Wallets unter seiner Kontrolle senden zu lassen. CipherTrace hat bestätigt, dass bisher fast alle Gelder an Poly Network zurückgegeben wurden. Poly Network hat die Rückkehr auch in ihrem Twitter-Feed bestätigt.

Was sind intelligente Verträge? Ein intelligenter Vertrag ist ein Computerprofi… Mehr und kleinere Geldbeträge. In diesem Fall fand der Hacker einen Exploit, der es ihm ermöglichte, die privaten Schlüssel zu umgehen und den Smart Contract einfach das Geld direkt an Wallets unter seiner Kontrolle senden zu lassen. CipherTrace hat bestätigt, dass bisher fast alle Gelder an Poly Network zurückgegeben wurden. Poly Network hat die Rückkehr auch in ihrem Twitter-Feed bestätigt.

Wo der typische DeFi-Hack gegen bestimmte DeFi-Instrumente gerichtet ist, was zu viel geringeren Verlusten führte, richtete sich der Angriff in diesem Fall gegen die Infrastruktur von Poly Network, konzentrierte sich auf die DeFi-Plattform selbst und zielte auf die Kontrolle der Smart Contracts der dezentralen Börse (DEX). Infolgedessen wurde der kettenübergreifende Hauptvertrag vollständig vom Hacker kontrolliert, sodass er Token freischalten konnte, die im Vertrag gesperrt werden sollten, die Token an Adressen unter seiner Kontrolle senden und dann den Angriff über Ketten hinweg wiederholen konnten.

Wie Poly Network gehackt wurde

Poly Network fungiert als Cross-Chain-Interoperabilitätsbrücke, um die Übertragung von Token zwischen zwei relativ unabhängigen Blockchains zu erleichtern. Daher ist einer der wichtigsten Smart Contracts von Poly Network die Brücke selbst. Damit Brücken zwischen Ketten effektiv agieren können (z. B. damit Benutzer das Netzwerk nutzen können, um Token zwischen Ketten zu übertragen), müssen sie große Mengen an Liquidität vorhalten. Wann immer ein Benutzer zwischen Ketten „überbrücken“ möchte, muss Poly Network die entsprechenden Assets in den jeweiligen Ketten effizient brennen/prägen.

Der Vertrag, der diese Cross-Chain-Token-Transfers ausstellt, verwendet „Keepers“, um die Transaktionen zu überprüfen und auszuführen. Sobald der Keeper unterschreibt Quellkette CrossChainManager Vertrag über die Zielkette überprüft die Unterschrift des Halters auf Gültigkeit und führt das Äquivalent in der Zielkette aus, um die „Brücke“ zu vervollständigen.

Da der Smart Contract die Transaktionen ausführt und nicht der Benutzer selbst, konnte der Hacker dies ausnutzen CrossChainManager Smart Contract und tauschen Sie die „Bewahrer“ gegen einen böswilligen Bewahrer aus, der unter ihrer Kontrolle steht. Infolgedessen wurde der Haupt-Cross-Chain-Vertrag im Poly-Netzwerk vollständig vom Hacker kontrolliert, sodass er Token entsperren konnte, die innerhalb des Bridge-Vertrags gesperrt bleiben sollten, und die Token an Adressen unter seiner Kontrolle verschieben konnten. Der Hacker replizierte dann den Angriff über Ketten hinweg.

Wer sind die wahren Opfer des Poly Network Hacks?

Als Ergebnis der Aktionen des Hackers erlitten die Gelder der Benutzer, die in diesen Verträgen „gesperrt“ waren, den wahren Verlust. Obwohl bestimmte individuelle Token nicht genommen wurden, hätte Poly Network durch das Entfernen eines so großen im Protokoll gesperrten Betrags nicht mehr die Liquidität, um einen groß angelegten Exodus zu unterstützen, wenn alle Benutzer ihre Gelder aus den Verträgen abziehen wollten. Aufgrund des dezentralen Charakters von DeFi ist es jedoch aufgrund des Fehlens von KYC-Prozessen und grenzüberschreitender Reichweite fast unmöglich, die wahren Opfer und ihren Aufenthaltsort zu identifizieren.

Insgesamt handelt es sich um einen ausgeklügelten Exploit für einen schlecht gestalteten Smart Contract, bei dem das „Risiko“ und das „Verhalten“ die Benutzer von Poly Network betreffen. Die Investoren sind die wahren Opfer, nicht Poly Network selbst. Wohl teilt Poly Network die Verantwortung mit dem Hacker, indem es die Qualität ihres Smart Contracts nicht sicherstellt und Investoren dadurch einem erheblichen Risiko aussetzt.

Derzeit gibt es keinen Hinweis darauf, dass der Poly Network-Code jemals einer Prüfung unterzogen wurde. Durchsuchen des GitHub des Protokolls repos gaben nicht an, dass Audits durchgeführt oder gemeldet wurden.

Poly Network-Hacker gibt über die Hälfte der gestohlenen Gelder zurück

Sehr zur Überraschung derjenigen, die den Diebstahl des Poly Network überwachten, begann der Angreifer am 11. August, einen Teil der gestohlenen Gelder zurückzugeben. Dies ließ viele im Internet zurück, um sich zu fragen – warum?

Bei all den Tauschvorgängen, die der Hacker unternommen hat, um seine Spur zu verschleiern, scheint es, dass der Hacker irgendwann eine Brieftasche wiederverwendet hat, die bereits frühere Transaktionen mit einigen prominenten Börsen hatte, die „Know Your Customer“-Informationen (KYC) identifizieren könnten ihm.

Es gibt Behauptungen, dass der Hacker angesichts der Rückgabe von Geldern möglicherweise ein White Hat ist. Es ist jedoch äußerst unwahrscheinlich, dass ein White Hat die gleichen Schritte unternommen hätte, um die Geldspur zu verschleiern, wenn er immer beabsichtigt hätte, das Geld zurückzugeben.

Zum Zeitpunkt dieses Blogs hat CipherTrace bestätigt, dass fast alle Gelder an Poly Network an die Adressen zurückgegeben wurden, die sie speziell für den Hacker entwickelt hatten, um die Gelder zurückzugeben. Diese Adressen sind:

- 0x71Fb9dB587F6d47Ac8192Cd76110E05B8fd2142f

- 0xEEBb0c4a5017bEd8079B88F35528eF2c722b31fc

- 0xA4b291Ed1220310d3120f515B5B7AccaecD66F17

Gelder eingefroren 10. August (Tag des Hacks)

USDT eingefroren

Mittelrückgabe am 11. August

Poly-Vertrag: 85 Millionen USDC

BSC-Vertrag: 256.2 Millionen US-Dollar in 3 großen Token (hauptsächlich BTCB, Binance, ETH, BUSD) und 2.637 Millionen US-Dollar in BNB

Ethereum-Vertrag: 3.4 Millionen US-Dollar in SHIB, renBTC und Fei

Mittelrückgabe am 12. August

Ethereum-Vertrag: 96.42 Millionen US-Dollar DAI

Die Auswirkungen eines so großen DeFi-Hack

Der Gesetzgeber wird die Umsetzung der DeFi-Vorschriften beschleunigen, insbesondere da die Zahl der DeFi-Hacks steigt, wie dieser neueste Poly Network-Hack verkörpert. Letztendlich werden die Regulierungsbehörden dezentrale Börsen (DEXs) wahrscheinlich gemäß den Empfehlungen der FATF als Virtual Asset Service Provider (VASPs) einstufen. FinCEN wird DEXs wahrscheinlich als Gelddienstleistungsunternehmen (MSBs) einstufen, was bedeutet, dass DEXs und andere DeFi-Anwendungen verpflichtet sind, die Verpflichtungen zur Bekämpfung der Geldwäsche (AML) und KYC zu erfüllen. Ich würde auch erwarten, dass die CFTC die DeFi-Gemeinschaften und die SEC die DeFi-Wertpapiervorschriften reguliert.

Darüber hinaus werden die Qualitätsstandards für Smart Contracts strenger und Auditstandards werden entstehen. Darüber hinaus wird sich der DeFi-„Versicherungsmarkt“ weiterentwickeln und reifen, der die technischen DeFi-Risiken angemessen einschätzen kann.

DeFi-Hacks erreichen für das Jahr 2 Milliarden US-Dollar – was kommt als nächstes?

Dieser Hack veranschaulicht die Bedeutung von Smart Contract-Sicherheit und Audit-Standards, um die Qualität sicherzustellen und Schwachstellen im Code zu reduzieren.

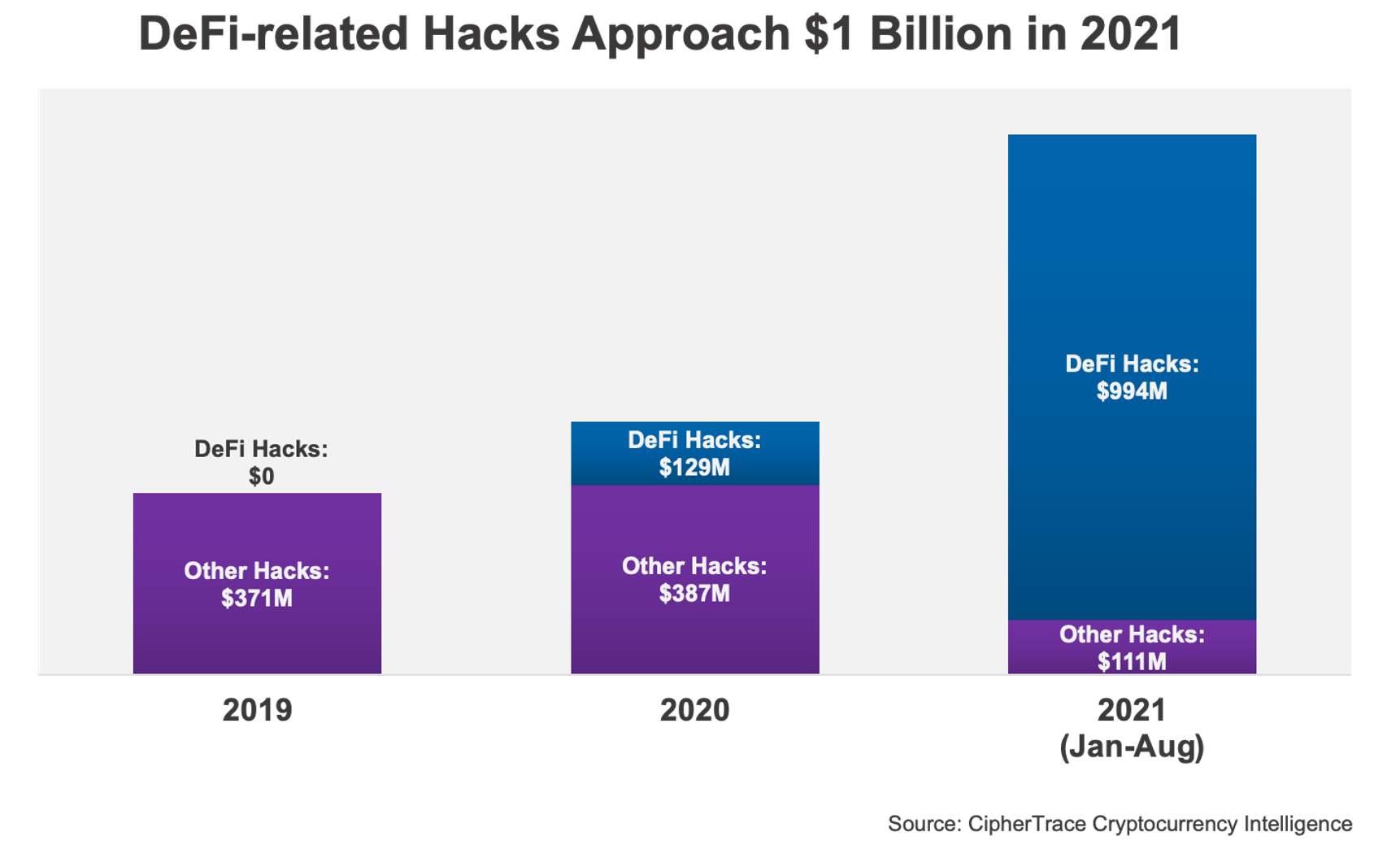

Nach unseren neuesten Bericht über Kryptowährungskriminalität und Geldwäschebekämpfung, bis Ende August beträgt das DeFi-Hack-Volumen von Kriminellen im Jahr 2021 361 Millionen US-Dollar. Heute hat sich diese Zahl fast verdreifacht, da DeFi-Hacks jetzt 994 Millionen US-Dollar ausmachen, was 90% des gesamten Hack-Volumens von 2021 ausmacht, das knapp über 1.1 Milliarden US-Dollar übersteigt.

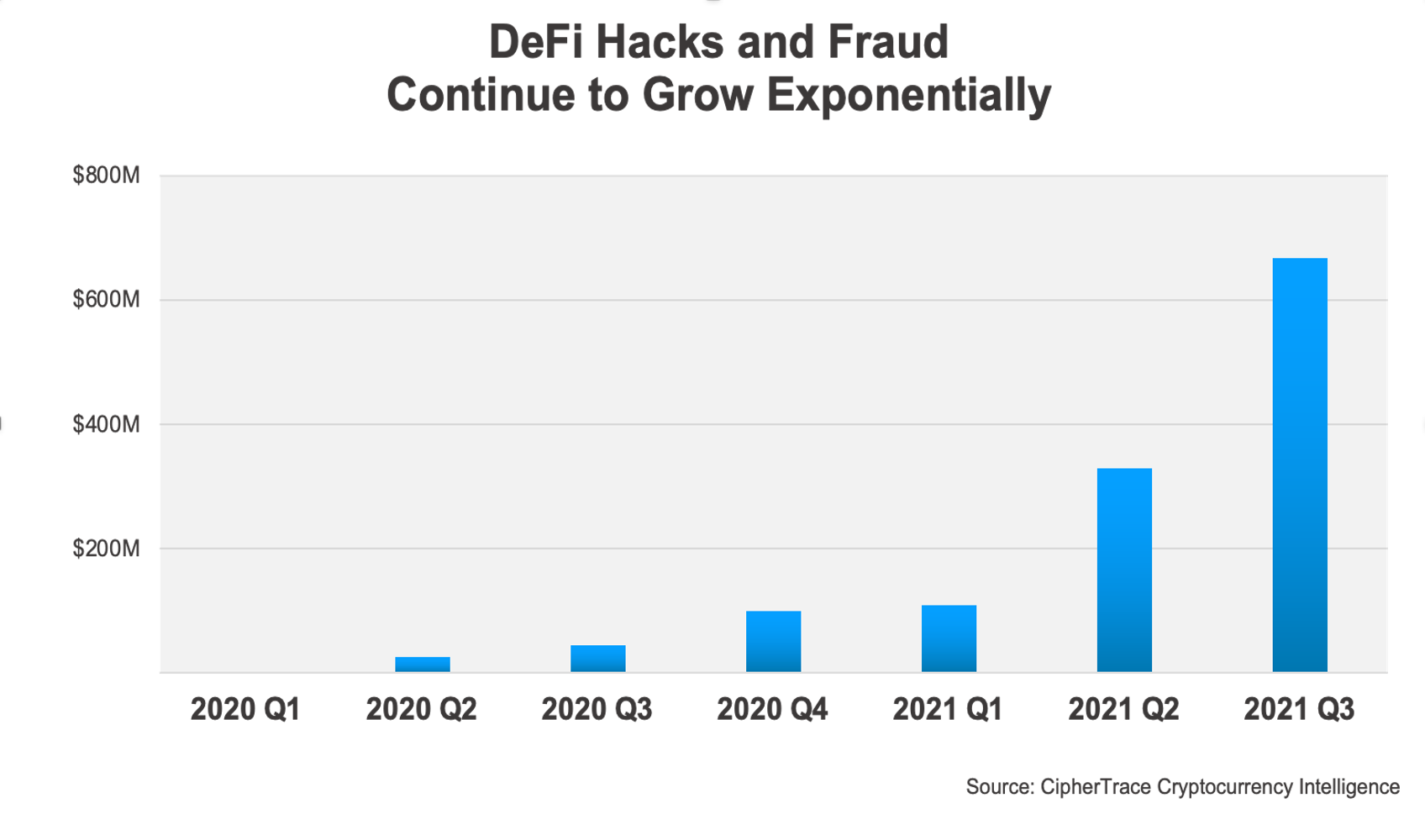

Da DeFi-Hacks und -Betrug von Quartal zu Quartal exponentiell zunehmen, scheint die Zukunft der DeFi-Kriminalität düster, wenn der Trend anhalten soll. Wenn DeFi-Kriminalität weiter ausgeklügelt wird, wie vom Poly Network-Hack angekündigt, werden Smart Contracts wahrscheinlich zunehmend zum Ziel größerer Angriffe.

Da DeFi-Hacks und -Betrug von Quartal zu Quartal exponentiell zunehmen, scheint die Zukunft der DeFi-Kriminalität düster, wenn der Trend anhalten soll. Wenn DeFi-Kriminalität weiter ausgeklügelt wird, wie vom Poly Network-Hack angekündigt, werden Smart Contracts wahrscheinlich zunehmend zum Ziel größerer Angriffe.

Anhang

Am 11. August hielt der Hacker ein „on-chain“-Q&A ab. Folgendes kann eingesehen werden, indem die Eingabedaten einiger seiner Transaktionen entschlüsselt werden.

Fragen und Antworten, TEIL EINS:

F: WARUM HACKEN?

A: ZUM SPASS 🙂

F: WARUM POLY-NETZWERK?

A: CROSS CHAIN HACKING IST HEISS

F: WARUM TOKEN ÜBERTRAGEN?

A: UM ES SICHER ZU HALTEN.

Als ich den Fehler entdeckte, hatte ich ein gemischtes Gefühl. FRAGEN SIE SICH, WAS SIE TUN HABEN, WENN SIE SO VIEL VERMÖGEN GESEHEN HABEN. DAS PROJEKTTEAM HÖFLICH FRAGEN, DAMIT SIE ES BEHEBEN KÖNNEN? JEDER KÖNNTE DER VERRÄTER SEIN, DER EINE MILLIARDE GEGEBEN WURDE! ICH KANN NIEMAND VERTRAUEN! DIE EINZIGE LÖSUNG, DIE ICH FINDEN KANN, IST, ES IN EINEM _VERTRAUENSWÜRDIGEN_ KONTO ZU SPEICHERN, WÄHREND MICH _ANONYM_ UND _SICHER_ BLEIBE.

JETZT RIECHT JEDER EIN GEFÜHL DER VERSCHWÖRUNG. INSIDER? NICHT ICH, ABER WER WEISS? ICH ÜBERNEHME DIE VERANTWORTUNG, DIE VERLETZUNGSFÄHIGKEIT AUFZUSTELLEN, BEVOR INSIDER SIE VERDECKEN UND AUSGEBEN!

F: WARUM SO HERVORRAGEND?

A: DAS POLY-NETZWERK IST EIN RICHTIGES SYSTEM. ES IST EINER DER ANSPRUCHSVOLLSTEN ANGRIFFE, DIE EIN HACKER GENIESSEN KANN. UND ICH MUSS SCHNELL SEIN, UM INSIDER ODER HACKER ZU BEsiegen, ICH HABE ES ALS BONUS-CALL GEMACHT

F: SIND SIE AUSGESETZT?

A: NEIN. NOCH NIE. ICH HABE DAS RISIKO VERSTANDEN, MICH ZU ENTSETZEN, AUCH WENN ICH NICHT DAS BÖSE TUN. ALSO VERWENDETE ICH TEMPORÄRE E-MAIL, IP ODER _SO GENANNT_ FINGERABDRUCK, DIE NICHT NACHVERFOLGBAR WAREN. ICH BLEIBE BEVORZUGT IM DUNKELN UND RETTE DIE WELT.

https://etherscan.io/tx/0x1fb7d1054df46c9734be76ccc14fa871b6729e33b98f9a3429670d27ec692bc0

Fragen und Antworten, TEIL ZWEI:

F: WAS IST VOR 30 STUNDEN WIRKLICH GESCHAH?

EINE LANGE GESCHICHTE.

GLAUBEN SIE ES ODER NICHT, ICH WURDE _GEZWUNGEN_, DAS SPIEL ZU SPIELEN.

DAS POLY-NETZWERK IST EIN AUSGEFEILTES SYSTEM, ICH HABE KEINE LOKALE TESTUMGEBUNG AUFBAUEN KÖNNEN. ICH HABE ES AM ANFANG NICHT HERGESTELLT, EINEN POC ZU PRODUZIEREN. JEDOCH KOMMT DAS AHA MOMEMNT, BEVOR ICH AUFGEBEN MUSS. NACH DEM DEBUGGING DIE GANZE NACHT ERSTELLTE ICH EINE _EINZELNE_ NACHRICHT AN DAS ONTOLOGY-NETZWERK.

ICH HATTE GEPLANT, EIN COOLES BLITZKRIEG ZU STARTEN, UM DIE VIER NETZWERKE ZU ÜBERNEHMEN: ETH, BSC, POLYGON & HECO. ABER DAS HECO-NETZWERK GEHT FALSCH! DER RELAYER VERHÄLT SICH NICHT WIE DIE ANDEREN, EIN WÄCHTER HAT MEINEN EXPLOIT GERADE DIREKT WEITERGEGEBEN UND DER SCHLÜSSEL WURDE AUF EINIGE FALSCHE PARAMETER AKTUALISIERT. ES RUINIERT MEINEN PLAN.

ICH HÄTTE IN DIESEM MOMENT AUFHÖREN MÖCHTEN, ABER ICH HABE BESCHLOSSEN, DIE SHOW WEITERGEHEN ZU LASSEN! WAS, WENN SIE DEN BUG heimlich OHNE ANKÜNDIGUNG PATCHEN?

JEDOCH WOLLTE ICH KEINE _REAL_ PANIK DER KRYPTO-WELT VERURSACHEN. Also habe ich mich dafür entschieden, Scheißmünzen zu ignorieren, damit sich die Leute keine Sorgen machen mussten, dass sie auf Null gehen. ICH HABE WICHTIGE TOKEN (AUSSER SHIB) GENOMMEN UND KEINES VERKAUFT.

F: WARUM DEN STALL DANN VERKAUFEN/WECHSELN?

A: ICH WURDE VOM POLY-TEAM AUF DIE ERSTE ANTWORT GEFICKT.

SIE HABEN ANDERE AUFGEFORDERT, MICH ZU TADELN UND ZU HASSEN, BEVOR ICH IRGENDWELCHE MÖGLICHKEIT HAT ZU ANTWORTEN! NATÜRLICH wusste ich, dass es gefälschte DEFI-Münzen gibt, aber ich habe es nicht ernst genommen, da ich keinen Plan hatte, sie zu waschen.

IN DER ZWISCHENZEIT KÖNNTE AUS DER EINLAGERUNG DER STÄLLE ETWAS ZINSEN ERHÖHEN, UM POTENZIALE KOSTEN ZU BEDECKEN, DAMIT ICH MEHR ZEIT HABE, MIT DEM POLY-TEAM ZU VERHANDELN.

https://etherscan.io/tx/0xd4ee4807c07702a3202f45666983855d7fa22eb1c230e4c1e840fc9389e54729

Fragen und Antworten, TEIL DREI:

F: WARUM 13.37 TIPPEN?

A: ICH FÜHLTE DIE WÄRME DER ETHEREUM-GEMEINSCHAFT.

Ich war damit beschäftigt, Probleme von HECO zu untersuchen und meine Skripte zu debuggen. Ich dachte, es wären Netzwerkprobleme, warum ich nicht einzahlen konnte (ich befand mich hinter einem hoch entwickelten Proxy). ALSO TEILTE ICH MEINEN GUTEN WILLKOMMEN MIT DEM KERL.

F: WARUM TORNADO UND DAO FRAGEN?

A: ICH HABE SO VIELE HACKINGS ERZEUGT, WUSSTE ICH, DASS ES EINE WEISE, ABER VERZWEIFELTE ENTSCHEIDUNG IST. ES WAR GEGEN MEINE URSPRÜNGLICHE ABSICHT. DER CROWDSOURCED HACKER ZU SEIN, WAR NUR MEIN SCHLECHTER WITZ, NACHDEM SIE SO VIELE BETTLER TREFFEN

F: WARUM RÜCKKEHR?

A: DAS IST IMMER DER PLAN! ICH BIN _NICHT_ SEHR AN GELD INTERESSIERT!ICH WEIß, ES IST SCHMERZ, WENN MENSCHEN ANGRIFFEN WERDEN, ABER SOLLTE MAN NICHT ETWAS VON DIESEN HACKS LERNEN? ICH HABE DIE RÜCKKEHRENTSCHEIDUNG VOR MITTERNACHT VERKÜNDET, DAMIT MENSCHEN, DIE GLAUBEN AN MICH HABEN, EINE GUTE RUHE HABEN

F: WARUM LANGSAM ZURÜCKKEHREN?

A: ICH BRAUCHE ZEIT, UM MIT DEM POLY-TEAM ZU SPRECHEN. ENTSCHULDIGUNG, ES IST DIE EINZIGE MÖGLICHKEIT, MEINE WÜRDE ZU BEWEISEN, WÄHREND MEINE IDENTITÄT ZU VERSTEHEN. UND ICH BRAUCHE ETWAS RUHE.

F: DAS POLY-TEAM?

A: ICH HABE BEREITS BEGONNEN, KURZ MIT IHNEN ZU SPRECHEN, DIE LOGS SIND IM ETHEREUM. ICH KANN SIE VERÖFFENTLICHEN ODER NICHT. Die Schmerzen, die sie erlitten haben, sind vorübergehend, aber unvergesslich.

ICH MÖCHTE IHNEN TIPPS GEBEN, WIE SIE IHRE NETZWERKE SICHERN KÖNNEN, DAMIT SIE ZUKUNFT DAS MILLIARDEN-PROJEKT VERWALTEN KÖNNEN. DAS POLY-NETZWERK IST EIN GUT ENTWORFENES SYSTEM UND WIRD MEHR VERMÖGENSWERTE VERWENDEN. SIE HABEN VIELE NEUE FOLLOWER AUF TWITTER, RICHTIG?

https://etherscan.io/tx/0xe954bed9abc08c20b8e4241c5a9e69ed212759152dd588bb976b47eca353a5bc

Wert aus Poly Network Hack entnommen

| Kette | TX-Hash | Vermögenswert | Betrag | $ Value |

| B | 0x534966864bda354628d4f1c66db45cbefcdda7433e9576e7664fea01bb05be9a | BNB | 6,613.44 | $2,460,861.21 |

| B | 0xd59223a8cd2406cfd0563b16e06482b9a3efecfd896d590a3dba1042697de11a | USDC | 87,603,373.77 | $87,624,502.53 |

| B | 0x4e57f59395aca4847c4d001db4a980b92aab7676bc0e2d57ee39e83502527d6c | ETH | 26,629.16 | $85,896,083.66 |

| B | 0x50105b6d07b4d738cd11b4b8ae16943bed09c7ce724dc8b171c74155dd496c25 | BTCB | 1,023.88 | $47,427,704.52 |

| B | 0xd65025a2dd953f529815bd3c669ada635c6001b3cc50e042f9477c7db077b4c9 | BUSD | 32,107,854.11 | $32,124,918.14 |

| B | 0xea37b320843f75a8a849fdf13cd357cb64761a848d48a516c3cac5bbd6caaad5 | USDC | 298.9405633 | $299.04 |

| ETH | 0xad7a2c70c958fcd3effbf374d0acf3774a9257577625ae4c838e24b0de17602a | ETH | 2,857.49 | $8,977,279.13 |

| ETH | 0x5a8b2152ec7d5538030b53347ac82e263c58fe7455695543055a2356f3ad4998 | USDC | 96,389,444.23 | $96,430,660.58 |

| ETH | 0x3f55ff1fa4eb3437afe42f4fea57903e8e663bc3b17cb982f1c8d4c8f03a2083 | WBTC | 1,032.12 | 46,971,609.47 |

| ETH | 0xa7c56561bbe9fbd48e2e26306e5bb10d24786504833103d3f023751bbcc8a3d9 | DAI | 673,227.94 | $673.628.12 |

| ETH | 0xc917838cc3d1edd871c1800363b4e4a8eaf8da2018e417210407cc53f94cd44e | UNI | 43,023.75 | $1,242,040.44 |

| ETH | 0xe05dcda4f1b779989b0aa2bd3fa262d4e6e13343831cb337c2c5beb2266138f5 | SHIB | 259,737,345,149.52 | $1,974,082.34 |

| ETH | 0xb12681d9e91e69b94960611b227c90af25e5352881907f1deee609b8d5e94d7d | renbtc | 14.47265047 | $659,141.75 |

| ETH | 0x06aca16c483c3e61d5cdf39dc34815c29d6672a77313ec36bf66040c256a7db3 | USDT | 33,431,197.73 | $33,391,733.96 |

| ETH | 0xc797aa9d4714e00164fcac4975d8f0a231dae6280458d78382bd2ec46ece08e7 | WETH | 26,109.06 | $82,052,128.62 |

| ETH | 0xd8c1f7424593ddba11a0e072b61082bf3d931583cb75f7843fc2a8685d20033a | FEI | 616,082.59 | $616,082.59 |

| Poly | 0x1d260d040f67eb2f3e474418bf85cc50b70101ca2473109fa1bf1e54525a3e01 | USDC | 85,089,610.91 | $85,061,020.80 |

| Poly | 0xfbe66beaadf82cc51a8739f387415da1f638d0654a28a1532c6333feb2857790 | USDC | 108.694578 | $108.66 |

Poly Network Hacker-Adressen

Poly Network identifizierte öffentlich drei Adressen, die angeblich vom Angreifer kontrolliert wurden:

- 0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963 (ETH)

- 0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71 (BSC)

- 0x5dc3603C9D42Ff184153a8a9094a73d461663214 (POLYGON)

Quelle: https://ciphertrace.com/poly-network-suffers-largest-crypto-hack-ever-recorded/

- &

- 11

- Konto

- Alle

- angeblich

- Zulassen

- AML

- angekündigt

- Geldwäschebekämpfung

- Anwendungen

- Arbitrage

- Vermögenswert

- Details

- Prüfung

- AUGUST

- Milliarde

- Binance

- Blog

- BRIDGE

- Fehler

- bauen

- BUSD

- Unternehmen

- Verursachen

- CFTC

- CipherTrace

- aus aller Welt

- Code

- Coins

- Communities

- community

- Verschwörung

- fortsetzen

- Vertrag

- Verträge

- Verbrechen

- Verbrechen

- Criminals

- grenzüberschreitende

- Krypto

- DAO

- technische Daten

- Tag

- dezentralisiert

- DeFi

- Dex

- DID

- Arbeitsumfeld

- ETH

- Astraleum

- Warenumtausch

- Exodus

- Ausnutzen

- zugewandt

- Fälschung

- FinCen

- Fingerabdruck

- Fixieren

- Blinken (Flash)

- unten stehende Formular

- Betrug

- Spaß

- Mittel

- Zukunft

- Spiel

- GitHub

- gut

- Wachsen Sie über sich hinaus

- hacken

- Hacker

- Hacker

- Hacking

- Hacks

- Ultraschall

- Hilfe

- HTTPS

- Identitätsschutz

- Information

- Infrastruktur

- Insider

- Interesse

- Internet

- Flexible Kommunikation

- Investoren

- IP

- Probleme

- IT

- Aufbewahrung

- Wesentliche

- Tasten

- KYC

- grosse

- neueste

- starten

- LERNEN

- Liquidity

- Kredite

- aus einer regionalen

- Lang

- Dur

- Mehrheit

- Making

- Million

- gemischt

- Geld

- Überwachung

- schlauer bewegen

- Netzwerk

- Vernetzung

- Netzwerke

- Benachrichtigung

- Ontologie

- Auftrag

- Andere

- Panik

- Patch

- Personen

- Planung

- Plattform

- PoC

- privat

- Private Schlüssel

- Pro

- Projekt

- Stellvertreter

- veröffentlichen

- F&A

- Qualität

- Veteran

- Vorschriften

- Regulators

- REST

- Rückgabe

- Risiko

- Safe

- Einsparung

- Skalieren

- SEK

- Securities

- Sicherheitdienst

- verkaufen

- Sinn

- von Locals geführtes

- Shares

- Schilder

- smart

- Smart-Vertrag

- Smart Contracts

- So

- Normen

- begonnen

- bleiben

- gestohlen

- Support

- Überraschung

- System

- sprechen

- Technische

- vorübergehend

- Testen

- Diebstahl

- Zeit

- Tipps

- Zeichen

- Tokens

- Transaktionen

- Vertrauen

- Nutzer

- Vaspen

- Assistent

- Virtual Asset Service Provider

- Volumen

- Sicherheitslücken

- Verwundbarkeit

- Wallet

- Börsen

- WHO

- .

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- Null