SINGEN SIE UNS EIN LIED ZUR CYBERSICHERHEIT

Warum die Kalender-App Ihres Mac anzeigt, dass es der 17. Juli ist. Erstens Flicken, eine Zeile, eine Datei. Seien Sie vorsichtig damit {Axt,Datei}, Eugen. Sturmsaison für Microsoft. Wenn Tippfehler einen zum Jubeln bringen.

Kein Audioplayer unten? Hören Direkt auf Soundcloud.

Mit Doug Aamoth und Paul Ducklin. Intro- und Outro-Musik von Edith Mudge.

Ihr könnt uns auf hören Soundcloud, Apple Podcasts, Google Podcasts, Spotify und überall, wo gute Podcasts zu finden sind. Oder lass es einfach fallen URL unseres RSS-Feeds in Ihren Lieblings-Podcatcher.

LESEN SIE DAS TRANSKRIPT

DOUG. Manuelles Patchen, zwei Microsoft-Zero-Days und „Vorsicht mit dieser Datei, Eugene.“

All das und mehr im Naked Security-Podcast.

[MUSIKMODEM]

Willkommen zum Podcast, alle zusammen.

Ich bin Doug Aamoth; er ist Paul Ducklin.

Paul, wie geht es dir heute?

ENTE. Haben Sie eine Anspielung darauf gemacht? Der Pink Floyd?

DOUG. *DER* Pink Floyd, Ja!

ENTE. Ich glaube, das ist der Name, unter dem sie ursprünglich bekannt waren.

DOUG. Ja wirklich?

ENTE. Sie haben das „The“ weggelassen, weil es meiner Meinung nach im Weg war.

Der Pink Floyd.

DOUG. Das ist eine lustige Tatsache!

Und wie es der Zufall wollte, habe ich noch mehr Spaß Fakten für dich ...

Sie wissen, wir beginnen die Show mit Diese Woche in der Technologiegeschichte, und wir haben heute einen Two-Fer.

Diese Woche, am 17. Juli 2002, brachte Apple „iCal“ auf den Markt: eine Kalendersoftware mit internetbasierter Kalenderfreigabe und der Möglichkeit, mehrere Kalender zu verwalten.

„JUL 17“ war prominent auf dem Symbol der App zu sehen, was dazu führte, dass der 17. Juli 2014 zum Welt-Emoji-Tag wurde.

Es ist ein ziemlich kaskadierender Effekt, Paul!

ENTE. Obwohl. Auf Ihrem iPhone werden Sie feststellen, dass sich das Symbol zum heutigen Datum ändert, denn das ist sehr praktisch.

Und Sie werden feststellen, dass andere Dienstleister möglicherweise andere Daten gewählt haben, denn „warum sollten Sie Ihre Konkurrenz kopieren?“?

DOUG. Okay, lasst uns loslegen.

Wir werden über unsere erste Geschichte sprechen.

Hier geht es um Zimbra und Abenteuer in Cross-Site-Scripting.

Gutes altes XSS, Paul:

Warnung zur Zimbra Collaboration Suite: Patchen Sie diesen 0-Tage-Patch jetzt (von Hand)!

ENTE. Ja.

Das ist der Punkt, an dem Sie im Wesentlichen in der Lage sind, eine Website zu hacken, um betrügerisches JavaScript einzubinden, ohne in den Server selbst einzudringen.

Sie führen eine Aktion aus oder erstellen einen Link zu dieser Website, wodurch die Website dazu verleitet wird, Inhalte in ihre Antwort aufzunehmen, in denen beispielsweise nicht nur der von Ihnen eingegebene Suchbegriff erwähnt wird, z. B My Search Term, enthält aber zusätzlichen Text, der nicht vorhanden sein sollte, z My search <script> rogue JavaScript </script>.

Mit anderen Worten: Sie verleiten eine Website dazu, Inhalte mit einer eigenen URL in der Adressleiste anzuzeigen, die nicht vertrauenswürdiges JavaScript enthalten.

Und das bedeutet, dass das JavaScript, das Sie heimlich eingefügt haben, tatsächlich Zugriff auf alle von dieser Website gesetzten Cookies hat.

So kann es sie stehlen; es kann persönliche Daten stehlen; Und was noch wichtiger ist: Es kann wahrscheinlich Authentifizierungs-Tokens und ähnliches stehlen, um den Gaunern beim nächsten Mal den Zugriff zu ermöglichen.

DOUG. OK, was hat Zimbra in diesem Fall getan?

ENTE. Die gute Nachricht ist, dass sie schnell reagiert haben, denn natürlich war es ein Zero-Day.

Gauner nutzten es bereits.

Also wählten sie tatsächlich den etwas ungewöhnlichen Ansatz und sagten: „Der Patch steht vor der Tür.“ Du wirst es ziemlich bald bekommen.“

Aber sie sagten ganz nachdenklich: „Wir verstehen, dass Sie vielleicht lieber früher als später Maßnahmen ergreifen möchten.“

Leider bedeutet das, dass Sie ein eigenes Skript schreiben müssen, um eine Codezeile in einer Datei in der Produktverteilung auf allen Ihren Postfachknoten zu patchen.

Aber es ist eine sehr kleine und einfache Lösung.

Und da es sich um eine Zeile handelt, können Sie die Datei natürlich problemlos wieder in den ursprünglichen Zustand zurückversetzen, falls es zu Problemen kommen sollte.

Wenn Sie unbedingt den Gaunern einen Schritt voraus sein wollten, könnten Sie das tun, ohne auf die Veröffentlichung der Vollversion warten zu müssen …

DOUG. Und was für ein Erfolgserlebnis!

Es ist schon eine Weile her, dass wir die Ärmel hochkrempeln und so etwas einfach von Hand flicken konnten.

Es ist, als würde man an einem Samstagmorgen das Waschbecken reparieren … danach fühlt man sich einfach gut.

Wenn ich also ein Zimbra-Benutzer wäre, würde ich mich darauf stürzen, nur weil ich es gerne in die Hände bekomme … [GELACHTEN]

ENTE. Und anders als beim Flicken des Waschbeckens musste man nicht in engen Schränken herumkriechen und es bestand keine Gefahr, dass das gesamte Grundstück überschwemmt wurde.

Der Fix war klar und klar definiert.

Eine Codezeile wurde in einer Datei geändert.

DOUG. Also gut, wenn ich Programmierer bin, welche Schritte kann ich unternehmen, um Cross-Site-Scripting wie dieses zu vermeiden?

ENTE. Nun, das Schöne an diesem Fehler, Doug, ist, dass er fast als Dokumentation für die Dinge fungiert, auf die Sie beim Cross-Site-Scripting achten müssen.

Der Patch zeigt, dass es eine serverseitige Komponente gibt, die einfach eine Zeichenfolge nimmt und diese Zeichenfolge in einem Webformular verwendet, das am anderen Ende im Browser des Benutzers angezeigt wird.

Und Sie können sehen, was das Programm *jetzt* tut (diese spezielle Software ist in Java geschrieben) ... es ruft eine Funktion auf escapeXML(), was, wenn Sie so wollen, die einzig wahre Möglichkeit ist, eine Textzeichenfolge, die Sie anzeigen möchten, zu nehmen und sicherzustellen, dass darin keine magischen XML- oder HTML-Zeichen enthalten sind, die den Browser täuschen könnten.

Insbesondere: weniger als (<); größer als (>); Et-Zeichen (&); doppeltes Anführungszeichen ("); oder einfaches Anführungszeichen, auch bekannt als Apostroph (').

Diese werden in ihre langen, sicheren HTML-Codes umgewandelt.

Wenn ich unser Standard-Klischee „Naked Security“ verwenden darf, Doug: Reinigen Sie Ihre Eingaben ist hier das Endergebnis.

DOUG. Oooh, das liebe ich!

Großartig. Lass uns weitergehen zu Pink Floyd, offensichtlich ... wir haben auf diese ganze Show gewartet.

Wenn Pink Floyd Cybersicherheitsforscher wären, wäre es lustig, sich vorzustellen, dass sie vielleicht einen Hit geschrieben hätten mit dem Titel „Gehen Sie vorsichtig mit dieser Akte um, Eugene“ stattdessen, Paul. [Pink Floyd produzierte bekanntermaßen einen Song namens Vorsicht mit der Axt Eugene.]

Google Virus Total veröffentlicht eine Liste gruseliger E-Mail-Adressen

ENTE. Tatsächlich.

„Vorsicht mit dieser Datei“ erinnert Sie daran, dass es beim Hochladen einer Datei auf einen Onlinedienst manchmal, wenn Sie die falsche Datei auswählen, dazu kommen kann, dass Sie die Datei weitergeben, anstatt sie beispielsweise zur sicheren Speicherung hochzuladen.

Glücklicherweise ist in diesem Fall nicht allzu viel Schaden entstanden, aber das passierte beim Virus Total-Dienst von Google.

Zuhörer werden wahrscheinlich wissen, dass Virus Total ein sehr beliebter Dienst ist, bei dem Sie, wenn Sie eine Datei haben, von der Sie wissen, dass es sich um Malware handelt, wissen möchten, wie viele verschiedene Produkte sie nennen (damit Sie wissen, wonach Sie in Ihren Bedrohungsprotokollen suchen müssen), oder wenn Sie denken: „Vielleicht möchte ich die Probe sicher und so schnell wie möglich an so viele Anbieter wie möglich weitergeben“…

…dann laden Sie es auf Virus Total hoch.

Die Datei soll nahezu umgehend Dutzenden von Cybersicherheitsunternehmen zur Verfügung gestellt werden.

Das ist nicht ganz das Gleiche, als würde man es in die Welt hinaustragen oder es in einen undichten Online-Cloud-Speicher hochladen, aber der Dienst *ist* dazu gedacht, diese Datei mit anderen Leuten zu teilen.

Und leider scheint es, dass ein Mitarbeiter von Virus Total versehentlich eine interne Datei, die eine Liste von Kunden-E-Mail-Adressen enthielt, auf das Virus Total-Portal hochgeladen hat und nicht auf das Portal, das sie eigentlich verwenden sollten.

Der wahre Grund für das Aufschreiben dieser Geschichte, Doug, ist dieser.

Bevor du lachst; bevor Sie mit dem Finger zeigen; bevor Sie sagen: „Was haben sie sich dabei gedacht?“…

..halten Sie inne und stellen Sie sich diese eine Frage.

„Habe ich jemals versehentlich eine E-Mail an die falsche Person gesendet?“ [LACHEN]

Das ist eine rhetorische Frage. [Mehr Gelächter]

Wir haben es alle geschafft...

DOUG. Es ist rhetorisch!

ENTE. …manche von uns mehr als einmal. [LACHEN]

Und wenn Sie das jemals getan haben, was garantiert dann, dass Sie nicht versehentlich eine Datei auf den falschen *Server* hochladen und einen ähnlichen Fehler begehen?

Es ist eine Erinnerung daran, dass es zwischen der Tasse und der Lippe so manchen Ausrutscher gibt, Douglas.

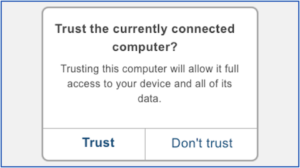

DOUG. Okay, wir haben ein paar Tipps für die guten Leute hier, beginnend mit einem unserer wohl unbeliebtesten Ratschläge: Melden Sie sich von Online-Konten ab, wenn Sie diese nicht tatsächlich nutzen.

ENTE. Ja.

Ironischerweise hat das in diesem Fall vielleicht nicht geholfen, denn wie Sie sich vorstellen können, ist Virus Total speziell so konzipiert, dass jeder Dateien *hochladen* kann (weil sie zum Wohle aller schnell an die Leute weitergegeben werden sollen, die sie sehen müssen), aber nur vertrauenswürdige Kunden Dinge *herunterladen* können (weil davon ausgegangen wird, dass die Uploads oft Malware enthalten, sie also nicht für jeden verfügbar sein sollen).

Wenn Sie jedoch an die Anzahl der Websites denken, bei denen Sie wahrscheinlich die ganze Zeit angemeldet bleiben, erhöht sich die Wahrscheinlichkeit, dass Sie die richtige Datei nehmen und an den falschen Ort hochladen.

Wenn Sie nicht bei einer Website angemeldet sind und versehentlich versuchen, dort eine Datei hochzuladen, erhalten Sie eine Anmeldeaufforderung ...

…und du wirst dich vor dir selbst schützen!

Es ist eine fantastisch einfache Lösung, aber wie Sie sagen, ist sie auch äußerst unbeliebt, weil sie einigermaßen unpraktisch ist. [LACHEN]

DOUG. Ja!

ENTE. Manchmal muss man jedoch einen für das Team mitnehmen.

DOUG. Um nicht die ganze Verantwortung auf die Endbenutzer abzuwälzen: Wenn Sie im IT-Team arbeiten, sollten Sie darüber nachdenken, zu steuern, welche Benutzer welche Art von Dateien an wen senden können.

ENTE. Leider ist diese Art der Sperrung unbeliebt, wenn man so will, und zwar aus dem anderen Grund, warum sich Leute nicht gerne aus Konten abmelden, wenn sie sie nicht nutzen.

Wenn die IT kommt und sagt: „Wissen Sie was, wir werden die Data Loss Prevention (DLP)-Teile unseres Cybersicherheits-Endpunktprodukts aktivieren“…

…die Leute sagen: „Nun, das ist unbequem. Was ist, wenn es im Weg steht? Was passiert, wenn es meinen Arbeitsablauf beeinträchtigt? Was ist, wenn es mir Ärger bereitet? Es gefällt mir nicht!“

Also viel II

T-Abteilungen scheuen sich möglicherweise ein wenig davor, den Arbeitsablauf auf diese Weise zu beeinträchtigen.

Aber, Doug, wie ich in dem Artikel gesagt habe, erhalten Sie immer eine zweite Chance, eine Datei zu senden, die beim ersten Mal nicht versendet werden sollte, indem Sie mit der IT-Abteilung verhandeln, aber Sie erhalten nie die Chance, eine Datei, die überhaupt nicht versendet werden sollte, rückgängig zu machen.

DOUG. [LACHT] Genau!

Okay, da gibt es gute Tipps.

Unser letzte Geschichte, aber sicherlich nicht zuletzt.

Paul, ich muss dich nicht daran erinnern, aber wir sollten andere daran erinnern ...

…angewandte Kryptografie ist schwierig, Sicherheitssegmentierung ist schwierig und Bedrohungssuche ist schwierig.

Was hat das alles mit Microsoft zu tun?

Microsoft wird von der Storm-Saison heimgesucht – eine Geschichte von zwei Halb-Null-Tagen

ENTE. Nun, in letzter Zeit gab es in den Medien viele Nachrichten darüber, dass Microsoft und seine Kunden von einer Cyberkriminellengruppe namens Storm ausgeliefert, angegriffen, untersucht und gehackt wurden.

Und ein Teil dieser Geschichte handelt von 25 Organisationen, die diese Schurken in ihrem Exchange-Geschäft hatten.

Es sind sozusagen Zero-Days.

Jetzt hat Microsoft einen ziemlich ausführlichen und ziemlich offenen Bericht über die Vorfälle veröffentlicht, denn offensichtlich gab es mindestens zwei Fehler von Microsoft.

Die Art und Weise, wie sie die Geschichte erzählen, kann Ihnen eine Menge über die Bedrohungssuche und die Reaktion auf Bedrohungen bei schief gehenden Ereignissen beibringen.

DOUG. OK, es sieht also so aus, als ob Storm über Outlook Web Access [OWA] mit einer Reihe von usurpierten Authentifizierungstokens hereingekommen ist, was im Grunde wie ein temporäres Cookie ist, das Sie präsentieren und das besagt: „Diese Person ist bereits angemeldet, sie ist legitim, lassen Sie sie herein.“

Recht?

ENTE. Genau, Doug.

Wenn so etwas passiert, ist das natürlich besorgniserregend, weil es den Betrügern ermöglicht, die Phase der starken Authentifizierung zu umgehen (die Phase, in der Sie Ihren Benutzernamen und Ihr Passwort eingeben und dann einen 2FA-Code eingeben müssen; oder wo Sie Ihr Yubikey vorzeigen müssen; oder Sie müssen Ihre Smartcard durchziehen) …

…die naheliegende Annahme, wenn so etwas passiert, ist, dass die Person am anderen Ende Malware auf einem oder mehreren Computern ihrer Benutzer hat.

Schadsoftware erhält die Chance, einen Blick auf Dinge wie Browserinhalte zu werfen, bevor diese verschlüsselt werden. Dies bedeutet, dass sie Authentifizierungstoken ausspionieren und an die Kriminellen weiterleiten kann, wo sie später missbraucht werden können.

Microsoft gibt in seinem Bericht zu, dass dies ihre erste Annahme war.

Und wenn es wahr ist, ist es problematisch, weil es bedeutet, dass Microsoft und diese 25 Leute herumlaufen und versuchen müssen, die Bedrohungssuche durchzuführen.

Aber wenn das *nicht* die Erklärung ist, dann ist es wichtig, das frühzeitig herauszufinden, damit Sie nicht Ihre eigene Zeit und die aller anderen verschwenden.

Dann wurde Microsoft klar: „Eigentlich sieht es so aus, als würden die Gauner im Grunde ihre eigenen Authentifizierungstoken prägen, was darauf hindeutet, dass sie einen unserer angeblich sicheren Azure Active Directory-Token-Signaturschlüssel gestohlen haben müssen.“

Nun, das ist besorgniserregend!

*Dann* erkannte Microsoft: „Diese Token sind offenbar tatsächlich digital mit einem Signaturschlüssel signiert, der eigentlich nur für Verbraucherkonten, sogenannte MSAs oder Microsoft-Konten, verwendet werden sollte.“

Mit anderen Worten, die Art von Signaturschlüssel, der zum Erstellen eines Authentifizierungstokens verwendet würde, beispielsweise wenn Sie oder ich uns bei unserem persönlichen Outlook.com-Dienst anmelden würden.

Ach nein!

Es gibt einen weiteren Fehler, der bedeutet, dass es möglich ist, ein signiertes Authentifizierungstoken zu nehmen, das für den geplanten Angriff nicht funktionieren soll, und dann hineinzugehen und mit den Firmen-E-Mails anderer Leute herumzuspielen.

Das klingt also alles sehr schlecht, was es natürlich auch ist.

Aber es gibt einen Vorteil …

…und das ist die Ironie, dass sich niemand bei Microsoft jemals die Mühe gemacht hat, Code zu schreiben, um einen Token auf dem anderen Spielfeld zu verwenden, weil dies nicht funktionieren sollte, weil MSA-Token nicht auf der Azure Active Directory-Seite des Unternehmens funktionieren sollten und umgekehrt.

Was bedeutete, dass alle diese Schurken-Token auffielen.

Es gab also zumindest ein riesiges, sichtbares Warnsignal für die Bedrohungssuche durch Microsoft.

Glücklicherweise bedeutet die Behebung des Problems, da es sich um ein Cloud-seitiges Problem handelt, dass Sie und ich uns nicht beeilen müssen, unsere Systeme zu patchen.

Im Grunde besteht die Lösung darin, den kompromittierten Signaturschlüssel zu verleugnen, damit er nicht mehr funktioniert, und wenn wir schon dabei sind, beheben wir den Fehler, der es einem Verbrauchersignaturschlüssel ermöglicht, auf der Unternehmensseite der Exchange-Welt gültig zu sein.

Es ist eine Art „Ende gut, alles gut.“

Aber wie gesagt, es ist eine wichtige Erinnerung daran, dass die Suche nach Bedrohungen oft viel mehr Arbeit erfordert, als man zunächst denkt.

Und wenn Sie den Bericht von Microsoft lesen, können Sie sich vorstellen, wie viel Arbeit darin steckt.

DOUG. Nun, in dem Sinne, alles zu erfassen, hören wir von einem unserer Leser in der Kommentar der Woche.

Ich kann es Ihnen aus erster Hand sagen, nachdem ich dies fast zehn Jahre lang getan habe, und ich bin sicher, Paul kann es Ihnen aus erster Hand sagen, nachdem er dies in Tausenden und Abertausenden von Artikeln getan hat …

…Tippfehler sind für einen Tech-Blogger eine Lebensart, und wenn man Glück hat, landet man manchmal auf einem Tippfehler, der so gut ist, dass man ihn nur ungern korrigieren möchte.

Dies ist bei diesem Microsoft-Artikel der Fall.

Leser Dave zitiert Paul beim Schreiben „was darauf hinzudeuten schien, dass jemand tatsächlich den Schlüssel einer Gesangsgesellschaft geklaut hatte.“

Dave knüpft dann an das Zitat an, indem er sagt: „Singing Keys rocken.“

Exakt! [LACHEN]

ENTE. Ja, es hat eine Weile gedauert, bis mir klar wurde, dass das ein Wortspiel ist … aber ja, „Singing Key“. [LACHT]

Was bekommen Sie, wenn Sie eine Kiste Saxophone in ein Armeelager fallen lassen?

DOUG. [Lacht]

ENTE. [SO TROCKEN WIE MÖGLICH] As-Dur.

DOUG. [KOMBINIERTES LACHEN UND STÖHNEN] Okay, sehr gut.

Dave, danke für den Hinweis.

Und wir sind uns einig, dass das Singen von Tasten rockt; Signaturschlüssel weniger.

Wenn Sie eine interessante Geschichte, einen Kommentar oder eine Frage haben, die Sie einreichen möchten, würden wir sie gerne im Podcast lesen.

Sie können eine E-Mail an tips@sophos.com senden, einen unserer Artikel kommentieren oder uns in den sozialen Netzwerken kontaktieren: @nakedsecurity.

Das ist unsere Show für heute; vielen dank fürs zuhören.

Für Paul Ducklin bin ich Doug Aamoth und erinnere Sie bis zum nächsten Mal daran, …

BEIDE. Bleib sicher!

[MUSIKMODEM]

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/07/20/s3-ep144-when-threat-hunting-goes-down-a-rabbit-hole/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 17

- 2014

- 25

- 2FA

- a

- Fähigkeit

- Fähig

- Über Uns

- darüber

- Zugang

- Trading Konten

- Action

- aktiv

- Handlungen

- berührt das Schneidwerkzeug

- Zusätzliche

- Adresse

- Adressen

- eingestehen

- Beratung

- Nach der

- danach

- voraus

- Alle

- erlaubt

- entlang

- bereits

- Gut

- ebenfalls

- Obwohl

- immer

- am

- an

- und

- Ein anderer

- jedem

- nicht mehr

- von jedem Standort

- App

- erscheinen

- Apple

- Ansatz

- SIND

- wohl

- Armee

- um

- Artikel

- Artikel

- AS

- Annahme

- At

- Attacke

- Audio-

- Authentifizierung

- Autor

- verfügbar

- vermeiden

- Azure

- Zurück

- Badewanne

- Bar

- Grundsätzlich gilt

- BE

- weil

- werden

- war

- Bevor

- Glauben

- unten

- Besser

- zwischen

- Big

- Bit

- Sperrung

- Boden

- Bruch

- Rundfunk

- Browser

- Fehler

- Haufen

- Geschäft

- aber

- by

- Kalender

- rufen Sie uns an!

- namens

- Aufrufe

- Das Mrčajevci-Freizeitzentrum

- CAN

- Karte

- vorsichtig

- Häuser

- Verursachen

- Ursachen

- sicherlich

- Chance

- Übernehmen

- geändert

- Änderungen

- Zeichen

- gewählt

- klar

- Cloud

- Cloud-Speicher

- Code

- Codes

- Zusammenarbeit

- COM

- kombiniert

- kommt

- Kommen

- Kommentar

- Unternehmen

- Unternehmen

- Komponente

- Kompromittiert

- Computer

- Geht davon

- Verbraucher

- enthalten

- enthält

- Inhalt

- Steuerung

- umgewandelt

- Cookies

- Unternehmen

- könnte

- Kurs

- erstellen

- Geheimschrift

- Tasse

- Kunde

- Kunden

- Cyber-Kriminalität

- Internet-Sicherheit

- technische Daten

- Data Loss

- Datum

- Datum

- Dave

- Tag

- tot

- Abteilungen

- DID

- anders

- digital

- Display

- Anzeige

- Verteilung

- do

- Dokumentation

- die

- Tut nicht

- Dabei

- erledigt

- Nicht

- doppelt

- nach unten

- Dutzende

- Drop

- fallen gelassen

- trocknen

- Früh

- leicht

- bewirken

- entweder

- Sonst

- Mitarbeiter

- verschlüsselt

- Ende

- Endpunkt

- endet

- Ganz

- Fehler

- im Wesentlichen

- etablierten

- Eugene

- Sogar

- ÜBERHAUPT

- jedermann

- alles

- genau

- Beispiel

- Austausch-

- Erklärung

- ziemlich

- prächtig

- funktions

- fühlen

- Feld

- Abbildung

- Reichen Sie das

- Mappen

- Vorname

- erstes Mal

- Fixieren

- Floyd

- folgt

- Aussichten für

- unten stehende Formular

- Zum Glück

- gefunden

- für

- voller

- Spaß

- Funktion

- bekommen

- bekommen

- Riese

- Go

- Goes

- gehen

- gut

- mehr

- Gruppe an

- Garantien

- hacken

- gehackt

- hätten

- Pflege

- Hände

- praktisch

- passiert

- das passiert

- hart

- schaden

- Haben

- he

- hören

- dazu beigetragen,

- hier

- Hit

- Loch

- Häuser

- Ultraschall

- aber

- HTML

- HTTPS

- Jagd

- i

- ICON

- if

- Bild

- sofort

- wichtig

- in

- das

- Dazu gehören

- Einschließlich

- in der Tat

- innerhalb

- beantragen müssen

- interessant

- störende

- intern

- Internetbasiert

- in

- iPhone

- Ironisch

- Ironie

- IT

- SEINE

- selbst

- Javac

- JavaScript

- Juli

- Juli 17

- nur

- Scharf

- Wesentliche

- Tasten

- Art

- Wissen

- bekannt

- später

- Undichtigkeiten

- am wenigsten

- geführt

- Echt

- weniger

- lassen

- Lebensdauer

- Gefällt mir

- wahrscheinlich

- Line

- LINK

- Liste

- Hören

- wenig

- protokolliert

- Protokollierung

- login

- aussehen

- SIEHT AUS

- Verlust

- Los

- ich liebe

- Glück

- gemacht

- Magie

- Dur

- um

- MACHT

- Making

- Malware

- verwalten

- viele

- Kann..

- me

- bedeuten

- Mittel

- gemeint

- Medien

- Microsoft

- könnte

- Geist / Bewusstsein

- Prägung

- Fehler

- mehr

- vor allem warme

- schlauer bewegen

- viel

- mehrere

- Musik

- Musical

- sollen

- my

- Nackte Sicherheit

- Nackter Sicherheits-Podcast

- Name

- Need

- hört niemals

- News

- weiter

- schön

- nicht

- Fiber Node

- Notiz..

- jetzt an

- Anzahl

- offensichtlich

- of

- WOW!

- vorgenommen,

- oh

- Alt

- on

- einmal

- EINEM

- Online

- einzige

- or

- Organisationen

- ursprünglich

- Andere

- UNSERE

- Outlook

- übrig

- besitzen

- Teil

- besondere

- Teile

- Passwort

- Patch

- Patchen

- Alexander

- Personen

- Menschen

- Ausführen

- person

- persönliche

- Daten

- Phase

- wählen

- Stücke

- Ort

- Plato

- Datenintelligenz von Plato

- PlatoData

- Spieler

- spielend

- Podcast

- Podcasts

- Points

- Beliebt

- Portal

- möglich

- BLOG-POSTS

- möglicherweise

- Gegenwart

- ziemlich

- abwehr

- wahrscheinlich

- Aufgabenstellung:

- Probleme

- Produziert

- Produkt

- Produkte

- Programm

- Programmierer

- Resorts

- Risiken zu minimieren

- Anbieter

- veröffentlicht

- Putting

- Frage

- schnell

- Angebot!

- Zitate

- Hase

- lieber

- Lesen Sie mehr

- Leser

- echt

- wirklich

- Grund

- kürzlich

- Rot

- Release

- bleiben

- antworten

- berichten

- Forscher

- Antwort

- Recht

- Risiko

- Rock

- Rollen

- Gerollt

- rss

- Laufen

- überstürzen

- Safe

- Said

- gleich

- Samstag

- sagen

- sagt

- Suche

- Jahreszeit

- Zweite

- Verbindung

- sicher

- Sicherheitdienst

- sehen

- schien

- scheint

- Segmentierung

- senden

- Sinn

- geschickt

- Dienstleister

- kompensieren

- Teilen

- von Locals geführtes

- ,,teilen"

- verschieben

- sollte

- erklären

- Konzerte

- shy

- Seite

- unterzeichnet

- Unterzeichnung

- ähnlich

- Einfacher

- einfach

- da

- Single

- am Standort

- Seiten

- klein

- smart

- So

- Social Media

- Software

- Lösung

- einige

- Jemand,

- etwas

- Lied

- bald

- Soundcloud

- speziell

- Geist

- Spotify

- Standard

- Anfang

- Beginnen Sie

- bleiben

- Shritte

- gestohlen

- Stoppen

- Lagerung

- Sturm

- Geschichte

- Schnur

- stark

- abschicken

- so

- vorschlagen

- Schlägt vor

- Suite

- vermutet

- sicher

- Systeme und Techniken

- Nehmen

- Einnahme

- Märchen

- Reden

- Team

- Tech

- erzählen

- vorübergehend

- zehn

- Begriff

- als

- Vielen Dank

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- die Welt

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- Ding

- think

- Denken

- fehlen uns die Worte.

- diejenigen

- obwohl?

- Tausende

- Bedrohung

- Durch

- Zeit

- Tipps

- zu

- heute

- heutigen

- Zeichen

- Tokens

- auch

- nahm

- Gesamt

- was immer dies auch sein sollte.

- vertraut

- versuchen

- WENDE

- Turned

- XNUMX

- tippe

- verstehen

- Unglücklicherweise

- nicht wie

- bis

- hochgeladen

- Uploading

- URL

- us

- -

- benutzt

- Mitglied

- Nutzer

- Verwendung von

- Anbieter

- sehr

- Schraubstock

- Virus

- sichtbar

- Warten

- wollen

- Warnung

- wurde

- Abfall / Verschnitt

- Weg..

- we

- Netz

- Webseite

- Woche

- GUT

- gut definiert

- ging

- waren

- Was

- Was ist

- was auch immer

- wann

- sobald

- welche

- während

- WHO

- warum

- werden wir

- mit

- ohne

- Worte

- Arbeiten

- Arbeitsablauf.

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- würde

- Schreiben

- geschrieben

- Falsch

- XML

- XSS

- Jahr

- ja

- Du

- Ihr

- sich selbst

- Zephyrnet

![S3 Ep95: Slack Leak, Github-Angriff und Post-Quanten-Krypto [Audio + Text] S3 Ep95: Slack Leak, Github-Angriff und Post-Quanten-Krypto [Audio + Text] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/schroe-1200-300x157.png)

![S3 Ep110: Cyberbedrohungen im Rampenlicht – ein Experte spricht [Audio + Text] S3 Ep110: Cyberbedrohungen im Rampenlicht – ein Experte spricht [Audio + Text] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)