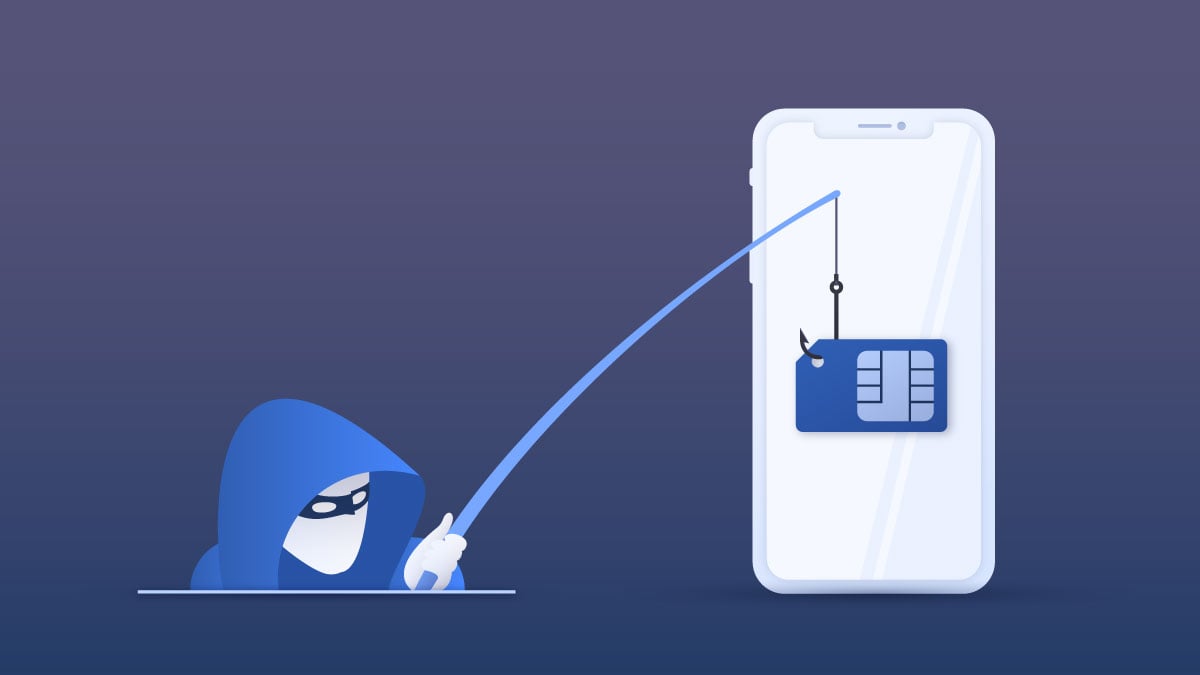

- SIM-Swap-Angriffe geben zunehmend Anlass zur Sorge, da sie Hackern unbefugten Zugriff verschaffen und finanzielle Verluste verursachen

- Bei SIM-Swap-Hacks übernehmen Cyberkriminelle die Kontrolle über die Telefonnummer eines Opfers und gewähren ihm so unbefugten Zugriff auf dessen Konten

- Das FBI meldete einen Anstieg der SIM-Tausch-Beschwerden um 400 % und forderte dringende Maßnahmen

- Um SIM-Swap-Angriffe zu verhindern, nutzen Sie sichere 2FA-Methoden und schützen Sie persönliche Daten

SIM-Swap-Hacks, eine Form des Identitätsdiebstahls, sind in den letzten Jahren zu einem wachsenden Problem geworden. Bei dieser Form des Angriffs übernehmen Cyberkriminelle die Kontrolle über die Telefonnummer eines Opfers und erhalten so unbefugten Zugriff auf verschiedene Konten, darunter Bankkonten, Kreditkarten und Kryptowährungsbestände.

Im Jahr 2021 ging beim US-amerikanischen Federal Bureau of Investigation (FBI) eine alarmierende Anzahl von Beschwerden im Zusammenhang mit dem SIM-Tausch ein, insgesamt über 1,600. In diesen Beschwerden wurden Verluste von über 68 Millionen US-Dollar gemeldet, was einer unglaublichen Steigerung von 400 % im Vergleich zu den vorangegangenen drei Jahren entspricht. Dieser starke Anstieg der Vorfälle zeigt, dass der SIM-Tausch eine wachsende Bedrohung darstellt, die sofortiger Aufmerksamkeit bedarf.

Der Chief Information Security Officer von SlowMist, bekannt als „23pds“, ist davon überzeugt, dass der SIM-Austausch zwar noch nicht weit verbreitet ist, aber das Potenzial hat, in naher Zukunft noch häufiger zu werden. Er führt diese mögliche Eskalation auf die wachsende Beliebtheit von Web3 zurück, das immer mehr Menschen in die Kryptowährungsbranche lockt. Da sich immer mehr Menschen in diesem Bereich engagieren, steigt die Wahrscheinlichkeit von SIM-Swapping-Angriffen, da die Hacker relativ wenig technisches Fachwissen benötigen.

LESEN: Hacker von Poly Network „erschaffen“ und verkaufen Token im Wert von 94.51 Milliarden US-Dollar

Mehrere Fälle im Bereich der Kryptowährung veranschaulichen die Schwere von SIM-Swap-Angriffen. Im Oktober 2021 meldete die führende Kryptowährungsbörse Coinbase einen Verstoß in ihrem Zwei-Faktor-Authentifizierungssystem (2FA), der dazu führte, dass Hacker Kryptowährungen von etwa 6,000 Kunden stahlen. Darüber hinaus mussten dem britischen Hacker Joseph O'Connor im Jahr 2019 rechtliche Konsequenzen drohen, weil er mehrere SIM-Swap-Hacks durchgeführt hatte, die zum Diebstahl von Kryptowährungen im Wert von rund 800,000 US-Dollar führten.

Der alarmierende Anstieg von SIM-Swap-Hacks ist ein Weckruf für Einzelpersonen und Unternehmen, proaktive Maßnahmen zum Schutz ihrer persönlichen und finanziellen Daten zu ergreifen. Die Verwendung sicherer und eindeutiger Passwörter, die Aktivierung der Multi-Faktor-Authentifizierung (MFA) und die Wachsamkeit gegenüber Phishing-Versuchen sind einige der wichtigsten Schritte zum Schutz vor solchen Angriffen.

Insbesondere Inhaber von Kryptowährungen sollten angesichts der Attraktivität dieser Vermögenswerte für Cyberkriminelle besondere Vorsicht walten lassen. Die Einführung bewährter Sicherheitspraktiken, wie die Verwendung von Hardware-Wallets und die Offline-Aufbewahrung privater Schlüssel, kann dazu beitragen, unbefugten Zugriff auf digitale Vermögenswerte zu verhindern.

Darüber hinaus müssen Branchenakteure und Regulierungsbehörden zusammenarbeiten, um strengere Sicherheitsstandards umzusetzen und das Bewusstsein für den SIM-Austausch und andere Cybersicherheitsbedrohungen zu schärfen. Indem die Weltgemeinschaft den sich weiterentwickelnden Hacking-Techniken immer einen Schritt voraus bleibt und Präventivmaßnahmen verstärkt, kann sie gemeinsam die Risiken von SIM-Swap-Angriffen mindern und Benutzer vor finanziellen Verlusten und Identitätsdiebstahl schützen.

So verhindern Sie SIM-Swap-Hacks

Angesichts der Zunahme von SIM-Swap-Angriffen ist es für Benutzer von entscheidender Bedeutung, beim Schutz ihrer Identität wachsam zu sein, um solche Hackerversuche zu vereiteln.

Die primäre Verteidigung gegen SIM-Swap-Hacks besteht darin, sich nicht auf SIM-kartenbasierte Methoden zur 2FA-Überprüfung zu verlassen, wie z. B. SMS. Stattdessen ist es ratsam, sich für sicherere Alternativen wie Google Authenticator oder Authy zu entscheiden, wie Budorin von Hacken betont.

Darüber hinaus schlugen die 23pds von SlowMist die Implementierung weiterer Schutzmaßnahmen wie die Multifaktor-Authentifizierung und die Verstärkung der Kontoüberprüfung durch zusätzliche Passwörter vor. Es wird dringend empfohlen, sichere PINs oder Passwörter für SIM-Karten und Mobiltelefonkonten einzurichten.

Der Schutz personenbezogener Daten wie Name, Adresse, Telefonnummer und Geburtsdatum ist eine weitere wirksame Möglichkeit, einen SIM-Austausch zu verhindern. Die 23pds von SlowMist betonten, wie wichtig es ist, Online-Konten regelmäßig auf ungewöhnliche Aktivitäten zu überwachen.

In Kenia beispielsweise hat Safaricom, der größte Telekommunikationsanbieter, „Meine Stimme, mein Passwort“ eingeführt, eine 2FA-Methode, bei der Benutzer ihre Stimme als Passwort verwenden müssen, wann immer sie einen Dienst im Zusammenhang mit ihren SIM-Karten wünschen.

Auch die Plattformen selbst spielen eine entscheidende Rolle bei der Förderung sicherer 2FA-Praktiken. Laut Brooks von CertiK sollten Unternehmen die Implementierung zusätzlicher Verifizierungsprozesse in Betracht ziehen, bevor sie Änderungen an Kontoinformationen zulassen. Darüber hinaus ist es wichtig, die Benutzer über die mit dem SIM-Austausch verbundenen Risiken aufzuklären, um die allgemeine Sicherheit zu verbessern.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://web3africa.news/2023/07/18/news/how-to-prevent-sim-swap-hacks/

- :hast

- :Ist

- :nicht

- 000

- 000-Kunden

- 1

- 2019

- 2021

- 2FA

- 51

- a

- Über Uns

- Zugang

- Nach

- Konto

- Trading Konten

- Aktivität

- Zusätzliche

- zusätzlich

- Adresse

- Die Annahme

- gegen

- voraus

- gleich

- Zulassen

- ebenfalls

- Alternativen

- an

- und

- Ein anderer

- jedem

- appellieren

- ca.

- SIND

- um

- AS

- Details

- damit verbundenen

- Attacke

- Anschläge

- Versuche

- Aufmerksamkeit

- Zieht an

- Attribute

- Authentifizierung

- Vermeidung von

- Bewusstsein

- Bank

- Bankkonten

- BE

- werden

- Bevor

- glaubt,

- BESTE

- Best Practices

- Milliarde

- Körper

- Verletzung

- Briten

- Büro

- Unternehmen

- by

- rufen Sie uns an!

- CAN

- Karten

- Fälle

- verursacht

- Vorsicht

- Änderungen

- Chef

- Chief Information Security Officer

- coinbase

- gemeinsam

- community

- verglichen

- Beschwerden

- Hautpflegeprobleme

- Folgen

- Geht davon

- Smartgeräte App

- Kredit

- Geldkarten

- Criminals

- wichtig

- Kryptowährungen

- kryptowährung

- Kryptowährungskurs

- Kryptowährungsindustrie

- Kunden

- Cyber-

- Cyber-Kriminelle

- Internet-Sicherheit

- technische Daten

- Datum

- Verteidigung

- digital

- Digitale Assets

- zwei

- Erziehung

- Effektiv

- betont

- ermöglichen

- zu steigern,

- Eskalation

- essential

- Festlegung

- Sogar

- sich entwickelnden

- Beispiel

- mehr als

- Austausch-

- Training

- Expertise

- extra

- konfrontiert

- FBI

- Bundes-

- Bundesamt für Untersuchungen

- Revolution

- Finanzinformation

- Firmen

- Aussichten für

- unten stehende Formular

- für

- weiter

- Zukunft

- bekommen

- gegeben

- Unterstützung

- Global

- Gewährung

- für Balkonkraftwerke Reduzierung

- persönlichem Wachstum

- Hacker

- Hacker

- Hacking

- Hacks

- Hardware

- Hardware-Geldbörsen

- Haben

- he

- Hilfe

- Inhaber

- Holdings

- Ultraschall

- Hilfe

- HTTPS

- Identitätsschutz

- unmittelbar

- implementieren

- Umsetzung

- Bedeutung

- in

- Einschließlich

- Erhöhung

- Steigert

- zeigt

- Einzelpersonen

- Energiegewinnung

- Information

- Informationssicherheit

- beantragen müssen

- eingeführt

- Untersuchung

- beteiligt

- IT

- jpg

- Aufbewahrung

- Kenia

- Wesentliche

- Tasten

- bekannt

- höchste

- führenden

- geführt

- Rechtlich

- Gefällt mir

- Wahrscheinlichkeit

- Verluste

- senken

- Maßnahmen

- Methode

- Methoden

- MFA

- Million

- Mildern

- Mobil

- Handy

- Überwachung

- mehr

- Zudem zeigt

- Multifaktor-Authentifizierung

- mehrere

- sollen

- my

- Name

- In der Nähe von

- Bedürfnisse

- Netzwerk

- Anzahl

- Oktober

- of

- Offizier

- Offline-Bereich.

- on

- Online

- or

- Andere

- übrig

- Gesamt-

- besondere

- Passwort

- Passwörter

- Personen

- persönliche

- Daten

- Phishing

- Telefon

- Stifte

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Popularität

- möglich

- Potenzial

- Praktiken

- vorherrschend

- verhindern

- früher

- primär

- privat

- Private Schlüssel

- Proaktives Handeln

- anpassen

- Die Förderung der

- Risiken zu minimieren

- Schutz-

- Versorger

- erhöhen

- Reich

- Received

- kürzlich

- empfohlen

- regelmäßig

- Regulierungsbehörden

- bezogene

- verhältnismäßig

- Vertrauen

- Berichtet

- Darstellen

- falls angefordert

- was zu

- Rise

- Anstieg

- Risiken

- Rollen

- Safe

- Sicherung

- Verbindung

- Sicherheitdienst

- verkaufen

- dient

- scharf

- sollte

- JA

- SIM-Tausch

- SIM-Tausch

- SMS

- einige

- Raumfahrt

- Normen

- Staaten

- Shritte

- strengeren

- stark

- starker

- so

- tauschen

- Austausch

- System

- Nehmen

- Technische

- Techniken

- Telekommunikations

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Diebstahl

- ihr

- Sie

- sich

- Diese

- vom Nutzer definierten

- fehlen uns die Worte.

- Bedrohung

- Bedrohungen

- nach drei

- vereiteln

- zu

- tippe

- einzigartiges

- Vereinigt

- USA

- drängen

- -

- Nutzer

- Verwendung von

- Verwendung

- verschiedene

- Verification

- Stimme

- Börsen

- wollen

- Weg..

- Web3

- wann

- sobald

- welche

- während

- weit verbreitet

- mit

- Arbeiten

- wert

- Jahr

- noch

- Zephyrnet