Das Ziel von Ledger bestand schon immer darin, jedem, der die Welt der digitalen Vermögenswerte erkundet, kompromisslose Sicherheit und Benutzerfreundlichkeit zu bieten. Unter allen Selbstverwahrungslösungen zur sicheren und zugänglichen Aufbewahrung Ihrer privaten Schlüssel sind unsere Hardwaregeräte unübertroffen.

Wenn Sie ein Ledger-Gerät verwenden, können Sie sicher sein, dass niemand ohne Ihre Zustimmung mit Ihren privaten Schlüsseln interagieren kann. Immer. Jede Interaktion mit den Geheimnissen Ihres Geräts erfordert immer eine manuelle Aktion Ihrerseits: Dies ist das Grundprinzip der Sicherheit Ihrer Hardware-Wallet.

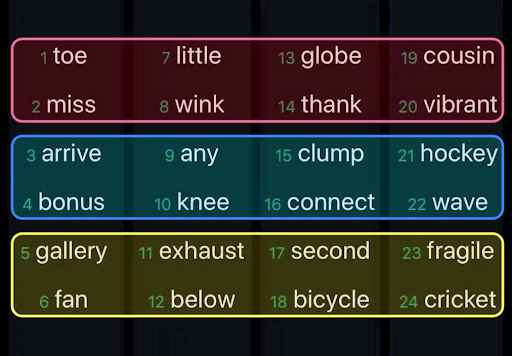

Aber die reine technische Sicherheit ist nur ein Teil der Gleichung, und das Benutzererlebnis im Kryptobereich bietet noch viel Raum für Verbesserungen. Die erste Frage, die sich jeder Neuling stellt, wenn er den Weg der Selbstfürsorge beschreitet und seinen geheimen Wiederherstellungssatz erstellt, lautet: „Was zum Teufel mache ich mit diesen 24 Wörtern?“

Während manche Menschen ihren geheimen Genesungssatz auswendig lernen, habe ich nicht diese vertrauensvolle Beziehung zu meinem Gehirn. Die Standardberatung Bisher bestand die Aufgabe darin, sie auf ein Blatt Papier oder in Papierform aufzuschreiben ein Metallgeschäftund bewahren Sie es an einem sicheren Ort auf. Diese Optionen sind nicht ideal und erschweren die Steigerung der Krypto-Einführung.

Um die Selbstverwahrung leichter zugänglich zu machen, hat Ledger eine neue Antwort vorgelegt: Ledger-Wiederherstellung.

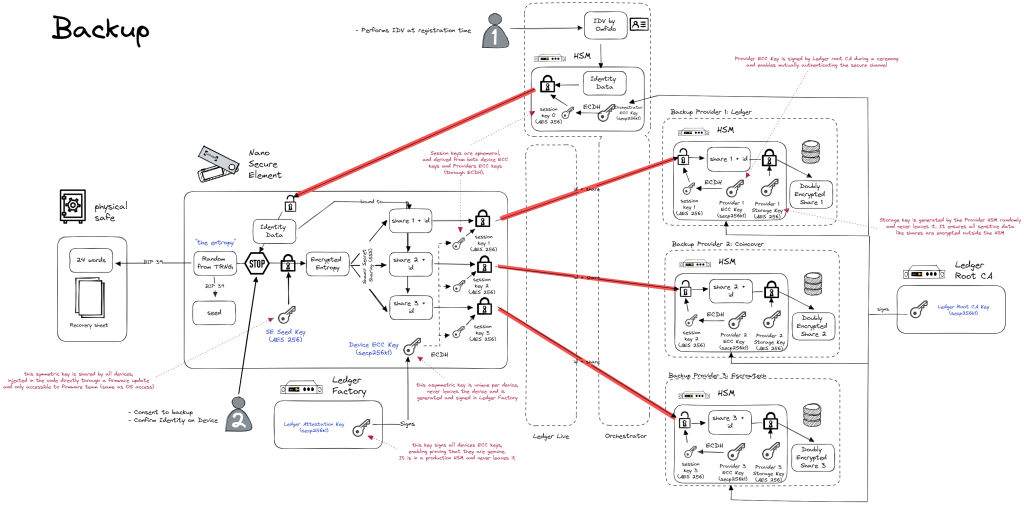

Kurz gesagt, Ledger Recover ist eine Self-Custody-Lösung zur sicheren Sicherung Ihrer Secret Recovery Phrase in der Cloud, sodass Sie – und nur Sie – sie in Zukunft auf Ihrem Hardwaregerät wiederherstellen können.

Wenn Sie dies lesen, sollten Ihre Krypto-Sinne kribbeln: Cloud- und Secret Recovery Phrase-Backup passen normalerweise nicht gut zusammen. Die Realität ist jedoch, dass ein Cloud-Backup eine perfekte Lösung sein kann, solange es gut konzipiert und absolut sicher ist.

Es gibt mehrere Gründe, warum andere Cloud-Backup-Lösungen einen schlechten Ruf haben: Die Secret Recovery Phrase ist irgendwann unverschlüsselt (sei es auf Ihrem Computer, Browser oder Server), das Backup wird normalerweise von einer einzelnen Entität gespeichert und das ist zu einfach darauf zuzugreifen.

Bei der Entwicklung von Ledger Recover haben wir diese (und weitere) Einwände sorgfältig berücksichtigt und es ist uns gelungen, die sicherste Lösung für Krypto-Benutzer zu entwickeln, die auf der Suche nach einer einfacheren, aber robusten Lösung sind OpSec.

Um sein recht komplexes Design zu verstehen, lassen Sie uns es im Laufe einiger Blogbeiträge gemeinsam von Grund auf neu aufbauen. Unser Ausgangspunkt wird diese einfache Idee sein:

Ich habe eine geheime Wiederherstellungsphrase auf einer kugelsicheren Hardware-Wallet und möchte diese online sichern, ohne die Sicherheit oder Kontrolle zu gefährden.

Schauen wir uns zunächst an, wie Sie dies selbst tun können, ohne Ihren geheimen Wiederherstellungssatz auf ein Blatt Papier schreiben zu müssen. Anschließend gehen wir etwas genauer darauf ein, wie Ledger Recover online das Gleiche oder sogar noch besser macht.

In diesem Blogbeitrag und verschiedenen Ledger-Veröffentlichungen erwähnen wir oft die „Secret Recovery Phrase“, den „Seed“ und die „Entropy“, etwas austauschbar.

Obwohl diese drei Konzepte nicht völlig gleichwertig sind, sind sie eng miteinander verbunden und ihre Verwendung hängt vom technischen Kontext ab.

Möchten Sie mehr darüber erfahren? Die Ledger Academy ist für Sie da!

Den geheimen Wiederherstellungssatz aufteilen: Eine wichtige Möglichkeit, die Kontrolle zu behalten

Das erste, was Sie vermeiden sollten, ist, Ihre gesamte geheime Wiederherstellungsphrase an eine einzelne Entität weiterzugeben, egal wie sicher oder vertrauenswürdig sie auch sein mag. Auch hier ist die Selbstverwahrung von entscheidender Bedeutung für eine effektive Fondsverwaltung, daher ist es niemals akzeptabel, Ihre gesamte geheime Wiederherstellungsphrase an irgendjemanden weiterzugeben.

Jede Schwachstelle im System, ob menschlich oder maschinell, würde Ihr gesamtes Geld gefährden oder dazu führen, dass Sie Ihre gesicherte Secret Recovery Phrase verlieren. Aus diesem Grund haben Cloud-Backups in Web3 einen so schlechten Ruf und jedes Standard-Cloud-Backup-System ist für den Umgang mit Secret Recovery Phrases ungeeignet.

Der klassische Weg, diesen Kontrollverlust zu vermeiden, besteht darin, das Risiko zu verteilen, indem Sie Ihre Secret Recovery Phrase in mehrere Teile, auch „Secret Recovery Phrase“ genannt, aufteilen Aktien or Fragmente. Jede Freigabe ist nur ein Teil Ihres Geheimnisses, daher müssen sie kombiniert werden, um die ursprüngliche Geheimwiederherstellungsphrase zu erhalten. Einzeln sind sie nutzlos. Daher können diese Anteile separat an verschiedene Personen weitergegeben werden, sodass keine einzelne Entität die Secret Recovery Phrase neu kombinieren kann.

Wenn Sie Ihre Secret Recovery Phrase wiederherstellen müssen – vielleicht, weil Sie Ihr Hardwaregerät verloren haben und ein neues initialisieren müssen –, würden Sie jeden „Backup-Freund“ um seinen Anteil bitten.

Was ist nun der beste Weg, Ihre Secret Recovery Phrase aufzuteilen?

Eine Möglichkeit besteht darin, Ihre 24 Wörter auf ein Blatt Papier zu schreiben und es dann beispielsweise in drei Teile zu schneiden, die jeweils verschiedenen Personen zur sicheren Aufbewahrung gegeben werden. In diesem Fall müssten alle drei Ihrer Freunde zusammenarbeiten, um Ihre hart verdiente Kryptowährung zu stehlen.

Diese Art der naiven Aufteilung ist einfach durchzuführen, aber alles andere als ideal. Auch wenn es nicht einfach ist, die Kontrolle über Ihr Geld zu erlangen, enthüllt jede Aktie einen großen Teil Ihres Secret Recovery Phrase, was die Schwierigkeit, den Rest zu erraten, erheblich verringert. Die Situation ist noch schlimmer, wenn zwei Ihrer Ersatzfreunde zusammenarbeiten, weil sie über genügend Informationen verfügen, um einen Brute-Force-Angriff durchzuführen, um den verbleibenden Teil zu finden. Wenn schließlich auch nur einer Ihrer Freunde wirklich seinen Anteil verloren hat, können Sie ihn nur wieder zurückgewinnen, indem Sie ihn selbst mit brutaler Gewalt erzwingen.

Es stellt sich auch die Frage, wie die Aufteilung erfolgt: Sie möchten nicht, dass jemand belauscht wird, während Sie Ihr wertvollstes Geheimnis verarbeiten. Dies muss in einer sicheren Umgebung erfolgen.

Wie Ledger Recover es macht: Shamir Secret Sharing

Glücklicherweise bietet die Kryptographie im Fall digitaler Geheimnisse eine bessere Möglichkeit zur Aufteilung als die oben beschriebene Methode in Form der Shamir Secret Sharing-Programm (abgekürzt FAQ später).

Durch die Verwendung von SSS zur Aufteilung Ihrer Secret Recovery Phrase wird gewährleistet, dass jede Freigabe keine zusätzlichen Informationen zum Rest der Secret Recovery Phrase bereitstellt. Mit anderen Worten: Die Schwierigkeit, die gesamte Secret Recovery Phrase zu erraten, bleibt die gleiche, unabhängig davon, ob Sie bereits über eine der Aktien Bescheid wissen oder nicht.

Darüber hinaus unterstützt SSS problemlos m-of-n Setups, was bedeutet, dass Sie generieren können n Anteile sollen aber nur verteilt werden müssen m Aktien, um Ihre Secret Recovery Phrase wiederherzustellen. Mit anderen Worten: Sie können es sich leisten, einige Teile Ihres Backups zu verlieren, ohne dass die Wiederherstellungsmöglichkeiten beeinträchtigt werden. Diese zusätzliche Redundanz ist sehr wichtig, um ein belastbares System zu schaffen.

In Ledger Recover haben wir uns für die Verwendung von a entschieden 2-of-3 planen. Das bedeutet, dass mindestens zwei Freigaben erforderlich sind, um die ursprüngliche Secret Recovery Phrase wiederherzustellen. Auf diese Weise hat kein einzelner Backup-Anbieter die Kontrolle über Ihr Geheimnis, aber das Backup ist gegenüber dem Verlust eines Anbieters widerstandsfähig.

Die ersten drei Backup-Anbieter sind:

- Münzhülle, ein Unternehmen mit Sitz im Vereinigten Königreich,

- EscrowTec, ein Unternehmen mit Sitz in den USA,

- Und wir, Ledger, mit Sitz in Frankreich.

In Zukunft wollen wir auch mehr Backup-Anbieter zur Auswahl haben. Auf diese Weise können Benutzer das beste Setup für sich selbst erstellen.

Hier finden Sie eine hervorragende Einführung in SSS hier, aber lassen Sie uns Ihnen einen Eindruck davon vermitteln, wie es ganz einfach funktioniert 2-of-n Schema.

Aus unseren Mathematikkursen für die Grundschule wissen wir, dass nur eine gerade Linie durch zwei verschiedene Punkte verläuft, aber unendlich viele gerade Linien durch einen einzigen Punkt gehen.

Wir werden dies verwenden, um die Anteile Ihres Geheimnisses zu generieren:

- Nehmen wir an, das Geheimnis ist der Wert

s - Wir wählen dann einen aus zufällig Gerade, die durch den Punkt geht

(0,s) - Wir können die definieren

nAnteile als Punkte der Zufallslinie bei Indizes{x=1, x=2, x=3, …, x=n}

Wenn Sie nun zwei beliebige Anteile haben, können Sie die einzige gerade Linie, die durch sie verläuft, leicht rekonstruieren. Sie haben Ihr ursprüngliches Geheimnis herausgefunden, indem Sie diese Linie mit der y-Achse (x=0) schneiden.

Aber wenn Sie nur eine haben Single Teilen, eine unendliche Anzahl gerader Linien verläuft durch sie, das Geheimnis könnte also eine beliebige Zahl sein, und die richtige Linie zu erraten ist genauso schwierig wie das Geheimnis überhaupt zu erraten!

In diesem Blogbeitrag und verschiedenen Ledger-Veröffentlichungen erwähnen wir oft die „Secret Recovery Phrase“, den „Seed“ und die „Entropy“, etwas austauschbar.

Obwohl diese drei Konzepte nicht völlig gleichwertig sind, sind sie eng miteinander verbunden und ihre Verwendung hängt vom technischen Kontext ab.

Möchten Sie mehr darüber erfahren? Die Ledger Academy ist für Sie da!

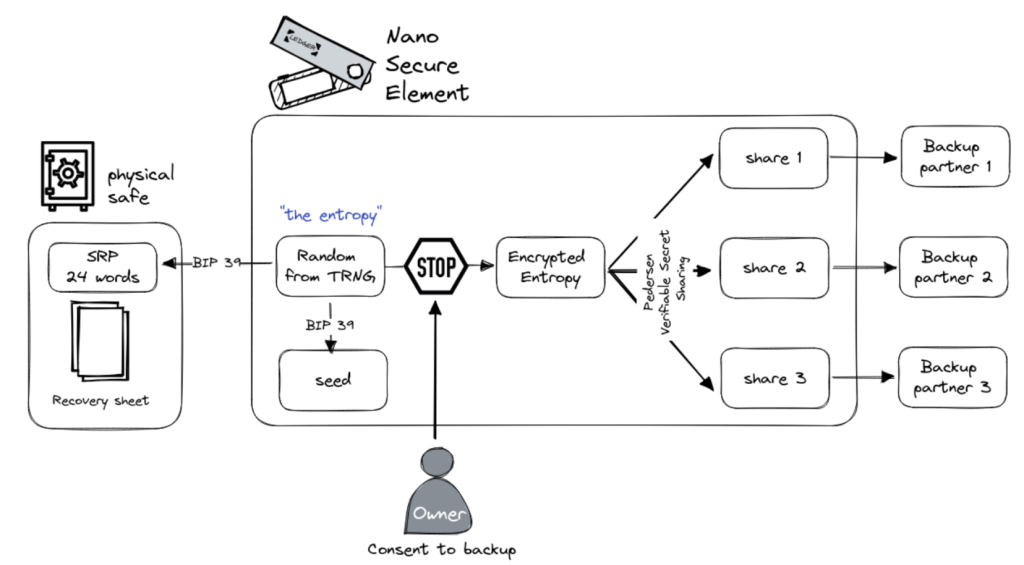

Wie bereits erwähnt, muss dieser kryptografische Prozess in einer geschützten Umgebung durchgeführt werden, damit kein Teil des Geheimnisses potenziellen Angreifern preisgegeben wird. Bei Verwendung von Ledger-Hardware-Wallets erfolgt die Anteilsberechnung vollständig im Secure Element unter der strengen Kontrolle des Benutzer-PIN-Codes. Dadurch wird sichergestellt, dass keine externe Software oder Maschine während des Backup-Vorgangs jemals auf die Secret Recovery Phrase zugreifen kann. Mehr dazu in den nächsten Blogbeiträgen der Serie!

Ok, lasst uns ein wenig zurückgehen

Wir haben gelernt, dass es beim Entwerfen eines Backups eine gute Praxis ist, Ihr Geheimnis in mehrere Freigaben aufzuteilen und diese an verschiedene Backup-Anbieter (Freunde, vertrauenswürdige Einheiten usw.) zu verteilen. Dies ist mit der Selbstverwahrung vereinbar, da Sie die einzige Person bleiben, die in der Lage ist, die gesamte Seed-Phrase abzurufen, ohne für die Verwendung Ihrer Gelder auf die Genehmigung Dritter angewiesen zu sein. Das Split-System darf jedoch nicht dem Zufall überlassen werden, da es bei falscher Wahl Ihre Gesamtsicherheit drastisch verringern kann.

Dank eines 2-of-3 Durch die Einrichtung mithilfe des Pedersen Verifiable Secret Sharing-Schemas haben wir Ledger Recover widerstandsfähiger gegen Ausfälle von Backup-Anbietern gemacht. Da die Aktienaufteilung vollständig im Secure Element Ihrer Hardware-Wallet durchgeführt wird, ist die Secret Recovery Phrase des Benutzers nicht anfällig für böswillige Parteien. Darüber hinaus können wir sicher überprüfen, dass Backups korrekt erstellt wurden, was entscheidend ist, wenn wir sie in Zukunft wiederherstellen möchten!

Jetzt ist es Zeit für Teil 2 Um den nächsten Elefanten im Raum anzusprechen: Wie können Sie die Freigaben sicher über ein offenes Netzwerk generieren und verteilen, ohne Ihre Secret Recovery Phrase zu gefährden?

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://www.ledger.com/blog/part-1-genesis-of-ledger-recover-self-custody-without-compromise

- :hast

- :Ist

- :nicht

- $UP

- 1

- 14

- 24

- a

- Fähig

- Über uns

- oben

- Academy

- akzeptabel

- Zugang

- zugänglich

- Action

- hinzugefügt

- Zusatz

- Adresse

- aufs Neue

- Alle

- erlauben

- Zulassen

- ebenfalls

- immer

- an

- machen

- beantworten

- jedem

- jemand

- Genehmigung

- SIND

- AS

- Details

- At

- Attacke

- vermeiden

- ein Weg

- Zurück

- Sicherungskopie

- Sicherungen

- Badewanne

- basierend

- BE

- weil

- war

- Bevor

- hinter

- Sein

- BESTE

- Besser

- Big

- Bit

- Blog

- Blog-Beiträge

- Gehirn

- gebracht

- Browser

- bauen

- Building

- kugelsicher

- aber

- by

- namens

- CAN

- kann keine

- Fähigkeiten

- vorsichtig

- Häuser

- Chance

- Auswählen

- gewählt

- klassisch

- Cloud

- Code

- Münzhülle

- kombiniert

- Unternehmen

- kompatibel

- Komplex

- Kompromiss

- kompromittierend

- Berechnung

- Computer

- Konzepte

- Zustimmung

- betrachtet

- Kontext

- Smartgeräte App

- Kernbereich

- könnte

- Kurs

- Kurse

- erstellen

- kritischem

- wichtig

- Krypto

- Krypto-Benutzer

- kryptographisch

- Geheimschrift

- Sorgerecht

- Schneiden

- tiefer

- definieren

- Übergeben

- Abhängig

- hängt

- Design

- Entwerfen

- Gerät

- Geräte

- anders

- schwer

- Schwierigkeit

- DIG

- digital

- Digitale Assets

- deutlich

- verteilen

- verteilt

- do

- die

- erledigt

- Nicht

- nach unten

- drastisch

- im

- jeder

- leicht

- Einfache

- Effektiv

- Element

- Ende

- genug

- sorgt

- Ganz

- vollständig

- Entitäten

- Einheit

- Arbeitsumfeld

- Äquivalent

- etc

- Sogar

- ÜBERHAUPT

- Jedes

- Beispiel

- Ausgezeichnet

- ERFAHRUNGEN

- Möglichkeiten sondieren

- extern

- extra

- weit

- fühlen

- wenige

- Endlich

- Finden Sie

- Vorname

- Fluss

- Aussichten für

- unten stehende Formular

- vorwärts

- Frankreich

- Freunde

- für

- Fonds

- Mittel

- Zukunft

- erzeugen

- erzeugt

- Erzeugung

- Generation

- Genese

- gif

- ABSICHT

- gegeben

- Unterstützung

- Go

- Goes

- gehen

- gut

- garantiert

- Garantien

- Handling

- Schwerer

- Hardware

- Hardwaregerät

- Hardwaregeräte

- Hardware Wallet

- Hardware-Geldbörsen

- Haben

- mit

- schwer

- Statt

- Ultraschall

- aber

- HTTPS

- human

- i

- Idee

- ideal

- if

- Auswirkungen

- wichtig

- Verbesserung

- in

- In anderen

- falsch

- Erhöhung

- Indizes

- Individuell

- Unendlich

- Information

- Anfangs-

- innerhalb

- wollen

- interagieren

- Interaktion

- in

- Einleitung

- IT

- SEINE

- Behalten

- Wesentliche

- Tasten

- Art

- Wissen

- Wissen

- später

- LERNEN

- gelernt

- am wenigsten

- Ledger

- links

- lassen

- Gefällt mir

- Line

- Linien

- verknüpft

- wenig

- etwas tiefer

- Standorte

- Lang

- aussehen

- suchen

- verlieren

- Verlust

- verloren

- Maschine

- gemacht

- um

- Management

- manuell

- Mathe

- max-width

- Kann..

- vielleicht

- Mittel

- erwähnt

- Metall

- Methode

- könnte

- mehr

- vor allem warme

- ziehen um

- viel

- mehrere

- sollen

- my

- Need

- Bedürfnisse

- Netzwerk

- hört niemals

- Neu

- Neuling

- weiter

- nist

- nicht

- Anzahl

- Ziel

- erhalten

- of

- vorgenommen,

- on

- einmal

- EINEM

- Online

- einzige

- XNUMXh geöffnet

- offenes Netzwerk

- Option

- Optionen

- or

- Auftrag

- Original

- Andere

- UNSERE

- übrig

- Gesamt-

- Papier

- Teil

- Parteien

- Teile

- Weg

- Personen

- perfekt

- Ausführen

- Durchführung

- person

- persönliche

- Sätze

- wählen

- Stück

- Plato

- Datenintelligenz von Plato

- PlatoData

- Points

- Punkte

- Post

- BLOG-POSTS

- Potenzial

- Praxis

- Prinzip

- Vor

- privat

- Private Schlüssel

- Prozessdefinierung

- geschützt

- Versorger

- Anbieter

- bietet

- Publikationen

- Frage

- zufällig

- lieber

- Realität

- Gründe

- Entspannung

- Erholung

- Veteran

- reduziert

- Beziehung

- bleiben

- verbleibenden

- bleibt bestehen

- Ruf

- erfordern

- falls angefordert

- federnde

- REST

- wiederherstellen

- Wiederherstellen

- Revealed

- Enthüllt

- Recht

- Risiko

- robust

- Zimmer

- s

- Safe

- sicher

- gleich

- Schema

- Schule

- kratzen

- Zweite

- Die Geheime

- Verbindung

- sicher

- Sicherheitdienst

- Samen

- Samenphrase

- SELF

- Eigenverantwortung

- Setup

- mehrere

- Teilen

- Shares

- ,,teilen"

- Short

- sollte

- Einfacher

- einfacher

- Single

- Situation

- So

- bis jetzt

- Software

- Lösung

- Lösungen

- einige

- etwas

- gespalten

- Standard

- Beginnen Sie

- mit Stiel

- Streng

- abschicken

- so

- Unterstützt

- System

- Nehmen

- Technische

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Zukunft

- Großbritannien

- die Welt

- ihr

- Sie

- sich

- dann

- deswegen

- Diese

- vom Nutzer definierten

- Ding

- basierte Online-to-Offline-Werbezuordnungen von anderen gab.

- fehlen uns die Worte.

- nach drei

- Durch

- dicht

- Zeit

- zu

- gemeinsam

- auch

- Top

- vertraut

- vertrauen

- XNUMX

- Uk

- für

- verstehen

- us

- Nutzbarkeit

- Anwendungsbereich

- -

- Mitglied

- Benutzererfahrung

- Nutzer

- Verwendung von

- gewöhnlich

- wertvoll

- Wert

- verschiedene

- überprüfbare

- überprüfen

- sehr

- Verwundbar

- Wallet

- Börsen

- wollen

- Weg..

- we

- Schwäche

- Web3

- GUT

- wann

- ob

- welche

- während

- warum

- Wikipedia

- werden wir

- mit

- ohne

- Worte

- Werk

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- schlimmer

- würde

- schreiben

- geschrieben

- noch

- Du

- Ihr

- sich selbst

- Youtube

- Zephyrnet