Eine beliebte intelligente Gegensprechanlage und ein Bildtelefon des chinesischen Unternehmens Akuvox, das E11, ist mit mehr als einem Dutzend Schwachstellen gespickt, darunter ein kritischer Fehler, der eine nicht authentifizierte Remote-Code-Ausführung (RCE) ermöglicht.

Diese könnten es böswilligen Akteuren ermöglichen, auf das Netzwerk einer Organisation zuzugreifen, vom Gerät aufgenommene Fotos oder Videos zu stehlen, die Kamera und das Mikrofon zu steuern oder sogar Türen zu verriegeln oder zu entriegeln.

Die Sicherheitslücken wurden vom Team82 der Sicherheitsfirma Claroty entdeckt und hervorgehoben, das auf die Schwächen des Geräts aufmerksam wurde, als es in ein Büro zog, in dem das E11 bereits installiert war.

Die Neugier der Mitglieder von Team82 auf das Gerät wurde zu einer ausgewachsenen Untersuchung, als sie 13 Schwachstellen aufdeckten, die sie basierend auf dem verwendeten Angriffsvektor in drei Kategorien einteilten.

Die ersten beiden Arten können entweder durch RCE innerhalb des lokalen Netzwerks oder durch Fernaktivierung der Kamera und des Mikrofons des E11 auftreten, wodurch der Angreifer Multimedia-Aufzeichnungen sammeln und exfiltrieren kann. Der dritte Angriffsvektor zielt auf den Zugriff auf einen externen, unsicheren FTP-Server (File Transfer Protocol) ab, der es dem Akteur ermöglicht, gespeicherte Bilder und Daten herunterzuladen.

Ein kritischer RCE-Bug im Akuvox 311

Was die am meisten auffälligen Fehler angeht, eine kritische Bedrohung – CVE-2023-0354, mit einem CVSS-Score von 9.1 – ermöglicht den Zugriff auf den E11-Webserver ohne Benutzerauthentifizierung, wodurch ein Angreifer möglicherweise einfachen Zugriff auf vertrauliche Informationen erhält.

„Auf den Akuvox E11-Webserver kann ohne Benutzerauthentifizierung zugegriffen werden, und dies könnte einem Angreifer den Zugriff auf vertrauliche Informationen sowie das Erstellen und Herunterladen von Paketerfassungen mit bekannten Standard-URLs ermöglichen“, so die Cybersecurity and Infrastructure Security Agency (CISA). , die eine Empfehlung zu den Fehlern veröffentlichte, darunter a Schwachstellenübersicht.

Eine weitere erwähnenswerte Schwachstelle (CVE-2023-0348, mit einem CVSS-Wert von 7.5) bezieht sich auf die mobile SmartPlus-App, die iOS- und Android-Benutzer herunterladen können, um mit dem E11 zu interagieren.

Der Kernpunkt liegt in der Implementierung des Open Source Session Initiation Protocol (SIP) in der App, um die Kommunikation zwischen zwei oder mehr Teilnehmern über IP-Netzwerke zu ermöglichen. Der SIP-Server überprüft nicht die Autorisierung von SmartPlus-Benutzern, sich mit einem bestimmten E11 zu verbinden, was bedeutet, dass jede Person, auf der die App installiert ist, eine Verbindung zu jedem E11 herstellen kann, der mit dem Internet verbunden ist – einschließlich denen, die sich hinter einer Firewall befinden.

„Wir haben dies mit der Gegensprechanlage in unserem Labor und einer weiteren am Eingang des Büros getestet“, so der Bericht von Claroty. „Jede Gegensprechanlage ist mit verschiedenen Konten und verschiedenen Parteien verbunden. Wir konnten die Kamera und das Mikrofon tatsächlich aktivieren, indem wir einen SIP-Anruf vom Konto des Labors zur Gegensprechanlage an der Tür tätigten.“

Akuvox-Sicherheitslücken bleiben ungepatcht

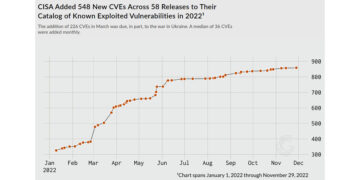

Team82 skizzierte seine Versuche, Akuvox ab Januar 2022 auf die Schwachstellen aufmerksam zu machen, aber nach mehreren Kontaktversuchen wurde Clarotys Konto bei dem Anbieter gesperrt. Team82 veröffentlichte daraufhin einen technischen Blog, in dem die Zero-Day-Schwachstellen detailliert beschrieben wurden, und bezog das CERT-Koordinationszentrum (CERT/CC) und CISA mit ein.

Organisationen, die die E11 verwenden, wird empfohlen, sie vom Internet zu trennen, bis die Schwachstellen behoben sind, oder auf andere Weise sicherzustellen, dass die Kamera keine sensiblen Informationen aufzeichnen kann.

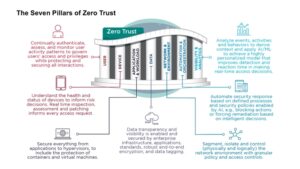

Innerhalb des lokalen Netzwerks „wird Organisationen empfohlen, das Akuvox-Gerät vom Rest des Unternehmensnetzwerks zu segmentieren und zu isolieren“, so der Claroty-Bericht. „Das Gerät sollte sich nicht nur in einem eigenen Netzwerksegment befinden, sondern die Kommunikation mit diesem Segment sollte auf eine minimale Liste von Endpunkten beschränkt sein.“

Fehler in Kameras und IoT-Geräten gibt es zuhauf

Eine Welt zunehmend vernetzter Geräte hat eine riesige Angriffsfläche für raffinierte Gegner.

Allein die Anzahl der Verbindungen zum industriellen Internet der Dinge (IoT) – ein Maß für die Anzahl der insgesamt eingesetzten IoT-Geräte – wird sich voraussichtlich von 36.8 Milliarden im Jahr 2025 auf 17.7 Milliarden im Jahr 2020 mehr als verdoppeln. laut Juniper Research.

Und während sich das National Institute of Standards and Technology (NIST) auf einen Standard für festgelegt hat Verschlüsselung der IoT-Kommunikation, bleiben viele Geräte anfällig und ungepatcht.

Akuvox ist das Neueste in einer langen Reihe von diesen, die in Bezug auf die Gerätesicherheit als stark mangelhaft befunden wurden. Beispielsweise war eine kritische RCE-Schwachstelle in IP-Videokameras von Hikvision letztes Jahr bekannt gegeben.

Und im vergangenen November ermöglichte eine Schwachstelle in einer Reihe beliebter digitaler Türöffnungssysteme, die von Aiphone angeboten werden, Hackern dies Durchbrechen der Zugangssysteme – einfach durch die Verwendung eines Mobilgeräts und eines Near-Field-Communication (NFC)-Tags.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://www.darkreading.com/cloud/unpatched-zero-day-bugs-smart-intercom-remote-eavesdropping

- :Ist

- $UP

- 1

- 2020

- 2022

- 7

- 8

- 9

- a

- Fähig

- LiveBuzz

- Zugang

- Zugriff

- Nach

- Konto

- Trading Konten

- Aktivierung

- Akteure

- beratend

- Nach der

- Agentur

- Zulassen

- erlaubt

- allein

- bereits

- und

- und Infrastruktur

- androide

- Ein anderer

- App

- SIND

- Bereich

- AS

- damit verbundenen

- At

- Attacke

- Versuche

- Aufmerksamkeit

- Authentifizierung

- Genehmigung

- basierend

- BE

- Anfang

- hinter

- zwischen

- Milliarde

- verstopft

- Blog

- bringen

- Fehler

- Bugs

- by

- rufen Sie uns an!

- Kamera

- Kameras

- CAN

- fähig

- Captures

- Kategorien

- Center

- chinesisch

- Code

- sammeln

- Kommunikation

- Unternehmen

- Bedenken

- Vernetz Dich

- Sie

- Verbindungen

- Smartgeräte App

- Koordination

- Kernbereich

- könnte

- erstellen

- erstellt

- kritischem

- Neugier

- Internet-Sicherheit

- technische Daten

- Standard

- Einsatz

- Detaillierung

- Gerät

- Geräte

- anders

- digital

- entdeckt

- geteilt

- Von

- Türen

- doppelt

- herunterladen

- Dutzend

- jeder

- entweder

- ermöglichen

- gewährleisten

- Unternehmen

- Eintrag

- Sogar

- Ausführung

- erwartet

- extern

- Reichen Sie das

- Firewall

- Fest

- Vorname

- fixiert

- Aussichten für

- gefunden

- für

- Unterstützung

- Hacker

- Besondere

- http

- HTTPS

- Bilder

- Implementierung

- in

- Einschließlich

- zunehmend

- Krankengymnastik

- industriell

- Information

- Infrastruktur

- installiert

- Instanz

- Institut

- interagieren

- Internet

- Internet der Dinge

- Untersuchung

- beteiligt

- iOS

- iot

- iot Geräte

- IP

- Problem

- IT

- SEINE

- Januar

- bekannt

- Labor

- Nachname

- neueste

- liegt

- Limitiert

- Line

- Liste

- aus einer regionalen

- located

- Lang

- Making

- viele

- Bedeutung

- messen

- Mikrofon

- minimal

- Mobil

- App

- Mobilgerät

- mehr

- vor allem warme

- Multimedia

- National

- Netzwerk

- Netzwerke

- NFC

- nist

- November

- Anzahl

- of

- angeboten

- Office

- on

- EINEM

- XNUMXh geöffnet

- Open-Source-

- Organisation

- Organisationen

- Andernfalls

- skizzierte

- Reichweite

- besitzen

- Teilnehmer

- besondere

- Parteien

- Plato

- Datenintelligenz von Plato

- PlatoData

- Beliebt

- möglicherweise

- Protokoll

- veröffentlicht

- Einspielung vor

- bleiben

- entfernt

- berichten

- REST

- s

- Sicherheitdienst

- Segment

- empfindlich

- Modellreihe

- Sitzung

- "Settled"

- mehrere

- sollte

- einfach

- smart

- anspruchsvoll

- Quelle

- Stand

- Standard

- Normen

- gelagert

- Anschließend

- Systeme und Techniken

- TAG

- Ziele

- Technische

- Technologie

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Diese

- Dritte

- Bedrohung

- nach drei

- Durch

- zu

- Gesamt

- privaten Transfer

- Turned

- Typen

- öffnen

- Mitglied

- Nutzer

- Verwendung

- Verkäufer

- überprüfen

- Video

- Sicherheitslücken

- Verwundbarkeit

- Verwundbar

- Netz

- Web-Server

- GUT

- welche

- während

- mit

- .

- ohne

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- Zephyrnet

- Zero-Day-Schwachstellen