Mit unserer Tommy Mysk und Talal Hadsch Bakry of @mysk_co für die Impulse und Informationen hinter diesem Artikel. Das Duo beschreibt sich selbst als „zwei iOS-Entwickler und gelegentliche Sicherheitsforscher auf zwei Kontinenten“. Mit anderen Worten, obwohl Cybersicherheit nicht ihr Kerngeschäft ist, tun sie das, was wir uns von allen Programmierern wünschen würden: Sicherheitsfunktionen von Anwendungen oder Betriebssystemen nicht als selbstverständlich ansehen, sondern ihre eigenen Augen darauf richten, wie diese Funktionen im wirklichen Leben funktionieren, um nicht über die Fehler und Annahmen anderer zu stolpern.

Das obige Bild basiert auf einem ihrer Tweets, den Sie unten vollständig sehen können.

Twitter vor kurzem angekündigt dass es die SMS-basierte Zwei-Faktor-Authentifizierung (2FA) nicht mehr für sicher genug hält.

Ironischerweise, wie wir letzte Woche erklärt haben, sind genau die Benutzer, für die Sie denken, dass diese Änderung am wichtigsten wäre, die „obersten“ Twitter-Benutzer – diejenigen, die für ein Twitter Blue Badge bezahlen, um ihnen mehr Reichweite zu verschaffen und es ihnen zu ermöglichen längere Tweets senden…

…aber diese Pay-to-Play-Benutzer dürfen weiterhin Textnachrichten (SMS) verwenden, um ihre 2FA-Codes zu erhalten.

Der Rest von uns muss innerhalb der nächsten drei Wochen (vor Freitag, 2) auf eine andere Art von 2023FA-System umsteigen.

Das bedeutet, eine App zu verwenden, die eine geheime „geseedete“ Sequenz von Einmalcodes generiert, oder ein Hardware-Token wie ein Yubikey zu verwenden, das den kryptografischen Teil des Identitätsnachweises übernimmt.

Hardwareschlüssel oder App-basierte Codes?

Hardware-Sicherheitsschlüssel kosten jeweils etwa 100 US-Dollar (wir gehen von Yubikeys ungefährem Preis für ein Gerät mit biometrischem Schutz auf der Grundlage Ihres Fingerabdrucks aus) oder 50 US-Dollar, wenn Sie bereit sind, sich für die weniger sichere Art zu entscheiden, die durch Berührung aktiviert werden kann von jedem Finger.

Wir gehen daher davon aus, dass jeder, der bereits in einen Hardware Security Token investiert hat, dies bewusst getan hat und keinen gekauft hat, um ihn untätig zu Hause herumliegen zu lassen.

Diese Benutzer werden daher bereits von SMS-basiertem oder App-basiertem 2FA abgewichen sein.

Aber alle anderen, vermuten wir, fallen in eines von drei Lagern:

- Diejenigen, die 2FA überhaupt nicht verwenden, weil sie es für einen unnötigen zusätzlichen Aufwand beim Einloggen halten.

- Diejenigen, die SMS-basierte 2FA aktiviert haben, weil es einfach und benutzerfreundlich ist und mit jedem Mobiltelefon funktioniert.

- Diejenigen, die sich für App-basierte 2FA entschieden haben, weil sie ihre Telefonnummer nur ungern preisgeben wollten oder sich bereits entschieden hatten, von SMS 2FA wegzukommen.

Wenn Sie im zweiten Lager sind, hoffen wir, dass Sie 2FA nicht einfach aufgeben und es auf Ihrem Twitter-Konto verfallen lassen, sondern stattdessen zu einer App wechseln, um diese sechsstelligen Codes zu generieren.

Und wenn Sie im ersten Lager sind, hoffen wir, dass die Publicity und die Debatte um die Änderung von Twitter (wurde es wirklich aus Sicherheitsgründen gemacht oder einfach nur, um beim Versenden so vieler SMS Geld zu sparen?) der Anstoß sein wird, den Sie brauchen Nehmen Sie 2FA selbst an.

Wie macht man App-basierte 2FA?

Wenn Sie ein iPhone verwenden, kann der in iOS integrierte Passwort-Manager für Sie 2FA-Codes für beliebig viele Websites generieren, sodass Sie keine zusätzliche Software installieren müssen.

Auf Android bietet Google seine eigene Authenticator-App mit dem wenig überraschenden Namen an Google Authenticator, die Sie bei Google Play erhalten können.

Die Add-On-App von Google übernimmt die Aufgabe, die erforderlichen einmaligen Anmeldecodesequenzen zu generieren, genau wie die von Apple Einstellungen > Passwörter Dienstprogramm auf iOS.

Aber wir gehen davon aus, dass sich zumindest einige Leute, und möglicherweise viele, vernünftigerweise gefragt haben werden, „Welche anderen Authentifizierungs-Apps gibt es, damit ich nicht alle meine Cybersecurity-Eier in Apples (oder Googles) Korb legen muss?“

Viele namhafte Firmen (darunter übrigens auch Sophos für beides iOS und Android) bieten kostenlose, vertrauenswürdige Authentifizierungs-Dienstprogramme, die genau das tun, was Sie brauchen, ohne Schnickschnack, Gebühren oder Werbung, wenn Sie verständlicherweise Lust haben, eine 2FA-App zu verwenden, die nicht vom selben Anbieter wie Ihr Betriebssystem stammt.

In der Tat können Sie eine umfangreiche und verlockende Auswahl an Authentifikatoren finden, indem Sie einfach nach suchen Authenticator App bei Google Play oder im App Store.

Die Qual der Wahl

Das Problem ist, dass es eine unwahrscheinliche, vielleicht sogar unwägbare Anzahl solcher Apps gibt, die alle offensichtlich für ihre Qualität durch ihre Aufnahme in Apples und Googles offizielle „Walled Gardens“ bestätigt werden.

In der Tat, Freunde von Naked Security @mysk_co hat uns gerade eine E-Mail geschickt, um mitzuteilen, dass sie sich selbst auf die Suche nach Authentifikator-Apps gemacht haben und von dem, was sie gefunden haben, irgendwo zwischen erschrocken und schockiert waren.

Tommy Mysk, Mitbegründer von @mysk_co, formulierte es in einer E-Mail schlicht und einfach:

Wir haben mehrere Authenticator-Apps analysiert, nachdem Twitter das SMS-Verfahren für 2FA eingestellt hatte. Wir haben viele Betrugs-Apps gesehen, die fast gleich aussahen. Sie alle verleiten Benutzer dazu, ein Jahresabonnement für 40 $/Jahr abzuschließen. Wir haben vier gefunden, die nahezu identische Binärdateien haben. Wir haben auch eine App entdeckt, die jeden gescannten QR-Code an das Google Analytics-Konto des Entwicklers sendet.

Wie Tommy Sie einlädt, sich in einer Reihe von Tweets zu fragen, woher selbst ein gut informierter Benutzer wissen soll, dass sein Top-Suchergebnis für „Authenticator App” vielleicht genau das, was man um jeden Preis vermeiden sollte?

Betrüger-Apps in dieser Kategorie versuchen anscheinend, Sie jedes Jahr zwischen 20 und 40 US-Dollar bezahlen zu lassen – ungefähr so viel, wie es kosten würde, ein seriöses Hardware-2FA-Token zu kaufen, das jahrelang hält und mit ziemlicher Sicherheit sicherer ist :

Viele dieser verdächtigen Authentifizierungs-Apps verwenden diese Technik, um Benutzer zu täuschen. Nachdem Sie den Begrüßungsassistenten nach dem ersten Start beendet haben, erhalten Sie die In-App-Kaufansicht. Und die x-Schaltfläche zum Schließen der Ansicht erscheint nach einigen Sekunden (obere rechte Ecke)#Appstore pic.twitter.com/sgxEo5ZwF0

– Mysk 🇨🇦🇩🇪 (@mysk_co) 20. Februar 2023

Als wir beispielsweise versuchten, im App Store zu suchen, war unser Top-Hit eine App mit einer Beschreibung, die an Analphabeten grenzte (wir hoffen, dass dieses Maß an Unprofessionalität zumindest einige Leute sofort abschrecken würde), erstellt von a Unternehmen, das den Namen einer bekannten chinesischen Mobiltelefonmarke verwendet.

Angesichts der offensichtlich schlechten Qualität der App (obwohl sie es trotzdem in den App Store geschafft hatte, vergessen Sie das nicht) war unser erster Gedanke, dass wir es mit einer durch und durch begangenen Verletzung des Firmennamens zu tun hatten.

Wir waren überrascht, dass die mutmaßlichen Betrüger in der Lage waren, ein Apple Code Signing-Zertifikat unter einem Namen zu erwerben, von dem wir glaubten, dass sie nicht das Recht hatten, ihn zu verwenden.

Wir mussten den Firmennamen zweimal lesen, bis uns klar wurde, dass ein Buchstabe durch ein Doppelgänger ersetzt worden war und wir es mit dem guten alten „Typosquatting“ oder dem, was ein Anwalt nennen würde, zu tun hatten abgehen – absichtlich einen Namen auswählen, der nicht wörtlich übereinstimmt, aber visuell ähnlich genug ist, um Sie auf den ersten Blick in die Irre zu führen.

Als wir bei Google Play gesucht haben, war der Top-Treffer eine App, über die @mysk_co bereits getwittert hatte und warnte, dass sie nicht nur Geld verlangt, das Sie nicht ausgeben müssen, sondern auch stiehlt Saatgut or beginnende Geheimnisse der Konten, die Sie für 2FA eingerichtet haben.

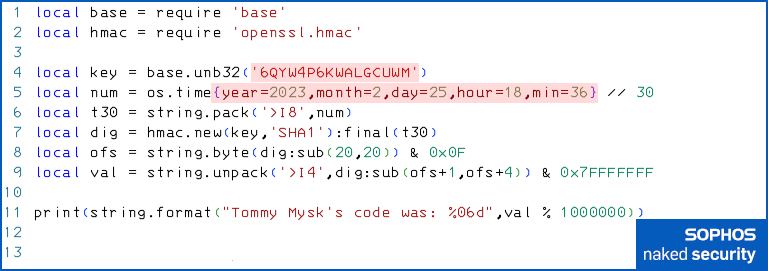

Denken Sie an die geheime Zeichenfolge 6QYW4P6KWALGCUWM im QR-Code und die TOTP-Nummern 660680 die Sie in den Bildern unten sehen können, weil wir sie später wiedersehen werden:

Warum Samen Geheimnisse sind

Erklären.

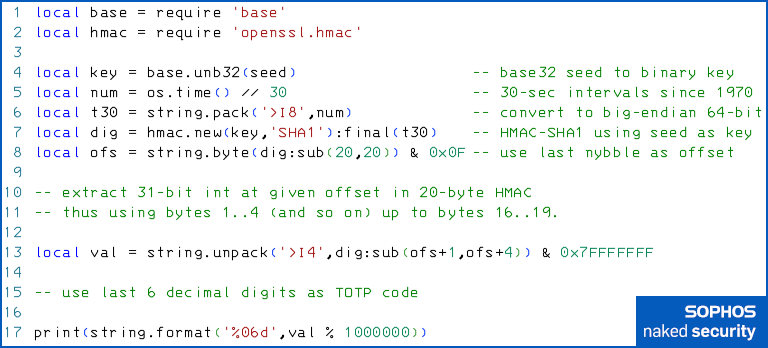

Die meisten App-basierten 2FA-Codes basieren auf einem kryptografischen Protokoll namens TOTP, kurz für zeitbasiertes Einmalpasswort, spezifiziert in RFC 6238.

Der Algorithmus ist überraschend einfach, wie Sie dem Beispiel-Lua-Code unten entnehmen können:

Der Vorgang funktioniert wie folgt:

A. Konvertieren Sie den Seed oder das „Startgeheimnis“, das Ihnen ursprünglich als Base32-codierter String (als Text oder über einen QR-Code) bereitgestellt wurde, in einen Byte-String [Zeile 4].

B. Teilen Sie die aktuelle „Unix-Epochenzeit“ in Sekunden durch 30 und ignorieren Sie den Bruchteil. Die Unix-Zeit ist die Anzahl der Sekunden seit 1970-01-01T00:00:00Z [5].

C. Speichern Sie diese Zahl, die praktisch ein Halbminutenzähler ist, der 1970 begann, in einem Speicherpuffer als 64-Bit (8-Byte) Big-Endian-Ganzzahl ohne Vorzeichen [6].

D. Hashen Sie diesen 8-Byte-Puffer unter Verwendung einer Iteration von HMAC-SHA1 mit dem base32-decodierten Ausgangswert als Schlüssel [7].

E. Extrahieren Sie das letzte Byte des 160-Bit-HMAC-SHA1-Digest (Byte 20 von 20) und nehmen Sie dann die unteren vier Bits (den Rest bei Division durch 16), um eine Zahl X zwischen 0 und 15 einschließlich zu erhalten [8] .

F. Extrahieren Sie die Bytes X+1, X+2, X+3, X+4 aus dem Hash, dh 32 Bits, die irgendwo von den ersten vier Bytes (1..4) bis zu den zweitletzten Bytes ( 16..19) [13].

G. In eine 32-Bit-Big-Endian-Ganzzahl ohne Vorzeichen konvertieren und das höchstwertige Bit auf Null setzen, damit es sauber funktioniert, egal ob es später als vorzeichenbehaftet oder als vorzeichenlos behandelt wird [13].

H. Nehmen Sie die letzten 6 Dezimalstellen dieser Ganzzahl (berechnen Sie den Rest, wenn Sie ihn durch eine Million dividieren) und drucken Sie ihn mit führenden Nullen aus, um den TOTP-Code zu erhalten [17].

Mit anderen Worten, der Startwert für jedes Konto oder das Geheimnis, wie Sie es oben im Tweet von @mysk_co sehen können, ist buchstäblich der Schlüssel zur Erstellung jedes TOTP-Codes, den Sie jemals für dieses Konto benötigen werden.

Codes dienen der Nutzung, Samen dienen der Sicherung

Es gibt drei Gründe, warum Sie immer nur diese seltsam berechneten sechsstelligen Codes eingeben, wenn Sie sich anmelden, und den Seed nie wieder direkt verwenden (oder sogar sehen müssen):

- Sie können von keinem der Codes zu dem Schlüssel zurückarbeiten, der zu ihrer Generierung verwendet wurde. Das Abfangen von TOTP-Codes, selbst in großer Zahl, hilft Ihnen also nicht, Ihren Weg zu früheren oder zukünftigen Anmeldecodes zurückzuentwickeln.

- Sie können nicht vom aktuellen Code zum nächsten in der Reihenfolge vorwärts arbeiten. Jeder Code wird basierend auf dem Seed unabhängig berechnet, sodass das Abfangen eines Codes heute Ihnen bei der zukünftigen Anmeldung nicht weiterhilft. Die Codes fungieren somit als Einmalpasswörter.

- Sie müssen den Seed selbst nie in eine Webseite oder ein Passwortformular eingeben. Auf einem modernen Mobiltelefon kann es daher genau einmal im sicheren Speicherchip (manchmal auch als Enklave) auf dem Gerät, wo ein Angreifer, der Ihr Telefon stiehlt, wenn es gesperrt oder ausgeschaltet ist, es nicht extrahieren kann.

Einfach ausgedrückt, ein generierter Code ist für den einmaligen Gebrauch sicher, da der Seed nicht aus dem Code zurückgewonnen werden kann.

Aber die Saat muss für immer geheim gehalten werden, denn jeder Code, von Anfang 1970 bis lange nach dem wahrscheinlichen Hitzetod des Universums (263 Sekunden in die Zukunft oder etwa 0.3 Billionen Jahre) können fast sofort aus dem Seed generiert werden.

Natürlich benötigt der Dienst, bei dem Sie sich anmelden, eine Kopie Ihres Seeds, um zu überprüfen, ob Sie einen Code angegeben haben, der mit der Zeit übereinstimmt, zu der Sie versuchen, sich anzumelden.

Du musst also Vertrauen Sie den Servern am anderen Ende besondere Sorgfalt walten zu lassen, um Ihre Seeds sicher zu halten, selbst (oder vielleicht besonders), wenn der Dienst kompromittiert wird.

Das musst du auch Vertrauen Sie der Anwendung, die Sie an Ihrem Ende verwenden niemals deine Samen zu offenbaren.

Das bedeutet zeigt diese Samen nicht an für jeden (eine richtig codierte App zeigt Ihnen den Seed nicht einmal, nachdem Sie ihn eingegeben oder eingescannt haben, weil Sie ihn einfach nicht noch einmal sehen müssen), setzt keine Samen frei zu anderen Apps, nicht ausschreiben um Dateien zu protokollieren, sie zu Backups hinzuzufügen oder sie in die Debug-Ausgabe aufzunehmen …

…und ganz, ganz bestimmt Übertragen Sie niemals Ihre Samen über das Netzwerk.

Tatsächlich ist eine App, die Ihre Seeds auf einen Server irgendwo in der Wirld hochlädt, entweder so inkompetent, dass Sie sie sofort nicht mehr verwenden sollten, oder so unzuverlässig, dass Sie sie als cyberkriminelle Malware behandeln sollten.

Was ist zu tun?

Wenn Sie sich kürzlich eine Authentifizierungs-App geholt haben, insbesondere wenn Sie es aufgrund der jüngsten Ankündigung von Twitter in Eile getan haben, überprüfen Sie Ihre Wahl im Lichte dessen, was Sie jetzt wissen.

Wenn Sie gezwungen wurden, ein Abonnement dafür zu bezahlen; wenn die App mit Werbung übersät ist; wenn die App mit überlebensgroßem Marketing und begeisterten Bewertungen kommt, aber von einem Unternehmen stammt, von dem Sie noch nie gehört haben; oder wenn Sie einfach Bedenken haben und sich etwas nicht richtig anfühlt …

…überlegen Sie, zu einer Mainstream-App zu wechseln, die Ihr IT-Team bereits genehmigt hat oder für die jemand aus der Technik, den Sie kennen und dem Sie vertrauen, bürgen kann.

Wie oben erwähnt, hat Apple einen eingebauten 2FA-Code-Generator Einstellungen > Passwörter, und Google hat seine eigene Google Authenticator App im Play Store.

Ihr bevorzugter Sicherheitsanbieter hat wahrscheinlich eine kostenlose Code-Generator-App ohne Werbung und Aufregung, die Sie ebenfalls verwenden können. (Sophos hat eine eigenständiger Authentifikator für iOS und eine Authentifizierungskomponente in der kostenlosen Sophos Intercept X for Mobile App auf beiden iOS und Android.)

Wenn Sie sich entscheiden, die Authentifizierungs-App zu wechseln, weil Sie sich nicht sicher sind, welche Sie haben, tun Sie dies unbedingt Setzen Sie alle 2FA-Seeds zurück für alle Konten, die Sie ihr anvertraut haben.

(Wenn die alte App eine Option zum Exportieren Ihrer Samen hat, damit Sie sie in eine neue App einlesen können, wissen Sie jetzt nicht nur, dass Sie diese Funktion nicht verwenden sollten, sondern auch, dass Ihre Entscheidung, die App zu wechseln, eine gute war eins!)

DAS RISIKO FÜR SICH SELBST QUANTIFIZIEREN

Das Risiko, Ihr Konto durch einen 2FA-Seed geschützt zu lassen, von dem Sie glauben, dass jemand anderes ihn bereits kennt (oder herausfinden kann), ist offensichtlich.

Sie können sich das selbst beweisen, indem Sie den TOTP-Algorithmus verwenden, den wir zuvor vorgestellt haben, und [A] die „geheime“ Zeichenfolge von Tommy Mysk eingeben Tweet oben und [B] die Zeit, zu der er den Screenshot gemacht hat, nämlich 7:36 Uhr mitteleuropäischer Zeit am 2023, eine Stunde vor UTC (Zulu Zeitbezeichnet Z im Zeitstempel unten).

Der gestohlene Seed ist: 6QYW4P6KWALGCUWM Zulu-Zeit war: 2023-02-25T18:36:00Z Was ist: 1,677,350,160 Sekunden in der Unix-Epoche

Wie Sie vielleicht erwarten und wie Sie mit den Bildern im Tweet oben übereinstimmen können, erzeugt der Code die folgende Ausgabe:

$ luax totp-mysk.lua Tommy Mysks Code war: 660680

Wie das berühmte Videospiel-Meme es ausdrücken könnte: Alle seine TOTP-Codes gehören uns.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/02/27/beware-rogue-2fa-apps-in-app-store-and-google-play-dont-get-hacked/

- 1

- 2FA

- 7

- a

- Fähig

- Über Uns

- oben

- Absolute

- Akzeptanz

- Konto

- Trading Konten

- erwerben

- Handlung

- Erweiterung

- Zusätzliche

- adoptieren

- Siehe Werbung

- Nach der

- voraus

- Algorithmus

- Alle

- bereits

- Obwohl

- Analytik

- und

- androide

- Ankündigung

- jemand

- von jedem Standort

- App

- App Store

- ersichtlich

- Apple

- Anwendung

- genehmigt

- Apps

- um

- Artikel

- Authentifizierung

- Autor

- Auto

- background-image

- Sicherungen

- basierend

- Korb

- weil

- Bevor

- hinter

- unten

- zwischen

- sich hüten

- biometrisch

- Bit

- Blau

- blaues Abzeichen

- Grenze

- Boden

- gekauft

- Marke

- puffern

- erbaut

- eingebaut

- Geschäft

- Taste im nun erscheinenden Bestätigungsfenster nun wieder los.

- Kaufe

- Berechnen

- rufen Sie uns an!

- namens

- Das Mrčajevci-Freizeitzentrum

- Kann bekommen

- österreichische Unternehmen

- Kategorie

- gefangen

- Center

- Hauptgeschäftsstelle

- sicherlich

- Bescheinigung

- Übernehmen

- Charakter

- chinesisch

- Chip

- Co-Gründer

- Code

- Farbe

- wie die

- Unternehmen

- Unternehmen

- Komponente

- Geht davon

- verkaufen

- Kernbereich

- Ecke

- Kosten

- Kosten

- Counter

- Kurs

- Abdeckung

- erstellt

- kryptographisch

- Strom

- Cyberkriminalität

- Internet-Sicherheit

- Behandlung

- Tod

- Debatten.

- entschieden

- Entscheidung

- definitiv

- Anforderungen

- beschreiben

- Beschreibung

- Entwickler

- Gerät

- DID

- anders

- Digest

- Ziffern

- Direkt

- Entfernen

- Display

- Anzeige

- geteilt

- Tut nicht

- Dabei

- Nicht

- jeder

- Früher

- effektiv

- Eier

- entweder

- genug

- eingegeben

- anvertraut

- Epoche

- insbesondere

- Europäische

- Sogar

- ÜBERHAUPT

- Jedes

- jedermann

- genau

- Beispiel

- erwarten

- Erklären

- erklärt

- exportieren

- umfangreiche

- extra

- Extrakt

- Augenfarbe

- Stürze

- berühmt

- Merkmal

- funktions

- Eigenschaften

- Fütterung

- Honorare

- wenige

- Abbildung

- Mappen

- Finden Sie

- Finger

- Fingerabdruck

- Fertig

- Vorname

- Folgende

- für immer

- unten stehende Formular

- gefunden

- fraktioniert

- Frei

- Freitag

- Freunde

- für

- voller

- Zukunft

- allgemein

- erzeugen

- erzeugt

- erzeugt

- Erzeugung

- Generator

- bekommen

- ABSICHT

- Blick

- Go

- gehen

- gut

- Google Analytics

- Google Play

- erteilt

- Pflege

- Hardware

- Hardware-Sicherheits

- Hash-

- mit

- gehört

- Höhe

- Hilfe

- Hit

- Startseite

- Hoffnung

- schweben

- Ultraschall

- HTTPS

- identisch

- Identitätsschutz

- Image

- Bilder

- sofort

- wichtig

- Unwahrscheinlich

- in

- In anderen

- Einschließlich

- Inklusive

- unabhängig

- Information

- Verletzung

- installieren

- beantragen müssen

- investiert

- lädt ein

- iOS

- iPhone

- IT

- Iteration

- selbst

- Job

- Behalten

- Aufbewahrung

- Wesentliche

- Tasten

- Wissen

- bekannt

- grosse

- Nachname

- starten

- Anwalt

- führenden

- Verlassen

- Verlassen

- Brief

- Niveau

- Lebensdauer

- !

- wahrscheinlich

- Line

- verschlossen

- Lang

- länger

- suchen

- gemacht

- Mainstream

- Malware

- Manager

- viele

- Marge

- Marketing

- Spiel

- max-width

- Mittel

- Triff

- meme

- Memory

- erwähnt

- Nachrichten

- Methode

- könnte

- Million

- Fehler

- Mobil

- App

- Handy

- modern

- Geld

- mehr

- vor allem warme

- schlauer bewegen

- Nackte Sicherheit

- Name

- In der Nähe von

- Need

- Bedürfnisse

- dennoch

- Neu

- neue App

- weiter

- normal

- Anzahl

- Zahlen

- offensichtlich

- gelegentlich

- Angebote

- offiziell

- Alt

- EINEM

- die

- Betriebssystem

- Option

- Auftrag

- ursprünglich

- Andere

- besitzen

- Teil

- Passwort

- Password Manager

- Passwörter

- passt

- Alexander

- AUFMERKSAMKEIT

- zahlen

- Personen

- Menschen

- vielleicht

- Telefon

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Google Play

- Arm

- Position

- gepostet

- BLOG-POSTS

- vorgeführt

- Preis

- wahrscheinlich

- Aufgabenstellung:

- Prozessdefinierung

- Programmierer

- geschützt

- Sicherheit

- Protokoll

- Belegen

- die

- vorausgesetzt

- Werbung

- Kauf

- Zweck

- setzen

- QR-Codes

- Qualität

- Angebot

- erreichen

- Lesen Sie mehr

- echt

- wahres Leben

- Gründe

- erhalten

- kürzlich

- kürzlich

- seriöse

- Forscher

- REST

- Folge

- zeigen

- Bewertungen

- Risiko

- Safe

- gleich

- Speichern

- Betrug

- Betrugs-Apps

- Suche

- Suche

- Zweite

- Sekunden

- Die Geheime

- Verbindung

- Sicherheitdienst

- Sicherheitstoken

- Samen

- Saatgut

- scheint

- Sendung

- Reihenfolge

- Modellreihe

- Fertige Server

- kompensieren

- mehrere

- schockiert

- Short

- sollte

- erklären

- unterzeichnet

- signifikant

- Unterzeichnung

- ähnlich

- Einfacher

- einfach

- da

- Sitzend

- SMS

- So

- Software

- solide

- einige

- Jemand,

- etwas

- irgendwo

- angegeben

- verbringen

- Anfang

- begonnen

- Beginnen Sie

- Stiehlt

- gestohlen

- Stoppen

- gestoppt

- Lagerung

- speichern

- Abonnement

- so

- geliefert

- vermutet

- überrascht

- misstrauisch

- SVG

- Schalter

- schaltet

- System

- Nehmen

- Einnahme

- Team

- Technische

- Das

- ihr

- sich

- deswegen

- dachte

- nach drei

- Zeit

- Zeitstempel

- zu

- heute

- Zeichen

- auch

- Top

- TOTP

- aufnehmen

- Übergang

- transparent

- behandeln

- Billion

- was immer dies auch sein sollte.

- Vertrauen

- vertrauenswürdig

- Turned

- Tweet

- Tweets

- Twice

- Verständlicherweise

- Universum

- Unix

- URL

- us

- -

- Mitglied

- Nutzer

- UTC

- Dienstprogramme

- Nutzen

- Verkäufer

- überprüfen

- Anzeigen

- Warnung

- Netz

- Webseiten

- Woche

- Wochen

- willkommen

- bekannt

- Was

- ob

- welche

- WHO

- Breite

- werden wir

- bereit

- .

- ohne

- Worte

- Arbeiten

- Werk

- würde

- Schreiben

- X

- Jahr

- Jahr

- Du

- Ihr

- sich selbst

- Zephyrnet

- Null

![S3 Ep90: Chrome 0-Day wieder, True Cybercrime und ein 2FA-Bypass [Podcast + Transcript] S3 Ep90: Chrome 0-Day wieder, True Cybercrime und ein 2FA-Bypass [Podcast + Transcript] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-1200-logo-podcast-300x157.png)

![S3 Ep97: Wurde Ihr iPhone pwned? Wie würdest du wissen? [Audio + Text] S3 Ep97: Wurde Ihr iPhone pwned? Wie würdest du wissen? [Audio + Text] PlatoBlockchain-Datenintelligenz. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/iph-1200-300x156.png)

![S3 Ep107: Acht Monate, um die Ganoven rauszuschmeißen, und du denkst, das ist GUT? [Audio + Text] S3 Ep107: Acht Monate, um die Gauner rauszuschmeißen, und das findest du GUT? [Audio + Text] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)