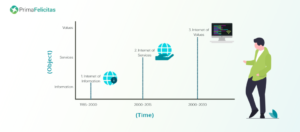

Web3 bezieht sich auf die fortlaufende Entwicklung der dritten Generation des Internets, in der Anwendungen und Websites die Fähigkeit besitzen, Daten auf intelligente und menschenähnliche Weise zu verarbeiten, indem sie Technologien wie maschinelles Lernen, künstliche Intelligenz, dezentrale Ledger-Technologie, Big Data und mehr nutzen .

Aus technischer Sicht Web3-Technologie kann als dezentrales Netzwerk definiert werden, in dem Daten miteinander verbunden und monetarisiert werden. Internettransaktionen werden durch verteilte Ledger unterstützt und sind nicht auf eine zentrale Autorität angewiesen. Die Vision des Internets im Web3-Zeitalter lässt sich wie folgt zusammenfassen:

- Offen: Content-Plattformen basieren auf Open-Source-Software und fördern Transparenz und Zusammenarbeit.

- Verteilt: Geräte, Dienste und Benutzer können miteinander interagieren, ohne dass eine Genehmigung einer zentralen Behörde erforderlich ist, wodurch ein Peer-to-Peer-Netzwerk gefördert wird.

- Vertrauenslos: Eine Zero-Trust-Architektur erweitert Sicherheitsmaßnahmen auf alle Edge-Geräte des Internets der Dinge (IoT) und sorgt so für mehr Sicherheit und Datenschutz.

Web3 Risiken – Was sind sie?

Das Potenzial von Web3- und Blockchain-Architekturen stellt eine faszinierende Zukunft dar, aber es kann schwierig sein, die spezifischen Risiken vorherzusehen, die sich aus den Kompromissen bei ihrer Gestaltung ergeben können. Während Web 2 beispielsweise eine Revolution bei benutzergenerierten Webinhalten mit sich brachte und Möglichkeiten zur Meinungsäußerung, zum Zugang zu Informationen und zur Gemeinschaft bot, brachte es auch Herausforderungen wie weitverbreitete Fehlinformationen, umfassende Überwachung und zentralisierte Gatekeeper mit sich.

Die größten Risiken von Web3-Sicherheit

- Social Engineering und neue Angriffsformen -

Web3 hat eine neue Klasse von Cyberbedrohungen aufgedeckt, die nur für Blockchain-Netzwerke und -Schnittstellen gelten.

- Intelligente Vertragslogik-Hacks: Diese aufkommende Bedrohung zielt speziell auf die zugrunde liegende Logik ab, die in Blockchain-Diensten eingebettet ist. Intelligente Vertragslogik-Hacks nutzen verschiedene Dienste und Funktionalitäten aus, darunter Projektsteuerung, Interoperabilität, Kryptowährungs-Wallet-Funktionen und Krypto-Kreditdienste.

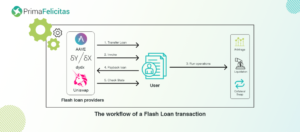

- Angriffe auf Flash-Kredite: Diese Bedrohung beinhaltet die Ausnutzung intelligenter Verträge, die die Bereitstellung von Schnellkrediten zur Abschöpfung von Vermögenswerten erleichtern. Angreifer manipulieren mehrere Eingaben in den Smart Contract und nutzen dabei unbesicherte Kredite aus.

- Kryptojacking: Kryptojacking ist eine Bedrohung, bei der sich böswillige Akteure in Computer oder Mobilgeräte einschleichen, um die Ressourcen der Maschine zum Schürfen von Kryptowährungen auszunutzen. Böswillige Kryptominer infiltrieren Geräte typischerweise über Webbrowser-Downloads oder betrügerische mobile Anwendungen und kompromittieren verschiedene Geräte wie Smartphones, Desktops, Laptops oder Netzwerkserver.

- Teppichzüge: Rug Pulls sind böswillige Handlungen innerhalb der Kryptowährungsbranche, bei denen Entwickler ein Projekt aufgeben und sich mit den Geldern der Investoren davonmachen. Diese Vorfälle ereignen sich häufig bei dezentralen Börsen (DEXs), bei denen böswillige Personen einen Token entwickeln, ihn im DEX listen und ihn mit führenden Kryptowährungen wie Ethereum koppeln.

- Eis-Phishing: Unter Ice-Phishing versteht man einen Blockchain-basierten Angriff, bei dem Benutzer dazu verleitet werden, eine bösartige Transaktion zu signieren, wodurch Angreifer die Kontrolle über Kryptoassets erlangen können.

- Datensicherheit und Zuverlässigkeit -

Die breitere Netzwerktopologie, die Akteure, Schnittstellen und Datenspeicher umfasst, erweitert zwangsläufig den Umfang der Sicherheitsrisiken in Web3. Während Web3-Transaktionen verschlüsselt sind und dezentrale Informationen und Dienste einzelne Risiko- und Zensurpunkte reduzieren, bringen sie auch potenzielle Schwachstellen mit sich, darunter

- Datenverfügbarkeit: Da Endbenutzerknoten eine größere Kontrolle haben, bestehen Bedenken hinsichtlich der Auswirkungen auf Anwendungen oder Prozesse, wenn ein Knoten nicht verfügbar ist, was Fragen zur Datenverfügbarkeit aufwirft.

- Datenauthentizität: Andererseits wird die Sicherstellung der Authentizität, Originalität und Genauigkeit der verfügbaren Informationen zu einer Herausforderung, da Benutzer Mechanismen benötigen, um die Vertrauenswürdigkeit der Daten zu überprüfen.

- Datenmanipulation: Innerhalb des Web3-Ökosystems bestehen verschiedene Risiken im Zusammenhang mit Datenmanipulation, einschließlich der Einschleusung bösartiger Skripts in die verschiedenen in Web3 verwendeten Programmiersprachen, die es Angreifern ermöglichen, Anwendungsbefehle auszuführen.

- Wallet-Klonen, bei dem Angreifer Zugriff auf die Passphrase eines Benutzers erhalten und die Kontrolle über deren Inhalte übernehmen.

- Unbefugter Zugriff auf Informationen und Identitätsdiebstahl von Endbenutzerknoten.

- Abhören oder Abfangen unverschlüsselter Informationen, die über das Netzwerk übertragen werden.

- Diese Risiken verdeutlichen, wie wichtig es ist, robuste Sicherheitsmaßnahmen und -protokolle zu implementieren, um die potenziellen Schwachstellen von Web3-Systemen zu verringern.

- Identität und Anonymität -

Web3-Funktionen verringern bestimmte mit Web2 verbundene Datenvertraulichkeits- und Datenschutzrisiken, indem sie Einzelpersonen eine größere Kontrolle über ihre Informationen ermöglichen. Allerdings haben Anonymität und Pseudonymität bei Self-Sovereign Identity (SSI) auch Nachteile. Die Transparenz öffentlicher Blockchains, die Transaktionsaufzeichnungen für jedermann zugänglich macht, fördert das Vertrauen ohne die Notwendigkeit von Vermittlern, führt aber auch zu Kompromissen bei Datenschutz und Sicherheit.

- Wirtschaftliche Anreize und soziale Risiken -

In vielen frühen Web3-Anwendungen und digitalen Communities werden Mikroökonomie, Währungen und andere finanzielle Vermögenswerte integriert, wodurch neue Anreize und Fehlanreize entstehen, die die Art und Weise, wie Risiken berechnet werden, verändern. Diese Faktoren führen zu neuen Anreizen und Fehlanreizen, die den Risikobewertungsprozess neu gestalten werden.

Beispielsweise schaffen die in Anwendungen eingebetteten Wirtschaftsstrukturen von Web3 einzigartige Motivationen für Hacker, die sich von denen in herkömmlichen Cloud- oder IT-Umgebungen unterscheiden. In traditionellen Umgebungen werden Dienste und Daten oft ins Visier genommen, ohne dass ein klarer oder unmittelbarer finanzieller Nutzen daraus resultiert. Allerdings speichern Blockchain-Anwendungen häufig erhebliche Werte direkt in der Blockchain, was sie zu einem attraktiven Ziel für böswillige Akteure macht.

Best Practices für Web3-Sicherheit of Anwendungen und Infrastruktur

Web3 stellt die Weiterentwicklung des Internets dar und wurde speziell entwickelt, um die Sicherheitsherausforderungen von Blockchain-Netzwerken wie Ethereum zu bewältigen und deren nachhaltige Weiterentwicklung und Wohlstand sicherzustellen. Um solche Risiken bei der Nutzung von web3 zu mindern, können verschiedene Maßnahmen umgesetzt werden, von denen einige im Folgenden aufgeführt sind:

- Umfassende Codeprüfung vor der Bereitstellung:

Die Durchführung umfassender Sicherheitsüberprüfungen ist für Unternehmen von entscheidender Bedeutung, bevor sie ihren Code veröffentlichen oder bereitstellen. Sollten nach der Bereitstellung Sicherheitslücken entdeckt werden, sollten diese in der Folgeversion behoben werden.

- Sicherheitszentrierter Designansatz:

Sicherheit spielt eine entscheidende Rolle für den Erfolg jeder neuen technologischen Innovation auf dem Markt. Durch die Übernahme dieses Ansatzes können Web3-Entwickler Produkte mit robuster Infrastruktur und sicherem Code erstellen, die äußerst resistent gegen Hacking-Versuche sind.

- Verbesserte benutzergesteuerte Schlüsselverwaltung:

Im Web3-Paradigma hängen Benutzertransaktionen stark von kryptografischen Schlüsseln ab, deren Handhabung schwierig sein kann. Da Unternehmen auf die Schlüsselverwaltung angewiesen sind, führen die damit verbundenen Risiken dazu, dass sich einige Benutzer für gehostete Wallets statt für nicht verwahrte Wallets entscheiden.

- Implementierung der Zwei-Faktor-Authentifizierung:

Eine in der aktuellen Landschaft vorherrschende Bedrohungsart ist Social Hacking, bei dem visuell identische Schnittstellen verwendet werden, um Benutzer dazu zu verleiten, Hackern persönliche oder vertrauliche Informationen preiszugeben. Im Web3-Bereich wird dies häufig durch das Klonen beliebter Anwendungen beobachtet, um überzeugende Replikate zu erstellen.

Zusammenfassung

Die mit der Web3-Sicherheit verbundenen Risiken bieten einen realistischen Überblick darüber, was Sicherheitsexperten im Web3-Zeitalter erwarten können. Diese Risiken stellen ein erhebliches Problem bei der Einführung von Web3 dar, da neue Benutzer zögern, ihre wertvollen Informationen potenziellen Bedrohungen auszusetzen. Darüber hinaus hätte der Übergang zur Web3-Sicherheit weitreichende Auswirkungen auf die digitale Transformation verschiedener herkömmlicher Prozesse und alltäglicher Aktivitäten.

PrimaFelicitas ist ein führendes Web3-, Blockchain- und Metaverse-Entwicklungsunternehmen, das eine breite Palette von Web3-Sicherheitsdiensten anbietet, um Unternehmen und Einzelpersonen beim Schutz ihrer Vermögenswerte und Daten im aufstrebenden Web3-Ökosystem zu unterstützen. Unser Team aus erfahrenen Web3-Sicherheitsexperten verfügt über ein tiefes Verständnis der neuesten Sicherheitsbedrohungen und Schwachstellen. Wir verwenden eine Kombination aus manuellen und automatisierten Tools, um potenzielle Sicherheitsrisiken zu identifizieren und zu mindern.

Die Priorisierung der Web3-Sicherheit ist ein entscheidender Faktor für die erfolgreiche langfristige Einführung von Web3. Für die effektive Nutzung von Web3-Technologien ist die Bewältigung von Sicherheitsherausforderungen wie unbefugter Zugriff auf Informationen und Datenvertraulichkeit von entscheidender Bedeutung. Allerdings kann ein proaktiver Ansatz zur Identifizierung und Bewältigung von Risiken zu erheblichen Mehrwertsteigerungen bei der Nutzung von Web3 führen.

Beiträge: 49

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.primafelicitas.com/web3/web3-security-risks-how-to-avoid-them/?utm_source=rss&utm_medium=rss&utm_campaign=web3-security-risks-how-to-avoid-them

- :hast

- :Ist

- :Wo

- 1

- 1100

- 180

- 224

- 26%

- 7

- 8

- 9

- a

- Fähigkeit

- LiveBuzz

- Zugang

- Genauigkeit

- über

- Aktivitäten

- Akteure

- Handlungen

- zusätzlich

- angesprochen

- Adressierung

- Die Annahme

- Adoption

- Förderung

- Vorteil

- Nach der

- Alle

- ebenfalls

- an

- und

- und Infrastruktur

- Anonymität

- Ein anderer

- erwarten

- jedem

- ansprechend

- Anwendung

- Anwendungen

- Ansatz

- Architektur

- SIND

- entstehen

- künstlich

- künstliche Intelligenz

- AS

- Bewertung

- Details

- damit verbundenen

- Attacke

- Anschläge

- Versuche

- Wirtschaftsprüfung

- Audits

- Authentizität

- Autorität

- Genehmigung

- Automatisiert

- Verfügbarkeit

- verfügbar

- vermeiden

- BE

- wird

- Bevor

- unten

- Nutzen

- BESTE

- Best Practices

- Big

- Big Data

- Größte

- Blockchain

- Blockchain-Anwendungen

- Blockchain-Netzwerke

- Blockchain-basiert

- blockketten

- breiteres

- gebracht

- Browser

- erbaut

- Unternehmen

- aber

- by

- berechnet

- CAN

- Fähigkeiten

- Zensur

- Hauptgeschäftsstelle

- Zentralbehörde

- zentralisierte

- sicher

- challenges

- Herausforderungen

- herausfordernd

- Klasse

- klar

- Cloud

- Code

- Zusammenarbeit

- Kombination

- Communities

- community

- Unternehmen

- umfassend

- kompromittierend

- Computer

- Hautpflegeprobleme

- Bedenken

- Vertraulichkeit

- Inhalt

- Inhalt

- Vertrag

- Verträge

- Smartgeräte App

- konventionellen

- erstellen

- Erstellen

- wichtig

- Kryptoassets

- Kryptowährungen

- kryptowährung

- Kryptowährungsindustrie

- Cryptocurrency Wallet

- kryptographisch

- Coins

- Strom

- Cyber-

- technische Daten

- Datenspeichervorrichtung

- dezentralisiert

- dezentrales Netzwerk

- dezentralisierter Austausch

- tief

- definiert

- Bereitstellen

- Einsatz

- Design

- entworfen

- entwickeln

- Entwickler

- Entwicklung

- Entwicklungsfirma

- Geräte

- Dex

- DEX

- digital

- Digitale Transformation

- Direkt

- Offenlegung

- entdeckt

- deutlich

- verteilt

- verteilte Hauptbücher

- verschieden

- Downloads

- Nachteile

- Früh

- Wirtschaftlich

- Ökosystem

- Edge

- Effektiv

- einbetten

- eingebettet

- aufstrebenden

- Empowerment

- ermöglichen

- umfassend

- verschlüsselt

- Eingriff

- Entwicklung

- verbesserte

- Gewährleistung

- Umgebungen

- Era

- Astraleum

- jeden Tag

- jedermann

- Evolution

- Beispiel

- Warenumtausch

- ausführen

- existieren

- dehnt sich aus

- erfahrensten

- Experten

- Ausnutzen

- Ausbeutung

- Ausdruck

- erweitert

- umfangreiche

- konfrontiert

- erleichtern

- Faktor

- Faktoren

- wenige

- Revolution

- Blinken (Flash)

- Flash-Kredite

- folgt

- Aussichten für

- Formen

- Förderung

- fördert

- häufig

- für

- Funktionsumfang

- Funktionen

- Mittel

- Zukunft

- Gewinnen

- Generation

- Governance

- mehr

- Hacker

- Hacking

- Hacks

- Pflege

- Griff

- Haben

- schwer

- Hilfe

- Zögerlich

- Hervorheben

- hoch

- sehr widerstandsfähig

- gehostet

- Ultraschall

- Hilfe

- aber

- http

- HTTPS

- identisch

- identifizieren

- Identifizierung

- Identitätsschutz

- if

- unmittelbar

- Impact der HXNUMXO Observatorien

- umgesetzt

- Umsetzung

- Auswirkungen

- Bedeutung

- Verbesserungen

- in

- Incentives

- Einschließlich

- Einzelpersonen

- Energiegewinnung

- Information

- Infrastruktur

- inhärent

- von Natur aus

- Innovation

- Eingänge

- beantragen müssen

- integriert

- Intelligenz

- interagieren

- verbunden

- Schnittstellen

- Intermediäre

- Internet

- Internet der Dinge

- Flexible Kommunikation

- in

- faszinierend

- einführen

- eingeführt

- Stellt vor

- iot

- IT

- Wesentliche

- Tasten

- Landschaft

- Sprachen

- Laptops

- neueste

- führen

- führenden

- lernen

- Ledger

- Hauptbücher

- Gefällt mir

- Liste

- Darlehen

- Kredite

- Logik

- langfristig

- Maschine

- Maschinelles Lernen

- MACHT

- Making

- Management

- flächendeckende Gesundheitsprogramme

- Manipulation

- Weise

- manuell

- viele

- Markt

- max-width

- Kann..

- Maßnahmen

- Mechanismen

- Metaverse

- Metaverse-Entwicklung

- Bergbau

- Fehlinformationen

- Mildern

- Mobil

- Mobile Anwendungen

- mobile Geräte

- Geld

- mehr

- Motivationen

- mehrere

- Natur

- Menü

- Need

- Netzwerk

- Netzwerke

- Neu

- neue Nutzer

- Knoten

- Fiber Node

- nicht custodial

- of

- WOW!

- bieten

- vorgenommen,

- on

- EINEM

- Einsen

- laufend

- Open-Source-

- Quelloffene Software

- Entwicklungsmöglichkeiten

- or

- Organisationen

- Originalität

- Andere

- UNSERE

- skizzierte

- übrig

- Überblick

- Paar

- Paradigma

- oberste

- Peer to Peer

- persönliche

- Phishing

- PHP

- Plattformen

- Plato

- Datenintelligenz von Plato

- PlatoData

- spielt

- Punkte

- Beliebt

- besitzen

- Post

- BLOG-POSTS

- Potenzial

- Praktiken

- Geschenke

- vorherrschend

- PrimaFelicitas

- Vor

- Datenschutz

- Datenschutz und Sicherheit

- Proaktives Handeln

- Prozessdefinierung

- anpassen

- Produkte

- tiefgreifende

- Programmierung

- Programmiersprachen

- Projekt

- Die Förderung der

- Wohlstand

- Risiken zu minimieren

- Protokolle

- die

- Bereitstellung

- Bereitstellung

- Pseudonymität

- Öffentlichkeit

- Pullover

- Fragen

- Erhöhung

- Angebot

- lieber

- realistisch

- Aufzeichnungen

- Veteran

- bezieht sich

- Loslassen

- verlassen

- sich auf

- representiert

- umformen

- resistent

- Downloads

- Revolution

- Risiko

- Risikobewertung

- Risiken

- robust

- Rollen

- REIHE

- Umfang

- Skripte

- Verbindung

- Sicherheitdienst

- Sicherheitsüberprüfungen

- Sicherheitsmaßnahmen

- Sicherheitsrisiken

- Sicherheitsbedrohungen

- Fertige Server

- Lösungen

- Einstellungen

- sollte

- signifikant

- Unterzeichnung

- da

- Single

- smart

- Smart-Vertrag

- Smart Contracts

- Smartphones

- Social Media

- Software

- einige

- Raumfahrt

- spezifisch

- speziell

- Standpunkt

- Lagerung

- speichern

- Strukturen

- Folge

- wesentlich

- Erfolg

- erfolgreich

- so

- Unterstützte

- Überwachung

- Systeme und Techniken

- angehen

- Nehmen

- Einnahme

- Target

- gezielt

- Ziele

- Team

- Technische

- technologische

- Technologies

- Technologie

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- sich

- Diese

- vom Nutzer definierten

- Dritte

- Third Generation

- fehlen uns die Worte.

- diejenigen

- Bedrohung

- Bedrohungen

- Durch

- zu

- Zeichen

- Werkzeuge

- traditionell

- Transaktion

- Transaktionen

- Transformation

- Übergang

- Transparenz

- transparent

- Vertrauen

- Vertrauenswürdigkeit

- tippe

- typisch

- unbefugt

- unbesichert

- unbedeckt

- zugrunde liegen,

- Verständnis

- einzigartiges

- -

- benutzt

- Mitglied

- Nutzer

- Verwendung von

- Verwendung

- wertvoll

- Wert

- verschiedene

- überprüfen

- Version

- Ansichten

- Seh-

- visuell

- lebenswichtig

- Sicherheitslücken

- Wallet

- Börsen

- Weg..

- we

- Netz

- Web 2

- Web-Browser

- Web2

- Web3

- web3-Anwendungen

- Web3-Ökosystem

- Web3-Bereich

- Web3-Technologien

- web3-Technologie

- Web3

- Webseiten

- Was

- wann

- welche

- während

- breit

- Große Auswahl

- weit verbreitet

- werden wir

- mit

- .

- ohne

- würde

- Zephyrnet