Lesezeit: 2 Minuten

Lesezeit: 2 Minuten

Bei RSA ging es nur darum, wie sich Cyber-Sicherheitsunternehmen in einem überfüllten Markt differenzieren können.

Sie haben alles über Comodos Fortgeschrittene gehört Endpunktschutz Technologie, die auf der Standard-Verweigerungsplattform von Comodo basiert - radikal anders als das, was andere Unternehmen heute anbieten.

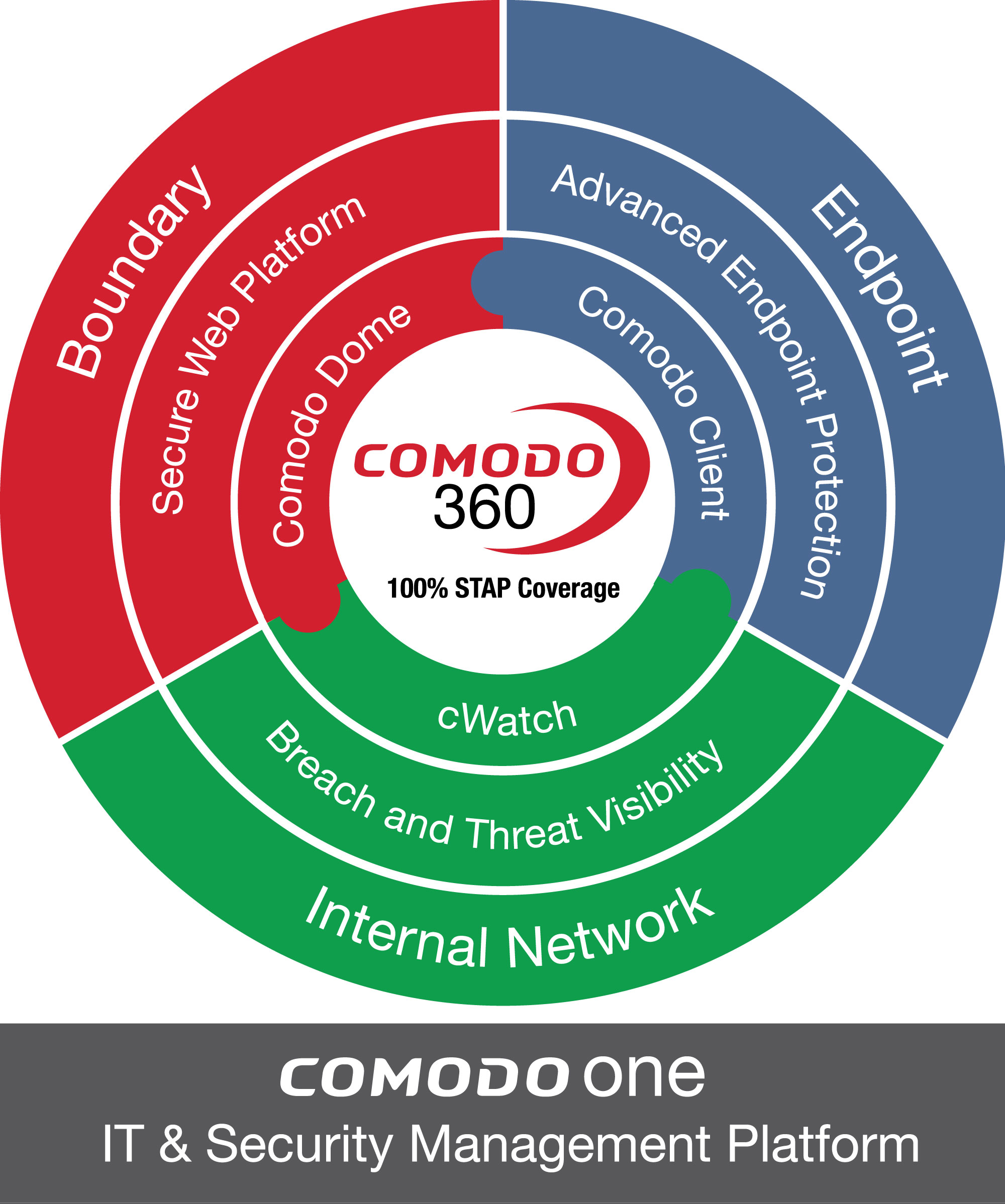

Und kurz nach RSA hat Comodo kürzlich seine umfassende Geschäftslösung für Malware, Ransomware und andere Cyber-Angriffe, Comodo 360, angekündigt. Diese All-Inclusive-Plattform bietet großen und kleinen Unternehmen die Möglichkeit, ihre Sicherheitsanforderungen mit möglichst wenig oder gar nicht vollständig zu verwalten so viel internes Management wie sie wollen.

Comodo ist im Sicherheitsbereich bereits als weltweit größter Anbieter von digitalen SSL-Zertifikaten bekannt. Mit Comodo 360 können Unternehmen jetzt auch einen vollständigen Grenzschutz erhalten Endpunktschutz und interne Netzwerk-Sicherheit. Es basiert auf dem STAP-Modell (Specialized Threat Analysis and Protection).

Stellen Sie sich Comodo 360 als Ihre One-Stop-Shopping-Lösung vor. Mit dieser umfassenden 360-Grad-Lösung müssen Sie keine Teile Ihrer Sicherheitsanforderungen auslagern. Sie sind alle in einem Paket verfügbar, so wenig oder so viel, wie Ihr Unternehmen benötigt.

IT-Direktoren, Systemadministratoren und sogar CIOs und CISOs finden es schwieriger, die richtige Sicherheitslösung für einen Komplex zu finden Internet-Sicherheit Landschaft. Wenn Lösungen gefunden werden, die oft nicht miteinander integriert werden können, arbeiten mehrere Anbieter an mehreren Lösungen mit nicht integrierten Ergebnissen und erhöhtem Druck auf das IT-Team.

"Comodo 360 bietet Systemadministratoren und IT-Direktoren die erforderlichen Tools zur Lösung ihres Informationssicherheitsproblems durch die Integration verschiedener Technologiekomponenten, Sicherheitsinformationen und -verwaltung unter einer Dachplattform", sagte John Peterson, Vice President für Unternehmensprodukte und Produktmarketing bei Comodo. „Der Comodo 360-Ansatz bietet Prävention, Erkennung und Überwachung von bekannten fehlerhaften und unbekannten Dateien, die möglicherweise versuchen, in einen Bedrohungsvektor in Ihrer Umgebung einzutreten, sodass CISO und CIO über eine ganzheitliche End-to-End-Sicherheitslösung verfügen - das Ziehen des STAP Methodik von Endpunkt-, Grenz- und internen Netzwerken zusammen. “

Aus dem kürzlich veröffentlichten IDC-Weißbuch, gesponsert von Comodo, Specialized Bedrohungsanalyse und Schutztechnologien, Februar 2016:

„Comodo profitiert von integrierten Lösungen in allen drei STAP-Kategorien, reduziert die Notwendigkeit, sich auf externe Integrationspartner zu verlassen, und entwickelt die Technologie und Lösungen intern. Da Comodo zu den wenigen Sicherheitsanbietern gehört, die wettbewerbsfähige Angebote in allen drei STAP-Kategorien anbieten, entwickelt sich das Unternehmen zu einer einzigartigen Sicherheits- und IT-Managementlösung für größere Unternehmen sowie kleine und mittlere Unternehmen in verschiedenen Branchen. “

Schauen Sie sich das Video auf Comodo 360 hier an: https://youtu.be/logAlRAFZBg und lassen Sie uns wissen, was Sie denken.

Und denken Sie daran, wenn Sie der Meinung sind, dass die IT-Umgebung Ihres Unternehmens von Phishing, Malware, Spyware oder Cyberangriffen angegriffen wird. Kontakt die Sicherheitsberater bei Comodo hier: https://enterprise.comodo.com/contact-us/?af=7566

KOSTENLOS TESTEN ERHALTEN SIE IHRE SOFORTIGE SICHERHEITSKORECARD KOSTENLOS

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Quelle: https://blog.comodo.com/comodo-news/the-buzz-on-comodo-360/

- :hast

- :Ist

- $UP

- 2016

- a

- Über Uns

- über

- Administratoren

- advanced

- Alle

- Zulassen

- bereits

- unter

- Analyse

- und

- angekündigt

- jedem

- Ansatz

- SIND

- Arena

- AS

- At

- Attacke

- Anschläge

- verfügbar

- Badewanne

- basierend

- BE

- Vorteile

- Blog

- beide

- Geschäft

- by

- CAN

- Kann bekommen

- Kategorien

- Bescheinigung

- CIO

- KKV

- klicken Sie auf

- Unternehmen

- Unternehmen

- Unternehmen

- wettbewerbsfähig

- abschließen

- Komplex

- Komponenten

- Berater

- Cyber-

- Cyber-Angriffe

- Internet-Sicherheit

- Cyber-Angriffe

- Standard

- Grad

- Entdeckung

- Entwicklung

- anders

- unterscheiden

- schwer

- digital

- digitales Zertifikat

- Geschäftsführung

- jeder

- Endpunkt

- Enter

- Unternehmen

- Unternehmen

- Arbeitsumfeld

- Sogar

- Event

- Bauernhof

- Februar

- wenige

- Mappen

- Finden Sie

- Suche nach

- Aussichten für

- gefunden

- Frei

- für

- voller

- voll

- bekommen

- Haben

- mit

- gehört

- hier

- ganzheitliche

- Ultraschall

- HTTPS

- IDC

- in

- hat

- Branchen

- Information

- Informationssicherheit

- sofortig

- integriert

- Integration

- Integration

- Intelligenz

- intern

- IT

- SEINE

- selbst

- Peter

- jpg

- Wissen

- bekannt

- Landschaft

- grosse

- größer

- höchste

- wenig

- Malware

- verwalten

- Management

- Management-Lösung

- viele

- Markt

- Marketing

- max-width

- Kann..

- Methodik

- Modell

- Überwachung

- mehr

- mehrere

- notwendig,

- Need

- Bedürfnisse

- Netzwerk

- Netzwerksicherheit

- Netzwerke

- jetzt an

- of

- bieten

- Angebote

- Angebote

- on

- EINEM

- Gelegenheit

- or

- Organisation

- Organisationen

- Andere

- aussen

- Paket

- Papier

- Peterson

- Phishing

- PHP

- Stücke

- Ort

- Plattform

- Plato

- Datenintelligenz von Plato

- PlatoData

- Präsident

- Druck

- abwehr

- Aufgabenstellung:

- Produkt

- Produkte

- Sicherheit

- Versorger

- bietet

- veröffentlicht

- Ziehen

- radikal

- Angebot

- Ransomware

- kürzlich

- Reduzierung

- Vertrauen

- merken

- falls angefordert

- Voraussetzungen:

- Die Ergebnisse

- rsa

- Said

- Scorecard

- Sicherheitdienst

- Einstellung

- Shopping

- da

- klein

- So

- Lösung

- Lösungen

- LÖSEN

- spezialisiert

- spezifisch

- Sponsored

- Spyware

- SSL

- Systeme und Techniken

- Team

- Technologies

- Technologie

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- The Buzz

- ihr

- sich

- Dort.

- vom Nutzer definierten

- fehlen uns die Worte.

- Bedrohung

- nach drei

- Zeit

- mal

- zu

- heute

- gemeinsam

- Werkzeuge

- Regenschirm

- für

- einzigartiges

- us

- verschiedene

- Anbieter

- Vizepräsident:in

- Video

- wurde

- GUT

- bekannt

- Was

- welche

- Weiß

- WHITE PAPER

- mit

- .

- arbeiten,

- weltweit

- Du

- Ihr

- sich selbst

- Zephyrnet