Könnten wir jemals Daten mit vollständiger Sicherheit und Geheimhaltung online senden? Jon Cartwright nutzt die neuesten Entwicklungen hin zu einem „Quanteninternet“.

XNUMX Jahre. So wenig Zeit haben wir, so die landläufige Meinung, bis Quantencomputer potenziell alle unsere vermeintlich privaten Internetdaten hacken könnten – seien es E-Mails, Krankenakten, Banktransaktionen oder Regierungsgeheimnisse. Informationen, die über Glasfaserkabel in jeden Winkel der Welt strömen und die derzeit gegen die leistungsstärksten Supercomputer-Decoder gesichert sind, werden plötzlich für jeden mit der richtigen Quantentechnologie sichtbar.

Ende letzten Jahres jedoch hat ein Forscherteam in China – angeführt von Bao Yan vom State Key Laboratory of Mathematical Engineering and Advanced Computing in Zhengzhou – Schlagzeilen treffen als sie Details eines neuen Algorithmus veröffentlichten, der ihrer Meinung nach die klassische Verschlüsselung selbst für die heutigen Quantencomputer angreifbar macht (arxiv.org:2212.12372). Ihre Forschung, die noch von Fachleuten begutachtet werden muss, wurde von einigen auf dem Gebiet in Frage gestellt. Aber die zugrunde liegende Botschaft ist klar: Die Quanten-„Bombe“ könnte früher explodieren, als wir denken.

Fairerweise schlagen Quantentechnologie-Experten seit Jahren Alarm wegen der Gefahren, die Quantencomputer für die Informationssicherheit darstellen. 2020 zum Beispiel Großbritannien Nationales Cybersicherheitszentrum veröffentlicht ein weißes Papier, Darin heißt es, dass große Unternehmen und Organisationen „die Bedrohung durch Quantencomputerangriffe in ihre langfristigen Roadmaps einbeziehen sollten“ und damit beginnen sollten, Systeme für den Übergang zu quantensicheren Plattformen zu priorisieren.

Dann im Januar 2023 der US-Rechenriese IBM, der den derzeit größten Quantencomputer der Welt besitzt, den 433-Qubit Fischadler, veröffentlichte einen eigenen Bericht Sicherheit im Zeitalter des Quantencomputings. In dem Dokument erklärte das Unternehmen, Quantencomputing sei eine „existenzielle Bedrohung“ für die klassische Datensicherheit. „Machen Sie keinen Fehler“, warnte IBM. „Die Auswirkungen kommen – und es ist nicht die Frage ob, sondern wie schnell und wie disruptiv.“

Die Voraussetzungen für einen Quantenmarktplatz schaffen: Wo steht das Quantengeschäft und wie könnte es sich entwickeln?

Für nachgewiesene Sicherheit gegen Quantenangriffe reicht nur Quantenabwehr. Glücklicherweise entwickeln Physiker seit langem die Quantenkryptographie – und insbesondere Quantenschlüsselverteilung (QKD) – in Bereitschaft für eine „Post-Quanten“-Welt, in der Quantencomputer allgegenwärtig sind. Das Schöne an QKD, das Daten mithilfe der Quanteneigenschaften von Photonen verschlüsselt, besteht darin, dass es die Sicherheit der Schlüssel garantiert, die zum Verschlüsseln von Daten verwendet werden, während diese Schlüssel übertragen werden.

In 2004 ID Quantique war das erste Unternehmen, das eine Banküberweisung über QKD sicherte, und jetzt gibt es Dutzende von Unternehmen, die QKD-Produkte anbieten, wobei QKD-basierte Netzwerke schnell größer und immer komplexer werden. Japanischer Elektronikriese Toshiba und ein britisches Telekommunikationsunternehmen BT haben bereits ein QKD-Netzwerk über eine Entfernung von 30 km von der Londoner Innenstadt bis nach Slough aufgebaut. Buchhaltungsgiganten Ernst und Young (EY) wurde im vergangenen Jahr der erste Kunde, als das Unternehmen das Netzwerk nutzte Daten zwischen zwei seiner Büros senden – eine an der Canary Wharf und die andere an der London Bridge.

Auf einer Fläche von rund 600 km2, ist das BT/Toshiba-Netzwerk ein großer Schritt nach vorne für kommerzielles QKD, aber es ist nur ein Teil eines sich ausbreitenden globalen Netzes von Quantenverkehr. Nationale kommerzielle QKD-Netzwerke werden wahrscheinlich innerhalb weniger Jahre entstehen, und irgendwann in der Zukunft werden wir ein „Quanteninternet“ sehen. Dies wird eine globale, quantengesicherte Datenautobahn sein, die sowohl Quanten- als auch klassische Computer verbindet; durch die jeder vertrauliche Daten teilen kann, ohne befürchten zu müssen, dass sie eines Tages gehackt werden könnten.

Aber wie nah sind wir dieser verlockenden Aussicht? Und ist es überhaupt realisierbar?

Der Schlüssel zur Geheimhaltung

Es ist nicht schwierig, Daten zu verschlüsseln. Im heutigen Internet geschieht dies normalerweise mit dem Advanced Encryption Standard (AES)-Algorithmus, der 2001 am US National Institute of Standards and Technology entwickelt wurde. Sobald Sie Ihre Informationen mit einem mit dem Algorithmus verknüpften Schlüssel verschlüsselt haben, senden Sie die Daten einfach über das Internet an jemand anderen, der sie entschlüsselt mit dem gleichen Schlüssel.

Einen Quantenvorteil nutzen: Jay Gambetta von IBM über die nahtlose Integration von Quanten- und klassischem Computing

Ohne den geheimen Schlüssel ist es fast unmöglich, die Daten zu entschlüsseln. Das klingt alles großartig – aber wie teilt man den Schlüssel, ohne dass ihn jemand vorher in die Hände bekommt? Grundsätzlich könnten Sie den Schlüssel beispielsweise in einer Aktentasche mitnehmen oder per Brieftaube versenden. Aber für die praktische globale Kommunikation wird der Schlüssel über das bestehende öffentliche Glasfasernetz gesendet.

Das ist natürlich ein bisschen riskant, also wird der Schlüssel selbst mit „Public-Key-Kryptographie“ verschlüsselt. Die gebräuchlichste Art, den Schlüssel sicher auszutauschen, ist die Verwendung von Der RSA-Algorithmus, benannt nach den Informatikern Ron Rivest, Adi Shamir und Leonard Adelmann, der es 1977 erfunden hat. Tatsächlich ist RSA heutzutage für fast den gesamten sicheren Internetverkehr verantwortlich, wie Sie am „https“ am Anfang einer URL erkennen können.

RSA verschlüsselt den AES-Schlüssel, indem es zwei weitere Schlüssel generiert – einen öffentlichen und einen privaten – also insgesamt drei. Der öffentliche Schlüssel steht jedem zur Verfügung, aber nur die Person mit dem privaten Schlüssel kann die Informationen entschlüsseln. Jemand, der den AES-Schlüssel erhalten möchte, muss nur einen öffentlichen Schlüssel senden, darauf warten, dass der AES-Schlüssel mit dieser öffentlichen Verschlüsselung zurückgesendet wird, und ihn dann mit seinem oder ihrem privaten Schlüssel entschlüsseln.

RSA-Schlüssel werden durch Multiplikation großer Primzahlen erzeugt, bevor sie zum Verschlüsseln von Daten nach einer einfachen mathematischen Formel verwendet werden. Mit herkömmlichen klassischen Computergeräten ist es sehr schwierig, die Faktoren der Schlüssel zu finden, um die Daten zu entschlüsseln, weshalb Daten bereits jetzt sicher gesendet werden können. Tatsächlich wird geschätzt, dass selbst die besten Supercomputer Milliarden von Jahren brauchen würden, um den gegenwärtigen RSA-Standard zu knacken, der Schlüssellängen von 2048 Bit (Zahlen mit einer Länge von mehr als 600 Stellen) hat.

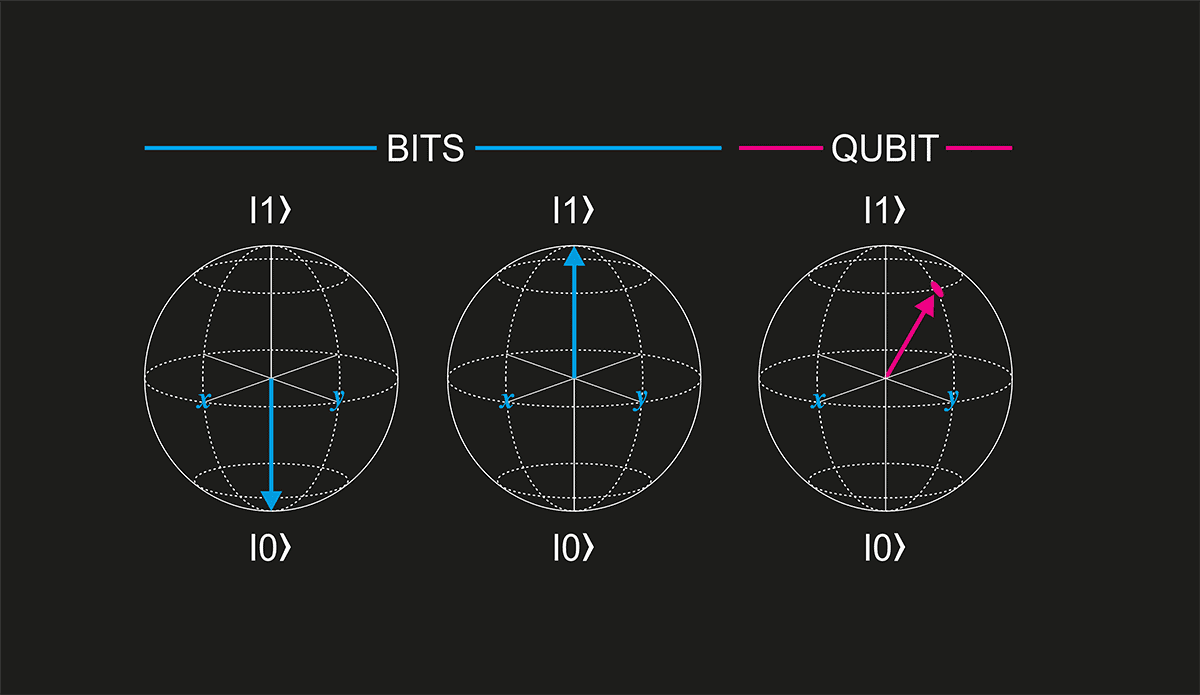

Quantencomputer hingegen können große Zahlen schnell und einfach faktorisieren – was einen Großteil der klassischen Kryptographie untergräbt und möglicherweise die Sicherheit des Internets gefährdet. Wie viele Quantenbits oder „Qubits“ ein Quantencomputer benötigen würde, um RSA-2048 zu brechen, ist jedoch umstritten. Bis vor kurzem ging man davon aus, dass mehrere Tausend benötigt würden. Entsprechend Yans neue Zeitung, Sie würden jedoch nur 372 Qubits benötigen, wodurch der Meilenstein direkt in Reichweite von IBMs Osprey liegt, der 433 Qubits hat.

Demokratisierung des Quantenökosystems: Krysta Svore von Microsoft auf dem Weg zum skalierbaren Quantencomputer

IBM hat sich zu dieser Gefahr noch nicht geäußert, aber die größere Sorge ist nicht, ob jemand im Moment einen ausreichend großen Quantencomputer hat. Hacker, die Chaos anrichten wollen, müssen jetzt nur verschlüsselte Daten speichern – und dann still sitzen und warten, bis ein ausreichend starkes Quantengerät kommt, um das Knacken zu übernehmen. Es ist der sogenannte „Ernte-jetzt-entschlüsseln-später“-Ansatz.

Eine Lösung für dieses Problem besteht darin, neue Protokolle zu entwerfen, die widerstandsfähiger gegen Angriffe von Quantencomputern sind. Basierend auf verschiedenen Schemata, die keine Faktorisierung benötigen, wird diese Form der „Post-Quanten-Kryptografie“ aktiv weiterentwickelt, wobei im nächsten Jahr oder so mit neuen Standards gerechnet wird. Die Integrität dieser Protokolle hängt jedoch von verschiedenen Annahmen über die praktischen Grenzen von Quantencomputern ab – Annahmen, die für die meisten Benutzer akzeptabel sein mögen, aber nicht für alle.

Unter dem Strich ist QKD die einzige Methode der Schlüsselverteilung, die sich im Prinzip als sicher erwiesen hat. Im Wesentlichen wollen wir daher von „AES + RSA“ zu „AES + QKD“ oder AES und einer anderen Form der Post-Quanten-Kryptografie übergehen.

Industrielle Auswirkungen

Mit seinen Ursprüngen in der Quantenphysik ist es nicht verwunderlich, dass Physiker an der Spitze der Arbeit an einem Quanteninternet stehen. Herausragend unter diesen ist Andreas Schild, der beigetreten ist Cambridge Research Laboratory von Toshiba Europe 1993. Heute leitet er das Labor Abteilung Quantentechnologie und in 2022 gewann die Medaille und den Preis von Katharine Burr Blodgett vom Institut für Physik, eine Auszeichnung, die herausragende Beiträge zur angewandten Physik in der Industrie würdigt.

Shields sagt, dass Menschen außerhalb der Quantenphysik, die große Datenmengen verwalten, endlich beginnen, die Bedrohung der Datensicherheit durch Quantencomputer zu begreifen. „Das Bewusstsein nimmt definitiv zu“, sagt er. "Es ist jetzt auf ihrem Radar." Als Shields anfing, konzentrierte sich die meiste Aufmerksamkeit auf das weltweit erste QKD-Protokoll. Bekannt als BB84, wurde es 1984 von theoretischen Physikern vorgeschlagen Charles Bennett bei IBM u Gilles Brassard an der Universität Montreal.

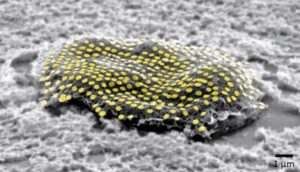

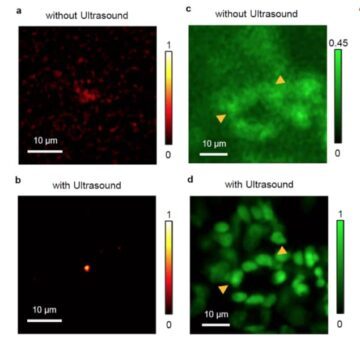

Im BB84-Protokoll existieren die Qubits in Form der Polarisationszustände einzelner Photonen – beispielsweise ist „0“ ein horizontal polarisiertes Photon und „1“ ein vertikal polarisiertes. Sobald ein Sender einen geheimen Schlüssel, der aus einer Folge dieser Polarisationszustände besteht, an einen Empfänger gesendet hat, kann der Empfänger herausfinden, ob jemand die Nachricht belauscht hat. Das liegt daran, dass die Quantenmechanik vorschreibt, dass eine solche Beobachtung den Zustand dessen, was beobachtet wird, unauslöschlich verändern würde.

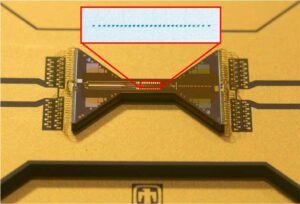

Das BB84-Protokoll ist narrensicher, aber in der Praxis ist es sehr schwierig, Folgen einzelner Photonen über große Entfernungen zu erzeugen oder zu übertragen. Aus diesem Grund verwendet das kürzlich von Shields und seinen Kollegen bei Toshiba in Zusammenarbeit mit BT entwickelte Quantennetzwerk ein anderes Protokoll für QKD. Es setzt auf schwache Laserpulse, die nicht ein, sondern mehrere Photonen im gleichen Polarisationszustand enthalten (siehe Abbildung).

Quantenschlüsselverteilung mit einem einzelnen Photonenstrom

Das Problem ist, wenn ein Schlüssel über einen Impuls mit zwei oder mehr Photonen codiert wird, besteht die Gefahr, dass eines der Photonen abgefangen werden könnte, ohne die Integrität der anderen zu beeinträchtigen, wodurch diese Bits unsicher werden. Die Lösung für dieses Rätsel wurde 2003 von vorgeschlagen Hoi Kwong Lo an der University of Toronto u Xiang Bin Wang, der damals beim Quantum Computation and Information Project in Tokio war. Basierend auf früheren Arbeiten von Won-Young Hwang An der Northwestern University in den USA werden die wahren Schlüssel-Photonenpulse mit noch schwächeren „Köder“-Laserpulsen durchsetzt.

Es gab viele Fortschritte bei Einzel- und verschränkten Photonenquellen, aber es ist immer noch am effizientesten, schwache Laser zu verwenden

Andrew Shields, Toshiba

Wenn nun ein Lauscher versucht, einen Teil des Gesamtsignals abzusaugen, entfernt er weniger Photonen aus dem Köder als der Signalimpuls, wodurch sich ihr Verhältnis in der Gesamtmischung ändert – eine verräterische Signatur, die der Empfänger erkennen kann. Tatsächlich ist dieses Decoy-Pulse-Protokoll der neue Standard für Langstrecken-QKD. Toshiba verwendet es derzeit für alle seine QKD-Produkte, einschließlich derjenigen im Toshiba-BT-Metronetz.

„Es gab viele Fortschritte bei Einzel- und verschränkten Photonenquellen, aber es ist immer noch am effizientesten, schwache Laser zu verwenden“, sagt Shields. „Mit dem Decoy-Protokoll können wir der idealen Schlüsselrate, die für die Verwendung einer echten Einzelphotonenquelle vorhergesagt wird, sehr nahe kommen.“

In den kommerziell erhältlichen QKD-Systemen von Toshiba können Schlüssel tausende Male pro Sekunde generiert, gesendet, empfangen und verarbeitet werden. Es hat sogar eine QKD-„Multiplexing“-Technologie entwickelt, bei der Qubit-Photonen neben klassischen Kommunikationsphotonen bei verschiedenen Wellenlängen gesendet und empfangen werden können. Im Wesentlichen gibt es ein Wellenlängenband für die QKD-Schlüssel und ein weiteres Band für das klassische Signal.

„Quantenkanäle müssen die bestehende Kommunikationsinfrastruktur nutzen, da ein Ersatz aus Kostensicht nicht realistisch ist“, sagt Shields. „Alle unsere Arbeiten, sowohl für ein quantensicheres Netzwerk als auch für das Quanteninternet, zielen darauf ab, die vorhandene Infrastruktur zu nutzen.“ Tatsächlich ist es nicht unbedingt erforderlich, auch bei bestehender Infrastruktur die gleichen physikalischen Glasfaserkabelkanäle zu teilen. Denn Internet und andere Daten werden meist über Bündel von Glasfaserkabeln übertragen, die derzeit nicht alle belegt oder „beleuchtet“ sind.

Dennoch gibt es ein starkes Argument dafür, die Infrastruktur gemeinsam zu nutzen, um ihr zukünftiges Potenzial zu maximieren und QKD zu ermöglichen, die Ränder von Netzwerken zu erreichen, wo Kanäle in einzelne Fasern auslaufen. In Großbritannien, wie in den meisten Ländern, hat Glasfaser die ältere Kupferverkabelung noch nicht vollständig abgelöst – und wird dies voraussichtlich nicht vor 2025 tun.

Quantennetzwerke herstellen

Aufbauend auf einem früheren Punkt-zu-Punkt-Versuch in Bristol, Großbritannien, verbindet das Toshiba-BT-Quantenmetronetz drei bestehende Kernknoten: einen im Londoner West End, einen in der City of London und einen 30 km westlich in Slough. Laut dem Physiker Andreas Herr, Senior Manager of Optical Research bei BT, kann sich jetzt jeder in einem Umkreis von 10–15 km um einen der drei Knoten anmelden, um Daten über QKD zu übertragen. Diese Fähigkeit hat sich jedoch nicht einfach ergeben.

Unser Brot und Butter ist die klassische Datenübermittlung, ob verschlüsselt oder unverschlüsselt, von Kunde zu Kunde. Die Frage ist, wie fügt man Quanten hinzu?

Andrew Herr, BT

„Unser Brot und Butter ist die klassische Datenübermittlung, verschlüsselt oder unverschlüsselt, von Kunde zu Kunde“, sagt er. „Die Frage ist, wie fügt man Quanten hinzu? Es gibt Probleme bei der Verwaltung des Quantensignals, um sicherzustellen, dass der richtige Schlüssel den richtigen Endpunkt trifft. Dann muss auch der Standard-WDM-Datenkanal (Wavelength Division Multiplexing) modifiziert werden.“

Das Hauptproblem besteht darin, dass das Strahlen von Hochleistungslasern in eine Faser leicht empfindliche Quantenzustände stören kann. „Klassische Daten überschwemmen den Quantenkanal, wenn wir nicht aufpassen“, sagt Lord. „Wir mussten mit den WDM-Herstellern zusammenarbeiten, um diese Seite des Netzwerks zu optimieren. Es war ein sehr sorgfältiges Design, das nötig war, um das alles möglich zu machen.“

Laut Lord läuft das Netzwerk seit Juni 2022 ausnahmslos. Abgesehen von der Beteiligung des Wirtschaftsprüfers EY hat die Partnerschaft auch Interesse aus anderen Bereichen des Finanzsektors und von Gesundheitsunternehmen sowie der Regierung geweckt. All dies hilft Lord, Shields und ihren Kollegen bei BT und Toshiba zu bestimmen, was der Markt von einem Quantennetzwerk erwartet – und wie man einen nationalen, quantenweiten Dienst schafft.

BT schließt derzeit eine von der britischen Regierung unterstützte Machbarkeitsstudie ab, die dieser Art von landesweitem Netzwerk unter Verwendung bestehender Technologie ein Preisschild verleihen wird. Aber um ein internationales Netzwerk aufzubauen, das möglicherweise transatlantische Verbindungen benötigt, wird dieser Technologie bald die Puste ausgehen. Die Quantensignale sind zunächst schwach, und die Rate, mit der sie die Schlüssel aktualisieren, verlangsamt sich alle 10 km um das 50-fache.

Den Schlüssel zu unserer Quantenzukunft sichern

Es gibt zwei Möglichkeiten, von denen eine QKD über Satellit ist. Im Jahr 2020 Forscher in China, angeführt von Jian-Wei Pan von der University of Science and Technology of China, verwendet die Micius-Satellit QKD zwischen Delingha in der Provinz Qinghai und Nanshan in der Provinz Xinjiang zu errichten, das über 1100 km entfernt ist (Natur 582 501). Aber Satelliten-QKD ist nicht einfach. Micius umkreist die Erde in einer Höhe von nur 500 km und überfliegt jede Nacht nur fünf Minuten lang ihre Bodenstationen, wodurch die Schlüssel nicht ständig aktualisiert werden. Höhere Umlaufbahnen können eine längere Abdeckung bieten, aber der Satellit und die Bodenstation wären weiter voneinander entfernt und das Signal wäre noch schwächer. Trotzdem hat BT eine Vereinbarung mit dem Das in London ansässige Quanten-Startup ArQit Erforschung des Potenzials von Satelliten-QKD mit möglichen Starts in den nächsten zwei Jahren.

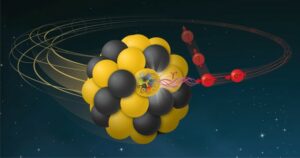

Der zweite Weg nach vorne ist die Verwendung von „Quanten-Repeatern“. Diese Geräte befinden sich in der Mitte von Fernkanälen und verteilen Photonenpaare mit verschränkten Eigenschaften an gegenüberliegende Enden des Kanals. Ein Eingangsphoton kann dazu gebracht werden, mit einem dieser verschränkten Photonen zu interagieren und seinen Zustand auf den entfernten Zwilling des verschränkten Photonenpaars am anderen Ende des Kanals zu teleportieren. Der Repeater fungiert dabei als Brücke, die die maximale Distanz verlängern kann, über die ein Quantensignal übertragen werden kann.

Aber während Teilaspekte von Quantenrepeatern demonstriert wurden, muss ein voll funktionsfähiger noch realisiert werden. Nach der erfolgreichen Implementierung grundlegender QKD auf integrierter Silizium-Photonik-Technologie im letzten Jahr arbeitet Toshiba nun an einem integrierten Silizium-Quanten-Repeater, sagt Shields.

Unsichtbarer Erfolg?

Derzeit gibt es also keinen reibungslosen Weg in ein Quanteninternet. Aber die Technologie schreitet schnell voran, und in den letzten Jahren floss viel Geld herein. 2018 kündigte die Europäische Union an, dass sie in den nächsten 1 Jahren mindestens 10 Milliarde Euro dafür ausgeben würde Quanten-Flaggschiff Antrieb zur Förderung der Quantentechnologie. Allein in diesem Jahr haben die USA fast 850 Millionen Dollar für Quantenforschung und -entwicklung bereitstellen, wobei viel mehr privat über Computergiganten wie Google, IBM und Microsoft eingespeist werden. Auch Großbritannien investiert kräftig Die Regierung verspricht 2.5 Mrd. £ für Quantentechnologie in seine zweite 10-Jahres-Quantenstrategie, von dem man hofft, dass es zusätzliche private Investitionen in Höhe von 1 Mrd. £ generieren wird. All diese öffentlichen Investitionen werden jedoch von China in den Schatten gestellt Berichten zufolge werden mehr als ¥ 105 Mrd. bereitgestellt (ca. 12.5 Mrd. £) bis hin zu Quantenforschung und -entwicklung in seinem neuesten Fünfjahresplan.

Es könnte sein, dass eine Version eines Quanteninternets bei uns ist, bevor das Jahrzehnt zu Ende ist. Aber die Ironie für diejenigen, die daran arbeiten, ist, dass nur Misserfolge, nicht Erfolge, bemerkt werden. Wenn sie erfolgreich sind, werden unsere sensiblen Daten nicht gehackt, und die meisten Menschen werden nicht klüger sein, dass Quantencomputer jemals eine solche Bedrohung darstellten.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Quelle: https://physicsworld.com/a/the-dream-of-a-quantum-internet-is-closer-than-you-might-think/

- :hast

- :Ist

- :nicht

- :Wo

- ][P

- $UP

- 1

- 10

- 1984

- 2001

- 2018

- 2020

- 2022

- 2023

- 30

- a

- Über Uns

- absolut

- AC

- akzeptabel

- Nach

- Buchhaltung

- über

- aktiv

- Handlungen

- hinzufügen

- Zusätzliche

- advanced

- Vorschüsse

- Vorteil

- AES

- beeinflussen

- Nach der

- AG

- gegen

- Zustimmung

- AI

- Alarm

- Algorithmus

- Alle

- erlaubt

- allein

- entlang

- neben

- bereits

- ebenfalls

- unter

- an

- und

- Martin

- angekündigt

- Ein anderer

- jemand

- auseinander

- angewandt

- Ansatz

- SIND

- Bereich

- Argument

- AS

- Aspekte

- At

- Anschläge

- Aufmerksamkeit

- angezogen

- verfügbar

- Auszeichnung

- ein Weg

- Zurück

- BAND

- Bank

- BANKTRANSAKTIONEN

- Banküberweisung

- basierend

- basic

- BE

- Die Schönheit

- wurde

- weil

- werden

- war

- Bevor

- beginnen

- Anfang

- Sein

- angenommen

- BESTE

- zwischen

- Big

- größer

- Milliarden

- Bit

- Blockieren

- Auftrieb

- beide

- Boden

- Brot

- Break

- BRIDGE

- Bristol

- Sendung

- BT

- Building

- Bündel

- Geschäft

- Unternehmen

- aber

- by

- Kabel

- Cambridge

- CAN

- Kann bekommen

- vorsichtig

- Hauptgeschäftsstelle

- herausgefordert

- Übernehmen

- Kanal

- Kanäle

- China

- Chris

- Stadt

- Anspruch

- klar

- klicken Sie auf

- Menu

- näher

- CNBC

- Zusammenarbeit

- Kopien

- wie die

- kommt

- Kommen

- comm

- kommentierte

- kommerziell

- kommerziell

- gemeinsam

- häufig

- Kommunikation

- Unternehmen

- Unternehmen

- abschließen

- uneingeschränkt

- Komplex

- Berechnung

- Computer

- Computer

- Computing

- Sich zusammenschliessen

- Bestehend

- enthalten

- ständig

- Kontrast

- Beiträge

- konventionellen

- Kupfer

- Kernbereich

- Ecke

- Kosten

- könnte

- Ländern

- Berichterstattung

- Riss

- erstellen

- Geheimschrift

- Strom

- Zur Zeit

- Kunde

- Cyber-

- Internet-Sicherheit

- ACHTUNG

- Gefahren

- technische Daten

- Datensicherheit

- Tag

- Tage

- Debatten.

- Jahrzehnte

- Entschlüsseln

- definitiv

- Synergie

- hängt

- Design

- Details

- Bestimmen

- entwickeln

- entwickelt

- Entwicklung

- Entwicklungen

- Gerät

- Geräte

- diktiert

- anders

- schwer

- Ziffern

- störend

- Abstand

- verteilen

- Verteilung

- Division

- do

- Dokument

- erledigt

- Nicht

- nach unten

- Dutzende

- Traum

- Antrieb

- e

- Früher

- Erde

- leicht

- Ökosystem

- effizient

- Elektronik

- anderswo

- entstehen

- beschäftigt

- verschlüsselt

- Verschlüsselung

- Ende

- endet

- Entwicklung

- genug

- Essenz

- im Wesentlichen

- etablieren

- geschätzt

- Europäische

- Europäische Union

- Europa

- Sogar

- ÜBERHAUPT

- Jedes

- Beispiel

- austauschen

- existieren

- vorhandenen

- erwartet

- Experten

- ERKUNDEN

- erweitern

- Faktoren

- FAIL

- Scheitern

- Fairness

- FAST

- Angst

- Fütterung

- wenige

- Weniger

- Feld

- Abbildung

- Endlich

- Revolution

- Finanzsektor

- Finden Sie

- Fest

- Firmen

- Vorname

- Flut

- konzentriert

- Aussichten für

- Forbes

- Vordergrund

- unten stehende Formular

- Formel

- Zum Glück

- vorwärts

- für

- voll

- fundamental

- weiter

- Zukunft

- erzeugen

- erzeugt

- Erzeugung

- bekommen

- bekommen

- Riese

- Global

- Go

- gut

- der Regierung

- Griff

- groß

- Garantien

- hacken

- gehackt

- Hacker

- hätten

- Hände

- passieren

- Haben

- mit

- he

- Köpfe

- Gesundheitswesen

- schwer

- hilft

- hier (auf dänisch)

- höher

- seine

- Treffer

- hofft,

- horizontal

- Ultraschall

- Hilfe

- aber

- HTML

- HTTPS

- i

- IBM

- ideal

- if

- Image

- Impact der HXNUMXO Observatorien

- umgesetzt

- unmöglich

- in

- Einschließlich

- zunehmend

- Krankengymnastik

- Energiegewinnung

- Information

- Informationssicherheit

- Infrastruktur

- Varianten des Eingangssignals:

- unsicher

- Institut

- Integration

- Integrität

- interagieren

- Interesse

- einmischen

- International

- Internet

- in

- Erfunden

- Investitionen

- Investition

- Investments

- Problem

- Probleme

- IT

- SEINE

- selbst

- Januar

- Japanisch

- beigetreten

- jpg

- Juni

- nur

- nur einer

- Wesentliche

- Tasten

- Art

- bekannt

- Labor

- grosse

- höchste

- laser

- -Laser

- Nachname

- Letztes Jahr

- neueste

- neueste Entwicklungen

- startet

- am wenigsten

- geführt

- wahrscheinlich

- Gleichen

- Grenzen

- Line

- verknüpft

- Links

- wenig

- London

- Lang

- langfristig

- länger

- Los

- gemacht

- Main

- um

- MACHT

- Making

- verwalten

- Management

- Manager

- Hersteller

- viele

- Markt

- Marktplatz

- Märkte

- massiv

- mathematisch

- Materie

- max-width

- Maximieren

- maximal

- Kann..

- Mechanik

- sowie medizinische

- Nachricht

- Methode

- Microsoft

- Mitte

- könnte

- Meilenstein

- Minuten

- Fehler

- MIT

- Modellieren

- geändert

- Molekular-

- Geld

- mehr

- effizienter

- vor allem warme

- schlauer bewegen

- viel

- Multiplizieren

- Namens

- National

- Landesweit

- Natur

- NCSC

- notwendig,

- Need

- erforderlich

- Bedürfnisse

- Netzwerk

- Netzwerke

- dennoch

- Neu

- weiter

- Nacht-

- nicht

- Fiber Node

- jetzt an

- Zahlen

- erhalten

- of

- WOW!

- bieten

- Büros

- on

- einmal

- EINEM

- Online

- einzige

- XNUMXh geöffnet

- gegenüber

- Optimierung

- Optimieren

- or

- Auftrag

- Organisationen

- Andere

- Anders

- UNSERE

- aussen

- hervorragend

- übrig

- Gesamt-

- besitzen

- Besitzt

- Paare

- Papier

- Teil

- besondere

- Partnerschaft

- leitet

- Weg

- begutachtet

- Personen

- person

- Perspektive

- Jürgen

- Photonen

- physikalisch

- Physik

- Platzierung

- Plan

- Plattformen

- Plato

- Datenintelligenz von Plato

- PlatoData

- Points

- möglich

- Potenzial

- möglicherweise

- größte treibende

- Praktisch

- Praxis

- vorhergesagt

- Vorhersage

- Gegenwart

- Prime

- Prinzip

- Priorisierung

- privat

- Private Key

- Aufgabenstellung:

- Verarbeitet

- Produkte

- Fortschritt

- Projekt

- prominent

- aussichtsreich

- immobilien

- vorgeschlage

- Aussicht

- Protokoll

- Protokolle

- zuverlässig

- die

- Öffentlichkeit

- public Key

- veröffentlicht

- Puls

- setzen

- Putting

- Quant

- Quantenvorteil

- Quantencomputer

- Quantencomputer

- Quantencomputing

- Quantenkryptographie

- Quanteninternet

- Quantenmechanik

- Quantenphysik

- Quantentechnologie

- Quantentechnologie

- Qubit

- Qubits

- Frage

- schnell

- F&E

- Radar

- Erhöhung

- Bewerten

- Verhältnis

- erreichen

- Bereitschaft

- realistisch

- realisiert

- Grund

- Received

- kürzlich

- kürzlich

- erkennt

- Aufzeichnungen

- entfernen

- Rendering

- berichten

- falls angefordert

- Forschungsprojekte

- Forscher

- resistent

- für ihren Verlust verantwortlich.

- Risiko

- Riskant

- rund

- rsa

- Führen Sie

- Laufen

- s

- Said

- gleich

- Satellit

- sagt

- skalierbaren

- Szene

- Regelungen

- Wissenschaft

- Wissenschaft und Technologie

- Wissenschaftler

- nahtlos

- Zweite

- Die Geheime

- Bibliotheken

- Verbindung

- sicher

- Sicherheitdienst

- sehen

- senden

- Absender

- Senior

- empfindlich

- mehrere

- Teilen

- ,,teilen"

- Seite

- Schild

- Signal

- Signale

- Einfacher

- einfach

- da

- Single

- Größen

- verlangsamt

- So

- Lösung

- Lösungen

- einige

- Jemand,

- Quelle

- Quellen

- verbringen

- Verbreitung

- Standard

- Normen

- Anfang

- begonnen

- Anfang

- Bundesstaat

- Staaten

- Steam

- Schritt

- Immer noch

- Einstellung

- speichern

- einfach

- Strom

- Streaming

- Schnur

- stark

- Studie

- Erfolg haben

- Erfolg

- Erfolgreich

- so

- Supercomputer

- Überlagerung

- überraschend

- Systeme und Techniken

- Nehmen

- Armaturen

- und Aufgaben

- Team

- Tech

- Technologie

- Telekom

- erzählen

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- die Informationen

- Der Staat

- Großbritannien

- die Welt

- ihr

- Sie

- dann

- theoretisch

- Dort.

- damit

- deswegen

- Diese

- vom Nutzer definierten

- think

- fehlen uns die Worte.

- dieses Jahr

- diejenigen

- dachte

- Tausende

- Bedrohung

- drohen

- nach drei

- Durch

- Daumennagel

- Zeit

- mal

- zu

- heute

- heutigen

- Tokio

- auch

- toronto

- Toshiba

- Gesamt

- gegenüber

- der Verkehr

- Transaktionen

- privaten Transfer

- Transit

- Übergang

- übertragen

- Versuch

- Studien

- was immer dies auch sein sollte.

- wirklich

- Tsinghua

- XNUMX

- Uk

- zugrunde liegen,

- Gewerkschaft

- Universität

- Universität für Wissenschaft und Technologie von China

- URL

- us

- -

- benutzt

- Nutzer

- Verwendung von

- USTC

- gewöhnlich

- Werte

- verschiedene

- Version

- vertikal

- sehr

- sichtbar

- Volumen

- Verwundbar

- W

- warten

- wollen

- wollen

- will

- wurde

- Weg..

- Wege

- we

- Wetter

- Netz

- GUT

- West

- Was

- Was ist

- wann

- ob

- welche

- während

- WHO

- warum

- Wikipedia

- werden wir

- Weisheit

- mit

- .

- ohne

- Arbeiten

- trainieren

- gearbeitet

- arbeiten,

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- weltweit

- würde

- X

- Jahr

- Jahr

- noch

- Du

- jung

- Ihr

- Zephyrnet

- Zhengzhou