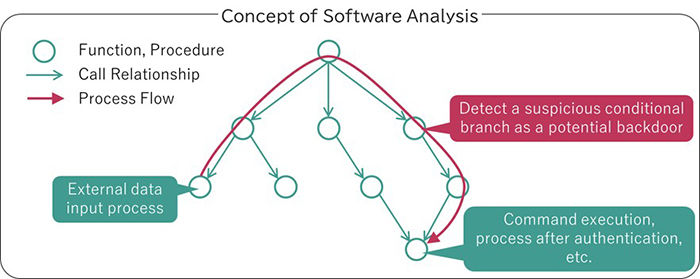

TOKIO, 7. Februar 2024 – (JCN Newswire) – NEC Corporation (TSE: 6701) hat eine Technologie entwickelt, die die Sicherheit von Lieferketten stärkt, indem sie Schwachstellen in Software anhand des Binärcodes(1) ausführbarer Dateien erkennt, ohne dass Quellcode erforderlich ist. Diese Technologie automatisiert einen Teil der statischen Analyse von Software, für die kein Quellcode verfügbar ist, die bisher von Experten durchgeführt werden musste, und reduziert so die Zeit für die statische Analyse um 40 %.

Hintergrund

In den letzten Jahren wurden Lieferketten in allen Branchen aufgrund der digitalen Transformation (DX) und der Globalisierung immer größer und komplexer. Unter diesen Umständen wächst die Sorge vor Cyberangriffen, die auf Schwachstellen und schädliche Funktionen in der Lieferkette abzielen, was die Gewährleistung der Sicherheit von Software in der gesamten Lieferkette zu einem dringenden Problem gemacht hat. Insbesondere müssen Regierungsbehörden und Anbieter kritischer Infrastrukturen Maßnahmen ergreifen, um zu verhindern, dass Hintertüren und andere bösartige Funktionen in ihre Produkte und Systeme eingeführt werden, wenn sie Produkte und Systeme gemäß den überarbeiteten Gesetzen und Vorschriften beschaffen und installieren. Diese neu entwickelte Technologie wird die Entwicklung verbessern Der Risikosuchdienst von NEC(2), bei dem Sicherheitsspezialisten (*3) Sicherheitsrisikobewertungen der Software und Systeme eines Kunden durchführen und dabei die Auswirkungen auf sein Geschäft berücksichtigen.

Technologieübersicht

Während allgemeine Techniken zur statischen Analyse von Software auf den Quellcode abzielen, führt diese Technik eine statische Analyse für Binärcode durch, bei dem es sich um die ausführbare Form von Software handelt. Insbesondere verfolgt es, welche Prozesse innerhalb der Software externe Daten nutzen, und erkennt verdächtige Implementierungen, bei denen es sich möglicherweise um Hintertüren handelt, die die Steuerung sensibler Prozesse wie der Befehlsausführung beeinflussen können.

Merkmale der Technologie

1. Software ohne Quellcode kann eingesehen werden

In der Vergangenheit war für manche Software kein Quellcode verfügbar, und in solchen Fällen waren die Möglichkeiten zur Überprüfung der Softwaresicherheit begrenzt, beispielsweise manuelle Inspektionen durch Experten. Da diese Technologie Binärcode prüfen kann, ist es möglich, die Sicherheit von Software zu prüfen, für die kein Quellcode verfügbar ist.

2. Berücksichtigt Bedenken hinsichtlich der Verschmutzung der Gebäudeumgebung (*4).

In der Vergangenheit war es schwierig, während des Build-Prozesses eingeführte Schwachstellen und schädliche Funktionen zu erkennen, selbst wenn der Quellcode verfügbar war, beispielsweise für selbst entwickelte Software. Da diese Technologie den Binärcode nach der Erstellung überprüft, ist eine Prüfung auf Sicherheit möglich, einschließlich Problemen, die durch die Build-Umgebung verursacht werden.

3. Ermöglicht eine einheitliche Inspektionsqualität

In der Vergangenheit war es schwierig, Software zu prüfen, insbesondere im Binärformat, und die Prüfqualität schwankte tendenziell je nach den Fähigkeiten des Prüfers. Durch diese Technologie wird ein Teil des Inspektionsprozesses automatisiert, wodurch der Bedarf an Personalressourcen reduziert und ein gewisses Maß an Inspektionsqualität sichergestellt wird. Darüber hinaus ist es möglich, die Sicherheit der Systeme des Unternehmens gegenüber Dritten, etwa Regulierungsbehörden und Aktionären, nachweislich zu erläutern. Darüber hinaus wird erwartet, dass die Automatisierung eines Teils der Inspektion die für die statische Analyse erforderliche Zeit um 40 % reduzieren wird. NEC beabsichtigt, diese Technologie bis Ende des Geschäftsjahres 2024 auf Risikosuchdienste anzuwenden. Dies wird die Sicherheitsinspektionen der in der Lieferkette beschafften und gelieferten Software verbessern und zum Aufbau sichererer Systeme und zur Stärkung der Lieferkettensicherheit beitragen.

(1) Daten werden nur in Binärzahlen von 0 und 1 ausgedrückt, damit Computer sie direkt verarbeiten können.

(2) Risk Hunting Service (nur japanischer Text)https://jpn.nec.com/cybersecurity/service/professional/risk_hunting/index.html

(3) Sicherheitsspezialisten (nur japanischer Text)https://jpn.nec.com/cybersecurity/advantage/specialist/profile2-2.html

(4) Eine Umgebung, die in einer Programmiersprache geschriebenen Quellcode konvertiert und eine ausführbare Datei generiert, die in Binärcode geschrieben ist.Teilen

Über die NEC Corporation

Die NEC Corporation hat sich als führend bei der Integration von IT- und Netzwerktechnologien etabliert und gleichzeitig das Markenstatement „Orchestrierung einer helleren Welt“ beworben. NEC ermöglicht es Unternehmen und Gemeinden, sich auf rasche Veränderungen in Gesellschaft und Markt einzustellen, da es die sozialen Werte Sicherheit, Fairness und Effizienz berücksichtigt, um eine nachhaltigere Welt zu fördern, in der jeder die Chance hat, sein volles Potenzial auszuschöpfen. Weitere Informationen finden Sie unter NEC unter https://www.nec.com.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.jcnnewswire.com/pressrelease/88888/3/

- :hast

- :Ist

- :nicht

- :Wo

- 1

- 2024

- 7

- a

- Über uns

- Übereinstimmung

- automatisch

- Adressen

- Nach der

- Agenturen

- Ziel

- Alle

- ebenfalls

- an

- Analyse

- machen

- Jetzt bewerben

- SIND

- AS

- Einschätzungen

- At

- Verwaltung

- Automatisches Erfassen:

- Automation

- verfügbar

- Backdoors

- BE

- Werden

- war

- Sein

- beide

- Marke

- heller

- bauen

- erbaut

- Geschäft

- Unternehmen

- by

- CAN

- fähig

- Fälle

- verursacht

- sicher

- Kette

- Ketten

- Chance

- Änderungen

- aus der Ferne überprüfen

- Umstände

- Code

- Communities

- Unternehmen

- Komplex

- Computer

- Hautpflegeprobleme

- Bedenken

- Leiten

- Berücksichtigung

- Baugewerbe

- Beitrag

- Smartgeräte App

- KONZERN

- kritischem

- Kritische Infrastruktur

- Cyber-Angriffe

- technische Daten

- geliefert

- Abhängig

- entdecken

- entwickelt

- schwer

- digital

- Digitale Transformation

- Direkt

- erledigt

- zwei

- im

- DX

- Effizienz

- ermöglicht

- Ende

- zu steigern,

- Gewährleistung

- Arbeitsumfeld

- insbesondere

- etablierten

- Sogar

- jedermann

- Beweis

- Ausführung

- Ausbau

- erwartet

- Experten

- Erklären

- zum Ausdruck gebracht

- extern

- Fairness

- Februar

- Reichen Sie das

- Mappen

- Aussichten für

- unten stehende Formular

- Format

- für

- voller

- Funktionen

- Außerdem

- Allgemeines

- erzeugt

- Globalisierung

- der Regierung

- Regierungsbehörden

- persönlichem Wachstum

- hätten

- Haben

- HTML

- HTTPS

- human

- Human Resources

- Jagd

- Image

- Impact der HXNUMXO Observatorien

- Realisierungen

- in

- Einschließlich

- Branchen

- Beeinflussung

- Information

- Infrastruktur

- Installieren

- Integration

- in

- eingeführt

- Problem

- IT

- selbst

- Japanisch

- SPBN

- jpg

- Sprache

- Gesetze

- Gesetze und Richtlinien

- Führer

- Niveau

- Limitiert

- gemacht

- MACHT

- böswilligen

- manuell

- Markt

- Kann..

- Mittel

- Maßnahmen

- mehr

- Need

- Netzwerk

- neu

- Newswire

- Zahlen

- of

- on

- einzige

- Andere

- Teil

- besondere

- Parteien

- passt

- führt

- Ort

- Plato

- Datenintelligenz von Plato

- PlatoData

- möglich

- Potenzial

- verhindern

- vorher

- Probleme

- Prozessdefinierung

- anpassen

- beschafft

- Produkte

- Programmierung

- fördern

- Die Förderung der

- Anbieter

- bietet

- Qualität

- schnell

- erreichen

- kürzlich

- Veteran

- Reduzierung

- Vorschriften

- Regulierungsbehörden

- falls angefordert

- Downloads

- Risiko

- s

- Sicherheit

- Sicherheit

- Verbindung

- Sicherheitdienst

- empfindlich

- Dienstleistungen

- Aktionäre

- da

- Geschicklichkeit

- So

- Social Media

- Gesellschaft

- Software

- einige

- Quelle

- Quellcode

- Spezialisten

- Erklärung

- statisch

- Stärkung

- Stärkt

- so

- liefern

- Supply Chain

- Lieferketten

- misstrauisch

- nachhaltiger

- Systeme und Techniken

- Nehmen

- Einnahme

- Target

- Targeting

- Technik

- Techniken

- Technologies

- Technologie

- Text

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Dort.

- damit

- Diese

- Dritte

- dritte seite

- fehlen uns die Worte.

- Durch

- während

- So

- Zeit

- zu

- Spuren

- Transformation

- für

- dringend

- -

- Werte

- variieren

- Besuchen Sie

- Sicherheitslücken

- wurde

- waren

- wann

- welche

- während

- werden wir

- mit

- .

- ohne

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- geschrieben

- Jahr

- Zephyrnet