Der Aufbau einer produktionsreifen Lösung in AWS erfordert eine Reihe von Kompromissen zwischen Ressourcen, Zeit, Kundenerwartungen und Geschäftsergebnis. Der AWS Well-Architated-Framework hilft Ihnen, die Vorteile und Risiken der Entscheidungen zu verstehen, die Sie beim Aufbau von Workloads auf AWS treffen. Durch die Verwendung des Frameworks lernen Sie aktuelle betriebliche und architektonische Empfehlungen für die Gestaltung und den Betrieb zuverlässiger, sicherer, effizienter, kosteneffektiver und nachhaltiger Workloads in AWS kennen.

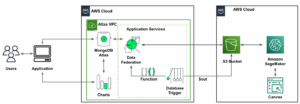

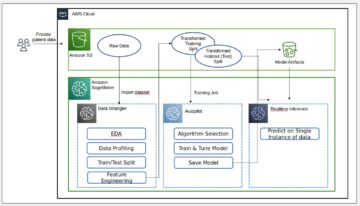

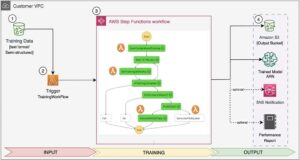

Ein IDP-Projekt (Intelligent Document Processing) kombiniert normalerweise optische Zeichenerkennung (OCR) und Verarbeitung natürlicher Sprache (NLP), um ein Dokument zu lesen und zu verstehen und bestimmte Entitäten oder Phrasen zu extrahieren. Das IDP Well-Architected Custom Lens bietet Ihnen Orientierungshilfen zur Bewältigung der allgemeinen Herausforderungen, die wir in diesem Bereich sehen. Durch die Beantwortung einer Reihe von Fragen in dieser benutzerdefinierten Linse erkennen Sie die potenziellen Risiken und können diese durch Befolgen des Verbesserungsplans beheben.

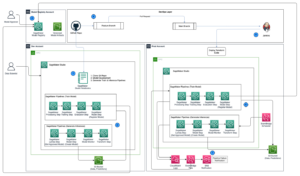

Dieser Beitrag konzentriert sich auf die Sicherheitssäule der IDP-Lösung. Ausgehend von der Einführung der Sicherheitssäule und der Designprinzipien untersuchen wir dann das Lösungsdesign und die Implementierung mit vier Schwerpunktbereichen: Zugriffskontrolle, Datenschutz, Schlüssel- und Geheimverwaltung sowie Workload-Konfiguration. Wenn Sie diesen Beitrag lesen, erfahren Sie mehr über die Sicherheitssäule im Well-Architected Framework und ihre Anwendung auf die IDP-Lösungen.

Design-Prinzipien

Die Sicherheitssäule umfasst die Fähigkeit einer IDP-Lösung, Eingabedokumente, Dokumentenverarbeitungssysteme und Ausgaberessourcen zu schützen und dabei die Vorteile von AWS-Technologien zu nutzen, um die Sicherheit zu verbessern und gleichzeitig Dokumente intelligent zu verarbeiten.

Alle AWS AI-Dienste (z. B. Amazontext, Amazon verstehen, oder Amazon begreifen medizinische), die in IDP-Lösungen verwendet werden, sind vollständig verwaltete KI-Dienste, bei denen AWS ihre physische Infrastruktur, API-Endpunkte, Betriebssystem und Anwendungscode sichert und die Ausfallsicherheit und das Failover von Diensten innerhalb einer bestimmten Region übernimmt. Als AWS-Kunde können Sie sich daher auf die Nutzung dieser Dienste zur Erfüllung Ihrer IDP-Aufgaben konzentrieren, anstatt sich auf die Sicherung dieser Elemente zu konzentrieren. Es gibt eine Reihe von Designprinzipien, die Ihnen dabei helfen können, die Sicherheit Ihrer IDP-Workloads zu stärken:

- Implementieren Sie eine starke Identitätsgrundlage – Implementieren Sie das Prinzip der geringsten Rechte und erzwingen Sie die Aufgabentrennung mit entsprechender Autorisierung für jede Interaktion mit Ihren AWS-Ressourcen in IDP-Anwendungen. Zentralisieren Sie das Identitätsmanagement und streben Sie danach, die Abhängigkeit von langfristigen statischen Anmeldeinformationen zu beseitigen.

- Sorgen Sie für die Rückverfolgbarkeit – In IDP verwendete KI-Dienste sind integriert AWS CloudTrail, mit dem Sie Aktionen und Änderungen in Ihrer IDP-Umgebung mit geringer Latenz überwachen, warnen und prüfen können. Ihre Integration mit Amazon CloudWatch ermöglicht es Ihnen, die Protokoll- und Metrikerfassung in Ihr IDP-System zu integrieren, um automatisch Untersuchungen durchzuführen und Maßnahmen zu ergreifen.

- Automatisieren Sie aktuelle Sicherheitsempfehlungen – Automatisierte softwarebasierte Sicherheitsmechanismen verbessern Ihre Fähigkeit, schneller und kostengünstiger sicher zu skalieren. Erstellen Sie sichere IDP-Architekturen, einschließlich der Implementierung von Kontrollen, die mithilfe von als Code in versionierten Vorlagen definiert und verwaltet werden AWS CloudFormation.

- Schützen Sie Daten während der Übertragung und im Ruhezustand – Die Verschlüsselung während der Übertragung wird standardmäßig für alle für IDP erforderlichen KI-Dienste unterstützt. Achten Sie auf den Schutz ruhender Daten und der bei IDP-Ausgaben erzeugten Daten. Klassifizieren Sie Ihre Daten in Vertraulichkeitsstufen und nutzen Sie gegebenenfalls Mechanismen wie Verschlüsselung, Tokenisierung und Zugriffskontrolle.

- Gewähren Sie Personen die Berechtigungen mit den geringsten Privilegien – IDP reduziert den Bedarf an direktem Zugriff und manueller Bearbeitung von Dokumenten weitgehend. Nur die Einbeziehung der erforderlichen Personen zur Durchführung von Fallvalidierungs- oder Erweiterungsaufgaben verringert das Risiko von Dokumentenfehlern und menschlichem Versagen beim Umgang mit sensiblen Daten.

- Bereiten Sie sich auf Sicherheitsereignisse vor – Bereiten Sie sich auf einen Vorfall vor, indem Sie Richtlinien und Prozesse für das Vorfallmanagement und die Untersuchung einführen, die auf Ihre organisatorischen Anforderungen abgestimmt sind. Führen Sie Simulationen zur Reaktion auf Vorfälle durch und nutzen Sie Tools mit Automatisierung, um die Geschwindigkeit bei der Erkennung, Untersuchung und Wiederherstellung zu erhöhen.

Schwerpunkte

Bevor Sie eine IDP-Workload entwerfen, müssen Sie Praktiken implementieren, um Ihre Sicherheitsanforderungen zu erfüllen. Dieser Beitrag konzentriert sich auf die Sicherheitssäule mit vier Schwerpunktbereichen:

- Zugriffskontrolle – In einer IDP-Anwendung ist die Zugriffskontrolle der Schlüsselfaktor zur Gewährleistung der Informationssicherheit. Dabei geht es nicht nur darum, sicherzustellen, dass nur autorisierte Benutzer auf die Anwendung zugreifen können, sondern auch darum, sicherzustellen, dass andere Dienste nur auf angemessen sichere Weise auf die Umgebung zugreifen und miteinander interagieren können.

- Datenschutzerklärung – Da die Verschlüsselung von Daten während der Übertragung standardmäßig für alle für IDP erforderlichen KI-Dienste unterstützt wird, konzentriert sich der Datenschutz in einer IDP-Anwendung mehr auf die Verschlüsselung ruhender Daten und die Verwaltung vertraulicher Informationen wie personenbezogener Daten (PII).

- Schlüssel- und Geheimverwaltung – Der Verschlüsselungsansatz, den Sie zum Sichern Ihres IDP-Workflows verwenden, kann verschiedene Schlüssel zum Verschlüsseln von Daten und zum Autorisieren von Benutzern für mehrere Dienste und zugehörige Systeme umfassen. Die Anwendung eines umfassenden Schlüssel- und Geheimverwaltungssystems bietet dauerhafte und sichere Mechanismen zum weiteren Schutz Ihrer IDP-Anwendung und -Daten.

- Workload-Konfiguration – Die Workload-Konfiguration umfasst mehrere Designprinzipien, einschließlich der Verwendung von Überwachungs- und Prüfdiensten zur Aufrechterhaltung der Rückverfolgbarkeit von Transaktionen und Daten in Ihrem IDP-Workload, der Einrichtung von Verfahren zur Reaktion auf Vorfälle und der Trennung verschiedener IDP-Workloads voneinander.

Zugriffskontrolle

Berücksichtigen Sie im Schwerpunktbereich der Zugangskontrolle die folgenden aktuellen Empfehlungen:

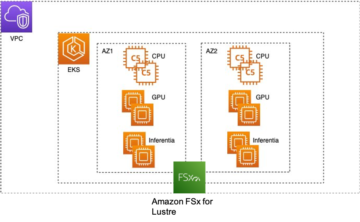

- Verwenden Sie VPC-Endpunkte, um eine private Verbindung mit IDP-bezogenen Diensten herzustellen – Sie können Amazon Textract, Amazon Comprehend und verwenden Amazon Simple Storage-Service (Amazon S3) APIs über ein weltweit routbares Netzwerk oder halten Sie Ihren Netzwerkverkehr innerhalb des AWS-Netzwerks, indem Sie VPC-Endpunkte verwenden. Um den aktuellen Sicherheitsempfehlungen zu folgen, sollten Sie Ihren IDP-Verkehr innerhalb Ihrer VPCs belassen und eine private Verbindung zwischen Ihrer VPC und Amazon Textract oder Amazon Comprehend herstellen, indem Sie Schnittstellen-VPC-Endpunkte erstellen. Sie können auch von Ihrer VPC aus über Gateway-VPC-Endpunkte auf Amazon S3 zugreifen.

- Richten Sie einen zentralen Identitätsanbieter ein – Für die Authentifizierung von Benutzern und Systemen bei Ihrer IDP-Anwendung erleichtert die Einrichtung eines zentralen Identitätsanbieters die Verwaltung des Zugriffs über mehrere IDP-Anwendungen und -Dienste hinweg. Dies reduziert den Bedarf an mehreren Sätzen von Anmeldeinformationen und bietet die Möglichkeit, sich in bestehende Personalprozesse (HR) zu integrieren.

- Verwenden Sie IAM-Rollen, um den Zugriff zu kontrollieren und den Zugriff mit den geringsten Berechtigungen durchzusetzen – Um den Benutzerzugriff auf IDP-Dienste zu verwalten, sollten Sie IAM-Rollen für den Benutzerzugriff auf Dienste in der IDP-Anwendung erstellen und die entsprechenden Richtlinien und Tags anhängen, um den Zugriff mit den geringsten Berechtigungen zu erreichen. Rollen sollten dann den entsprechenden Gruppen zugewiesen werden, wie sie in Ihrem Identitätsanbieter verwaltet werden. Sie können IAM-Rollen auch zum Zuweisen von Dienstnutzungsberechtigungen verwenden und so flüchtige AWS Security Token Service (STS)-Anmeldeinformationen zum Aufrufen von Dienst-APIs verwenden. In Fällen, in denen AWS-Dienste für IDP-Zwecke von Systemen aufgerufen werden müssen, die nicht auf AWS ausgeführt werden, verwenden Sie AWS IAM-Rollen überall um temporäre Sicherheitsanmeldeinformationen in IAM für Workloads zu erhalten, die außerhalb von AWS ausgeführt werden.

- Schützen Sie Amazon Textract und Amazon Comprehend in Ihrem Konto vor dienstübergreifendem Identitätsdiebstahl – Eine IDP-Anwendung nutzt normalerweise mehrere AWS-Dienste, sodass ein Dienst einen anderen Dienst aufrufen kann. Daher müssen Sie Cross-Service verhindern.“verwirrter Stellvertreter”Szenarien. Wir empfehlen die Verwendung von

aws:SourceArnundaws:SourceAccountGlobale Bedingungskontextschlüssel in Ressourcenrichtlinien, um die Berechtigungen einzuschränken, die Amazon Textract oder Amazon Comprehend einem anderen Dienst für die Ressource erteilt.

Datenschutzerklärung

Im Folgenden finden Sie einige aktuelle Empfehlungen zum Datenschutz:

- Befolgen Sie die aktuellen Empfehlungen zum Schutz sensibler Daten in Datenspeichern – IDP umfasst normalerweise mehrere Datenspeicher. Sensible Daten in diesen Datenspeichern müssen gesichert werden. Aktuelle Sicherheitsempfehlungen in diesem Bereich umfassen die Definition von IAM-Kontrollen, mehrere Möglichkeiten zur Implementierung detektivischer Kontrollen für Datenbanken, die Stärkung der Infrastruktursicherheit rund um Ihre Daten durch Netzwerkflusskontrolle und den Datenschutz durch Verschlüsselung und Tokenisierung.

- Verschlüsseln Sie ruhende Daten in Amazon Textract – Amazon Textract verwendet Transport Layer Security (TLS) und VPC-Endpunkte, um Daten während der Übertragung zu verschlüsseln. Die Methode zur Verschlüsselung ruhender Daten zur Verwendung durch Amazon Textract ist die serverseitige Verschlüsselung. Sie können aus folgenden Optionen wählen:

- Serverseitige Verschlüsselung mit Amazon S3 (SSE-S3) – Wenn Sie von Amazon S3 verwaltete Schlüssel verwenden, wird jedes Objekt mit einem eindeutigen Schlüssel verschlüsselt. Als zusätzlichen Schutz verschlüsselt diese Methode den Schlüssel selbst mit einem Primärschlüssel, der regelmäßig rotiert.

- Serverseitige Verschlüsselung mit AWS KMS (SSE-KMS) – Es gibt separate Berechtigungen für die Nutzung eines AWS-Schlüsselverwaltungsservice (AWS KMS)-Schlüssel, der Schutz vor unbefugtem Zugriff auf Ihre Objekte in Amazon S3 bietet. SSE-KMS stellt Ihnen außerdem einen Audit-Trail in CloudTrail zur Verfügung, der zeigt, wann und von wem Ihr KMS-Schlüssel verwendet wurde. Darüber hinaus können Sie KMS-Schlüssel erstellen und verwalten, die für Sie, Ihren Dienst und Ihre Region eindeutig sind.

- Verschlüsseln Sie die Ausgabe der asynchronen Amazon Textract-API in einem benutzerdefinierten S3-Bucket – Wenn Sie einen asynchronen Amazon Textract-Auftrag durch Aufruf starten

StartDocumentTextDetectionorStartDocumentAnalysiswird ein optionaler Parameter in der API-Aktion aufgerufenOutputConfig. Mit diesem Parameter können Sie den S3-Bucket zum Speichern der Ausgabe angeben. Ein weiterer optionaler EingabeparameterKMSKeyIdMit dieser Option können Sie den vom Kunden verwalteten KMS-Schlüssel (CMK) angeben, der zum Verschlüsseln der Ausgabe verwendet werden soll. - Verwenden Sie die AWS KMS-Verschlüsselung in Amazon Comprehend – Amazon Comprehend arbeitet mit AWS KMS zusammen, um eine verbesserte Verschlüsselung Ihrer Daten bereitzustellen. Durch die Integration mit AWS KMS können Sie die Daten im Speichervolume verschlüsseln

Start*undCreate*Jobs und verschlüsselt die Ausgabeergebnisse vonStart*Jobs mit Ihrem eigenen KMS-Schlüssel.- Zur Nutzung über die AWS-ManagementkonsoleAmazon Comprehend verschlüsselt benutzerdefinierte Modelle mit seinem eigenen KMS-Schlüssel.

- Zur Nutzung über die AWS-Befehlszeilenschnittstelle (AWS CLI) kann Amazon Comprehend benutzerdefinierte Modelle entweder mit seinem eigenen KMS-Schlüssel oder einem bereitgestellten CMK verschlüsseln. Wir empfehlen Letzteres.

- Schützen Sie PII in der IDP-Ausgabe – Bei Dokumenten, die PII enthalten, müssen auch alle PII in der IDP-Ausgabe geschützt werden. Sie können die Ausgabe-PII entweder in Ihrem Datenspeicher sichern oder die PII in Ihrer IDP-Ausgabe schwärzen.

- Wenn Sie die PII in Ihrem nachgelagerten IDP speichern müssen, prüfen Sie die Definition von IAM-Kontrollen, die Implementierung von Schutz- und Erkennungskontrollen für Datenbanken, die Stärkung der Infrastruktursicherheit rund um Ihre Daten durch Netzwerkflusskontrolle und die Implementierung von Datenschutz durch Verschlüsselung und Tokenisierung.

- Wenn Sie die PII nicht in Ihrem nachgelagerten IDP speichern müssen, sollten Sie erwägen, die PII in Ihrer IDP-Ausgabe zu schwärzen. Sie können eine entwerfen PII-Redaktionsschritt mit Amazon Comprehend in Ihrem IDP-Workflow.

Schlüssel- und Geheimverwaltung

Beachten Sie die folgenden aktuellen Empfehlungen zur Verwaltung von Schlüsseln und Geheimnissen:

- Verwenden Sie AWS KMS, um eine sichere Schlüsselverwaltung für kryptografische Schlüssel zu implementieren – Sie müssen einen Verschlüsselungsansatz definieren, der die Speicherung, Rotation und Zugriffskontrolle von Schlüsseln umfasst, um den Schutz Ihrer Inhalte zu gewährleisten. AWS KMS unterstützt Sie bei der Verwaltung von Verschlüsselungsschlüsseln und lässt sich in viele AWS-Dienste integrieren. Es bietet dauerhaften, sicheren und redundanten Speicher für Ihre KMS-Schlüssel.

- Verwenden Sie AWS Secrets Manager, um die Geheimnisverwaltung zu implementieren – Ein IDP-Workflow kann Geheimnisse wie Datenbankanmeldeinformationen in mehreren Diensten oder Phasen enthalten. Sie benötigen ein Tool zum Speichern, Verwalten, Abrufen und möglicherweise Rotieren dieser Geheimnisse. AWS Secrets Manager hilft Ihnen, Datenbankanmeldeinformationen, Anwendungsanmeldeinformationen und andere Geheimnisse während ihres gesamten Lebenszyklus zu verwalten, abzurufen und zu rotieren. Das Speichern der Anmeldeinformationen im Secrets Manager trägt dazu bei, das Risiko einer möglichen Exfiltration von Anmeldeinformationen durch jeden zu verringern, der Ihren Anwendungscode überprüfen kann.

Workload-Konfiguration

Befolgen Sie zum Konfigurieren der Arbeitslast die folgenden aktuellen Empfehlungen:

- Trennen Sie mehrere IDP-Workloads mithilfe verschiedener AWS-Konten – Wir empfehlen die Einrichtung gemeinsamer Leitplanken und die Isolierung zwischen Umgebungen (z. B. Produktion, Entwicklung und Test) und Arbeitslasten durch eine Strategie mit mehreren Konten. AWS stellt Tools dafür bereit Verwalten Sie Ihre Workloads im großen Maßstab mithilfe einer Multi-Account-Strategie um diese Isolationsgrenze festzulegen. Wenn Sie mehrere AWS-Konten zentral verwalten, sollten Ihre Konten in einer Hierarchie organisiert sein, die durch Gruppierungen von Organisationseinheiten (OUs) definiert ist. Anschließend können Sicherheitskontrollen organisiert und auf die Organisationseinheiten und Mitgliedskonten angewendet werden, wodurch konsistente präventive Kontrollen für Mitgliedskonten in der Organisation eingerichtet werden.

- Protokollieren Sie Amazon Textract- und Amazon Comprehend-API-Aufrufe mit CloudTrail – Amazon Textract und Amazon Comprehend sind in CloudTrail integriert. Zu den erfassten Aufrufen gehören Aufrufe von der Servicekonsole und Aufrufe von Ihrem eigenen Code an die API-Endpunkte der Services.

- Richten Sie Verfahren zur Reaktion auf Vorfälle ein – Selbst mit umfassenden, präventiven und aufdeckenden Kontrollen sollte Ihr Unternehmen dennoch über Prozesse verfügen, um auf potenzielle Auswirkungen von Sicherheitsvorfällen zu reagieren und diese abzumildern. Wenn Sie im Vorfeld eines Sicherheitsvorfalls die Tools und Kontrollen einrichten und dann routinemäßig die Reaktion auf Vorfälle durch Simulationen üben, können Sie überprüfen, ob Ihre Umgebung eine zeitnahe Untersuchung und Wiederherstellung unterstützen kann.

Zusammenfassung

In diesem Beitrag haben wir Designprinzipien und aktuelle Empfehlungen für die Sicherheitssäule beim Aufbau gut strukturierter IDP-Lösungen geteilt.

Weitere Informationen zu den nächsten Schritten finden Sie hier AWS Well-Architated-Framework und beziehen Sie sich auf unsere Leitfaden für die intelligente Dokumentenverarbeitung auf AWS um Ihre IDP-Anwendung zu entwerfen und zu erstellen. Bitte wenden Sie sich auch an Ihr Account-Team, um eine Well-Architected-Überprüfung Ihrer IDP-Arbeitslast zu erhalten. Wenn Sie zusätzliche fachkundige Beratung benötigen, wenden Sie sich an Ihr AWS-Kontoteam, um einen IDP Specialist Solutions Architect zu beauftragen.

AWS bekennt sich zum IDP Well-Architected Lens als lebendigem Werkzeug. Da sich die IDP-Lösungen und die zugehörigen AWS-KI-Dienste weiterentwickeln, werden wir die IDP Well-Architected Lens entsprechend aktualisieren.

Über die Autoren

Sherry Ding ist ein leitender Lösungsarchitekt für künstliche Intelligenz (KI) und maschinelles Lernen (ML) bei Amazon Web Services (AWS). Sie verfügt über umfangreiche Erfahrung im maschinellen Lernen und hat einen Doktortitel in Informatik. Sie arbeitet hauptsächlich mit Kunden aus dem öffentlichen Sektor an verschiedenen geschäftlichen Herausforderungen im Zusammenhang mit KI/ML und hilft ihnen, ihre Reise zum maschinellen Lernen in der AWS Cloud zu beschleunigen. Wenn sie nicht gerade Kunden betreut, genießt sie Outdoor-Aktivitäten.

Sherry Ding ist ein leitender Lösungsarchitekt für künstliche Intelligenz (KI) und maschinelles Lernen (ML) bei Amazon Web Services (AWS). Sie verfügt über umfangreiche Erfahrung im maschinellen Lernen und hat einen Doktortitel in Informatik. Sie arbeitet hauptsächlich mit Kunden aus dem öffentlichen Sektor an verschiedenen geschäftlichen Herausforderungen im Zusammenhang mit KI/ML und hilft ihnen, ihre Reise zum maschinellen Lernen in der AWS Cloud zu beschleunigen. Wenn sie nicht gerade Kunden betreut, genießt sie Outdoor-Aktivitäten.

Brijesh Pati ist Enterprise Solutions Architect bei AWS. Sein Hauptaugenmerk liegt darauf, Unternehmenskunden bei der Einführung von Cloud-Technologien für ihre Workloads zu unterstützen. Er verfügt über einen Hintergrund in Anwendungsentwicklung und Unternehmensarchitektur und hat mit Kunden aus verschiedenen Branchen wie Sport, Finanzen, Energie und professionellen Dienstleistungen zusammengearbeitet. Zu seinen Interessen zählen serverlose Architekturen und KI/ML.

Brijesh Pati ist Enterprise Solutions Architect bei AWS. Sein Hauptaugenmerk liegt darauf, Unternehmenskunden bei der Einführung von Cloud-Technologien für ihre Workloads zu unterstützen. Er verfügt über einen Hintergrund in Anwendungsentwicklung und Unternehmensarchitektur und hat mit Kunden aus verschiedenen Branchen wie Sport, Finanzen, Energie und professionellen Dienstleistungen zusammengearbeitet. Zu seinen Interessen zählen serverlose Architekturen und KI/ML.

Rui Cardoso ist Partnerlösungsarchitekt bei Amazon Web Services (AWS). Sein Fokus liegt auf KI/ML und IoT. Er arbeitet mit AWS-Partnern zusammen und unterstützt sie bei der Entwicklung von Lösungen in AWS. Wenn er nicht arbeitet, fährt er gerne Fahrrad, wandert und lernt neue Dinge.

Rui Cardoso ist Partnerlösungsarchitekt bei Amazon Web Services (AWS). Sein Fokus liegt auf KI/ML und IoT. Er arbeitet mit AWS-Partnern zusammen und unterstützt sie bei der Entwicklung von Lösungen in AWS. Wenn er nicht arbeitet, fährt er gerne Fahrrad, wandert und lernt neue Dinge.

Mia Chang ist ein ML-Spezialist für Lösungsarchitekten für Amazon Web Services. Sie arbeitet mit Kunden in EMEA zusammen und teilt Best Practices für die Ausführung von KI/ML-Workloads in der Cloud mit ihrem Hintergrund in angewandter Mathematik, Informatik und KI/ML. Sie konzentriert sich auf NLP-spezifische Arbeitsbelastungen und teilt ihre Erfahrungen als Konferenzrednerin und Buchautorin. In ihrer Freizeit geht sie gerne wandern, spielt Gesellschaftsspiele und kocht Kaffee.

Mia Chang ist ein ML-Spezialist für Lösungsarchitekten für Amazon Web Services. Sie arbeitet mit Kunden in EMEA zusammen und teilt Best Practices für die Ausführung von KI/ML-Workloads in der Cloud mit ihrem Hintergrund in angewandter Mathematik, Informatik und KI/ML. Sie konzentriert sich auf NLP-spezifische Arbeitsbelastungen und teilt ihre Erfahrungen als Konferenzrednerin und Buchautorin. In ihrer Freizeit geht sie gerne wandern, spielt Gesellschaftsspiele und kocht Kaffee.

Suyin Wang ist ein AI/ML Specialist Solutions Architect bei AWS. Sie verfügt über einen interdisziplinären Bildungshintergrund in den Bereichen maschinelles Lernen, Finanzinformationsdienste und Wirtschaft sowie jahrelange Erfahrung in der Entwicklung von Anwendungen für Datenwissenschaft und maschinelles Lernen, die reale Geschäftsprobleme lösten. Es macht ihr Spaß, Kunden dabei zu helfen, die richtigen Geschäftsfragen zu identifizieren und die richtigen KI/ML-Lösungen zu entwickeln. In ihrer Freizeit singt und kocht sie gerne.

Suyin Wang ist ein AI/ML Specialist Solutions Architect bei AWS. Sie verfügt über einen interdisziplinären Bildungshintergrund in den Bereichen maschinelles Lernen, Finanzinformationsdienste und Wirtschaft sowie jahrelange Erfahrung in der Entwicklung von Anwendungen für Datenwissenschaft und maschinelles Lernen, die reale Geschäftsprobleme lösten. Es macht ihr Spaß, Kunden dabei zu helfen, die richtigen Geschäftsfragen zu identifizieren und die richtigen KI/ML-Lösungen zu entwickeln. In ihrer Freizeit singt und kocht sie gerne.

Tim Condell ist ein leitender Lösungsarchitekt für künstliche Intelligenz (KI) und maschinelles Lernen (ML) bei Amazon Web Services (AWS). Sein Schwerpunkt liegt auf der Verarbeitung natürlicher Sprache und Computer Vision. Tim genießt es, Kundenideen in skalierbare Lösungen umzusetzen.

Tim Condell ist ein leitender Lösungsarchitekt für künstliche Intelligenz (KI) und maschinelles Lernen (ML) bei Amazon Web Services (AWS). Sein Schwerpunkt liegt auf der Verarbeitung natürlicher Sprache und Computer Vision. Tim genießt es, Kundenideen in skalierbare Lösungen umzusetzen.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 100

- 120

- 150

- 7

- a

- Fähigkeit

- Fähig

- Über Uns

- beschleunigen

- Zugang

- erreichen

- entsprechend

- Konto

- Trading Konten

- Erreichen

- über

- Action

- Aktionen

- Aktivitäten

- Zusätzliche

- zusätzlich

- adoptieren

- Vorteil

- gegen

- voraus

- AI

- KI-Dienste

- AI / ML

- Ziel

- Aufmerksam

- ausrichten

- Alle

- erlaubt

- entlang

- ebenfalls

- Amazon

- Amazon verstehen

- Amazontext

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- und

- Ein anderer

- jedem

- jemand

- Bienen

- APIs

- Anwendung

- Anwendungsentwicklung

- Anwendungen

- angewandt

- Anwendung

- Ansatz

- angemessen

- architektonisch

- Architektur

- SIND

- Bereich

- Bereiche

- künstlich

- künstliche Intelligenz

- Künstliche Intelligenz (AI)

- AS

- Details

- zugewiesen

- At

- anhängen

- Aufmerksamkeit

- Prüfung

- Wirtschaftsprüfung

- Autor

- Genehmigung

- autorisieren

- zugelassen

- Automatisiert

- Im Prinzip so, wie Sie es von Google Maps kennen.

- Automation

- AWS

- AWS-Kunde

- Hintergrund

- BE

- weil

- Vorteile

- BESTE

- Best Practices

- zwischen

- Tafel

- Brettspiele

- buchen

- Grenze

- bauen

- Building

- Geschäft

- aber

- by

- rufen Sie uns an!

- namens

- Aufruf

- Aufrufe

- CAN

- gefangen

- Häuser

- Hauptgeschäftsstelle

- zentralisierte

- Herausforderungen

- Änderungen

- Charakter

- Zeichenerkennung

- Auswählen

- Umstände

- klassifizieren

- Cloud

- Code

- Kaffee

- Sammlung

- vereint

- begangen

- gemeinsam

- begreifen

- umfassend

- Computer

- Computerwissenschaften

- Computer Vision

- Zustand

- Konferenz

- Konfiguration

- Verbindung

- Geht davon

- konsistent

- Konsul (Console)

- Kontakt

- Inhalt

- Kontext

- Smartgeräte App

- Steuerung

- kostengünstiger

- erstellen

- Erstellen

- KREDENTIAL

- Referenzen

- kryptographisch

- Strom

- Original

- Kunde

- Kunden

- technische Daten

- Datenschutz

- Datenwissenschaft

- Datenbase

- Datenbanken

- Behandlung

- Entscheidungen

- Standard

- definieren

- definiert

- Definition

- Grad

- Design

- Design-Prinzipien

- Entwerfen

- Entdeckung

- Entwicklung

- Entwicklung

- anders

- Direkt

- Direkter Zugang

- do

- Dokument

- Unterlagen

- Nicht

- jeder

- einfacher

- Wirtschaftskunde

- Bildungswesen

- effizient

- entweder

- Elemente

- beseitigen

- EMEA

- anstellen

- beschäftigt

- ermöglicht

- umfasst

- verschlüsselt

- Verschlüsselung

- Energie

- erzwingen

- engagieren

- verbesserte

- gewährleisten

- Gewährleistung

- Unternehmen

- Entitäten

- Arbeitsumfeld

- Umgebungen

- Fehler

- etablieren

- Festlegung

- Sogar

- entwickelt sich

- untersuchen

- Beispiel

- Exfiltration

- vorhandenen

- Erwartung

- ERFAHRUNGEN

- Experte

- umfangreiche

- Langjährige Erfahrung

- Extrakt

- Feld

- Finanzen

- Revolution

- Finanzinformation

- Fluss

- Setzen Sie mit Achtsamkeit

- konzentriert

- Fokussierung

- folgen

- Folgende

- Aussichten für

- vier

- Unser Ansatz

- Frei

- für

- voll

- weiter

- Games

- Tor

- gegeben

- gibt

- Global

- Gruppen

- die Vermittlung von Kompetenzen,

- Griffe

- Haben

- mit

- he

- Hilfe

- Unternehmen

- hilft

- hier (auf dänisch)

- Hierarchie

- seine

- hr

- HTML

- http

- HTTPS

- human

- Human Resources

- Ideen

- identifizieren

- Identitätsschutz

- Identity Management

- if

- Impact der HXNUMXO Observatorien

- implementieren

- Implementierung

- Umsetzung

- zu unterstützen,

- Verbesserung

- in

- Zwischenfall

- Vorfallreaktion

- das

- Dazu gehören

- Einschließlich

- Erhöhung

- Branchen

- Information

- Informationssicherheit

- Infrastruktur

- Varianten des Eingangssignals:

- integrieren

- integriert

- Integriert

- Integration

- Intelligenz

- Intelligent

- Intelligente Dokumentenverarbeitung

- interagieren

- Interaktion

- Interessen

- Schnittstelle

- in

- Einleitung

- untersuchen

- Untersuchung

- beteiligen

- Beteiligung

- iot

- Isolierung

- IT

- SEINE

- selbst

- Job

- Jobs

- Reise

- jpg

- Behalten

- Wesentliche

- Tasten

- Sprache

- weitgehend

- Latency

- Schicht

- LERNEN

- lernen

- am wenigsten

- Cholesterinspiegel

- Lebenszyklen

- LIMIT

- Line

- Leben

- Log

- langfristig

- aussehen

- liebt

- Sneaker

- Maschine

- Maschinelles Lernen

- hauptsächlich

- halten

- um

- MACHT

- verwalten

- verwaltet

- Management

- Manager

- flächendeckende Gesundheitsprogramme

- Weise

- manuell

- viele

- Mathematik

- Kann..

- Mechanismen

- Triff

- Mitglied

- Methode

- Metrisch

- Misshandlung

- Mildern

- ML

- für

- Überwachen

- Überwachung

- mehr

- mehrere

- Natürliche

- Verarbeitung natürlicher Sprache

- notwendig,

- Need

- Bedürfnisse

- Netzwerk

- Netzwerktraffic

- Neu

- weiter

- Nlp

- Anzahl

- Objekt

- Objekte

- erhalten

- OCR

- of

- on

- EINEM

- einzige

- die

- Betriebs-

- Gelegenheit

- optische Zeichenerkennung

- Optionen

- or

- Organisation

- organisatorisch

- Organisiert

- OS

- Andere

- UNSERE

- Ergebnis

- Möglichkeiten für das Ausgangssignal:

- Ausgänge

- aussen

- besitzen

- Parameter

- Teil

- Partner

- AUFMERKSAMKEIT

- Personen

- Berechtigungen

- Persönlich

- phd

- Sätze

- physikalisch

- Säule

- Ort

- Plan

- Plato

- Datenintelligenz von Plato

- PlatoData

- Bitte

- Politik durchzulesen

- Datenschutzrichtlinien

- möglich

- Post

- Potenzial

- möglicherweise

- Praktiken

- Danach

- verhindern

- primär

- Prinzip

- Grundsätze

- privat

- Privileg

- Probleme

- Verfahren

- anpassen

- Verarbeitung

- Produziert

- Produktion

- Professionell

- Projekt

- Risiken zu minimieren

- geschützt

- Sicherheit

- Schutz-

- die

- vorausgesetzt

- Versorger

- bietet

- Öffentlichkeit

- Zwecke

- setzen

- Putting

- Fragen

- schnell

- lieber

- erreichen

- Lesen Sie mehr

- Lesebrillen

- realen Welt

- Anerkennung

- empfehlen

- Empfehlungen

- Erholung

- reduziert

- siehe

- Region

- regelmäßig

- bezogene

- zuverlässig

- Vertrauen

- erfordern

- falls angefordert

- Voraussetzungen:

- Elastizität

- lösen

- Ressourcen

- Downloads

- Reagieren

- Antwort

- REST

- Die Ergebnisse

- Überprüfen

- Recht

- Risiko

- Risiken

- Rollen

- regelmäßig

- Führen Sie

- Laufen

- skalierbaren

- Skalieren

- Szenarien

- Wissenschaft

- Die Geheime

- Bibliotheken

- Verbindung

- Gesicherte

- sicher

- Sichert

- Sicherung

- Sicherheitdienst

- Sicherheitstoken

- sehen

- Senior

- empfindlich

- Sensitivität

- getrennte

- Trennung

- Modellreihe

- Serverlos

- Lösungen

- Sets

- Einstellung

- von Locals geführtes

- Shares

- sie

- sollte

- Konzerte

- Einfacher

- Lösung

- Lösungen

- einige

- Speaker

- Spezialist

- spezifisch

- Geschwindigkeit

- Sports

- Stufen

- Anfang

- Beginnen Sie

- statisch

- Schritt

- Shritte

- Immer noch

- Lagerung

- speichern

- Läden

- Speicherung

- Strategie

- Stärke

- Stärkung

- stark

- so

- Support

- Unterstützte

- Umgebung

- nachhaltiger

- System

- Systeme und Techniken

- angehen

- Nehmen

- Einnahme

- und Aufgaben

- Team

- Technologies

- Vorlagen

- vorübergehend

- Test

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- dann

- Dort.

- damit

- deswegen

- Diese

- fehlen uns die Worte.

- Durch

- während

- Tim

- Zeit

- rechtzeitig

- zu

- Zeichen

- Tokenisierung

- Werkzeug

- Werkzeuge

- Rückverfolgbarkeit

- der Verkehr

- Trail

- Transaktionen

- Transit

- Transportwesen

- Drehung

- unbefugt

- für

- verstehen

- einzigartiges

- Bereiche

- Aktualisierung

- Anwendungsbereich

- -

- benutzt

- Mitglied

- Nutzer

- verwendet

- Verwendung von

- gewöhnlich

- Bestätigung

- verschiedene

- überprüfen

- Seh-

- Volumen

- wurde

- Wege

- we

- Netz

- Web-Services

- wann

- welche

- während

- WHO

- werden wir

- mit

- .

- gearbeitet

- Arbeitsablauf.

- arbeiten,

- Werk

- Jahr

- Du

- Ihr

- Zephyrnet