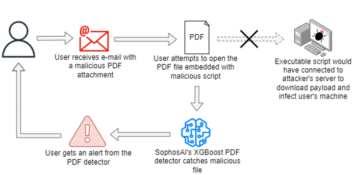

Online-Betrug hat weitreichende Auswirkungen auf Unternehmen und erfordert eine effektive End-to-End-Strategie, um neuen Kontobetrug und Kontoübernahmen zu erkennen und zu verhindern und verdächtige Zahlungstransaktionen zu stoppen. Das Erkennen von Betrug näher am Zeitpunkt des Auftretens des Betrugs ist der Schlüssel zum Erfolg eines Betrugserkennungs- und -präventionssystems. Das System sollte in der Lage sein, Betrug so effektiv wie möglich zu erkennen und den Endbenutzer so schnell wie möglich zu warnen. Der Benutzer kann dann Maßnahmen ergreifen, um weiteren Missbrauch zu verhindern.

In diesem Beitrag zeigen wir einen serverlosen Ansatz zur Erkennung von Online-Transaktionsbetrug nahezu in Echtzeit. Wir zeigen, wie Sie diesen Ansatz auf verschiedene Datenstreaming- und ereignisgesteuerte Architekturen anwenden können, je nach gewünschtem Ergebnis und zu ergreifenden Maßnahmen zur Betrugsprävention (z. B. den Benutzer über den Betrug informieren oder die Transaktion zur weiteren Überprüfung markieren).

Dieser Beitrag implementiert drei Architekturen:

Um betrügerische Transaktionen zu erkennen, verwenden wir Amazon Fraud Detector, einen vollständig verwalteten Dienst, mit dem Sie potenziell betrügerische Aktivitäten identifizieren und mehr Online-Betrug schneller aufdecken können. Informationen zum Erstellen eines Amazon Fraud Detector-Modells basierend auf früheren Daten finden Sie unter Erkennen Sie Online-Transaktionsbetrug mit den neuen Amazon Fraud Detector-Funktionen. Sie können auch verwenden Amazon Sage Maker um ein proprietäres Modell zur Betrugserkennung zu trainieren. Weitere Informationen finden Sie unter Trainieren Sie die Erkennung betrügerischer Zahlungen mit Amazon SageMaker.

Inspektion von Streaming-Daten und Betrugserkennung/-prävention

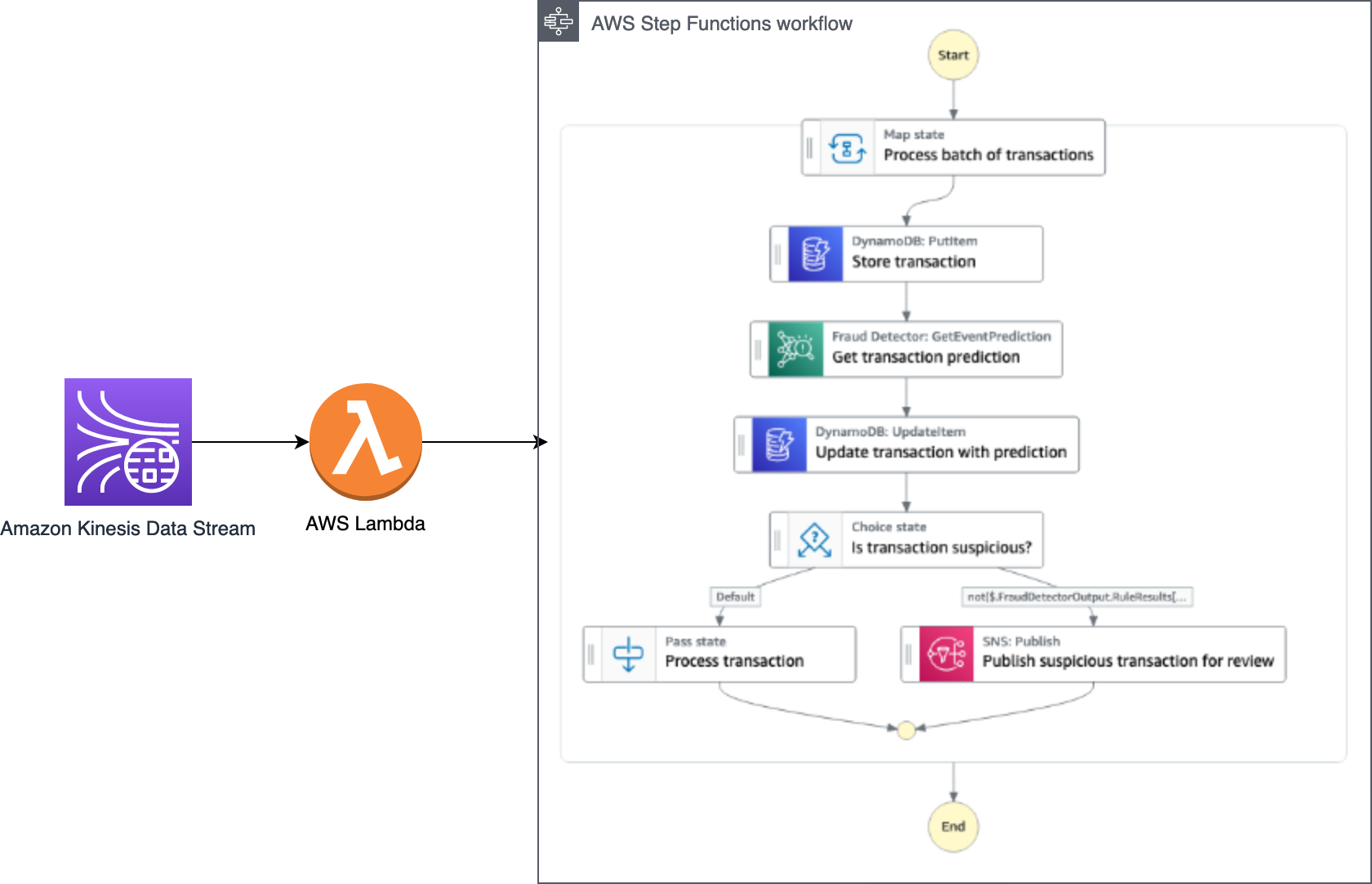

Diese Architektur verwendet Lambda und Step Functions, um eine Echtzeit-Kinesis-Datenstrom-Datenüberprüfung und Betrugserkennung und -prävention mit Amazon Fraud Detector zu ermöglichen. Die gleiche Architektur gilt, wenn Sie verwenden Amazon Managed Streaming für Apache Kafka (Amazon MSK) als Datenstreamingdienst. Dieses Muster kann für die Echtzeit-Betrugserkennung, Benachrichtigung und potenzielle Prävention nützlich sein. Beispiele für Anwendungsfälle hierfür könnten die Zahlungsabwicklung oder die Erstellung von Konten mit hohem Volumen sein. Das folgende Diagramm veranschaulicht die Lösungsarchitektur.

Der Ablauf des Prozesses in dieser Implementierung ist wie folgt:

- Wir nehmen die Finanztransaktionen in den Kinesis-Datenstrom auf. Die Quelle der Daten könnte ein System sein, das diese Transaktionen generiert, beispielsweise E-Commerce oder Banking.

- Die Lambda-Funktion empfängt die Transaktionen in Stapeln.

- Die Lambda-Funktion startet den Step Functions-Workflow für den Stapel.

- Für jede Transaktion führt der Workflow die folgenden Aktionen aus:

- Behalten Sie die Transaktion in einem bei Amazon DynamoDB Tabelle.

- Ruf den Amazon Fraud Detector-API mit der GetEventPrediction-Aktion. Die API gibt eines der folgenden Ergebnisse zurück: genehmigen, blockieren oder untersuchen.

- Aktualisieren Sie die Transaktion in der DynamoDB-Tabelle mit den Ergebnissen der Betrugsvorhersage.

- Führen Sie basierend auf den Ergebnissen eine der folgenden Aktionen aus:

- Senden Sie eine Benachrichtigung mit Amazon Simple Notification Service (Amazon SNS) im Falle einer Blockierung oder Untersuchung der Antwort von Amazon Fraud Detector.

- Verarbeiten Sie die Transaktion im Falle einer Genehmigungsantwort weiter.

Dieser Ansatz ermöglicht es Ihnen, in Echtzeit auf potenziell betrügerische Transaktionen zu reagieren, da Sie jede Transaktion in einer Datenbank speichern und vor der weiteren Verarbeitung überprüfen. In der tatsächlichen Implementierung können Sie den Benachrichtigungsschritt für eine zusätzliche Überprüfung durch eine Aktion ersetzen, die spezifisch für Ihren Geschäftsprozess ist – zum Beispiel die Transaktion mit einem anderen Betrugserkennungsmodell überprüfen oder eine manuelle Überprüfung durchführen.

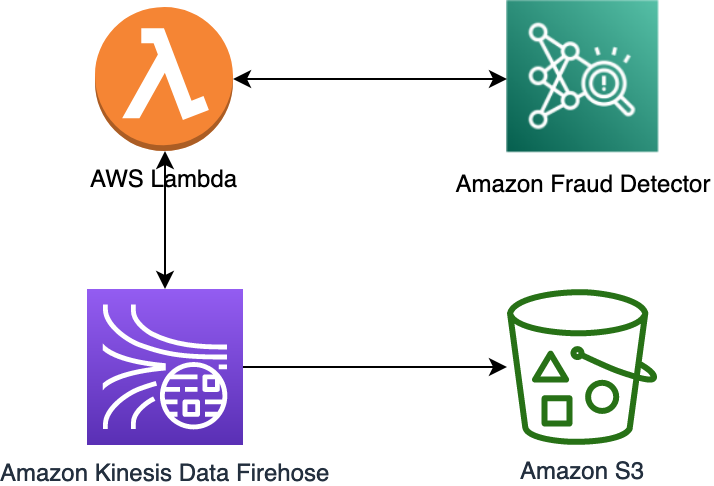

Streaming-Datenanreicherung zur Betrugserkennung/-prävention

Manchmal müssen Sie potenziell betrügerische Daten kennzeichnen, aber trotzdem verarbeiten; Zum Beispiel, wenn Sie die Transaktionen für weitere Analysen speichern und mehr Daten sammeln, um das Betrugserkennungsmodell ständig zu optimieren. Ein beispielhafter Anwendungsfall ist die Schadenbearbeitung. Bei der Schadensbearbeitung sammeln Sie alle Schadensdokumente und lassen sie dann durch ein Betrugserkennungssystem laufen. Eine Entscheidung über die Bearbeitung oder Ablehnung eines Anspruchs wird dann getroffen – nicht unbedingt in Echtzeit. In solchen Fällen passt die Streaming-Datenanreicherung möglicherweise besser zu Ihrem Anwendungsfall.

Diese Architektur verwendet Lambda, um eine Kinesis Data Firehose-Datenanreicherung in Echtzeit mit Amazon Fraud Detector und zu ermöglichen Kinesis Data Firehose-Datentransformation.

Dieser Ansatz implementiert keine Schritte zur Betrugsprävention. Wir liefern angereicherte Daten an eine Amazon Simple Storage-Service (Amazon S3) Eimer. Nachgelagerte Dienste, die die Daten nutzen, können die Ergebnisse der Betrugserkennung in ihrer Geschäftslogik verwenden und entsprechend handeln. Das folgende Diagramm veranschaulicht diese Architektur.

Der Ablauf des Prozesses in dieser Implementierung ist wie folgt:

- Wir erfassen die Finanztransaktionen in Kinesis Data Firehose. Die Quelle der Daten könnte ein System sein, das diese Transaktionen generiert, wie z. B. E-Commerce oder Banking.

- Eine Lambda-Funktion empfängt die Transaktionen in Stapeln und reichert sie an. Für jede Transaktion im Stapel führt die Funktion die folgenden Aktionen aus:

- Rufen Sie die Amazon Fraud Detector-API mit der GetEventPrediction-Aktion auf. Die API gibt eines von drei Ergebnissen zurück: genehmigen, blockieren oder untersuchen.

- Aktualisieren Sie Transaktionsdaten, indem Sie Betrugserkennungsergebnisse als Metadaten hinzufügen.

- Geben Sie den Batch der aktualisierten Transaktionen an den Kinesis Data Firehose-Lieferstrom zurück.

- Kinesis Data Firehose liefert Daten an das Ziel (in unserem Fall den S3-Bucket).

Als Ergebnis haben wir Daten im S3-Bucket, die nicht nur Originaldaten, sondern auch die Amazon Fraud Detector-Antwort als Metadaten für jede der Transaktionen enthalten. Sie können diese Metadaten in Ihren Datenanalyselösungen, Modellschulungsaufgaben für maschinelles Lernen oder Visualisierungen und Dashboards verwenden, die Transaktionsdaten verwenden.

Ereignisdatenprüfung und Betrugserkennung/-prävention

Nicht alle Daten kommen als Stream in Ihr System. Bei ereignisgesteuerten Architekturen können Sie jedoch immer noch einen ähnlichen Ansatz verfolgen.

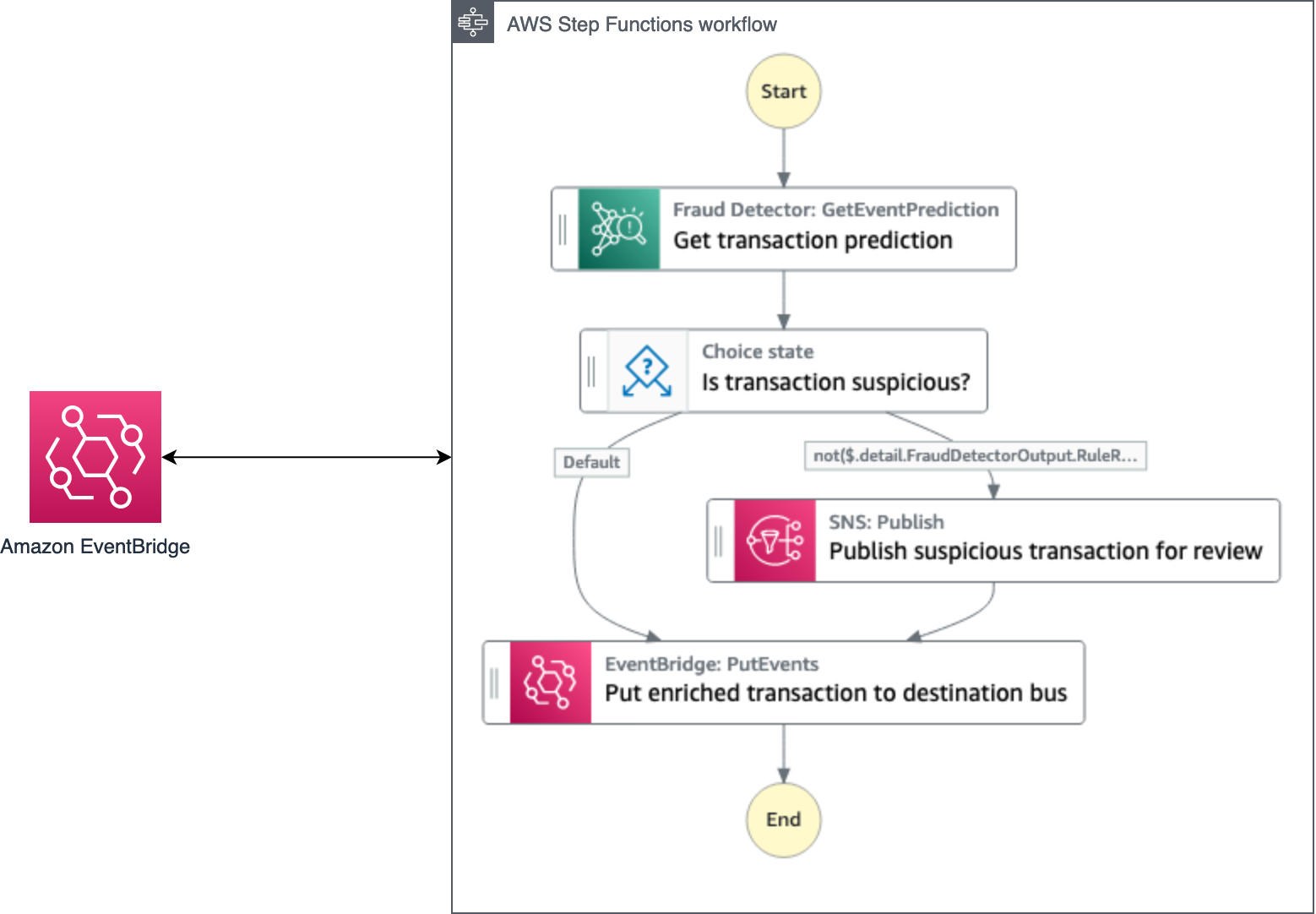

Diese Architektur verwendet Step Functions, um eine Echtzeit-EventBridge-Ereignisprüfung und Betrugserkennung/-prävention mit Amazon Fraud Detector zu ermöglichen. Es stoppt nicht die Verarbeitung der potenziell betrügerischen Transaktion, sondern markiert die Transaktion für eine zusätzliche Überprüfung. Wir veröffentlichen angereicherte Transaktionen in einem anderen Ereignisbus als dem, in dem rohe Ereignisdaten veröffentlicht werden. Auf diese Weise können Verbraucher der Daten sicher sein, dass alle Ereignisse Betrugserkennungsergebnisse als Metadaten enthalten. Die Verbraucher können dann die Metadaten prüfen und ihre eigenen Regeln basierend auf den Metadaten anwenden. Beispielsweise kann ein Verbraucher in einer ereignisgesteuerten E-Commerce-Anwendung wählen, die Bestellung nicht zu bearbeiten, wenn diese Transaktion voraussichtlich betrügerisch ist. Dieses Architekturmuster kann auch nützlich sein, um Betrug bei der Erstellung neuer Konten oder bei Änderungen des Kontoprofils zu erkennen und zu verhindern (z. B. das Ändern Ihrer Adresse, Telefonnummer oder Kreditkarte, die in Ihrem Kontoprofil hinterlegt sind). Das folgende Diagramm veranschaulicht die Lösungsarchitektur.

Der Ablauf des Prozesses in dieser Implementierung ist wie folgt:

- Wir veröffentlichen die Finanztransaktionen in einem EventBridge-Ereignisbus. Die Quelle der Daten könnte ein System sein, das diese Transaktionen generiert, beispielsweise E-Commerce oder Banking.

- Die EventBridge-Regel startet den Step Functions-Workflow.

- Der Step Functions-Workflow empfängt die Transaktion und verarbeitet sie mit den folgenden Schritten:

- Rufen Sie die Amazon Fraud Detector-API mit der auf

GetEventPredictionAktion. Die API gibt eines von drei Ergebnissen zurück: genehmigen, blockieren oder untersuchen. - Aktualisieren Sie Transaktionsdaten, indem Sie Betrugserkennungsergebnisse hinzufügen.

- Wenn das Ergebnis der Transaktionsbetrugsvorhersage blockiert oder untersucht wird, senden Sie eine Benachrichtigung über Amazon SNS zur weiteren Untersuchung.

- Veröffentlichen Sie die aktualisierte Transaktion für angereicherte Daten im EventBridge-Bus.

- Rufen Sie die Amazon Fraud Detector-API mit der auf

Wie bei der Kinesis Data Firehose-Datenanreicherungsmethode verhindert diese Architektur nicht, dass betrügerische Daten den nächsten Schritt erreichen. Es fügt dem ursprünglichen Ereignis Metadaten zur Betrugserkennung hinzu und sendet Benachrichtigungen über potenziell betrügerische Transaktionen. Es kann sein, dass die Verbraucher der angereicherten Daten keine Geschäftslogiken verwenden, die Metadaten zur Betrugserkennung in ihre Entscheidungen einbeziehen. In diesem Fall können Sie den Step Functions-Workflow so ändern, dass er solche Transaktionen nicht in den Zielbus stellt und sie an einen separaten Ereignisbus weiterleitet, damit sie von einer separaten Anwendung zur Verarbeitung verdächtiger Transaktionen verarbeitet werden.

Sytemimplementierung

Für jede der in diesem Beitrag beschriebenen Architekturen finden Sie AWS Serverless-Anwendungsmodell (AWS SAM)-Vorlagen, Bereitstellungs- und Testanweisungen in der Beispiel-Repository.

Zusammenfassung

In diesem Beitrag wurden verschiedene Methoden zur Implementierung einer Lösung zur Betrugserkennung und -prävention in Echtzeit vorgestellt Amazon Machine Learning Dienstleistungen und Serverlose Architekturen. Mit diesen Lösungen können Sie Betrug zeitnah zum Zeitpunkt des Auftretens des Betrugs erkennen und so schnell wie möglich dagegen vorgehen. Die Flexibilität der Implementierung mit Step Functions ermöglicht es Ihnen, situationsgerecht zu reagieren und auch Präventionsschritte mit minimalen Codeänderungen anzupassen.

Weitere serverlose Lernressourcen finden Sie unter Serverloses Land.

Über die Autoren

Veda Raman ist ein Senior Specialist Solutions Architect für maschinelles Lernen mit Sitz in Maryland. Veda arbeitet mit Kunden zusammen, um ihnen bei der Entwicklung effizienter, sicherer und skalierbarer Anwendungen für maschinelles Lernen zu helfen. Veda ist daran interessiert, Kunden dabei zu helfen, serverlose Technologien für maschinelles Lernen zu nutzen.

Veda Raman ist ein Senior Specialist Solutions Architect für maschinelles Lernen mit Sitz in Maryland. Veda arbeitet mit Kunden zusammen, um ihnen bei der Entwicklung effizienter, sicherer und skalierbarer Anwendungen für maschinelles Lernen zu helfen. Veda ist daran interessiert, Kunden dabei zu helfen, serverlose Technologien für maschinelles Lernen zu nutzen.

Giedrius Praspaliauskas ist ein Senior Specialist Solutions Architect für Serverless mit Sitz in Kalifornien. Giedrius arbeitet mit Kunden zusammen, um ihnen zu helfen, serverlose Dienste zu nutzen, um skalierbare, fehlertolerante, leistungsstarke und kostengünstige Anwendungen zu erstellen.

Giedrius Praspaliauskas ist ein Senior Specialist Solutions Architect für Serverless mit Sitz in Kalifornien. Giedrius arbeitet mit Kunden zusammen, um ihnen zu helfen, serverlose Dienste zu nutzen, um skalierbare, fehlertolerante, leistungsstarke und kostengünstige Anwendungen zu erstellen.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://aws.amazon.com/blogs/machine-learning/real-time-fraud-detection-using-aws-serverless-and-machine-learning-services/

- :Ist

- 100

- 28

- 7

- a

- Fähig

- Über Uns

- Missbrauch

- entsprechend

- Konto

- Handlung

- Action

- Aktionen

- Aktivitäten

- Zusätzliche

- Adresse

- Fügt

- Aufmerksam

- Alle

- erlaubt

- Amazon

- Amazon Fraud Detector

- Analytik

- und

- Apache

- Bienen

- Anwendung

- Anwendungen

- Bewerben

- Ansatz

- angemessen

- genehmigen

- Architektur

- AS

- AWS

- Bankinggg

- basierend

- BE

- Bevor

- Sein

- Besser

- Blockieren

- bauen

- Bus

- Geschäft

- Unternehmen

- by

- Kalifornien

- CAN

- Karte

- Häuser

- Fälle

- Ringen

- Übernehmen

- Änderungen

- Ändern

- Auswählen

- Anspruch

- aus aller Welt

- näher

- Code

- sammeln

- Das Sammeln

- Leiten

- ständig

- verbrauchen

- verbraucht

- Verbraucher

- KUNDEN

- kostengünstiger

- könnte

- Schaffung

- Kredit

- Kreditkarte

- Kunden

- technische Daten

- Datenanalyse

- Datumsanreicherung

- Datenbase

- Entscheidung

- Entscheidungen

- Übergeben

- liefert

- Lieferanten

- Abhängig

- Einsatz

- beschrieben

- erwünscht

- Reiseziel

- Entdeckung

- anders

- Unterlagen

- Tut nicht

- Nicht

- im

- jeder

- E-EINKAUF

- Effektiv

- effektiv

- effizient

- ermöglichen

- ermöglichen

- End-to-End

- angereichert

- Event

- Veranstaltungen

- Beispiel

- beschleunigt

- Reichen Sie das

- Revolution

- Finden Sie

- passen

- Fahnen

- Flexibilität

- Fluss

- folgen

- Folgende

- folgt

- Aussichten für

- Betrug

- Betrugserkennung

- BETRUGSPRÄVENTION

- betrügerisch

- für

- voll

- Funktion

- Funktionen

- weiter

- erzeugt

- Haben

- Hilfe

- Unternehmen

- leistungsstark

- Ultraschall

- aber

- HTML

- HTTPS

- i

- identifizieren

- Impact der HXNUMXO Observatorien

- implementieren

- Implementierung

- implementiert

- in

- das

- Dazu gehören

- Information

- Anleitung

- interessiert

- untersuchen

- Untersuchung

- IT

- Wesentliche

- Kinesis Data Firehose

- lernen

- Hebelwirkung

- Gefällt mir

- Maschine

- Maschinelles Lernen

- verwaltet

- manuell

- Maryland

- Metadaten

- Methode

- Methoden

- minimal

- Modell

- mehr

- vor allem warme

- Notwendig

- Need

- Neu

- weiter

- Benachrichtigung

- Benachrichtigungen

- Anzahl

- of

- on

- EINEM

- Online

- Auftrag

- Original

- Andere

- Ergebnis

- besitzen

- passt

- Schnittmuster

- Zahlung

- Zahlungsabwicklung

- Zahlungsverkehr

- Ausführen

- führt

- Telefon

- Plato

- Datenintelligenz von Plato

- PlatoData

- möglich

- Post

- Potenzial

- möglicherweise

- vorhergesagt

- Prognose

- verhindern

- Verhütung

- abwehr

- Prozessdefinierung

- anpassen

- Verarbeitung

- Profil

- Eigentums-

- veröffentlichen

- veröffentlicht

- setzen

- schnell

- lieber

- Roh

- Erreichen

- Reagieren

- echt

- Echtzeit

- erhält

- ersetzen

- erfordert

- Downloads

- Antwort

- Folge

- Die Ergebnisse

- Rückgabe

- Überprüfen

- Routen

- Regel

- Ohne eine erfahrene Medienplanung zur Festlegung von Regeln und Strategien beschleunigt der programmatische Medieneinkauf einfach die Rate der verschwenderischen Ausgaben.

- Führen Sie

- Sam

- gleich

- skalierbaren

- Verbindung

- Senior

- getrennte

- Serverlos

- Lösungen

- sollte

- erklären

- ähnlich

- Einfacher

- Situation

- So

- Lösung

- Lösungen

- einige

- Quelle

- Spezialist

- spezifisch

- beginnt

- Schritt

- Shritte

- Immer noch

- Stoppen

- Lagerung

- speichern

- Strategie

- Strom

- Streaming

- Streaming-Service

- Erfolg

- so

- misstrauisch

- System

- Tabelle

- Nehmen

- und Aufgaben

- Technologies

- Vorlagen

- Testen

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Quelle

- ihr

- Sie

- Diese

- nach drei

- Durch

- Zeit

- zu

- Training

- Ausbildung

- Transaktion

- Transaktionen

- aktualisiert

- -

- Anwendungsfall

- Mitglied

- verschiedene

- Besuchen Sie

- ging

- Weg..

- weit verbreitet

- mit

- Werk

- Du

- Ihr

- Zephyrnet