An einem Sommertag im August 2008 erhielt Adam Back eine E-Mail von Satoshi Nakamoto.

Es war das erste Mal, dass Nakamoto jemanden wegen eines neuen Projekts kontaktierte, das der pseudonyme Programmierer oder die Gruppe von Programmierern Bitcoin nannte. Die E-Mail beschrieb eine Blaupause für das, was eine Gruppe von Datenschützern, die als Cypherpunks bekannt sind, als den Heiligen Gral betrachtete: dezentralisiertes digitales Bargeld.

Bis Mitte der 2000er Jahre hatten Kryptographen jahrzehntelang versucht, eine digitale Form von Papiergeld mit all seinen Inhabervermögens- und Datenschutzgarantien zu schaffen. Mit den Fortschritten in der Public-Key-Kryptographie in den 1970er Jahren und Blindsignaturen in den 1980er Jahren wurde „E-Cash“ weniger zu einem Science-Fiction-Traum, über den man in Büchern wie „Schneefall" oder "Cryptonomicon“ und eher eine mögliche Realität.

Zensurresistenz war ein wichtiges Ziel von digitalem Bargeld, das darauf abzielte, Geld zu sein, das sich außerhalb der Reichweite von Regierungen und Unternehmen befindet. Frühe Projekte litten jedoch an einem scheinbar unvermeidlichen Fehler: der Zentralisierung. Egal wie viel modernste Mathematik in diese Systeme gesteckt wurde, sie verließen sich letztendlich immer noch auf Administratoren, die bestimmte Zahlungen blockieren oder das Geldangebot aufblähen konnten.

In den späten 1990er und frühen 2000er Jahren gab es weitere „Bargeld“-Vorschüsse, von denen jeder einen entscheidenden Schritt nach vorne machte. Aber vor 2008 verhinderte ein nerviges Rechenrätsel die Schaffung eines dezentralisierten Geldsystems: das Problem der byzantinischen Generäle.

Stellen Sie sich vor, Sie wären ein Militärkommandant, der vor Hunderten von Jahren während des Osmanischen Reiches versucht, in Byzanz einzudringen. Ihre Armee hat ein Dutzend Generäle, die alle an verschiedenen Orten postiert sind. Wie koordiniert man einen Überraschungsangriff auf die Stadt zu einem bestimmten Zeitpunkt? Was ist, wenn Spione Ihre Reihen durchbrechen und einigen Ihrer Generäle sagen, dass sie früher angreifen oder sich zurückhalten sollen? Der ganze Plan könnte schiefgehen.

Die Metapher lässt sich auf die Informatik übertragen: Wie können Personen, die nicht physisch miteinander verbunden sind, ohne einen zentralen Koordinator einen Konsens erzielen?

Jahrzehntelang war dies ein großes Hindernis für dezentrales digitales Bargeld. Wenn sich zwei Parteien nicht genau auf den Status eines wirtschaftlichen Hauptbuchs einigen konnten, konnten die Benutzer nicht wissen, welche Transaktionen gültig waren, und das System konnte Doppelausgaben nicht verhindern. Daher brauchten alle ecash-Prototypen einen Administrator.

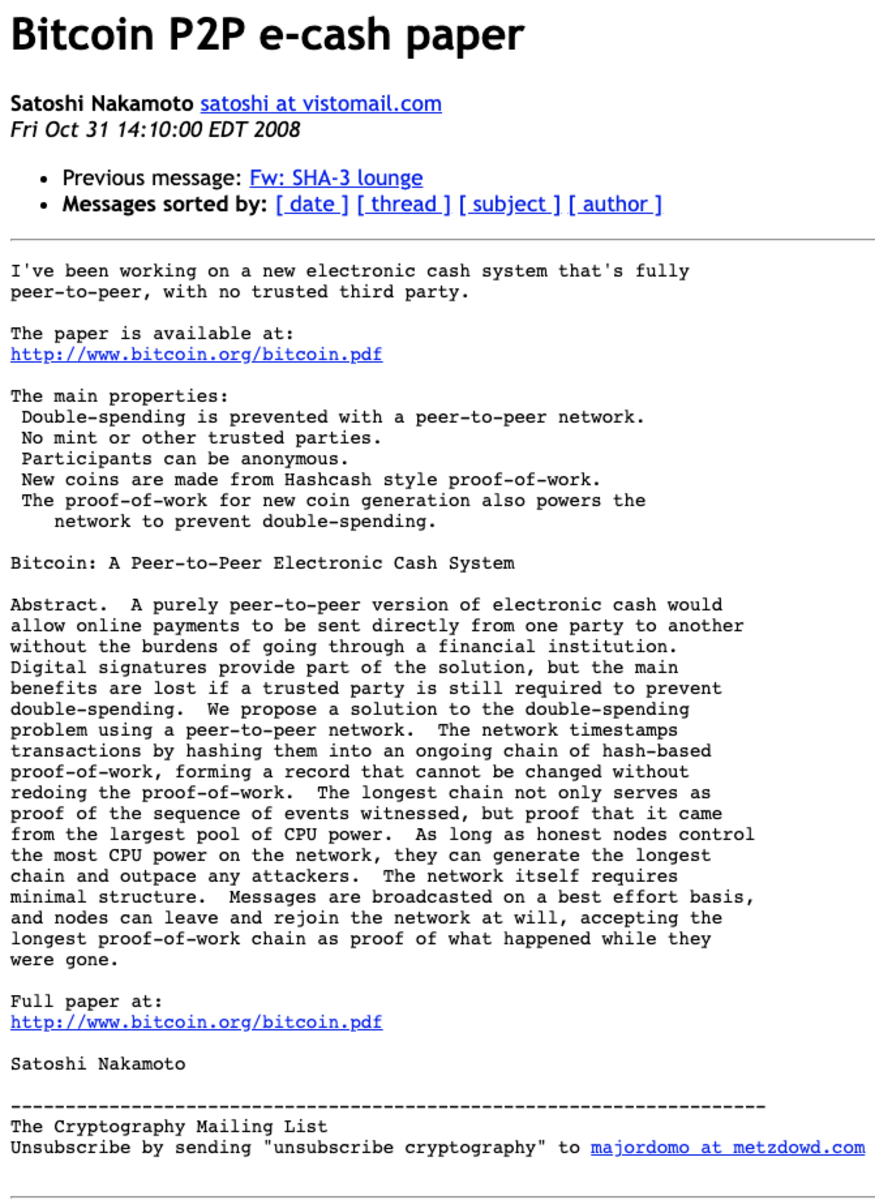

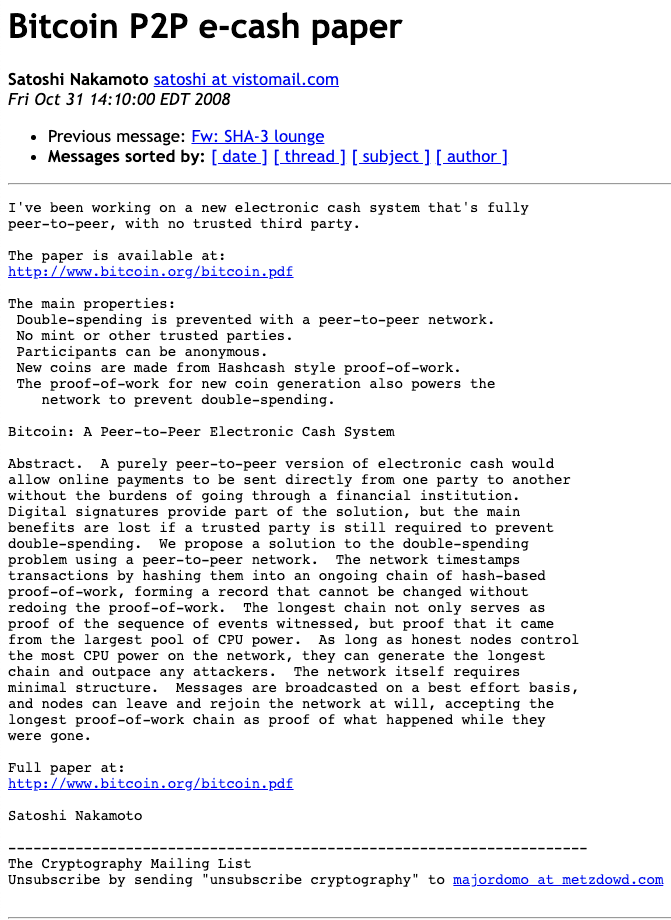

Die magische Lösung kam in Form eines mysteriösen Posts auf einer obskuren E-Mail-Liste am Freitag, den 31. Oktober 2008, als Nakamoto a WHITE PAPER, oder Konzeptnotiz, für Bitcoin. Die Betreffzeile lautete „Bitcoin P2P E-Cash Paper“ und der Autor schrieb, „Ich habe an einem neuen elektronischen Cash-System gearbeitet, das vollständig Peer-to-Peer ist, ohne vertrauenswürdige Dritte.“

E-Mail von Satoshi Nakamoto, in der Bitcoin angekündigt wird. Quelle.

Um das Problem der byzantinischen Generäle zu lösen und digitales Geld ohne einen zentralen Koordinator auszugeben, schlug Nakamoto vor, das Wirtschaftsbuch in den Händen von Tausenden von Einzelpersonen auf der ganzen Welt zu behalten. Jeder Teilnehmer würde eine unabhängige, historische und ständig aktualisierte Kopie aller Transaktionen besitzen, die Nakamoto ursprünglich als a . bezeichnete Zeitkette. Wenn ein Teilnehmer versuchen würde zu betrügen und „doppelt auszugeben“, würden alle anderen diese Transaktion wissen und ablehnen.

Nachdem Nakamoto mit dem Whitepaper die Augenbrauen hochgezogen und Einwände erhoben hatte, nahm er einige abschließende Rückmeldungen auf und brachte einige Monate später, am 9. Januar 2009, die erste Version der Bitcoin-Software auf den Markt.

Heute ist jeder Bitcoin mehr als 55,000 Dollar wert. Die Währung weist eine tägliche Transaktionssumme auf, die größer ist als das tägliche BIP der meisten Länder, und eine Gesamtmarktkapitalisierung von mehr als 1 Billion US-Dollar. Nakamotos Kreation wird von mehr als 100 Millionen Menschen in fast allen Ländern der Erde verwendet und wurde von der Wall Street, dem Silicon Valley, DC-Politikern und sogar Nationalstaaten übernommen.

Aber am Anfang brauchte Nakamoto Hilfe, und die erste Person, die sie um Hilfe baten, war Adam Back.

I. Die Geburt der Cypherpunks

Back war einer der Cypherpunks, Studenten der Informatik und verteilter Systeme in den 1980er und 1990er Jahren, die Menschenrechte wie das Recht auf Vereinigungsfreiheit und das Recht auf private Kommunikation im digitalen Bereich wahren wollten. Diese Aktivisten wussten, dass Technologien wie das Internet Regierungen letztendlich enorme Macht verleihen würden, und glaubten, dass Kryptographie die beste Verteidigung des Einzelnen sein könnte.

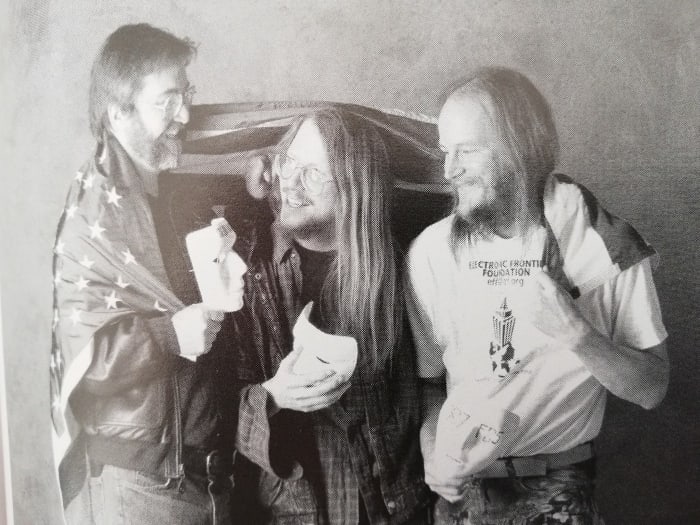

Die ursprünglichen Cypherpunks: Tim May, Eric Hughes und John Gilmore. Quelle.

In den frühen 1990er Jahren erkannten Staaten, dass sie auf einem ständig wachsenden Schatz an persönlichen Daten ihrer Bürger saßen. Informationen wurden oft aus harmlosen Gründen gesammelt. Ihr Internetdienstanbieter (ISP) kann beispielsweise zu Abrechnungszwecken eine Postanschrift und eine Telefonnummer erfassen, diese identifizierenden Informationen jedoch zusammen mit Ihren Webaktivitäten ohne Haftbefehl an die Strafverfolgungsbehörden weitergeben.

Die Sammlung und Analyse dieser Art von Daten leitete die Ära der digitalen Überwachung und des Abhörens ein, die zwei Jahrzehnte später zu einem komplizierten und höchst verfassungswidrigen Krieg gegen Terrorprogramme führte, der schließlich vom NSA-Whistleblower Edward Snowden an die Öffentlichkeit gelangte .

In seinem 1983 buchen „Der Aufstieg des Computerstaates“, New York Times Der Journalist David Burnham warnte davor, dass die computergestützte Automatisierung zu einem beispiellosen Ausmaß an Überwachung führen könnte. Er argumentierte, dass die Bürger als Reaktion darauf rechtlichen Schutz verlangen sollten. Die Cypherpunks hingegen dachten, die Antwort bestehe nicht darin, die Regierung für eine bessere Politik zu beeinflussen, sondern stattdessen Technologien zu erfinden und zu nutzen, die die Regierung nicht aufhalten könnte.

Die Cypherpunks machten sich Kryptographie zunutze, um soziale Veränderungen auszulösen. Die Idee war täuschend einfach: Politische Dissidenten aus der ganzen Welt konnten sich online versammeln und pseudonym und frei zusammenarbeiten, um die Staatsmacht herauszufordern. Ihr Ruf zu den Waffen lautete: „Cypherpunks schreiben Code“.

Einst die exklusive Domäne von Militärs und Spionagebehörden, wurde die Kryptographie in den 1970er Jahren durch Akademiker wie Ralph Merkle, Whitfield Diffie und Martin Hellman in die öffentliche Welt gebracht. An der Stanford University im Mai 1975 erlebte dieses Trio einen Heureka-Moment. Sie fanden heraus, wie zwei Personen private Nachrichten online austauschen können, ohne einem Dritten vertrauen zu müssen.

Ein Jahr später, Diffie und Hellman veröffentlicht „Neue Wege in der Kryptographie“, ein wegweisendes Werk, das dieses private Messaging-System entwarf, das der Schlüssel zur Überwindung der Überwachung werden sollte. Das Papier beschrieb, wie Bürger digitale Nachrichten verschlüsseln und versenden können, ohne befürchten zu müssen, Regierungen oder Unternehmen auszuspionieren, um den Inhalt herauszufinden:

„In einem Kryptosystem mit öffentlichem Schlüssel werden Verschlüsselung und Entschlüsselung durch verschiedene Schlüssel E und D geregelt, so dass die Berechnung von D aus E rechnerisch nicht durchführbar ist (z. B. erfordert 10100 Anweisungen). Der Verschlüsselungsschlüssel E kann [in einem Verzeichnis] offengelegt werden, ohne den Entschlüsselungsschlüssel D zu kompromittieren. Dies ermöglicht es jedem Benutzer des Systems, eine Nachricht an jeden anderen Benutzer zu senden, die so verschlüsselt ist, dass nur der beabsichtigte Empfänger in der Lage ist, sie zu entschlüsseln. ”

Einfach ausgedrückt kann Alice einen öffentlichen Schlüssel haben, den sie online veröffentlicht. Wenn Bob eine private Nachricht an Alice senden möchte, kann er ihren öffentlichen Schlüssel nachschlagen und damit die Nachricht verschlüsseln. Nur sie kann die Notiz entschlüsseln und den darin enthaltenen Text lesen. Wenn eine dritte Partei, Carol, den privaten Schlüssel (denke: Passwort) für die Nachricht nicht hat, kann sie den Inhalt nicht lesen. Diese einfache Innovation veränderte das gesamte Informationsmachtverhältnis von Einzelpersonen gegenüber Regierungen.

Als das Papier von Diffie und Hellman veröffentlicht wurde, versuchte die US-Regierung über die NSA, die Verbreitung ihrer Ideen zu verhindern, und schrieb damals sogar einen Brief an eine Kryptografiekonferenz, in dem sie die Teilnehmer davor warnte, dass ihre Teilnahme illegal sein könnte. Aber nachdem Aktivisten gedruckte Kopien der Zeitung gedruckt und im ganzen Land verteilt hatten, zogen sich die Feds zurück.

1977 meldeten Diffie, Hellman und Merkle das US-Patent Nr. 4200770 für „Public-Key-Kryptografie“ an, eine Erfindung, die die Grundlage für E-Mail- und Messaging-Tools wie Pretty Good Privacy (PGP) und die heute beliebte mobile App Signal bildete.

Es war das Ende der staatlichen Kontrolle der Kryptographie und der Beginn der Cypherpunk-Revolution.

II. Die Liste

Das Wort „cypherpunk“ tauchte erst 2006 im Oxford English Dictionary auf, aber die Community begann schon viel früher, sich zu sammeln.

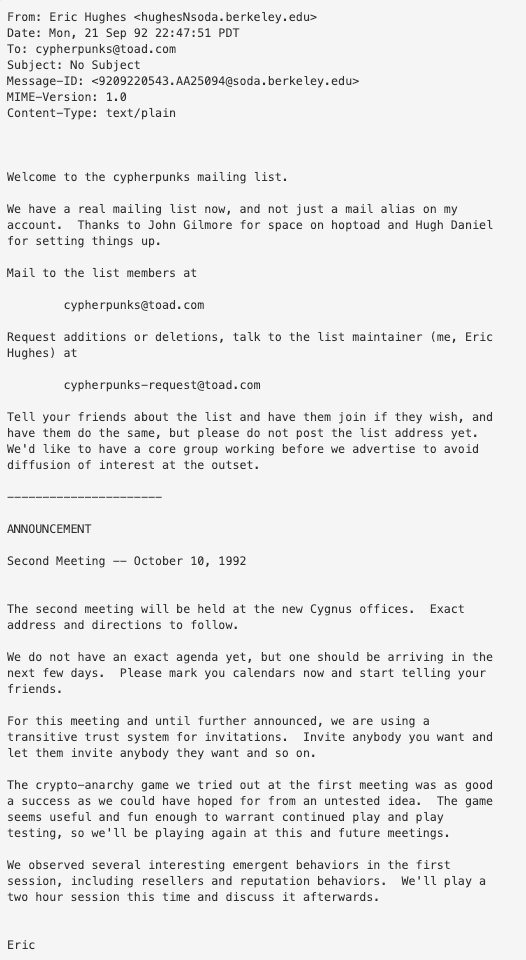

1992, ein Jahr nach der Veröffentlichung des World Wide Web, trafen sich der frühere Sun Microsystems-Mitarbeiter John Gilmore, der Datenschutzaktivist Eric Hughes und der ehemalige Intel-Ingenieur Timothy May in San Francisco, um zu diskutieren, wie Kryptographie zur Erhaltung der Freiheit eingesetzt werden könnte . Im selben Jahr starteten sie die Cypherpunks-Mailingliste (oder kurz „The List“), wo die Ideen hinter Bitcoin entwickelt und schließlich 16 Jahre später von Nakamoto veröffentlicht wurden.

Eric Hughes' E-Mail mit der Ankündigung von The List. Quelle.

Auf „The List“ schrieben Cypherpunks wie May darüber, wie Monarchien im Spätmittelalter durch die Erfindung des Buchdrucks, der den Zugang zu Informationen demokratisierte, zerstört wurden. Sie diskutierten, wie die Schaffung des offenen Internets und der Kryptographie die Datenschutztechnologie demokratisieren und den scheinbar unvermeidlichen Trend zu einem globalen Überwachungsstaat stören könnte.

Wie viele Cypherpunks war Backs College-Ausbildung Informatik. Aber glücklicherweise studierte er zuerst Wirtschaftswissenschaften im Alter von 16 bis 18 Jahren und fügte danach einen Ph.D. hinzu. in verteilten Systemen. Wenn jemand ausreichend ausgebildet war, um eines Tages ein Bitcoin-Wissenschaftler zu werden, dann war es Back.

Während er Anfang der 1990er Jahre in London Informatik studierte, erfuhr er, dass einer seiner Freunde daran arbeitete, Computer zu beschleunigen, um schnellere Verschlüsselungstechniken ausführen zu können. Durch seinen Freund erfuhr Back von der Public-Key-Verschlüsselung, die 15 Jahre zuvor von Diffie und Hellman erfunden wurde.

Zurück dachte, dies sei eine historische Verschiebung in der Beziehung zwischen Regierungen und Einzelpersonen. Jetzt konnten die Bürger elektronisch auf eine Weise kommunizieren, die keine Regierung entschlüsseln konnte. Er beschloss, mehr zu erfahren, und seine Neugier führte ihn schließlich zu The List.

Mitte der 1990er Jahre war Back ein begeisterter Teilnehmer an The List, die auf ihrem Höhepunkt jeden Tag mit Dutzenden neuer Nachrichten gefüllt war. Nach Backs eigenen Angaben war er zeitweise der aktivste Mitwirkende, süchtig nach den modernsten Gesprächen der Ära.

Back war überrascht, wie die Cypherpunks die Gesellschaft verändern wollten, indem sie Codes verwendeten, um friedlich Systeme zu schaffen, die nicht aufgehalten werden konnten. 1993 schrieb Hughes das zukunftsweisende Werk der Bewegung kurzer Aufsatz, „Manifest eines Cypherpunk“:

„Privatsphäre ist für eine offene Gesellschaft im elektronischen Zeitalter notwendig. Datenschutz ist nicht Geheimhaltung. Eine private Angelegenheit ist etwas, von dem man nicht möchte, dass die ganze Welt davon erfährt, aber eine geheime Angelegenheit ist etwas, von dem man nicht möchte, dass irgendjemand davon erfährt. Privatsphäre ist die Macht, sich der Welt selektiv zu offenbaren …

„… Wir können nicht erwarten, dass Regierungen, Unternehmen oder andere große, gesichtslose Organisationen uns aus Wohlwollen Privatsphäre gewähren. Wir müssen unsere eigene Privatsphäre verteidigen, wenn wir erwarten, welche zu haben. Wir müssen zusammenkommen und Systeme schaffen, die anonyme Transaktionen ermöglichen. Menschen schützen ihre Privatsphäre seit Jahrhunderten mit Flüstern, Dunkelheit, Umschlägen, verschlossenen Türen, geheimen Handschlägen und Kurieren. Die Technologien der Vergangenheit ermöglichten keine starke Privatsphäre, aber elektronische Technologien tun dies.

„Wir, die Cypherpunks, haben uns dem Aufbau anonymer Systeme verschrieben. Wir verteidigen unsere Privatsphäre mit Kryptographie, mit anonymen Postweiterleitungssystemen, mit digitalen Signaturen und mit elektronischem Geld.

„Cypherpunks schreiben Code. Wir wissen, dass jemand Software schreiben muss, um die Privatsphäre zu schützen, und da wir keine Privatsphäre bekommen, wenn wir es nicht alle tun, werden wir sie schreiben… Unser Code ist für alle weltweit kostenlos nutzbar. Es ist uns egal, wenn Sie mit der Software, die wir schreiben, nicht einverstanden sind. Wir wissen, dass Software nicht zerstört werden kann und ein weit verstreutes System nicht heruntergefahren werden kann.“

Diese Art des Denkens, dachte Back, war es, was die Gesellschaft tatsächlich veränderte. Sicher, man könnte Lobbyarbeit leisten oder wählen, aber dann verändert sich die Gesellschaft langsam und bleibt hinter der Regierungspolitik zurück.

Der andere Weg, Backs bevorzugte Strategie, bestand in mutigen, erlaubnislosen Veränderungen durch die Erfindung neuer Technologien. Wenn er etwas ändern wollte, dachte er, musste er es einfach machen.

III. Die Kryptokriege

Die ursprünglichen Feinde der Cypherpunks waren Regierungen, die versuchten, die Bürger davon abzuhalten, Verschlüsselung zu verwenden. Zurück und Freunde dachten, dass Privatsphäre ein Menschenrecht sei. Auf der anderen Seite waren die Nationalstaaten versteinert, dass die Bürger einen Code erstellen würden, der es ihnen ermöglicht, der Aufsicht und Kontrolle zu entkommen.

Die Behörden haben sich an alten Militärstandards gehalten – die Kryptographie neben Kampfjets und Flugzeugträgern als Munition klassifizierten – und versuchten, den Export von Verschlüsselungssoftware zu verbieten, um deren Verwendung weltweit zu unterbinden. Ziel war es, die Menschen davon abzuhalten, Datenschutztechnologien zu verwenden. Der Konflikt wurde als „Kryptokrieg“ bekannt und Back war ein Frontsoldat.

Back wusste, dass die Auswirkungen eines solchen Verbots auf das Gesamtbild dazu führen würden, dass viele US-Arbeitsplätze ins Ausland verlagert werden und riesige Mengen sensibler Informationen unverschlüsselt bleiben würden. Aber die Clinton-Administration blickte nicht nach vorne, sondern nur auf das, was direkt davor lag. Und ihr größtes Ziel war ein Informatiker namens Phil Zimmerman, der 1991 das erste geheime Messaging-System auf Verbraucherebene namens . veröffentlicht hatte Sehr Gute Privatsphäre, oder kurz „PGP“.

In den mittleren 1990s, VERDRAHTET bedeckt die cypherpunks im ausführlichen Profil:

PGP war eine einfache Möglichkeit für zwei Personen, privat über PCs und das neue World Wide Web zu kommunizieren. Es versprach, Millionen von Menschen die Verschlüsselung zu demokratisieren und die jahrzehntelange Kontrolle des Staates über private Nachrichten zu beenden.

Als Gesicht des Projekts wurde Zimmerman jedoch von Konzernen und Regierungen angegriffen. 1977 implementierten drei Wissenschaftler des Massachusetts Institute of Technology (MIT) namens Rivest, Shamir und Adelman die Ideen von Diffie und Hellman in einen Algorithmus namens RSA. Das MIT erteilte später einem Geschäftsmann namens Jim Bidzos und seiner Firma RSA Data Security eine Lizenz für das Patent.

Den Cypherpunks war es unbehaglich, dass ein so wichtiges Toolkit von einer Einheit kontrolliert wurde und einen einzigen Fehlerpunkt hatte, aber während der gesamten 1980er Jahre hatten Lizenzen und die Angst, verklagt zu werden, sie weitgehend daran gehindert, neue Programme basierend auf dem Code zu veröffentlichen.

Zunächst bat Zimmerman Bidzos um eine kostenlose Lizenz für die Software, was jedoch abgelehnt wurde. Trotz allem veröffentlichte Zimmerman PGP als „Guerilla-Freeware“ und verbreitete es über Disketten und Internetforen. Ein junger Cypherpunk namens Hal Finney – der später eine wichtige Rolle in der Bitcoin-Geschichte spielen sollte – schloss sich Zimmerman an und half, das Projekt voranzutreiben. Ein 1994 VERDRAHTET Feature begrüßte Zimmermans dreiste Veröffentlichung von PGP als ein "Präventivschlag gegen eine solche Orwellsche Zukunft."

Bidzos nannte Zimmerman einen Dieb und startete eine Kampagne, um die Verbreitung von PGP zu stoppen. Zimmerman nutzte schließlich ein Schlupfloch, um eine neue PGP-Version herauszubringen, die auf Code zurückgreift, den Bidzos kostenlos veröffentlicht hatte, und so die Bedrohung durch das Unternehmen entschärfte.

Aber die Bundesregierung beschloss schließlich, gegen Zimmerman wegen des Exports von „Munition“ im Rahmen des Rüstungskontroll-Exportgesetzes zu ermitteln. Zur Verteidigung argumentierte Zimmerman, dass er lediglich seine Rechte auf freie Meinungsäußerung nach dem Ersten Verfassungszusatz durch das Teilen von Open-Source-Code durchsetzte.

Damals argumentierte die Clinton-Administration, dass die Amerikaner kein Recht auf Verschlüsselung hätten. Sie drängten auf Gesetze, die Unternehmen zwingen, Hintertüren („Clipper-Chips“) in ihre Geräte zu installieren, damit der Staat einen Skelettschlüssel für jede Nachricht haben kann, die diese Chips verschlüsselt haben. Angeführt von Beamten des Weißen Hauses und Kongressabgeordneten wie Joe Biden argumentierten sie, dass Kryptographie Kriminelle, Pädophile und Terroristen stärken würde.

Die Cypherpunks versammelten sich, um Zimmerman zu unterstützen, der zu einer Sache wurde Célèbre. Sie argumentierten, dass Anti-Verschlüsselungsgesetze mit den US-amerikanischen Traditionen der freien Meinungsäußerung unvereinbar seien. Die Aktivisten begannen, den PGP-Quellcode in Büchern auszudrucken und ins Ausland zu verschicken. Zimmerman und andere stellten die Theorie auf, dass sie durch die Veröffentlichung des Codes in gedruckter Form die Anti-Munitionsbeschränkungen legal umgehen könnten. Die Empfänger scannen den Code, rekonstruieren ihn und führen ihn aus, um den Punkt zu beweisen: Sie können uns nicht aufhalten.

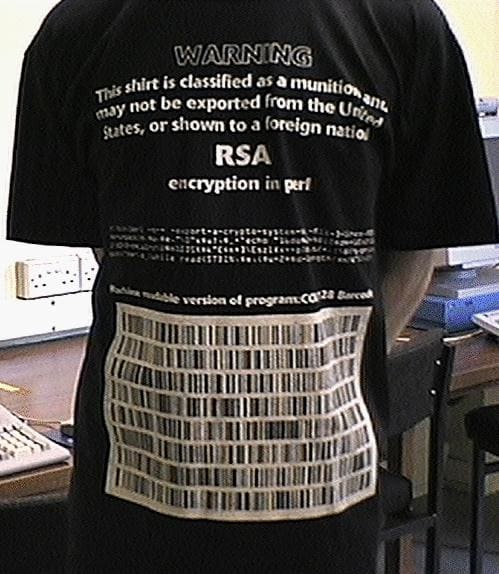

Back schrieb kurze Quellcodes, die jeder Programmierer in ein voll funktionsfähiges Datenschutz-Toolkit verwandeln konnte. Einige Aktivisten tätowierten sich Schnipsel dieses Codes auf ihre Körper. Zurück fing bekanntlich an zu verkaufen t-shirts mit dem Code auf der Vorderseite und einem Stück der US Bill of Rights mit "VOID" darauf auf der Rückseite gestempelt.

Das „Krypto“-T-Shirt von Adam Back. Quelle.

Aktivisten schickten schließlich ein Buch mit dem umstrittenen Code an das Office of Munitions Control der US-Regierung mit der Bitte, es im Ausland weiterzugeben. Sie bekamen nie eine Antwort. Die Cypherpunks vermuteten, dass das Weiße Haus niemals Bücher verbieten würde, und am Ende hatten sie Recht.

1996 ließ das US-Justizministerium seine Anklage gegen Zimmerman fallen. Der Druck, Unternehmen zum Einsatz von „Clipper-Chips“ zu zwingen, ließ nach. Bundesrichter argumentierten, dass die Verschlüsselung ein durch den Ersten Verfassungszusatz geschütztes Recht sei. Anti-Kryptografie-Standards wurden aufgehoben und verschlüsselte Nachrichten wurden zu einem Kernbestandteil des offenen Webs und des E-Commerce. PGP wurde „die am weitesten verbreitete E-Mail-Verschlüsselungssoftware der Welt.“

Heute verlassen sich Unternehmen und Apps von Amazon über WhatsApp bis Facebook auf Verschlüsselung, um Zahlungen und Nachrichten zu sichern. Milliarden Menschen profitieren. Code hat die Welt verändert.

Back ist selbstironisch und sagte, es sei schwer zu sagen, ob insbesondere sein Aktivismus etwas bewirkt habe. Aber sicherlich war der Kampf, den die Cypherpunks führten, einer der Hauptgründe dafür, dass die US-Regierung die Kryptokriege verloren hat. Die Behörden versuchten, den Code zu stoppen und scheiterten.

Diese Erkenntnis sollte Back 15 Jahre später, im Sommer 2008, im Kopf haben, als er diese erste E-Mail von Nakamoto durcharbeitete.

NS. Von DigiCash zu Bit Gold

Wie der Computerhistoriker Stephen Levy 1993 sagte, das ultimative Krypto-Tool wäre „anonymes digitales Geld.“ Nachdem sie den Kampf um die private Kommunikation gewonnen hatten, bestand die nächste Herausforderung für die Cypherpunks darin, digitales Geld zu schaffen.

Einige Cypherpunks waren Krypto-Anarchisten – zutiefst skeptisch gegenüber dem modernen demokratischen Staat. Andere hielten es für möglich, Demokratien zu reformieren, um die Rechte des Einzelnen zu wahren. Egal für welche Seite sie sich entschieden haben, viele hielten digitales Bargeld für den Heiligen Gral der Cypherpunk-Bewegung.

In den 1980er und 1990er Jahren wurden sowohl kulturell als auch technisch wichtige Schritte in die richtige Richtung in Richtung digitales Bargeld unternommen. Aus kultureller Sicht haben Science-Fiction-Autoren wie Neal Stephenson die Fantasie von Informatikern auf der ganzen Welt mit Darstellungen zukünftiger Gesellschaften beflügelt – in denen Bargeld weg war – und verschiedene Arten von digitalen E-Bucks die Währung waren du jour. Zu einer Zeit, als Kreditkarten und digitale Zahlungen bereits auf dem Vormarsch waren, herrschte eine Sehnsucht nach der Privatsphäre bei einer Barzahlung, bei der der Händler keine Informationen über den Kunden kennt, speichert oder verkauft.

An der technischen Front hat ein Kryptografiewissenschaftler an der University of California in Berkeley namens David Chaum die mächtige Idee der Verschlüsselung mit öffentlichen Schlüsseln aufgegriffen und damit begonnen, sie auf Geld anzuwenden.

eCash-Erfinder David Chaum. Quelle.

In den frühen 1980er Jahren erfand Chaum Blindsignaturen, eine Schlüsselinnovation in der Entwicklung, das Eigentum an einem Datenelement nachweisen zu können, ohne dessen Herkunft preiszugeben. 1985 hat er veröffentlicht „Security Without Identification: Transaction Systems To Make Big Brother Obsolete“, ein vorausschauendes Papier, das untersuchte, wie das Wachstum des Überwachungsstaats durch private digitale Zahlungen verlangsamt werden könnte.

Einige Jahre später, 1989, zogen Chaum und Freunde nach Amsterdam, wandten die Theorie in die Praxis an und gründeten DigiCash. Das Unternehmen wollte es Benutzern ermöglichen, Euro und Dollar in digitale Cash-Token umzuwandeln. Bankguthaben könnten in „eCash“ umgewandelt und an Freunde außerhalb des Bankensystems gesendet werden. Sie könnten die neue Währung beispielsweise auf ihrem PC speichern oder auszahlen lassen. Die starke Verschlüsselung der Software machte es den Behörden unmöglich, den Geldfluss zu verfolgen.

In einer 1994 profile von DigiCash zu seiner Blütezeit sagte Chaum, das Ziel sei es, „unser Währungssystem in das 21. mit der eleganten Anonymität der Barzahlung.“

Back sagte, dass Cypherpunks wie er anfangs von eCash begeistert waren. Es hinderte externe Beobachter daran zu wissen, wer wie viel an wen geschickt hatte. Und die Token ähnelten insofern Bargeld, als sie Inhaberinstrumente waren, die die Benutzer kontrollierten.

Chaums persönliche Philosophie fand auch bei den Cypherpunks Anklang. 1992 hat er schrieb dass die Menschheit an einem Entscheidungspunkt war, an dem „in einer Richtung eine beispiellose Kontrolle und Kontrolle über das Leben der Menschen liegt; andererseits sichere Parität zwischen Einzelpersonen und Organisationen. Die Form der Gesellschaft im nächsten Jahrhundert“, schrieb er, „kann davon abhängen, welcher Ansatz vorherrscht.“

DigiCash erhielt jedoch nicht die richtige Finanzierung und ging später in diesem Jahrzehnt in Konkurs. Für Back und andere war dies eine große Lektion: Digitales Bargeld musste dezentralisiert werden, ohne einen einzigen Fehlerpunkt.

Back hatte persönlich große Anstrengungen unternommen, um die Privatsphäre in der Gesellschaft zu wahren. Er betrieb einmal einen „Mixmaster“-Dienst, um Menschen dabei zu helfen, ihre Kommunikation privat zu halten. Er nahm eingehende E-Mails entgegen und leitete sie unauffindbar weiter. Um es schwer zu machen herauszufinden, dass er den Dienst betrieb, mietete Back einen Server von einem Freund in der Schweiz. Um ihn von London aus zu bezahlen, schickte er Bargeld. Schließlich tauchte die Schweizer Bundespolizei im Büro seines Freundes auf. Am nächsten Tag schaltete Back seinen Mixer ab. Doch der Traum vom digitalen Bargeld brannte weiter in seinem Kopf.

Zentralisiertes digitales Geld könnte operativ ausfallen, unter behördliche Erfassung geraten oder in Konkurs gehen, a la DigiCash. Die größte Schwachstelle ist jedoch die Geldausgabe, die von einem vertrauenswürdigen Dritten diktiert wird.

On März 28, 1997, nach Jahren des Nachdenkens und Experimentierens, hat Back erfunden und angekündigt Hashcash, ein später in Nakamotos Whitepaper zitiertes Anti-Spam-Konzept, das sich als grundlegend für das Bitcoin-Mining erweisen sollte. Hashcash würde schließlich finanziellen „Proof of Work“ ermöglichen: eine Währung, die den Aufwand an Energie benötigt, um neue Geldeinheiten zu produzieren, und somit Geld härter und gerechter macht.

In der Vergangenheit haben Regierungen ihre Monopole bei der Geldausgabe häufig missbraucht. Tragische Beispiele sind das antike Rom, Weimar Deutschland, Sowjetungarn, der Balkan in den 1990er Jahren, Mugabes Simbabwe und die 1.3 Milliarden Menschen, die heute überall vom Sudan bis Venezuela unter einer zwei-, drei- oder vierstelligen Inflation leben.

Vor diesem Hintergrund hat Cypherpunk Robert Hettinga schrieb 1998 würde die ordnungsgemäße Dezentralisierung des digitalen Bargelds bedeuten, dass die Wirtschaft nicht länger „die Magd der Politik“ sein müsste. Sie müssen nicht mehr mit einem Klick neue riesige Mengen an neuem Geld verdienen.

Eine Schwachstelle von Hashcash bestand darin, dass Benutzer mit schnelleren Computern immer noch eine Hyperinflation verursachen konnten, wenn jemand versuchte, eine Währung mit seinem Anti-Spam-Mechanismus zu entwerfen. Ein Jahrzehnt später löste Nakamoto dieses Problem mit einer Schlüsselinnovation in Bitcoin namens „Schwierigkeitsalgorithmus“, bei der das Netzwerk die Schwierigkeit der Prägung von Münzen alle zwei Wochen basierend auf der Gesamtmenge an Strom, die von den Benutzern im Netzwerk verbraucht wurde, zurücksetzen würde.

1998 veröffentlichte der Computeringenieur Wei Dai sein B-Geld Konzept. B-money war „ein anonymes, verteiltes elektronisches Bargeldsystem“ und schlug ein „Schema für eine Gruppe unauffindbarer digitaler Pseudonyme vor, um sich gegenseitig mit Geld zu bezahlen und Verträge untereinander ohne fremde Hilfe durchzusetzen“.

Dai wurde von Backs Arbeit mit Hashcash inspiriert und integrierte Arbeitsnachweise in die Designs von b-money. Während das System begrenzt war und sich als unpraktisch herausstellte, hinterließ Dai eine Reihe von Schriften, die Hughes, Back und andere widerspiegelten.

Im Februar 1995 schickte Dai eine E-Mail to The List und plädieren für Technologie, nicht für Regulierung, als Retter unserer zukünftigen digitalen Rechte:

„Es hat noch nie eine Regierung gegeben, die nicht früher oder später versucht hätte, die Freiheit ihrer Untertanen einzuschränken und mehr Kontrolle über sie zu gewinnen, und es wird wahrscheinlich auch nie eine geben. Anstatt zu versuchen, unsere derzeitige Regierung davon zu überzeugen, es nicht zu versuchen, werden wir daher die Technologie entwickeln … die es der Regierung unmöglich machen wird, erfolgreich zu sein.

„Bemühungen, die Regierung zu beeinflussen (z. B. Lobbyarbeit und Propaganda) sind nur insofern wichtig, als ihre versuchten Durchgriffsversuche so lange hinauszuzögern, bis die Technologie ausgereift und weit verbreitet ist.

„Aber selbst wenn Sie nicht glauben, dass das oben Gesagte wahr ist, denken Sie so darüber nach: Wenn Sie eine gewisse Zeit haben, um die Sache einer größeren Privatsphäre (oder Freiheit oder Kryptoanarchie oder was auch immer) voranzutreiben, können Sie? Machen Sie es besser, indem Sie die Zeit nutzen, um etwas über Kryptographie zu lernen und die Tools zum Schutz der Privatsphäre zu entwickeln, oder indem Sie Ihre Regierung davon überzeugen, nicht in Ihre Privatsphäre einzudringen?“

Im selben Jahr, 1998, schlug ein amerikanischer Kryptograf namens Nick Szabo vor, bisschen Gold. Aufbauend auf den Ideen anderer Cypherpunks schlug Szabo eine parallele Finanzstruktur vor, deren Token ein eigenes Wertversprechen haben würde, getrennt vom Dollar oder Euro. Haben gearbeitet bei DigiCash und sah die Schwachstellen einer zentralisierten Münzstätte und hielt Gold für ein lohnendes Gut, um es im digitalen Raum zu replizieren.

Bit Gold war wichtig, weil es endlich die Ideen der Währungsreform und des harten Geldes mit der Cypherpunk-Bewegung verband. Es wurde versucht, die „beweisbare Kostspieligkeit“ von Gold digital zu machen. Eine Goldkette zum Beispiel beweist, dass der Besitzer entweder viel Zeit, Energie und Ressourcen aufgewendet hat, um das Gold aus dem Boden zu graben und es zu Schmuck zu verarbeiten, oder viel Geld bezahlt hat, um es zu kaufen. Szabo wollte nachweisbare Kostspieligkeit online bringen. Bit Gold wurde nie implementiert, aber es inspirierte weiterhin die Cypherpunks.

In den nächsten Jahren kam es zum Aufstieg des E-Commerce, der Dotcom-Blase und dann zum Aufkommen der heutigen Internet-Megakonzerne. Es war eine arbeitsreiche und explosive Zeit online. Aber es gab fünf Jahre lang keinen weiteren großen Fortschritt beim digitalen Bargeld. Dies deutet darauf hin, dass erstens nicht viele Leute an dieser Idee arbeiteten und zweitens die Umsetzung außerordentlich herausfordernd war.

Im Jahr 2004 schließlich der ehemalige PGP-Mitarbeiter Finney angekündigt wiederverwendbarer Arbeitsnachweis, kurz „RPOW“. Dies war die nächste große Innovation auf dem Weg zu Bitcoin.

RPOW übernahm die Idee von Bit Gold und fügte ein Netzwerk von Open-Source-Servern hinzu, um Transaktionen zu überprüfen. Man könnte zum Beispiel etwas Gold an eine E-Mail anhängen, und der Empfänger erwirbt ein Inhabervermögen mit nachweislich teurem Preis.

Während Finney RPOW zentral auf seinem eigenen Server startete, hatte er Pläne, die Architektur schließlich zu dezentralisieren. Dies waren alles wichtige Schritte in Richtung der Gründung von Bitcoin, aber ein paar weitere Puzzleteile mussten noch an ihren Platz gleiten.

V. Ausführen von Bitcoin

1999 schloss Back seinen Ph.D. in verteilten Systemen und begann in Kanada für eine Firma namens Credentica zu arbeiten. Dort half er beim Aufbau des Freedom Network, einem Tool, das es Einzelpersonen ermöglichte, privat im Internet zu surfen. Back und seine Kollegen verwendeten sogenannte „Zero-Knowledge-Proofs“ (basierend auf Chaums Blindsignaturen), um die Kommunikation über dieses Netzwerk zu verschlüsseln, und verkauften den Zugang zu dem Dienst.

Wie sich herausstellte, war Back seiner Zeit auch bei dieser Schlüsselinnovation voraus. Im Jahr 2002 verbesserten Informatiker das Modell von Credentica, indem sie ein privates Webbrowsing-Projekt der US-Regierung namens „Onion Routing“ als Open Source übernahmen. Sie nannten es das Tor-Netzwerk und es inspirierte das Zeitalter der virtuellen privaten Netzwerke (VPNs). Es ist bis heute der Goldstandard für privates Surfen im Internet.

Anfang und Mitte der 2000er beendete Back seine Arbeit bei Credentica, wurde von Microsoft für eine kurze Zeit als Cybersicherheitsforscher eingestellt und trat dann einem neuen Startup bei, das verschlüsselte Peer-to-Peer-Collaboration-Software entwickelte. Währenddessen behielt Back die Idee des digitalen Bargelds im Hinterkopf.

Als im August 2008 die E-Mail von Nakamoto eintraf, war Back fasziniert. Er las es sorgfältig und antwortete und schlug vor, dass Nakamoto sich einige andere digitale Geldsysteme ansehen sollte, einschließlich Dais B-Money.

Am 31. Oktober 2008 veröffentlichte Nakamoto den Bitcoin WHITE PAPER auf der Liste. Der erste Satz versprach den Traum, den so viele verfolgt hatten: „Eine reine Peer-to-Peer-Version von electronic cash würde es ermöglichen, Online-Zahlungen ohne Umweg über ein Finanzinstitut direkt von einer Partei zur anderen zu senden.“ Backs Hashcash, Dais B-Money und frühere Kryptographie-Forschungen wurden alle zitiert.

Als Digital Cash Historiker Aaron van Wirdum schrieb, „bei Bitcoin hat Hashcash zwei Fliegen mit einer Klappe geschlagen. Es löste das Problem der doppelten Ausgaben auf dezentrale Weise und bot gleichzeitig einen Trick, um neue Coins ohne zentralen Emittenten in Umlauf zu bringen.“ Er bemerkte, dass Back's Hashcash nicht das erste ecash-System war, sondern ein dezentralisiert electronic cash-System „wäre ohne es unmöglich gewesen“.

Am 9. Januar 2009 brachte Nakamoto die erste Version der Bitcoin-Software auf den Markt. Finney war einer der ersten, der das Programm herunterlud und damit experimentierte, da er begeistert war, dass jemand seine Arbeit von RPOW aus fortgesetzt hatte.

Am 10. Januar veröffentlichte Finney das berühmte Tweet: „Bitcoin läuft.“ Die friedliche Revolution hatte begonnen.

Hal Finneys „Running Bitcoin“-Tweet. Quelle.

VI. Der Genesis-Block

Im Februar 2009 fasste Nakamoto die Ideen hinter Bitcoin auf einer Peer-to-Peer-Tech-Community zusammen message board:

„Vor der starken Verschlüsselung mussten sich Benutzer auf einen Passwortschutz verlassen, um ihre Informationen privat zu halten. Die Privatsphäre kann immer vom Administrator außer Kraft gesetzt werden, basierend auf seinem Urteil, das den Grundsatz der Privatsphäre gegen andere Bedenken abwägt, oder auf Geheiß seiner Vorgesetzten. Dann stand den Massen eine starke Verschlüsselung zur Verfügung, und Vertrauen war nicht mehr erforderlich. Daten konnten auf eine Weise gesichert werden, auf die andere physisch nicht zugreifen konnten, egal aus welchem Grund, egal wie gut die Entschuldigung war, egal was.

„Es ist an der Zeit, dass wir dasselbe für Geld haben. Mit einer auf kryptografischem Nachweis basierenden E-Währung, ohne dass man einem Zwischenhändler eines Dritten vertrauen muss, kann Geld sicher und Transaktionen mühelos sein. Einer der grundlegenden Bausteine für ein solches System sind digitale Signaturen. Ein digitaler Coin enthält den öffentlichen Schlüssel seines Besitzers. Zur Übertragung signiert der Besitzer den Coin zusammen mit dem öffentlichen Schlüssel des nächsten Besitzers. Jeder kann die Signaturen überprüfen, um die Eigentumskette zu überprüfen. Es funktioniert gut, um den Besitz zu sichern, lässt jedoch ein großes Problem ungelöst: Doppelausgaben. Jeder Besitzer könnte versuchen, eine bereits ausgegebene Münze erneut auszugeben, indem er sie an einen anderen Besitzer signiert. Die übliche Lösung besteht darin, dass ein vertrauenswürdiges Unternehmen mit einer zentralen Datenbank auf Doppelausgaben prüft, aber das kommt nur auf das Vertrauensmodell zurück. In seiner zentralen Position kann das Unternehmen die Benutzer übersteuern…

„Die Lösung von Bitcoin besteht darin, ein Peer-to-Peer-Netzwerk zu verwenden, um auf doppelte Ausgaben zu prüfen … Das Ergebnis ist ein verteiltes System ohne Single Point of Failure. Benutzer halten die Kryptoschlüssel für ihr eigenes Geld und handeln mit Hilfe des P2P-Netzwerks miteinander, um auf doppelte Ausgaben zu prüfen.“

Nakamoto hatte auf den Schultern von Diffie, Chaum, Back, Dai, Szabo und Finney gestanden und dezentrales digitales Bargeld gefälscht.

Im Nachhinein bestand der Schlüssel darin, die Möglichkeit, private Transaktionen außerhalb des Bankensystems zu tätigen, mit der Möglichkeit zu kombinieren, einen Vermögenswert zu halten, der nicht durch politische Einflussnahme entwertet werden konnte.

Dieses letzte Feature war für die Cypherpunks vor den späten 1990er Jahren nicht so wichtig. Szabo hatte es sicherlich mit etwas Gold angestrebt, und andere, inspiriert von österreichischen Ökonomen wie Fredrich Hayek und Murray Rothbard, hatten lange diskutiert, die Geldschöpfung aus der Hand des Staates zu bekommen. Dennoch hatten Cypherpunks in frühen Visionen von digitalem Bargeld im Allgemeinen der Privatsphäre Vorrang vor der Geldpolitik.

Die Ambivalenz der Datenschützer gegenüber der Geldpolitik ist bis heute spürbar. Viele linksgerichtete Bürgerrechtsgruppen, die in den letzten zwei Jahrzehnten die digitalen Rechte der USA geschützt haben, haben Bitcoin entweder ignoriert oder ihm direkt feindlich gesinnt. Die 21-Millionen-Münzen-Grenze, die Knappheit und die Qualitäten des „harten Geldes“ erwiesen sich als grundlegend für die Verwirklichung der Privatsphäre durch digitales Bargeld. Dennoch haben Interessenvertretungen für digitale Rechte die Rolle, die Arbeitsnachweise und eine unveränderliche Geldpolitik beim Schutz der Menschenrechte spielen können, weitgehend weder erkannt noch gefeiert.

Um die primäre Bedeutung von Knappheit und vorhersehbarer Geldausgabe bei der Herstellung von digitalem Bargeld zu unterstreichen, veröffentlichte Nakamoto Bitcoin nicht nach einem Überwachungsskandal der Regierung, sondern im Gefolge der globalen Finanzkrise und der darauf folgenden Gelddruckexperimente von 2007 und 2008.

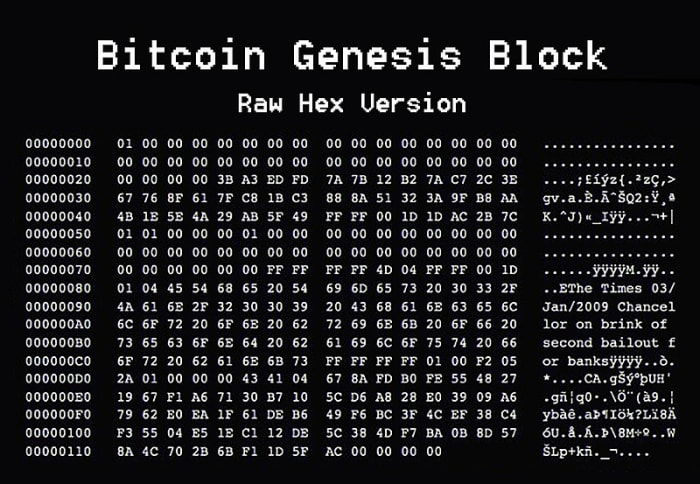

Der erste Rekord in der Blockchain von Bitcoin ist als Genesis Block bekannt und ein politischer Schlachtruf. Genau dort im Code ist eine Nachricht, die es wert ist, darüber nachzudenken: "The Times / 03. Januar 2009 Bundeskanzlerin am Rande der zweiten Rettungsaktion für Banken."

Bitcoin Genesis Block: Bundeskanzler kurz vor zweitem Rettungspaket für Banken Quelle.

Die Nachricht bezieht sich auf a Schlagzeile in The Times of London und beschrieb, wie die britische Regierung dabei war, einen gescheiterten Privatsektor zu retten, indem sie beide Seiten ihrer Bilanz vergrößerte. Dies war Teil einer umfassenderen globalen Bewegung, bei der Zentralbanken aus dem Nichts Bargeld für Geschäftsbanken schufen und im Gegenzug Vermögenswerte erwarben, die von hypothekenbesicherten Wertpapieren bis hin zu Unternehmens- und Staatsanleihen reichten. In Großbritannien druckte die Bank of England mehr Geld, um die Wirtschaft zu retten.

Nakamotos Genesis-Erklärung war eine Herausforderung für das moralische Risiko, das von der Bank of England geschaffen wurde, die als Kreditgeber der letzten Instanz für britische Unternehmen fungierte, die eine rücksichtslose Politik verfolgt hatten und nun in Konkurs zu gehen drohten.

Der durchschnittliche Londoner würde während einer Rezession den Preis zahlen, während die Elite von Canary Wharf Wege finden würde, ihren Reichtum zu schützen. Kein britischer Banker würde während der Großen Finanzkrise ins Gefängnis gehen, aber Millionen britischer Bürger der unteren und mittleren Klasse litten darunter. Bitcoin war mehr als nur digitales Bargeld, es war eine Alternative zum Zentralbankwesen.

Nakamoto hielt nicht viel von dem Modell der Bürokraten, die Schulden anhäufen, um immer mehr finanzialisierte Volkswirtschaften zu retten. Wie sie geschrieben haben:

„Das Hauptproblem bei herkömmlichen Währungen ist das Vertrauen, das erforderlich ist, damit es funktioniert. Der Zentralbank muss vertraut werden, dass sie die Währung nicht entwertet, aber die Geschichte der Fiat-Währungen ist voller Verstöße gegen dieses Vertrauen. Den Banken muss vertraut werden, dass sie unser Geld halten und elektronisch überweisen, aber sie verleihen es in Wellen von Kreditblasen mit kaum einem Bruchteil der Reserve. “

Nakamoto startete das Bitcoin-Netzwerk als Konkurrent der Zentralbanken, bot die Automatisierung der Geldpolitik und beseitigte die verrauchten Hinterzimmer, in denen eine kleine Handvoll Eliten Entscheidungen über öffentliche Gelder für alle anderen treffen würden.

VII. Ein Wunder der Ingenieurskunst

Anfangs war Back von Bitcoin beeindruckt. Er las einen technischen Erfahrungsbericht, den Finney Anfang 2009 veröffentlichte, und stellte fest, dass Nakamoto viele der Probleme gelöst hatte, die zuvor die Schaffung eines effektiven digitalen Bargelds verhindert hatten. Was Back vielleicht am meisten beeindruckte und das Bitcoin-Projekt stärker machte als alles, was er je gesehen hatte, war das irgendwann in Anfang 2011, Nakamoto verschwand für immer.

In den Jahren 2009 und 2010 veröffentlichte Nakamoto Updates, diskutierte Optimierungen und Verbesserungen an Bitcoin und teilte ihre Gedanken über die Zukunft des Netzwerks mit, hauptsächlich in einem Online-Forum namens Bitcointalk. Dann, eines Tages, verschwanden sie, und seitdem hat man nie mehr etwas von ihnen gehört.

Zu dieser Zeit war Bitcoin noch ein junges Projekt, und Nakamoto war möglicherweise immer noch ein zentraler Punkt des Scheiterns. Ende 2010 traten sie noch als wohlwollende Diktatoren auf. Aber indem sie sich selbst entfernten – und ein Leben voller Ruhm, Reichtum und Auszeichnungen aufgaben – machten sie es den Regierungen unmöglich, das Netzwerk zu beschädigen, indem sie seinen Schöpfer festnahmen oder manipulierten.

Vor der Abreise, Nakamoto schrieb:

„Viele Leute lehnen E-Währung automatisch als verlorene Sache ab, weil all die Unternehmen seit den 1990er Jahren gescheitert sind. Ich hoffe, es ist offensichtlich, dass nur die zentral gesteuerte Natur dieser Systeme sie zum Scheitern verurteilt hat. Ich denke, dies ist das erste Mal, dass wir ein dezentrales, nicht vertrauenswürdiges System ausprobieren.“

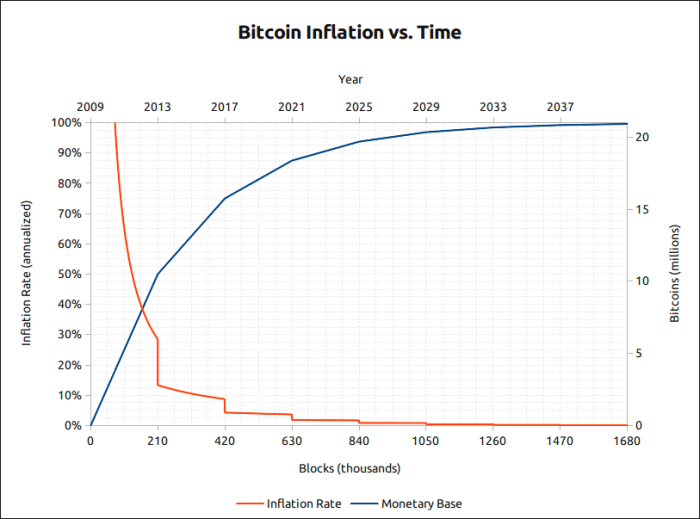

Zurück stimmte zu. Abgesehen davon, dass er von der Art und Weise beeindruckt war, wie Nakamoto Bitcoin enthüllte und dann verschwand, war er besonders fasziniert von der Geldpolitik von Bitcoin, die darauf programmiert war, jedes Jahr eine immer kleinere Menge an Münzen auszugeben, bis in die 2130er Jahre, als die letzte Bitcoin veröffentlicht wurde, und nicht weiter Bitcoin ausgegeben werden. Die Gesamtzahl der Münzen wurde mit knapp 21 Millionen in Stein gemeißelt.

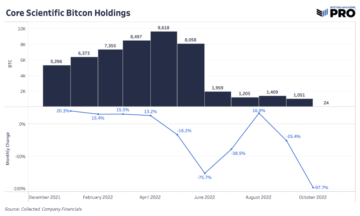

Alle vier Jahre würde der neue Bitcoin, der den gewinnenden Bergleuten als Teil der Blockbelohnung zur Verfügung gestellt wird, in einem Ereignis, das jetzt als „Halbierung“ gefeiert wird, halbiert.

Die vorhersehbare Ausgabe von Bitcoin. Quelle.

Als Nakamoto Anfang 2009 Bitcoin schürfte, betrug die Subvention 50 Bitcoin. Die Subvention sank auf 25 im Jahr 2012, 12.5 im Jahr 2016 und 6.25 im April 2020. Bis Ende 2021 wurden fast 19 Millionen Bitcoin abgebaut, und bis 2035 99% aller Bitcoin werden verteilt.

Der Rest wird über das folgende Jahrhundert verteilt, als anhaltender Anreiz für die Bergleute, die im Laufe der Zeit dazu übergehen müssen, ihren Gewinn aus Transaktionsgebühren anstelle der immer geringer werdenden Subventionen zu erzielen.

Sogar im Jahr 2009 spekulierten Nakamoto, Finney und andere, dass die einzigartige „hart gedeckelte“ Geldpolitik von Bitcoin mit einem Limit von insgesamt 21 Millionen Coins die Währung extrem wertvoll machen könnte, wenn sie eines Tages abheben würde.

Neben der innovativen Geldpolitik hielt Back auch den sogenannten „Schwierigkeitsalgorithmus“ für einen bedeutenden wissenschaftlichen Durchbruch. Dieser Trick adressierte eine Sorge, die Back ursprünglich für Hashcash hatte, wo Benutzer mit schnelleren Computern das System überfordern könnten. Bei Bitcoin hat Nakamoto dies verhindert, indem er das Netzwerk so programmiert hat, dass es die Schwierigkeit zurücksetzt, die erforderlich ist, um alle zwei Wochen einen Block erfolgreich abzubauen, basierend darauf, wie lange das Mining in den letzten zwei Wochen gedauert hat.

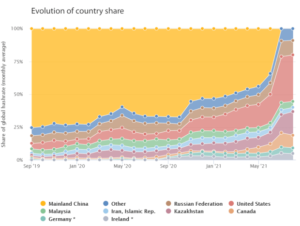

Wenn der Markt zusammenbrach oder ein katastrophales Ereignis eintrat (z. B. als die Kommunistische Partei Chinas im Mai 2021 die Hälfte der Bitcoin-Miner der Welt offline warf) und die weltweite Gesamtenergiemenge, die für das Mining von Bitcoin aufgewendet wurde (die „Hash-Rate“), sank , würde es länger als normal dauern, Blöcke abzubauen.

Mit dem Schwierigkeitsalgorithmus würde das Netzwerk jedoch in Kürze kompensieren und das Mining erleichtern. Wenn umgekehrt die globale Hash-Rate steigen würde, vielleicht wenn ein effizienteres Gerät erfunden würde und Miner zu schnell Blöcke finden würden, würde der Schwierigkeitsalgorithmus dies in Kürze kompensieren. Diese scheinbar einfache Funktion hat Bitcoin Widerstandsfähigkeit verliehen und ihm geholfen, massive saisonale Turbulenzen im Bergbau, steile Preisabstürze und regulatorische Bedrohungen zu überstehen. Heute ist die Mining-Infrastruktur von Bitcoin dezentraler denn je.

Diese Innovationen ließen Back glauben, dass Bitcoin möglicherweise erfolgreich sein könnte, wo andere digitale Währungsversuche gescheitert waren. Ein eklatantes Problem blieb jedoch bestehen: Bitcoin war nicht sehr privat.

VIII. Das Datenschutzproblem von Bitcoin

Für die Cypherpunks war Privatsphäre ein wichtiges Ziel. Frühere E-Cash-Iterationen, wie die von DigiCash produzierte, hatten sogar den Kompromiss eingegangen, Datenschutz durch Verzicht auf Dezentralisierung zu erreichen. In diesen Systemen konnte eine immense Privatsphäre herrschen, aber die Benutzer mussten der Münzstätte vertrauen und waren der Zensur und Abwertung ausgesetzt.

Bei der Schaffung einer Alternative zur Münzstätte war Nakamoto gezwungen, sich auf ein offenes Ledger-System zu verlassen, in dem jeder alle Transaktionen öffentlich einsehen konnte. Dies war die einzige Möglichkeit, die Überprüfbarkeit zu gewährleisten, aber die Privatsphäre wurde geopfert. Back sagt, dass er immer noch der Meinung ist, dass dies die richtige technische Entscheidung war.

Im Bereich der privaten digitalen Währungen wurde seit DigiCash mehr Arbeit geleistet. 1999 veröffentlichten Sicherheitsforscher a Krepppapier genannt „Auditable Anonymous Electronic Cash“, um die Idee der Verwendung von Zero-Knowledge-Beweisen. Mehr als ein Jahrzehnt später wurde der „Zerocoin“ Krepppapier wurde als Optimierung dieses Konzepts veröffentlicht. Um jedoch eine perfekte Privatsphäre zu erreichen, gingen diese Systeme Kompromisse ein.

Die für diese anonymen Transaktionen erforderliche Mathematik war so kompliziert, dass jede Transaktion sehr umfangreich und sehr zeitaufwändig wurde. Ein Grund, warum Bitcoin heute so gut funktioniert, ist, dass die durchschnittliche Transaktion nur ein paar hundert Bytes beträgt. Jeder kann kostengünstig einen Full Node zu Hause betreiben und den Verlauf von Bitcoin und die eingehenden Transaktionen verfolgen, wodurch die Macht über das System in den Händen der Benutzer bleibt. Das System ist nicht auf wenige Supercomputer angewiesen. Vielmehr können normale Computer die Bitcoin-Blockchain speichern und Transaktionsdaten kostengünstig übertragen, da die Datennutzung auf ein Minimum reduziert wird.

Wenn Nakamoto ein Modell vom Typ Zerocoin verwendet hätte, wäre jede Transaktion mehr als 100 Kilobyte groß gewesen, das Hauptbuch wäre riesig geworden, und nur eine Handvoll Leute mit spezialisierter Rechenzentrumsausrüstung hätte einen vollständigen Knoten betreiben können, was die Möglichkeit von Absprachen eingeführt hätte. Zensur, oder sogar eine kleine Gruppe von Menschen, die beschließt, die Geldmenge auf über 21 Millionen zu erhöhen. Wie das Mantra der Bitcoin-Community besagt: „Vertraue nicht, verifiziere“.

Back sagte, dass er rückblickend froh sei, dass er das Papier von 1999 gegenüber Nakamoto nicht in seinen E-Mails erwähnt habe. Der wichtigste Teil war die Schaffung von dezentralisiertem digitalem Bargeld: Privatsphäre, dachte er, könnte später programmiert werden.

Bis 2013 entschied Back, dass Bitcoin genug Stabilität gezeigt hatte, um die Grundlage für digitales Bargeld zu bilden. Er erkannte, dass er einen Teil seiner Erfahrung in der angewandten Kryptografie nutzen und dabei helfen konnte, es privater zu machen. Ungefähr zu dieser Zeit verbrachte Back 12 Stunden am Tag damit, über Bitcoin zu lesen. Er sagte, er habe die Zeit vergessen, kaum gegessen und kaum geschlafen. Er war besessen.

In diesem Jahr schlug Back der Bitcoin-Entwicklergemeinschaft auf Kanälen wie IRC und Bitcointalk einige Schlüsselideen vor. Einer änderte die Art der digitalen Signatur, die Bitcoin verwendet, von ECDSA zu Schnorr. Nakamoto verwendete Schnorr im ursprünglichen Design nicht, obwohl es den Benutzern eine bessere Flexibilität und Privatsphäre bot, da es ein Patent darauf hatte. Aber dieses Patent war abgelaufen.

Heute wird der Vorschlag von Back umgesetzt, da Schnorr-Signaturen nächsten Monat als Teil des Bitcoin-Netzwerks hinzugefügt werden Pfahlwurzel Aktualisierung. Sobald Taproot aktiviert und in großem Umfang verwendet wird, werden die meisten Arten von Wallets und Transaktionen für Beobachter (einschließlich Regierungen) gleich aussehen und helfen, die Überwachungsmaschine zu bekämpfen.

NS. Vertrauliche Transaktionen

Backs größte Vision für Bitcoin waren sogenannte vertrauliche Transaktionen. Derzeit legt ein Benutzer die Menge an Bitcoin offen, die er bei jeder Transaktion sendet. Dies ermöglicht die Überprüfbarkeit des Systems – jeder zu Hause, der die Bitcoin-Software betreibt, kann sicherstellen, dass es nur eine bestimmte Anzahl von Coins gibt – aber es ermöglicht auch die Überwachung der Blockchain.

Wenn eine Regierung eine Bitcoin-Adresse mit einer realen Identität koppeln kann, kann sie die Gelder verfolgen. Vertrauliche Transaktionen (CT) würden den Transaktionsbetrag verbergen, was die Überwachung viel schwieriger oder vielleicht sogar unmöglich macht, wenn sie in Verbindung mit CoinJoin-Techniken verwendet werden.

Im Jahr 2013 sprach Back mit einer Handvoll Core-Entwicklern – den „Bitcoin Wizards“, wie er sie nennt – und stellte fest, dass es äußerst schwierig sein würde, CT zu implementieren, da die Community verständlicherweise Sicherheit und Hörbarkeit über den Datenschutz stellte.

Back erkannte auch, dass Bitcoin nicht sehr modular war – was bedeutet, dass man nicht mit CT innerhalb des Systems experimentieren konnte – also half er bei der Entwicklung der Idee einer neuen Art von experimentellem Testbed für Bitcoin-Technologie, damit er Ideen wie CT ohne testen konnte dem Netzwerk schaden.

Back merkte schnell, dass dies eine Menge Arbeit werden würde. Er müsste Softwarebibliotheken aufbauen, Wallets integrieren, Kompatibilität mit Börsen herstellen und eine benutzerfreundliche Oberfläche erstellen. Back überzeugte einen Risikokapitalgeber aus dem Silicon Valley, ihm 500,000 Dollar zu geben, um zu versuchen, ein Unternehmen aufzubauen, um alles möglich zu machen.

Mit der Startfinanzierung tat sich Back mit dem bekannten Bitcoin Core-Entwickler Greg Maxwell und dem Investor Austin Hill zusammen und startete Blockstream, das heute eines der weltweit größten Bitcoin-Unternehmen ist. Back bleibt CEO und verfolgt Projekte wie Blockstream Satellite, das es Bitcoin-Nutzern auf der ganzen Welt ermöglicht, das Netzwerk ohne Internetzugang zu nutzen.

Im Jahr 2015 veröffentlichten Back und Maxwell eine Version des Bitcoin-„Testnetzes“, die sie sich vorgestellt hatten, und nannten es Elements. Sie fuhren fort, CT auf dieser Sidechain zu aktivieren – jetzt genannt Flüssigkeit — wo heute Hunderte von Millionen Dollar privat abgerechnet werden.

Bitcoin-Benutzer kämpften gegen das, was als „Blockgrößenkrieg” gegen große Bergleute und Unternehmen zwischen 2015 und 2017, um die Blockgröße vernünftig zu begrenzen (sie wurde auf ein neues theoretisches Maximum von 4 Megabyte erhöht) und die Macht in den Händen von Einzelpersonen zu halten, so dass jeder Plan, die Größe der Blöcke in der Zukunft auf heftigen Widerstand stoßen könnte.

Back hält es immer noch für möglich, den Code zu optimieren und CT-Transaktionen klein genug zu machen, um sie in Bitcoin zu implementieren. Es ist bestenfalls noch einige Jahre entfernt, bis es hinzugefügt wird, aber Back setzt seine Suche fort.

Derzeit können Bitcoin-Benutzer ihre Privatsphäre durch Techniken wie CoinJoin, CoinSwap und durch die Verwendung von Second-Layer-Technologien wie dem Lightning Network oder Sidechains wie Mercury oder Liquid verbessern.

Insbesondere Lightning – ein weiterer Bereich, in den Backs Team bei Blockstream viel investiert, um daran zu arbeiten c-Blitz — hilft Benutzern, Bitcoin billiger, schneller und privat auszugeben. Durch Innovationen wie diese dient Bitcoin als zensurresistente und entwertungssichere Spartechnologie für zig Millionen Menschen auf der ganzen Welt und wird für tägliche Transaktionen freundlicher.

In naher Zukunft könnte Bitcoin sehr wohl die Cypherpunk-Vision von teleportierbarem digitalem Bargeld erfüllen, mit allen Datenschutzaspekten von Bargeld und allen Wertaufbewahrungsfähigkeiten von Gold. Dies könnte sich als eine der wichtigsten Aufgaben des kommenden Jahrhunderts erweisen, da die Regierungen mit digitalen Zentralbankwährungen (CBDCs) experimentieren und beginnen, diese einzuführen.

CBDCs zielen darauf ab, Papiergeld durch elektronische Kredite zu ersetzen, die leicht überwacht, beschlagnahmt, automatisch besteuert und über Negativzinsen entwertet werden können. Sie ebnen den Weg für Social Engineering, lokalisieren Zensur und Deplatforming sowie Verfallsdaten von Geld.

Aber wenn die Vision für das digitale Bargeld von Bitcoin vollständig verwirklicht werden kann, dann in Nakamotos Worte, "können wir eine große Schlacht im Wettrüsten gewinnen und für mehrere Jahre ein neues Territorium der Freiheit erobern."

Dies ist der Cypherpunk-Traum, und Adam Back konzentriert sich darauf, ihn zu verwirklichen.

Dies ist ein Gastbeitrag von Alex Gladstein. Die geäußerten Meinungen sind ausschließlich ihre eigenen und spiegeln nicht unbedingt die von BTC Inc oder . wider Bitcoin Magazin.

Quelle: https://bitcoinmagazine.com/culture/bitcoin-adam-back-and-digital-cash

- "

- 000

- 100

- 1998

- 2016

- 2020

- 9

- Zugang

- Konto

- aktiv

- Aktivismus

- Adam zurück

- Administrator

- Advocacy

- alex

- Algorithmus

- Alle

- Alle Transaktionen

- Zulassen

- Amazon

- amerikanisch

- Amerikaner

- amsterdam

- Analyse

- angekündigt

- Anonymität

- App

- Apps

- April

- Architektur

- Bereich

- um

- Vermögenswert

- Details

- AUGUST

- Autoren

- Automation

- Backdoors

- Rettungs

- Verbot

- Bank

- Bank of England

- Bankinggg

- bankrott

- Banken

- Schlacht

- Berkeley

- BESTE

- Biden

- Großes Bild

- Größte

- Bill

- Rechnungs-

- Milliarde

- Bit

- Bitcoin

- Bitcoin-Kern

- Bitcoin Bergbau

- Bitcointalk

- Blockchain

- Blockstream

- Bücher

- Verstöße

- Briten

- BTC

- BTC Inc

- Blase

- bauen

- Building

- Kaufe

- Kalifornien

- rufen Sie uns an!

- Kampagnen (Campaign)

- Kanada

- Kapitalisierung

- österreichische Unternehmen

- Bargeld

- Verursachen

- CBDCs

- Zensur

- Zentralbank

- digitale Währungen der Zentralbank

- Zentralbanken

- CEO

- challenges

- Übernehmen

- Kanäle

- Gebühren

- chinesisch

- Kommunistische Partei Chinas

- Pommes frites

- Stadt

- geschlossen

- Code

- Münze

- Coinjoin

- Coins

- Zusammenarbeit

- Hochschule

- Kommen

- kommerziell

- Kommunikation

- community

- Unternehmen

- Unternehmen

- Computerwissenschaften

- Computer

- Computing

- Konferenz

- Konflikt

- Konsens

- Inhalt

- weiter

- Verträge

- Gespräche

- Konzerne

- Paar

- Erstellen

- Schöpfer

- Kredit

- Geldkarten

- Credits

- Criminals

- Krise

- Krypto

- Kryptograph

- Geheimschrift

- Coins

- Währung

- Strom

- Internet-Sicherheit

- Cypherpunks

- DAI

- technische Daten

- Datensicherheit

- Datenbase

- Datum

- Tag

- Schulden

- Dezentralisierung

- dezentralisiert

- Militär

- verzögern

- Demand

- Justizministerium

- Design

- zerstört

- entwickeln

- Entwickler:in / Unternehmen

- Entwickler

- DID

- digital

- digitale Währungen

- digitale Währung

- digitales Gold

- Digitales Geld

- Digitale Zahlungen

- digitale Rechte

- Störung

- Dollar

- Dollar

- Dutzend

- fallen gelassen

- e-commerce

- Früh

- Wirtschaftlich

- Wirtschaftskunde

- Wirtschaft

- Bildungswesen

- Effektiv

- ermächtigen

- Verschlüsselung

- Energie

- Ingenieur

- Entwicklung

- England

- Englisch

- Ausrüstung

- Euro

- Euro

- Event

- Evolution

- Warenumtausch

- Exclusive

- ERFAHRUNGEN

- Experiment

- Gesicht

- Scheitern

- Fashion

- Merkmal

- Bundes-

- Bundesregierung

- Honorare

- Fiat

- Fiktion

- Abbildung

- Endlich

- Revolution

- Finanzkrise

- Vorname

- erstes Mal

- Fehler

- Flexibilität

- Fluss

- folgen

- unten stehende Formular

- vorwärts

- Foundation

- Francisco cisco~~POS=HEADCOMP

- Frei

- Freiheit

- Freitag

- Erfüllen

- voller

- Voller Knoten

- Finanzierung

- Mittel

- Zukunft

- BIP

- Genese

- Deutschland

- Unterstützung

- Global

- Gold

- gut

- der Regierung

- Regierungen

- groß

- Gruppe an

- Wachstum

- GUEST

- Guest Post

- Hash-

- Hash-Rate

- Hashcash

- Verbergen

- Geschichte

- Startseite

- Häuser

- Ultraschall

- HTTPS

- riesig

- Menschenrechte

- hunderte

- Überblähung

- Idee

- Login

- Identitätsschutz

- illegal

- Einschließlich

- Erhöhung

- Inflation

- beeinflussen

- Information

- Infrastruktur

- Innovation

- Institution

- Intel

- Interesse

- Zinsen

- Internet

- untersuchen

- Investor

- beteiligt

- IT

- Jobs

- Joe Biden

- Journalist

- Justiz

- Aufbewahrung

- Wesentliche

- Tasten

- grosse

- Recht

- Strafverfolgung

- Gesetze

- führen

- LERNEN

- gelernt

- geführt

- Ledger

- Rechtlich

- Gesetzgebung

- Niveau

- Lizenz

- Lizenzierung

- Blitz

- Blitznetzwerk

- Limitiert

- Line

- Flüssigkeit

- Liste

- London

- Lang

- Dur

- Making

- Mantra

- Markt

- Marktkapitalisierung

- Massachusetts

- Massachusetts Institute of Technology

- Mathe

- mittlere

- Kaufmann

- Messaging

- Microsoft

- Militär

- Million

- Miners

- Bergbau

- MIT

- Mobil

- App

- Modell

- modulare

- Geld

- Monat

- schlauer bewegen

- In der Nähe von

- negative Zinssätze

- Netzwerk

- Netzwerke

- bieten

- Online

- Online-Zahlungen

- XNUMXh geöffnet

- Open-Source-

- Open-Source-Code

- Meinungen

- Organisationen

- Andere

- Eigentümer

- Oxford

- p2p

- Papier

- Passwort

- Patent

- AUFMERKSAMKEIT

- Zahlung

- Zahlungen

- PC

- PCs

- Personen

- Daten

- Perspektive

- Philosophie

- physikalisch

- ein Bild

- Polizei

- Politik durchzulesen

- Datenschutzrichtlinien

- Politik

- Beliebt

- BLOG-POSTS

- Werkzeuge

- Prognosen

- Presse

- Druck

- Preis

- Gefängnis

- Datenschutz

- privat

- Private Key

- Produziert

- Profit

- Programm

- Programmierung

- Programme

- Projekt

- Projekte

- Beweis

- Risiken zu minimieren

- Sicherheit

- Beweist

- Öffentlichkeit

- public Key

- Publishing

- Suche

- Rennen

- Honorar

- Lesebrillen

- Realität

- Gründe

- Rezession

- Veteran

- Rechtliches

- Regulierungsbehörden

- berichten

- Forschungsprojekte

- Downloads

- Antwort

- Risiko

- ROBERT

- Schlafzimmer

- rsa

- Führen Sie

- Laufen

- San

- San Francisco

- Satoshi

- Satoshi Nakamoto

- Skalieren

- Scan

- Wissenschaft

- Wissenschaftler

- Securities

- Sicherheitdienst

- Samen

- Saatgutfinanzierung

- verkaufen

- Modellreihe

- kompensieren

- Teilen

- von Locals geführtes

- verschieben

- Short

- Sidechain

- Schilder

- Silicon Valley

- Einfacher

- Größe

- klein

- So

- Social Media

- Soziale Technik

- Gesellschaft

- Software

- verkauft

- LÖSEN

- Raumfahrt

- verbringen

- Ausgabe

- Kundschafter

- Verbreitung

- Stabilität

- Normen

- begonnen

- Anfang

- Bundesstaat

- Erklärung

- Staaten

- speichern

- Strategie

- Straße

- Zuschuss

- Sudan

- verklagt

- Sommer

- liefern

- Support

- Überraschung

- Überwachung

- Schweiz

- Schweiz

- System

- Systeme und Techniken

- Target

- Tech

- Technische

- Technologies

- Technologie

- Test

- die Welt

- Denken

- Bedrohungen

- Zeit

- Zeichen

- Tokens

- Top

- Tor

- verfolgen sind

- Handel

- Transaktion

- Transaktionen

- Vertrauen

- Tweet

- Vereinigtes Königreich

- uns

- US-Justizministerium

- US-Regierung

- Universität

- University of California

- Updates

- us

- Nutzer

- Wert

- Venezuela

- wagen

- Gegen

- Anzeigen

- Seh-

- Abstimmung

- VPNs

- Sicherheitslücken

- Verwundbarkeit

- Wall Street

- Börsen

- Krieg

- Wellen

- Reichtum

- Netz

- Was ist

- Weißen Haus

- WHITE PAPER

- WHO

- gewinnen

- WordPress

- Arbeiten

- Werk

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- Das weltweit

- wert

- Schreiben

- Jahr

- Jahr

- Zero-Knowledge-Beweise

- Simbabwe